ポリシーの概要:代行受信されたインターネット要求の制御

ユーザーが Web 要求を作成すると、設定されている Web セキュリティアプライアンス が要求を代行受信し、最終結果を得るまでに要求が通過するプロセスを管理します。最終結果は特定の Web サイトや電子メールにアクセスすることであったり、さらにはオンラインアプリケーションにアクセスすることであったりします。Web セキュリティアプライアンス のポリシーを設定する際に、ユーザーからの要求の基準とアクションを定義するためにポリシーが作成されます。

ポリシーは、Web セキュリティアプライアンス が Web 要求を識別および制御する手段です。クライアントが Web 要求をサーバーに送信すると、Web プロキシはその要求を受信して評価し、要求が属しているポリシー グループを判定します。その後、ポリシーで定義されているアクションが要求に適用されます。

Web セキュリティアプライアンス は複数のポリシータイプを使用して、Web 要求のさまざまな側面を管理します。ポリシー タイプは独自にトランザクションを全面管理するか、追加の処理のために他のポリシー タイプにトランザクションを渡します。ポリシー タイプは、実行する機能(アクセス、ルーティング、セキュリティなど)によってグループ化できます。

AsyncOS は、アプライアンスからの不要な外部通信を避けるために、外部の依存関係を評価する前にポリシーに基づいてトランザクションを評価します。たとえば、未分類の URL をブロックするポリシーによってトランザクションがブロックされた場合、そのトランザクションが DNS エラーによって失敗することはありません。

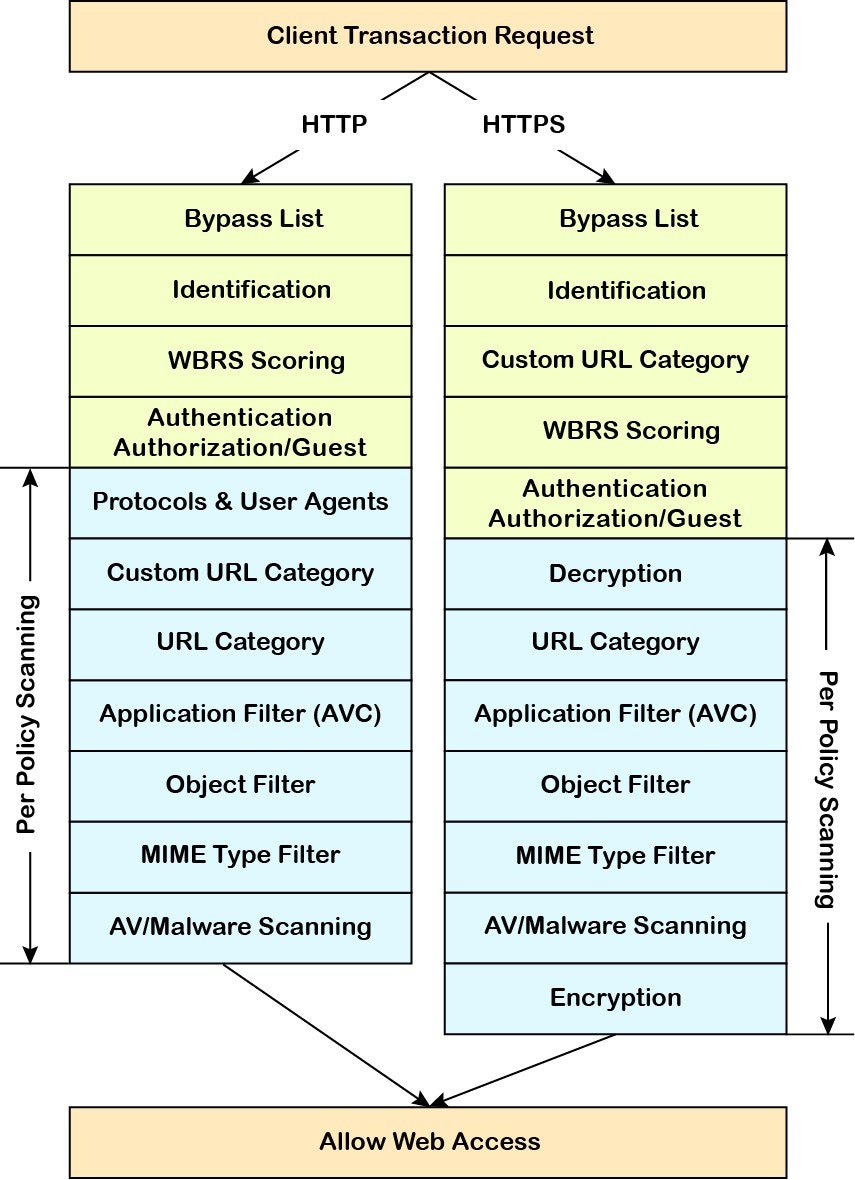

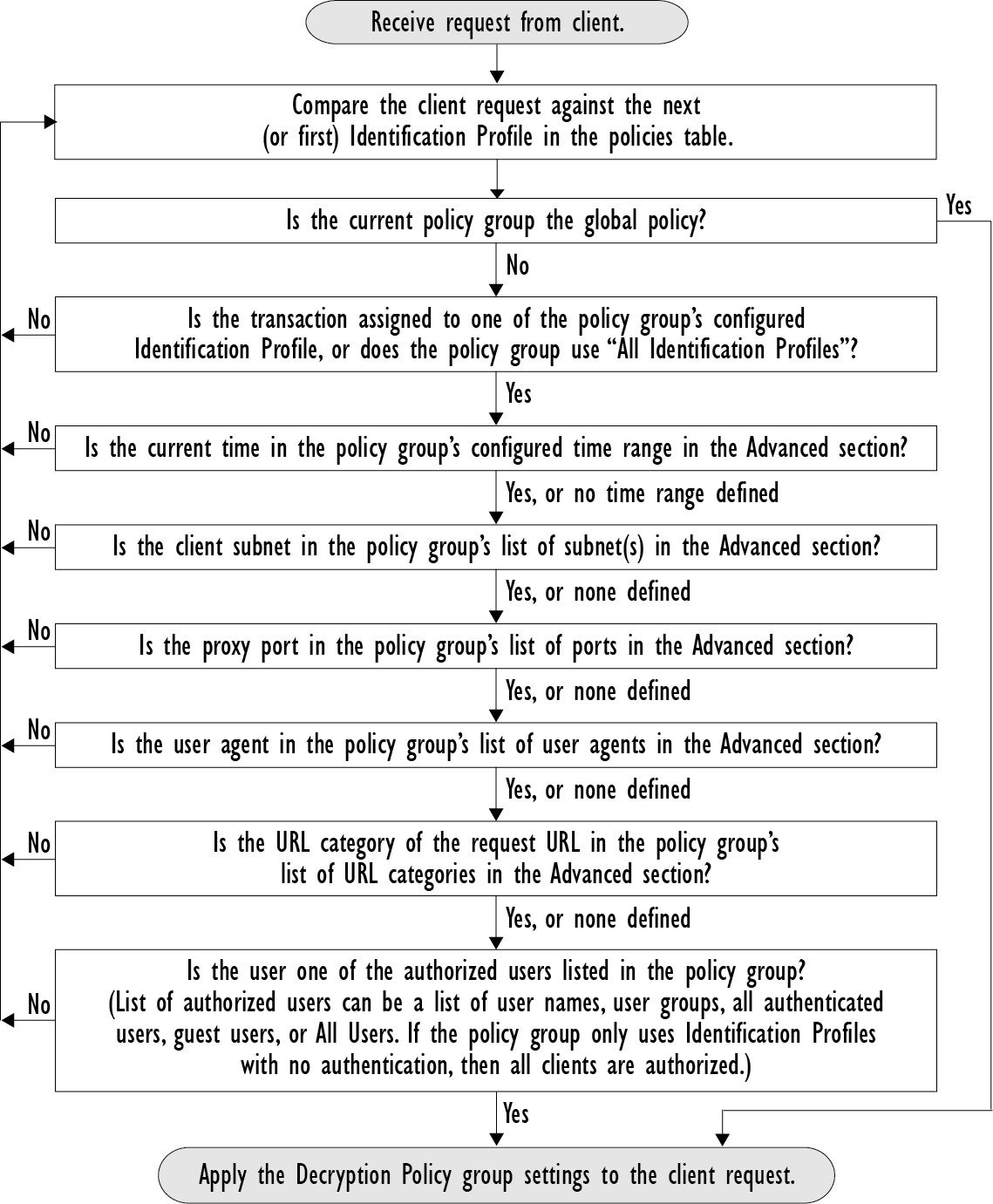

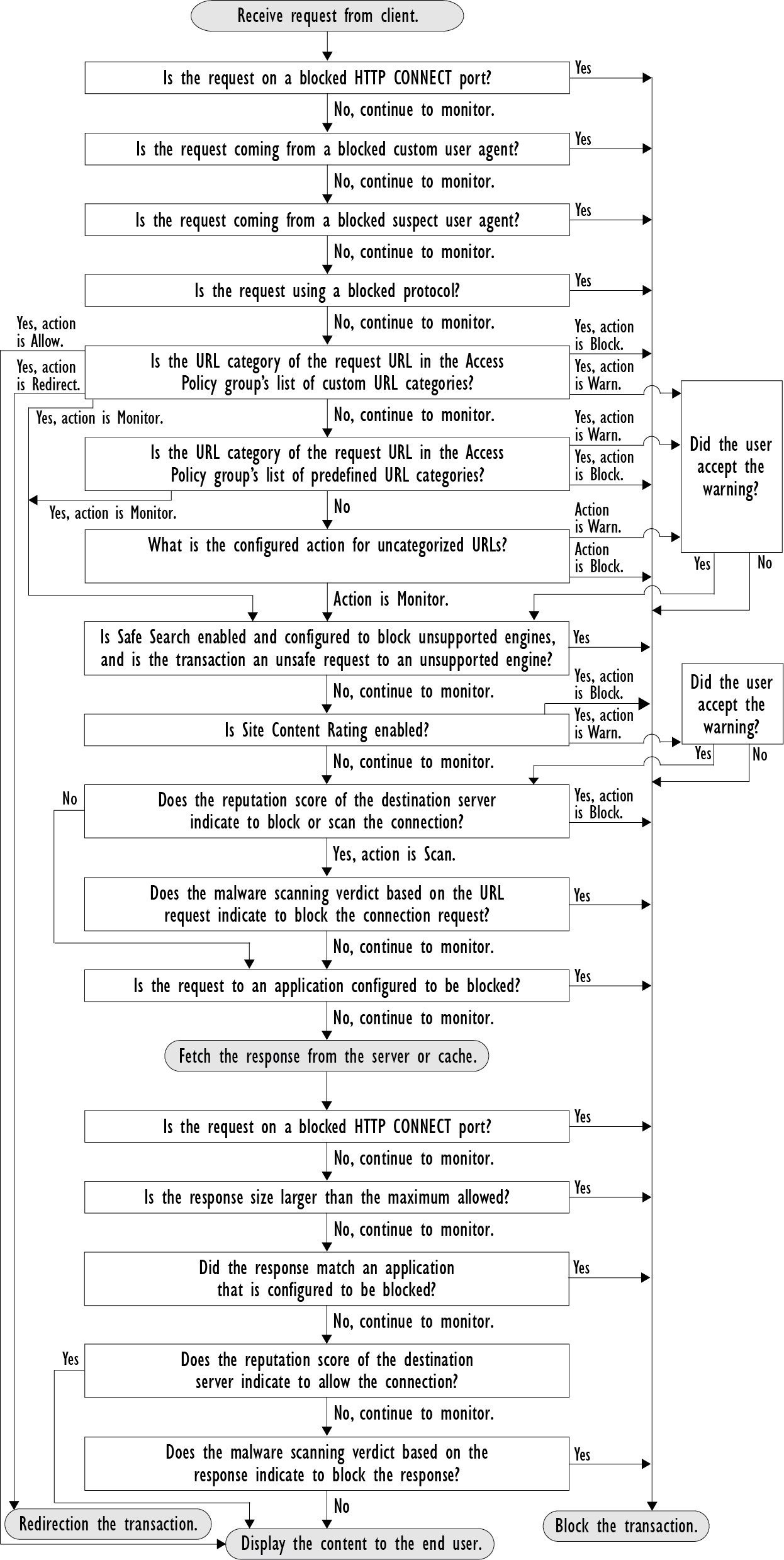

代行受信された HTTP/HTTPS 要求の処理

次の図に、代行受信された Web 要求がアプライアンスによって処理される場合のフローを示します。

さまざまなトランザクション処理フローを示した次の図も参照してください。

フィードバック

フィードバック