Cisco Secure Workload のポリシー準拠

非準拠トラフィックとは

非準拠トラフィックには、不正アクセス試行、設定ミス、悪意のあるアクティビティ、またはポリシーで設定されたルールに準拠しないトラフィックが含まれます。組織のネットワーク内で非準拠トラフィックを処理することは、大きな課題をもたらします。非準拠は、会社のセキュリティ態勢だけでなく、業界規制、法的要件、および社内ポリシーへの遵守にも影響します。

リスクとは

組織内の非準拠トラフィックは、潜在的なデータ侵害や顧客の信頼の喪失につながる場合があります。すぐに解決しないと、規制法や現地のデータ保護法に違反する可能性があります。

このユースケースの対象者

Cisco Secure Workload のポリシー準拠ユースケースの対象者は、組織のネットワークの管理とセキュリティ保護を担当する管理者です。いくつかのポリシーを適用してネットワークを保護するのは管理者であるため、トラフィックがポリシーに準拠していること、つまりトラフィックが意図したとおりに動作していることの確認は、管理者にとって最重要事項です。Cisco Secure Workload は、トラフィックフローに関するインサイトを提供します。これにより、管理者は、意図しないトラフィックがあると即座に特定して分離できます。

Cisco Secure Workload は、アプリケーションの動作に基づいてセキュリティ態勢を調整することで、包括的なワークロード保護を実現します。アプリケーションの動作の逸脱が自動的に特定され、ポリシーを更新する際は適切なワークフローが呼び出されるため、ネットワークのコンプライアンスを維持できます。

シナリオ

金融サービス会社において、自社ネットワーク内で非準拠トラフィックが大幅に増加していることが確認されました。この会社は、機密性の高いカード所有者データおよび顧客データを処理しています。規制の厳しい業界で事業を展開しており、さまざまな金融規制や PCI DSS(クレジットカードデータ保護基準)などのカード所有者データを保護する業界固有のガイドラインに準拠する必要があります。

会社の管理者が、ネットワークの設定と管理を担当しています。

組織内での非準拠トラフィックの発生は、次のようなさまざまな理由が考えられます。

-

未認可ポートまたは IP アドレスへの接続の試みが、セキュリティシステムルールに違反する可能性。

-

定義された入力および出力ポリシーに準拠していない着信または発信トラフィック(地理的に制限された場所からのアクセスなど)。

-

エクスプロイトされる脆弱性を持つ、未承認のプロトコル、古いプロトコル、またはセキュアでないプロトコル。

-

セキュリティ制御をバイパスし、データ損失やマルウェア侵入などのリスクをもたらすピアツーピア(P2P)アプリケーションの使用。

-

トラフィックの異常(データ漏洩の大幅な増加、既知の悪意のある IP アドレスとの予期しない通信など)。

-

他のデバイスと通信している侵害を受けたシステムから発信されたトラフィック。

Cisco Secure Workload の有用性

Cisco Secure Workload は、業務に必要なトラフィックのみを許可し、他のすべてのトラフィックをブロックするセグメンテーションおよびマイクロセグメンテーション ポリシーを提供します。これにより、事業運営を中断することなく、ネットワークの攻撃対象領域が縮小されます。

管理者は、Cisco Secure Workload がさまざまなリソースから収集したテレメトリデータを確認します。その後、管理者は、フローを分析し、フローの詳細(送信元、送信先、ポート、プロトコル、そのフローのライフタイム全体にわたる他のいくつかの属性など)を確認します。調査結果に基づいて、管理者は、ポリシーを検出し、それを適用します。すぐに対処する必要がある非準拠トラフィックが検出された場合、管理者は、特定のポリシーを作成してそれらを分離します。

ポリシーを適用した後、管理者は、フローの非準拠を定期的にモニターします。

動作の仕組み

手順

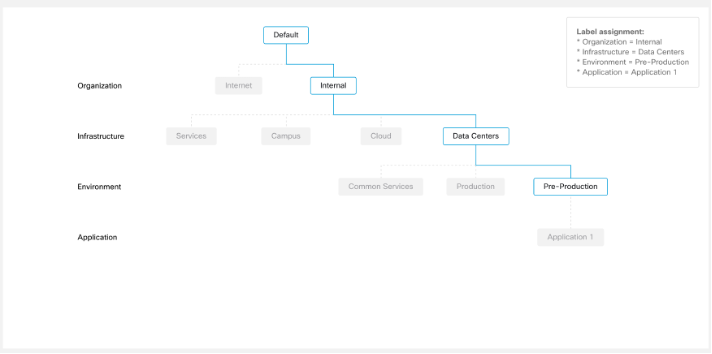

ステップ 1 | 組織内のワークロードに必要なラベル、範囲、およびワークスペースが作成されている:クイックスタートウィザードを使用すると、ワークロードをグループ化し、ラベルを付けて、組織の階層を構築できます。詳細については、『Cisco Secure Workload Quick Start Guide』を参照してください。 |

ステップ 2 | ワークロードのポリシーが作成されている:たとえば、次のような共通ポリシーをセットアップします。

|

ステップ 3 | 既存のトラフィックパターンに基づいて、ポリシーを自動的に検出する:自動ポリシー検出により、Cisco Secure Workload は、ワークロード間のトラフィックを分析し、動作に基づいてワークロードをグループ化し、組織が必要とするトラフィックを許可するための一連のポリシーを提案することが可能になり、他のすべてのトラフィックをブロックできます。「自動ポリシー検出」を参照してください。 |

ステップ 4 | Cisco Secure Workload によって提案されたポリシーを確認して分析する。 詳細な手順については、『Cisco Secure Workload On-Premises User Guide』の「Get Started with Segmentation and Microsegmentation」を参照してください。 |

エスケープされたフローの調査による非準拠トラフィックの検出

ネットワーク内の「エスケープされたフロー」とは、ポリシー分析に従って、ドロップされ、それ以降許可されてはならないと判断されたフローです。エスケープされたフローには、特別な注意が必要です。これらの実際のフローの処置が、現在分析されているポリシーに基づいて計画されたアクションと異なるためです。これらのポリシーを適用しても、必要なフローがブロックされたり、アプリケーションに悪影響が及んだりすることがないことを調査して確認します。

エスケープされたフローは、ポリシー適用前のポリシー分析フェーズで発生します。ただし、保持されたルールが有効になっている場合、顧客によって適用されるローカルルールが、エスケープされたフローを発生させる可能性があります。

手順

ステップ 1 | [防御(Defend)] > [セグメンテーション(Segmentation)] に移動します。 |

ステップ 2 | [ポリシーの管理(Manage Policies)] をクリックします。 |

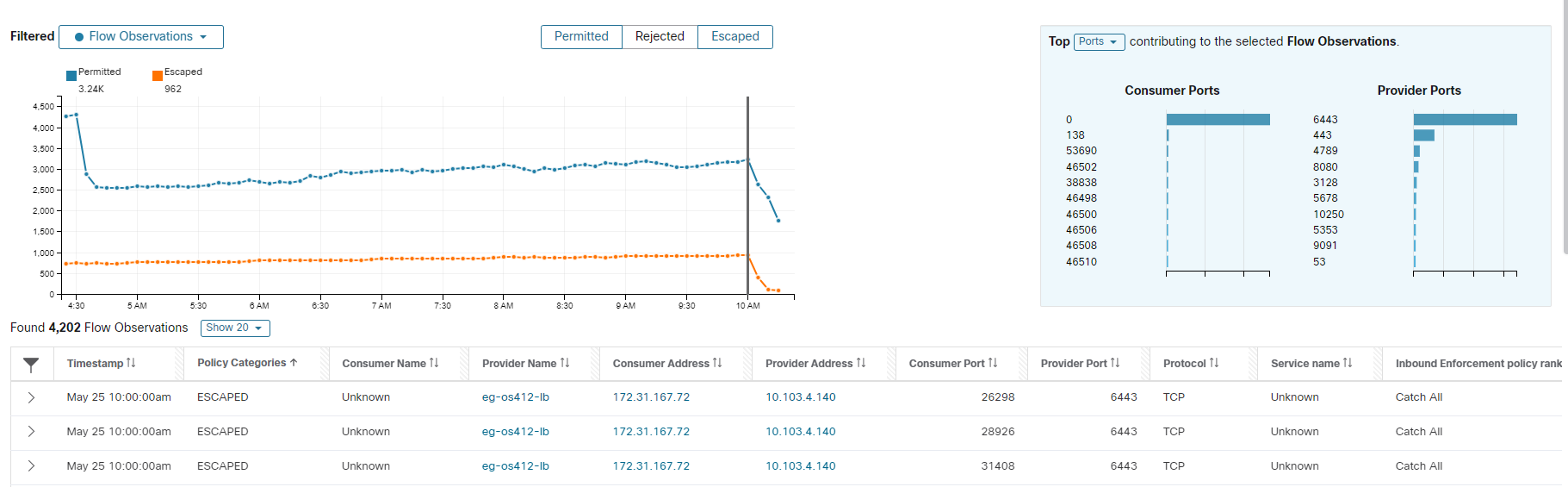

ステップ 3 | [ポリシー分析(Policy Analysis)] をクリックします。 [許可された(Permitted)] トラフィック、[拒否された(Rejected)] トラフィック、および [エスケープされた(Escaped)] トラフィックが表示されます。詳細については、「Policy Analysis Results: Understand the Basics」を参照してください。

|

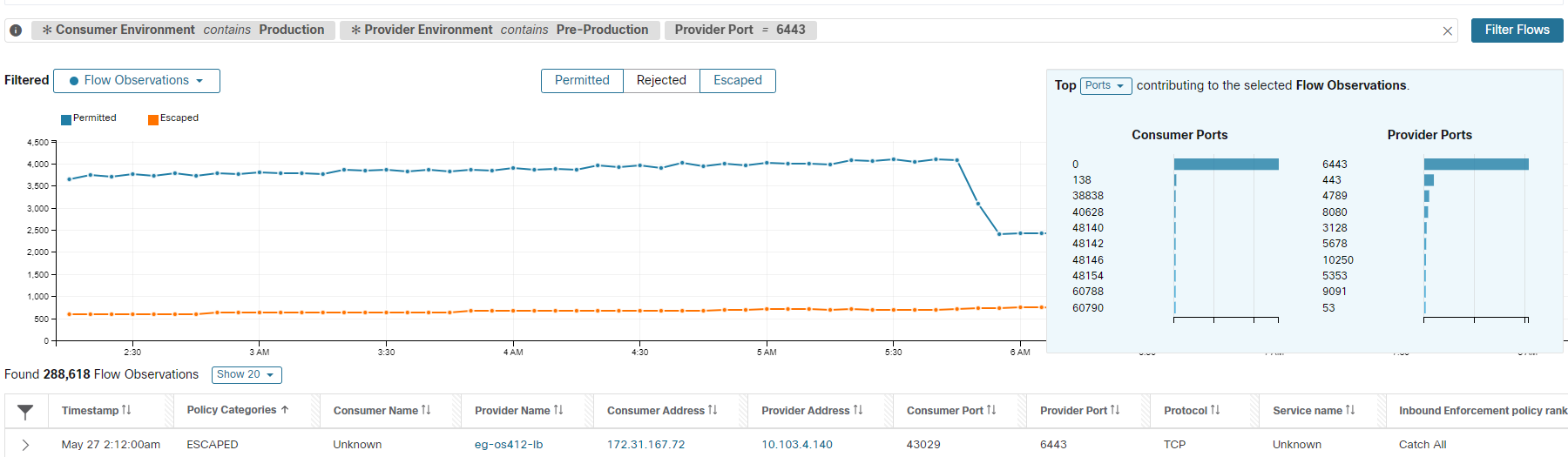

ステップ 4 | エスケープされたフローを調査して、非準拠トラフィックを特定します。 1. 違反タイプ [エスケープされた(Escaped)] をクリックします。エスケープされたフローは、非準拠トラフィック以外のさまざまな理由で発生する可能性があります。実際のトラフィックを調査する前に、次の可能性を排除します。

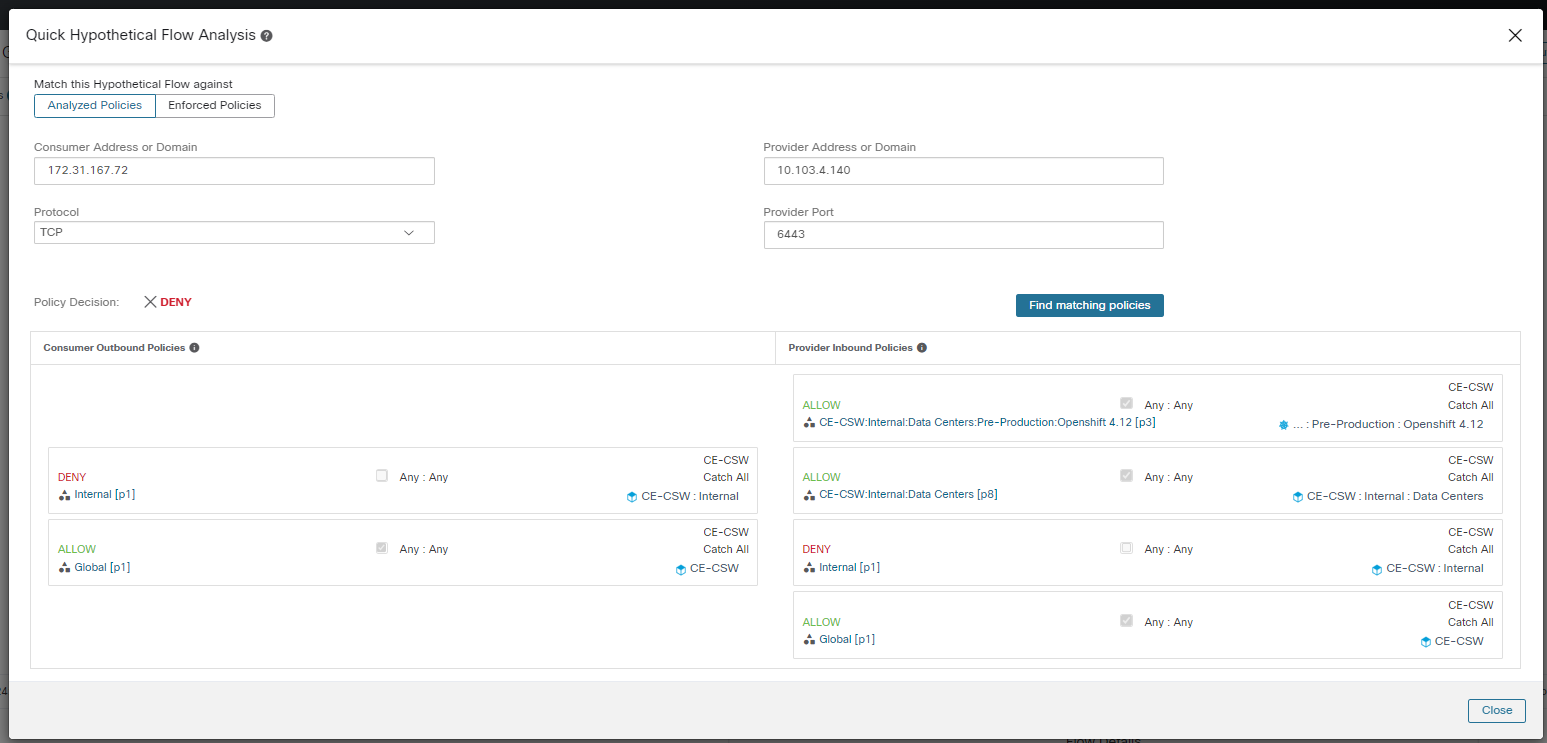

上記の理由を排除した後、非準拠トラフィックのフローの調査を開始します。 2. [フローのフィルタ処理(Filter Flows)] を使用して、コンシューマ名とプロバイダー名によってフィルタ処理します。 フローが正当であっても、それらのフローに関する明示的な許可ポリシーがない場合は、対応するインバウンドまたはアウトバウンド範囲に適切な明示的ポリシーを追加します。フローが不審なものである場合は、迅速に特定し、詳細を調査します。 これらのフローに焦点を当てるために、inbound_Analysis policy_rank または outbound_Analysis_policy_rank の

|

ステップ 5 | トラフィックが非準拠になるように意図されたものである場合は、拒否される必要があります。ポリシーを適用し、トラフィックが拒否される場合は、手順 8 に進みます。 |

ステップ 6 | ポリシーを分析した後、分析に基づいてポリシーを更新します。トラフィックが非準拠の場合は、次の手順を実行します。

|

ステップ 7 | 必要に応じて、ポリシーを繰り返し検出できます。ポリシーを再検出するたびに、ポリシーを再確認して再分析する必要があります。 自動ポリシー検出を再実行する前に、保持するポリシーとクラスタを承認していることを確認します。 |

ステップ 8 | 準備ができたら、ポリシーを適用します。ワークスペース(および関連付けられた範囲)に関連付けられたポリシーが適切であり、重要なサービスを中断せずに不要なトラフィックをブロックすると判断したら、それらのポリシーを適用できます。 ポリシーは繰り返し適用できます。たとえば、最初はツリーの最上位近くの範囲で手動で作成したポリシーのみを適用し、その後、ツリーの下位の範囲で検出済みのポリシーを適用していくことを選択できます。 詳細については、「ポリシーの適用」を参照してください。 |

article_html_task_postreq

非準拠トラフィック、ポリシー違反、またはその他の重大な問題を通知するようにアラートを設定できます。Cisco Secure Workload は、さまざまなアラートタイプを提供します。詳細については、「Configure Alerts」を参照してください。

セキュリティダッシュボードのセグメンテーション コンプライアンス スコアは、許可されたトラフィックと拒否されたトラフィックの概要を示します。詳細については、「View Security Dashboard」を参照してください。

まとめ

このユースケースは、管理者が Cisco Secure Workload を効果的に使用して非準拠トラフィックを特定および分離する方法を示します。

これにより、金融会社は、規制に準拠し、機密データを保護し、悪意のあるアクティビティによる経済的損失を防ぐことができます。

Full Cisco Trademarks with Software License

THE SPECIFICATIONS AND INFORMATION REGARDING THE PRODUCTS IN THIS MANUAL ARE SUBJECT TO CHANGE WITHOUT NOTICE. ALL STATEMENTS, INFORMATION, AND RECOMMENDATIONS IN THIS MANUAL ARE BELIEVED TO BE ACCURATE BUT ARE PRESENTED WITHOUT WARRANTY OF ANY KIND, EXPRESS OR IMPLIED. USERS MUST TAKE FULL RESPONSIBILITY FOR THEIR APPLICATION OF ANY PRODUCTS.

THE SOFTWARE LICENSE AND LIMITED WARRANTY FOR THE ACCOMPANYING PRODUCT ARE SET FORTH IN THE INFORMATION PACKET THAT SHIPPED WITH THE PRODUCT AND ARE INCORPORATED HEREIN BY THIS REFERENCE. IF YOU ARE UNABLE TO LOCATE THE SOFTWARE LICENSE OR LIMITED WARRANTY, CONTACT YOUR CISCO REPRESENTATIVE FOR A COPY.

The Cisco implementation of TCP header compression is an adaptation of a program developed by the University of California, Berkeley (UCB) as part of UCB's public domain version of the UNIX operating system. All rights reserved. Copyright © 1981, Regents of the University of California.

NOTWITHSTANDING ANY OTHER WARRANTY HEREIN, ALL DOCUMENT FILES AND SOFTWARE OF THESE SUPPLIERS ARE PROVIDED “AS IS" WITH ALL FAULTS. CISCO AND THE ABOVE-NAMED SUPPLIERS DISCLAIM ALL WARRANTIES, EXPRESSED OR IMPLIED, INCLUDING, WITHOUT LIMITATION, THOSE OF MERCHANTABILITY, FITNESS FOR A PARTICULAR PURPOSE AND NONINFRINGEMENT OR ARISING FROM A COURSE OF DEALING, USAGE, OR TRADE PRACTICE.

IN NO EVENT SHALL CISCO OR ITS SUPPLIERS BE LIABLE FOR ANY INDIRECT, SPECIAL, CONSEQUENTIAL, OR INCIDENTAL DAMAGES, INCLUDING, WITHOUT LIMITATION, LOST PROFITS OR LOSS OR DAMAGE TO DATA ARISING OUT OF THE USE OR INABILITY TO USE THIS MANUAL, EVEN IF CISCO OR ITS SUPPLIERS HAVE BEEN ADVISED OF THE POSSIBILITY OF SUCH DAMAGES.

Any Internet Protocol (IP) addresses and phone numbers used in this document are not intended to be actual addresses and phone numbers. Any examples, command display output, network topology diagrams, and other figures included in the document are shown for illustrative purposes only. Any use of actual IP addresses or phone numbers in illustrative content is unintentional and coincidental.

All printed copies and duplicate soft copies of this document are considered uncontrolled. See the current online version for the latest version.

Cisco has more than 200 offices worldwide. Addresses and phone numbers are listed on the Cisco website at www.cisco.com/go/offices.

Cisco and the Cisco logo are trademarks or registered trademarks of Cisco and/or its affiliates in the U.S. and other countries. To view a list of Cisco trademarks, go to this URL: https://www.cisco.com/c/en/us/about/legal/trademarks.html. Third-party trademarks mentioned are the property of their respective owners. The use of the word partner does not imply a partnership relationship between Cisco and any other company. (1721R)