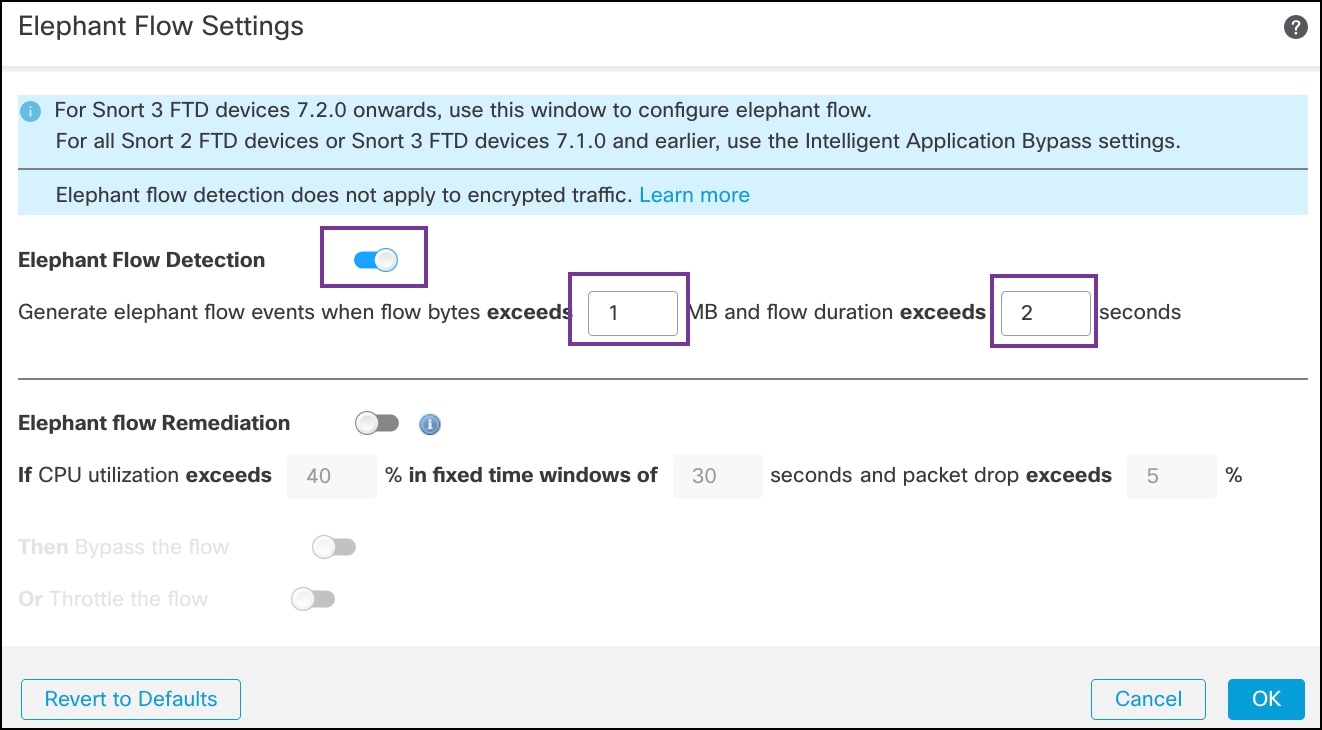

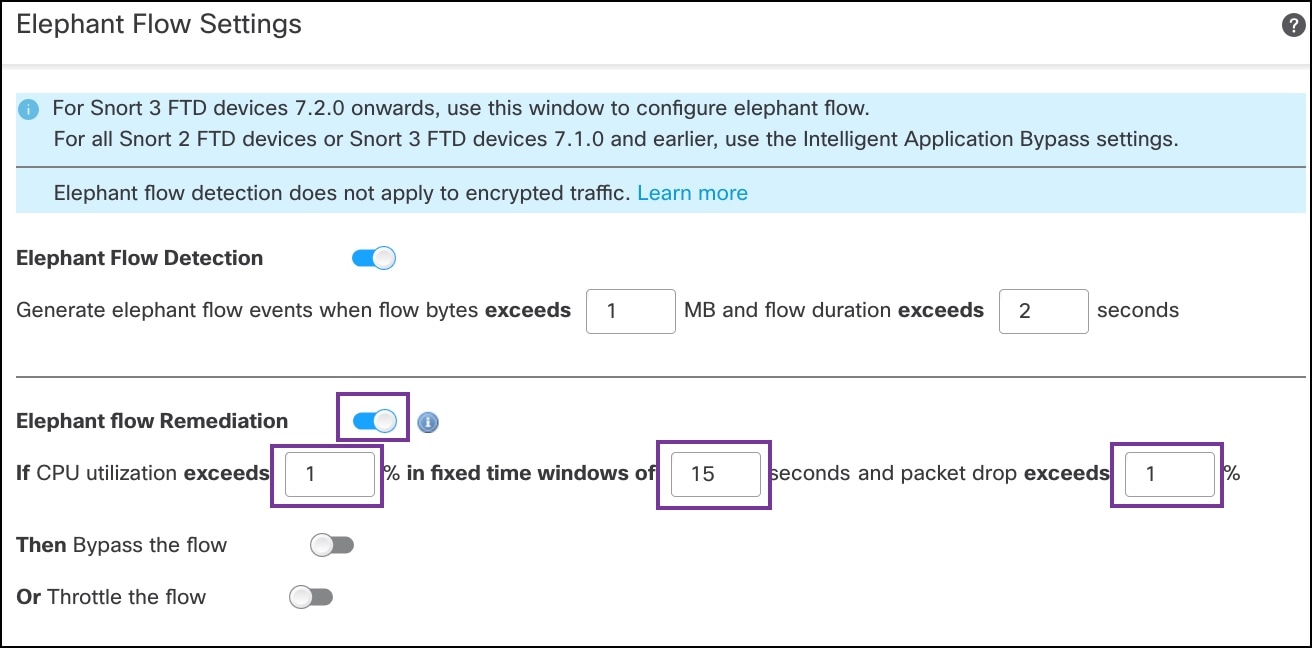

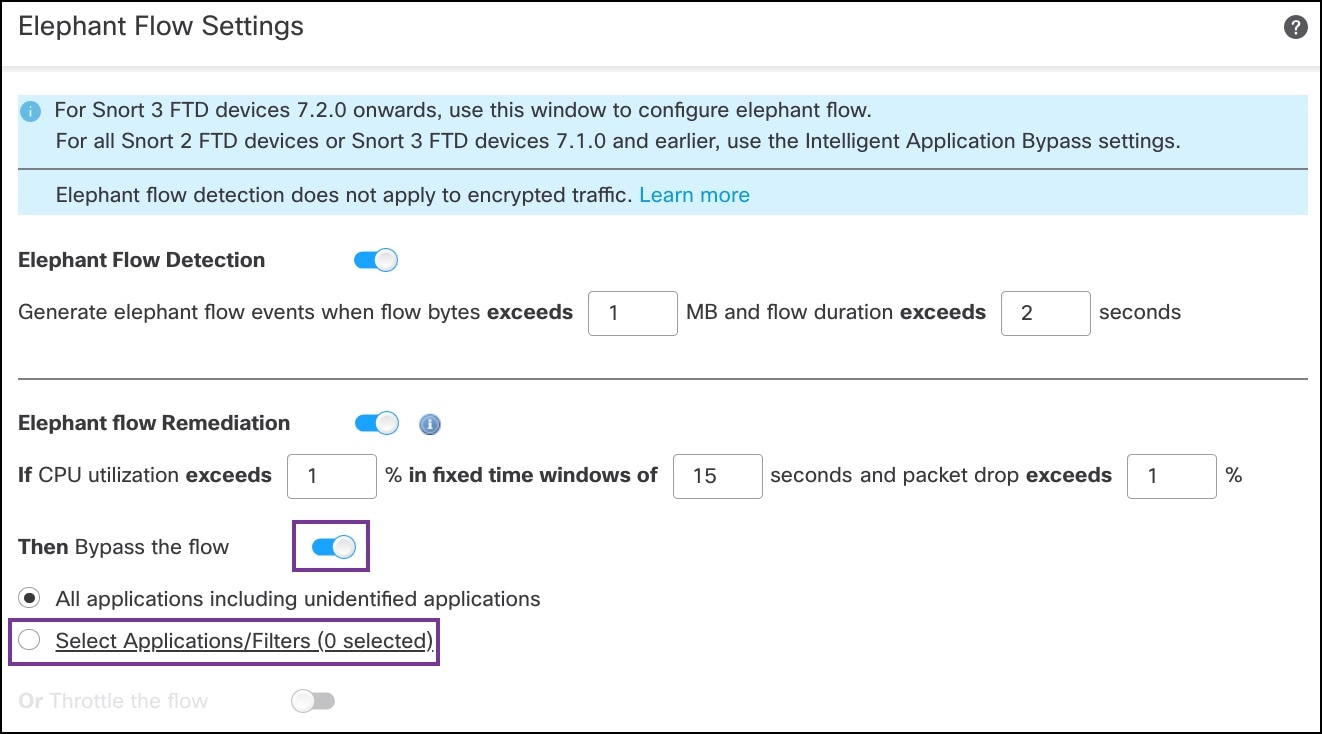

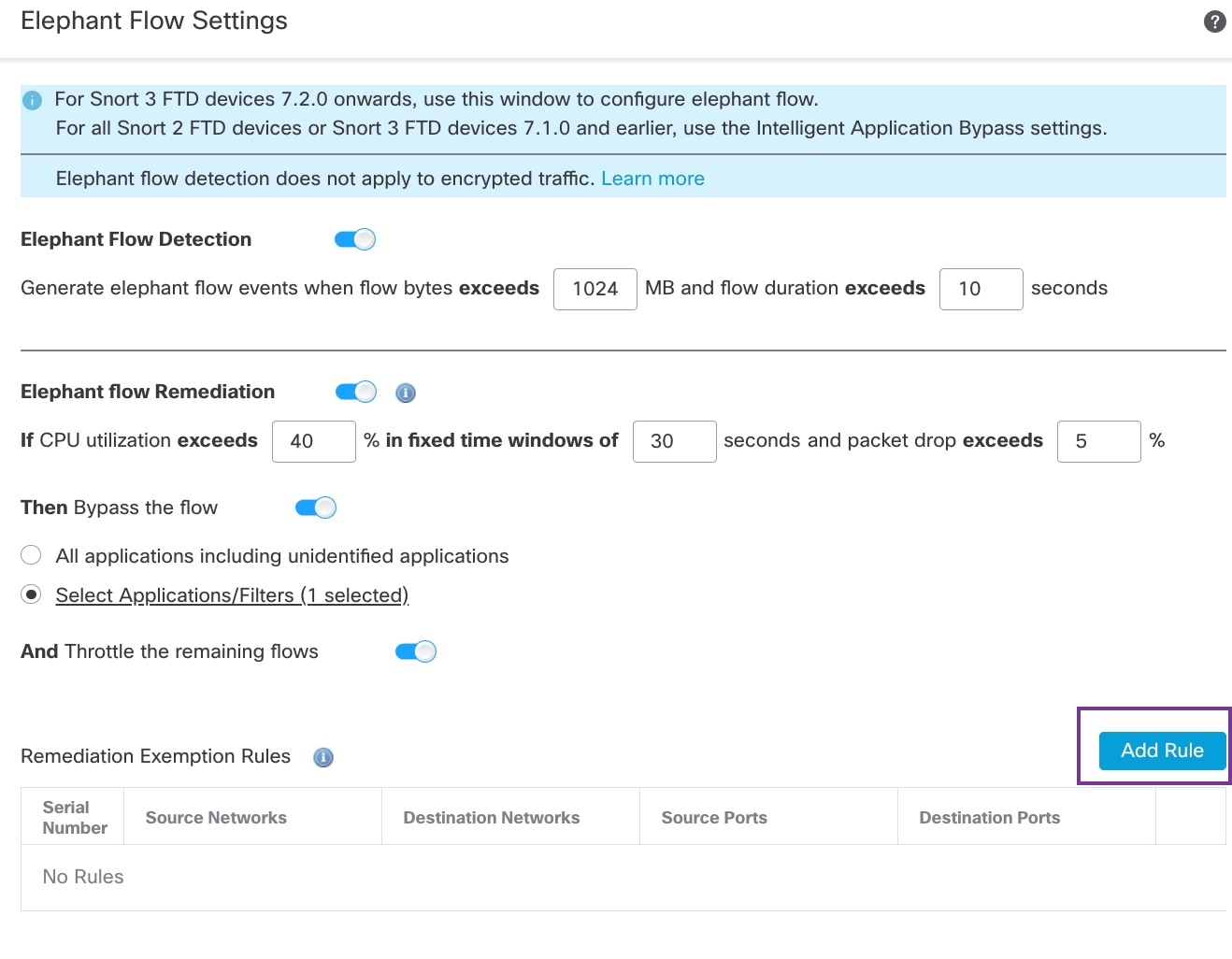

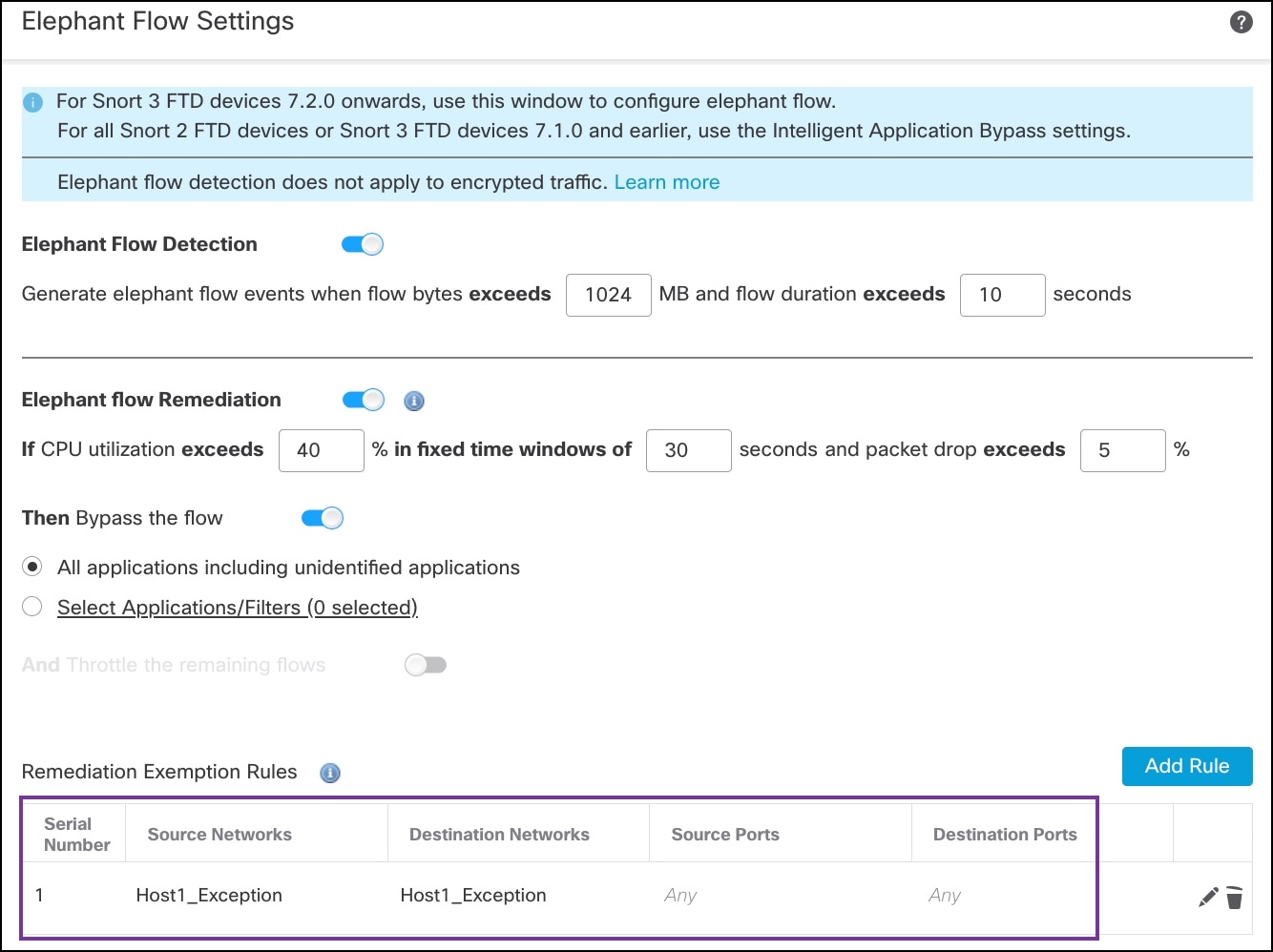

設定されたパラメータに基づいてエレファントフローが検出された場合、フローをバイパスするかスロットルするかを選択できます。フローがバイパスされると、トラフィックは Snort インスペクションなしで通過できます。スロットリングは、フローのスループットが減少することを意味します。フローレートの削減は、CPU

使用率が設定済みしきい値を下回るまで 10% ずつ減少します。バイパスまたはスロットリングは、エレファントフローが特定され、追加の CPU および時間枠パラメータが満たされた後に行われます。許可ルールで設定済みの場合、エレファントフローを識別する前に、侵入ポリシーはフローを処理します。これは、ほとんどの攻撃が接続の非常に早い段階で検出されるため、エレファントフローが完全に未検査の状態でシステムを通過できないことを意味します。

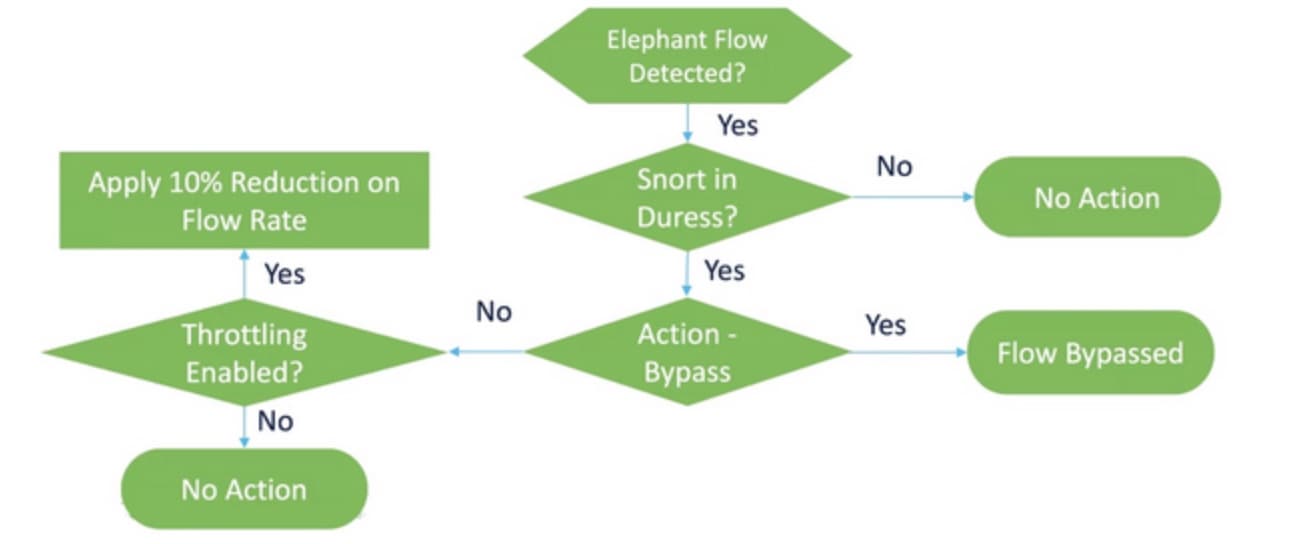

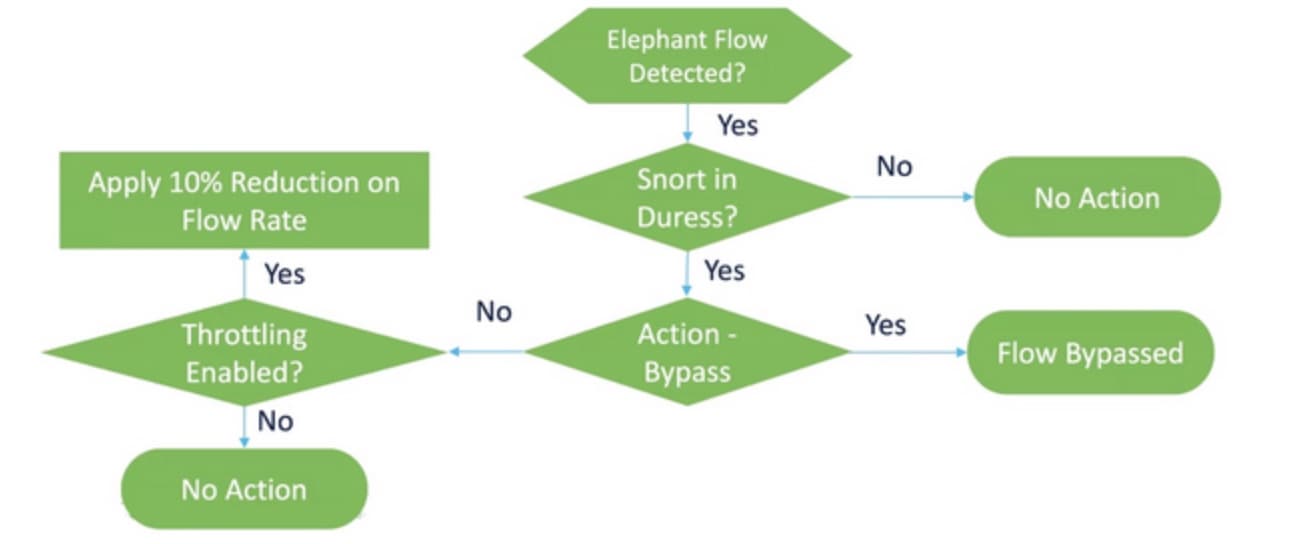

フローの処理方法を理解するには、次のフロー図を参照してください。

図 1. エレファントフローのワークフロー

システムが Snort の抑制状態(パフォーマンスの問題)を検出しない限り、アクションは実行されません。システムは、フローが大きいという理由だけでフローをスロットルまたはバイパスしません。また、スロットルとバイパスのアクションは相互に排他的です。つまり、フローをバイパスまたはスロットルすることはできますが、両方を行うことはできません。

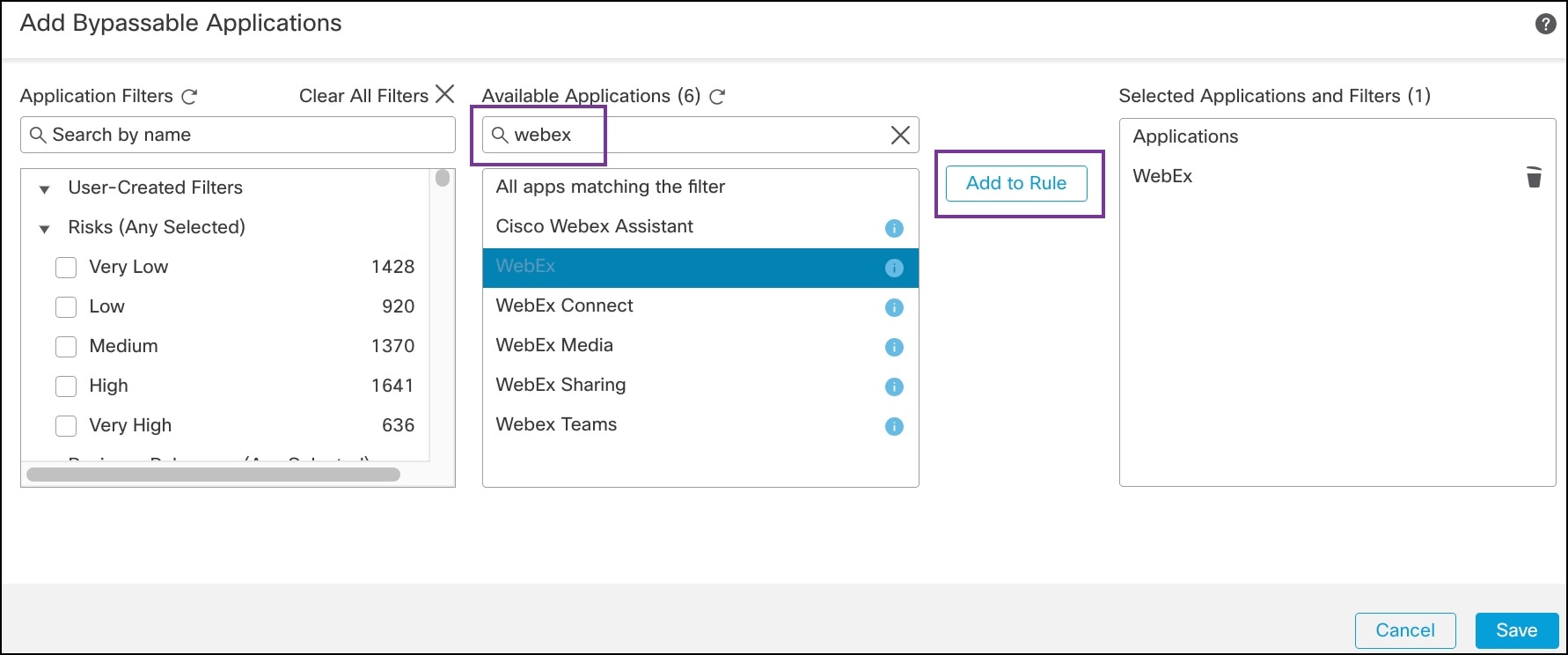

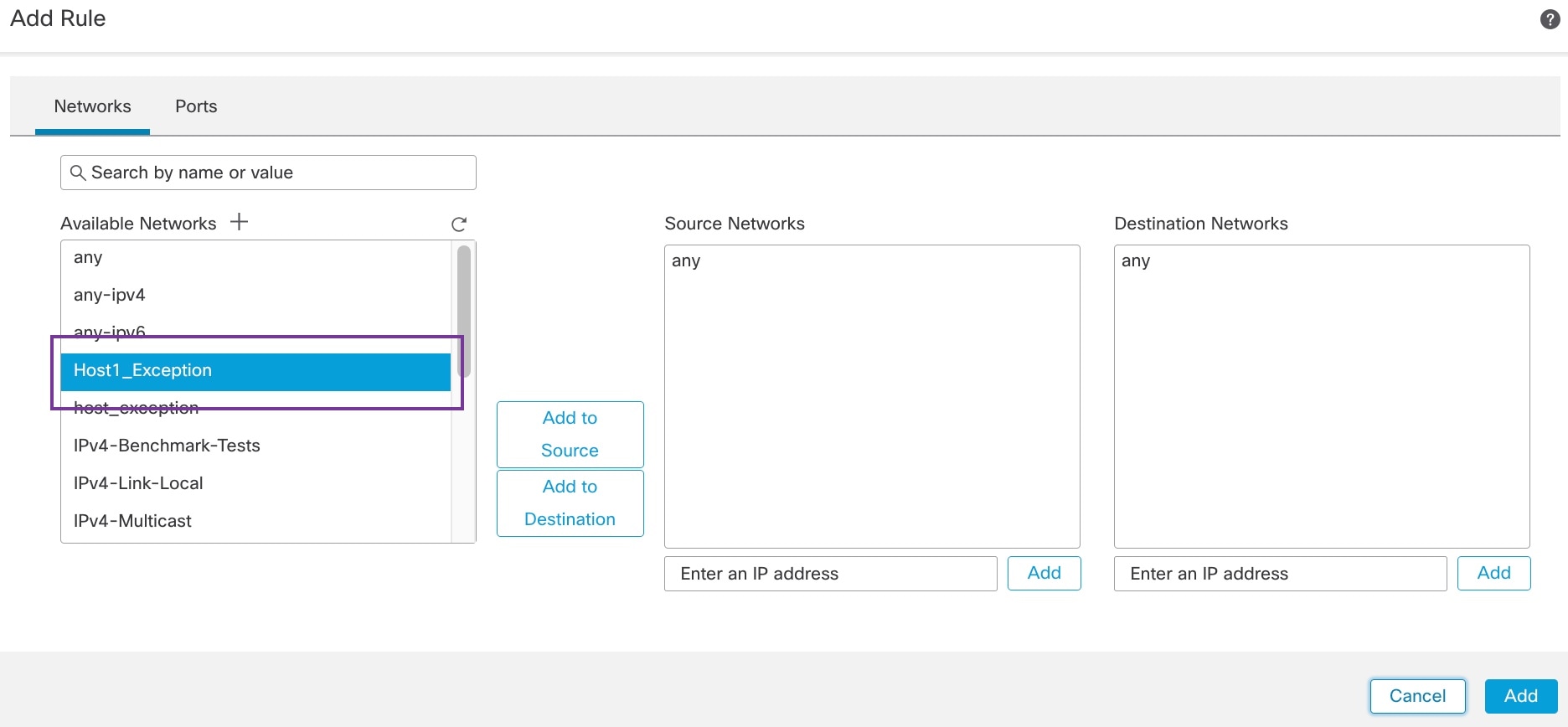

抑制の原因となるすべてのエレファントフローをバイパスしたくない場合は、バイパスオプションを特定のアプリケーションのみに制限できます。パフォーマンスをスロットリングすることなく、信頼するアプリケーションの接続を優先することができます。バイパスする必要があるアプリケーションを設定できますが、残りのフロー(抑制の原因となる)はスロットリングされます。これにより、他の信頼できないアプリケーションフローは、帯域幅が削減されても、引き続き完全な

Snort インスペクションを受信します。

フィードバック

フィードバック