Cisco Identity Services Engine リリース 2.3 管理者ガイド

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年11月9日

章のタイトル: ポリシーの設定および管理

ポリシーの設定および管理

ポリシー セット

Cisco ISE はポリシーベースのネットワークアクセス制御ソリューションで、ネットワーク アクセス ポリシー セットを提供し、ワイヤレス、有線、ゲスト、およびクライアント プロビジョニングなど、さまざまなネットワーク アクセスの使用例を管理できます。ポリシー セット(ネットワーク アクセスとデバイス管理の両方のセット)を使用すると、認証および許可ポリシーを論理的に同じセットにグループ化することができます。ロケーション、アクセス タイプ、類似パラメータに基づくポリシー セットなどの領域に基づいて、複数のポリシー セットを作成できます。ISE をインストールすると、デフォルトのポリシー セットであるポリシー セットが常に 1 つ定義され、デフォルトのポリシー セットには、事前定義されたデフォルトの認証、許可、および例外のポリシー ルールが含まれています。

ポリシー セットを作成するときは、ネットワーク アクセス サービスはポリシー セット レベルで、ID ソースは認証ポリシー レベルで、ネットワーク許可は許可ポリシー レベルで選択するように、(条件および結果で設定された)これらのルールを設定できます。さまざまなベンダーに対し、Cisco ISE 対応ディクショナリからの属性のいずれかを使用して、1 つまたは複数の条件を定義できます。Cisco ISE では、再利用可能な個別のポリシー要素として条件を作成できます。

ネットワーク デバイスと通信するためにポリシー セットごとに使用されるネットワーク アクセス サービスは、そのポリシー セットの最上位レベルで定義されます。ネットワーク アクセス サービスには次のものがあります。

-

許可されたプロトコル:初期要求とプロトコル ネゴシエーションを処理するように設定されたプロトコル

-

プロキシ サービス:処理のために外部 RADIUS サーバに要求を送信します

(注) | [デバイス管理(Device Administration)] ワーク センターから、ポリシー セットに関連する TACACS サーバ順序を選択することもできます。TACACS サーバ順序を使用して、一連の TACACS プロキシ サーバを処理用に設定します。 |

デバイス管理の詳細については、「TACACS+ を使用したデバイス管理の制御」の章を参照してください。

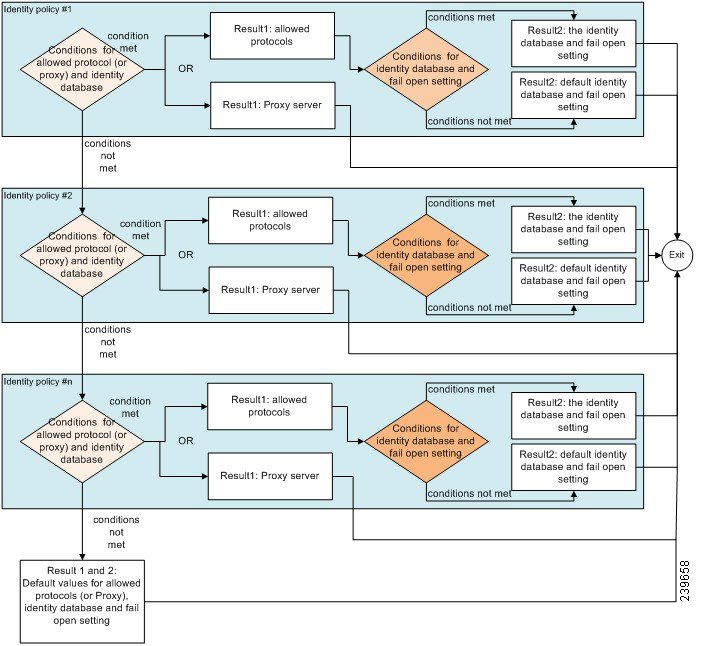

[ポリシー セット(Policy Set)] テーブルから確認できるポリシー セットの最上位レベルのルールが、セット全体に適用され、残りのポリシーと例外のルールの前に一致している場合、ポリシー セットは階層的に構成されています。その後、セットのルールが次の順序で適用されます。

-

認証ポリシー ルール

-

ローカル ポリシー例外

-

グローバル ポリシー例外

-

許可ポリシー ルール

カスタマイズされたポリシー セットを設定するには、以下を使用して作業できます。

(注) | ポリシー セットの機能は、ネットワーク アクセスとデバイス管理ポリシーの場合と同じです。この章で説明するすべてのプロセスは、[ネットワーク アクセス(Network Access)] および [デバイス管理(Device Administration)] ワーク センターの両方で作業する場合に適用できます。この章では、[ネットワーク アクセス(Network Access)] ワーク センターのポリシー セットについて具体的に説明します。このワーク センターをアクセスするには、 を選択します。 |

- ネットワーク アクセス ポリシーの用語

- ポリシー評価

- ネットワーク アクセス ワーク センター

- [ポリシー セット(Policy Sets)] 領域の操作

- ポリシーおよび条件の事前定義済み設定とデフォルト設定

- ポリシー セット設定のガイドライン

ネットワーク アクセス ポリシーの用語

- アクセス コントロール リスト

- 許可されるプロトコル

- 認証ポリシー(Authentication policy)

- 許可ポリシーと例外

- 認証ポリシー結果のオプション

- ID ソースと ID ソース順序

- ネットワーク許可

- ポリシー ルール

- ポリシー セット

アクセス コントロール リスト

Cisco ISE システムのアクセス コントロール リスト(ACL)は、特定のオブジェクトまたはネットワーク リソースに接続する権限のリストです。ACL は、いずれのユーザまたはグループがオブジェクトへのアクセス権を付与されるか、および指定されたオブジェクトまたはネットワーク リソースでどの操作が許可されるかを指定します。一般的な ACL の各エントリは、サブジェクトおよび操作を指定するか、または状態(許可または拒否など)を提供します。

許可されるプロトコル

各ポリシー セットの最上位に設定された許可されるプロトコルは、ネットワーク リソースへのアクセスを要求するデバイスとの通信に Cisco ISE が使用できるプロトコルのセットを定義します。ポリシー セットごとに 1 つの許可されるプロトコルを設定することも、あらかじめ定義したサーバ順序を設定することもできます。

認証ポリシー(Authentication policy)

認証ポリシーは、ポリシー セット内で構成されます。各ポリシー セットには、複数のルールを持つ単一の認証ポリシーを含めることができます。処理のための認証ルールの優先順位は、([設定(Set)] ビュー ページから)ポリシー セット自体の [認証ポリシー(Authentication Policy)] テーブル内に表示されるように、それらのルールの順序に基づいて決定されます。

認証ポリシーは、最上位レベルのポリシー セットで設定された許可されたプロトコルを使用します。ID ソース順序は、Cisco ISE がそれぞれ異なるデータベース内でユーザ クレデンシャルを検索する順序を定義します。メインのポリシー セットの下の認証ポリシー内では、認証に使用される ID ソースや ID ソース順序、および ID メソッドを設定する条件ベースのルールを定義できます。

許可ポリシーと例外

許可ポリシーは、ネットワークにアクセスするときにさまざまなユーザ グループのアクセス許可を決定するユーザ定義のルールで構成されます。

許可ポリシーは、特定のまたはすべてのネットワーク エンドポイントへのアクセスを許可し、共通の権限セットを共有するユーザおよびデバイスのグループに適用するために作成されます。新しい部門、ユーザ グループ、デバイス、またはネットワーク グループのニーズを満たす別のタイプの標準ポリシーを作成するために、特定の条件または権限を使用して別の特定の ID グループのニーズに対応するように変更するテンプレートとして使用することもできます。

一方で例外ポリシーは、制限された数のユーザ、デバイス、またはグループにネットワーク リソースへのアクセスを許可するなどの、即時または短期間のニーズを満たすために作成されます。例外ポリシーを使用すると、1 人のユーザまたはユーザのサブセットに合わせて調整された、ID グループ、条件、または権限に対する、カスタマイズされた値の特定のセットを作成できます。これにより、さまざまな、またはカスタマイズされたポリシーを作成し、企業、グループ、またはネットワークのニーズを満たすことができます。

認証ポリシー結果のオプション

認証に失敗した、ユーザが見つからない、または処理に失敗した場合に Cisco ISE が取るべきアクションのコースを指定できます。認証ポリシー結果のオプションは、認証ポリシー レベルで設定されます。

ID ソースと ID ソース順序

認証ポリシー レベルで設定される ID ソースは、Cisco ISE がユーザ認証に使用するデータベースを定義します。データベースは内部データベースの場合や、Active Directory または LDAP などの外部 ID ソースの場合もあります。一連のデータベースを ID ソース順序に加えて、この順序をポリシー内で ID ソースとしてリストできます。Cisco ISE は、リストされている順序でデータベース内のクレデンシャルを検索します。

ネットワーク許可

ネットワーク許可は、ネットワークおよびそのリソースへのユーザ アクセスならびに各ユーザがシステム上でこれらのリソースに対して実行できることを制御します。読み取り、書き込み、および実行権限を許可する権限セットを定義して、Cisco ISE からネットワーク許可をアクティブにします。Cisco ISE では、ネットワークのニーズに合わせて、多数のさまざまな許可ポリシーを作成できます。このリリースでは、Cisco ISE ネットワークとリソースへの RADIUS アクセスだけをサポートします。

ポリシー ルール

ポリシー ルールは、特定のポリシーを作成するために機能します。たとえば、ポリシー セットには、ネットワーク アクセスに特定の許可されたプロトコルを使用する必要のある状況を示すルールを含めることができます。認証ポリシーには、Active Directory が認証に使用される状況を示すルールを含めることができます。標準の許可ポリシーには、ID グループに入力された値を特定の条件または属性に関連付けて一意の許可プロファイルを作成する特定の権限セットを生成する If-Then 規則を使用するルール名を含めることができます。

ポリシー セット

ポリシー セットは、ネットワーク アクセスのために許可されたプロトコルまたはサーバ順序、ならびに認証および許可ポリシーとポリシー例外(すべてがユーザ定義の条件ベースのルールで設定されている)を示す単一のユーザ定義ルールからなる階層コンテナです。

ポリシー評価

ポリシーはルールで構成され、各ルールは満たされるべき条件で構成され、この条件によって、ネットワーク リソースへのアクセスなどのアクションの実行が許可されます。ルールベースの条件は、ポリシーの基盤、つまり要求を評価するときに使用するルールのセットを形成します。

実行時に、Cisco ISE はポリシー条件を評価し、ポリシー評価が true または false 値のどちらを返すかに応じて、定義されている結果を適用します。

ポリシー条件の評価時に、Cisco ISE は属性と値を比較します。ポリシー条件で指定された属性に、要求内で割り当てられた値が含まれていない場合があります。このとき、比較に使用されている演算子が「not equal to」である場合、この条件は true と評価されます。その他の場合、この条件は false と評価されます。

たとえば、「Radius.Calling_Station_ID Not Equal to 1.1.1.1」という条件で RADIUS 要求に Calling Station ID が存在しない場合、この条件は true と評価されます。この評価は RADIUS ディクショナリに特有なものではなく、「Not Equal to」演算子の使用に起因して発生します。

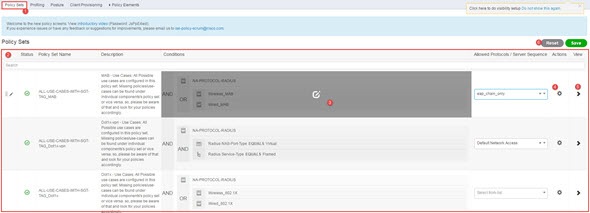

ISE では、[ポリシー セット(Policy Sets)] テーブルには、現在システムに設定されているすべてのポリシー セットのリストが表示されます。有効なポリシー セットの順序によって、エンドポイントがアクセスを要求するたびにシステムが関連するポリシー セットを検索する順序が決まります。[ポリシー(Policy)] ページの [ポリシー セット(Policy Set)] テーブルの最後の行は、他の設定されたポリシー セットのいずれかの要求と一致するルールが 1 つもない場合に適用されるデフォルト ポリシーです。デフォルト ポリシー セットでは許可されたプロトコルと ID ソースの選択を編集できますが、削除することはできません。

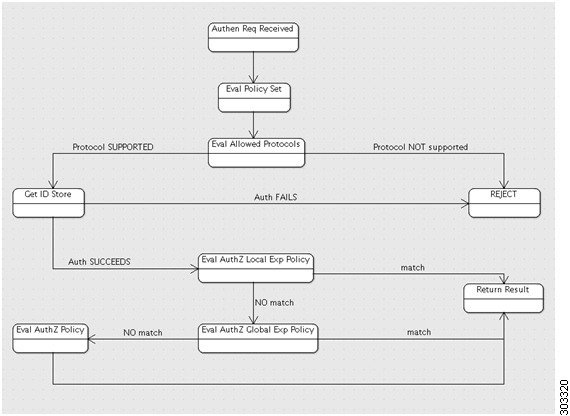

ポリシー セットの評価フロー

ネットワーク アクセス ワーク センター

ネットワーク アクセスに関するオプションは、[ネットワーク アクセス ワーク センター(Network Access Work Center)] メニュー([ワーク センター(Work Centers)] > [ネットワーク アクセス(Network Access)])で、管理者が 1 つの場所で簡単にネットワーク アクセスに関連するすべてのオプションにアクセスできるようにグループ化されます。

[ネットワーク アクセス ワーク センター(Network Access Work Center)] から次のタスクを実行できます。

-

ユーザとデバイスの認証プロセスで使用する外部 ID ストアを設定します。次の外部 ID ストアを設定できます:Active Directory、LDAP、ODBC、RADIUS、RSA、および SAML ID プロバイダです。

-

認証および許可ポリシーで使用するポリシーの要素を定義します。

-

Cisco ISE によって制御されているすべてのネットワーク デバイスを追加します。デバイスはタイプおよびロケーション別にグループ化することができます。

-

必要に応じて、ユーザおよびネットワーク デバイスの認証と許可ポリシーを定義します。

-

クライアントのプロビジョニング、プロトコル設定、およびプロキシ設定に対するデフォルト ネットワーク アクセス設定を確認します。

-

RADIUS ライブログを使用してネットワーク イベントを監視します。

-

ネットワーク アクセス レポートを実行して、アクセスおよび許可の結果を確認します。

-

診断ツールを使用してネットワーク アクセスの問題のトラブルシューティングを行います。

ポリシーおよび条件の事前定義済み設定とデフォルト設定

Cisco ISE には、次の表に示すように、ポリシー セット、認証、認可、例外、および条件の設定など、ネットワーク アクセスおよびデバイス管理ポリシー セットの一般的な使用例の一部である、いくつかの事前定義済みの設定とデフォルト設定がパッケージされています。

ポリシー セットのデフォルト設定

Cisco ISE を初めてインストールするときは、定義済みのポリシー セットは 1 つしかありません。このセットには、認証および許可ルールのすべての事前定義済み設定とデフォルト設定が含まれています。このポリシー セットは、デフォルトのポリシー セットです。設定を変更することはできますが、削除することはできません。

|

許可されるプロトコル/サーバ順序(RADIUS/TACACS+) |

||

|---|---|---|

|

このアクセス サービスは、有線および無線の 802.1X および MAB 認証ポリシー ルールに使用できます。 ネットワーク アクセス ワーク センターのデフォルト ポリシー セットの場合、この設定は、最後のデフォルトとしてポリシー セットで使用されるネットワーク アクセスが許可されたプロトコル サービスです。 デバイス管理ワーク センターのデフォルト ポリシー セットの場合、この設定では、TACACS 関連の許可されたプロトコル サービスをポリシー セットで最後のデフォルトとして使用します。 これらのデフォルト セットに対して許可されたプロトコル サービスは変更できますが、条件を追加したり、セットを削除することはできません。 |

ネットワーク アクセス ワーク センターのデフォルト ポリシー セットの場合、デフォルトの許可されるプロトコル サービスはプロセス ホスト ルックアップを有効にするように設定され、次の認証プロトコルを許可します。

許可されるプロトコルの設定の詳細については、許可されるプロトコル を参照してください。 デバイス管理ワーク センターのデフォルト ポリシー セットの場合、デフォルトのデバイス管理順序は、次の認証プロトコルを許可するように設定されています。

TACACS の許可されるプロトコルの設定の詳細については、デバイス管理:許可ポリシーの結果 を参照してください。 |

認証ポリシーの事前定義済みおよびデフォルトのルール設定

認証ルールは、各ポリシー セット内で設定されます。

認証ルールは、認証に使用する ID ソース データベースと、認証が失敗した場合に実行するアクションを定義します。次の表に、インストール時に Cisco ISE で使用可能な事前定義済みおよびデフォルトの各認証ルールに対して設定できる情報を示します。

-

ルール名

-

条件:以下で詳しく説明するように、いずれのシステム デフォルトにも条件は使用されません。条件はスマートな条件(再利用するためにライブラリに保存される)にしたり、特定のルールに対して作成することができます。事前定義されたルールに使用される使用可能なスマート条件は、以下のさまざまな事前定義されたルールに従って、一意の名前で保存され、次の表で詳しく説明します。事前定義済みポリシー条件(スマート条件)独自の条件をカスタマイズすることもできます。カスタマイズされた条件の設定の詳細については、ポリシー条件 を参照してください。

-

ID ソースまたはソース順序:認証に使用するユーザ データベース。ID ソース順序の設定の詳細については、内部 ID ソースと外部 ID ソース を参照してください。

-

障害設定(オプション):ユーザが認証されない場合に結果として生じるアクション

|

[名前(Name)] |

説明 |

条件(Conditions) |

用途 |

オプション(Options) |

|---|---|---|---|---|

|

デフォルト |

ネットワーク アクセスとデバイス管理の両方について、これは、作成するすべてのポリシー セットと、システムのデフォルト ポリシー セットに含まれるデフォルトの認証ルールです。 このポリシーを編集して、必要に応じて任意の ID ソース順序または ID ソースを設定できますが、条件を追加したり削除したりすることはできません。 |

このセットに対する条件はありません。デフォルトのルールとして、これは、上記すべてのルールが一致しない場合に参照される最後のルールです。 |

セット内の他の認証ルールが一致しない場合、このデフォルト ポリシー ルールは All_User_ID_Stores ID 順序を認証します。この順序には、次のようにシステムに事前定義されているすべての ID ストア内のすべてのユーザが含まれています。

ID ストアの設定は変更できますが、条件を変更したり、このルールを削除することはできません。 |

オプションは次のように設定されています。

|

|

Dot1X |

この認証ルールでは、有線および無線の 802.1X スマート条件と、デフォルトのネットワーク アクセスが許可されたプロトコル サービス(ポリシー セットのデフォルト設定 の表で定義)を使用します。 このポリシーは、無線と有線両方の 802.1X スマート条件で指定された基準に一致する要求を評価します。 組織のニーズに応じて、この設定に必要な変更を加えることができます。 |

Wired_802.1X Wireless_802.1X |

この事前定義済みの設定は、ネットワーク アクセス ワーク センターからのみ使用できます。 このデフォルト ポリシーは ID ソースとして内部エンドポイント データベースを使用します。 このポリシーを編集して、あらゆる ID ソース順序やアイデンティティ ソースを必要に応じて設定できます。 |

オプションは次のように設定されています。

|

|

MAB |

この認証ルールでは、有線および無線の 802.1X スマート条件と、デフォルトのネットワーク アクセスが許可されたプロトコル サービス(ポリシー セットのデフォルト設定 の表で定義)を使用します。 このポリシーは、有線および無線の MAB スマート条件で指定された基準に一致する要求を評価します。 |

この事前定義済みの設定は、ネットワーク アクセス ワーク センターからのみ使用できます。 このデフォルト ポリシーは ID ソースとして内部エンドポイント データベースを使用します。 このポリシーを編集して、あらゆる ID ソース順序やアイデンティティ ソースを必要に応じて設定できます。 |

オプションは次のように設定されています。

|

許可ポリシーの事前定義済みおよびデフォルトのルール設定

許可ルールは、各ポリシー セット内で設定されます。

許可ルールは、さまざまなセキュリティ グループのネットワーク内でアクセス許可を定義します。次の表に、インストール時に Cisco ISE で使用可能な事前定義済みおよびデフォルトの各許可ルールに対して設定できる情報を示します。

-

ルール名

-

条件:以下で詳しく説明するように、いずれのシステム デフォルトにも条件は使用されません。条件はスマートな条件(再利用するためにライブラリに保存される)にしたり、特定のルールに対して作成することができます。事前定義されたルールに使用される使用可能なスマート条件は、以下のさまざまな事前定義されたルールに従って、一意の名前で保存され、次の表で詳しく説明します。事前定義済みポリシー条件(スマート条件)独自の条件をカスタマイズすることもできます。カスタマイズされた条件の設定の詳細については、ポリシー条件 を参照してください。

-

許可プロファイル:設定されたセキュリティ グループに提供されるアクセス許可を定義します。許可プロファイルの詳細については、Cisco ISE の許可プロファイル を参照してください。[ポリシー セット(Policy Set)] ページからインラインで新しい許可プロファイルを設定することもできます。詳細については、許可ポリシーの設定を参照してください。

-

セキュリティ グループ:契約者、管理者、ゲスト、エンジニアなど、ネットワーク内の一般的なニーズに基づいてさまざまなユーザ グループを定義します。[ポリシー セット(Policy Set)] ページからインラインで新しい許可プロファイルを設定できます。詳細については、許可ポリシーの設定を参照してください。

(注) | デバイス管理ポリシーの場合、コマンド セットとシェル プロファイルは、許可プロファイルとセキュリティ グループの代わりに設定されます。デバイス管理ポリシー セットの場合は、次の表に示すとおり、デフォルトの許可ルールは 1 つしかなく、現在のところ追加の事前定義済みルールは使用できません。コマンド セットとシェル プロファイルの詳細については、「TACACS+ を使用したデバイス管理の制御」を参照してください。 |

|

ルール名(Rule Name) |

ステータス |

説明 |

条件(Conditions) |

許可プロファイル(アクセス許可)とセキュリティ グループ |

|---|---|---|---|---|

|

デフォルト(ネットワーク アクセス ワーク センター) |

[有効(Enabled)] |

これは、システムのデフォルト ポリシー セットだけでなく、作成したすべてのネットワーク アクセス ポリシー セットに含まれるデフォルトの許可ルールです。 このポリシーを編集して、必要に応じて許可プロファイルまたはセキュリティ グループを設定できますが、条件を追加したり、ポリシーを削除したりすることはできません。 |

このセットに対する条件はありません。デフォルトのルールとして、これは、上記すべてのルールが一致しない場合に参照される最後のルールです。 |

ネットワークへのアクセスが拒否されました。 |

|

デフォルト(デバイス管理ワーク センター) |

[有効(Enabled)] |

これは、システムのデフォルト ポリシー セットだけでなく、作成したすべてのデバイス管理ポリシー セットに含まれるデフォルトの許可ルールです。 このポリシーを編集して、必要に応じてコマンド セットまたはシェル グループを設定できますが、条件を追加したり、ポリシーを削除したりすることはできません。 |

このセットに対する条件はありません。デフォルトのルールとして、これは、上記すべてのルールが一致しない場合に参照される最後のルールです。 |

コマンド セット:DenyAllCommands シェル プロファイル:すべてのシェル プロファイルを拒否します |

|

Basic_Authenticated_Access |

[有効(Enabled)] |

認証されたユーザへのアクセスを可能にします。 |

Network_Access_Authentication_Passed |

PermitAccess |

|

Wi-Fi_Redirect_to_Guest_Login |

[有効(Enabled)] |

ユーザを CWA ポータルにリダイレクトします。 |

Wireless_MAB |

Cisco_WebAuth |

|

Wi-Fi_Guest_Access |

無効 |

ゲスト ユーザが WebAuth から認証された後にゲスト アクセスを許可します。 |

Wireless_MAB IdentityGroup Name Equals Endpoint Identity Groups:GuestEndpoints |

PermitAccess ゲスト |

|

Employee_Onboarding |

無効 |

MSCHAPv2 を使用する無線 802.1X 認証がネイティブ サプリカント プロビジョニング プロセスにリダイレクトされます。 |

Wireless_802.1X EAP-MSCHAPv2 |

NSP_Onboard BYOD |

|

Employee_EAP-TLS |

無効 |

Wireless_802.1X BYOD_is_Registered EAP-TLS MAC_in_SAN |

PermitAccess BYOD |

|

|

Compliant_Devices_Access |

無効 |

対応デバイスのアクセスをイネーブルにします。 |

Network_Access_Authentication_Passed Compliant_Devices |

PermitAccess |

|

Noncompliant_Devices_Redirect |

無効 |

Network_Access_Authentication_Passed Non_Compliant_Devices |

AnyConnect_Temporal_Onboard |

|

|

Unknown_Compliance_Redirect |

無効 |

Network_Access_Authentication_Passed Compliance_Unknown_Devices |

AnyConnect_Temporal_Onboard |

|

|

プロファイリングされた非 Cisco IP Phone |

[有効(Enabled)] |

Non_Cisco_Profiled_Phones |

Non_Cisco_IP_Phones |

|

|

プロファイリングされた Cisco IP Phone |

[有効(Enabled)] |

InternalUser IdentityGroup EQUALS Endpoint Identity Groups:Profiled:Cisco-IP-Phone |

Cisco_IP_Phones |

|

|

無線ブラック リスト デフォルト |

[有効(Enabled)] |

Wireless_Access InternalUser IdentityGroup EQUALS Endpoint Identity Groups:Blacklist |

Blackhole_Wireless_Access |

事前定義済みポリシー条件(スマート条件)

ポリシー条件は [条件スタジオ(Conditions Studio)] から作成され、[条件スタジオ ライブラリ(Conditions Studio Library)] から管理されます。初期インストール時に、Cisco ISE には事前定義されたスマート条件が含まれています。これらの条件は、ポリシー セットおよびルールの設定時に簡単に使用でき、さまざまなデフォルトおよび事前定義済みのポリシー セットや、認証および許可ルールで使用されます。これらの事前定義されたスマートな条件は、組織のニーズに基づいて編集、名前変更、削除することができます。カスタマイズされた条件の設定と既存の事前定義済み条件の詳細については、ポリシー条件 を参照してください。

ポリシー セット設定のガイドライン

認証および許可ポリシー フローを管理するためにポリシー セットを設定します。

ポリシー セットを設定する手順の概要

次に、認証、例外、および許可ルールを含む完全なポリシー セットを設定する手順を示します。

-

ISE をインストールすると、デフォルトの ISE 認証および許可ルールを含むデフォルトのポリシー セットが実装されます。デフォルト ポリシー セットには、認証と許可のための追加の柔軟な組み込みルール(デフォルトではない)も含まれています。これらのポリシーにルールを追加して、組み込みルールを削除および変更できますが、デフォルト ルールを削除することはできず、デフォルト ポリシー セットを削除することはできません。デフォルトおよび組み込みの設定の詳細については、ポリシーおよび条件の事前定義済み設定とデフォルト設定 を参照してください。

セットとルールをカスタマイズする場合は、まず独自の条件、ID ソース、セキュリティ グループ、許可プロファイルを作成します。または、作成しているポリシー セットを使用している間にカスタマイズを構成することもできます。たとえば、許可ポリシーにルールを追加する際に、[新しい許可プロファイルの作成(Create a New Authorization Profile)] を選択して、許可プロファイルをカスタマイズし、現在編集中のポリシー セットに追加することができます。

ポリシー セットの作成と管理

認証ルールと許可ルールを管理するには、まずそれらを含むポリシー セットを作成する必要があります。このタスクでは、ポリシー セットの作成方法について説明します。後続のタスクでは、ポリシー セットを更新し、認証および許可ルールを管理する方法について説明します。

| ステップ 1 | ネットワーク アクセス ポリシーの場合は、 を選択します。デバイス管理ポリシーの場合は、 を選択します。 | ||

| ステップ 2 | いずれかの行の [アクション(Actions)] 列から、歯車アイコンをクリックし、ドロップダウン メニューから、必要に応じて、挿入オプションまたは複製オプションのいずれかを選択して新しいポリシー セットを挿入します。 [ポリシー セット(Policy Sets)] テーブルに新しい行が表示されます。 | ||

| ステップ 3 | [ステータス(Status)] 列から、現在の [ステータス(Status)] アイコンをクリックし、ドロップダウンリストから必要に応じてポリシー セットのステータスを更新します。ポリシー セットのステータスの詳細については、ポリシー セットのメイン ページ:構成時の設定 を参照してください。 | ||

| ステップ 4 | テーブル内のポリシー セットの場合は、[ポリシー セット名(Policy Set Name)] または [説明(Description)] のセルをクリックして、フリーテキストを変更します。 | ||

| ステップ 5 | 条件を追加または変更するには、[条件(Conditions)] 列のセルにカーソルを合わせ、 をクリックします。[条件スタジオ(Conditions Studio)] が開きます。詳細については、ポリシー条件を参照してください。 をクリックします。[条件スタジオ(Conditions Studio)] が開きます。詳細については、ポリシー条件を参照してください。

選択するすべての属性に「Equals」、「Not Equals」、「Matches」、「Starts With」、「Not Starts With」の演算子オプションが含まれているわけではありません。 「Matches」演算子は、ワイルドカードなしの正規表現(REGEX)をサポートし、使用します。

| ||

| ステップ 6 | [許可されているプロトコル(Allowed Protocols)] 列で、このセットでフォローするプロトコルまたはサーバ順序(Radius または TACACS)を選択するか、または  をクリックして [新しい許可されているプロトコルを作成(Create a New Allowed Protocol)]、[新しい RADIUS 順序を作成(Create a New Radius Sequence)] または [TACACS サーバ順序を作成(Create a TACACS Server Sequence)] を選択し、次の手順を実行します。 をクリックして [新しい許可されているプロトコルを作成(Create a New Allowed Protocol)]、[新しい RADIUS 順序を作成(Create a New Radius Sequence)] または [TACACS サーバ順序を作成(Create a TACACS Server Sequence)] を選択し、次の手順を実行します。 | ||

| ステップ 7 | テーブルの右上にある [保存(Save)] をクリックします。 | ||

| ステップ 8 | [表示(View)] 列から、 をクリックしてすべてのポリシー セットの詳細にアクセスし、認証および許可ルールとポリシー例外を作成します。認証ルールを作成するには、認証ポリシーの設定 を参照してください。許可および例外ルールを作成するには、許可ポリシーの設定 を参照してください。 をクリックしてすべてのポリシー セットの詳細にアクセスし、認証および許可ルールとポリシー例外を作成します。認証ルールを作成するには、認証ポリシーの設定 を参照してください。許可および例外ルールを作成するには、許可ポリシーの設定 を参照してください。 |

次の作業

認証ポリシー

各ポリシー セットには、そのセットの認証ポリシーを表す複数の認証ルールを含めることができます。認証ポリシーの優先順位は、([認証ポリシー(Authentication Policy)] 領域の [設定(Set)] ビュー ページから)ポリシー セット自体に表示されるポリシーに対する順序に基づいて決定されます。

Cisco ISE は、ポリシー セット レベルで設定された設定に基づいて、ネットワーク アクセス サービス(許可されたプロトコルまたはサーバ順序のいずれか)を動的に選択し、その後、認証ポリシー レベルおよび許可ポリシー レベルから ID ソースおよび結果をチェックします。複数の条件を、Cisco ISE ディクショナリ内の任意の属性を使用して定義できます。Cisco ISE では、個々のポリシー要素として条件を作成し、ライブラリに保存してから、他のルールベースのポリシーに再利用することができます。

認証ポリシーの結果である ID 特定方法は、次のいずれかになります。

最初の Cisco ISE インストール時に実装されるデフォルト ポリシー セットには、デフォルトの ISE 認証ルールおよび許可ルールが含まれています。デフォルト ポリシー セットには、認証と許可のための追加の柔軟な組み込みルール(デフォルトではない)も含まれています。これらのポリシーにルールを追加して、組み込みルールを削除および変更できますが、デフォルト ルールを削除することはできず、デフォルト ポリシー セットを削除することはできません。デフォルトおよび組み込みの設定の詳細については、ポリシーおよび条件の事前定義済み設定とデフォルト設定 を参照してください。

認証ポリシーのフロー

認証ポリシーでは、条件と結果で構成される複数のルールを定義できます。ISE は、指定した条件を評価し、評価の結果に基づいて、対応する結果を割り当てます。ID データベースは、基準に一致する最初のルールに基づいて選択されます。

異なるデータベースで構成される ID ソース順序を定義することもできます。Cisco ISE がデータベースを検索する順序を定義できます。Cisco ISE は、認証が成功するまで指定された順序でこれらのデータベースにアクセスします。1 つの外部データベースに同一ユーザの複数のインスタンスが存在する場合、認証は失敗します。1 つの ID ソース内で、ユーザ レコードは重複できません。

ID ソース順序には、3 つのデータベース、または多くとも 4 つのデータベースを使用することを推奨します。

認証失敗:ポリシー結果オプション

識別方法としてアクセス拒否を選択した場合、要求への応答として拒否メッセージが送信されます。ID データベースまたは ID ソース順序を選択して、認証が成功した場合、処理は同じポリシー セットに対して設定された許可ポリシーに対して続行されます。一部の認証は失敗し、その場合次のように分類されます。

-

認証の失敗:クレデンシャルが正しくない、無効なユーザであることなどが原因で認証が失敗したことを示す明確な応答を受信します。アクションのデフォルト コースは拒否です。

-

ユーザが見つからない:どの ID データベースでもこのユーザが見つかりませんでした。アクションのデフォルト コースは拒否です。

Cisco ISE では、認証失敗に対して次のアクションのコースのいずれかを設定することができます。

[続行(Continue)] オプションを選択した場合でも、使用されているプロトコルの制限により Cisco ISE が要求の処理を実行できない場合があります。PEAP、LEAP、EAP-FAST、EAP-TLS、または RADIUS MSCHAP を使用した認証では、認証に失敗したり、ユーザが見つからなかったときには、要求の処理を続行することはできません。

認証に失敗した場合、PAP/ASCII または MAC 認証バイパス(MAB またはホスト ルックアップ)の許可ポリシーの処理を続行できます。その他のすべての認証プロトコルの場合、認証に失敗すると、次のいずれかの状態となります。

認証ポリシーの設定

次のタスクを実行するには、スーパー管理者またはポリシー管理者である必要があります。

オプションで、使用可能なシステム デフォルトを使用しない場合は、必要に応じて外部 ID ストアを設定しておいてください。詳細については、ユーザおよび外部 ID ソースの管理を参照してください。

| ステップ 1 | ネットワーク アクセス ポリシーの場合は、 を選択します。デバイス管理ポリシーの場合は、 を選択します。 | ||

| ステップ 2 | 認証ポリシーを追加または更新するポリシー セットの行から、ポリシー セットの詳細のすべてにアクセスし、認証および許可ポリシーとポリシー例外を作成するために、[ポリシー セット(Policy Sets)] テーブルの [表示(View)] 列から  をクリックします。 をクリックします。 | ||

| ステップ 3 | ページの認証ポリシー部分の横にある矢印アイコンをクリックして、テーブル内のすべての認証ポリシー ルールを展開して表示します。 | ||

| ステップ 4 | いずれかの行の [アクション(Actions)] 列から、歯車アイコンをクリックします。ドロップダウン メニューから、必要に応じて、挿入オプションまたは複製オプションのいずれかを選択して、新しい認証ポリシー ルールを挿入します。 [認証ポリシー(Authentication Policy)] テーブルに新しい行が表示されます。 | ||

| ステップ 5 | [ステータス(Status)] 列から、現在の [ステータス(Status)] アイコンをクリックし、ドロップダウンリストから必要に応じてポリシー セットのステータスを更新します。[ステータス(Status)] の詳細については、認証ポリシーの構成設定 を参照してください。 | ||

| ステップ 6 | テーブル内のルールの場合は、[ルール名(Rule Name)] または [説明(Description)] のセルをクリックして、フリーテキストを変更します。 | ||

| ステップ 7 | 条件を追加または変更するには、[条件(Conditions)] 列のセルにカーソルを合わせ、 をクリックします。[条件スタジオ(Conditions Studio)] が開きます。詳細については、ポリシー条件を参照してください。 をクリックします。[条件スタジオ(Conditions Studio)] が開きます。詳細については、ポリシー条件を参照してください。

選択するすべての属性に「Equals」、「Not Equals」、「Matches」、「Starts With」、「Not Starts With」の演算子オプションが含まれているわけではありません。 「Matches」演算子は、ワイルドカードなしの正規表現(REGEX)をサポートし、使用します。

| ||

| ステップ 8 | チェックして一致させる順序に従って、テーブル内のポリシーを編成します。ルールの順序を変更するには、行をドラッグして正しい位置にドロップします。 | ||

| ステップ 9 | [保存(Save)] をクリックすると、変更内容が保存されて実装されます。 |

次の作業

認証ダッシュレット

Cisco ISE のダッシュボードには、ネットワークとデバイスに対し行われたすべての認証の概要が表示されます。これには、認証ダッシュレットにある認証および許可の失敗についての概要情報が表示されます。

RADIUS 認証ダッシュレットには、Cisco ISE が処理した認証に関する次の統計情報が表示されます。

また、TACACS+ 認証の概要を表示することもできます。TACACS+ 認証ダッシュレットには、デバイス認証の統計情報が表示されます。

デバイス管理認証の詳細については、TACACS ライブ ログ を参照してください。RADIUS ライブ ログ設定の詳細については、RADIUS ライブ ログ を参照してください。

|

認証と許可の失敗のトラブルシューティング方法については、「How To: Troubleshoot ISE Failed Authentications & Authorizations」を参照してください。 |

認証結果の表示

認証レポートおよびトラブルシューティング ツール

認証の詳細の他に、Cisco ISE では、ネットワークの効率的な管理に使用できるさまざまなレポートおよびトラブルシューティング ツールが提供されます。

ネットワーク内の認証の傾向およびトラフィックを把握するために実行できるさまざまなレポートがあります。現在のデータに加えて履歴のレポートを生成できます。認証レポートのリストは次のとおりです。

認可ポリシー

許可ポリシーは、Cisco ISE ネットワーク許可サービスのコンポーネントです。このサービスを使用して、ネットワーク リソースにアクセスする特定のユーザおよびグループの許可ポリシーを定義し、許可プロファイルを設定することができます。

許可ポリシーには条件付きの要件を含めることができ、この要件では、1 つ以上の許可プロファイルを返すことができる許可チェックを含む複合条件を使用して、1 つ以上の ID グループを組み合わせます。さらに、条件付きの要件は、特定の ID グループの使用とは別に存在することがあります。

許可プロファイルは、Cisco ISE で許可ポリシーを作成するときに使用されます。許可ポリシーは許可ルールで構成されます。許可ルールには、名前、属性、および権限の 3 つの要素があります。権限要素は、許可プロファイルにマッピングされます。

Cisco ISE の許可プロファイル

許可ポリシーは、特定のユーザおよびグループの ID にルールを関連付け、対応するプロファイルを作成します。これらのルールが設定された属性と一致する場合は、常に、権限を付与する、対応する許可プロファイルがポリシーによって返され、ネットワーク アクセスがこれに応じて許可されます。

たとえば、許可プロファイルには、次のタイプに含まれるさまざまな権限を含めることができます。

プロファイルは、利用可能なベンダー ディクショナリのいずれかに保存されているリソース セットから選択された属性で構成され、特定の許可ポリシーの条件が一致したときに返されます。許可ポリシーには単一のネットワーク サービス ルールにマッピングする条件を含めることができるため、許可チェックのリストを含めることもできます。

許可確認は、返される許可プロファイルに準拠する必要があります。許可確認は、通常、ライブラリに追加できるユーザ定義名を含む 1 つ以上の条件から構成され、他の許可ポリシーで再利用できます。

許可プロファイルの権限

許可プロファイルの権限設定を開始する前に、以下を確認します。

許可プロファイルを使用するには、 を選択します。左側のメニューから、 を選択します。

ネットワークでさまざまなタイプの許可プロファイルのポリシー要素権限を表示、作成、変更、削除、複製、または検索するプロセスの開始点として [結果(Results)] ナビゲーション ペインを使用します。[結果(Results)] ペインには、最初 [認証(Authentication)]、[許可(Authorization)]、[プロファイリング(Profiling)]、[ポスチャ(Posture)]、[クライアント プロビジョニング(Client Provisioning)]、および [TrustSec] のオプションが表示されています。

許可プロファイルでは、RADIUS 要求が受け入れられたときに返される属性を選択できます。Cisco ISE では、[共通タスク(Common Tasks)] 設定を設定して共通に使用される属性をサポートできるメカニズムが提供されます。Cisco ISE が基盤となる RADIUS 値に変換する [共通タスク(Common Tasks)] 属性の値を入力する必要があります。

|

802.1x サプリカント(Cisco AnyConnect Mobile Security)とオーセンティケータ(スイッチ)間の Media Access Control Security(MACsec)暗号化を設定する方法の例については、「MACsec Switch-host Encryption with Cisco AnyConnect and ISE Configuration Example」を参照してください。 |

ロケーションに基づく認証

Cisco ISE は、Cisco モビリティ サービス エンジン(MSE)と統合し、物理ロケーション ベースの認証を導入します。Cisco ISE は、MSE からの情報を使用して、MSE によって報告されるユーザの実際の位置に基づいて差別化されたネットワーク アクセスを提供します。

この機能を使用すると、エンドポイントのロケーション情報を使用して、ユーザが適切なゾーンにいる場合にネットワーク アクセスを提供できます。また、エンドポイントのロケーションをポリシーの追加属性として追加して、デバイスのロケーションに基づいてより詳細なポリシー許可のセットを定義することもできます。次のように、ロケーション ベースの属性を使用する許可ルール内で条件を設定できます。

MSE.Location Equals LND_Campus1:Building1:Floor2:SecureZone

ロケーション階層(キャンパス/ビルディング/フロア構造)を定義して、Cisco Prime Infrastructure のアプリケーションを使用してセキュアおよび非セキュアのゾーンを設定できます。ロケーション階層を定義した後、ロケーション階層データを MSE サーバと同期する必要があります。Cisco Prime Infrastructure の詳細については、http://www.cisco.com/c/en/us/support/cloud-systems-management/prime-infrastructure/products-user-guide-list.html を参照してください。

1 つまたは複数の MSE インスタンスを追加して、MSE ベースのロケーション データを許可プロセスに統合できます。これらの MSE からロケーション階層データを取得し、このデータを使用してロケーション ベースの許可ルールを設定できます。

エンドポイントの移動を追跡するには、許可プロファイルの作成時に [移動の追跡(Track Movement)] チェックボックスをオンにします。Cisco ISE は、5 分ごとにエンドポイント ロケーションの関連 MSE にクエリを行い、ロケーションが変更されたかどうかを確認します。

(注) | 複数のユーザを追跡すると、頻繁な更新によってパフォーマンスに影響します。[移動の追跡(Track Movement)] オプションは、上位のセキュリティ ロケーションに使用できます。 |

ロケーション ツリーは、MSE インスタンスから取得されたロケーション データを使用して作成されます。ロケーション ツリーを使用して、許可ポリシーに公開するロケーション エントリを選択できます。

(注) | ロケーション サービスを使用するには、ISE Plus ライセンスが必要です。 |

MSE サーバの追加

次のタスクを実行するには、スーパー管理者またはシステム管理者である必要があります。

ロケーション ツリー

ロケーション ツリーは、MSE インスタンスから取得されたロケーション データを使用して作成されます。ロケーション ツリーを表示するには、[管理(Administration)] > [ネットワークリソース(Network Resources)] > [ロケーションサービス(Location Services)] > [ロケーションツリー(Location Tree)] を選択します。

1 つのビルディングに複数の MSE がある場合、Cisco ISE はすべての MSE からロケーションの詳細を照合し、単一のツリーとして表示します。

ロケーション ツリーを使用して、許可ポリシーに公開するロケーション エントリを選択できます。また、要件に基づいて特定のロケーションを非表示にすることもできます。ロケーションを非表示にする前にロケーション ツリーを更新することを推奨します。非表示にされたロケーションは、ツリーが更新されても非表示のままになります。

許可ルールに関連するロケーション エントリが変更または削除された場合は、影響を受けるルールをディセーブルにし、これらのロケーションを [不明(Unknown)] として設定するか、または影響を受ける各ルールに代替ロケーションを選択する必要があります。変更を適用したり更新をキャンセルする前に新しいツリー構造を確認する必要があります。

すべての MSE から最新のロケーション階層構造を取得するには、[更新の取得(Get Update)] をクリックします。新しいツリー構造を確認したら、[保存(Save)] をクリックして変更を適用します。

ダウンロード可能 ACL(Downloadable ACLs)

DACL を定義して、Access-Accept メッセージを返すことができます。ACL を使用して、ネットワークに不要なトラフィックが発生することを防止します。ACL では、RADIUS プロトコルを使用して、送信元 IP アドレスと宛先 IP アドレス、トランスポート プロトコルなどをフィルタリングできます。

名前付き権限オブジェクトとして作成した DACL は、許可プロファイルに追加できます。その後、これらの許可プロファイルを許可ポリシーの結果として指定できます。

既存の DACL と同じか、または類似する新しい DACL を作成する場合は、ダウンロード可能 ACL を複製できます。

複製の完了後、各 DACL(元の DACL および複製された DACL)に個別にアクセスして、編集または削除します。

(注) | DACL 作成中は、キーワード Any が DACL のすべての ACE のソースである必要があります。DACL がプッシュされると、ソースの Any がスイッチに接続されているクライアントの IP アドレスで置き換えられます。 |

ダウンロード可能 ACL に対する権限の設定

Active Directory ユーザ許可のためのマシン アクセス制限

Cisco ISE には、Microsoft Active Directory 認証ユーザの許可を制御する追加の方法を提供する、マシン アクセス制限(MAR)コンポーネントが含まれています。この形式の許可は、Cisco ISE ネットワークにアクセスするために使用されるコンピュータのマシン認証に基づきます。成功したマシン認証ごとに、Cisco ISE は、RADIUS Calling-Station-ID 属性(属性 31)で受信した値を、成功したマシン認証の証拠としてキャッシュします。

Cisco ISE は、[Active Directory の設定(Active Directory Settings)] ページの [存続可能時間(Time to Live)] パラメータで設定された時間が失効になるまで各 Calling-Station-ID 属性値をキャッシュに保持します。失効したパラメータは、Cisco ISE によってキャッシュから削除されます。

ユーザをエンドユーザ クライアントから認証する場合、Cisco ISE は、成功したマシン認証の Calling-Station-ID 値のキャッシュを検索して、ユーザ認証要求で受信した Calling-Station-ID 値を見つけようとします。Cisco ISE が一致するユーザ認証 Calling-Station-ID 値をキャッシュで見つけた場合、これは、次の方法で認証を要求するユーザに Cisco ISE が権限を割り当てる方法に影響します。

許可ポリシーおよびプロファイルの設定のガイドライン

許可ポリシーおよびプロファイルを管理または運用する場合、次のガイドラインに従ってください。

-

条件では、1 つ以上のポリシー値を設定することが許可されています。ただし、条件はオプションであり、許可ポリシーを作成する場合に必須ではありません。条件の設定および管理の詳細については、ポリシー条件 を参照してください。条件の作成には 2 つの方法があります。

-

権限は、ポリシーに使用する許可プロファイルを選択するときに重要です。権限は、特定のリソースへのアクセス権を付与したり、特定のタスクの実行を可能にしたりできます。たとえば、あるユーザが特定の ID グループ(デバイス管理者など)に属しており、そのユーザが定義済みの条件(サイトがボストンにあるなど)を満たしている場合、このユーザは、そのグループに関連付けられた権限(特定のネットワーク リソースのセットへのアクセス権、デバイスへの特定の操作を実行する権限など)を付与されます。

許可ポリシーの設定

[ポリシー セット(Policy Sets)] 領域の許可ポリシー部分では、許可ポリシーの表示、作成、複製、変更、または削除を行うことができます。次の許可ポリシー プロファイルの各項には、標準許可ポリシーで指示されるアクションの例が示されています。

この手順を開始する前に、管理者ポータルで使用される条件、ID グループ、状態、権限の基本構成要素と利用方法の基本を理解している必要があります。

必要に応じてセキュリティ グループ タグ(SGT)を設定しておいてください。詳細については、セキュリティ グループ アクセス コントロール リストの設定を参照してください。

| ステップ 1 | ネットワーク アクセス ポリシーの場合は、 を選択します。デバイス管理ポリシーの場合は、 を選択します。 | ||

| ステップ 2 | [表示(View)] 列から、 をクリックしてすべてのポリシー セットの詳細にアクセスし、認証および許可ポリシーとポリシー例外を作成します。 をクリックしてすべてのポリシー セットの詳細にアクセスし、認証および許可ポリシーとポリシー例外を作成します。 | ||

| ステップ 3 | ページの許可ポリシー部分の横にある矢印アイコンをクリックして、[許可ポリシー(Authorization Policy)] テーブルを展開して表示します。 | ||

| ステップ 4 | いずれかの行の [アクション(Actions)] 列から、歯車アイコンをクリックします。ドロップダウン メニューから、必要に応じて、挿入オプションまたは複製オプションのいずれかを選択して、新しい許可ポリシー ルールを挿入します。 [許可ポリシー(Authorization Policy)] テーブルに新しい行が表示されます。 | ||

| ステップ 5 | ポリシーのステータスを設定するには、現在の [ステータス(Status)] アイコンをクリックし、ドロップダウンリストの [ステータス(Status)] 列から必要なステータスを選択します。ステータスの詳細については、許可ポリシーの設定 を参照してください。 | ||

| ステップ 6 | テーブル内のポリシーの場合は、[ルール名(Rule Name)] のセルをクリックしてフリーテキストを変更し、一意のルール名を作成します。 | ||

| ステップ 7 | 条件を追加または変更するには、[条件(Conditions)] 列のセルにカーソルを合わせ、 をクリックします。[条件スタジオ(Conditions Studio)] が開きます。詳細については、ポリシー条件を参照してください。 をクリックします。[条件スタジオ(Conditions Studio)] が開きます。詳細については、ポリシー条件を参照してください。

選択するすべての属性に「Equals」、「Not Equals」、「Matches」、「Starts With」、「Not Starts With」の演算子オプションが含まれているわけではありません。 「Matches」演算子は、ワイルドカードなしの正規表現(REGEX)をサポートし、使用します。

| ||

| ステップ 8 | ネットワーク アクセス結果プロファイルの場合は、[結果プロファイル(Results Profiles)] ドロップダウンリストから関連する許可プロファイルを選択するか、または  を選択またはクリックして、[新しい許可プロファイルの作成(Create a New Authorization Profile)] を選択し、[新しい標準プロファイルの追加(Add New Standard Profile)] 画面が開いたら、次の手順を実行します。 を選択またはクリックして、[新しい許可プロファイルの作成(Create a New Authorization Profile)] を選択し、[新しい標準プロファイルの追加(Add New Standard Profile)] 画面が開いたら、次の手順を実行します。

| ||

| ステップ 9 | ネットワーク アクセス結果のセキュリティ グループの場合は、[結果のセキュリティ グループ(Results Security Groups)] ドロップダウンリストから関連するセキュリティ グループを選択するか、または  をクリックして、[新しいセキュリティ グループの作成(Create a New Security Group)] を選択し、[新しいセキュリティ グループの作成(Create New Security Group)] 画面が開いたら、次の手順を実行します。 をクリックして、[新しいセキュリティ グループの作成(Create a New Security Group)] を選択し、[新しいセキュリティ グループの作成(Create New Security Group)] 画面が開いたら、次の手順を実行します。 | ||

| ステップ 10 | TACACS+ の結果については、[結果(Results)] ドロップダウンリストから関連するコマンド セットとシェル プロファイルを選択するか、または [コマンド セット(Command Sets)] または [シェル プロファイル(Shell Profiles)] 列で  をクリックして、[コマンドの追加(Add Commands)] 画面または [シェル プロファイルの追加(Add Shell Profile)] をそれぞれ開きます。[新しいコマンド セットの作成(Create a New Command Set)] または [新しいシェル プロファイルの作成(Create a New Shell Profile)] を選択し、フィールドに入力します。詳細については、「TACACS+ コマンド セットの作成」または「TACACS+ プロファイルの作成」の項を参照してください。 をクリックして、[コマンドの追加(Add Commands)] 画面または [シェル プロファイルの追加(Add Shell Profile)] をそれぞれ開きます。[新しいコマンド セットの作成(Create a New Command Set)] または [新しいシェル プロファイルの作成(Create a New Shell Profile)] を選択し、フィールドに入力します。詳細については、「TACACS+ コマンド セットの作成」または「TACACS+ プロファイルの作成」の項を参照してください。 | ||

| ステップ 11 | テーブル内でポリシーをチェックして一致させる順序を編成します。 | ||

| ステップ 12 | [保存(Save)] をクリックして、変更を Cisco ISE システム データベースに保存し、この新しい許可ポリシーを作成します。 |

許可ポリシーの例外

各ポリシー セット内では、通常の許可ポリシーの他に、ローカルの例外ルール(各ポリシー セットの [設定(Set)] ビューの [許可ポリシーのローカル例外(Authorization Policy Local Exceptions)] パートから定義される)およびグローバル例外ルール(各ポリシー セットの [設定(Set)] ビューの [許可ポリシーのグローバル例外(Authorization Policy Global Exceptions)] パートから定義される)も定義できます。

グローバル許可例外ポリシーを使用すると、すべてのポリシー セット内のすべての許可ルールを上書きするルールを定義できます。グローバル許可例外ポリシーを設定すると、すべてのポリシー セットに追加されます。グローバル許可例外ポリシーは、現在設定されているポリシー セットのいずれかから更新できます。グローバル許可例外ポリシーを更新するたびに、それらの更新がすべてのポリシー セットに適用されます。

ローカル許可例外ルールは、グローバル例外ルールを上書きします。許可ルールは、許可ポリシーのローカル例外規則、グローバル例外規則、通常ルールの順番で処理されます。

許可例外ポリシー ルールは、許可ポリシー ルールと同じように設定されます。例外ポリシーを設定するには、上記の通常の許可ポリシーの設定手順を参照してください。許可ポリシーの設定

ポリシー条件

Cisco ISE はルールベースのポリシーを使用してネットワーク アクセスを提供します。ポリシーは、ルールが条件で構成されているルールと結果のセットです。Cisco ISE では、個々のポリシー要素として条件を作成し、システム ライブラリに保存してから、[条件スタジオ(Conditions Studio)] の他のルールベースのポリシーに再利用することができます。

基本のポリシー条件は、演算子(属性)、演算子(equal to、not equal to、greater than など)、および値で構成されています。また、複数の属性、複雑な階層を含む演算子などのより複雑な条件を作成することもできます。実行時に、Cisco ISE はポリシー条件を評価し、ポリシー評価が true または false 値のどちらを返すかに応じて、定義された結果を適用します。

条件を作成して一意の名前を割り当てた後、この条件を [条件スタジオ ライブラリ(Conditions Studio Library)] から選択することで、さまざまなルールとポリシーにわたって複数回再利用することができます。例を次に示します。

Network Conditions.MyNetworkCondition EQUALS true

ポリシーで使用されているか、または別の条件の一部である条件は [条件スタジオ(Conditions Studio)] から削除できません。

各条件は、オブジェクトのリストを定義します。このリストはポリシー条件に含めることができ、これにより、要求で示される定義と照合される定義セットになります。

演算子 EQUALS true を使用して、ネットワーク条件が true であるかどうか(要求に指定されている値がネットワーク条件の 1 つ以上のエントリと一致しているかどうか)を確認するか、またはEQUALS false を使用して、ネットワーク条件が false であるかどうか(ネットワーク条件のどのエントリとも一致しないかどうか)を確認することができます。

Cisco ISE には、事前定義されたスマート条件も用意されています。この条件は、ポリシーで個別に使用したり、独自のカスタマイズされた条件で構成要素として使用でき、必要に応じて更新および変更できます。これらのスマート条件については、ポリシーおよび条件の事前定義済み設定とデフォルト設定 で説明しています。

次の固有のネットワーク条件を作成してネットワークへのアクセスを制限することができます。

-

エンドステーション ネットワーク条件(Endstation Network Conditions):接続が開始および終了されるエンドステーションに基づきます。

Cisco ISE はリモート アドレスの [TO] フィールド(TACACS+ 要求または RADIUS 要求であるかに基づいて取得)を評価し、これがエンドポイントの IP アドレス、MAC アドレス、発信側回線 ID(CLI)、または着信番号識別サービス(DNIS)のいずれであるかを確認します。

RADIUS 要求では、この ID は属性 31(Calling-Station-Id)で使用できます。

TACACS+ 要求では、リモート アドレスにスラッシュ(/)が含まれている場合、スラッシュより前の部分は [FROM] の値として見なされ、スラッシュより後の部分は [TO] 値として見なされます。たとえば、要求に CLI/DNIS と指定されている場合、CLI は [FROM] の値と見なされ、DNIS は [TO] の値と見なされます。スラッシュが含まれていない場合は、リモート アドレス全体が [FROM] の値として見なされます(IP アドレス、MAC アドレス、CLI いずれの場合でも)。

-

デバイス ネットワーク条件(Device Network Conditions):要求を処理する AAA クライアントに基づきます。

ネットワーク デバイスは、IP アドレス、ネットワーク デバイス リポジトリで定義されているデバイス名、またはネットワーク デバイス グループによって識別されます。

RADIUS 要求では、属性 4(NAS-IP-Address)が指定されている場合、Cisco ISE はこの属性から IP アドレスを取得します。属性 32(NAS-Identifier)が存在する場合、Cisco ISE は属性 32 から IP アドレスを取得します。これらの属性が存在しない場合は、受信したパケットから IP アドレスを取得します。

デバイス ディクショナリ(NDG ディクショナリ)にはネットワーク デバイス グループ属性(Location、Device Type、または NDG を表すその他の動的に作成された属性など)が含まれています。これらの属性には、現在のデバイスに関連するグループが含まれています。

-

[デバイス ポート ネットワーク条件(Device Port Network Conditions)]:デバイスの IP アドレス、名前、NDG、およびポート(エンドポイントが接続しているデバイスの物理ポート)に基づきます。

RADIUS 要求では、属性 5(NAS-Port)が要求内に存在する場合、Cisco ISE はこの属性から値を取得します。属性 87(NAS-Port-Id)が要求内に存在する場合、Cisco ISE は属性 87 から要求を取得します。

TACACS+ 要求では、Cisco ISE はその ID を(すべてのフェーズの)開始要求のポート フィールドから取得します。

これらの固有条件の詳細については、特別なネットワーク アクセス条件 を参照してください。

属性とディクショナリ:条件を構成するためのツール

属性は、異なるシステム ディクショナリに格納されます。属性を使用して、条件を構成します。属性は、複数の条件で再利用できます。

ポリシー条件を作成するときに、有効な属性を再利用するには、サポートされている属性を含むディクショナリから選択します。たとえば、Cisco ISE は、AuthenticationIdentityStore という属性を提供しています。これは NetworkAccess ディクショナリにあります。この属性は、ユーザの認証中にアクセスされた最後の ID ソースを識別します。

-

認証中に単一の ID ソースが使用されると、この属性には認証が成功した ID ストアの名前が含まれます。

-

認証中に ID ソース順序を使用する場合、この属性にはアクセスされた最後の ID ソースの名前が含まれます。

AuthenticationStatus 属性を AuthenticationIdentityStore 属性と組み合わせて使用し、ユーザが正常に認証された ID ソースを識別する条件を定義できます。たとえば、許可ポリシーで LDAP ディレクトリ(LDAP13)を使用してユーザが認証された条件をチェックするために、次の再利用可能な条件を定義できます。

If NetworkAccess.AuthenticationStatus EQUALS AuthenticationPassed AND NetworkAccess.AuthenticationIdentityStore EQUALS LDAP13

(注) | AuthenticationIdentityStore は、条件にデータを入力できるテキストフィールドを表します。このフィールドには、名前を必ず正しく入力またはコピーします。ID ソースの名前が変更された場合は、ID ソースの変更と一致するように、この条件を変更する必要があります。 |

以前認証されたエンドポイント ID グループに基づく条件を定義するために、Cisco ISE では、エンドポイント ID グループ 802.1X 認証ステータスの間に定義された許可をサポートしています。Cisco ISE では、802.1X 認証を実行するとき、RADIUS 要求の「Calling-Station-ID」フィールドから MAC アドレスを抽出し、この値を使用して、デバイスのエンドポイント ID グループ(endpointIDgroup 属性として定義)のセッション キャッシュを検索して読み込みます。

このプロセスによって、許可ポリシー条件の作成に endpointIDgroup 属性を使用できるようになり、ユーザ情報に加えてこの属性を使用して、エンドポイント ID グループ情報に基づく許可ポリシーを定義できます。

エンドポイント ID グループの条件は、[許可ポリシー設定(authorization policy configuration)] ページの [ID グループ(ID Groups)] カラムで定義できます。ユーザ関連情報に基づく条件は、許可ポリシーの [その他の条件(Other Conditions)] のセクションで定義する必要があります。ユーザ情報が内部ユーザ属性に基づいている場合は、内部ユーザ ディクショナリの ID グループ属性を使用します。たとえば、「User Identity Group:Employee:US」のような値を使用して、ID グループに完全な値のパスを入力できます。

ネットワーク アクセス ポリシーでサポートされるディクショナリ

Cisco ISE は、認証ポリシーと許可ポリシーの条件とルールを構築する際に必要なさまざまな属性を含む次のシステム格納ディクショナリをサポートしています。

許可ポリシー タイプの場合、条件で設定された検証は、戻される許可プロファイルに従う必要があります。

確認には、通常、ライブラリに追加して他のポリシーで再利用できるユーザ定義名を含む 1 つ以上の条件が含まれます。

以下の項では、条件の設定に使用できるサポートされている属性とディクショナリについて説明します。

ディクショナリによってサポートされる属性

表に、ディクショナリでサポートされる固定属性を示します。これらの属性をポリシー条件内で使用できます。作成する条件のタイプによっては、使用できない属性もあります。

たとえば、認証ポリシー内でアクセス サービスを選択する条件を作成する場合、使用できるネットワーク アクセス属性は、Device IP Address、ISE Host Name、Network Device Name、Protocol、および Use Case のみです。

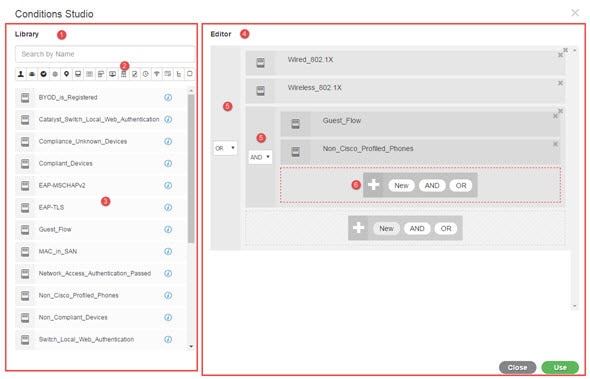

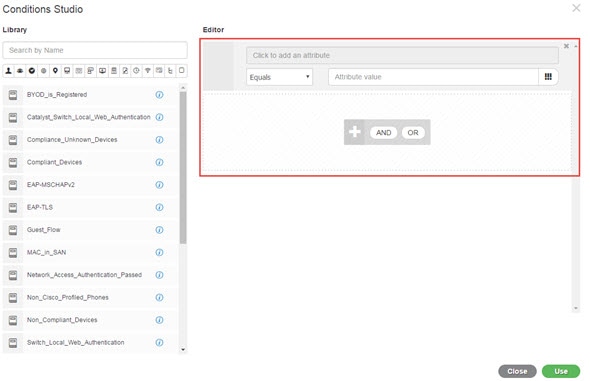

[条件スタジオ(Conditions Studio)] の操作

[条件スタジオ(Conditions Studio)] は、条件の作成、管理、および再利用に使用します。条件には複数のルールを含めることができ、1 つのみのレベルまたは複数の階層レベルを含む任意の複雑度で構築できます。[条件スタジオ(Conditions Studio)] を使用して新しい条件を作成する場合は、[ライブラリ(Library)] にすでに保存している条件ブロックを使用することができ、それらの保存された条件ブロックを更新および変更することもできます。後で条件を作成および管理する際に、クイック カテゴリ フィルタなどを使用して、必要なブロックと属性を簡単に見つけることができます。

ネットワーク アクセス ポリシーの場合は、 を選択します。デバイス管理ポリシーの場合は、 を選択します。

いずれかのポリシー セットの特定のルールにすでに適用されている条件を編集または変更するには、[条件(Conditions)] 列のセルにカーソルを合わせ  をクリックするか、または新しい条件を作成するには [ポリシー セット(Policy Set)] テーブルの [条件(Conditions)] 列のプラス記号

をクリックするか、または新しい条件を作成するには [ポリシー セット(Policy Set)] テーブルの [条件(Conditions)] 列のプラス記号  をクリックします。その条件は、すぐに同じポリシー セットに適用することができます。または、後で使用するために [ライブラリ(Library)] に保存することもできます。

をクリックします。その条件は、すぐに同じポリシー セットに適用することができます。または、後で使用するために [ライブラリ(Library)] に保存することもできます。

[条件スタジオ(Conditions Studio)] は、[ライブラリ(Library)] と [エディタ(Editor)] の 2 つの主要部分に分かれています。[ライブラリ(Library)] には再使用のために条件ブロックが保存され、[エディタ(Editor)] では保存されたブロックを編集したり新しいブロックを作成できます。

次の表では、[条件スタジオ(Conditions Studio)] のさまざまな部分について説明します。

ポリシー条件の設定、編集および管理

新しい条件を作成する場合は、[ライブラリ(Library)] にすでに保存している条件ブロックを使用することができ、それらの保存された条件ブロックを更新および変更することもできます。条件を作成および管理する際に、クイック カテゴリ フィルタなどを使用して、必要なブロックと属性を簡単に見つけることができます。

条件ルールを作成および管理する場合は、属性、演算子、および値を使用します。

Cisco ISE には、最も一般的な使用例の一部に関する事前定義された条件ブロックも含まれています。これらの事前定義された条件を要件に合わせて編集できます。設定済みブロックを含む、再使用のために保存された条件は、このタスクで説明するように、[条件スタジオ(Conditions Studio)] の [ライブラリ(Library)] に保存されます。

| ステップ 1 | [ポリシー セット(Policy Sets)] 領域にアクセスします。 を選択します。 | ||||||||||||||||||

| ステップ 2 | [条件スタジオ(Conditions Studio)] にアクセスして新しい条件を作成したり、既存の条件ブロックを編集して、特定のポリシー セット(および関連するポリシーとルール)のために設定したルールの一部としてそれらの条件を使用したり、今後使用するために [ライブラリ(Library)] に保存します。

[条件スタジオ(Conditions Studio)] が開きます。新しい条件を作成するために開いた場合は、次の画像のように表示されます。フィールドの説明と、ポリシー セットに既に適用されている条件を編集するために開いた場合の [条件スタジオ(Conditions Studio)] の例を参照するには、[条件スタジオ(Conditions Studio)] の操作 を参照してください。  | ||||||||||||||||||

| ステップ 3 | [ライブラリ(Library)] からの既存の条件ブロックを、作成または編集している条件のルールとして使用します。 | ||||||||||||||||||

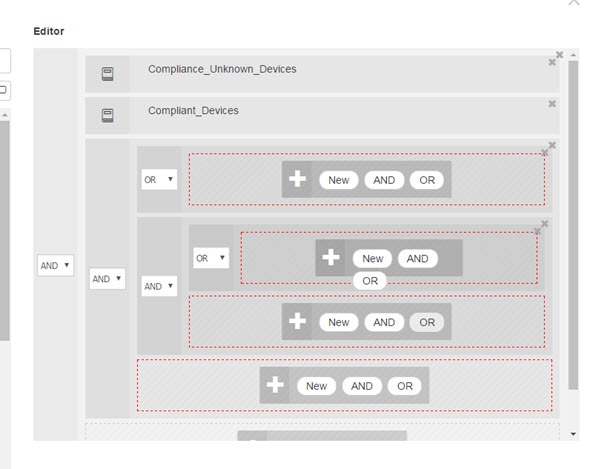

| ステップ 4 | 同じレベルでルールを追加するには、現在のレベルに演算子を追加します。[AND]、[OR]、または ['Is not' に設定(Set to 'Is not')] を選択します。['Is not' に設定(Set to 'Is not')] は、個々のルールにも適用できます。 | ||||||||||||||||||

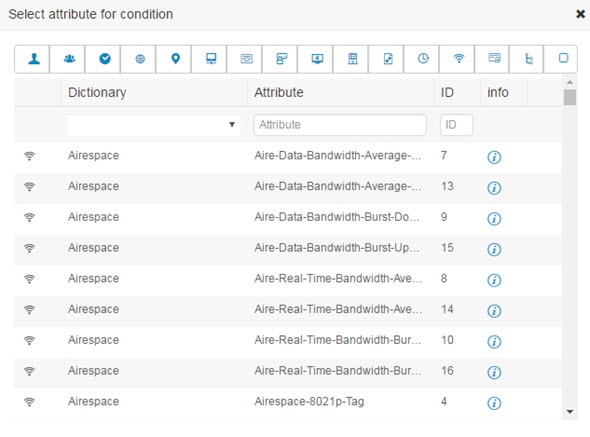

| ステップ 5 | 属性ディクショナリを使用してルールを作成および編集するには、[クリックして属性を追加する(Click to add an attribute)] フィールドをクリックします。次の画像のように、属性セレクタが開きます。

属性セレクタの要素を次の表で説明します。

| ||||||||||||||||||

| ステップ 6 | 条件ブロックとして [ライブラリ(Library)] にルールを保存します。 | ||||||||||||||||||

| ステップ 7 | 新しい子レベルに新しいルールを作成するには、[AND] または [OR] をクリックして、既存の親階層と作成している子階層の間に正しい演算子を適用します。選択した演算子を使用して、演算子を選択したルールまたは階層の子として、エディタ階層に新しいセクションが追加されます。 | ||||||||||||||||||

| ステップ 8 | 現在の既存のレベルで新しいルールを作成するには、該当するレベルから [新規(New)] をクリックします。新しいルールの新しい空の行が、開始したレベルと同じレベルで表示されます。 | ||||||||||||||||||

| ステップ 9 | [X] をクリックして、[エディタ(Editor)] とそのすべての子から条件を削除します。 | ||||||||||||||||||

| ステップ 10 | [重複(Duplicate)] をクリックすると、階層内の特定の条件が自動的にコピー アンド ペーストされ、同じレベルで追加の同一の子が作成されます。[重複(Duplicate)] ボタンをクリックしたレベルに応じて、子の有無にかかわらず個々のルールを複製できます。 | ||||||||||||||||||

| ステップ 11 | ページ下部の [使用(Use)] をクリックして、[エディタ(Editor)] で作成した条件を保存し、その条件をポリシー セットに実装します。 |

特別なネットワーク アクセス条件

この項では、ポリシー セットを作成するときに役立つ固有条件について説明します。これらの条件は、[条件スタジオ(Conditions Studio)] から作成することはできず、独自のプロセスがあります。

デバイス ネットワーク条件の設定

デバイス ポート ネットワーク条件の設定

エンドステーション ネットワーク条件の設定

時刻と日付の条件の作成

[ポリシー要素条件(Policy Elements Conditions)] ページを使用して、時刻と日付のポリシー要素条件を表示、作成、変更、削除、複製、および検索します。ポリシー要素は、設定した特定の時刻と日付の属性設定に基づく条件を定義する共有オブジェクトです。

時刻と日付の条件を使用すると、Cisco ISE システム リソースにアクセスする権限を、作成した属性設定で指定された特定の時刻と日付に設定または制限できます。

許可ポリシーでの IPv6 属性の使用

Cisco ISE では、エンドポイントからの IPv6 トラフィックを検出、管理、保護できます。

IPv6 対応エンドポイントが Cisco ISE ネットワークに接続すると、IPv6 ネットワーク経由でネットワーク アクセス デバイス(NAD)と通信します。NAD は、アカウンティングおよびプロファイリングの情報をエンドポイント(IPv6 値を含む)から Cisco ISE に IPv4 ネットワークを介して伝達します。IPv6 属性を使用して、IPv6 対応エンドポイントからのそのような要求を処理し、エンドポイントが準拠していることを保証するための、許可プロファイルおよびポリシーを Cisco ISE で設定できます。

ワイルドカード文字は、IPv6 プレフィックスと IPv6 インターフェイスの値でサポートされています。たとえば、2001:db8:1234::/48 です。

サポートされている IPv6 アドレス形式は次のとおりです。

-

完全表記:コロンで区切られた 4 つの 16 進数桁の 8 つのグループ。たとえば、2001:0db8:85a3:0000:0000:8a2e:0370:7334 です。

-

短縮表記:1 つのグループ内にある先行ゼロは除きます。ゼロのグループを 2 つの連続するコロンに置き換えます。たとえば、2001:db8:85a3::8a2e:370:7334 です。

-

ドット区切りの 4 つの表記(IPv4 対応付けおよび IPv4 互換性 IPv6 アドレス):たとえば、::ffff:192.0.2.128 です。

サポートされている IPv6 属性は次のとおりです。

-

NAS-IPv6-Address

-

Framed-Interface-Id

-

Framed-IPv6-Prefix

-

Login-IPv6-Host

-

Framed-IPv6-Route

-

Framed-IPv6-Pool

-

Delegated-IPv6-Prefix

-

Framed-IPv6-Address

-

DNS-Server-IPv6-Address

-

Route-IPv6-Information

-

Delegated-IPv6-Prefix-Pool

-

Stateful-IPv6-Address-Pool

サポートされるシスコの属性と値のペアおよび対応する IETF 属性を次の表に示します。

|

シスコの属性と値のペア |

IETF 属性 |

|---|---|

|

ipv6:addrv6=<ipv6 address> |

Framed-ipv6-Address |

|

ipv6:stateful-ipv6-address-pool=<name> |

Stateful-IPv6-Address-Pool |

|

ipv6:delegated-ipv6-pool=<name> |

Delegated-IPv6-Prefix-Pool |

|

ipv6:ipv6-dns-servers-addr=<ipv6 address> |

DNS-Server-IPv6-Address |

[RADIUSライブログ(RADIUS Live Logs)] ページ、RADIUS 認証レポート、RADIUS アカウンティング レポート、現在アクティブなセッション レポート、RADIUS エラー レポート、設定が誤っている NAS レポート、EPS 監査レポート、および設定が誤っているサプリカント レポートは、IPv6 アドレスをサポートしています。[RADIUSライブログ(RADIUS Live Logs)] ページ、またはこれらのレポートのいずれかから、これらのセッションの詳細を表示できます。IPv4、IPv6、または MAC アドレスに基づいてレコードをフィルタリングできます。

(注) | IPv6 対応の DHCPv6 ネットワークに Android デバイスを接続すると、そのデバイスは DHCP サーバからリンクローカルの IPv6 アドレスのみを受信します。したがって [ライブ ログ(Live Log)] と [エンドポイント(Endpoints)] ページ()にはグローバル IPv6 アドレスは表示されません。 |

次の手順は、許可ポリシーに IPv6 属性を設定する方法を説明します。

展開内の NAD が IPv6 による AAA をサポートしていることを確認します。NAD で IPv6 の AAA サポートをイネーブルにする方法については、『AAA Support for IPv6』を参照してください。

| ステップ 1 | ネットワーク アクセス ポリシーの場合は、 を選択します。デバイス管理ポリシーの場合は、 を選択します。 |

| ステップ 2 | 許可ルールを作成します。許可ポリシーの設定を参照してください。 |

| ステップ 3 | 許可ルールを作成するときは、[条件スタジオ(Conditions Studio)] から条件を作成します。[条件スタジオ(Conditions Studio)] で、RADIUS ディクショナリから、RADIUS IPv6 属性、演算子、および値を選択します。ポリシー条件の設定、編集および管理を参照してください。 |

| ステップ 4 | [完了(Done)][保存(Save)]をクリックして、許可ルールをポリシー セットに保存します。 |

ポリシー セット プロトコルの設定

これらのプロトコルを使用してポリシー セットを作成、保存、実装する前に、Cisco ISE でグローバル プロトコル設定を定義する必要があります。[プロトコル設定(Protocol Settings)] ページを使用して、ネットワーク内の他のデバイスと通信する Extensible Authentication Protocol-Flexible Authentication via Secure Tunneling(EAP-FAST)、Extensible Authentication Protocol-Transport Layer Security(EAP-TLS)、および Protected Extensible Authentication Protocol(PEAP)の各プロトコルのグローバル オプションを定義できます。

- サポートされているネットワーク アクセス ポリシー セット プロトコル

- プロトコルとして EAP-FAST を使用するためのガイドライン

- EAP-FAST の設定

- EAP-FAST の PAC の生成

- 認証プロトコルとしての EAP-TTLS の使用

- EAP-TLS の設定

- EAP-TLS の設定

- PEAP の設定

- RADIUS の設定

- セキュリティ設定の構成

- RADIUS プロキシ サーバとして機能する CIsco ISE

- TACACS+ プロキシ クライアントとして機能する CIsco ISE

- ネットワーク アクセス サービス

サポートされているネットワーク アクセス ポリシー セット プロトコル

ネットワーク アクセス ポリシー セット ポリシーの定義時に選択可能なプロトコルを次に示します。

-

Microsoft Challenge Handshake Authentication Protocol version 2(MS-CHAPv2)

-

Extensible Authentication Protocol-Message Digest 5(EAP-MD5)

-

Extensible Authentication Protocol-Transport Layer Security(EAP-TLS)

-

Extensible Authentication Protocol-Flexible Authentication via Secure Tunneling(EAP-FAST)

-

Extensible Authentication Protocol-Tunneled Transport Layer Security(EAP-TTLS; 拡張認証プロトコル - トンネル方式トランスポート層セキュリティ)

-

Protected Extensible Authentication Protocol-Transport Layer Security(PEAP-TLS)

プロトコルとして EAP-FAST を使用するためのガイドライン

EAP-FAST を認証プロトコルとして使用する場合は、次のガイドラインに従ってください。

-

EAP-FAST 受信クライアント証明書が認証されたプロビジョニングで有効な場合は、EAP-TLS 内部方式を有効にすることを強く推奨します。認証されたプロビジョニングの EAP-FAST 受信クライアント証明書は別の認証方式ではなく、ユーザを認証するのと同じ証明書のクレデンシャルのタイプを使用した略式のクライアント証明書認証ですが、内部方式を実行する必要がありません。

-

PAC なしの完全なハンドシェイクおよび認定 PAC プロビジョニングとの認証プロビジョニング作業に対するクライアント証明書を受け入れます。PAC なしのセッション再開、匿名 PAC プロビジョニング、PAC ベース認証には動作しません。

-

EAP 属性は、認証の順序とは関係なく、ID ごとにモニタリング ツールの認証詳細に、まずユーザ順、次にマシン順に表示されます(したがって EAP チェーニングは 2 回表示されます)。

-

EAP-FAST 認可 PAC が使用される場合、ライブ ログに表示される EAP 認証方式は完全認証に使用される認証方式と同じ(PEAP でのように)であり、参照としてではありません。

-

EAP チェーン モードでは、トンネル PAC が期限切れになると、ISE がプロビジョニングにフォールバックし、AC 要求ユーザおよびマシン認可 PAC(マシン許可 PAC)はプロビジョニングできません。後続の PAC ベースの認証通信で AC が要求したときにプロビジョニングされます。

-

Cisco ISE がチェーンに、AC がシングル モードに設定されている場合は、AC は IdentityType TLV で ISE に応答しますただし、2 番目の ID 認証は失敗します。この通信から、クライアントのチェーニング実行は適切であるが、現在はシングル モードで構成されていることがわかります。

-

Cisco ISE は AD にのみチェーンしている EAP-FAST のマシンとユーザの両方の属性およびグループをサポートします。LDAP および内部 DB ISE に対しては、最新の ID 属性のみを使用します。

EAP-FAST の設定

EAP-FAST の PAC の生成

Cisco ISE の [PAC の生成(Generate PAC)] オプションを使用して、EAP-FAST プロトコルのトンネル PAC またはマシン PAC を生成できます。

認証プロトコルとしての EAP-TTLS の使用

EAP-TTLS は、EAP-TLS プロトコルの機能を拡張する 2 フェーズ プロトコルです。フェーズ 1 では、セキュアなトンネルを構築し、フェーズ 2 で使用するセッション キーを導出し、サーバとクライアント間で属性および内部方式データを安全にトンネリングします。フェーズ 2 中では、トンネリングされた属性を使用して、多数のさまざまなメカニズムを使用する追加認証を実行できます。

Cisco ISE は、次のようなさまざまな TTLS サプリカントから認証を処理できます。

-

Windows 上の AnyConnect Network Access Manager(NAM)

-

Windows 8.1 ネイティブ サプリカント

-

セキュア W2(MultiOS で JoinNow とも呼ばれます)

-

MAC OS X ネイティブ サプリカント

-

IOS ネイティブ サプリカント

-

Android ベースのネイティブ サプリカント

-

Linux WPA サプリカント

(注) | 暗号化バインドが必要な場合は、内部方式として EAP-FAST を使用する必要があります。 |

EAP-TLS の設定

次のタスクを実行するには、スーパー管理者またはシステム管理者である必要があります。

EAP-TLS の設定

PEAP の設定

RADIUS の設定

認証に失敗、または認証成功のレポートの繰り返しの抑制に失敗したクライアントを検出するように RADIUS 設定を設定することができます。

セキュリティ設定の構成

セキュリティ設定を構成するには、次の手順を実行します。

RADIUS プロキシ サーバとして機能する CIsco ISE

Cisco ISE は、RADIUS サーバおよび RADIUS プロキシ サーバとして機能できます。プロキシ サーバとして機能する場合、Cisco ISE はネットワーク アクセス サーバ(NAS)から認証要求およびアカウンティング要求を受信し、これらの要求を外部 RADIUS サーバに転送します。Cisco ISE は要求の結果を受け取り、NAS に返します。

Cisco ISE は、同時に複数の外部 RADIUS サーバへのプロキシ サーバとして動作できます。RADIUS サーバ順序で設定した外部 RADIUS サーバを使用できます。次に説明する [外部 RADIUS サーバ(External RADIUS Server)] ページには、Cisco ISE で定義した外部 RADIUS サーバがすべて表示されます。フィルタ オプションを使用して、名前または説明、またはその両方に基づいて特定の RADIUS サーバを検索することができます。単純な認証ポリシーとルールベースの認証ポリシーの両方で、RADIUS サーバ順序を使用して要求を RADIUS サーバにプロキシできます。

RADIUS サーバ順序は、RADIUS-Username 属性からドメイン名を抜き取り(ストリッピング)、RADIUS 認証に使用します。このドメイン ストリッピングは EAP 認証には使用できません。EAP 認証では EAP-Identity 属性が使用されます。RADIUS プロキシ サーバは RADIUS-Username 属性からユーザ名を取得し、RADIUS サーバ順序の設定時に指定した文字列からユーザ名を抜き取ります。EAP 認証の場合は、RADIUS プロキシ サーバはユーザ名を EAP-Identity 属性から取得します。RADIUS サーバ順序を使用する EAP 認証は、EAP-Identity 値と RADIUS-Username 値が同一である場合のみ成功します。

外部 RADIUS サーバの設定

Cisco ISE で外部 RADIUS サーバを設定して、要求を外部 RADIUS サーバに送信できるようにする必要があります。タイムアウト時間および接続試行回数を定義できます。

RADIUS サーバ順序の定義

Cisco ISE の RADIUS サーバ順序を使用すると、NAD からの要求を外部 RADIUS サーバにプロキシできます。外部 RADIUS サーバは要求を処理して結果を Cisco ISE に返し、Cisco ISE はその応答を NAD に転送します。

[RADIUS サーバ順序(RADIUS Server Sequences)] ページに、Cisco ISE で定義したすべての RADIUS サーバの順序が表示されます。このページを使用して、RADIUS サーバの作成、編集、または複製が可能です。

TACACS+ プロキシ クライアントとして機能する CIsco ISE

Cisco ISE は、外部 TACACS+ サーバへのプロキシ クライアントとして機能できます。プロキシ クライアントとして機能する場合、Cisco ISE はネットワーク アクセス サーバ(NAS)から認証要求、許可要求およびアカウンティング要求を受信し、これらの要求を外部 TACACS+ サーバに転送します。Cisco ISE は要求の結果を受け取り、NAS に返します。

[TACACS+外部サーバ(TACACS+ External Servers)] ページには、Cisco ISE で定義した外部 TACACS+ サーバがすべて表示されます。フィルタ オプションを使用して、名前または説明、またはその両方に基づいて特定の TACACS+ サーバを検索することができます。

Cisco ISE は、同時に複数の外部 TACACS+ サーバへのプロキシ クライアントとして動作できます。複数の外部サーバを設定するには、[TACACS+サーバの順序(TACACS+ server sequence)] ページを使用できます。詳細については、「TACACS+ サーバ順序の設定」ページを参照してください。

TACACS+ 外部サーバの設定

次の表では、[TACACS外部サーバ(TACACS External Servers)] ページのフィールドについて説明します。ナビゲーション パスは、 ページです。

|

ホスト名/アドレス(Host IP) |

リモート TACACS+ 外部サーバの IP アドレス(IPv4 または IPv6 アドレス)を入力します。 |

|

接続ポート(Connection Port) |

リモート TACACS+ 外部サーバのポート番号を入力します。ポート番号は 49 です。 |

|

Timeout |

ISE が外部 TACACS+ サーバからの応答を待機する秒数を入力します。デフォルトは 5 秒です。有効な値は 1 ~ 120 です。 |

|

共有秘密鍵(Shared Secret) |

TACACS+ 外部サーバとの接続を保護するのに使用するテキスト文字列。正しく設定されていない場合、接続は TACACS+ 外部サーバによって拒否されます。 |

|

シングル接続を使用(Use Single Connect) |

TACACS プロトコルは、接続にセッションを関連付けるための 2 つのモード、シングル接続と非シングル接続をサポートしています。シングル接続モードは、クライアントが開始する可能性がある多数の TACACS+ セッションに対し、単一の TCP 接続を再使用します。非シングル接続では、クライアントが開始するすべての TACACS+ セッションに対し、新しい TCP 接続が開かれます。TCP 接続は、各セッションの後に閉じられます。 トラフィックが多い環境では、[シングル接続を使用(Use Single Connect)] チェックボックスをオンにし、トラフィックが少ない環境ではオフにできます。 |

外部 TACACS+ サーバの設定

Cisco ISE で外部 TACACS サーバを設定して、要求を外部 TACACS サーバに送信できるようにする必要があります。タイムアウト時間および接続試行回数を定義できます。

TACACS+ サーバ順序の設定

次の表では、[TACACSサーバ順序(TACACS Server Sequence)] ページのフィールドについて説明します。ナビゲーション パスは、 ページです。

|

サーバ リスト(Server List) |

[使用可能(Available)] リストから必要な TACACS プロキシ サーバを選択します。[使用可能(Available)] リストには、[TACACS外部サービス(TACACS External Services)] ページで設定されている TACACS プロキシ サーバのリストが含まれています。 |

|

ロギング制御(Logging Control) |

|

|

ユーザ名の除去(Username Stripping) |

|

TACACS+ サーバ順序の定義

Cisco ISE の TACACS+ サーバ順序を使用すると、NAD からの要求を外部 TACACS+ サーバにプロキシできます。外部 TACACS+ サーバは要求を処理して結果を Cisco ISE に返し、Cisco ISE はその応答を NAD に転送します。[TACACS+サーバ順序(TACACS+ Server Sequences)] ページに、Cisco ISE で定義したすべての TACACS+ サーバの順序が表示されます。このページを使用して、TACACS+ サーバ順序の作成、編集、または複製が可能です。

ネットワーク アクセス サービス

ネットワーク アクセス サービスには、要求に対する認証ポリシー条件が含まれています。たとえば有線 802.1X や有線 MAB など、さまざまな用途向けに個別のネットワーク アクセス サービスを作成することができます。ネットワーク アクセス サービスを作成するには、許可されているプロトコルまたはサーバ順序を設定します。その後、ネットワーク アクセス ポリシーのネットワーク アクセス サービスが [ポリシー セット(Policy Sets)] ページから構成されます。

ネットワーク アクセスの許可されるプロトコルの定義

許可されるプロトコルは、ネットワーク リソースへのアクセスを要求するデバイスとの通信に Cisco ISE が使用できるプロトコルのセットを定義します。許可されるプロトコル アクセス サービスは、認証ポリシーを設定する前に作成する必要がある独立したエントリです。許可されるプロトコル アクセス サービスは、特定の使用例に対して選択されたプロトコルが含まれているオブジェクトです。

[許可されるプロトコル サービス(Allowed Protocols Services)] ページには、作成した許可されるプロトコル サービスがすべて表示されます。Cisco ISE で事前に定義されたデフォルトのネットワーク アクセス サービスが存在します。

| ステップ 1 | を選択します。

Cisco ISE が FIPS モードで動作するように設定されている場合は、一部のプロトコルがデフォルトで無効になり、それらのプロトコルを設定できません。 |

| ステップ 2 | [追加(Add)] をクリックします。 |

| ステップ 3 | 必要な情報を入力します。 |

| ステップ 4 | ネットワークに適切な認証プロトコルとオプションを選択します。 |

| ステップ 5 | PAC の使用を選択した場合、適切な選択を行います。

匿名 PAC プロビジョニングを有効にするには、内部方式として EAP-MSCHAPv2 と Extensible Authentication Protocol-Generic Token Card(EAP-GTC)の両方を選択する必要があります。また Cisco ISE では、マシン認証の外部 ID ソースとしては Active Directory だけがサポートされる点に注意してください。 |

| ステップ 6 | [送信(Submit)] をクリックして、許可されるプロトコル サービスを保存します。

許可されるプロトコル サービスは、単純な認証ポリシーおよびルールベースの認証ポリシーのページで独立したオブジェクトとして表示されます。このオブジェクトは異なるルールに使用できます。 これで、単純な認証ポリシーおよびルールベースの認証ポリシーを作成できるようになります。 内部方式として EAP-MSCHAP を無効にし、PEAP または EAP-FAST の EAP-GTC と EAP-TLS 内部方式を有効にすると、ISE は内部方式のネゴシエーション中に EAP-GTC 内部方式を開始します。最初の EAP-GTC メッセージがクライアントに送信される前に、ISE は ID 選択のポリシーを実行して、ID ストアから GTC パスワードを取得します。このポリシーの実行中、EAP 認証は EAP-GTC と同じです。EAP-GTC 内部方式がクライアントによって拒否され、EAP-TLS がネゴシエートされても、ID ストア ポリシーが再び実行されることはありません。ID ストア ポリシーが EAP 認証属性に基づいている場合、本当の EAP 認証は EAP-TLS でありながら ID ポリシー評価後に設定されたため、予期しない結果になることがあります。 |

シスコ以外のデバイスからの MAB の有効化

| ステップ 1 | 認証されたエンドポイントの MAC アドレスが、エンドポイント データベースで使用可能なことを確認します。プロファイラ サービスによって、これらのエンドポイントを追加したり、自動的にプロファイリングしたりできます。 |

| ステップ 2 | シスコ以外のデバイス(PAP、CHAP、EAP-MD5)で使用される MAC 認証のタイプに基づいて、ネットワーク デバイス プロファイルを作成します。 |

| ステップ 3 | [管理(Administration)] > [ネットワーク リソース(Network Resources)] > [ネットワーク デバイス(Network Devices)] の順に選択します。 |

| ステップ 4 | MAB を有効にするデバイスを選択して、[編集(Edit)] をクリックします。 |

| ステップ 5 | [ネットワーク デバイス(Network Device)] ページの [デバイス プロファイル(Device Profile)] ドロップダウン リストから、手順 2 で作成したネットワーク デバイス プロファイルを選択します。 |

| ステップ 6 | [保存(Save)] をクリックします。 |

(注) | Cisco NAD では、MAB および Web/ユーザ認証に使用する Service-Type 値は異なります。これにより、Cisco NAD を使用する場合に、ISE は MAB と Web 認証を区別できます。シスコ以外の一部の NAD では、MAB と Web/ユーザ認証に同じ値の Service-Type 属性を使用しています。この場合、アクセス ポリシーでセキュリティ上の問題につながる場合があります。シスコ以外のデバイスで MAB を使用する場合は、ネットワーク セキュリティが侵害されないように、追加の許可ポリシー ルールを設定することを推奨します。たとえば、プリンタで MAB を使用する場合は、ACL のプリンタ プロトコル ポートに制限する許可ポリシー ルールを設定できます。 |

シスコ デバイスからの MAB の有効化

次の設定を順番に設定して、シスコ デバイスから MAB を設定します。

| ステップ 1 | 認証されたエンドポイントの MAC アドレスが、エンドポイント データベースで使用可能なことを確認します。プロファイラ サービスによって、これらのエンドポイントを追加したり、自動的にプロファイリングしたりできます。 |

| ステップ 2 | シスコ デバイス(PAP、CHAP、EAP-MD5)で使用される MAC 認証のタイプに基づいて、ネットワーク デバイス プロファイルを作成します。 |

| ステップ 3 | [管理(Administration)] > [ネットワーク リソース(Network Resources)] > [ネットワーク デバイス(Network Devices)] の順に選択します。 |

| ステップ 4 | MAB を有効にするデバイスを選択して、[編集(Edit)] をクリックします。 |

| ステップ 5 | [ネットワーク デバイス(Network Device)] ページの [デバイス プロファイル(Device Profile)] ドロップダウン リストから、手順 2 で作成したネットワーク デバイス プロファイルを選択します。 |

| ステップ 6 | [保存(Save)] をクリックします。 |

IP フォンの認証機能については、「Phone Authentication Capabilities」を参照してください。

をクリックし、ホールドして、ドラッグ アンド ドロップします。

をクリックし、ホールドして、ドラッグ アンド ドロップします。 のマークが付いています。[ステータス(Status)]

のマークが付いています。[ステータス(Status)] のマークが付いています。[保存(Save)]

のマークが付いています。[保存(Save)] をクリックします。

をクリックします。

で表されます。

で表されます。 フィードバック

フィードバック