概要

ビジネスクリティカルなデータは、複数のパブリッククラウド、プライベートクラウド、および内部サーバーからリモートの従業員のデバイスにいたるまで、さまざまな送信元から発信されます。すべてのデータポイント間でコンプライアンスが確保されているわけではないため、各データエンティティを個別に保護することは、時間がかかり、困難です。このようなユースケースの増加にともない、拡張性と柔軟性を提供する方法で、ネットワークエッジにファイアウォールを迅速かつセキュアに展開するできる必要があります。

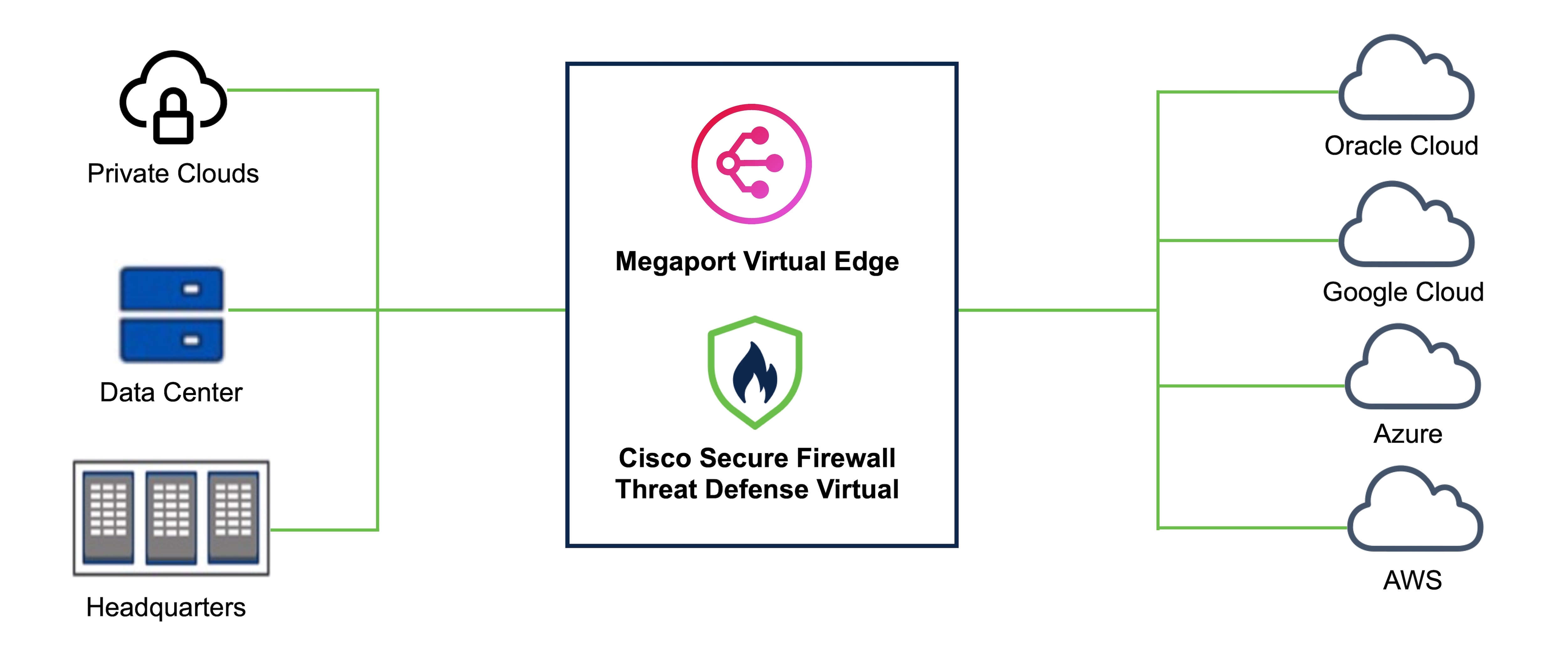

Megaport Virtual Edge(MVE)は、Megaport のソフトウェア定義型ネットワーク(SDN)におけるオンデマンドのネットワーク機能仮想化(NFV)サービスであり、280 を超えるクラウドオンランプと 800 を超えるデータセンターにグローバルに到達できます。MVE を使用すると、プライベートネットワーク、専用帯域幅を持つレイヤ 2 ネットワーク、および低遅延ネットワークを介した、ブランチとクラウド間、クラウド間、およびブランチ間の接続を保護できます。Megaport ポータルから、ネットワークエッジに SD-WAN ゲートウェイ、仮想ルータ、トランジットゲートウェイ、および仮想ファイアウォールを展開できます。

Cisco Secure Firewall バージョン 7.2.8 以降では、Threat Defense Virtual を MVE として展開するできます。これにより、ハイブリッドおよびマルチクラウドのワークフローでセキュリティ サービス チェーンを作成できます。また、個人デバイス、データセンター、およびクラウドプラットフォーム(AWS、Azure、GCP など)の最も近い可用性ゾーン向けのシングル ポイント ソリューションを展開できます。この統合により、セキュアではない可能性のあるネットワークを介したデータ転送が減少し、堅牢性と拡張性の問題を心配することなく、セキュリティソリューションをシームレスに実装できます。

Megaport ポータルを使用して、Threat Defense Virtual を展開し、すべてのデータセンターを一箇所でマルチクラウド アプリケーションに接続します。すべてのデータパケットは、Megaport のプライベート グローバル ネットワークを使用してルーティングされます。展開後、Threat Defense Virtual は、オンボックスの Firewall Device Manager、クラウド提供型の Firewall Management Center、またはオンプレミスの Firewall Management Center のいずれかで管理できます。

フィードバック

フィードバック