Security Cloud Control での変更ログの管理

変更ログは、Security Cloud Control で行われた設定変更をキャプチャし、サポート対象のすべてのデバイスとサービスの変更を表示する単一のビューを提供します。変更ログの機能の一部を次に示します。

-

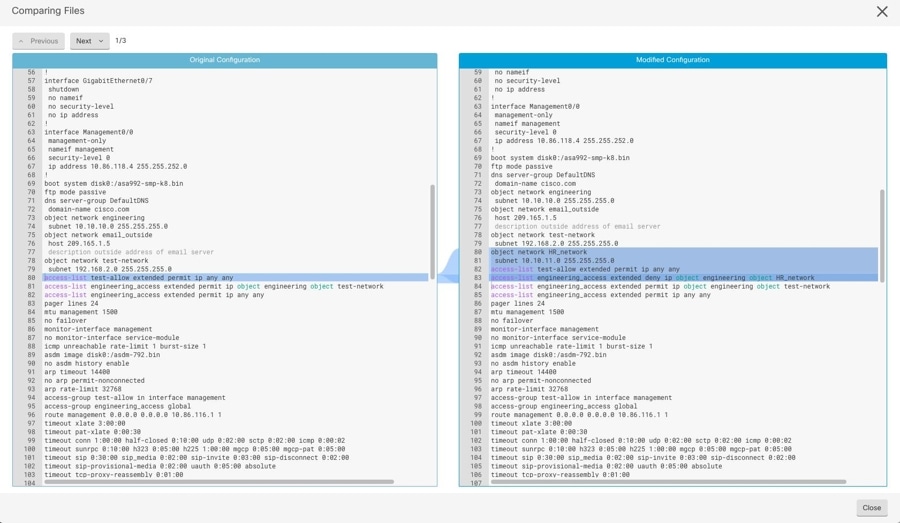

デバイス構成に加えられた変更の対照比較を示します。

-

すべての変更ログエントリのラベルを示します。

-

デバイスのオンボーディングと削除を記録します。

-

Security Cloud Control の外部で発生するポリシー変更の競合を検出します。

-

インシデントの調査またはトラブルシューティング中に、「誰が」、「何を」、「いつ」に回答します。

-

変更ログ全体またはその一部のみを CSV ファイルとしてダウンロードできます。

(注) |

Cloud-Delivered Firewall Management Center で行われた変更は、変更ログに反映されません。 |

変更ログの容量の管理

Security Cloud Control は、変更ログ情報を 1 年間保持し、1 年以上経過したデータを削除します。

Security Cloud Control のデータベースに保存される変更ログ情報と、エクスポートした変更ログに表示される情報には違いがあります。詳細については、変更ログのエクスポートを参照してください。

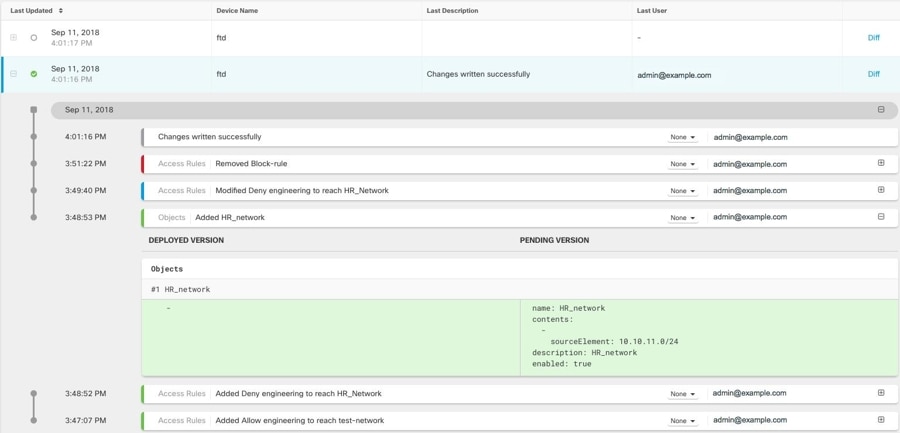

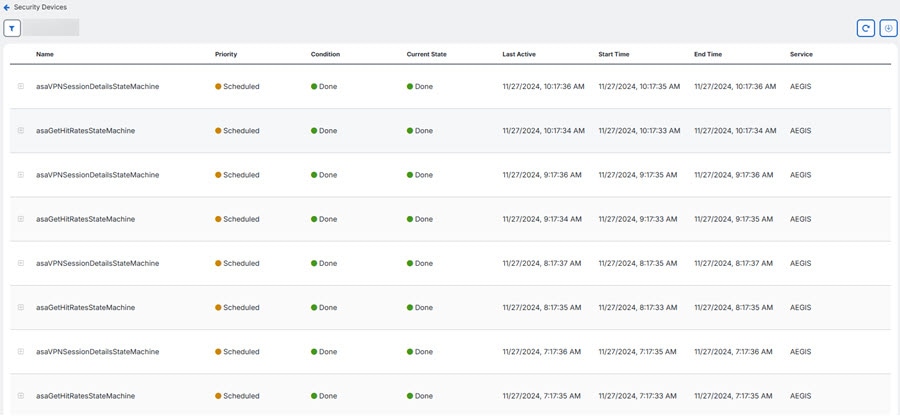

変更ログエントリ

変更ログエントリには、単一のデバイス設定への変更、デバイスで実行されたアクション、または Security Cloud Control の外部でデバイスに加えられた変更が反映されます。

-

設定の変更を含む変更ログエントリの場合、対応する行の任意の場所をクリックして変更の詳細を表示できます。

-

Security Cloud Control の外部で行われ、競合として検出されたアウトオブバンド変更の場合、システムユーザーは最後のユーザーとして報告されます。

-

Security Cloud Control 上のデバイスの設定がデバイス上の設定と同期された後、またはデバイスが Security Cloud Control から削除されたときに、Security Cloud Control は変更ログエントリを閉じます。設定は、デバイスから Security Cloud Control に設定を読み取った後に、または Security Cloud Control からデバイスに設定を展開した後に同期されたと見なされます。

-

Security Cloud Control は、変更が成功したか失敗したかに関係なく、既存のエントリを完了した直後に新しい変更ログエントリを作成します。追加の設定変更は、開いている新しい変更ログエントリに追加されます。

-

デバイスに対する読み取り、展開、および削除アクションのイベントが表示されます。これらのアクションで、デバイスの変更ログが閉じられます。

-

Security Cloud Control が(読み取りまたは展開によって)デバイスの設定と同期されると、または Security Cloud Control がデバイスを管理しなくなると、変更ログは閉じられます。

-

Security Cloud Control の外部でデバイスに変更が加えられた場合、[競合検出(Conflict Detected)] エントリが変更ログに含まれます。

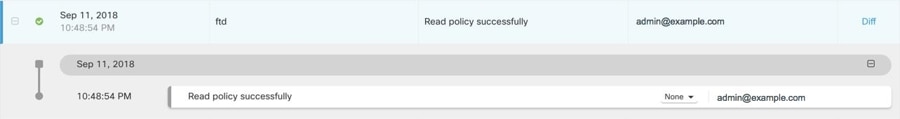

保留中および完了した変更ログエントリ

変更ログには、[保留中(Pending)] または [完了(Completed)] のステータスがあります。Security Cloud Control を使用してデバイスの設定を変更すると、変更は [保留中(Pending)] 変更ログエントリに記録されます。次のアクティビティによって保留中の変更ログが完了し、その後、将来の変更を記録するために新しい変更ログが作成されます。

-

デバイスから Security Cloud Control への設定の読み取り

-

Security Cloud Control からデバイスへの変更の展開

-

Security Cloud Control からのデバイスの削除

-

実行コンフィギュレーション ファイルを更新する CLI コマンドの実行

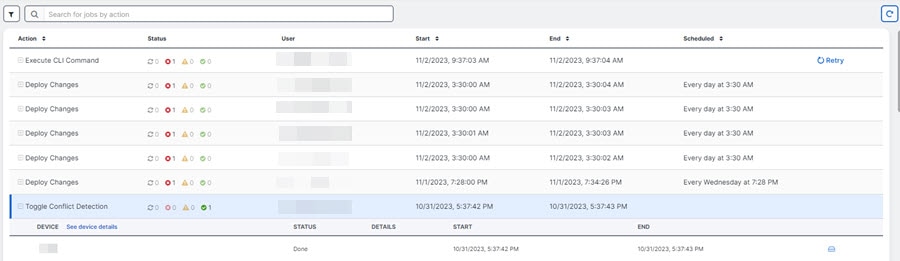

変更ログエントリの検索とフィルタ処理

変更ログエントリを検索およびフィルタ処理できます。検索フィールドを使用してイベントを検索します。フィルタ( )を使用して、指定した条件を満たすエントリを検索します。また、変更ログをフィルタ処理し、検索フィールドにキーワードを追加して、2 つのタスクを組み合わせることで、フィルタ処理された結果内のエントリを検索できます。

)を使用して、指定した条件を満たすエントリを検索します。また、変更ログをフィルタ処理し、検索フィールドにキーワードを追加して、2 つのタスクを組み合わせることで、フィルタ処理された結果内のエントリを検索できます。

アイコンをクリックします。

アイコンをクリックします。

)アイコンをクリックします。

)アイコンをクリックします。

)アイコンをクリックします。

)アイコンをクリックします。

フィードバック

フィードバック