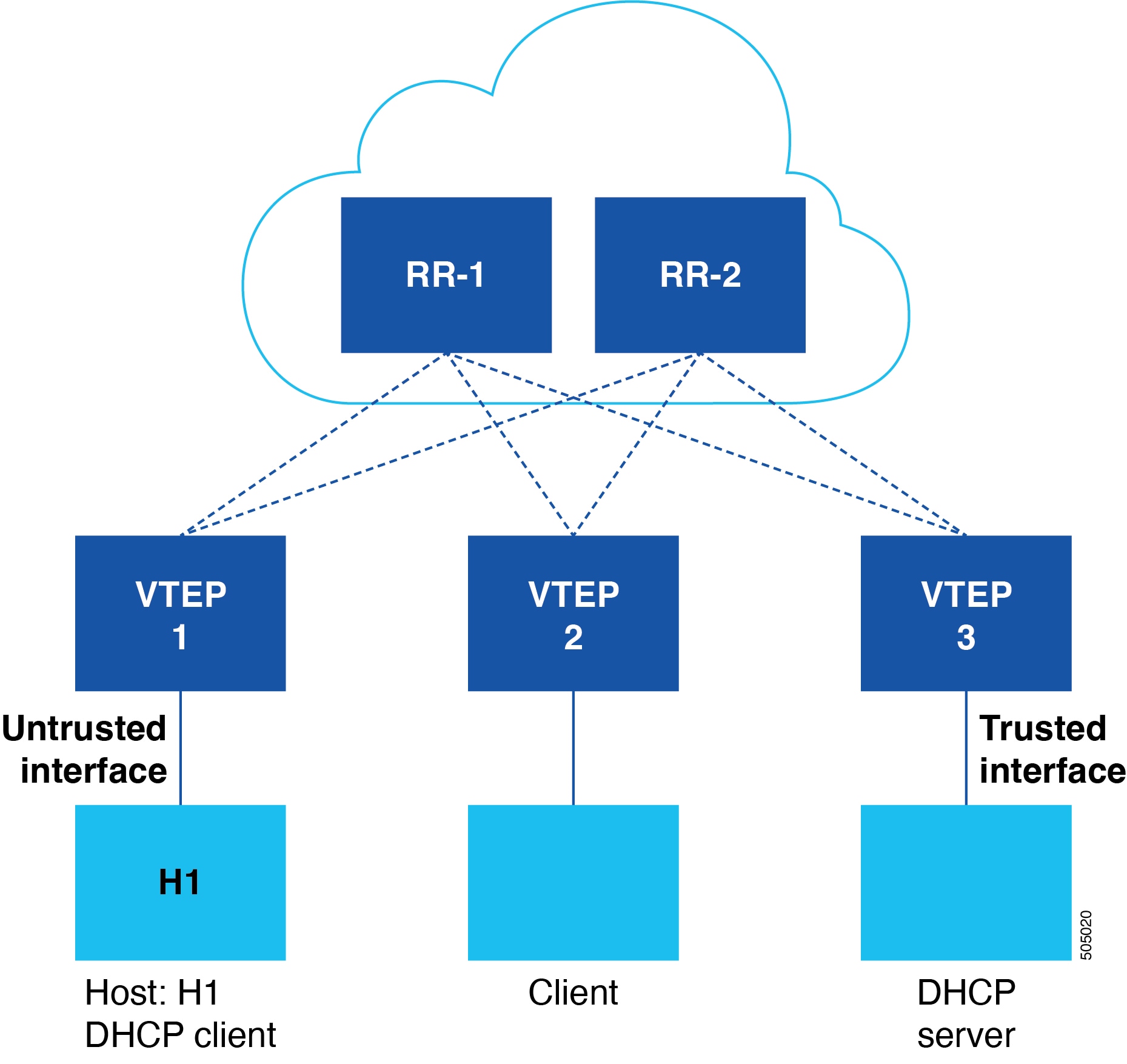

VXLAN BGP EVPN 中の DHCP スヌーピングの

VXLAN BGP EVPN 中の DHCP スヌーピングは、以下のようなプロセスです:

-

ホストから送信された ARP/GARP パケットを検証し、ARP スプーフィングと悪意のある ARP ストームを防止します。

-

IPSG を使用してホストからのデータプレーン トラフィックを検証し、悪意のあるホストがデータ トラフィックを送信するのを防ぎます。

-

VXLAN ファブリック全体に DHCP スヌーピング エントリを複製し、ホストが移動した後でも DAI と IPSG がファブリック全体で機能できるようにします。

ファーストホップ セキュリティ

ファースト ホップ セキュリティ(FHS)は、次のようなアクセス セキュリティ 機能です:

-

ホストが最初のスイッチに接続するアクセス ポイントでネットワークにセキュリティを提供します。

-

ホストを承認および認証します。

-

許可されたホストのみがネットワーク アクセスを許可されるようにすることにより、ネットワークを保護します。

Dot1x、ポート セキュリティ、DHCP スヌーピングは、アクセス セキュリティ機能の例です。

DHCP スヌーピング データベース

DHCPスヌーピングデータベース(DB)は、次のようなデータベースです:

-

ホストの MAC アドレス、DHCP サーバーによってホストに割り当てられた IP アドレス、VLAN、およびリース時間などその他の詳細が含まれています。

-

ローカルまたはリモートのスヌーピング DB エントリを含めることができます。

-

ip source binding ip address vlan vlan-id interface interface インターフェイス コマンドを使用して設定できます。

(注)

このコマンドを使用して追加されたスヌーピング エントリは、スタティック エントリと呼ばれ、すべての VTEP に分散されます。

分散 DHCP スヌーピング データベース

分散 DHCP スヌーピング DB は、次のようなデータベースです:

-

DAI を使用してホストから送信された ARP/GARP を検証します。

(注)

DB に一致するエントリがない場合、ARP/GARP をドロップします。

-

IPSG を使用してホストからのデータプレーン トラフィックを検証します。

-

ファブリック全体に複製されます。

フィードバック

フィードバック