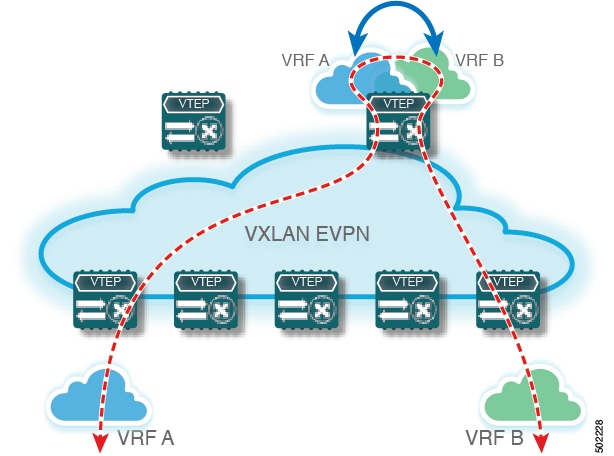

VXLAN BGP EVPN ファブリックの外部レイヤ 3 接続

外部レイヤ 3 接続は、ネットワークを拡張する方法です。

-

VRFごとの IP ルーティングを使用して、 VXLAN BGP EVPN ファブリックと外部ネットワーク間の接続を提供します。

-

レイヤ 3 拡張用にVRF Lite または Inter-AS オプション A を一般的に実装しています。

-

データセンターの境界を越えて、スケーラブルでセグメント化されたセキュアなドメイン間ルーティングを可能にする。

追加の参考情報

「VRF Lite」および「Inter-AS オプション A」という用語は、両方ともバックツーバック VRF 接続の技術を指します。これらにより、2 つのドメインのピアリング境界(データ センター ファブリックと外部 IP/ MPLS バックボーン間など)でのトラフィックとポリシー制御の論理的な分離が可能になります。

例

たとえば、 VRF Lite を使用してポイントツーポイント リンクを介してVXLAN BGP EVPN ファブリックのテナントVRF をWANルータに接続すると、テナントは他のテナントとのトラフィック分離を維持しながら、外部と通信できます。

VXLAN BGP EVPN ファブリックおよびVRF- Lite メカニズム

VXLAN BGP EVPN ファブリックは、次のネットワーク オーバーレイ アーキテクチャです。

-

データ センター ネットワーク全体でスケーラブルなレイヤ 2 およびレイヤ 3 のセグメンテーションを可能にする

-

すべてのエッジ デバイス(VTEP)とルート リフレクタ間のルート交換のためのコントロール プレーンとして、EVPN アドレス ファミリを使用して MP-BGP を使用する。

-

は、外部ルータに向かうVRFピアリングごとに MP-BGP EVPN から IPv4/IPv6 にプレフィックスをエクスポートすることにより、外部接続をサポートします。

VXLAN BGP EVPN ファブリックでの外部接続および VRF ごとのピアリング

このアーキテクチャでは、ボーダー ノードとして機能するエッジ デバイス(VTEP)が外部ルーティング タスクを処理します。VRF 単位のピアリングには、さまざまなルーティング プロトコルを使用できます。通常は eBGP が推奨されますが、再配布が実装されている場合は、 OSPF、 IS-IS、 EIGRP などの IGP を使用できます。

外部 VRF 接続とルート リークのガイドライン

-

Cisco Nexus 96136YC-R および 9636C-RX ライン カードを搭載した Cisco Nexus 9504 および 9508 プラットフォーム スイッチで、外部 VRF 接続がサポートされました。

-

許可されている場合、物理レイヤ 3 インターフェイス(親インターフェイス)を外部レイヤ 3 接続(VRF デフォルト)で使用してください。

-

Cisco NX-OS Release 9.3(5) 以降では、サブインターフェイスが設定されている場合、VTEP は親インターフェイス上で VXLAN カプセル化トラフィックのみをサポートするよう構成します。

-

複数のサブインターフェイスへの親インターフェイスは、外部レイヤ 3 接続(VRF デフォルトの Ethernet1/1 など)には使用しないでください。代わりにサブインターフェイスを使用します。

-

VTEP は、VRF 参加または IEEE 802.1Q カプセル化に関係なく、サブインターフェイスを介した VXLAN カプセル化トラフィックをサポートするように設定しないでください。

-

VXLAN VLAN と非 VXLAN VLAN のサブインターフェイスを混在させないでください。

-

アドレスファミリ ipv4 ユニキャストの下で、 import map コマンドを、EVPN テーブル L3VNI の対応物に何がインポートされるかを制御するために使用しないでください。

-

TRM が構成されている場合、外部ルータへのインターコネクトに SVI を使用しないでください。

VRF-Lite のための eBGP を使用した VXLAN BGP EVPN

BGP を使用した VXLAN ルーティングおよび外部接続用の VRF の設定

このタスクは、VXLANベースのファブリックでテナントのVRF間接続または外部接続を有効にする必要がある場合に実行します。

Before you begin

次の条件が満たされていることを確認します。

-

適切な権限でボーダー ノード CLI へアクセスできること。

-

必要な VRF 名、 VNI 番号、および BGP 構成の詳細を識別していること。

手順

|

ステップ 1 |

コンフィギュレーション モードを開始します。 configure terminal |

|

ステップ 2 |

VRFコンテキストを作成または選択します。 vrf context vrf-name |

|

ステップ 3 |

VRF のレイヤ 3 VNI を指定します。 vni number VRF に関連付けられた VNI は、多くの場合、レイヤ 3 VNI、L3VNI、または L3VPN と呼ばれます。L3VNI は、参加する VTEP 間で共通の識別子として設定されます。 |

|

ステップ 4 |

ルート識別子(RD)を割り当てます。 rd auto RD は、L3VNI 内の VTEP を一意に識別します。サポートされる形式:ASN2:NN、ASN4:NN、または IPV4:NN |

|

ステップ 5 |

IPv4 または IPv6 のアドレス ファミリを構成します。 address-family ipv4 unicast または address-family ipv6 unicast IPv4 または IPv6 ユニキャスト アドレス ファミリを設定します。 |

|

ステップ 6 |

インポートおよびエクスポートのルート ターゲット(RT)を設定します。 route-target both auto RT は、VRF 単位のプレフィックス インポート/エクスポート ポリシーに使用されます。サポートされる形式:ASN2:NN、ASN4:NN、または IPV4:NN 非対称 VNI をサポートするには、手動で設定された RT が必要です。 |

|

ステップ 7 |

(オプション)EVPN 固有の RTを設定します。 route-target both auto evpn |

|

ステップ 8 |

必要な L3VNI ごとにステップ 2〜7 を繰り返します。 |

VRF および関連するレイヤ 3 VNI がボーダーノードで設定され、BGP を介した VXLAN ルーティングと接続の準備が整いました。構成例については、VXLAN BGP EVPN eBGP VRF-lite 接続の例を参照してください。

What to do next

設定を検証し、BGP ネイバーが確立されていることを確認します。

ボーダー ノードでの L3VNI ファブリックに面する VLAN および SVI の設定

Before you begin

次の条件が満たされていることを確認します。

-

適切な権限でボーダーノード CLI へアクセスできること。

-

各 L3VNI に必要な VLAN ID、VN セグメント ID、 SVI 番号、 IP アドレス、および VRF コンテキストを識別していること。

この手順に従って、ボーダーノードでの VXLAN EVPN L3VNI ルーティングのグローバル コンフィギュレーション モードで VLAN および SVI を設定します。

手順

|

ステップ 1 |

L3VNI の VLAN を作成します: vlan VLAN_ID |

|

ステップ 2 |

L3VNI を VXLAN EVPN ルーティング用の VLAN にマッピングします: vn-segment VN_SEGMENT_ID |

|

ステップ 3 |

VLAN の SVI(スイッチ仮想インターフェイス)を設定します: interface vlan SVI_NUMBER |

|

ステップ 4 |

VXLAN 要件 の MTU 値を設定します: mtu MTU_VALUE 推奨されるMTUは 9216 です。 |

|

ステップ 5 |

SVI を必要なVRFコンテキストに関連付けます: vrf member VRF_NAME |

|

ステップ 6 |

ICMP リダイレクトを無効化します: no ip redirects |

|

ステップ 7 |

インターフェイスで IPv4 転送を有効化します: ip forward |

|

ステップ 8 |

(任意) SVIに IPv6 アドレスを割り当てます: ipv6 address IPv6_ADDRESS |

|

ステップ 9 |

ICMPv6 リダイレクトを無効化します: no ipv6 redirects |

L3VNI はボーダーノード上の VLAN および SVI にマッピングされ、 VXLAN EVPN ルーティングに適切な VRF および転送設定が適用されます。構成例については、VXLAN BGP EVPN eBGP VRF-lite 接続の例を参照してください。

What to do next

必要な L3VNI ごとにこのプロセスを繰り返します。

ボーダー ノードでの VTEP の設定

Before you begin

スイッチ CLI に管理アクセスできることを確認してください。

手順

|

ステップ 1 |

グローバル コンフィギュレーション モードを開始します。 configure terminal |

|

ステップ 2 |

NVE インターフェイス構成モードにアクセスします。 interface nve1 |

|

ステップ 3 |

レイヤ 3 VNI をオーバーレイに追加し、適切なテナント VRF に関連付けます。 member vni vni associate-vrf vni を必要な VNI 番号に置き換えて、テナント VRF ごとにこのコマンドを繰り返します。 |

ボーダー ノード VTEP は、関連するレイヤ 3 VNI を使用して必要なすべてのテナント VRF 用に設定されます。構成例については、VXLAN BGP EVPN eBGP VRF-lite 接続の例を参照してください。

ボーダー ノードで IPv4 VRF 単位のピアリング用の BGP VRF インスタンスの構成

特定の VRF の外部 IPv4 接続をサポートするには、ファブリックに参加する各ボーダー ノードでこの手順を実行します。

Before you begin

次の条件が満たされていることを確認します。

-

適切な権限によるボーダー ノード CLI へのアクセス。

-

IPv4 ピアリングが必要な VRF 名(L3VNI)のリスト。

-

自律システム(AS)番号およびネイバー IP アドレス。

手順

|

ステップ 1 |

configure terminal と入力して、グローバル コンフィギュレーション モードを開始します。 |

||

|

ステップ 2 |

ローカル AS 番号を使用して BGP プロセスを作成します:router bgp autonomous-system-number 有効な AS 番号:1 ~ 4294967295。 |

||

|

ステップ 3 |

IPv4 ピアリングを必要とする各 VRF についてこれらの構成を行います。

|

||

|

ステップ 4 |

コンフィギュレーション モードを終了し、変更を保存します。 |

ボーダーノードは BGP VRF ベースの IPv4 VRF ピアリング用に構成されており、外部 IPv4 接続を確立できます。構成例については、VXLAN BGP EVPN eBGP VRF-lite 接続の例を参照してください。

What to do next

BGP の構成とネイバーのステータスを確認します。

ボーダー ノードで IPv6 VRF 単位のピアリング用の BGP VRF インスタンスの構成

特定の VRF の外部 IPv6 接続をサポートするには、ファブリックに参加する各ボーダー ノードでこの手順を実行します。

Before you begin

次の条件が満たされていることを確認します。

-

適切な権限によるボーダー ノード CLI へのアクセス。

-

IPv6 ピアリングが必要な VRF 名(L3VNI)のリスト。

-

自律システム(AS)番号およびネイバー IP アドレス。

手順

|

ステップ 1 |

configure terminal と入力して、グローバル コンフィギュレーション モードを開始します。 |

||

|

ステップ 2 |

ローカル AS 番号を使用して BGP プロセスを作成します:router bgp autonomous-system-number 有効な AS 番号:1 ~ 4294967295。 |

||

|

ステップ 3 |

IPv6 ピアリングを必要とする各 VRF についてこれらの構成を行います。

|

||

|

ステップ 4 |

コンフィギュレーション モードを終了し、変更を保存します。 |

ボーダー ノードは BGP VRF ベースの IPv6 VRF ピアリング用に構成されており、外部 IPv6 接続を確立できます。構成例については、VXLAN BGP EVPN eBGP VRF-lite 接続の例を参照してください。

What to do next

BGP の構成とネイバーのステータスを確認します。

ボーダー ノードでの VRF 単位のピアリングのサブインターフェイス インスタンスの設定

Cisco NX-OS デバイス上で個々の VRF コンテキストにサブインターフェイスを使用して VRF 単位のピアリングを設定する必要がある場合には、次の作業を実行します。

Before you begin

次の条件が満たされていることを確認します。

-

適切な権限でボーダーノード CLI へアクセスできること。

-

各ピアリングの親インターフェイス、サブインターフェイス識別子、 VRF名、 VLAN ID、 IPアドレスを識別していること。

手順

|

ステップ 1 |

configure terminal と入力して、グローバル コンフィギュレーション モードを開始します。 |

|

ステップ 2 |

親インターフェイスを設定し、レイヤ 3 モードを有効にします。

|

|

ステップ 3 |

特定の VRF ピアリングのサブインターフェイスを設定します。

|

|

ステップ 4 |

追加の VRF 単位のピアリングごとに、サブインターフェイス構成を繰り返します。 |

ボーダーノードで VRF 単位のピアリングが可能になり、各VRF が固有のサブインターフェイスにマッピングされます。構成例については、VXLAN BGP EVPN eBGP VRF-lite 接続の例を参照してください。

What to do next

設定されている各 VRF インスタンスの接続とルーティングを確認します。

VXLAN BGP EVPN - デフォルト接続、外部接続のルート フィルタリング

外部接続のデフォルトルート

外部接続のデフォルト ルートは、次のようなネットワーク ルーティング方式です。

-

アウトバウンド トラフィックがローカル ネットワークの外部の宛先に到達できるようにします。

-

VXLAN BGP EVPN ファブリック内のルート アドバタイズメントを使用してデフォルトの転送パスを確立します。

-

意図した境界を超えたデフォルト ルートの伝達を防ぐために、ルート フィルタリングが組み込まれています。

デフォルト ルートを VXLAN BGP EVPN ファブリックにアドバタイズする場合は、デフォルト ルートがファブリックの内部に残り、外部にアドバタイズされないようにします。ファブリック外部へのデフォルト ルートの意図しない配信を防ぐために、ルート フィルタリング メカニズムを導入します。このアプローチにより、ネットワーク ルーティング ポリシーの完全性とセキュリティが維持されます。

ボーダー ノード VRF でのデフォルト ルートの構成

Before you begin

-

構成する VRF 名を指定します。

-

デフォルト ルートに使用するネクストホップ IPv4 アドレス、IPv6 アドレス、またはその両方を指定します。

手順

|

ステップ 1 |

グローバル コンフィギュレーション モードを開始します。 configure terminal 例: |

|

ステップ 2 |

構成する VRF コンテキストを指定します。 vrf context vrf-name 例: |

|

ステップ 3 |

VRFの IPv4 デフォルト ルートを設定します。 ip route 0.0.0.0/0 next-hop-ipv4 例: |

|

ステップ 4 |

(任意) VRFの IPv6 デフォルト ルートを構成します。 ipv6 route 0::/0 next-hop-ipv6 例: |

指定された VRF にデフォルトの IPv4 または IPv6 ルートが含まれるようになりました。宛先が不明なパケットは、ネクストホップのゲートウェイに転送されます。構成例については、VXLAN BGP EVPN ボーダー ノードのルート アドバタイズメントおよびフィルタリング機能を参照してください。

IPv4/IPv6 デフォルトルート アドバタイズメントの BGP VRF インスタンスの設定

レイヤ 3 リモート対応ネットワーク(L3VNI)を利用した環境で外部接続のためにデフォルト ルート アドバタイズメントを必要とする各ボーダー ノードでこのタスクを実行します。

Before you begin

スイッチ CLI に管理アクセスできることを確認してください。

自律システム番号、 VRF 名、および BGP ネイバー情報を取得します。

手順

手順の概要

- グローバル コンフィギュレーション モードを開始します。

- 適切な自律システムの下で BGP を構成し、 VRF を指定します。

- IPv4 ユニキャスト アドレス ファミリを有効にし、 VRF 内で IPv4 デフォルト ルートをアドバタイズします。

- IPv6 ユニキャスト アドレス ファミリを有効にし、 VRF 内で IPv4 および IPv6 のデフォルトルートをアドバタイズします。

- eBGP ネイバーとリモート AS を定義し、必要に応じて更新元インターフェイスを指定します。

- このネイバーの IPv4 または IPv6 アドレス ファミリをアクティベートします。

- (オプション)ネイバーで出力ルート フィルタリング用のルート マップを付加します。

- 外部接続とデフォルト ルート アドバタイズメントを必要とする各 VRF および L3VNI に対して、ステップ 2 〜 7 を繰り返します。

- 設定を保存します。

手順の詳細

|

ステップ 1 |

グローバル コンフィギュレーション モードを開始します。 |

|

ステップ 2 |

適切な自律システムの下で BGP を構成し、 VRF を指定します。 |

|

ステップ 3 |

IPv4 ユニキャスト アドレス ファミリを有効にし、 VRF 内で IPv4 デフォルト ルートをアドバタイズします。 |

|

ステップ 4 |

IPv6 ユニキャスト アドレス ファミリを有効にし、 VRF 内で IPv4 および IPv6 のデフォルトルートをアドバタイズします。 |

|

ステップ 5 |

eBGP ネイバーとリモート AS を定義し、必要に応じて更新元インターフェイスを指定します。 |

|

ステップ 6 |

このネイバーの IPv4 または IPv6 アドレス ファミリをアクティベートします。 |

|

ステップ 7 |

(オプション)ネイバーで出力ルート フィルタリング用のルート マップを付加します。 |

|

ステップ 8 |

外部接続とデフォルト ルート アドバタイズメントを必要とする各 VRF および L3VNI に対して、ステップ 2 〜 7 を繰り返します。 |

|

ステップ 9 |

設定を保存します。 |

ボーダー ノードの BGP VRFインスタンスが eBGP ネイバーに IPv4 および IPv6のデフォルトルートをアドバタイズし、VRF の適切な外部接続とルート伝達が可能になりました。構成例については、VXLAN BGP EVPN ボーダー ノードのルート アドバタイズメントおよびフィルタリング機能を参照してください。

IPv4 デフォルトルート アドバタイズメントのルート フィルタリングの構成

スイッチが外部接続を介して IPv4 デフォルト ルートをアドバタイズしないようにし、他のルートを許可するには、このタスクを使用します。

Before you begin

次の条件が満たされていることを確認します。

-

適切な権限でボーダー ノード CLI へアクセスできること。

-

必要なプレフィックス リスト名とルートマップ名を識別していること。

手順

|

ステップ 1 |

グローバル コンフィギュレーション モードを開始します。 configure terminal システム構成にアクセスして、変更を許可します。 |

|

ステップ 2 |

デフォルト ルートを特定する IPv4 プレフィックス リストを作成します。 ip prefix-list name seq 5 permit 0.0.0.0/0 IPv4 デフォルト ルートに一致するフィルタを定義します。 |

|

ステップ 3 |

デフォルト ルートの拒否ポリシーを使用してルート マップを作成します。 route-map name deny 10 デフォルト ルートと一致するアドバタイズメントをブロックするようにルート マップを構成します。 |

|

ステップ 4 |

ルートマップのプレフィックス リストを照合します。 match ip address prefix-list name プレフィックスリスト フィルタを deny ステートメントに関連付けます。 |

|

ステップ 5 |

ルート マップの最後に許可ポリシーを追加して、他のすべてのルートを許可します。 route-map name permit 1000 デフォルト ルートと一致しないルートのアドバタイズメントを許可します。 |

スイッチは、外部接続によるアドバタイズメントから IPv4 デフォルト ルートを除外し、デフォルト以外のルートを許可します。構成例については、VXLAN BGP EVPN ボーダー ノードのルート アドバタイズメントおよびフィルタリング機能を参照してください。

What to do next

適切な show コマンドを使用してルート アドバタイズメントを確認し、ルーティング アップデートをモニタして、フィルタリングが適切であることを確認します。

IPv6 デフォルトルート アドバタイズメントのルート フィルタリングの構成

スイッチが外部接続を介して IPv6 デフォルト ルートをアドバタイズしないようにし、他のルートを許可するには、このタスクを使用します。

Before you begin

次の条件が満たされていることを確認します。

-

適切な権限でボーダー ノード CLI へアクセスできること。

-

必要なプレフィックス リスト名とルートマップ名を識別していること。

手順

|

ステップ 1 |

グローバル コンフィギュレーション モードを開始します。 configure terminal システム構成にアクセスして、変更を許可します。 |

|

ステップ 2 |

デフォルト ルートを特定する IPv6 プレフィックス リストを作成します。 ipv6 prefix-list name seq 5 permit 0::/0 IPv6 デフォルト ルートに一致するフィルタを定義します。 |

|

ステップ 3 |

デフォルト ルートの拒否ポリシーを使用してルート マップを作成します。 route-map name deny 10 デフォルト ルートと一致するアドバタイズメントをブロックするようにルート マップを構成します。 |

|

ステップ 4 |

ルートマップのプレフィックス リストを照合します。 match ip address prefix-list name プレフィックスリスト フィルタを deny ステートメントに関連付けます。 |

|

ステップ 5 |

ルート マップの最後に許可ポリシーを追加して、他のすべてのルートを許可します。 route-map name permit 1000 デフォルト ルートと一致しないルートのアドバタイズメントを許可します。 |

スイッチは、外部接続によるアドバタイズメントから IPv6 デフォルト ルートを除外し、デフォルト以外のルートを許可します。構成例については、VXLAN BGP EVPN ボーダー ノードのルート アドバタイズメントおよびフィルタリング機能を参照してください。

What to do next

適切な show コマンドを使用してルート アドバタイズメントを確認し、ルーティング アップデートをモニタして、フィルタリングが適切であることを確認します。

デフォルト ルート配布およびホスト ルート フィルタ

デフォルト ルート配布およびホスト ルート フィルタは、次のようなVXLAN BGP EVPN ファブリック内のルート管理機能です。

-

すべての既知のルートを外部ネットワーク接続にデフォルトでアドバタイズします。

-

有益でない場合に IPv4/32 または IPv6/128 ホスト ルートのアドバタイズメントを防ぐために、選択的なフィルタリングを許可します。

-

管理者が外部と共有されるルートを制御して、拡張性とネットワーク ポリシーの適用を最適化するのに役立ちます。

一部のネットワーク シナリオでは、特定のホスト ルート(IPv4/32 または IPv6/128 など)を外部ネットワークにアドバタイズすると、不要な複雑さやリソースの使用につながる可能性があります。ホスト ルート フィルタ機能により、外部アドバタイズメントに含めるルートを正確に制御できます。これにより、接続の合理化と効率的なネットワーク管理がサポートされます。

ネットワークでデフォルト ルートの外部へのアドバタイズだけが必要な場合、管理者はホスト ルート フィルタリングを有効にして不要なホスト固有のルートを抑制し、アップストリーム ピアにアドバタイズされるルート テーブルのサイズと複雑さを軽減できます。

ホスト ルート フィルタを適用しないと、 VXLAN BGP EVPN ファブリックはすべての詳細なホスト ルートを外部で共有する可能性があります。これにより、アップストリーム デバイスが過負荷状態になり、最適でないルーティング決定が発生する可能性があります。

ボーダー ノード上で IPv4/IPv6 ホストルート フィルタリング用の BGP VRF インスタンスを構成する

この作業では、ルートマップを使用して指定された VRF の BGP を構成することにより、詳細なルート フィルタリングが可能になります。

Before you begin

次の条件が満たされていることを確認します。

-

適切な権限によるボーダー ノード CLI へのアクセス。

-

必須の自律システム(AS)番号、 VRF名、ネイバーIPアドレス、リモート AS 番号、およびインターフェイス識別子。

-

事前構成済みのルートマップ(「permitall」など)。

手順

|

ステップ 1 |

configure terminal と入力して、グローバル コンフィギュレーション モードを開始します。 |

|

ステップ 2 |

AS 番号を使用して BGP を構成します。router bgp autonomous-system-number AS の BGP プロセスを初期化します。 |

|

ステップ 3 |

構成するVRFを指定します。 vrf vrf-name |

|

ステップ 4 |

eBGPネイバーとリモート AS を定義します。neighbor IP address remote-as remote-AS-number 外部 BGP ネイバーとのピアリングを設定します。 |

|

ステップ 5 |

ピアリングの更新送信元インターフェイスを指定します。update-source interface |

|

ステップ 6 |

プレフィックス交換の IPv4 または IPv6 アドレス ファミリをアクティブにします。address-family {ipv4 | ipv6} unicast |

|

ステップ 7 |

出力ルート フィルタリング用のルート マップを付加します。route-map route-map-name out |

|

ステップ 8 |

ホスト ルート フィルタリングが必要な L3VNI ごとに、ステップ 3 〜 7 を繰り返します。 |

ボーダー ノード BGP VRF インスタンスは、指定された IPv4/IPv6 のホスト ルート フィルタリングで構成され、選択されたルート マップを適用します。構成例については、VXLAN BGP EVPN ボーダー ノードのルート アドバタイズメントおよびフィルタリング機能を参照してください。

IPv4 ホストルート アドバタイズメントのルート フィルタリングの構成

プレフィックス リストとルート マップを構成して、スイッチが IPv4 ホスト ルートのアドバタイズメントを防ぐようにするには、次のタスクを実行します。

Before you begin

次の条件が満たされていることを確認します。

-

適切な権限でボーダー ノード CLI へアクセスできること。

-

必要なプレフィックス リスト名とルートマップ名を識別していること。

手順

手順の概要

- グローバル コンフィギュレーション モードを開始します。 configure terminal

- デフォルト ルートを特定する IPv4 プレフィックス リストを作成します。 ip prefix-list name seq 5 permit 0.0.0.0/0 eq 32

- ホスト ルートの拒否ポリシーを使用してルートマップを作成します。 route-map name deny 10

- ルートマップのプレフィックス リストを照合します。 match ip address prefix-list name

- ルート マップの最後に許可ポリシーを追加して、他のすべてのルートを許可します。 route-map name permit 1000

手順の詳細

|

ステップ 1 |

グローバル コンフィギュレーション モードを開始します。 configure terminal システム構成にアクセスして、変更を許可します。 |

|

ステップ 2 |

デフォルト ルートを特定する IPv4 プレフィックス リストを作成します。 ip prefix-list name seq 5 permit 0.0.0.0/0 eq 32 IPv4 ホスト ルートに一致するフィルタを定義します。 |

|

ステップ 3 |

ホスト ルートの拒否ポリシーを使用してルートマップを作成します。 route-map name deny 10 ホスト ルートに一致するアドバタイズメントをブロックするようにルートマップを構成します。 |

|

ステップ 4 |

ルートマップのプレフィックス リストを照合します。 match ip address prefix-list name プレフィックスリスト フィルタを deny ステートメントに関連付けます。 |

|

ステップ 5 |

ルート マップの最後に許可ポリシーを追加して、他のすべてのルートを許可します。 route-map name permit 1000 ホスト ルートと一致しないルートのアドバタイズメントを許可します。 |

IPv4 ホストルートはフィルタリングされるため、外部接続を介してアドバタイズされません。構成例については、VXLAN BGP EVPN ボーダー ノードのルート アドバタイズメントおよびフィルタリング機能を参照してください。

IPv6 ホストルート アドバタイズメントのルート フィルタリングの設定

プレフィックス リストとルート マップを設定して、スイッチが IPv6 ホスト ルートのアドバタイズメントを防ぐようにするには、次のタスクを実行します。

Before you begin

次の条件が満たされていることを確認します。

-

適切な権限でボーダーノード CLI へアクセスできること。

-

必要なプレフィックスリスト名とルートマップ名を識別していること。

手順

手順の概要

- グローバル コンフィギュレーション モードを開始します。 configure terminal

- デフォルトルートを特定する IPv6 プレフィックスリストを作成します。 ipv6 prefix-list name seq 5 permit 0::/0 eq 128

- ホスト ルートの拒否ポリシーを使用してルートマップを作成します。 route-map name deny 10

- ルートマップのプレフィックス リストを照合します。 match ip address prefix-list name

- ルート マップの最後に許可ポリシーを追加して、他のすべてのルートを許可します。 route-map name permit 1000

手順の詳細

|

ステップ 1 |

グローバル コンフィギュレーション モードを開始します。 configure terminal システム設定にアクセスして、変更を許可します。 |

|

ステップ 2 |

デフォルトルートを特定する IPv6 プレフィックスリストを作成します。 ipv6 prefix-list name seq 5 permit 0::/0 eq 128 IPv6 ホスト ルートに一致するフィルタを定義します。 |

|

ステップ 3 |

ホスト ルートの拒否ポリシーを使用してルートマップを作成します。 route-map name deny 10 ホスト ルートに一致するアドバタイズメントをブロックするようにルートマップを設定します。 |

|

ステップ 4 |

ルートマップのプレフィックス リストを照合します。 match ip address prefix-list name プレフィックスリスト フィルタを deny ステートメントに関連付けます。 |

|

ステップ 5 |

ルート マップの最後に許可ポリシーを追加して、他のすべてのルートを許可します。 route-map name permit 1000 ホスト ルートと一致しないルートのアドバタイズメントを許可します。 |

IPv6 ホストルートはフィルタリングされるため、外部接続を介してアドバタイズされません。構成例については、VXLAN BGP EVPN ボーダー ノードのルート アドバタイズメントおよびフィルタリング機能を参照してください。

VXLAN BGP EVPN eBGP VRF-lite 接続の例

この例は、eBGP およびVRF -lite を使用して、 VXLAN BGP EVPN ファブリックから外部ルータへの外部接続を確立する方法を示しています。

重要な構成上の事実:

-

VXLAN BGP EVPN ボーダー ノードは、外部ルータのネイバー デバイスとして機能します。

-

外部ルータの VRF 名とは異なるローカル VRF 名をボーダー ノードに構成できます。ただし、L3VNI は、 VXLAN BGP EVPN ファブリック全体で一貫性を保つ必要があります。

-

この構成は、IPv4 と IPv6 の両方(デュアルスタック)をサポートします。必要に応じていずれかのプロトコルを使用できます。

設定例:

vrf context myvrf_50001 vni 50001 rd auto address-family ipv4 unicast route-target both auto route-target both auto evpn address-family ipv6 unicast route-target both auto route-target both auto evpn ! vlan 2000 vn-segment 50001 ! interface Vlan2000 no shutdown mtu 9216 vrf member myvrf_50001 no ip redirects ip forward ipv6 address use-link-local-only no ipv6 redirects ! interface nve1 no shutdown host-reachability protocol bgp source-interface loopback1 member vni 50001 associate-vrf ! router bgp 65002 vrf myvrf_50001 router-id 192.0.2.6 address-family ipv4 unicast advertise l2vpn evpn maximum-paths ibgp 2 maximum-paths 2 address-family ipv6 unicast advertise l2vpn evpn maximum-paths ibgp 2 maximum-paths 2 neighbor 192.0.2.95 remote-as 65099 address-family ipv4 unicast neighbor 2001:DB8::95/64 remote-as 65099 address-family ipv4 unicast ! interface Ethernet1/3 no switchport no shutdown interface Ethernet1/3.2 encapsulation dot1q 2 vrf member myvrf_50001 ip address 192.0.2.31/24 ipv6 address 2001:DB8::31/64 no shutdownVXLAN BGP EVPN ボーダー ノードのルート アドバタイズメントおよびフィルタリング機能

主な特長

-

ファブリックから外部ピアへの IPv4 0.0.0.0/0 および IPv6 ::/0 デフォルト ルートをアドバタイズします。

-

ホスト ルート(IPv4/32 および IPv6/128)をフィルタリングして、外部ルータにアドバタイズしないようにします。

-

BGP 構成でプレフィックス リストとルート マップを使用して、ルート アドバタイズメントを選択的に許可または拒否できるようにします。

構成のサマリ

-

デフォルトとホスト ルートのプレフィックス リスト。 ip prefix-list default-route seq 5 permit 0.0.0.0/0 le 1 ipv6 prefix-list default-route-v6 seq 5 permit 0::/0 ! ip prefix-list host-route seq 5 permit 0.0.0.0/0 eq 32 ipv6 prefix-list host-route-v6 seq 5 permit 0::/0 eq 128 -

ルートアドバタイズメントを制御するためのルートマップ。 route-map extcon-rmap-filter deny 10 match ip address prefix-list default-route route-map extcon-rmap-filter deny 20 match ip address prefix-list host-route route-map extcon-rmap-filter permit 1000 ! route-map extcon-rmap-filter-v6 deny 10 match ipv6 address prefix-list default-route-v6 route-map extcon-rmap-filter-v6 deny 20 match ip address prefix-list host-route-v6 route-map extcon-rmap-filter-v6 permit 1000 -

VRF の静的デフォルト ルート。 vrf context myvrf_50001 ip route 0.0.0.0/0 192.0.2.1 ipv6 route 0::/0 2001:DB8::95/64 -

BGP ネイバーへのルート マップの適用。 router bgp 65002 vrf myvrf_50001 address-family ipv4 unicast network 0.0.0.0/0 address-family ipv6 unicast network 0::/0 neighbor 192.0.2.1 remote-as 65099 address-family ipv4 unicast route-map extcon-rmap-filter out neighbor 2001:DB8::1/64 remote-as 65099 address-family ipv4 unicast route-map extcon-rmap-filter-v6 out

VXLAN BGP EVPN ボーダー ノードにより、外部ピアへのルート アドバタイズメントを効果的に制御できます。指名ルートのみを許可することで、セキュリティとネットワークの効率が向上します。

外部ルータ コンフィギュレーション リファレンス

外部ルータは VXLAN BGP EVPN ボーダー ノードに接続します。これらのルータでは、適切な統合を確保するために特定の構成設定が必要です。重要なパラメータは次のとおりです。

-

VRF 名: VRF名は各デバイスに対してローカルです。VXLAN BGP EVPN ファブリック内で使用される VRF 名と一致する必要はありませんが、明確にするために構成全体で一貫して使用する必要があります。

-

アドレス ファミリのサポート:ルータは、デュアルスタック運用で IPv4 と IPv6 の両方をサポートします。展開の必要性に応じて、いずれかのプロトコルを構成できます。

-

インターフェイスおよびネイバーの設定:インターフェイスは dot1qカプセル化を使用して構成し、選択した VRF に割り当てることができます。ネイバー関係は、IPv4 ピアと IPv6 ピアの両方に対して確立されています。

設定例:

vrf context myvrf_50001 ! router bgp 65099 vrf myvrf_50001 address-family ipv4 unicast maximum-paths 2 address-family ipv6 unicast maximum-paths 2 neighbor 192.0.2.31 remote-as 65002 address-family ipv4 unicast neighbor 2001:DB8::1/64 remote-as 65002 address-family ipv4 unicast ! interface Ethernet1/3 no switchport no shutdown interface Ethernet1/3.2 encapsulation dot1q 2 vrf member myvrf_50001 ip address 192.0.2.1/24 Ipv6 address 2001:DB8::95/64 no shutdown VRF-Lite のための OSPF を使用した VXLAN BGP EVPN

OSPF を使用した VXLAN ルーティングおよび外部接続用の VRF の設定

ボーダーノードで VRF BGP ごとの設定を使用して VXLAN ルーテッド ネットワークを外部 OSPF ドメインと統合する場合に、この作業を活用。

手順

|

ステップ 1 |

グローバル コンフィギュレーション モードを開始します。 configure terminal |

|

ステップ 2 |

適切な自律システム番号を使用して BGP を設定します。 router bgp autonomous-system-number |

|

ステップ 3 |

必要なVRFインスタンスを指定します。 vrf vrf-name |

|

ステップ 4 |

IPv4 アドレス ファミリを設定します。 address-family ipv4 unicast |

|

ステップ 5 |

アドレス ファミリ内の EVPN ルートのアドバタイズメントを有効にします。 advertise l2vpn evpn 例: |

|

ステップ 6 |

iBGP プレフィックスの等コスト マルチパス(ECMP)を有効にします。 maximum-paths ibgp number 例: |

|

ステップ 7 |

OSPF から BGP への再配布を定義します。 redistribute ospf name route-map name 例: |

|

ステップ 8 |

設定する必要がある追加の VRF ピアリングごとに、ステップ 3 〜 7 を繰り返します。 |

ボーダーノードは、VRF ごとに外部 OSPF 接続を使用した VXLAN ルーティング用に構成されます。ルーティング情報は VXLAN と OSPF ドメイン間で正しく交換されます。構成例については、OSPF ベースの VRF-lite 接続用の VXLAN BGP EVPN 構成オプションを参照してください。

What to do next

VXLAN ドメインと OSPF ドメイン間の接続を検証し、必要に応じてネットワークでのルートの伝達を確認します。

BGP から OSPF への再配布のルートマップの構成

この作業は、BGP をOSPFと統合する場合、特に iBGP ルート タイプを一致させる必要がある VXLAN BGP EVPN ファブリックで実行します。

Before you begin

-

スイッチ CLI に管理アクセスできることを確認してください。

-

BGP プロセスと OSPF プロセスがすでに構成されていることを確認します。

手順

|

ステップ 1 |

グローバル コンフィギュレーション モードを開始します。 configure terminal |

|

ステップ 2 |

BGP から OSPF への再配布を許可するルート マップを作成します。 route-map name permit 10 |

|

ステップ 3 |

トポロジで iBGP を使用する場合に必要な、内部 BGP ルート タイプを照合します。 match route-type internal |

指定された基準に一致する BGP ルートを OSPF に再配布できるようになりました。構成例については、OSPF ベースの VRF-lite 接続用の VXLAN BGP EVPN 構成オプションを参照してください。

What to do next

-

OSPF がBGP から再配布されたルートを学習したことを確認します。

VRF 単位のピアリングのためのボーダー ノードでの OSPF の設定

VRF ごとのピアリングにより、複数の独立した VRF がボーダーノードでの OSPF ルーティングに参加できるようになり、OSPF への BGP ルートの選択的再配布が可能になります。

Before you begin

-

ボーダーノードで BGP が構成され、動作していることを確認します。

-

デバイスに管理アクセスできることを確認します。

手順

手順の概要

- グローバル コンフィギュレーション モードを開始します。 configure terminal

- OSPF インスタンスを設定します。 router ospf インスタンス

- OSPF の VRF を指定します。 vrf vrf-name

- BGP から OSPF への再配布を定義します。 redistribute bgp autonomous-system-number route-map name

- 追加の VRF ピアリングごとにステップ 3 と 4 を繰り返します。

手順の詳細

|

ステップ 1 |

グローバル コンフィギュレーション モードを開始します。 configure terminal |

|

ステップ 2 |

OSPF インスタンスを設定します。 router ospf インスタンス |

|

ステップ 3 |

OSPF の VRF を指定します。 vrf vrf-name |

|

ステップ 4 |

BGP から OSPF への再配布を定義します。 redistribute bgp autonomous-system-number route-map name |

|

ステップ 5 |

追加の VRF ピアリングごとにステップ 3 と 4 を繰り返します。 OSPF ピアリングを必要とする各 VRF に、VRF 設定と再配布設定を適用します。 |

OSPF は、ボーダーノードで指定された VRF に対して有効になり、BGP ルートは設定に従って OSPF に再配布されます。構成例については、OSPF ベースの VRF-lite 接続用の VXLAN BGP EVPN 構成オプションを参照してください。

What to do next

OSPF ネイバーが各 VRF に対して確立されていることを確認し、ルート再配布が期待どおりに機能していることを確認します。

VRF 単位のピアリングのためのボーダー ノードでのサブインターフェイス インスタンスの構成

Before you begin

-

ボーダー ノードの CLI に管理アクセスできることを確認します。

-

必要な VRF 名、インターフェイス タイプ/ID、 VLAN ID、 IP アドレス、および OSPF の詳細を収集します。

ボーダー ノードでサブインターフェイス インスタンスを構成するには、次の作業を実行します。

手順

|

ステップ 1 |

configure terminal と入力して、グローバル コンフィギュレーション モードを開始します。 |

|

ステップ 2 |

親インターフェイスを選択します。 interface parent-type/id |

|

ステップ 3 |

親インターフェイスでレイヤ 2 スイッチングを無効にします: no switchport |

|

ステップ 4 |

親インターフェイスをイネーブルにします。no shutdown |

|

ステップ 5 |

インターフェイス コンフィギュレーション モードを終了します。exit |

|

ステップ 6 |

各 VRF ピアリングに対して、次の手順を実行します。 必要な VRF ピアリングごとに、これらのサブステップを繰り返します。 |

各VRFには、 VLAN、IP アドレス指定、 OSPF 構成を備えたピアリング専用のサブインターフェイスがあります。各 VRF の動的 ルーティングがボーダー ノードで有効になりました。構成例については、OSPF ベースの VRF-lite 接続用の VXLAN BGP EVPN 構成オプションを参照してください。

OSPF ベースの VRF-lite 接続用の VXLAN BGP EVPN 構成オプション

このトピックでは、VRF-lite を使用して外部接続を有効にするために、OSPF を使用して VXLAN BGP EVPN を展開するための主要な構成要素について説明します。この構成は、ボーダーノードがネイバーとして外部ルータにどのように接続するかを示しており、VRF およびインターフェイスの設定を強調表示し、ファブリック全体で L3VNI の一貫性を確保します。

構成の概要

IPv4 OSPFv2 展開では、この設定を使用します。VRF 名は、内部ルータと外部ルータで異なる場合があります。ただし、L3VNI は一貫したものにする必要があります。

構成コンポーネント

| コンポーネント | 説明 |

|---|---|

| route-map extcon-rmap-BGP-to-OSPF | BGP から OSPF への内部ルートタイプの再配布を許可します。 |

| route-map extcon-rmap-OSPF-to-BGP | OSPF から BGP への再配布を許可します。 |

| vrf context myvrf_50001 | VRF コンテキストを定義し、VNI 50001 にマッピングします |

| address-family ipv4 unicast | VRF に IPv4 ユニキャストルーティングを指定します。 |

| route-target both auto evpn | レイヤ 2 およびレイヤ 3 サービスの EVPN ルートターゲットを有効にします。 |

| vlan 2000 / vn-segment 50001 | VLAN を VXLAN セグメントにマッピングし、VRF に関連付けます |

| interface Vlan2000 | SVI を設定します。VRF を割り当て、 IP転送を有効にします |

| interface nve1 | BGP の到達可能性とループバックソースを使用するように VXLAN ネットワーク仮想化 Edge を設定します |

| router bgp 65002 | VRFの BGP ルーティングを有効にし、OSPF ルートを再配布します。 |

| router ospf EXT | 外部ルーティング用の OSPF プロセスを確立し、BGP ルートを再配布します。 |

| interface Ethernet1/3 & Ethernet1/3.2 | アップリンク インターフェイスを設定し、VRF、IP アドレス、および OSPF パラメータを追加します。 |

設定例

route-map extcon-rmap-BGP-to-OSPF permit 10 match route-type internal route-map extcon-rmap-OSPF-to-BGP permit 10 ! vrf context myvrf_50001 vni 50001 rd auto address-family ipv4 unicast route-target both auto route-target both auto evpn ! vlan 2000 vn-segment 50001 ! interface Vlan2000 no shutdown mtu 9216 vrf member myvrf_50001 no ip redirects ip forward ! interface nve1 no shutdown host-reachability protocol bgp source-interface loopback1 member vni 50001 associate-vrf ! router bgp 65002 vrf myvrf_50001 router-id 10.2.0.6 address-family ipv4 unicast advertise l2vpn evpn maximum-paths ibgp 2 maximum-paths 2 redistribute ospf EXT route-map extcon-rmap-OSPF-to-BGP ! router ospf EXT vrf myvrf_50001 redistribute bgp 65002 route-map extcon-rmap-BGP-to-OSPF ! interface Ethernet1/3 no switchport no shutdown interface Ethernet1/3.2 encapsulation dot1q 2 vrf member myvrf_50001 ip address 10.31.95.31/24 ip ospf network point-to-point ip router ospf EXT area 0.0.0.0 no shutdown

フィードバック

フィードバック