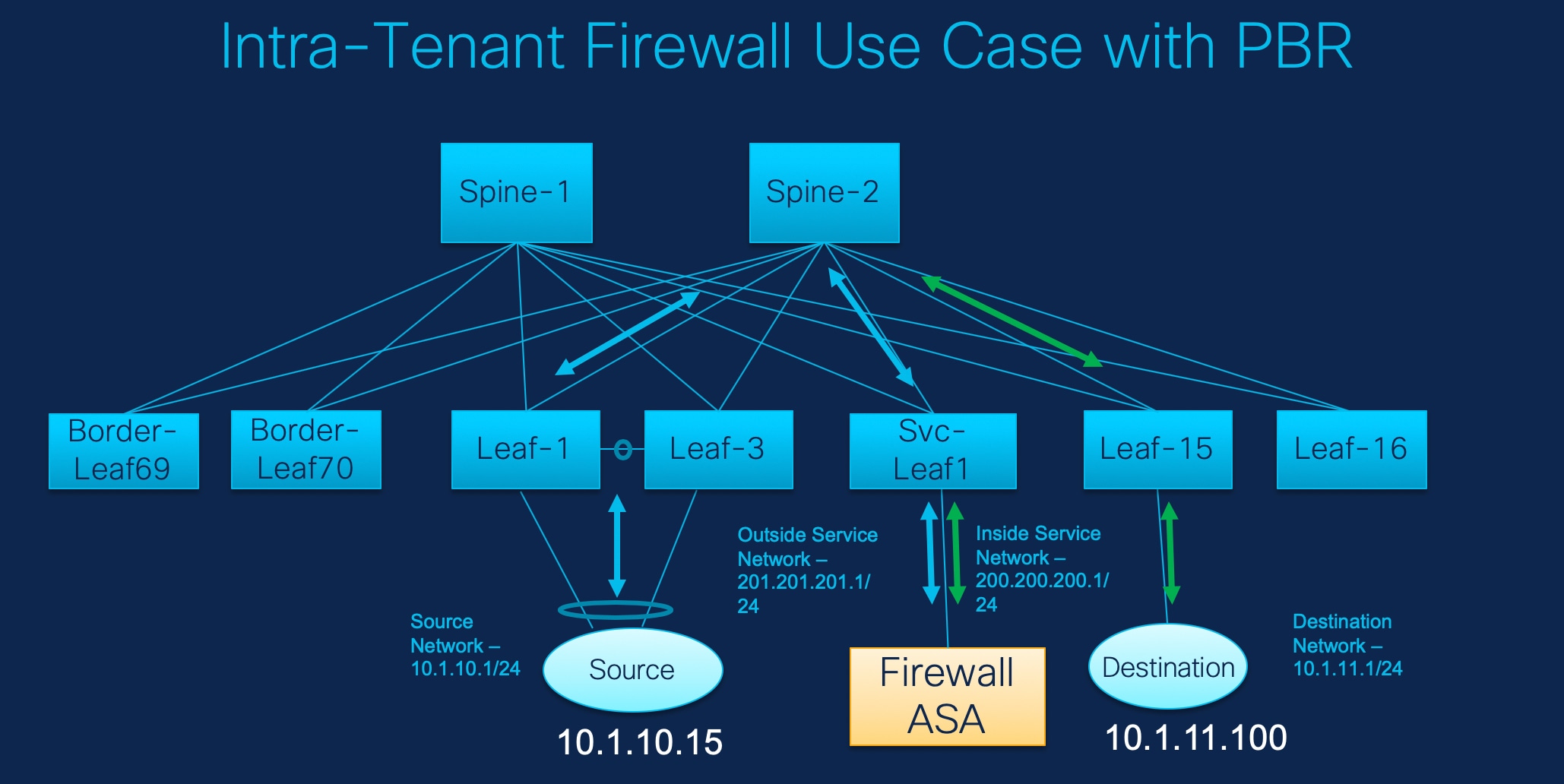

ユースケース:ポリシーベースのルーティングを使用したテナント内ファイアウォール

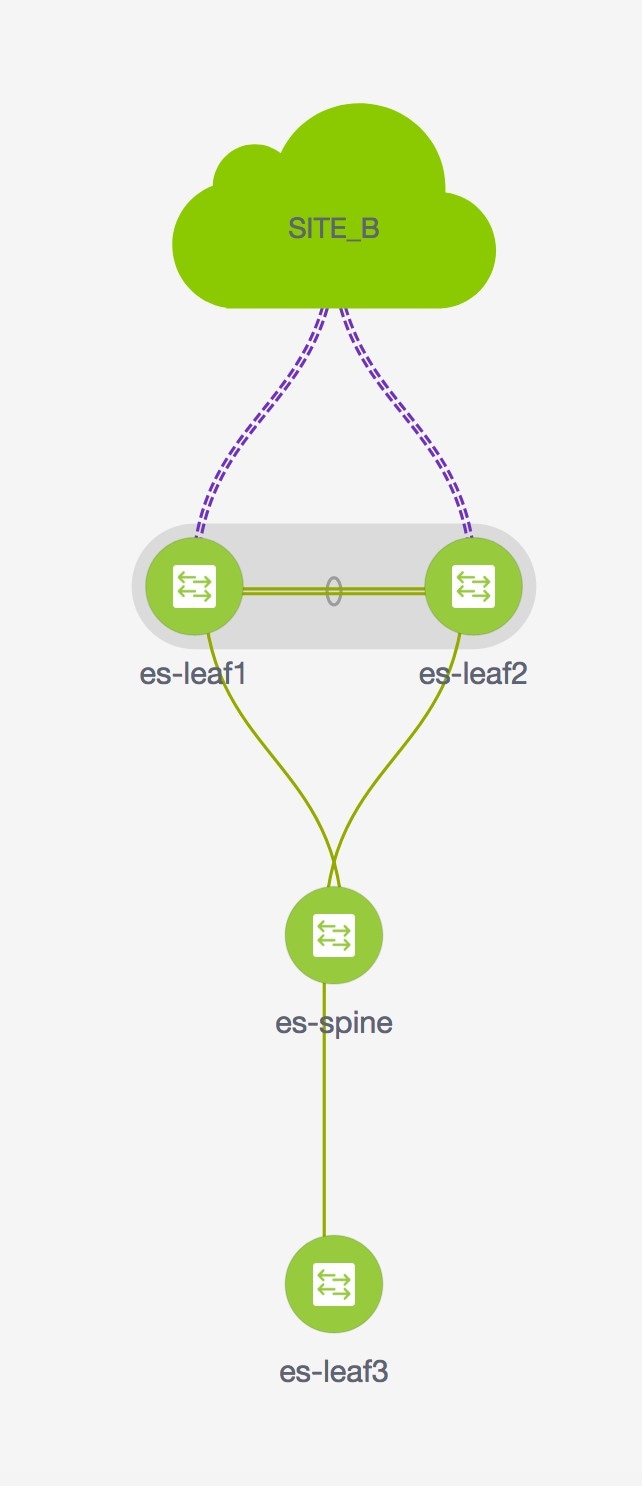

トポロジの詳細については、以下の図を参照してください。

このトポロジでは、Leaf1 と Leaf3 は vPC ペアであり、Source (10.1.10.15)に Source Network (10.1.10.1/24)で接続されています。サービス リーフは仮想 Firewall ASA に接続され、リーフ 15 は Destination (10.1.11.100)に接続されます。このユース ケースでは、送信元ネットワークは「クライアント」を指し、宛先は「サーバー」を指します。

Source から Destination へ横断するトラフィックはすべて外部サービス ネットワークに送られる必要があり、ファイアウォールはトラフィックを許可または拒否する機能を実行します。その後、このトラフィックは内部サービス ネットワークにルーティングされ、宛先ネットワークに送信されます。トポロジはステートフルであるため、宛先から送信元に戻ってくるトラフィックは同じパスをたどります。

次に、NDFC でサービス リダイレクトを実行する方法を見てみましょう。

Note |

|

以下のいずれかのパスを使用して、[サービス(Services)] タブに移動します。

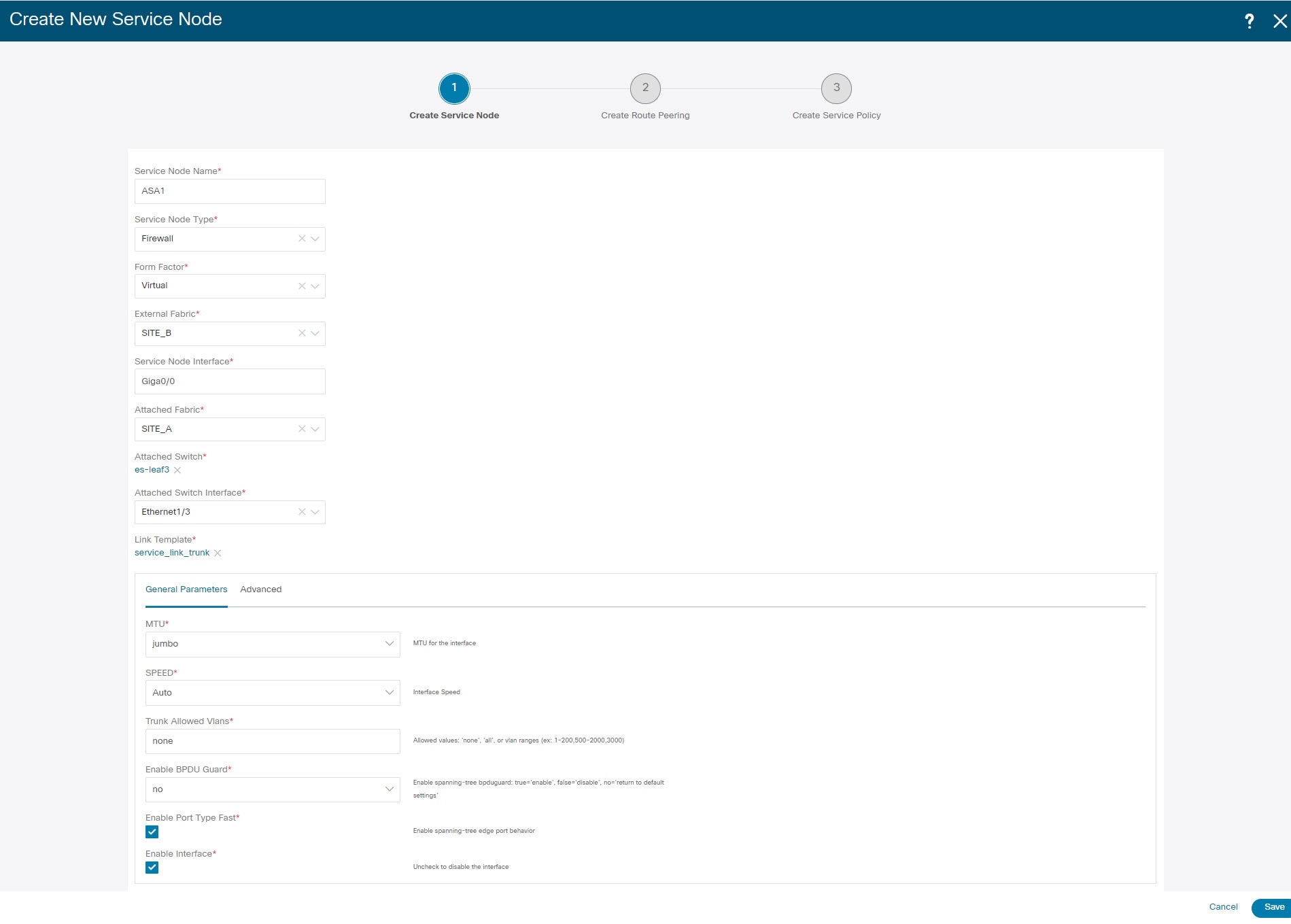

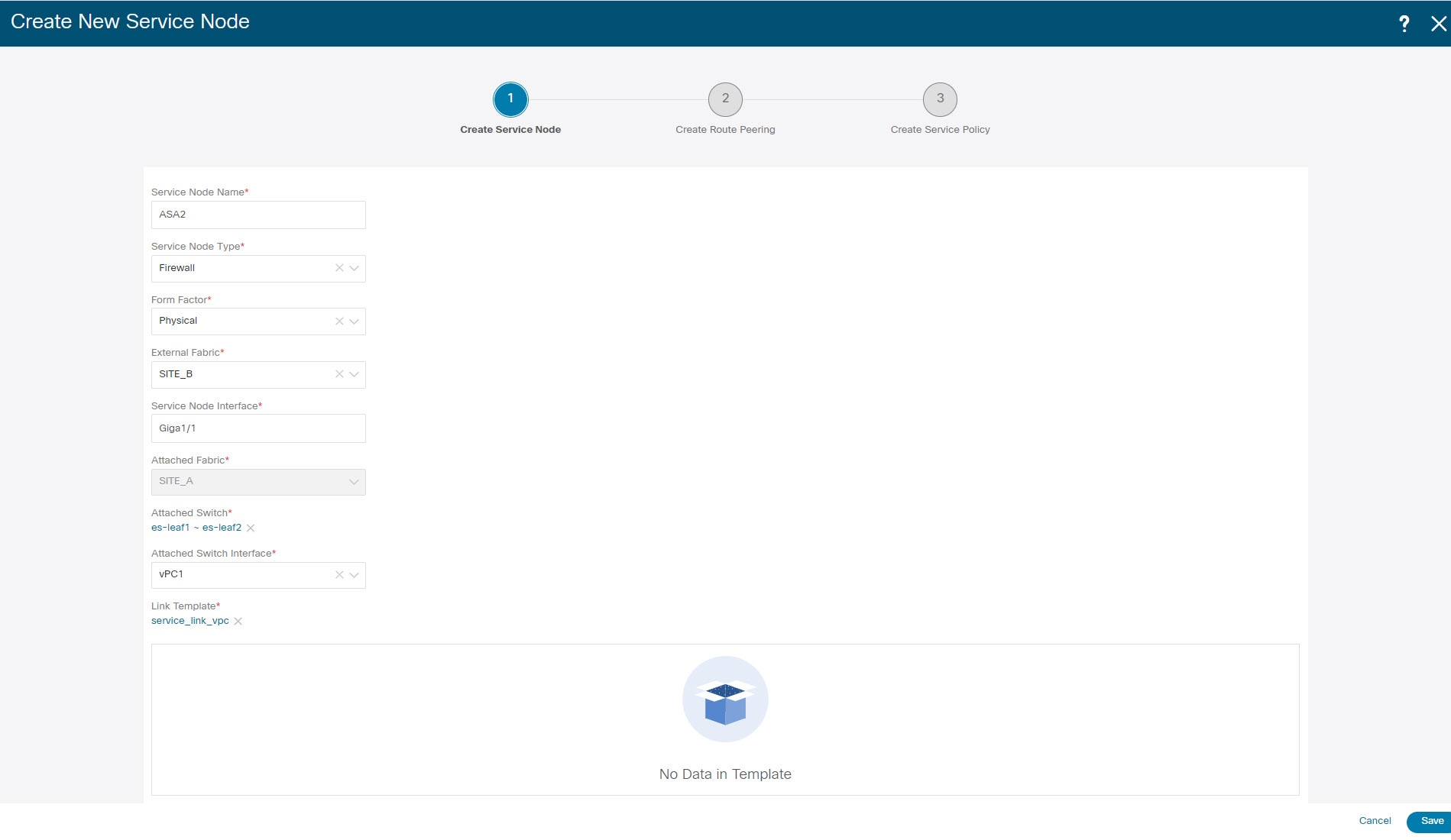

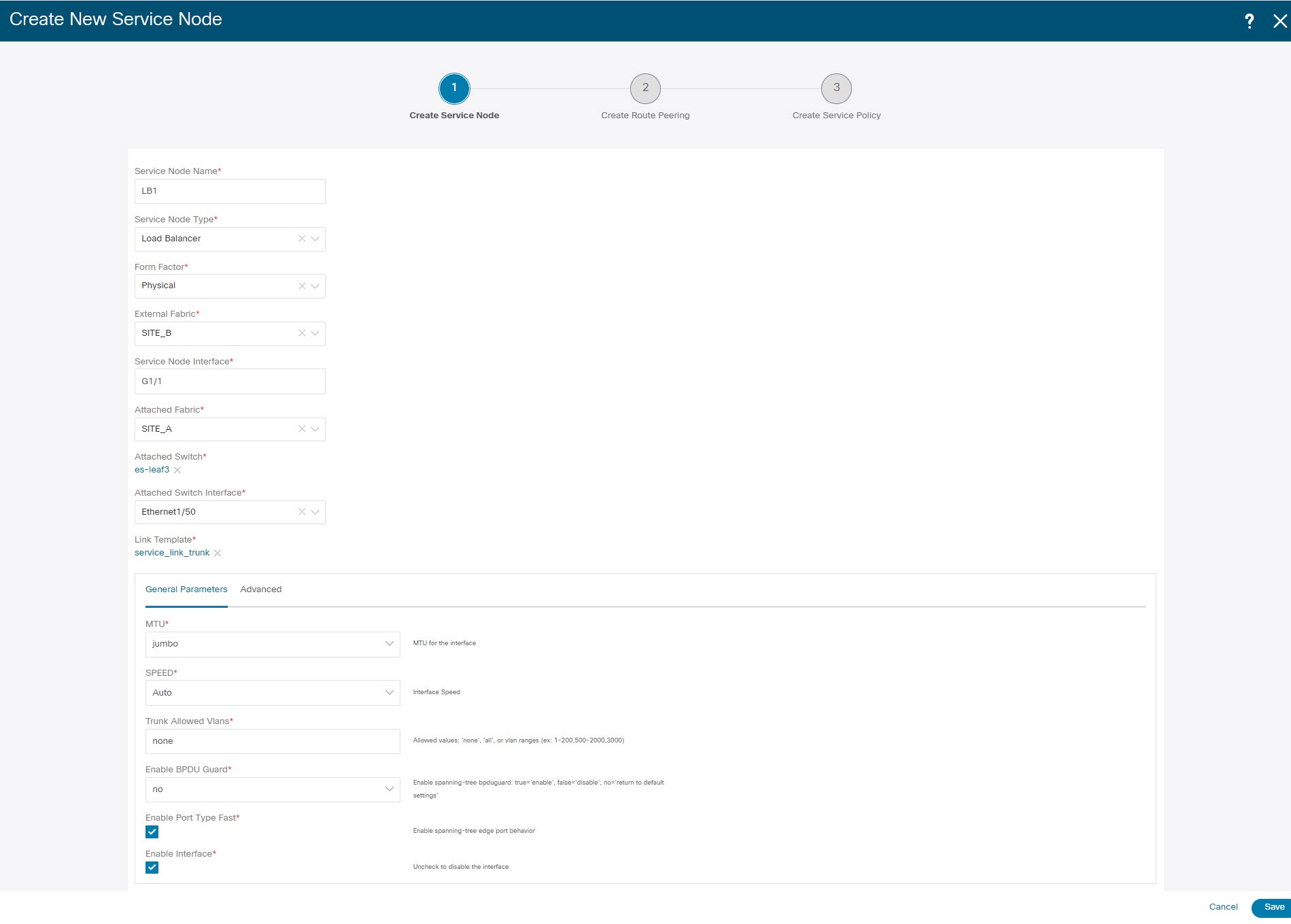

1. サービス ノードの作成

Procedure

| Step 1 |

へ移動します。  |

||

| Step 2 |

[サービス(Service)] タブで、を選択します。 |

||

| Step 3 |

サービス ノード名を入力し、[ファイアウォール(Firewall)] を [タイプ(Type)] ドロップダウン ボックスで指定します。 [サービス ノード名(Service Node Name)] は一意である必要があります。 |

||

| Step 4 |

[フォーム ファクター(Form Factor)] ドロップダウン リストから、[仮想(Virtual)] を選択します。 |

||

| Step 5 |

ドロップダウン リストから [外部ファブリック(External Fabric)] を選択し、サービス ノード(たとえば、ASA ファイアウォール)が配置されている外部ファブリックを選択します。

|

||

| Step 6 |

サービス リーフに接続するサービスノードのインターフェイス名を入力します。 |

||

| Step 7 |

サービス リーフである接続されたスイッチと、サービス リーフ上の対応するインターフェイスを選択します。 |

||

| Step 8 |

service_link_trunk テンプレートを選択します。NDFC は、トランク、ポート チャネル、および vPC リンク テンプレートをサポートします。[リンク テンプレート(Link Template)] ドロップダウン リストで使用可能なリンク テンプレートは、選択した [接続スイッチ インターフェイス (Attached Switch Interface)] のタイプに基づいてフィルタリングされます。 |

||

| Step 9 |

必要に応じて、[一般パラメータ(General Parameters)] と [詳細(Advanced)] パラメータを指定します。一部のパラメータには、デフォルト値が事前に入力されています。 |

||

| Step 10 |

[保存(Save)] をクリックして、作成したサービス ノードを保存します。 |

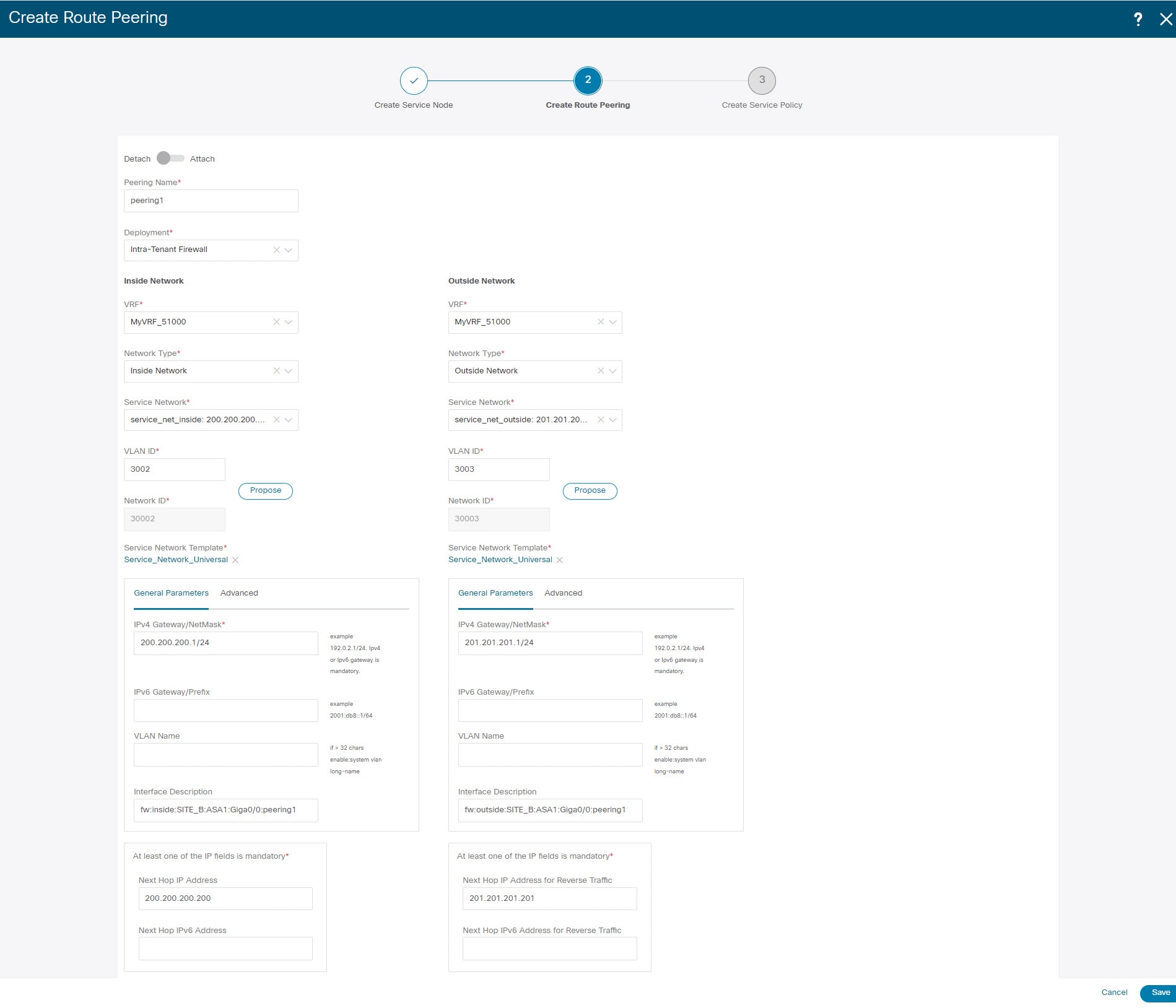

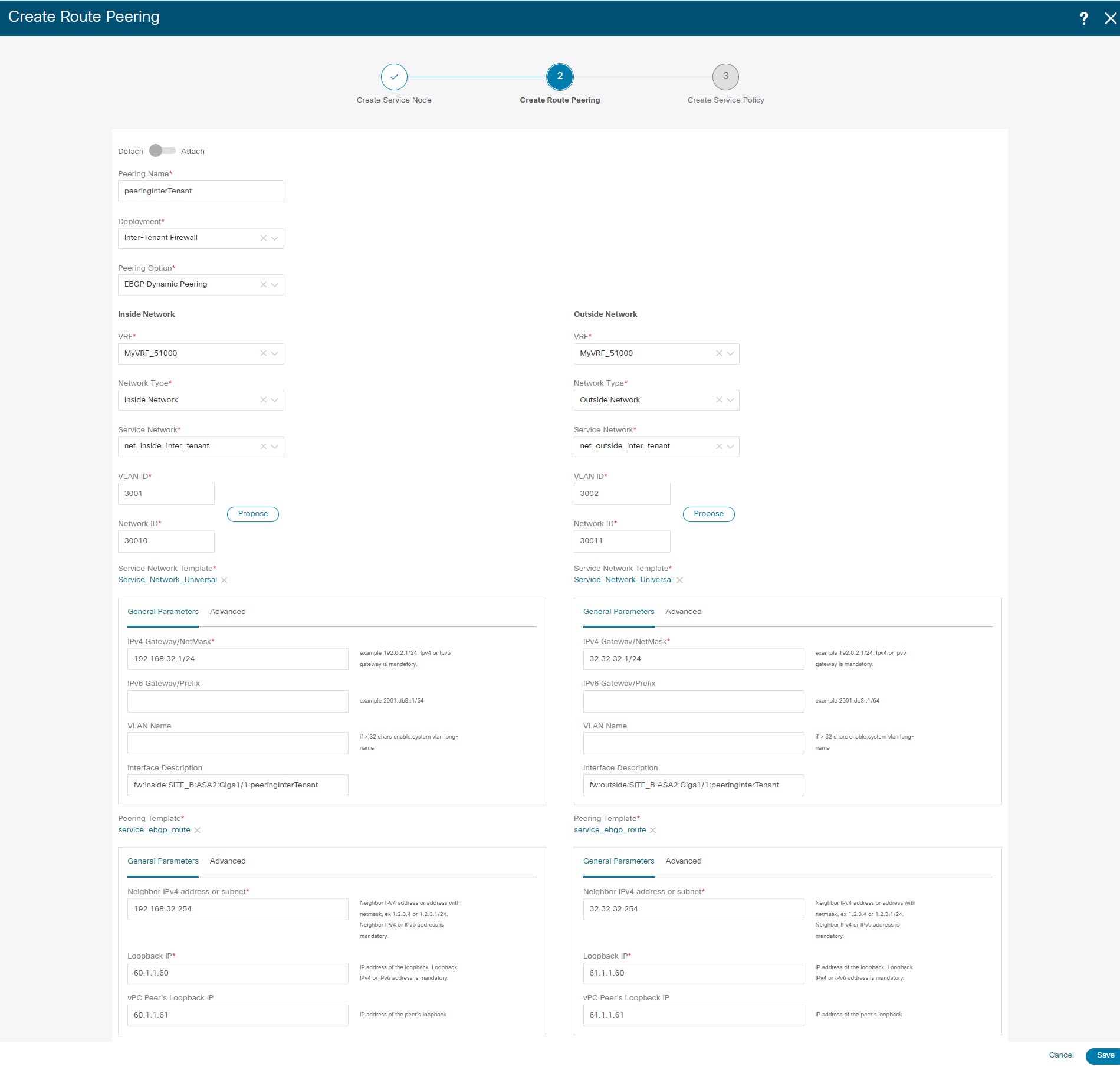

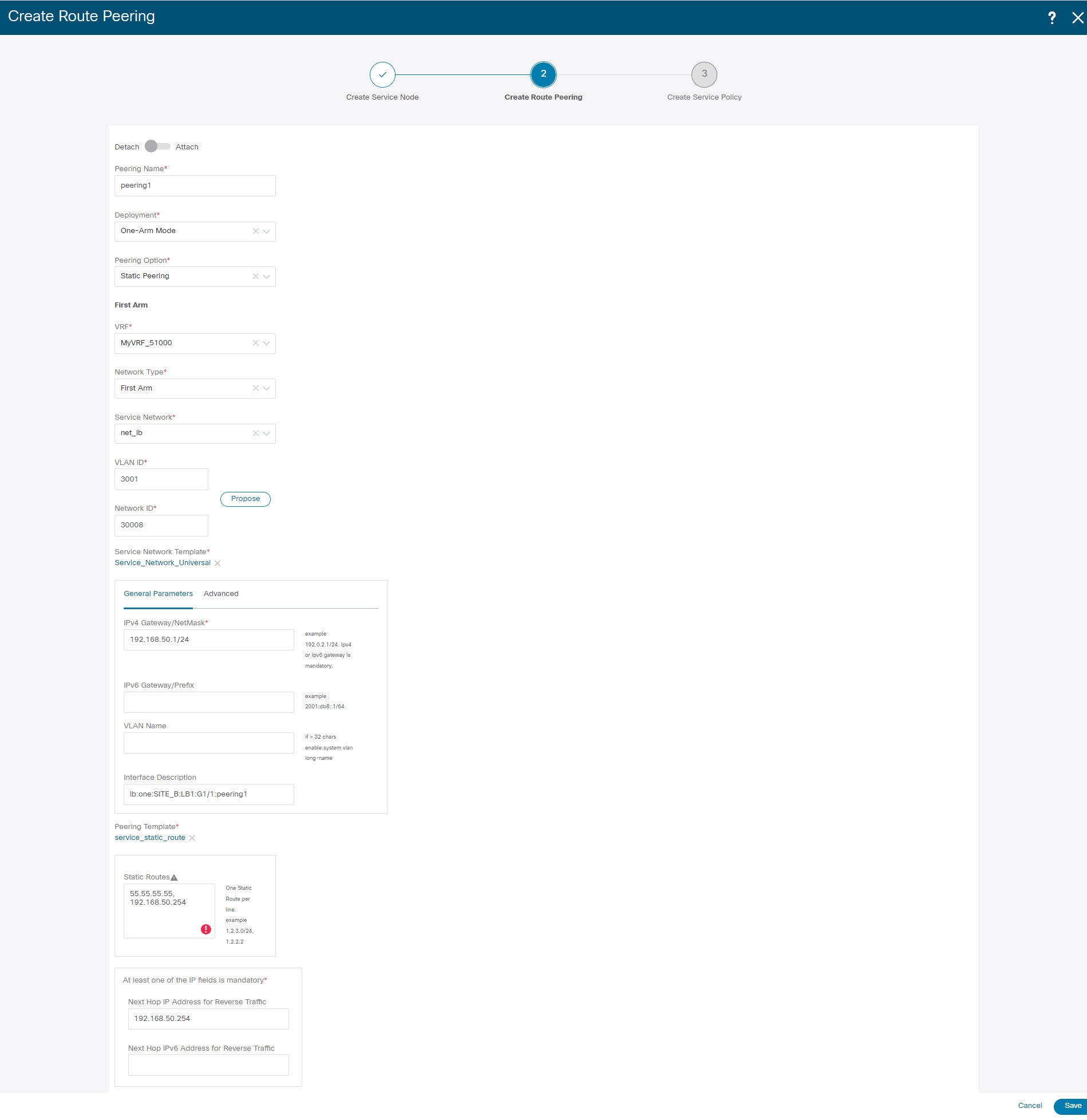

2. ルート ピアリングの作成

サービス リーフとサービス ノード間のピアリングを構成しましょう。

Procedure

| Step 1 |

ピアリング名を入力し、[テナント内ファイアウォール(Intra-Tenant Firewall)] を [展開(Deployment)] ドロップダウン リストから選択します。 |

| Step 2 |

[内部ネットワーク(Inside Network)] で、[VRF] ドロップダウン リストから存在する VRF を選択し、[内部ネットワーク(Inside Network)] を [ネットワーク タイプ(Network Type)] で選択します。 [サービス ネットワーク(Service Network)] の名前を入力し、[Vlan ID] を指定します。[提案(Propose)] をクリックして、NDFC が次に使用可能な VLAN ID をファブリック設定で指定されたサービス ネットワーク VLAN ID の範囲からフェッチできるようにすることもできます。デフォルトの[サービス ネットワーク テンプレート(Service Network Template)] は Service_Network_Universal です。 [一般パラメータ(General Parameters)] タブで、サービス ネットワークのゲートウェイ アドレスを指定します。[ネクストホップ IP アドレス(Next Hop IP Address)] を指定します。このネクスト ホップ アドレスは、「内部サービス ネットワーク」サブネット内にある必要があります。[詳細設定(Advanced)] タブの、デフォルトの [ルーティング タグ(Routing Tag)] 値は 12345 です。 |

| Step 3 |

[外部ネットワーク(Outside Network)] で必要なパラメータを指定し、[リバース トラフィックのネクスト ホップ IP アドレス(Next Hop IP Address for Reverse Traffic)] を指定します。リバース トラフィックのこのネクスト ホップ アドレスは、「外部サービス ネットワーク」サブネット内にある必要があります。 |

| Step 4 |

[保存(Save)] をクリックして、作成したルート ピアリングを保存します。 |

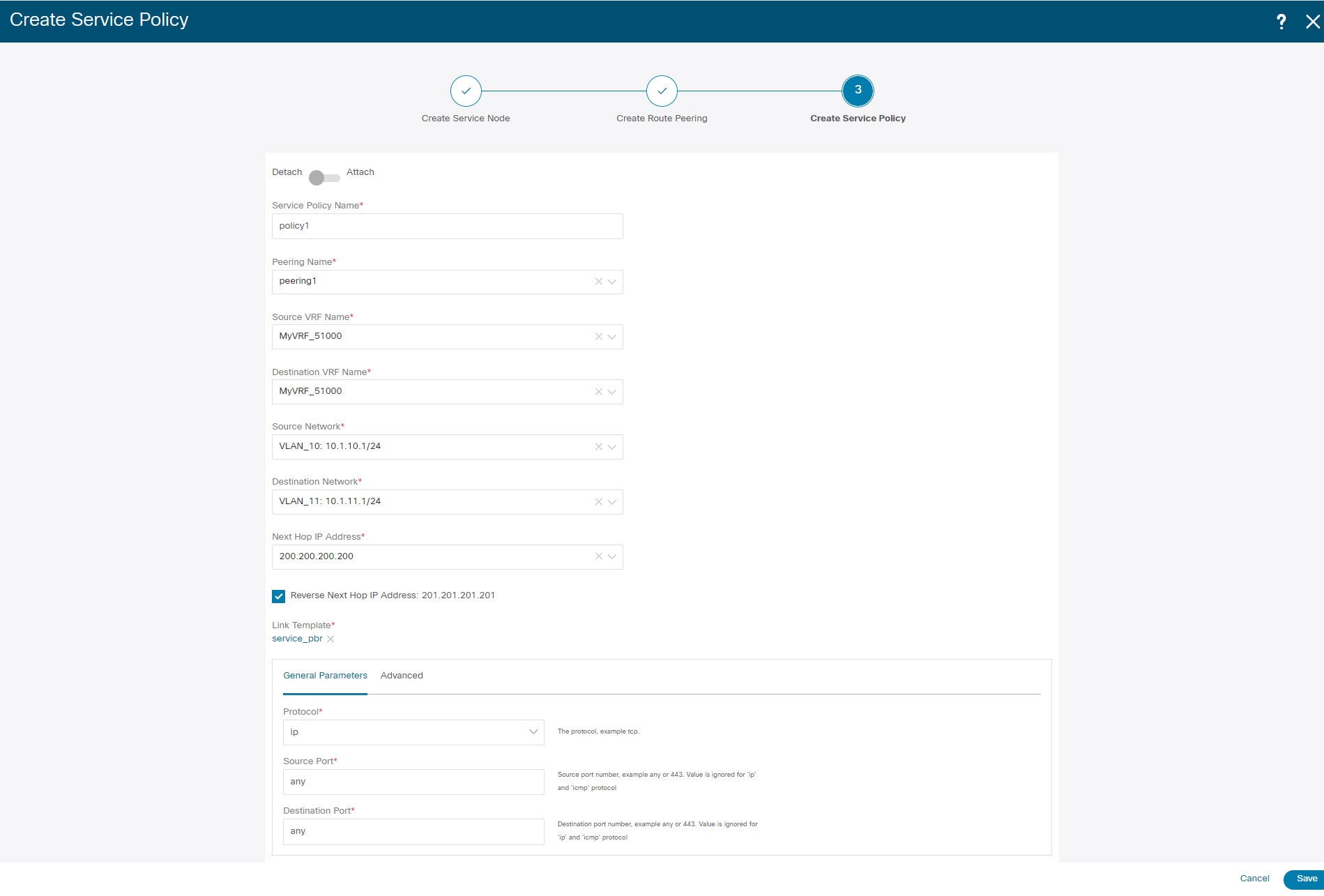

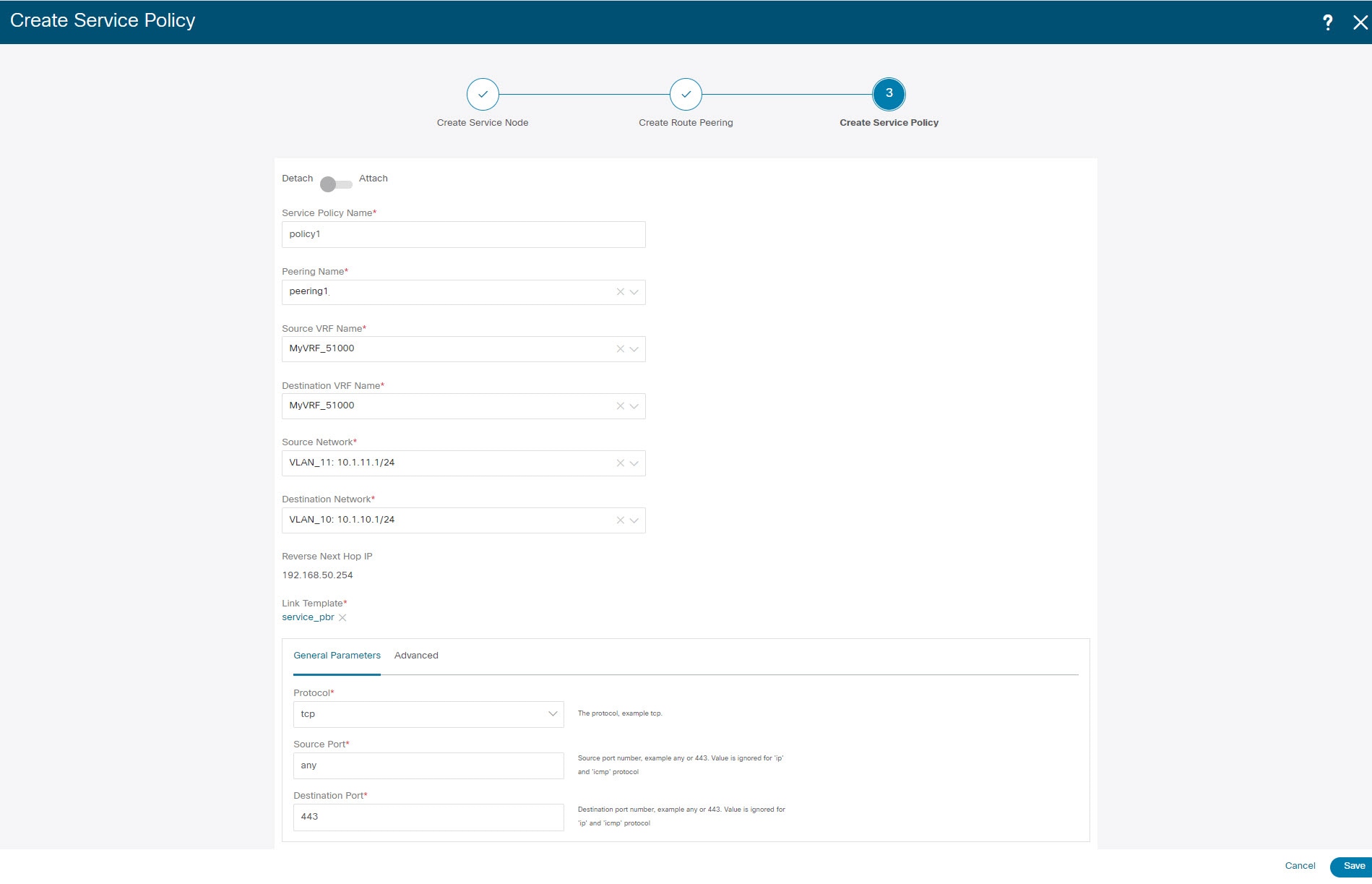

3. サービスポリシーの作成

Procedure

| Step 1 |

ポリシーの名前を指定し、[ピアリング名(Peering Name)]ドロップダウン リストからルート ピアリングを選択します。  |

||

| Step 2 |

[送信元 VRF 名(Source VRF Name)] および [宛先 VRF 名(Destination VRF Name)]ドロップダウン リストから、送信元および宛先 VRF を選択します。テナント内ファイアウォール展開の送信元と宛先の VRF は同じである必要があります。 |

||

| Step 3 |

[送信元ネットワーク(Source Network)] および [宛先ネットワーク(Destination Network)] ドロップダウン リストから、送信元ネットワークと宛先ネットワークを選択するか、ウィンドウで定義されたネットワーク サブネット内にある送信元ネットワークまたは宛先ネットワークを指定します。 |

||

| Step 4 |

ネクスト ホップおよびリバース ネクスト ホップのフィールドは、ルート ピアリングの作成中に入力された値に基づいて入力されます。[リバース ネクスト ホップ IP アドレス(Reverse Next Hop IP Address)] フィールドの横にあるチェック ボックスをオンにして、リバース トラフィックに対するポリシーの適用を有効にします。 |

||

| Step 5 |

ポリシー テンプレートの [一般パラメータ(General Parameters)] タブで、[ip] を [プロトコル(Protocol)] ドロップダウン リストから選択します。また、[任意(any)] を [送信元ポート(Source Port)] および [宛先ポート(Destination Port)] フィールドで指定します。

|

||

| Step 6 |

[詳細設定(Advanced)] タブでは、許可が[ルート マップ アクション(Route Map Action)] のデフォルト、なしが[ネクスト ホップ オプション(Next Hop Option)] のデフォルトになっています。必要に応じて、これらの値を変更し、ACL 名とルート マップの一致シーケンス番号をカスタマイズできます。詳細については、『レイヤ 4 ~ レイヤ 7 サービス構成ガイド』の テンプレート (Templates) を参照してください。 |

||

| Step 7 |

[保存(Save)] をクリックして、作成したサービス ポリシーを保存します。 これで、リダイレクトのフローを実行して指定する手順は完了です。 |

5. サービス ポリシーの展開

-

[サービス(Services)] タブの [サービス ポリシー(Service Policy)] ウィンドウで、必要なピアリングを選択します。

-

を選択します。

[サービス ポリシーの展開(Deploy Service Policy)] ウィンドウが表示されます

-

[展開(Deploy)] をクリックして展開を確認します。

4. ルート ピアリングを展開する

-

[サービス(Services)] タブの [ルート ピアリング(Route Peering)] ウィンドウで、必要なピアリングを選択します。

-

を選択します。

[ルート ピアリングの展開(Deploy Route Peering)]ウィンドウが表示されます。

-

[展開(Deploy)] をクリックして展開を確認します。

6. 統計情報を表示する

それぞれのリダイレクト ポリシーが展開されたので、対応するトラフィックはファイアウォールにリダイレクトされます。

このシナリオを NDFC で視覚化するには、サービス ポリシーをクリックします。スライドイン ペインが表示されます。

指定した時間範囲のポリシーの累積統計を表示できます。

次の統計が表示されます。

-

送信元スイッチでの転送トラフィック

-

宛先スイッチでのリバース トラフィック

-

サービス スイッチの双方向のトラフィック

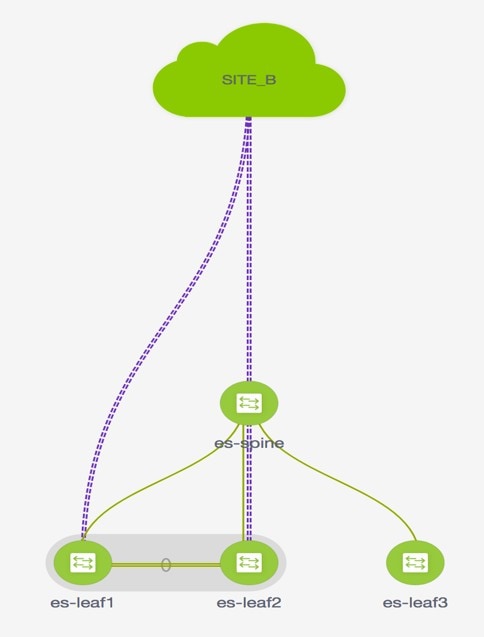

7. Fabric Builder でのトラフィック フローの表示

外部ファブリックのサービス ノードはサービス リーフにアタッチされ、この外部ファブリックは NDFC トポロジで雲のアイコンとして表示されます。

Procedure

| Step 1 |

サービス リーフをクリックすると、スライドイン ペインが表示されます。[さらにフローを表示(Show more flows)] をクリックします。リダイレクトされるフローを確認できます。 |

| Step 2 |

[詳細(Details)]([サービス フロー(Service Flows)] ウィンドウ)をクリックして、アタッチメントの詳細を表示します。 |

8. [トポロジ(Topology)] ウィンドウでの宛先へリダイレクトされたフローの視覚化

Procedure

| Step 1 |

[トポロジ(Topology)] をクリックし、リーフをクリックして、宛先にリダイレクトされたフローを視覚化します。 |

| Step 2 |

ドロップダウンリストから[リダイレクトされたフロー(Redirected Flows)]を選択します。 |

| Step 3 |

ドロップダウン リストからポリシーを選択するか、検索フィールドにポリシー名、送信元ネットワーク、および宛先ネットワークを入力して検索を開始します。検索フィールドへの入力を始めると、自動的に補完されます。 送信元ネットワークと宛先ネットワークがアタッチされていて、フローがリダイレクトされているスイッチが、強調表示されます。 |

| Step 4 |

サービス ノードは、トポロジ ウィンドウのリーフ スイッチに点線で接続されているように表示されます。点線にカーソルを合わせると、インターフェイスの詳細が表示されます。 送信元からのトラフィックは、ファイアウォールが構成されているサービス リーフを横断します。 ファイアウォール ルールに基づいて、トラフィックは宛先であるリーフ 15 に到達することが許可されます。 |

フィードバック

フィードバック