物理アプライアンスとして Nexus Dashboard を展開する場合の前提条件と注意事項

Nexus ダッシュボード クラスタの展開に進む前に、次の手順を実行する必要があります。

-

前提条件とガイドラインに記載されている前提条件を確認して完了します:

-

デプロイメントに影響する可能性のある情報については、 Cisco Nexus Dashboardのリリースノート を確認してください。Cisco Nexus Dashboard のドキュメントのランディング ページを参照してください。

-

使用しているサーバーのモデルに対応した、Cisco Nexus Dashboard ハードウェア セットアップ ガイドの説明に従って、以下のハードウェアを使用しており、サーバがラックに接続されていることを確認します。

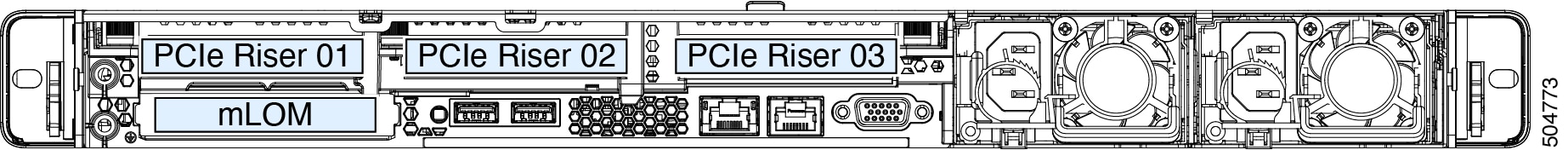

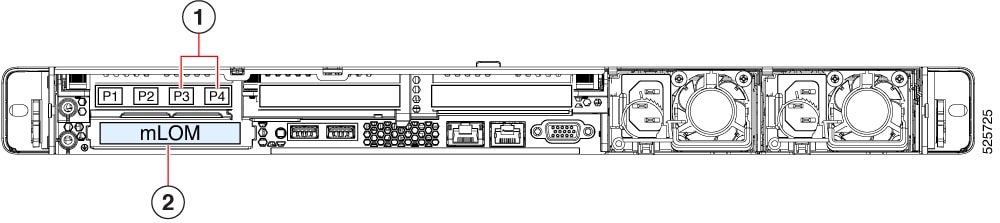

物理アプライアンス フォーム ファクタは、オリジナルの Cisco Nexus Dashboard プラットフォーム ハードウェア、

-

SE-NODE-G2(UCS-C220-M5)。3 ノード クラスター シャーシの製品 ID は、SE-CL-L3です。 -

ND-NODE-L4(UCS-C225-M6)。3 ノード クラスター シャーシの製品 ID は、ND-CLUSTER-L4です。 -

ND-NODE-G5S(UCS-C225-M8)。3 ノード クラスター シャーシの製品 ID はND-CLUSTERG5Sです。

(注)

このハードウェアは、Cisco Nexus Dashboard ソフトウェアのみをサポートします。他のオペレーティングシステムがインストールされている場合、そのノードは Cisco Nexus Dashboard ノードとして使用できなくなります。

-

-

Cisco Integrated Management Controller(CIMC)のサポートされているバージョンを実行していることを確認します。

CIMC のサポートおよび推奨される最小バージョンは、Cisco Nexus Dashboard リリースの リリース ノート の「互換性」セクションにリストされています。

-

サーバーの CIMC の IP アドレスが構成済みであることを確認します。

-

Serial over LAN(SOL)が CIMC で有効になっていることを確認します。

Cisco Integrated Management Controller に対する Serial over LAN の有効化を参照してください。

ブートストラップ ピア ノードポイントでブートストラップが次のエラーで失敗した場合は、SoL の構成が間違っている可能性があります。Waiting for firstboot prompt on NodeX -

すべてのノードが同じリリース バージョン イメージを実行していることを確認します。

-

Cisco Nexus Dashboard ハードウェアに、展開するイメージとは異なるリリース イメージが付属している場合は、まず既存のイメージを含むクラスタを導入してから、必要なリリースにアップグレードすることをお勧めします。

たとえば、受け取ったハードウェアにリリース 3.2.1 のイメージがプリインストールされているが、代わりにリリース 4.1.1 を展開する場合は、次の手順に従います:

-

最初に、リリース 3.2.1 クラスタをそのリリースの展開ガイドに従って起動します。

-

それから、既存の Nexus Dashboard クラスターのこのリリースへのアップグレードで説明されているように、リリース 4.1.1 にアップグレードします。

(注)

まったく新しい展開の場合は、このドキュメントに戻ってクラスタを展開する前に、Cisco Nexus Dashboard の最新バージョンを使用してノードを再イメージ化することもできます(たとえば、GUI ワークフローを通じたこのリリースへの直接アップグレードをサポートしていないイメージがハードウェアに付属している場合)。このプロセスについては、このリリースのトラブルシューティングの記事の「ノードの再イメージング」セクションで説明されています。

-

-

少なくとも 1 ノードのクラスターが必要です。展開するサービスの数に応じて、水平スケーリング用に追加のセカンダリ ノードを追加できます。単一クラスター内の

セカンダリノードとスタンバイノードの最大数については、ご使用のリリースのリリース ノートを参照してください。

Cisco Integrated Management Controller IP アドレスの構成

以下の手順に従い、Cisco Integrated Management Controller(CIMC)IP アドレスを構成します。

手順

|

ステップ 1 |

サーバの電源をオンにします。 ハードウェア診断が完了すると、機能(Fn)キーによって制御されるさまざまなオプションが表示されます。 |

|

ステップ 2 |

F8 キーを押して Cisco IMC 構成ユーティリティを起動します。 |

|

ステップ 3 |

次のサブステップに従います。 |

|

ステップ 4 |

F10 を押して、構成を保存し、サーバーを再起動します。 |

Cisco Integrated Management Controller に対する Serial over LAN の有効化

Serial over LAN(SoL)は、基本的な構成情報を提供するために物理アプライアンス ノードに接続するのに使用する connect host コマンドに必要です。SoL を使用するには、まず Cisco Integrated Management Controller (CIMC)で SoL を有効にする必要があります。

Cisco Integrated Management Controller で Serial over LANを有効にするには、次の手順に従います。

手順

|

ステップ 1 |

CIMC IP アドレスを使用してノードに SSH 接続し、サインイン情報を入力します。 |

|

ステップ 2 |

次のコマンドを実行します。 |

|

ステップ 3 |

コマンド出力で、 これにより、システムはCIMC CLI から |

フィードバック

フィードバック