インベントリ情報の表示

Cisco DCNM リリース 6.x 以降では、グローバル 範囲 ペインを使用して、SAN スイッチとローカル エリア ネットワーク(LAN)スイッチの両方のインベントリとパフォーマンスを表示できます。インベントリ情報を表示するには、ローカル エリア ネットワーク(LAN)、SAN、またはその両方を選択できます。インベントリ情報をエクスポートして印刷することもできます。

この情報を印刷またはMicrosoft Excel にエクスポートすることができます。

Note |

[印刷(Print)] アイコンを使用して表示されている情報を印刷するか、[エクスポート(Export)] アイコンを使用して表示されている情報を Microsoft Excel スプレッドシートにエクスポートすることもできます。表示する列を選択することもできます。 |

[Inventory] メニューには、次のサブメニューがあります。

スイッチのインベントリ情報の表示

Procedure

| Step 1 |

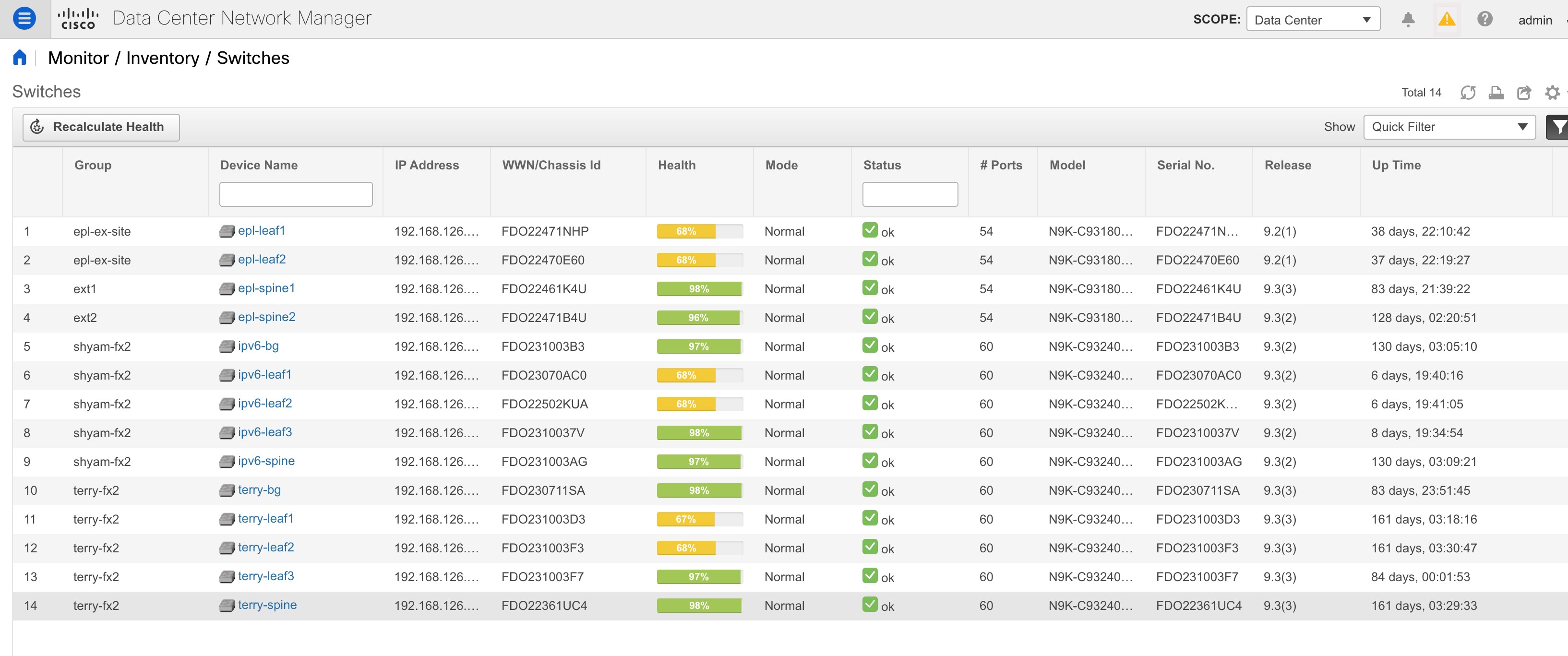

[インベントリ(Inventory)] > [表示(View)] > [スイッチ(Switches)] を選択します。 [スイッチ(Switches)] ウィンドウが選択した [範囲(Scope)] のすべてのスイッチのリストともに表示されます。 |

||

| Step 2 |

次の情報が表示されます。

|

||

| Step 3 |

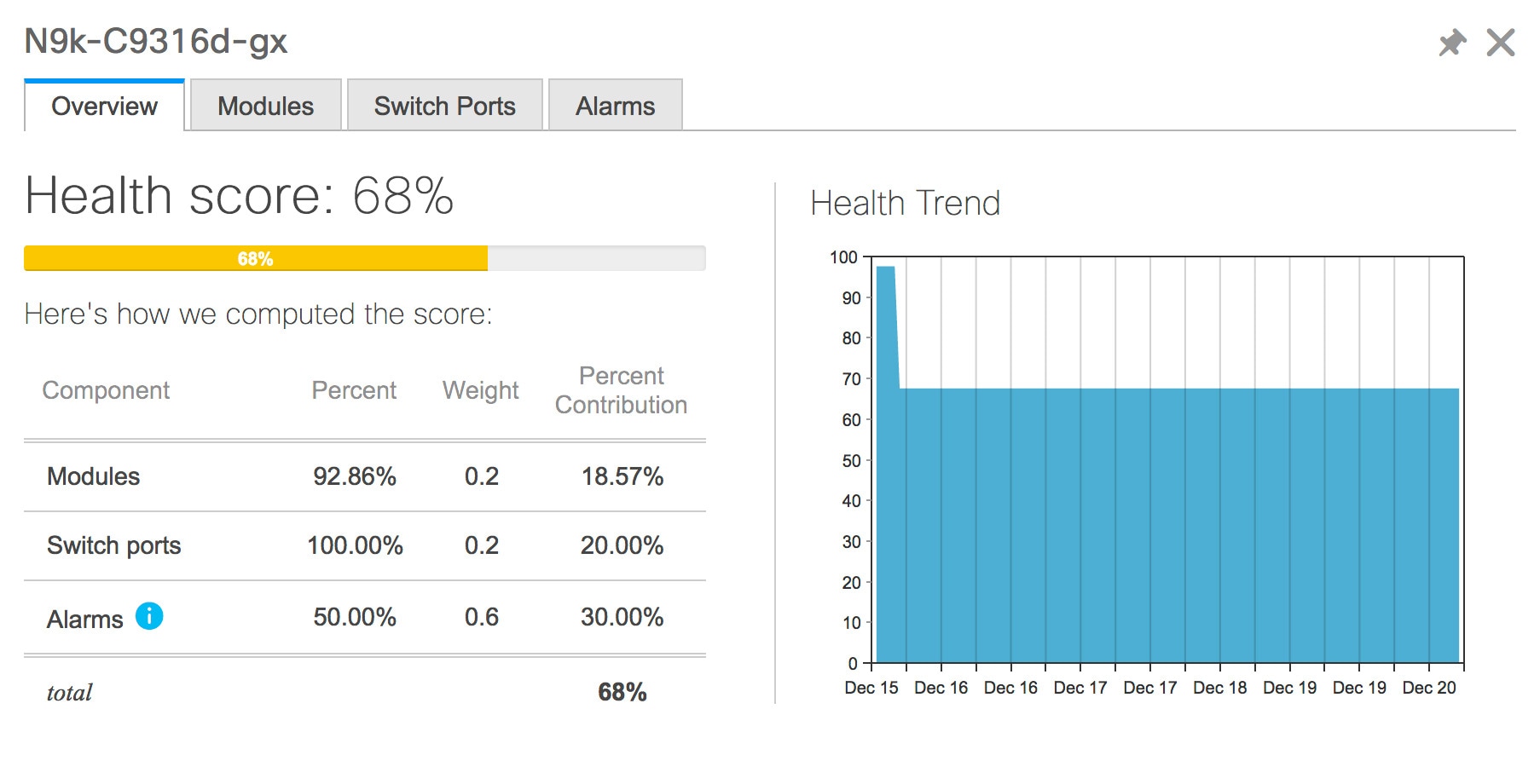

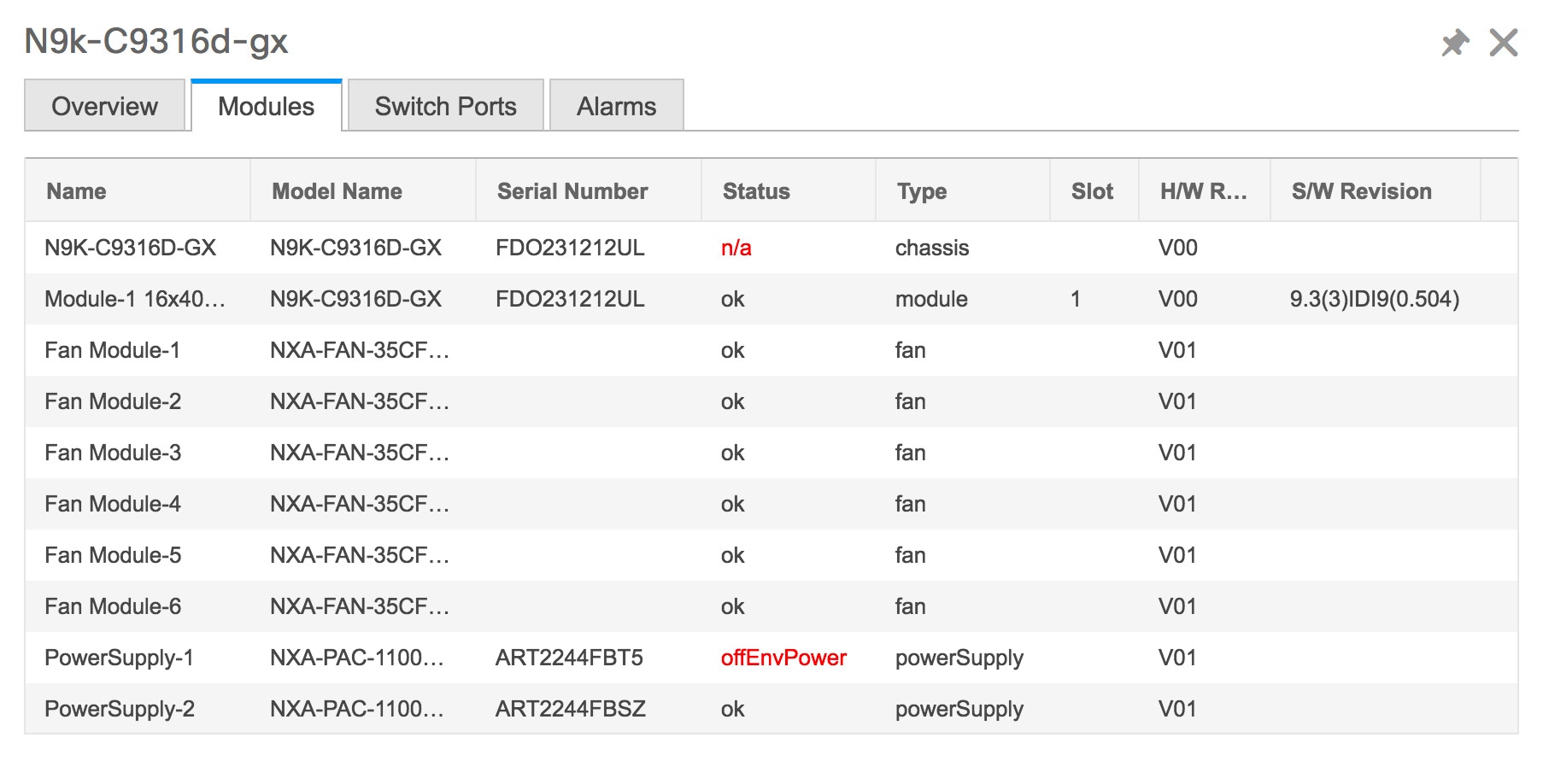

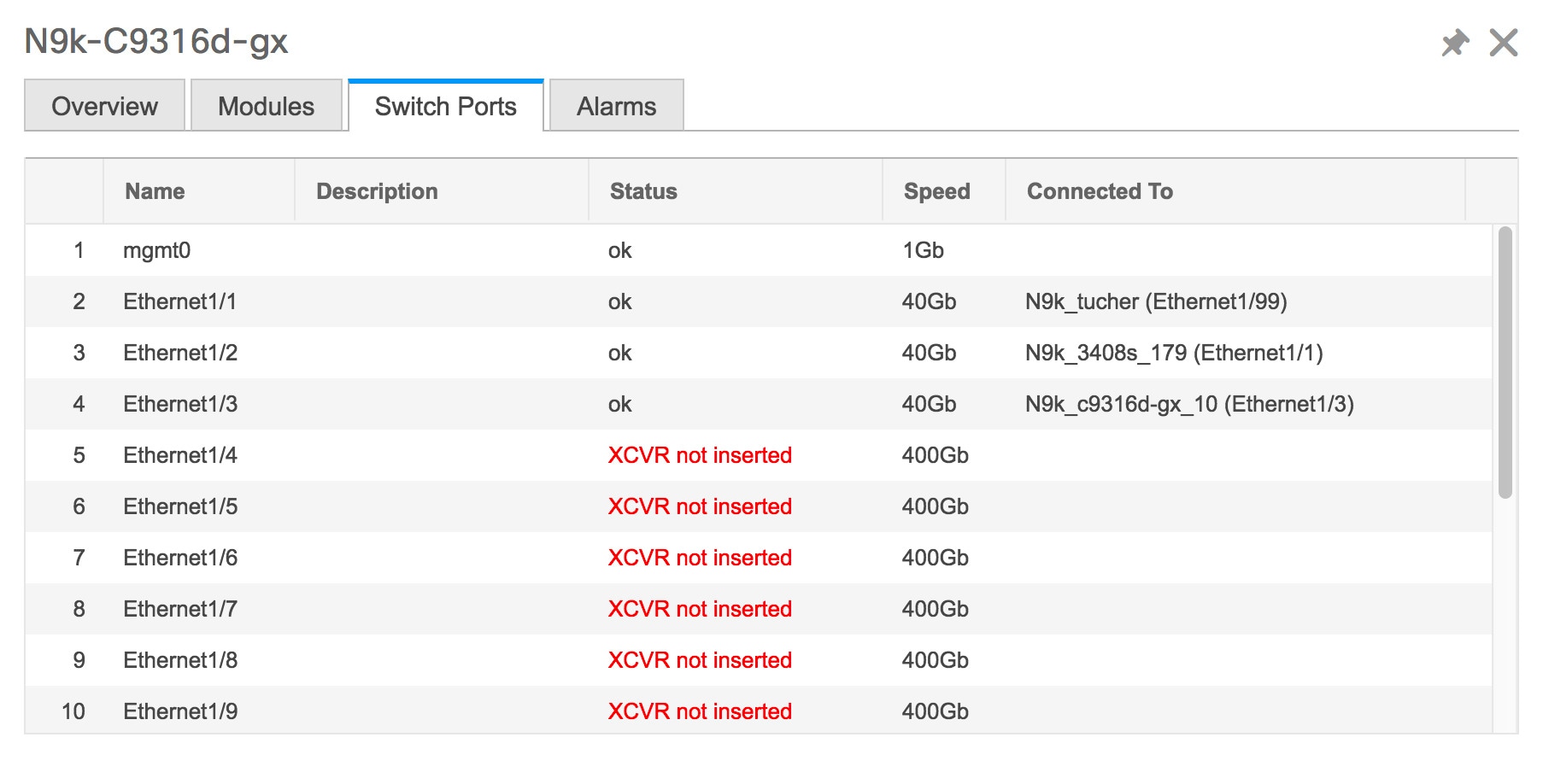

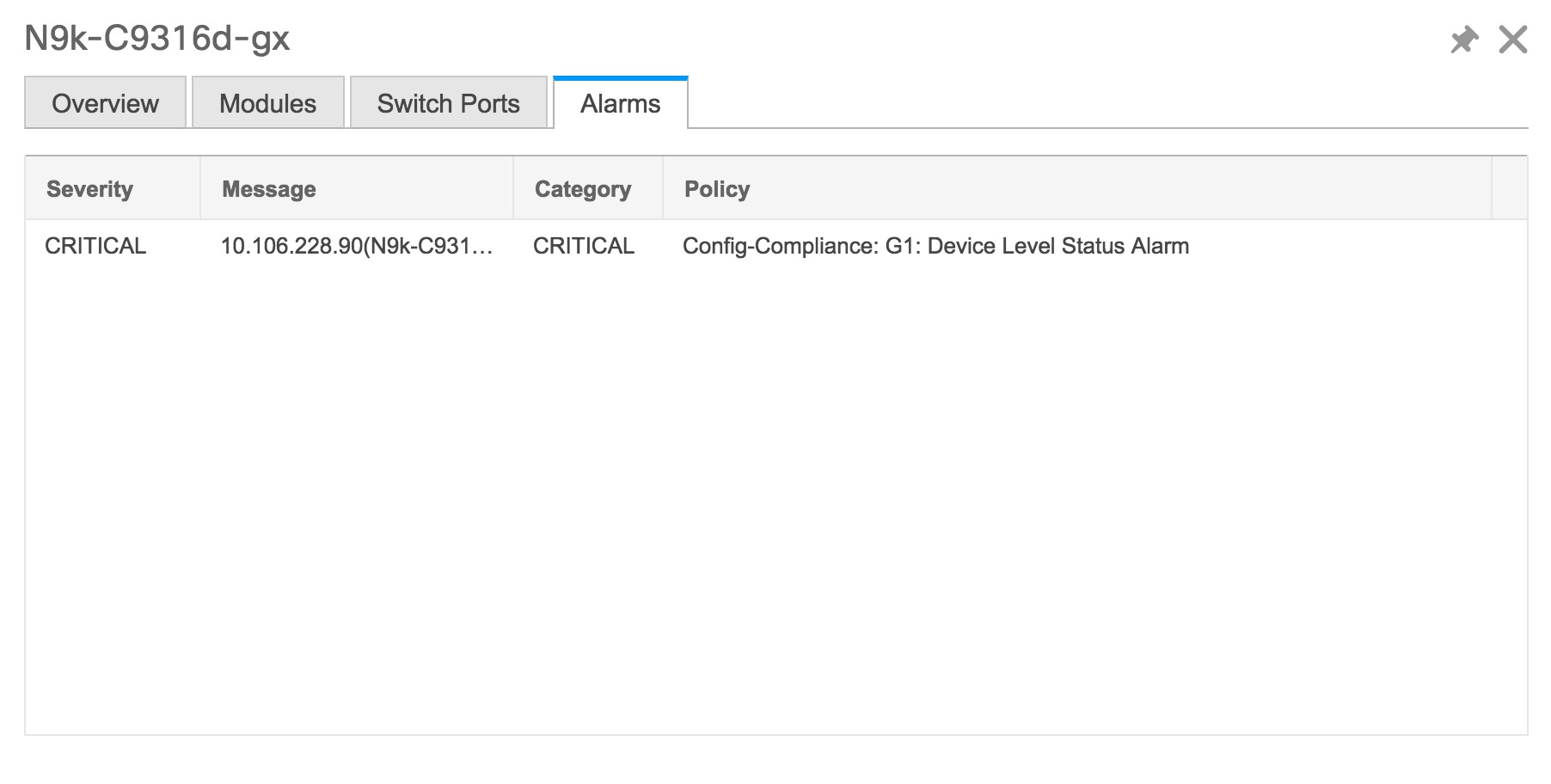

[正常性(Health)] をクリックして、デバイスの [正常性スコア(Health)] ウィンドウにアクセスします。[正常性スコア(Health score)] ウィンドウには、正常性スコアの計算と正常性トレンドが含まれています。[概要(Overview)] タブには、全体的な正常性スコアが表示されます。正常性スコアの計算時には、すべてのモジュール、スイッチ ポート、およびアラームが考慮されます。特定の日付の詳細情報については、[正常性トレンド(Health Trend )] の下のグラフにカーソルを合わせます。[アラーム(Health score)] の横にある情報アイコンにカーソルを合わせると、生成された重大、メジャー、マイナー、および警告のアラームの数が表示されます。  [モジュール(Modules)] タブをクリックして、デバイスのさまざまなモジュールに関する情報を表示します。このタブには、名前、モデル名、シリアル番号、ステータス、タイプ、スロット、ハードウェア リビジョン、ソフトウェア リビジョンなどの情報が表示されます。  [スイッチ ポート(Switch Ports)] タブをクリックして、デバイス ポートに関する情報を表示します。このタブには、名前、説明、ステータス、速度、ポートが接続されているデバイスなどの情報が表示されます。  [アラーム(Alarm)] タブをクリックして、生成されたアラームに関する情報を表示します。このタブには、アラームの重大度、メッセージ、カテゴリ、およびアラームが生成されたためにアクティブ化されたポリシーなどの情報が表示されます。  [正常性(Health)] 列では、スイッチの正常性は、次のパラメーターに基づいてキャパシティ マネージャーによって計算されます。

|

||

| Step 4 |

[正常性(Health)] 列の値は、以下に基づいて計算されます。

共通インターフェイス クラス com.cisco.dcbu.sm.common.rif.HealthCalculatorRif を実装して、独自の正常性計算式を持つこともできます。 デフォルトの Java クラスは health.calculator=com.cisco.dcbu.sm.common.util.HealthCalculatorAlarms として定義されています。

Cisco DCNM 11.3(1) リリース以降では、[トポロジ(Topology)] ウィンドウでスイッチをクリックするか、[制御(Control)] > [ファブリック(Fabrics)] > [ファブリック ビルダー(Fabric Builder)] を選択し、ファブリックを選択してからファブリック ビルダー ウィンドウのスイッチをクリックすることにより、スイッチの概要とともにスイッチの状態に関する情報を表示できます。 |

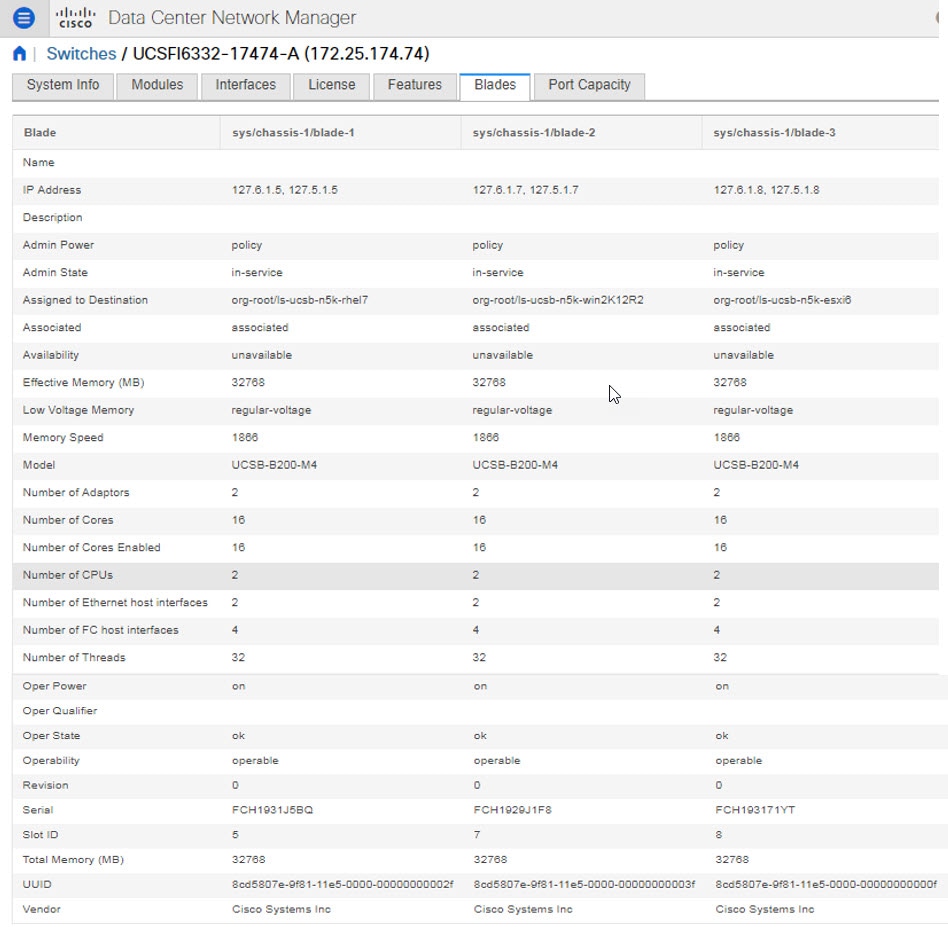

システム情報の表示

スイッチのダッシュボードには、選択したスイッチの詳細が表示されます。

Procedure

| Step 1 |

Cisco DCNM ホームページから、[インベントリ(Inventory)] > [表示(View)] > [スイッチ(Switches)] を選択します。 Cisco DCNM Web UI によって検出されたすべてのスイッチのインベントリが表示されます。 |

| Step 2 |

[デバイス名(Device Name)] 列のスイッチをクリックします。 そのスイッチに対応するスイッチ ダッシュボードが、次の情報とともに表示されます。 |

| Step 3 |

[システム情報(System Info)] タブをクリックします。このタブには、グループ名、ヘルス、モジュール、システムが稼働している時間、シリアル番号、バージョン番号、連絡先、場所、DCNM ライセンス、ステータス、システム ログ送信ステータス、CPU とメモリの使用率、VTEP IP などの詳細なシステム情報が表示されます。アドレスが表示されます。[正常性] をクリックして、正常性スコアの計算と正常性トレンドを含む [正常性スコア] 画面にアクセスします。 ポップアップには、概要、モジュール、スイッチ ポート、イベント タブが含まれています。

|

デバイスからテクニカル サポートの収集

Cisco DCNM Web クライアントのデバイスからテクニカル サポートを生成するときに、プロトコルを選択できます。Cisco DCNM Web UI でデバイスからテクニカル サポートを収集するには、次の手順を実行します。

Procedure

| Step 1 |

[インベントリ(Inventory)] > [表示(View)] > [スイッチ(Switches)]の順に選択します。 Cisco DCNM によって検出されたすべてのスイッチのインベントリが表示されます。 |

||

| Step 2 |

[デバイス名(Device Name)] 列のスイッチをクリックします。 そのスイッチに対応するスイッチのダッシュボードが表示されます。 |

||

| Step 3 |

[アクション(Actions)] 領域で、[tac-pac の生成(Generate tac-pac)] をクリックします。 [tac-pac の生成(Generate tac-pac)] ダイアログ ボックスが表示されます。 |

||

| Step 4 |

適切なオプション ボタンをクリックして、管理インターフェイスを選択します。 有効な値は、default、vrf management、および vrf default です。選択されたデフォルト値は、default です。

|

||

| Step 5 |

適切なオプション ボタンをクリックして、スイッチから DCNM へのトランスポート プロトコルを選択します。 有効な値は、[TFTP]、[SCP]、および [SFTP] です。

|

||

| Step 6 |

[OK] をクリックします。 tac-pac が生成されてサーバに保存されると、ローカル マシンでファイルを開くか保存するためのダイアログ ボックスが表示されます。 |

デバイス マネージャ情報の表示

Note |

Windows 用 Cisco DCNM をインストールした後、ログオンするには、Cisco DCNM SAN サービスでクレデンシャルを編集して入力する必要があります。[サービス(Services)] > [Cisco DCNM SAN サーバ(Cisco DCNM SAN Server)] > [Cisco DCNM SAN サーバ プロパティ(Cisco DCNM SAN Server Properties)] > [ログ オン(Log On)] タブに移動します。このアカウント ラジオ ボタンを選択し、ユーザー名とパスワードを入力します。[OK] をクリックします。SSH にログオンし、DCNM サービスを停止します。DCNM サービスを開始したら、デバイス マネージャを使用できるようにする必要があります。 |

Note |

Linux 用 Cisco DCNM をインストールした後、デバイス マネージャが機能するために画面に表示される手順を実行します。デバイス マネージャには、Linux/OVA DCNM サーバで適切に設定されたグラフィカル環境が必要です。 |

スイッチのダッシュボードには、選択したスイッチの詳細が表示されます。

Procedure

| Step 1 |

左のメニュー バーで、[インベントリ(Inventory)] > [表示(View)] > [スイッチ(Swithces)]の順に選択します。 Cisco DCNM Web クライアントによって検出されたスイッチのインベントリが表示されます。 |

| Step 2 |

[デバイス名(Device Name)] 列のスイッチをクリックします。 そのスイッチに対応する [スイッチ(Switch)] ダッシュボードが、次の情報とともに表示されます。 |

| Step 3 |

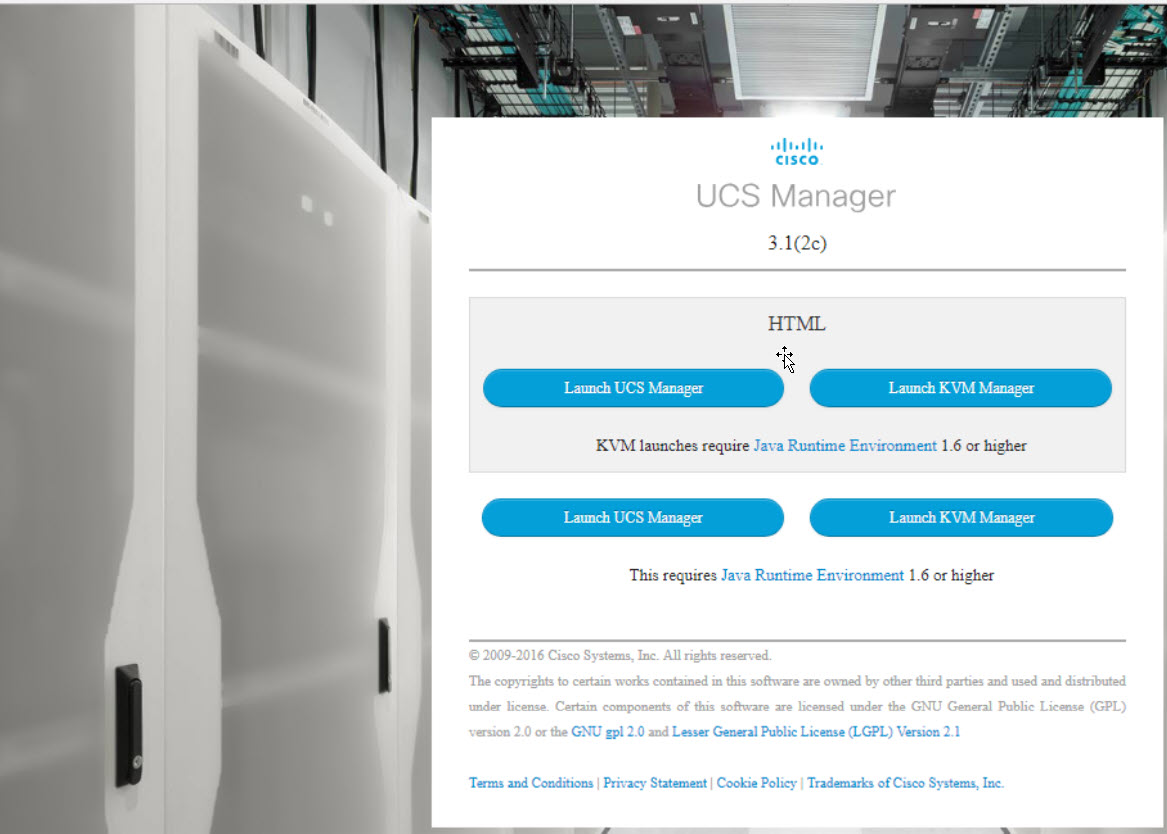

[デバイス マネージャー(Device Manager)] タブをクリックします。デバイス マネージャ ログイン ダイアログ ボックスが追加されます。デバイス マネージャ アプリケーションにログインします。デバイス マネージャはインストールしたスイッチ モジュール、スーパーバイザー モジュール、各モジュールの各ポートのステータス、電源モジュール、グラフィック表示のファン アセンブリの視覚的な表示を提供します。 デバイス マネージャの詳細については、次の URL にアクセスしてください。 [Cisco DCNM SAN クライアント オンライン ヘルプ(Cisco DCNM SAN Client Online Help)] |

スイッチ ライセンスのインストール

Procedure

| Step 1 |

スイッチを選択します。 [インベントリ(Inventory)] > [表示(View)] > [スイッチ(Switches)]。 または、[インベントリ(Inventory)] > [表示(View)] > [スイッチ(Switches)] を選択できます。 |

| Step 2 |

スイッチのダッシュボードで [ライセンス(License)] をクリックします。 |

| Step 3 |

[インストール(Install)] をクリックして、スイッチ ライセンス ファイルをスイッチにインストールします。 [スイッチ ライセンス インストール(Switch License Install)] ウィンドウが表示されます。 |

| Step 4 |

[ライセンス ファイルの選択(Select License File)] をクリックし、ローカル システムからライセンス ファイルを選択します。 |

| Step 5 |

送信メソッドの選択。次のオプションを使用できます。

|

| Step 6 |

DCNM サーバに接続するためのユーザー名とパスワードを入力します。 |

| Step 7 |

[インストール(Install)] をクリックします。 |

スイッチ ライセンスの再検出

手順

| ステップ 1 |

[インベントリ(Inventory)] > [表示(View)] > [スイッチ(Switches)]。 または、[インベントリ(Inventory)] > [表示(View)] > [スイッチ(Inventory)] を選択できます。 |

| ステップ 2 |

[デバイス名(Device Name)] 列でスイッチを選択します。 |

| ステップ 3 |

スイッチ ダッシュボードの [ライセンス(License)] タブをクリックします。 |

| ステップ 4 |

[再検出(Rediscover)] をクリックして、スイッチのスイッチ ライセンスを再検出します。 スイッチ ライセンスの再検出には時間がかかります。 |

| ステップ 5 |

[最終更新(Last Updated)] アイコンをクリックして、ライセンスを更新します。 |

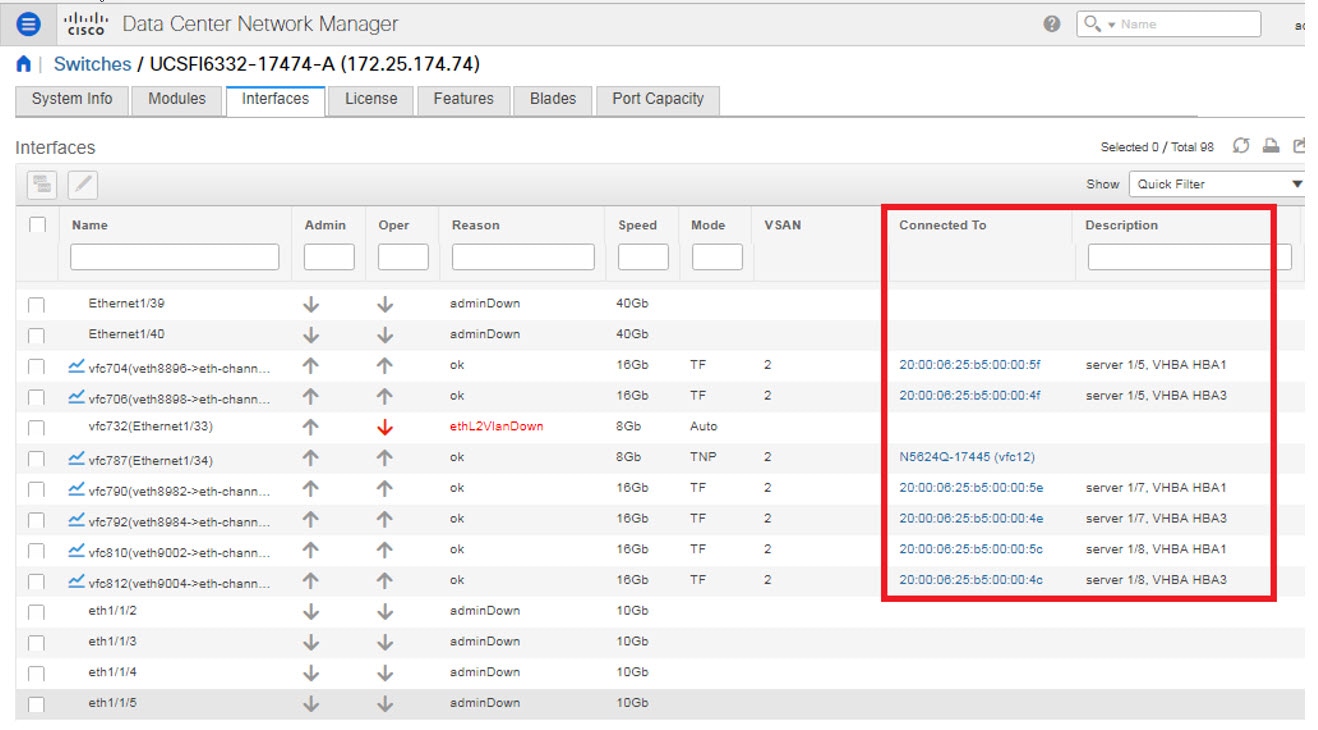

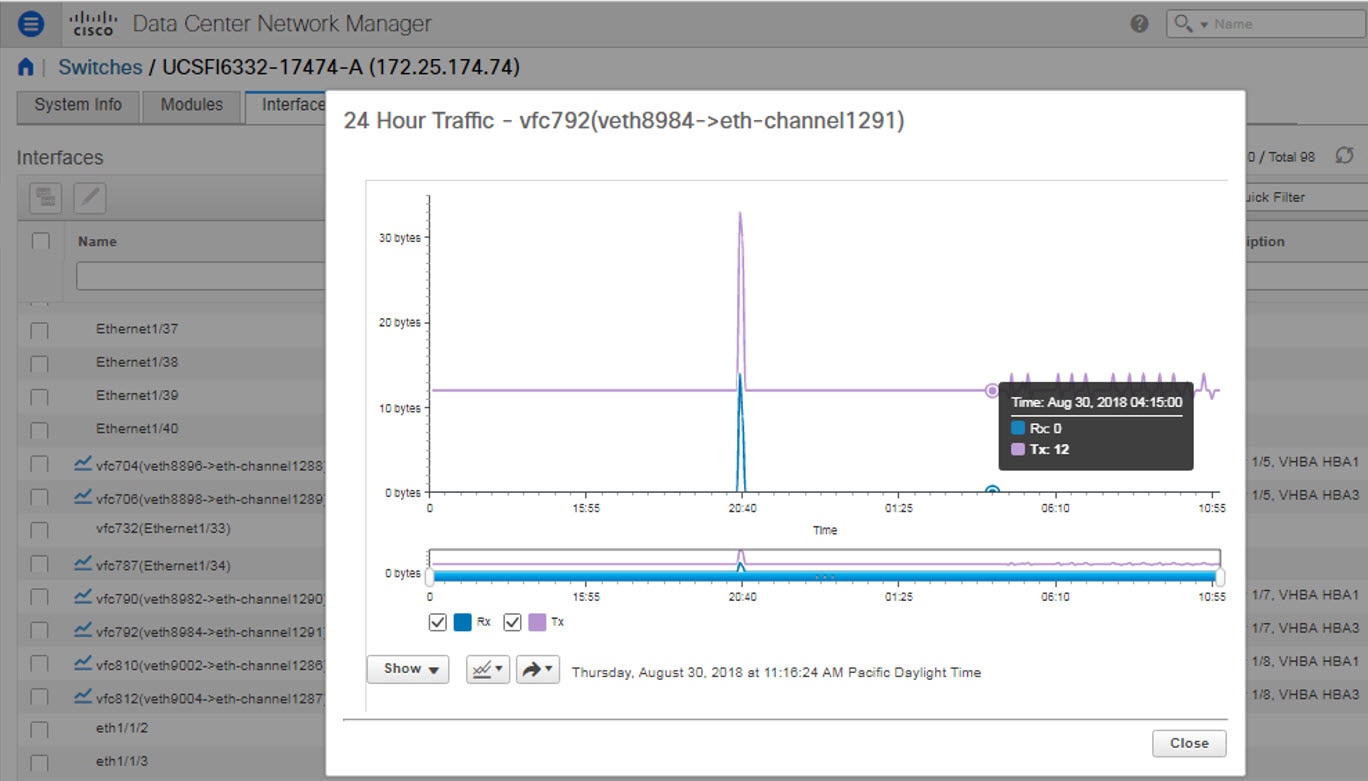

インターフェイス

インターフェイスの show コマンドの表示

手順

| ステップ 1 |

[インベントリ(Inventory)] > [表示(View)] > [スイッチ(Switches)]の順に選択します。 |

| ステップ 2 |

[デバイス名(Device Name)] 列でスイッチを選択して、[スイッチ ダッシュボード(Switch Dashboard)] を表示します。 |

| ステップ 3 |

[インターフェイス(Interfaces)] タブをクリックします。 |

| ステップ 4 |

[表示(Show)] をクリックして、インターフェイス 表示コマンドを表示します。 [インターフェイスの show コマンド(Interface Show Commands)]ウィンドウは、コマンドを表示して実行するのに役立ちます。 |

インターフェイスの再検出

手順

| ステップ 1 |

[インベントリ(Inventory)] > [表示(View)] > [スイッチ(Switches)]の順に選択します。 [スイッチ(Switches)] ウィンドウが表示され、選択した範囲のすべてのスイッチのリストが表示されます。 |

| ステップ 2 |

[デバイス名(Device Name)] 列でスイッチを選択して、[スイッチ ダッシュボード(Switch Dashboard)] を表示します。 |

| ステップ 3 |

[インターフェイス(Interfaces)] タブをクリックします。 |

| ステップ 4 |

[再検出(Rediscover)] をクリックして、選択されたインターフェイスを再検出します。たとえば、インターフェイスを編集または有効にした後、インターフェイスを再検出できます。 |

インターフェイス履歴の表示

手順

| ステップ 1 |

[インベントリ(Inventory)] > [表示(View)] > [スイッチ(Switches)]の順に選択します。 [スイッチ(Switches)] ウィンドウが選択した [範囲(Scope)] のすべてのスイッチのリストを表示しています。 |

| ステップ 2 |

[デバイス名(Device Name)] 列でスイッチを選択して、[スイッチ ダッシュボード(Switch Dashboard)] を表示します。 |

| ステップ 3 |

[インターフェイス(Interfaces)] タブをクリックします。 |

| ステップ 4 |

[インターフェイス履歴(Interface History)] をクリックして、[ポリシー名(Policy Name)]、[実行時間(Time of Execution)] などのインターフェイス履歴の詳細を表示します。 |

VLAN

VLAN は、番号を割り当てることによって作成します。作成した VLAN は削除したり、アクティブ ステートから一時停止ステートに移行したりできます。

VLAN を構成するには、[インベントリ(Inventory)] > [表示(View)] > [スイッチ(Switches)] を選択し、[デバイス名(Device Name)] 列でスイッチをクリックします。

次の表で、このページに表示されるボタンを説明します。

|

フィールド |

説明 |

|---|---|

|

選択項目のクリア |

選択したすべての VLAN の選択を解除できます。 |

|

追加 |

クラシカル イーサネットまたは ファブリック パス VLAN を作成できます。 |

|

編集 |

VLAN を編集できます。 |

|

削除(Delete) |

VLAN を削除できます。 |

|

シャットダウンなし |

VLAN を有効にできます。 |

|

シャットダウン |

VLAN を無効にすることができます。 |

|

表示 |

VLAN show コマンドを表示できます。 |

この項の内容は、次のとおりです。

VLAN の追加

手順

| ステップ 1 |

[インベントリ(Inventory)] > [表示(View)] > [スイッチ(Switches)]の順に選択します。 [スイッチ(Switches)] ウィンドウが選択した [範囲(Scope)] のすべてのスイッチのリストを表示しています。 |

| ステップ 2 |

[デバイス名(Device Name)] 列でスイッチを選択して、[スイッチ ダッシュボード(Switch Dashboard)] を表示します。 |

| ステップ 3 |

[VLAN] タブをクリックします。 |

| ステップ 4 |

クラシカル イーサネットまたは Fabric Path VLAN を作成するために[Add(追加)]をクリックします。[VLAN の追加(Add VLAN)] ウィンドウで、次のフィールドを指定します。

|

VLAN の有効化

手順

| ステップ 1 |

[インベントリ(Inventory)] > [表示(View)] > [スイッチ(Switches)] の順に選択します。 [スイッチ(Switches)] ウィンドウが選択した [範囲(Scope)] のスイッチの全リストともに表示されます。 |

| ステップ 2 |

[デバイス名(Device Name)] 列でスイッチを選択して、[スイッチ ダッシュボード(Switch Dashboard)] を表示します。 |

| ステップ 3 |

1 つ以上の VLAN を選択し、[編集(Edit)] をクリックします。 |

VLAN の削除

手順

| ステップ 1 |

[インベントリ > 表示 > スイッチ(Inventory > View > Switches)] の順に選択します。 [スイッチ(Switches)] ウィンドウが選択した [スコープ(Scope)] の全てのスイッチのリストを表示しています。 |

| ステップ 2 |

[デバイス名(Device Name)] 列でスイッチを選択して、[スイッチ ダッシュボード(Switch Dashboard)] を表示します。 |

| ステップ 3 |

[VLAN] タブをクリックします。 |

| ステップ 4 |

削除する VLAN を選択し、[削除(Delete)] をクリックします。 |

VLAN のシャットダウン

手順

| ステップ 1 |

[インベントリ] > [表示] > [スイッチ]の順に選択します。 [スイッチ(Switches)] ウィンドウが選択した [範囲(Scope)] のすべてのスイッチのリストを表示しています。 |

| ステップ 2 |

[デバイス名(Device Name)] 列でスイッチを選択して、[スイッチ ダッシュボード(Switch Dashboard)] を表示します。 |

| ステップ 3 |

[VLAN] タブをクリックします。 |

| ステップ 4 |

[シャットダウン(Shutdown)]をクリックして、 VLAN を無効にします。 VLAN を有効にするには、[シャットダウンしない(No Shutdown)] ボタンをクリックします。たとえば、VLAN でトラフィック フローを開始する場合は、VLAN を有効にすることができます。 |

VLAN Show コマンドの表示

手順

| ステップ 1 |

[インベントリ > 表示 > スイッチ(Inventory > View > Switches)] の順に選択します。 [スイッチ(Switches)] ウィンドウが表示され、選択した範囲のすべてのスイッチのリストが表示されます。 |

| ステップ 2 |

[デバイス名(Device Name)] 列でスイッチを選択して、[スイッチ ダッシュボード(Switch Dashboard)] を表示します。 |

| ステップ 3 |

[VLAN] タブをクリックします。 |

| ステップ 4 |

[表示(Show)] をクリックして、VLAN 表示コマンドを表示します。VLAN の選択に基づいて、VLAN コマンドを表示できます。[インターフェイスのコマンドの表示(Interface Show Commands)] ウィンドウにコマンドが表示され、それらを実行できます。 |

FEX

ファブリック エクステンダ機能を使用すると、Cisco Nexus 2000 シリーズ ファブリック エクステンダと、それが接続されている Cisco NX-OS スイッチとの関連付けを管理できます。ファブリック エクステンダは、物理イーサネット インターフェイスまたはポート チャネルを介してスイッチに接続されます。ファブリック エクステンダは、デフォルトでは、シャーシ ID を割り当てるか、接続するインターフェイスに関連付けるまで、スイッチに接続できません。ファブリック エクステンダのホスト インターフェイス ポートをルーテッド ポートまたはレイヤ 3 ポートとして構成できます。ただし、このルーテッド インターフェイスにルーティング プロトコルを関連付けることはできません。

(注) |

FEX 機能は LAN デバイスでのみ使用できます。したがって、Cisco DCNM [インベントリ スイッチ(Inventory Switches)]に FEX が表示されます。 Cisco Nexus スイッチが SAN ファブリックの一部として検出された場合、FEX 機能は使用できません。FEX は、Cisco Nexus 1000V デバイスでもサポートされていません。 |

(注) |

FEX 接続の 4x10G ブレークアウトは、Cisco Nexus 9500 スイッチではサポートされていません。 |

(注) |

ファブリック エクステンダは、いくつか個別の物理イーサネット インターフェイスまたは最大 1 つのポート チャネル インターフェイスを通して、スイッチに接続可能です。 |

このセクションでは、Cisco DCNM を介して Cisco Nexus スイッチでファブリック エクステンダ(FEX)を管理する方法について説明します。

Cisco DCNM [インベントリ(Inventory)] > [スイッチ(Switches)] から FEX を作成および管理できます。

(注) |

FEX タブは、LAN デバイスを選択した場合にのみ表示されます。 |

次の表で、このページに表示されるフィールドを説明します。

|

フィールド |

説明 |

|---|---|

|

追加(Add) |

クリックして、新しい FEX を Cisco Nexus スイッチに追加します。 |

|

編集 |

アクティブな FEX オプション ボタンを選択し、[編集] をクリックして FEX 構成を編集します。 編集テンプレートを作成して、FEX の編集に使用できます。テンプレート タイプとして POLICY を選択し、サブ タイプとして FEX を選択します。 |

|

削除(Delete) |

FEX オプション ボタンを選択し、[削除(Delete)] アイコンをクリックして、スイッチに関連付けられた FEX を削除します。 |

|

表示 |

選択した FEX ID のさまざまな構成の詳細を表示できます。ドロップダウンリストから以下を選択できます。

それぞれの show コマンドの変数は、[変数(Variables)] 領域に表示されます。変数を確認し、[実行(Execute)] をクリックします。出力は [出力(Output)] 領域に表示されます。 FEX の表示テンプレートを作成できます。テンプレート タイプとして [SHOW] を選択し、サブ タイプとして [FEX] を選択します。 |

|

FEX 履歴 |

特定の FEX の FEX 構成タスクの履歴を表示できます。選択した FEX のイベント タイプ、ポリシー名、ステータス、実行時間、ユーザー名を確認できます。 |

|

フィールド |

説明 |

||

|---|---|---|---|

|

FEX ID |

Cisco NX-OS デバイスに接続されているファブリック エクステンダを一意に識別します。 |

||

|

FEX の説明 |

ファブリック エクステンダ用に構成された説明。 |

||

|

FEX バージョン |

スイッチに関連付けられている FEX のバージョンを指定します。 |

||

|

ピン接続 |

一度にアクティブである、ファブリック エクステンダの最大ピン接続アップリンク数を表す整数値です。 |

||

|

ステータス |

Cisco Nexus スイッチに関連付けられた FEX のステータスを指定します。 |

||

|

モデル |

FEX のモデルを指定します。 |

||

|

シリアル番号(Serial No.) |

構成されたシリアル番号を指定します。

|

||

|

ポート チャネル |

FEX がスイッチに物理的に接続されているポート チャネル番号を指定します。 |

||

|

イーサネット |

FEX が接続されている物理インターフェイスを指します。 |

||

|

vPC ID |

FEX 用に構成された vPC ID を指定します。 |

この章は、次の項で構成されています。

FEX を追加

Cisco DCNM Web UI から シングルホーム FEX を追加するには、次の手順を実行します。

始める前に

Cisco DCNM Web クライアントを介して、Fabric Extender(FEX、ファブリック エクステンダ)を Cisco Nexus スイッチに追加できます。FEX がスイッチに物理的に接続されている場合、FEX は追加後にオンラインになります。FEX がスイッチに物理的に接続されていない場合、構成はスイッチに展開され、接続時に FEX が有効になります。

(注) |

[Inventory(インベントリ)] > [Switches(スイッチ)] > [FEX] > [Add FEX(FEX を追加)] を使用して、シングル ホーム FEX のみを作成できます。デュアルホーム FEX を作成するには、[Configure(構成)] > [Deploy(展開する)] > [vPC] から vPC ウィザードを使用します。 |

FEX を構成する前に、ローカル エリア ネットワーク(LAN)デバイスが正常に検出され、ローカル エリア ネットワーク(LAN)ログイン情報が設定されていることを確認してください。

手順

| ステップ 1 |

[インベントリ(Inventory)] > [スイッチ(Switches)] > [FEX] を選択します。 [FEX] ウィンドウが表示されます。 |

||

| ステップ 2 |

[追加(Add)] FEX アイコンをクリックします。 |

||

| ステップ 3 |

[全般(General)] タブの PORTCHANNEL フィールドに、FEX に接続されているインターフェイス ポート チャネル番号を入力します。 |

||

| ステップ 4 |

[INT_RANGE] フィールドに、FEX がスイッチに接続されているインターフェイス範囲を入力します。

|

||

| ステップ 5 |

[FEX_ID] フィールドに、Cisco NX-OS デバイスに接続されている FEX の ID を入力します。 識別子は、100 から 199 までの整数値である必要があります。 |

||

| ステップ 6 |

[追加] をクリックします。 構成されたシングルホーム FEX が、デバイスに関連付けられた FEX のリストに表示されます。 |

FEX の編集

Cisco DCNM Web UI から FEX を編集および展開するには、次の手順を実行します。

手順

| ステップ 1 |

[インベントリ(Inventory)] > [スイッチ(Switches)] > [FEX] を選択します。 [FEX] ウィンドウが表示されます。 |

||

| ステップ 2 |

編集する必要がある FEX オプション ボタンを選択します。[FEX の編集(Edit FEX)] アイコンをクリックします。 |

||

| ステップ 3 |

[構成の編集(Edit Configuration)] ウィンドウで、[ポリシー(Policy)] ドロップダウン リストから [FEX の編集(Edit_FEX)] を選択して、FEX 設定を編集します。 |

||

| ステップ 4 |

必要に応じて、[固定(pinning)] フィールドと [FEX_DESC] フィールドを編集します。

|

||

| ステップ 5 |

[プレビュー(Preview)] をクリックします。 選択した FEX ID に対して生成された構成を表示できます。次に、FEX ID 101 の構成例を示します。 |

||

| ステップ 6 |

[プレビュー(Preview)] ウィンドウで構成の概要を確認した後、[構成の編集(Edit Configuration)] 画面で、[展開(Deploy)] をクリックしてスイッチの FEX を展開します。 |

VDC

このセクションでは、Cisco DCNM を介して Cisco Nexus 7000 スイッチで仮想デバイス コンテキスト (VDC) を管理する方法について説明します。

ネットワーク管理者(network-admin)ロールに指定されたユーザーは、仮想デバイスコンテキスト(VDC)を作成できます。VDC リソース テンプレートは、VDC が使用可能な物理デバイスの量を制限します。Cisco NX-OS ソフトウェアはデフォルトのリソース テンプレートを提供します。また、ユーザはリソース テンプレートを作成できます。

Cisco DCNMで [インベントリ(Inventory)] > [スイッチ(Switches)] > [VDC] から VDC を作成および管理できます。Cisco DCNM は Cisco Nexus 7000 シリーズでのみ DCNM をサポートするため、アクティブな Cisco Nexus 7000 スイッチをクリックします。VDC の作成後は、インターフェイスの割り当て、VDC リソース制限、およびハイ アベイラビリティ(HA)ポリシーを変更できます。

次の表で、このページに表示されるフィールドを説明します。

|

フィールド |

説明 |

||||

|---|---|---|---|---|---|

|

追加(Add) |

クリックして新しい vDC を追加します。 |

||||

|

編集 |

アクティブな VDC ラジオ ボタンを選択し、[編集] をクリックして VDC 構成を編集します。 |

||||

|

削除(Delete) |

VDC を削除できます。アクティブな VDC ラジオ ボタンを選択し、[削除] をクリックして、デバイスに関連付けられた VDC を削除します。 |

||||

|

再開 |

中断された VDC を再開できます。 | ||||

|

Suspend |

アクティブなデフォルト以外の VDC を停止できます。 VDC を停止する前に、VDC の実行コンフィギュレーションをスタートアップ コンフィギュレーションに保存します。保存しなかった場合、実行コンフィギュレーションに対する変更が失われます。

|

||||

|

再検出 |

デフォルト以外の VDC を停止状態から再開できます。VDC は、スタートアップ構成に保存された設定内容で再開します。 |

||||

|

表示 |

選択した VDC に割り当てられているインターフェイスとリソースを表示できます。 [インターフェイス] タブでは、VDC に関連付けられている各インターフェイスのモード、管理ステータス、および動作ステータスを表示できます。 [リソース] タブでは、リソースの割り当てとこれらのリソースの現在の使用状況を表示できます。 |

|

フィールド |

説明 |

|---|---|

|

名前 |

VDC の一意の名前を表示します。 |

|

タイプ |

VDC のタイプを指定します。VDC には次の 2 つのタイプがあります。

|

|

ステータス(Status) |

VDC のステータスを指定します。 |

|

リソース制限モジュール タイプ |

割り当てられたリソース制限とモジュール タイプを表示します。 |

|

HA-Policy

|

回復不可能な VDC 障害が発生した場合に Cisco NX-OS ソフトウェアによって実行される処理を指定します。 HA ポリシーは、VDC の作成時に、シングル スーパーバイザ モジュールおよびデュアル スーパーバイザ モジュール構成に対して指定できます。HA ポリシーのオプションは次のとおりです。 シングル スーパーバイザ モジュール構成:

デュアル スーパーバイザ モジュール構成:

作成した、デフォルト以外の VDC に対するデフォルトの HA ポリシーは、シングル スーパーバイザ モジュール構成の場合は再起動、デュアル スーパーバイザ モジュール構成の場合はスイッチオーバーです。デフォルト VDC に対するデフォルトの HA ポリシーは、シングル スーパーバイザ モジュール構成の場合はリロード、デュアル スーパーバイザ モジュール構成の場合はスイッチオーバーです。 |

|

Mac アドレス |

デフォルト VDC には管理 MAC アドレスを指定します。 |

|

管理インターフェイス

|

VDC 管理インターフェイスの IP アドレスを指定します。ステータスは、インターフェイスがアップかダウンかを示します。 |

|

SSH |

SSH ステータスを指定します。 |

(注) |

初期構成後にネイバー デバイスの VDC ホスト名を変更しても、古い VDC ホスト名へのリンクは新しいホスト名に自動的に置き換えられません。回避策として、古い VDC ホスト名へのリンクを手動で削除することをお勧めします。 |

この章は、次の項で構成されています。

VDC の追加

Cisco DCNM Web UI から VDC を追加するには、次の手順を実行します。

始める前に

network-admin ロールを持つユーザ名を使用する物理デバイスが検出されたことを確認します。

VDC の帯域外管理を使用するには、管理インターフェイス(mgmt 0)用に IPv4 または IPv6 アドレスを取得します。

ストレージ VDC を作成して FCoE を実行します。ストレージ VDC をデフォルト VDC にすることはできません。デバイスには 1 つのストレージ VDC を保有できます。

手順

| ステップ 1 |

[インベントリ(Inventory)] > [スイッチ(Switches)] > [VDC] を選択します。 VDC ウィンドウが表示されます。 |

| ステップ 2 |

[追加(Add)] アイコンをクリックします。 |

| ステップ 3 |

ドロップダウン リストから、VDC タイプを選択します。 VDC は 2 つのモードで構成できます。 デフォルトの VDC タイプは Ethernet です。 |

| ステップ 4 |

[OK] をクリックします。 |

イーサネット VDC の構成

Cisco DCNM Web UI からイーサネット モードの VDC を構成するには、次の手順を実行します。

手順

| ステップ 1 |

一般パラメータ タブで VDCの [名前(Name)] 、 [シングル スーパーバイザ HA ポリシー(Single supervisor HA-policy)] 、 [デュアル スーパーバイザ HA ポリシー(Dual supervisor HA-policy)] と [技術情報リミットモジュール タイプ(Resouce Limit - Module Type)]を指定します。 |

|||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| ステップ 2 |

割り当てインターフェイス タブでVDC に割り当てられるネットワーク インターフェイス(専用インターフェイスのメンバーシップ)を選択します。 [次へ(Next)] をクリックします。 |

|||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| ステップ 3 |

リソースの割り当てタブで、VDC の技術情報制限を指定します。 ラジオ ボタンを選択し、[既存のテンプレートからテンプレートを選択(Select a Template from existing Templates)] または [新しいリソース テンプレートを作成(Create a New Resource Template)] を選択します。VDC リソース テンプレートは、VDC で使用可能な最小および最大リソースを指定します。VDC の作成時に VDC リソース テンプレートを指定しない場合は、Cisco NX-OS ソフトウェアはデフォルトのテンプレートであるvdc-defaultを使用します。

[Cisco DCNM Web クライアント(Cisco DCNM Web Client)] > [インベントリ(Inventory)] > [スイッチ(Switches)] > [VDC] を使用して、単一の VDC の個々のリソース制限を編集できます。 [次へ(Next)] をクリックします。 |

|||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| ステップ 4 |

認証タブでは、管理者にパスワードの設定を許可し、AAA サーバ グループを使用してユーザーを認証することもできます。 管理者ユーザーエリアで:

AAA サーバ グループ エリア内:

[次へ(Next)] をクリックします。 |

|||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| ステップ 5 |

マネジメント Ip タブ内で IPv4 または IPv6 のアドレス情報を入力します。 [次へ(Next)] をクリックします。 |

|||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| ステップ 6 |

サマリ タブ内で VDC 構成を確認します。 パラメータを編集するには、[前へ(Previous)] をクリックします。 [展開する(Deploy)] をクリックして、デバイスに VDC を設定します。 |

|||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

| ステップ 7 |

[展開する] タブに、VDC 展開のステータスが表示されます。 確認メッセージが表示されます。[詳細情報(Know More)] をクリックして、VDC を展開するために実行されるコマンドを表示します。 [完了(Finish)] をクリックして VDC 構成ウィザードを閉じ、デバイスに構成されている VDC のリストを表示するために戻ります。 |

|||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||||

ストレージ VDC の構成

Cisco DCNM Web UI からストレージ モードの VDC を構成するには、次の手順を実行します。

始める前に

デバイスで FCoE を実行する際には、個別のストレージ VDC を作成します。ストレージ VDC にできるのは、VDC のいずれか 1 つだけです。デフォルト VDC をストレージ VDC として設定することはできません。

イーサネット トラフィックとファイバ チャネル トラフィックの両方を伝送する共有インターフェイスを設定できます。この特定のケースでは、同じインターフェイスが複数の VDC に属します。共有インターフェイスはイーサネット VDC とストレージ VDC の両方に割り当てられます。

手順

| ステップ 1 |

一般パラメータ タブで VDCの [名前(Name)] 、 [シングル スーパーバイザ HA ポリシー(Single supervisor HA-policy)] 、 [デュアル スーパーバイザ HA ポリシー(Dual supervisor HA-policy)] と [技術情報リミットモジュール タイプ(Resouce Limit - Module Type)]を指定します。 |

||

| ステップ 2 |

FCoE Vlan の割り当てタブで、ドロップダウン リストから使用可能な[イーサネット Vdc(Ethernet Vdc)] を選択します。 既存のイーサネット VLAN 範囲が表示されます。使用可能なイーサネット VDC を選択しない場合は、[なし(None)] を選択します。 ストレージ VDC には、指定のインターフェイスと指定の FCoE VLAN を割り当てます。 [次へ(Next)] をクリックします。 |

||

| ステップ 3 |

インターフェイスの割り当てタブで、専用インターフェイスと共有インターフェイスを FCoE VDC に追加します。

イーサネット トラフィックとファイバ チャネル トラフィックの両方を伝送する共有インターフェイスを設定できます。この特定のケースでは、同じインターフェイスが複数の VDC に属します。FCoE VLAN および共有インターフェイスは、同じイーサネット VDC から割り当てることができます。 [次へ(Next)] をクリックします。 |

||

| ステップ 4 |

認証タブでは、管理者にパスワードの設定を許可し、AAA サーバ グループを使用してユーザーを認証することもできます。 管理者ユーザーエリアで:

AAA サーバ グループ エリア内:

[次へ(Next)] をクリックします。 |

||

| ステップ 5 |

マネジメント Ip タブ内で IPv4 または IPv6 のアドレス情報を入力します。 [次へ(Next)] をクリックします。 |

||

| ステップ 6 |

サマリ タブ内で VDC 構成を確認します。 パラメータを編集するには、[前へ(Previous)] をクリックします。 [展開する(Deploy)] をクリックして、デバイスに VDC を設定します。 |

||

| ステップ 7 |

[展開する] タブに、VDC 展開のステータスが表示されます。 確認メッセージが表示されます。[詳細情報(Know More)] をクリックして、VDC を展開するために実行されるコマンドを表示します。 [完了(Finish)] をクリックして VDC 構成ウィザードを閉じ、デバイスに構成されている VDC のリストを表示するために戻ります。 |

VDC の編集

Cisco DCNM Web UI から VDC を編集するには、次の手順を実行します。

手順

| ステップ 1 |

[インベントリ(Inventory)] > [スイッチ(Switches)] > [VDC] を選択します。 VDC ウィンドウが表示されます。 |

| ステップ 2 |

編集する必要がある VDC ラジオ ボタンを選択します。VDC の [編集(Edit)] アイコンをクリックします。 |

| ステップ 3 |

必要に応じてパラメータを変更します。 |

| ステップ 4 |

概要タブで構成の概要を確認したら、新しい構成で VDC を[展開(Deploy)] をクリックします。 |

モジュールのインベントリ情報の表示

Procedure

| Step 1 |

[インベントリ(Inventory)] > [表示(View) ] > [モジュール(Modules)]の順に選択します。 [モジュール(Modules)] ウィンドウに、選択した範囲のすべてのスイッチとその詳細のリストが表示されます。 |

| Step 2 |

次の情報が表示されます。

|

ライセンスのインベントリ情報の表示

Procedure

| Step 1 |

[インベントリ] > [表示] > [ライセンス] の順に選択します。 選択した範囲に基づいて [ライセンス(Licenses)] ウィンドウが表示されます。 |

| Step 2 |

次の情報が表示されます。

|

フィードバック

フィードバック