概要

ディザスタリカバリは、ネットワークのダウンタイムに対する保護策として追加の冗長性レイヤを提供します。クラスタに障害が発生すると、ネットワーク管理作業を接続されたクラスタ(転送先サイト)に移すことで対処します。Cisco DNA Center でのディザスタリカバリの導入は、メインサイト、リカバリサイト、および監視サイトの 3 つのコンポーネントで構成されます。メインサイトとリカバリサイトは、常にアクティブまたはスタンバイのいずれかの役割を担います。アクティブサイトでネットワークが管理され、アクティブサイトで更新されたデータおよびマネージドサービスの最新のコピーがスタンバイサイトで維持されます。アクティブサイトがダウンすると、Cisco DNA Center で自動的にフェールオーバーが開始され、スタンバイサイトを新しいアクティブサイトにするための必要なタスクが実行されます。

次のトピックでは、運用環境でディザスタリカバリをセットアップして使用する方法について説明します。

主な用語

次に、Cisco DNA Center でのディザスタリカバリの導入について理解する上で重要な用語を示します。

-

メインサイト:ディザスタリカバリシステムを設定するときに設定する 1 つ目のサイト。デフォルトでは、ネットワークを管理するアクティブサイトとして動作します。システムでサイトを設定する方法については、ディザスタリカバリの設定を参照してください。

-

リカバリサイト:ディザスタリカバリシステムを設定するときに設定する 2 つ目のサイト。デフォルトでは、システムのスタンバイサイトとして機能します。

-

監視サイト:ディザスタリカバリシステムを設定するときに設定する 3 つ目のサイト。このサイトは、仮想マシンまたは別のサーバーにあり、データやマネージドサービスの複製には関与しません。このサイトには、現在アクティブなサイトにディザスタリカバリタスクを実行するために必要なクォーラムを割り当てる役割があります。いずれかのサイトに障害が発生した場合、監視サイトによってスプリットブレーン状況が回避されます。この状況は、2 メンバのシステムでサイトが相互に通信できない場合に発生する可能性があります。その場合、両方のサイトがそれぞれアクティブになろうとし、アクティブサイトが 2 つになります。Cisco DNA Center では、アクティブサイトが常に 1 つだけになるように、監視サイトを使用してアクティブサイトとスタンバイサイトを調停します。監視サイトの要件については、前提条件を参照してください。

-

登録:ディザスタリカバリシステムにサイトを追加するには、最初にメインサイトの VIP などの情報を提供してシステムに登録する必要があります。リカバリサイトまたは監視サイトを登録する際は、メインサイトの登録時に生成されるトークンも提供する必要があります。詳細については、ディザスタリカバリの設定を参照してください。

-

アクティブ設定:サイトをアクティブサイトとして確立するプロセス。該当するマネージドサービスのポートの公開などのタスクが含まれます。

-

アクティブサイト:現在ネットワークを管理しているサイト。このサイトのデータは Cisco DNA Center によってスタンバイサイトに継続的に複製されます。

-

スタンバイ設定:サイトをスタンバイサイトとして確立するプロセス。アクティブサイトのデータの複製の設定やスタンバイサイトのネットワークを管理するサービスの無効化などのタスクが含まれます。

-

スタンバイ準備完了:分離されたサイトがスタンバイサイトになるための前提条件を満たすと、Cisco DNA Center によってこの状態に移行されます。このサイトをシステムのスタンバイサイトとして確立するには、[Action] 領域で [Rejoin] をクリックします。

-

スタンバイサイト:アクティブサイトのデータおよびマネージドサービスの最新のコピーを保持するサイト。アクティブサイトがダウンすると、フェールオーバーが開始され、スタンバイサイトにアクティブサイトの役割が引き継がれます。

(注)

システムのスタンバイサイトを現在表示していることを示すメッセージが表示されます。アクティブサイトからすべてのディザスタリカバリタスクを開始する必要があります。

-

フェールオーバー:Cisco DNA Center では 2 種類のフェールオーバーがサポートされます。

-

システムトリガー:アクティブサイトがダウンしたことがわかった時点で、スタンバイサイトを新しいアクティブサイトとして確立するための必要なタスクが Cisco DNA Center で自動的に実行されます。これらのタスクは、イベントタイムラインでモニターできます。

-

手動:手動でフェールオーバーを開始して現在のスタンバイサイトを新しいアクティブサイトとして指定できます。詳細については、手動フェールオーバーの開始を参照してください。

重要

-

フェールオーバー後はアシュアランスが再起動され、新しいアクティブサイトで新規のデータセットが処理されます。アシュアランスデータの履歴は前のアクティブサイトから移行されません。

-

フェールオーバー後、Cisco DNA Center インベントリサービスはデバイスの完全な同期をトリガーします。これには、管理対象のデバイスの数に応じて、数分から数時間かかる場合があります。Cisco DNA Center の通常スケジュールされたデバイス同期が実行されている場合と同様に、フェールオーバーによってトリガーされたデバイス同期が完了するまで、新しくアクティブ化されたクラスタでデバイスをプロビジョニングすることはできません。

-

-

分離:フェールオーバーの際に前のアクティブサイトがディザスタリカバリシステムから切り離されます。Cisco DNA Center のサービスが一時停止され、仮想 IP アドレス(VIP)のアドバタイズが停止します。その状態で、スタンバイサイトを新しいアクティブサイトとして確立するための必要なタスクが Cisco DNA Center で実行されます。

-

一時停止:システムを構成するサイトを切り離してデータとサービスの複製を停止するために、一時的にディザスタリカバリシステムを停止します。詳細については、ディザスタリカバリシステムの一時停止を参照してください。

-

再参加:フェールオーバーの発生後にスタンバイ準備完了または一時停止状態のサイトをディザスタリカバリシステムに新しいスタンバイサイトとして追加するには、タブの [Action] 領域で [Rejoin] ボタンをクリックします。また、現在一時停止しているディザスタリカバリシステムを再起動する場合もこのボタンをクリックします。

-

DR のアクティブ化:システムのアクティブサイトとスタンバイサイトを作成するユーザー始動型の操作。この操作では、クラスタ内通信を設定し、サイトがディザスタリカバリの前提条件を満たしていることを確認し、2 つのサイト間でデータを複製します。

-

登録解除:ディザスタリカバリシステム用に設定した 3 つのサイトを削除するには、[Action] 領域で [Deregister] ボタンをクリックします。前に入力したサイト設定を変更するには、この操作を実行する必要があります。

-

再試行:前に失敗したアクションを再度実行するには、[Action] 領域で [Retry] ボタンをクリックします。

データレプリケーションの概要

データ レプリケーション プロセスは、ディザスタリカバリシステムのメインサイトとリカバリサイトの間でデータを同期します。その期間は、複製する必要があるデータの量、ネットワークの有効な帯域幅、およびメインサイトとリカバリサイトの間に存在する待機時間など、いくつかの要因によって異なります。Cisco DNA Center の展開でディザスタリカバリがアクティブになっている場合、データレプリケーションは、現在アクティブなサイト(ネットワークを管理している)での操作やアプリケーションの使用に影響を与えません。

重要 |

フェールオーバーが発生した後、障害が発生したサイトからのアシュアランスデータは複製されません。システムのアクティブサイトを引き継ぐサイトは、新しいアシュアランスデータセットを収集します。 |

次のシナリオのどれが該当するかに応じて、データの完全レプリケーションまたは増分レプリケーションが実行されます。

-

初期アクティブ化後:ディザスタリカバリシステムの初期構成とアクティブ化の後で、リカバリサイトにデータがありません。このシナリオでは、メインサイトとリカバリサイトの間でデータの完全なレプリケーションが行われます。

-

フェールオーバー後:現在アクティブなサイトで障害が発生すると、ディザスタリカバリシステムがフェールオーバーをトリガーします。このシナリオでは、障害が発生したサイトがシステムに再参加した後に、メインサイトとリカバリサイト間でデータの完全なレプリケーションが発生します。

-

通常の操作時:これは通常の状況でシステムに適用されるシナリオです。日常の運用中に、現在のアクティブサイトで発生した変更は、現在のスタンバイサイトと継続的に同期されます。

ディザスタリカバリの GUI のナビゲーション

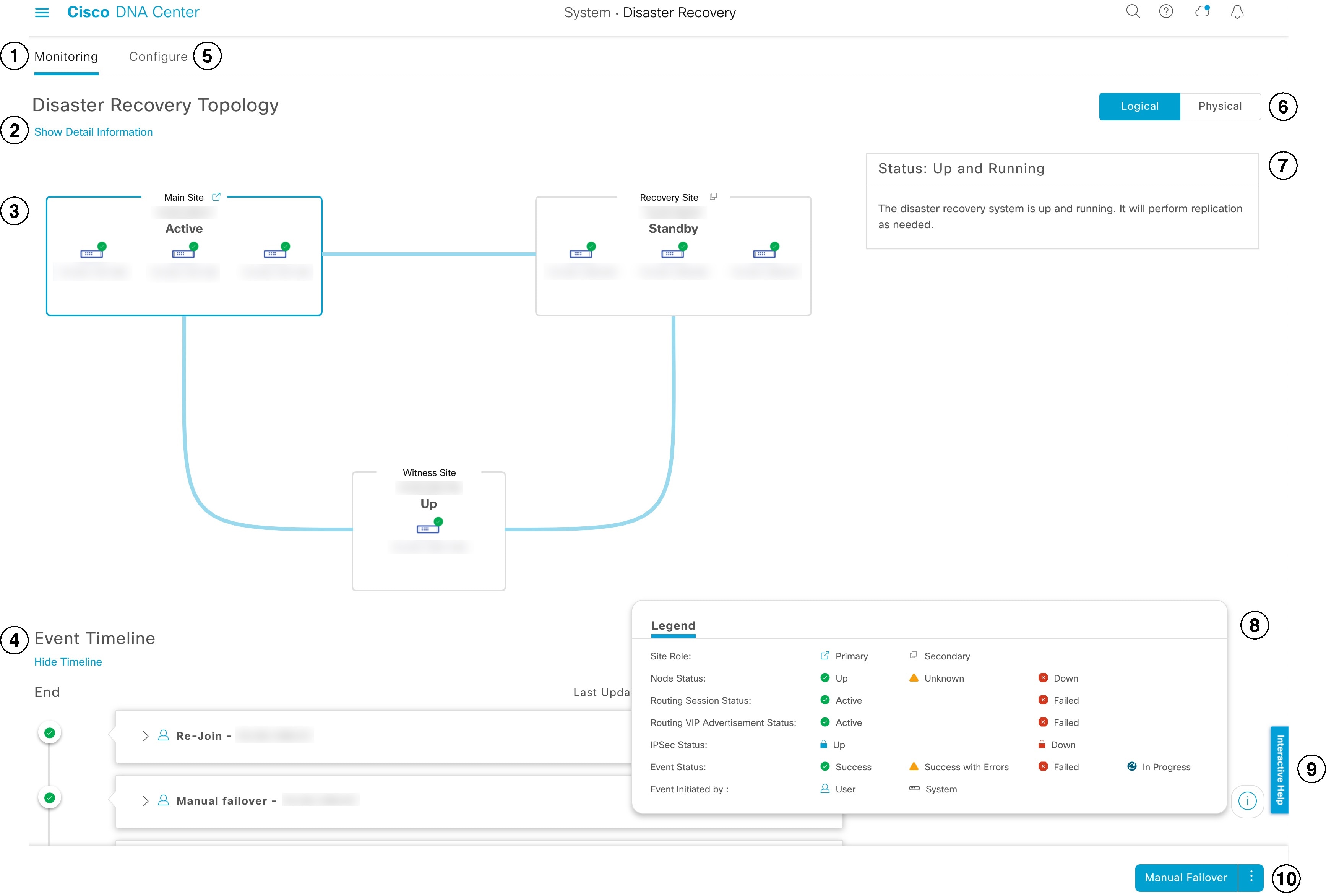

次の表に、Cisco DNA Center のディザスタリカバリの GUI を構成するコンポーネントとその機能を示します。

| 引き出し線 | 説明 |

|---|---|

|

1 |

[Monitoring] タブ:次の操作を実行する場合にクリックします。

|

|

2 |

[Show Detail Information] リンク:クリックして、[Disaster Recovery System] slide-in pane を開きます。詳細については、ディザスタリカバリシステムのステータスの表示 を参照してください。 |

|

3 |

[Topology]:サイトとそのメンバーの現在のステータスを示すシステムの論理トポロジまたは物理トポロジが表示されます。

|

|

4 |

[Event Timeline]:システムのディザスタリカバリタスクについて、現在進行中のタスクと完了したタスクがすべて表示されます。詳細については、イベントタイムラインのモニターリングを参照してください。 |

|

5 |

[Configure] タブ:ディザスタリカバリシステムのサイト間の接続を確立するために必要な設定を入力する場合にクリックします。詳細については、ディザスタリカバリの設定を参照してください。 |

|

6 |

[Logical] タブと [Physical] タブ:適切なタブをクリックして、システムの論理トポロジと物理トポロジを切り替えます。 |

|

7 |

[Status] 領域:システムの現在のステータスを示します。システムの状態については、システムおよびサイトの状態を参照してください。 |

|

8 |

[Legend]:トポロジのアイコンの意味を示します。凡例を表示するには、[Disaster Recovery] ウィンドウの右下隅にある |

|

9 |

[Interactive Help] ボタン:クリックすると、slide-in pane が開き、Cisco DNA Center の特定のタスクを完了するための画面上のガイダンスを示すウォークスルーへのリンクが表示されます。 |

|

10 |

[Action] 領域:現在開始できるディザスタリカバリタスクが表示されます。選択できるタスクは、サイトの設定が完了しているかどうかやシステムのステータスによって異なります。 |

ディザスタリカバリシステムのステータスの表示

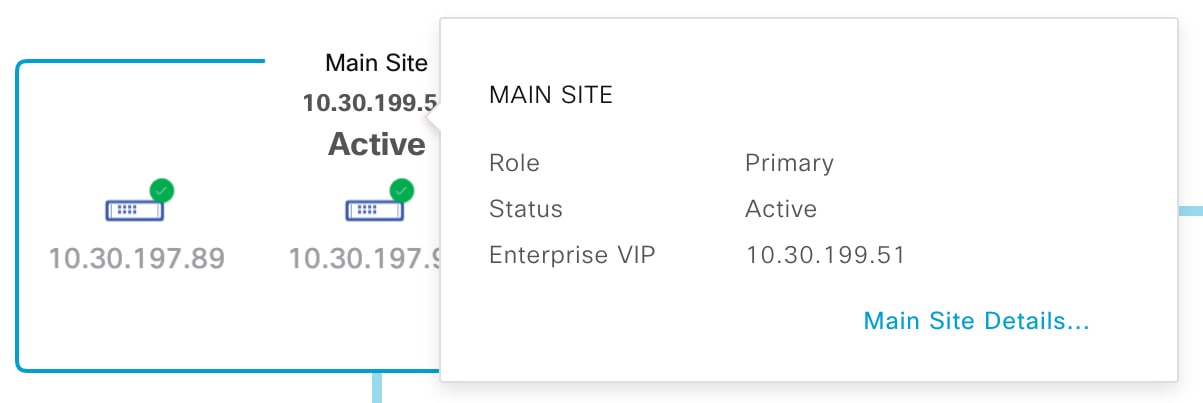

トポロジでは、ディザスタリカバリシステムの現在のステータスが視覚的に表示されます。[Disaster Recovery System] slide-in pane では、この情報を表形式で確認できます。このペインを開くには、次のいずれかを実行します。

-

[Show Detail Information] リンクをクリックします。次に、slide-in pane でステータスを確認するサイトを展開します。

-

トポロジで、サイトのエンタープライズ仮想 IP アドレスまたは特定のノードのアイコンにカーソルを合わせます。開いたダイアログボックスで、ウィンドウの右下隅にあるリンクをクリックします。

slide-in pane が開き、関連するサイト情報が表示されます。

![サイト情報を表示する [Disaster Recovery System] スライドインペイン。](/c/dam/en/us/td/i/400001-500000/460001-470000/460001-461000/460068.jpg)

![Cisco DNA Center の [Disaster Recovery] ウィンドウ。](/c/dam/en/us/td/i/400001-500000/460001-470000/460001-461000/460069.jpg)

![Cisco DNA Center の [Disaster Recovery] ウィンドウの [Configure] タブ。](/c/dam/en/us/td/i/400001-500000/460001-470000/460001-461000/460070.jpg)

![Cisco DNA Center の [Disaster Recovery] ウィンドウの [Monitoring] タブに、[Details] 領域が表示されます。](/c/dam/en/us/td/i/400001-500000/460001-470000/460001-461000/460071.jpg)

![Cisco DNA Center の [Disaster Recovery] ウィンドウの [Configure] タブに、[Recovery Site] オプションボタンがオンの状態で表示されます。](/c/dam/en/us/td/i/400001-500000/460001-470000/460001-461000/460072.jpg)

![Cisco DNA Center の [Disaster Recovery] ウィンドウの [Monitoring] タブに、メインサイトの詳細が表示されます。](/c/dam/en/us/td/i/400001-500000/460001-470000/460001-461000/460073.jpg)

![Cisco DNA Center の [Disaster Recovery] ウィンドウの [Monitoring] タブに、メインサイト、リカバリサイト、および監視サイトの登録ステータスが表示されます。](/c/dam/en/us/td/i/400001-500000/460001-470000/460001-461000/460074.jpg)

![Cisco DNA Center の [Disaster Recovery] ウィンドウの [Monitoring] タブに、[Event Timeline] 領域が表示されます。](/c/dam/en/us/td/i/400001-500000/460001-470000/460001-461000/460075.jpg)

![Cisco DNA Center の [Disaster Recovery] ウィンドウのトポロジ領域に、メインサイト、リカバリサイト、およびスタンバイサイトのステータスが表示されます。 メインサイトはアクティブ状態、リカバリサイトはスタンバイ状態、監視サイトはアップ状態になります。](/c/dam/en/us/td/i/400001-500000/460001-470000/460001-461000/460081.jpg)

![Cisco DNA Center の [Disaster Recovery] ウィンドウの [Monitoring] タブに、[Event Timeline] 領域が表示されます。 イベントタイムラインは、ディザスタリカバリシステムのアクティブ化タスクが成功したことを示しています。](/c/dam/en/us/td/i/400001-500000/460001-470000/460001-461000/460076.jpg)

![Cisco DNA Center の [Disaster Recovery] ウィンドウの [Monitoring] タブに、進行中または完了したタスクのリストを含むイベントタイムラインが表示されます。](/c/dam/en/us/td/i/400001-500000/460001-470000/460001-461000/460077.jpg)

![Cisco DNA Center の [Disaster Recovery] ウィンドウの [Monitoring] タブに、特定のタスクの変更に関する概要を示すイベントタイムラインが表示されます。](/c/dam/en/us/td/i/400001-500000/460001-470000/460001-461000/460078.jpg)

![Cisco DNA Center の [Disaster Recovery] ウィンドウの [Monitoring] タブに、[View Details] リンクがクリックされた状態でイベントタイムラインが表示されます。](/c/dam/en/us/td/i/400001-500000/460001-470000/460001-461000/460079.jpg)

![Cisco DNA Center の [Disaster Recovery] ウィンドウの [Monitoring] タブに、特定のサブタスクの変更に関する概要を示すイベントタイムラインが表示されます。](/c/dam/en/us/td/i/400001-500000/460001-470000/460001-461000/460080.jpg)

![Cisco DNA Center の [Disaster Recovery] ウィンドウの [Monitoring] タブに、以前は [Standby Ready] 状態のアクティブサイトとして機能していたサイトが表示されます。](/c/dam/en/us/td/i/400001-500000/460001-470000/460001-461000/460082.jpg)

![Cisco DNA Center の [Disaster Recovery] ウィンドウの [Monitoring] タブに、以前はスタンバイ状態のアクティブサイトとして機能していたサイトが表示されます。](/c/dam/en/us/td/i/400001-500000/460001-470000/460001-461000/460083.jpg)

![Cisco DNA Center の [Disaster Recovery] ウィンドウの [Monitoring] タブに、[Rejoin] タスクが正常に完了したことを示すイベントタイムラインが表示されます。](/c/dam/en/us/td/i/400001-500000/460001-470000/460001-461000/460084.jpg)

![Cisco DNA Center の [Disaster Recovery] ウィンドウの [Monitoring] タブに、システムトポロジが表示されます。 メインサイトとリカバリサイトは、一時停止状態になっています。](/c/dam/en/us/td/i/400001-500000/460001-470000/460001-461000/460085.jpg)

![Cisco DNA Center の [Disaster Recovery] ウィンドウの [Monitoring] タブに、システムトポロジが表示されます。 メインサイトとリカバリサイトは、一時停止状態になっています。](/c/dam/en/us/td/i/400001-500000/460001-470000/460001-461000/460086.jpg)

![Cisco DNA Center の [Disaster Recovery] ウィンドウの [Monitoring] タブに、ディザスタリカバリシステムの一時停止タスクが正常に完了したことを示す均一なタイムラインが表示されます。](/c/dam/en/us/td/i/400001-500000/460001-470000/460001-461000/460087.jpg)

![Cisco DNA Center の [Disaster Recovery] ウィンドウの [Monitoring] タブに、システムトポロジが表示されます。 メインサイトとリカバリサイトは、設定中状態になっています。](/c/dam/en/us/td/i/400001-500000/460001-470000/460001-461000/460088.jpg)

フィードバック

フィードバック