制限事項と制約事項

アシュアランスでは、管理対象デバイスへの NAT 接続はサポートされていません。

この製品のドキュメントセットは、偏向のない言語を使用するように配慮されています。このドキュメントセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブ ランゲージの取り組みの詳細は、こちらをご覧ください。

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

アシュアランス アプリケーションの使用を開始する前に、アシュアランス を設定する必要があります。ここでは、アシュアランス を設定するために実行する必要がある基本タスクについて説明します。この章は、Cisco Digital Network Architecture Center ユーザー ガイド と併用してください。

アシュアランスでは、管理対象デバイスへの NAT 接続はサポートされていません。

アシュアランス アプリケーションの使用を開始する前に、アシュアランスを使用するために Cisco DNA Center を設定する必要があります。

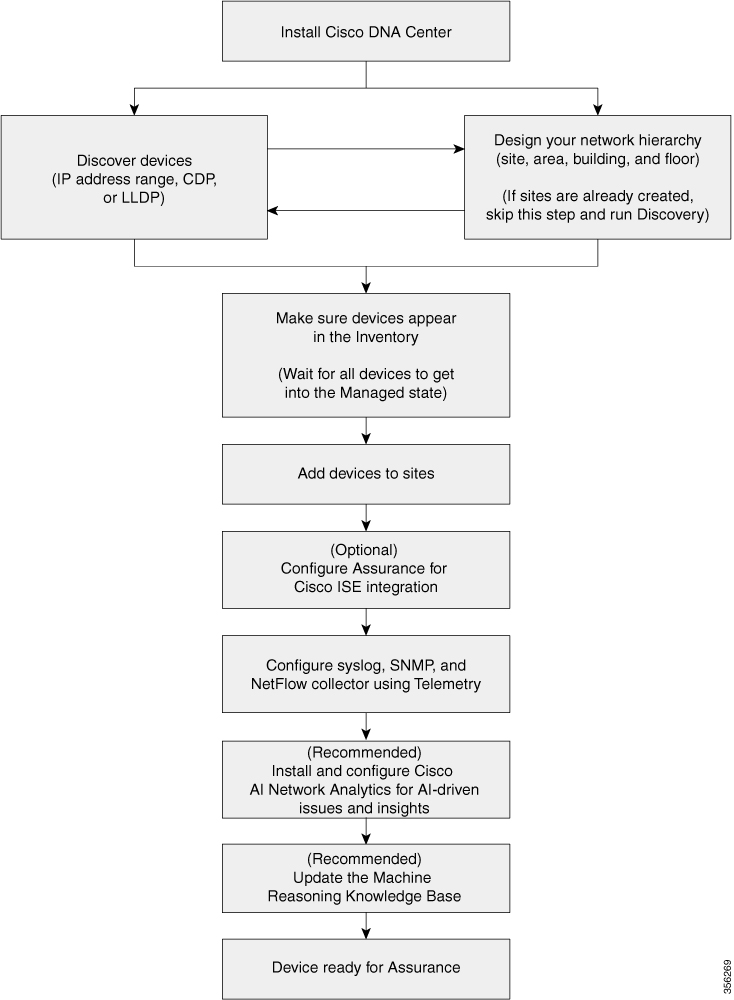

基本的なワークフローを理解するために、次の図と次の手順を参照してください。

|

ステップ 1 |

Cisco DNA Center をインストールします。 Cisco DNA Center 設置ガイドを参照してください。 |

||||

|

ステップ 2 |

任意の順序で次の操作を行います。

|

||||

|

ステップ 3 |

デバイス インベントリにデバイスが表示されることを確認します。 インベントリに関する情報の表示を参照してください。

|

||||

|

ステップ 4 |

サイトへのデバイスの追加 |

||||

|

ステップ 5 |

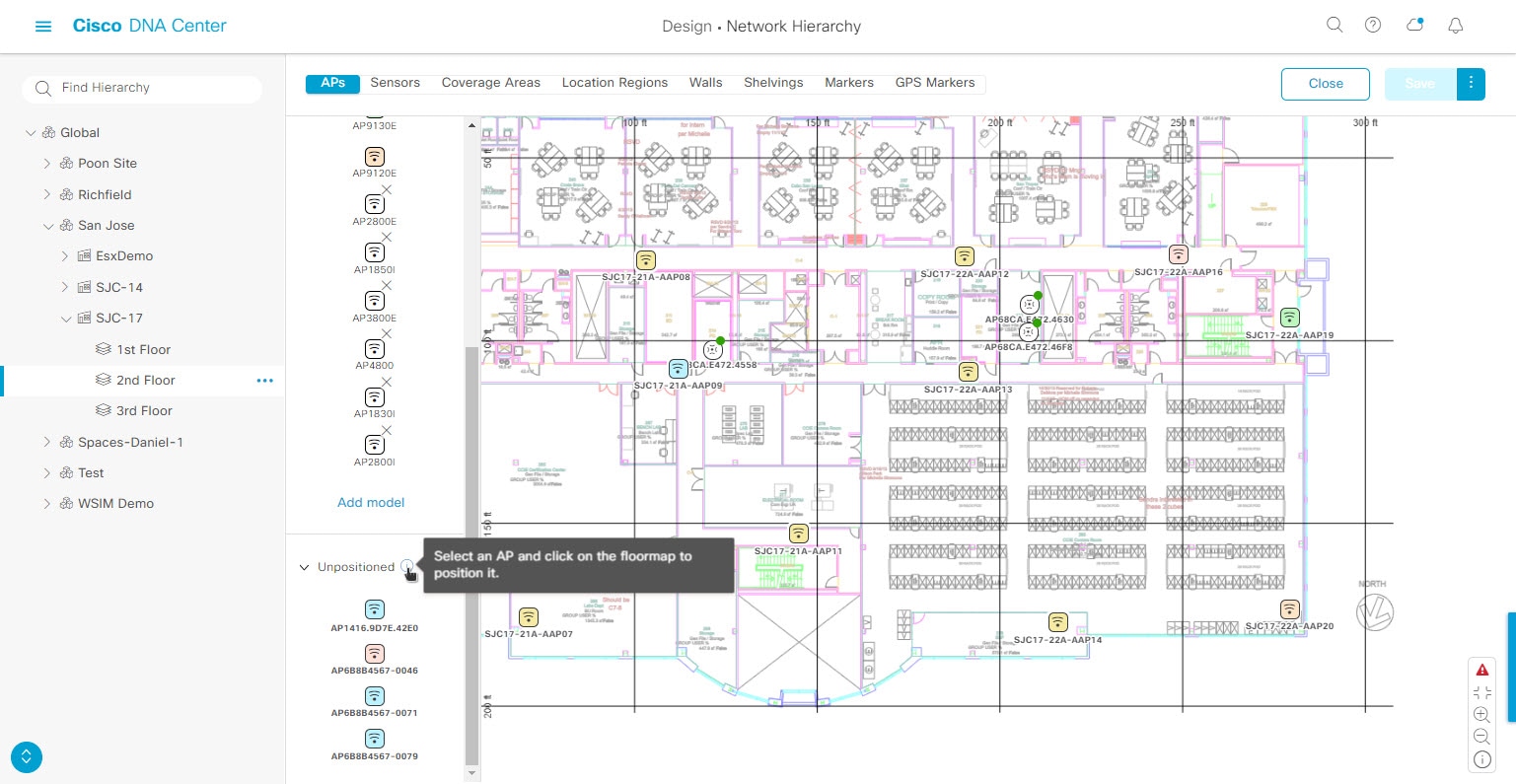

AP を追加する場合は、フロア マップに割り当てて配置することをお勧めします。 「AP の追加、配置、および削除」を参照してください。 |

||||

|

ステップ 6 |

ネットワークでのユーザー認証に Cisco Identity Services Engine を使用している場合、アシュアランス を設定して Cisco ISE を統合できます。統合することで、アシュアランスのユーザー名やオペレーティングシステムなど、有線クライアントの詳細な情報を参照できます。 Cisco DNA Center 向けの Cisco ISE の設定についてを参照してください。 |

||||

|

ステップ 7 |

テレメトリを使用して、Syslog、SNMP トラップ、および NetFlow コレクタ サーバーを設定します。 テレメトリを使用した Syslog、SNMP トラップ、NetFlow コレクタサーバー、および有線クライアントデータ収集の設定を参照してください。 |

||||

|

ステップ 8 |

(推奨)AI 駆動型の問題を確認し、ネットワークインサイトを取得するには、Cisco AI Network Analytics データ収集を設定します。 Cisco AI Network Analytics データ収集の設定を参照してください。 |

||||

|

ステップ 9 |

(推奨)最新の機械推論ワークフローにアクセスするには、機械推論ナレッジベースを更新します。 機械推論ナレッジベースの更新を参照してください。 |

||||

|

ステップ 10 |

アシュアランス アプリケーションの使用を開始します。 |

ディスカバリ機能は、ネットワーク内のデバイスをスキャンし、検出されたデバイスの一覧をインベントリに送信します。

ディスカバリ機能は、ネットワーク内のデバイスをスキャンし、検出されたデバイスの一覧をインベントリに送信します。

また、ディスカバリ機能は、デバイスの可制御性機能と連携して、デバイスに必要なネットワーク設定を構成することもできます(これらの設定がデバイスにまだ存在しない場合)。

デバイスは次の 3 つの方法で検出できます。

Cisco Discovery Protocol(CDP)を使用し、シード IP アドレスを指定します。

IP アドレスの範囲を指定します(最大 4096 デバイスの範囲がサポートされます)。

Link Layer Discovery Protocol(LLDP)を使用し、シード IP アドレスを指定します。

ディスカバリ基準を設定する際は、ネットワーク検出時間を短縮するために役立つ設定があることに注意してください。

[CDP Level] と [LLDP Level]:CDP または LLDP をディスカバリ方式として使用する場合は、CDP レベルまたは LLDP レベルを設定して、スキャンするシードデバイスからのホップ数を指定できます。デフォルトのレベル 16 では、大規模なネットワークの場合に時間がかかる可能性があります。そのため、検出する必要があるデバイスが少ない場合は、このレベルをより低い値に設定できます。

[Subnet Filters]: IP アドレスの範囲を使用する場合は、特定の IP サブネット内のデバイスをディスカバリで無視するように指定できます。

[Preferred Management IP]:CDP、LLDP、または IP アドレスの範囲のいずれを使用する場合でも、Cisco DNA Center がデバイスの任意の IP アドレスを追加するか、デバイスのループバックアドレスのみを追加するかを指定できます。

(注) |

Cisco SD-Access ファブリックおよび Cisco DNA アシュアランス については、デバイスのループバックアドレスを指定することをお勧めします。 |

どの方式を使用する場合でも、Cisco DNA Center からデバイスにアクセスできる必要があり、デバイスを検出するための特定のクレデンシャルとプロトコルを Cisco DNA Center で設定する必要があります。これらのログイン情報は、 ウィンドウで(または [Discovery] ウィンドウでジョブごとに)設定して保存することができます。

(注) |

デバイスが Hot Standby Router Protocol(HSRP)や Virtual Router Redundancy Protocol(VRRP)などのファースト ホップ解決プロトコルを使用する場合、そのデバイスは、そのフローティング IP アドレスによって検出され、インベントリに追加される可能性があります。その後、HSRP または VRRP に障害が発生すると、その IP アドレスが別のデバイスに割り当てなおされる場合があります。この場合、Cisco DNA Center が分析のために取得するデータによって問題が発生する可能性があります。 |

ディスカバリを実行する前に、次の最小要件を満たしてください。

Cisco DNA Center によって検出されるデバイスの情報については、「サポート対象デバイスのリスト」を参照してください。

Cisco DNA Center とデバイス間の望ましいネットワーク遅延は 100 ミリ秒のラウンドトリップ時間(RTT)であることに注意してください(最大遅延は 200 ミリ秒 RTT です)。

Cisco DNA Center が使用できるように 1 つ以上の SNMP クレデンシャルがデバイス上で設定されていることを確認してください。少なくとも、これには SNMPv2C 読み取りクレデンシャルを使用できます。

Cisco DNA Center に検出させ、管理委させるデバイスの SSH クレデンシャルを設定します。以下の基準のうち、少なくとも 1 つが満たされる場合、Cisco DNA Center はデバイスを検出し、そのインベントリに追加します。

デバイスへの SSH アクセスのために Cisco DNA Center が使用するアカウントが、特権 EXEC モード(レベル 15)である。

ディスカバリ ジョブで設定される CLI クレデンシャルの一部としてデバイスのイネーブル パスワードを設定している。詳細については、設定のガイドラインと制限事項のディスカバリを参照してください。

Cisco DNA Center でデバイスが検出されると、デバイスの IP アドレスの 1 つが優先管理 IP アドレスとして使用されます。IP アドレスは、デバイスの組み込み管理インターフェイス、または別の物理インターフェイス、または Loopback0 のような論理インターフェイスの IP アドレスにすることができます。デバイスのループバック IP アドレスを優先管理 IP アドレスとして使用するために Cisco DNA Center を設定できます(その IP アドレスが Cisco DNA Center から到達可能である場合)。

優先管理 IP アドレスとして [Use Loopback IP] を選択した場合、Cisco DNA Center では次のように優先管理 IP アドレスが指定されます。

デバイスに 1 つのループバック インターフェイスがある場合、Cisco DNA Center は、そのループバック インターフェイスの IP アドレスを使用します。

デバイスに複数のループバック インターフェイスがある場合、Cisco DNA Center は、最上位の IP アドレスを持つループバック インターフェイスを使用します。

ループバック インターフェイスがない場合、Cisco DNA Center は、最上位の IP アドレスを持つイーサネット インターフェイスを使用します(サブインターフェイスの IP アドレスは考慮されません)。

イーサネット インターフェイスがない場合、Cisco DNA Center は、最上位の IP アドレスを持つシリアル インターフェイスを使用します

デバイスが検出された後に、[インベントリ(Inventory)] ウィンドウから管理 IP アドレスを更新できます。

Cisco DNA Center による Cisco Catalyst 3000 シリーズ スイッチおよび Catalyst 6000 シリーズ スイッチの検出に関する注意事項と制約事項は、次のとおりです。

CLI ユーザ名およびパスワードは特権 EXEC モード(レベル 15)で設定してください。これは、ディスカバリ機能のために Cisco DNA Center で設定する CLI ユーザ名およびパスワードと同じです。Cisco DNA Center にはデバイスへの最高レベルのアクセス権が必要です。

着信接続と発信接続の両方に関して、個々のインターフェイスで許可されるトランスポート プロトコルを明示的に指定してください。この設定には、transport input と transport output コマンドを使用してください。これらのコマンドについては、各デバイス タイプ用のコマンド リファレンス ドキュメントを参照してください。

デバイスのコンソールポートと VTY 回線のデフォルトのログイン方式を変更しないでください。デバイスがすでに AAA(TACACS)ログインで設定されている場合は、Cisco DNA Center で定義されている CLI ログイン情報が、TACACS サーバで定義されている TACACS ログイン情報と同じであることを確認してください。

Cisco ワイヤレス コントローラは、サービス ポート IP アドレスではなく、管理 IP アドレスを使用して検出する必要があります。それ以外の場合は、関連するワイヤレス コントローラ 360 および AP 360 のページでは、データが表示されません。

Cisco Discovery Protocol(CDP)IP アドレス範囲、または LLDP を使用してデバイスを検出できます。この手順では、CDP を使用してデバイスとホストを検出する方法を示します。ディスカバリ メソッドの詳細については、IP アドレス範囲を使用したネットワークの検出およびLLDP を使用したネットワークの検出を参照してください。

(注) |

|

ネットワークデバイスで CDP を有効にします。

ディスカバリの前提条件で説明されているように、ネットワークデバイスを設定します。

クライアント IP アドレスとしてネットワークデバイスのホストの IP アドレスを設定します。(A host is an end-user device, such as a laptop computer or mobile device.)

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

[Add Discovery] をクリックします。 |

|

ステップ 3 |

[ディスカバリ名(Discovery Name)] フィールドに、名前を入力します。 |

|

ステップ 4 |

まだ表示されていない場合は [IP アドレス/範囲(IP Address/Range)] エリアを展開し、次のフィールドを設定します。 |

|

ステップ 5 |

[クレデンシャル(Credentials)] エリアを展開し、ディスカバリ ジョブで使用するクレデンシャルを設定します。 すでに作成されているグローバル クレデンシャルのいずれかを選択するか、独自のディスカバリ クレデンシャルを設定します。独自のログイン情報を設定する場合は、[Save] をクリックして現在のジョブに対してのみ保存することもできれば、[Save as global settings] チェックボックスをクリックし、次に [Save] をクリックして、現在または将来のジョブに対して保存することもできます。 |

|

ステップ 6 |

デバイスとの接続に使用されるプロトコルを設定するには、[詳細(Advanced)] エリアを展開し、次のタスクを実行します。 |

|

ステップ 7 |

[Discover] をクリックして、すぐに検出を実行するか、または後で実行するために検出をスケジュールするかを選択します。

通知アイコンをクリックして、スケジュールされた検出タスクを表示します。検出を開始する前に検出タスクを編集するには、[Edit] をクリックします。スケジュールされた検出ジョブを開始する前にキャンセルするには、[Cancel] をクリックします。 [検出(Discoveries)] ウィンドウにスキャンの結果が表示されます。 [検出の詳細(Discovery Details)] ペインに、ステータス(アクティブまたは非アクティブ)および検出設定が表示されます。[デバイスのディスカバリ(Discovery Devices)] ペインに、検出されたデバイスのホスト名、IP アドレス、ステータスが表示されます。 |

IP アドレス範囲、CDP、または LLDP を使用してデバイスを検出できます。この手順では、IP アドレス範囲を使用してデバイスとホストを検出する方法を示します。ディスカバリ メソッドの詳細については、CDP を使用したネットワークの検出およびLLDP を使用したネットワークの検出を参照してください。

ディスカバリの前提条件で説明されているように、デバイスには必須のデバイス設定が存在する必要があります。

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

[Add Discovery] をクリックします。 |

|

ステップ 3 |

[ディスカバリ名(Discovery Name)] フィールドに、名前を入力します。 |

|

ステップ 4 |

まだ表示されていない場合は [IP アドレス/範囲(IP Address/Ranges)] エリアを展開し、次のフィールドを設定します。 |

|

ステップ 5 |

[クレデンシャル(Credentials)] エリアを展開し、ディスカバリ ジョブで使用するクレデンシャルを設定します。 すでに作成されているグローバル クレデンシャルのいずれかを選択するか、独自のディスカバリ クレデンシャルを設定します。独自のクレデンシャルを設定する場合、[保存(Save)] をクリックして現在のジョブにのみ保存できます。または、[グローバル設定として保存(Save as global settings)] チェックボックスをクリックし、次に [保存(Save)] をクリックして、現在または将来のジョブに保存できます。 |

|

ステップ 6 |

(任意) デバイスとの接続に使用されるプロトコルを設定するには、[詳細(Advanced)] エリアを展開し、次のタスクを実行します。 |

|

ステップ 7 |

[Discover] をクリックして、すぐに検出を実行するか、または後で実行するために検出をスケジュールするかを選択します。

通知アイコンをクリックして、スケジュールされた検出タスクを表示します。検出を開始する前に検出タスクを編集するには、[Edit] をクリックします。スケジュールされた検出ジョブを開始前にキャンセルする場合は、[Cancel] をクリックします。 [検出(Discoveries)] ウィンドウにスキャンの結果が表示されます。 [検出の詳細(Discovery Details)] ペインに、ステータス(アクティブまたは非アクティブ)および検出設定が表示されます。[デバイスのディスカバリ(Discovery Devices)] ペインに、検出されたデバイスのホスト名、IP アドレス、ステータスが表示されます。 |

Link Layer Discovery Protocol(LLDP)、CDP、または IP アドレス範囲を使用してデバイスを検出できます。この手順では、LLDP を使用してデバイスとホストを検出する方法を示します。ディスカバリ メソッドの詳細については、CDP を使用したネットワークの検出およびIP アドレス範囲を使用したネットワークの検出を参照してください。

(注) |

|

ネットワークデバイスで LLDP を有効にします。

ディスカバリの前提条件で説明されているように、ネットワークデバイスを設定します。

クライアント IP アドレスとしてネットワークデバイスのホストの IP アドレスを設定します。(A host is an end-user device, such as a laptop computer or mobile device.)

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

[Add Discovery] をクリックします。 |

|

ステップ 3 |

[ディスカバリ名(Discovery Name)] フィールドに、名前を入力します。 |

|

ステップ 4 |

[IP Address/Range] 領域を展開し、次のフィールドを設定します。 |

|

ステップ 5 |

[Credentials] エリアを展開し、ディスカバリ ジョブで使用するクレデンシャルを設定します。 すでに作成されているグローバル クレデンシャルのいずれかを選択するか、独自のディスカバリ クレデンシャルを設定します。クレデンシャルを設定する場合は、[Save as global settings] チェックボックスをオンにして、将来のジョブのためにそれらを保存できます。 |

|

ステップ 6 |

(任意) デバイスとの接続に使用されるプロトコルを設定するには、[詳細(Advanced)] エリアを展開し、次のタスクを実行します。

|

|

ステップ 7 |

[Discover] をクリックして、すぐに検出を実行するか、または後で実行するために検出をスケジュールするかを選択します。

通知アイコンをクリックして、スケジュールされた検出タスクを表示します。検出を開始する前に検出タスクを編集するには、[Edit] をクリックします。スケジュールされた検出ジョブを開始前にキャンセルする場合は、[Cancel] をクリックします。 [検出(Discoveries)] ウィンドウにスキャンの結果が表示されます。 [検出の詳細(Discovery Details)] ペインに、ステータス(アクティブまたは非アクティブ)および検出設定が表示されます。[デバイスのディスカバリ(Discovery Devices)] ペインに、検出されたデバイスのホスト名、IP アドレス、ステータスが表示されます。 |

ディスカバリ ジョブの管理

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

[View All Discoveries] をクリックします。 |

|

ステップ 3 |

アクティブなディスカバリ ジョブを停止するには、次の手順を実行します。

|

|

ステップ 4 |

非アクティブなディスカバリ ジョブを再起動するには、次の手順を実行します。

|

ディスカバリジョブを複製し、そのジョブ用に定義されているすべての情報を保持できます。

少なくとも 1 つのディスカバリ ジョブを実行する必要があります。

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

[View All Discoveries] をクリックします。 |

|

ステップ 3 |

[Discovery] ペインで、検出ジョブを選択します。 |

|

ステップ 4 |

[Copy & Edit] をクリックします。 Cisco DNA Center では、「Copy of Discovery_Job 」という名前でディスカバリジョブのコピーが作成されます。 |

|

ステップ 5 |

(任意) 検出ジョブの名前を変更します。 |

|

ステップ 6 |

新しいディスカバリ ジョブのパラメータを定義または更新します。 |

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

[View All Discoveries] をクリックします。 |

|

ステップ 3 |

[ディスカバリ(Discovery)]ペインで、削除する検出ジョブを選択します。 |

|

ステップ 4 |

[削除(Delete)] をクリックします。 |

|

ステップ 5 |

[OK] をクリックして確定します。 |

使用された設定やクレデンシャルなどの、ディスカバリ ジョブに関する情報を表示できます。実行された各ディスカバリジョブに関する履歴情報(検出されたデバイスや検出に失敗したデバイスに関する情報など)も表示できます。

少なくとも 1 つのディスカバリジョブを実行します。

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

[View All Discoveries] をクリックします。 |

|

ステップ 3 |

[Discovery] ペインで、検出ジョブを選択します。もしくは、[Search] 機能を使用して、デバイス IP アドレスまたは名前によって、ディスカバリ ジョブを検索できます。 |

|

ステップ 4 |

詳細については、次の領域のひとつの隣にある下矢印をクリックします。

|

ネットワークの地理的な場所を表すネットワーク階層を作成できます。ネットワーク階層には、ビルディングやエリアなどが存在するサイトを含めることができます。

[Design]領域では、ネットワーク全体のデバイスに適用可能な物理トポロジ、ネットワーク設定、デバイスのタイプやプロファイルなど、ネットワークの構造とフレームワークを作成します。既存のインフラストラクチャがない場合は、設計ワークフローを使用します。既存のインフラストラクチャがある場合は、ディスカバリ機能を使用します。詳細については、「ディスカバリについて」を参照してください。

これらのタスクは、[Design] 領域で実行します。|

ステップ 1 |

ネットワーク階層を作成します。 |

|

ステップ 2 |

グローバル ネットワーク設定を定義します。 |

|

ステップ 3 |

ネットワーク プロファイルを定義します。 |

ネットワークの地理的な場所を表すネットワーク階層を作成できます。ネットワーク階層には、ビルディングやエリアを含むサイトを含めることができます。サイト ID とビルディング ID を作成すると、後で、設計の設定や構成を適用する場所を簡単に特定できます。デフォルトでは、グローバルと呼ばれる 1 つのサイトがあります。

ネットワーク階層は、次の事前設定された階層をもちます。

[エリア(Areas)] や [サイト(Sites)] には、物理的なアドレス(例、米国)はありません。エリアは最大の要素だと考えることができます。エリアにはビルディングとサブエリアを含めることができます。たとえば、米国というエリアには、カリフォルニアというサブエリアが含まれ、カリフォルニアというサブエリアにはサンノゼというサブエリアが含まれることができます。

[ビルディング(Buildings)] には物理アドレスがあり、フロアとフロア プランが含まれています。ビルディングを作成する場合、物理アドレスおよび緯度と経度の座標を指定する必要があります。ビルディングにエリアを含めることはできません。ビルディングを作成することで、特定のエリアに設定を適用できます。

[フロア(Floors)] は建物内にあり、キュービクル、壁に囲まれたオフィス、配線クローゼットなどで構成されています。フロアはビルディングにのみ追加できます。

プロビジョニングされていないデバイスのサイト階層は、サイトマップ上の AP の場所を維持したまま変更できます。ただし、既存のフロアを別の建物に移動することはできません。

実行できるタスクのリストを以下に示します。

新しいネットワーク階層を作成する。詳細については、「ネットワーク階層のサイトの作成」を参照してください。

Cisco Prime Infrastructure から既存のネットワーク階層をアップロードする。詳細については、既存のサイト階層をアップロードを参照してください。

マップのイメージファイルを .jpg、.gif、.png、.pdf、.dxf、.dwg などの形式で保存できるグラフィカル アプリケーションを使用します。

イメージ画像の寸法が、キャンパスマップに追加する予定のすべてのビルディングと屋外領域の合計寸法よりも大きいことを確認します。

マップのイメージファイルのサイズはさまざまです。Cisco DNA Center は元のイメージを完全な定義でデータベースにインポートしますが、表示中は、ワークスペースに合わせてサイズが自動的に変更されます。

インポートする前に、サイトの縦と横の寸法をフィートまたはメートル単位で取得してください。これにより、マップ インポート時にこれらの寸法を指定できます。

Cisco DNA Center では、物理サイトを簡単に定義し、それらのサイトの共有リソースを特定することができます。[Design] エリアは、直観的な操作のために階層型になっており、デバイスをプロビジョニングするときに同じリソースを複数の場所で再定義する必要がありません。デフォルトでは、グローバルと呼ばれる 1 つのサイトがあります。ネットワーク階層には、複数のサイト、ビルディング、およびエリアを追加できます。プロビジョニング機能を使用する前に、少なくとも 1 つのサイトを作成する必要があります。

|

ステップ 1 |

メニューアイコン( 結果:世界地図が右側のペインに表示されます。 |

||

|

ステップ 2 |

マップツールバーから [+ Add Site] をクリックし、[Add Area] を選択します。

|

||

|

ステップ 3 |

[Area Name] フィールドにサイトの名前を入力します。

|

||

|

ステップ 4 |

[Parent] ドロップダウンリストから、親ノードを選択します。

|

||

|

ステップ 5 |

[Add]をクリックします。 結果:左側ペインの親ノードにサイトが作成されます。 |

|

ステップ 1 |

メニューアイコン( |

||

|

ステップ 2 |

[Network Hierarchy] ウィンドウで、 をクリックします。

|

||

|

ステップ 3 |

[Add Building] ポップアップで建物の詳細を追加します。 |

||

|

ステップ 4 |

[Add] をクリックします。 結果:左側ペインの親サイトに建物が作成され、表示されます。 |

ビルディングを追加したら、そのビルディングのフロアを作成する必要があります。

|

ステップ 1 |

[Menu] アイコン |

||||

|

ステップ 2 |

左側のペインで、そのフロアのビルディングの横にある省略記号 |

||||

|

ステップ 3 |

[Floor Name] フィールドにフロアの名前を入力します。

|

||||

|

ステップ 4 |

[Type (RF Model)] ドロップダウンリストから、フロアに適用する RF モデルを選択します。

|

||||

|

ステップ 5 |

[Floor Image] エリアで、フロアプランファイルをドラッグアンドドロップしてフロアプランをアップロードします。

|

||||

|

ステップ 6 |

CAD ファイル(DXF または DWG ファイルタイプ)をアップロードする場合は、[Floormap] ポップアップを使用して、マップにフロア要素として表示する CAD レイヤーを選択します。 |

||||

|

ステップ 7 |

[Width]、[Length]、および [Height] フィールドにフロアマップの寸法を入力します。 |

||||

|

ステップ 8 |

[Add] をクリックします。 |

ネットワーク階層の管理

既存のネットワーク階層を含んでいる CSV ファイルまたはマップ アーカイブ ファイルをアップロードすることができます。たとえば、Cisco Prime Infrastructure からエクスポートしたロケーション情報を含む CSV ファイルをアップロードできます。Cisco Prime Infrastructure からのマップのエクスポートについては、マップ アーカイブのエクスポートを参照してください。

(注) |

マップアーカイブファイルを Cisco DNA Center にインポートする前に、シスコ ワイヤレスコントローラや関連付けられている AP などのデバイスが検出され、Cisco DNA Center インベントリページに一覧になっていることを確認してください。 |

|

ステップ 1 |

メニューアイコン( |

||

|

ステップ 2 |

ツールバーから [Import] をクリックし、[Import Sites] を選択します。 |

||

|

ステップ 3 |

CSV ファイルをドラッグしてドロップするか、または、CSV ファイルがある場所に移動し、[Import] をクリックします。

|

||

|

ステップ 4 |

Cisco Prime Infrastructure マップ tar.gz アーカイブファイルをインポートするにはを選択します。 |

||

|

ステップ 5 |

[Import Site Hierarchy Archive] ダイアログボックスのボックスエリアにマップアーカイブファイルをドラッグしてドロップします。 |

||

|

ステップ 6 |

[保存] を選択してファイルをアップロードします。 結果:[Import Preview] ウィンドウが表示され、インポートされたファイルが示されます。 |

Cisco Prime Infrastructure からマップアーカイブファイルをエクスポートし、それらを Cisco DNA Center にインポートできます。

|

ステップ 1 |

Cisco Prime Infrastructure のユーザー インターフェイスから、を選択します。 |

|

ステップ 2 |

[エクスポート(Export)] ドロップダウン リストから [マップ アーカイブ(Map Archive)] を選択します。 |

|

ステップ 3 |

[サイトの選択(Select Sites)] ウィンドウで、次のように設定します。マップ アーカイブに含めるマップ情報またはキャリブレーション情報を選択できます。

|

|

ステップ 4 |

[マップアーカイブを生成(Generate Map Archive)]をクリックします。「データをエクスポートしています(Exporting data is in progress)」というメッセージが表示されます。 結果:tar ファイルが作成され、ローカルマシンに保存されます。 |

|

ステップ 5 |

[Done] をクリックします。 |

ネットワーク階層を検索し、サイト、ビルディング、またはエリアをすばやく見つけることができます。これは、多くのサイトやエリア、ビルディングを追加した後に特に役立ちます。

|

ツリー階層を検索するには、左ペインの [階層の検索(Find Hierarchy)] で、検索するサイト、ビルディング、フロア名の名称の一部または正式名称をのどちらかを入力します。 結果:ツリー階層が、検索フィールドに入力したテキストに基づいてフィルタ処理されます。 |

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

左側のペインで、サイトの横にある省略記号 |

|

ステップ 3 |

[Edit Area] ポップアップで、必要な編集を行います。 |

|

ステップ 4 |

[Update] をクリックして変更を保存します。 |

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

左側のペインで、サイトの横にある省略記号 |

|

ステップ 3 |

ダイアログボックスで [OK] をクリックして、削除を確定します。 |

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

左側のペインで、ビルディングの横にある省略記号 |

|

ステップ 3 |

[Edit Building] ポップアップで、必要な編集を行います。 |

|

ステップ 4 |

[Update] をクリックして変更を保存します。 |

|

ステップ 1 |

メニューアイコン( |

||

|

ステップ 2 |

左側のペインで、ビルディングの横にある省略記号 |

||

|

ステップ 3 |

ダイアログボックスで [OK] をクリックして、削除を確定します。

|

フロアを追加したら、フロア上にある障害物、エリア、および AP が含まれるようにフロア マップを編集できます。

|

ステップ 1 |

[Menu] アイコン( |

|

ステップ 2 |

左側のペインで、そのフロアの横にある省略記号 |

|

ステップ 3 |

[Edit Floor] ポップアップで、必要な変更を行います。 |

|

ステップ 4 |

[Update] をクリックして変更を保存します。 |

[Floor View] ナビゲーションウィンドウでは、次のような複数のマップ機能にアクセスできます。

フロア マップ ウィンドウの右上隅にある [Find] 機能を使用して、AP、センサー、クライアントなど特定のフロア要素を検索します。検索基準に一致する要素は、右側のペインでテーブルとともにフロア マップに表示されます。マウスをテーブルの上に置くと、フロア マップ上の検索要素が接続線で示されます。

フロア マップ ウィンドウの右上隅にある ![]() アイコンをクリックして、次の作業を行います。

アイコンをクリックして、次の作業を行います。

フロア プランを PDF としてエクスポートします。

フロア マップで距離を測定します。

スケールを設定してフロア面積を変更します。

フロア マップ ウィンドウの右下隅にある ![]() アイコンをクリックして、場所をズームインします。ズームレベルは画像の解像度によって異なります。高解像度画像では、より高いズーム レベルを使用できます。各ズーム レベルはさまざまなスケールで表示される各種スタイル マップで構成されていて、対応する詳細が表示されます。マップの中にはスケールを小さくしても大きくしても同じ状態のマップもあります。

アイコンをクリックして、場所をズームインします。ズームレベルは画像の解像度によって異なります。高解像度画像では、より高いズーム レベルを使用できます。各ズーム レベルはさまざまなスケールで表示される各種スタイル マップで構成されていて、対応する詳細が表示されます。マップの中にはスケールを小さくしても大きくしても同じ状態のマップもあります。

![]() アイコンをクリックすると、広範囲のマップが表示されます。

アイコンをクリックすると、広範囲のマップが表示されます。

![]() アイコンをクリックすると、マップ アイコンの凡例が表示されます。

アイコンをクリックすると、マップ アイコンの凡例が表示されます。

フロアマップを表示しているときに、マップツールバーの [Add/Edit] をクリックして編集モードに入ります。編集モードでは、次のことができます。

|

次のデバイスを追加、配置、および削除します。

|

|

次のオーバーレイ オブジェクトを追加、編集、および削除します。

|

フロア マップに AP を配置する際は、次の注意事項を考慮してください。

部屋や建物の屋外の近くにデバイスが置かれるように、カバレッジ領域の境界に沿って AP を設置します。このようなカバレッジ領域の中心に設置された AP からは、場合によっては他の全 AP から等距離に見えてしまうデバイスに関しても有益なデータが得られます。

AP 全体の密度を高め、AP をカバレッジ エリアの周辺部に近づけることにより、位置精度を向上させることができます。

細長いカバレッジ領域では、直線的に AP を配置しないようにします。各 AP でデバイス ロケーションのスナップショットが他と異なるように、それらを交互にずらします。

設計では高帯域幅アプリケーションにも十分に対応できる AP 密度が提供されますが、位置に関しては、単一デバイスの各 AP ビューが似ているという弱点があります。そのことが位置の判別を困難にしています。AP をカバレッジ領域の周辺に移動して、それらを交互にずらします。それぞれにおいてデバイスの見え方が明確に異なる可能性が高くなり、結果としてより位置精度が高まります。

フロアマップでのヒートマップの表示を最適化するには、AP の高さを約 10 フィート (3 m)以下に設定します。

Cisco DNA Center Cisco DNA Center によって、カバレッジエリアの無線周波数(RF)信号の相対強度を表示する全体マップのヒートマップが計算されます。2D ワイヤレスマップの場合、このヒートマップは実際の RF 信号強度の近似値にすぎません。信号に影響を与える RF 信号の反射やその他の影響が考慮されていないためです。

インベントリにシスコの AP があることを確認してください。デバイスがない場合は、ディスカバリ機能を使用して AP を検出します。「ディスカバリについて」を参照してください。

|

ステップ 1 |

メニューアイコン( |

||||

|

ステップ 2 |

左側のペインでビルディングのフロアをクリックします。 |

||||

|

ステップ 3 |

マップツールバーから、[Add/Edit] をクリックします。 |

||||

|

ステップ 4 |

マップツールバーから [AP] トグルが有効になっていることを確認します。 |

||||

|

ステップ 5 |

マップの左側のペインで、[Add APs] をクリックします。 |

||||

|

ステップ 6 |

[Add Aps] スライドインペインから、アクセスポイントのチェックボックスをオンにして AP を一括で選択し、[Add Selected] をクリックします。または、アクセスポイントの横にある [Add] をクリックします。

結果:新しく追加された AP は、編集モードのマップの左ペインの [Unpositioned] カテゴリに表示されます。 |

||||

|

ステップ 7 |

フロア領域に AP を割り当てたら、[APの追加(Add APs)] ウィンドウを閉じます。 |

||||

|

ステップ 8 |

マップツールバーから、[Add/Edit] をクリックします。 |

||||

|

ステップ 9 |

マップの左側のペインから、[Unpositioned] カテゴリの AP をクリックして、AP を配置します。

|

||||

|

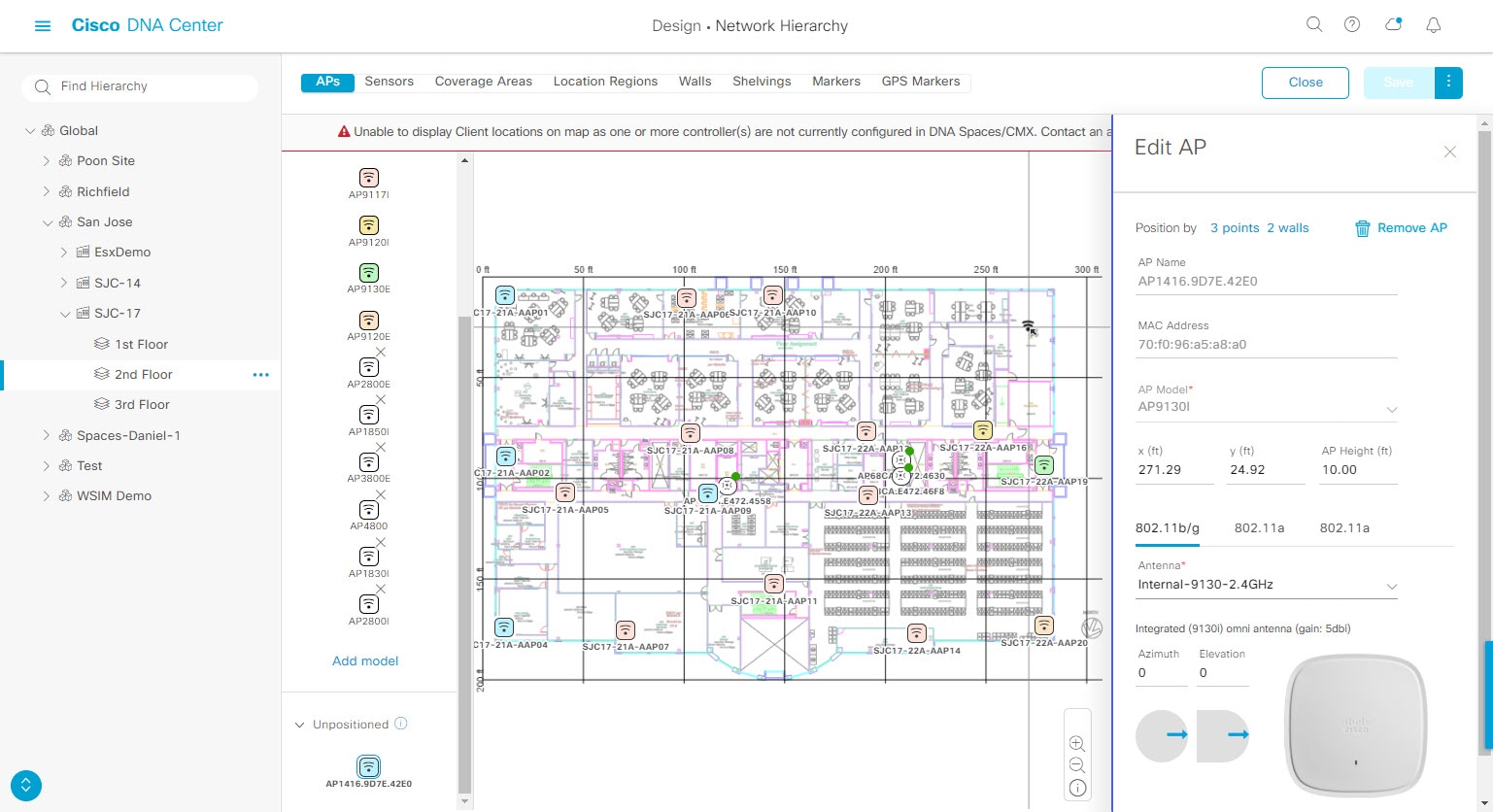

ステップ 10 |

AP を配置するには、次のいずれかを実行します。

|

||||

|

ステップ 11 |

[Edit AP] スライドインペインを使用して、次のような AP の詳細を設定します。

|

||||

|

ステップ 12 |

アクセスポイントの配置と設定が完了したら、マップツールバーから [Save] をクリックします。

結果:AP の新しい位置に基づいてヒートマップが生成されます。 |

||||

|

ステップ 13 |

フロアマップから AP を削除するには、編集モードの間に、マップの左側のペインから [Remove APs] をクリックします。 |

||||

|

ステップ 14 |

[Delete APs] スライドインペインから、削除するアクセスポイントの横にあるチェックボックスをオンにし、[Delete Selected] をクリックします。

|

フロアマップ上の AP アイコンにカーソルを合わせると、AP の詳細、Rx ネイバーの情報、クライアントの情報、およびデバイス 360 の情報が表示されます。

[Info] をクリックすると、次の AP の詳細が表示されます。

[Associated]:AP が関連付けられているかどうかを示します。

[Name]:AP 名。

[MAC Address]:AP の MAC アドレス。

[Model]:AP モデル番号。

[Admin/Mode]:AP モードの管理ステータス。

[Type]:無線タイプ。

[OP/Admin]:動作ステータスおよび AP モード。

[Channel]:AP のチャネル番号。

[Antenna]:アンテナ名。

[Azimuth]:アンテナの方向。

[Rx Neighbors] ラジオ ボタンをオンにすると、マップ上に選択した AP に隣接する Rx ネイバーが接続回線とともに表示されます。また、フロア マップには AP が関連付けられているかどうかも AP 名とともに表示されます。

[Device 360] をクリックすると、特定のネットワーク要素(ルータ、スイッチ、AP、またはシスコ ワイヤレス コントローラ)の 360 度ビューが表示されます。Cisco DNA Assurance ユーザガイド の「デバイスの健全性のモニターとトラブルシューティング」トピックを参照してください。

(注) |

デバイス 360 を開くには、アシュアランス アプリケーションをインストールしている必要があります。 |

(注) |

インベントリに Cisco AP 1800S センサーがあることを確認します。Cisco Aironet 1800s アクティブセンサーをインベントリで表示するには、プラグアンドプレイを使用してプロビジョニングする必要があります。Cisco DNA Assurance ユーザガイド のトピック「ワイヤレス Cisco Aironet 1800s アクティブ センサーのプロビジョニング」を参照してください。 |

センサーデバイスは AP 1800s センサー専用です。Cisco Aironet 1800s アクティブセンサーは、PnP を使用してブートストラップされます。アシュアランス サーバーに到達可能かどうかの詳細情報を取得してから アシュアランス サーバーと直接通信します。

|

ステップ 1 |

メニューアイコン( |

||

|

ステップ 2 |

左側のペインでビルディングのフロアをクリックします。 |

||

|

ステップ 3 |

マップツールバーから、[Add/Edit] をクリックします。 |

||

|

ステップ 4 |

マップツールバーから、[Sensors] トグルをクリックします。 |

||

|

ステップ 5 |

[Add Sensors] スライドインペインから、追加するセンサーのチェックボックスをオンにするか、またはセンサー行の横にある [Add] をクリックしてセンサーを追加します。

結果:新しく追加されたセンサーは、編集モードのマップの左ペインの [Unpositioned] カテゴリに表示されます。 |

||

|

ステップ 6 |

フロアマップへセンサーを割り当てたら、[Add Sensors] スライドインペインを閉じます。 |

||

|

ステップ 7 |

マップツールバーから、[Add/Edit] をクリックします。 |

||

|

ステップ 8 |

マップの左側のペインから、[Unpositioned] カテゴリのセンサーをクリックして、センサーを配置します。 |

||

|

ステップ 9 |

センサーを配置するフロアマップの場所をクリックします。

|

||

|

ステップ 10 |

センサーの設定と調整が完了したら、[保存(Save)] をクリックします。 |

||

|

ステップ 11 |

フロアマップからセンサーを削除するには、編集モードの間に、マップの左側のペインから [Remove APs] をクリックします。 |

||

|

ステップ 12 |

削除するセンサーのチェックボックスをオンにし、[Delete Selected] をクリックします。

|

既定では、フロア領域やビルディング マップの一部として定義されている外部エリアが無線カバレッジ エリアと見なされます。

長方形以外のビルディングがある場合、またはフロア内に長方形以外の領域をマークする場合には、マップ エディタを使用してカバレッジ領域または多角形の領域を描画できます。

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

左側のペインでビルディングのフロアをクリックします。 |

|

ステップ 3 |

マップツールバーから、[Add/Edit] をクリックします。 |

|

ステップ 4 |

マップツールバーから、[Coverage Areas] トグルをクリックします。 |

|

ステップ 5 |

マップの左側のペインから、[Coverage Area] アイコンをクリックします。 |

|

ステップ 6 |

[Coverage Area] ポップアップウィンドウで、フィールドにカバレッジエリアの名前を入力し、[Add Coverage] をクリックします。 |

|

ステップ 7 |

描画ツールを使用して、カバレッジエリアの形状を作成します。 |

|

ステップ 8 |

カバレッジエリアの作成が完了したら、マップツールバーの [Save] をクリックします。 |

|

ステップ 9 |

カバレッジエリアを編集するには、次の手順を実行します。

|

|

ステップ 10 |

カバレッジエリアを削除するには、次の手順を実行します。

|

アクセス ポイントの RF 予測ヒートマップを計算する際に考慮するための障害を作成することができます。

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

左ペインで、フロアを選択します。 |

|

ステップ 3 |

中央のペインのフロア プランの上にある [Edit] をクリックします。 |

|

ステップ 4 |

[Obstacles] の横にある [Overlays] パネルで、[Add] をクリックします。 |

|

ステップ 5 |

[Obstacle Creation] ダイアログ ボックスで、[Obstacle Type] ドロップダウン リストから障害のタイプを選択します。作成可能な障害のタイプは、[Thick Wall]、[Light Wall]、[Heavy Door]、[Light Door]、[Cubicle]、および [Glass] です。 |

|

ステップ 6 |

[Add Obstacle] をクリックします。 |

|

ステップ 7 |

障害物を作成する領域に描画ツールを移動します。 |

|

ステップ 8 |

描画ツールをクリックして、描線を開始および停止します。 |

|

ステップ 9 |

エリアの輪郭を描画したら、そのエリアをダブルクリックして強調表示します。 |

|

ステップ 10 |

[Obstacle Creation] ウィンドウで [Done] をクリックします。 |

|

ステップ 11 |

[Save] をクリックして、障害をフロア マップに保存します。 |

|

ステップ 12 |

障害を編集するには、[Obstacles] の隣にある [Overlays] パネルで、[Edit] をクリックします。 すべての使用可能な障害物がマップ上で強調表示されます。 |

|

ステップ 13 |

変更が完了したら、[Save] をクリックします。 |

|

ステップ 14 |

障害を削除するには、[Obstacles] の隣にある [Overlays] パネルで、[Delete] をクリックします。 すべての使用可能な障害物がマップ上で強調表示されます。 |

|

ステップ 15 |

障害にマウス カーソルを合わせ、クリックして削除します。 |

|

ステップ 16 |

[Save] をクリックします。 |

包含領域および除外領域を作成して、フロア上のロケーション計算の精度をさらに高めることができます。計算に含める領域(包含領域)と計算に含めない領域(除外領域)を定義できます。たとえば、ビルディング内のアトリウムや階段の吹き抜けなどの領域を除外して、作業領域(小個室、研究室、製造現場など)を含めることができます。

包含領域と除外領域は多角形領域で表され、最低 3 点で構成される必要があります。

フロア上の包含リージョンを 1 つだけ定義できます。デフォルトでは、各フロア領域が作成されるときに、各フロア領域に対して包含領域が定義されます。包含領域は、水色の実線で示され、通常はフロア領域全体の輪郭を描きます。

フロア領域に複数の除外領域を定義することができます。

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

左側のペインで建物のフロアをクリックします。 |

|

ステップ 3 |

マップツールバーから、[Add/Edit] をクリックします。 |

|

ステップ 4 |

マップツールバーから、[Location Regions] トグルをクリックします。 |

|

ステップ 5 |

マップの左側のペインから、[Inclusion] アイコンをクリックします。 |

|

ステップ 6 |

描画ツールを使用して包含領域を作成します。

|

|

ステップ 7 |

包含領域の作成が完了したら、マップツールバーの [Save] をクリックします。 |

フロア上のロケーション計算の精度をさらに高めるために、計算に含めない領域(除外領域)を定義できます。たとえば、ビルディング内のアトリウムや階段の吹き抜けなどの領域を除外できます。原則として、除外領域は包含領域の境界内に定義されます。

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

左側のペインで建物のフロアをクリックします。 |

|

ステップ 3 |

マップツールバーから、[Add/Edit] をクリックします。 |

|

ステップ 4 |

マップツールバーから、[Location Regions] トグルをクリックします。 |

|

ステップ 5 |

マップの左側のペインから、[Exclusion] アイコンをクリックします。 |

|

ステップ 6 |

描画ツールを使用して除外領域を作成します。

|

|

ステップ 7 |

除外領域の作成が完了したら、マップツールバーの [Save] をクリックします。 |

|

ステップ 1 |

[Overlays] パネルで、[Location Regions] の横にある [Edit] をクリックします。 |

|

ステップ 2 |

必要な変更を行って、[Save] をクリックします。 |

|

ステップ 1 |

[Overlays]パネルで、[Location Regions] の横にある [Delete] をクリックします。 |

|

ステップ 2 |

削除する領域の上にマウスのカーソルを合わせ、[Delete] をクリックします。 |

|

ステップ 3 |

[Save] をクリックします。 |

フロア上にコンベヤベルトを表すレールラインを定義できます。また、レール領域の周囲にスナップ幅とも呼ばれる、ロケーション計算をさらにサポートする領域を定義できます。この領域は、クライアントが表示されると予測される領域を表します。スナップ幅の領域内に配置されたクライアントは、レール ライン上に表示されるか(多数)、スナップ幅領域の外側に表示されます(少数)。

スナップ幅領域は、フィートまたはメートル(ユーザー定義)単位で定義され、レールの片側(東および西、または北および南)からモニターされる距離を表します。

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

左ペインで、フロアを選択します。 |

|

ステップ 3 |

中央のペインのフロア プランの上にある [Edit] をクリックします。 |

|

ステップ 4 |

[Rails] の横にある [Overlays] パネルで、[Add] をクリックします。 |

|

ステップ 5 |

レールのスナップ幅(フィートまたはメートル)を入力し、[Add Rail] をクリックします。 描画アイコンが表示されます。 |

|

ステップ 6 |

レール ラインの開始ポイントで描画アイコンをクリックします。ラインの描画を停止するときやラインの方向を変える際は、再びクリックします。 |

|

ステップ 7 |

フロア マップ上にレール ラインを描画したら、描画アイコンを 2 回クリックします。レールラインはマップ上に表示され、片側は定義されたスナップ幅リージョンに接します。 |

|

ステップ 8 |

[Save] をクリックします。 |

|

ステップ 9 |

[Overlays] パネルで、[Rails] の横にある [Edit] をクリックします。 使用可能なレールがマップ上で強調表示されます。 |

|

ステップ 10 |

変更を加えて、[Save] をクリックします。 |

|

ステップ 11 |

[Overlays] パネルで、[Rails] の横にある [Delete] をクリックします。 使用可能なすべてのレール ラインがマップ上で強調表示されます。 |

|

ステップ 12 |

削除するレールラインの上にマウスのカーソルを合わせ、[Delete] をクリックします。 |

|

ステップ 13 |

[Save] をクリックします。 |

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

左側のペインで建物のフロアをクリックします。 |

|

ステップ 3 |

マップツールバーから、[Add/Edit] をクリックします。 |

|

ステップ 4 |

マップツールバーから、[Markers] トグルをクリックします。 |

|

ステップ 5 |

マーカーの名前を入力し、[Add Marker] をクリックします。 |

|

ステップ 6 |

描画ツールを使用してマーカーを配置します。

|

|

ステップ 7 |

マップツールバーの [Save] をクリックします。 |

中央のペインのフロア プランの上にある [View Options] をクリックします。フロア マップと [Access Points]、[Sensor]、[Overlay Objects]、[Map Properties]、および [Global Map Properties]の各パネルが右側のペインに表示されます。

フロア マップの外観を変更するには、さまざまなパラメータを選択または選択解除します。たとえば、フロア マップ上のアクセス ポイント情報だけを表示する場合は、[Access Point] チェックボックスをオンにします。各パネルを展開して、各フロア要素で使用可能なさまざまな設定を構成できます。

アクセスポイントをマップ上に表示するには、[Access Points] の横にある [On/Off] ボタンをクリックします。[Access Points] パネルを展開して、次の設定を行います。

[Display Label]:ドロップダウンリストから、AP に関してフロアマップに表示するテキストラベルを選択します。使用可能な表示ラベルは次のとおりです。

[None]:選択したアクセスポイントに関してラベルが表示されません。

[Name]:AP 名。

[AP MAC Address]:AP の MAC アドレス。

[Controller IP]:アクセスポイントが接続されているシスコ ワイヤレス コントローラの IP アドレス。

[Radio MAC Address]:無線 MAC アドレス。

[IP Address]

[Channel]:Cisco Radio のチャネル番号または [Unavailable](アクセスポイントが接続されていない場合)。

[Coverage Holes]:クライアントが接続を失うまで信号が弱まったクライアントのパーセンテージ。接続されていないアクセス ポイントについては [Unavailable]、monitor-only モードのアクセス ポイントについては [MonitorOnly] と表示されます。

[TX Power]:現在の Cisco Radio の送信電力レベル(1 が高い)または [Unavailable](アクセスポイントが接続されていない場合)。無線帯域を変更すると、マップ上の情報もそれに応じて変更されます。

電力レベルはアクセス ポイントのタイプによって異なります。Cisco Aironet 1000 シリーズ Lightweight アクセスポイントは 1 ~ 5 の値を受け入れます。Cisco Aironet 1230AG シリーズ アクセスポイントは 1 ~ 7 の値を受け入れます。Cisco Aironet 1240AG シリーズ アクセスポイントおよび Cisco Aironet 1100 シリーズ アクセスポイントは 1 ~ 8 の値を受け入れます。

[Channel and Tx Power]:チャネルと送信電力レベルまたは [Unavailable](アクセスポイントが接続されていない場合)。

[Utilization]:関連付けられたクライアントデバイスで使用されている帯域幅のパーセンテージ(受信、送信、およびチャネル使用率を含む)。アソシエーションを解除されたアクセス ポイントでは [Unavailable]、monitor-only モードのアクセス ポイントでは [MonitorOnly] が表示されます。

[Tx Utilization]:指定されたインターフェイスの送信(Tx)使用率。

[Rx Utilization]:指定されたインターフェイスの受信(Rx)使用率。

[Ch Utilization]:指定されたアクセスポイントのチャネル使用率。

[Assoc.Clients]:関連付けられたクライアントの総数。

[Dual-Band Radios]:Cisco Aironet 2800 および 3800 シリーズ アクセスポイント上の XOR デュアルバンド無線を識別してマークします。

[Health Score]:AP の正常性スコア。

Issue Count

[Coverage Issues]

[AP Down Issues]

[Heatmap Type]:ヒートマップは、変数から取得した値をマップに色として表した、無線周波数(RF)ワイヤレスデータのグラフィック表示です。現在のヒートマップは、RSSI 予測モデル、アンテナの方向、および AP 送信電力に基づいて計算されます。[Heatmap Type] ドロップダウンリストからヒートマップのタイプを選択してください。ヒートマップのタイプは次のとおりです。

[None]

[AP RSSI]:特定の帯域のワイヤレス信号の強度を特定するカバレッジヒートマップ。

[RSSI Cut off(dBm)]:スライダをドラッグして RSSI カットオフレベルを設定します。RSSI Cutoff の範囲は -60 dBm ~ -90 dBm です。

[Heatmap Opacity(%)]:スライダを 0 ~ 100 の範囲でドラッグして、ヒートマップの不透明度を設定します。

[Heatmap Color Scheme]:緑色はヒートマップカバレッジ状態が良好であることを示し、赤色はヒートマップカバレッジ状態が悪いことを示します。

[Client Density]:関連付けられたクライアントの密度。

[Map Opacity(%)]:スライダをドラッグしてマップの不透明度を設定します。

[IDS]:ワイヤレスクライアントに提供されるモニター モード アクセス ポイント カバレッジをフロアマップ上に示すヒートマップ。

[Planned Heatmap]:計画ヒートマップは、フロアマップ上の計画アクセスポイントの可能なカバレッジを示す架空のヒートマップです。

[Coverage]:モニター モード アクセス ポイントが除外されたヒートマップ(モニター モード アクセス ポイントがフロアプラン上にある場合にのみ利用可能)。

AP の詳細はすぐにマップに反映されます。マップ上の AP アイコンにカーソルを合わせると、AP の詳細、RX ネイバーの詳細、クライアントの詳細、およびスイッチの情報が表示されます。

[Sensors] ボタンをクリックすると、マップ上にセンサーが表示されます。[Sensors] パネルを展開して、次の設定を行います。

[Display Label]:ドロップダウンリストから、選択したアクセスポイントに関してフロアマップに表示するテキストラベルを選択します。使用可能な表示ラベルは次のとおりです。

[None]

[Name]:センサー名。

[Sensor MAC Address]:センサーの MAC アドレス。

オーバーレイオブジェクト をこれらの設定を構成するパネルに展開します。[On]/[Off] ボタンを使用して、これらのオーバーレイオブジェクトをマップ上に表示します。

[Coverage Areas]

[Location Regions]

[Obstacles]

[Rails]

[Markers]

[Map Properties] パネルを展開して、以下を構成します。

[Auto Refresh]:間隔のドロップダウンリストを使用して、データベースからマップ データを更新する頻度を設定できます。[Auto Refresh] ドロップダウンリストから、時間間隔([None]、[1 min]、[2 mins]、[5 mins]、または [15 mins])を設定してください。

[Global Map Properties] パネルを展開し、次のように設定します。

[Unit of Measure]:ドロップダウンリストを使用して、マップの寸法測定値を [Feet] または [Meters] のいずれかに設定します。

2D ワイヤレスマップの場合、アクセスポイントやセンサーにさまざまなフィルタを適用できます。開始するには、マップツールバーの [Data] をクリックします。フィルタ条件に基づいて、検索結果がテーブルに表示されます。

インベントリ機能は、ホストの IP アドレス、MAC アドレス、およびそのデータベース内のデバイスに関するネットワーク アタッチメント ポイントなどの詳細を取得して保存します。

インベントリ機能は、ホストの IP アドレス、MAC アドレス、およびそのデータベース内のデバイスに関するネットワーク アタッチメント ポイントなどの詳細を取得して保存します。

また、インベントリ機能は、デバイスの制御性機能と連携して、デバイスに必要なネットワーク設定を構成することもできます(ネットワーク設定がデバイスにまだ存在しない場合)。

インベントリは、必要に応じて次のプロトコルを使用します。

リンク層検出プロトコル(LLDP)

IP デバイス トラッキング(IPDT)またはスイッチ統合セキュリティ機能(SISF)(IPDT または SISF をデバイス上で有効にする必要があります)。

LLDP Media Endpoint Discovery (このプロトコルは IP フォンや一部のサーバーの検出に使用されます)。

ネットワーク設定プロトコル(NETCONF)デバイスのリストについては、ディスカバリの前提条件 を参照してください。

初期検出後、Cisco DNA Center は定期的にデバイスをポーリングすることでインベントリを維持します。デフォルトの間隔は 6 時間です。ただし、この間隔は、ネットワーク環境の必要性に応じて、最高 24 時間まで変更できます。詳細については、デバイスポーリング間隔の更新を参照してください。また、デバイスの設定変更によって SNMP トラップがトリガーされ、次にデバイスの再同期がトリガーされます。ポーリングはデバイス、リンク、ホスト、およびインターフェイスごとに実行されます。アクティブ状態が 1 日未満のデバイスのみが表示されます。これによって、古いデバイス データが表示されないようにします。500 個のデバイスのポーリングに約 20 分かかります。

の順に選択すると、グローバルレベルですべてのデバイスのポーリング間隔を更新できます。また、[Device Inventory] を選択すると、デバイスレベルで特定のデバイスのポーリング間隔を更新できます。[Network Resync Interval] を使用してポーリング間隔を設定すると、その値が [Device Inventory] ポーリング間隔値よりも優先されます。

デバイスにポーリングさせない場合は、ポーリングを無効にできます。

インベントリにデバイスがあることを確認します。デバイスがない場合は、ディスカバリ機能を使用して検出します。

|

ステップ 1 |

メニューアイコン( |

||

|

ステップ 2 |

更新するデバイスを選択します。 |

||

|

ステップ 3 |

[Update Polling Interval] をクリックします |

||

|

ステップ 4 |

[Update Resync Interval] ダイアログボックスの [Status] フィールドで、[Enabled] をクリックしてポーリングを有効にするか、[Disabled] をクリックしてポーリングを無効にします。 |

||

|

ステップ 5 |

[Polling Time] フィールドには、継続的なポーリングサイクルの間隔(分単位)を入力します。有効な値は、25 ~ 1,440 分(24 時間)です。

|

||

|

ステップ 6 |

[更新(Update)] をクリックします。 |

[Inventory] テーブルには、検出された各デバイスの情報が表示されます。列ヘッダーをクリックすると、行が昇順にソートされます。列ヘッダーをもう一度クリックすると、行が降順にソートされます。

テーブルで表示または非表示にする列を選択するには、![]() をクリックします。列の選択はセッション間では保持されない点に注意してください。

をクリックします。列の選択はセッション間では保持されない点に注意してください。

デバイスを選択し、[Focus] ドロップダウンリストから別のビューを選択すると、選択内容は新しい各ビューに保持されます。

デフォルトでは、[Inventory] テーブルに 25 のエントリが表示されます。追加のエントリを表示するには、[Show More] をクリックします。[Inventory] テーブルには最大 200 のエントリを表示できます。

[Inventory] テーブルに 25 を超えるエントリがあり、[Focus] ドロップダウンリストから別のビューを選択した場合、エントリの数は新しい各ビューで保持されます。

インベントリにデバイスがあることを確認します。デバイスがない場合は、ディスカバリ機能を使用して検出します。

|

メニューアイコン(

|

デバイスがまだサイトに追加されていない場合に限り、Cisco DNA Center データベースからデバイスを削除できます。

インベントリからワイヤレスセンサーを削除すると、センサーは工場出荷時のデフォルト状態にリセットされるため、再接続すると現在の構成が採用されます。

この手順を実行するには、管理者(ROLE_ADMIN)権限、およびすべてのデバイスへのアクセス権([RBAC Scope] を [ALL] に設定)が必要です。

|

ステップ 1 |

メニューアイコン( |

||

|

ステップ 2 |

削除するデバイスの横にあるチェックボックスをオンにします。

|

||

|

ステップ 3 |

[Actions] ドロップダウンリストから [Inventory] > [Delete Device] の順に選択します。 |

||

|

ステップ 4 |

[Warning] ウィンドウで、[Config Clean-Up] チェックボックスをオンにして、選択したデバイスからネットワーク設定およびテレメトリ設定を削除します。 |

||

|

ステップ 5 |

[OK] をクリックして、アクションを確認します。 |

|

ステップ 1 |

の順に選択します。 |

|

ステップ 2 |

サイトに割り当てるデバイスのチェックボックスをオンにします。 |

|

ステップ 3 |

[Actions] メニューから、 を選択します。 |

|

ステップ 4 |

[Assign Device To Site] スライドインペインで、デバイスの |

|

ステップ 5 |

[Choose a floor] スライドインペインで、デバイスに割り当てるフロアを選択します。 |

|

ステップ 6 |

[Save] をクリックします。 |

|

ステップ 7 |

(任意) 複数のデバイスを選択して同じ場所に追加した場合は、最初のデバイスで [Apply to All] チェックボックスをオンにすると、残りのデバイスに同じ場所を割り当てることができます。 |

|

ステップ 8 |

[Assign] をクリックします。 |

|

ステップ 9 |

サイトにデバイスを割り当てるときにデバイスの可制御性が有効になっていると、ワークフローが自動的にトリガーされ、サイトからデバイスにデバイス設定がプッシュされます。 |

ネットワークでのユーザー認証に Cisco ISE を使用している場合、Cisco DNA Center を設定して Cisco ISE を統合できます。統合することで、ユーザー名やオペレーティングシステムなど、有線クライアントの詳細な情報を参照できます。

Cisco ISE の設定は NCP(ネットワーク制御プラットフォーム)内に一元化されているため、単一の GUI で Cisco ISE を設定できます。Cisco ISE の設定ワークフローは次のとおりです。

メニューアイコン(![]() )をクリックして、 の順に選択して、Cisco ISE サーバーの詳細を入力します。

)をクリックして、 の順に選択して、Cisco ISE サーバーの詳細を入力します。

Cisco ISE サーバーが正常に追加されると、NCP は NDP(ネットワーク データ プラットフォーム)との接続を確立し、pxGrid ノード、キーストア、およびトラストストアファイルの詳細を送信します。

NDP は、NCP から受信した設定に基づき、pxGrid セッションを確立します。

NCP が pxGrid ノードのフェールオーバーを自動的に検出すると、ペルソナが稼働し、NDP に通信します。

ISE 環境に変化があると、NDP は新しい pxGrid アクティブノードと新しい pxGrid セッションを開始します。

Cisco DNA Center は AAA サーバをユーザ認証に使用し、Cisco ISE をユーザ認証とアクセス制御の両方に使用します。この手順を使って Cisco ISE を含む AAA サーバを設定します。

Cisco ISE を使用してポリシーと AAA 機能の両方を実行する場合、Cisco DNA Center および Cisco ISE が統合されていることを確認します。

他の製品(Cisco ISE 以外)で AAA 機能を使用している場合、以下に注意してください。

AAA サーバーで Cisco DNA Center を登録します。これには、AAA サーバーと Cisco DNA Center の共有秘密を定義することが含まれます。

AAA サーバーで Cisco DNA Center の属性名を定義します。

Cisco DNA Center マルチホストクラスタの設定の場合は、AAA サーバーのマルチホストクラスタに、すべての個別のホスト IP アドレスと仮想 IP アドレスを定義します。

Cisco ISE を設定する前に、以下の点を確認してください。

Cisco ISE をネットワークに展開していること。サポート対象の Cisco ISE バージョンの詳細については、「Cisco DNA Center のサポート対象デバイス」を参照してください。Cisco ISE のインストールについては、Cisco Identity Services Engine インストールおよびアップグレードガイド [英語] を参照してください。

スタンドアロン ISE 展開環境がある場合は、Cisco DNA Center を Cisco ISE ノードと統合し、そのノード上で pxGrid サービスと外部 RESTful サービス(ERS)を有効にする必要があります。

(注) |

pxGrid 2.0 では Cisco ISE の展開で最大 4 つの pxGrid ノードを使用できますが、Cisco DNA Center 2.2.1.x 以前のリリースは 2 つを超える pxGrid ノードをサポートしていません。 |

分散型 Cisco ISE 展開がある場合:

Cisco DNA Center をプライマリポリシー管理ノード(PAN)と統合し、PAN 上で ERS を有効にする必要があります。

(注) |

PAN 経由で ERS を使用することを推奨します。ただし、バックアップの場合は、PSN 上で ERS を有効にできます。 |

ポート 443、5222、8910、9060 で Cisco DNA Center と Cisco ISE の通信を有効にする必要があります。

pxGrid が有効化されている Cisco ISE ホストには、Cisco ISE eth0 インターフェイスの IP アドレス上の Cisco DNA Center から到達できる必要があります。

Cisco ISE ノードは、アプライアンス NIC 経由でファブリック アンダーレイ ネットワークに到達できます。

Cisco ISE 管理ノード証明書のサブジェクト名またはサブジェクト代替名(SAN)のいずれかに Cisco ISE の IP アドレスまたは FQDN が含まれている必要があります。

Cisco DNA Center システム証明書の SAN フィールドに、Cisco DNA Center アプライアンスの IP アドレスと FQDN の両方がリストされている必要があります。

(注) |

Cisco ISE 2.4 パッチ 13、2.6 パッチ 7、および 2.7 パッチ 3 では、pxGrid 証明書に Cisco ISE のデフォルトの自己署名証明書を使用している場合、証明書が Cisco ISE によって拒否されることがあります。これは、その証明書の古いバージョンに、SSL サーバとして指定された Netscape Cert Type 拡張があるためです。これは、クライアント証明書が必要なため失敗します。 この問題は Cisco ISE 3.0 以降では発生しません。詳細については、Cisco Cloud APIC リリースノート [英語] を参照してください。 |

|

ステップ 1 |

メニューアイコン( |

||||

|

ステップ 2 |

[Add] ドロップダウンリストから、[AAA] または [ISE] を選択します。 |

||||

|

ステップ 3 |

プライマリ AAA サーバーを設定するには、次の情報を入力します。

|

||||

|

ステップ 4 |

Cisco ISE サーバーを設定するには、次の詳細情報を入力します。

|

||||

|

ステップ 5 |

[Advanced Settings] をクリックして、設定を構成します。

|

||||

|

ステップ 6 |

[Add] をクリックします。 |

||||

|

ステップ 7 |

セカンダリサーバーを追加するには、前述の手順を繰り返します。 |

Cisco DNA Center では、デバイスを特定のサイトに割り当てる際のグローバルネットワーク設定を構成できます。テレメトリを使用すると、ネットワークデバイスがポーリングされ、SNMP サーバー、syslog サーバー、NetFlow コレクタ、または有線クライアントの設定に従ってテレメトリデータが収集されます。

サイトを作成し、サイトにデバイスを割り当てます。『ネットワーク階層のサイトの作成』を参照してください。

|

ステップ 1 |

[Design] > [Network Settings] > [Telemetry] の順に選択します。メニューアイコン( |

|

ステップ 2 |

[NMP Traps] 領域が表示されていない場合は展開し、次のいずれかを実行します。 |

|

ステップ 3 |

[Syslogs] 領域が表示されていない場合は展開し、次のいずれかを実行します。

|

|

ステップ 4 |

[NetFlow] 領域が表示されていない場合は展開し、次のいずれかを実行します。 |

|

ステップ 5 |

[Wired Client Data Collection] 領域を展開し、[Monitor wired clients] チェックボックスをオンにします。 この選択により、サイトのアクセスデバイスで IP デバイストラッキング(IPDT)がオンになります。 デフォルトでは、サイトの IPDT は無効になっています。 注:CLI 構成をプレビューするには、IPDT を有効にする必要があります。デバイスをプロビジョニングする場合、デバイスに展開する前に CLI 構成をプレビューできます。 |

|

ステップ 6 |

[Wireless Controller, Access Point and Wireless Clients Health] 領域を展開し、[Enable Wireless Telemetry] チェックボックスをオンにします。 オンにすると、ネットワークのワイヤレスコントローラ、アクセスポイント、およびワイヤレスクライアントの正常性をモニターできます。 |

|

ステップ 7 |

[Save] をクリックします。 |

Cisco AI Network Analytics が、ワイヤレスコントローラおよびサイト階層から Cisco DNA Center にネットワークイベントデータをエクスポートできるようにするには、次の手順を実行します。

Cisco DNA Center 用の Cisco DNA Advantage ソフトウェアライセンスを保有していることを確認してください。AI ネットワーク分析 アプリケーションは、Cisco DNA Advantage ソフトウェアライセンスに含まれています。

AI ネットワーク分析 アプリケーションがダウンロードおよびインストールされていることを確認します。Cisco Digital Network Architecture Center 管理者ガイドの「パッケージと更新のダウンロードとインストール」のトピックを参照してください。

ネットワークまたは HTTP プロキシが、次のクラウドホストへのアウトバウンド HTTPS(TCP 443)アクセスを許可するように設定されていることを確認します。

[api.use1.prd.kairos.ciscolabs.com](米国東部地域)

[api.euc1.prd.kairos.ciscolabs.com](EU 中央地域)

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

[External Services] までスクロールし、[Cisco AI Analytics] を選択します。

|

|

ステップ 3 |

次のいずれかを実行します。

|

|

ステップ 4 |

[Success] ダイアログボックスで [Okay] をクリックします。 |

|

ステップ 5 |

(推奨)AI ネットワーク分析 ウィンドウで、[Download Configuration] ファイルをクリックします。 |

Cisco AI Network Analytics データ収集を無効にするには、 Cisco AI Network Analytics クラウドサービスへの接続をオフ(無効)にする必要があります。これにより、AI 駆動型の問題、ネットワークヒートマップ、サイトの比較、ピアの比較など、Cisco AI Network Analytics 関連のすべての機能が無効になります。

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

[External Services] までスクロールし、[Cisco AI Analytics] を選択します。 |

|

ステップ 3 |

[Cloud Connection] エリアで、 |

|

ステップ 4 |

[Update] をクリックします。 |

|

ステップ 5 |

Cisco AI Network Analytics クラウドからネットワークデータを削除するには、Cisco Technical Response Center(TAC)に連絡してサポートリクエストをオープンします。 |

|

ステップ 6 |

(オプション)以前の設定が間違って配置されている場合は、[Download configuration file] をクリックします。 |

機械推論ナレッジパックは、機械推論エンジン(MRE)がセキュリティの問題を特定し、根本原因の自動分析を改善するために使用する、段階的なワークフローです。これらのナレッジパックは、より多くの情報を受信しながら継続的に更新されます。機械推論ナレッジベースは、これらのナレッジパック(ワークフロー)のリポジトリです。最新のナレッジパックにアクセスするために、機械推論ナレッジベースを毎日自動更新するように Cisco DNA Center を設定することもできれば、手動更新を実行することもできます。

|

ステップ 1 |

メニューアイコン( |

|

ステップ 2 |

[External Services] まで下にスクロールし、[Machine Reasoning Knowledge Base]を選択します。

機械推論ナレッジベースの新しいアップデートがある場合は、[Machine Reasoning Knowledge Base] ウィンドウに [AVAILABLE UPDATE] 領域が表示され、アップデートの [Version] と [Details] が示されます。

|

|

ステップ 3 |

(推奨)[AUTO UPDATE] チェックボックスをオンにして、機械推論ナレッジベースを自動的に更新します。 自動更新は、Cisco DNA Center がクラウドの機械推論エンジンに正常に接続されている場合にのみ実行できます。 |

|

ステップ 4 |

機械推論ナレッジベースを Cisco DNA Center で手動で更新するには 、次のいずれかを実行します。

|

Cisco DNA Center の GUI 画面は、英語(デフォルト)、中国語、日本語または韓国語で表示できます。

デフォルトの言語を変更するには、次のタスクを実行します。

|

ステップ 1 |

ブラウザで、サポートされている言語(中国語、日本語、または韓国語)のいずれかにロケールを変更します。

|

|

ステップ 2 |

Cisco DNA Center にログインします。 GUI 画面は、選択した言語で表示されます。  |

アシュアランス は、ロールベース アクセス コントロール(RBAC)をサポートしています。これにより、スーパー管理者ロールの権限を持つユーザーは、特定の アシュアランス 機能へのユーザーアクセスを許可または制限するカスタムロールを定義できます。

詳細については、『Cisco DNA Center 管理者ガイド』の「Manage Users」の章を参照してください。

カスタムロールを定義し、定義したロールにユーザーを割り当てるには、次の手順を実行します。

SUPER-ADMIN-ROLE 権限を持つユーザのみがこの手順を実行することができます。

|

ステップ 1 |

カスタムロールを定義します。 |

|

ステップ 2 |

作成したカスタムロールにユーザーを割り当てるには、[Add Users] をクリックします。 ] ウィンドウが表示されます。このウィンドウでは、カスタムロールを既存のユーザーまたは新規ユーザーに割り当てることができます。

|

|

ステップ 3 |

既存のユーザーがログイン中に、管理者がそのユーザーのアクセス権限を変更した場合、新しい権限設定を有効にするには、ユーザーが Cisco DNA Center からログアウトして、ログインし直す必要があります。 |