ClusterIPStack |

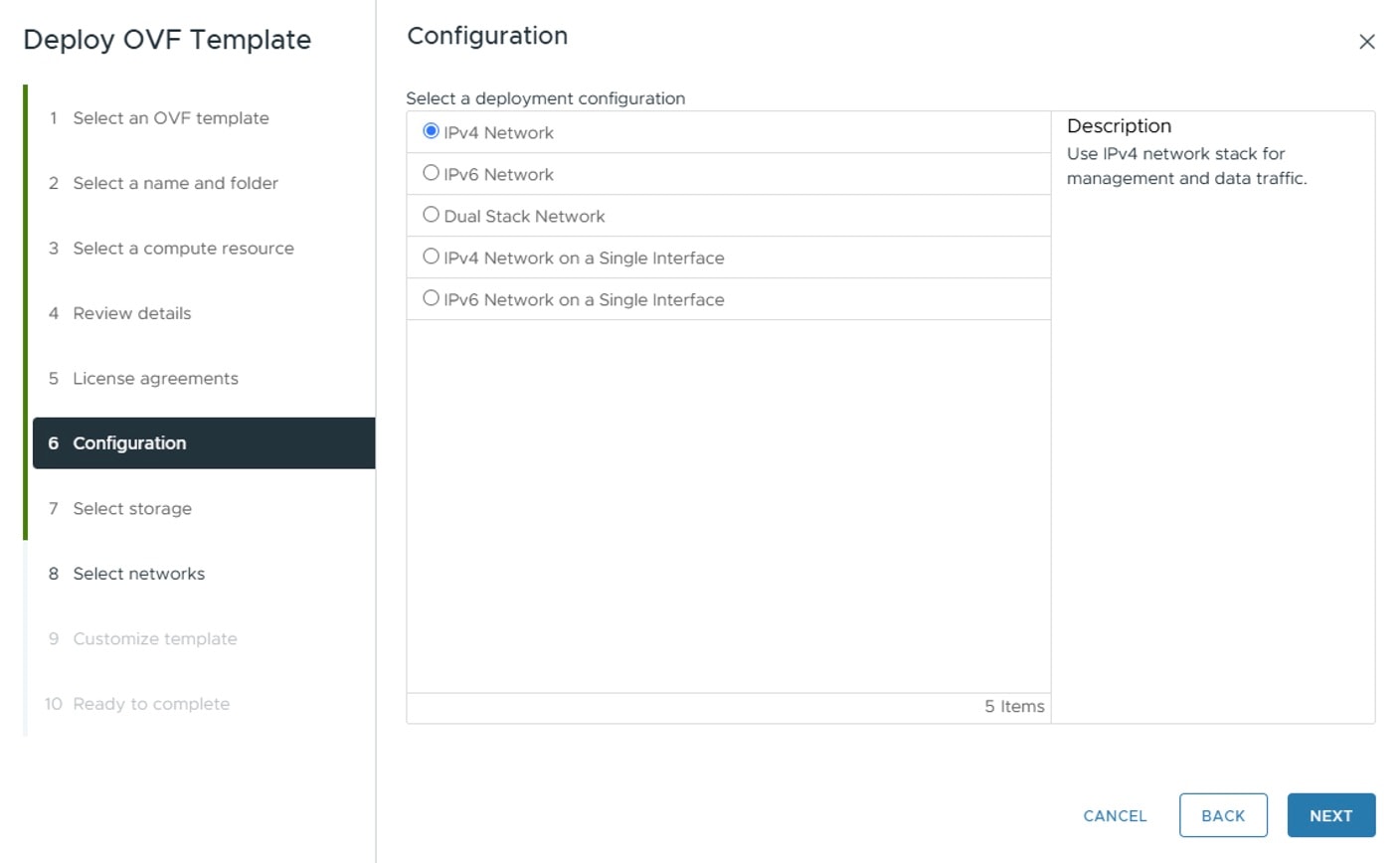

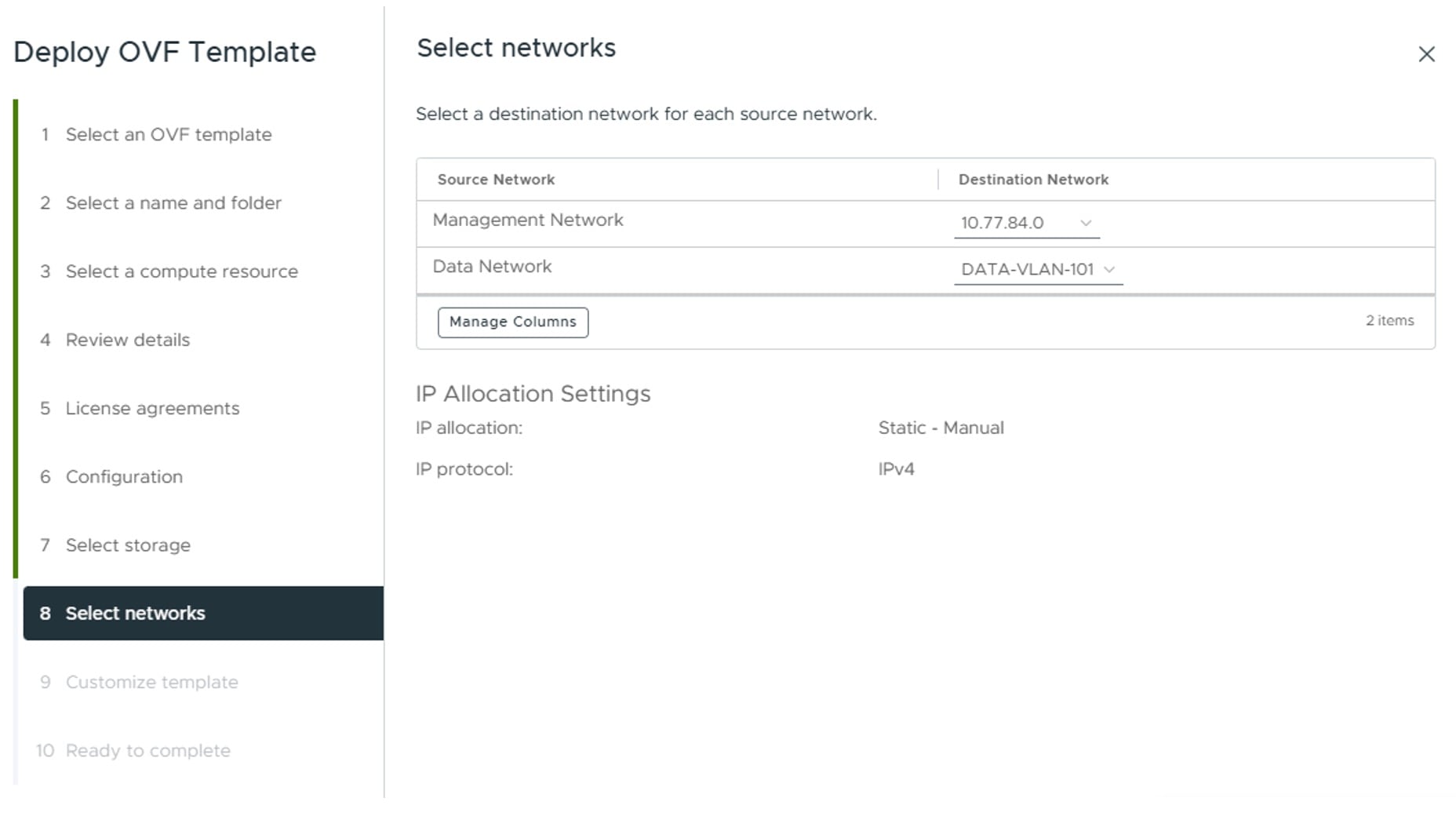

IP スタックプロトコル:IPv4、IPv6、またはデュアルスタック。

|

ManagementIPAddress |

VM の管理 IP アドレス(IPv4 や IPv6)。

|

ManagementIPNetmask |

ドット付き 10 進法形式の管理 IP サブネット(IPv4 や IPv6)。

|

ManagementIPGateway |

管理ネットワーク上のゲートウェイIP(IPv4 や IPv6)。アドレスは到達可能である必要があります。そうでない場合、インストールは失敗します。

|

ManagementVIP |

Crosswork VM の管理仮想 IP。

|

DataIPAddress |

VM のデータ IP アドレス(IPv4 や IPv6)。

|

DataIPNetmask |

ドット付き 10 進法形式のデータ IP サブネット(IPv4 や IPv6)。

|

DataIPGateway |

データネットワーク上のゲートウェイ IP(IPv4 や IPv6)。アドレスは到達可能である必要があります。そうでない場合、インストールは失敗します。

|

DataVIP |

Crosswork VM のデータ仮想 IP。

|

DNS |

DNS サーバーの IP アドレス(IPv4 や IPv6)。アドレスは到達可能である必要があります。そうでない場合、インストールは失敗します。

|

NTP |

NTP サーバーのアドレスまたは名前。アドレスは到達可能である必要があります。そうでない場合、インストールは失敗します。

|

DomainName |

VM に使用されるドメイン名。

|

CWPassword |

Cisco Crosswork にログインするためのパスワード。VM の設定時は、以下の条件を満たす強力なパスワードを設定します。

-

パスワードは 8 文字以上とし、大文字、小文字、数字、および少なくとも 1 つの特殊文字を含める必要があります。

-

バックスラッシュ(\)、引用符(')二重引用符(")は、特殊文字として使用できません。

-

辞書に載っている単語に似たパスワード(「Pa55w0rd!」など)の使用は避けてください。類似パスワードは基準を満たしていますが、脆弱であり、許可されないため、VM のセットアップに失敗します。

|

VMSize |

VM のサイズ。Crosswork Workflow Manager ソリューションの展開の場合は、「超大規模」プロファイルを指定します。

|

VMName |

VM の名前。

|

NodeType |

VM のタイプを示します。[ハイブリッド(Hybrid)] を選択します。

|

IsSeed |

[True] に設定します。

|

InitNodeCount |

値を 1 に設定します。

|

InitMasterCount |

値を 1 に設定します。

|

BackupMinPercent |

バックアップパーティションのサイズとして使用される、データディスク容量の最小パーセンテージ。デフォルト値は 35 です(有効な範囲は 1 〜 80)。

別の値が推奨されない限り、デフォルト値を使用してください。

|

(注)

|

最終的なバックアップ パーティション サイズは動的に計算されます。このパラメータは最小値を定義します。

|

|

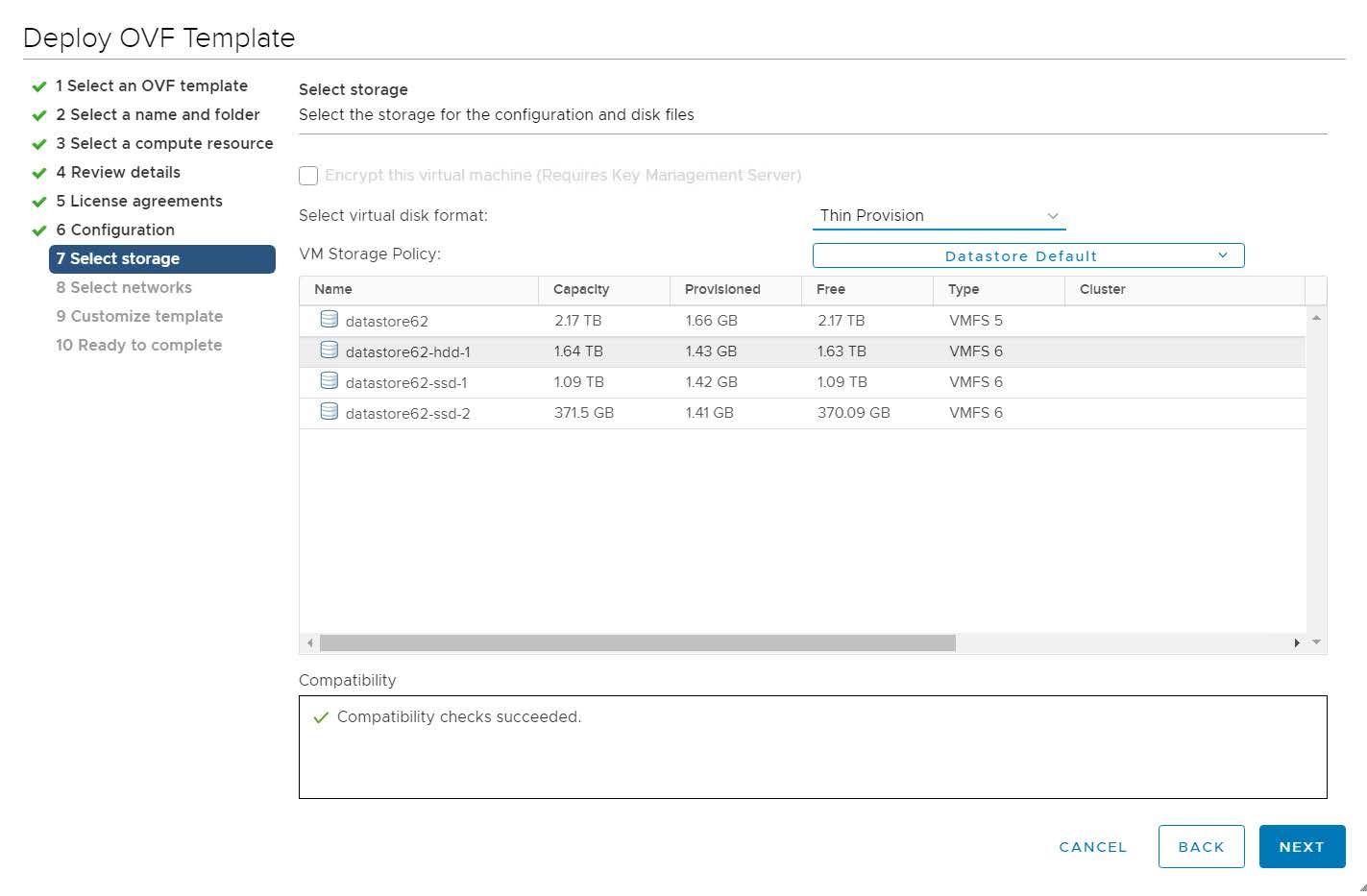

ThinProvisioned |

本番展開では、[False] を設定します。

|

SchemaVersion |

構成マニフェストスキーマのバージョンこれは、このテンプレートで使用するインストーラのバージョンを示します。

スキーマのバージョンは、cisco.com のインストーラツールのサンプルテンプレートによってパッケージ化されるバージョンに対応している必要があります。テンプレートの要件はリリースごとに変更される可能性があるため、常に、展開するリリースで提供されるデフォルトのテンプレートから新しいテンプレートを作成する必要があります。

|

LogFsSize |

ログパーティションサイズ(ギガバイト単位)。最小値は 20 GB、最大値は 1,000 GB です。

空白のままにすると、デフォルト値(20 GB)が選択されます。

|

EnableSkipAutoInstallFeature |

[自動インストールをスキップ(skip auto install)] とマークされているポッドは、個別のアプリケーションまたはポッドが明示的に要求しない限り、起動されません。デフォルト値は、[False] です。

Crosswork Workflow Manager ソリューション展開の場合は、値を [True] に設定する必要があります。

|

EnforcePodReservations |

ポッドの最小のリソース予約を強制します。空白のままにすると、デフォルト値([True])が選択されます。

このパラメータは、文字列値を許可するため、値をかならず二重引用符で囲います。

|

K8sServiceNetwork |

kubernetes サービスネットワークのネットワークアドレス。デフォルトでは、CIDR 範囲は「/16」固定です。

|

K8sPodNetwork |

kubernetes ポッドネットワークのネットワークアドレス。デフォルトでは、CIDR 範囲は「/16」固定です。

|

IgnoreDiagnosticsCheckFailure |

診断チェックが失敗した場合のシステム応答を設定するために使用されます。[False] に設定すると、診断チェックがエラーを報告した場合、インストールは終了します。[True] に設定すると、診断チェックは無視され、インストールが続行します。

デフォルト値は [False] です。シスコでは、実稼働環境にインストールする場合、常に値を [False] のままにしておくことをお勧めします。この設定でインストールが失敗する場合は、シスコ カスタマー エクスペリエンスにお問い合わせください。

このパラメータは、文字列値を許可するため、値をかならず二重引用符で囲います。

|

(注)

|

-

ログファイル(diagnostic_stdout.log および diagnostic_stderr.log)は、/var/log にあります。各診断の実行結果は、/home/cw-admin/diagnosis_report.txt のファイルに保存されます。

-

diagnostic all コマンドを使用して、N 日目に診断を手動で呼び出します。

-

diagnostic history コマンドを使用して、以前のテストレポートを表示します。

|

|

ManagementVIPName |

Crosswork VM の管理仮想 IP の名前。これは DNS 名を介して Crosswork の管理 VIP に到達するために使用されるオプションのパラメータです。このパラメータを使用する場合、対応する DNS レコードが DNS サーバーに存在する必要があります。

|

DataVIPName |

Crosswork VM のデータ仮想 IP の名前。これは DNS 名を介して Crosswork のデータ VIP に到達するために使用されるオプションのパラメータです。このパラメータを使用する場合、対応する DNS レコードが DNS サーバーに存在する必要があります。

|

EnableHardReservations |

VM CPU およびメモリプロファイルの予約の適用を決定します。これはオプションのパラメータであり、明示的に指定されない場合、デフォルト値は [True] です。このパラメータは、文字列値を許可するため、値をかならず二重引用符で囲います。

[True] に設定すると、VM のリソースが独占的に提供されます。この状態では、CPU コア、メモリ、または CPU サイクルが不十分な場合、インストールに失敗します。

[False] に設定すると(ラボインストールの場合にのみ設定)、VM のリソースはベストエフォートで提供されます。この状態では、不十分な CPU コアがパフォーマンスに影響を与えたり、インストールが失敗したりする可能性があります。

|

ManagerDataFsSize |

このパラメータは、Dockerインストーラツールを使用してインストールする場合にのみ適用されます。

Crosswork ノードのデータディスクサイズを指します(ギガバイト単位)。これはオプションのパラメータであり、明示的に指定されない場合、デフォルト値は 485 です(有効な範囲は 485 〜 8000)。

別の値が推奨されない限り、デフォルト値を使用してください。

|

RamDiskSize |

RAM ディスクのサイズ。

このパラメータはラボインストールのみに使用されます(値は 2 以上にする必要があります)。RAMDiskSize にゼロ以外の値が指定されている場合、HSDatastore 値は使用されません。

|

Timezone |

タイムゾーン名を入力します。名前は、標準 IANA「TZ」タイムゾーン名(英語)にする必要があります(「America/Chicago」など)。名前は文字列値であるため、値をかならず二重引用符で囲みます。

IANA の TZ タイムゾーン名の公式リストは、https://data.iana.org/time-zones/tzdb-2021a/zone1970.tabで確認できます。また、任意の Ubuntu コマンドラインで次のように入力してリストを表示することもできます。

timedatectl list-timezones

この方法での TZ タイムゾーンの設定はオプションです。このフィールドを空白のままにすると、VM は、ローカル NTP サーバーの起動および接続時にシステムクロックを設定します。システムクロックは、NTP サーバーの UTC プロトコルを使用します。UTC

を使用すると、ネットワーク全体で適切なサーバータイムの同期が確保されますが、ローカルタイムゾーンや DST の調整は行われないため、組織に NTP プロトコルの実装についてのポリシーが定義されていない限り、グローバルなネットワーク管理が複雑になる可能性があります。これに関するヘルプについては、『Use Best Practices for Network Time Protocol』を参照してください。

後で、IANA の「TZ」タイムゾーン名を使用することにした場合は、CNC サーバー VM のコマンドラインを使用して、次のように設定できます。

- CNC サーバー VM のコマンドラインにアクセスします。

ssh cw-admin@VMIPaddress

-

管理ユーザーに切り替えます(管理パスワードの入力を求められる場合があります)。

sudo su

-

選択した IANA TZ 名を使用して、タイムゾーンを設定します。

timedatectl set-timezone TZName

-

設定が受け入れられたことを確認します。

timedatectl status

|

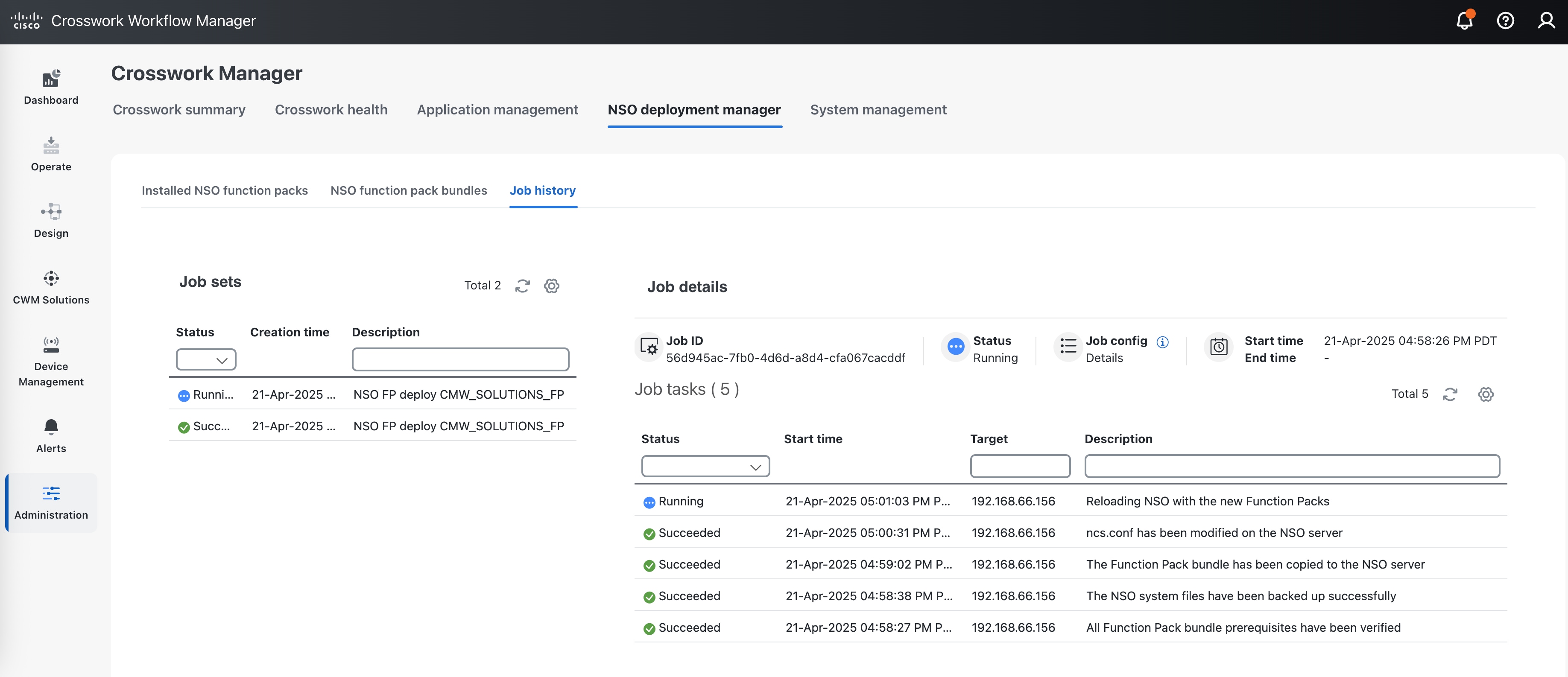

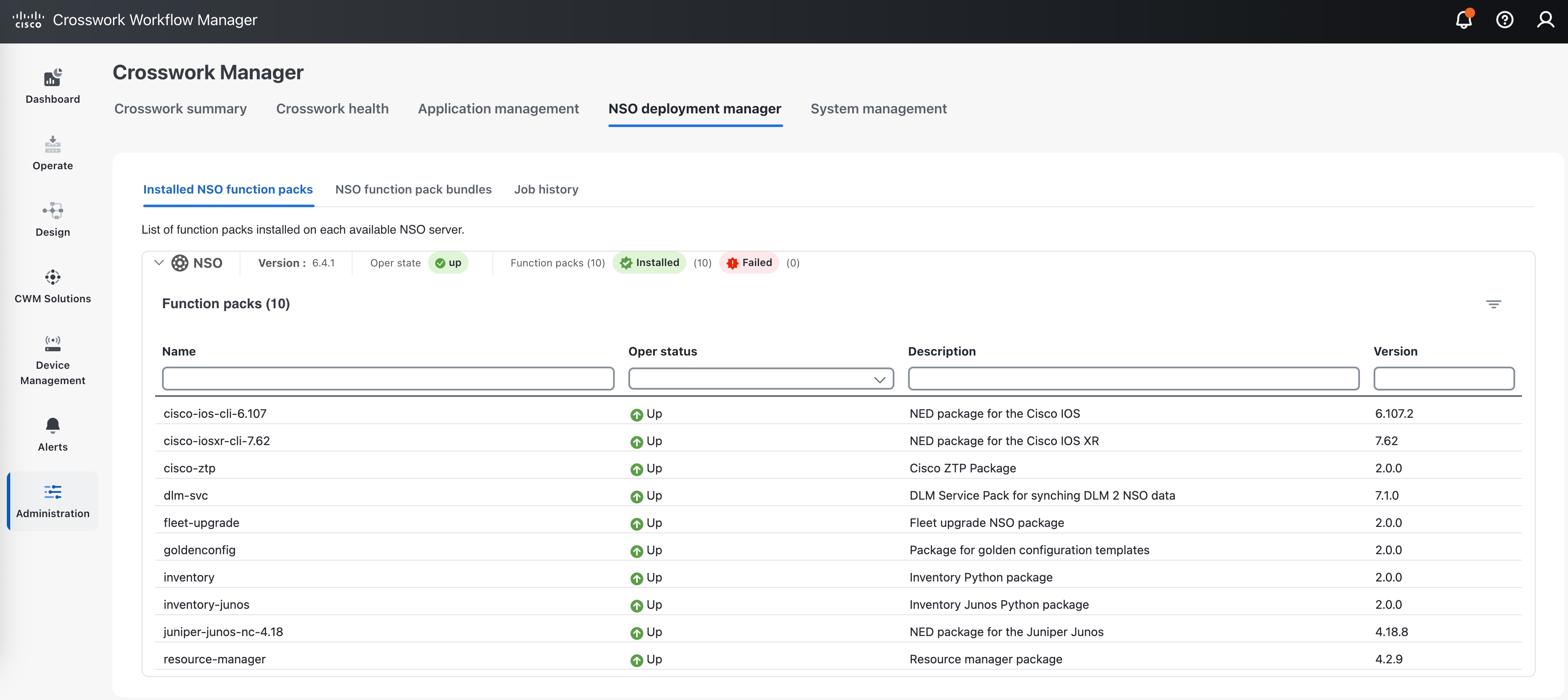

![[NSO展開マネージャ(NSO Deployment Manager)]](/c/dam/en/us/td/i/400001-500000/480001-490000/489001-490000/489864.png)

![[展開ターゲット(Deployment Target)]](/c/dam/en/us/td/i/400001-500000/480001-490000/489001-490000/489866.png)

フィードバック

フィードバック