ゼロタッチプロビジョニングの概念

Cisco Crosswork Zero Touch Provisioning(ZTP)アプリケーションでは、工場出荷時の状態のデバイスをブランチオフィスまたはリモートの場所に出荷し、物理的に設置した後でプロビジョニングすることができます。ローカルオペレータは、イメージをインストールしたり、設定したりすることなく、これらのデバイスをネットワークにケーブル接続できます。ZTP を使用するには、まず DHCP サーバーと ZTP アプリケーションで各デバイスのエントリを確立します。その後、デバイスをネットワークに接続して電源を投入するか、リロードすることで、ZTP 処理をアクティブ化できます。デバイスは自動的にソフトウェアイメージと設定をダウンロードし、デバイスに適用します(設定のみを適用することもできます)。設定が完了すると、ZTP は新しいデバイスを Cisco Crosswork デバイスインベントリにオンボーディングします。その後、他の Cisco Crosswork アプリケーションを使用して、デバイスをモニターおよび管理できます。

Cisco Crosswork ZTP では、次の基本用語と概念を使用します。

-

クラシック ZTP:ソフトウェアと設定ファイルをダウンロードしてデバイスに適用するプロセス。iPXE ファームウェアと HTTP を使用してデバイスを起動し、ダウンロードを実行します。パブリックネットワークでの使用には適していません。

-

セキュア ZTP:ソフトウェアイメージと設定ファイルをダウンロードしてデバイスに適用するセキュアなプロセス。セキュアなトランスポートプロトコルと証明書を使用してデバイスを検証し、ダウンロードを実行します。

-

PnP ZTP:ソフトウェアイメージと設定ファイルをダウンロードし、シスコデバイスに適用するセキュアなプロセス。Cisco Plug and Play(Cisco PnP)を使用してデバイスを検証し、セキュアで暗号化されたチャネルを介してダウンロードを実行します。

-

評価ライセンスのカウントダウン:ZTP を使用して、デバイスをライセンスなしで 90 日間オンボーディングできます。この評価期間が終了すると、ZTP を使用して以前にオンボーディングしたすべてのデバイスと、予定している今後のニーズをカバーするのに十分なキャパシティを備えたライセンスバンドルを購入してインストールするまでは、ZTP を使用して新しいデバイスをオンボーディングすることはできません。

-

イメージファイル:デバイスにネットワーク オペレーティング システムをインストールするために使用するバイナリ ソフトウェア イメージ ファイル。シスコのデバイスの場合、これらのファイルは Cisco IOS イメージのサポートされているバージョンです。ソフトウェアイメージのインストールは、ZTP 処理ではオプションの部分となります。インストールするように設定されている場合、ZTP プロセスは Cisco Crosswork からデバイスにイメージをダウンロードします。デバイスによってそのインストールが行われます。SMU もインストールする必要がある場合、ZTP はクラシック ZTP とセキュア ZTP の設定処理の一部としてそれらをインストールできます(SMU は PnP ZTP ではサポートされていません)。

-

Cisco Plug and Play(Cisco PnP):シスコ独自のゼロタッチ プロビジョニング ソリューションで、ほとんどの IOS ソフトウェアイメージにバンドルされています。Cisco PnP は、ソフトウェア PnP エージェントと PnP サーバーを使用して、デバイスにイメージと設定を配布します。通信の安全を確保するために、サーバーとエージェントは HTTPS を使用して通信します。

-

設定ファイル:新しくイメージ化されたデバイスや再イメージ化されたデバイスの動作パラメータを設定するために使用するファイル。使用する予定の ZTP モードに応じて、ファイルは Python スクリプト、Linux シェルスクリプト、または ASCII テキストとして保存された一連の Cisco IOS CLI コマンドになります(これらのすべてがすべての ZTP モードでサポートされているわけではありません)。ZTP プロセスは、新しくイメージ化されたデバイスに設定ファイルをダウンロードし、実行します。ZTP 処理には設定ファイルが必要です。セキュア ZTP は、最大 3 つの異なる設定ファイルもサポートします。これらの設定ファイルは、事前設定、Day 0、および設定後の順序でオンボーディング中に適用されます。

-

設定の処理方法:セキュア ZTP ユーザーオプション。新しい設定を既存のデバイス設定にマージするか、または上書きするかを指定できます。セキュア ZTP を実装している場合にのみ使用できます。

-

クレデンシャルプロファイル:SNMP、SSH、HTTP、およびその他のネットワークプロトコルを介してデバイスにアクセスするために使用するパスワードとコミュニティ文字列の集まり。Cisco Crosswork は、クレデンシャルプロファイルを使用してデバイスにアクセスし、デバイスアクセスを自動化します。すべてのクレデンシャルプロファイルは、パスワードとコミュニティ文字列を暗号化形式で保存します。

-

ブートファイル名:ZTP リポジトリに保存されているソフトウェアイメージの明示的なパスと名前。ZTP を使用してオンボーディングする予定のデバイスごとに、DHCP のデバイス設定の一部としてブートファイル名を指定します。

-

HTTPS/TLS:Hypertext Transport Protocol Secure(HTTPS)は、HTTP プロトコルのセキュアな形式です。暗号化したレイヤで HTTP をラップします。このレイヤは Transport Layer Security(TLS)(以前の Secure Sockets Layer、つまり SSL)です。

-

iPXE:オープンソース ブート ファームウェア iPXE は、ブート前実行環境(PXE)クライアントファームウェアとブートローダの一般的な実装です。 iPXE を使用すると、組み込み PXE サポートのないデバイスをネットワークから起動できます。iPXE ブートプロセスは、従来の ZTP 処理の通常部分にすぎません。

-

所有者証明書:組織の CA 署名入りのエンドエンティティ証明書。公開キーを組織にバインドします。所有者証明書は、セキュア ZTP 処理の一部としてデバイスにインストールします。

-

所有権バウチャー:ZTP でオンボーディングされているデバイスが、組織が所有するドメインにブートストラップされていることを確認するナンスレス監査バウチャー。シスコは、組織からの要求に応じて OV を提供します。

-

Cisco PnP エージェント:Cisco IOS-XE デバイスに組み込まれたソフトウェアエージェント。PnP エージェントをサポートするデバイスは、スタートアップ設定ファイルなしで初めて電源が投入されるたびに、Cisco PnP サーバーを検索しようとします。このエージェントは、DHCP や DNS など、さまざまな方法でサーバーの IP アドレスを検出できます。

-

Cisco PnP サーバー:ソフトウェアイメージおよび設定の管理と Cisco PnP 対応デバイスへの配布を行う中央サーバー。Cisco Crosswork ZTP には、HTTPS を使用して PnP エージェントと通信するように設定された PnP サーバーが組み込まれています。

-

SUDI:セキュアな一意のデバイス識別子(SUDI)は、関連付けられたキーペアを持つ証明書です。SUDI には、デバイスの製品識別子とシリアル番号が含まれています。シスコは製造時に SUDI とキーペアをデバイスハードウェアのトラストアンカーモジュール(TAm)に挿入し、デバイスにイミュータブル ID を付与します。セキュア ZTP 処理時に、バックエンドシステムはデバイスにアイデンティティの検証を要求します。ルータは SUDI ベースのアイデンティティを使用して応答します。このやり取りと TAm 暗号化サービスにより、バックエンドシステムは暗号化されたイメージと設定ファイルを提供できます。これらの暗号化されたファイルを開くことができるのは、検証済みのルータだけです。これにより、パブリックネットワーク上での転送の機密性が確保されます。

-

SUDI ルート CA 証明書:認証局(CA)によって発行および署名され、下位の SUDI 証明書を認証するために使用する SUDI のルート認証証明書。

-

UUID:汎用一意識別子(UUID)は、Cisco Crosswork にアップロードしたイメージファイルを一意に識別します。クラシック ZTP とセキュア ZTP では、DHCP ブートファイル URL のソフトウェアイメージファイルの UUID を使用します。

-

ZTP アセット:ZTP では、新しいデバイスをオンボーディングするために、いくつかのタイプのファイルと情報にアクセスする必要があります。これらのファイルと情報を総称して「ZTP アセット」と呼びます。ZTP 処理を開始する前に、ZTP 設定の一部としてこれらのアセットをロードします。

-

ZTP プロファイル:(通常は)1 つのイメージと 1 つの設定を 1 つのユニットに結合する Cisco Crosswork ストレージ構成。Cisco Crosswork は、ZTP プロファイルを使用して、イメージ化プロセスと設定プロセスを自動化します。ZTP プロファイルの使用は任意ですが、推奨されています。これらは、デバイスファミリ、クラス、およびロールに関する ZTP イメージと設定の整理を簡単にし、ZTP の使用に一貫性を持たせるたのに役立ちます。

-

ZTP リポジトリ:Cisco Crosswork がイメージと設定ファイルを保存する場所。

ZTP でのプラットフォームサポート

このトピックでは、シスコ製とサードパーティ製のソフトウェアおよびデバイスに対する Cisco Crosswork Zero Touch Provisioning のサポートについて詳しく説明します。

クラシック ZTP でのプラットフォームサポート

次のプラットフォームは、クラシック ZTP をサポートしています。

-

ソフトウェア:Cisco IOS-XR バージョン 6.6.3、7.0.1、7.0.2、7.0.12、7.3.1 以降。

-

ハードウェア:

-

Cisco Network Convergence Systems(NCS)540 シリーズ ルータ

-

Cisco NCS 1000-1004 シリーズ ルータ

-

Cisco NCS 5500 シリーズ ルータ

-

Cisco NCS 8000 および 8800 シリーズ ルータ(Spitfire 固定モード)

-

クラシック ZTP は、サードパーティ製のデバイスまたはソフトウェアをサポートしていません。

セキュア ZTP でのプラットフォームサポート

次のプラットフォームでセキュア ZTP がサポートされています。

-

ソフトウェア:Cisco IOS-XR バージョン 7.3.1 以降(ただし、このリリースではサポートされていないリリース 7.3.2 と 7.4.1 を除く)。

単一イメージのインストールとして、IOS-XR 6.6.3 から 7.3.1 にアップグレードできます。

-

ハードウェア:

-

Cisco Network Convergence Systems(NCS)540 シリーズ

-

Cisco NCS 1000 ~ 1004 シリーズ

-

Cisco NCS 5500 シリーズ

-

Cisco NCS 8000 シリーズと 8800 シリーズ(Spitfire 固定モード)

-

セキュア ZTP は、サードパーティ製デバイスのプロビジョニングをサポートしています。

-

Secure ZTP RFC 8572(https://tools.ietf.org/html/rfc8572)に 100% 準拠していること。

-

デバイス証明書と所有権バウチャーのシリアル番号がシスコ形式のガイドラインと一致していること。詳細については、「セキュア ZTP:サードパーティ製デバイス証明書および所有権バウチャーのガイドライン」を参照してください。

PnP ZTP でのプラットフォームサポート

次のプラットフォームで PnP ZTP がサポートされています。

-

ソフトウェア:Cisco IOS-XE バージョン 16.12 と 17.4.1。

お客様に推奨されるバージョンは、バージョン 16.12.5 です。

-

ハードウェア:

-

Cisco Network Convergence Systems(NCS)520 シリーズ ルータ

-

Cisco アグリゲーション サービス ルータ(ASR)903

-

Cisco ASR 907

-

Cisco ASR 920

-

PnP ZTP は、サードパーティ製デバイスまたはソフトウェアをサポートしていません。

PnP ZTP を使用する場合は、ZTP 処理をトリガーする前に、各 IOS-XE デバイスの最小ライセンスブートレベルが metroipaccess または advancedmetroipaccess に設定されていることを確認します。ブートレベルが正しく設定されている場合、デバイスの IOS-XE #sh run | sec license CLI コマンドの出力に、2 つのライセンスレベル、license boot level advancedmetroipaccess または license boot level metroipaccess のいずれかを示すステートメントが含まれている必要があります。コマンド出力に他のライセンスレベル、特にこれらのライセンスレベルより低いライセンスレベルが示されている場合は、Cisco PnP の暗号化機能が有効になりません。これにより、証明書のインストールが失敗して

PnP ZTP デバイスのプロビジョニングが失敗します。

セキュア ZTP:サードパーティ製デバイス証明書および所有権バウチャーのガイドライン

デバイスのセキュア ZTP 処理は、デバイスと Cisco Crosswork 間の正常な HTTPS/TLS ハンドシェイクから始まります。ハンドシェイク後、セキュア ZTP はデバイス証明書からシリアル番号を抽出する必要があります。セキュア ZTP は、抽出したシリアル番号を内部のシリアル番号の「許可」リストと照合して検証します。許可リストを作成するには、デバイスのシリアル番号を Cisco Crosswork にアップロードします。所有権バウチャーを使用してダウンロードを検証する場合も、同様のシリアル番号検証手順が後で実行されます。

Cisco IOS-XR デバイスとは異なり、サードパーティベンダーのデバイス証明書のシリアル番号の形式はベンダー間で標準化されていません。通常、サードパーティベンダーのデバイス証明書には、Subject フィールドまたはセクションがあります。Subject には、ベンダーが決定する複数のキーと値のペアが含まれます。通常、キーと値のペアの 1 つは serialNumber キーです。このキーの値には、実際のデバイスのシリアル番号が文字列として含まれます。その前には、文字列 SN: が付きます。たとえば、サードパーティのデバイス証明書の Subject セクションに serialNumber = PID:NCS-5501 SN:FOC2331R0CW というキーと値が含まれているとします。セキュア ZTP は SN: 文字列の後の値を取得し、その値を許可リスト内のシリアル番号の 1 つと照合します。

サードパーティベンダーのデバイス証明書の形式が異なると、検証エラーが発生する可能性があります。障害の程度は、差異の程度によって異なります。ベンダー証明書がこの形式とまったく一致しない場合があります。証明書の Subject フィールドに、SN: 文字列を含む値を持つ serialNumber キーを含めることはできません。この場合、セキュア ZTP の処理は、デバイスのシリアル番号として serialNumber キーの文字列値全体(存在する場合)を使用するようにフォールバックします。次に、その値をシリアル番号の許可リストの 1 つと照合します。この 2 つの方法(文字列照合とフォールバック)は、セキュア ZTP がサードパーティ製デバイスのシリアル番号を判別するための唯一の手段です。ベンダー証明書がこの想定と大幅に異なる場合、セキュア

ZTP はデバイスをまったく検証できない可能性があります。

セキュア ZTP では、所有権バウチャーに対して同様の形式が想定されます。シスコのツールは、SerialNumber.vcj 形式のファイル名で所有権バウチャーを生成します。ここで、SerialNumber はデバイスのシリアル番号です。セキュア ZTP は、ファイル名からシリアル番号を抽出し、許可リスト内のいずれかの番号との照合を試みます。マルチベンダーサポートでは、サードパーティベンダーのツールが同じ形式のファイル名で OV ファイルを生成すると想定しています。この想定が満たされない場合は、検証が失敗する可能性があります。

ZTP の実装の決定

ベストプラクティスとして、使用するデバイスに最も安全な実装を常に選択してください。ただし、ZTP には実装のさまざまな選択肢があり、コスト対メリットのトレードオフを事前に検討に値します。

-

クラシック ZTP を使用する場合:クラシック ZTP はセキュア ZTP よりも簡単に実装できます。PDC、所有者証明書、または所有権バウチャーは必要ありません。デバイスとサーバーの検証が厳密ではなくなり、設定も複雑でないため、処理エラーの影響を受けにくくなります。セキュア ZTP と PnP ZTP ではサポートされていないため、シスコのデバイスが 7.3.1 より前の IOS-XR バージョンを実行している場合は、これが唯一の選択肢となります。クラシック ZTP にはデバイスのシリアル番号チェックが含まれていますが、トランスポート層では安全ではありません。リモートデバイスへのルートがメトロネットワークまたはその他のセキュアでないネットワークを通過する場合は推奨されません。

-

セキュア ZTP を使用する場合:パブリックネットワークを通過する必要があり、セキュア ZTP をサポートするデバイスがある場合は、セキュア ZTP を使用します。この ZTP が提供する追加のセキュリティには、クラシック ZTP よりも複雑な設定が必要です。設定タスクを初めて使用する場合、この複雑さが原因で処理エラーが発生しやすくなります。セキュア ZTP の設定には、デバイスの製造元からの証明書と所有権バウチャーも必要です。クラシック ZTP はサードパーティ製ハードウェアをサポートしていないため、サードパーティ製のデバイスを使用している場合に使用します。サードパーティ製デバイスとそのソフトウェアは、RFC 8572 と 8366 に 100% に準拠している必要があります。サードパーティ製のデバイスのデバイス証明書には、デバイスのシリアル番号が含まれている必要があります。サードパーティ所有権バウチャーは、デバイスのシリアル番号をファイル名として使用する形式である必要があります。シスコは、すべてのサードパーティ製デバイスとのセキュア ZTP 互換性を保証することはできません。サードパーティ製デバイスのサポートの詳細については、「ZTP でのプラットフォームサポート」を参照してください。

-

PnP ZTP を使用する場合:Cisco PnP プロトコルをサポートする Cisco IOS-XE デバイスのセキュアプロビジョニングの設定が必要な場合は、PnP ZTP を使用します。設定はセキュア ZTP よりも簡単ですが、クラシック ZTP よりは若干複雑です。そのため、ネットワークデバイスがこれらの基本要件を満たしている場合に最適です。

-

イメージデバイスで ZTP を使用:ZTP モードのいずれかを使用する場合、ソフトウェアイメージを指定する必要はありません。この機能を使用すると、ソフトウェアイメージがすでにインストールされている 1 台以上のデバイスをリモートの場所に出荷できます。その後、これらのデバイスに接続し、リモートで ZTP 処理をトリガーできます。設定方法に応じて、次を適用できます。

-

設定のみ

-

複数の設定を持つ 1 つ以上のイメージまたは SMU。

セキュア ZTP は、事前設定、Day 0、および設定後のスクリプト実行機能を提供するため、事前にイメージ化されたデバイスにより高い柔軟性が実現します。クラシック ZTP モードとセキュア ZTP モードの両方で設定ファイルをチェーンできますが、追加のスクリプトを実行するクラシック ZTP の機能は、特定のデバイスで許可されるスクリプトの実行のサポートに制限されます。PnP ZTP は CLI コマンドのみを実行でき、スクリプトを実行することはできません。

いずれの場合も、結果としてデバイスがオンボーディングされます。Cisco Crosswork にオンボーディングされた後は、ZTP を使用してデバイスを再設定することは避けてください(詳細については、「オンボーディング済み ZTP デバイスの再設定」を参照してください)。

-

-

設定の整理:デバイス間で可能な限り一貫した設定を維持します。一貫性により、問題の解決が容易になります。新しいデバイスをオンラインにするために実行する必要がある追加設定の量を最小限に抑えます。また、デバイスを再設定またはアップグレードする際に留意すべき「特別な」事項の数を減らします。最初に、同じデバイスファミリの同じロールを持つすべてのデバイスの基本設定が同じか、または類似していることを確認します。

デバイスが果たす役割の定義方法は、組織、その運用方法、およびネットワーク環境の複雑さによって異なります。たとえば、組織が金融サービス企業であるとします。路上の ATM、標準的な営業時間中に開いている小売店、民間のトレーディングオフィスの 3 つのタイプのブランチがあります。各タイプのブランチのすべてのデバイスを対象とする 3 つのセットの基本プロファイルを定義できます。これらプロファイルのそれぞれに設定ファイルをマッピングできます。

一貫性を強化するもう 1 つの方法は、同様のタイプのデバイス用に基本的なスクリプト設定を作成し、スクリプトロジックを使用して、特別なロールを持つデバイス用の他のスクリプトを呼び出す(チェーンする)ことです。Classic ZTP を使用している場合、スクリプトは指定した設定ファイルにあります。この例を拡張すると、そのスクリプトは共通の設定を適用し、ブランチタイプに応じて他のスクリプトをダウンロードして適用します。セキュア ZTP を使用する場合は、Day 0 設定スクリプトに加えて、事前設定および設定後のスクリプトを指定できるため、柔軟性が高まります。

ZTP の処理ロジック

Cisco Crosswork ZTP の処理は、クラシック ZTP、セキュア ZTP、または PnP ZTP のいずれを実装するかによって異なります。

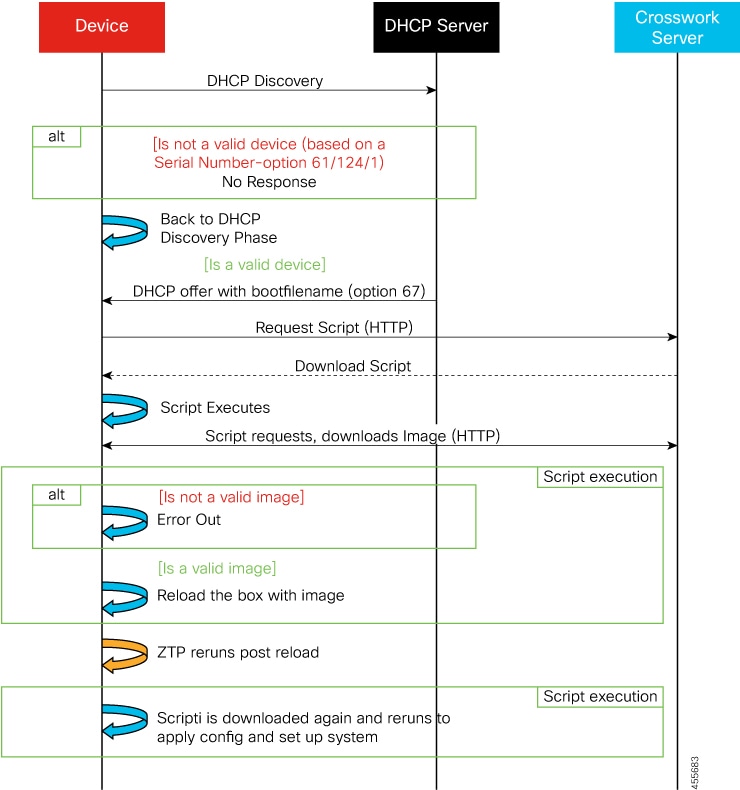

クラシック ZTP のロジック

次の図に、クラシック ZTP がデバイスのプロビジョニングとオンボーディングに使用する処理ロジックを示します。

DHCP サーバーは、デバイスのシリアル番号に基づいてデバイスのアイデンティティを確認してから、ブートファイルとイメージのダウンロードを提供します。ZTP がデバイスをイメージ化すると、デバイスは設定ファイルをダウンロードし、実行します。Cisco Crosswork に表示されるデバイス状態の対応する変化については、「クラシック ZTP の状態遷移」を参照してください。

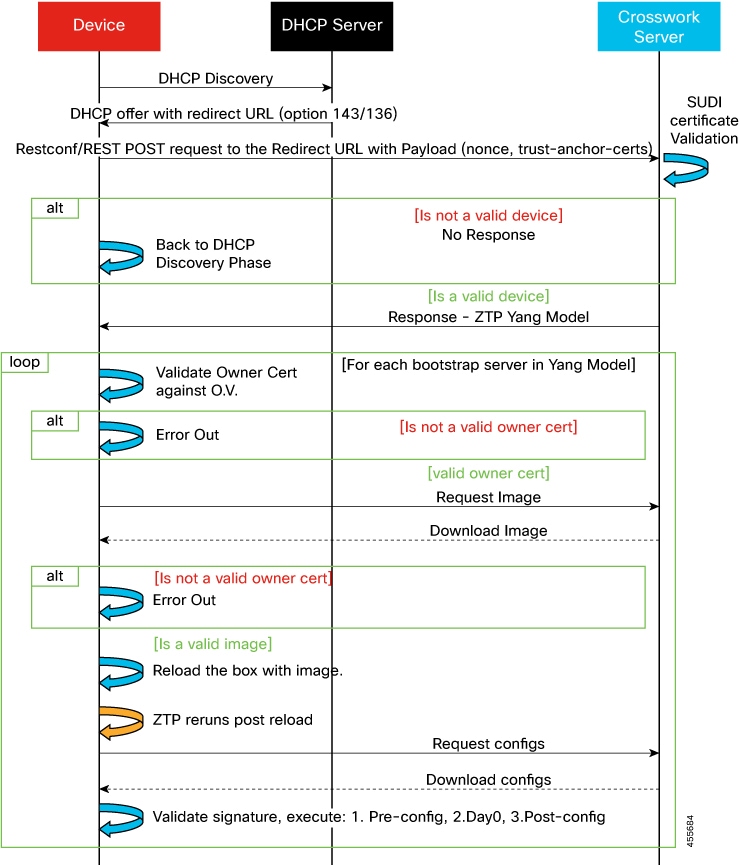

セキュア ZTP のロジック

次の図に、セキュア ZTP がデバイスのプロビジョニングとオンボーディングに使用するプロセスロジックを示します。

デバイスと ZTP ブートストラップサーバーは TLS/HTTPS を 介してデバイスとサーバー証明書でセキュアな一意のデバイス識別子(SUDI)を使用し、相互に認証します。セキュアな HTTPS チャネルを介して、ブートストラップサーバーはデバイスに署名付きイメージと設定アーティファクトをダウンロードさせます。これらのアーティファクトは、RFC 8572 YANG スキーマに準拠する必要があります。デバイスは新しいイメージ(存在する場合)をインストールしてリロードすると、設定スクリプトをダウンロードして実行します。Cisco Crosswork に表示されるデバイス状態の対応する変化については、「セキュア ZTP の状態遷移」を参照してください。

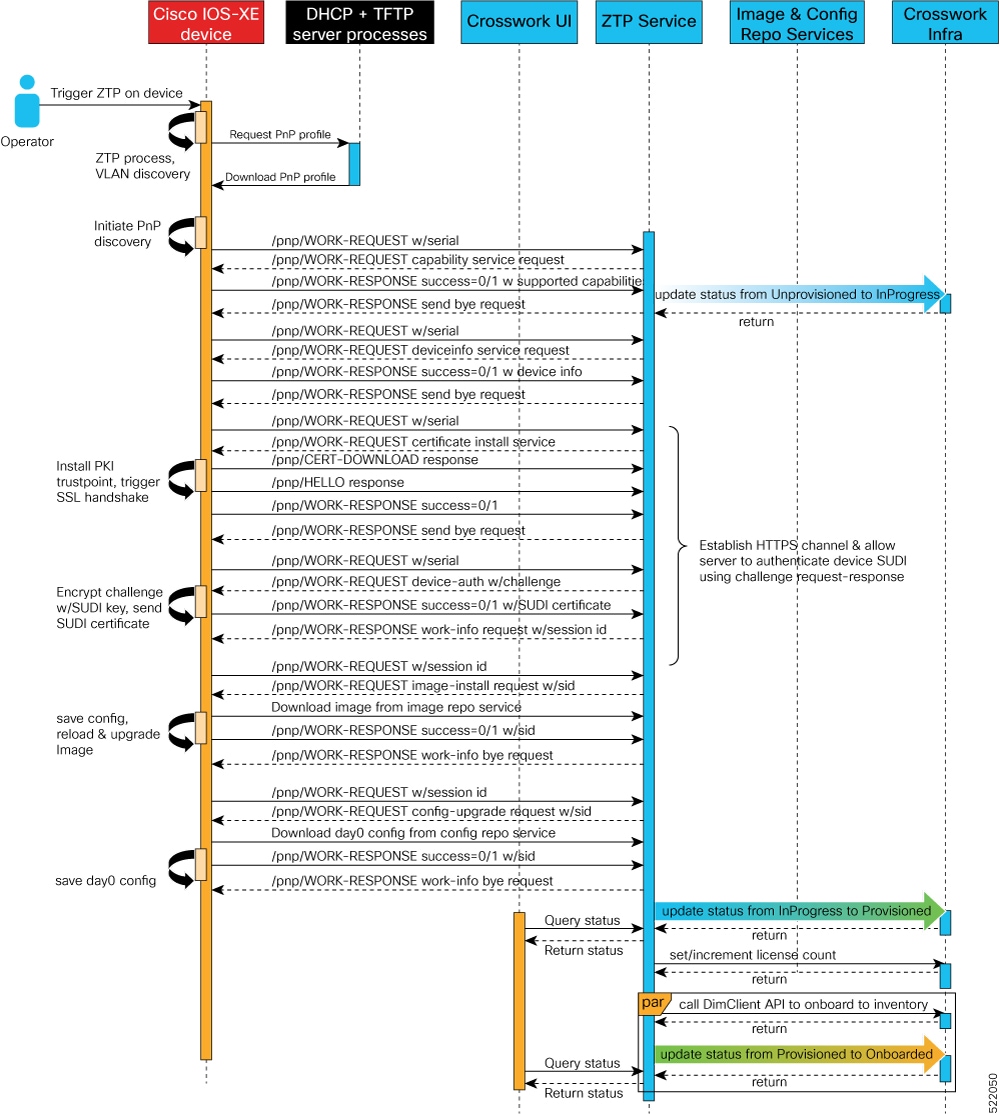

PnP ZTP のロジック

次の図に、PnP ZTP がデバイスのプロビジョニングとオンボーディングに使用するプロセスロジックを示します。

オペレータが PnP ZTP 処理をトリガーすると、デバイスは VLAN 検出を実行し、DHCP 検出が開始される BDI インターフェイスを作成します。DHCP 検出の一部として、デバイスは DHCP オプション 150 設定を使用して外部 TFTP サーバーの IP アドレスも取得します。デバイスは、認証なしで TFTP サーバーから PnP プロファイルをダウンロードし、デバイスの実行コンフィギュレーションにコピーします。PnP プロファイルは CLI テキストファイルです。プロファイルは、デバイスの PnP エージェントをアクティブにし、ポート 30620 上で組み込み Crosswork PnP サーバーに作業要求を HTTP 経由で送信します。次に、PnP サーバーはデバイスのシリアル番号を Crosswork のシリアル番号の「許可」リスト(以前に Crosswork にアップロードしたもの)と照合して検証し、PnP 機能サービス要求を開始します。デバイスからの PnP 作業応答が成功すると、デバイスのプロビジョニングステータスが [プロビジョニングなし(Unprovisioned)] から [進行中(In Progress)] に変更されます。その後、PnP サーバーは、デバイス情報、証明書のインストール、イメージのインストール、設定のアップグレードなどの要求を含む一連のサービス要求を開始します。これらの各サービス要求には、PnP サーバーと PnP エージェント間の 4 ウェイハンドシェイクが含まれます。証明書インストール要求の一部として、Crosswork PnP サーバーはその証明書をデバイスと共有します。デバイスにこのトラストポイントを正常にインストールすると、PnP プロファイル設定が変更され、Crosswork で HTTPS とポート 30603 の使用が開始されます。後続のイメージと設定のダウンロード要求は、HTTPS を使用してトランザクションを保護します。現在、デバイスでは SUDI 証明書認証はサポートされていません。デバイスが新しいイメージ(存在する場合)をダウンロードしてインストールし、リロードすると、PnP プロセスは引き続き CLI 設定ファイルをダウンロードし、デバイスの実行コンフィギュレーションに適用します。デバイスのステータスが [プロビジョニング済み(Provisioned)] に設定され、ライセンス数が Crosswork で更新されます。デバイスのステータスは [オンボーディング済み(Onboarded)] に設定され、デバイスは PnP サーバーとの通信を停止します。Cisco Crosswork に表示されるデバイス状態の対応する変化については、「PnP ZTP の状態遷移」を参照してください。

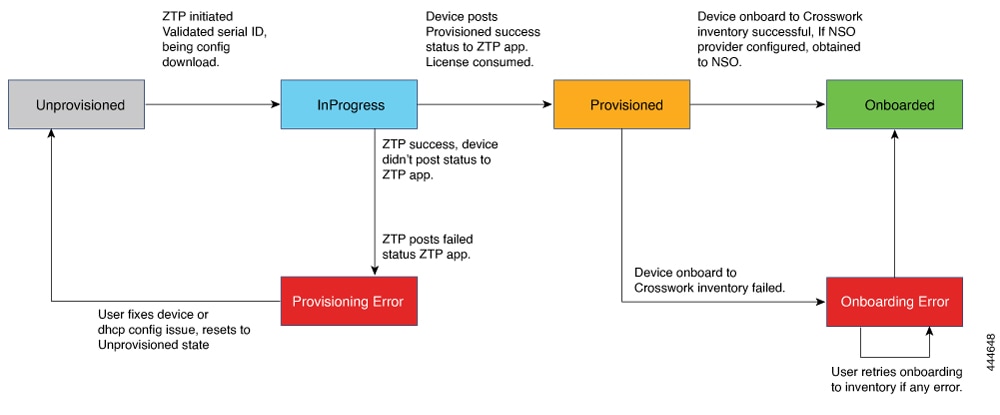

ZTP の状態遷移

デバイスのリセットまたはリロードによって開始されると、ZTP プロセスは自動的に進行します。また、Cisco Crosswork は、[ゼロタッチデバイス(Zero Touch Devices)] ウィンドウを更新し、各デバイスが到達したプロセスの段階を示すステータスメッセージも表示します。次の 2 つの項で説明するように、状態とその遷移は、クラシック ZTP とセキュア ZTP で異なります。

ZTP で使用する設定スクリプトは、Cisco API コールを使用して、デバイスの状態変化を Cisco Crosswork に報告する必要があります。そうしないと、Cisco Crosswork は状態変化が発生したときにそれを登録できず、プロビジョニングとオンボーディングに失敗します。これらのコールの例を確認するには、 を選択し、[サンプルスクリプトのダウンロード(Download Sample Script)] をクリックします。

クラシック ZTP の状態遷移

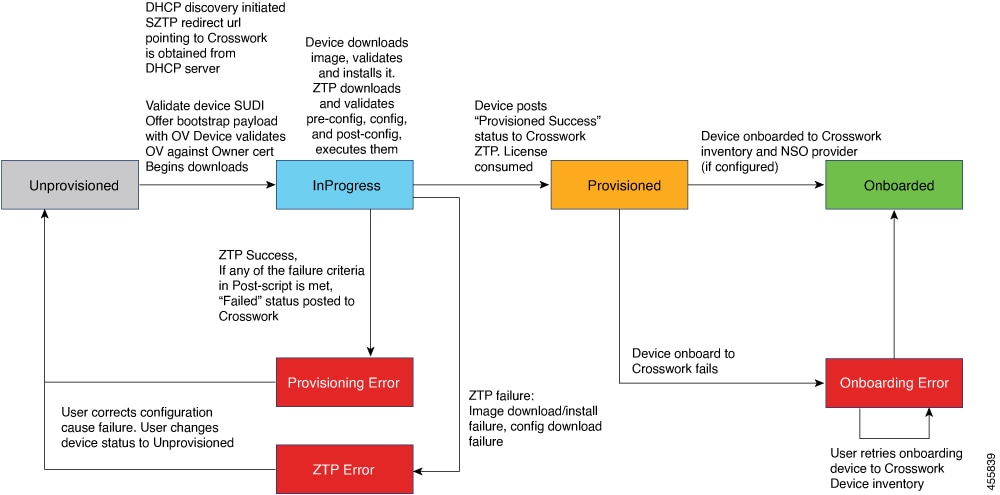

次の図に、クラシック ZTP 処理の状態変化を示します。

クラシック ZTP デバイスエントリは、[プロビジョニングなし(Unprovisioned)] 状態から開始されます。ZTP を開始すると、デバイスはネットワークに接続し、イメージとコンフィギュレーションファイルのダウンロードを開始すると、[進行中(InProgress)] の状態に移行します。デバイスは、[プロビジョニングエラー(Provisioning Error)] の発生、または [プロビジョニング済み(Provisioned)] を報告するまで、[進行中(InProgress)] の状態が維持されます。プロビジョニングが成功すると、デバイスは [プロビジョニング済み(Provisioned)] の状態に移行します。プロビジョニングが完了すると、Cisco Crosswork はデバイスをオンボーディングします。Cisco NSO が Cisco Crosswork プロバイダである場合、Cisco NSO はデバイスもオンボーディングします。オンボーディングが成功すると、デバイスの状態が [オンボーディング済み(Onboarded)] に変わります。これでデバイスがインベントリに組み込まれたため、他の Cisco Crosswork ネットワークデバイスと同様にモニターおよび管理できます。

クラシック ZTP は、デバイスがそのイメージや設定コードを正常にロードし、Cisco Crosswork に接続して、[プロビジョニング済み(Provisioned)] のステータスを報告すると成功します。このステータスの変化により、そのデバイスのシリアル番号に対して 1 つのライセンスがカウントされます。ライセンスはシリアル番号に関連付けられているため、後で [オンボーディング済み(Onboarded)] の状態に移行したり、またはZTP 処理をさらに行ったりしても、ライセンス数には影響しません。

セキュア ZTP の状態遷移

次の図に、セキュア ZTP 処理の状態変化を示します。

セキュア ZTP デバイスのエントリは、[プロビジョニングなし(Unprovisioned)] の状態で始まります。ZTP を開始すると、デバイスとブートストラップサーバーが相互に検証し、ペイロードを検証します。この 2 つは、デバイスの SUDI 、所有権バウチャー、およびデバイス所有者証明書を使用し、HTTP/TLS を介して検証を行います。検証後、デバイスエントリはネットワークに接続し、イメージと設定ファイルのダウンロードを開始すると、[進行中(InProgress)] の状態に移行します。デバイスは、[プロビジョニングエラー(Provisioning Error)]、[ZTP エラー(ZTP Error)]、または [プロビジョニング済み(Provisioned)] のステータスを Cisco Crosswork に通知するまで、[進行中(InProgress)] の状態のままになります。プロビジョニングが成功すると、デバイスは [プロビジョニング済み(Provisioned)] の状態に移行します。プロビジョニングが完了すると、Cisco Crosswork はデバイスをオンボーディングします。Cisco NSO が Cisco Crosswork プロバイダである場合、Cisco NSO はデバイスもオンボーディングします。オンボーディングが成功すると、デバイスの状態が [オンボーディング済み(Onboarded)] に変わります。これでデバイスがインベントリに組み込まれたため、他の Cisco Crosswork ネットワークデバイスと同様にモニターおよび管理できます。

検証手順のいずれかが失敗すると、セキュア ZTP は [プロビジョニングエラー(Provisioning Error)] を通知します。イメージまたは設定コードが検証またはインストールに失敗すると、セキュア ZTP は代わりに [ZTP エラー(ZTP Error)] を通知します。たとえば、何らかの理由で指定したイメージファイルが Crosswork から削除された場合、または別のイメージに置き換えられた場合、イメージのダウンロードはデバイスで失敗します。ZTP エラーメッセージは、イメージのダウンロードに失敗したことを示します。クラシック ZTP と同様に、セキュア ZTP は、デバイスがそのイメージや設定コードを正常にロードし、Cisco Crosswork に接続して、[プロビジョニング済み(Provisioned)] のステータスを通知すると成功します。ライセンスの消費量は、クラシック ZTP と同じです。

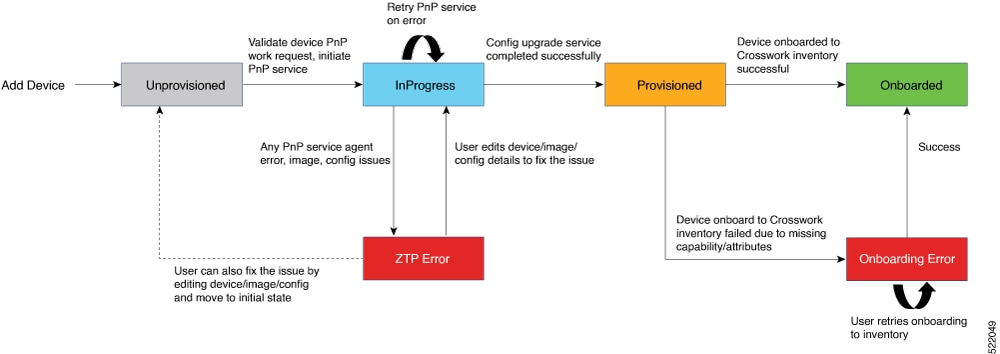

PnP ZTP の状態遷移

次の図に、PnP ZTP 処理の状態変化を示します。

PnP ZTP デバイスのエントリは、[プロビジョニングなし(Unprovisioned)] の状態で始まります。ZTP を開始すると、デバイス上の PnP エージェントは、外部 TFTP サーバーにアップロードした DHCP と PnP ZTP プロファイルを使用して、HTTP 経由で PnP サーバーを検索します。PnP サーバーはデバイスの作業要求を検証し、デバイスのシリアル番号を使用して HTTPS で検証することで PnP サービスを開始します。検証後、デバイスエントリはネットワークに接続し、イメージと設定ファイルのダウンロードを開始すると、[進行中(InProgress)] の状態に移行します。デバイスは、[ZTP エラー(ZTP Error)]、または [プロビジョニング済み(Provisioned)] のステータスを Cisco Crosswork に通知するまで、[進行中(InProgress)] の状態のままになります。プロビジョニングが成功すると、デバイスは [プロビジョニング済み(Provisioned)] の状態に移行します。プロビジョニングが完了すると、Cisco Crosswork はデバイスをオンボーディングします。オンボーディングが成功すると、デバイスの状態が [オンボーディング済み(Onboarded)] に変わります。これでデバイスがインベントリに組み込まれたため、他の Cisco Crosswork ネットワークデバイスと同様にモニターおよび管理できます。Cisco NSO が Cisco Crosswork プロバイダとして設定されている場合、Cisco NSO はデバイスもオンボーディングします。

検証、PnP サービス、またはデバイス、イメージ、または設定の詳細のいずれかが失敗した場合、PnP ZTP は [ZTP エラー(ZTP Error)] を通知します。ユーザーは、デバイス、イメージ、または設定の問題を修正し、デバイスを [プロビジョニングなし(Unprovisioned)] の状態に戻し、ZTP を再度開始することで回復できます。セキュア ZTP やクラシック ZTPと同様に、PnP ZTP は、デバイスがそのイメージ(存在する場合)と設定コードを正常にロードし、Cisco Crosswork に接続し、[プロビジョニング済み(Provisioned)] ステータスを通知すると成功します。ライセンスの消費量は、クラシック ZTP と同じです。

ZTP と評価ライセンス

すべての Cisco Crosswork アプリケーションは、ライセンスなしで 90 日間使用できます。ユーザーがシステムにログインするたびに、Crosswork はトライアル期間の残りの日数を示すバナーを表示します。トライアルが期限切れになると、バナーにその旨が表示されます。その時点で、それ以上のデバイスでは ZTP オンボーディングプロセスを完了できなくなります。ZTP ライセンスは、ブロック単位で販売されるライセンスによる消費ベースモデルに従います。ZTP を使用してデバイスをオンボーディングする機能を取り戻すには、トライアル期間中にオンボーディングしたデバイスの数と、今後 ZTP でオンボーディングする予定の新しいデバイスの数の両方をカバーするライセンスブロックをインストールする必要があります。たとえば、トライアル中に 10 台のデバイスをオンボーディングしてから、91 日目に10 台のデバイスのライセンスバンドルをインストールした場合、使用できるライセンスは残りません。別のデバイスをオンボーディングする前に、少なくとも 1 つのライセンスブロックをインストールする必要があります。必要に応じて、ライセンスブロックを追加できます。オペレータは、ライセンスの消費をモニターして、予期せぬライセンス不足を回避する必要があります。使用済みのライセンスの数と、まだ使用可能なライセンスの数を確認するには、Cisco Smart Licensing のサイトを確認します。

オンボーディング済みの ZTP デバイスは、常に次のいずれかに関連付けられます。

-

シリアル番号、または

-

Option 82 ロケーション ID 属性の値(リモート ID と回線 ID)。

シリアル番号とロケーション ID によって「許可」リストが形成されます。ZTP は、デバイスをオンボーディングしてライセンスを割り当てることを決定するときに、このリストを使用します。オンボーディング済みの ZTP デバイスをインベントリから削除し、後で再度オンボーディングする場合は、同じシリアル番号またはロケーション ID を使用します。別のシリアル番号やロケーション ID を使用すると、ライセンスが余分に消費される場合があります。現在のリリースでは、このシナリオの回避策は提供されていません。いずれの場合も、同じシリアル番号またはロケーション ID を持つ 2 つの異なる ZTP デバイスを同時にアクティブにすることはできません。

![[その他(More)] アイコン](/c/dam/en/us/td/i/400001-500000/440001-450000/443001-444000/443912.jpg) をクリックし、[証明書の更新(Update Certificate)]

をクリックし、[証明書の更新(Update Certificate)]![[コピー(Copy)] アイコン](/c/dam/en/us/td/i/400001-500000/440001-450000/443001-444000/443914.jpg) をクリックします。

をクリックします。

![[ZTP プロビジョニングエラー(ZTP Provisioning Error)] ポップアップ(例)](/c/dam/en/us/td/i/400001-500000/440001-450000/444001-445000/444636.jpg)

![[プロビジョニングエラー(Provisioning Error)] ポップアップウィンドウ](/c/dam/en/us/td/i/400001-500000/440001-450000/444001-445000/444999.jpg)

フィードバック

フィードバック