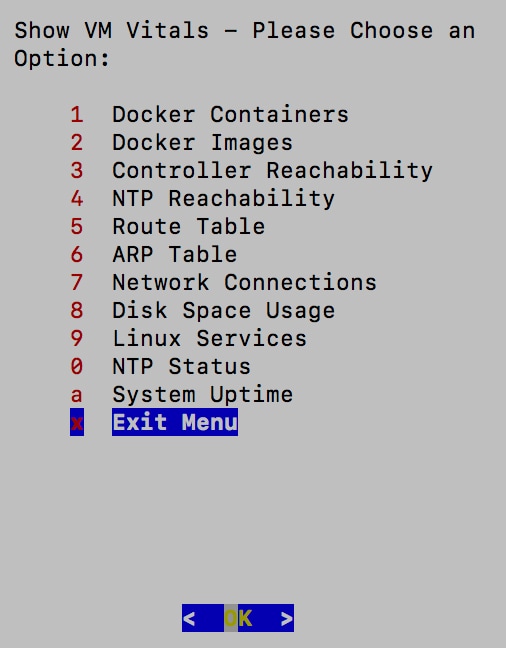

インタラクティブなコンソールの使用

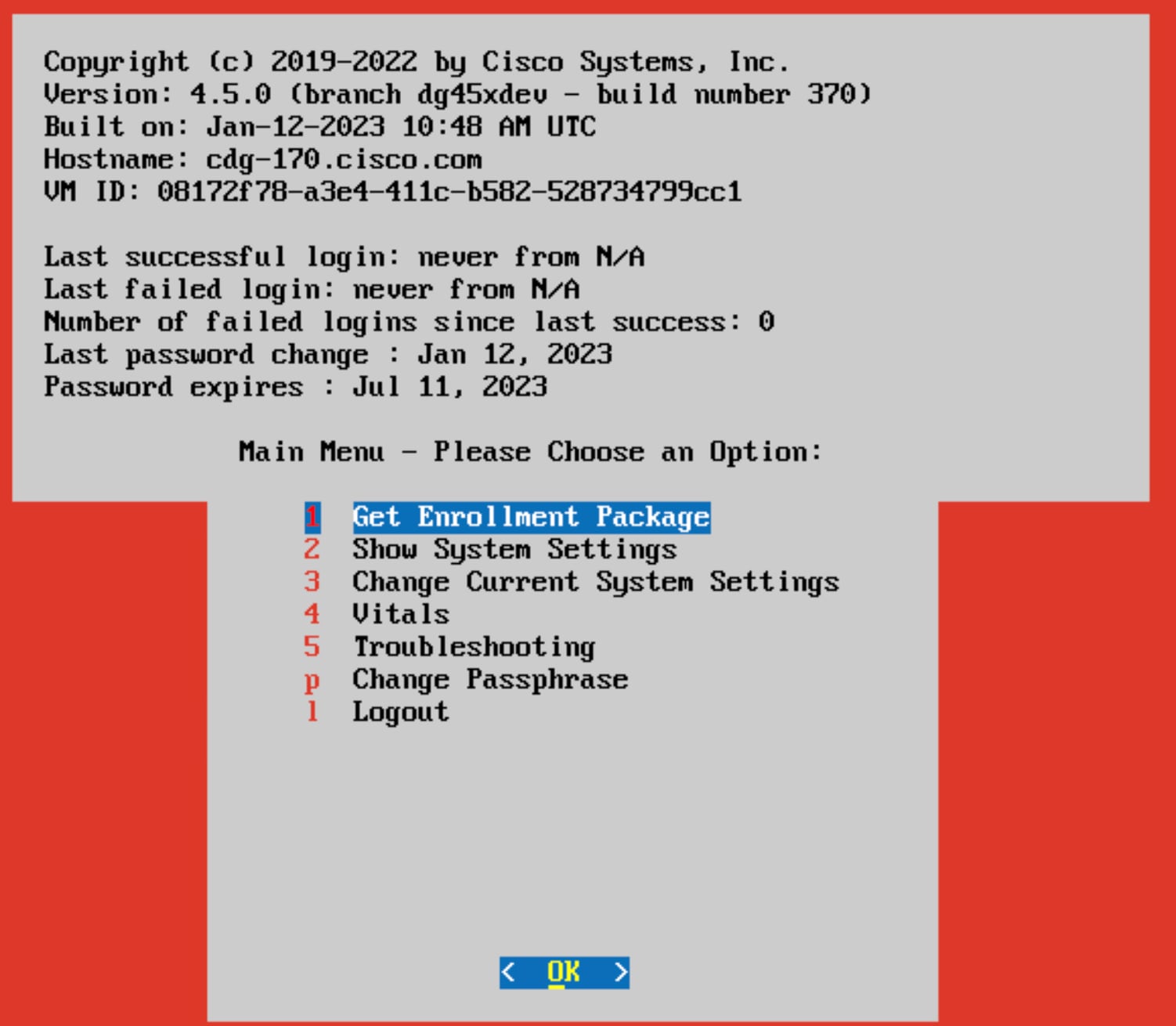

Cisco Crosswork Data Gateway は、ログインに成功するとインタラクティブコンソールを起動します。次の図に示すように、インタラクティブコンソールにメインメニューが表示されます。

(注) |

ここに示すメインメニューは、dg-admin ユーザーに対応しています。オペレータには管理者と同じ権限はないため、dg-oper ユーザーの場合とは異なります。「表 1」を参照してください。 |

メインメニューには、次のオプションが表示されます。

1. 登録パッケージのエクスポート

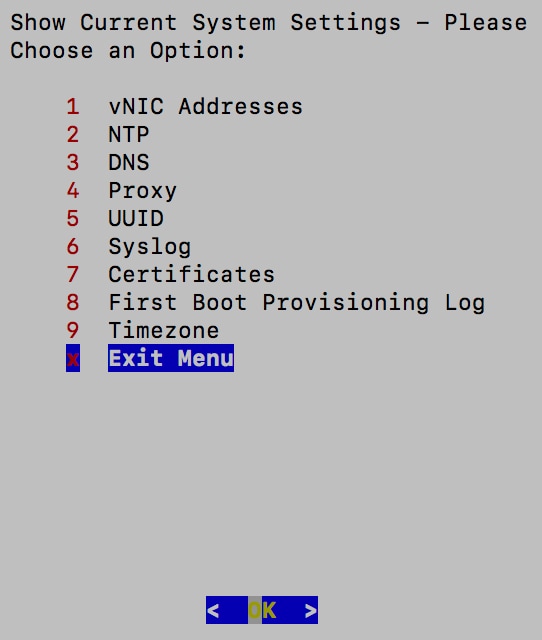

2. システム設定の表示

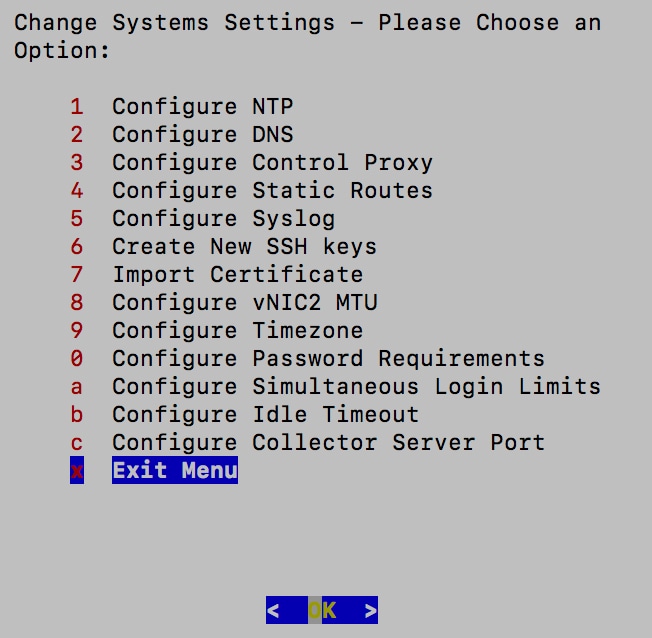

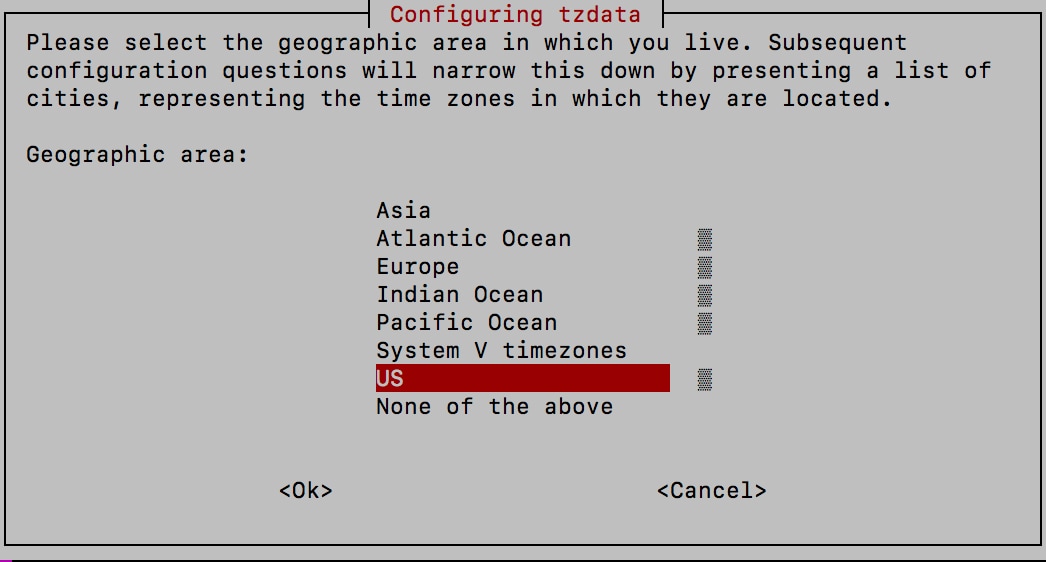

3. 現在のシステム設定の変更

4. バイタル

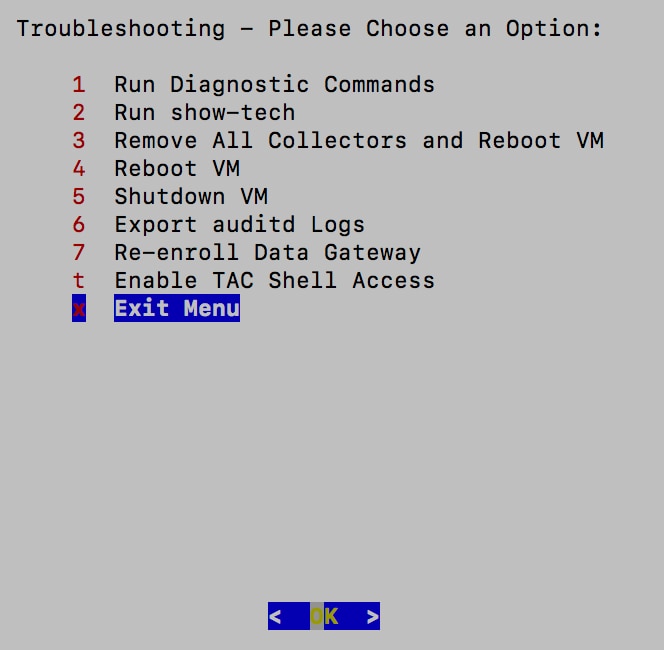

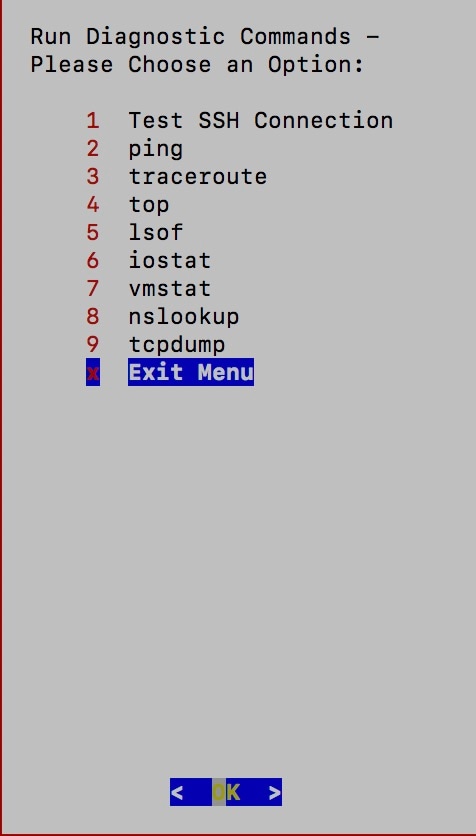

5. トラブルシューティング

p. パスフレーズの変更

l. ログアウト

フィードバック

フィードバック