Survol du filtrage de réputation de fichiers et de l’analyse de fichiers

Cisco Secure Endpoint assure une protection contre les menaces de type « zero day » et basées sur un fichier cibleen :

-

obtenant la réputation des fichiers connus ;

-

analysant le comportement de certains fichiers qui ne sont pas encore connus du service de réputation ;

-

évaluant en permanence les menaces émergentes au fur et à mesure que de nouvelles informations sont disponibles et en vous informant des fichiers qui sont considérés comme des menaces après leur entrée dans votre réseau.

Cette fonction est disponible pour les téléchargements de fichiers. Fichiers chargés.

Les services de réputation de fichier et d’analyse de fichier proposent des options pour un cloud public ou privé (sur site).

-

Le service de réputation de fichier de cloud privé est fourni par l’appliance Cisco Virtual Private Cloud, fonctionnant en mode Cisco Secure Endpoint « proxy » ou « air-gap » (sur site). Consultez Configuration d’un serveur de réputation de fichiers sur site.

-

Le service d’analyse des fichiers de cloud privé est fourni par une appliance Cisco Cisco Secure Endpoint Malware Analytics sur site. Consultez Configuration d’un serveur d’analyse de fichiers sur site.

Mises à jour des verdicts de menaces des fichiers

Les verdicts de menaces peuvent changer à mesure que de nouvelles informations sont disponibles. Un fichier peut initialement être évalué comme inconnu ou sain et l’utilisateur peut ainsi être autorisé à y accéder;. Si le verdict de menace change à mesure que de nouveaux renseignements sont disponibles, vous en serez alerté, et le fichier et son nouveau verdict s’afficheront dans le rapport sur les mises à jour des verdicts Cisco Secure Endpoint . Vous pouvez examiner la du message au point d’entrée comme point de départ pour remédier aux éventuels impacts de la menace.

Les verdicts peuvent également passer de malveillants à sains.

Lorsque l’appliance traite les instances suivantes du même fichier, le verdict mis à jour est immédiatement appliqué.

Des renseignements sur le moment des mises à jour des verdicts sont inclus dans le document sur les critères de fichier mentionné dans Fichiers pris en charge pour les services de réputation et d’analyse des fichiers.

Thèmes connexes

Survol du traitement de fichiers

Tout d’abord, le site Web à partir duquel le fichier est téléchargé est évalué en fonction du service de réputation Web (WBRS).

Si le score de réputation Web du site se trouve dans la plage configurée pour « Scan » (Analyse), l’appliance analyse simultanément la transaction à la recherche de programmes malveillants et interroge le service en nuage sur la réputation du fichier. (Si le score de réputation du site se situe dans la plage « Block », la transaction est gérée en conséquence et il n’est pas nécessaire de traiter le fichier davantage.) Si un programme malveillant est détecté lors de l’analyse, la transaction est bloquée, quelle que soit la réputation du fichier.

Si l’analyse adaptative est également activée, l’évaluation de la réputation des fichiers et l’analyse des fichiers sont incluses dans l’analyse adaptative.

Les communications entre l’appliance et le service de réputation des fichiers sont chiffrées et protégées contre la falsification.

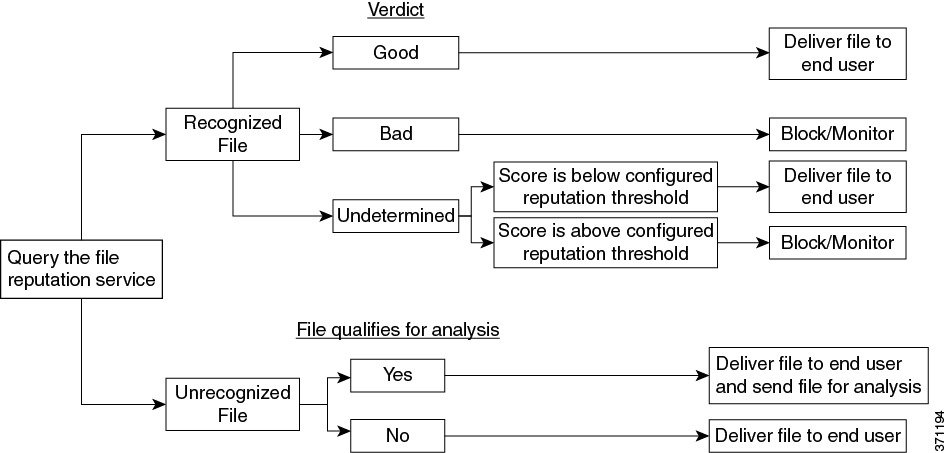

Après l’évaluation de la réputation d’un fichier :

- Si le fichier est connu du service de réputation de fichiers et qu’il est déterminé comme étant sain, il est remis à l’utilisateur final et .

- Si le service de réputation des fichiers renvoie un verdict malveillant l’appliance applique l’action que vous avez spécifiée à ces fichiers.

- Si le fichier est connu du service de réputation, mais qu’il n’y a pas suffisamment d’informations pour un verdict définitif, le service de de menace en fonction des caractéristiques du fichier telles que l’analyse de l’empreinte de la menace et du comportement. Si ce score atteint ou dépasse le seuil de réputation configuré, l’appliance applique l’action que vous avez configurée dans la politique d’accès de pour les malveillants ou des fichiers à risque élevé.

- Si le service de réputation ne possède aucune information à propos du fichier et que le fichier ne répond pas aux critères d’analyse (voir Fichiers pris en charge pour les services de réputation et d’analyse des fichiers), le fichier est considéré comme non sain et il est mis à la disposition de l’utilisateur final .

-

Si vous avez activé le service d’analyse de Fichiers en nuage et que le service de réputation ne possède aucune information à propos du fichier et que le fichier répond aux critères des fichiers pouvant être analysés (voir Fichiers pris en charge pour les services de réputation et d’analyse des fichiers), le fichier est considéré comme sain et est facultativement pour analyse.

- Pour les déploiements avec analyse de fichiers sur site, l’évaluation de la réputation et l’analyse de fichier ont lieu simultanément. Si le service de réputation renvoie un verdict, ce verdict est utilisé, car le service de réputation comprend des entrées provenant d’un éventail de sources plus large. Si le fichier est inconnu du service de réputation, le fichier est mis à la disposition de l’utilisateur, mais le résultat de l’analyse de fichier est mis à jour dans le cache local et est utilisé pour évaluer les instances futures du fichier dans .

- Si les informations de verdict de réputation de fichier ne sont pas disponibles parce que la connexion avec le serveur a expiré, le fichier est considéré comme non analysable et les actions configurées sont appliquées.

Fichiers à faible risque

Lorsqu’un fichier est initialement évalué comme inconnu et n’a aucun contenu dynamique, l’appliance l’envoie au moteur de préclassification, où il est désigné comme à faible risque. Ce fichier n’est pas téléchargé pour analyse. En cas d’accès au même fichier avant l’expiration du cache, il est à nouveau évalué comme à faible risque et n’est pas téléchargé pour analyse. Après l’expiration du délai du cache, en cas d’accès au même fichier, il est évalué comme inconnu et à faible risque dans l’ordre. Ce processus est répété pour les fichiers à faible risque. Puisque ces fichiers à faible risque ne sont pas chargés, ils ne feront pas partie des rapports d’analyse de fichiers.

Si le fichier est envoyé pour analyse :

-

Si le fichier est envoyé dans le nuage pour analyse : les fichiers sont envoyés sur HTTPS.

-

L’analyse prend normalement quelques minutes, mais peut être plus longues.

-

Un fichier signalé comme malveillant après l’analyse du fichier peut ne pas être identifié comme malveillant par le service de réputation. La réputation d’un fichier est déterminée par divers facteurs au fil du temps, pas nécessairement par un seul verdict d’analyse de fichier.

-

Les résultats des fichiers analysés à l’aide d’une appliance Cisco Secure Endpoint Malware Analytics sur site sont mis en cache localement.

Pour en savoir plus sur les mises à jour des verdicts, consultez Mises à jour des verdicts de menaces des fichiers.

Fichiers pris en charge pour les services de réputation et d’analyse des fichiers

Le service de réputation évalue la plupart des types de fichiers. L’identification du type de fichier est déterminée par le contenu du fichier et ne dépend pas de l’extension du nom du fichier.

Certains fichiers de réputation inconnue peuvent être analysés pour connaître les caractéristiques des menaces. Lorsque vous configurez la fonction d’analyse des fichiers, vous choisissez les types de fichiers à analyser. De nouveaux types peuvent être ajoutés dynamiquement; vous recevrez une alerte lorsque la liste des types de fichiers téléchargeables sera modifiée et pourrez sélectionner les types de fichiers ajoutés à charger.

Les détails sur les fichiers pris en charge par les services de réputation et d’analyse ne sont disponibles que pour les clients enregistrés de Cisco. Pour en savoir plus sur les fichiers évalués et analysés, consultez Critères des fichiers pour les services Advanced Malware Protection des produits Cisco Content Security, disponible à l’adresse http://www.cisco.com/c/en/us/support/security/web-security-appliance/products-user-guide-list.html. Les critères d’évaluation de la réputation d’un fichier et d’envoi des fichiers pour analyse peuvent changer à tout moment.

Pour accéder à ce document, vous devez avoir un compte client Cisco avec un contrat d’assistance. Pour vous inscrire, consultez la page https://tools.cisco.com/RPF/register/register.do.

Votre paramètre pour DVS Engine Object Scanning Limits (Limites d’analyse des objets du moteur DVS) dans la page Security Services > Anti-Malware and Reputation (Services de sécurité> Antiprogrammes malveillants et réputation) détermine également la taille de fichier maximale pour la réputation et l’analyse des fichiers.

Vous devez configurer des politiques pour bloquer télécharger de fichiers qui ne sont pas adressés par Cisco Secure Endpoint.

Note |

Un fichier (se trouvant dans un courriel entrant ou sortant) qui a déjà été téléchargé pour analyse, quelle que soit la source, ne sera pas téléchargé à nouveau. Pour afficher les résultats de l’analyse pour un tel fichier, recherchez le SHA-256 dans la page de rapports d’analyse des fichiers. |

Thèmes connexes

Traitement d’archives ou de fichiers compressés

Si le fichier est compressé ou archivé,

- la réputation du fichier compressé ou d’archive est évaluée.

- Pour certains types de fichiers sélectifs, le fichier compressé ou d’archive est décompressé et la réputation de tous les fichiers extraits est évaluée.

Pour en savoir plus sur les fichiers archivés et compressés qui sont examinés, y compris les formats de fichier, consultez les informations liées à partir de Fichiers pris en charge pour les services de réputation et d’analyse des fichiers.

Dans ce scénario,

- Si l’un des fichiers extraits est malveillant, le service File Reputation renvoie le verdict Malicious pour le fichier compressé ou l’archive.

- Si le fichier compressé ou d’archive est malveillant et que tous les fichiers extraits sont sains, le service de réputation des fichiers renvoie un verdict Malicious (Malveillant) pour le fichier compressé ou d’archive.

- Si le verdict de l’un des fichiers extraits est unknown, les fichiers extraits sont éventuellement (s’ils sont configurés et que le type de fichier est pris en charge pour l’analyse de fichier) envoyés pour analyse de fichier.

- Si l’extraction d’un fichier échoue lors de la décompression d’un fichier compressé ou d’une archive, le service File Reputation renvoie le verdict Non analysable pour le fichier compressé ou l’archive. N’oubliez pas que, dans ce scénario, si l’un des fichiers extraits est malveillant, le service de réputation des fichiers renvoie un verdict de malveillance pour le fichier compressé ou l’archive (le verdict de malveillance prévaut sur le verdict Non analysable).

-

Un fichier compressé ou d’archive est traité comme non analysable dans les scénarios suivants :

-

Le taux de compactage des données est supérieur à 20.

-

Le fichier d’archive contient plus de cinq niveaux d’imbrication.

-

Le fichier d’archive contient plus de 200 fichiers enfants.

-

La taille du fichier d’archive dépasse 50 Mo.

-

Le fichier d’archive est protégé par un mot de passe ou illisible.

-

Note |

La réputation des fichiers extraits avec des types MIME sécurisés, par exemple, texte/brut, n’est pas évaluée. |

Confidentialité des informations envoyées dans le nuage

-

Seul le SHA qui identifie de manière unique un fichier est envoyé au service de réputation dans le nuage. Le fichier proprement dit n’est pas envoyé.

-

Si vous utilisez le service d’analyse de fichier dans le nuage et qu’un fichier est admissible pour l’analyse, le fichier proprement dit est envoyé dans le nuage.

-

Les informations sur chaque fichier envoyé dans le nuage pour analyse et ayant un verdict « malveillant » sont ajoutées à la base de données de réputation. Ces renseignements sont utilisés avec d’autres données pour déterminer un score de réputation.

Les renseignements sur les fichiers analysés par une appliance Cisco Secure Endpoint Malware Analytics sur site ne sont pas partagés avec le service de réputation.

Commentaires

Commentaires