Présentation des politiques : contrôler les demandes Internet interceptées

Lorsque l’utilisateur crée une demande Web, le Secure Web Appliance configuré intercepte les demandes et gère le processus dont la demande parcourt pour arriver à son résultat final, qu’il s’agisse d’accéder à un site Web particulier, à un courriel ou même à une application en ligne. Lors de la configuration de Secure Web Appliance des politiques sont créées pour définir les critères et les actions des demandes faites par l’utilisateur.

Les politiques sont les moyens par lesquels Secure Web Appliance identifie et contrôle les demandes Web. Lorsqu’un client envoie une demande Web à un serveur, le proxy Web reçoit la demande, l’évalue et détermine à quelle politique elle appartient. Les actions définies dans la politique sont ensuite appliquées à la demande.

Secure Web Appliance utilise plusieurs types de politiques pour gérer différents aspects des demandes Web. Les types de politiques peuvent gérer entièrement les transactions par eux-mêmes ou transmettre les transactions à d’autres types de politiques pour un traitement supplémentaire. Les types de politiques peuvent être regroupés en fonction des fonctions qu’ils remplissent, comme l’accès, le routage ou la sécurité.

AsyncOS évalue les transactions en fonction des politiques avant d’évaluer les dépendances externes pour éviter toute communication externe inutile de l’appliance. Par exemple, si une transaction est bloquée en fonction d’une politique qui bloque les URL non classées, la transaction n’échouera pas en fonction d’une erreur DNS.

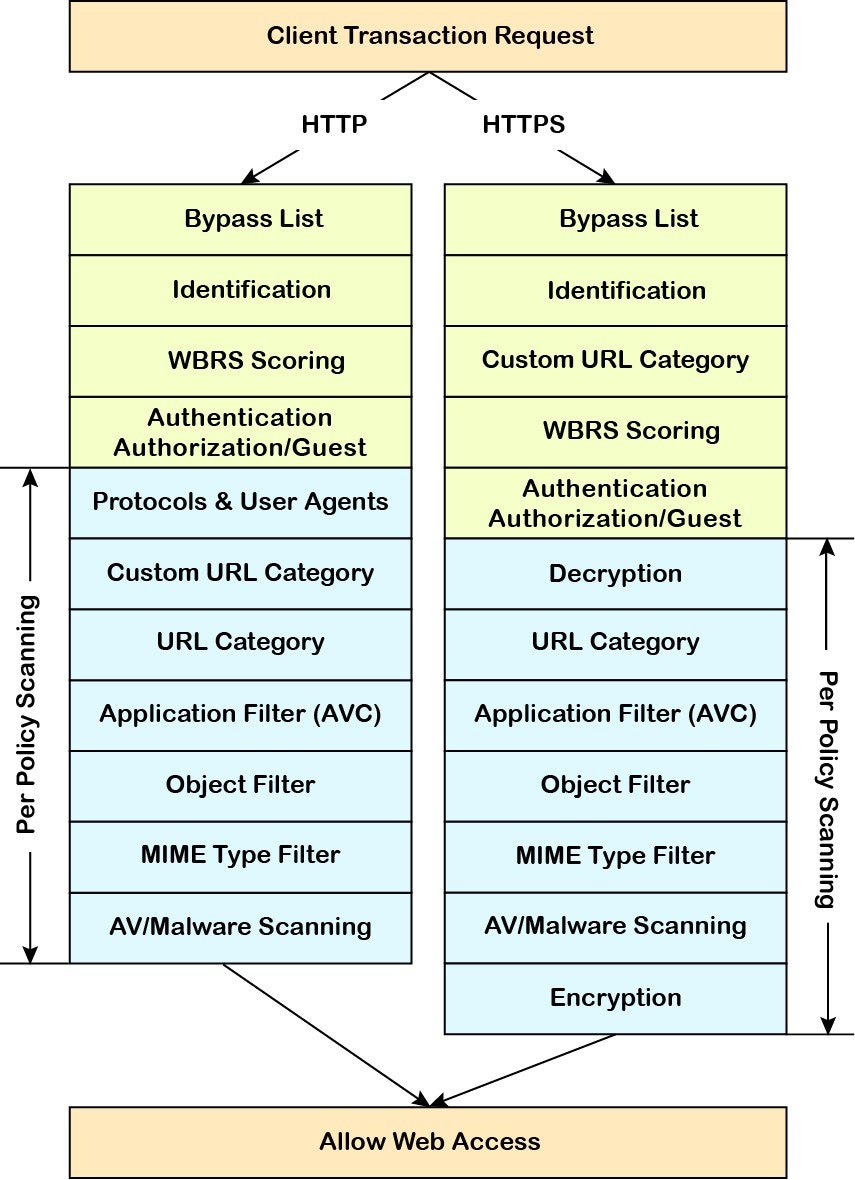

Traitement des demandes HTTP/HTTPS interceptées

Le diagramme suivant décrit le flux d’une demande Web interceptée lors de son traitement par l’appliance.

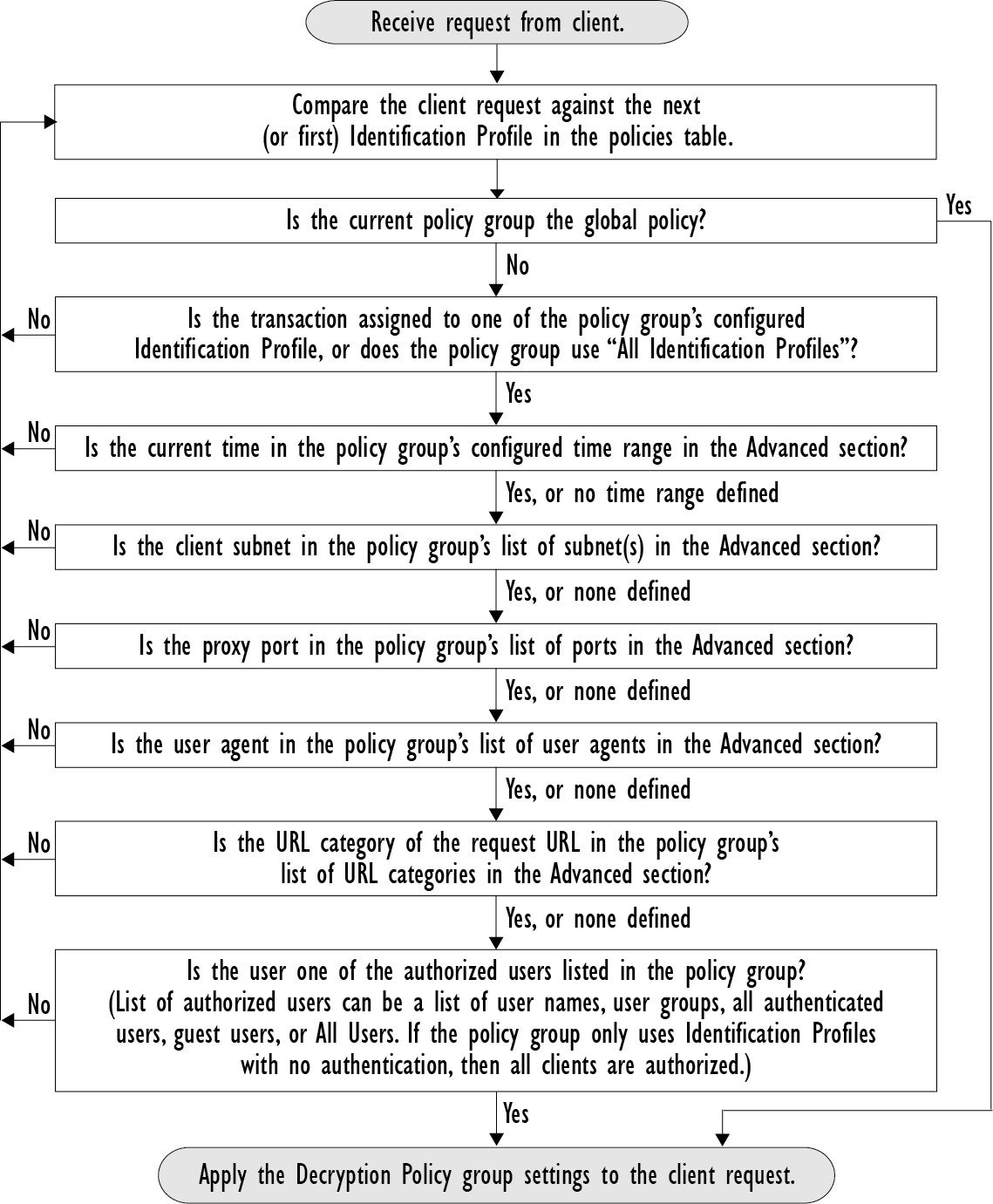

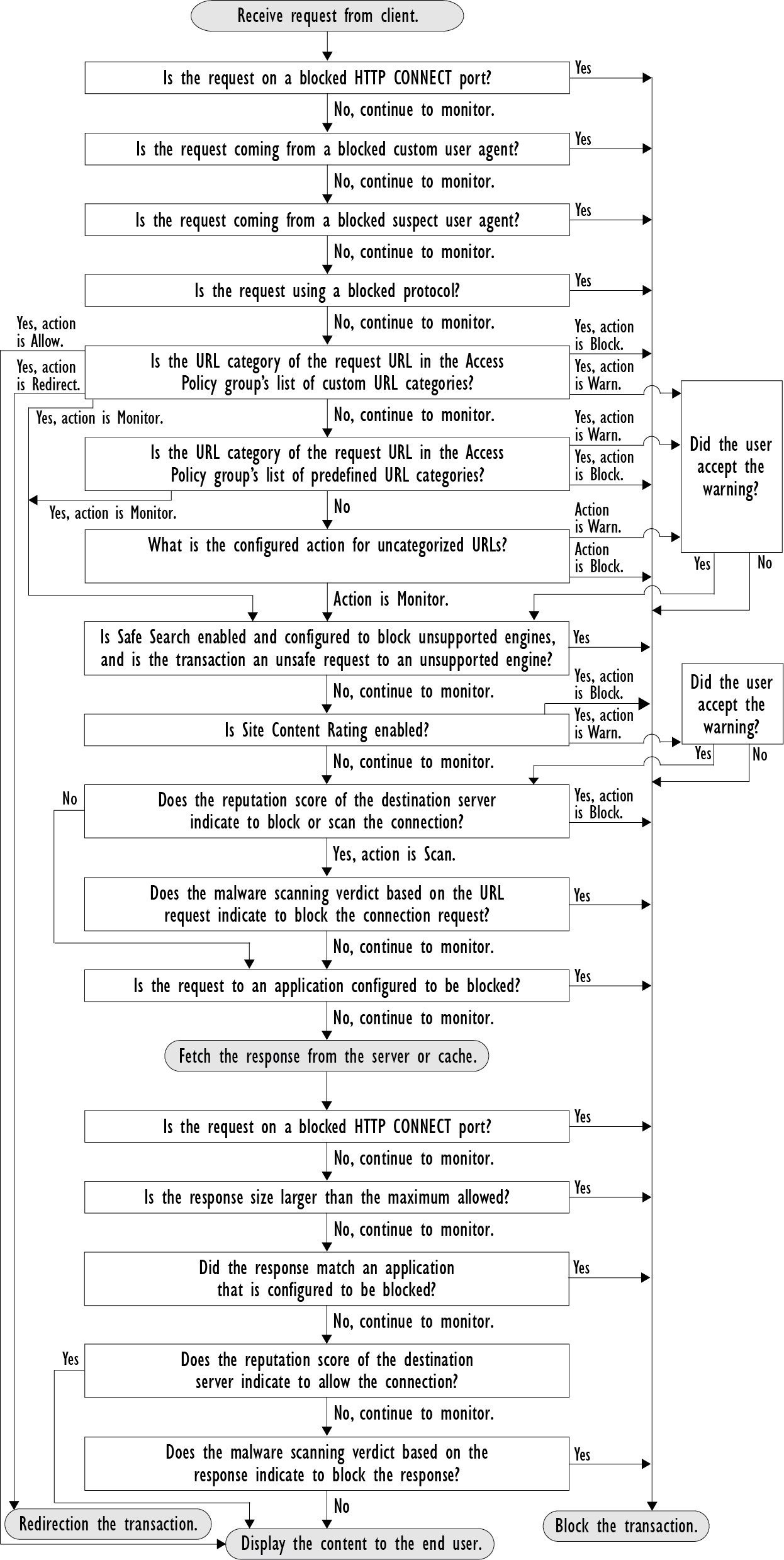

Consultez également les diagrammes suivants qui représentent les divers flux de traitement des transactions :

Commentaires

Commentaires