Survol de la classification des utilisateurs et logiciels clients

Les profils d’identification vous permettent de classer les utilisateurs et les agents utilisateurs (logiciel client) aux fins suivantes :

- Demandes de transaction groupées pour l’application des politiques (sauf les logiciels-services)

- Spécification des exigences d’identification et d’authentification

AsyncOS attribue un profil d’identification à chaque transaction :

- Profils d’identification personnalisés – AsyncOS attribue un profil personnalisé en fonction des critères de cette identité.

- Profil d’identification global – AsyncOS attribue le profil global aux transactions qui ne répondent aux critères d’aucun profil personnalisé. Par défaut, le profil global ne nécessite pas d’authentification.

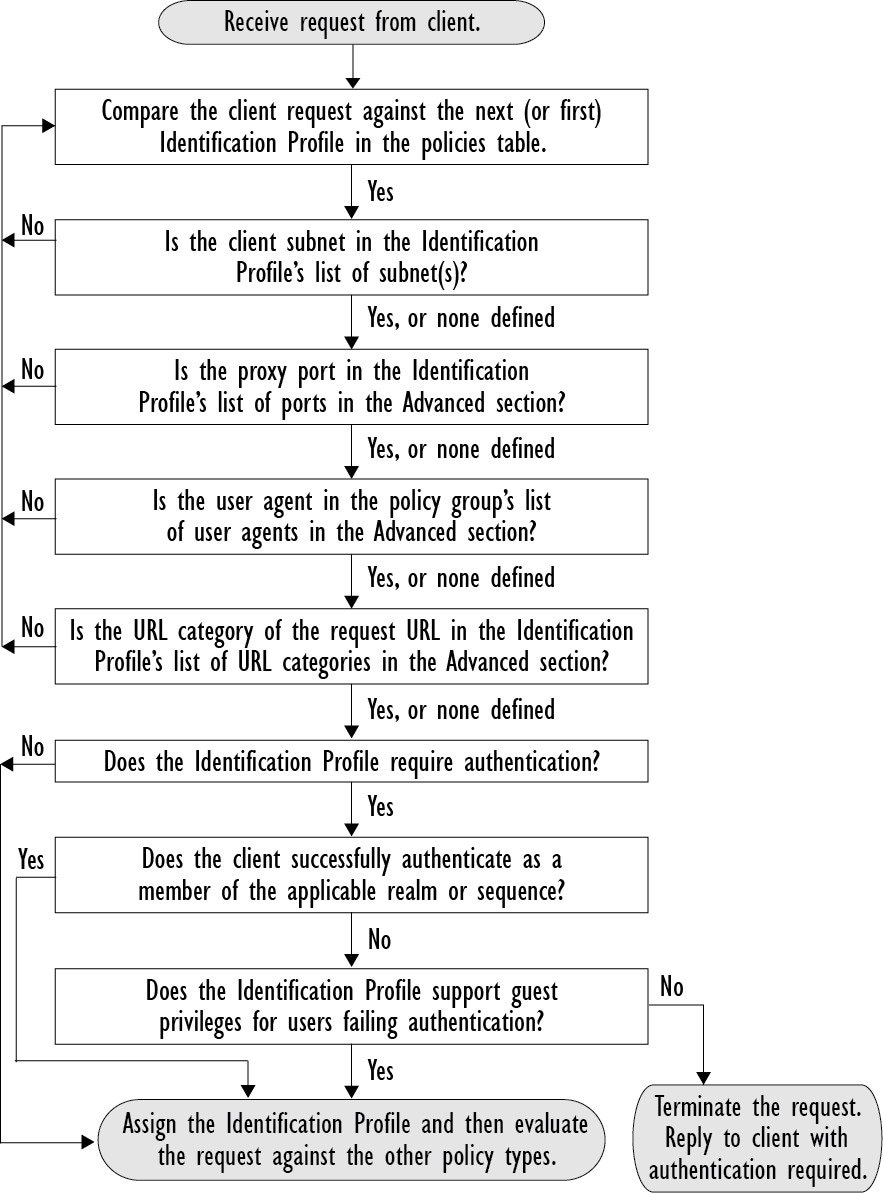

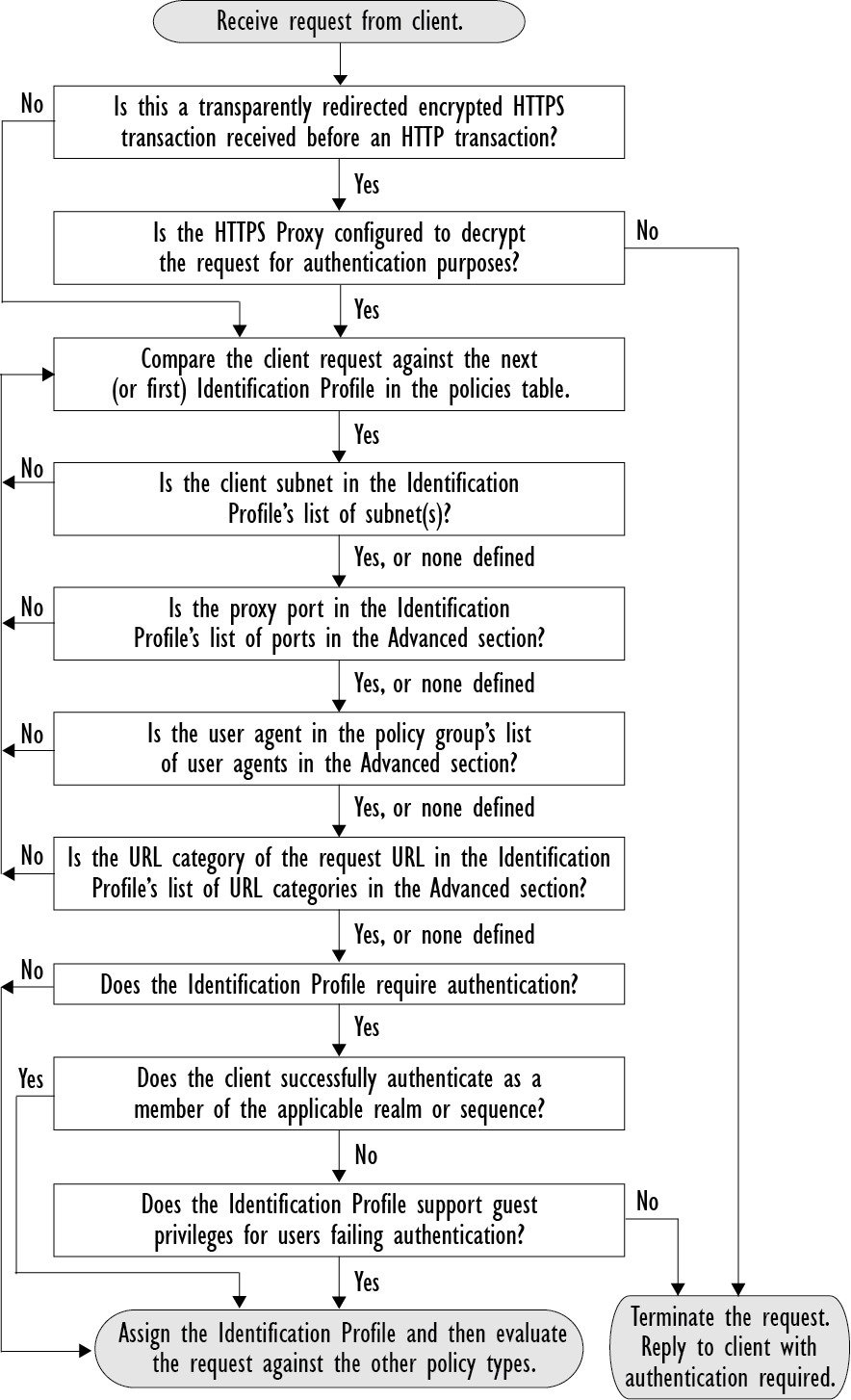

AsyncOS traite les profils d’identification de manière séquence, en commençant par le premier. Le profil global est le dernier profil.

Un profil d’identification ne peut comprendre qu’un seul critère. Par ailleurs, les profils d’identification qui comprennent plusieurs critères exigent que tous les critères soient satisfaits.

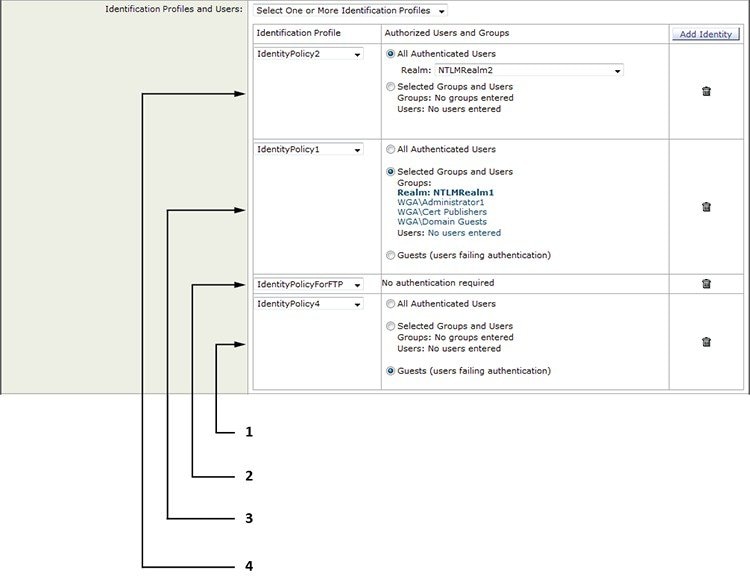

Une politique peut faire appel à plusieurs profils d’identification :

|

1 |

Ce profil d’identification permet l’accès en tant qu’invité et s’applique aux utilisateurs dont l’authentification échoue. |

|

2 |

L’authentification n’est pas utilisée pour ce profil d’identification. |

|

3 |

Les groupes d’utilisateurs précisés dans ce profil d’identification sont autorisés pour cette politique. |

|

4 |

Ce profil d’identification utilise une séquence d’authentification et cette politique s’applique à un domaine dans la séquence. |

Commentaires

Commentaires