Survol de la création de politiques de déchiffrement pour contrôler le trafic HTTPS

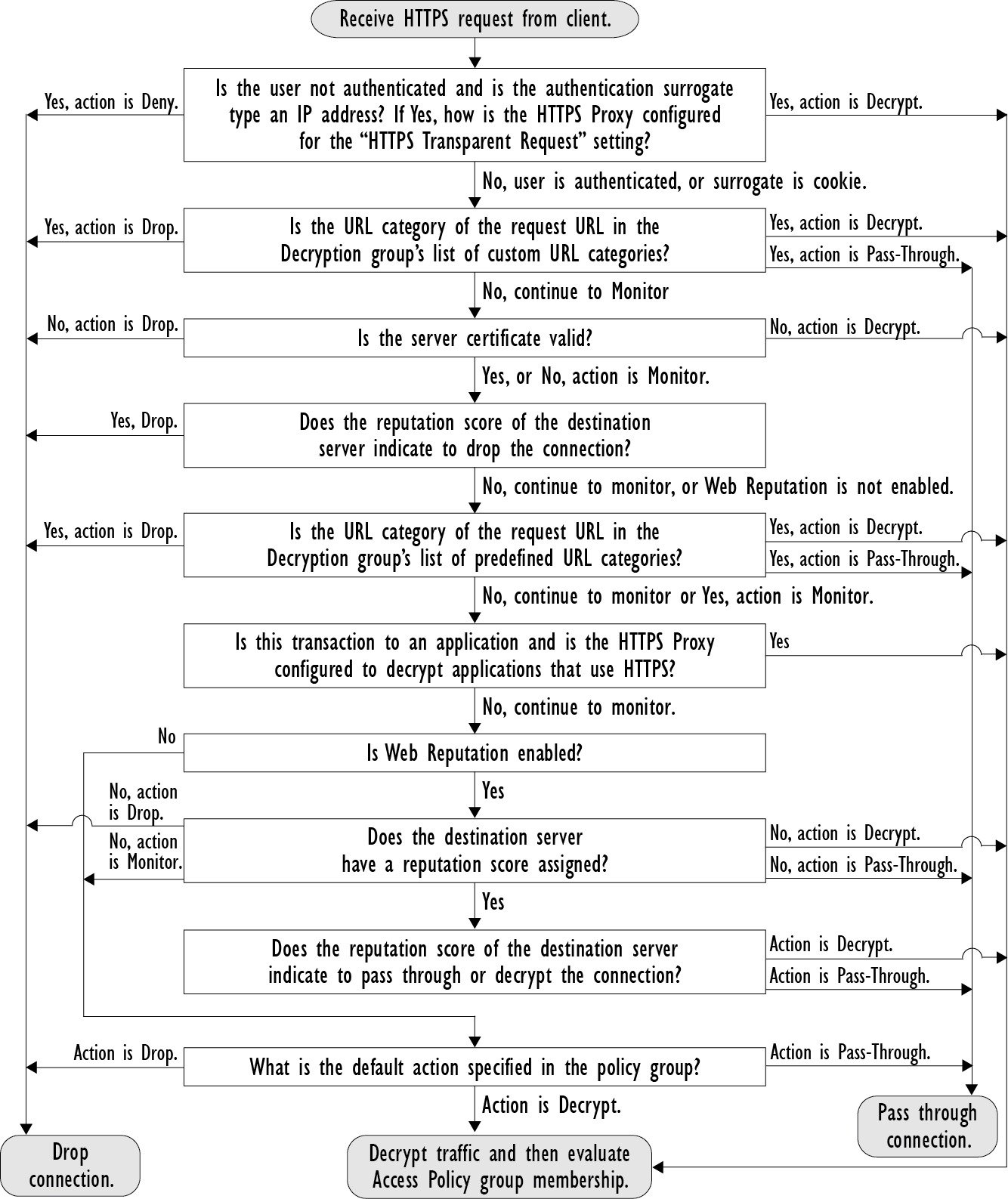

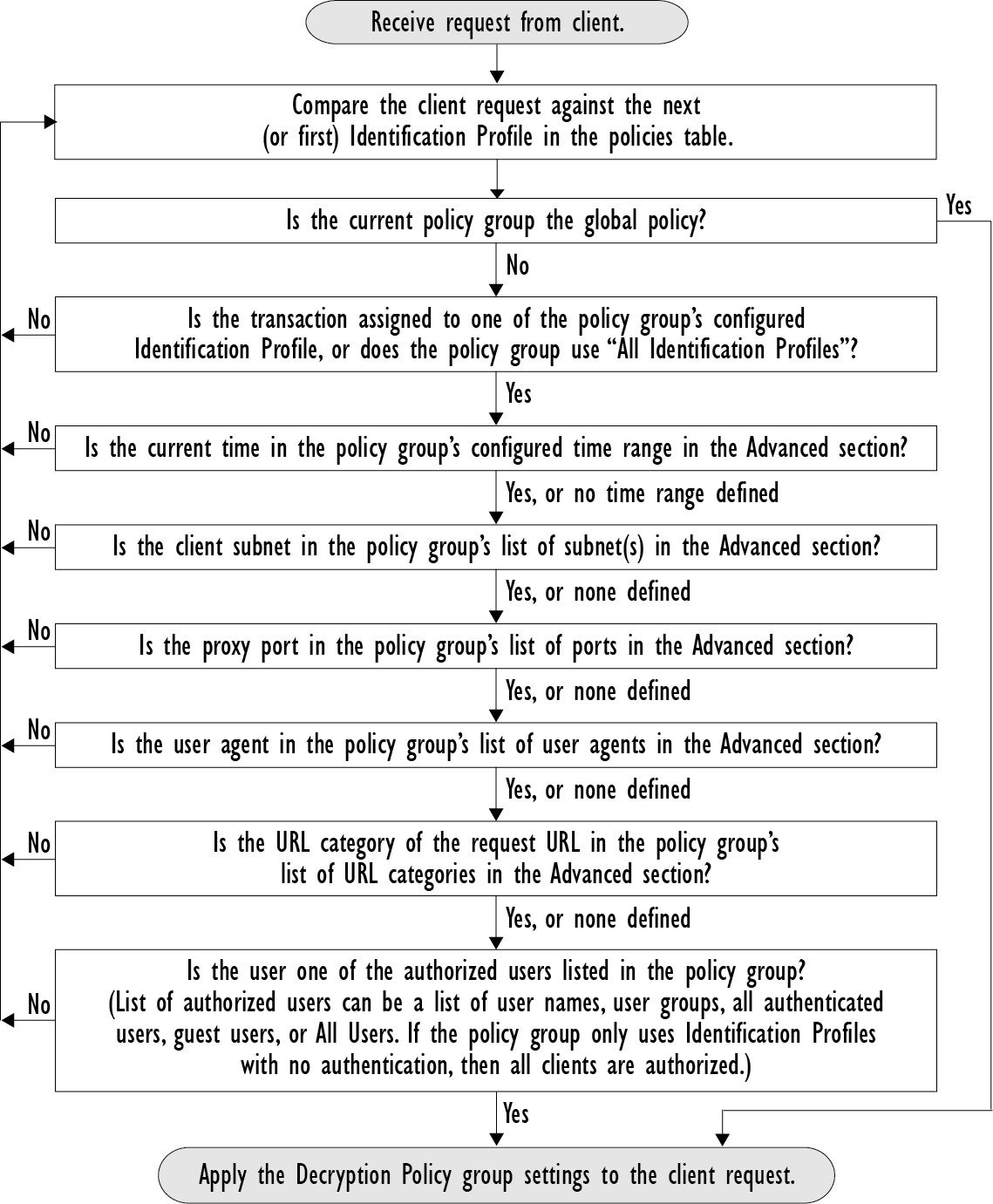

Les politiques de déchiffrement définissent le traitement du trafic HTTPS au sein du proxy Web :

-

Quand déchiffrer le trafic HTTPS.

-

Comment gérer les demandes qui utilisent des certificats de sécurité non valides ou révoqués

Vous pouvez créer des politiques de déchiffrement pour gérer le trafic HTTPS des manières suivantes :

-

Transmettez le trafic chiffré

-

Déchiffrez le trafic et appliquer les politiques d’accès basées sur le contenu définies pour le trafic HTTP. Cela rend également l’analyse des programmes malveillants possible

. -

Abandonnez la connexion HTTPS

-

Supervisez la demande (n’effectuez aucune action finale) pendant que le proxy Web continue d’évaluer la demande par rapport aux politiques qui peuvent mener à une action finale d’abandon, de transmission ou de déchiffrement.

Caution |

Manipulez les informations nominatives avec prudence : si vous choisissez de déchiffrer la session HTTPS d’un utilisateur final, les journaux d’accès et les rapports Secure Web Appliance peuvent contenir des renseignements nominatifs. L’administrateur peut configurer la quantité de texte d’URI stockée dans

les journaux à l’aide de la commande de l’interface de ligne de commande |

Gestion du trafic HTTPS à l’aide de politiques de déchiffrement – Présentation des tâches

|

Étape |

Liste des tâches pour la gestion du trafic HTTPS par le biais de politiques de déchiffrement |

Liens vers des rubriques et des procédures connexes |

|---|---|---|

|

1 |

Activation du proxy HTTPS |

|

|

2 |

Charger ou générer un certificat et une clé |

|

|

3 |

Configuration des options de déchiffrement |

|

|

5 |

(Facultatif) Configurer la gestion des certificats non valides |

|

|

6 |

(Facultatif) Activation de la vérification de l’état de révocation en temps réel |

Activation de la vérification de l’état de révocation en temps réel |

|

7 |

(Facultatif) Gérer les certificats approuvés et les certificats bloqués |

Commentaires

Commentaires