BPA-Benutzerhandbuch v5.1

- Einleitung

- Erste Schritte

- Berechtigungen der klassischen Benutzeroberfläche und der Portalbenutzeroberfläche

- Ressourcengruppen

- Ressourcen-Manager

- Ressourcen-Filter

- Liste der Ressourcen

- Geräteaktionen

- Ping

- Verbinden

- Host-Schlüssel abrufen

- Synchronisierung überprüfen

- Konfig. vergleichen

- Konfiguration anzeigen

- Synchronisieren von

- Synchronisieren mit

- Interaktive Kommandozeile

- Bestand synchronisieren

- Gerät erkennen

- Sicherungskonfiguration

- Sicherungen anzeigen

- Sicherungskonfiguration anzeigen

- Mit aktueller Konfiguration vergleichen

- Konfiguration des Sicherungsgeräts wiederherstellen

- Sonstige Vorgänge

- CSV exportieren

- Abgeschlossene Ressourcen hinzufügen

- Ressourcen aktualisieren

- Ressourcen entfernen

- Spalten ein-/ausblenden

- SCP-an-Gerät

- SCP vom Gerät

- Geräteaktionen

- Verwalten von NDFC-Geräten

- Verwalten von vManage-Geräten

- Admin-Konfiguration

- BPA-Anwendungen

- Service Center

- Formular-Generator

- Gerätemanager

- Klassisches Betriebssystem-Upgrade

- Prozessvorlagen

- Goldene Konfigurationsvorlagen

- Konfigurationsüberprüfung

- Workflows

- Arbeiten mit der Topologieanwendung

- Marktabweichung

- Geräteaktivierung

- Servicekatalog

- Commitmanager

- Skript-Runner

- Mögliche Vorlagen

- Konfigurations-Compliance und Problembehebung

- Planer

- Betriebssystem-Upgrade

- CI/CD-CT

- Sichern und Wiederherstellen

- Referenzdaten-Management

- Portal für klassische BPA-Benutzeroberfläche

- Systemkonfiguration

- Admin-Einstellungen

- Benutzer verwalten

- Verwalten von Gruppen und Berechtigungen

- Verwalten von Zonen

- Einstellungen verwalten

- NSO-Einstellungen

- Benutzerdefinierte Einstellungen hinzufügen

- Bereinigung von Daten

- Vorlagen für Netzwerktopologien

- Tag-Management

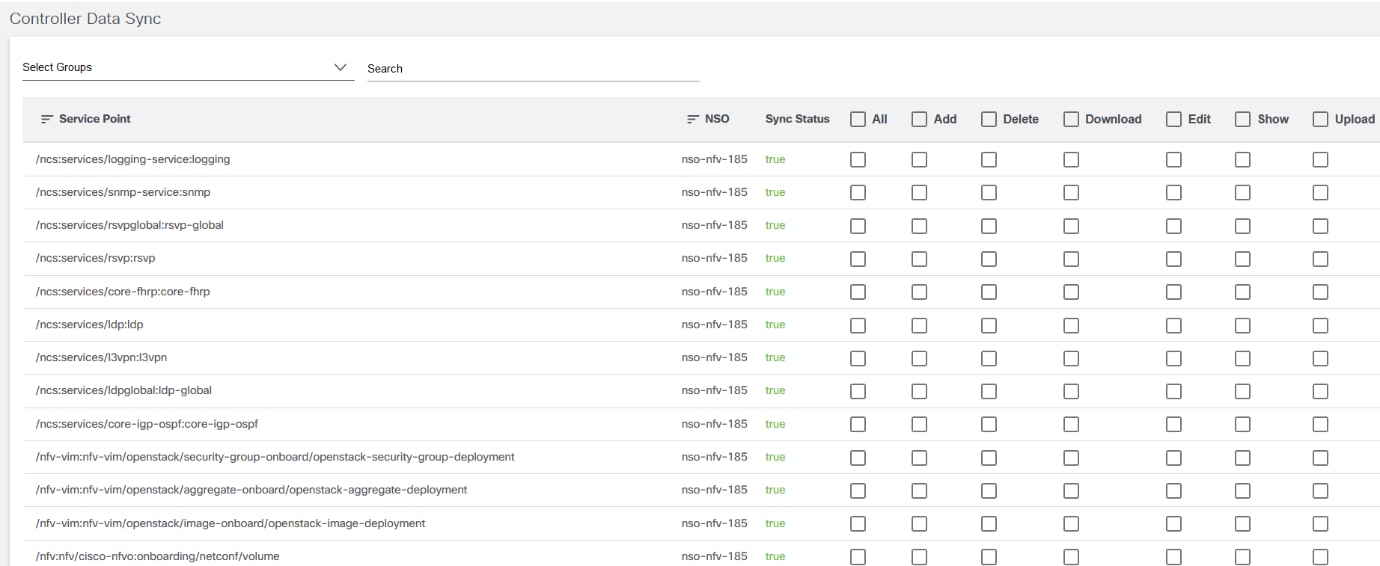

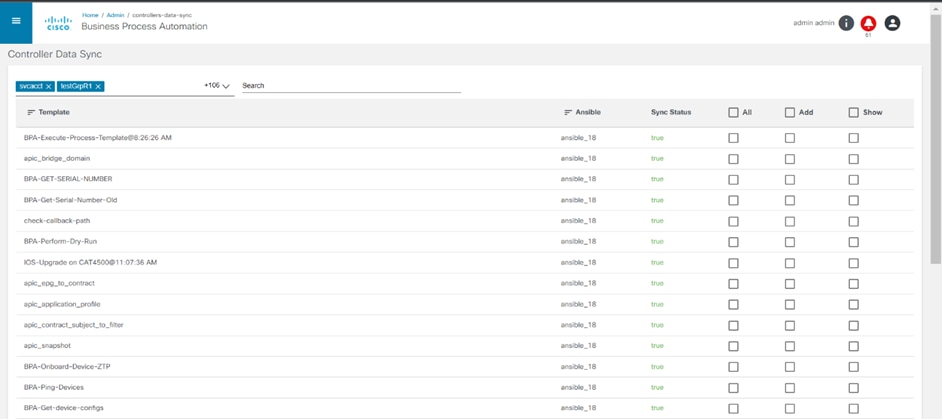

- Controller-Daten - Synchronisierung

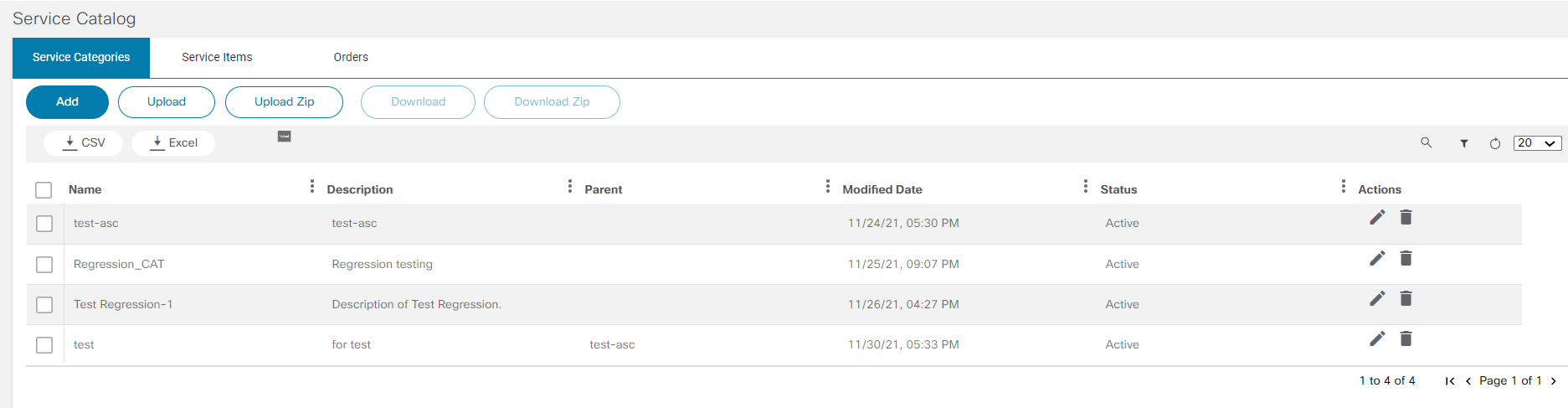

- Servicekatalog verwalten

- Benutzer synchronisieren

- Synchronisierungsgruppen

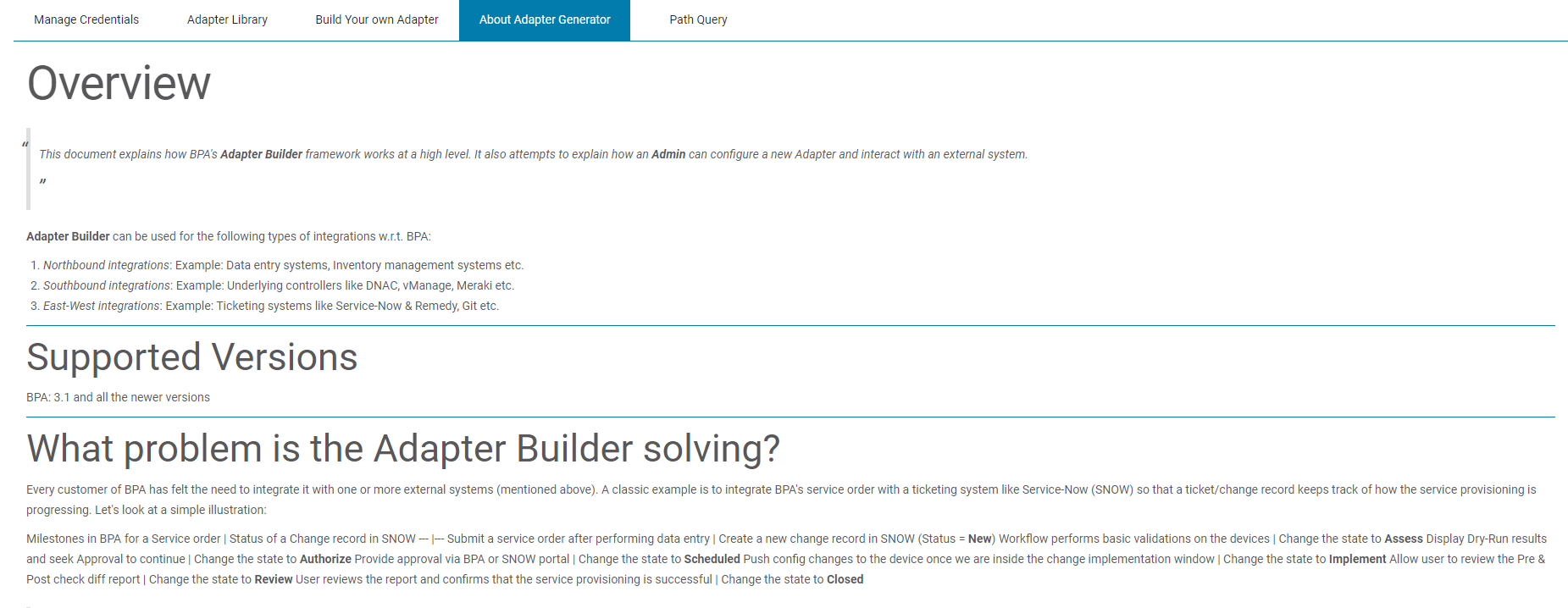

- Adapter-Builder

- Aktivierbare Einstellungen

- Ereignishandler

- Sichern und Wiederherstellen

- Backup-Drosselung

- Voreinstellungen

- Admin-Einstellungen

- Arbeiten mit Geschäftsanwendungen

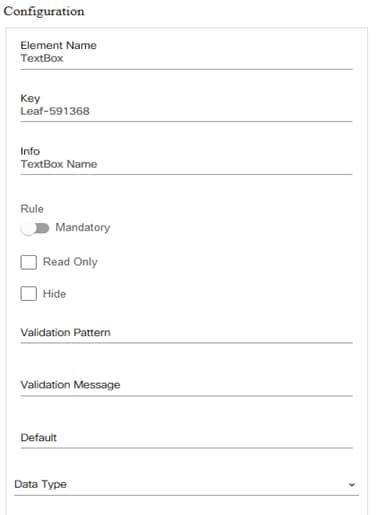

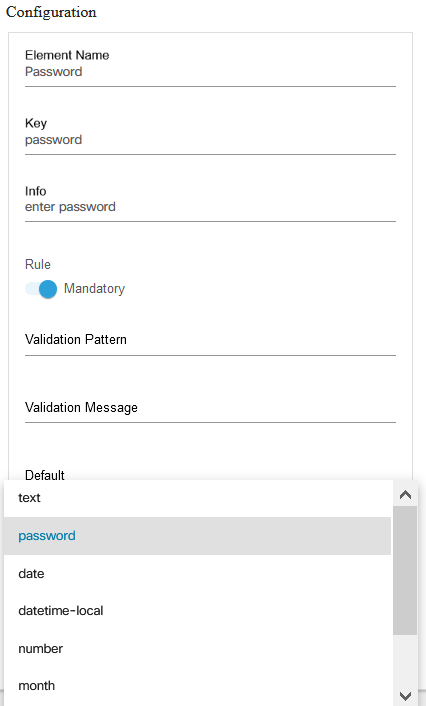

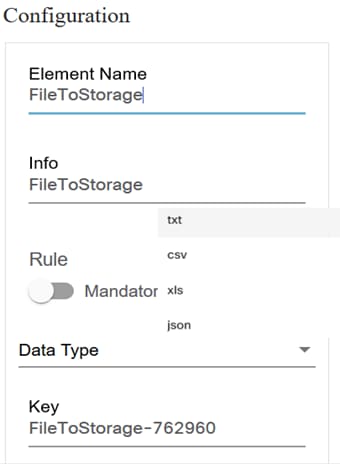

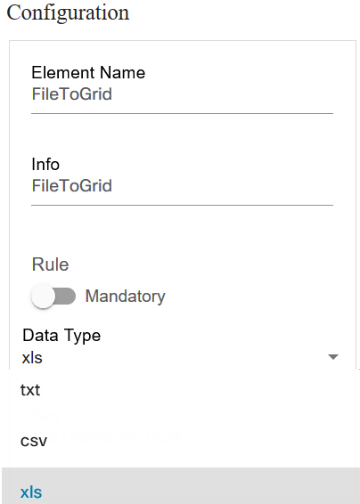

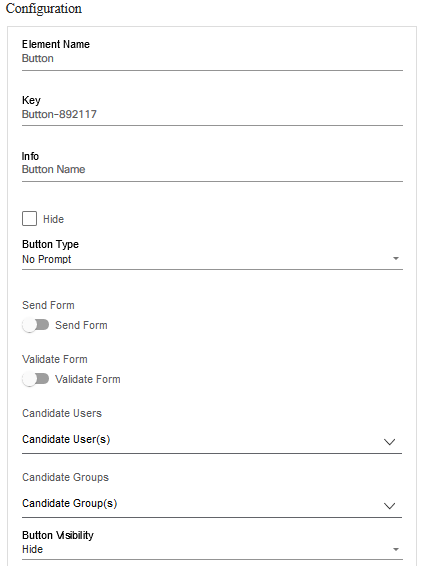

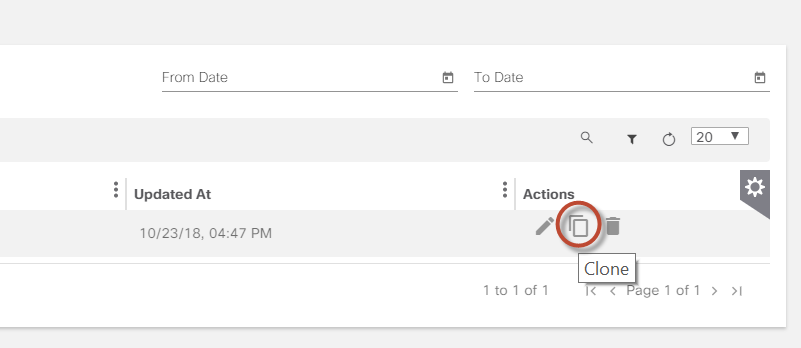

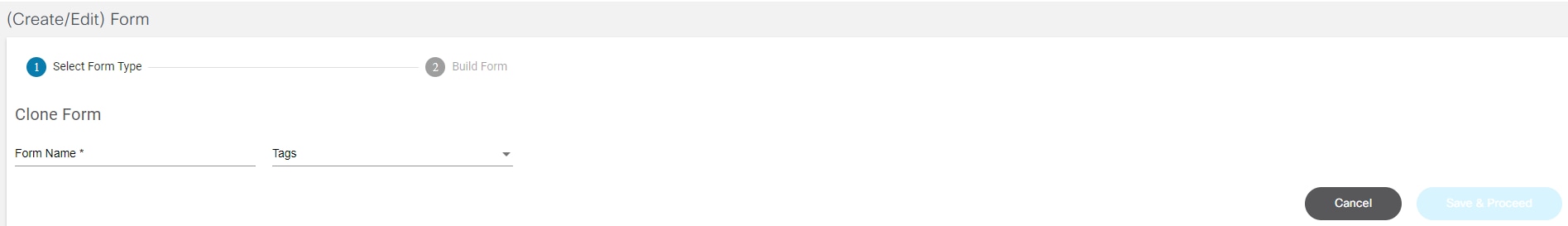

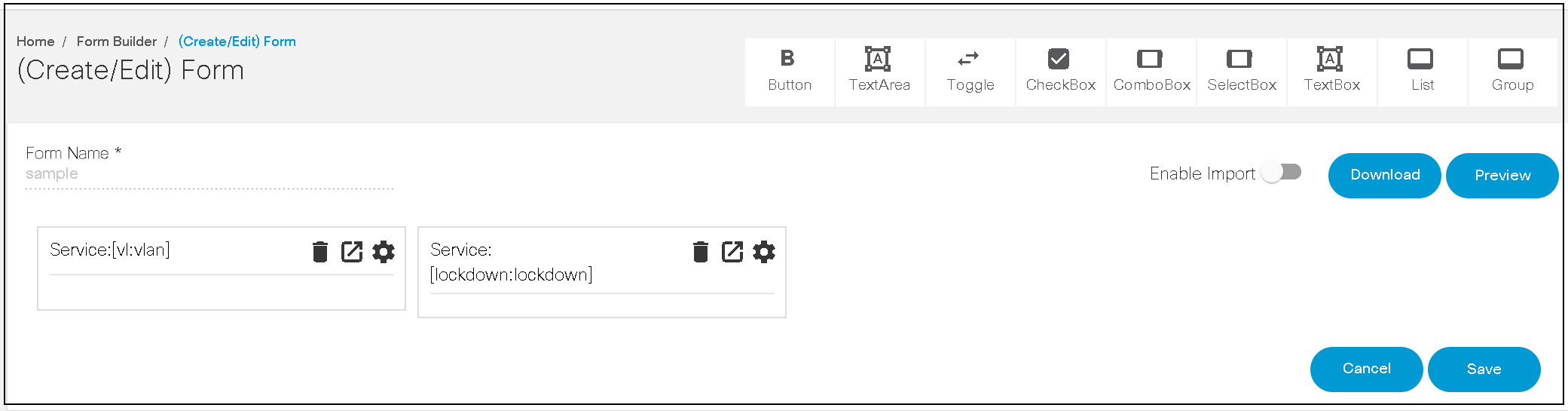

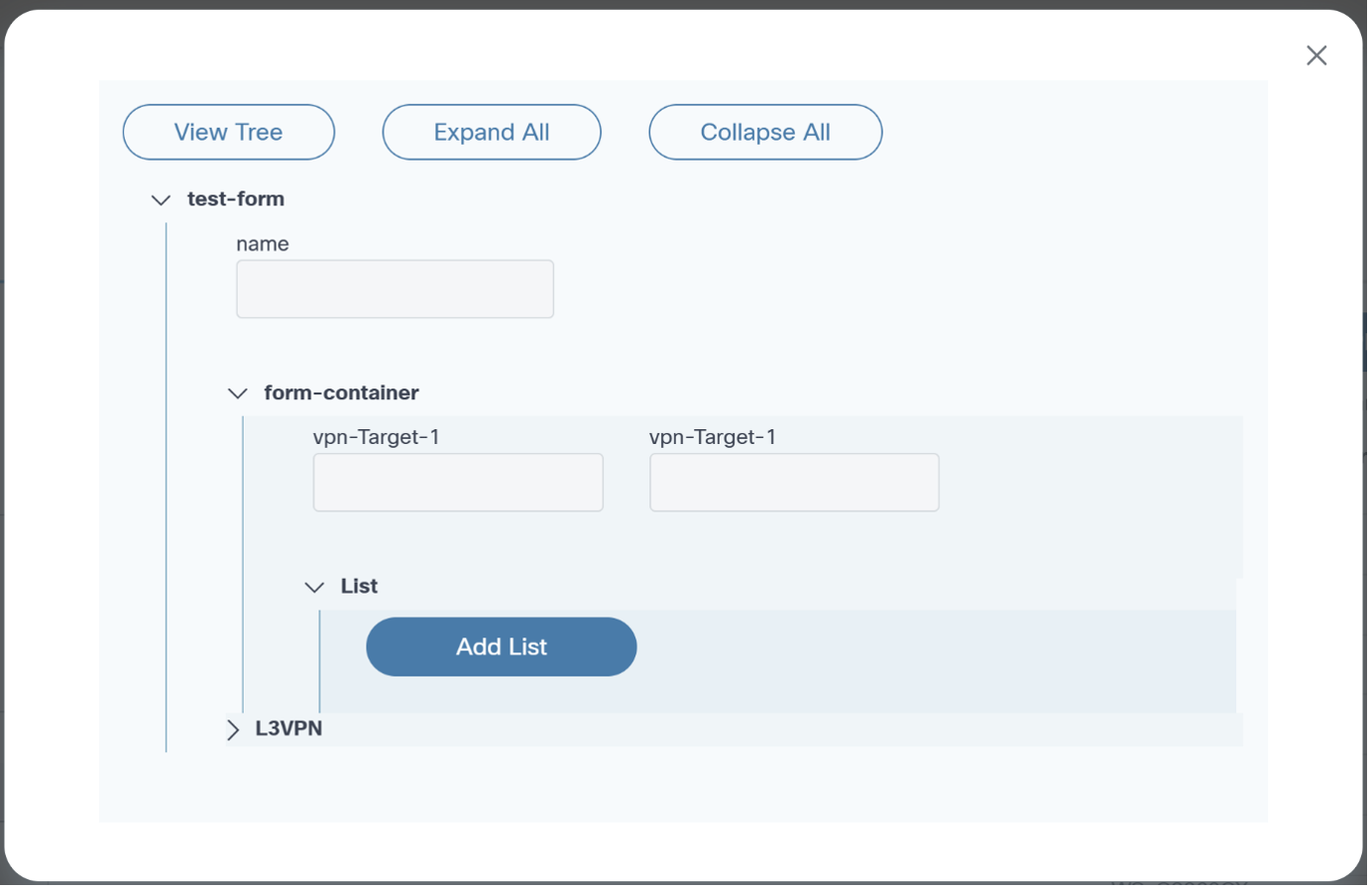

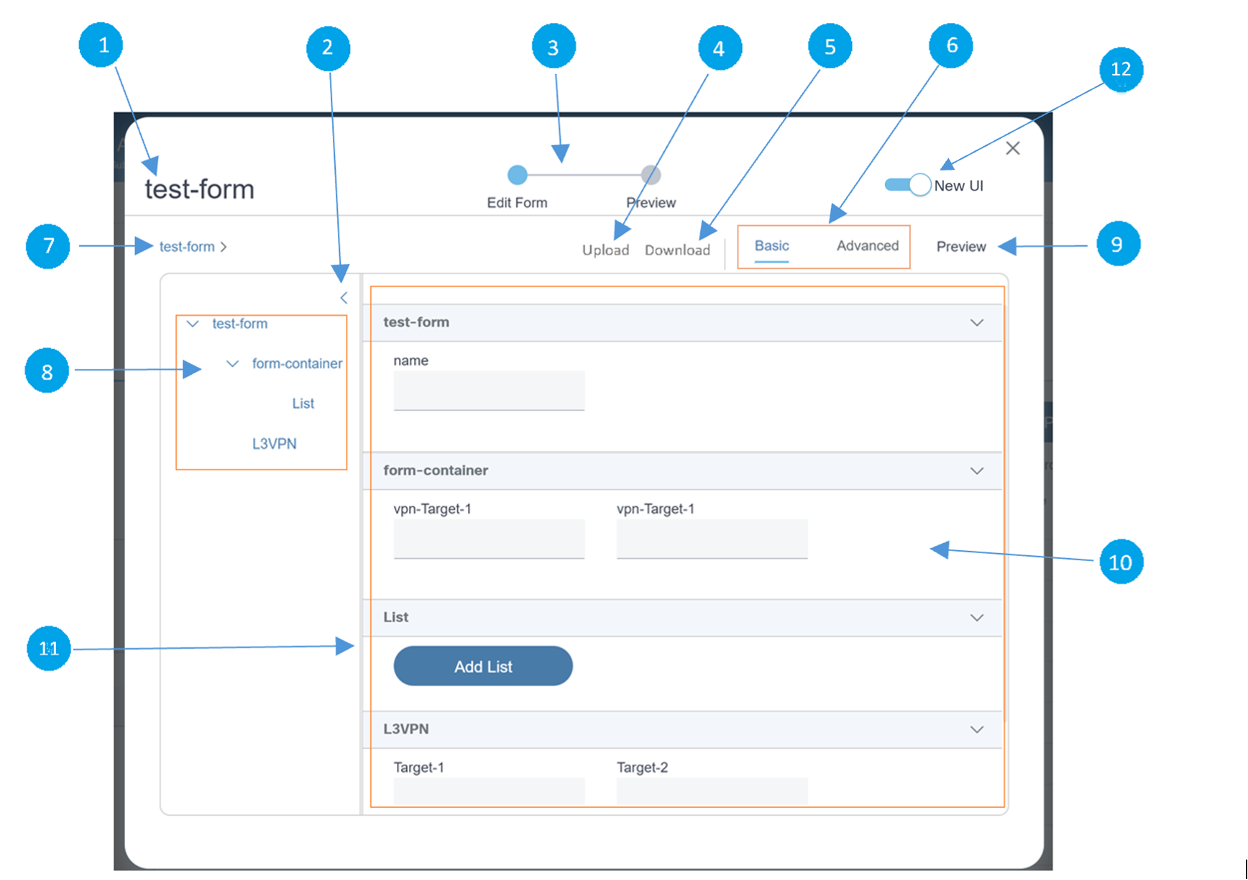

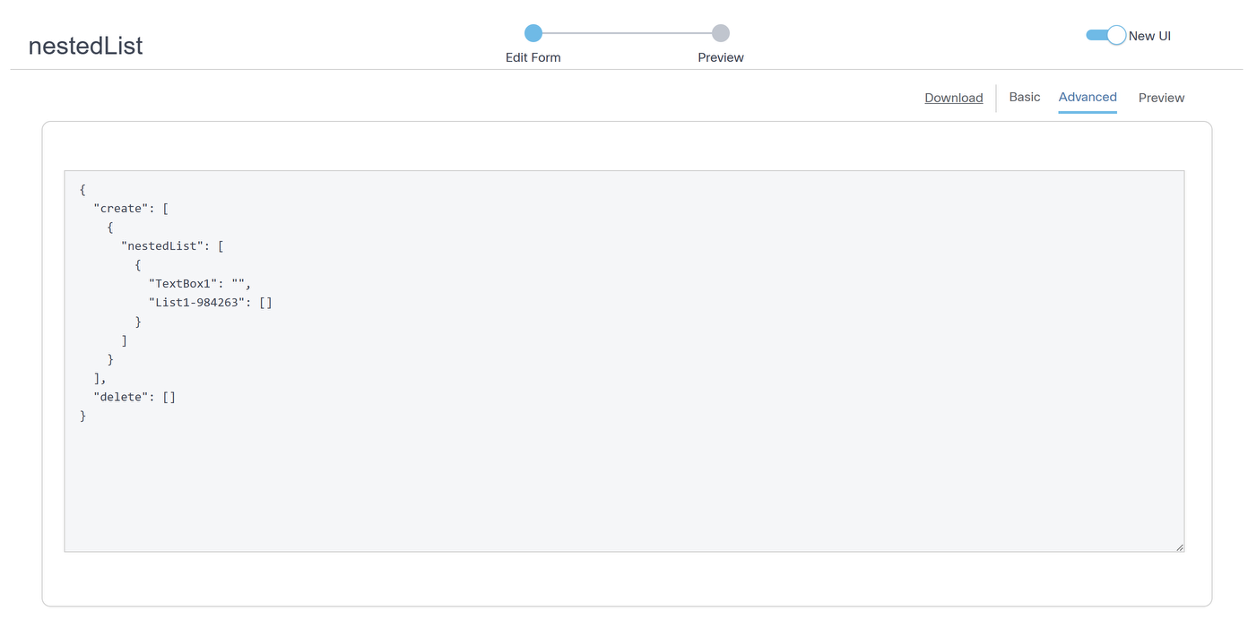

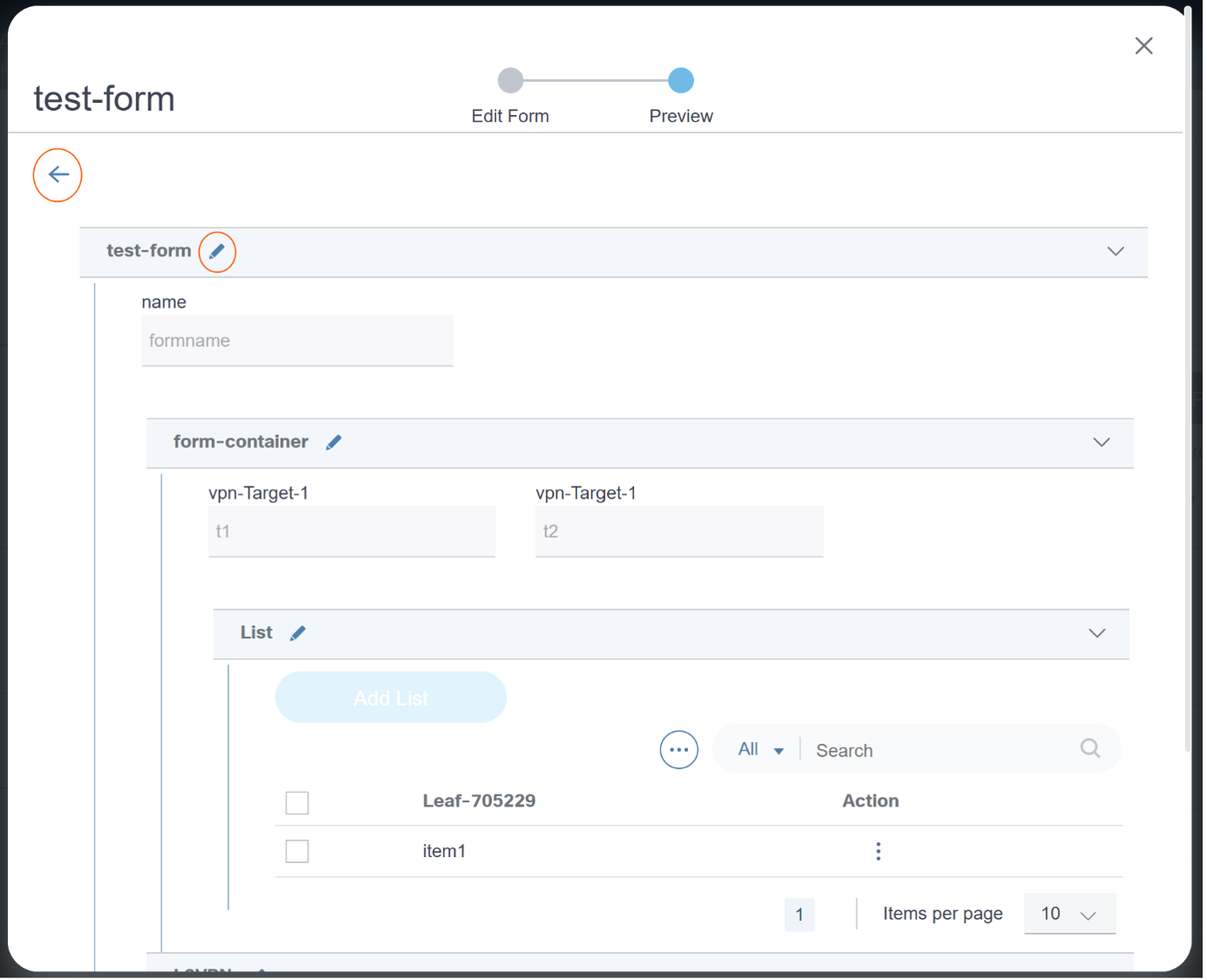

- Arbeiten mit der Form Builder-Anwendung

- Arbeiten mit der Gerätemanageranwendung

- Arbeiten mit der Betriebssystem-Aktualisierungsanwendung

- Arbeiten mit Config Validator-Anwendung

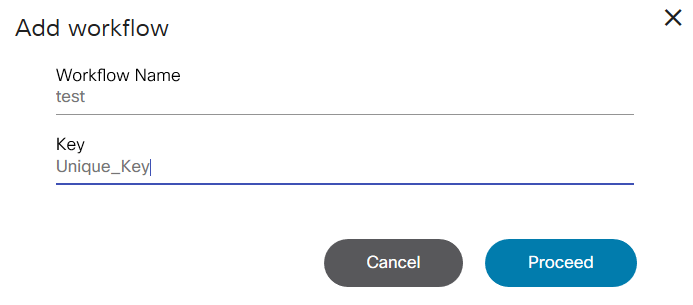

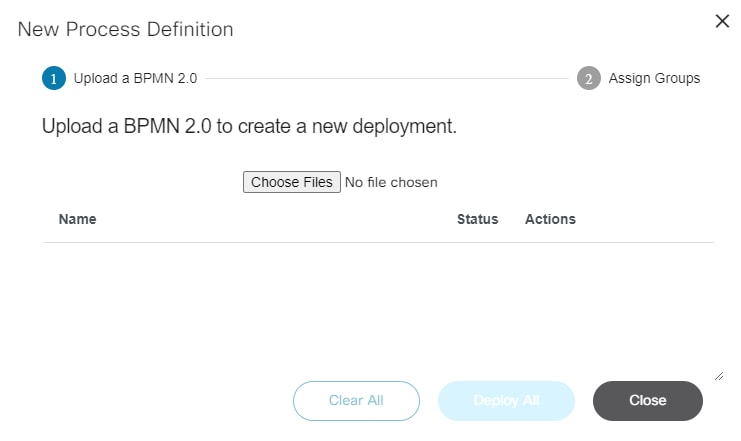

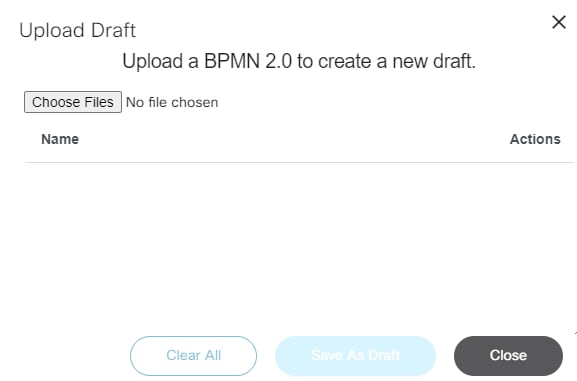

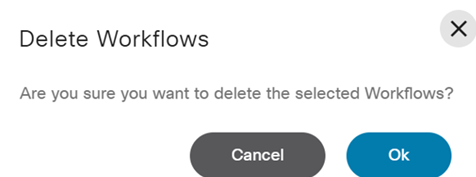

- Arbeiten mit der Workflows-Anwendung

- Arbeiten mit Topologien

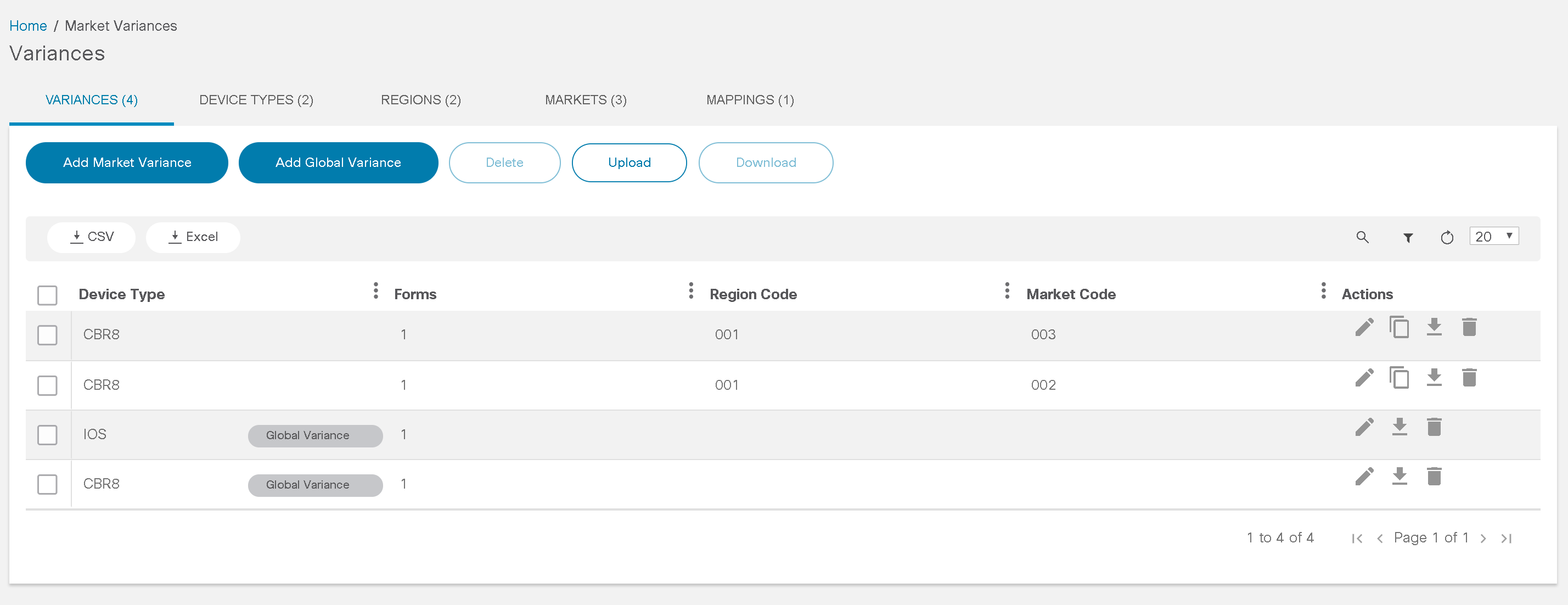

- Arbeiten mit Marktveränderungen

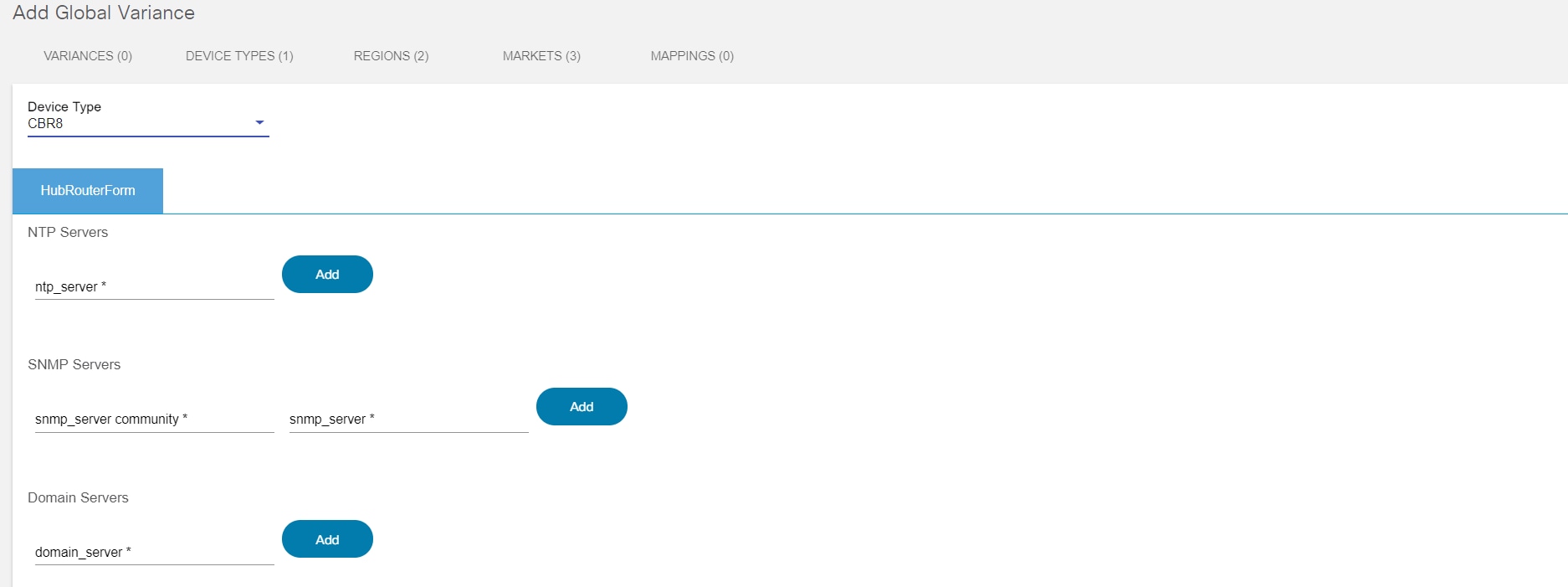

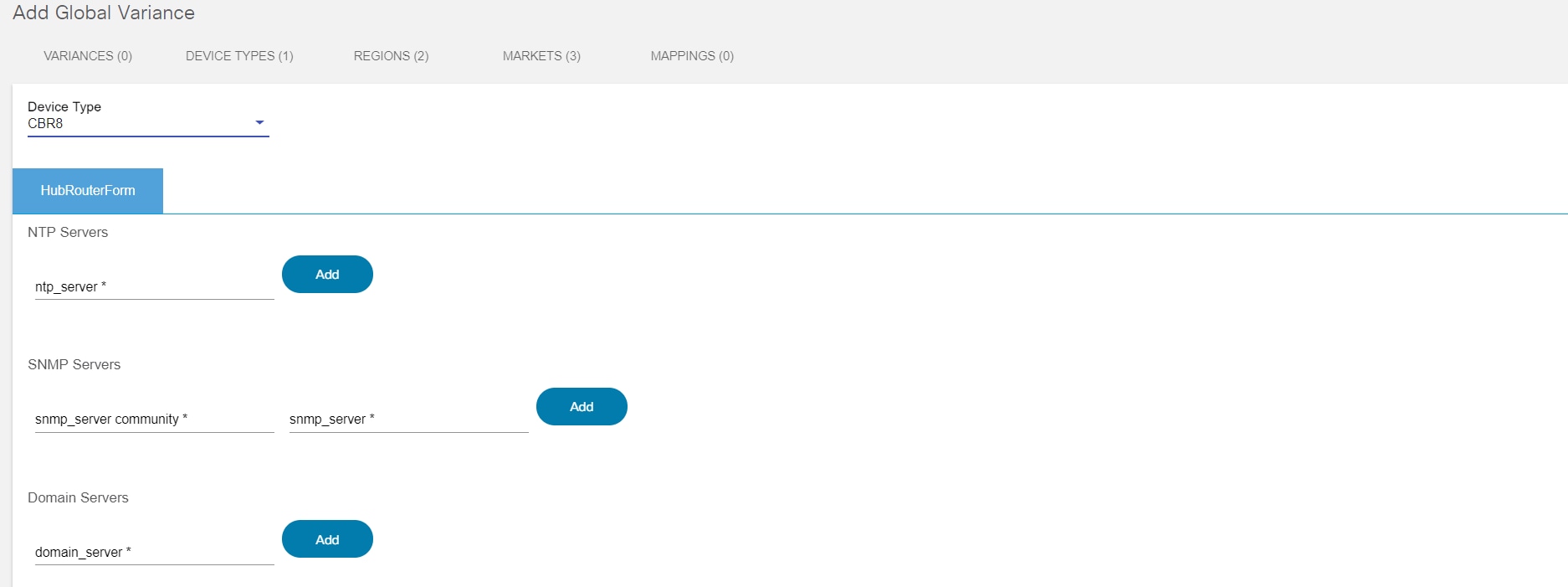

- Hinzufügen von Markt- oder globalen Abweichungen

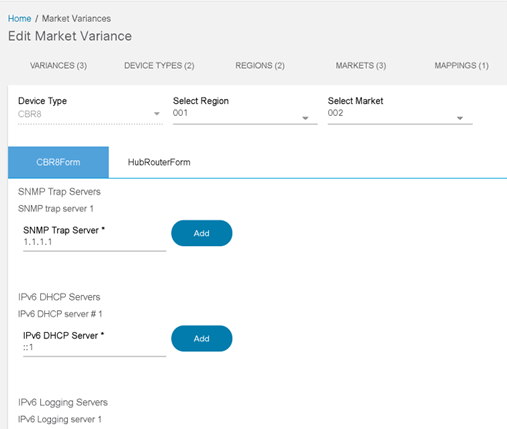

- Bearbeitung von Markt- und globalen Abweichungen

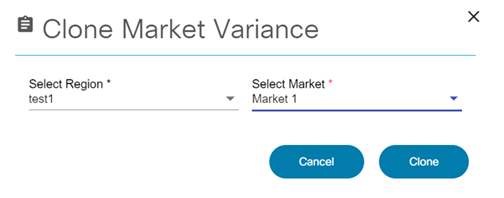

- Klonen einer Marktvariante

- Varianzen herunterladen oder löschen

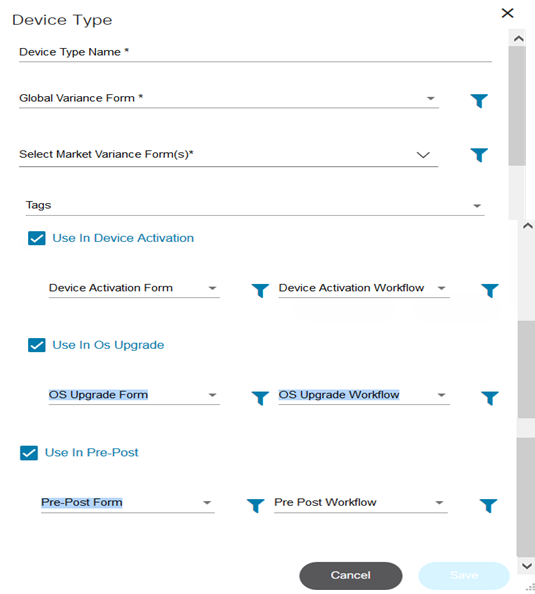

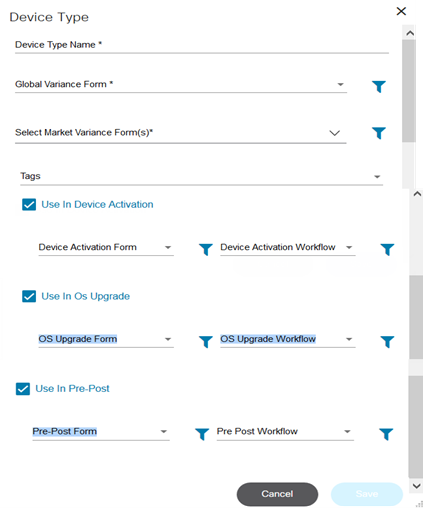

- Gerätetyp hinzufügen

- Bearbeiten und Löschen von Gerätetypen

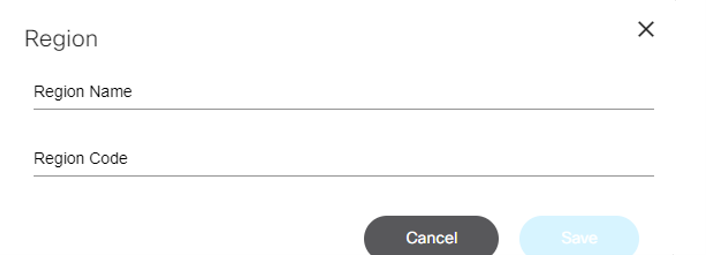

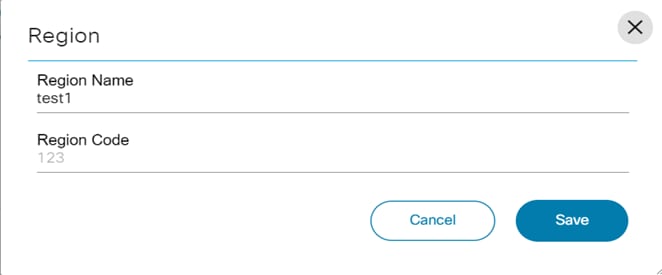

- Hinzufügen und Bearbeiten eines Bereichs

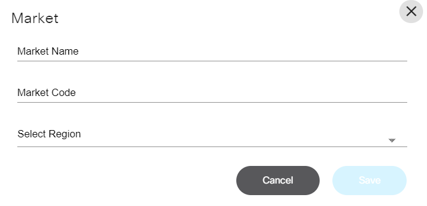

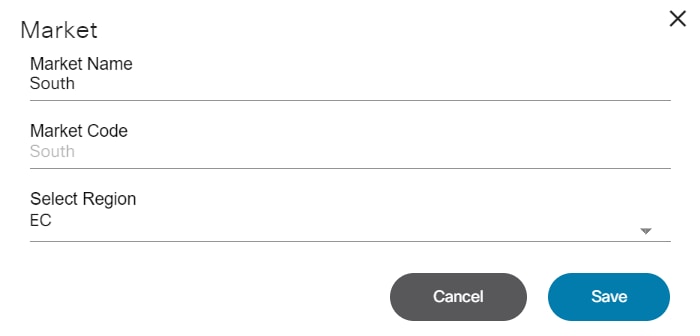

- Hinzufügen und Bearbeiten von Märkten

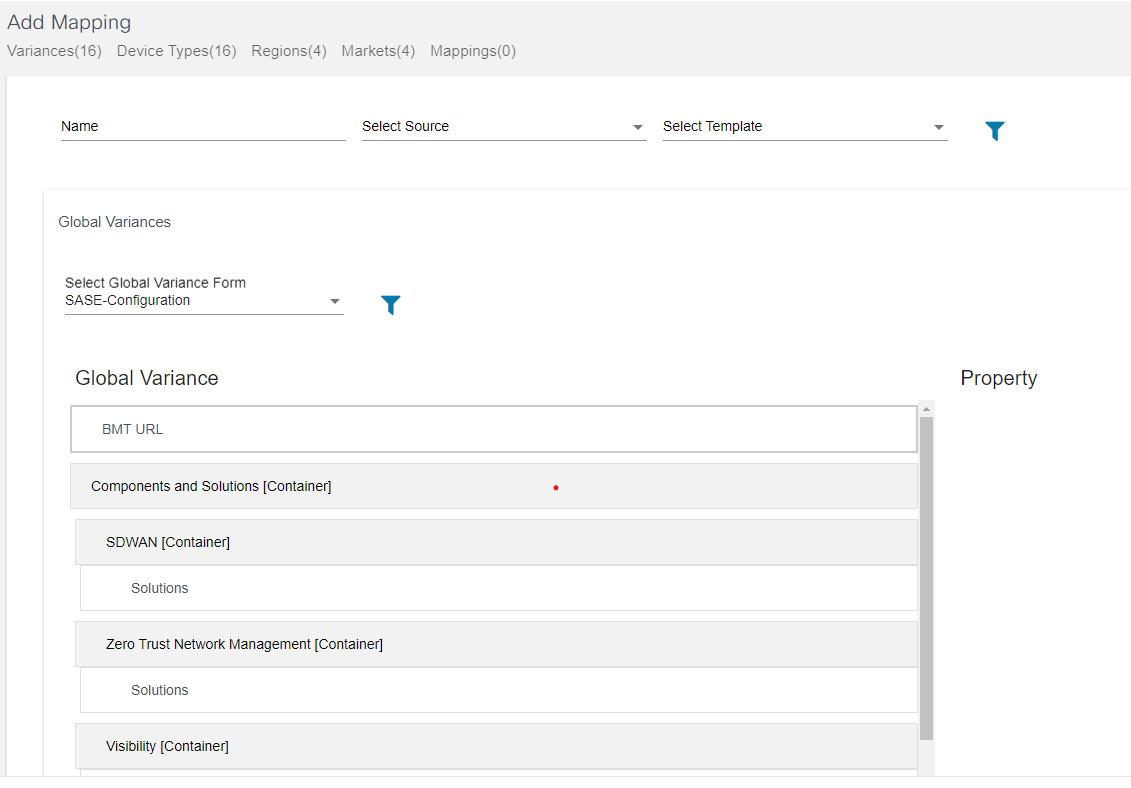

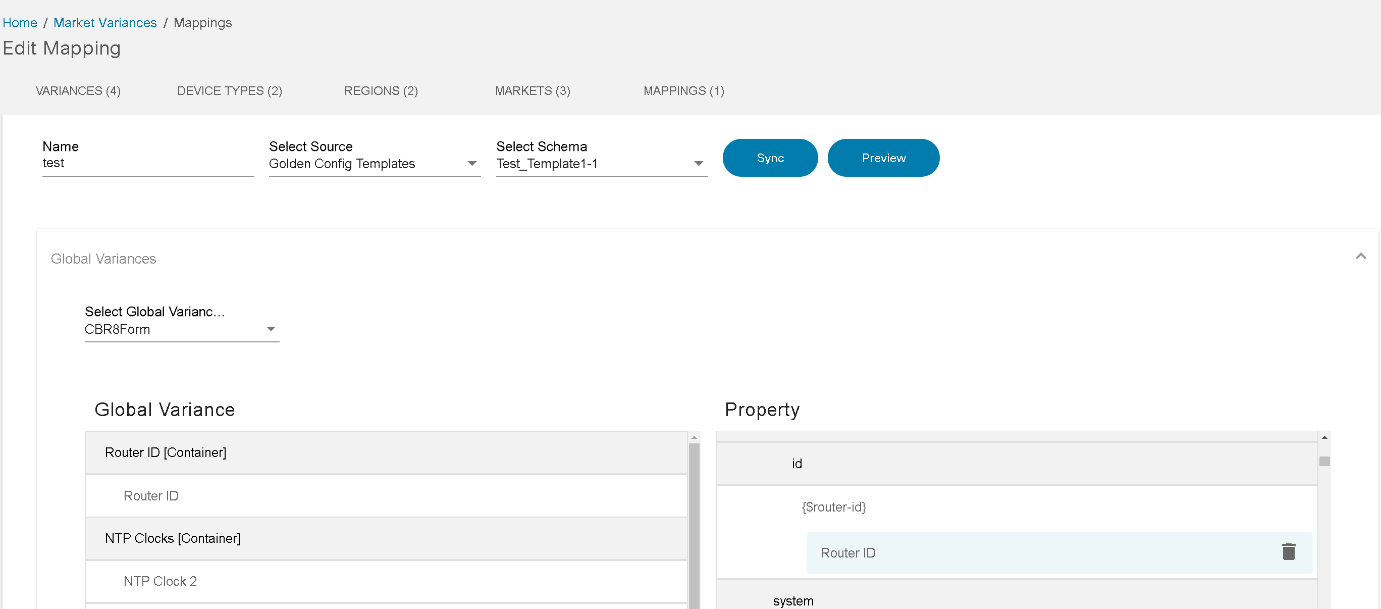

- Zuordnung zu Abweichungen hinzufügen

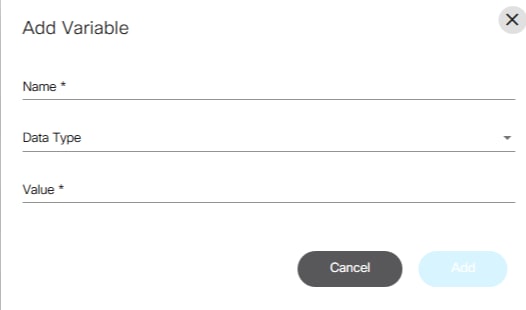

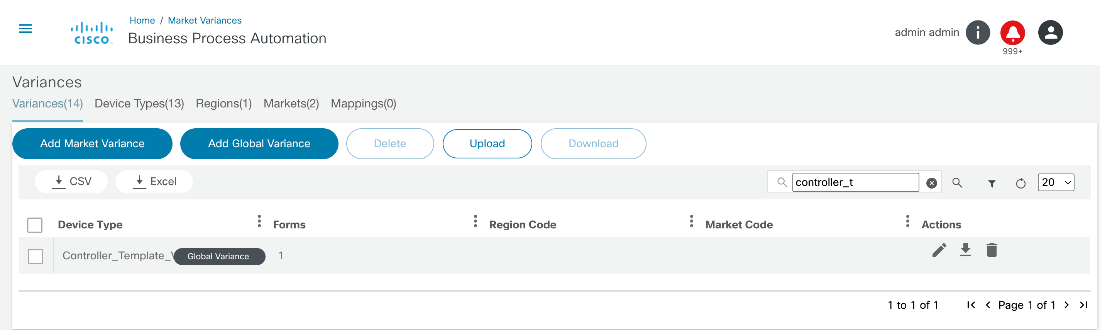

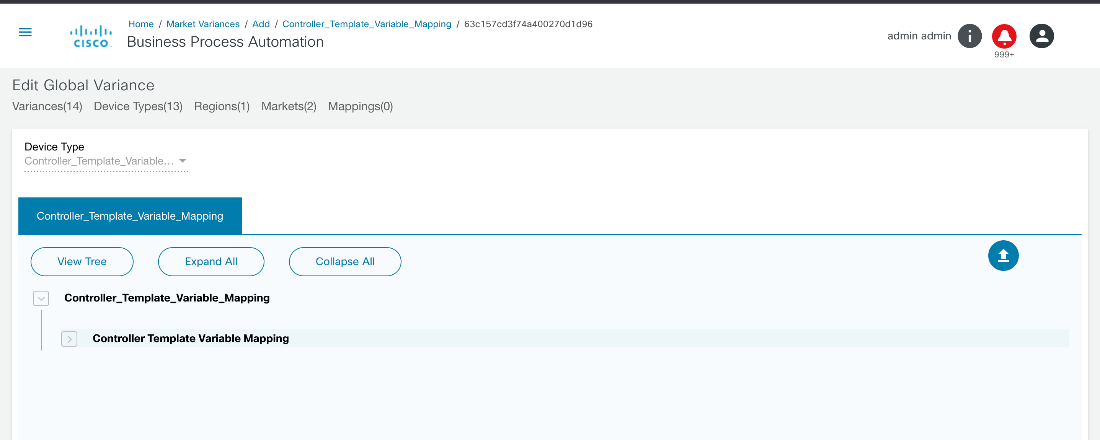

- Variablenzuordnung für Controller-Vorlage

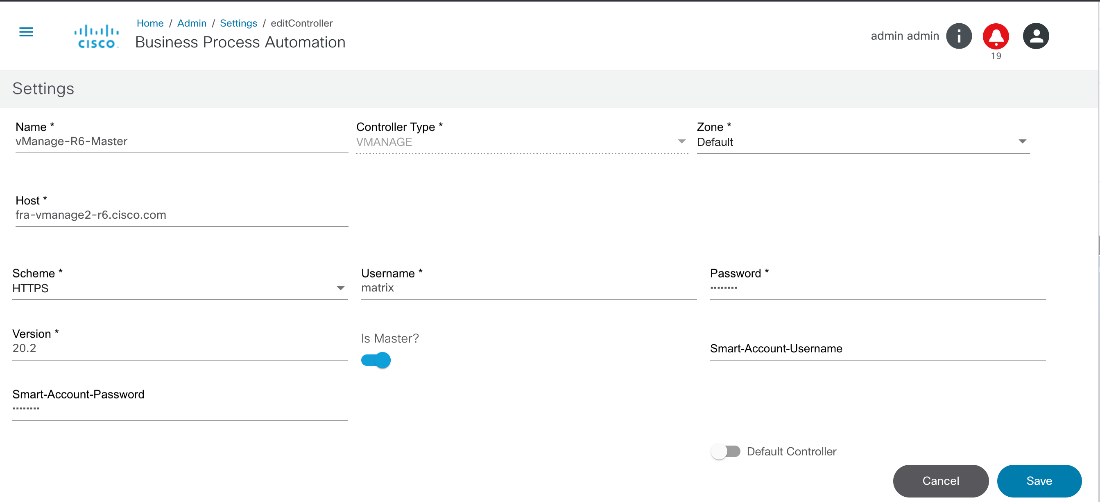

- Hinzufügen des vManage-Controllers für SD-WAN-Anwendungsfälle

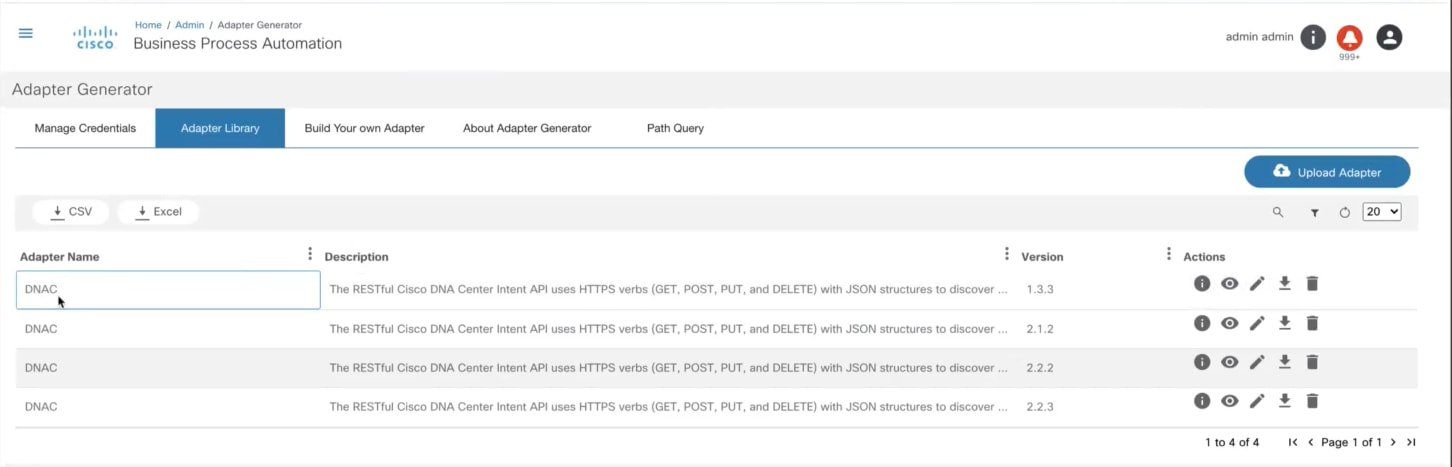

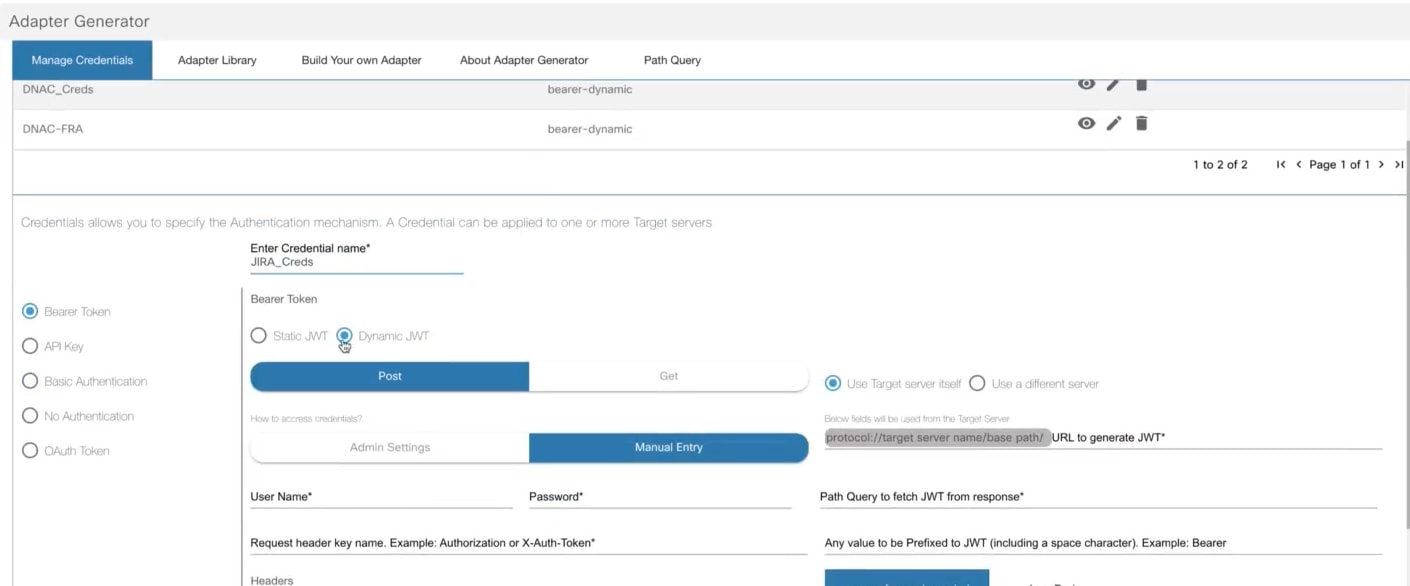

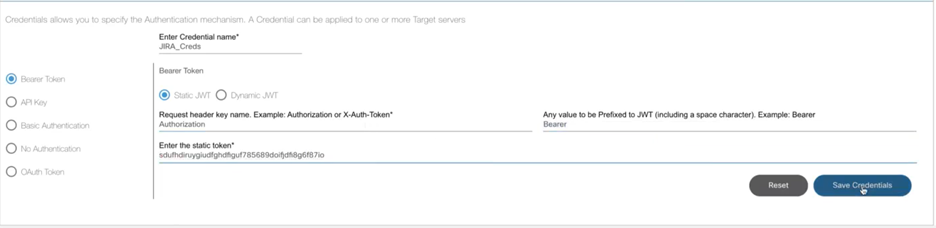

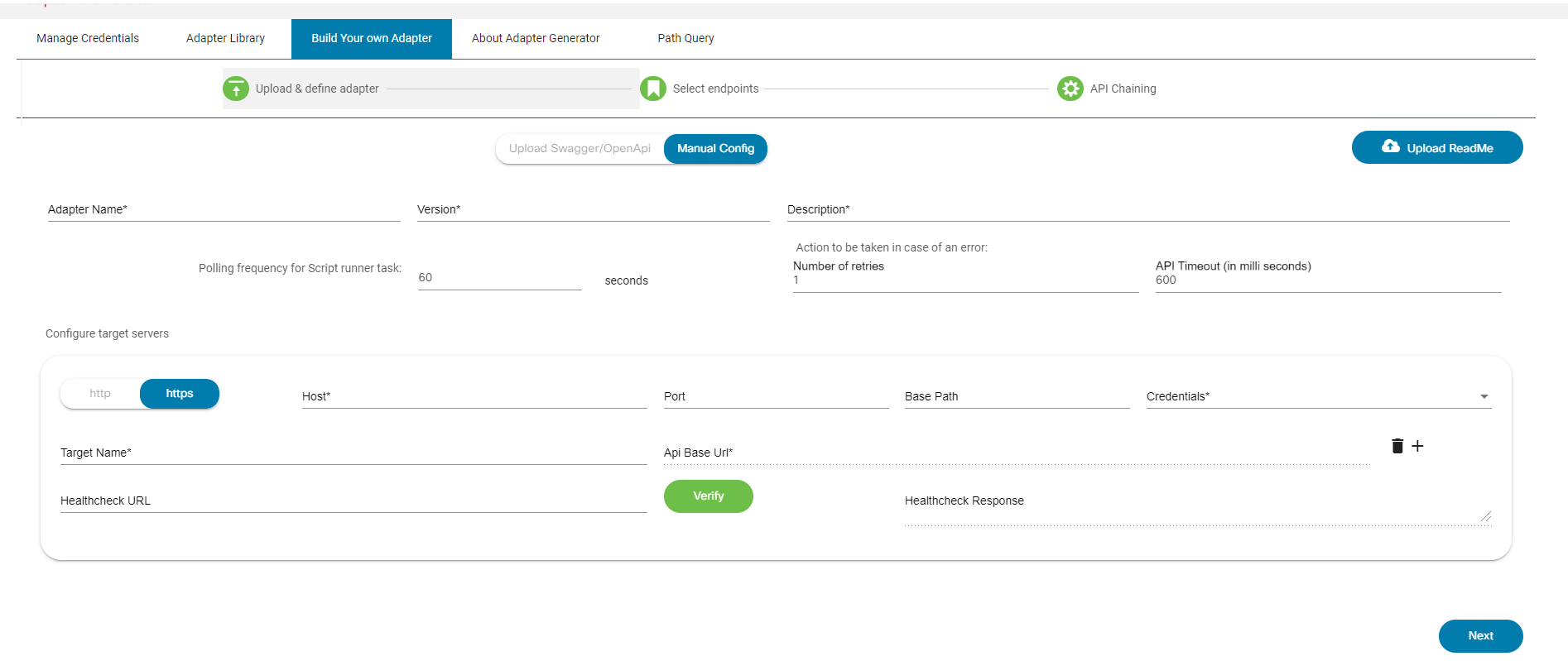

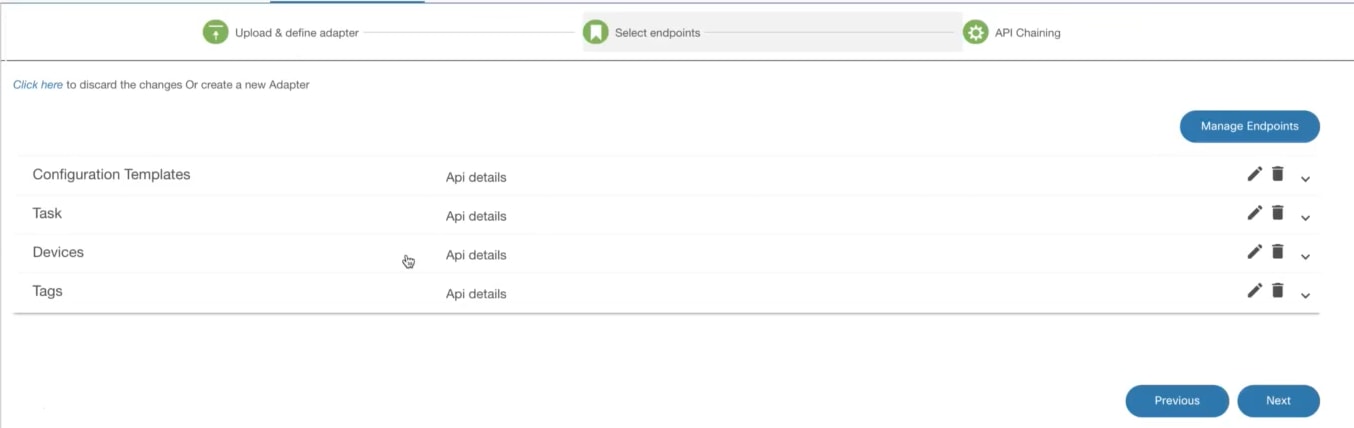

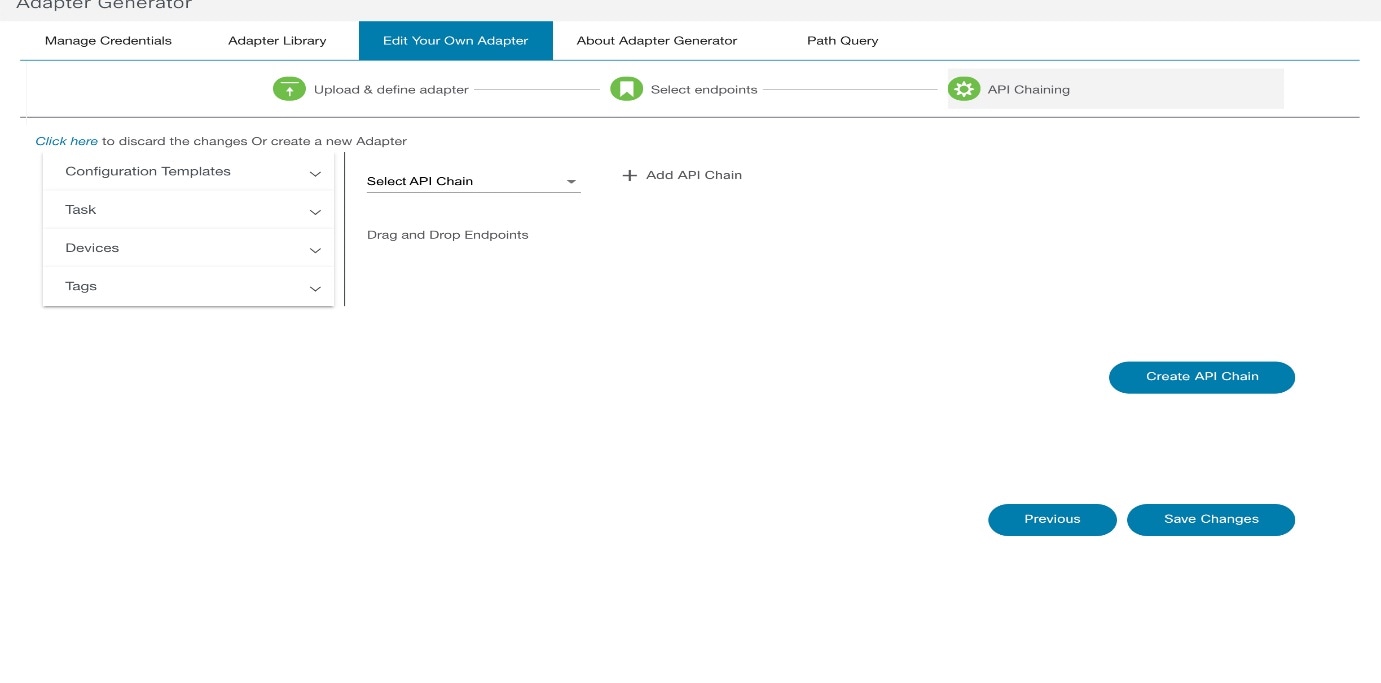

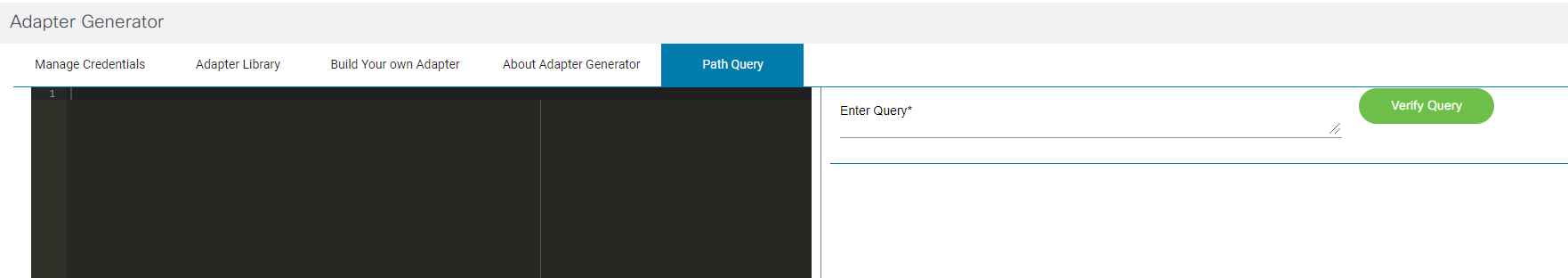

- Arbeiten mit Adapter Builder

- Bauen Sie Ihren eigenen Adapter

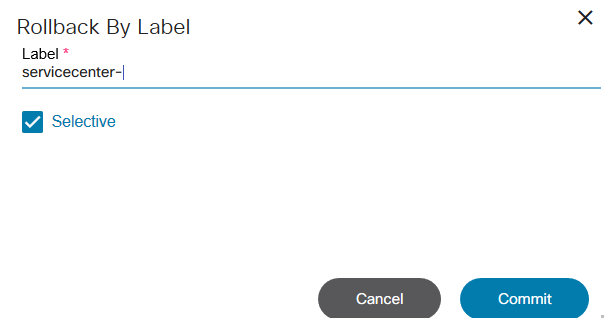

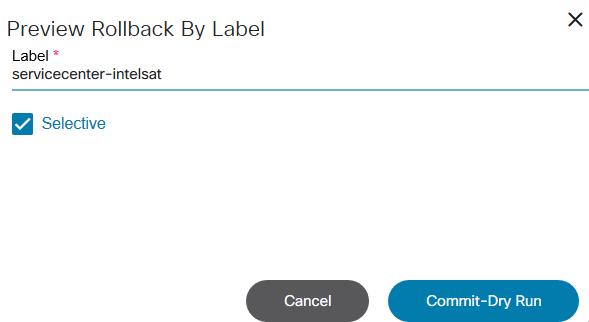

- Arbeiten mit dem Commit Manager

- Arbeiten mit der Script Runner-Anwendung

- Elementvorlagen

- Verbesserte Benutzeroberflächenleistung

- Dauerhafte Filter für Workflow und Servicekatalog angewendet

- Arbeiten mit dem Scheduler

- Fehlerbehebung

- BPA-Anwendungsfälle

Einleitung

Informationen zur Automatisierung von Geschäftsprozessen

Business Process Automation (BPA) ist eine in Customer Experience (CX) entwickelte, mehrdomänenbasierte Lösung zur Netzwerkautomatisierung und -orchestrierung, die mit verschiedenen Domänencontrollern von Cisco und Domänencontrollern von Drittanbietern zusammenarbeitet. BPA umfasst:

- Domänenübergreifende Orchestrierung für die End-to-End-Dienstintegration

- Kombination aus Netzwerk- und Firewall-Automatisierung und Automatisierung von Prozessen wie IT Service Management (ITSM) Change Management, externen Integrationen (z. B. Bestand, IP Address Management (IPAM) usw.) und Benutzereingriffen

- Southbound-Integration mit Controllern wie Cisco Network Services Orchestrator (NSO), Cisco Digital Network Architecture Controller und vManage

- Cisco Data Center Network Manager (DCNM) und Ansible

- Eine containerisierte Anwendungsebene für BPA-Anwendungsfälle (z. B. Betriebssystem-Upgrade, Servicebereitstellung, Migration usw.)

- Anpassbare Prozessvorlagen für die Verfahrensautomatisierung

- Adapter für Ost-West-Integration (z. B. IPAM, ITSM, Bestand)

- Gemeinsame Integrations-APIs für die Nutzung der über die Plattform entwickelten Services und Workflows

Umfang

Das Benutzerhandbuch enthält Informationen zu folgenden Punkten:

Dieses Dokument enthält weder die Erläuterung noch die betrieblichen Details des NSO- und YANG-Modells (Another Next Generation) noch die Erstellung von BPMN-Workflows (Business Process Model and Notation).

Weitere Informationen zu bestimmten Anwendungsfällen finden Sie im BPA-Benutzerhandbuch.

Voraussetzungen

Benutzer sollten über Folgendes verfügen:

- Kenntnis der grundlegenden Konzepte von Computernetzwerken

- Faire Kenntnisse über Domänencontroller wie NSO, Cisco Catalyst Center, vManage usw.

Unterstützte Browser

Cisco BPA ist mit den folgenden Browserversionen voll funktionsfähig:

- Chrome: Version 135

- Firefox: Version 135

- Safari: Version 18.3.1

Haftungsausschluss für die Benutzerschnittstelle

Dieses Handbuch enthält ausschließlich Bildmaterial zur Veranschaulichung. In einigen Szenarien spiegeln die Bilder dieses Dokuments möglicherweise nicht genau die tatsächliche Benutzeroberfläche wider.

Die BPA-Benutzeroberfläche wurde in v4.0 überarbeitet. Während einige Anwendungen mit dem v4.0-Framework eingeführt wurden, verwenden andere Anwendungen vor v4.0 weiterhin die klassische Benutzeroberfläche vor v4.0.

Erste Schritte

Dieser Abschnitt enthält Informationen zum Zugriff auf Anwendungen sowie eine Übersicht über die Anwendung und ihre Komponenten.

BPA-Zugriff

Zugriff auf das BPA-Portal:

- Geben Sie den Hostnamen oder die Netzwerk-IP-Adresse in den Browser ein.

- Geben Sie den BPA-Benutzernamen und das Kennwort ein, die dem Benutzer vom Systemadministrator zugewiesen wurden.

- Klicken Sie auf Anmelden. Die Seite "BPA-Startseite" wird angezeigt.

Die Anwendung "Ressourcen" wird gestartet und bietet Benutzern einen Überblick über die einheitliche Liste der Ressourcen, die von allen Domänencontrollern verwaltet werden.

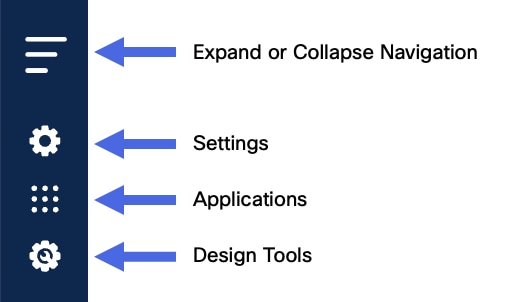

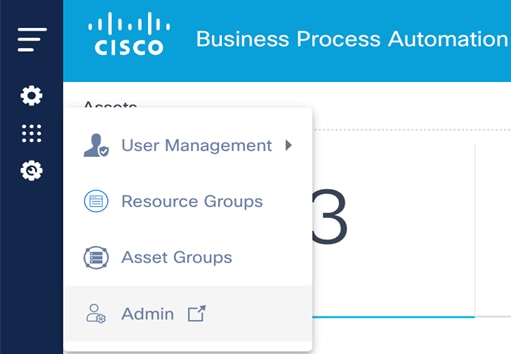

Navigationsmenü links

Auf die folgenden Anwendungen und Tools kann über das linke Navigationsmenü zugegriffen werden:

- Einstellungen: Enthält Anwendungen zum Verwalten von Benutzern, Ressourcengruppen, Ressourcengruppen und Administratoren

- Anwendungen: Enthält Anwendungen zur Verwaltung von Netzwerkressourcen wie Betriebssystem-Upgrades, Geräteaktivierung und Servicekatalog

- Design-Tools: Enthält Design-Tools, die die Definition von Nutzungskonfiguration und Workflows unterstützen

Einige der Anwendungen im Menü sind nur im klassischen Portal verfügbar und werden in einer neuen Registerkarte geöffnet, um diese Anwendung zu starten. Alle Cross-Launch-Anwendungen werden im Menü mit einem Rechteck und einem Pfeil angezeigt.

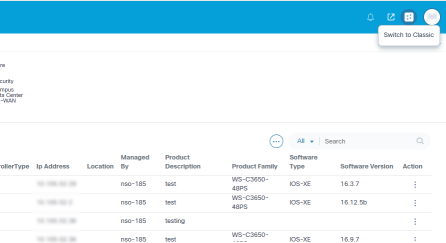

Zur klassischen Ansicht wechseln

Benutzer können das klassische Portal direkt starten, indem sie oben rechts in der BPA-Anwendung das Symbol Switch-to-Classic auswählen.

Um zur neuen Landing Page zurückzukehren, wählen Sie im klassischen Portal dasselbe Symbol aus.

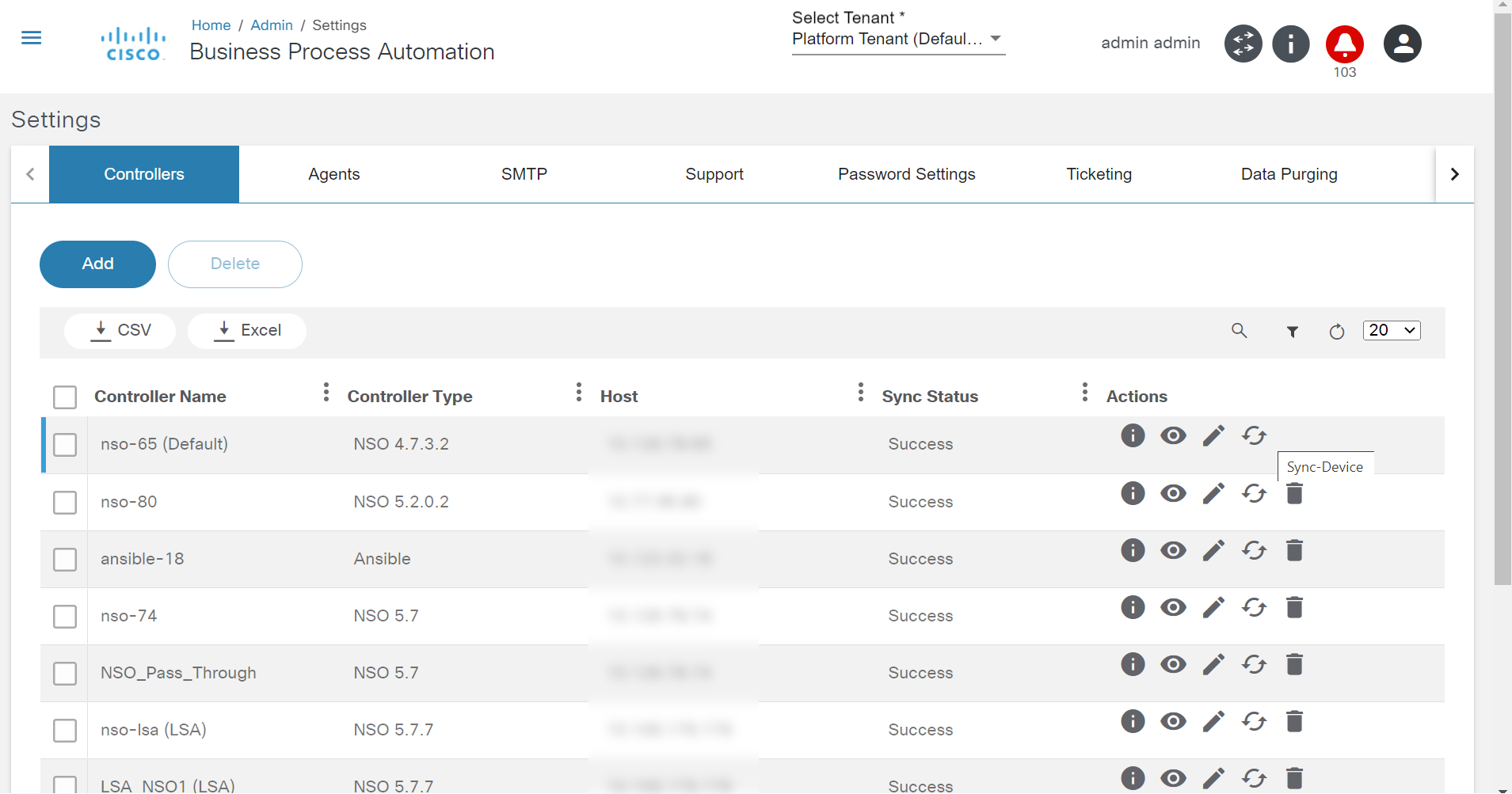

Konfigurieren von Domänencontrollern

BPA muss mit einem oder mehreren Domänencontrollern konfiguriert werden, um Netzwerkressourcen zu verwalten. BPA unterstützt viele Cisco Domain Controller (z. B. Cisco Catalyst Center, vManage, Cisco Crosswork, NSO, Cisco Nexus Dashboard Fabric Controller (NDFC) usw.) und kann mit Drittanbietergeräten zusammenarbeiten und Controller wie NSO oder Ansible verwenden.

Im Abschnitt Controller Settings (Controller-Einstellungen) finden Sie weitere Informationen zur Konfiguration von Controllern.

BPA unterstützt rollenbasierte Zugriffskontrolle (RBAC) mit Version 4.0. Im RBAC-Modell kapselt eine Rolle einen Satz von Berechtigungen (d. h. Aktionen), die ein Benutzer ausführen kann. Für die Zugriffskontrolle können Administratoren entweder vordefinierte Rollen zuweisen oder neue Rollen mit Berechtigungen für Benutzergruppen erstellen.

Benutzer können einer oder mehreren Benutzergruppen angehören, und jeder Benutzergruppe kann eine oder mehrere Rollen zugewiesen werden. Rollen weisen den Benutzern in dieser Gruppe bestimmte Zugriffsberechtigungen zu.

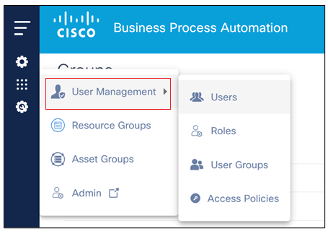

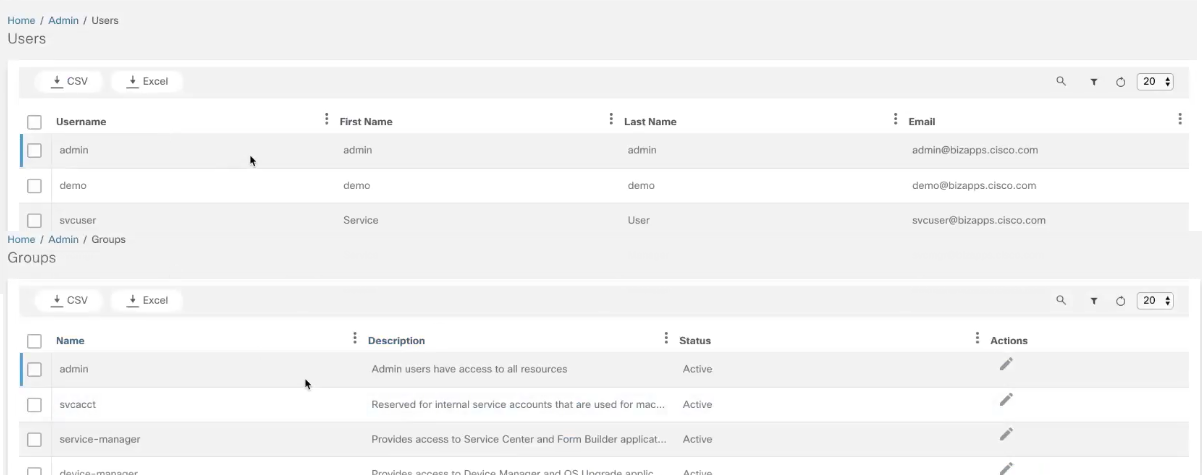

Benutzerverwaltung

In diesem Abschnitt wird beschrieben, wie Benutzer mithilfe der lokalen Authentifizierungsmethode verwaltet werden. Andere Methoden erfordern einen externen Authentifizierungsanbieter (z. B. Active Directory (AD), Open Lightweight Directory Access Protocol (LDAP), Terminal Access Controller Access-Control System (TACACS) usw.) und liegen außerhalb des Rahmens dieses Dokuments. Die lokale Authentifizierung verwendet den internen Authentifizierungsdienst von BPA und ist standardmäßig verfügbar. Der Benutzerzugriff wird verwaltet, indem Benutzer über die Benutzerverwaltungsanwendung zu BPA hinzugefügt werden.

BPA muss mit einem der folgenden Authentifizierungsanbieter konfiguriert werden, bevor sich Benutzer anmelden können.

- Lokale Authentifizierung (Standard)

- LDAP/AD

- TACACS

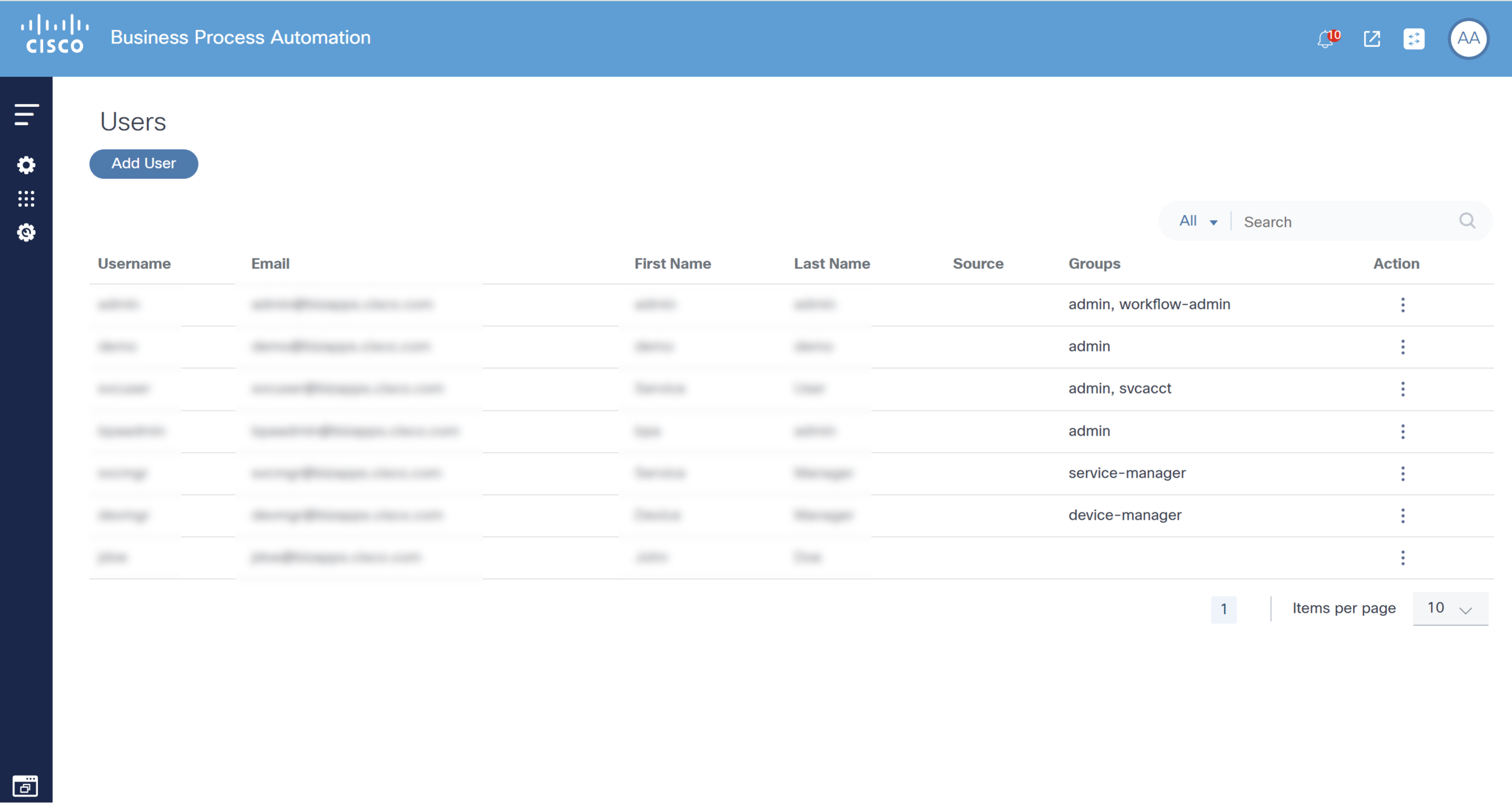

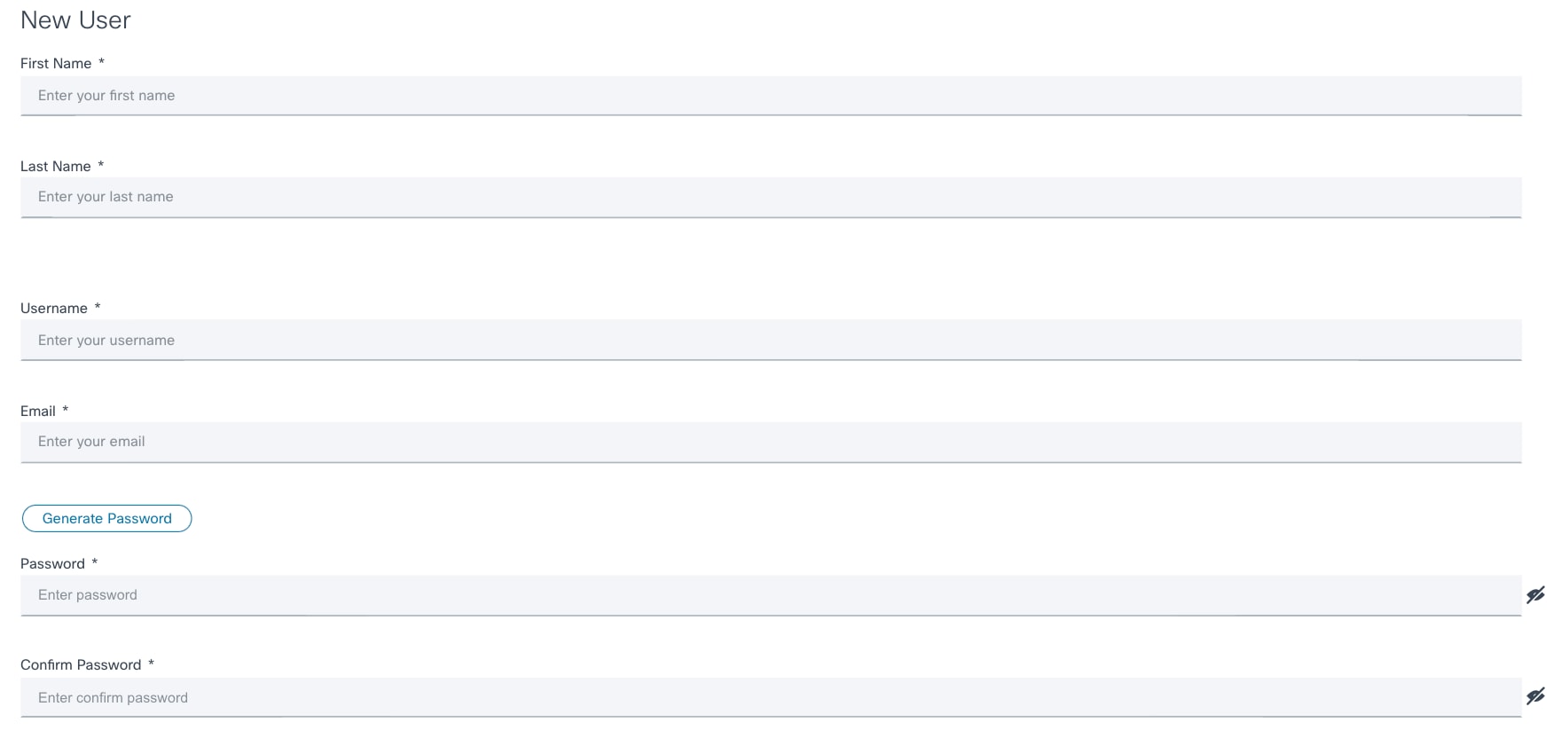

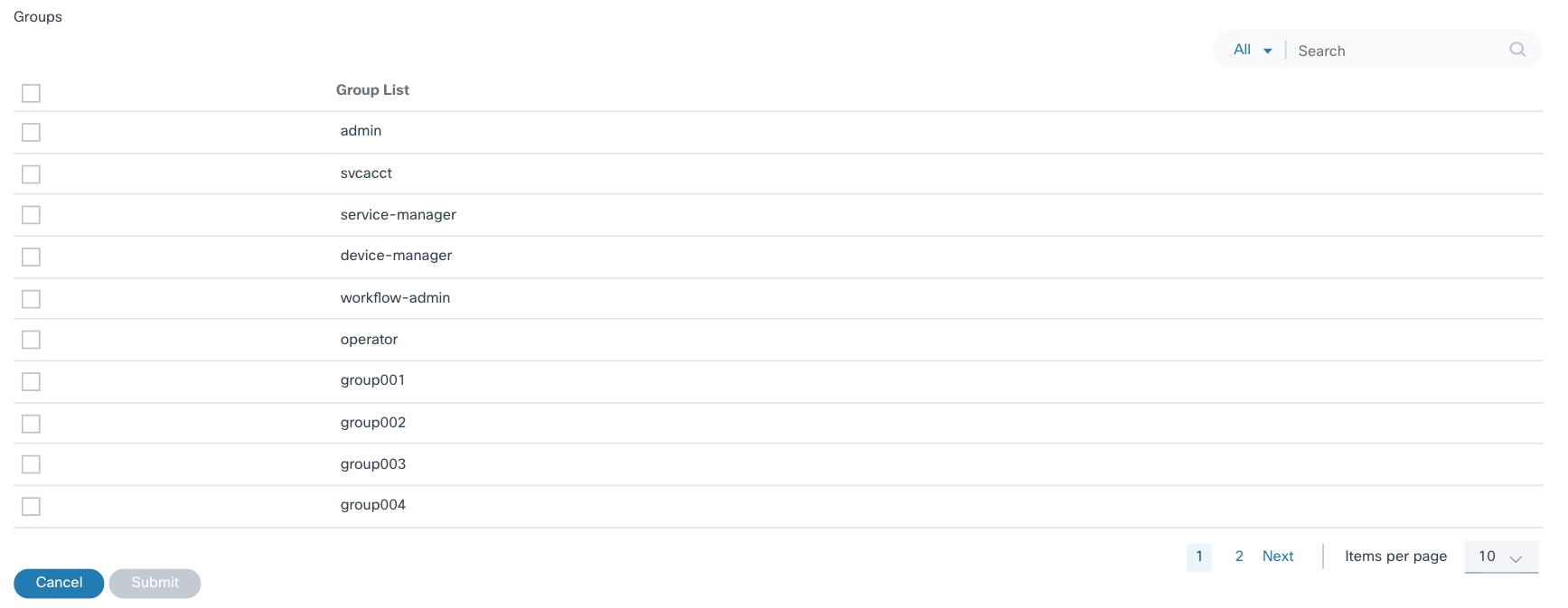

Hinzufügen von Benutzern

So fügen Sie Benutzer im BPA-Portal hinzu:

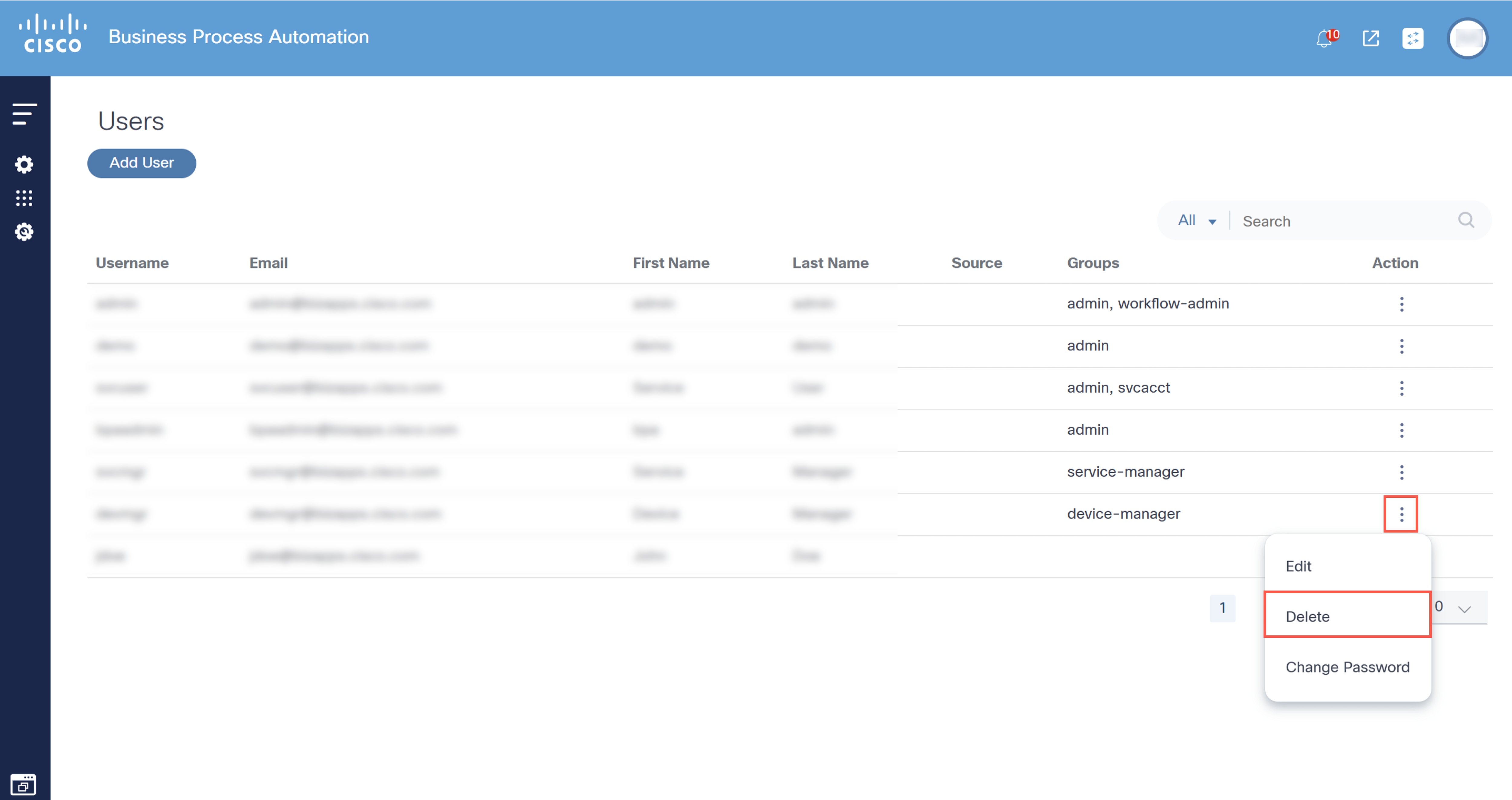

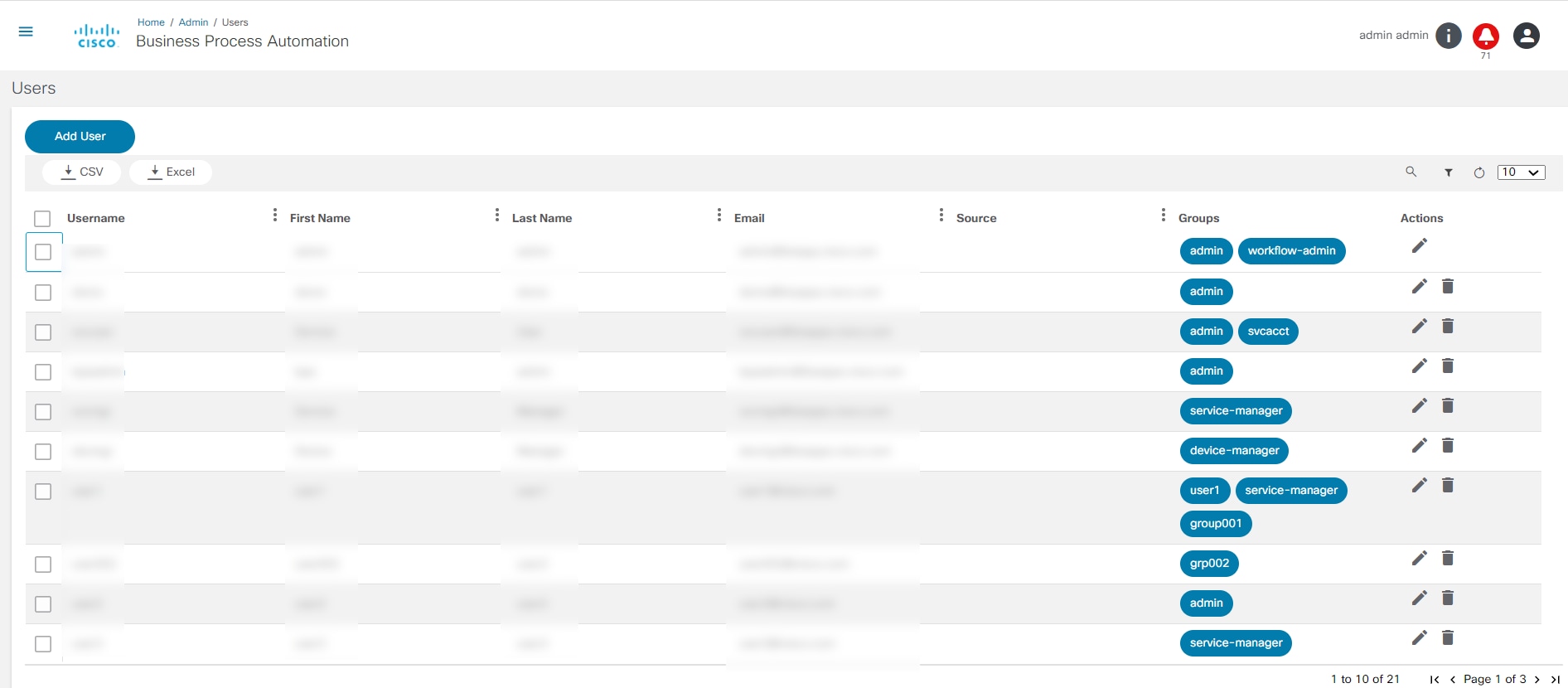

- Wählen Sie Einstellungen > Benutzerverwaltung > Benutzer aus. Die Seite "Benutzer" wird mit einer Liste der aktuellen Benutzer angezeigt.

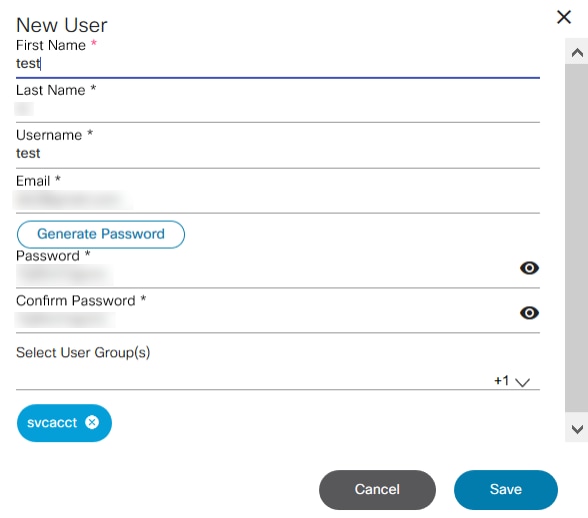

- Klicken Sie auf Benutzer hinzufügen. Das Fenster Neuer Benutzer wird geöffnet.

- Füllen Sie die erforderlichen Felder aus.

- Optional können Sie das Kontrollkästchen einer oder mehrerer Benutzergruppen für den Benutzer aktivieren. Die Benutzergruppenauswahl definiert die Aktionen, die der Benutzer ausführen kann (basierend auf den Rollen, die den Gruppen zugewiesen sind).

- Klicken Sie auf Senden, um den Benutzer zu erstellen. Der Benutzer wird zum BPA-Portal hinzugefügt.

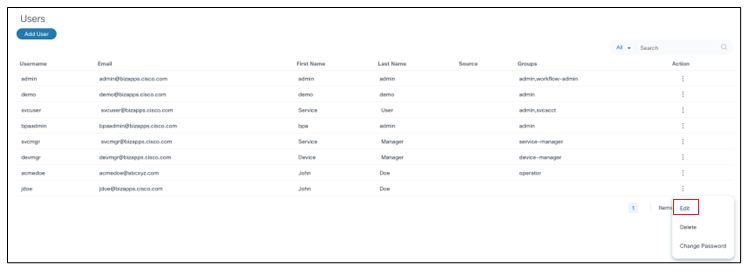

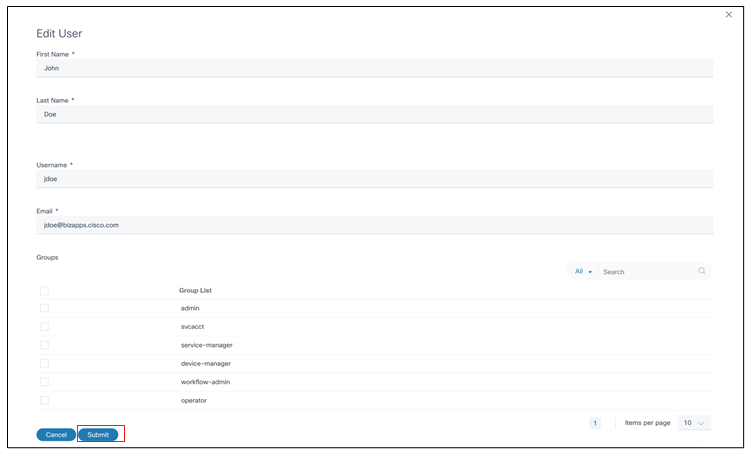

Benutzer bearbeiten

- Wählen Sie auf der Seite "Benutzer" in der Spalte "Aktion" des gewünschten Benutzers das Symbol Weitere Optionen > Bearbeiten aus. Das Fenster Benutzer bearbeiten wird geöffnet.

- Nehmen Sie die erforderlichen Änderungen vor, und klicken Sie auf Senden.

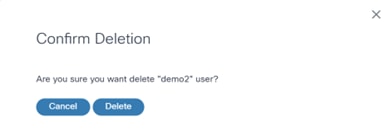

Benutzer löschen

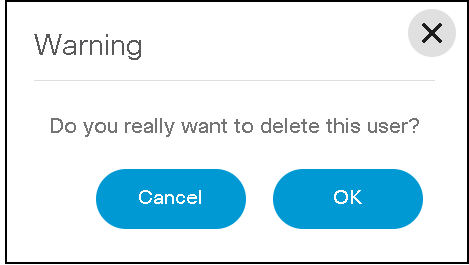

So löschen Sie einen Benutzer

- Wählen Sie auf der Seite Benutzer das Symbol Weitere Optionen > Löschen aus der Spalte Aktion des gewünschten Benutzers aus. Ein Bestätigungsfenster wird geöffnet.

- Klicken Sie auf Löschen.

Benutzerrollen und Rollenverwaltung

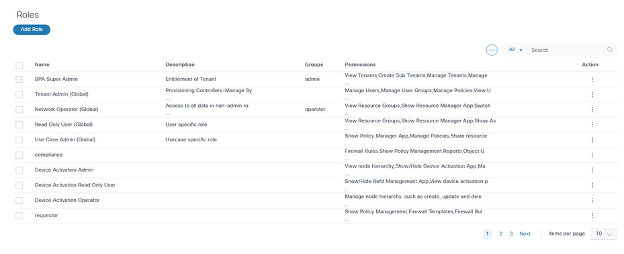

Die BPA v4.0-Plattform unterstützt nun RBAC mit Benutzerrollen. Eine Rolle definiert den Berechtigungssatz (d. h. die Aktionen), die ein Benutzer ausführen darf.

Verfügbare Rollen

| Rolle | Beschreibung |

|---|---|

| Superadministrator | Administratorrolle mit Zugriff auf das gesamte System |

| Ticket-Administrator verwenden | Eine Rolle, die Anwendungen und zugeordnete Berechtigungen verwaltet. |

| Netzbetreiber | Eine Rolle, die BPA-Anwendungen zur Verwaltung ihres Netzwerks nutzt |

| Schreibgeschützt | Eine Rolle mit schreibgeschütztem Zugriff auf BPA |

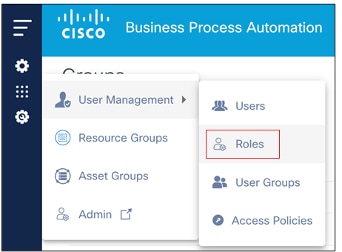

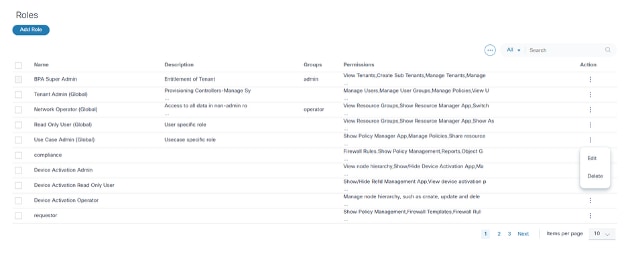

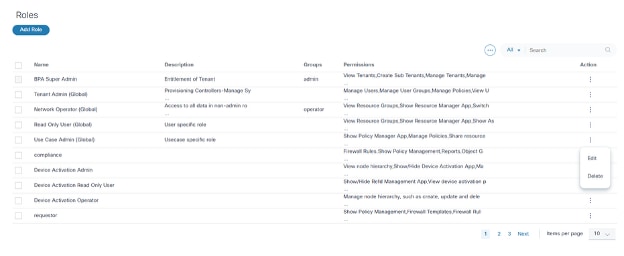

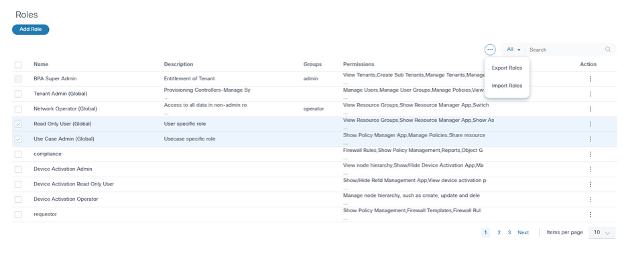

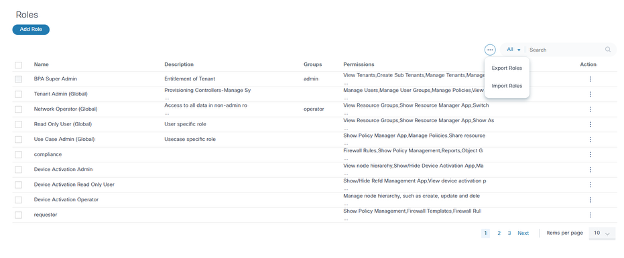

Während BPA einige einsatzbereite Rollen bereitstellt, können Administratoren zusätzliche Rollen erstellen. Um Rollen zu verwalten, wählen Sie im linken Navigationsmenü Einstellungen > Benutzerverwaltung > Rollen aus. Die Seite "Rollen" wird mit einer Liste von Rollen angezeigt.

Hinzufügen neuer Rollen

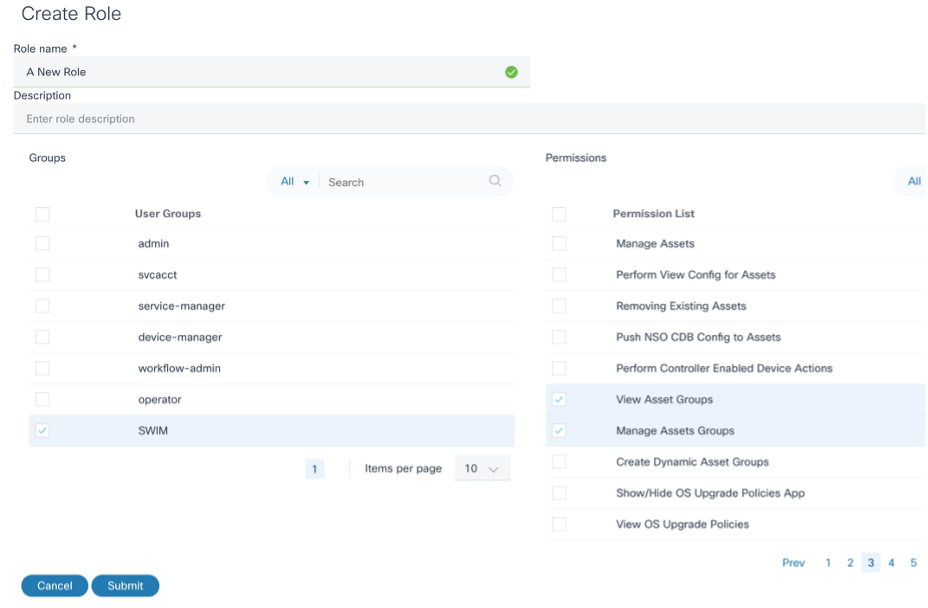

So fügen Sie eine neue Rolle im BPA-Portal hinzu:

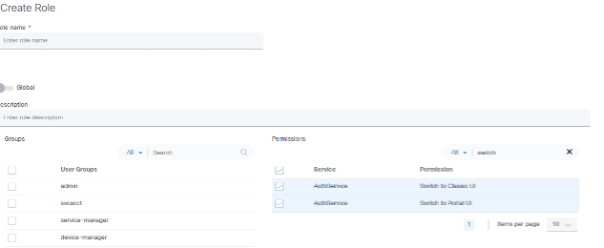

- Klicken Sie auf der Seite Rollen auf Rolle hinzufügen. Das Fenster Rolle erstellen wird geöffnet.

- Geben Sie einen Rollennamen und eine Beschreibung ein.

- Aktivieren Sie das Kontrollkästchen der entsprechenden Benutzergruppen für die Rolle.

- Aktivieren Sie das Kontrollkästchen für eine oder mehrere Berechtigungen, die diese Rolle ausführen kann.

- Klicken Sie auf Senden.

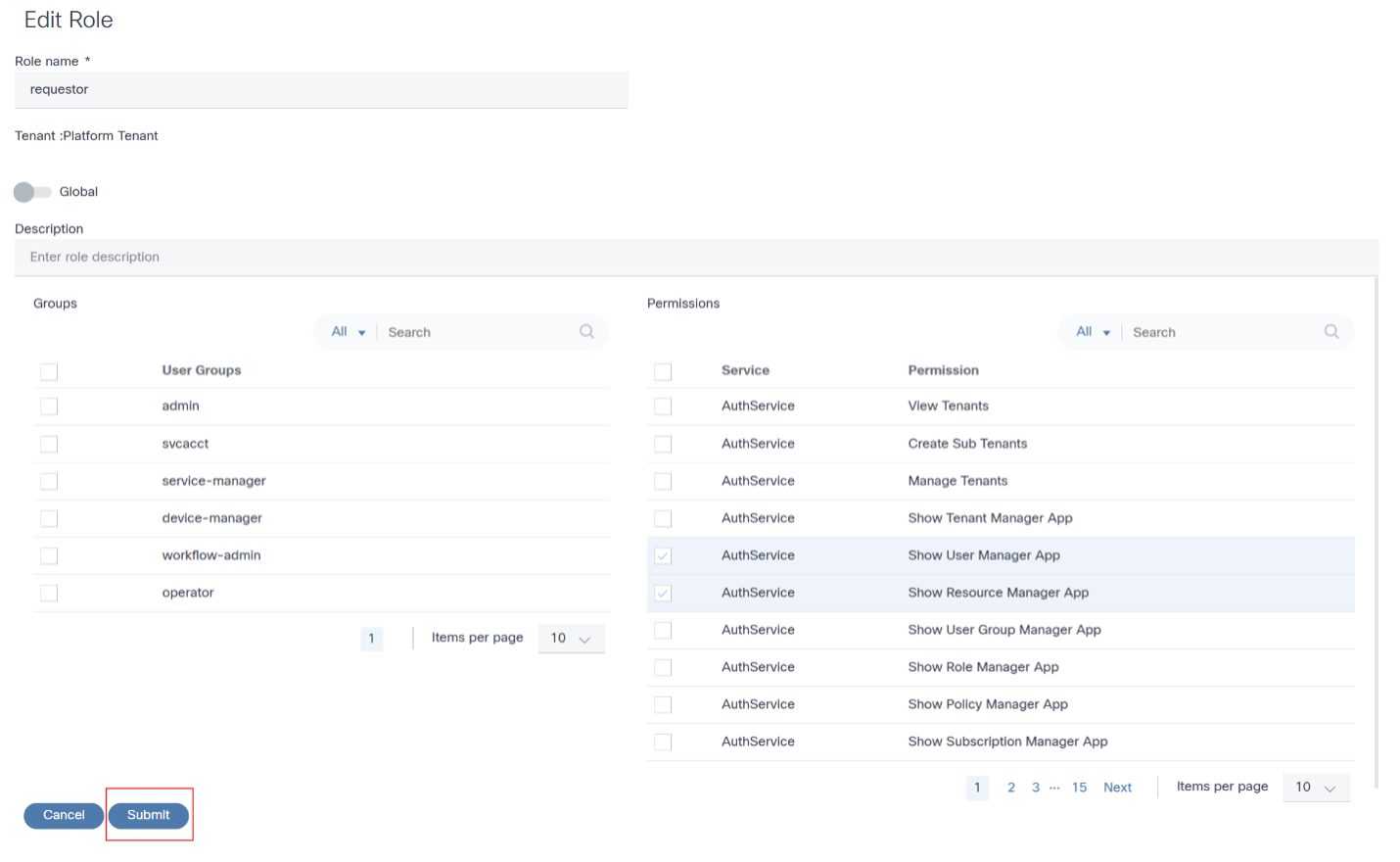

Bearbeiten einer Rolle

So bearbeiten Sie eine Rolle im BPA-Portal:

- Wählen Sie auf der Seite "Roles" (Rollen) in der Spalte "Action" (Aktion) der gewünschten Rolle das Symbol More Options (Weitere Optionen) > Edit (Bearbeiten) aus. Das Fenster Rolle bearbeiten wird geöffnet.

- Korrigieren Sie die erforderlichen Daten.

- Klicken Sie auf Senden.

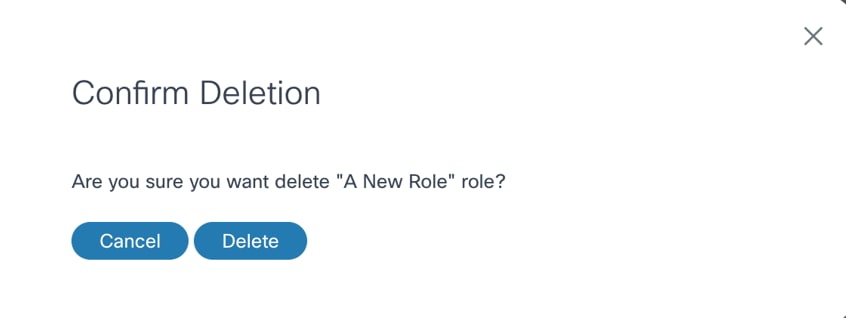

Löschen einer Rolle

So löschen Sie eine Rolle:

- Wählen Sie auf der Seite Roles (Rollen) das Symbol More Options (Weitere Optionen) > Delete (Löschen) aus der Spalte Action (Aktion) der gewünschten Rolle aus. Ein Bestätigungsfenster wird angezeigt.

- Klicken Sie auf Löschen.

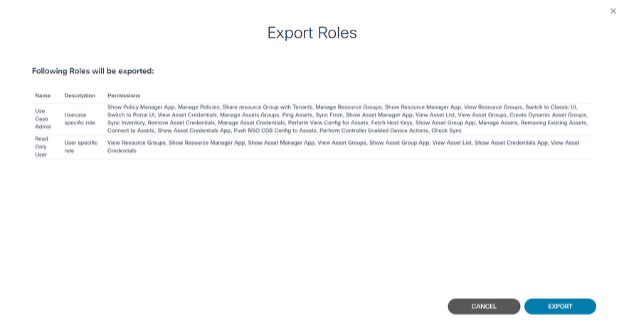

Exportieren von Rollen

So exportieren Sie eine oder mehrere Rollen im BPA-Portal:

- Wählen Sie auf der Seite Rollen die zu exportierenden Rollen aus.

- Wählen Sie das Symbol Weitere Optionen > Rollen exportieren aus. Das Fenster Export Roles (Rollen exportieren) wird geöffnet, und die zum Export ausgewählten Rollen werden angezeigt.

- Klicken Sie auf Exportieren. Eine JSON-Datei wird heruntergeladen.

Importieren von Rollen

So importieren Sie Rollen im BPA-Portal:

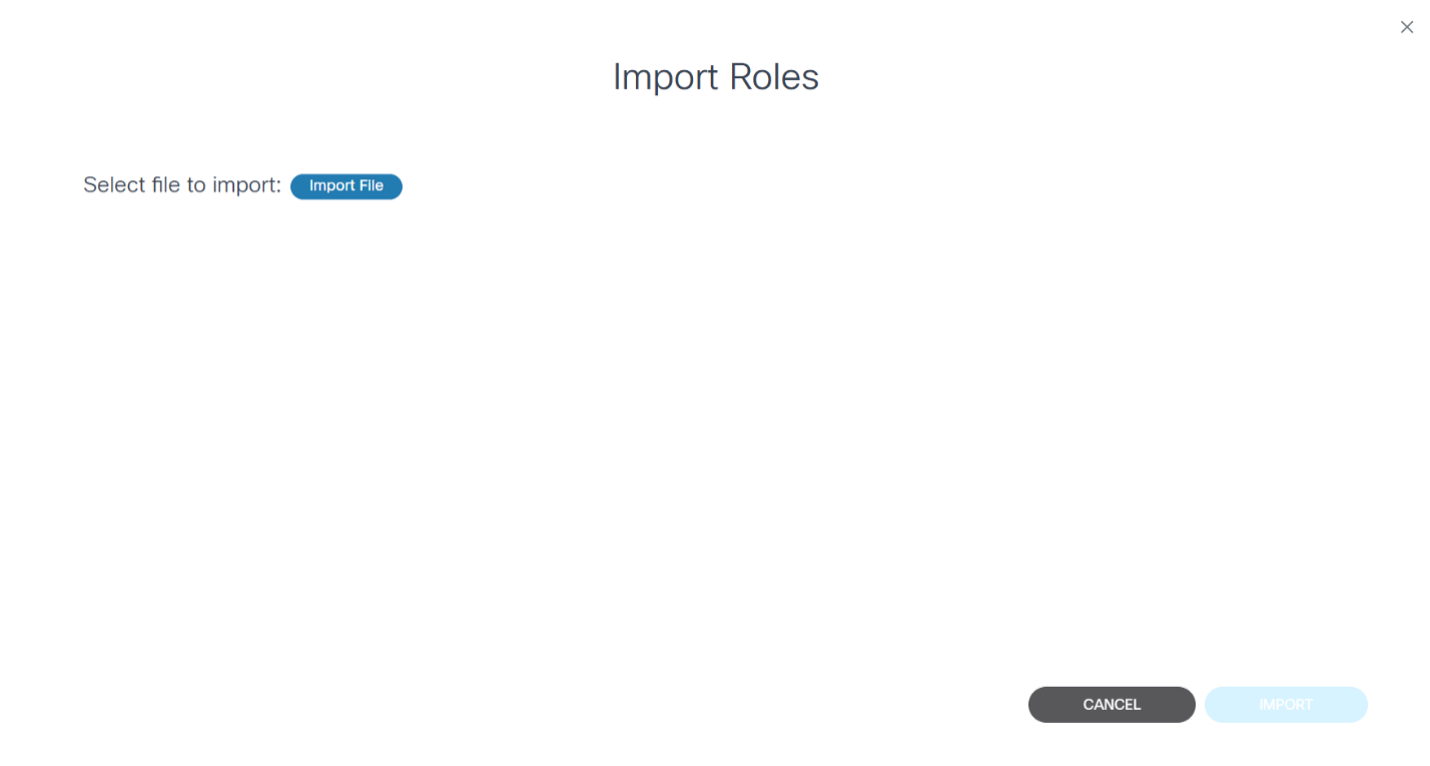

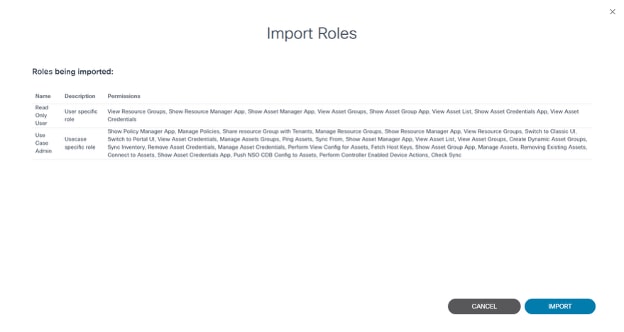

- Wählen Sie das Symbol Weitere Optionen > Rollen importieren aus. Das Fenster Import Roles (Rollen importieren) wird geöffnet.

- Klicken Sie auf Datei importieren, und wählen Sie die zu importierende Datei aus. Alle Rollen aus der Datei werden geladen und angezeigt.

- Klicken Sie auf Importieren. Die Rollen und ihre Berechtigungen werden importiert, und es wird eine abschließende Bestätigung angezeigt.

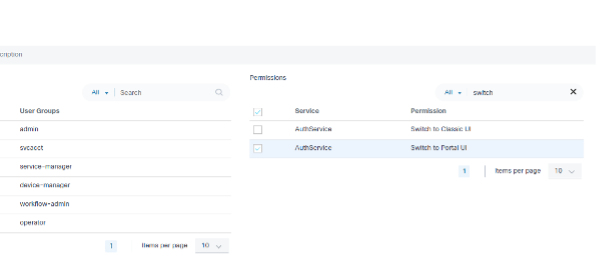

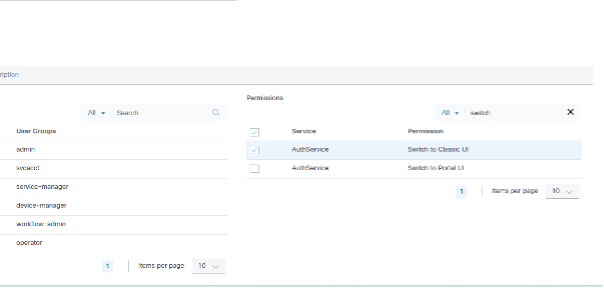

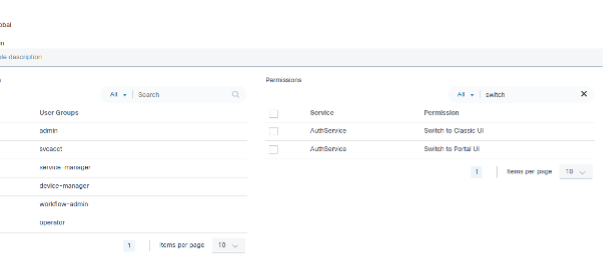

Berechtigungen der klassischen Benutzeroberfläche und der Portalbenutzeroberfläche

Anwendungsfall 1

Administratoren können Berechtigungen sowohl für die klassische Benutzeroberfläche als auch für die Portalbenutzeroberfläche erteilen.

Nach der Bereitstellung der Berechtigungen wird das Symbol Zur klassischen Version wechseln bei der Anmeldung für Benutzer ohne Administratorrechte aktiviert.

Das Symbol Zum Portal wechseln ist auch aktiviert, um über die klassische Benutzeroberfläche zur Portal-Benutzeroberfläche zu navigieren.

Anwendungsfall 2

Administratoren können nur die Berechtigung zum Wechseln zur Portalbenutzeroberfläche erteilen.

Nachdem nur Berechtigungen für die Portal-UI bereitgestellt wurden, wird das Symbol Zur klassischen Version wechseln bei der Anmeldung für Benutzer deaktiviert, die keine Administratoren sind.

Anwendungsfall 3

Administratoren können nur die Berechtigung zum Wechseln zur klassischen Benutzeroberfläche erteilen.

Nachdem nur Berechtigungen für die klassische Benutzeroberfläche erteilt wurden, wird die Landing Page zur klassischen Benutzeroberfläche umgeleitet, und das Symbol Zum Portal wechseln wird bei der Anmeldung für Benutzer ohne Administratorrechte nicht angezeigt.

Anwendungsfall 4

Administratoren können Berechtigungen für die klassische Benutzeroberfläche und die Portalbenutzeroberfläche verweigern.

Nachdem sowohl Berechtigungen für die klassische Benutzeroberfläche als auch für die Portalbenutzeroberfläche verweigert wurden, können sich Benutzer ohne Administratorrechte nicht über die klassische Benutzeroberfläche oder die Portalbenutzeroberfläche anmelden.

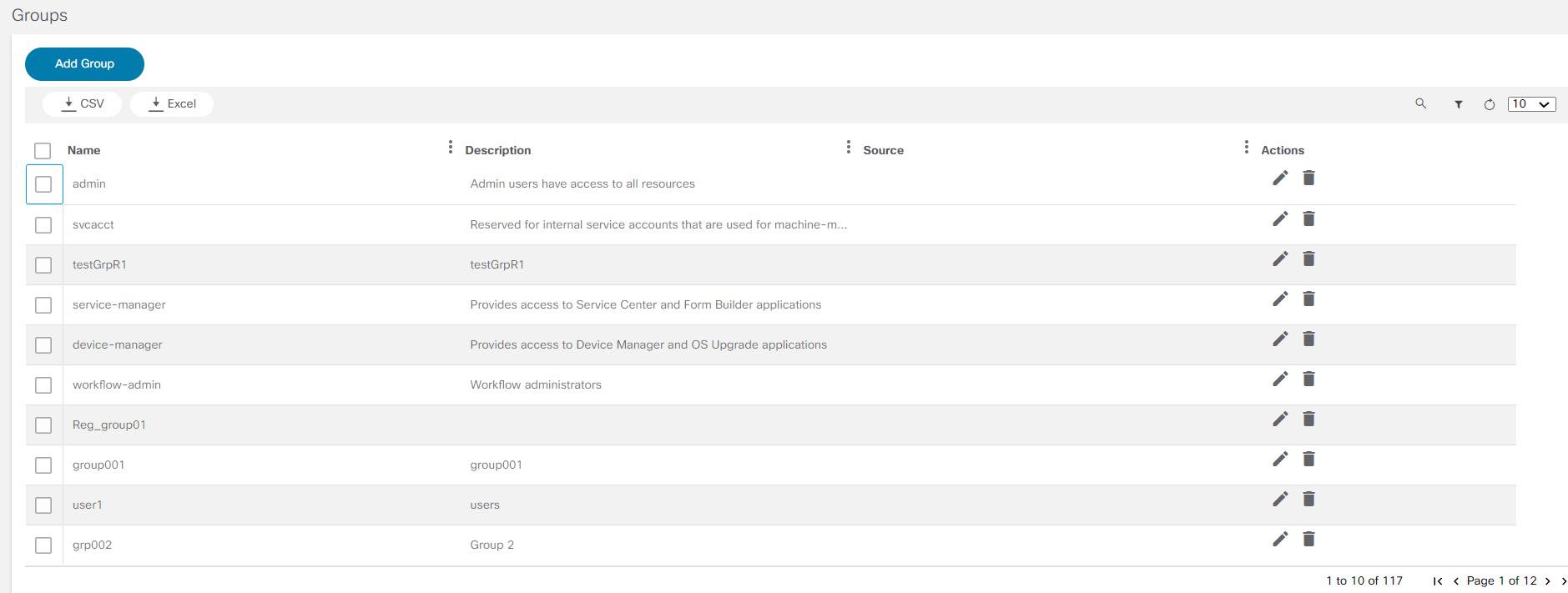

Benutzergruppen

BPA-Benutzergruppen bieten die Möglichkeit, Benutzer je nach Funktion in verschiedene Gruppen aufzuteilen. Jede Benutzergruppe ist Rollen zugeordnet, die definieren, was die Benutzer in den Gruppen tun können oder was nicht.

BPA stellt mehrere einsatzbereite Benutzergruppen bereit. Darüber hinaus können BPA-Administratoren zusätzliche Benutzergruppen erstellen und verwalten.

| Benutzergruppe | Rollen |

|---|---|

| Administrator | Superadministrator |

| Operator | Netzbetreiber |

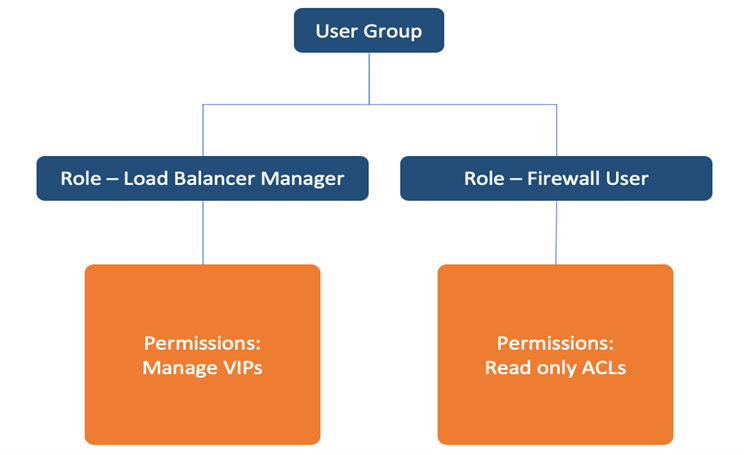

Das folgende Beispiel zeigt eine Benutzergruppe, die zwei Rollen zugeordnet ist. Die Firewall-Benutzerrolle bietet Benutzern dieser Benutzergruppe schreibgeschützten Zugriff auf die Firewall Access Control Lists (ACLs). Die Load Balancer-Manager-Rolle bietet vollständigen Bearbeitungszugriff.

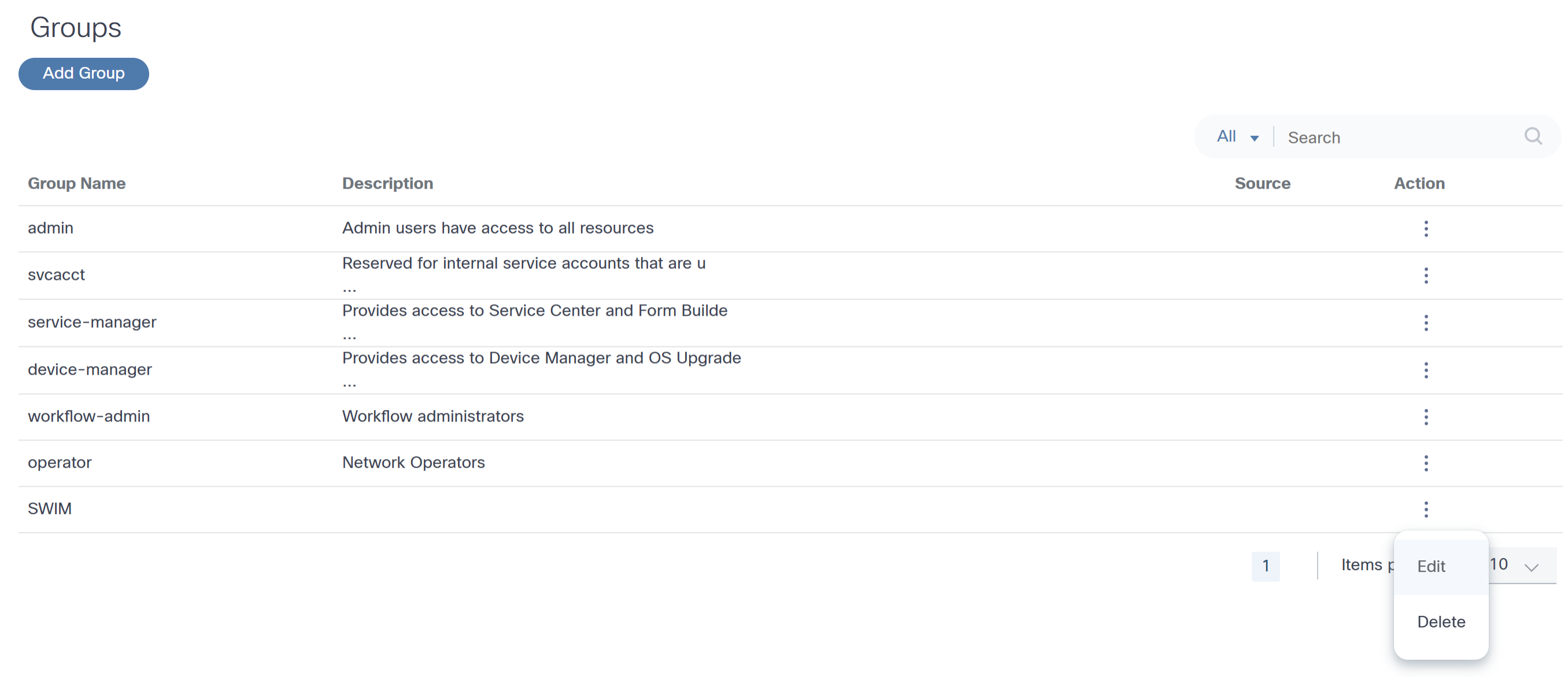

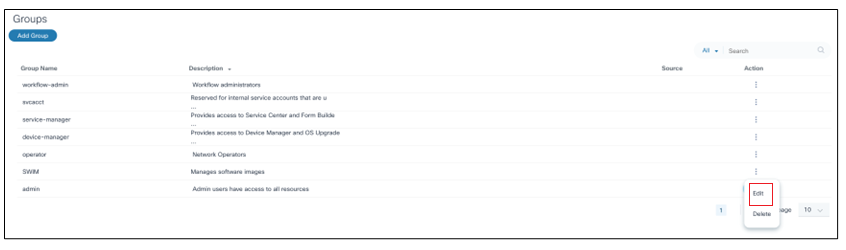

Um auf die Anwendung "Benutzergruppenverwaltung" zuzugreifen, wählen Sie im linken Navigationsmenü Einstellungen > Benutzerverwaltung > Benutzergruppen aus. Die Seite "Gruppen" wird mit einer Liste von Gruppen angezeigt.

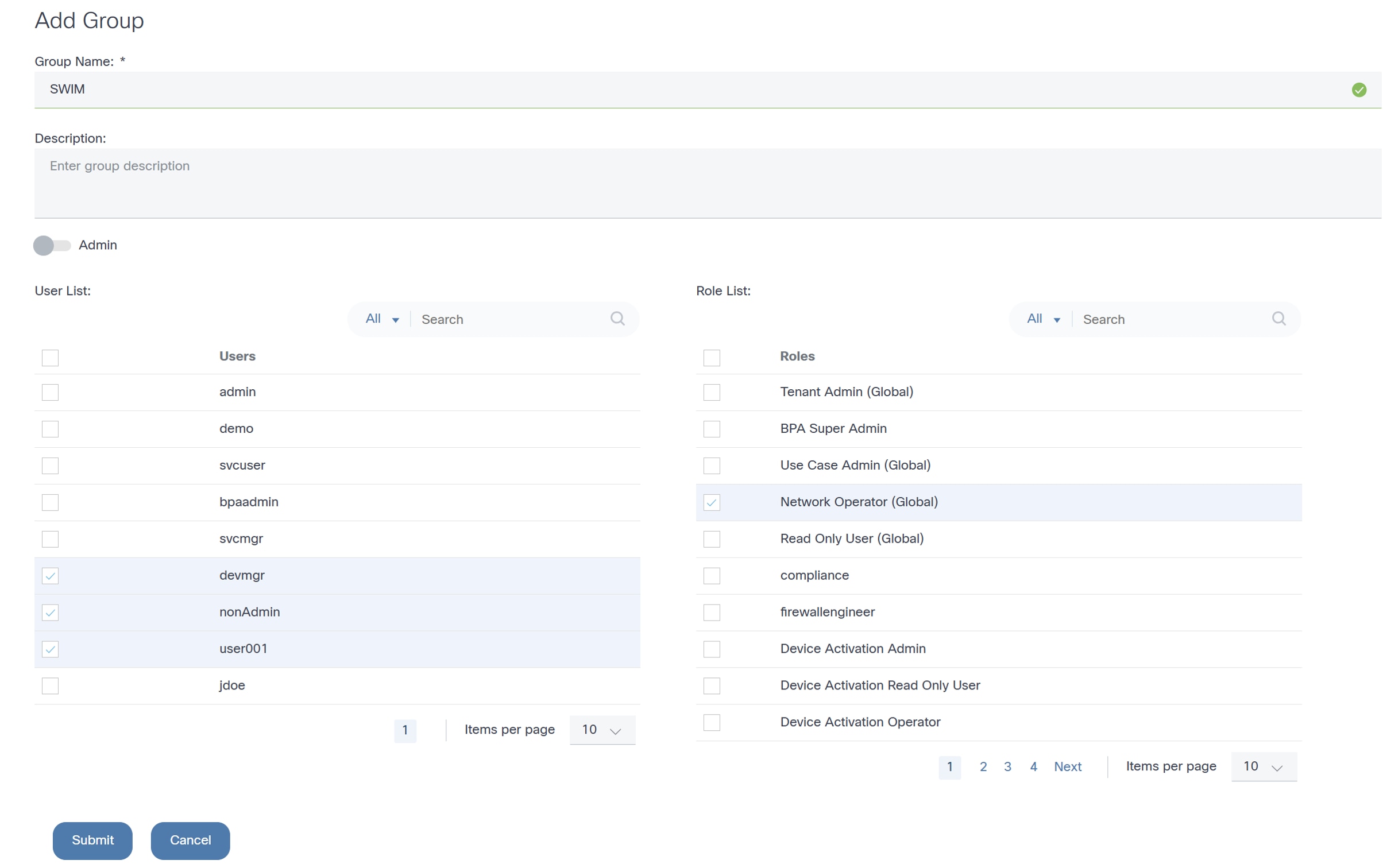

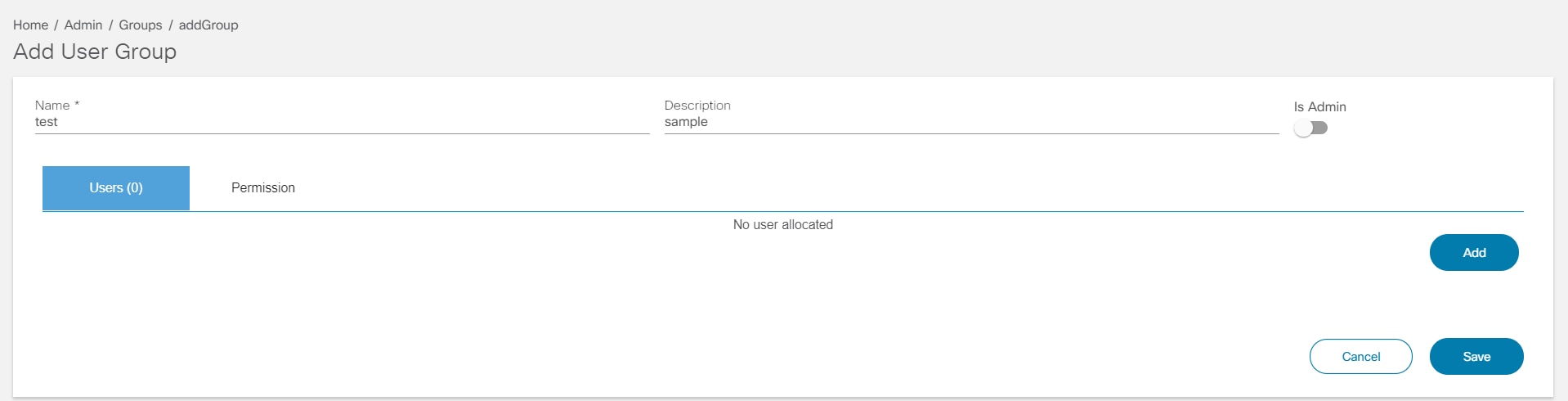

Erstellen von Benutzergruppen

- Klicken Sie auf der Seite Gruppen auf Gruppe hinzufügen. Das Fenster Gruppe hinzufügen wird geöffnet.

- Geben Sie den Gruppennamen und die Beschreibung ein.

- Klicken Sie auf Senden.

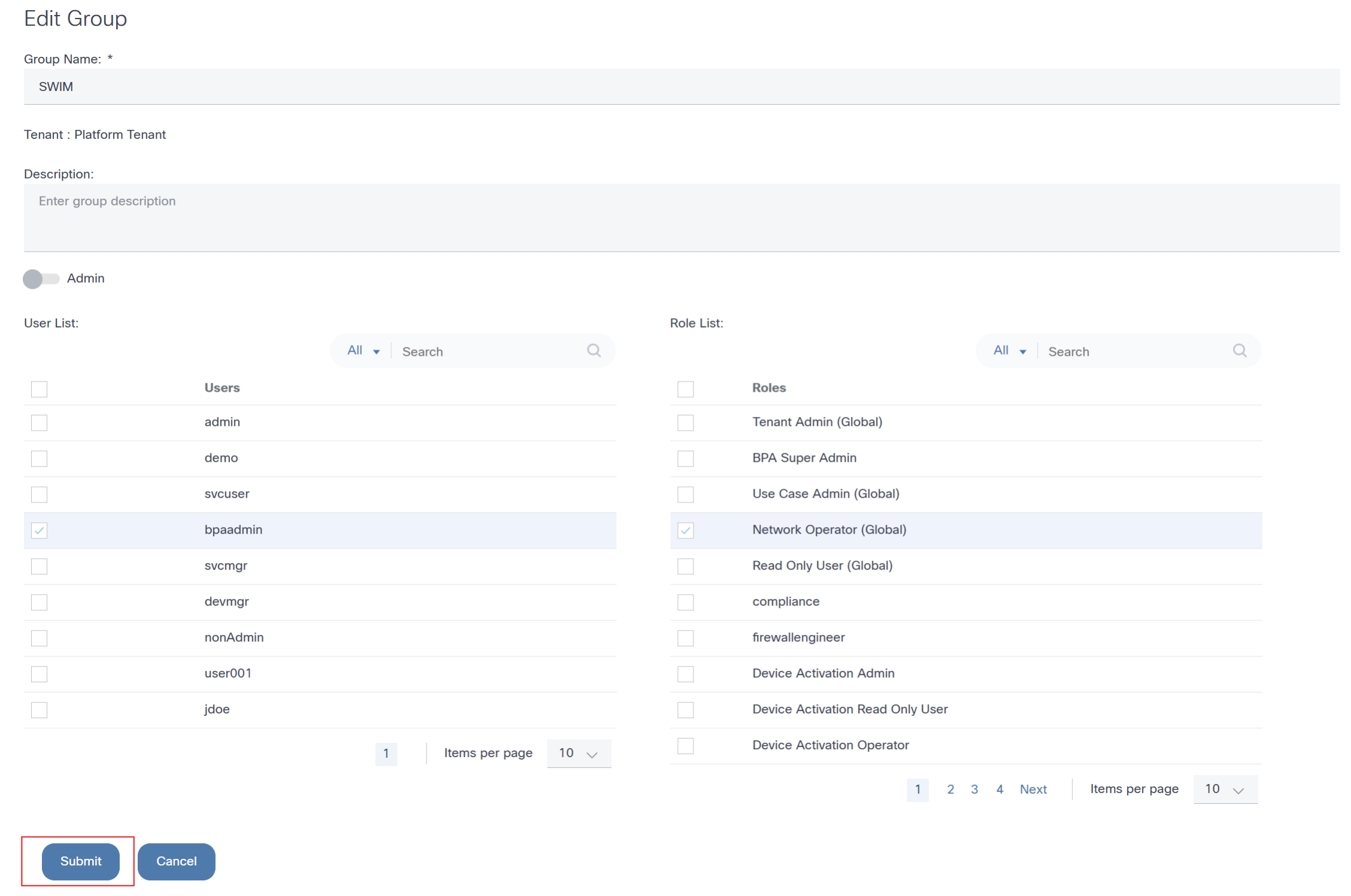

Benutzergruppen bearbeiten

- Wählen Sie auf der Seite Gruppen in der Spalte Aktion der gewünschten Gruppe das Symbol Weitere Optionen > Bearbeiten aus. Das Fenster Gruppe bearbeiten wird geöffnet.

- Nehmen Sie die erforderlichen Änderungen vor.

- Klicken Sie auf Senden.

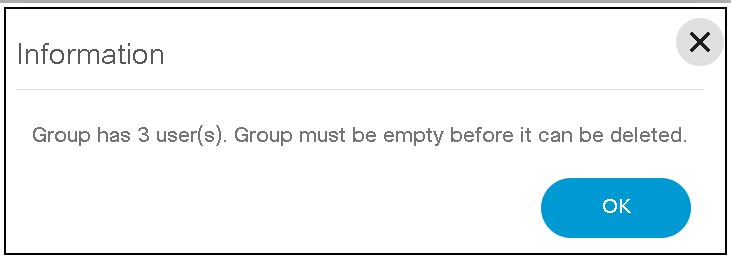

Benutzergruppen löschen

- Wählen Sie auf der Seite Gruppen das Symbol Weitere Optionen > Löschen aus der Spalte Aktion der gewünschten Gruppe aus. Es wird eine Bestätigung angezeigt.

- Klicken Sie auf Bestätigen.

Zugriffsrichtlinien

Zugriffsrichtlinien bieten eine strenge Zugriffskontrolle, indem sie die für einen Benutzer zugänglichen Ressourcen einschränken.

Während eine Rolle eine Reihe von Aktionen (d. h. Berechtigungen) definiert, die ein Benutzer ausführen kann, schränken Zugriffsrichtlinien die Ressourcen, für die diese Aktionen ausgeführt werden können, weiter ein.

Eine Zugriffsrichtlinie wird für eine Benutzergruppe definiert und kann den Benutzerzugriff auf Ressourcengruppen, Ressourcengruppen oder eine Kombination aus beiden beschränken.

- Ressourcengruppen: Eine Gruppierung von Netzwerkressourcen (statisch oder dynamisch)

- Ressourcengruppen: Eine Gruppierung von BPA-Artefakten, z. B. Golden Configuration Templates (GCT), Process Templates usw.

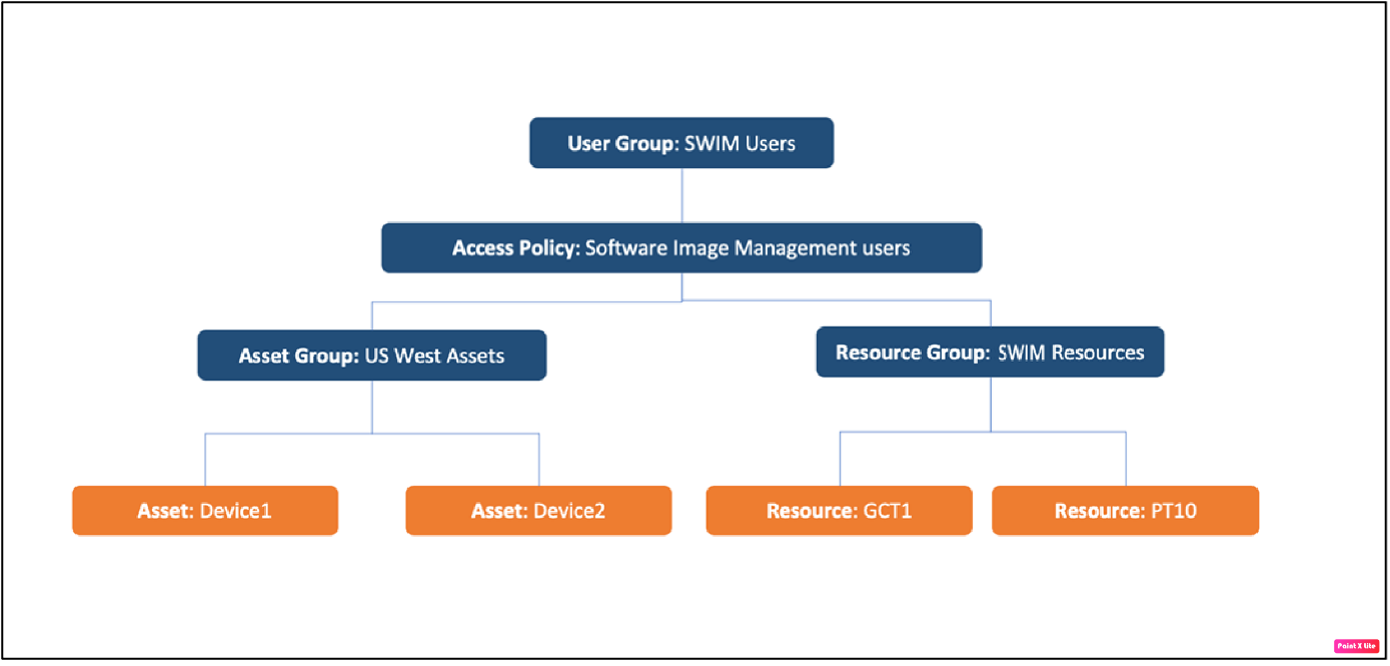

Stellen Sie sich beispielsweise vor, dass eine neue Zugriffsrichtlinie, die für die Benutzergruppe Software Image Management (SWIM) (die es Benutzern ermöglicht, Software auf Geräten zu aktualisieren) und die Gruppe US-West Assets (Ressourcen, die zur Region US West gehören) definiert wurde, die Benutzer in der Gruppe auf die Durchführung von Upgrades für Geräte in US-West Assets beschränkt. Die folgende Abbildung zeigt, wie Benutzergruppen, Zugriffsrichtlinien, Ressourcen und Ressourcengruppen zusammenkommen.

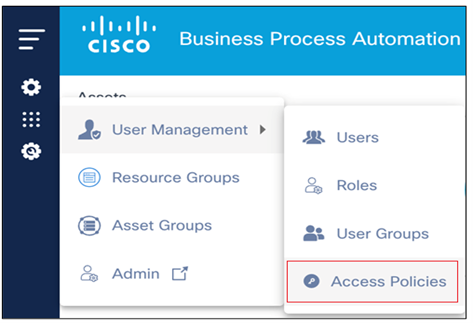

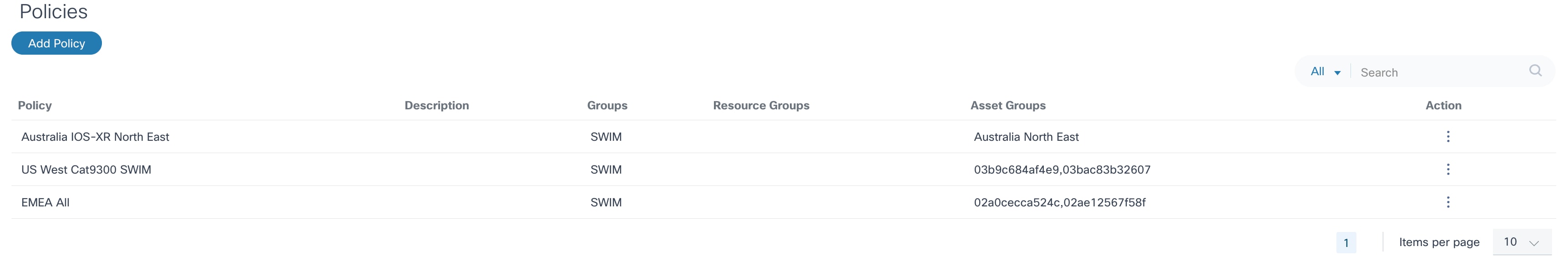

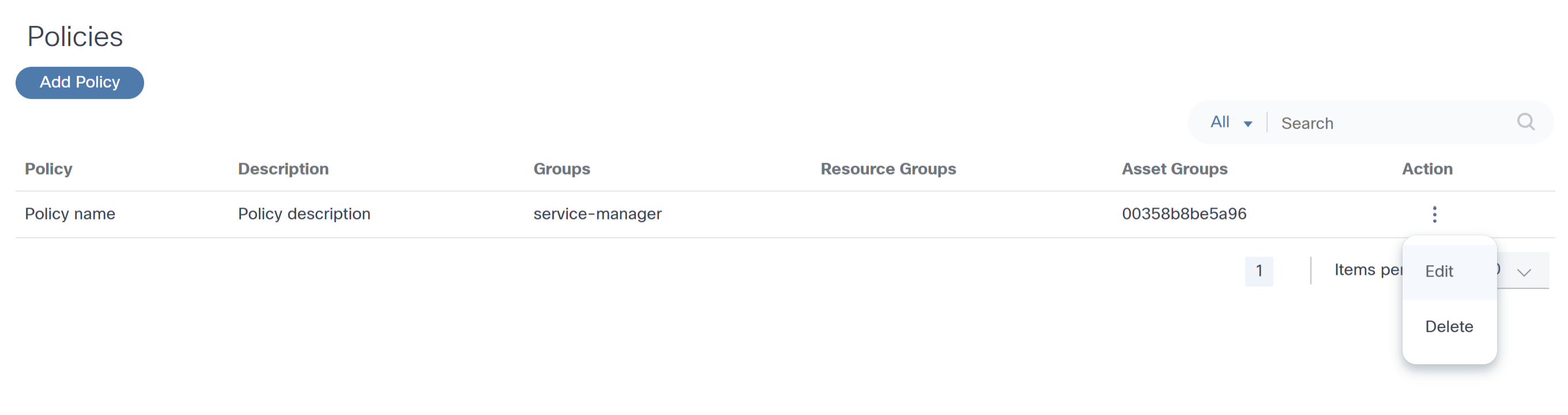

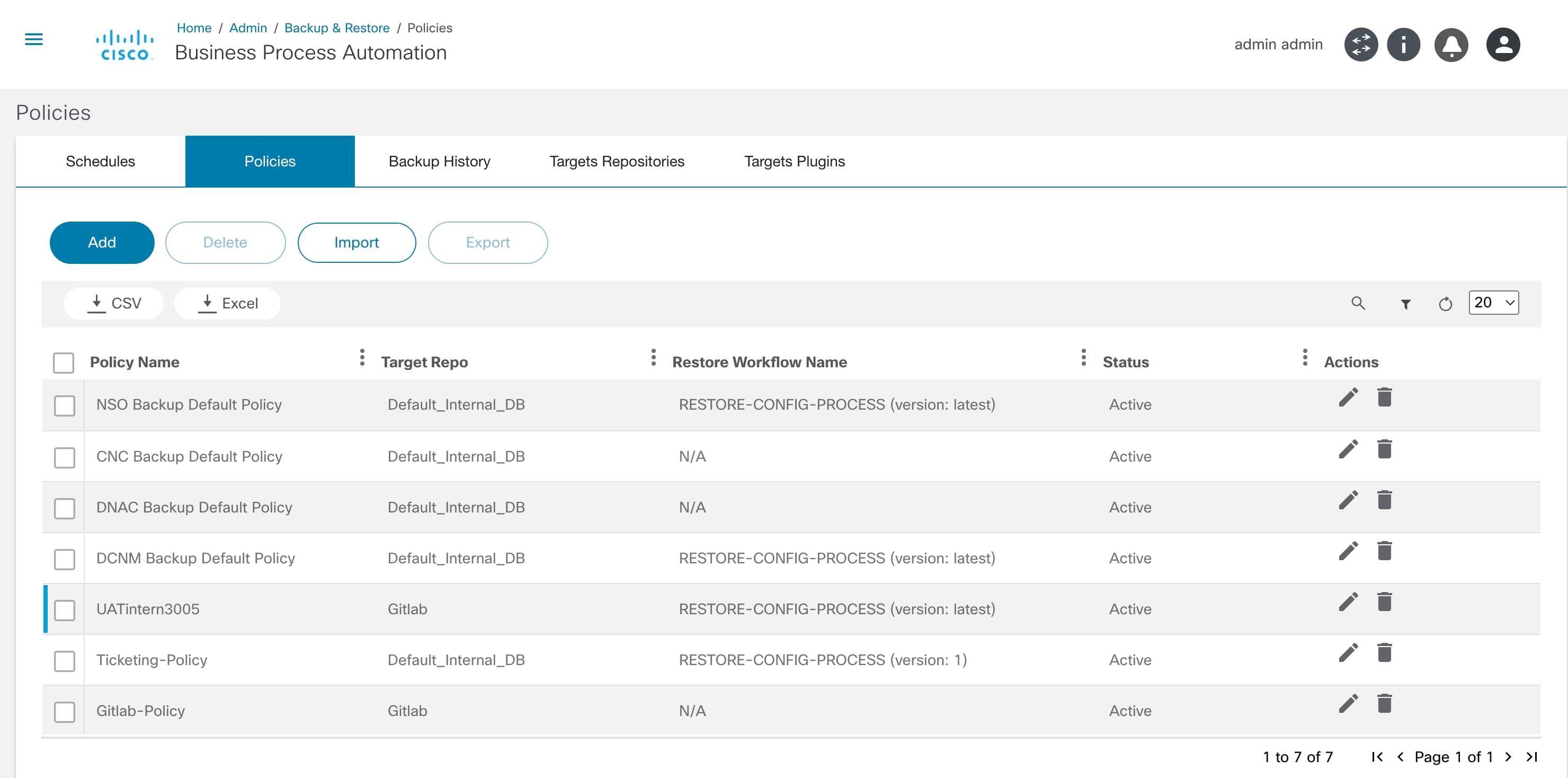

Um Zugriffsrichtlinien zu verwalten, wählen Sie im linken Navigationsmenü Einstellungen > Benutzerverwaltung > Zugriffsrichtlinien aus. Die Seite Policies (Richtlinien) wird mit einer Liste von Richtlinien angezeigt.

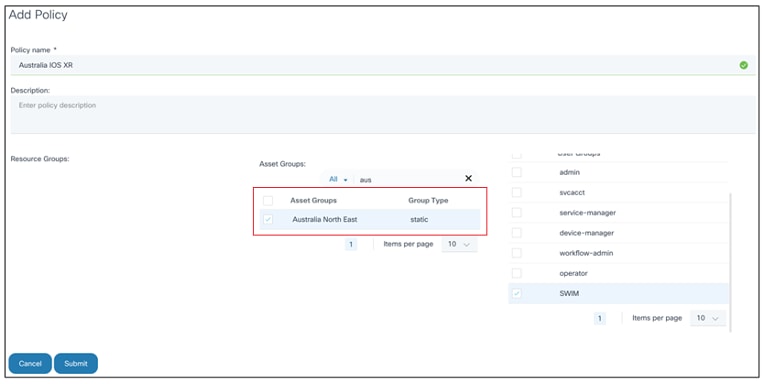

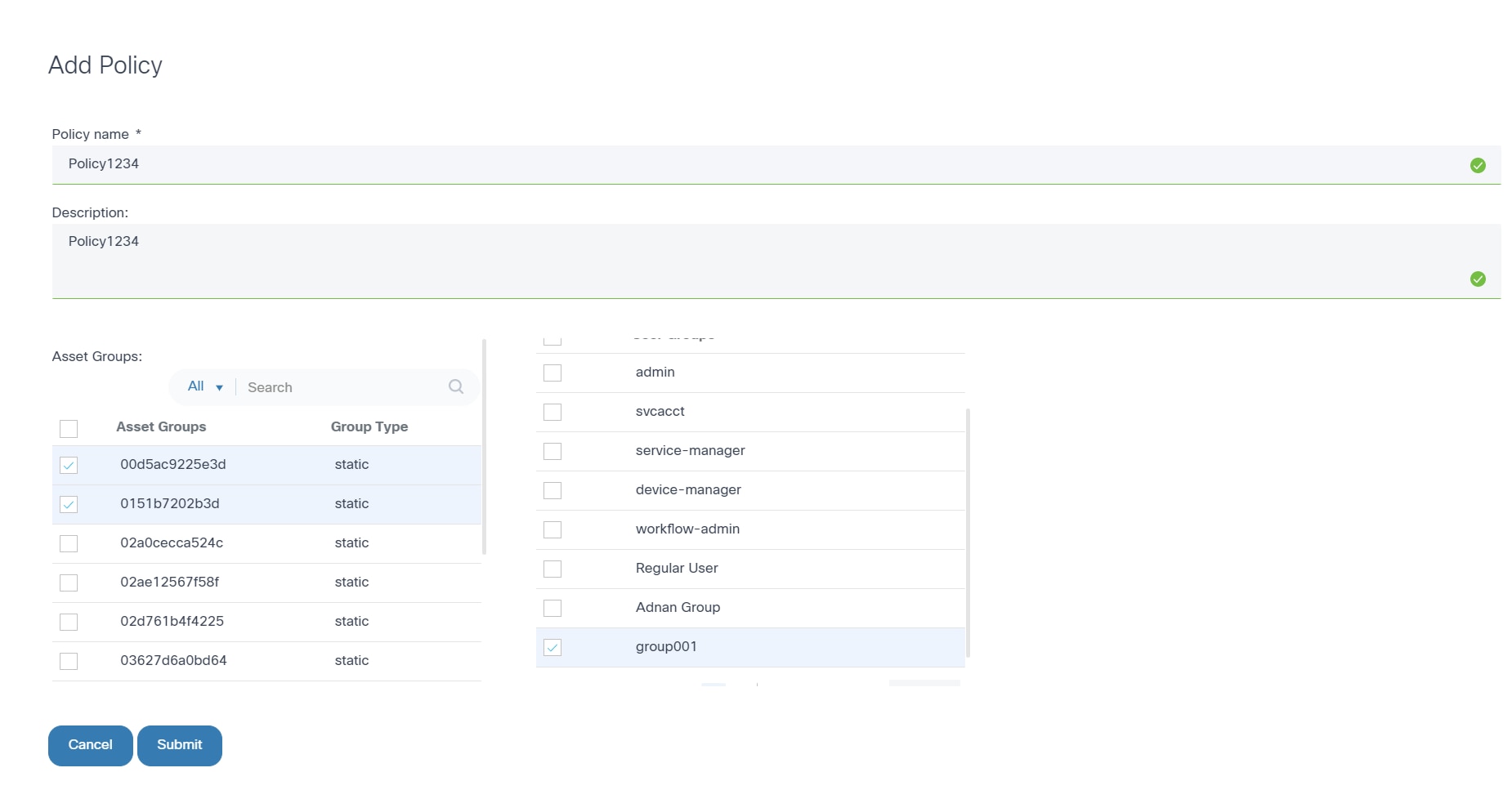

Erstellen einer Zugriffsrichtlinie

- Klicken Sie auf der Seite Policies (Richtlinien) auf Add Policy (Richtlinie hinzufügen). Das Fenster Richtlinie hinzufügen wird geöffnet.

- Geben Sie den Namen und die Beschreibung der Richtlinie ein.

- Aktivieren Sie die Kontrollkästchen Ressourcengruppen, Ressourcengruppen und Benutzergruppen.

- Klicken Sie auf Senden.

Bearbeiten einer Zugriffsrichtlinie

- Wählen Sie auf der Seite Policies (Richtlinien) in der Spalte Action (Aktion) das Symbol More Options (Weitere Optionen) > Edit (Bearbeiten) der gewünschten Richtlinie aus.

- Korrigieren Sie die erforderlichen Daten.

- Klicken Sie auf Senden.

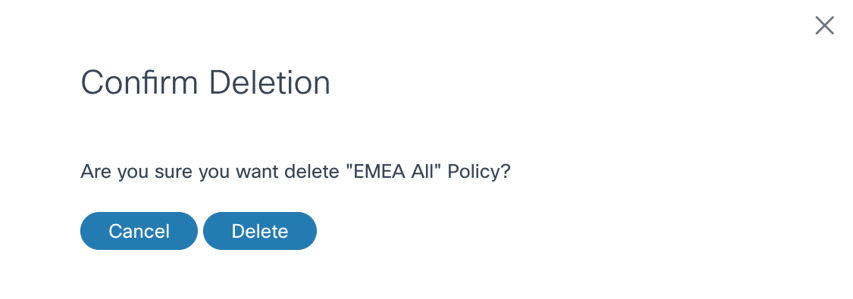

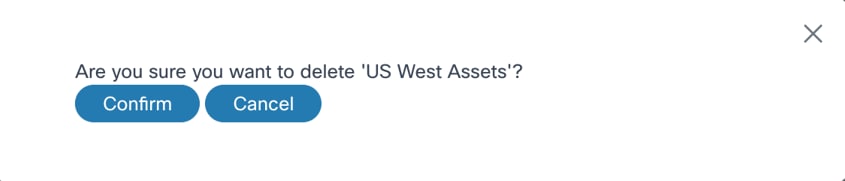

Löschen einer Richtlinie

So löschen Sie eine Richtlinie:

- Wählen Sie auf der Seite Policies (Richtlinien) in der Spalte Action (Aktion) der gewünschten Richtlinie das Symbol More Options (Weitere Optionen) > Delete (Löschen) aus. Ein Bestätigungsfenster wird geöffnet.

- Klicken Sie auf Löschen.

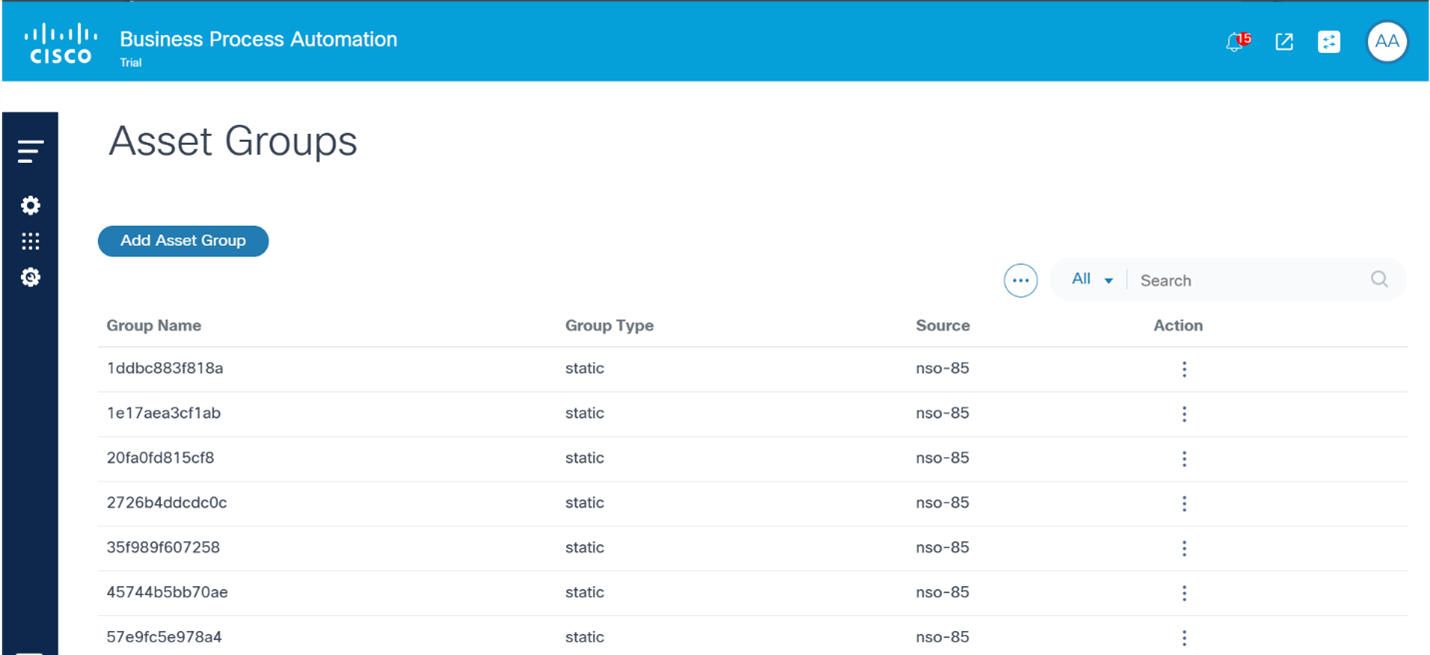

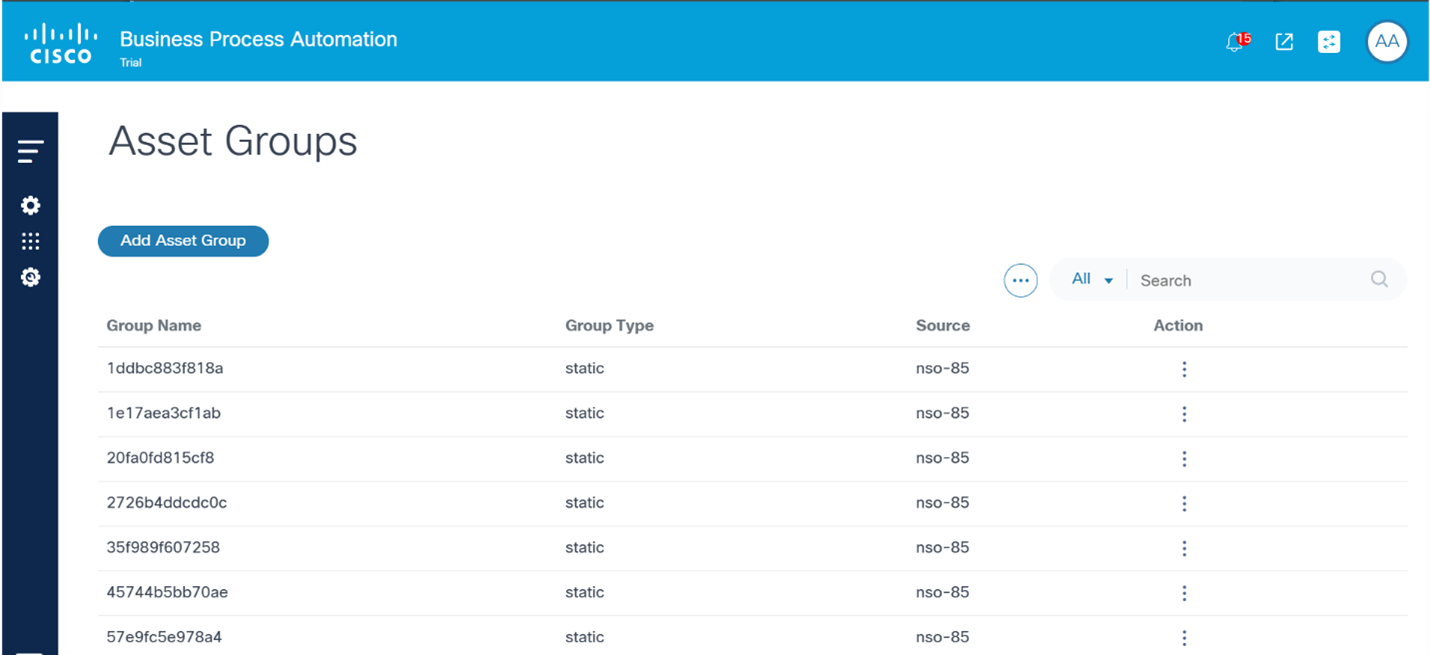

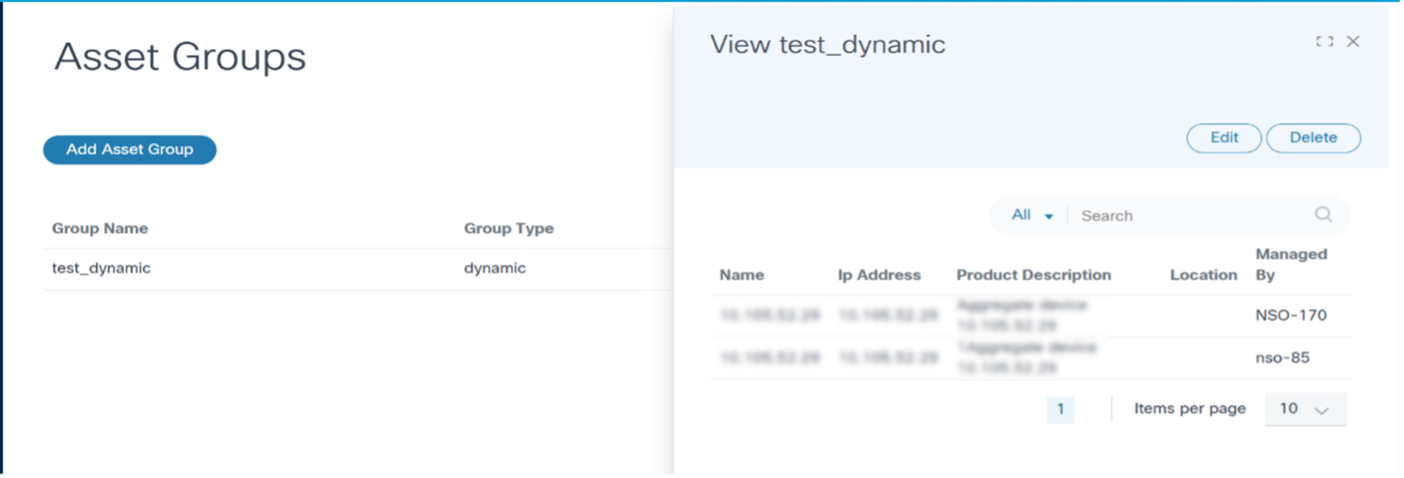

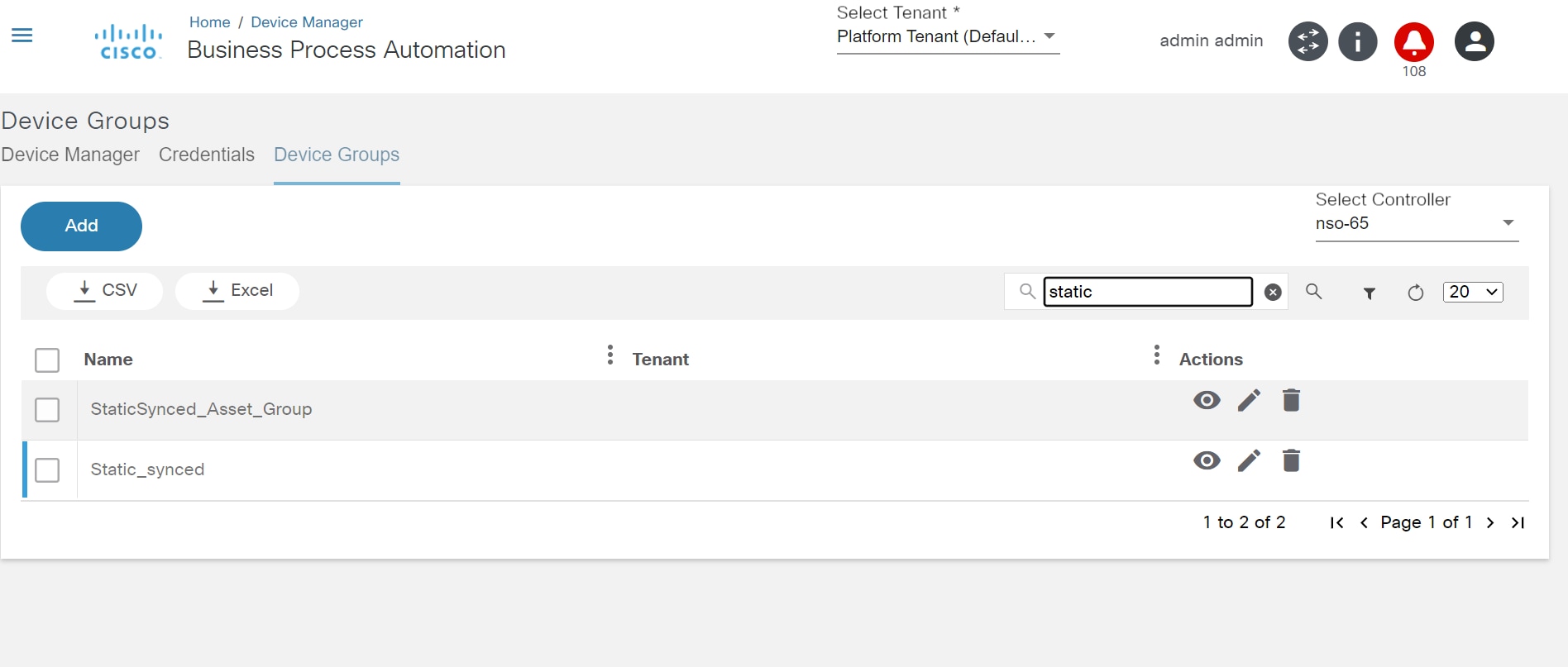

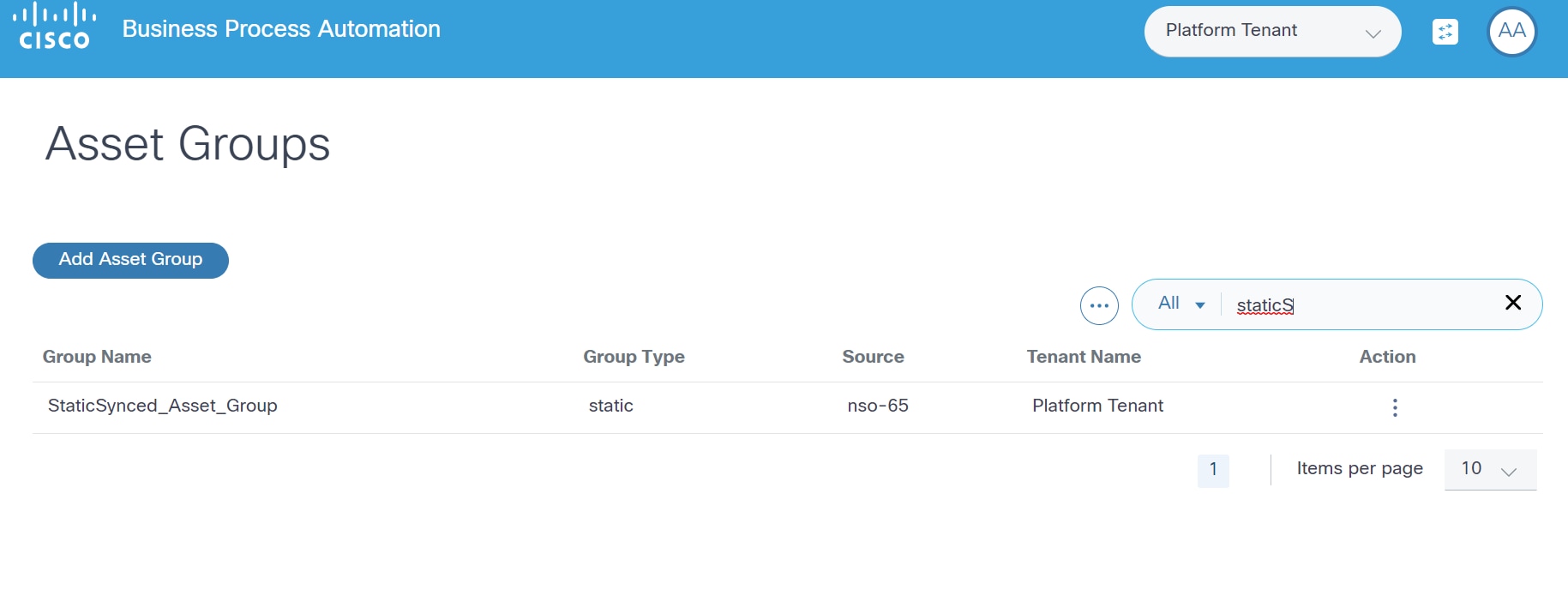

Ressourcengruppen

Ressourcen (d. h. Geräte) in BPA können mit der Funktion "Asset Groups" (Ressourcengruppen) gruppiert werden. Gegebenenfalls werden in BPA-Anwendungen Felder für Asset-Gruppen angezeigt, mit denen Benutzer schnell gewünschte Ressourcen auswählen oder Aktivitäten auf Gruppenebene durchführen können. Administratoren können außerdem den Zugriff auf Ressourcen einschränken, indem sie Zugriffsrichtlinien definieren.

So greifen Sie auf Asset-Gruppen zu:

Wählen Sie Einstellungen > Asset-Gruppen aus. Die Seite "Anlagengruppen" wird angezeigt.

BPA umfasst drei Arten von Anlagengruppen: statisch, dynamisch und erkannt.

Statische Asset-Gruppen

Statische Anlagengruppen werden von BPA-Benutzern erstellt und verwaltet. Jedes von BPA erkannte Gerät (von Domänencontrollern) kann einer statischen Ressourcengruppe hinzugefügt werden. Diese Asset-Gruppen sind nur in BPA verfügbar und werden nicht an Domänencontroller weitergegeben.

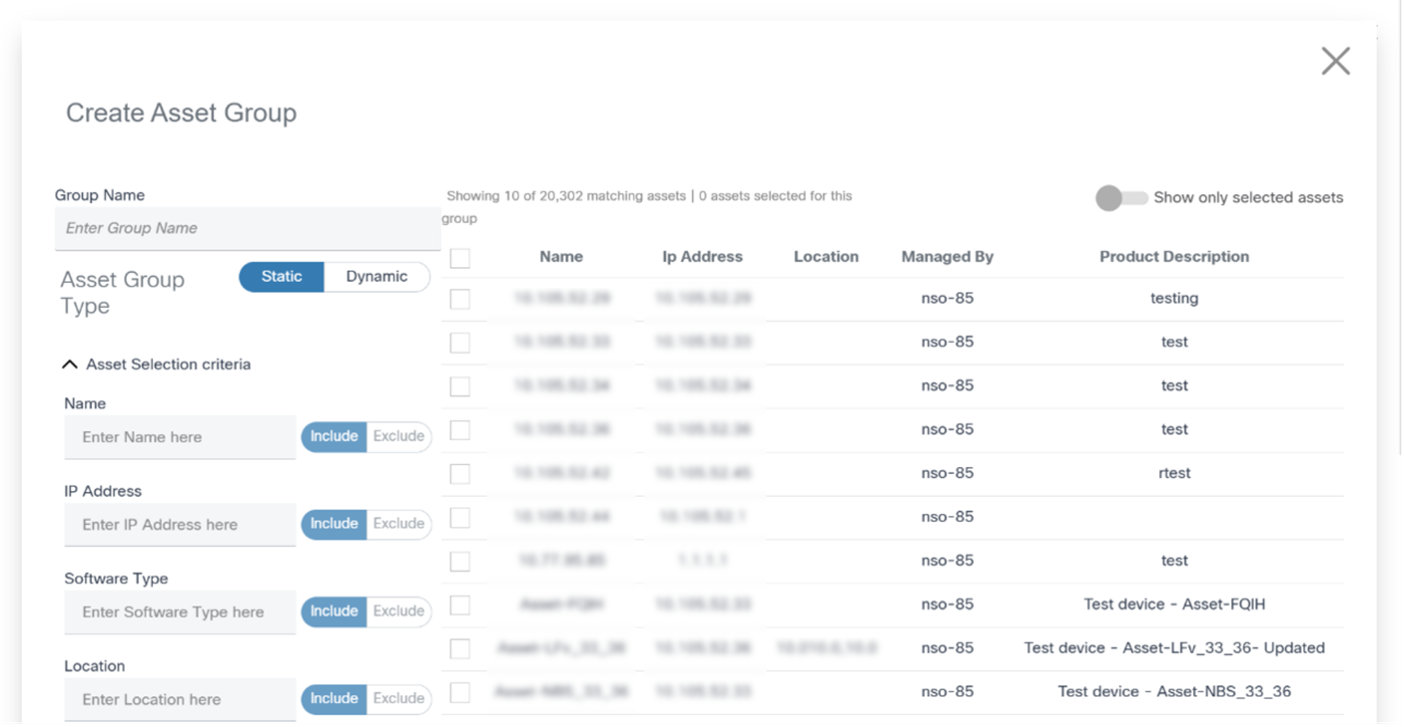

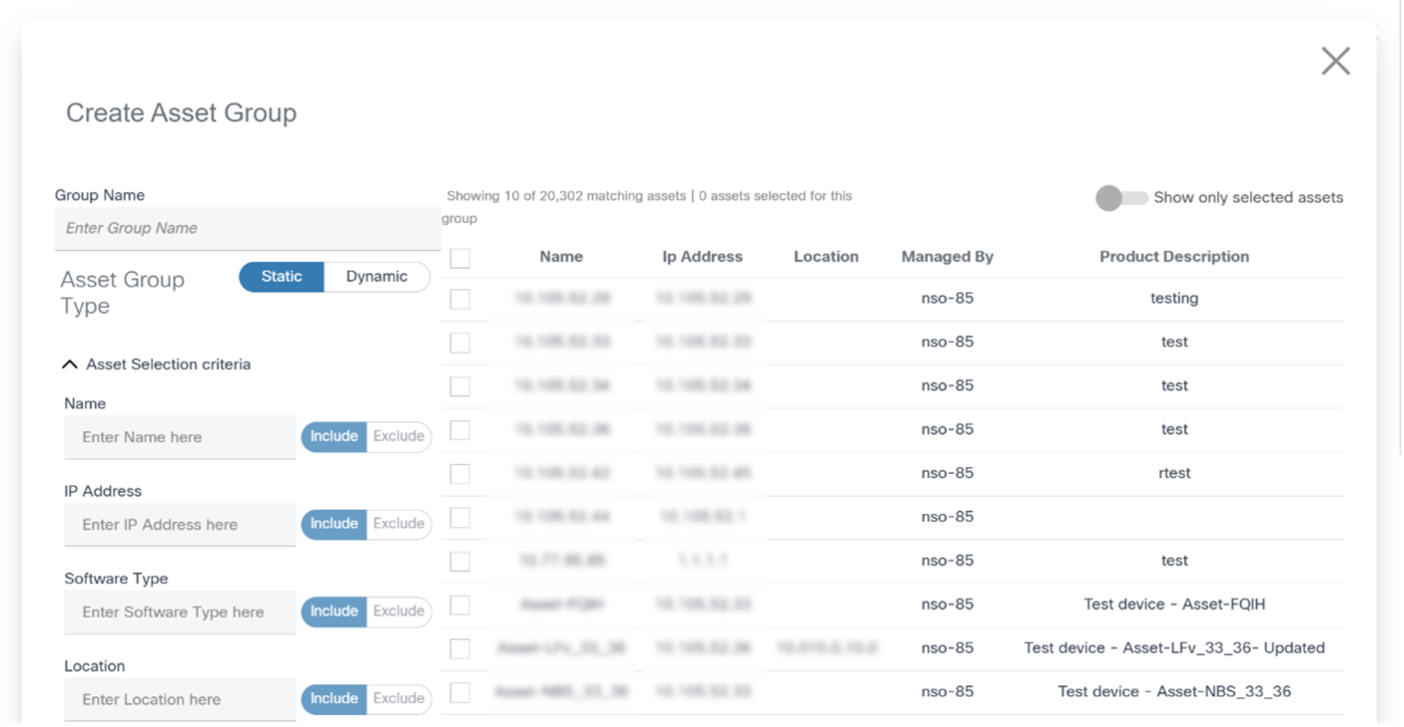

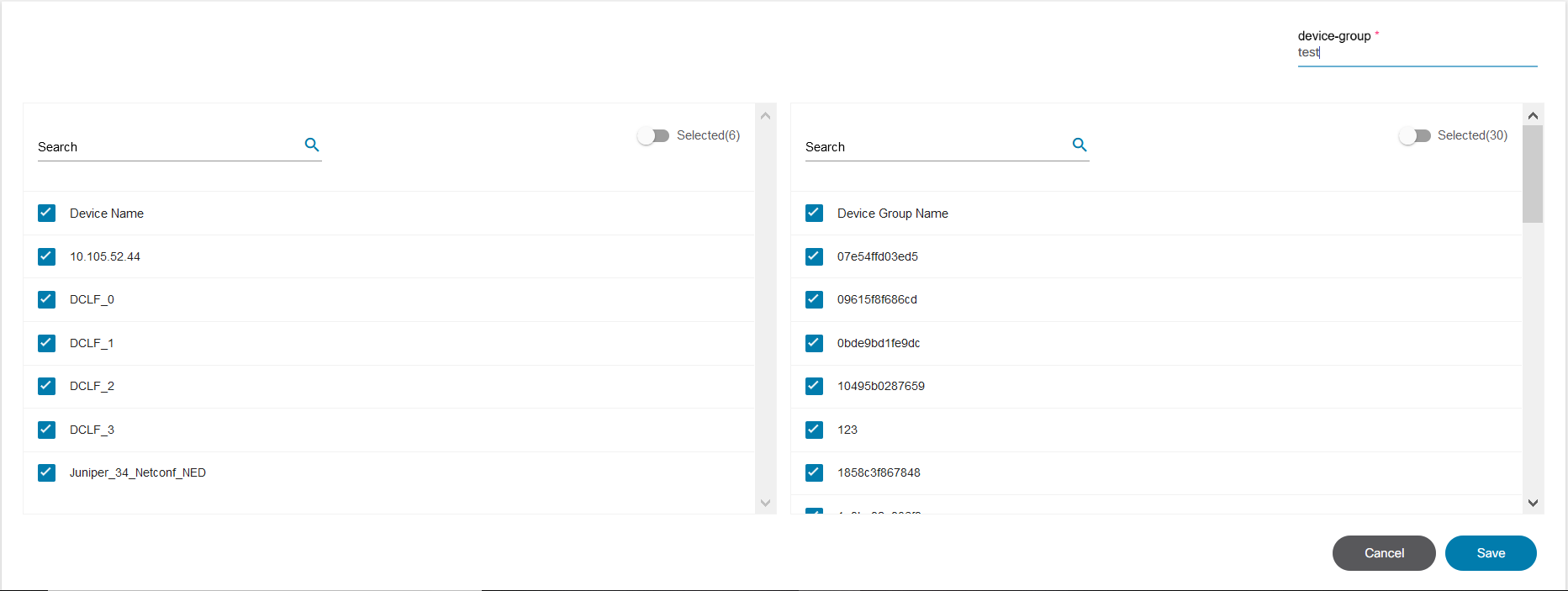

Erstellen einer statischen Asset-Gruppe

- Klicken Sie auf der Seite Asset-Gruppen auf Asset-Gruppe hinzufügen. Das Fenster Asset-Gruppe erstellen wird geöffnet.

- Geben Sie den Gruppennamen ein, und wählen Sie die Option Statisch aus.

- Wählen Sie die Geräte aus der Liste aus.

- Suchen Sie ggf. mithilfe der Felder im Abschnitt Kriterien zur Anlagenauswahl nach Anlagen.

- Aktivieren Sie die Kontrollkästchen der gewünschten Ressourcen.

- Klicken Sie auf Speichern.

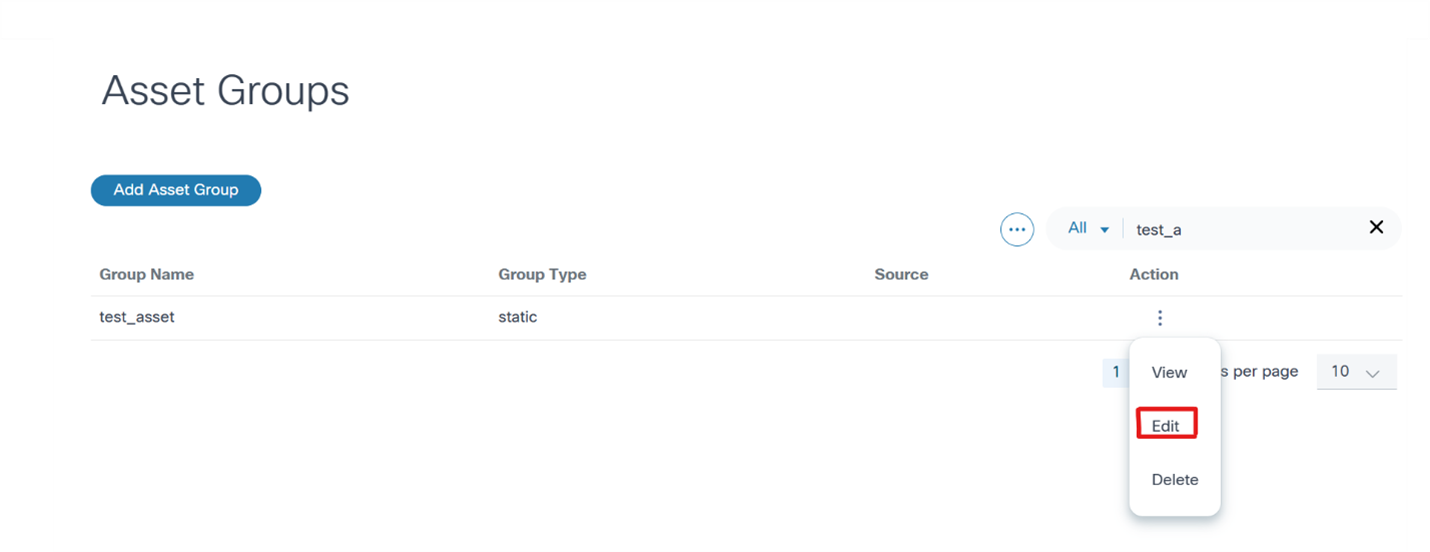

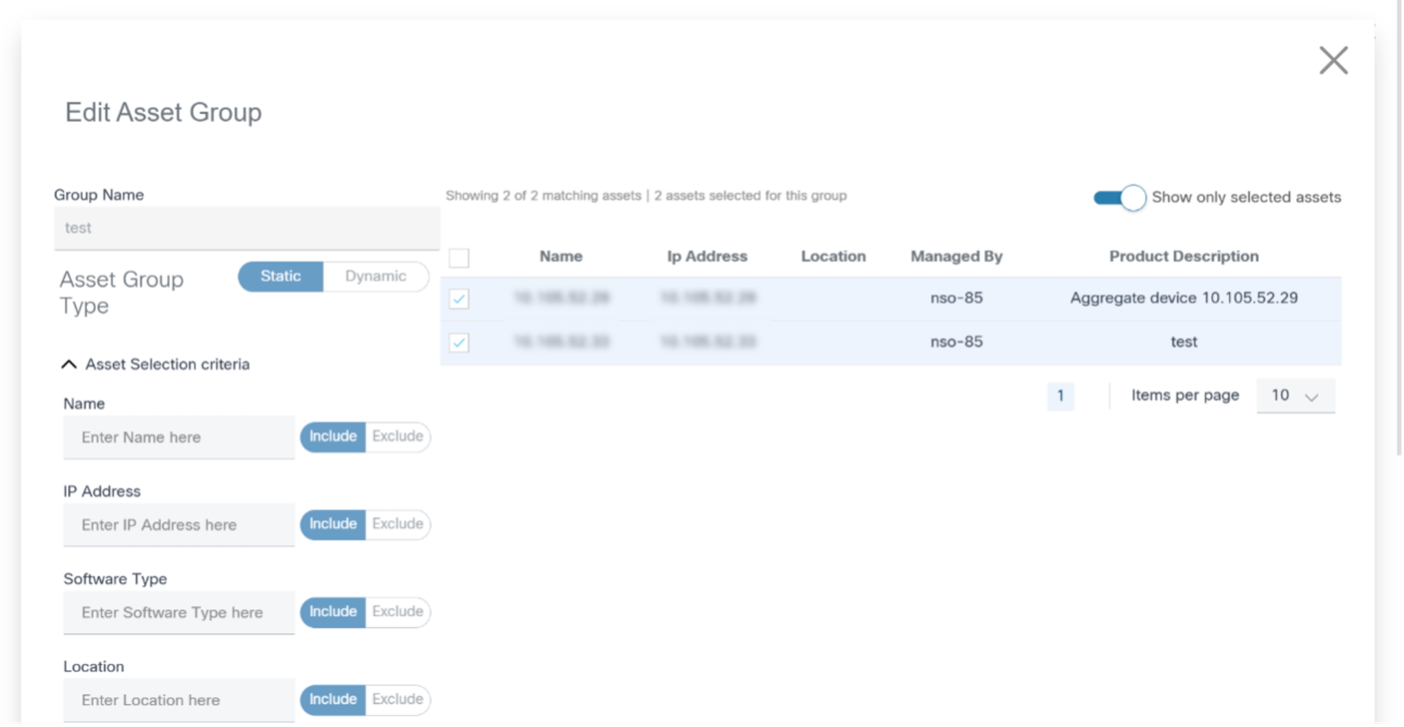

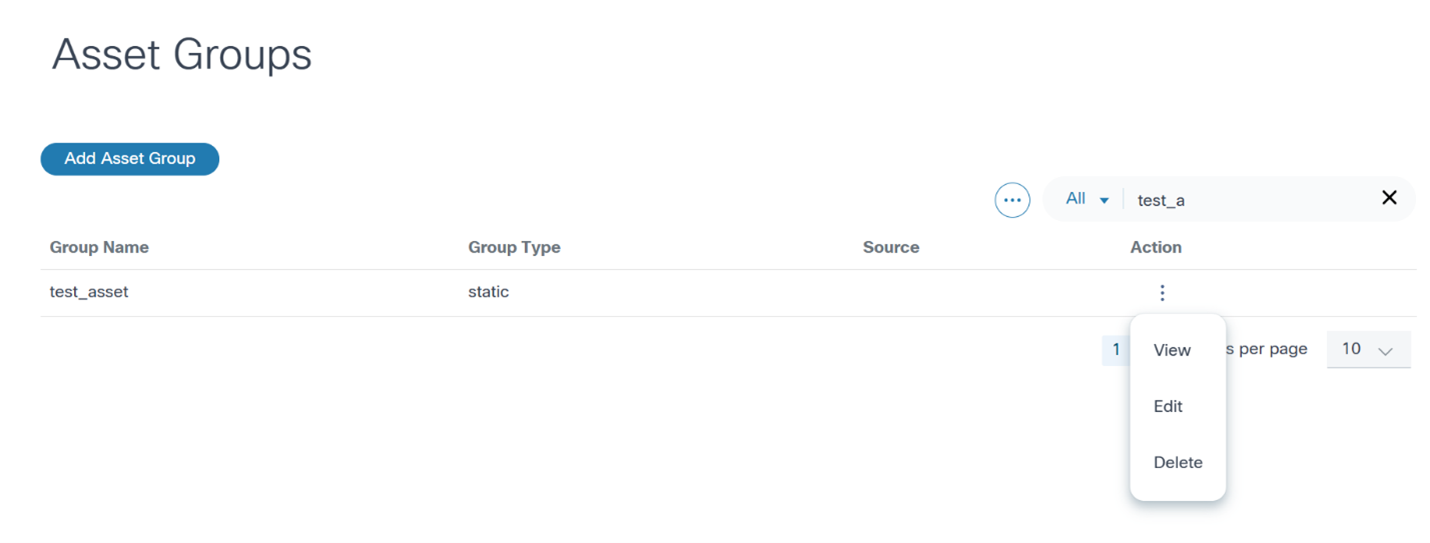

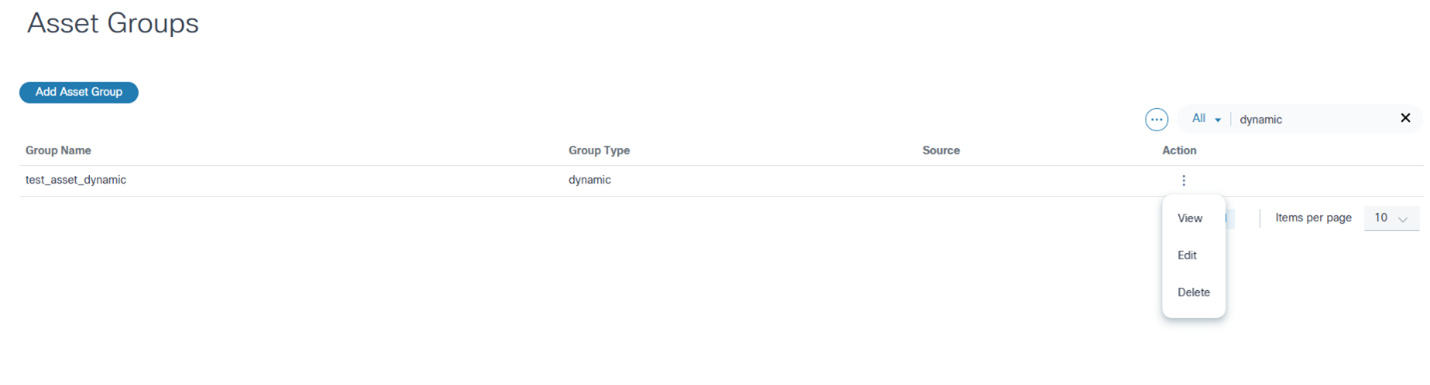

Bearbeiten statischer Asset-Gruppen

- Wählen Sie auf der Seite "Asset Groups" in der Spalte "Action" der gewünschten Asset-Gruppe das Symbol More Options (Weitere Optionen) > Edit (Bearbeiten) aus. Das Fenster Asset-Gruppe bearbeiten wird geöffnet.

- Aktivieren oder deaktivieren Sie die Kontrollkästchen der gewünschten Ressourcen.

- Klicken Sie auf Speichern.

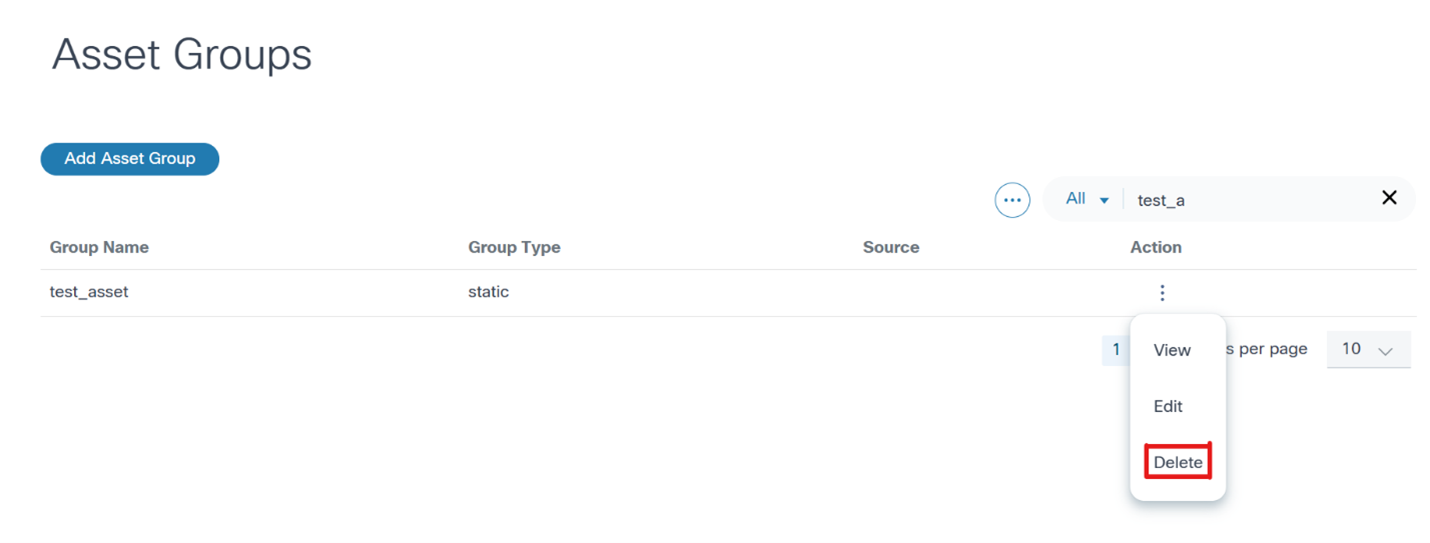

Statische Asset-Gruppen löschen

- Wählen Sie auf der Seite "Asset Groups" das Symbol More Options (Weitere Optionen) > Delete (Löschen) aus der Spalte Action (Aktion) der gewünschten Asset-Gruppe. Ein Bestätigungsfenster wird geöffnet.

- Klicken Sie auf Bestätigen.

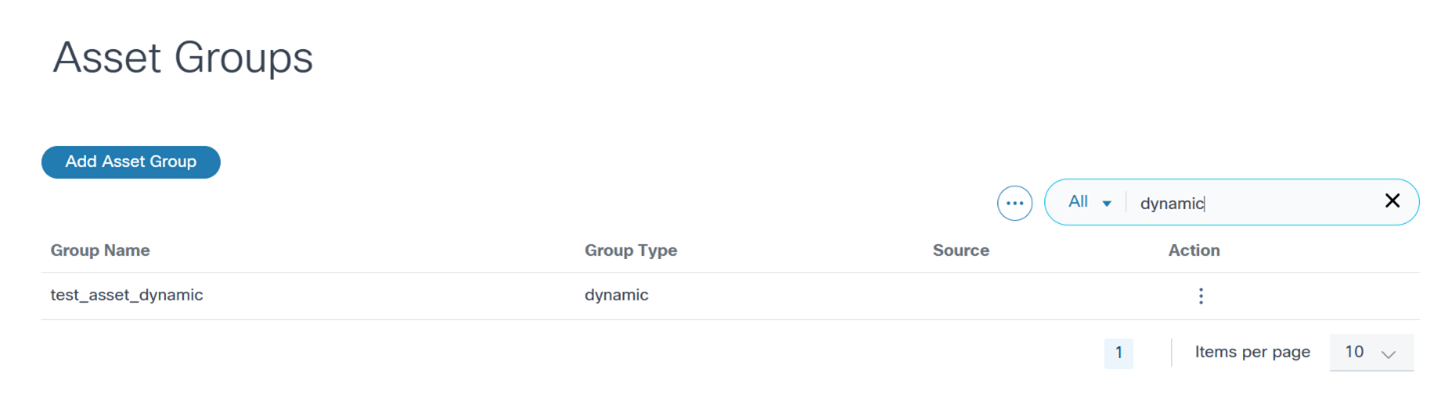

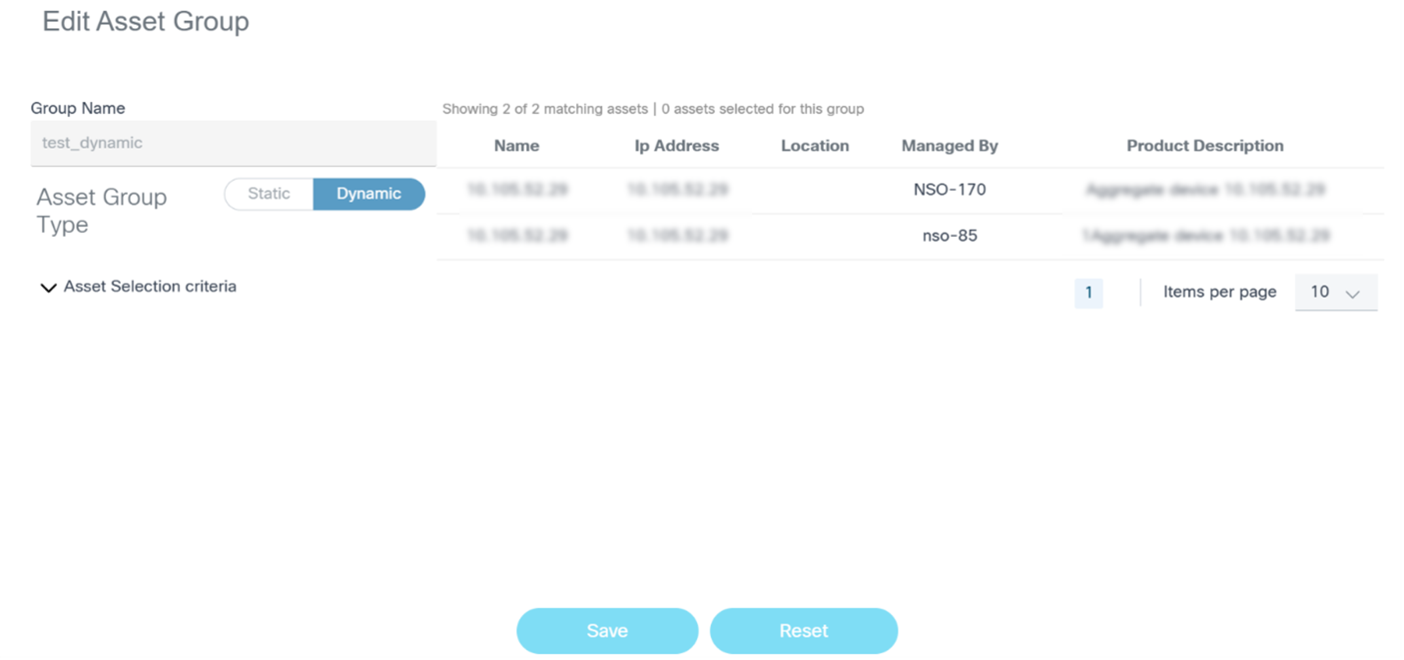

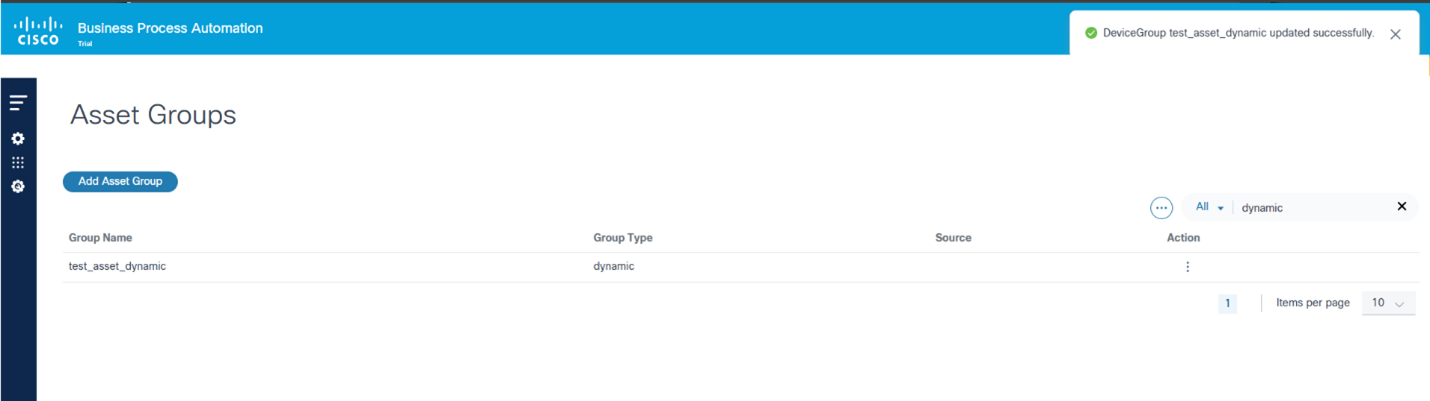

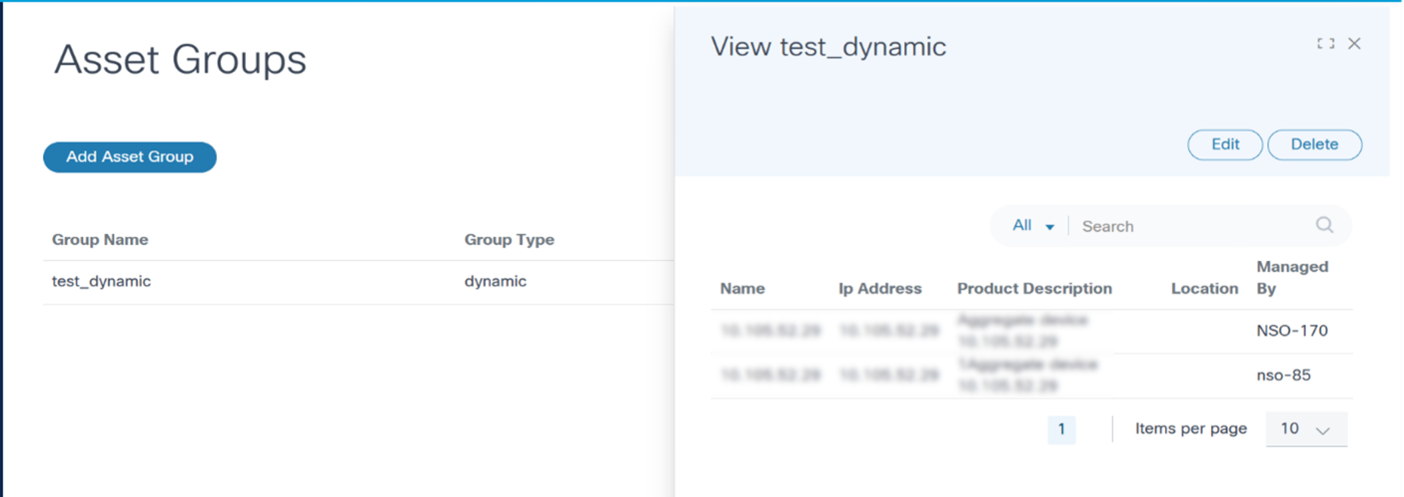

Dynamische Asset-Gruppen

Dynamische Asset-Gruppen werden auf der Grundlage eines oder mehrerer Asset-Auswahlkriterien definiert. Die Auswahlkriterien können auf Geräte-Metadaten wie Name, Modell, Controller usw. basieren. Die BPA bestimmt zur Laufzeit, welche Ressourcen zur Asset-Gruppe gehören, indem sie nach Ressourcen fragt, die den Auswahlkriterien entsprechen.

Erstellen einer dynamischen Asset-Gruppe

- Klicken Sie auf der Seite Asset-Gruppen auf Asset-Gruppe hinzufügen. Das Fenster Asset-Gruppe erstellen wird geöffnet.

- Geben Sie den Gruppennamen ein, und setzen Sie das Feld Asset-Gruppentyp auf "Dynamisch". Standardmäßig werden alle für den Benutzer autorisierten Ressourcen zur Gruppe hinzugefügt.

- Verwenden Sie die Auswahlkriterien im Abschnitt Asset Selection Criteria (Kriterien für Anlagenauswahl), um die Anlagenliste zu verfeinern. Bei der Eingabe der Daten wird die Anlagenliste überarbeitet, um Anlagen, die den Kriterien entsprechen, ein- und auszuschließen.

- Klicken Sie auf Speichern.

Bearbeiten dynamischer statischer Ressourcengruppen

- Wählen Sie auf der Seite "Asset Groups" in der Spalte "Action" der gewünschten Asset-Gruppe das Symbol More Options (Weitere Optionen) > Edit (Bearbeiten) aus. Das Fenster Asset-Gruppe bearbeiten wird geöffnet.

- Ändern Sie die Asset Selection Criteria wie gewünscht, um der Asset-Gruppe Anlagen hinzuzufügen oder zu entfernen.

- Klicken Sie auf Speichern.

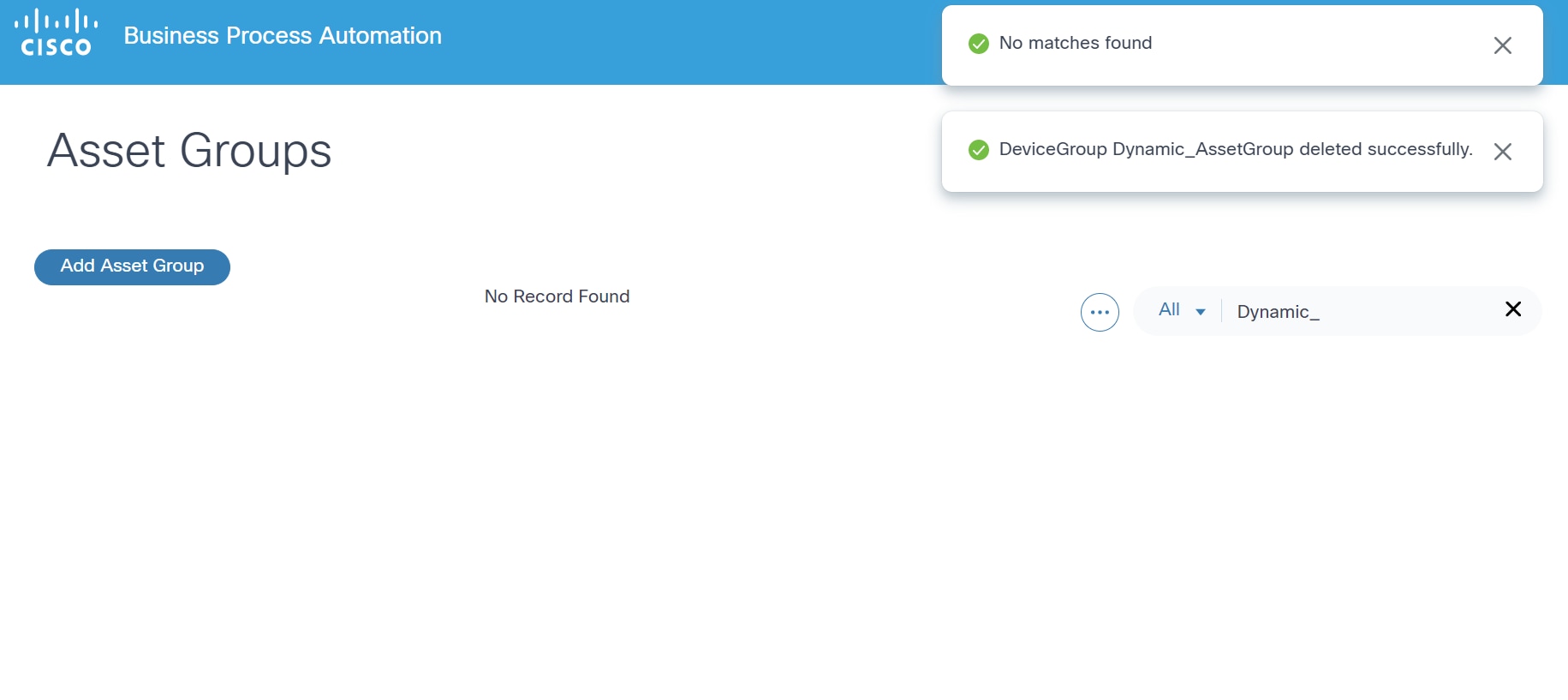

Dynamische Asset-Gruppen löschen

- Wählen Sie auf der Seite "Asset Groups" das Symbol More Options (Weitere Optionen) > Delete (Löschen) aus der Spalte Action (Aktion) der gewünschten Asset-Gruppe.

- Klicken Sie auf Löschen.

Erkannte Asset-Gruppen

Erkannte Anlagengruppen sind Anlagengruppen, die von Domänencontrollern verwaltet und von BPA erkannt werden. Diese Asset-Gruppen werden normalerweise mit Domain Controller-Tools wie Web Portal erstellt. Diese Asset-Gruppen können nicht über das BPA-Portal geändert werden. BPA erkennt diese Asset-Gruppen, wenn ein autorisierter Benutzer beschließt, den Controller-Status zu synchronisieren.

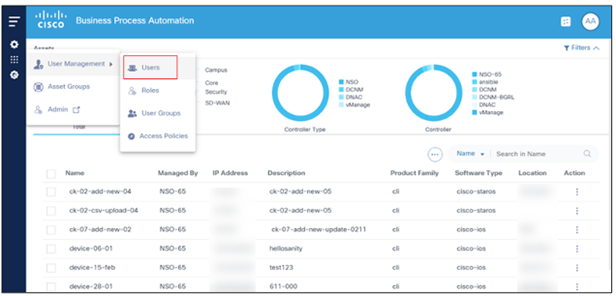

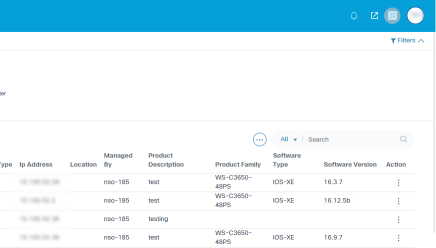

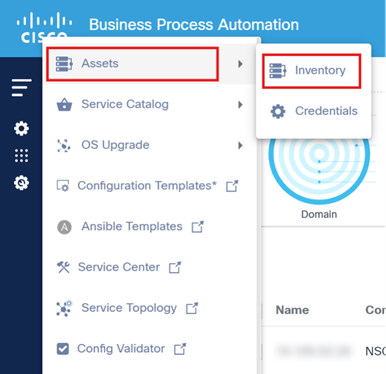

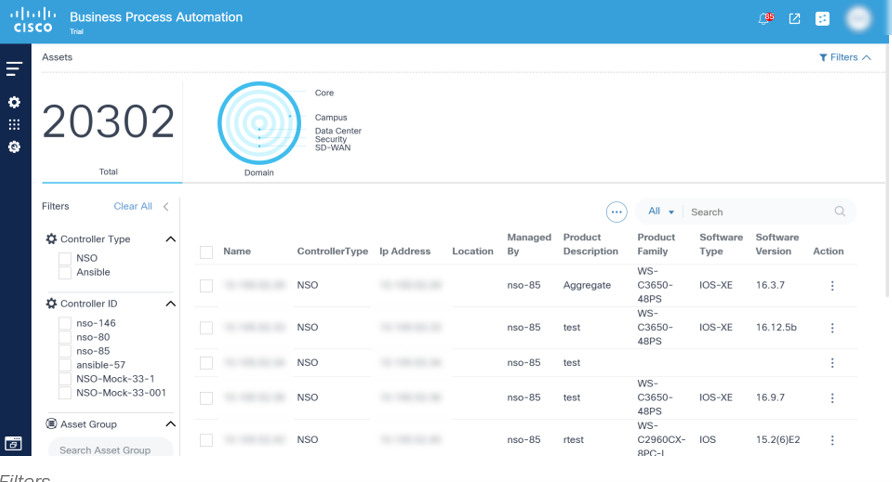

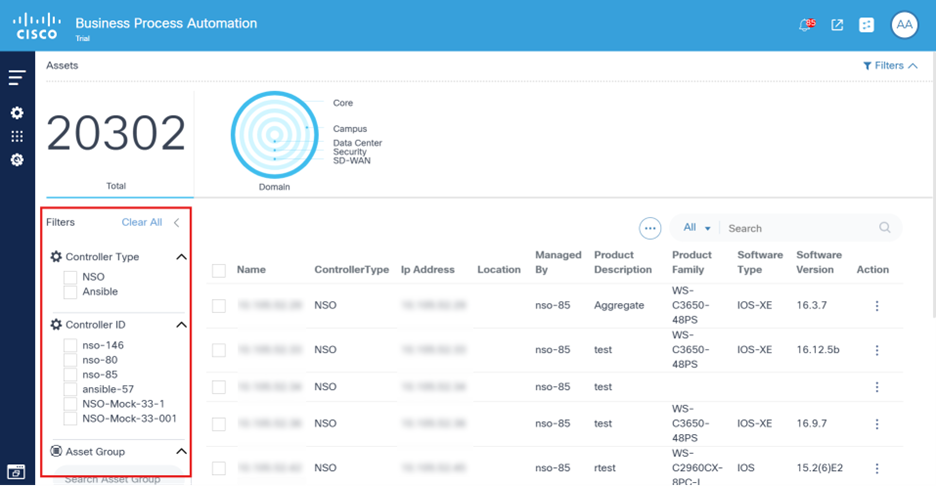

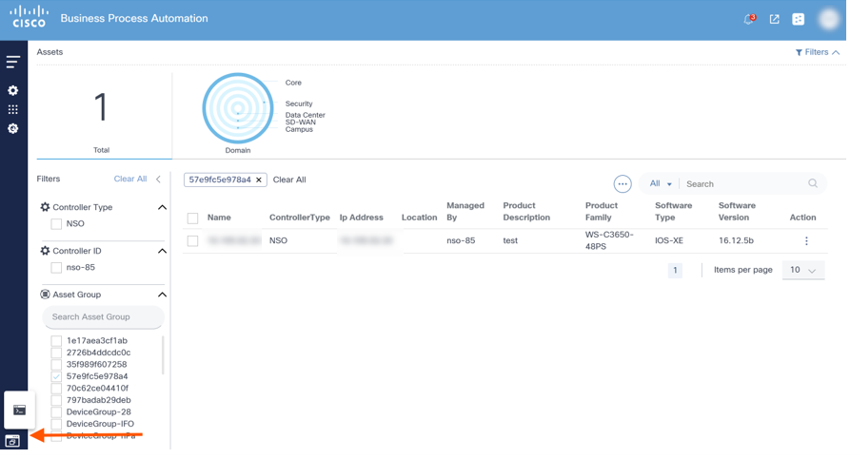

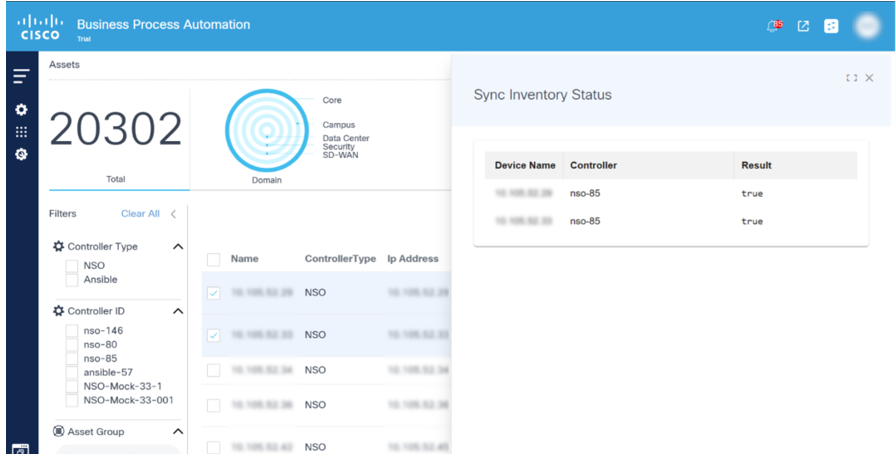

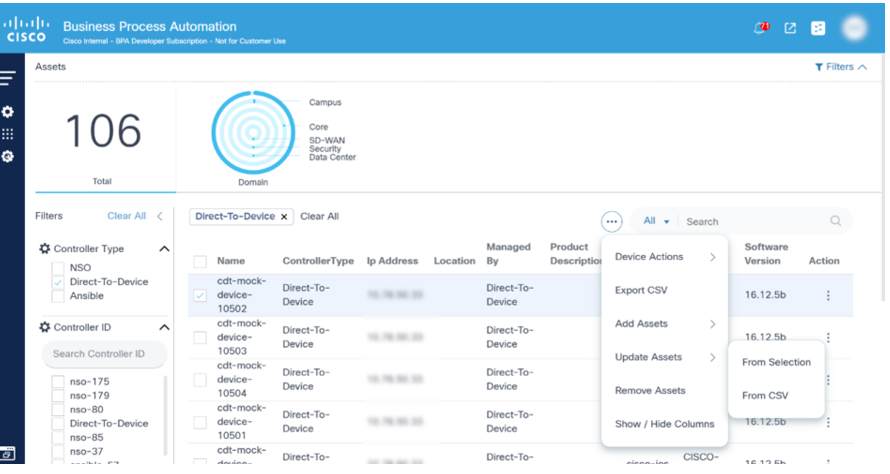

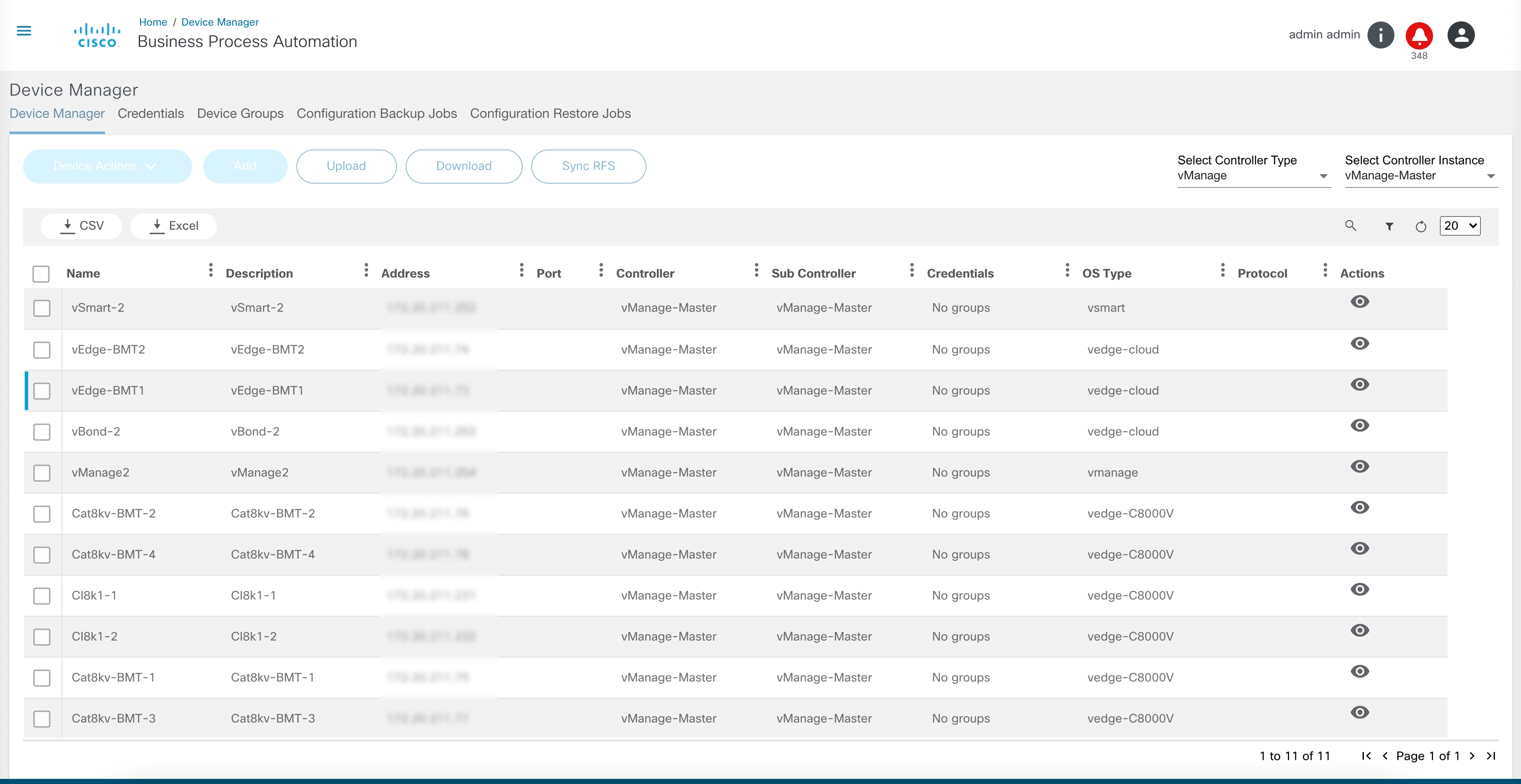

Ressourcen-Manager

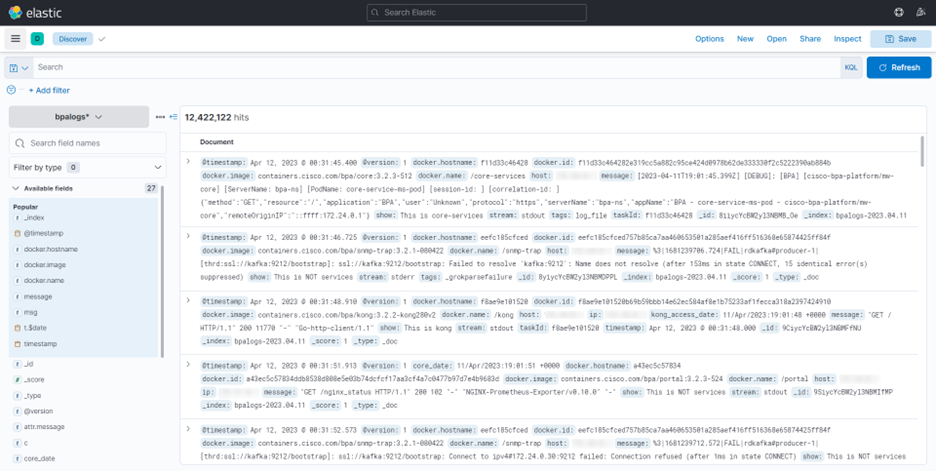

Die Asset Manager-Anwendung zeigt eine konsolidierte Ansicht aller von BPA verwalteten Ressourcen an. BPA verwaltet einen Cache mit Ressourcen, die von verschiedenen im System konfigurierten Domänencontrollern gesammelt wurden. Mit Asset Manager können Benutzer außerdem bestimmte Vorgänge auf den Geräten ausführen.

So greifen Sie auf Asset Manager zu:

- Bei BPA anmelden

- Wählen Sie das Anwendungssymbol > Ressourcen aus.

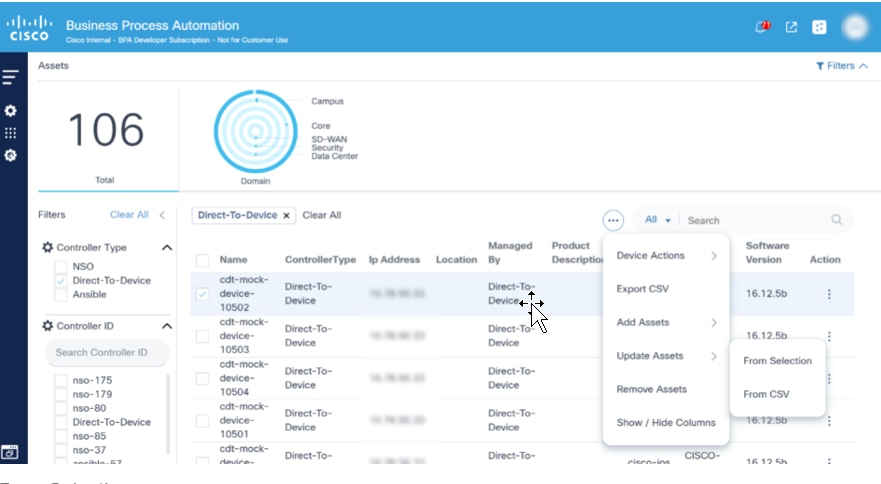

Die Seite "Asset Manager" ist in Anlagenfilter und eine Liste der Anlagen unterteilt, die mit BPA verwaltet werden können. Um bestimmte Controller-Ressourcen anzuzeigen, wählen Sie den gewünschten Filter Controller-Typ. Wählen Sie für bestimmte Ressourcen den Controller-ID-Filter aus.

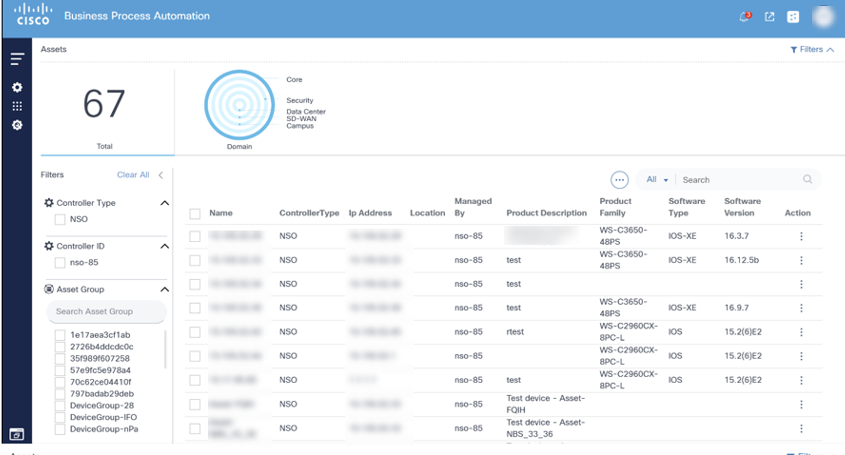

Ressourcen-Filter

Dieser Bereich des Asset Managers zeigt eine Anzahl von Ressourcen sowie eine Liste von Filtern für die Auswahl von Ressourcen an.

Die Inventur zeigt die Gesamtzahl der Ressourcen an, die dem Benutzer angezeigt werden, und spiegelt nicht die tatsächliche Anzahl der von der BPA verwalteten Ressourcen wider. Die Gesamtanzahl der angezeigten Ressourcen hängt davon ab, wie viele Ressourcen für den Benutzer sichtbar sind (basierend auf konfigurierten Zugriffsrichtlinien) und von den ausgewählten Filtern.

BPA bietet die folgenden Filter:

- Domäne: Filter nach Netzwerkdomäne (z. B. Core, Rechenzentrum, Software-Defined Wide Area Network (SD-WAN) usw.)

- Controller-Typ: Filter nach Controller-Typ (z. B. NSO, DCNM, vManage usw.)

- Controller: Filtert nach Controller-Instanz

- Asset-Gruppe: Nach Anlagengruppe filtern

BPA bietet auch die Möglichkeit, die Ressourcenliste mithilfe von Suchkriterien im Feld Suchen zu filtern.

Die ausgewählten Filter werden oberhalb der Anlagenliste angezeigt. Um einzelne Filter zu entfernen, wählen Sie das Symbol Entfernen im gewünschten Filter aus, oder klicken Sie auf Alle löschen, um alle Filter zu entfernen. Ein Suchfeld ist im Filterbereich unter jeder Kategorie verfügbar, wenn mehr als 10 verfügbare Werte zum Filtern zur Verfügung stehen.

- Im Asset Dashboard sind Filter verfügbar.

- Controller-Typ filtert Daten nach speziellem Controller-Typ

- Controller-ID-Filterdaten nach speziellem Controller-Typ

- Asset-Gruppe filtert Daten nach bestimmten Asset-Gruppen Filtert Daten nach Asset-Gruppe

Liste der Ressourcen

Im unteren Bereich von Asset Manager wird eine konsolidierte Liste der Ressourcen für den Benutzer angezeigt.

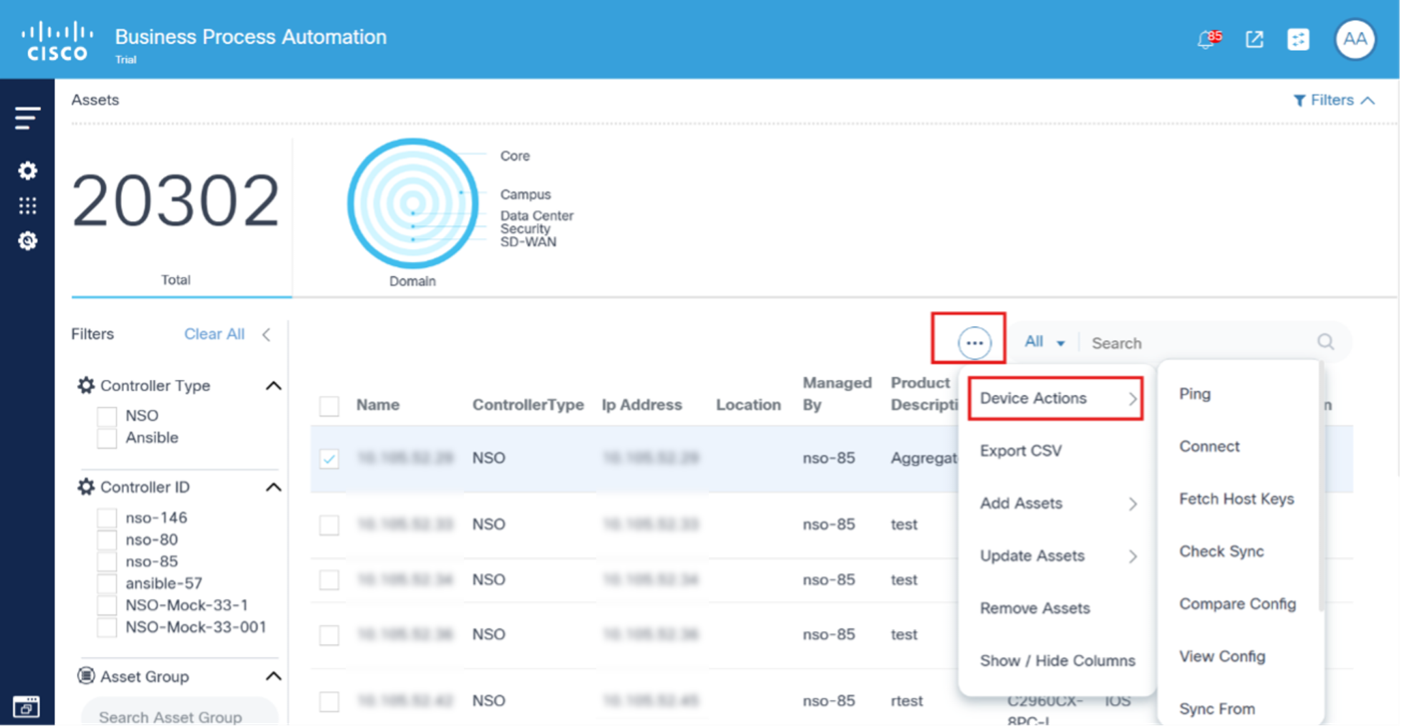

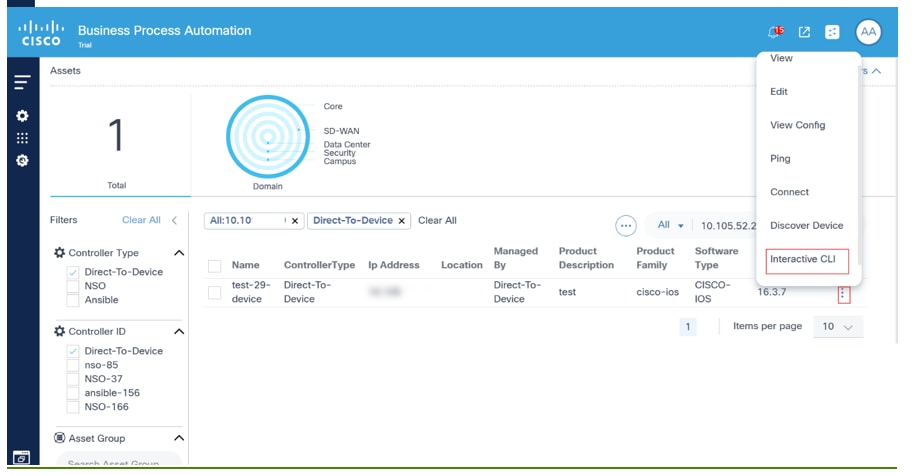

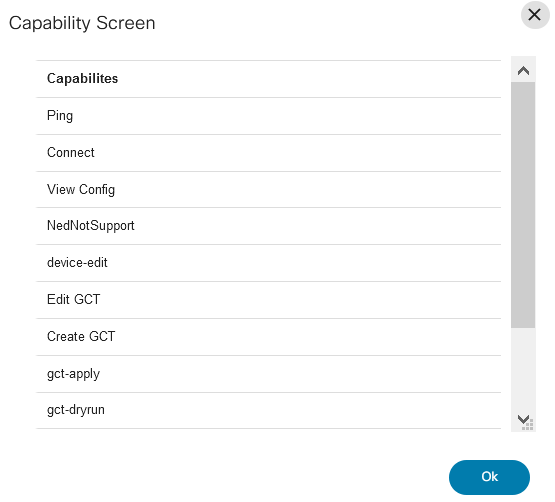

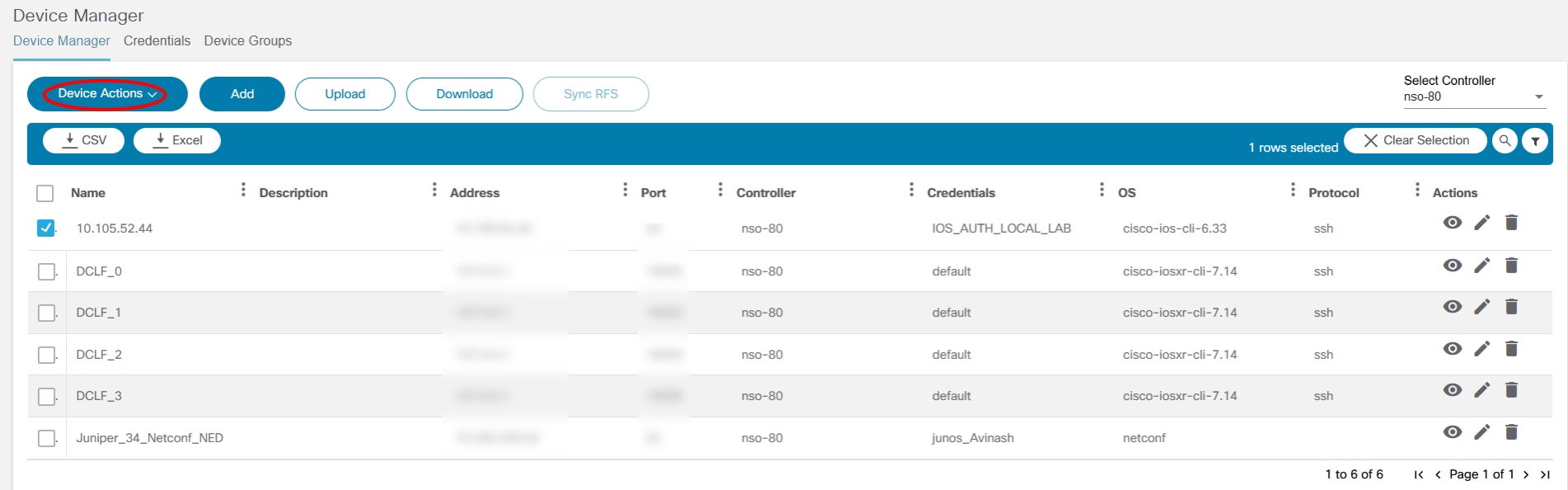

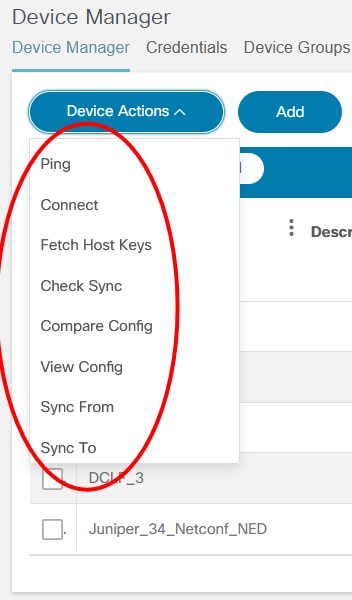

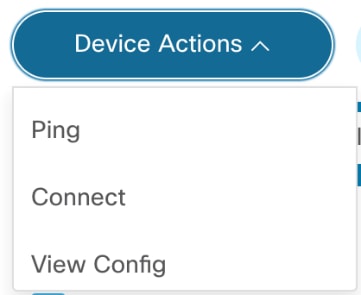

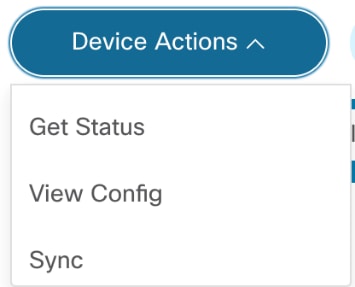

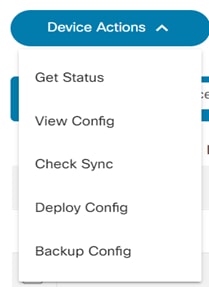

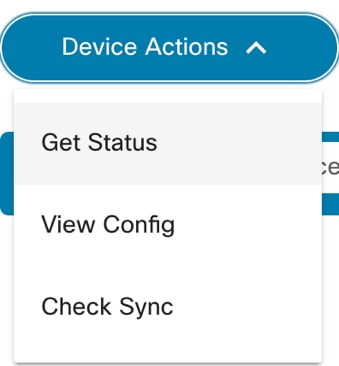

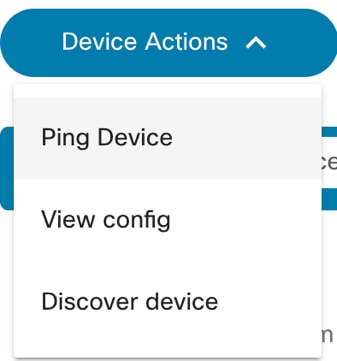

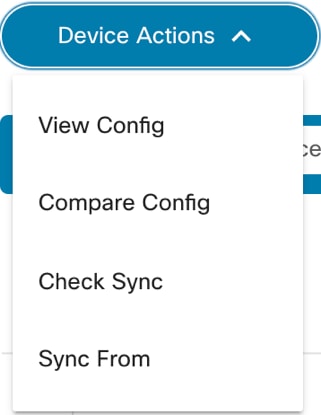

Geräteaktionen

In der Ansicht der Ressourcenliste können Benutzer verschiedene Gerätevorgänge (z. B. Geräteaktionen) wie Ping, Konfiguration anzeigen, Verbinden usw. ausführen. Der Zugriff auf bestimmte Vorgänge, insbesondere solche, die den Gerätestatus ändern, wird durch den Zugriff gesteuert. Benutzer, die bestimmte Aktionen nicht ausführen können, sollten sich an den BPA-Administrator wenden.

Es gibt zwei Möglichkeiten, Aktionen auf den Geräten auszuführen:

- Ein Gerät nach dem anderen: Wählen Sie das Symbol Weitere Optionen neben dem gewünschten Gerät aus. Es wird eine Dropdown-Liste mit verfügbaren Operationen angezeigt.

- Mehrere Geräte: Mit dieser Methode können Benutzer die gewünschte Aktion auf mehreren Geräten ausführen. Aktivieren Sie die Kontrollkästchen der gewünschten Geräte, und klicken Sie auf das Symbol More Options (Weitere Optionen) > Device Actions (Geräteaktionen).

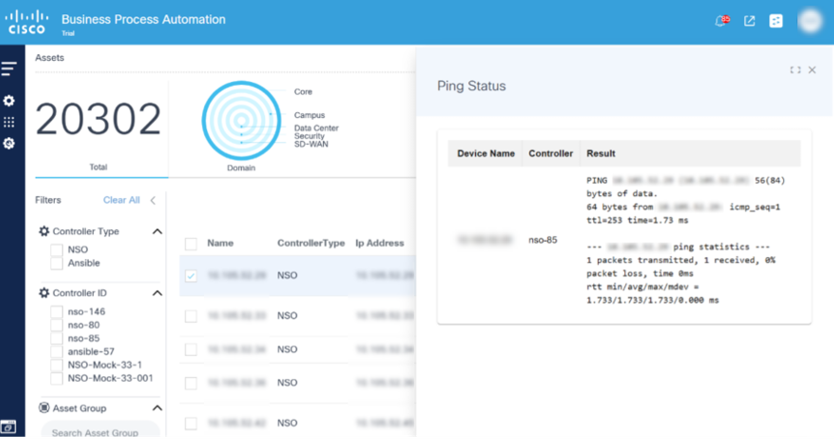

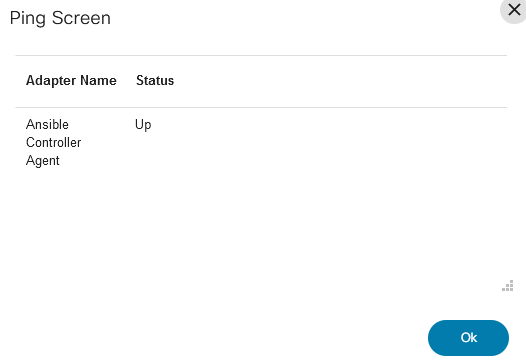

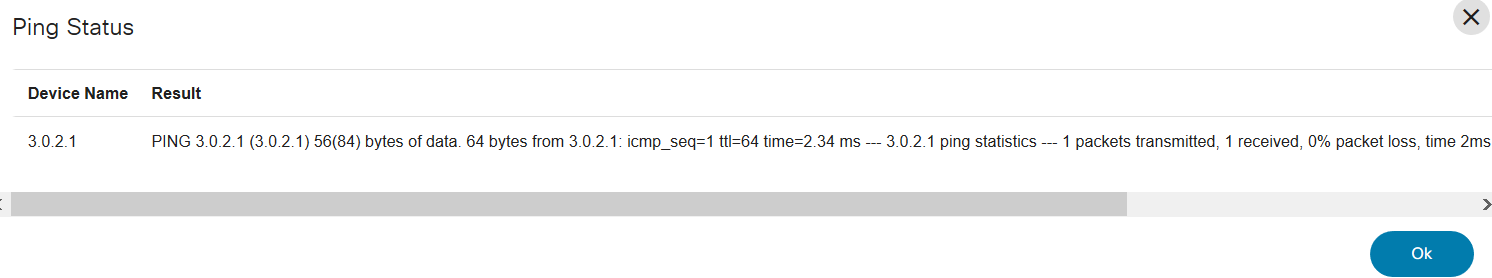

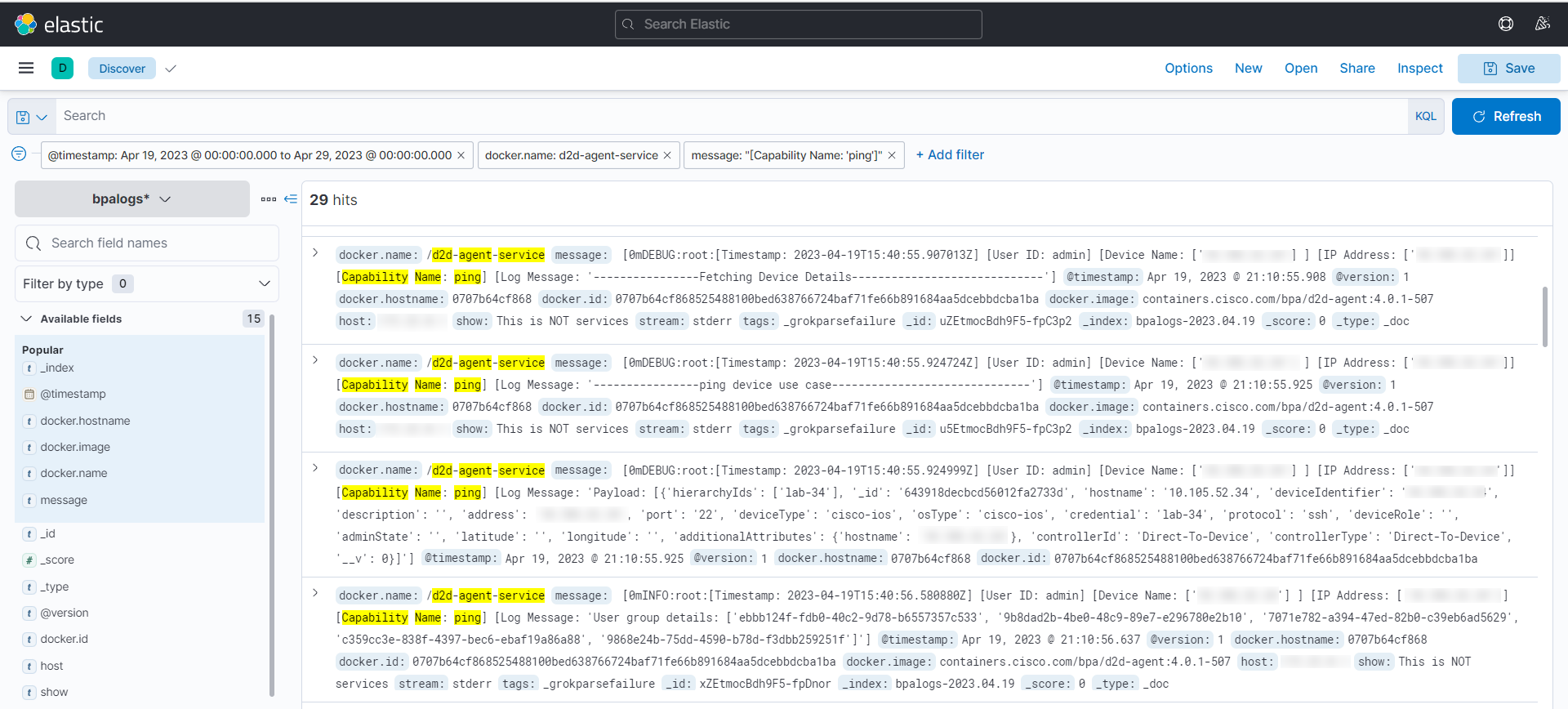

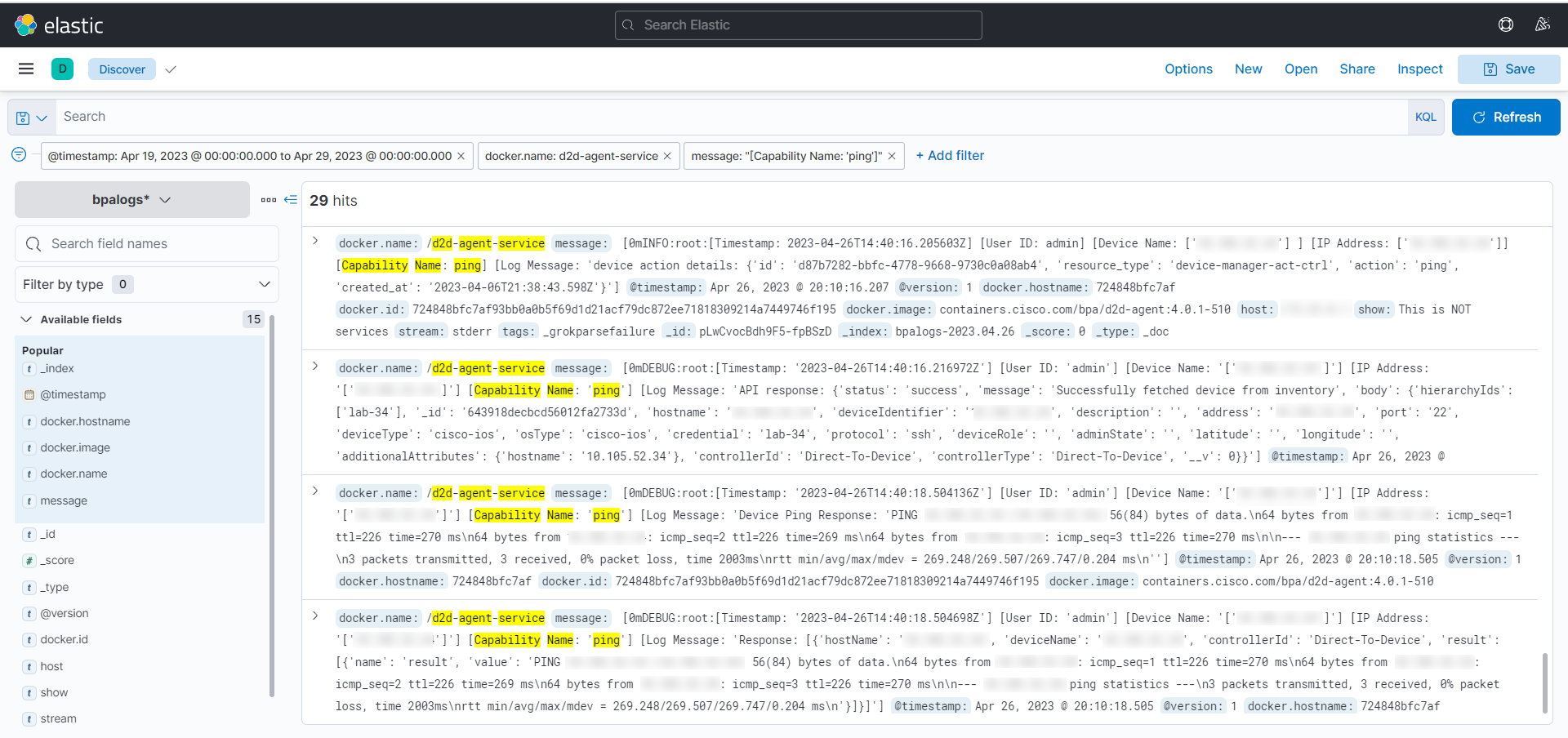

Ping

Der Ping-Befehl dient zur Fehlerbehebung, zum Testen der Gerätekonnektivität und zum Bestimmen der Reaktionszeit.

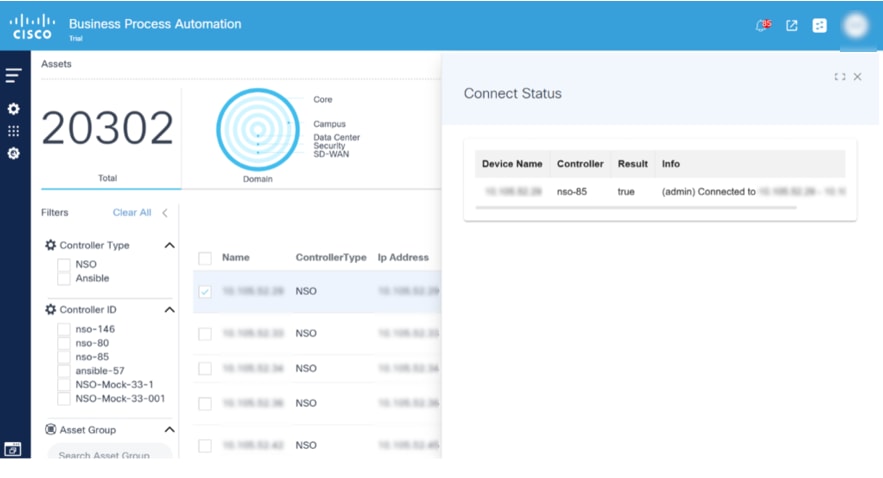

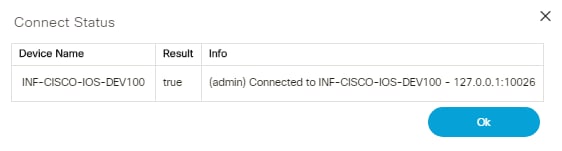

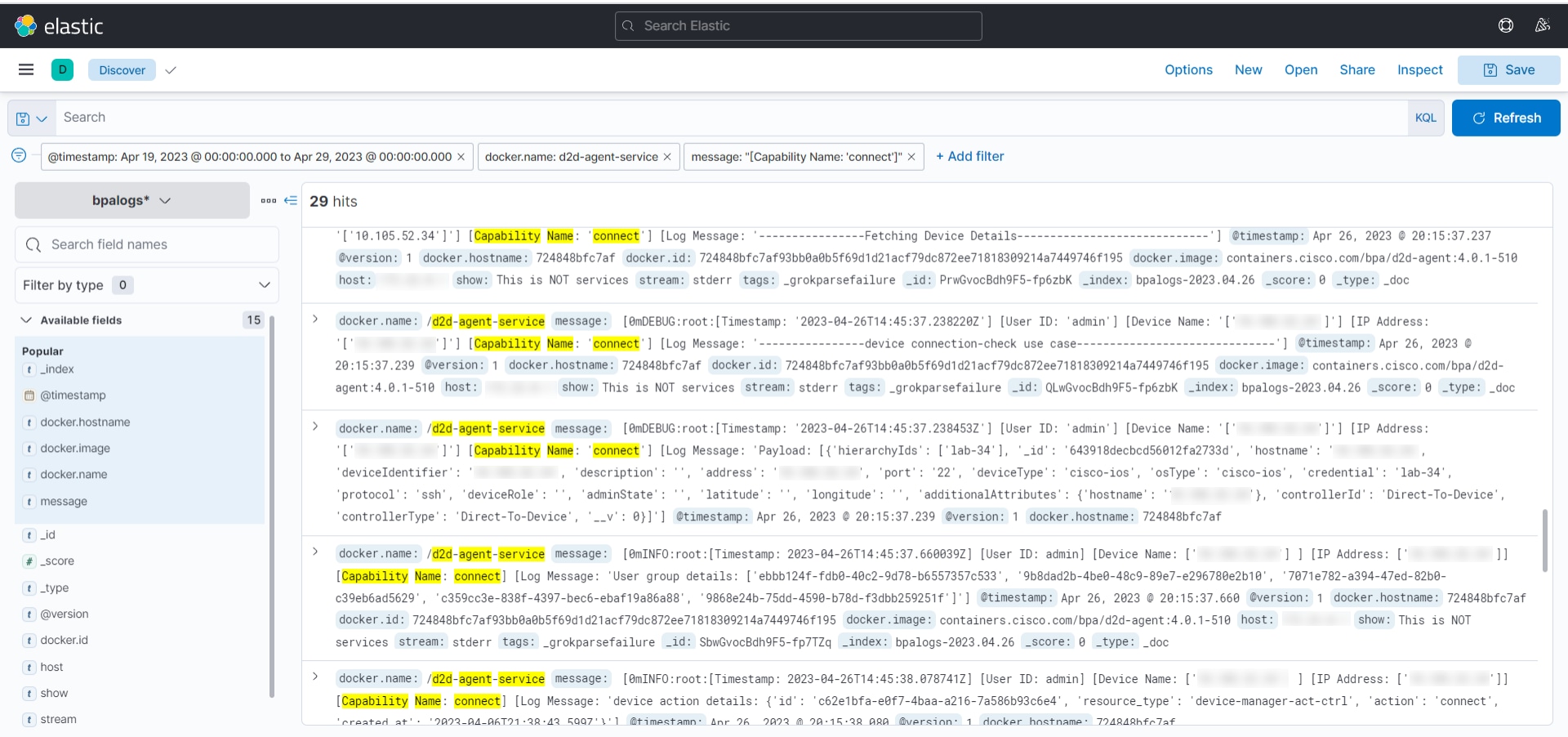

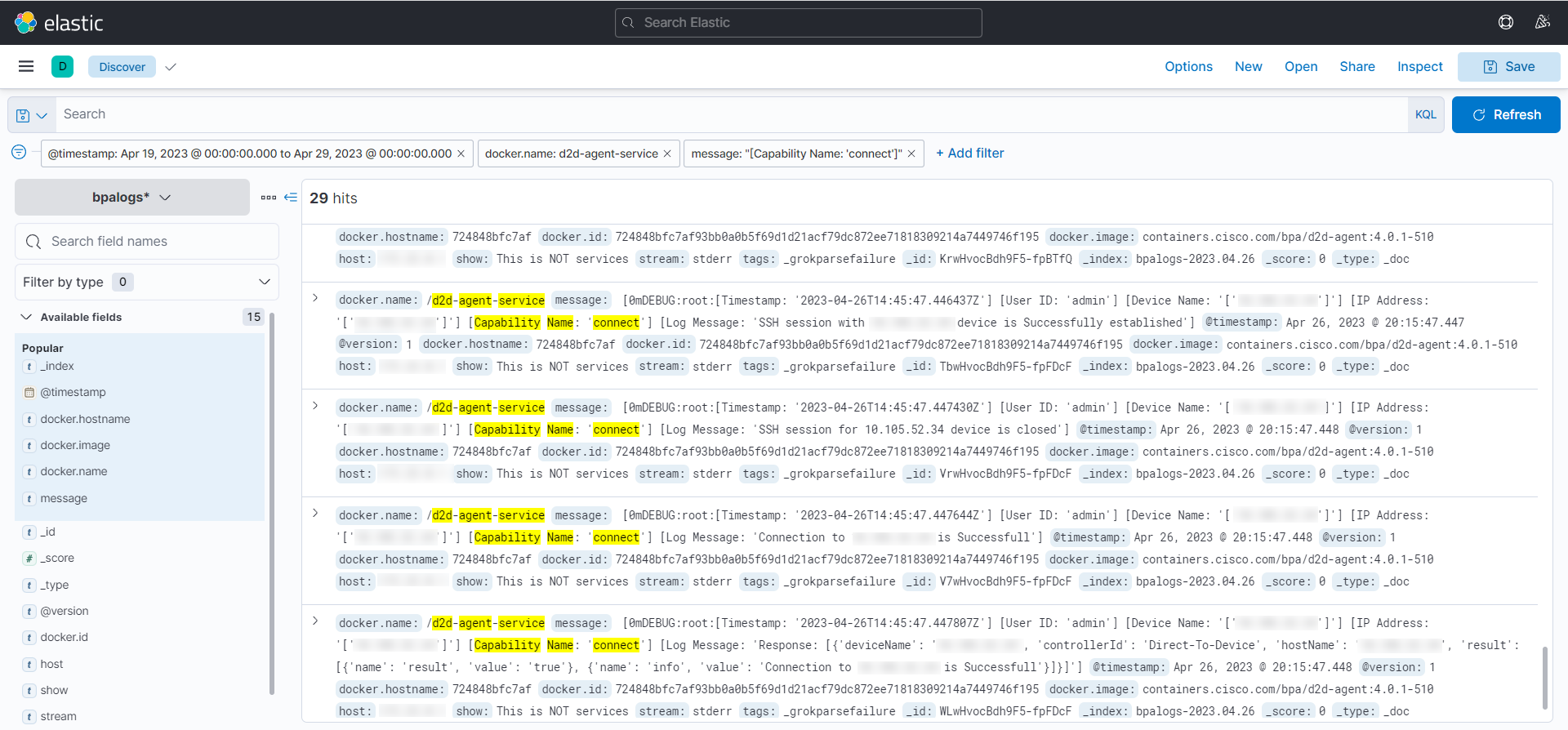

Verbinden

Connect wird verwendet, um eine Verbindung zu ausgewählten Geräten herzustellen, und gibt den Verbindungsstatus zurück.

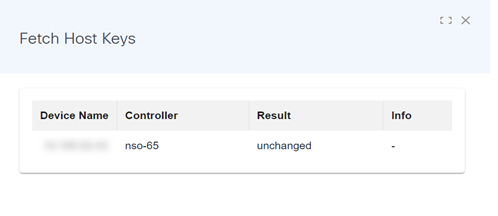

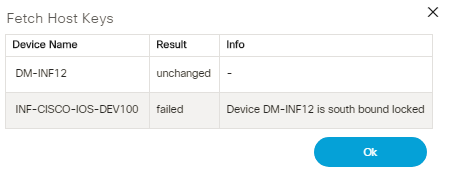

Host-Schlüssel abrufen

Der Vorgang zum Abrufen von Hostschlüsseln weist den NSO-Controller an, Informationen zum Hostschlüssel von den ausgewählten Geräten abzurufen und in der lokalen Datenbank zu speichern.

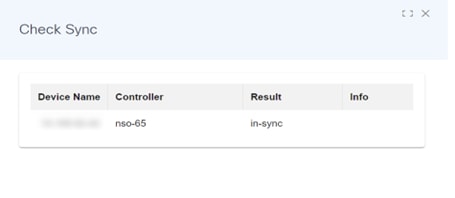

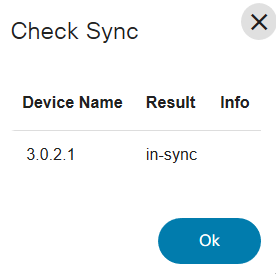

Synchronisierung überprüfen

Der Vorgang "Synchronisierung prüfen" überprüft, ob die Gerätekonfiguration in der NSO-Konfigurationsdatenbank (CDB) mit der Gerätekonfiguration synchronisiert ist.

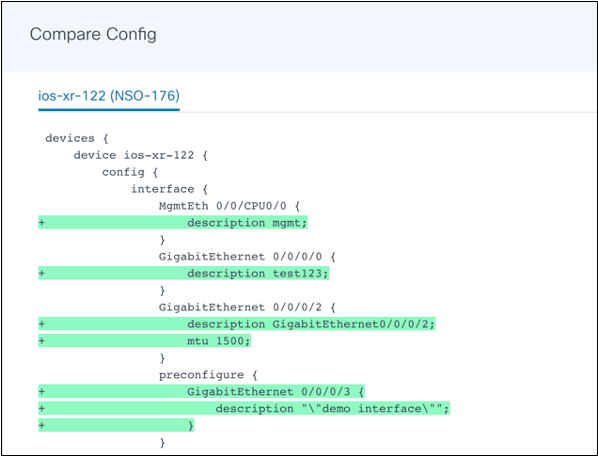

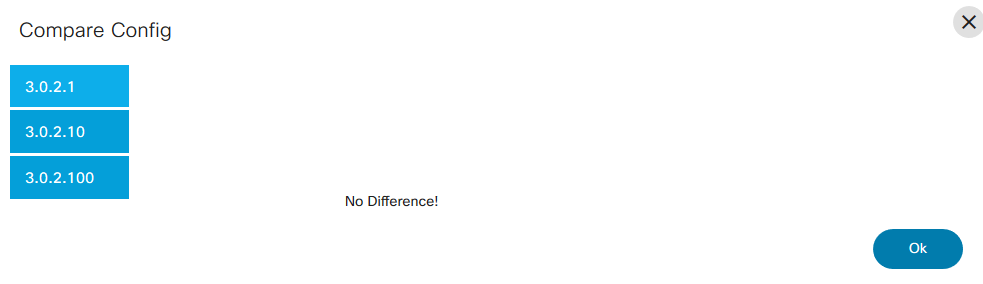

Konfig. vergleichen

Bei diesem Vorgang wird die Konfiguration im NSO-CDB mit der aktuellen Konfiguration auf dem ausgewählten Gerät verglichen. Wählen Sie die Geräte aus der Liste aus, und wählen Sie Device Actions (Geräteaktionen) > Compare Config (Konfiguration vergleichen).

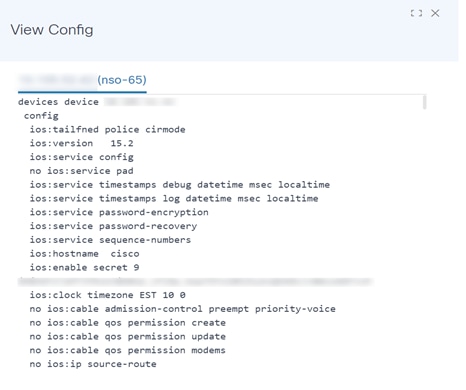

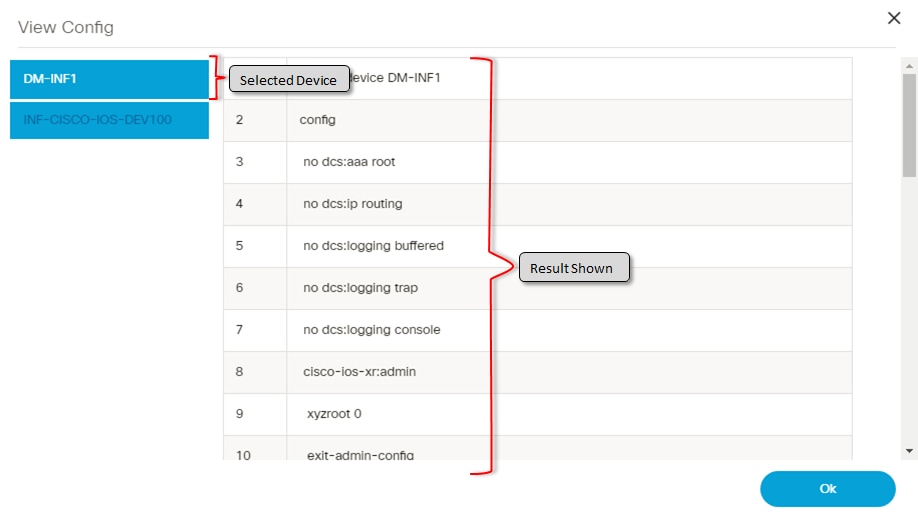

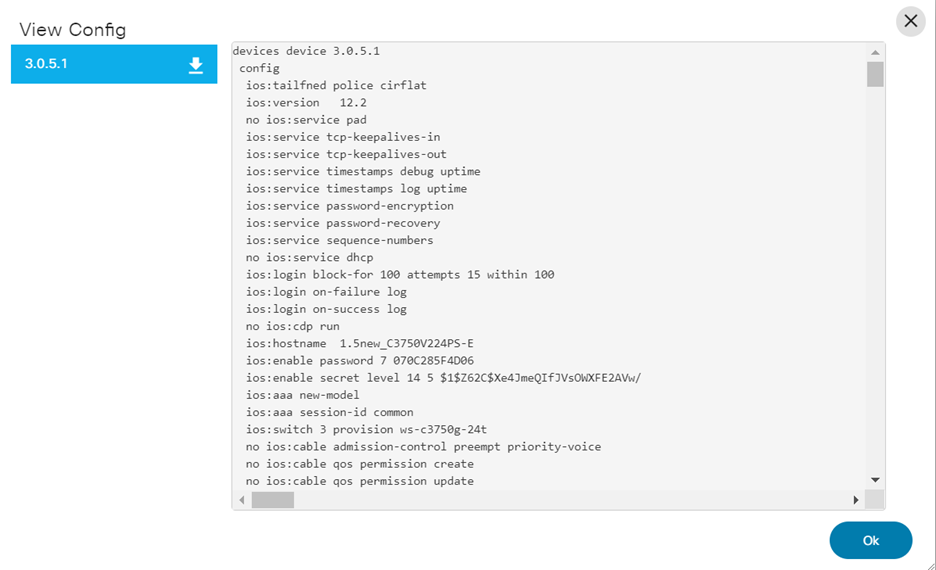

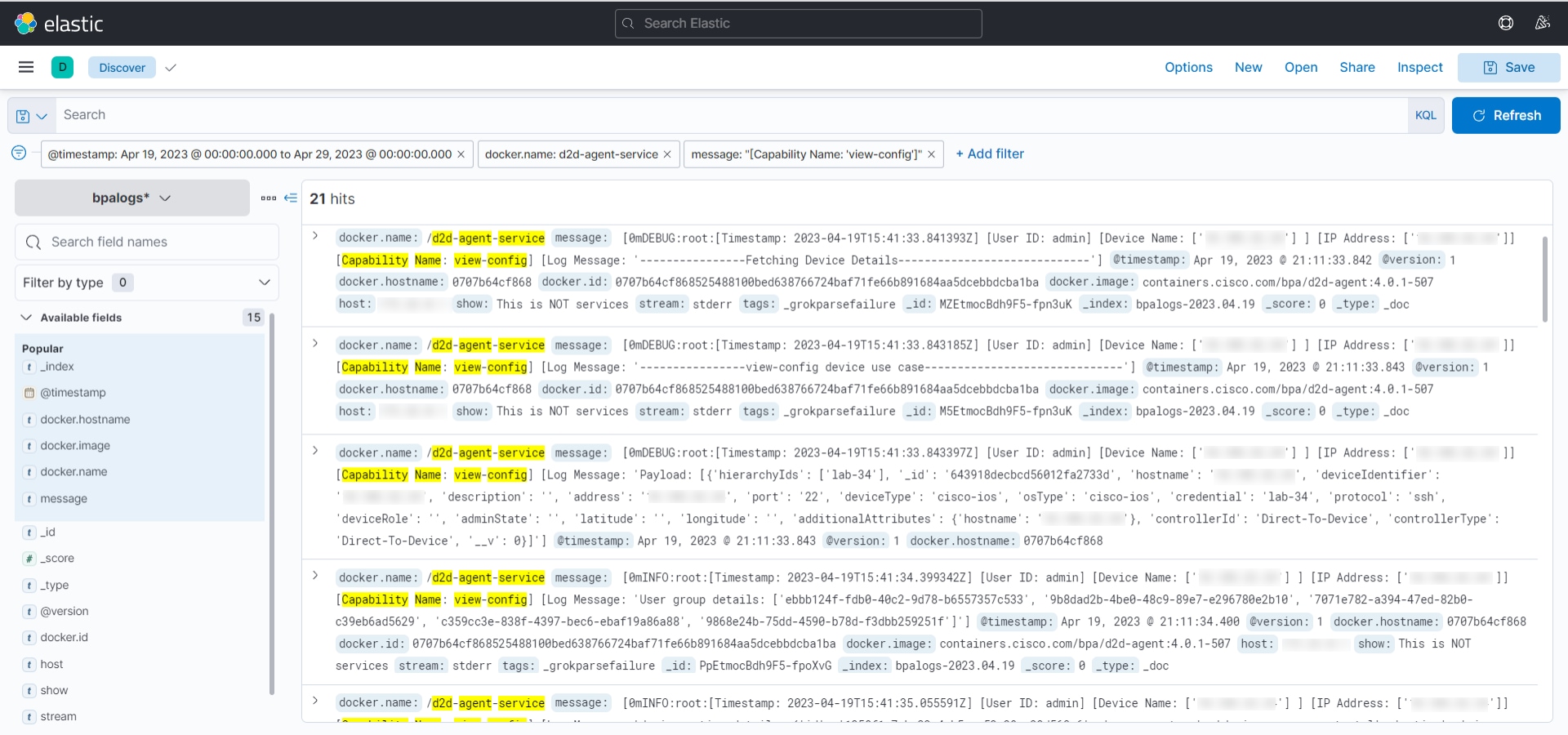

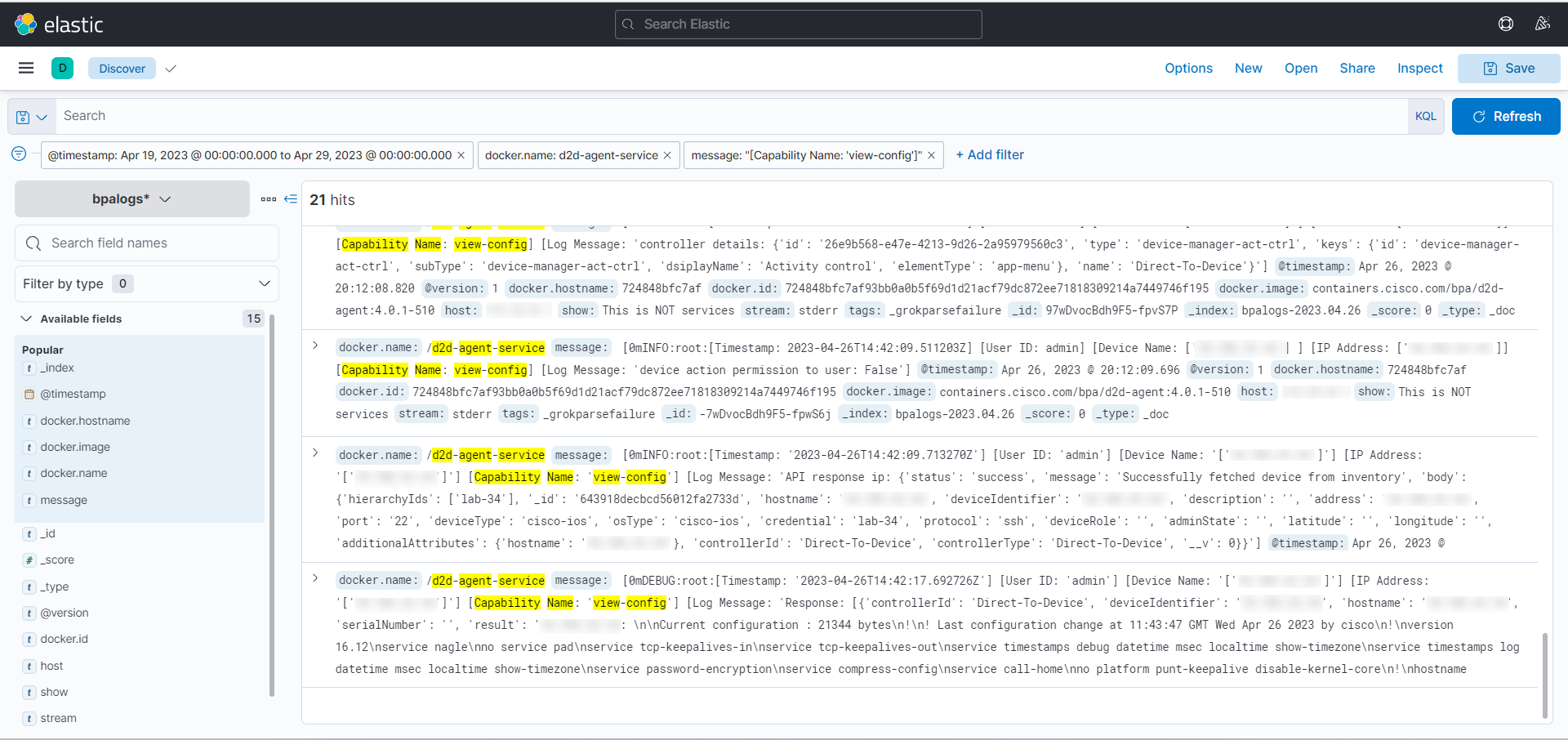

Konfiguration anzeigen

View Config (Konfiguration anzeigen) zeigt die Konfiguration eines oder mehrerer ausgewählter Geräte an. Um mehr als ein Gerät in der Liste auszuwählen, klicken Sie im Fenster View Config (Konfiguration anzeigen) auf den Gerätenamen.

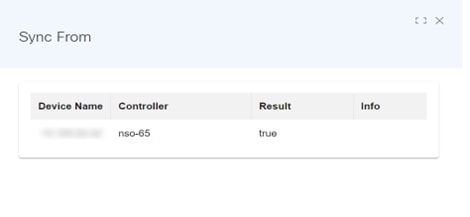

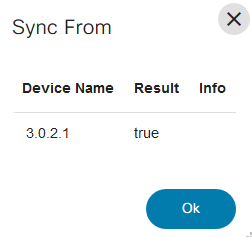

Synchronisieren von

Der Abgleich aus synchronisiert den Konfigurationsstatus im NSO-CDB mit der aktuellen Konfiguration eines Geräts. Dies gilt auch für den Cisco Crosswork Network Controller (CNC).

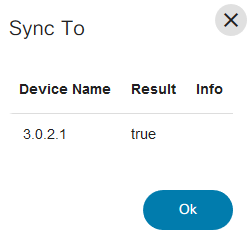

Synchronisieren mit

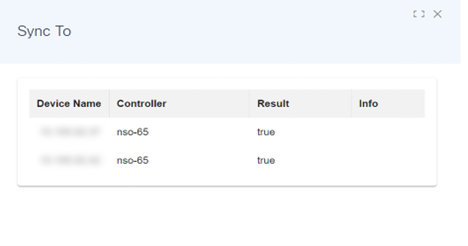

Der Vorgang "Synchronisieren mit" synchronisiert die im NSO-CDB gespeicherte Konfiguration mit dem Gerät, auf dem die Konfiguration ausgeführt wird. Wenn Unterschiede festgestellt werden, wird die Gerätekonfiguration entsprechend dem Status in CDB aktualisiert.

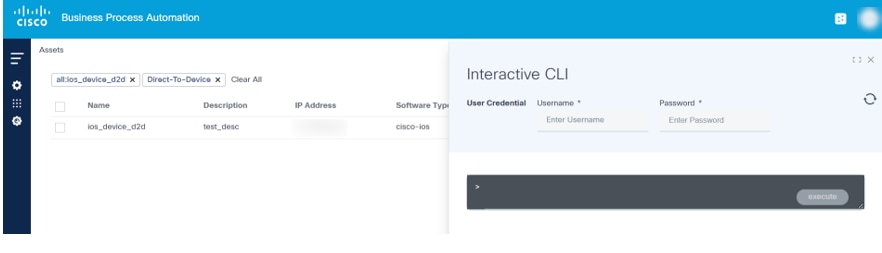

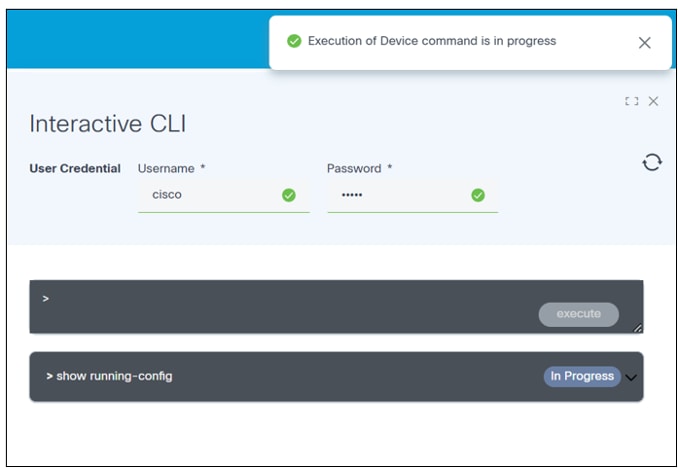

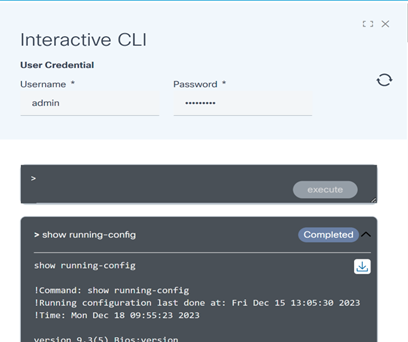

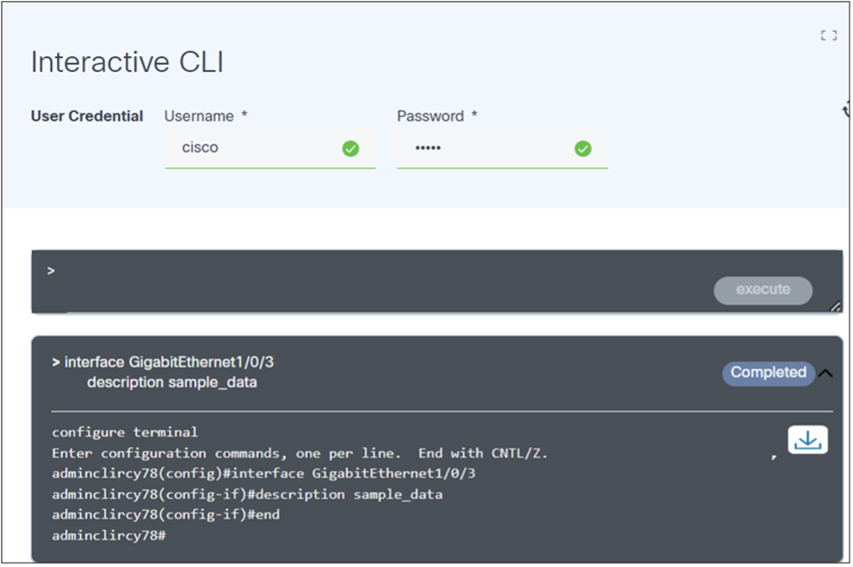

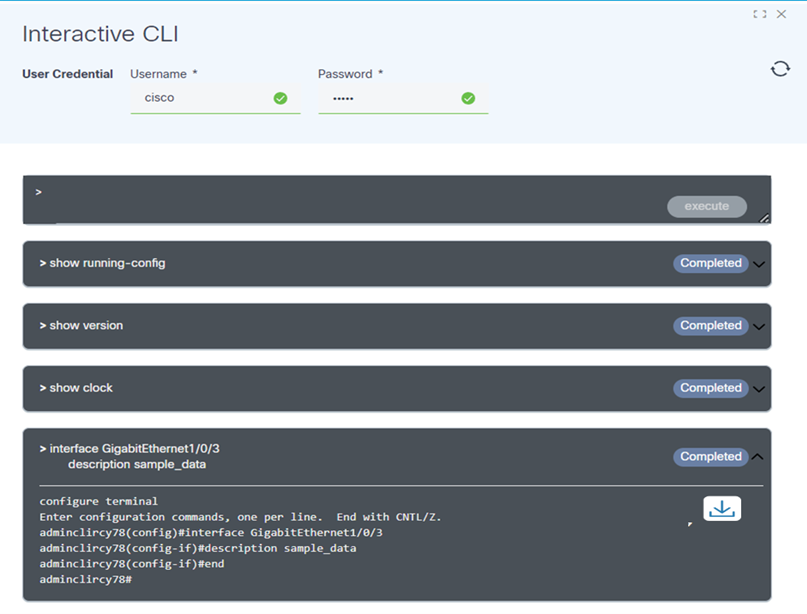

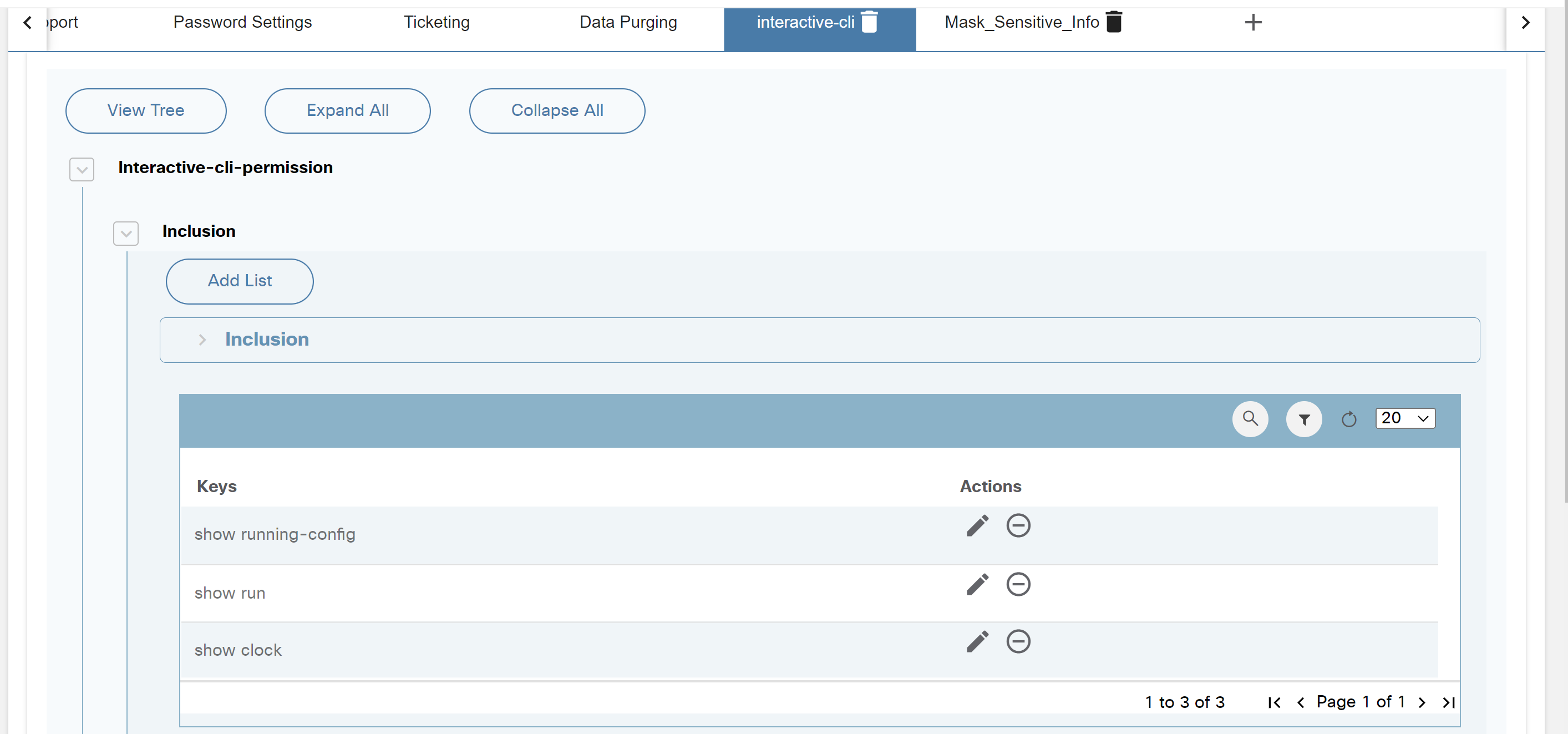

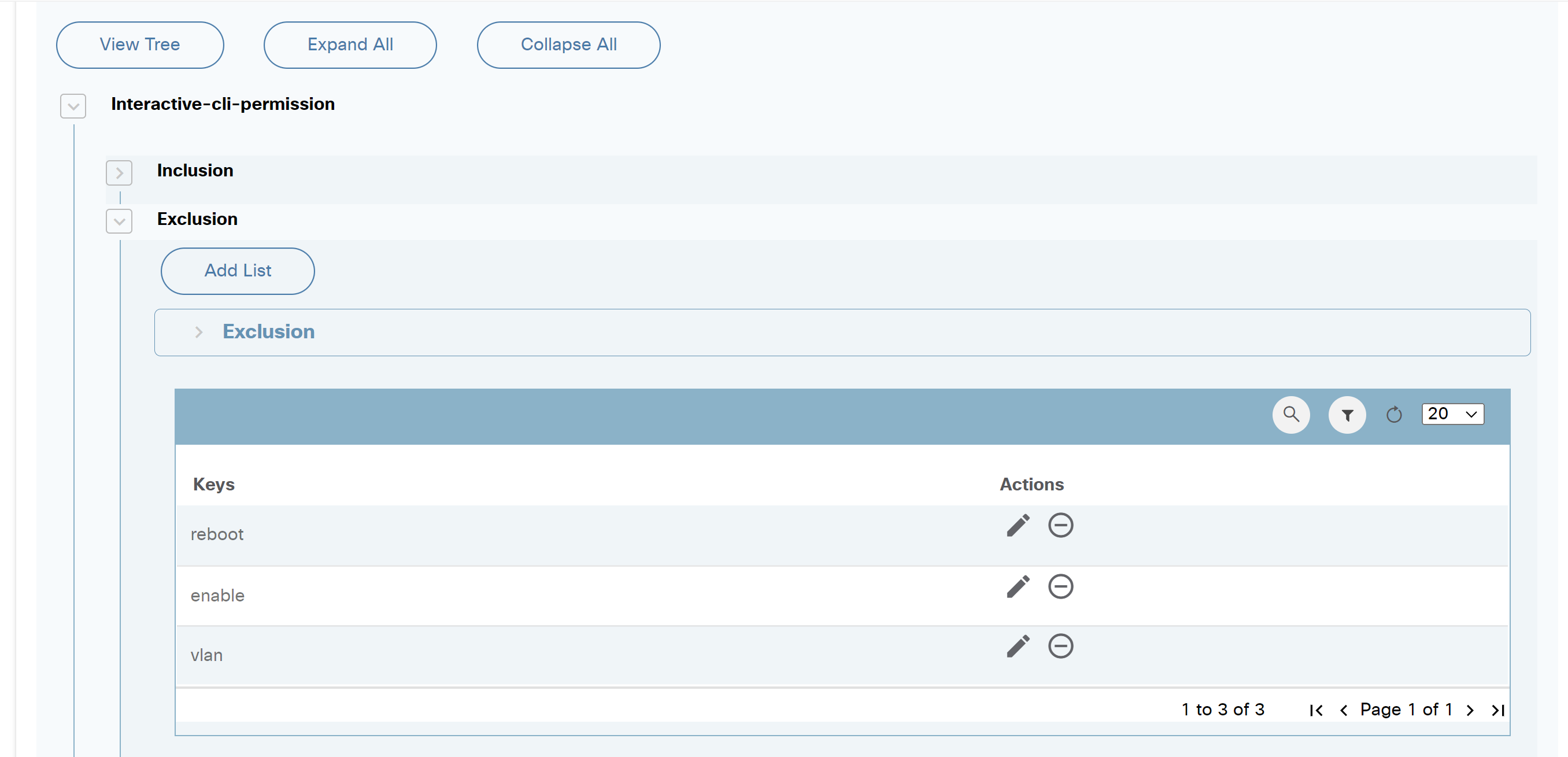

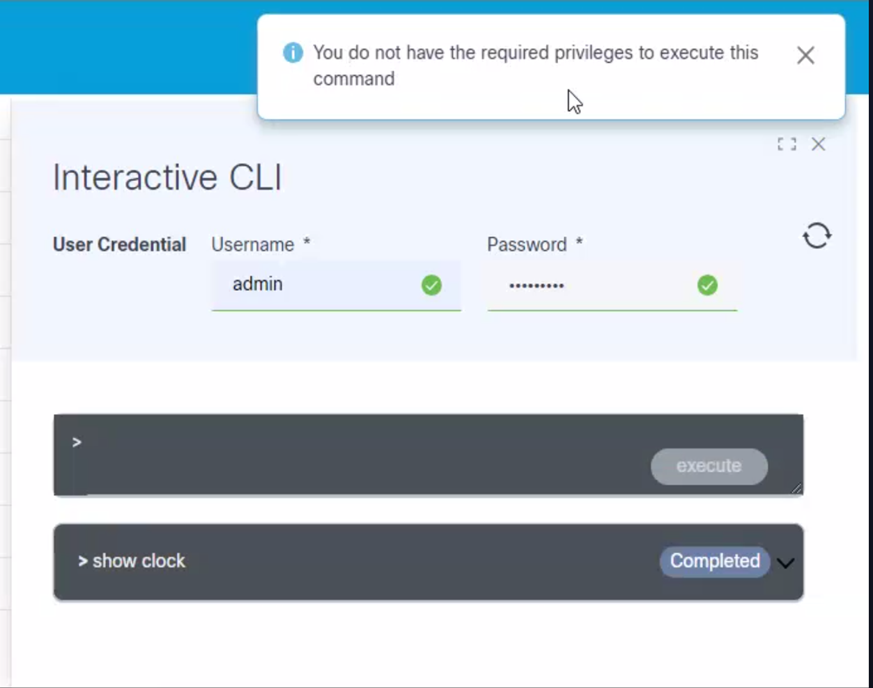

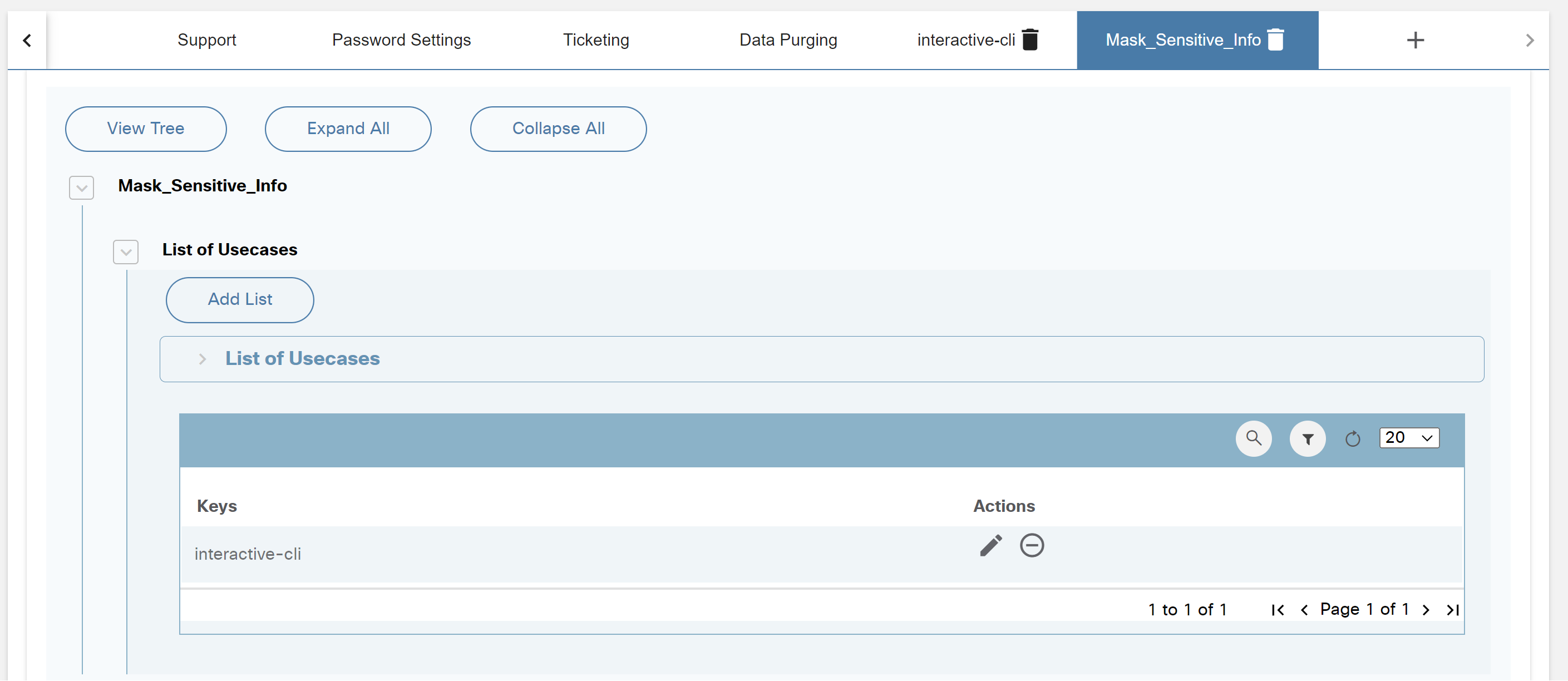

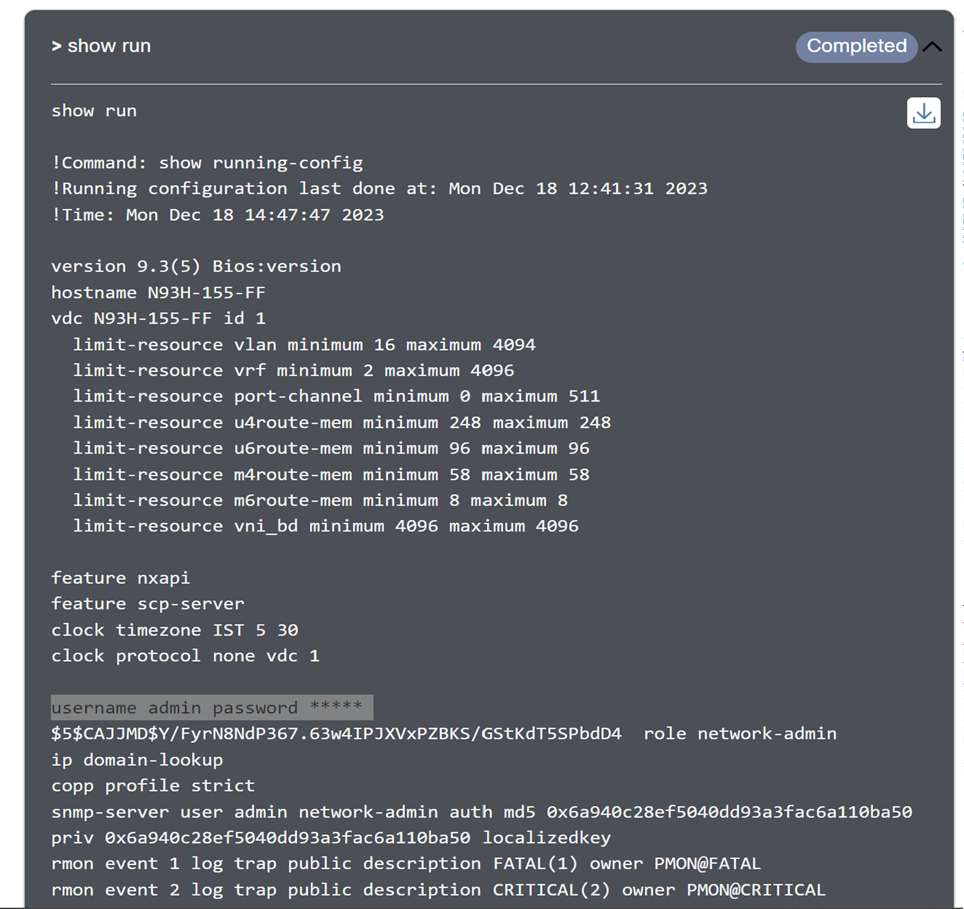

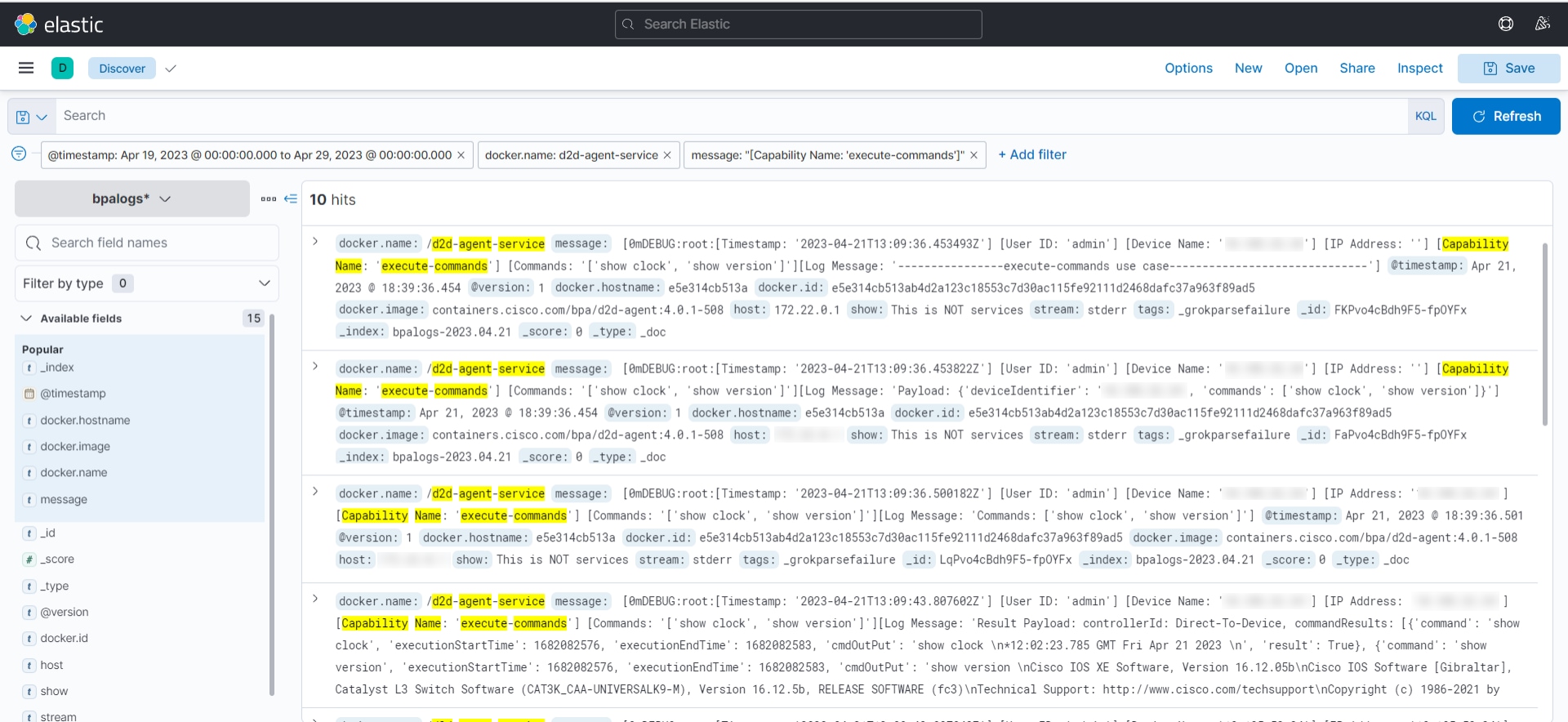

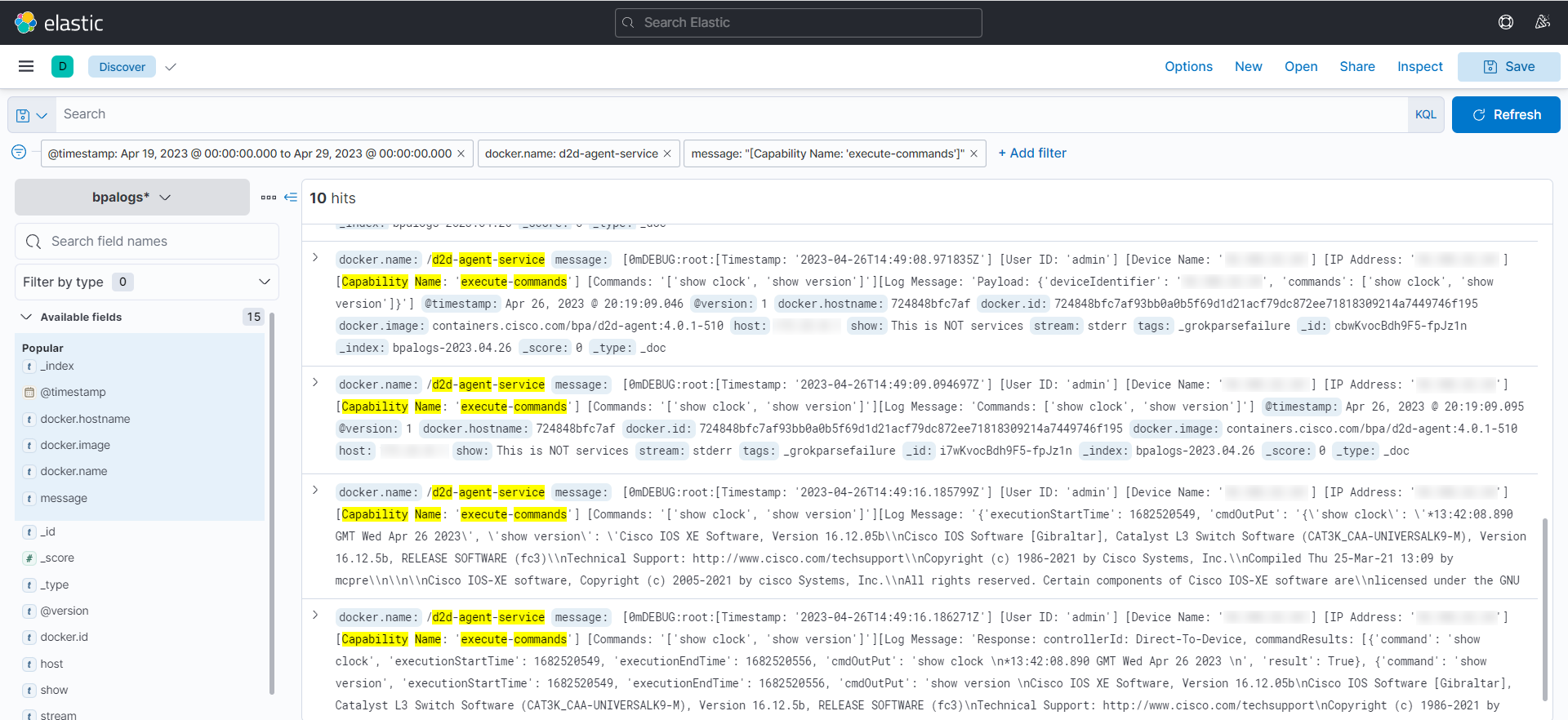

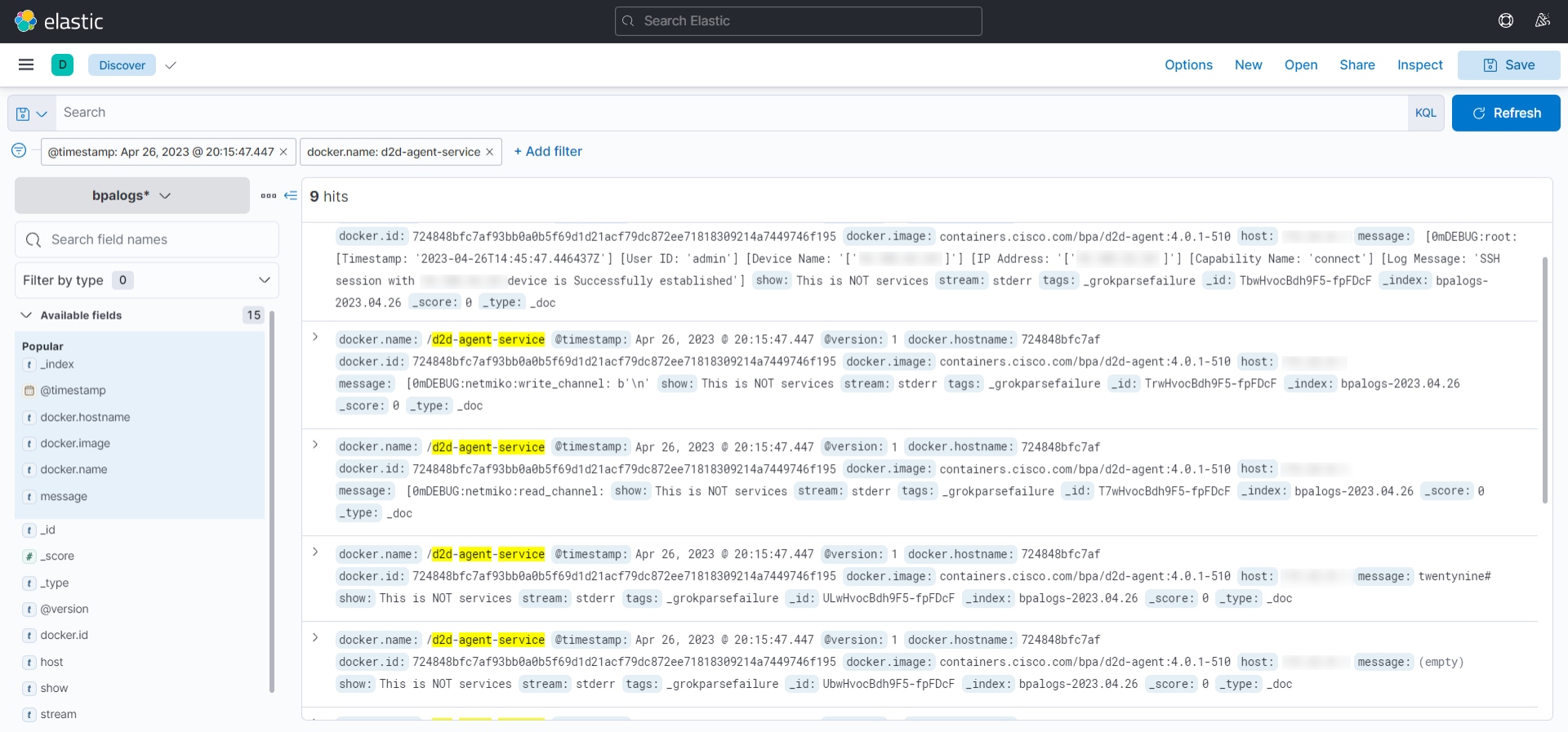

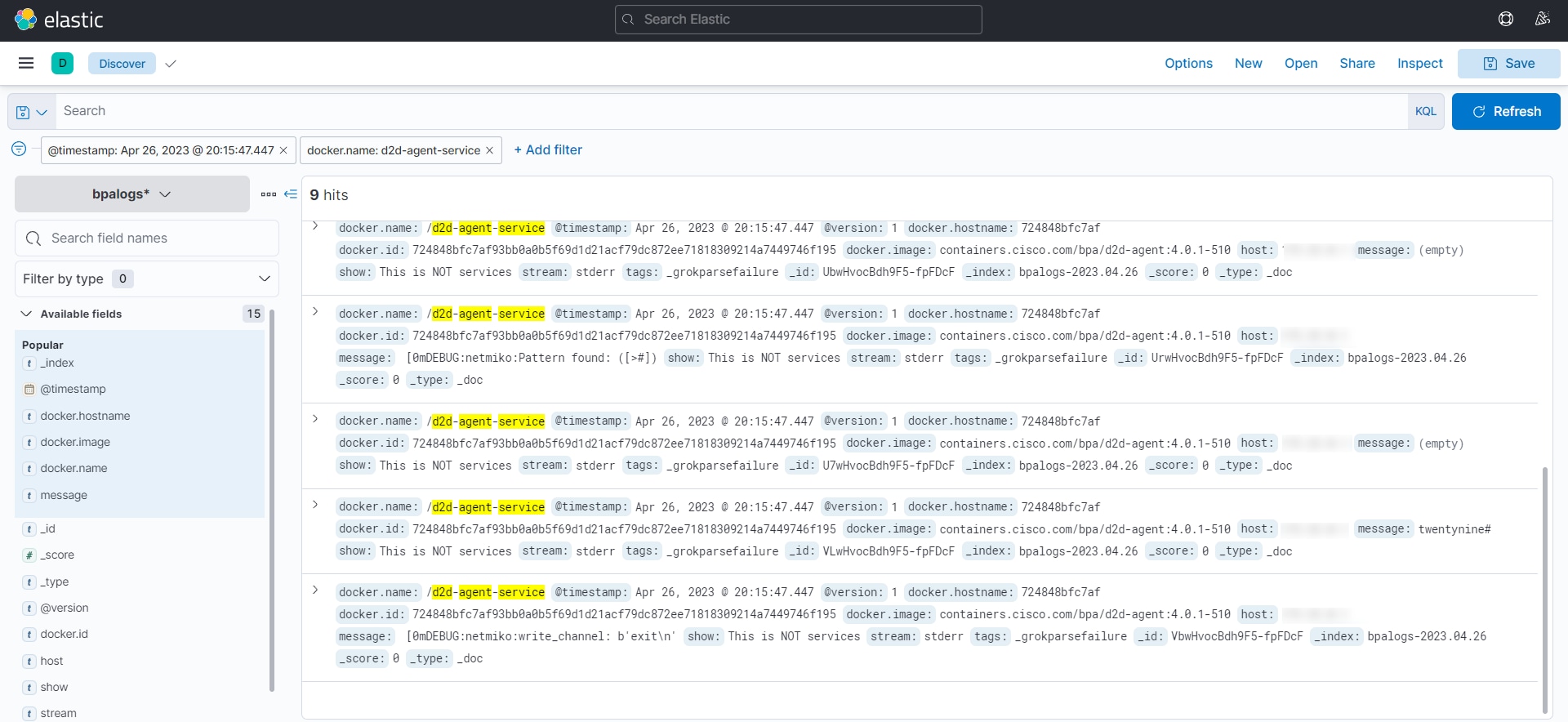

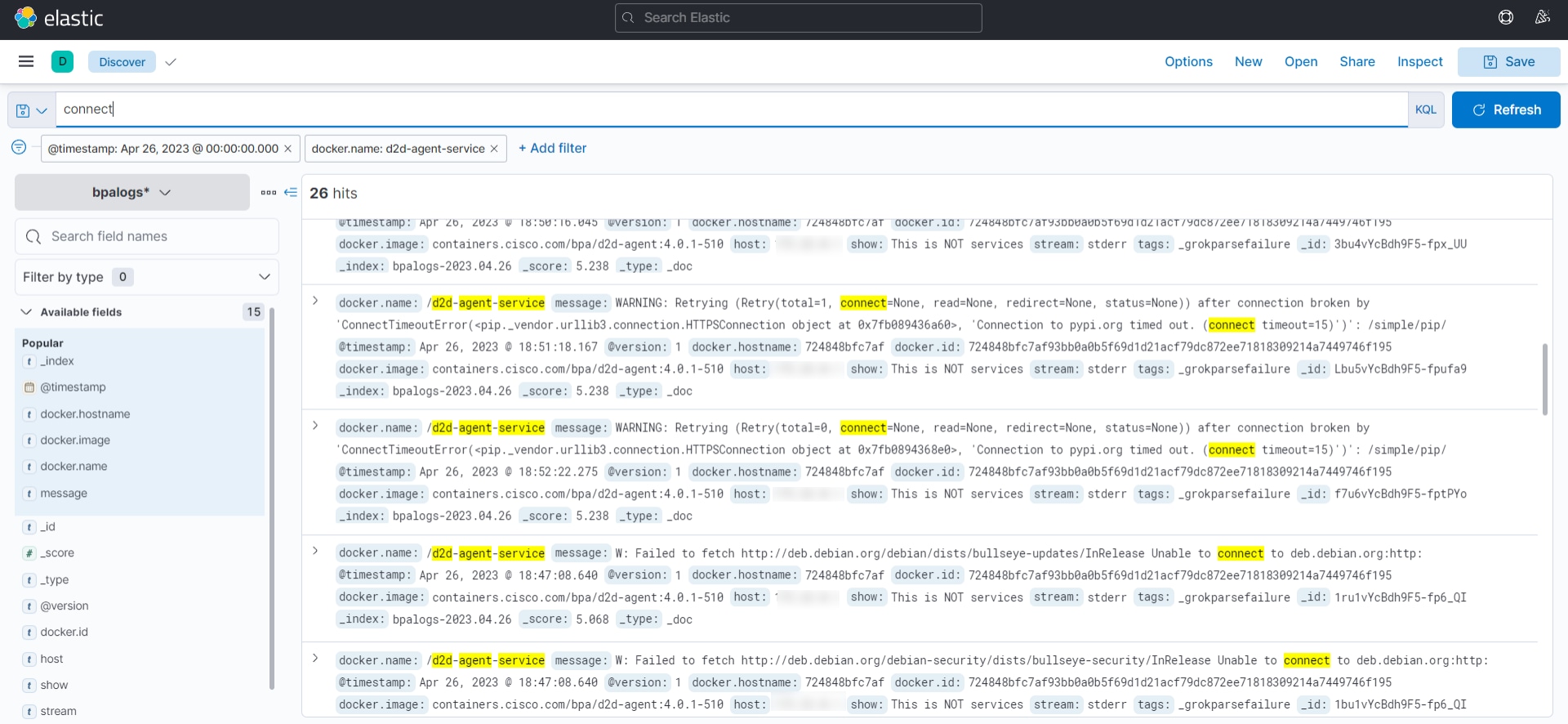

Interaktive Kommandozeile

Die interaktive Befehlszeilenschnittstelle (CLI) wird für die Benutzereingabe verwendet, insbesondere für Befehle (z. B. "device-show") und die Konfiguration von Geräten, die von Direct-To-Device verwaltet werden. Benutzer können mühelos Befehle ausführen, auf Geräteinformationen zugreifen und Konfigurationsänderungen in Echtzeit vornehmen, was zu einem nahtlosen und interaktiven Anwendererlebnis führt.

So greifen Sie auf die interaktive CLI-Funktion für Direct-To-Device zu:

- Suchen Sie auf der Seite Ressourcen in der Spalte Verwaltet von nach einem Gerät, das Direct-to-Device enthält.

- Wählen Sie ein Gerät aus den verfügbaren Optionen aus.

- Wählen Sie das Symbol More Options (Weitere Optionen) > Interactive CLI aus der Spalte Action (Aktion) des gewünschten Geräts aus. Ein interaktiver CLI-Bereich wird angezeigt.

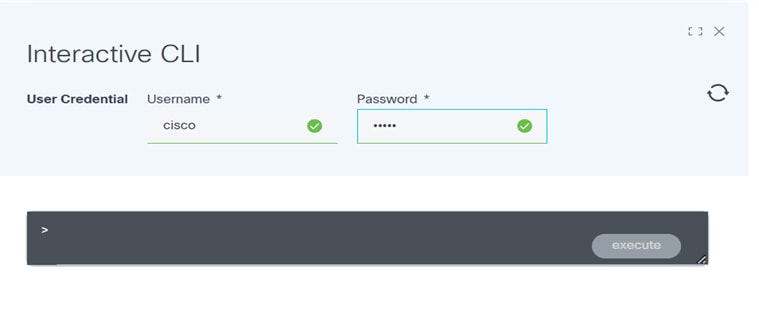

- Geben Sie einen Benutzernamen und ein Kennwort ein.

- Geben Sie den Befehl show or config ein, und klicken Sie auf execute. Es wird eine Statusbenachrichtigung angezeigt.

- Wählen Sie das Symbol Aktualisieren aus, um den Befehlsausführungsstatus zu aktualisieren. Der Schaltflächenstatus ändert sich zu "Abgeschlossen", sobald die Ausführung abgeschlossen ist.

- Klicken Sie auf den Pfeil neben dem Befehl, um die Befehlsausgabe anzuzeigen.

- Klicken Sie auf das Symbol Download (Herunterladen), um die Antwort als Textdatei zu speichern. Alle sensiblen Daten innerhalb der Antwort werden aus Datenschutzgründen maskiert. Benutzer können das interaktive Fenster schließen, wenn die Ausführung eines Befehls zu lange dauert. Eine Benutzerbenachrichtigung wird empfangen, wenn die Ausführung abgeschlossen ist.

- Wählen Sie das Symbol Ausgabe von langwierigen Aufgaben anzeigen aus, um die Ausgabe des jeweiligen Befehls zur Geräteausführung anzuzeigen. Es wird ein Fenster mit einer Liste von Geräten geöffnet, für die Befehlsausgabe verfügbar ist (die Benutzer jedoch noch nicht sehen können).

- Wählen Sie das Symbol Device (Gerät) aus, um auf Details des ausgeführten Gerätebefehls zuzugreifen.

- Sie können auch Konfigurationsbefehle ausführen, um die Gerätekonfiguration zu aktualisieren, wie unten gezeigt:

- Optional können Sie die Aufbewahrungsdauer (standardmäßig 24 Stunden beibehalten und dann automatisch gelöscht) einer Gerätebefehlsantwort anpassen, indem Sie die Umgebungsvariable "EXPIRES_INTERACTIVE_CLI" entsprechend den Anforderungen des Anwendungsfalls ändern. Dadurch wird eine benutzerfreundliche und effiziente Schnittstelle für die Verwendung der interaktiven CLI geschaffen, die eine nahtlose Ausführung von Befehlen und einen einfachen Zugriff auf deren Ausgabe ermöglicht.

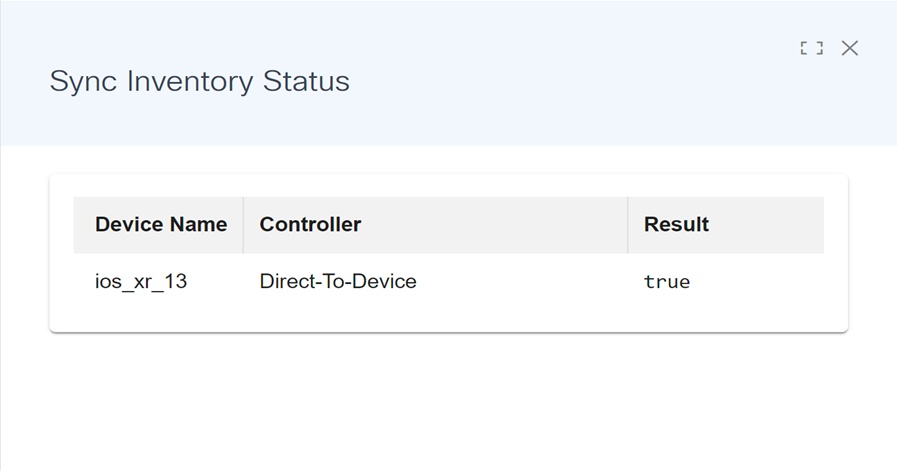

Bestand synchronisieren

Allen Controller-Agenten wurde eine Funktion zum Synchronisieren des Bestands hinzugefügt. So können Sie die neuesten Informationen von Controllern und Geräten wie Seriennummern, Software-Konformitätsmodellen und Softwareversionen für eine ausgewählte Liste von Geräten abrufen. Dies ermöglicht es Anwendungsfällen, diese einfache Funktion zu verwenden, anstatt die vollständige Synchronisierung der Controller-Geräte durchzuführen.

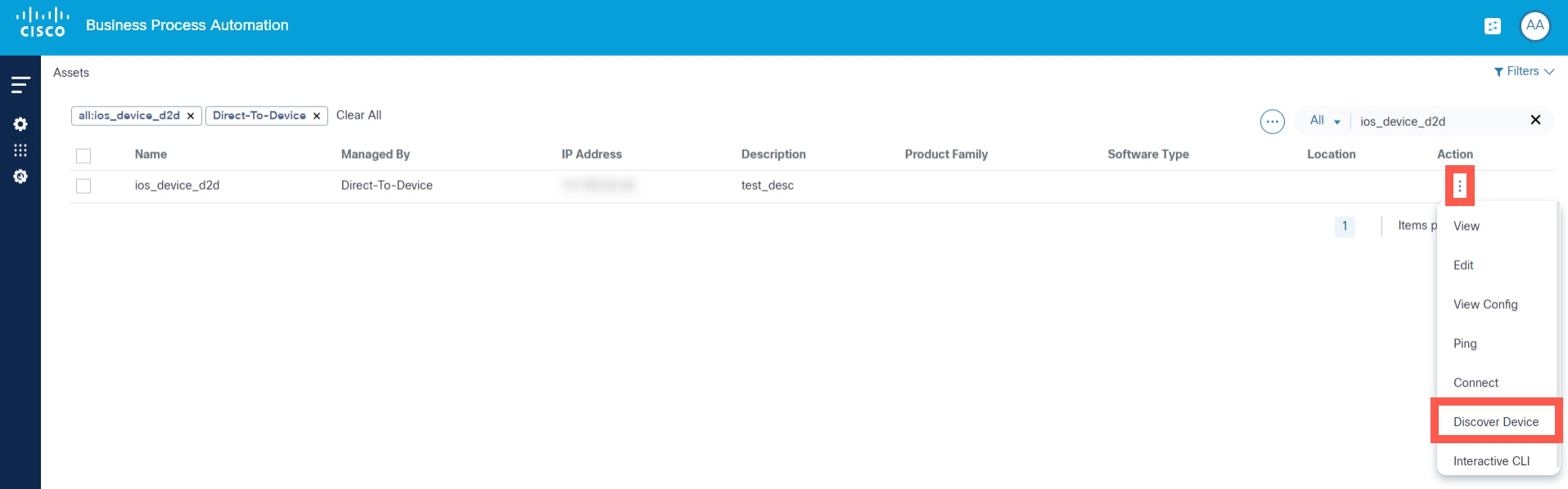

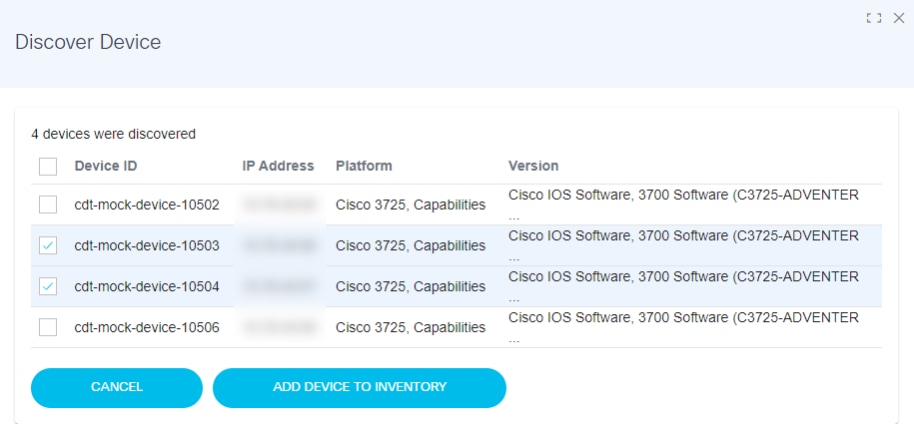

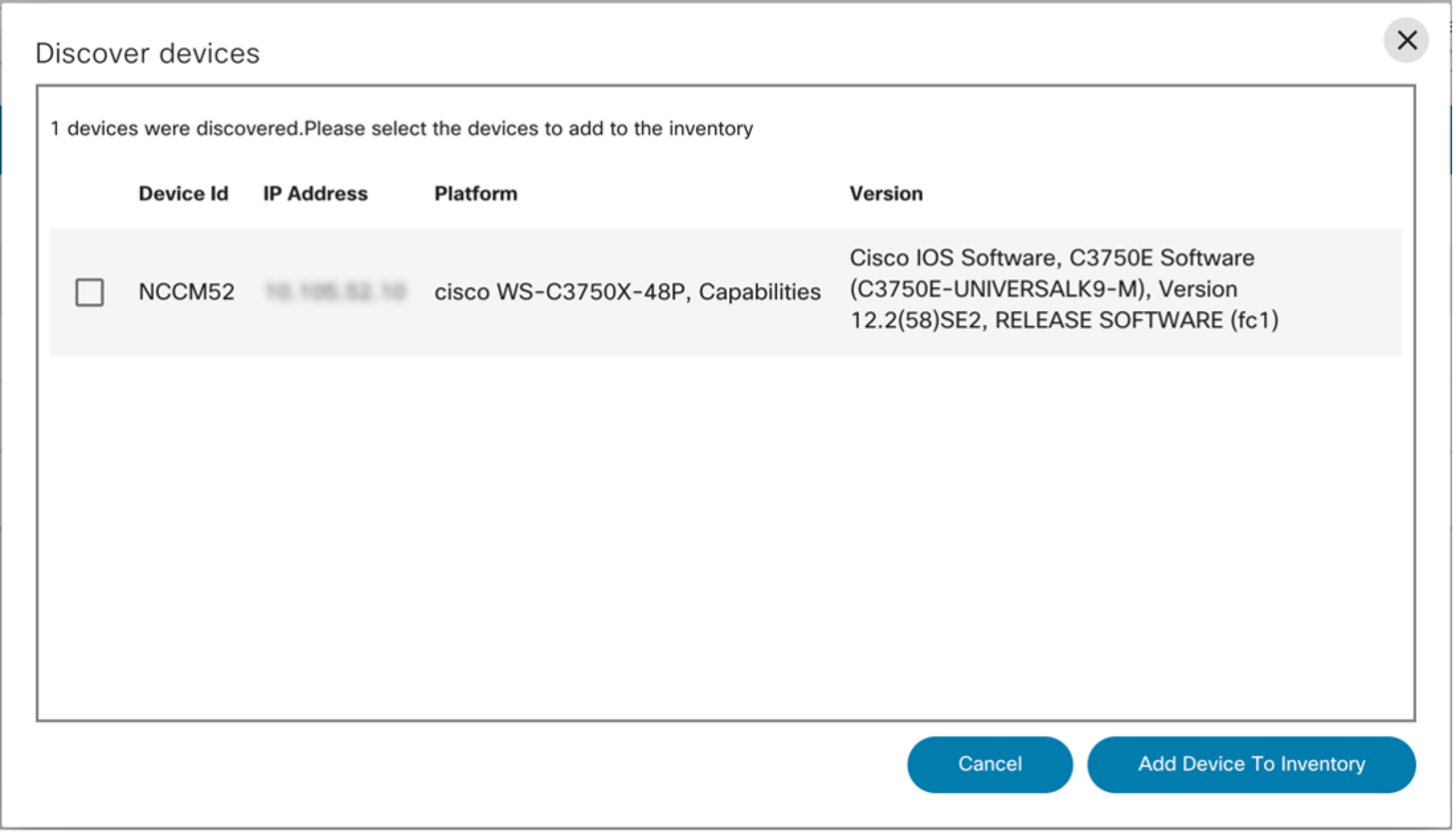

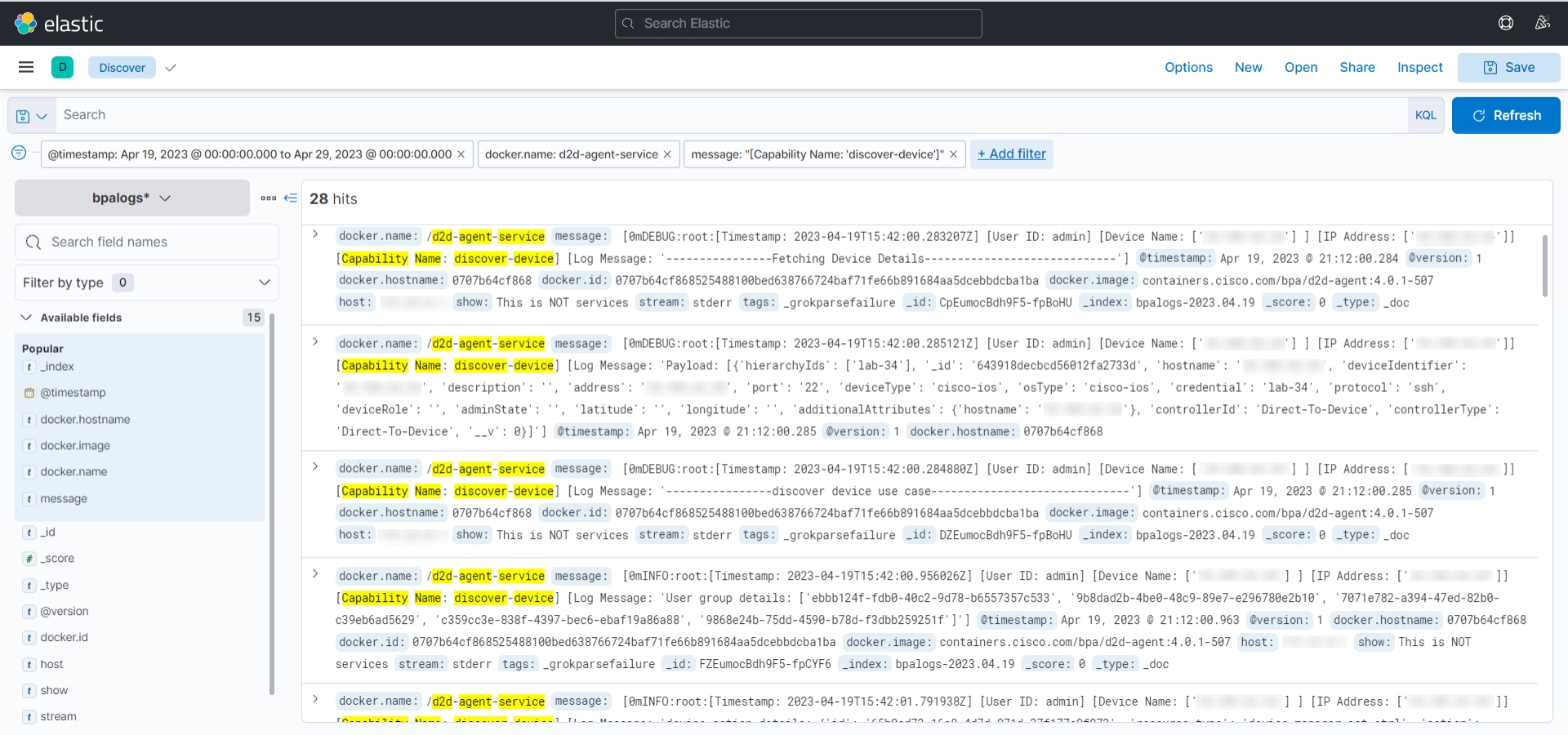

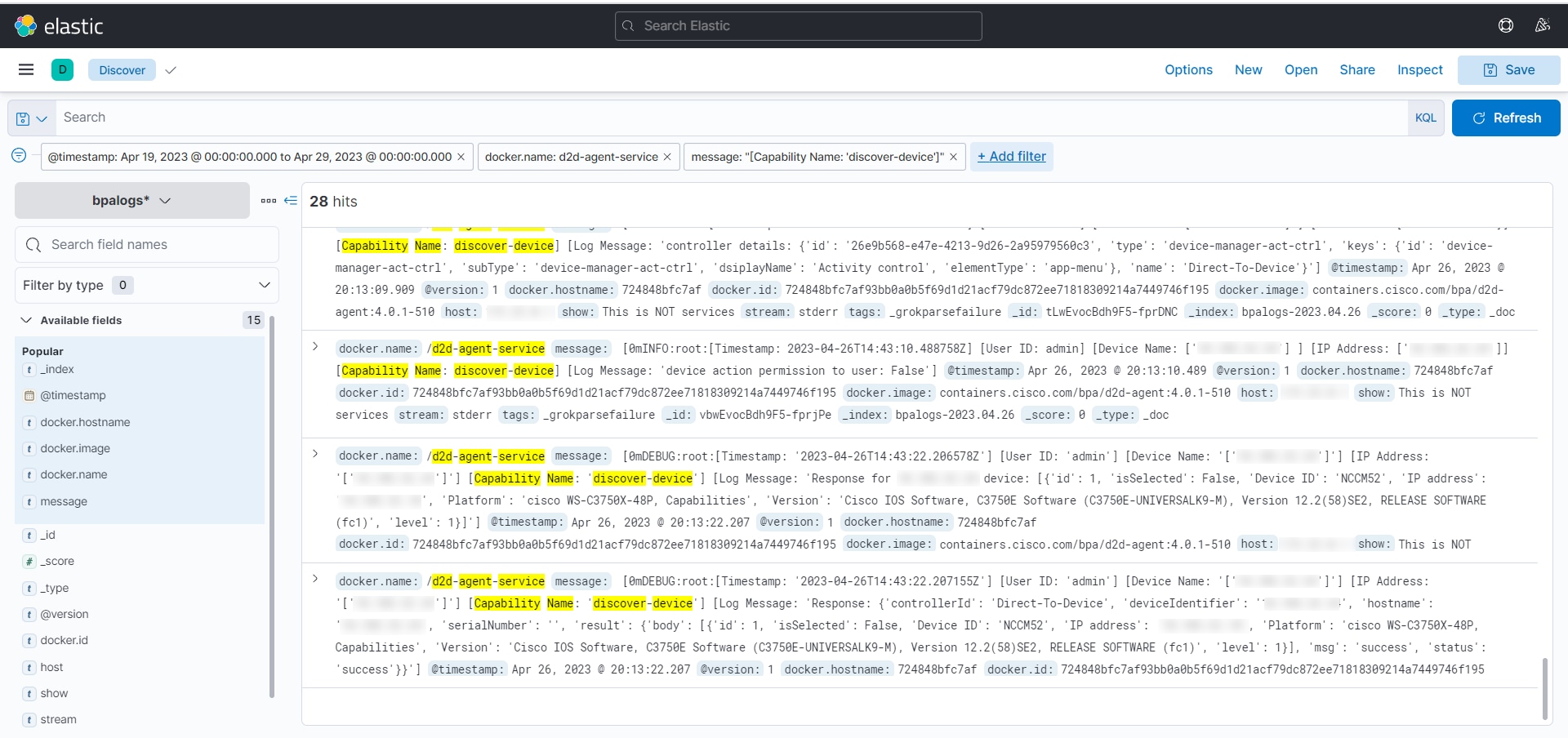

Gerät erkennen

Die Funktion "Discover Device" (Gerät erkennen) identifiziert benachbarte Geräte, eine Funktion, die für Szenarien wie Cisco Internetworking Operating System (IOS) relevant ist, in denen das Cisco Discovery Protocol (CDP) verwendet werden kann. Nur Geräte, die erfolgreich vom BPA-Server angepingt werden können und auf die über dieselben Anmeldeinformationen zugegriffen werden kann, werden in den Ergebnissen der erkannten Geräte angezeigt. Benutzer können Details zu erkannten Geräten anzeigen, indem sie die Details im Popup-Fenster anzeigen und diese erkannten Geräte integrieren. Derzeit wird diese Funktion nur für die Cisco Produktfamilie von Geräten unterstützt.

So führen Sie die Aktion "Gerät erkennen" aus:

- Wählen Sie ein Gerät aus den verfügbaren Optionen im Ressourcen-Manager aus.

- Wählen Sie auf der Seite Ressourcen in der Spalte Aktion des gewünschten Geräts das Symbol Weitere Optionen > Gerät erkennen aus.

Es wird eine Liste der erkannten Geräte generiert, die vom BPA-Server angepingt werden können. Jedes der aufgeführten Geräte stellt relevante Informationen wie Geräte-ID, IP-Adresse, Plattform und Version bereit.

- Wählen Sie ein oder mehrere Geräte aus, und klicken Sie auf ADD DEVICE TO INVENTORY (GERÄT ZUM BESTAND HINZUFÜGEN).

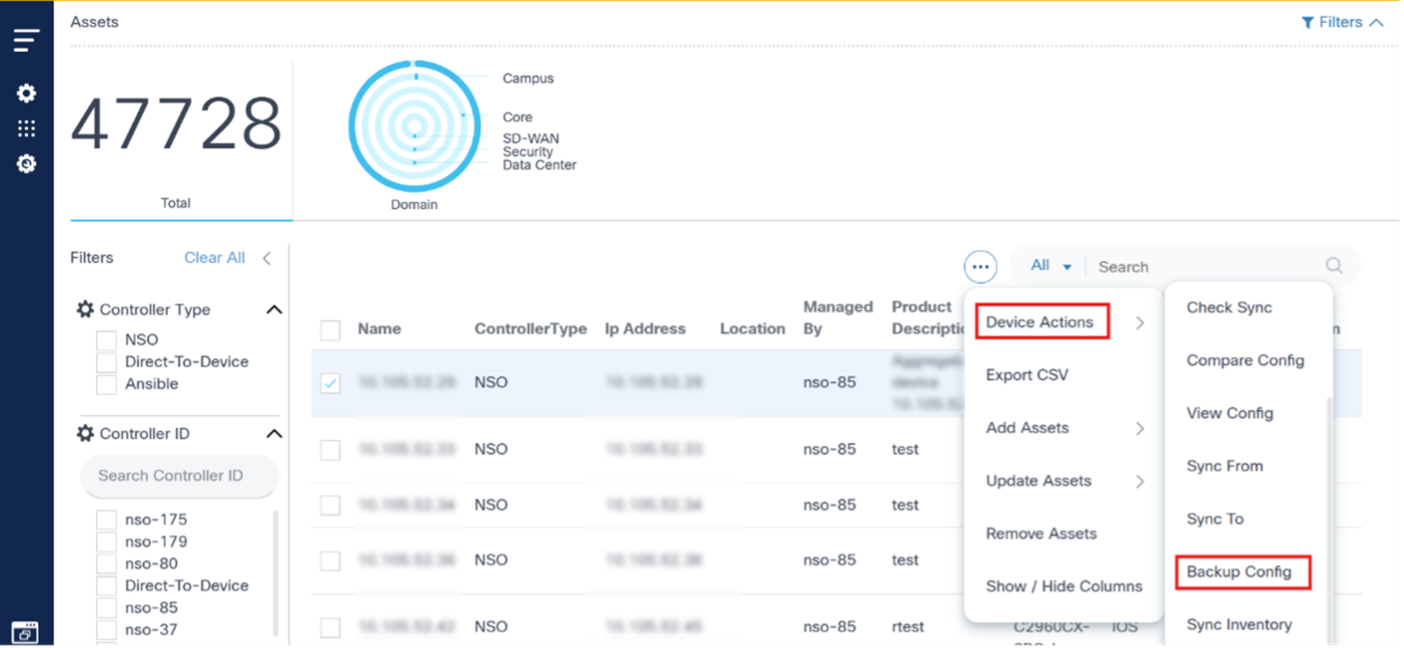

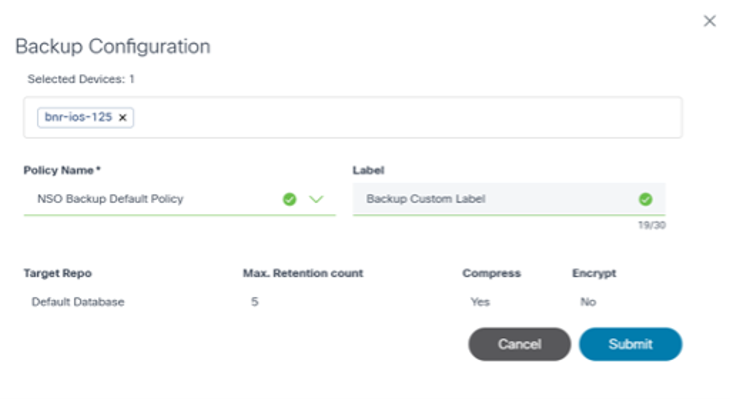

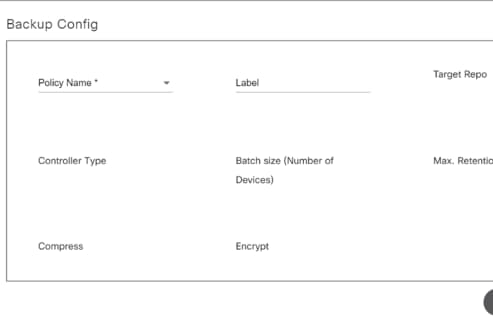

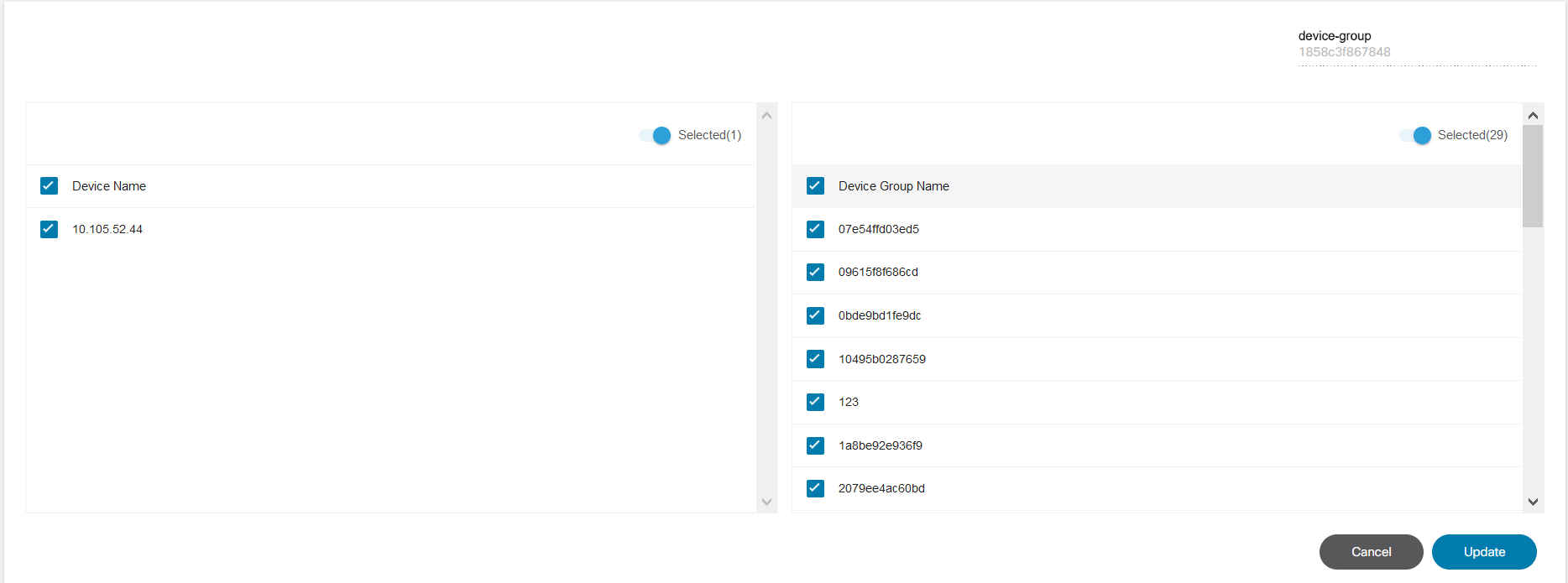

Sicherungskonfiguration

Benutzer können On-Demand-Backups bei der Geräteaktion für die Sicherungskonfiguration auslösen. Gehen Sie wie folgt vor, um auf die Sicherungskonfiguration zuzugreifen:

- Wählen Sie ein oder mehrere Geräte aus, und wählen Sie das Symbol More Options (Weitere Optionen) > Backup Config (Sicherungskonfiguration). Das Fenster Backup Configuration (Sicherungskonfiguration) wird geöffnet, in dem alle ausgewählten Geräte aufgeführt sind.

- Wählen Sie die Richtlinie aus, weisen Sie dem Backup-Prozess eine benutzerdefinierte Bezeichnung zu, und erstellen Sie Backups ausgewählter Geräte. Mehrere Geräte können gleichzeitig ausgewählt werden.

- Klicken Sie auf Senden. Der Backup-Prozess über die Asset Manager-Anwendung kann jetzt initiiert werden.

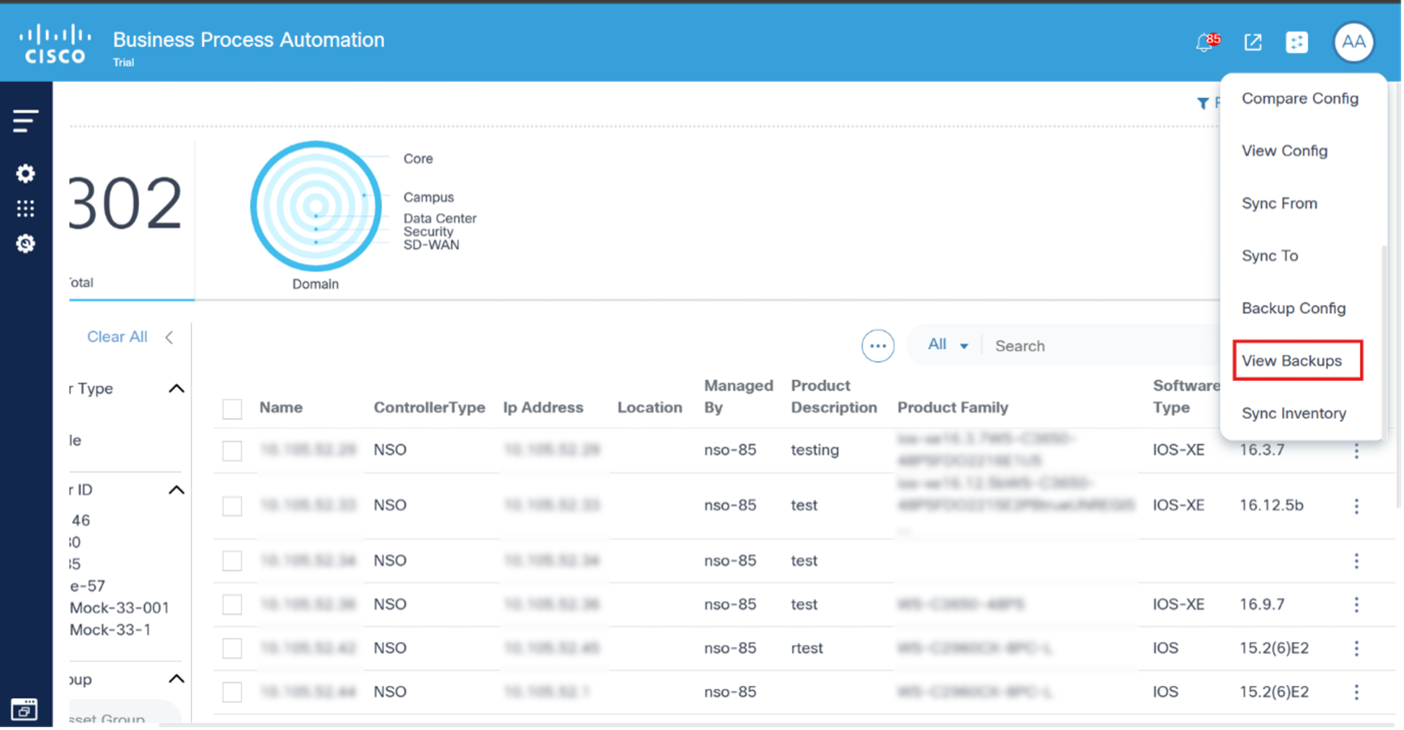

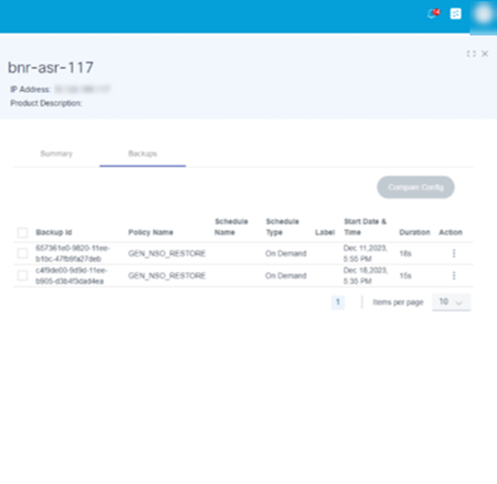

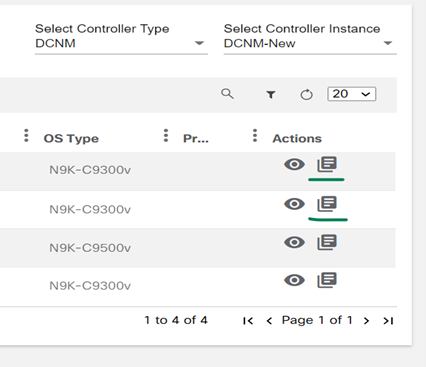

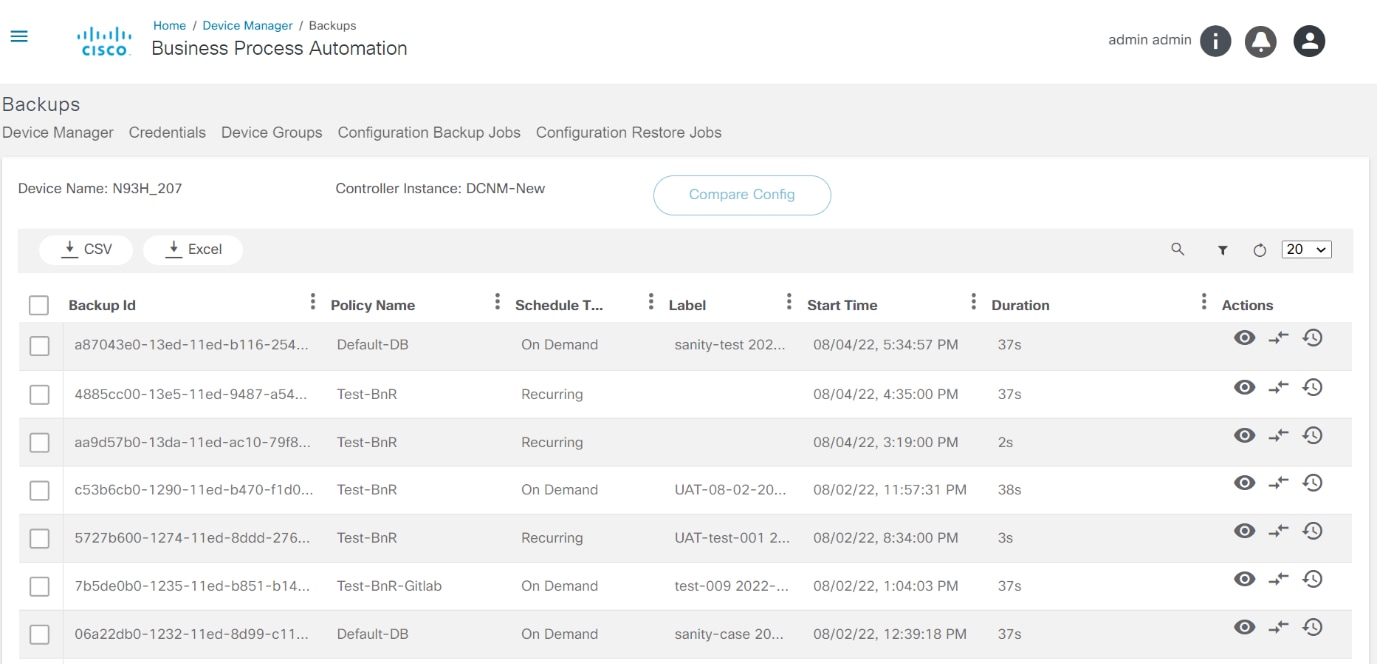

Sicherungen anzeigen

Die Geräteaktion "Sicherungen anzeigen" zeigt den Verlauf der durchgeführten Sicherungen an. Klicken Sie auf das Symbol More Options (Weitere Optionen) > View Backups (Backups anzeigen), um den Backup-Verlauf eines ausgewählten Geräts anzuzeigen. Unter der Registerkarte Backups wird ein Detailfenster geöffnet, in dem die verfügbaren Backup-Verlaufsdaten angezeigt werden.

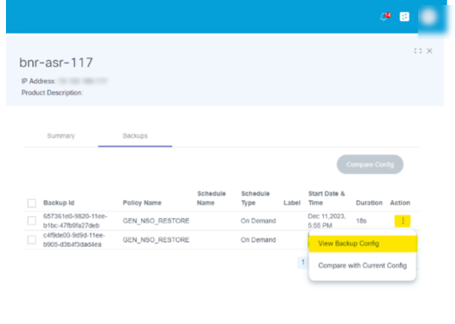

Auf der Registerkarte Backups zeigen die verfügbaren Backup-Verlaufshistorien ihre jeweiligen Details an. Benutzer können in jedem Sicherungsverlauf die folgenden Aktionen durchführen:

| Backup-Verlaufsaktionen | Beschreibung |

|---|---|

| Sicherungskonfiguration anzeigen | Anzeigen der zum ausgewählten Sicherungsdatum verfügbaren Sicherungskonfiguration |

| Mit aktueller Konfiguration vergleichen | Vergleichen der Sicherungskonfiguration mit der aktuellen Konfiguration des aktuellen Laufwerks oder Geräts |

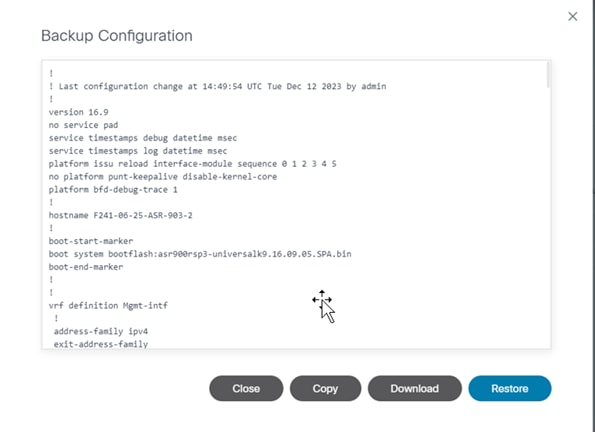

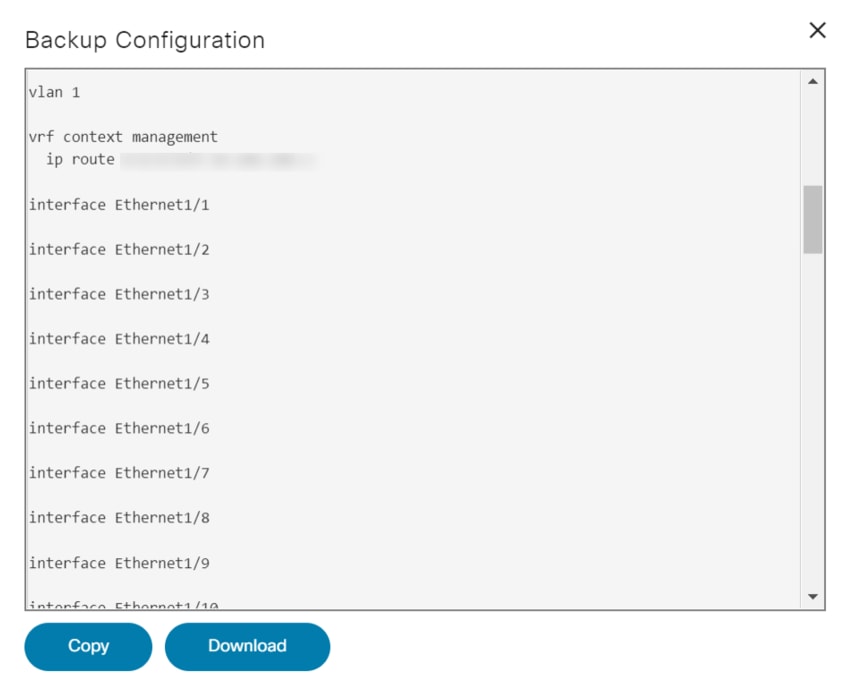

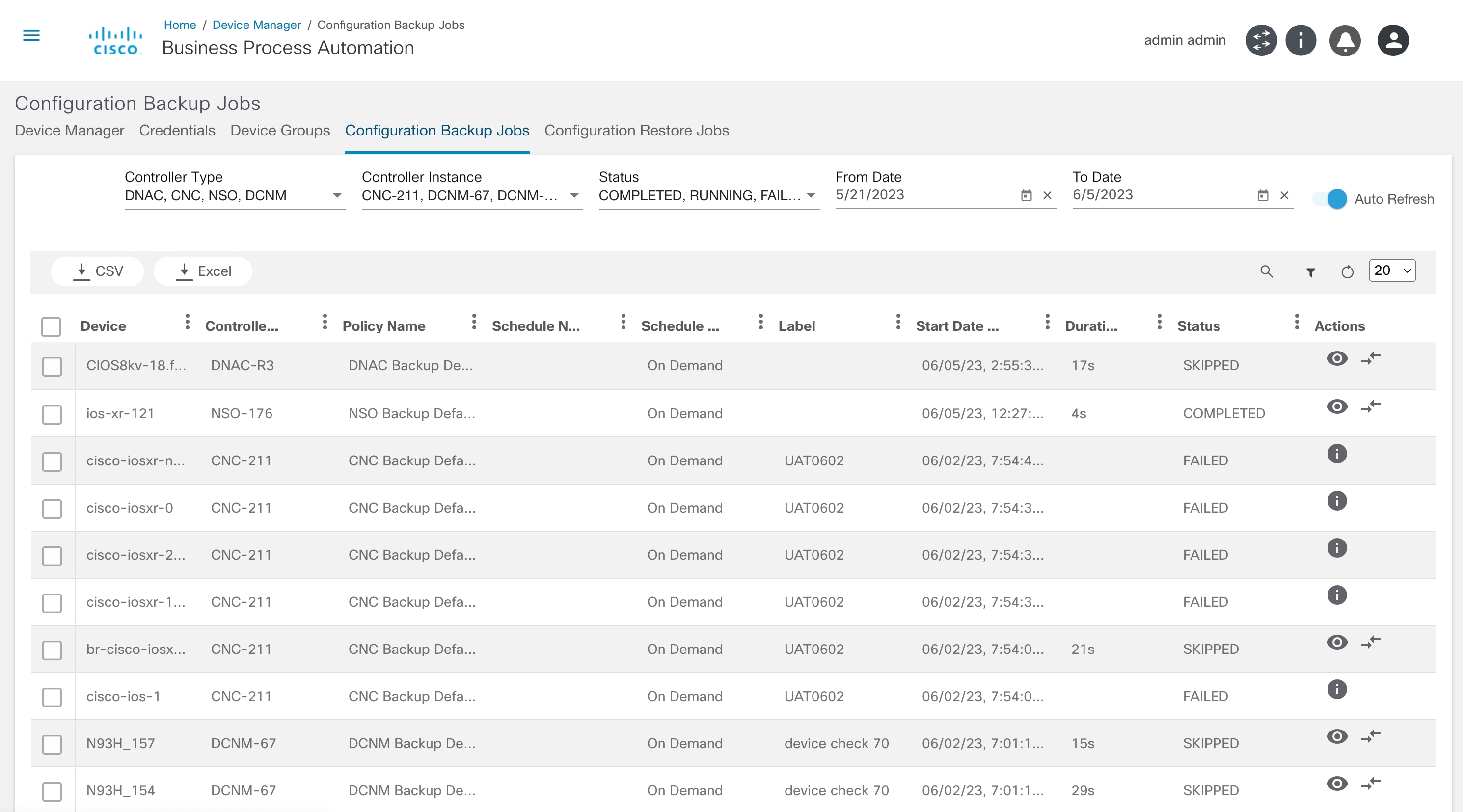

Sicherungskonfiguration anzeigen

In diesem Abschnitt können Benutzer die Sicherungskonfiguration an einem ausgewählten Datum anzeigen.

Um darauf zuzugreifen, wählen Sie das Symbol More Options (Weitere Optionen) > View Backup Config (Sicherungskonfiguration anzeigen). Es wird ein Fenster geöffnet, in dem der Benutzer die Sicherungskonfiguration sehen kann.

Die folgenden Optionen sind im Fenster Backup Configuration (Sicherungskonfiguration) verfügbar:

| Backup-Konfigurationsaktionen | Beschreibung |

|---|---|

| Kopieren | Kopieren Sie die Sicherungskonfiguration in die Zwischenablage. |

| Herunterladen | Herunterladen der Sicherungskonfiguration im Textformat |

| Wiederherstellen | Initiiert die Konfigurationsaktion zur Wiederherstellung der Sicherung |

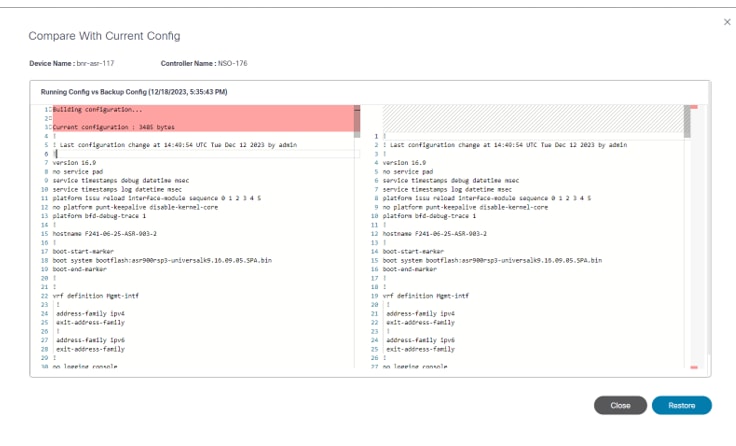

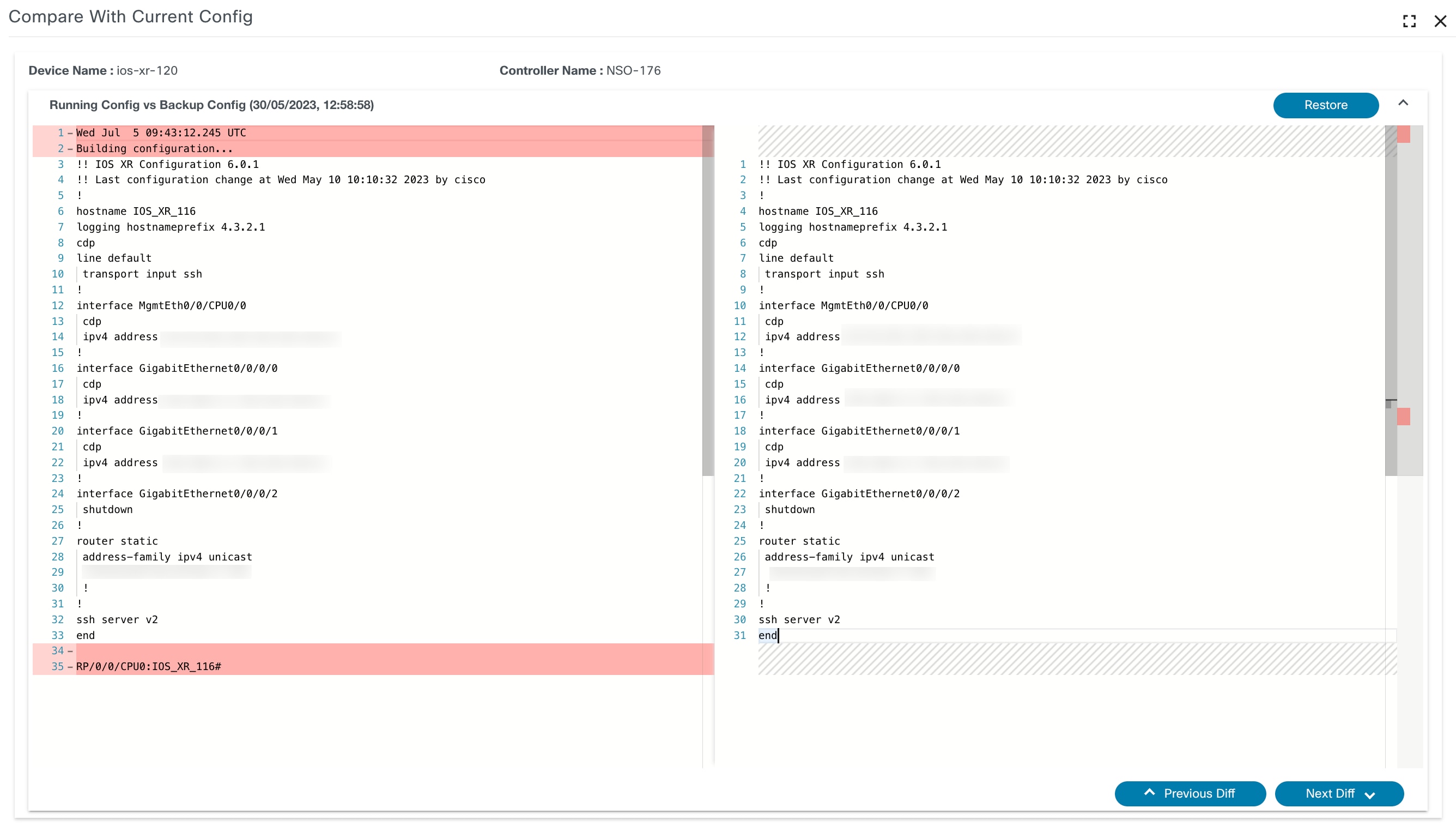

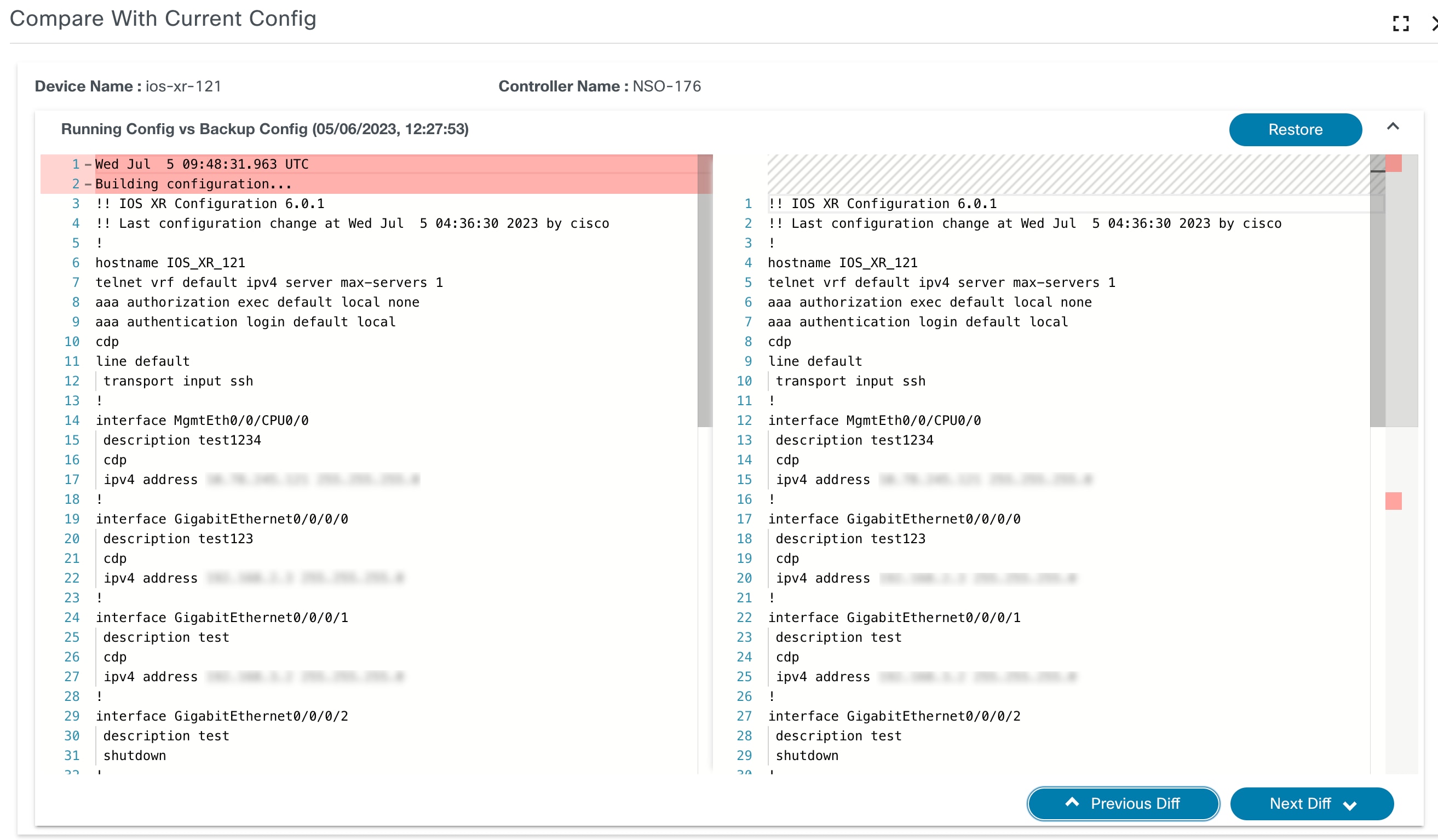

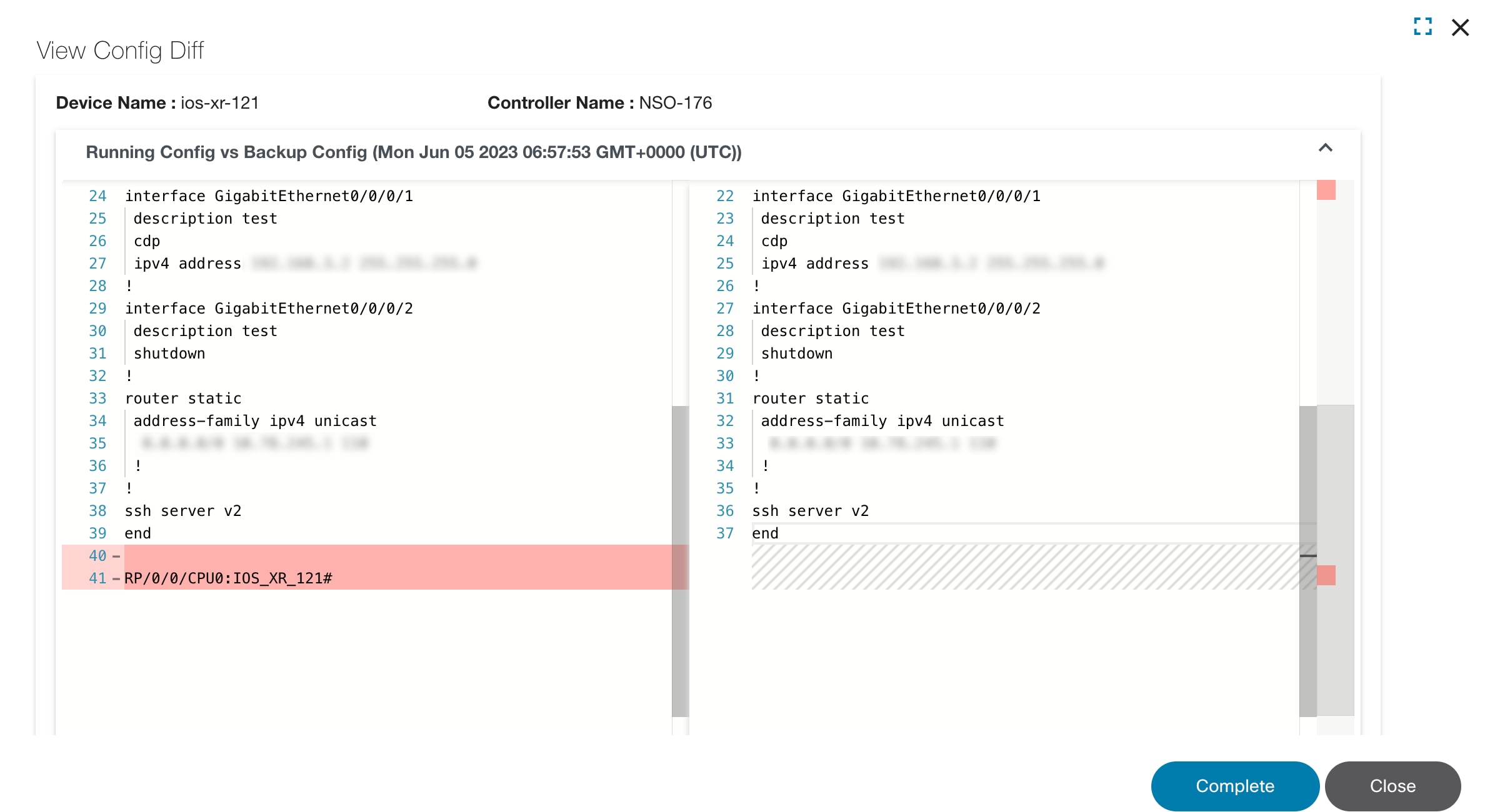

Mit aktueller Konfiguration vergleichen

Vergleichen Sie in diesem Abschnitt die Backup-Konfiguration mit der aktuell ausgeführten Konfiguration des Geräts.

Im Fenster Mit aktueller Konfiguration vergleichen stehen folgende Optionen zur Verfügung:

| Mit aktuellen Konfigurationsaktionen vergleichen | Beschreibung |

|---|---|

| Wiederherstellen | Initiiert die Konfigurationsaktion zur Wiederherstellung der Sicherung. |

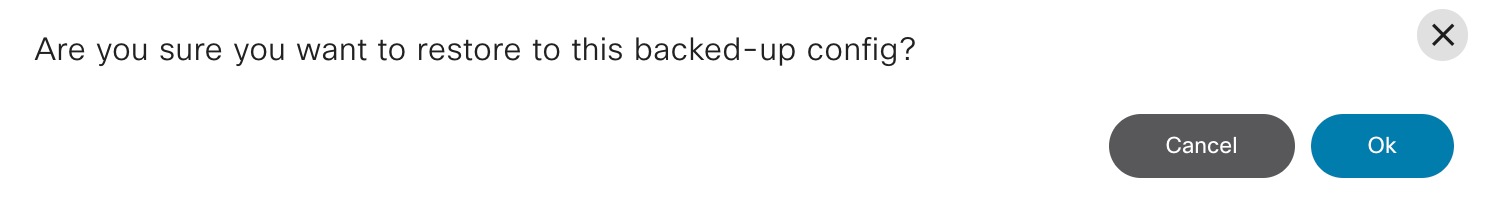

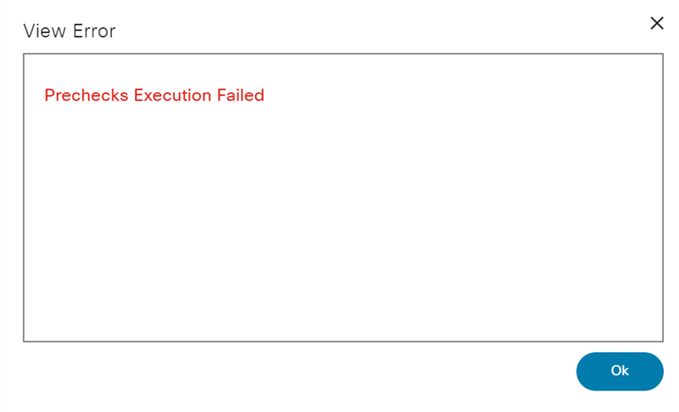

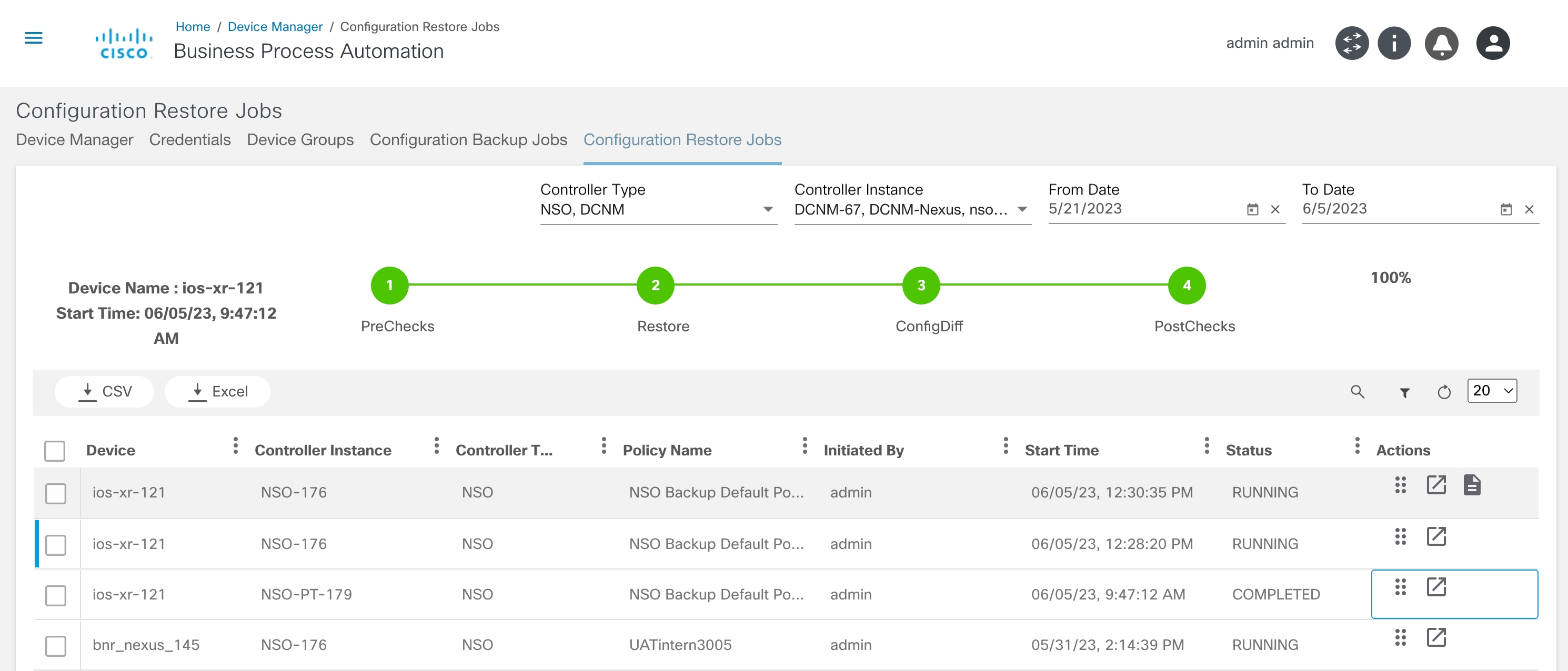

Konfiguration des Sicherungsgeräts wiederherstellen

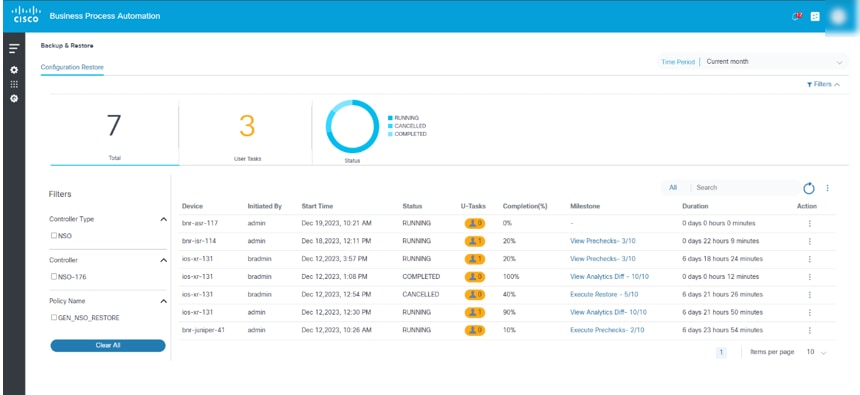

Starten Sie den Wiederherstellungs-Konfigurationsprozess, indem Sie auf Wiederherstellen klicken. Der zugewiesene Wiederherstellungs-Workflow (siehe Richtlinie zur Wiederherstellung der Sicherung) startet den Wiederherstellungsvorgang, und der Benutzer wird auf die Seite zur Konfigurationswiederherstellung umgeleitet.

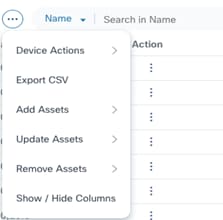

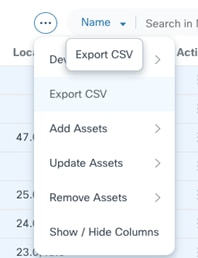

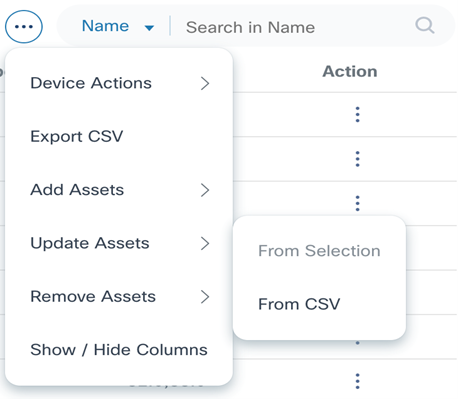

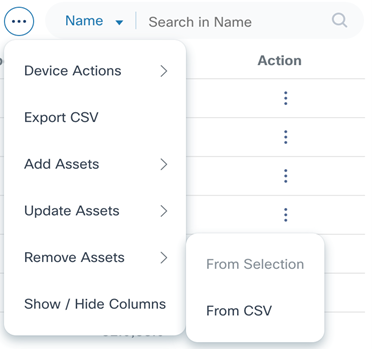

Sonstige Vorgänge

BPA bietet über das Symbol "Weitere Optionen" zusätzliche Anlagenverwaltungsvorgänge, darunter das Exportieren der Anlagenliste, das Hinzufügen, Aktualisieren oder Entfernen von Anlagen und die Anpassung der Anlagenlistenspalte.

CSV exportieren

Die Option CSV exportieren exportiert Vermögenswerte im CSV-Format (durch Komma getrennter Wert). Standardmäßig exportiert der Vorgang Ressourcen der aktuellen Seite.

Um alle Ressourcen zu exportieren, klicken Sie auf das Kontrollkästchen Alle auswählen, und führen Sie den Exportvorgang aus.

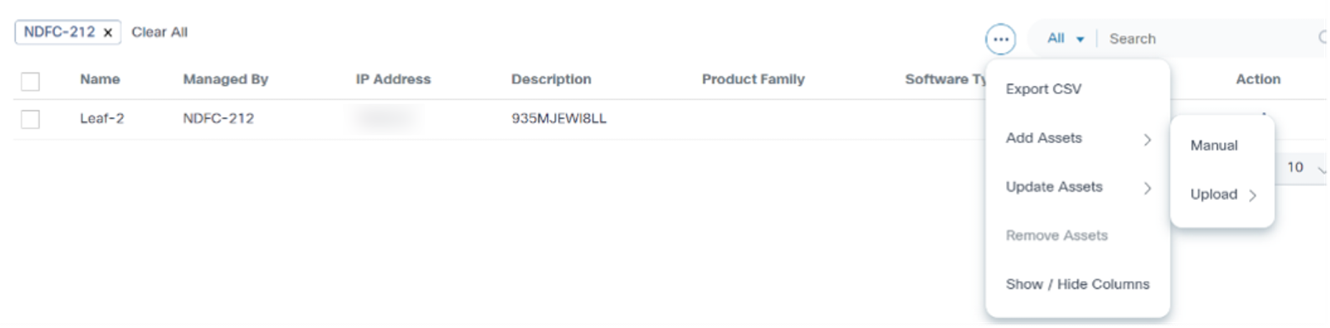

Abgeschlossene Ressourcen hinzufügen

Mit dem Vorgang Ressourcen hinzufügen werden Ressourcen zu einem Domänencontroller hinzugefügt.

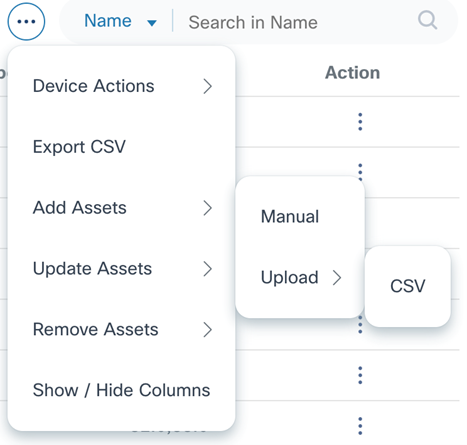

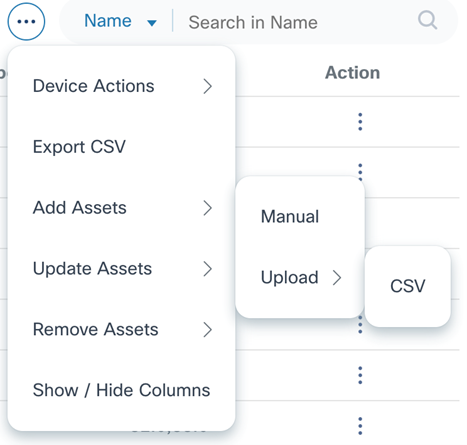

- Wählen Sie das Symbol Weitere Optionen im unteren Bereich von Asset Manager aus.

- Wählen Sie Anlagen hinzufügen, um die folgenden Optionen anzuzeigen:

- Manuelle Option

- Upload-Option

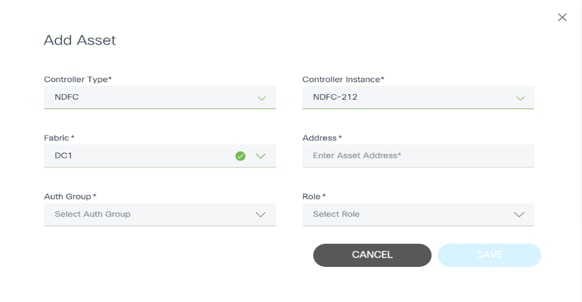

Manuelle Option

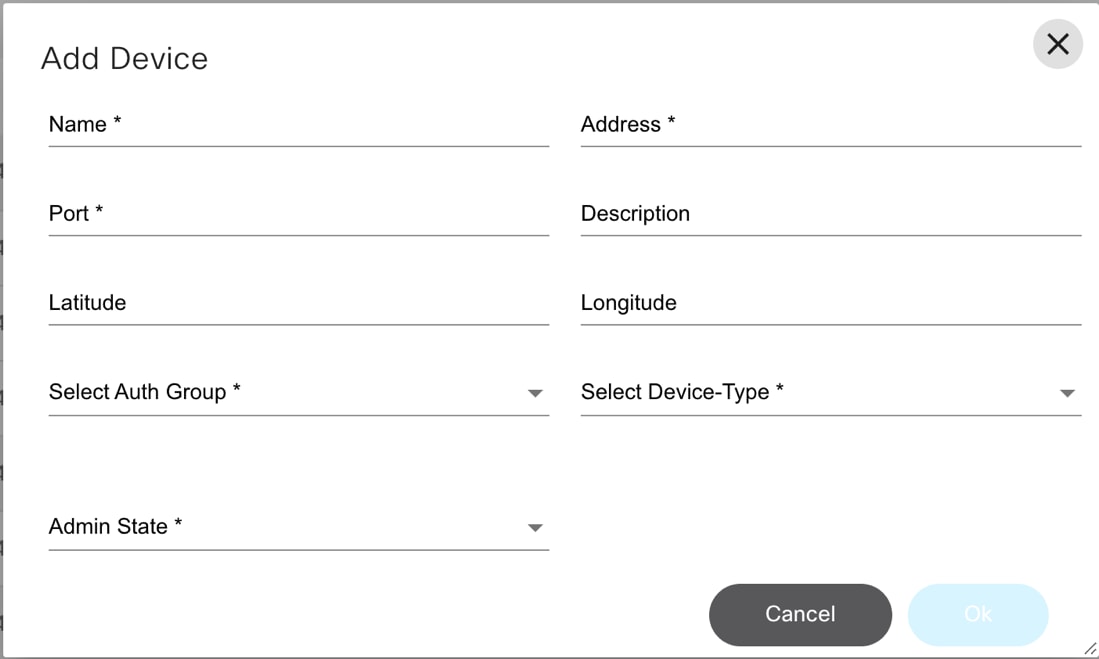

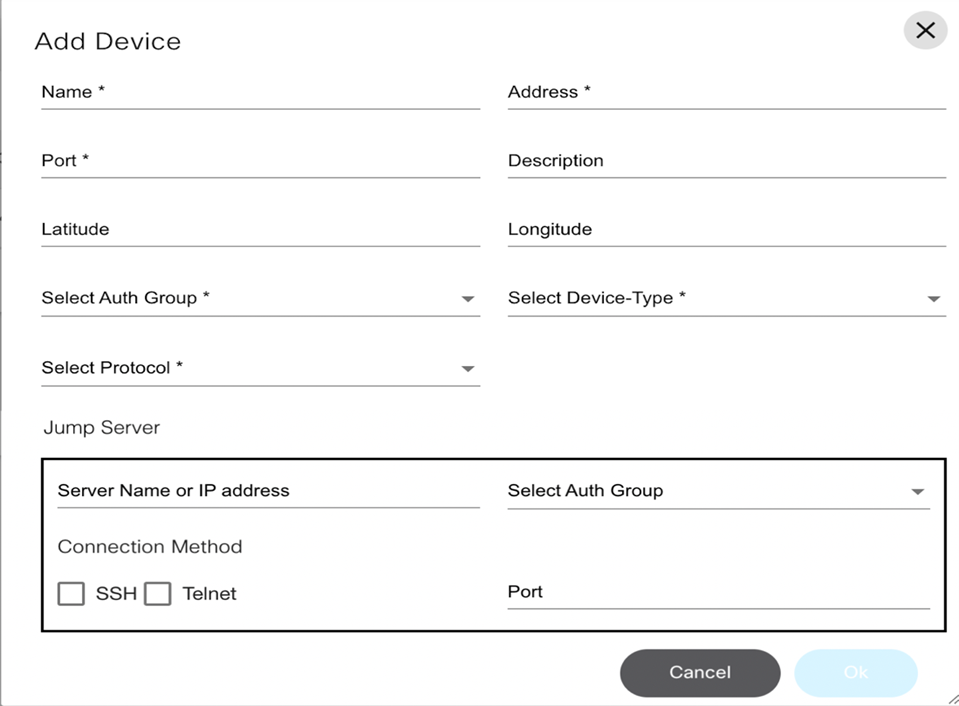

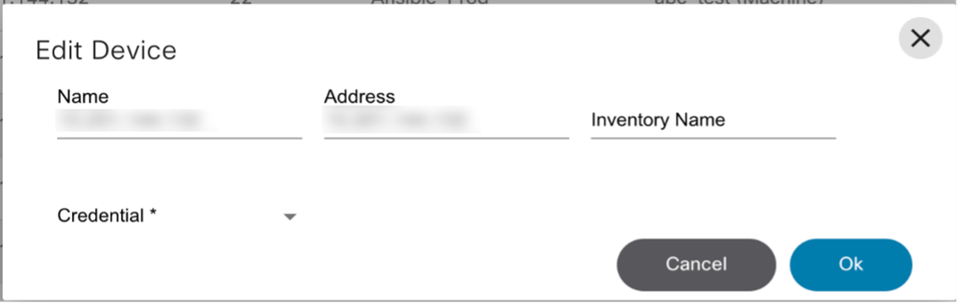

Mit der Option Manual (Manuell) können Benutzer ein Gerät hinzufügen, indem sie Gerätedaten manuell eingeben.

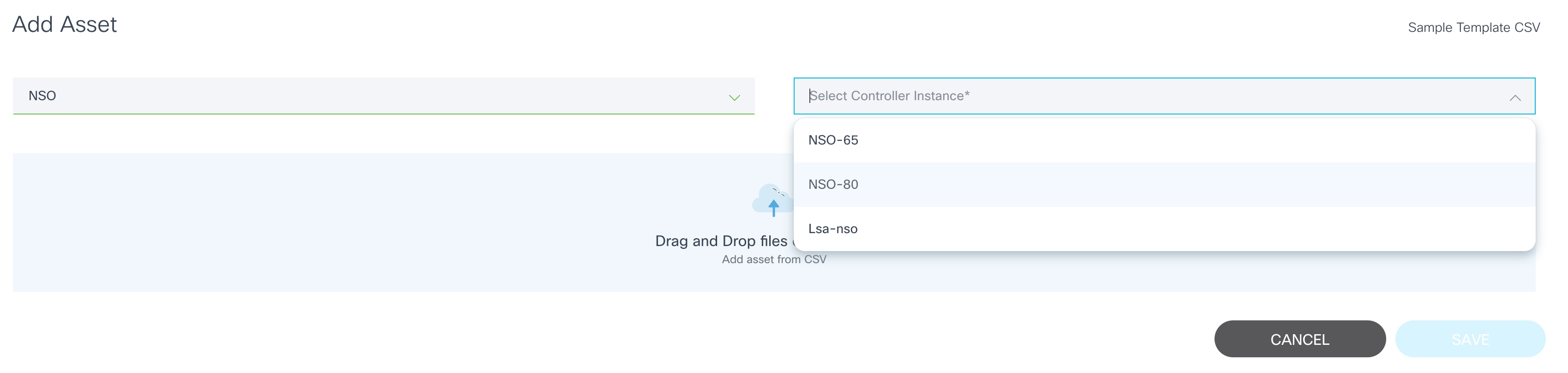

- Klicken Sie im Untermenü auf Manuell. Die Seite Asset hinzufügen wird geöffnet, auf der Benutzer den Controller auswählen, dem das Gerät hinzugefügt werden soll.

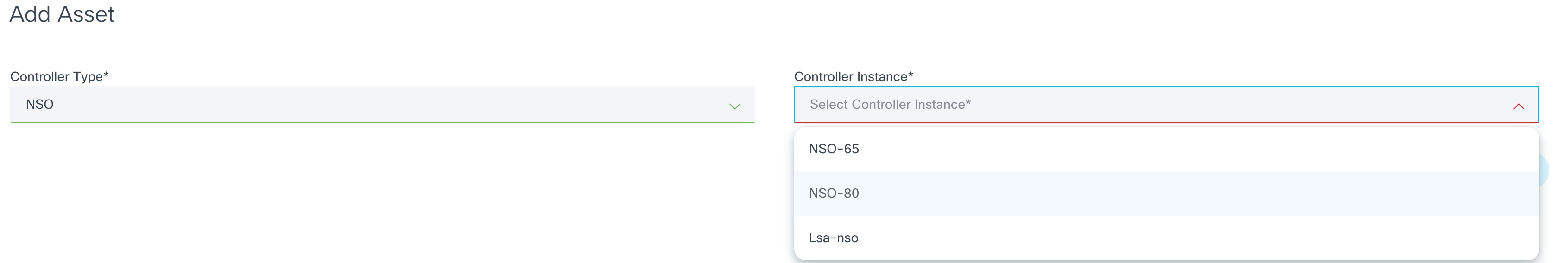

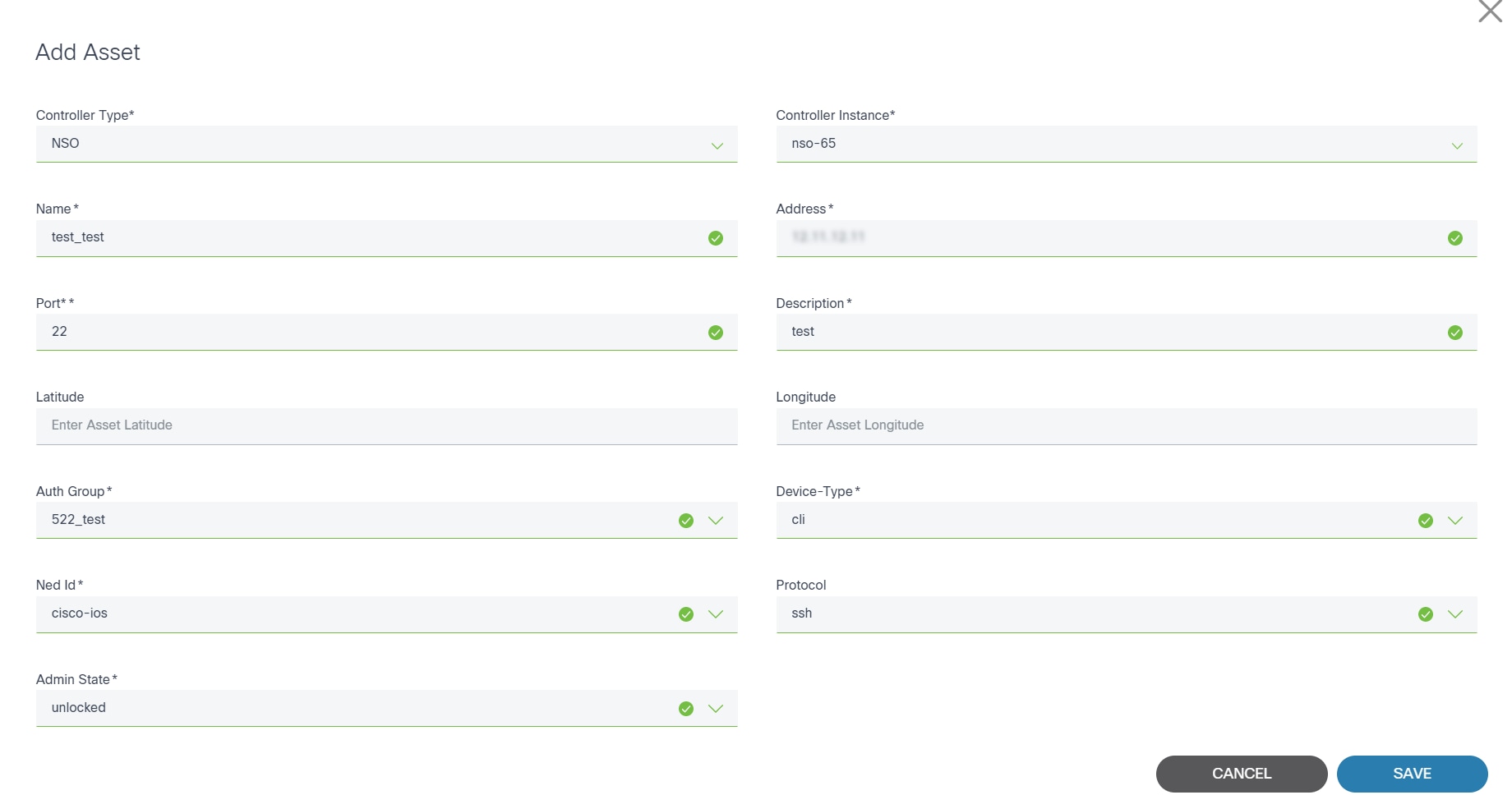

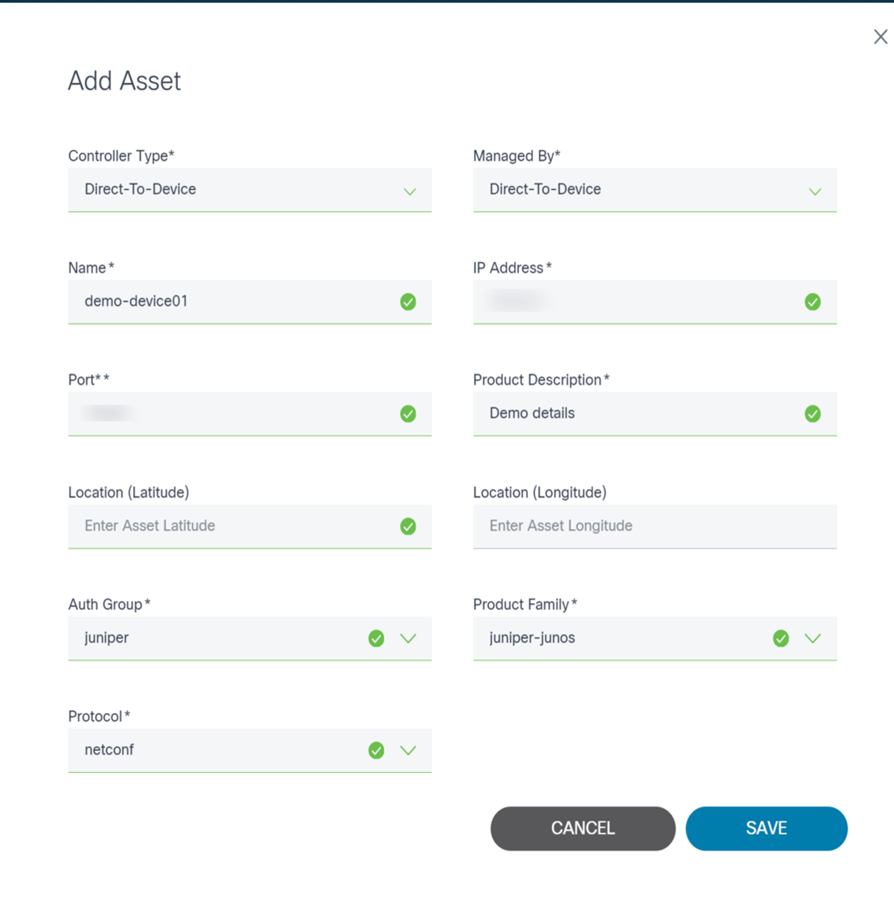

- Wählen Sie den Controller-Typ (z. B. NSO) und eine Instanz dieses Controller-Typs aus den Dropdown-Listen aus. Sobald eine Controller-Instanz ausgewählt ist, wird ein weiteres Fenster geöffnet, in dem Benutzer Gerätedetails eingeben können.

- Geben Sie die erforderlichen Daten ein, und klicken Sie auf Speichern, um das Gerät hinzuzufügen.

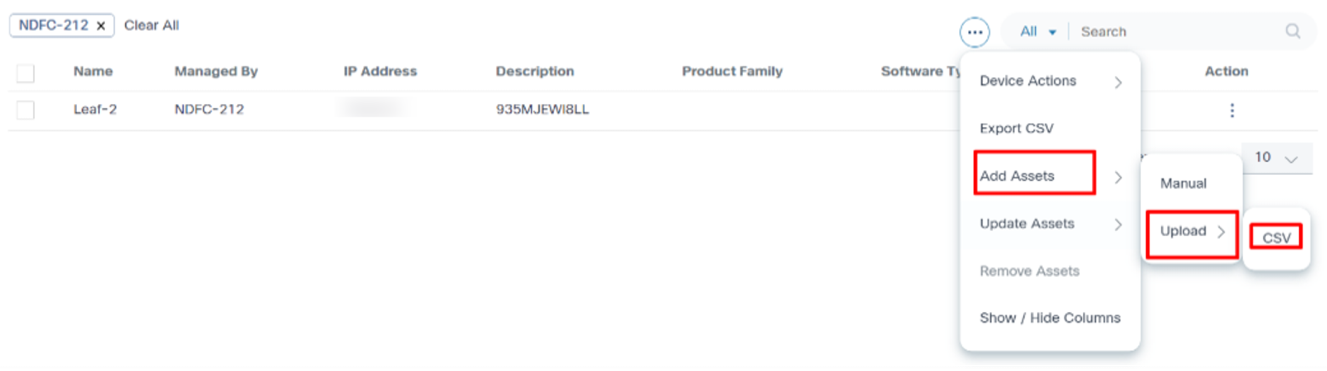

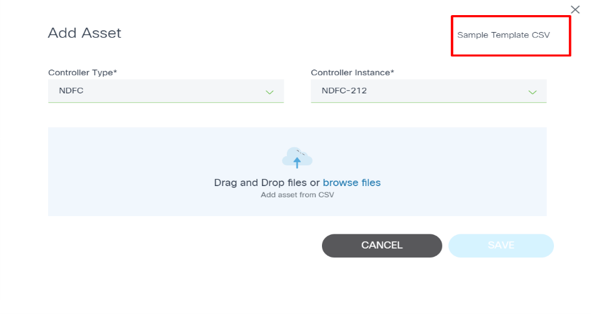

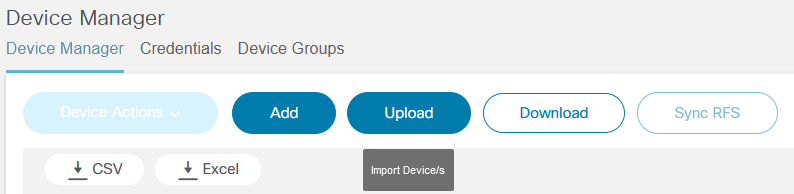

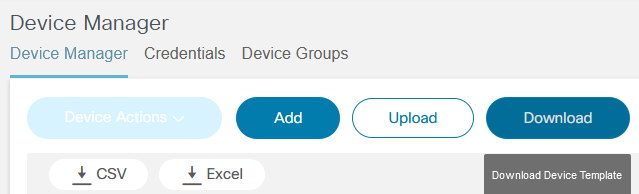

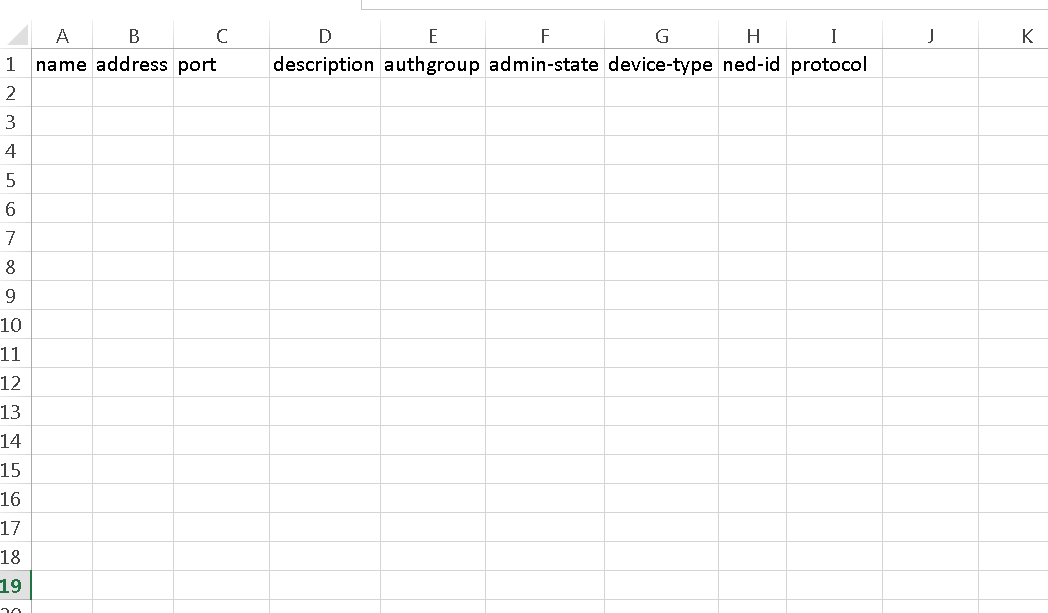

Upload-Option

Mit der Upload-Option können Benutzer ein oder mehrere Geräte hinzufügen, indem sie eine Datei hochladen. Derzeit wird nur das CSV-Dateiformat unterstützt.

- Wählen Sie das Symbol Weitere Optionen > Ressourcen hinzufügen > Hochladen > CSV aus. Eine neue Seite Asset hinzufügen wird angezeigt, auf der Benutzer den Controller auswählen können, dem das Gerät hinzugefügt wird.

- Wählen Sie den Controller-Typ (z. B. NSO) und eine Instanz dieses Controller-Typs aus.

- Ziehen Sie die CSV-Datei per Drag-and-Drop.

- Klicken Sie auf Speichern, um dem Controller Geräte aus der CSV-Datei hinzuzufügen.

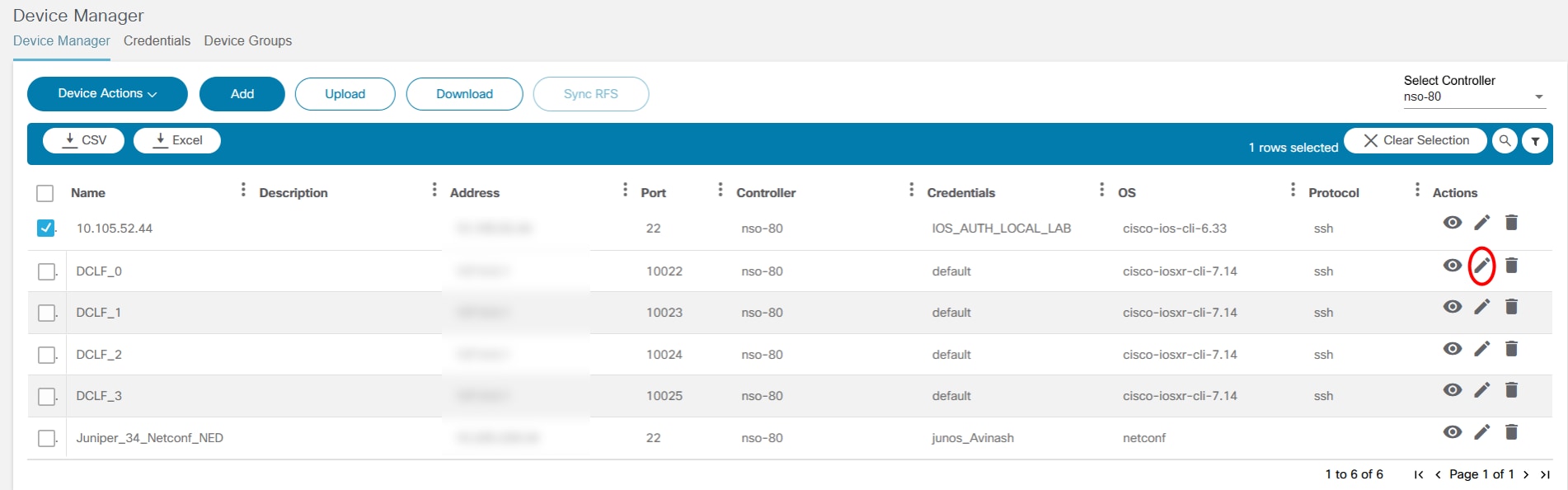

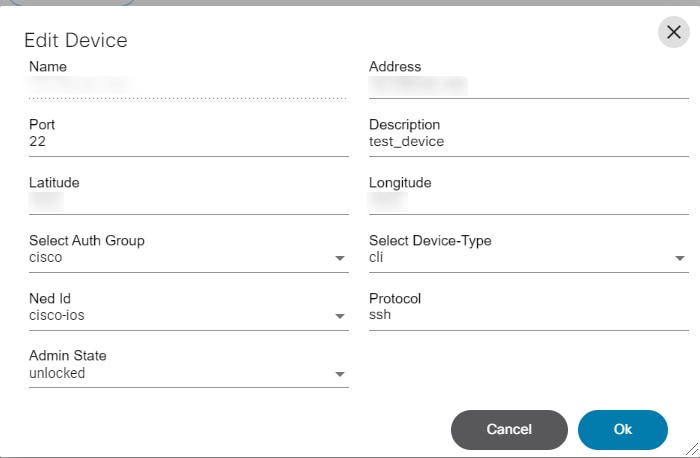

Ressourcen aktualisieren

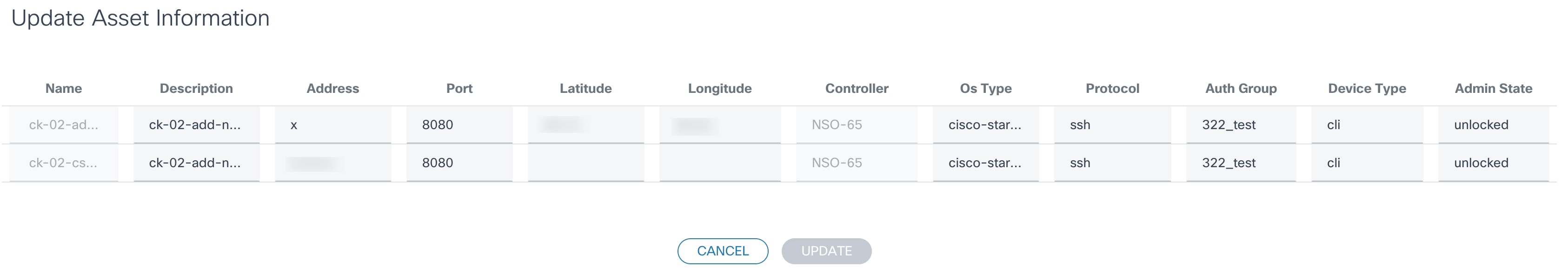

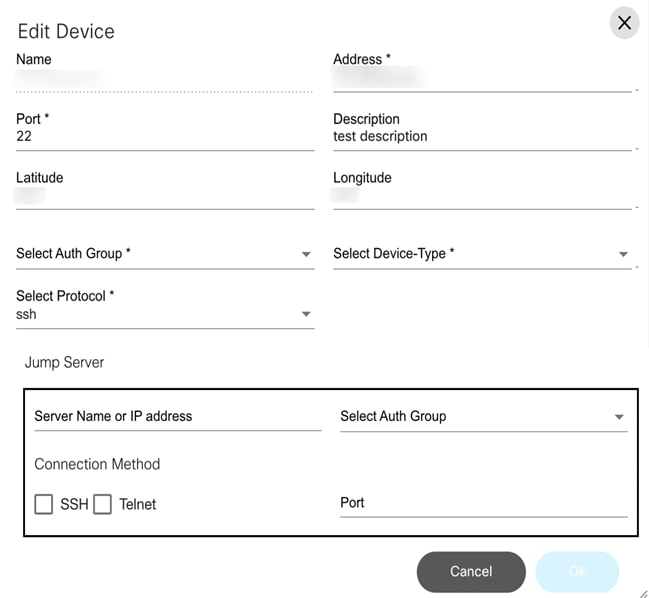

Mit diesem Vorgang können Benutzer Ressourceninformationen wie IP-Adresse, Beschreibung, Portnummer usw. aktualisieren. Geräte können über Auswahl oder CSV aktualisiert werden.

Aus Auswahl

Über Auswahl können Benutzer ein oder mehrere ausgewählte Geräte bearbeiten.

- Wählen Sie in der Ressourcenliste ein oder mehrere zu bearbeitende Geräte aus, und wählen Sie das Symbol Weitere Optionen > Ressourcen aktualisieren > Aus Auswahl aus. Die Seite "Asset-Informationen aktualisieren" wird mit ausgewählten Geräten angezeigt.

- Ändern Sie die Geräteattribute nach Bedarf, und klicken Sie auf Aktualisieren, um die Geräteinformationen im Controller zu aktualisieren.

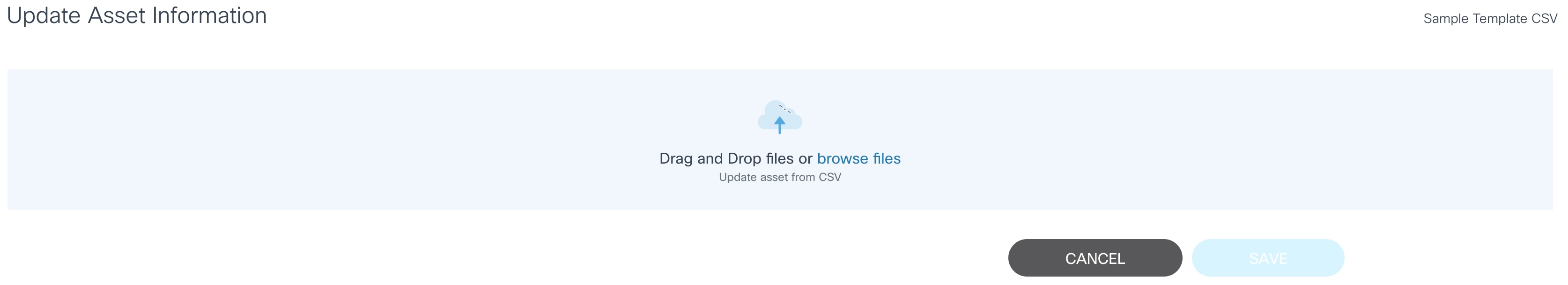

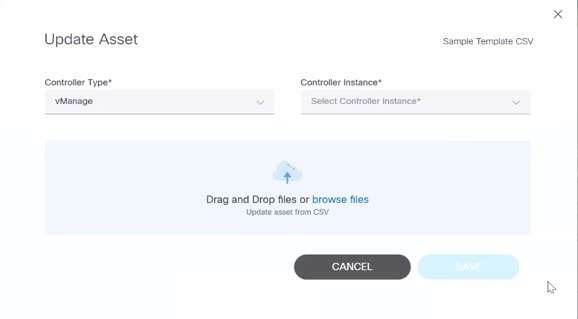

Von CSV

Mit dieser Option können Benutzer ein oder mehrere Geräte aktualisieren, indem sie eine Datei hochladen.

- Wählen Sie das Symbol Weitere Optionen > Ressourcen aktualisieren > aus CSV aus. Die Seite "Asset-Informationen aktualisieren" wird angezeigt.

- Laden Sie mit der Drag-and-Drop-Funktion die CSV-Datei mit einer Liste der zu aktualisierenden Geräte hoch.

- Klicken Sie auf Speichern, um dem Controller Geräte aus der CSV-Datei hinzuzufügen.

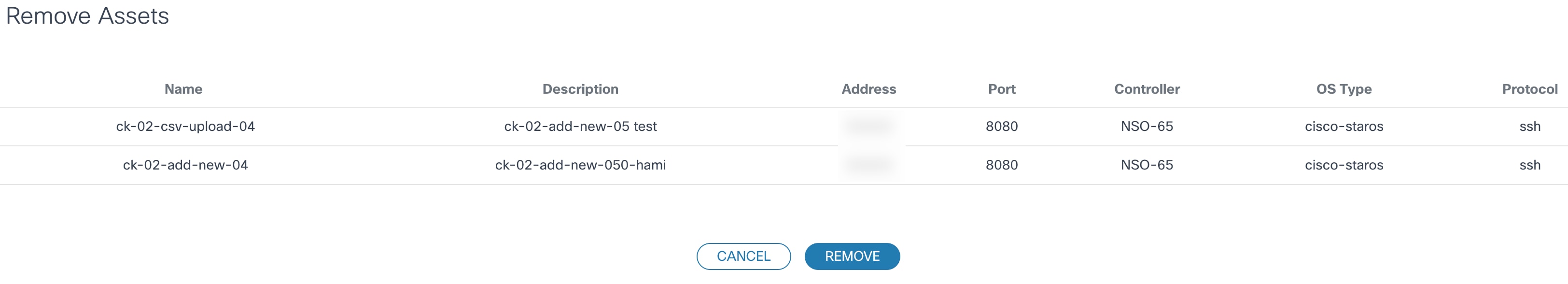

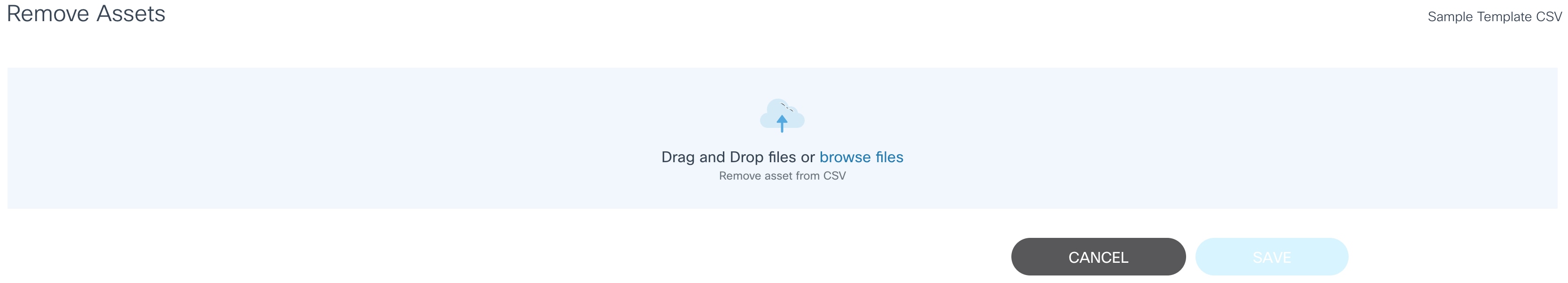

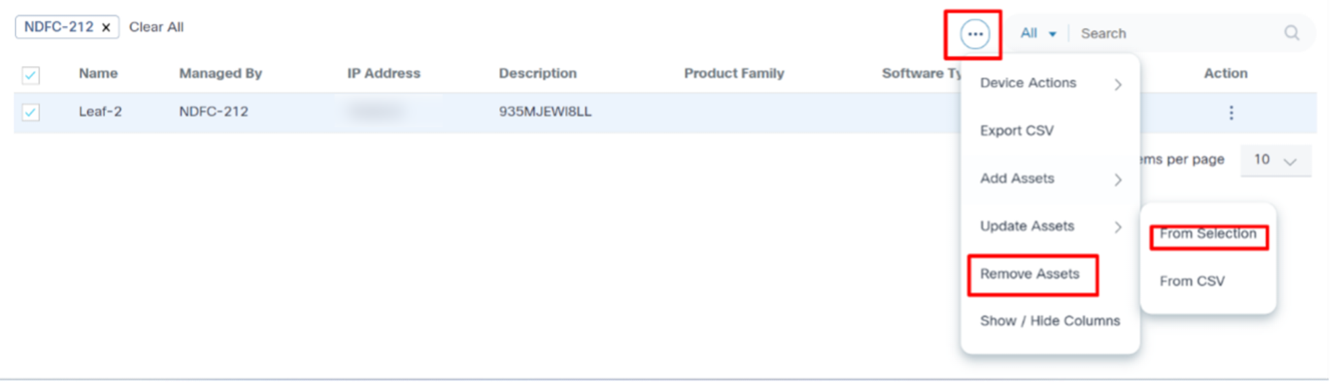

Ressourcen entfernen

Mit diesem Vorgang können Benutzer Ressourcen vom Domänencontroller entfernen. Ressourcen können aus Auswahl oder CSV entfernt werden.

Aus Auswahl

Über Auswahl können Benutzer ein oder mehrere ausgewählte Geräte vom Domänencontroller entfernen.

- Wählen Sie in der Ressourcenliste ein oder mehrere zu bearbeitende Geräte aus, und wählen Sie das Symbol Weitere Optionen > Ressourcen entfernen > Aus Auswahl aus. Die Seite "Ressourcen entfernen" wird mit den ausgewählten Geräten angezeigt.

- Klicken Sie auf Entfernen, um die Ressourcen zu entfernen.

Von CSV

Über CSV können Benutzer ein oder mehrere Geräte aktualisieren, indem sie eine Datei hochladen. Derzeit wird nur das CSV-Dateiformat unterstützt.

- Klicken Sie auf das Symbol Weitere Optionen > Ressourcen entfernen > Aus CSV. Die Seite "Anlagen entfernen" wird angezeigt.

- Laden Sie mit der Drag-and-Drop-Funktion die CSV-Datei hoch, die eine Liste der zu löschenden Geräte enthält.

- Klicken Sie auf Speichern, um die Geräte aus dem Controller zu entfernen.

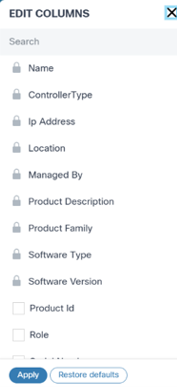

Spalten ein-/ausblenden

Die Ansicht "Ressourcenliste" kann so geändert werden, dass zusätzliche Felder angezeigt werden. Das Fenster Spalte bearbeiten wird geöffnet.

- Wählen Sie das Symbol Weitere Optionen > Spalten ein-/ausblenden aus.

- Fügen Sie die gewünschten Spalten hinzu, oder entfernen Sie sie, indem Sie die Kontrollkästchen aktivieren bzw. deaktivieren.

- Klicken Sie auf Apply (Anwenden).

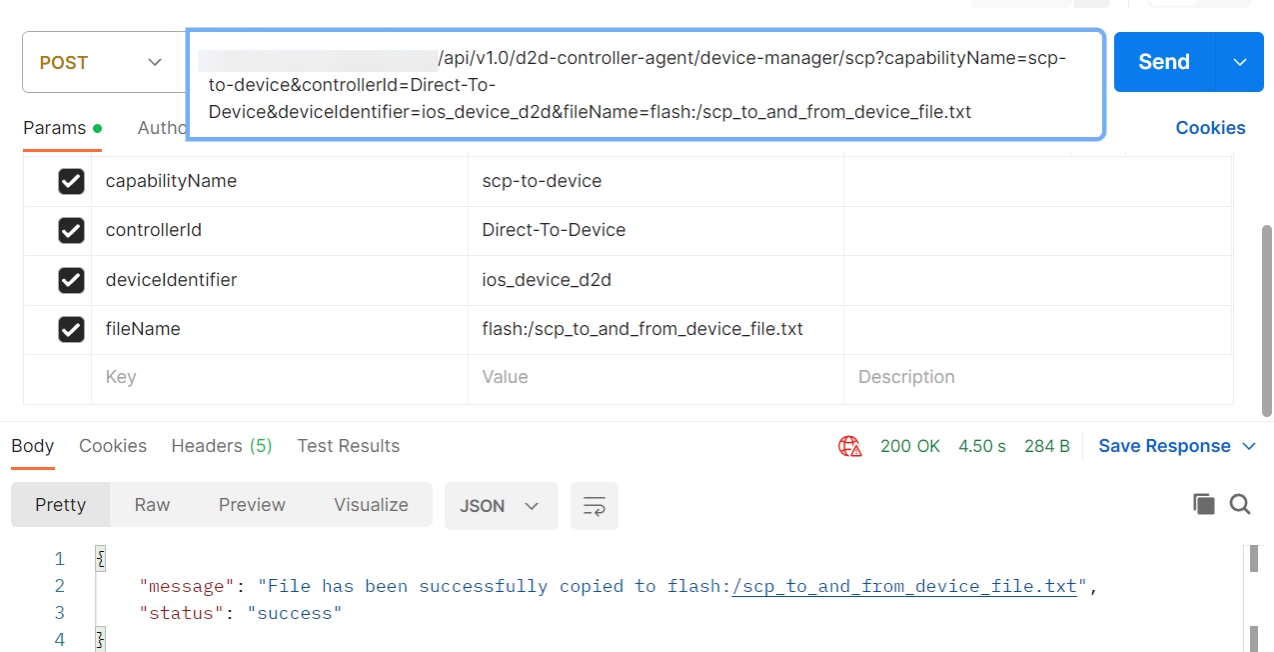

SCP-an-Gerät

Secure Copy Protocol (SCP)-to-Device ermöglicht die Übertragung von Daten vom Computer eines lokalen Benutzers über einen API-Anruf an ein Remote-Netzwerkgerät. Derzeit wird diese Funktion für die Betriebssysteme cisco-ios, cisco-iosxr, cisco-asa, NX-OS, arista-eos und juniper-junos unterstützt.

So führen Sie SCP-to-Device aus:

- Erstellen Sie eine neue Anforderung in der Postman-Anwendung, und wählen Sie als Anforderungstyp POST aus. Alternativ dazu kann derselbe API-Aufruf aus dem Anwendungsfall-Workflow oder einem benutzerdefinierten Microservice erstellt werden.

- Geben Sie die URL für SCP-to-Device wie unten beschrieben ein, und aktualisieren Sie die IP-Adresse und den Dateinamen des BPA-Servers je nach Gerätetyp.

Beispiel für Verzeichnisnamen und Dateinamen basierend auf Gerätetypen:

- Cisco-IOS: Flash:/sample_file.txt

- Cisco-iosxr: Flash:/sample_file.txt

- Cisco ASA: Bootflash:/sample_file.txt

- Arista-eos: /mnt/flash/sample_file.txt

- Juniper-junos: /var/tmp/sample_file.txt

- Wählen Sie raw > text und geben Sie den gewünschten Inhalt der Datei im Textformat in den Textabschnitt ein.

- Klicken Sie auf Senden, und warten Sie, bis die Antwort im Antwortbereich von Postman mit dem Statuscode 200 angezeigt wird.

| Anforderungstyp | POST |

|---|---|

| URL | https://d2d-agent-service:5010/api/v1.0/d2d-controller-agent/device-manager/scp?capabilityName=scp-to-device&controllerId=Direct-To-Device&deviceIdentifier=ios_device_d2d&fileName=<file_name> |

| Beispieltext | Auf Gerät zu kopierender Dateiinhalt |

| Beispielantwort | { "Nachricht": "Datei wurde erfolgreich in flash:/scp_to_and_from_device_file.txt kopiert", Status: "Erfolg" } |

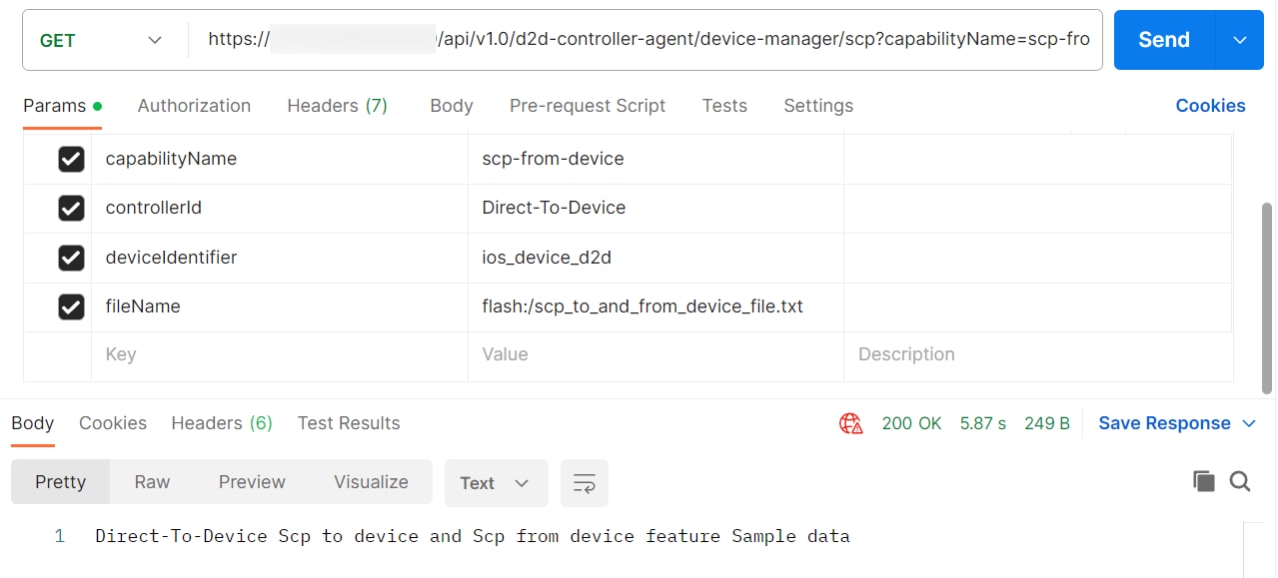

SCP vom Gerät

SCP-from-Device ermöglicht die Übertragung von Daten von einem Remote-Netzwerkgerät über API-Anrufe an das lokale System eines Benutzers. Diese Funktion wird derzeit für die os-Typen cisco-ios, cisco-iosxr, cisco-asa, arista-eos und juniper-junos unterstützt.

So führen Sie SCP über das Gerät aus:

- Erstellen Sie eine neue Anforderung in Postman, und wählen Sie GET als Anforderungstyp aus. Alternativ dazu kann derselbe API-Aufruf aus dem Anwendungsfall-Workflow oder einem benutzerdefinierten Mikrodienst erstellt werden.

- Geben Sie die URL für das SCP-From-Device wie unten erwähnt ein, und aktualisieren Sie die IP-Adresse und den Dateinamen des BPA-Servers je nach Gerätetyp.

Beispiel für Verzeichnisnamen und Dateinamen basierend auf Gerätetypen:

- Cisco IOS: Flash:/sample_file.txt

- Cisco-iosxr: Flash:/sample_file.txt

- Cisco ASA: Flash:/sample_file.txt

- Arista-Eos: /mnt/flash:/sample_file.txt

- Juniper-junos: /bin/flash:/sample_file.txt

- Klicken Sie auf Senden, und warten Sie, bis die Antwort im Antwortbereich von Postman mit dem Statuscode 200 angezeigt wird.

| ANFORDERUNGSTYP | HOLEN |

|---|---|

| URL | https://d2d-agent-service:5010/api/v1.0/d2d-controller-agent/device-manager/scp?capabilityName=scp-from-device&controllerId=Direct-To-Device&deviceIdentifier=ios_device_d2d&fileName=flash:/ |

| BEISPIELANTWORT | Von Gerät zu kopierender Dateiinhalt |

Verwalten von NDFC-Geräten

Dieser Abschnitt enthält Informationen zur Verwaltung von Cisco NDFC-Geräten.

Hinzufügen einer Ressource

So fügen Sie eine Ressource hinzu:

- Klicken Sie in der Spalte "Aktion" der gewünschten Ressource auf das Symbol Weitere Optionen > Ressourcen hinzufügen > Manuell.

- Geben Sie Details in das Fenster Ressource hinzufügen ein, und klicken Sie auf Speichern.

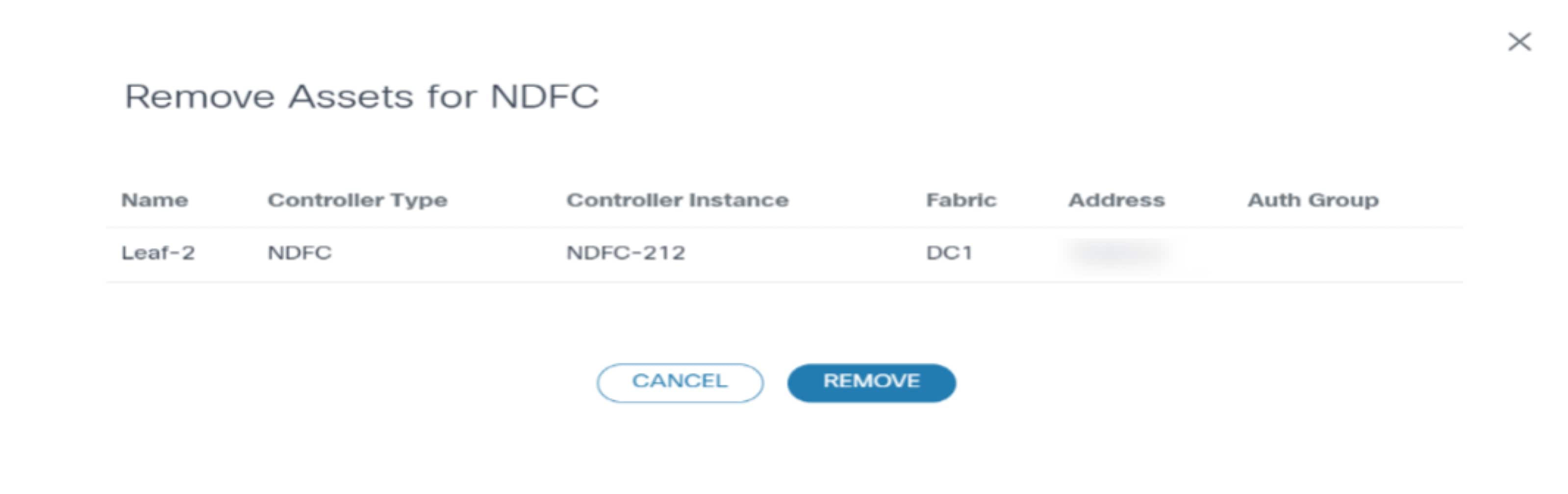

Löschen von Ressourcen

- Wählen Sie auf der Seite Ressourcen die zu löschenden Ressourcen aus, und wählen Sie das Symbol Weitere Optionen > Ressourcen entfernen > Aus Auswahl. Das Fenster Ressourcen für NDFC entfernen wird geöffnet.

- Klicken Sie auf Entfernen.

Massenhochladen

- Wählen Sie auf der Seite "Ressourcen" die Optionen Weitere Optionen > Ressourcen hinzufügen > Hochladen > CSV aus. Das Fenster Ressource hinzufügen wird geöffnet.

- Wählen Sie den Controller-Typ und die Controller-Instanz aus.

- Verwenden Sie die Drag & Drop-Funktion, um eine Ressource aus einer CSV-Datei hinzuzufügen.

- Klicken Sie auf Speichern.

Verwalten von vManage-Geräten

Die Verwaltung von vManage-Geräten umfasst die Gruppierung der Geräte in logische Gruppen durch einen Massenuploadprozess. Während dieses Vorgangs werden Tags auf dem vManage-Controller erstellt, der die Geräte effektiv kategorisiert. Die Tags werden dann mit dem BPA-System synchronisiert und in Anlagengruppen konvertiert. Dieses Verfahren ermöglicht eine effizientere Verwaltung und den Betrieb bestimmter Gerätegruppen, wodurch die Automatisierung verbessert und die Betriebseffizienz verbessert wird. Durch die nahtlose Synchronisierung zwischen vManage und BPA vereinfacht das System optimierte Workflows und optimiert das Gerätemanagement.

So schließen Sie den Massen-Upload ab:

- Bereiten Sie Gerätedaten vor, indem Sie eine Liste der Geräte erstellen, die hochgeladen werden sollen. Stellen Sie dabei sicher, dass alle erforderlichen Informationen (z. B. Gerätenamen, IP-Adressen und andere erforderliche Attribute) in einem strukturierten Format vorliegen, z. B. eine CSV-Datei.

- Melden Sie sich bei der vManage-Controller-Schnittstelle an, um auf VManage Controller zuzugreifen.

- Navigieren Sie zum Abschnitt Massenhochladen.

- Laden Sie die Gerätedatei hoch, indem Sie die Upload-Option und die vorbereitete CSV-Datei auswählen.

- Weisen Sie jedem Gerät Tags für die Gruppierung während des Upload-Prozesses zu.

- Bestätigen Sie die Details, und starten Sie den Massenuploadprozess, um Einträge für jedes Gerät auf dem vManage-Controller zu erstellen.

- Wenn der Upload abgeschlossen ist, stellen Sie sicher, dass alle Geräte im vManage-System korrekt organisiert und gekennzeichnet sind.

- Stellen Sie sicher, dass der vManage-Controller die neu erstellten Tags mit dem BPA-System synchronisiert und sie zur weiteren Verwaltung in Asset-Gruppen umwandelt.

- Rufen Sie das BPA-System auf, um die Ressourcengruppen zu überprüfen und sicherzustellen, dass alle Geräte ordnungsgemäß für die Verwaltung kategorisiert sind.

- Überwachen Sie Gerätegruppen fortlaufend, und passen Sie sie bei Bedarf an Tags oder Gruppierungen an, um die Betriebseffizienz aufrechtzuerhalten.

Geräte in vManage werden Tags zugeordnet und automatisch mit dem BPA-System synchronisiert. Dort werden sie in Asset-Gruppen konvertiert. Auf diese Weise kann jedes Gerät anhand der ihm zugewiesenen Tags logisch in BPA gruppiert werden, was eine effiziente Verwaltung und rollenbasierte Zugriffskontrolle ermöglicht.

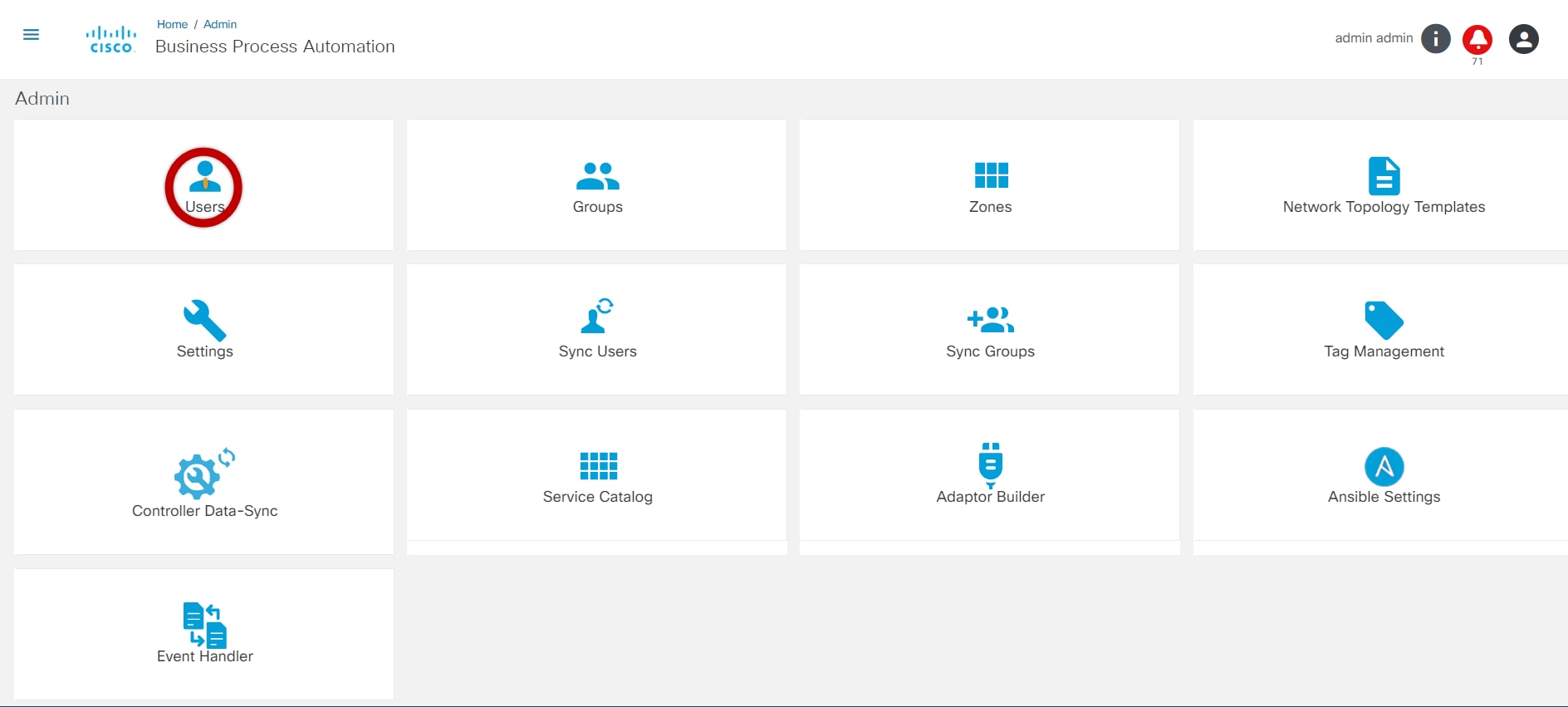

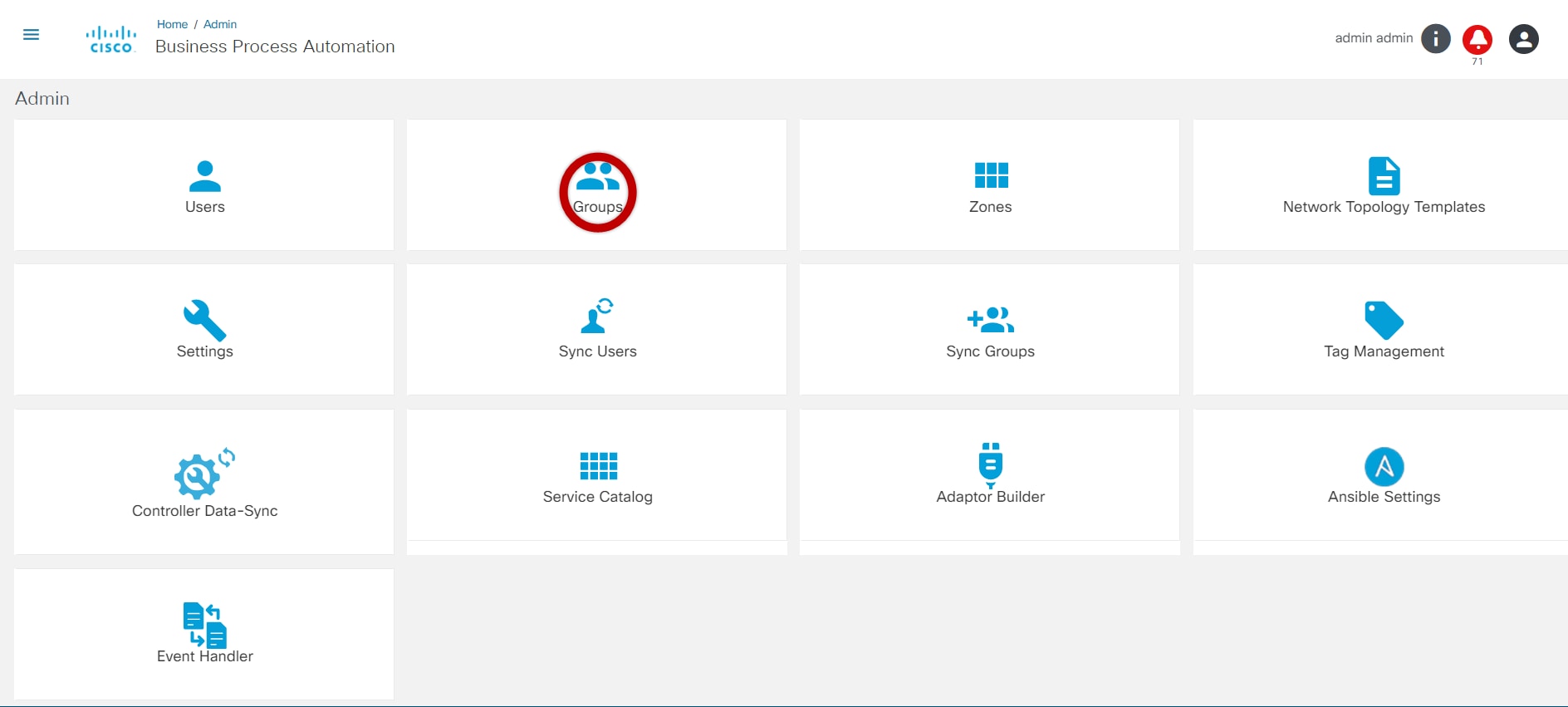

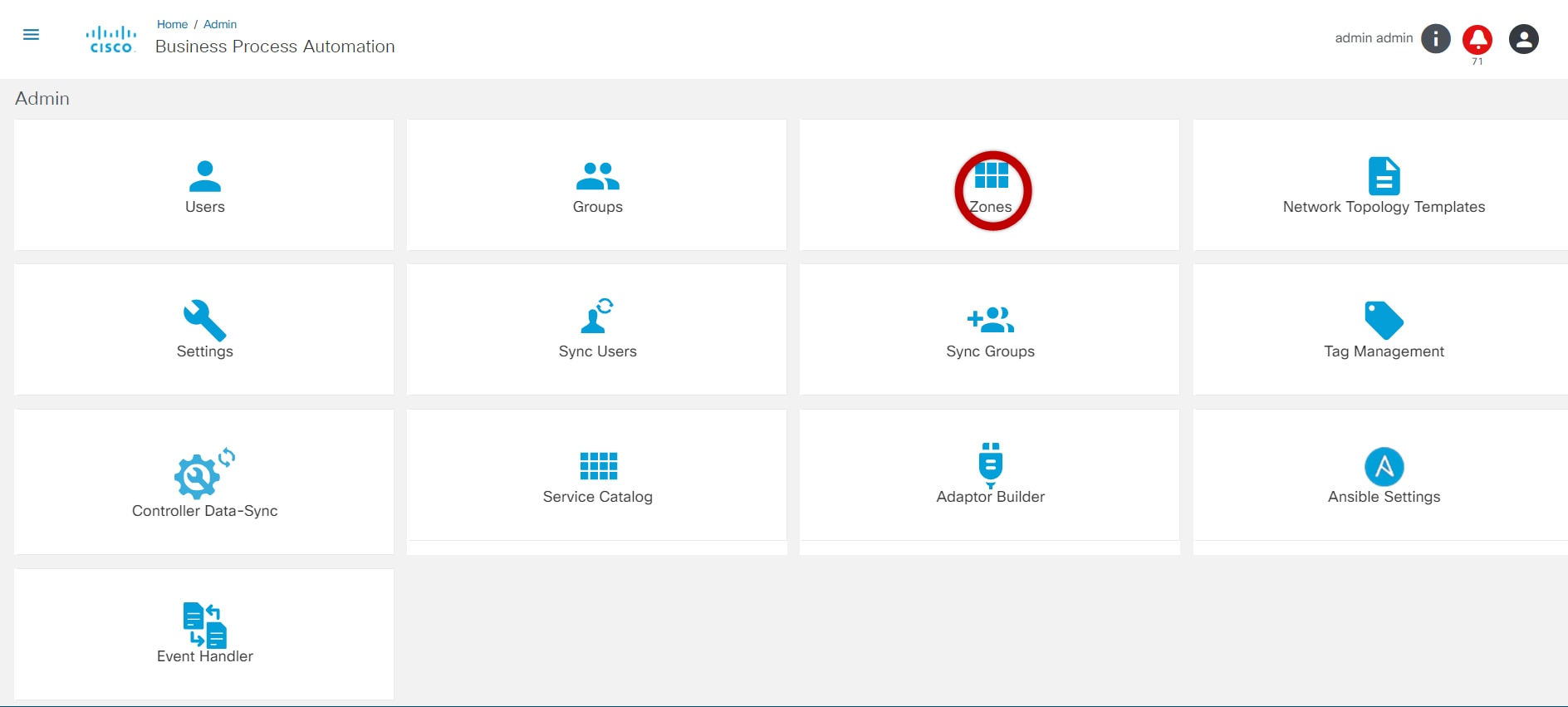

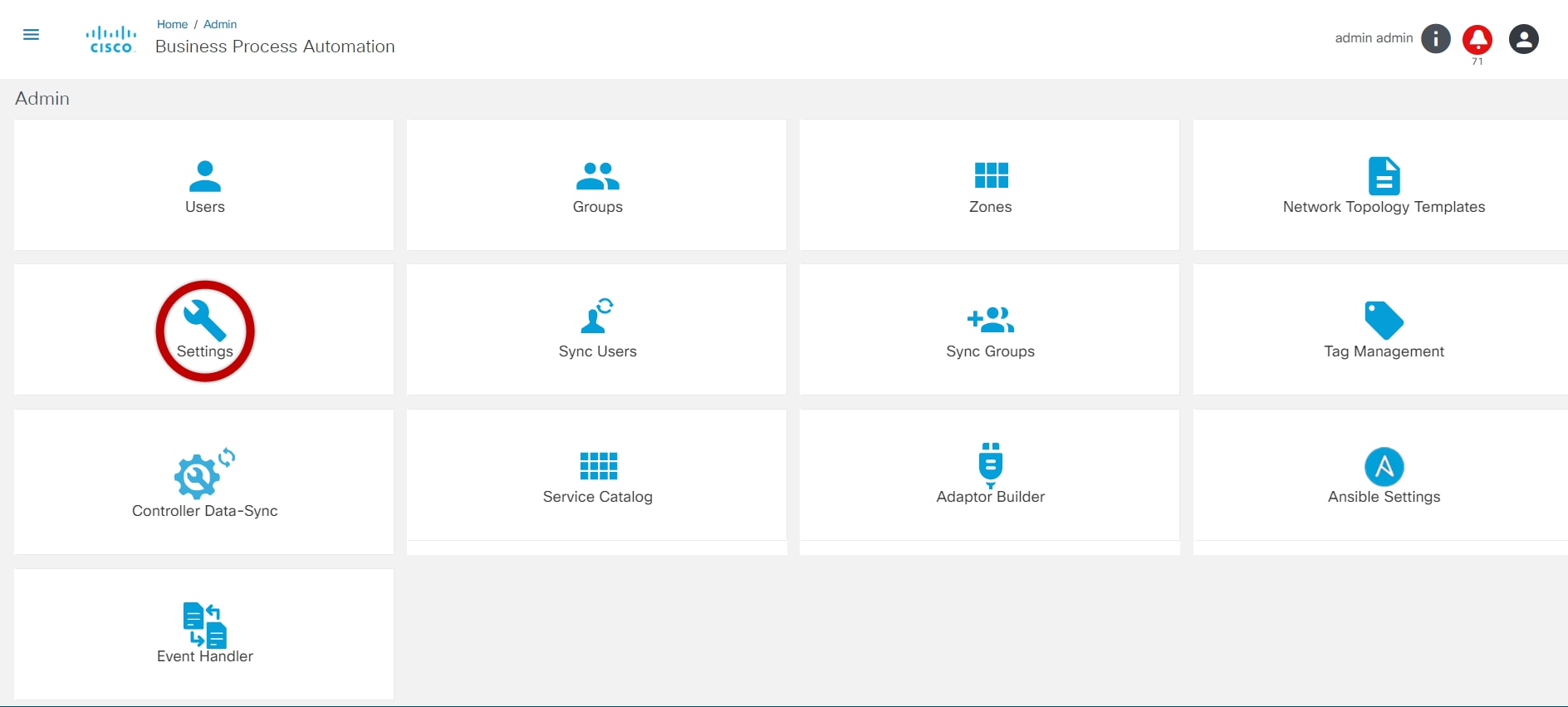

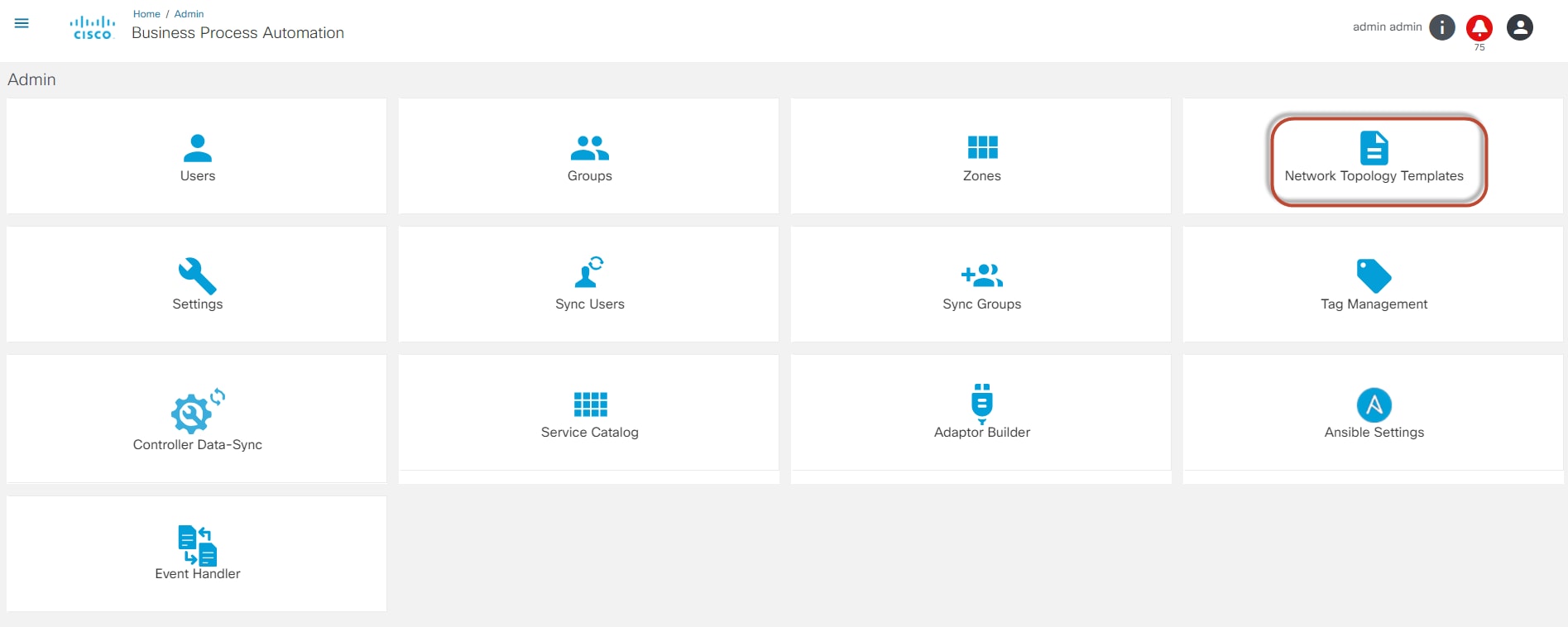

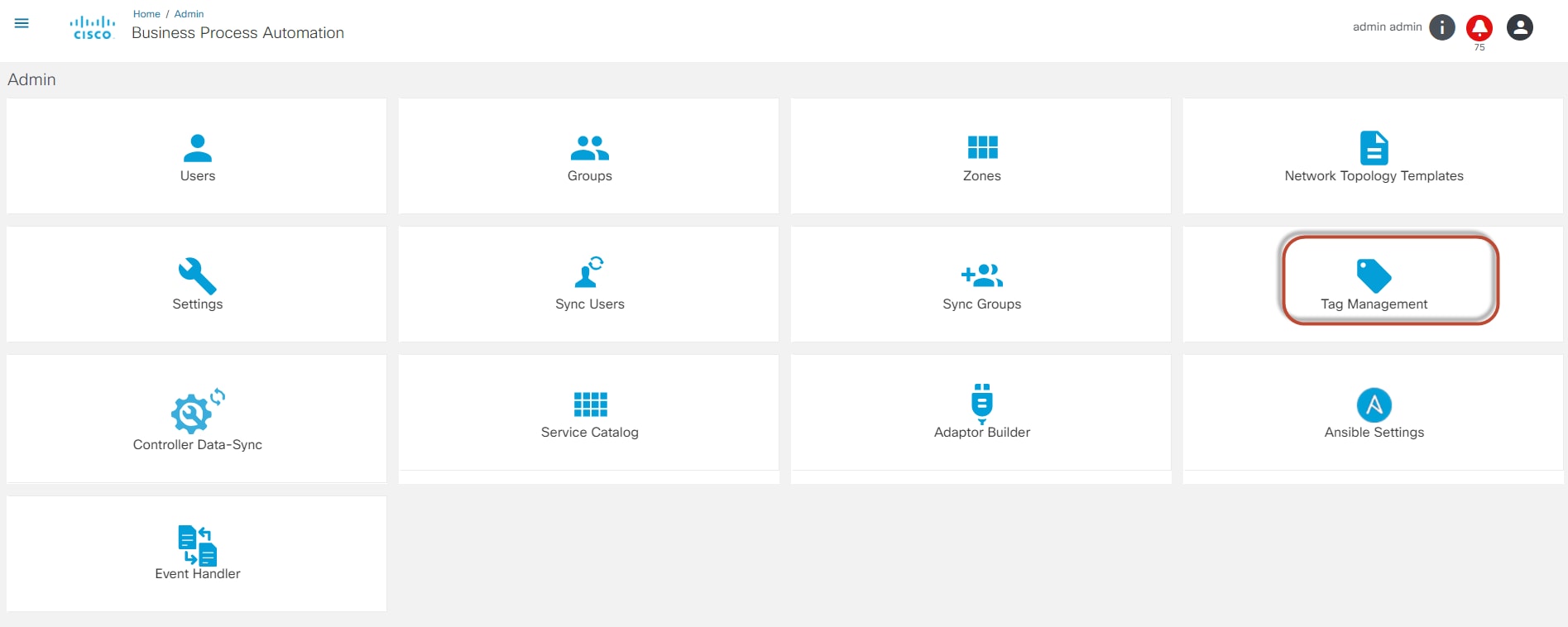

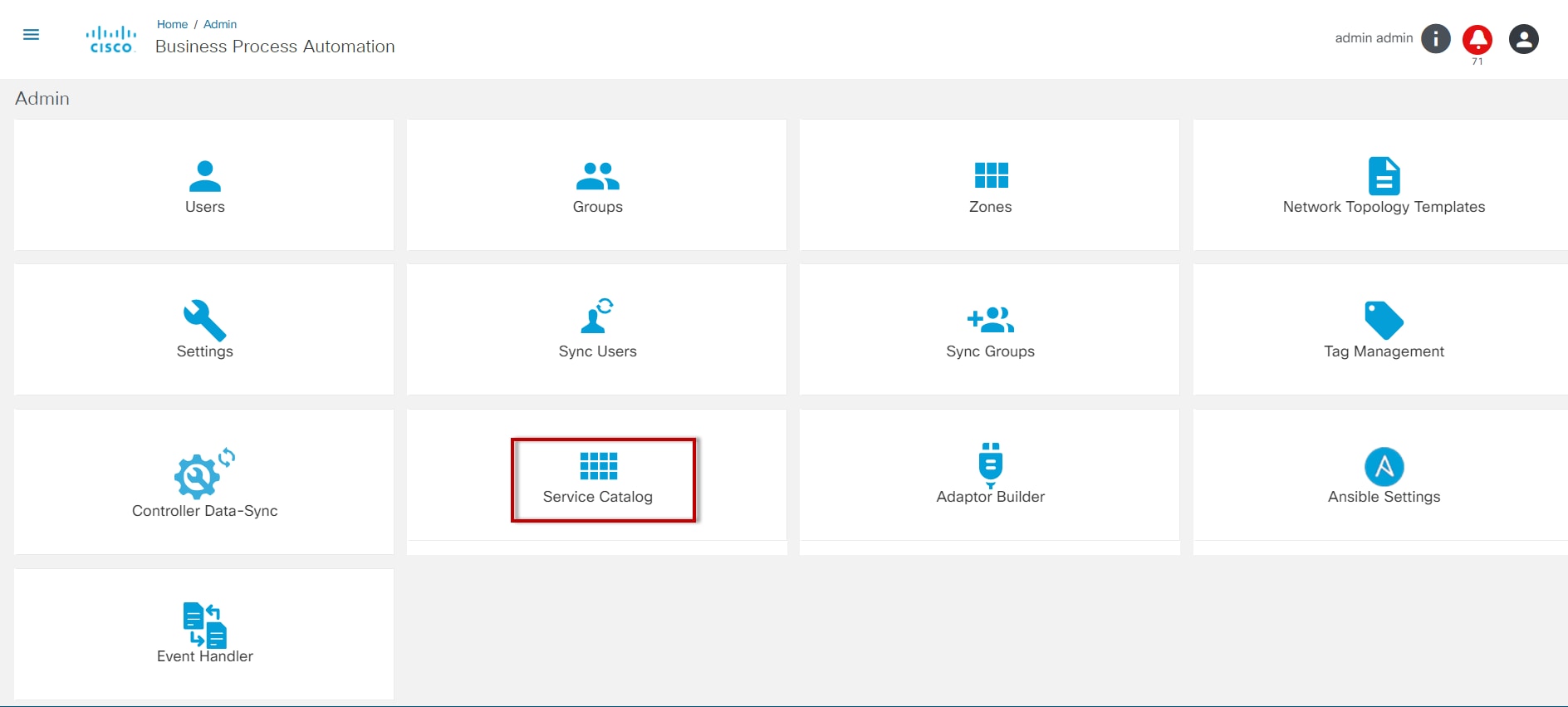

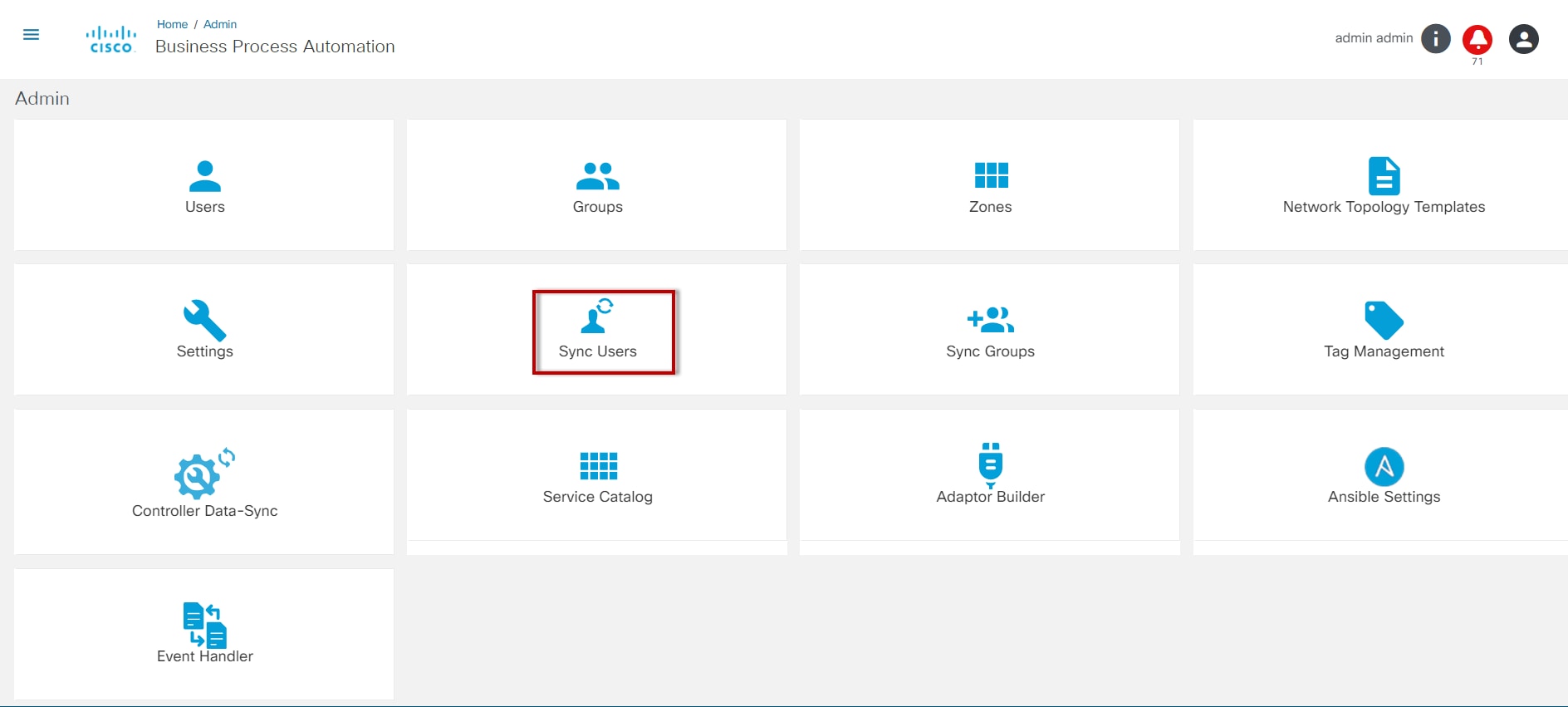

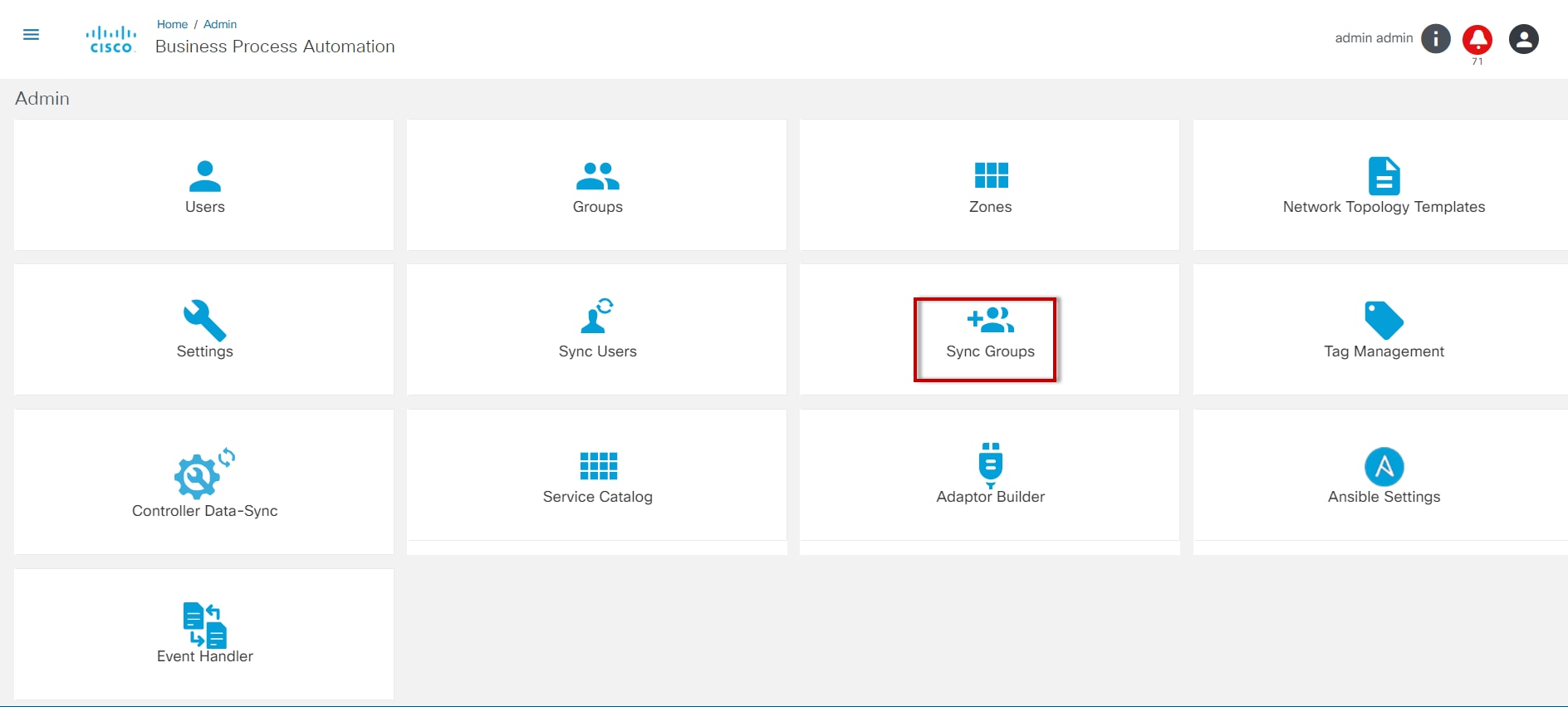

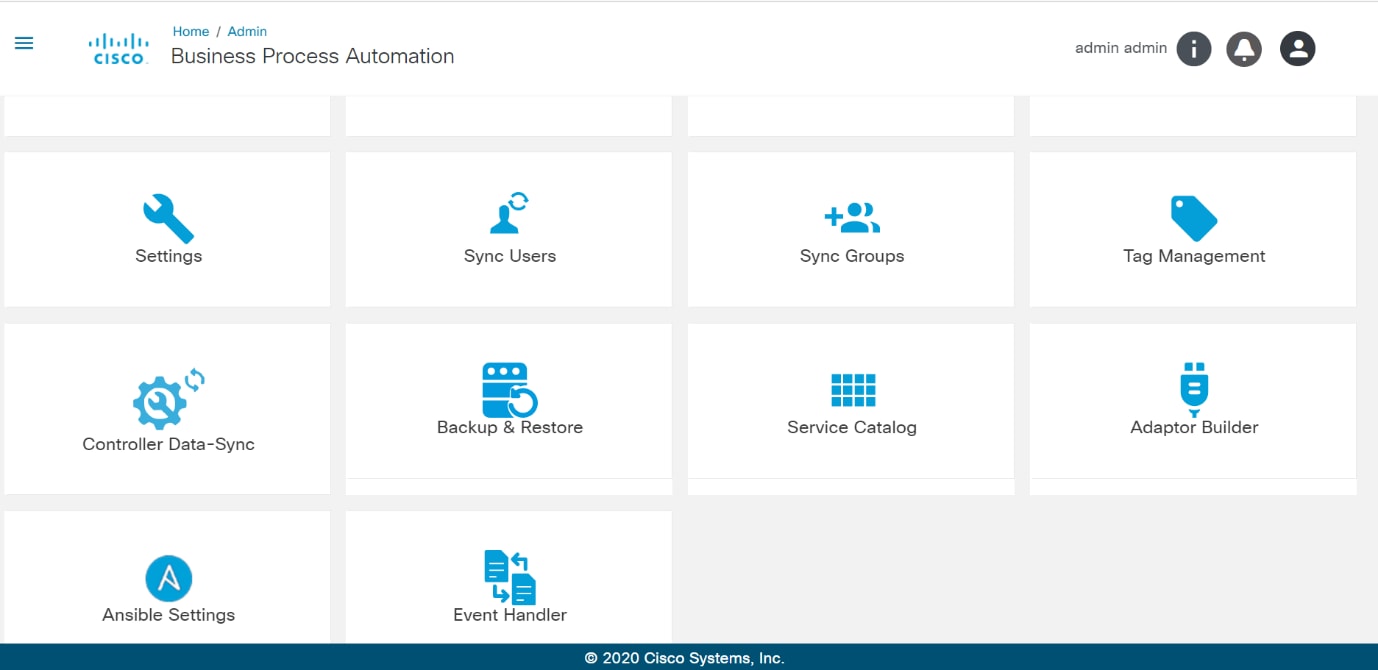

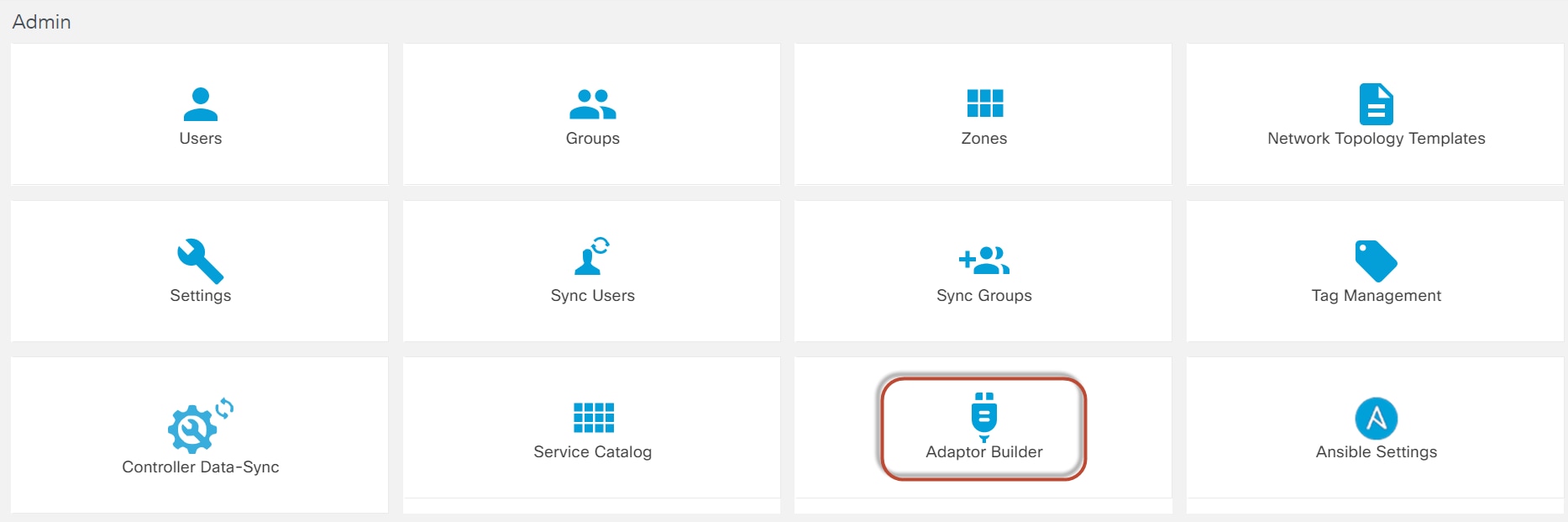

Admin-Konfiguration

Systemadministratoren können das Menü Admin verwenden, um BPA-Anwendungen zu konfigurieren und zu verwalten.

Das Menü Admin umfasst:

- Benutzer: Benutzer erstellen und verwalten und sie Benutzergruppen zuweisen

- Gruppen: Verwalten von Benutzergruppen und Gruppenberechtigungen

- Zonen: Konfigurationsdomänen im BPA-System verwalten

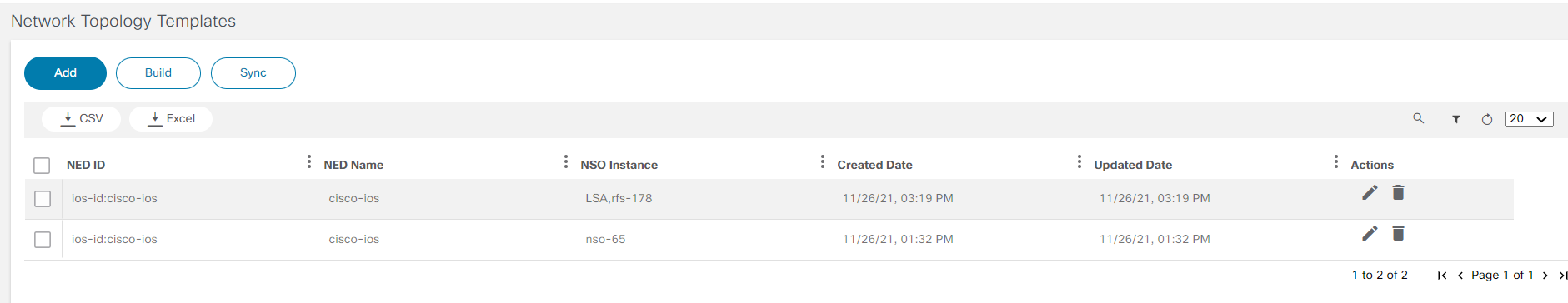

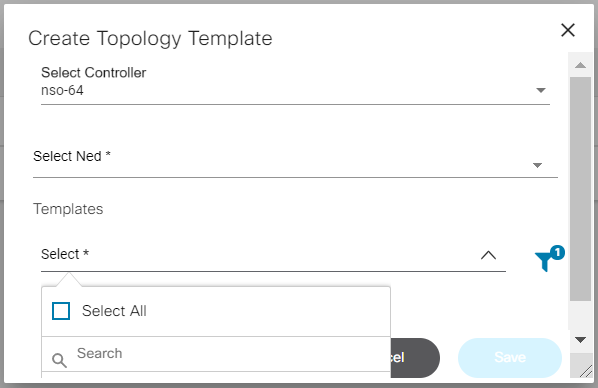

- Vorlagen für Netzwerktopologien: Verwalten von Prozessvorlagen zum Erstellen von Netzwerktopologien

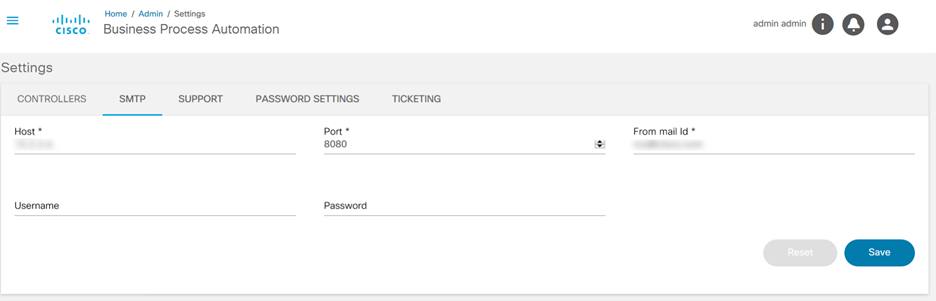

- Einstellungen: Verwenden Sie Einstellungen, um Controller (z. B. NSO), das Simple Mail Transfer Protocol (SMTP), Kennworteinstellungen und ein Ticketsystem zu konfigurieren und benutzerdefinierte Einstellungen hinzuzufügen.

- Benutzer synchronisieren: Benutzer von einem LDAP-Server synchronisieren (bei konfigurierter LDAP-Integration aktiviert)

- Synchronisierungsgruppen: Benutzergruppen von einem LDAP-Server synchronisieren (aktiviert bei konfigurierter LDAP-Integration)

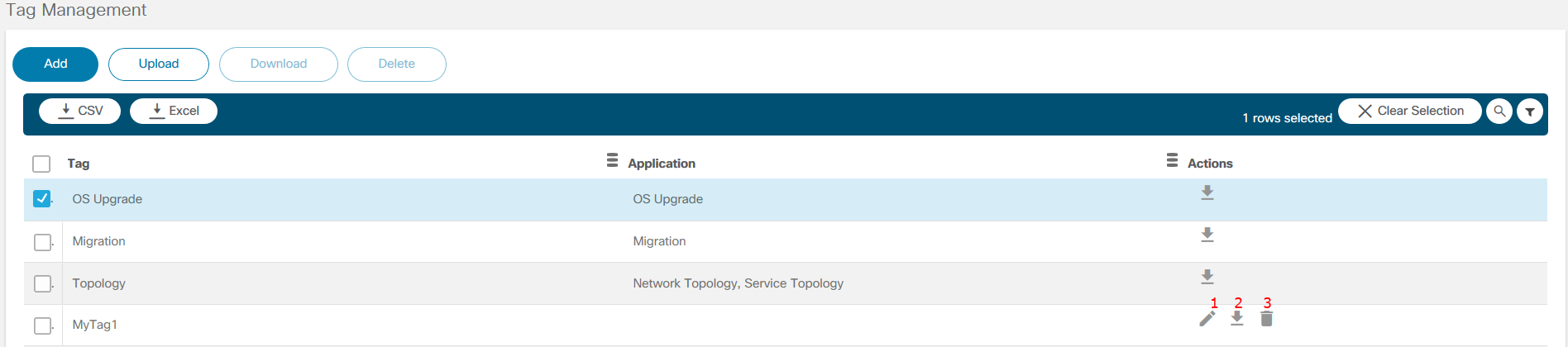

- Tag-Verwaltung: Tags für das Tagging von BPA-Artefakten verwalten

- Synchronisierung von Controller-Daten: Synchronisieren von Serviceschemas, Konfigurationsvorlagen und anderen Informationen von Controllern

- Servicekatalog: Servicekategorien verwalten und neue Services integrieren

- Adapter-Builder: Erstellen und Verwalten von Adaptern für die Integration in externe Systeme

- Mögliche Einstellungen: Synchronisieren von Services von einem NSO-Server mit dem BPA-System

- Ereignishandler: Regeln für die Behandlung von an BPA gesendeten Ereignissen konfigurieren

- Sichern und Wiederherstellen: Konfigurieren von Richtlinien für Backup und Wiederherstellung zusammen mit Integrations-Plug-ins und -Zielen

- Planer: Arbeitszeitpläne verwalten

Weitere Informationen finden Sie unter Systemkonfiguration.

BPA-Anwendungen

BPA stellt die unten aufgeführten Anwendungen bereit:

- Service Center

- Formular-Generator

- Gerätemanager

- Betriebssystem-Upgrade

- Prozessvorlagen

- GCT

- Konfigurationsüberprüfung

- Workflows

- Service-Topologie

- Netzwerktopologie

- Marktabweichung

- Geräteaktivierung

- Servicekatalog

- Commitmanager

- Skript-Runner

- Mögliche Vorlagen

- Betriebssystem-Upgrade

- Konfigurations-Compliance und Problembehebung

- Planer-Service

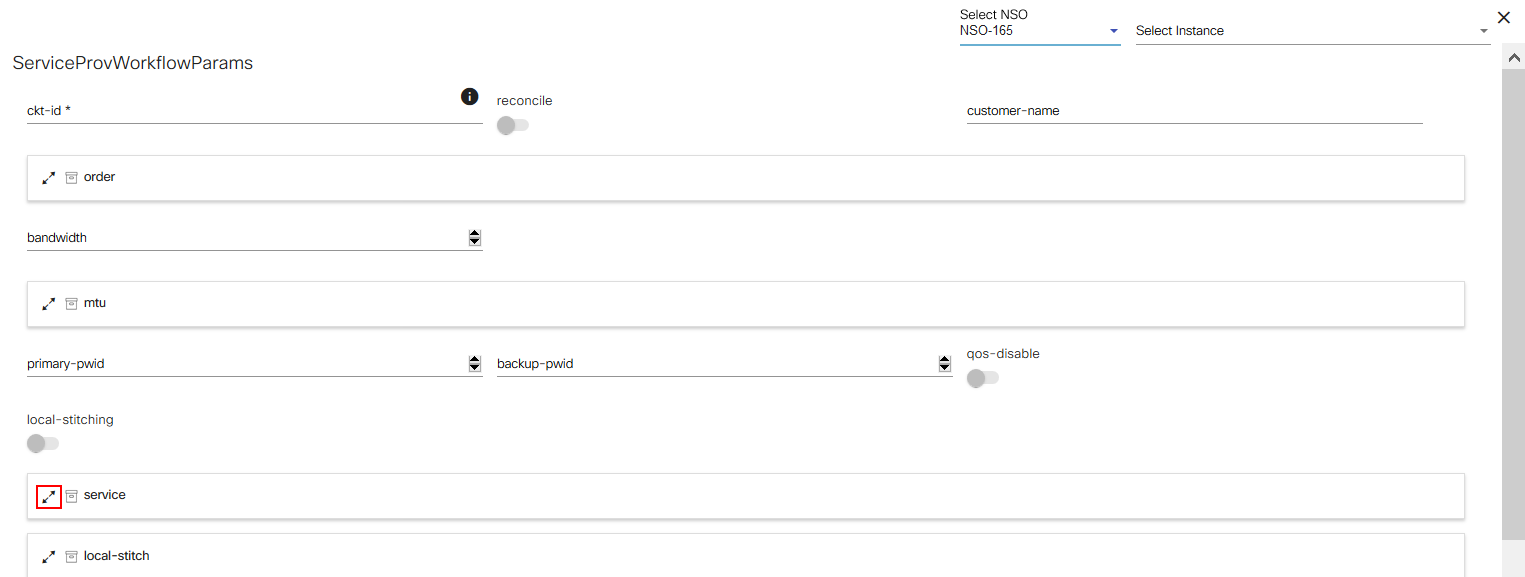

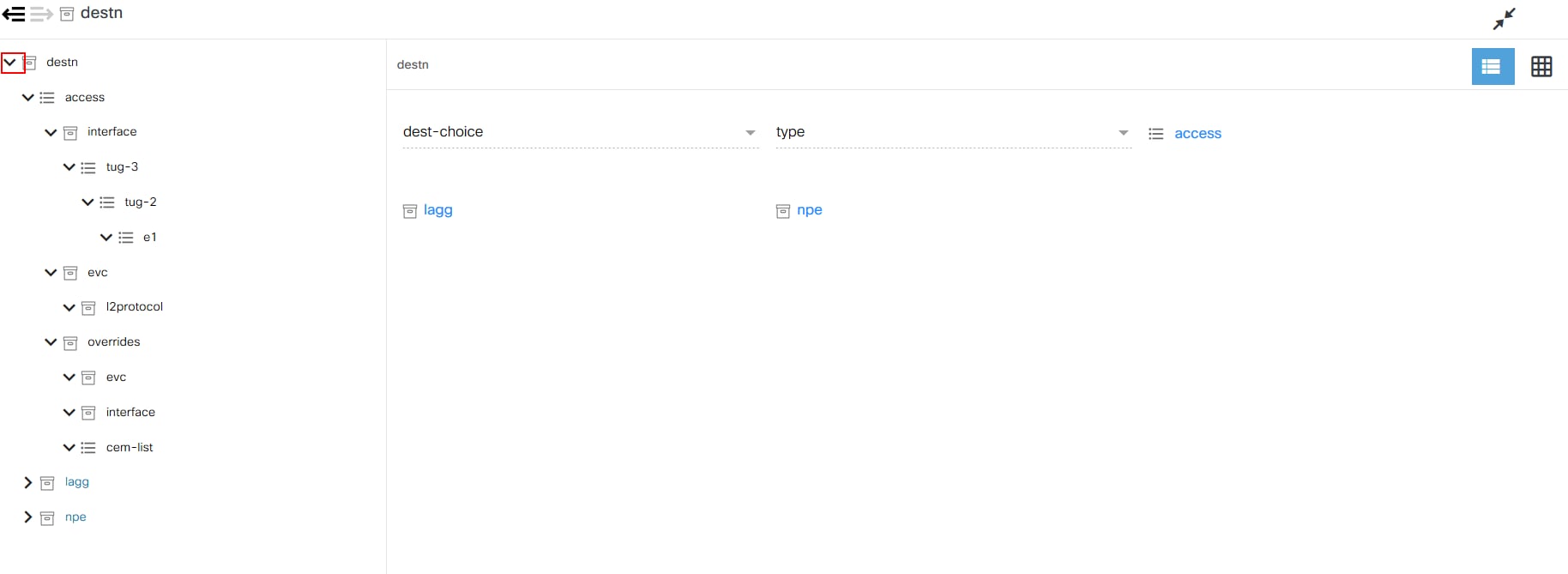

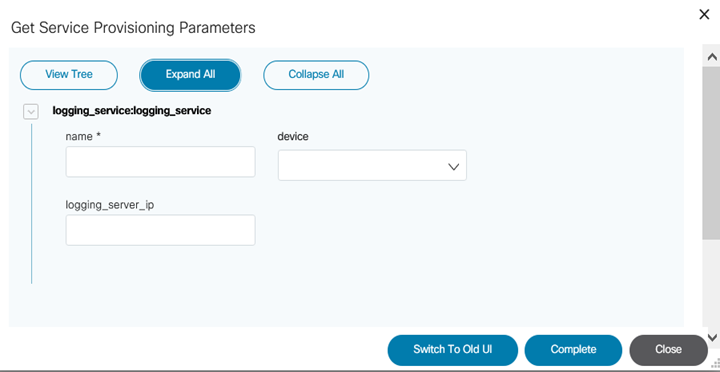

Service Center

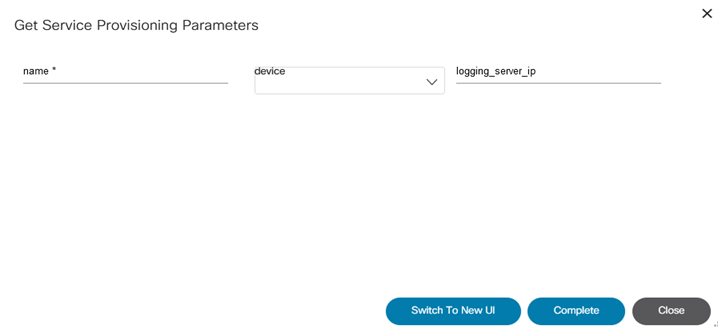

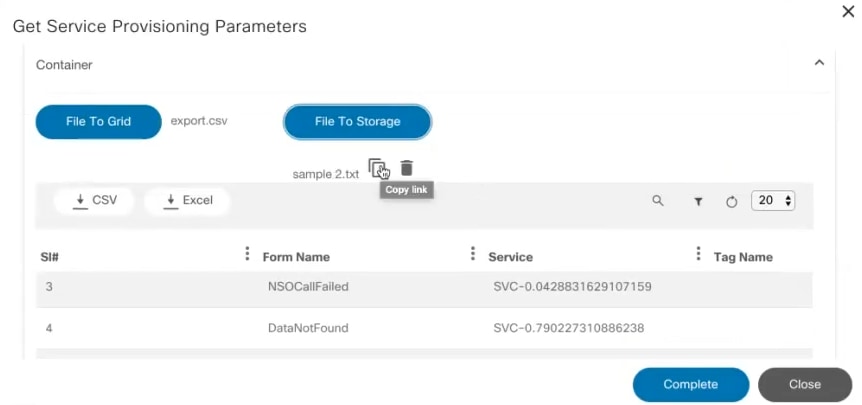

Mit der Service Center-Anwendung können Benutzer Serviceinstanzen erstellen und verwalten. Die Parameter, die beim Hinzufügen einer Dienstinstanz auf dem Bildschirm angezeigt werden, hängen vom YANG-Modell ab, dem sie zugeordnet ist. Benutzer können mehrere Instanzen für einen Dienst erstellen.

Weitere Informationen finden Sie im BPA-Benutzerhandbuch für Service Center Application.

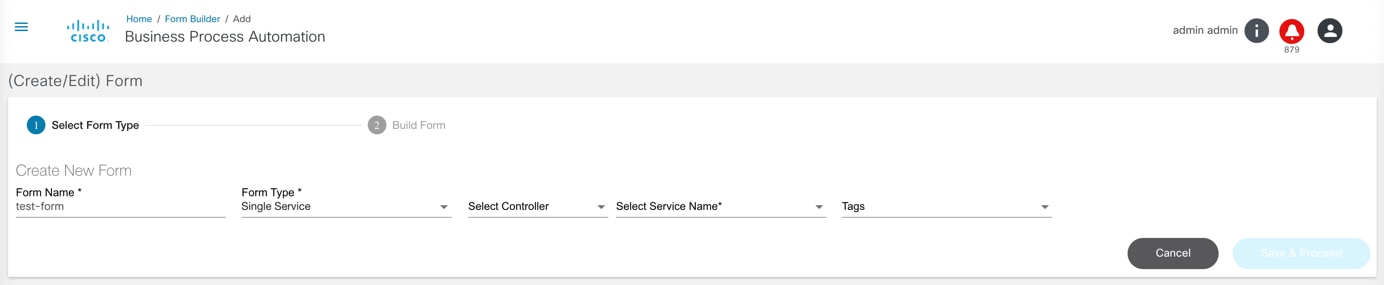

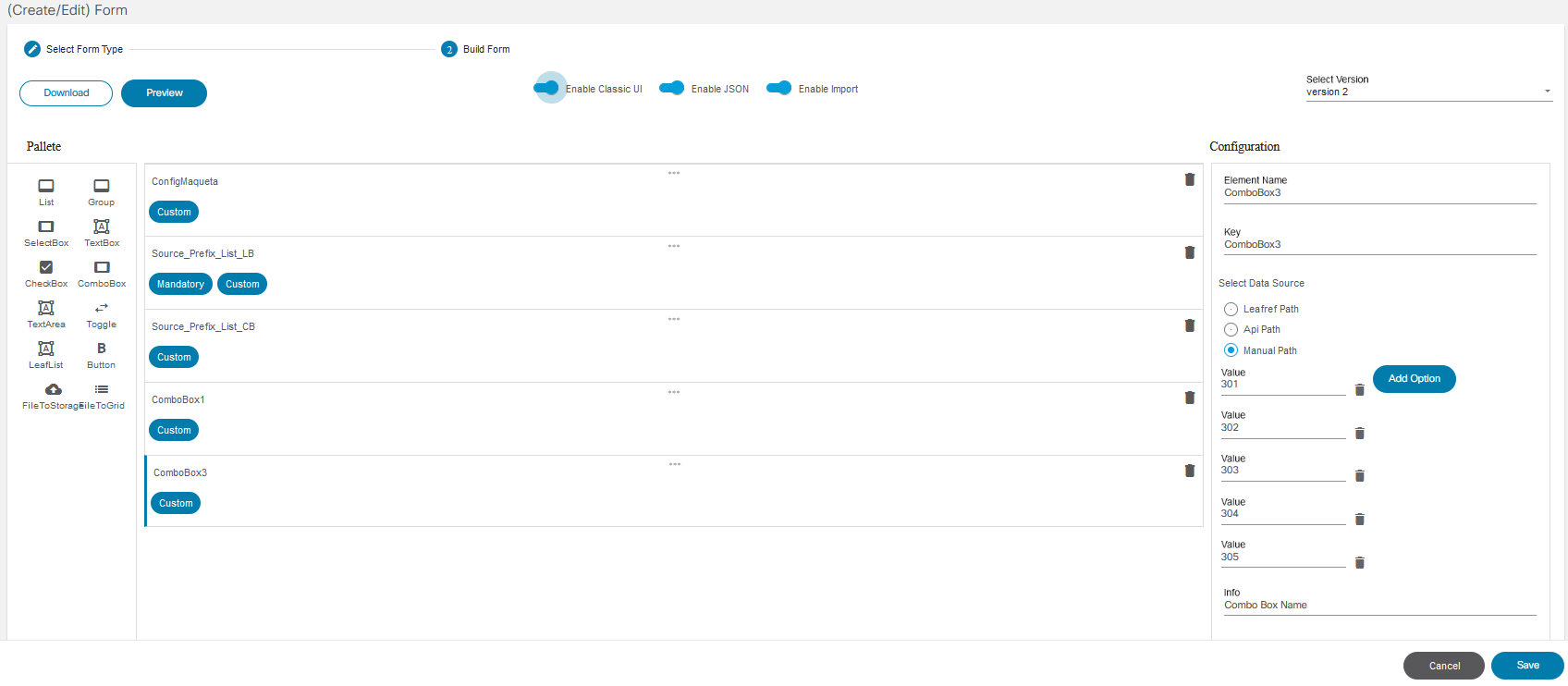

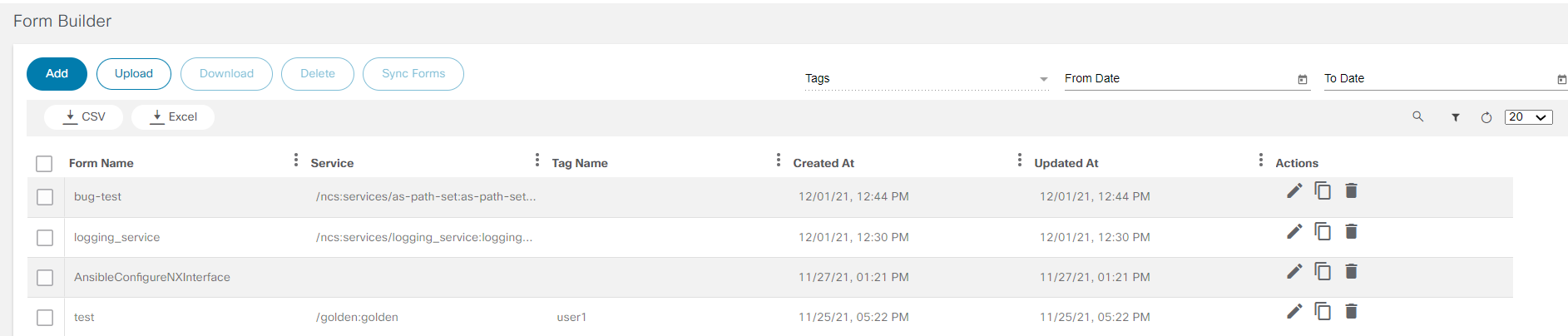

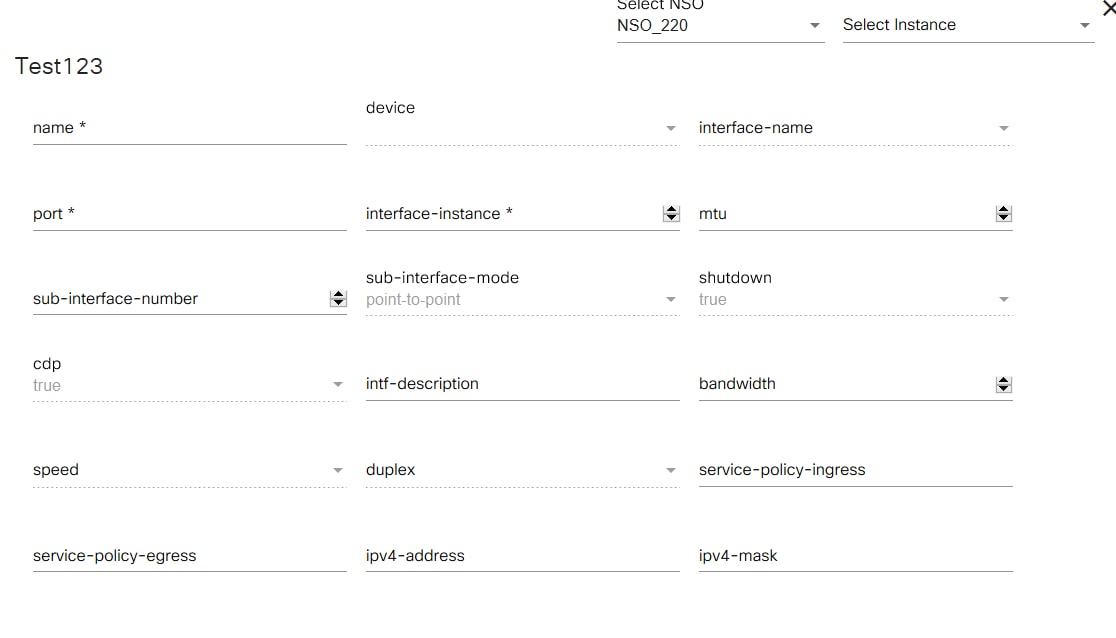

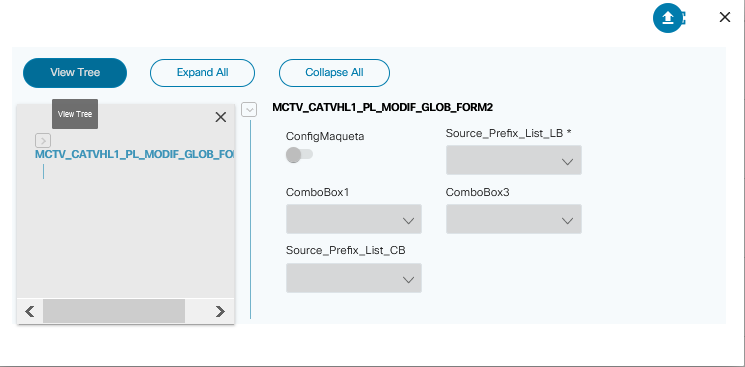

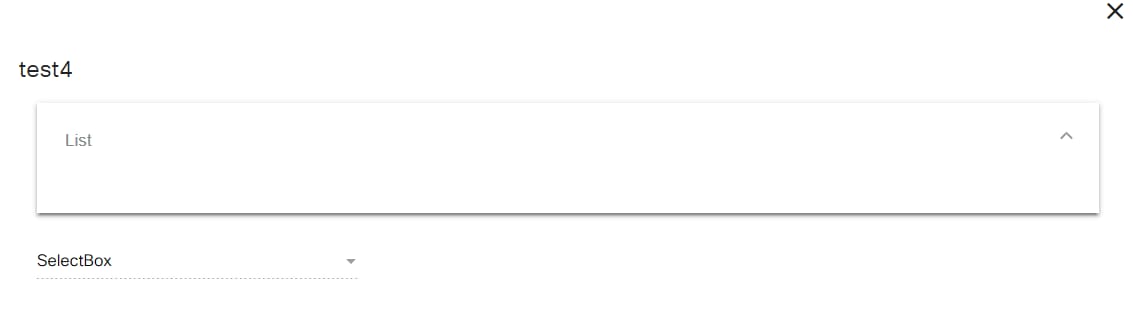

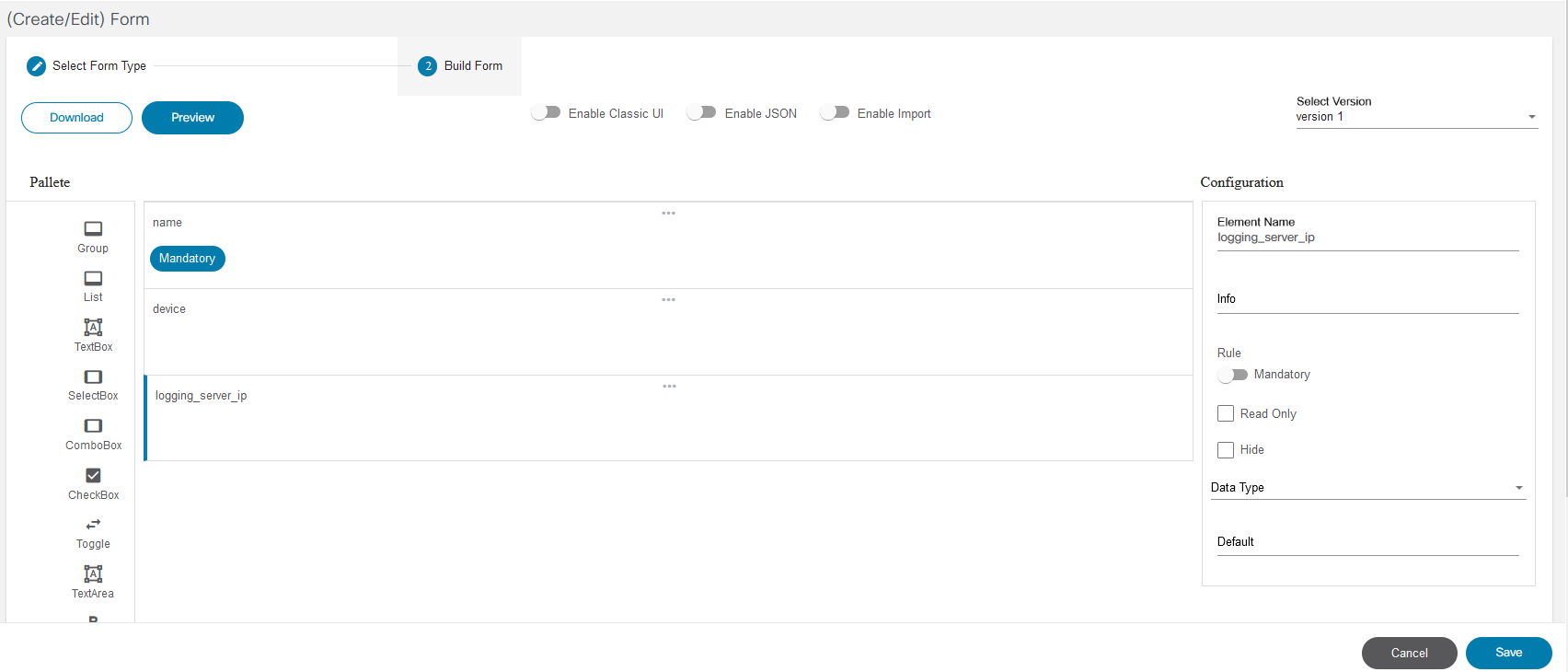

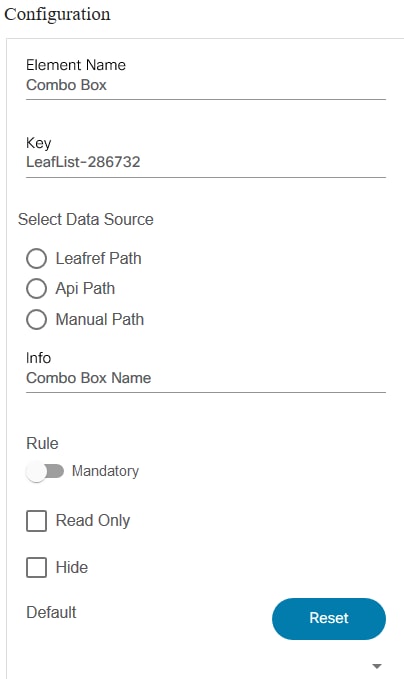

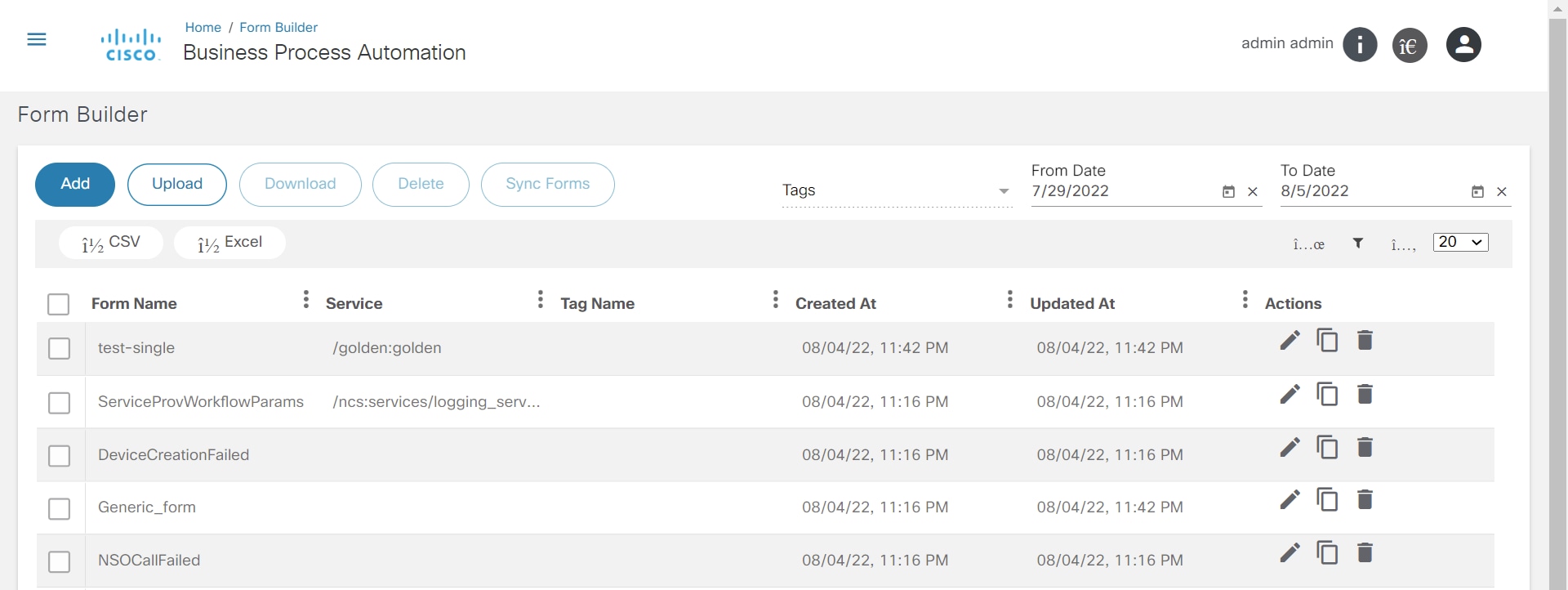

Formular-Generator

Mit der Form Builder-Anwendung können Benutzer benutzerdefinierte Eingabeformulare oder Formulare auf der Grundlage des YANG-Modells einer Servicevorlage entwerfen. Diese Formulare können anschließend in einem Workflow verwendet werden, um einen Benutzeroberflächenbildschirm für Benutzereingaben oder Genehmigungen anzuzeigen.

Weitere Informationen finden Sie unter Arbeiten mit der Form Builder-Anwendung.

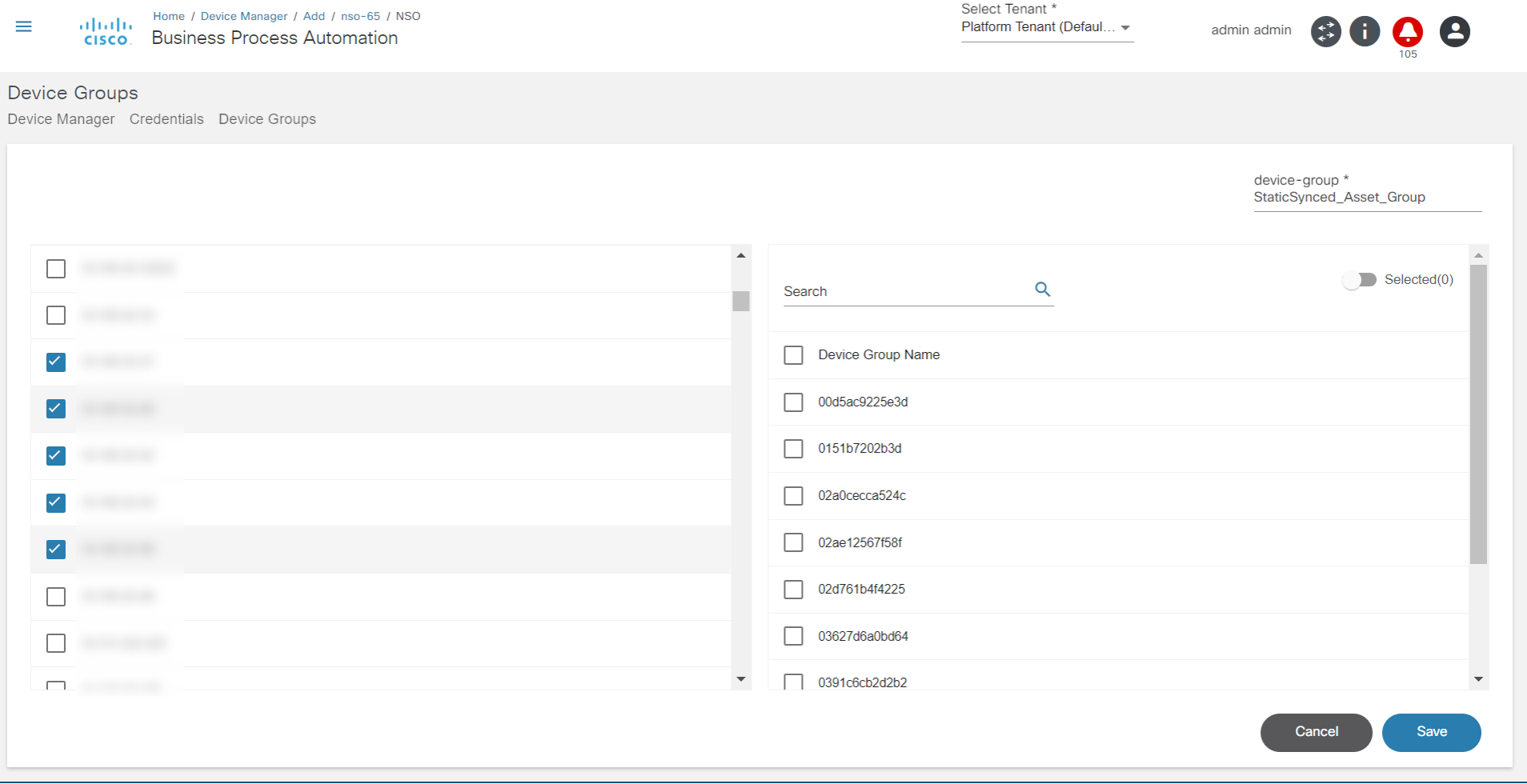

Gerätemanager

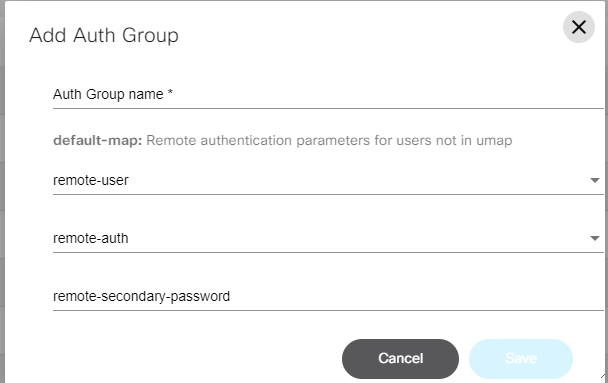

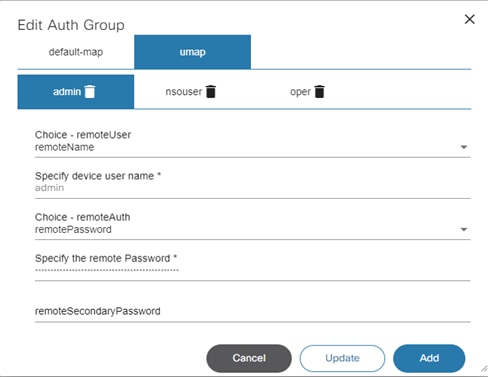

Mit dem Gerätemanager können Benutzer Geräte verwalten. Geräte können in Gerätegruppen gruppiert werden, was die Verwaltung der Dienste für gruppierte Geräte vereinfacht. Darüber hinaus können Benutzer Autorisierungsgruppen erstellen und verwalten, die Authentifizierungsinformationen für den Zugriff auf ein Gerät enthalten. Jedes Gerät ist einer Autorisierungsgruppe zugeordnet. Jeder Autorisierungsgruppe können mehrere Benutzer zugeordnet werden, sodass den Benutzern Zugriff auf die dieser Autorisierungsgruppe zugeordneten Geräte gewährt wird.

Weitere Informationen finden Sie unter Arbeiten mit der Gerätemanageranwendung.

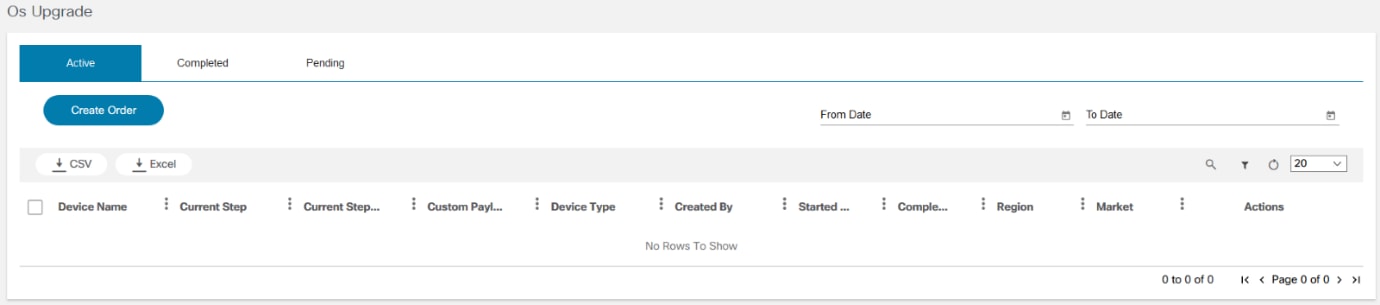

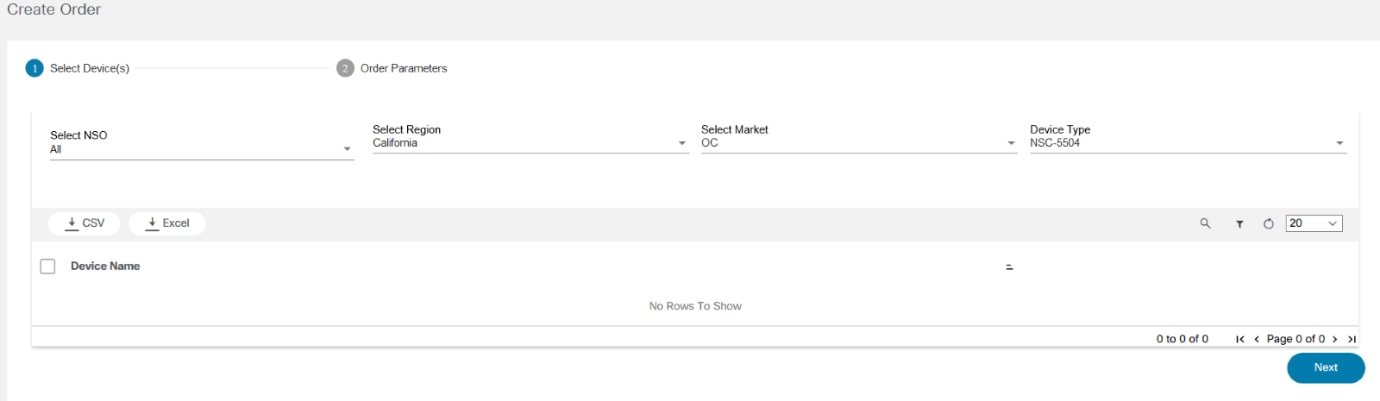

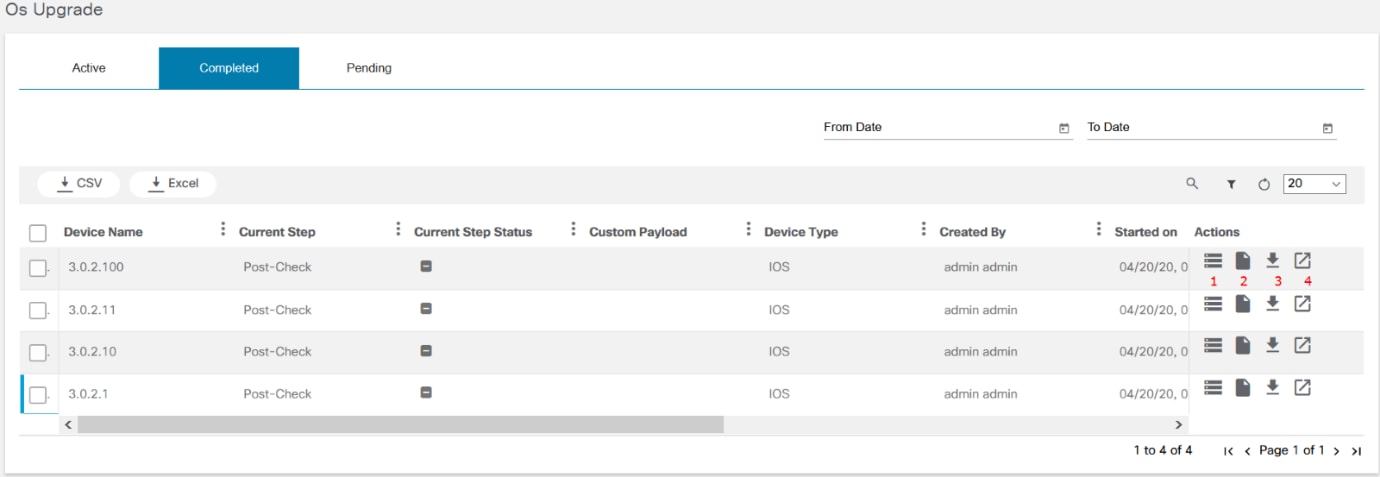

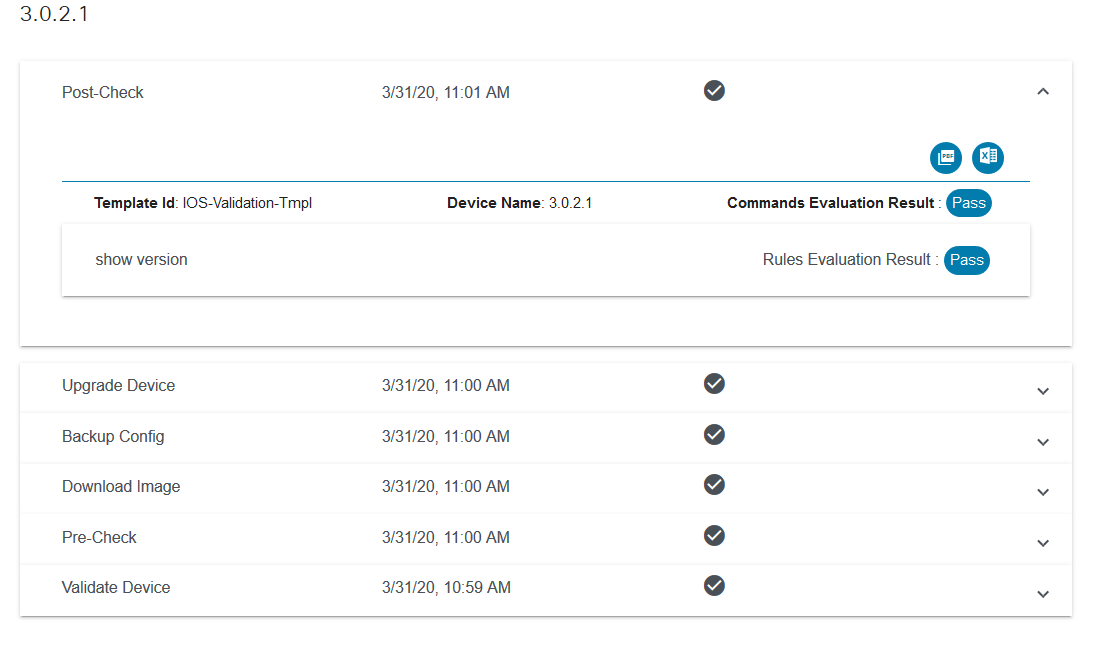

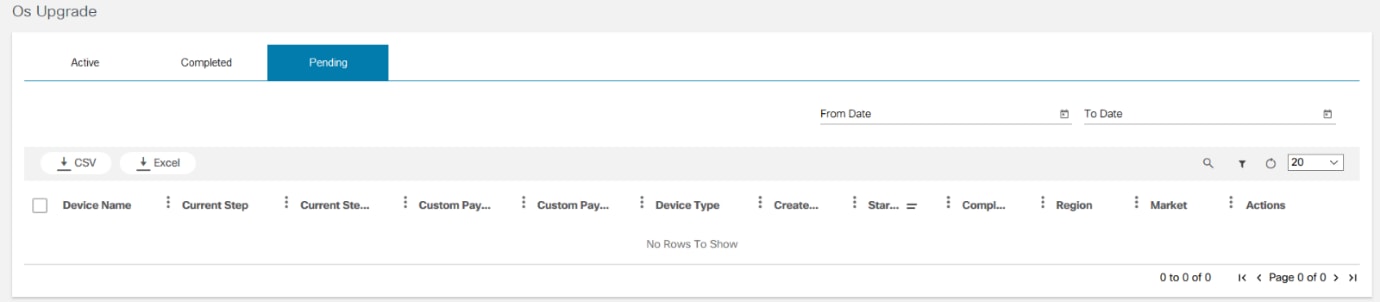

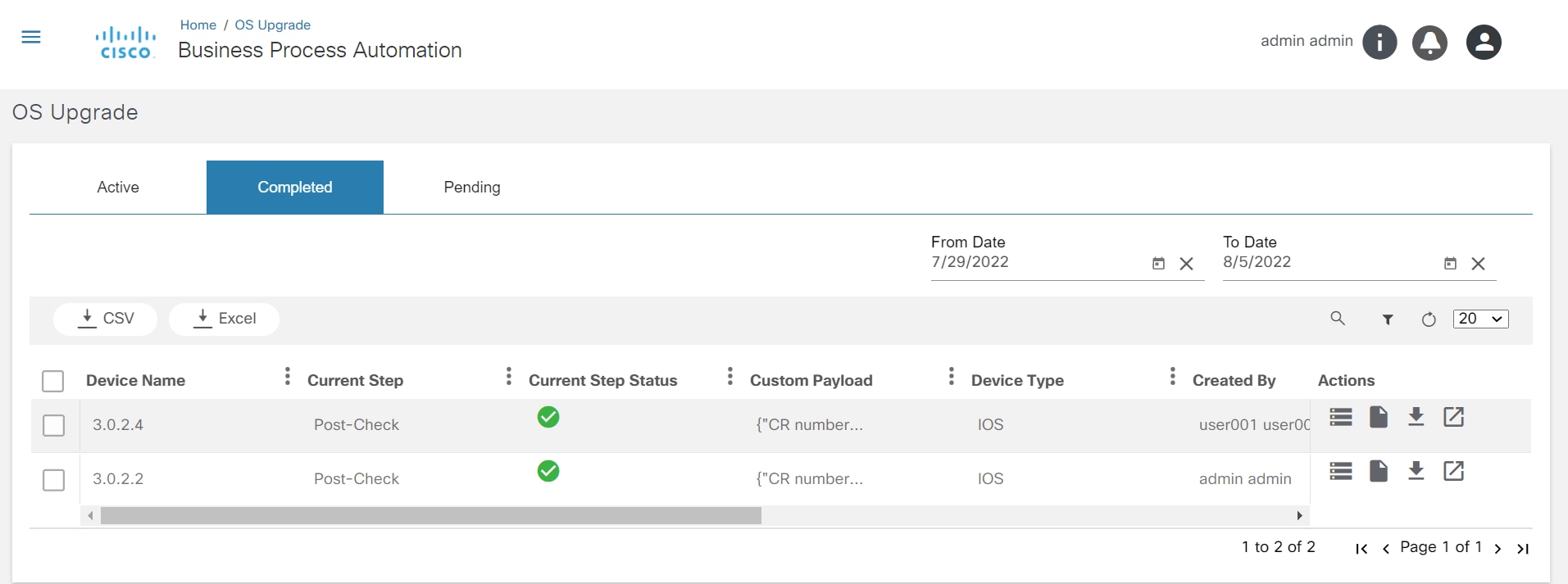

Klassisches Betriebssystem-Upgrade

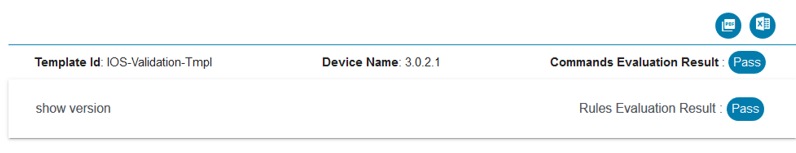

Die Anwendung "Betriebssystem-Upgrade" zeigt den Status von aktiven, abgeschlossenen und ausstehenden Workflowinstanzen für das Betriebssystem-Upgrade an. Es zeigt das Upgrade-Ergebnis an und liefert Statistiken wie die Anzahl der Geräte, die erfolgreich aktualisiert wurden. Benutzer können die Anzahl der Geräte überprüfen, die für die Aktualisierung der Workflowinstanz festgelegt sind. Wenn das Upgrade nicht abgeschlossen ist, werden der zugehörige Schritt im aktuellen Workflow und die Validierungsergebnisse dieses Schritts angezeigt. Benutzer können die Befehlsausgabe für jede Validierung sowie Vor- und Nachprüfungen, die für das Upgrade ausgeführt werden, anzeigen.

Weitere Informationen finden Sie unter Arbeiten mit der Betriebssystemaktualisierungsanwendung.

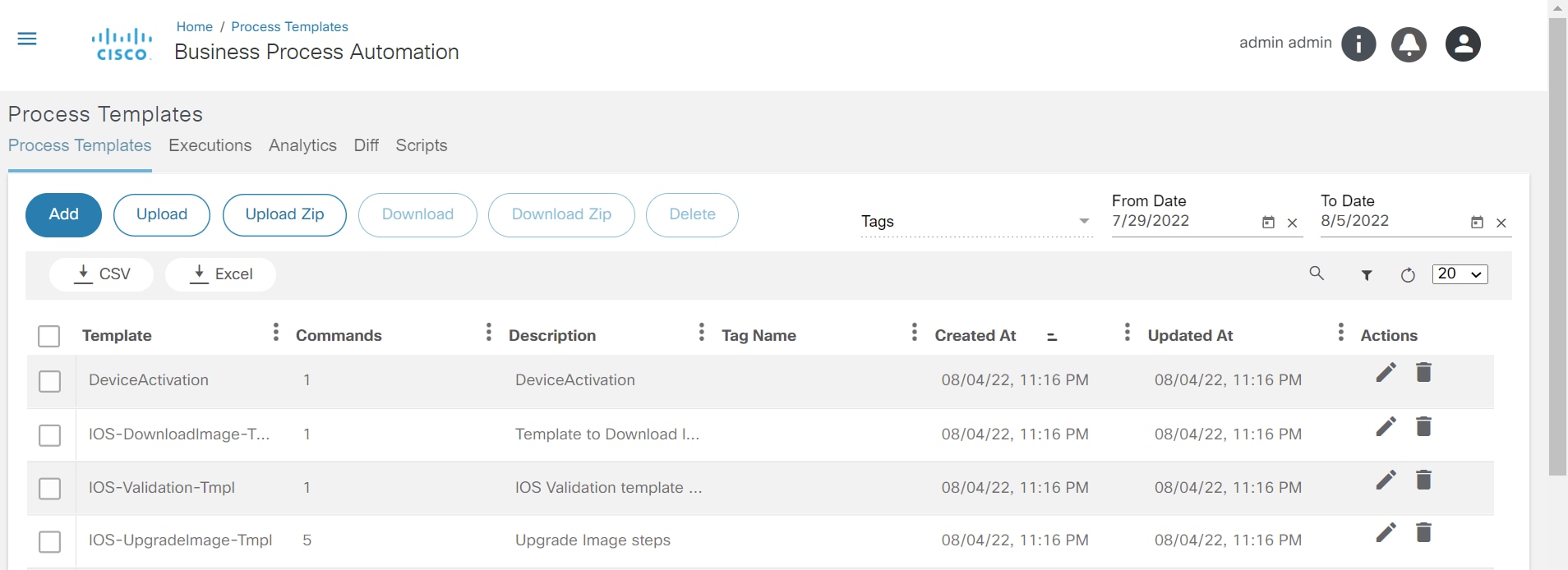

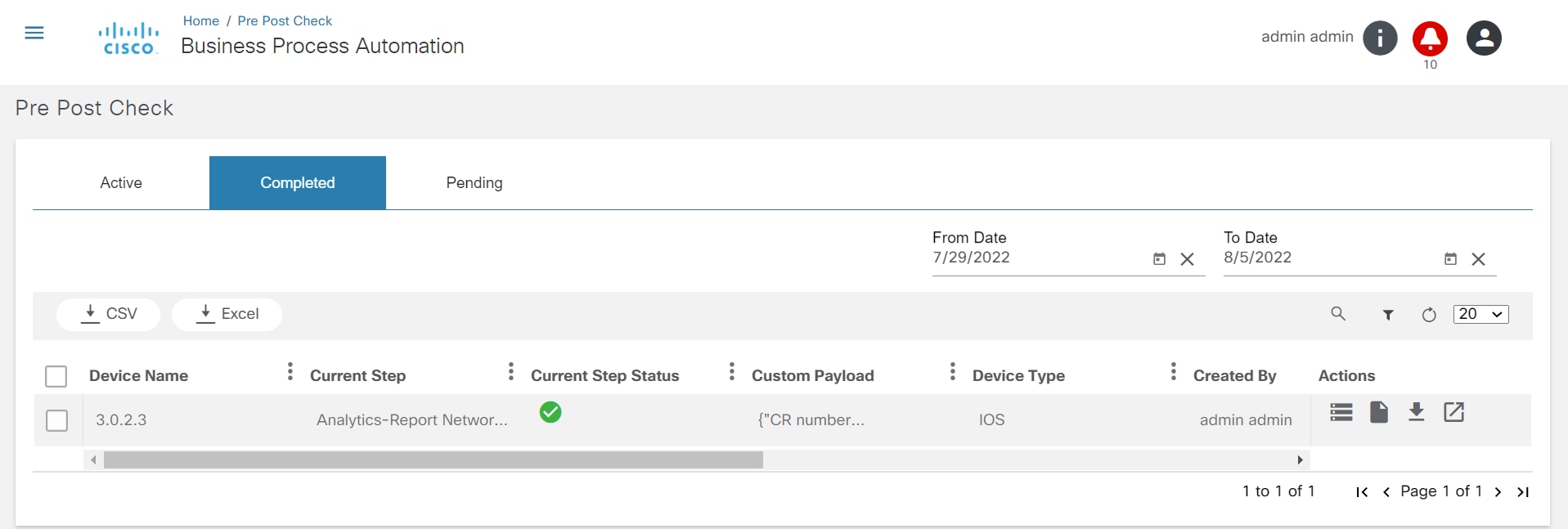

Prozessvorlagen

Mit der Anwendung "Prozessvorlage" können Benutzer Vorlagen verwalten. Diese bestehen aus einer Reihe von Befehlen, die für Geräte ausgeführt werden sollen, und zugeordneten Validierungsregeln, die für die Ergebnisse der Befehlsausführung ausgeführt werden. Das Befehlsergebnis wird anhand der Regeln bewertet, um zu bestimmen, ob das Ergebnis als erfolgreich oder als fehlerhaft betrachtet werden soll. Während des Betriebssystem-Upgrades ist es beispielsweise wichtig, den Konfigurationsstatus vor und nach dem Upgrade anzuzeigen. Es ist auch wichtig zu entscheiden, ob die Voraussetzungen die definierten Kriterien für ein Upgrade erfüllen. Benutzerdefinierte Analysen können mithilfe eines skriptbasierten Ansatzes durchgeführt werden.

Benutzer können die Vorlagen in einem Workflow verwenden, wenn sie einen Dienst bereitstellen, um die folgenden Aufgaben auszuführen:

- Validierung der Konfiguration

- Vorab-Prüfungen (vor der Bereitstellung eines Services)

- Nachprüfungen (nach Bereitstellung eines Services)

- Befehle für Betriebssystem-Upgrade

Vorlagen werden auch verwendet, um Netzwerk- und Servicetopologiedaten von Geräten abzurufen.

Weitere Informationen finden Sie unter BPA User Guide Process Template Application (Prozessvorlagenanwendung im BPA-Benutzerhandbuch).

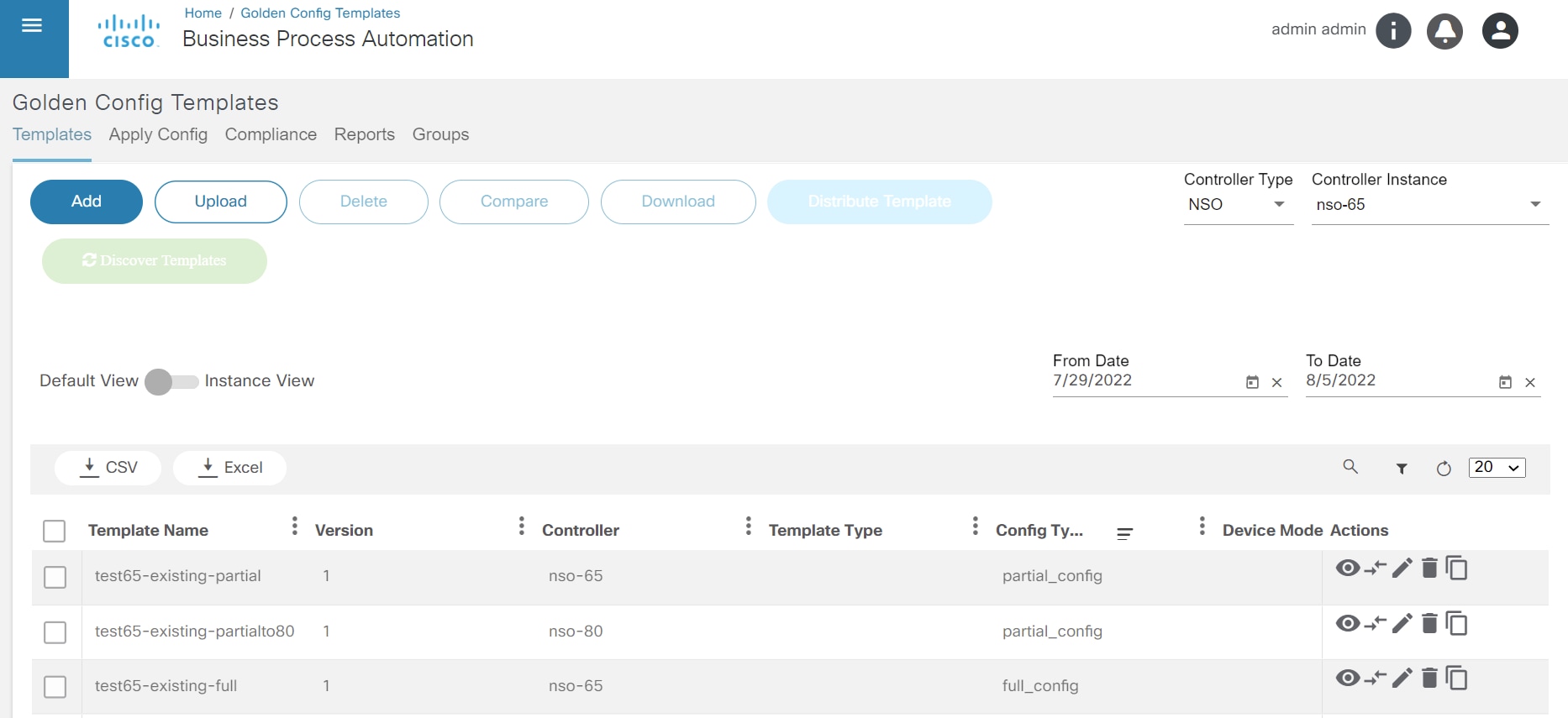

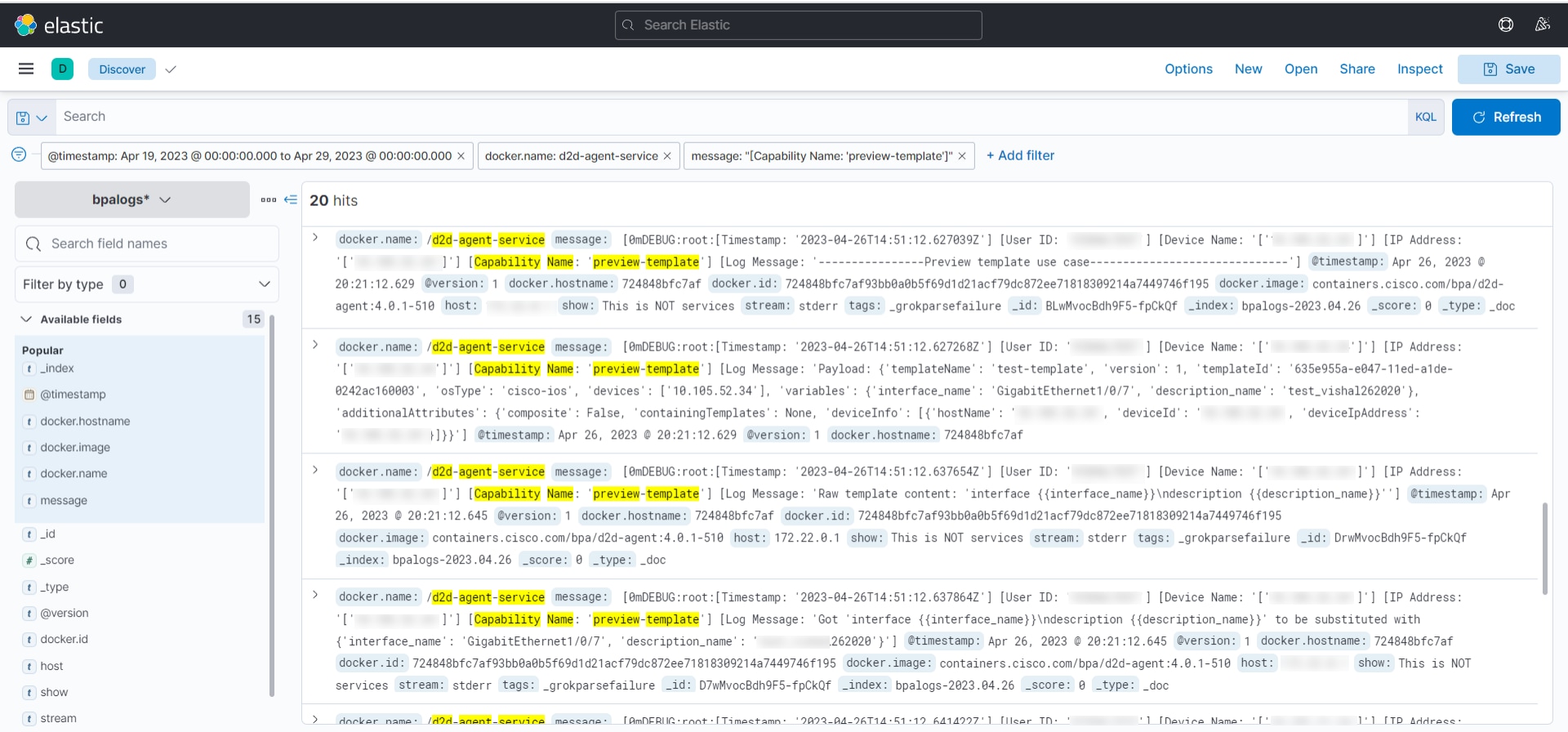

Goldene Konfigurationsvorlagen

GCT sind vordefinierte Konfigurationen, die zur Aufrechterhaltung einer konsistenten Konfiguration auf Geräten verwendet werden. Die Vorteile sind:

- Erstellen, Bearbeiten und Verwalten generischer Konfigurationsvorlagen, die auf ein oder mehrere Geräte angewendet werden können

- Parametrisieren von Vorlagen zur Wiederverwendung für Geräte im gleichen oder in verschiedenen Märkten

- Einheitliche Konfiguration auf allen Geräten

- GCT-Versionen verwalten

- Überprüfen der Konformität von Geräten mit einem GCT

Bevor Sie eine Vorlage erstellen, sollten Sie das Netzwerkdesign planen und auf diesem Design basierende Vorlagen erstellen. Durch den Einsatz von GCT konnte die Betriebseffizienz gesteigert, Konfigurationsfehler reduziert und Compliance-Standards und Best Practices verbessert werden.

Weitere Informationen finden Sie im BPA-Benutzerhandbuch "Golden Configuration Template Application".

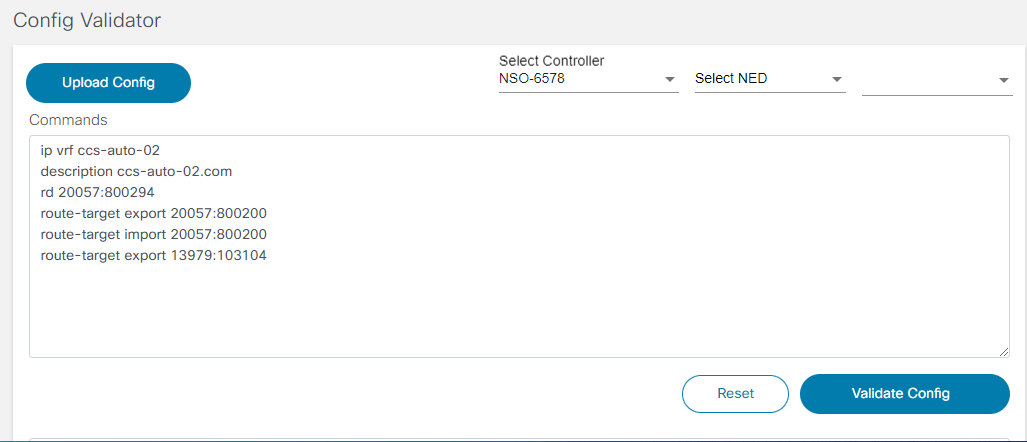

Konfigurationsüberprüfung

Die Anwendung Config Validator wird verwendet, um eine Reihe von Konfigurationsbefehlen auf einen Netzwerkelementtreiber (Network Element Driver, NED) zu überprüfen. Benutzer können die Konfigurationsbefehle eingeben, und die Konfigurationsvalidierung gibt an, ob die Gruppe von Konfigurationsbefehlen gültig ist. Dadurch wird sichergestellt, dass die Benutzer bei Bedarf immer gültige Konfigurationsbefehle verwenden. Benutzer können den Konfigurationsprüfer verwenden, um die Gültigkeit der Konfigurationsbefehle in den folgenden Instanzen zu überprüfen:

- Ein neues NED ist verfügbar.

- Eine neue Version eines vorhandenen NED ist verfügbar.

- Sicherstellen, dass die von Ihnen verwendeten Konfigurationsbefehle von einer bestimmten NED-Version unterstützt werden

Weitere Informationen finden Sie unter Arbeiten mit der Konfigurationsvalidierungsanwendung.

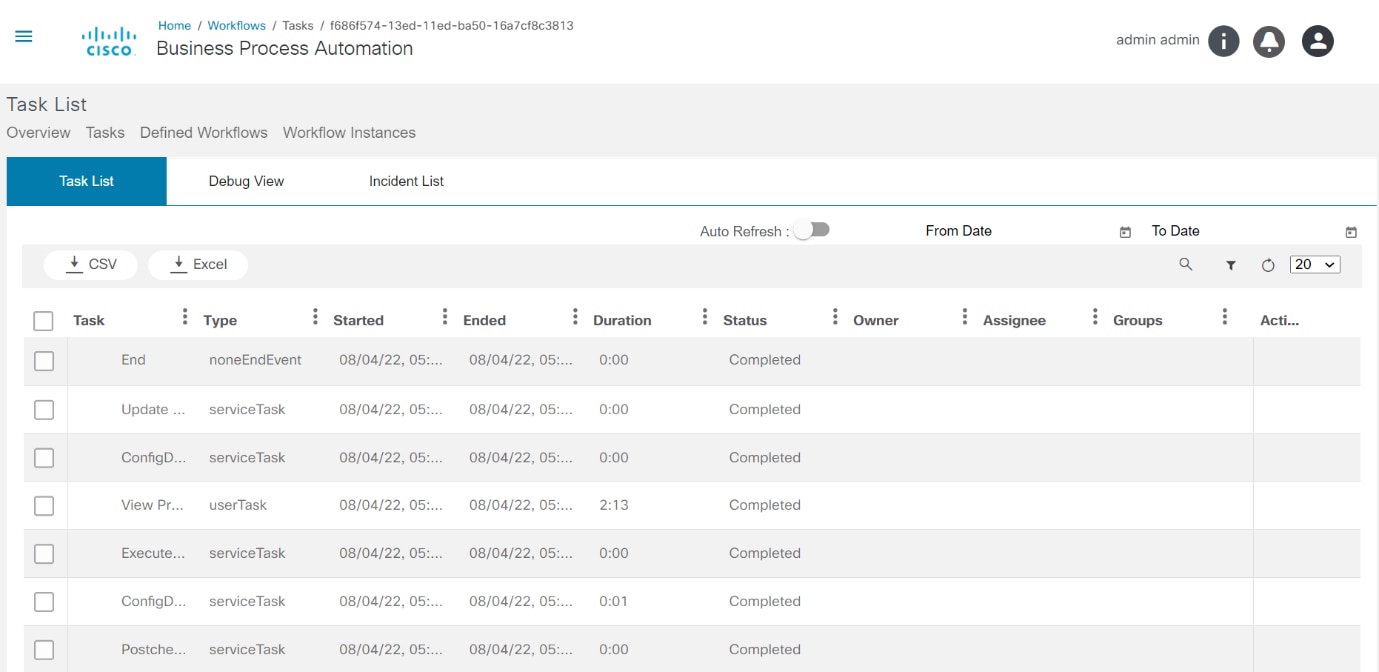

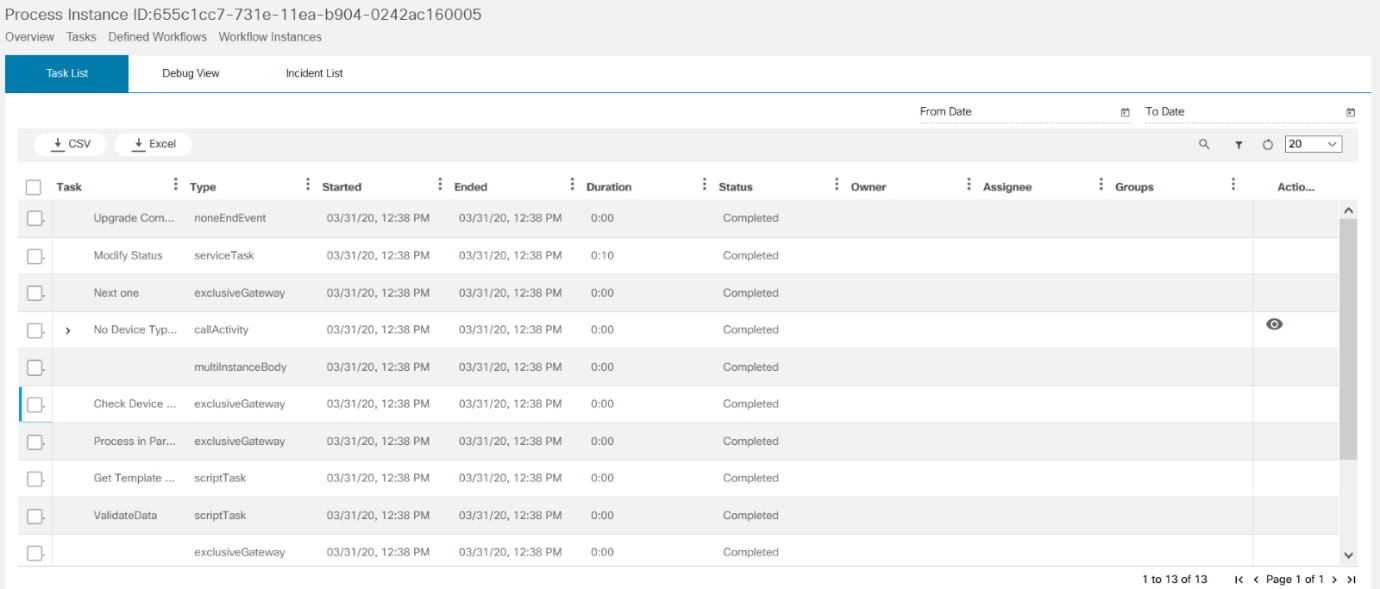

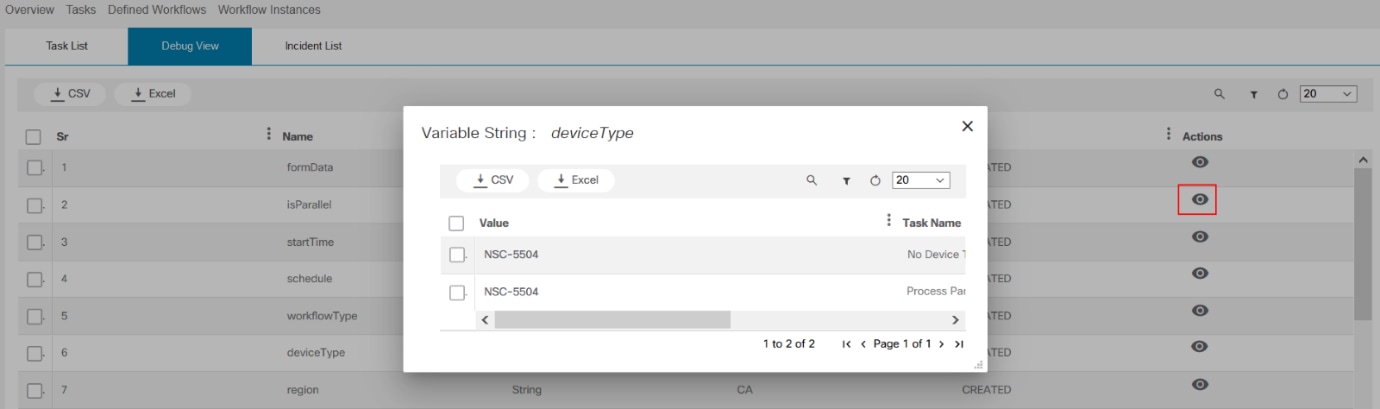

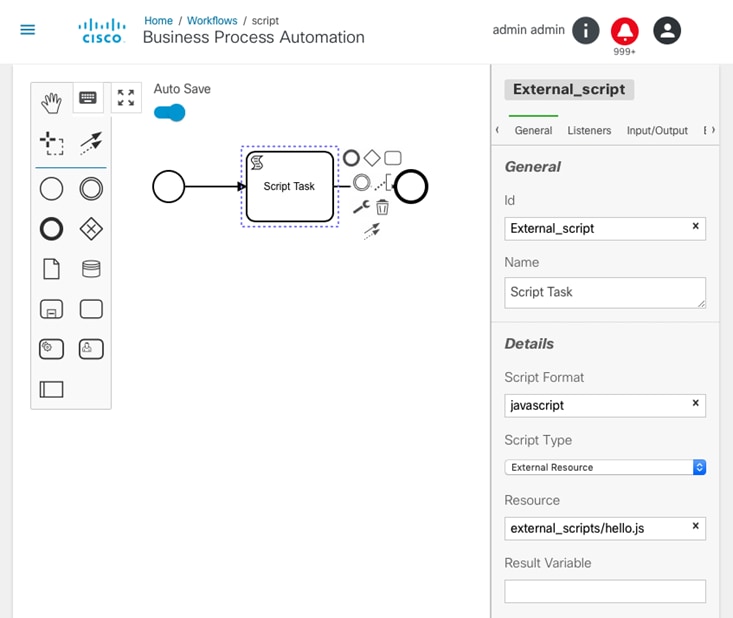

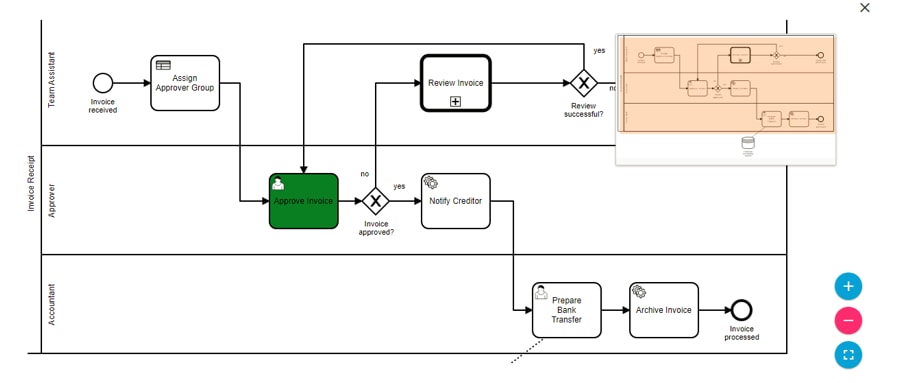

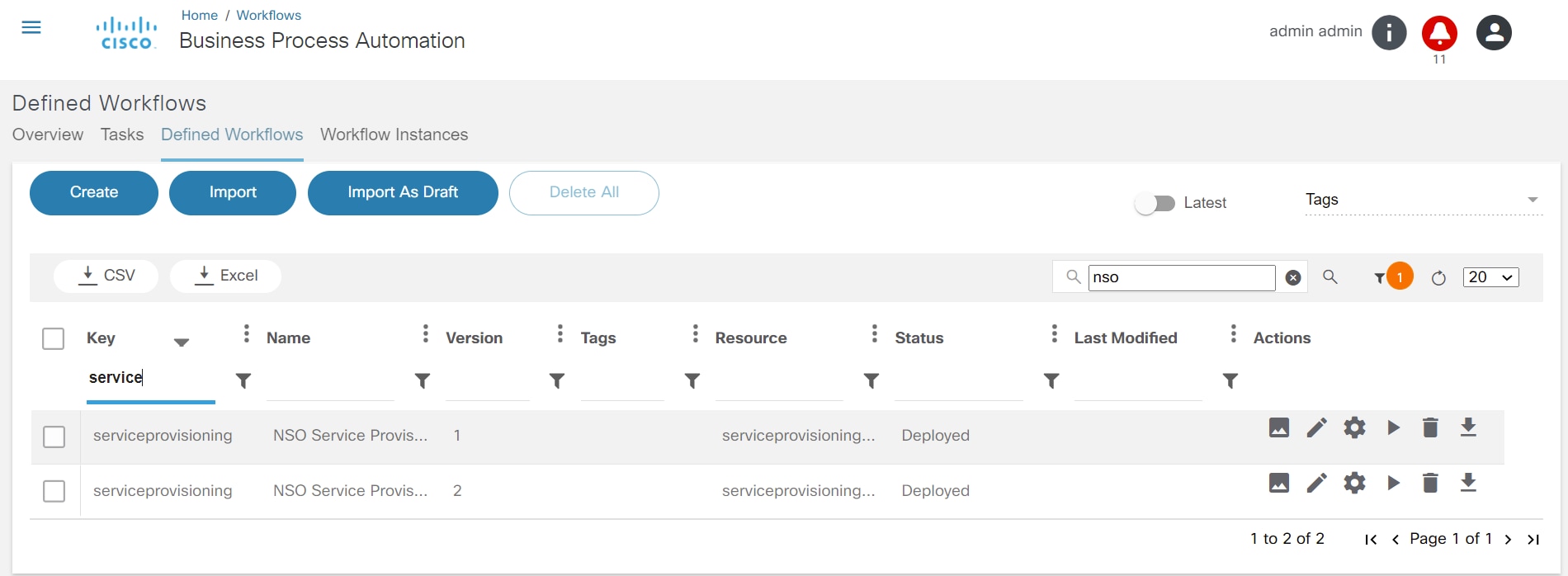

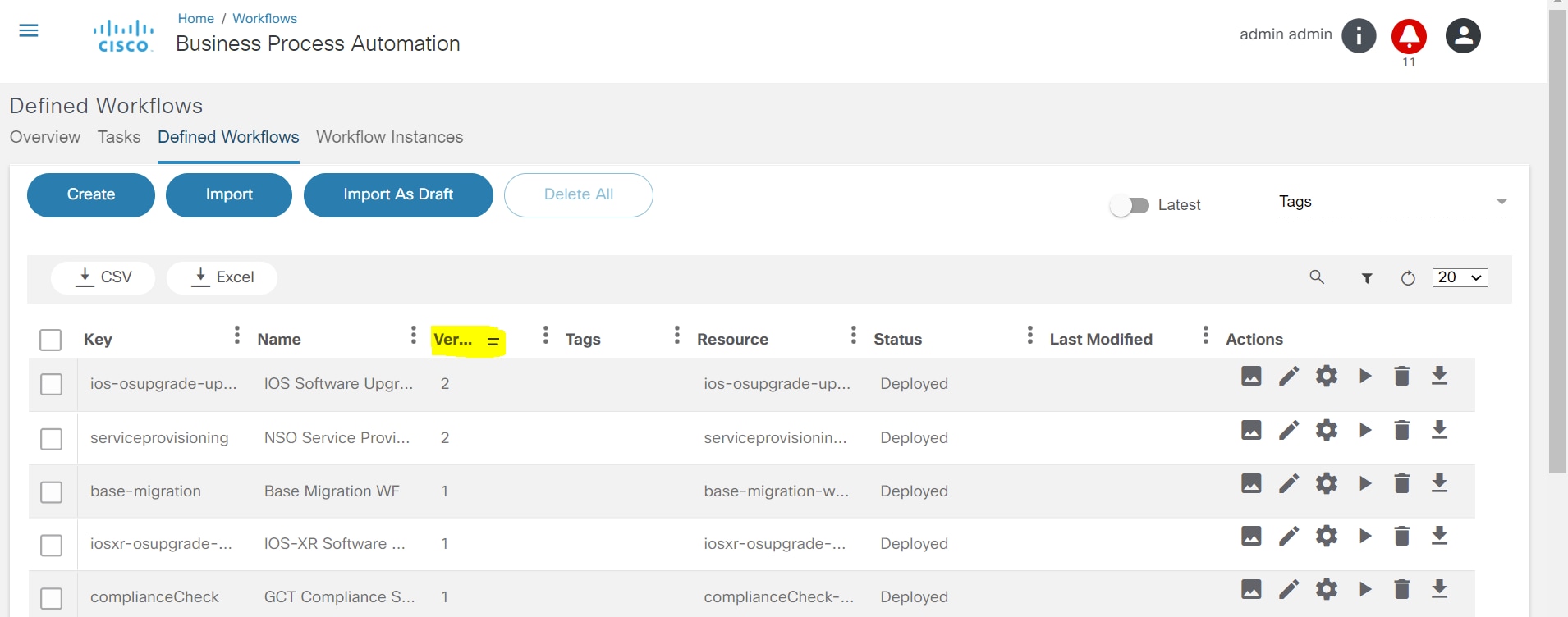

Workflows

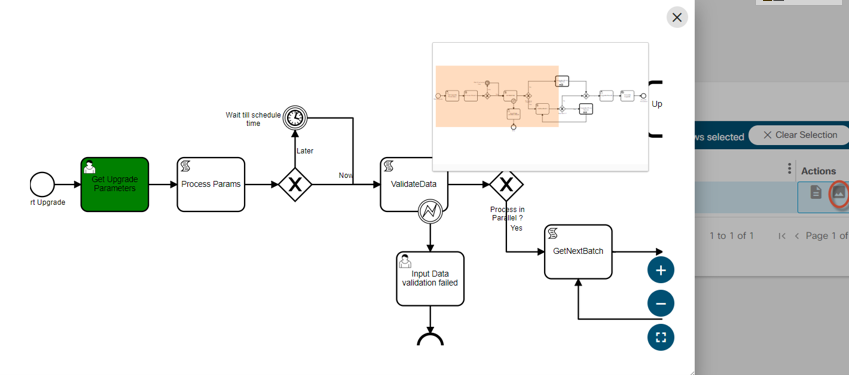

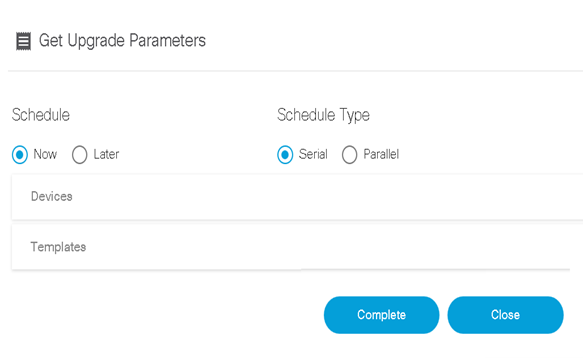

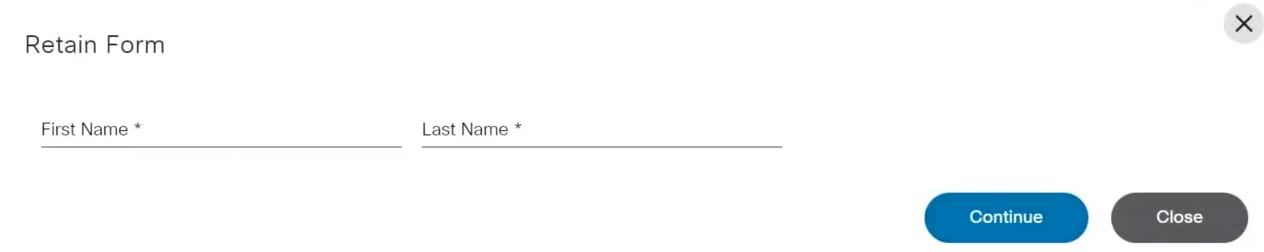

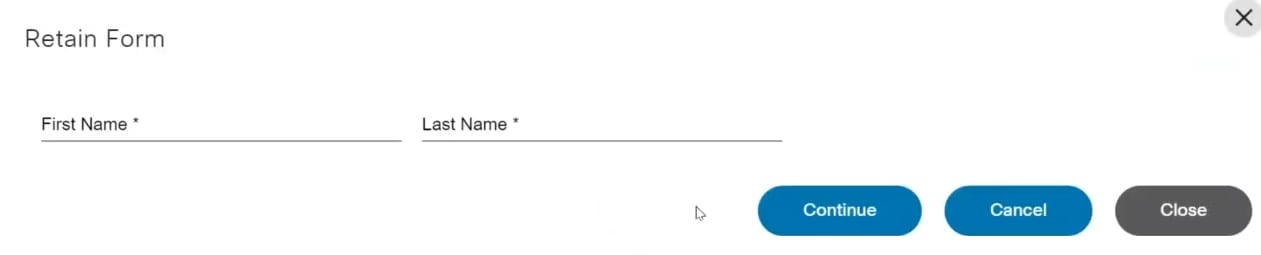

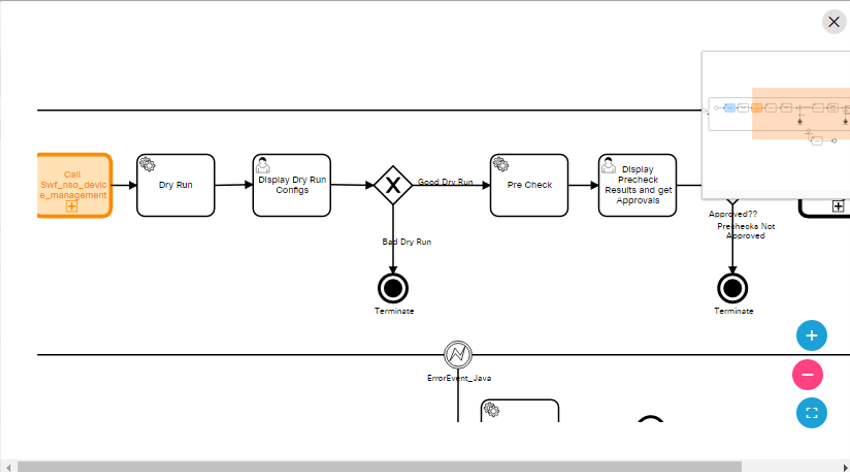

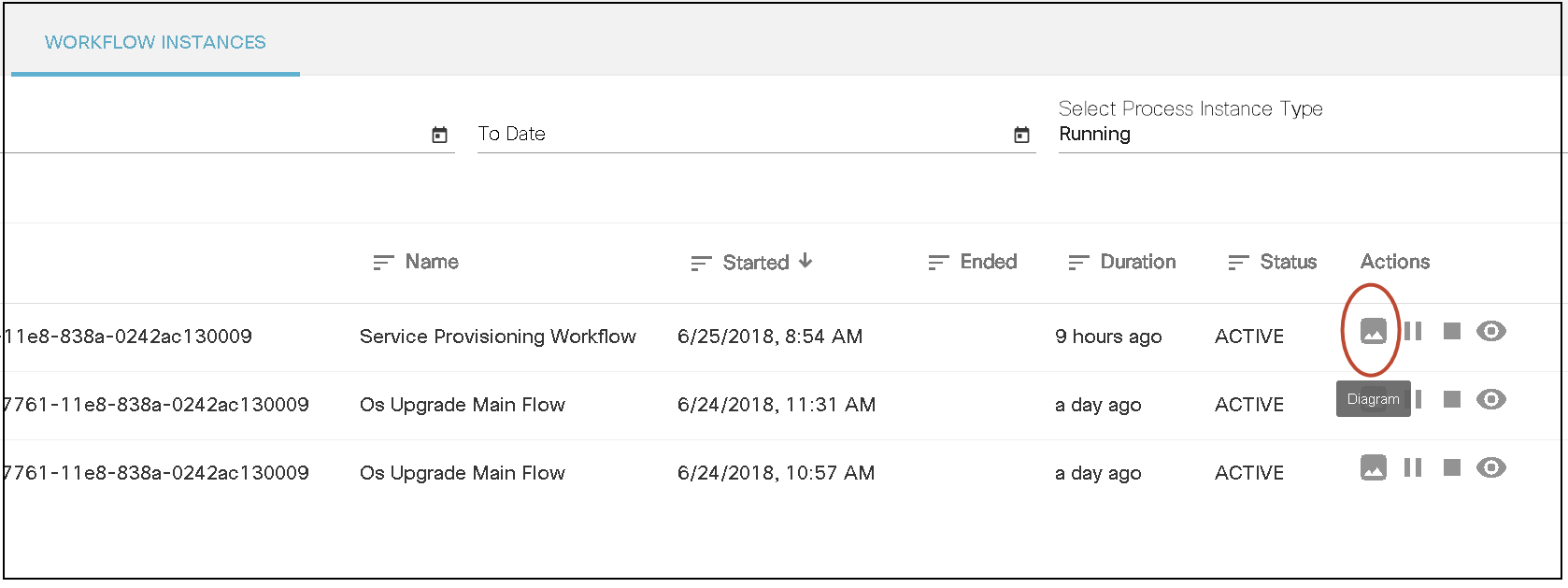

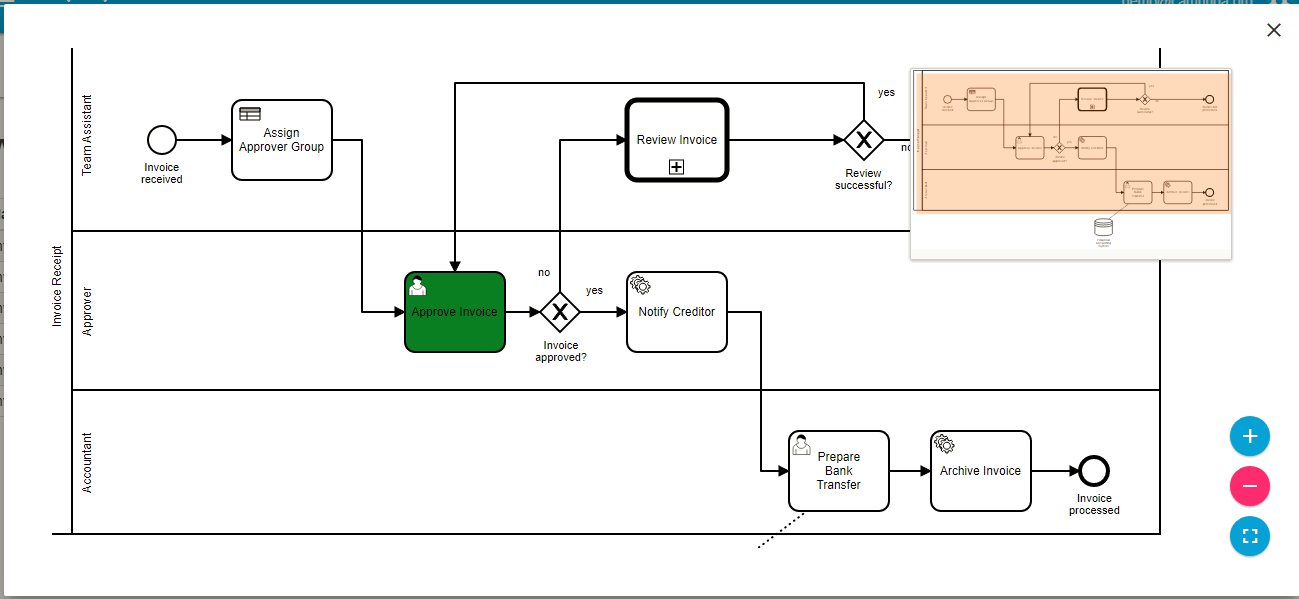

Mithilfe eines Workflows können Benutzer geschäftliche und technische Prozesse automatisieren, die vor oder nach Änderungen an der Infrastruktur durchgesetzt werden. Einige Beispiele sind Prüfungen vor/nach der Ausstellung, Genehmigungen, Integration in ein Ticketsystem oder ITSM-Tools. Ein Workflow umfasst in der Regel eine Liste von Aufgaben (d. h. Schritte) zur Automatisierung des Prozesses sowie logische Entscheidungen (z. B. Fortfahren oder Abbrechen), Zeitgeber für die Planung, manuelle Aufgaben, die eine Antwort eines Endbenutzers erfordern, und die Integration in andere OSS/BSS-Systeme.

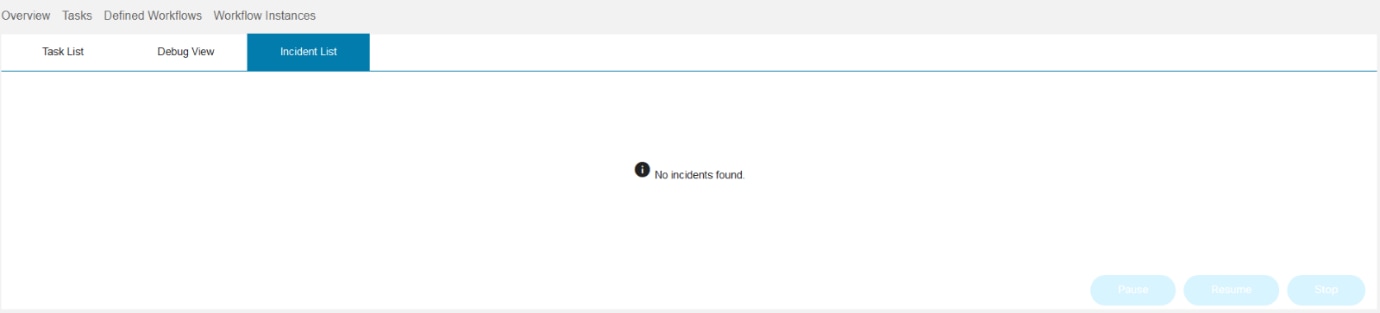

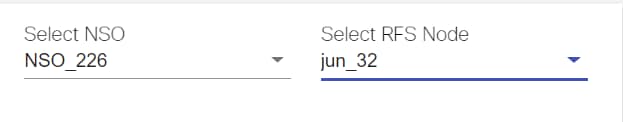

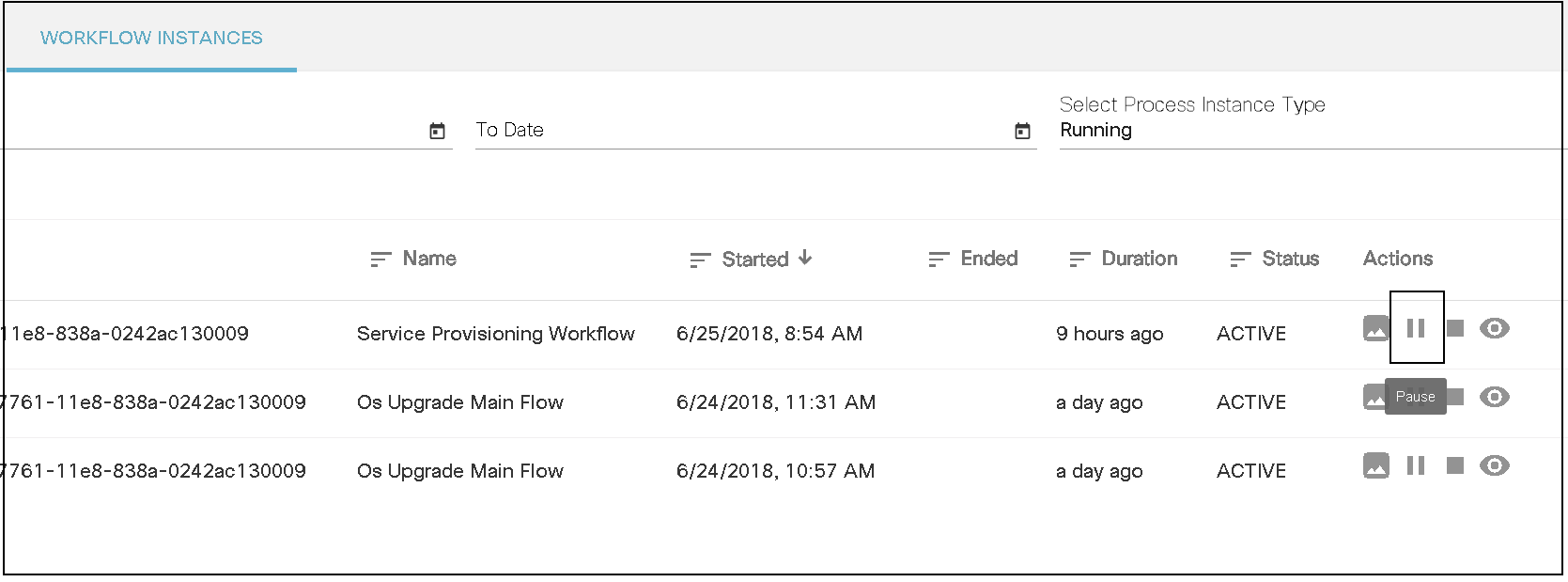

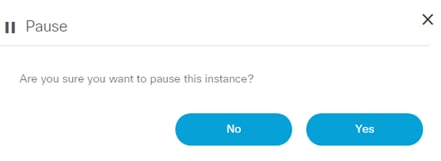

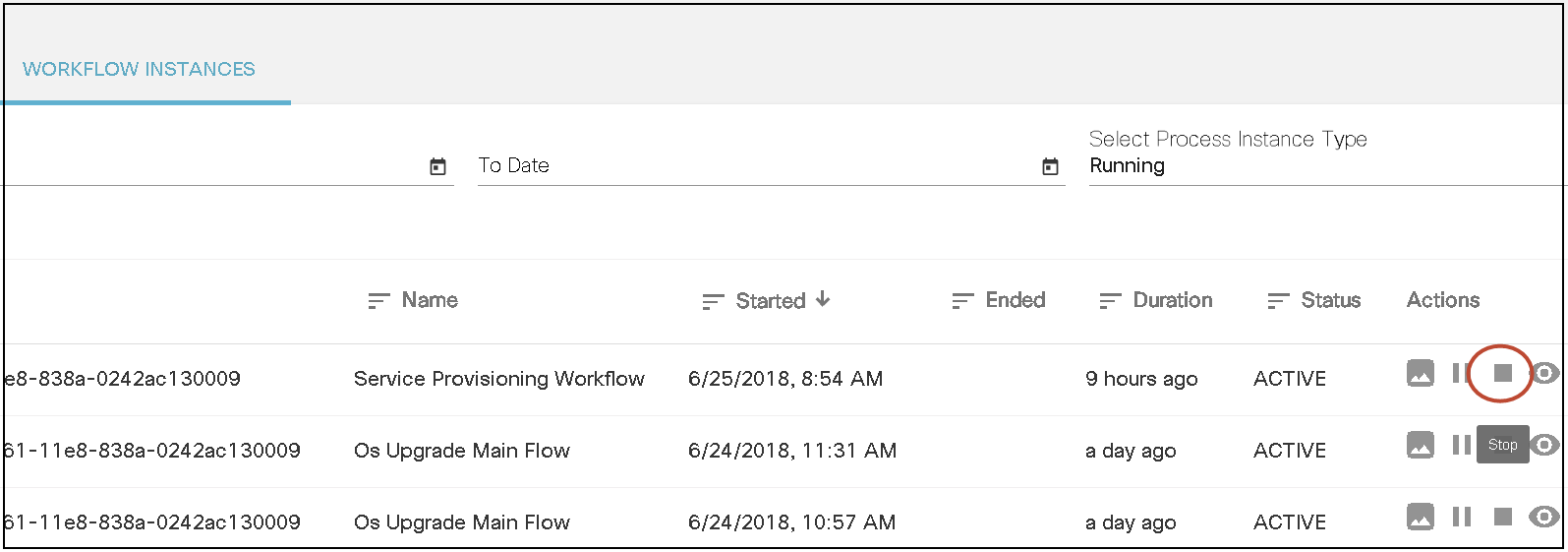

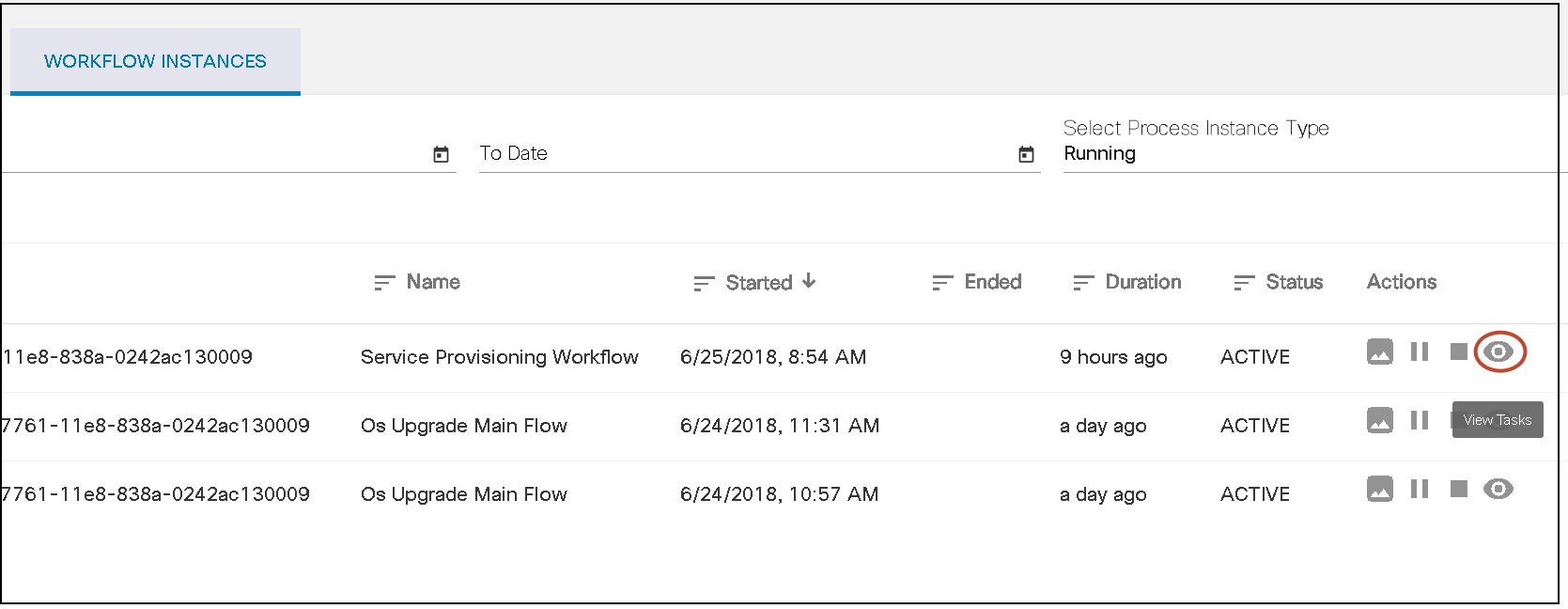

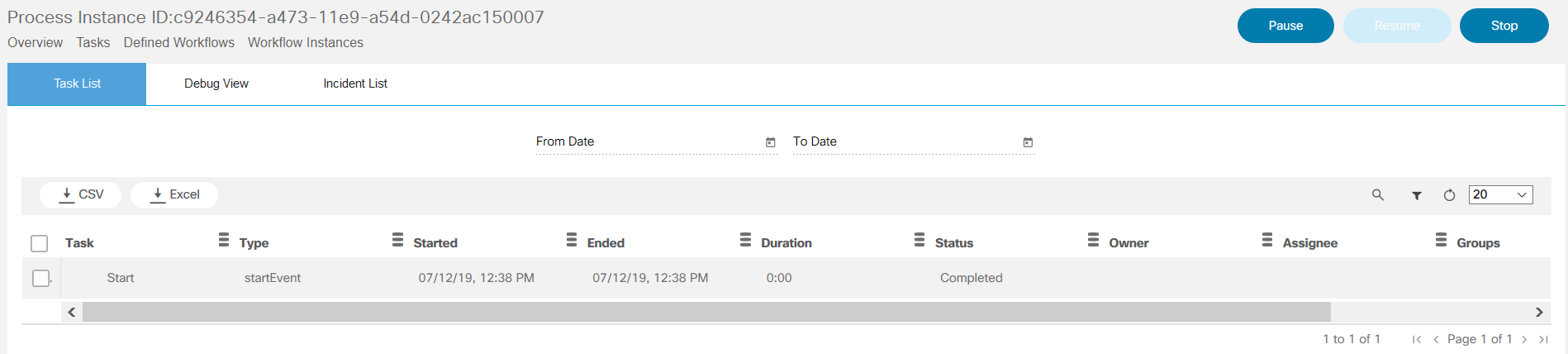

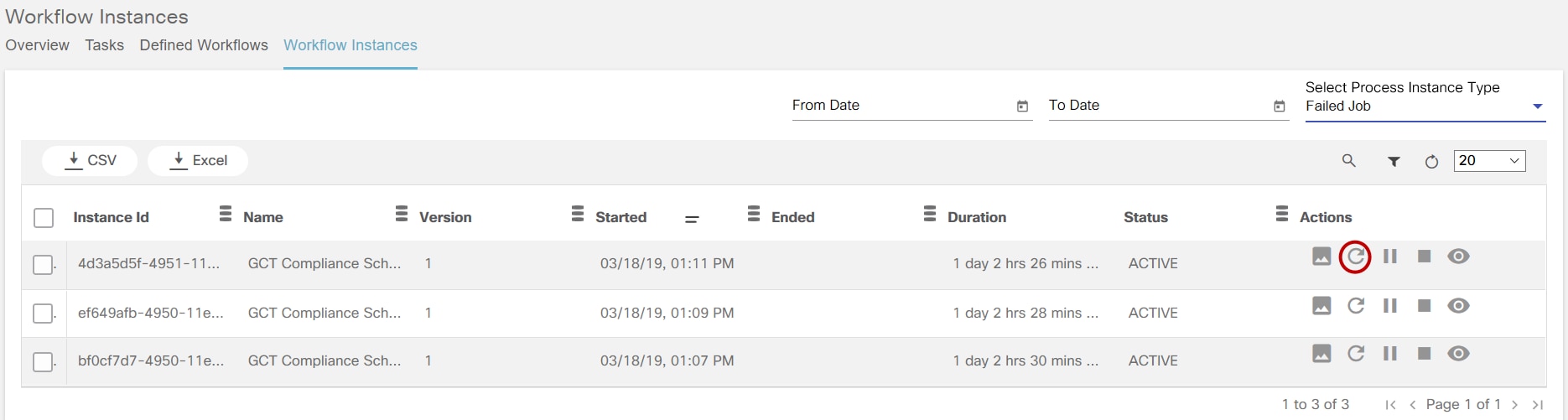

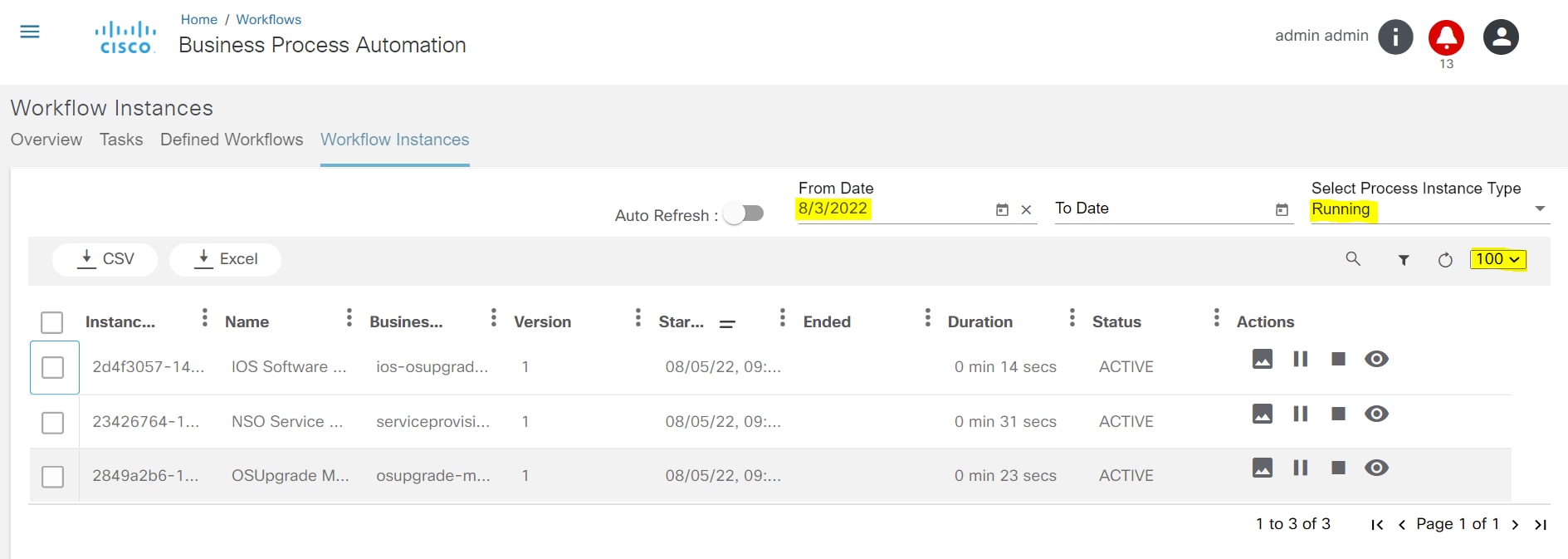

BPA verfügt über eine Open Source, standardbasierte Workflow-Engine. Die Workflow-Engine ist vollständig in BPA integriert, sodass Benutzer Workflows direkt über das BPA-Portal bereitstellen und verwalten können. Benutzer können einen Workflow starten, stoppen oder anhalten. Der Status einer Workflowausführung ist in BPA mit einem Verlauf der ausgeführten Aufgaben erkennbar. Für die Fehlerbehebung enthält BPA außerdem eine Debugansicht für Workflows, mit der Vorgänge den Ausführungsstatus anzeigen und den Workflow-Status überprüfen können.

Weitere Informationen zur Struktur des Dateiinhalts finden Sie unter http://www.bpmn.org/.

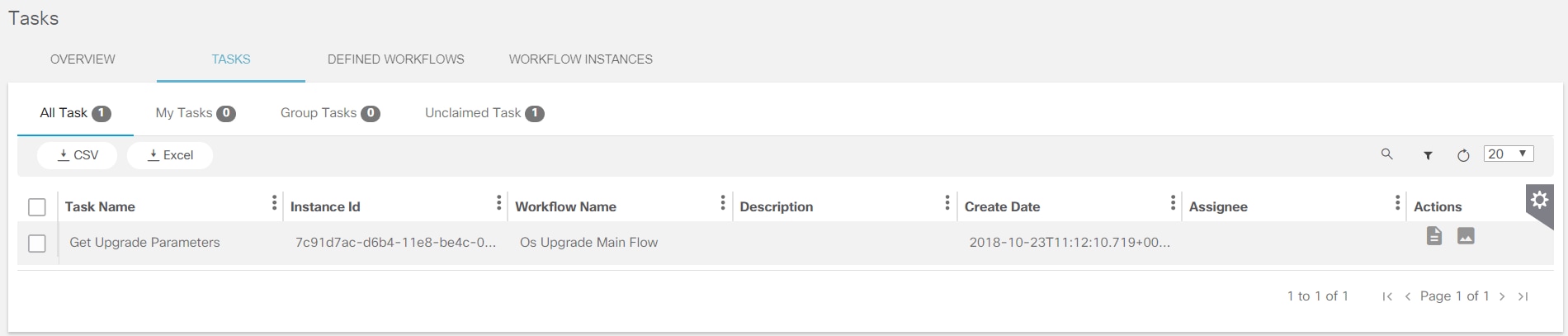

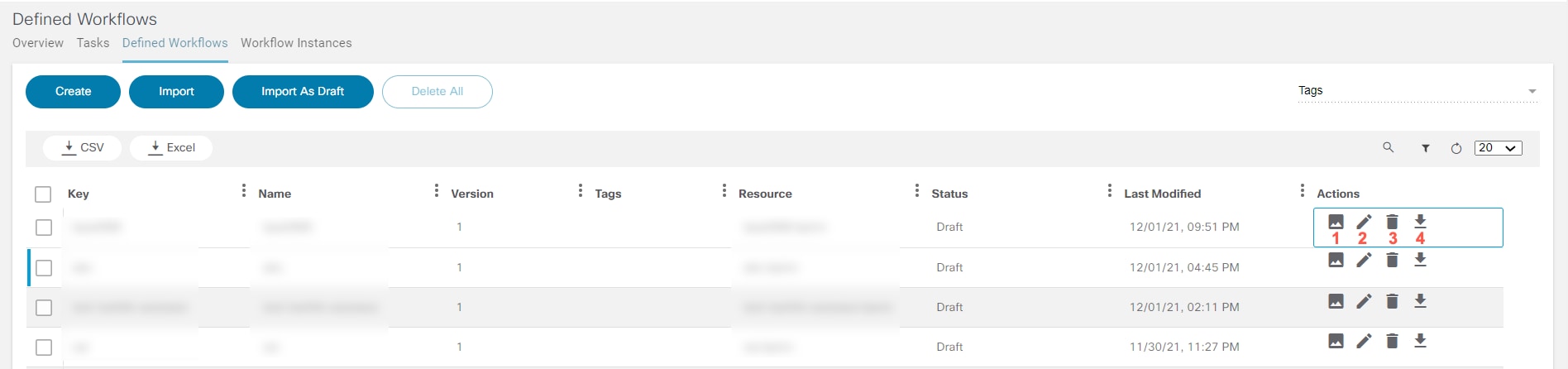

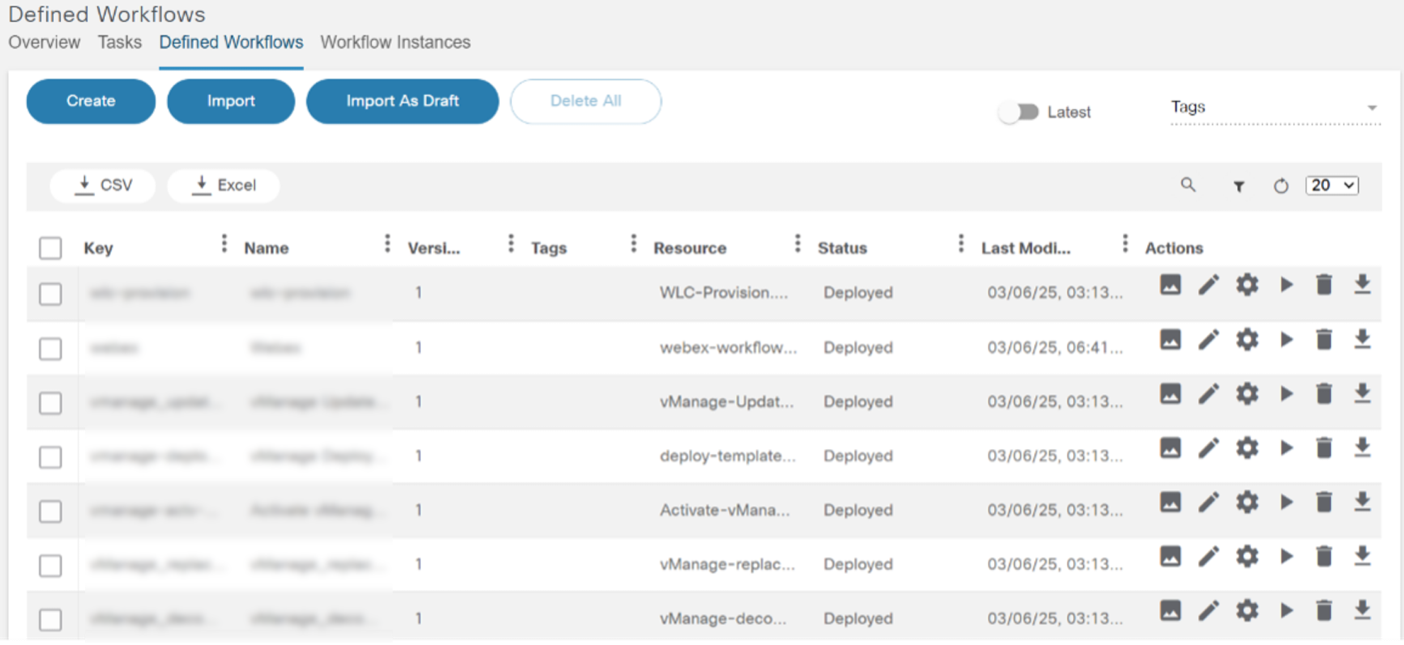

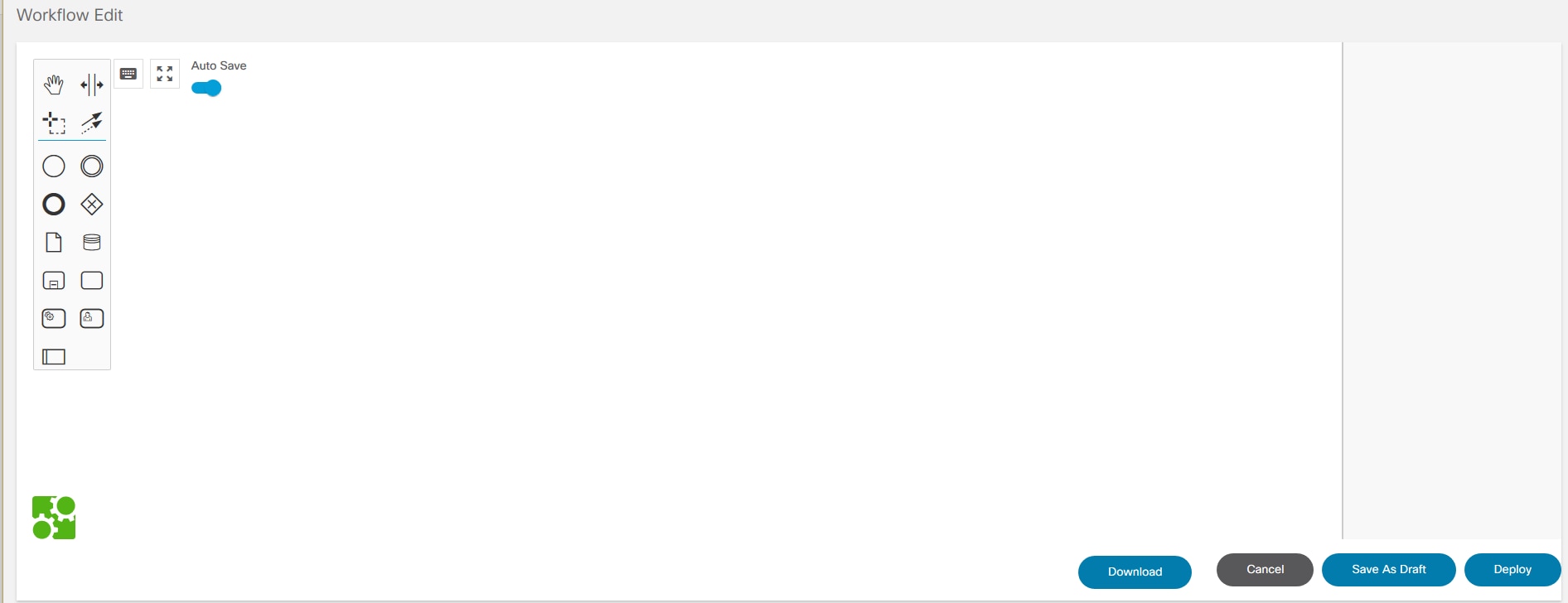

Benutzer können den Workflow mithilfe des BPA-Workflow-Editors oder mithilfe eines externen, mit BPMN v2.0 kompatiblen Modellierungstools wie Camunda modeler definieren. Die Workflowanwendung ermöglicht folgende Aktionen:

- Überblick über ausgeführte Instanzen, ausstehende Benutzeraufgaben und alle offenen Probleme (d. h. Vorfälle)

- Eine Liste der Aufgaben anzeigen, die Benutzern/Gruppen zugewiesen sind (d. h. Benutzeraufgaben)

- Workflows bearbeiten

- Workflow-BPMN-Diagramme anzeigen

- Starten eines Workflows (d. h. einer Workflowinstanz)

- Anzeigen eines laufenden Workflows

- Laden Sie die Workflowinstanz in herunter. BPM-Format

- Entscheidungsmodell und Notation (DMN)-Regeln hochladen

- Diagramm und Tabellen des Dokuments zu den DMN-Produktanforderungen anzeigen

- Ziehen und Ablegen der vorhandenen Prozessdefinition und DMN-Regeln im Workflow-Bearbeitungsmodus

- Erstellen eines DMN

- Bearbeiten eines DMN

- Auswerten eines DMN

Weitere Informationen finden Sie unter Arbeiten mit der Workflows-Anwendung.

Arbeiten mit der Topologieanwendung

Die Topologieanwendung ermöglicht es Benutzern, Topologiedetails aus zwei verschiedenen Perspektiven anzuzeigen.

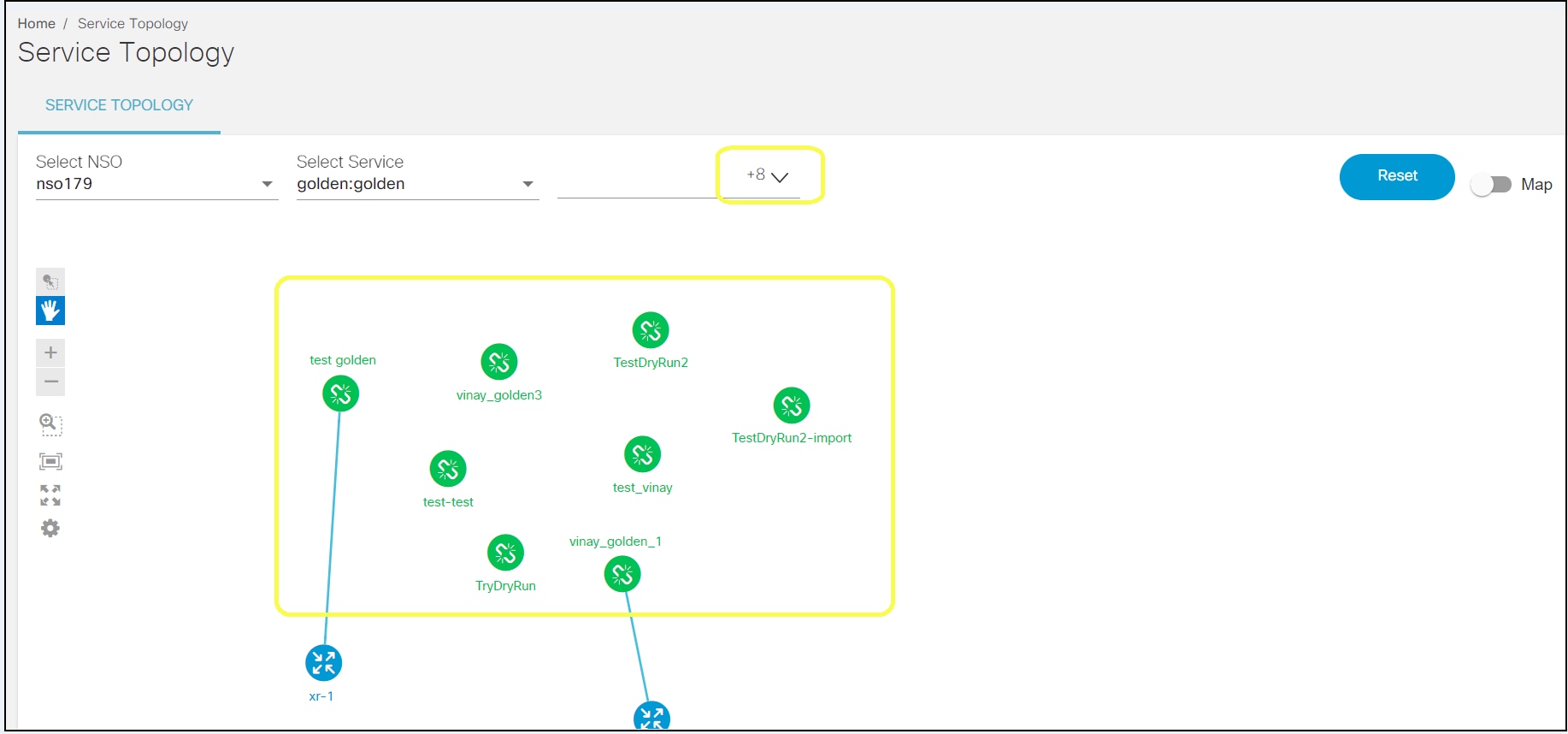

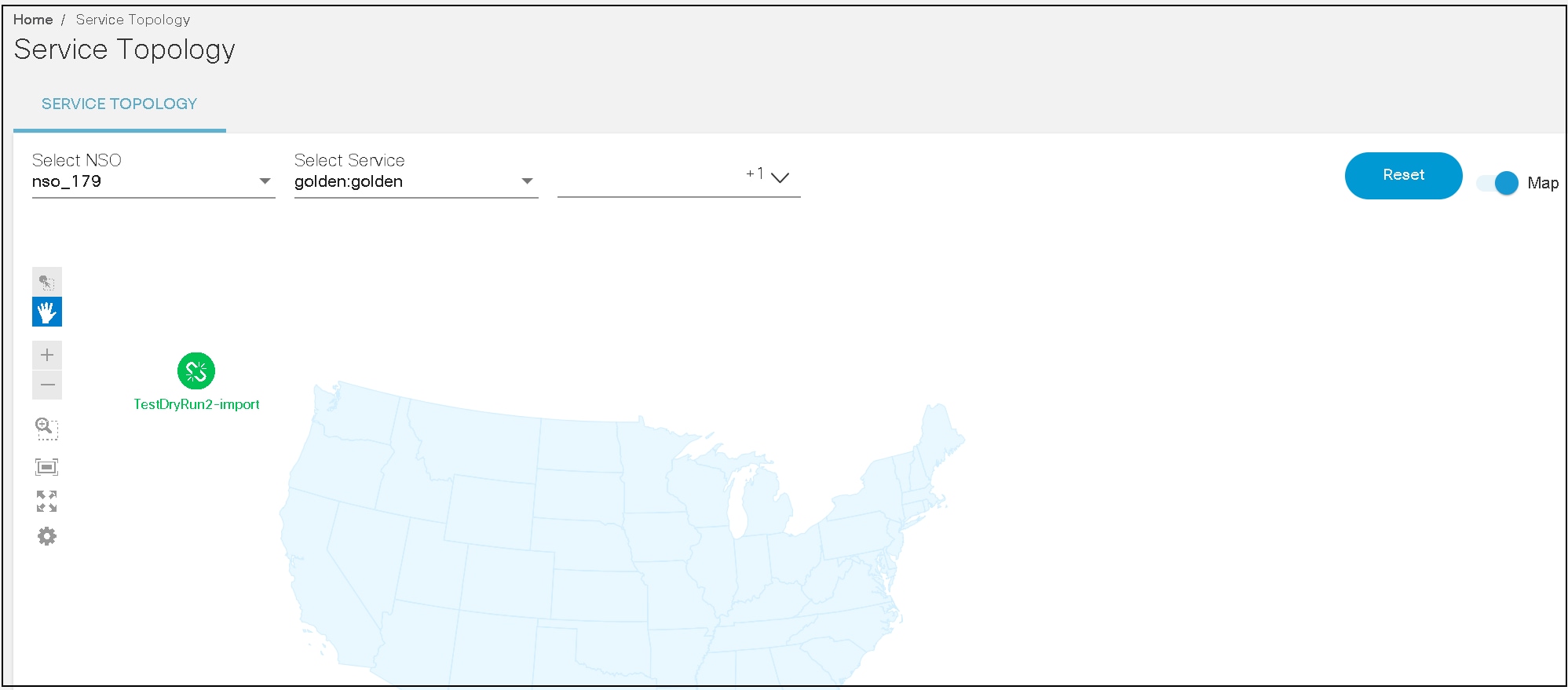

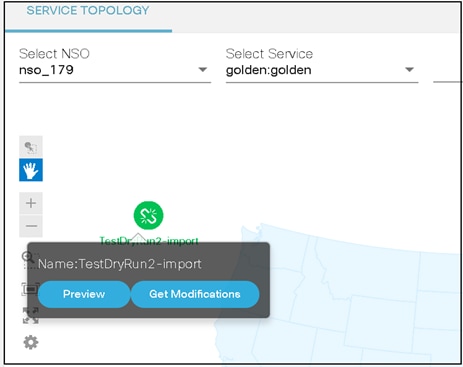

Service-Topologie

Mit der Anwendung "Servicetopologie" können Benutzer die Serviceinstanzen und -geräte, auf denen die Services bereitgestellt werden, in einem Diagramm anzeigen. Die Grafik veranschaulicht, wie Services und zugehörige Geräte verbunden sind. Wählen Sie den Service, seine Instanzen aus, und zeigen Sie die Geräte an, die diesen Service-Instanzen im Netzwerk zugeordnet sind. So erhalten Benutzer einen schnellen Überblick über Gerätedetails, ihre Position im Netzwerk und ihre Konfiguration.

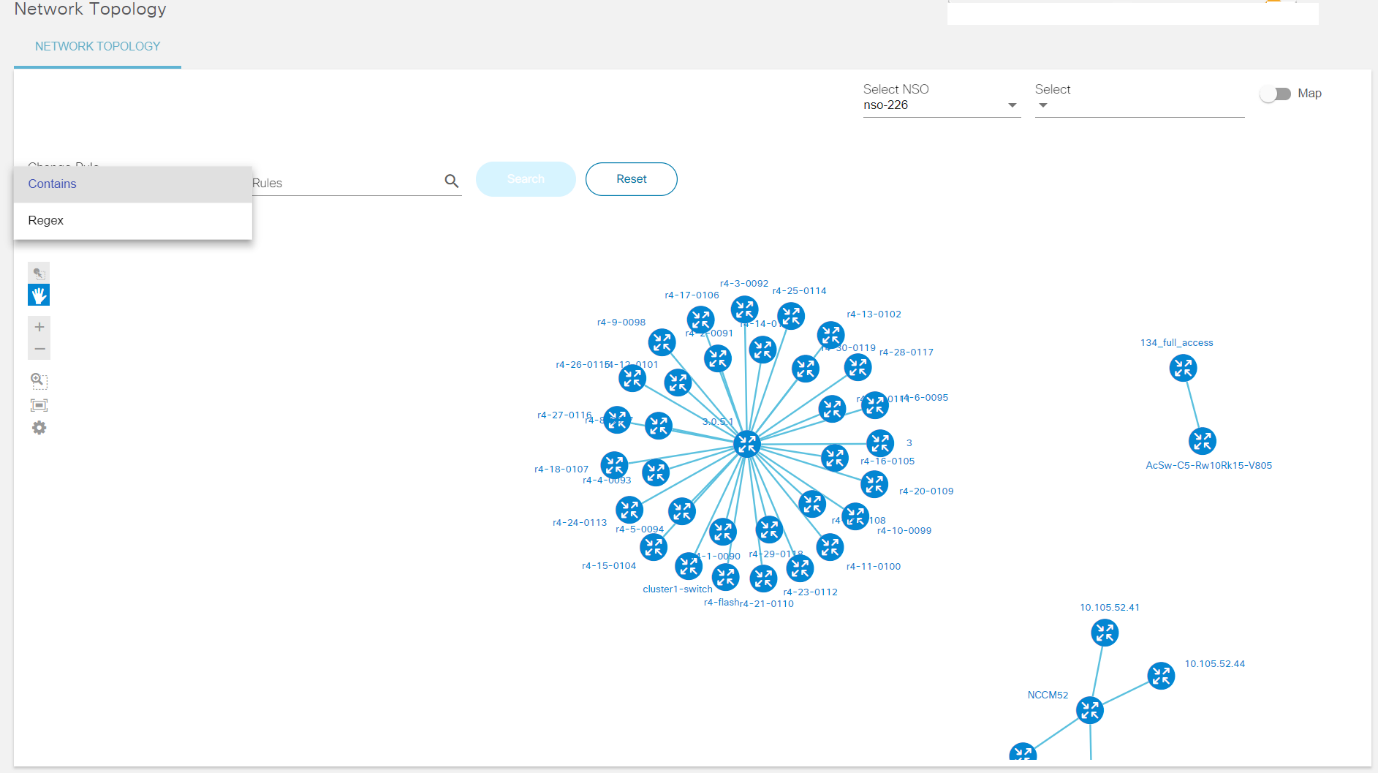

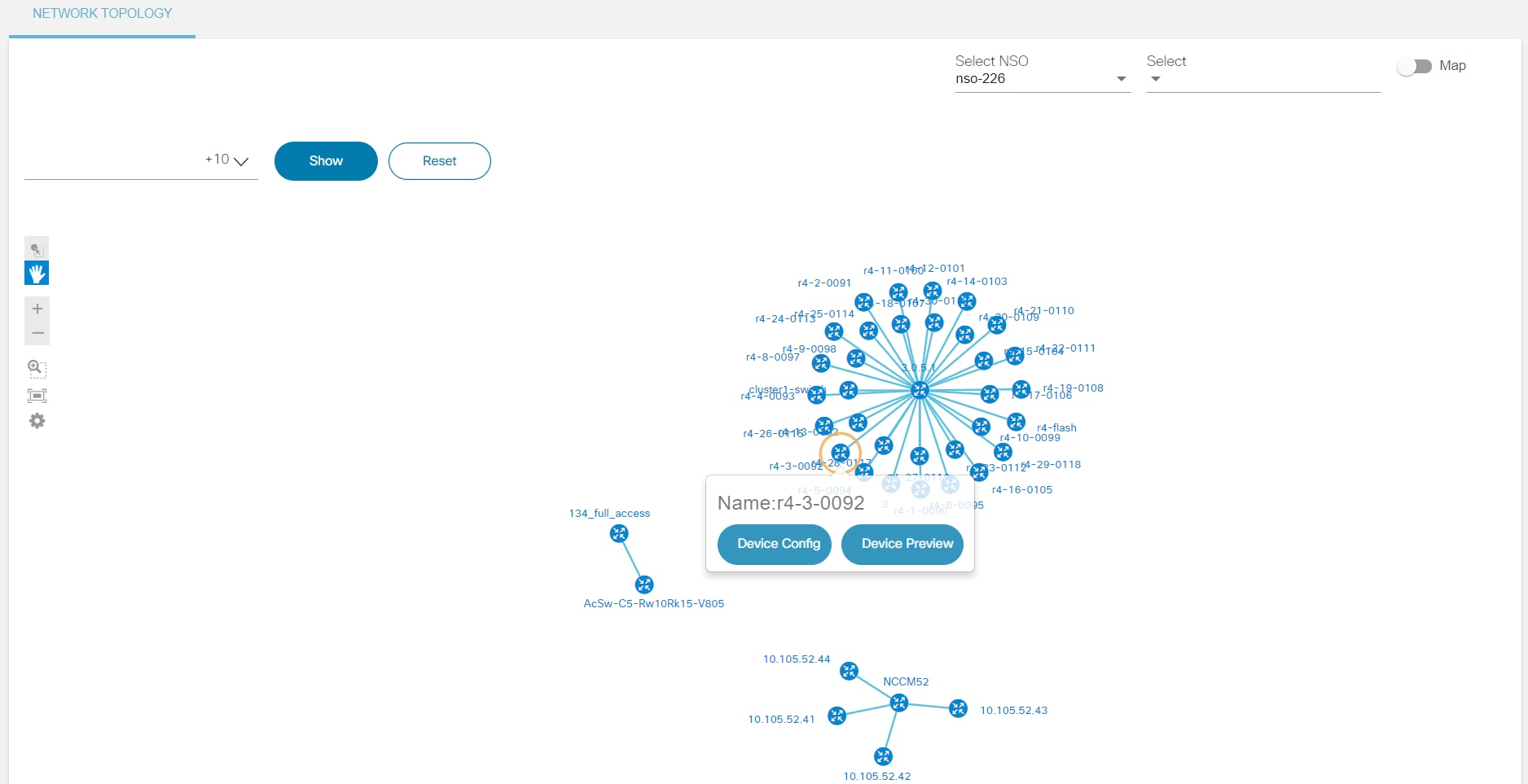

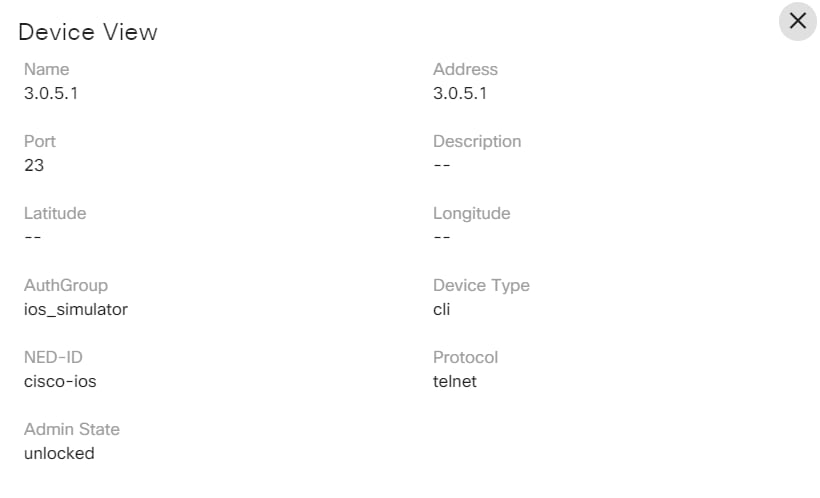

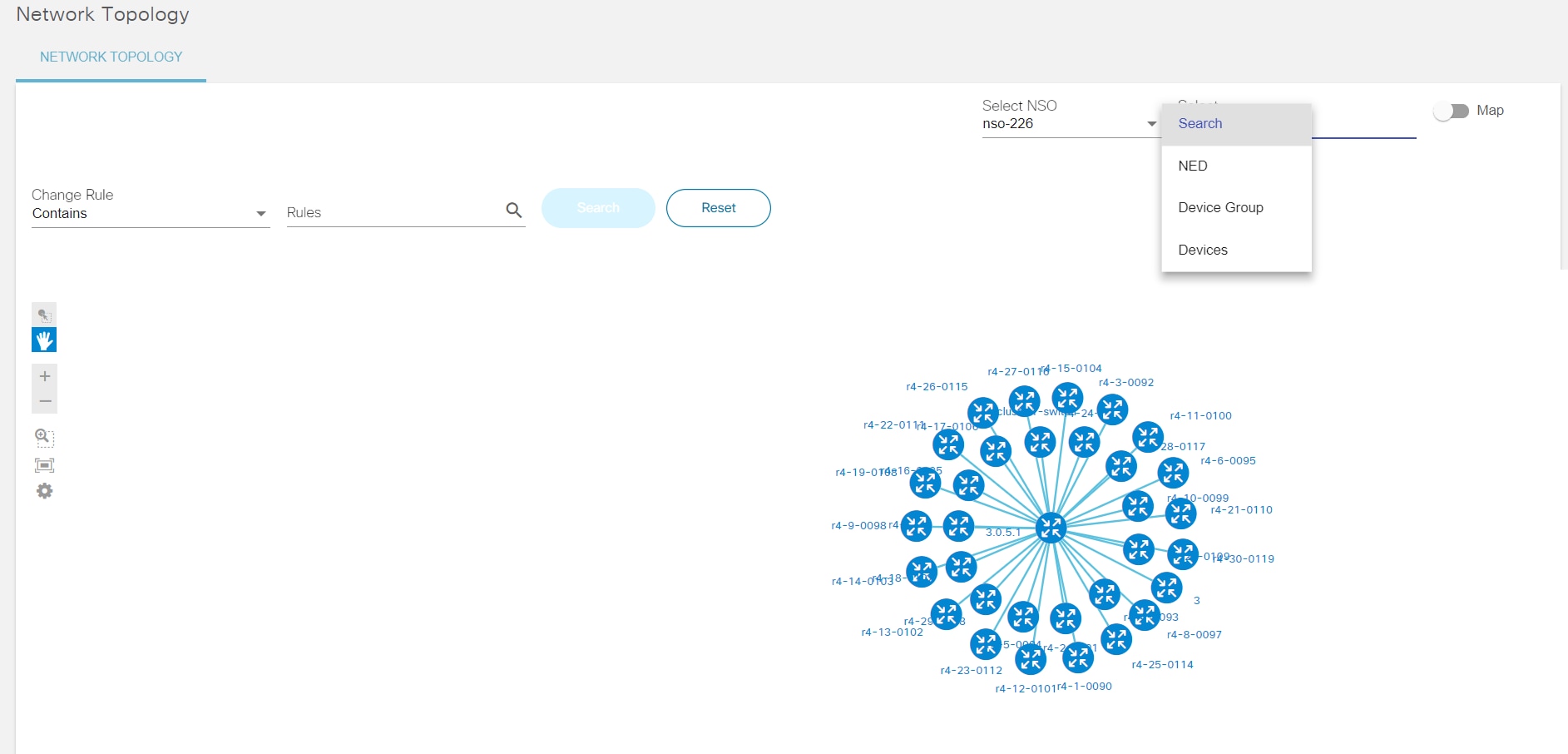

Netzwerktopologie

Die Anwendung Netzwerktopologie ermöglicht es Benutzern, eine grafische Darstellung eines Gerätenetzwerks anzuzeigen. Sie ermöglicht es Benutzern, Geräte nach Name, Gerätegruppe oder Gerätetyp zu filtern. Benutzer können die Konfigurationsbefehle der einzelnen Geräte in der Topologieübersicht anzeigen. Benutzer können auch eine Vorschau der Gerätedetails anzeigen, wie Protokoll, IP-Adresse, Port, Autorisierungsgruppe, NED-ID, Admin-Status und Gerätetyp. Dies bietet einen Überblick über die Geräte im Netzwerk basierend auf den Voreinstellungen und hilft bei weiteren Maßnahmen im Zusammenhang mit der Platzierung neuer Geräte oder der Änderung der Konfiguration bestehender Geräte.

Weitere Informationen finden Sie unter Arbeiten mit Topologien.

Marktabweichung

Marktabweichungen sind vordefinierte Datensätze, die für eine geografische Region oder Märkte angepasst und über die gesamte BPA-Plattform hinweg genutzt werden können (z. B. NTP-Servereinstellungen, Protokollierungsservereinstellungen usw.). Die Werte können je nach Region, Markt und Gerätetyp gespeichert werden. Die parametrisierten Werte können im GCT, in der Servicebereitstellung und in Workflows genutzt werden.

Weitere Informationen finden Sie unter Arbeiten mit Marktvarianzen.

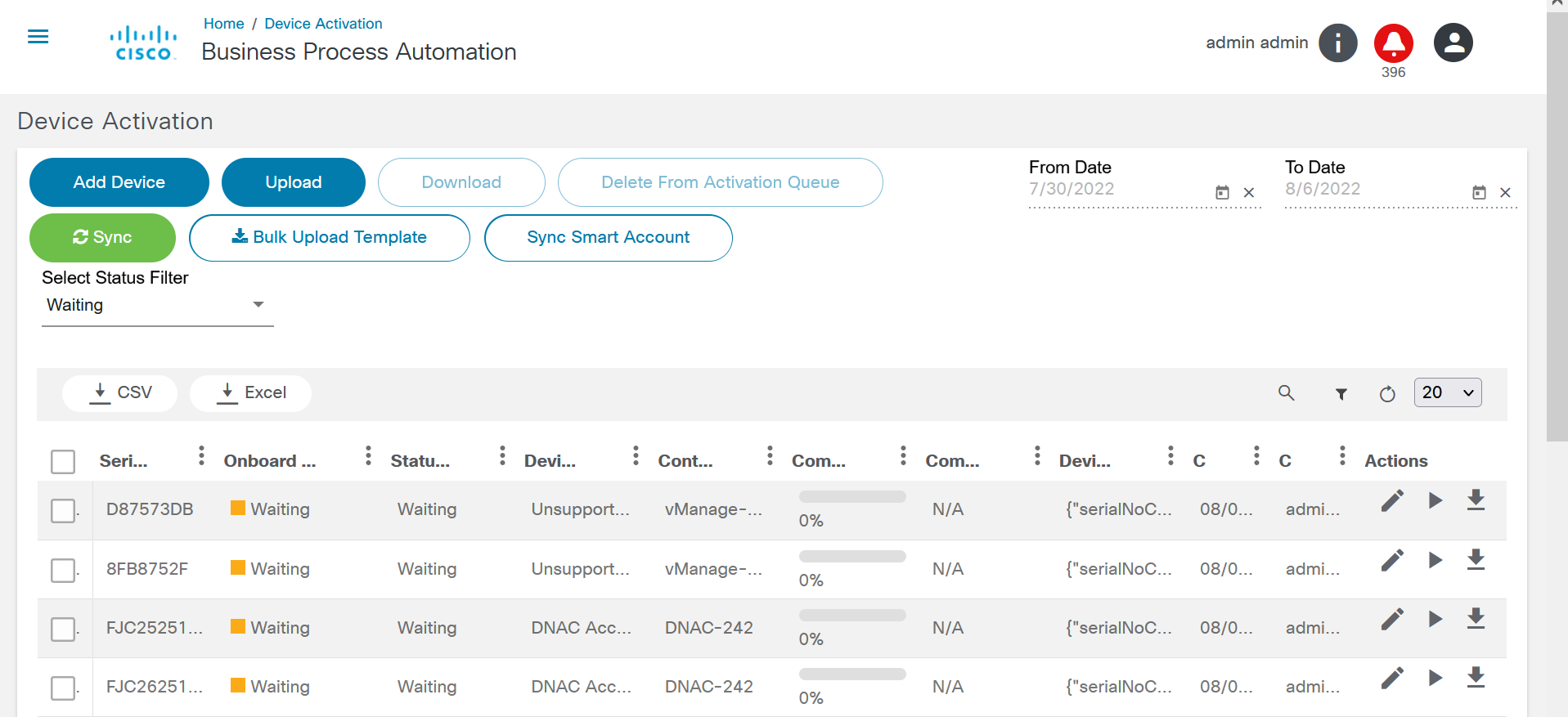

Geräteaktivierung

Die Device Activation-Anwendung aktiviert Zero Touch Provisioning (ZTP) für Geräte über Simple Network Management Protocol (SNMP) oder DHCP-Benachrichtigungen. Gerätedetails für ZTP (einschließlich Seriennummer) können über die Anwendung zur Geräteaktivierung integriert werden. Bei einem SNMP/DHCP-Ereignis wird der Geräteaktivierungs-Workflow ausgelöst, um das Gerät zu integrieren. Die Anwendung nutzt Funktionen wie marktspezifische/globale Abweichungen, GCT-Vorlagen und Pre-/Post-Differenzen in Geräteaktivierungs-Workflows.

Weitere Informationen finden Sie im BPA-Benutzerhandbuch zur Geräteaktivierung.

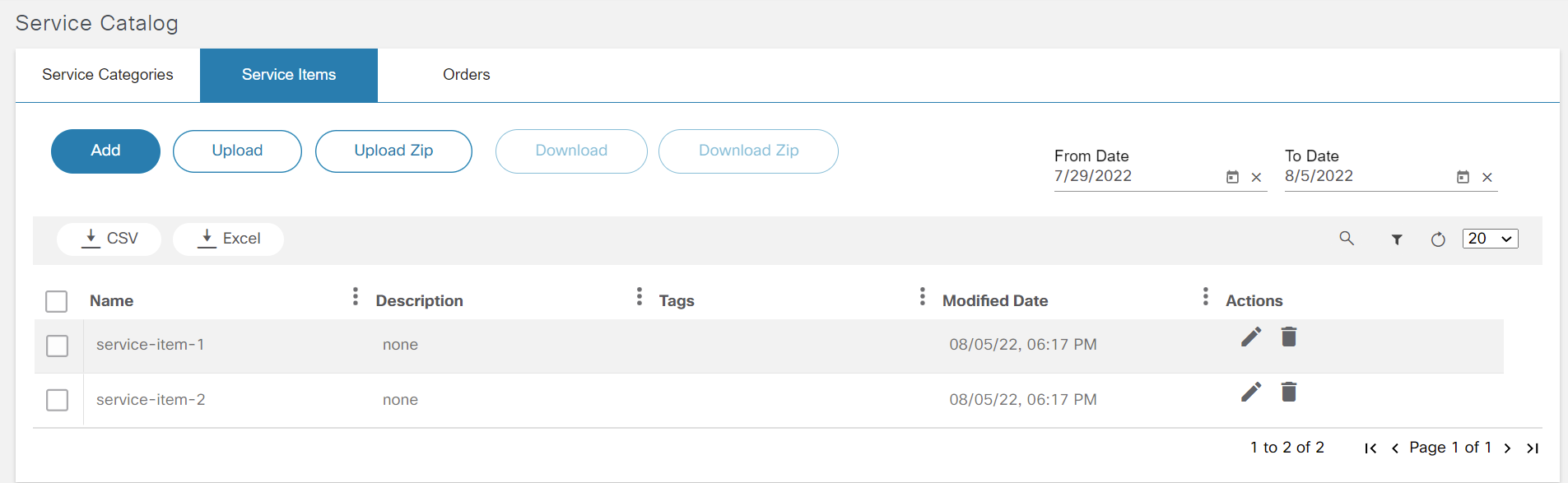

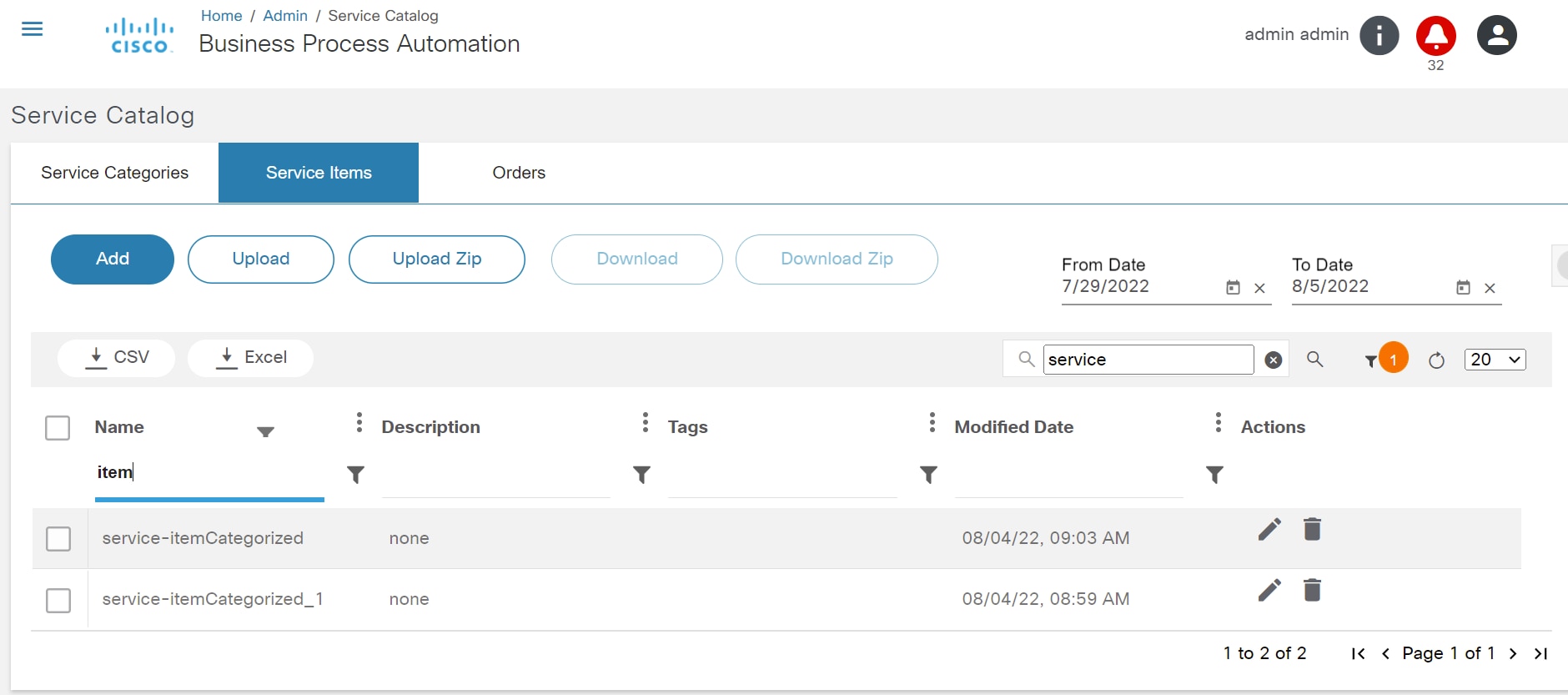

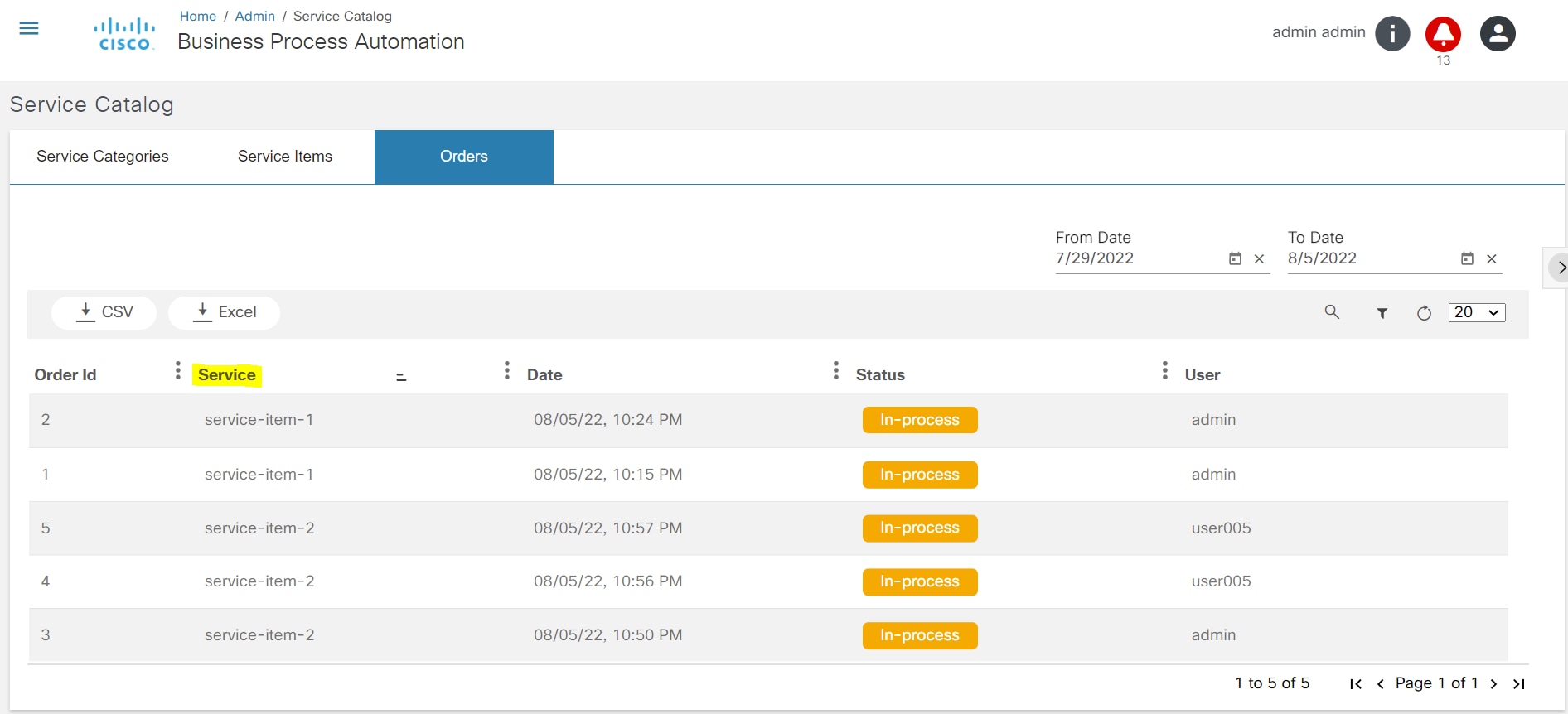

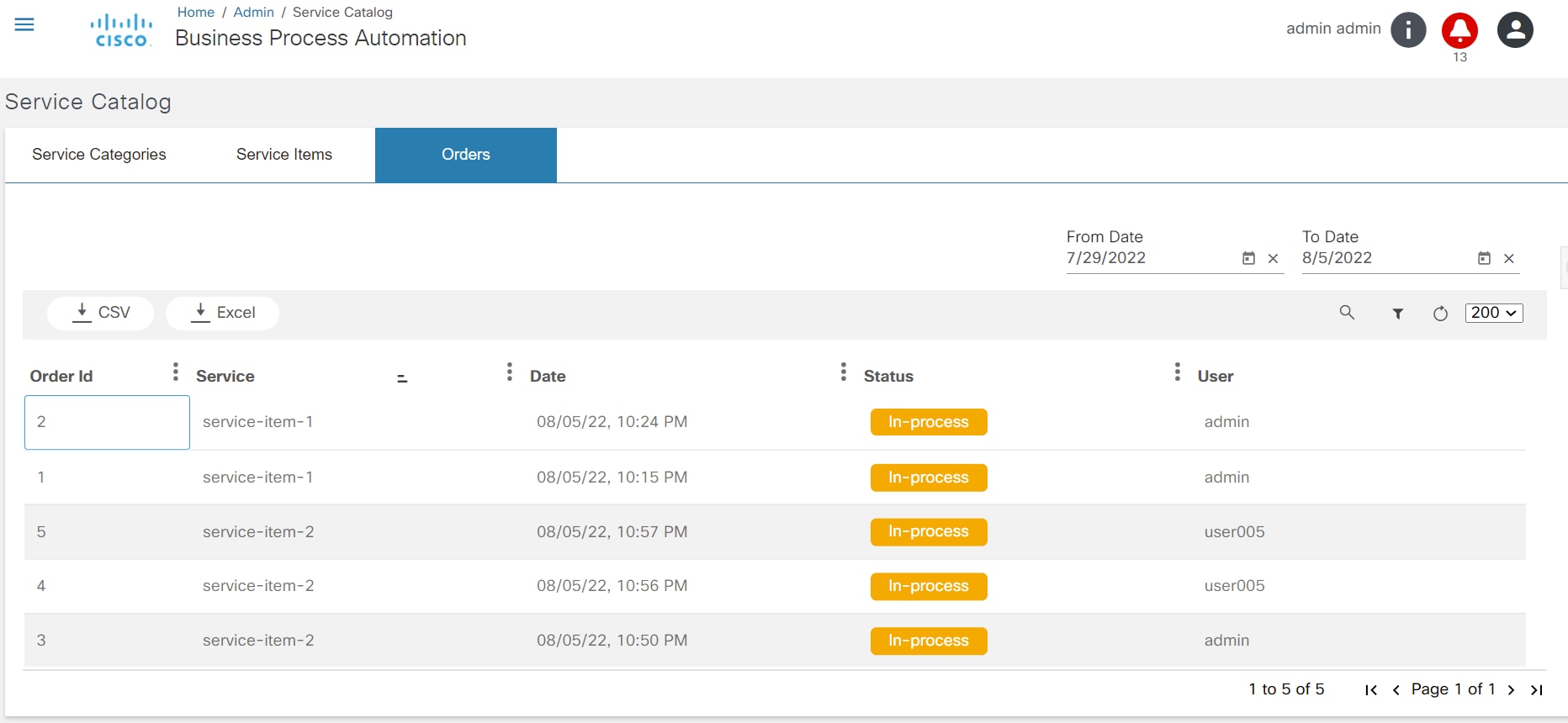

Servicekatalog

Die Anwendung für den Servicekatalog bietet eine einheitliche Ansicht für die Integration von Services, die Bestellung von Services und die Überprüfung des Servicestatus. Diese Anwendung ermöglicht es Benutzern, Dienste zu kategorisieren, zu kennzeichnen, zu durchsuchen und zu bevorzugen. Der Bestellfortschritt kann als Meilensteine angesehen werden. Administratoren können Service-Elemente, Kategorien und Tags verwalten.

Weitere Informationen finden Sie im BPA User Guide Service Catalog (Servicekatalog für das BPA-Benutzerhandbuch).

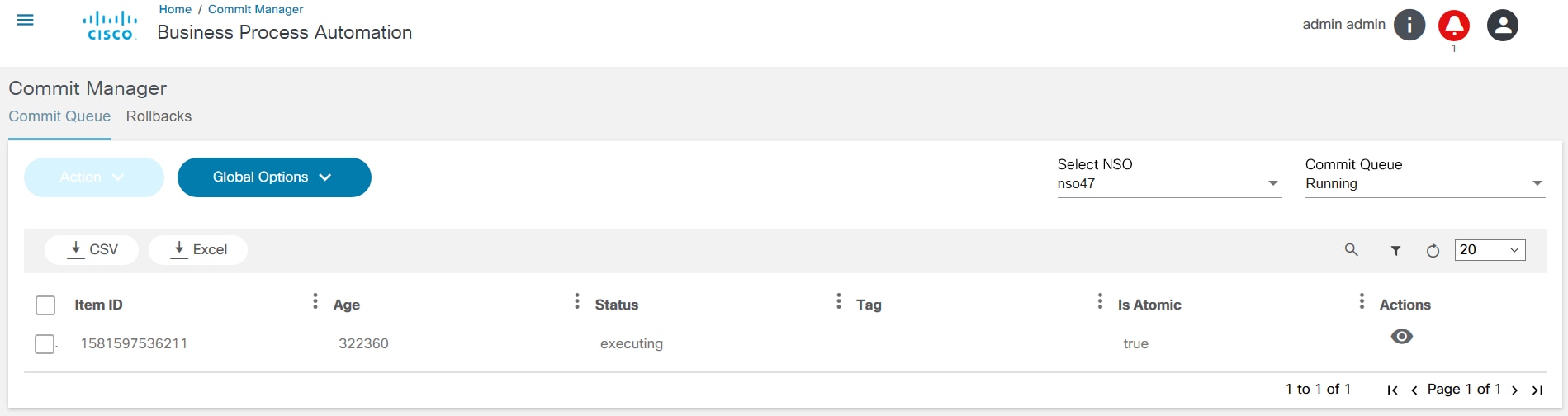

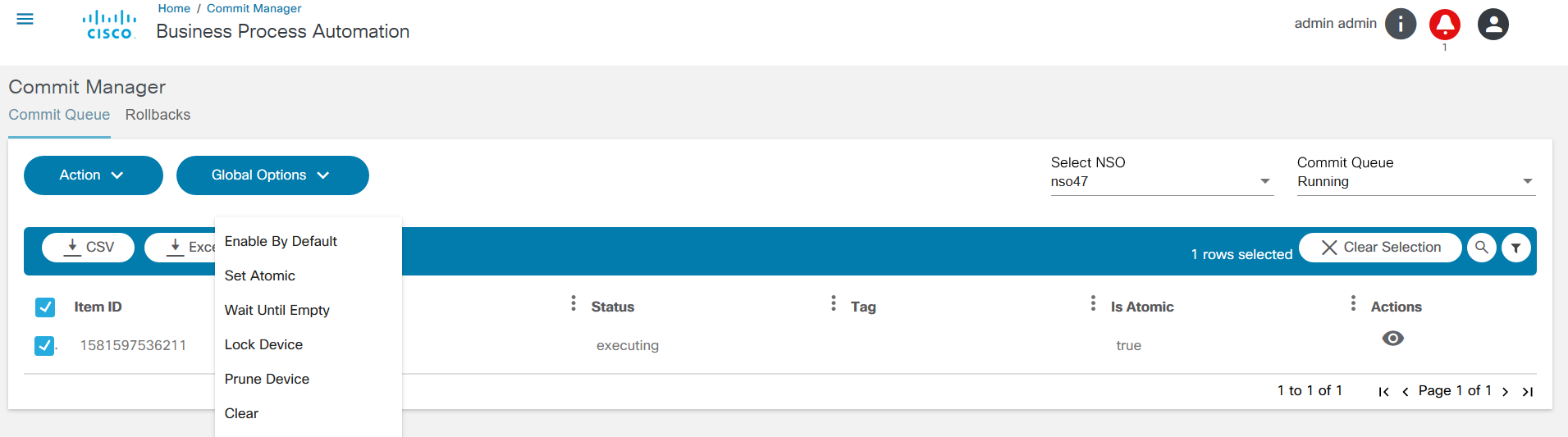

Commitmanager

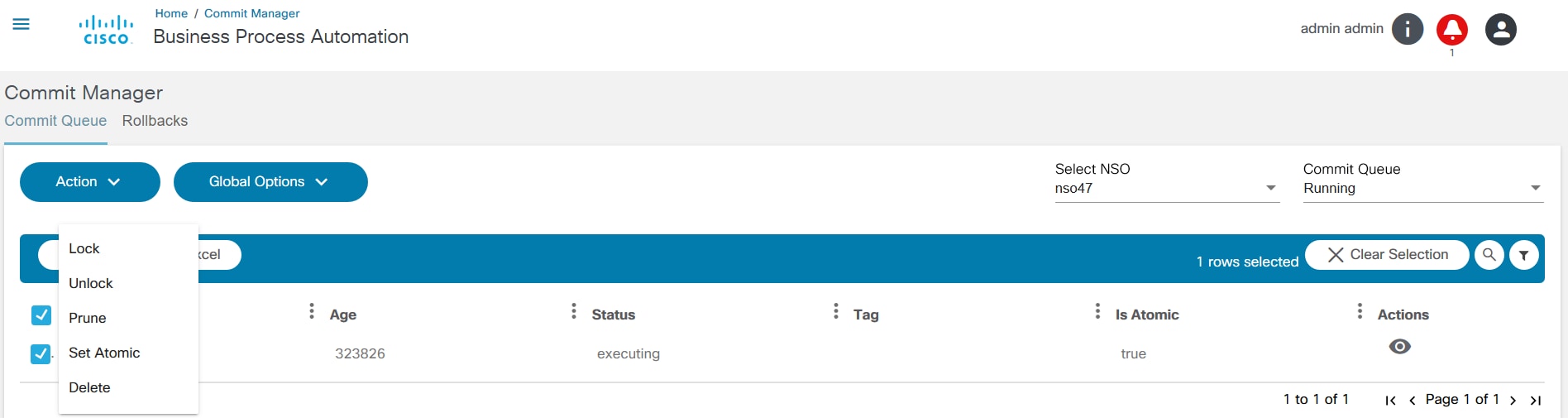

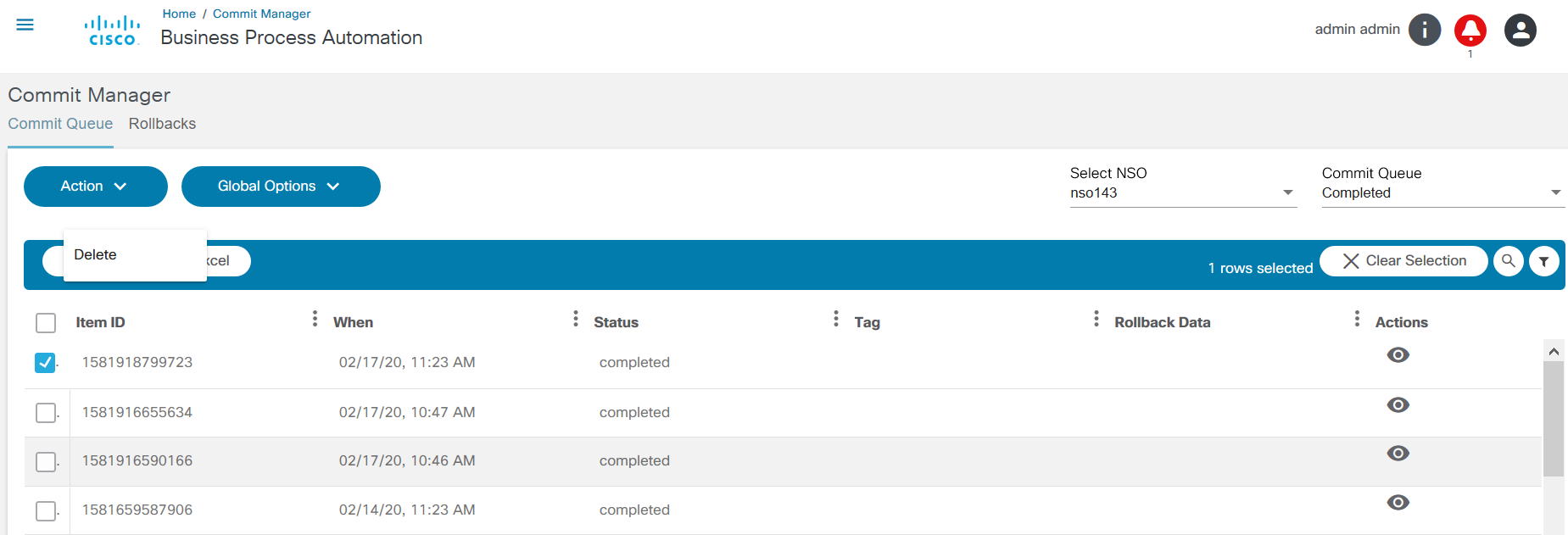

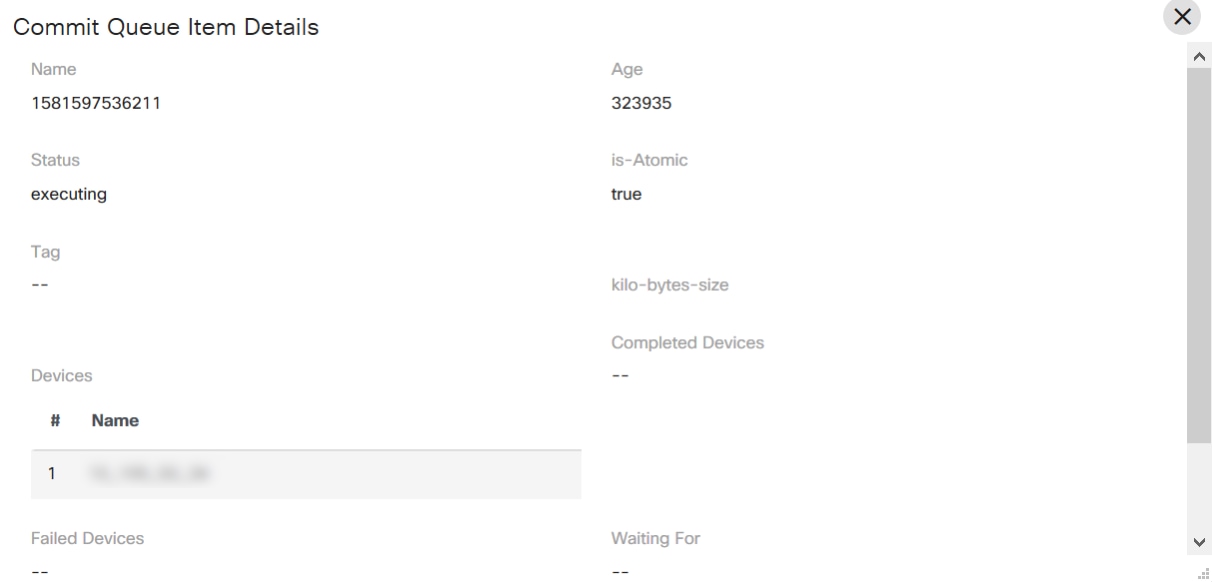

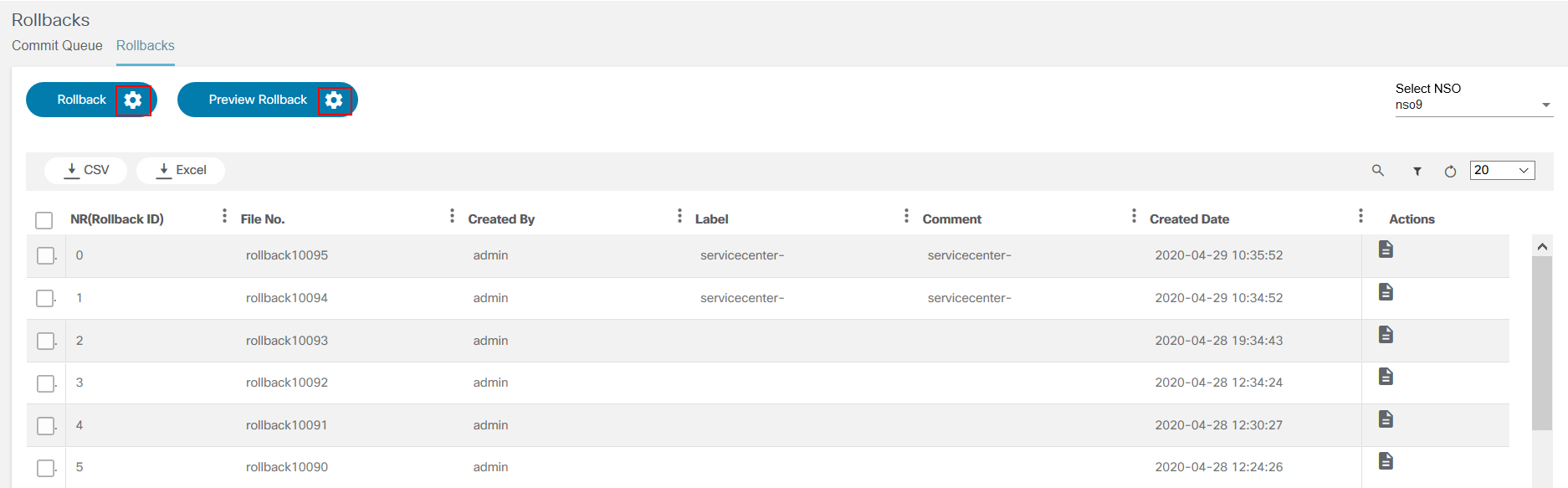

Die Anwendung Commit Manager unterstützt:

- Arbeiten mit NSO-Commit-Warteschlangen

- Deaktivieren oder Aktivieren von globalen Commit-Warteschlangen

- Anzeige der NSO-Funktionen für Commit-Warteschlangenelemente zum Sperren, Entsperren, Bereinigen, Löschen usw. von Commit-Warteschlangenelementen

- Zurücksetzen eines Service auf den vorherigen

Weitere Informationen finden Sie unter Arbeiten mit dem Commit-Manager.

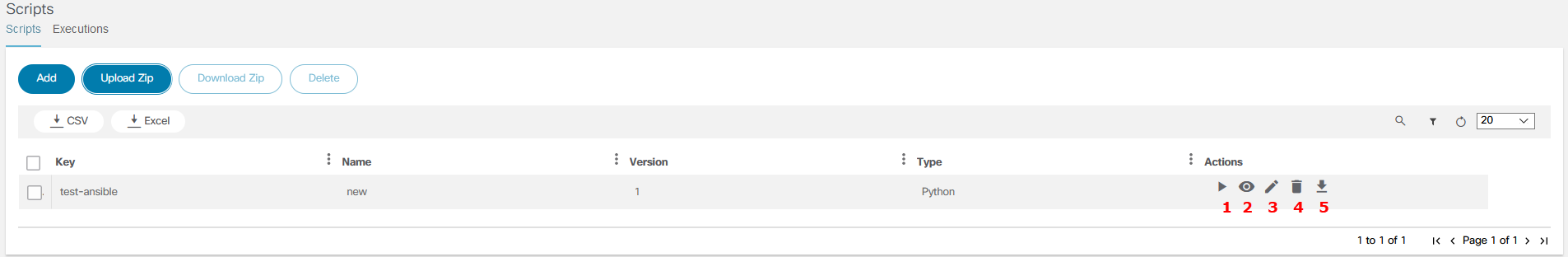

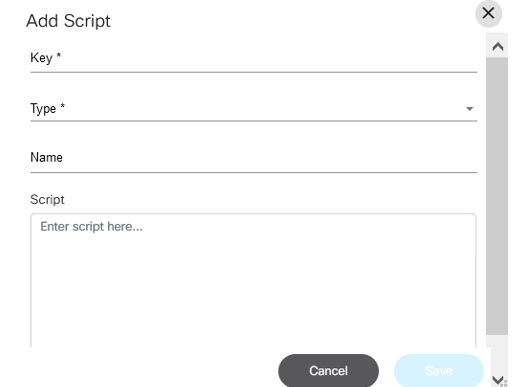

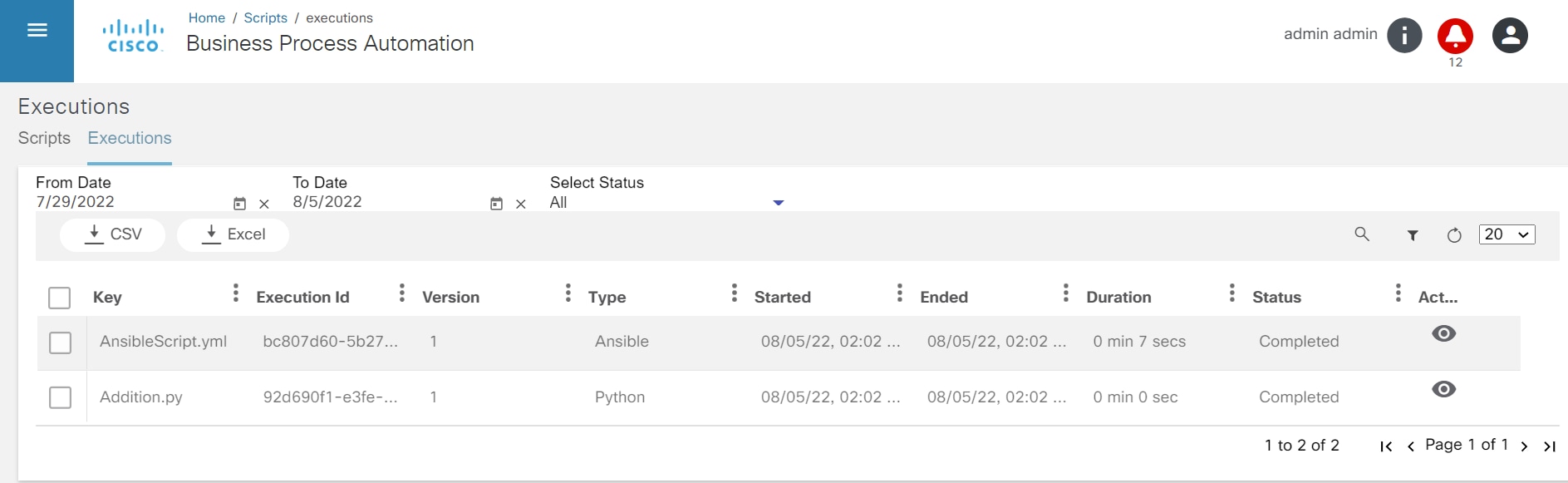

Skript-Runner

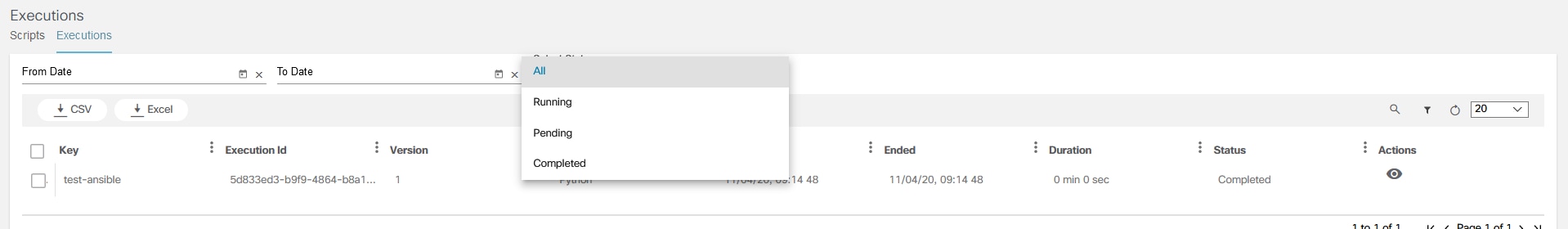

Die Script Runner-Anwendung wird verwendet, um Ansible- oder Python-Skripte auszuführen. Ein eindeutiger Schlüssel wird verwendet, um jedes Skript eindeutig zu machen. Benutzer können Skripte hinzufügen, ausführen, anzeigen, bearbeiten, löschen und herunterladen und den Status ausgeführter Skripte (z. B. ausgeführt, ausstehend, abgeschlossen oder alle) auf Basis des Abwesenheitsdatums überprüfen.

Weitere Informationen finden Sie unter Arbeiten mit der Script Runner-Anwendung.

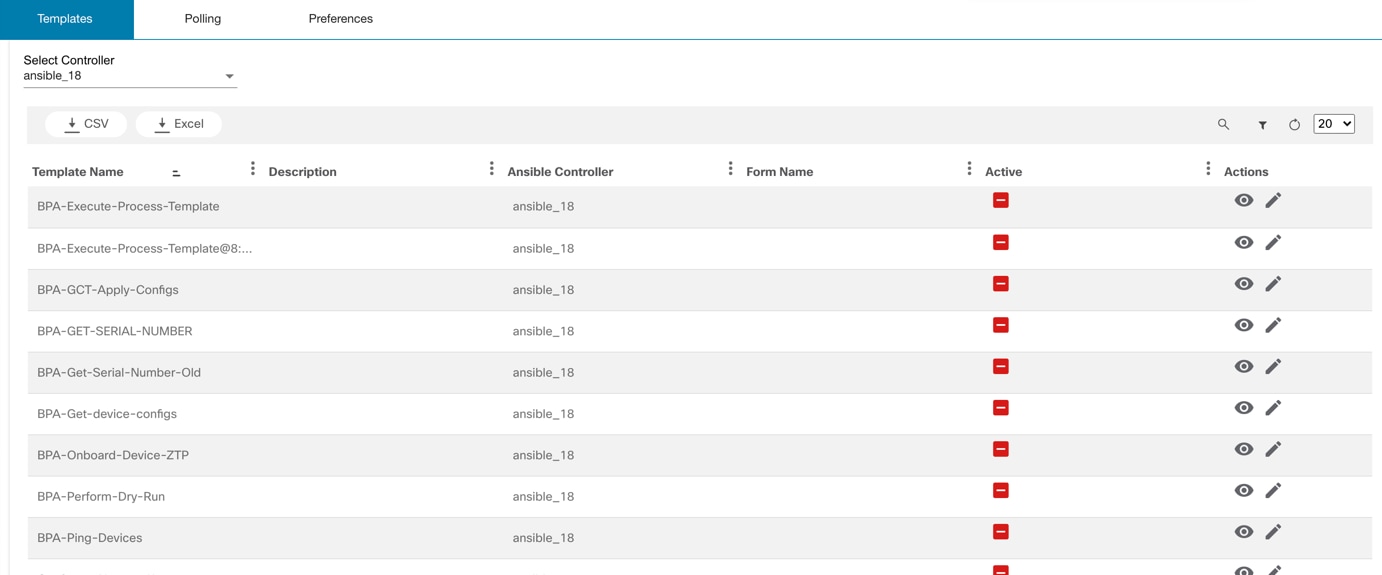

Mögliche Vorlagen

Die Anwendung "Ansible Template" verwendet einen vorhandenen BPA Ansible-Controller für den Umgang mit dem Ansible Tower. Diese Anwendung ähnelt einer vorhandenen Anwendung für den NSO-Controller (z. B. Servicekatalog). Die Vorlagen verwenden die zugrunde liegenden strategischen Leitfäden, um Service-Aufgaben in der Ansible Tower-Infrastruktur mit dem Controller und dem Ansible Agent in BPA auszuführen.

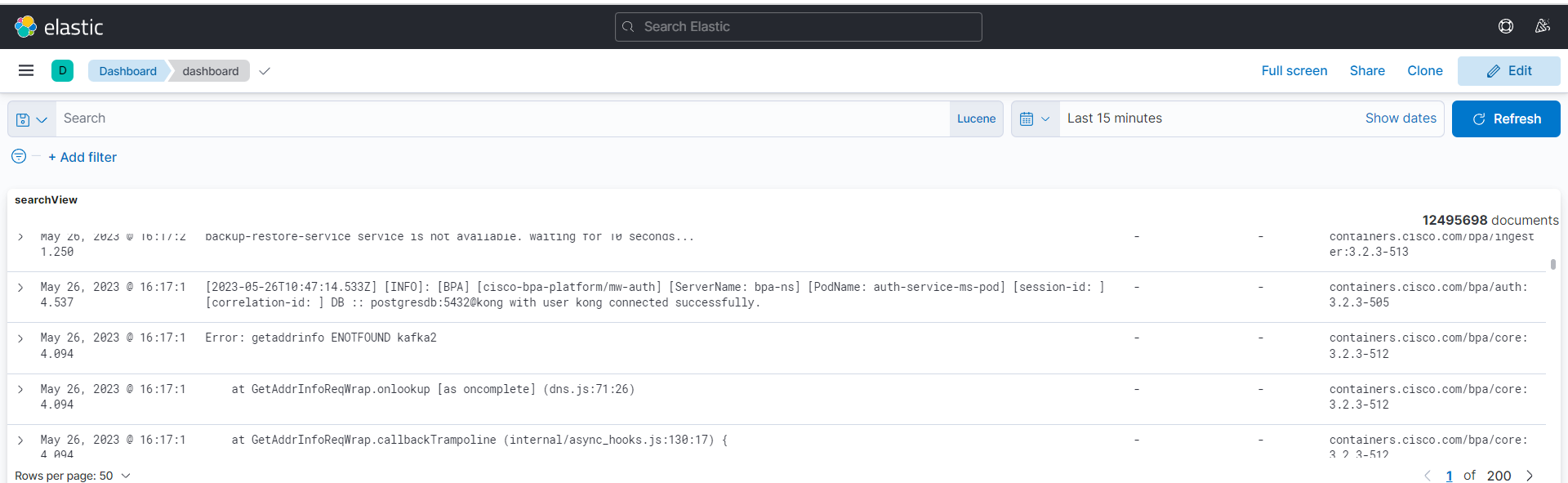

Konfigurations-Compliance und Problembehebung

Die Anwendung Configuration Compliance and Remediation (CnR) ermöglicht es Netzwerkbetreibern, die Gerätekonfiguration mithilfe benutzerdefinierter Richtlinien zu erfüllen. Richtlinien enthalten Konfigurationsblöcke, die entweder manuell erstellt oder vom System anhand ausgewählter Gerätekonfigurationen automatisch generiert werden können. Benutzer können Regeln für Blöcke erstellen. Für Regeln können Werte aus der Anwendung Reference Data Management (RefD) abgerufen werden. Die Compliance-Jobs können geplant oder bei Bedarf ausgeführt werden. Die Anwendung bietet ein Dashboard, auf dem Übertretungszusammenfassungen sowie Details zu Geräten und Bausteinen angezeigt werden.

Die Betreiber können Compliance-Verletzungen mithilfe des Sanierungs-Frameworks beseitigen. Dieses Framework verwendet Workflows, Konfigurationsvorlagen (z. B. GCTs) und Prozessvorlagen. Die Wiederherstellungsaufträge können geplant oder bei Bedarf ausgeführt werden.

Weitere Informationen finden Sie im BPA-Benutzerhandbuch zur Konfiguration, Compliance und Problembehebung.

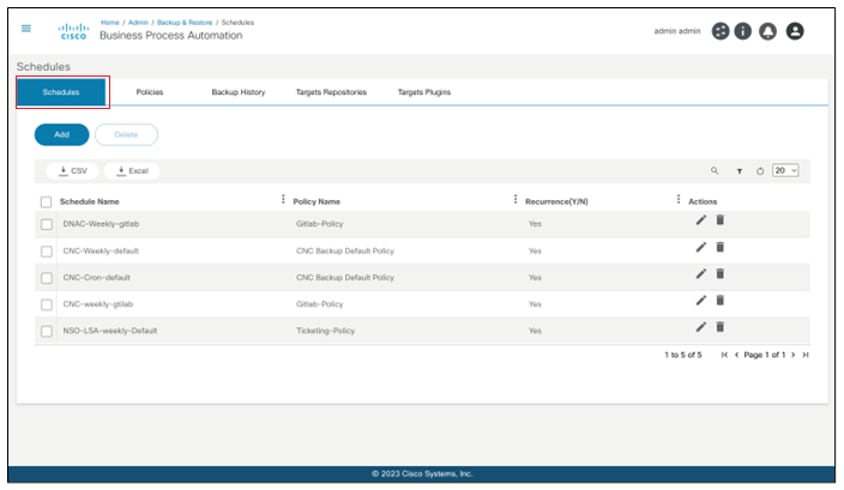

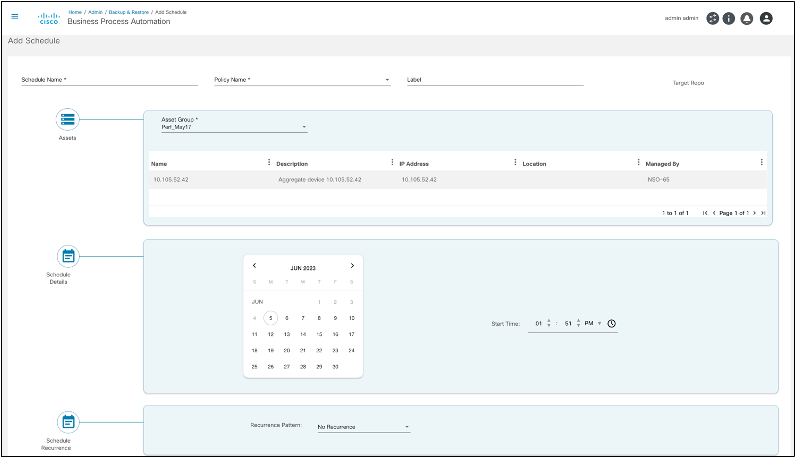

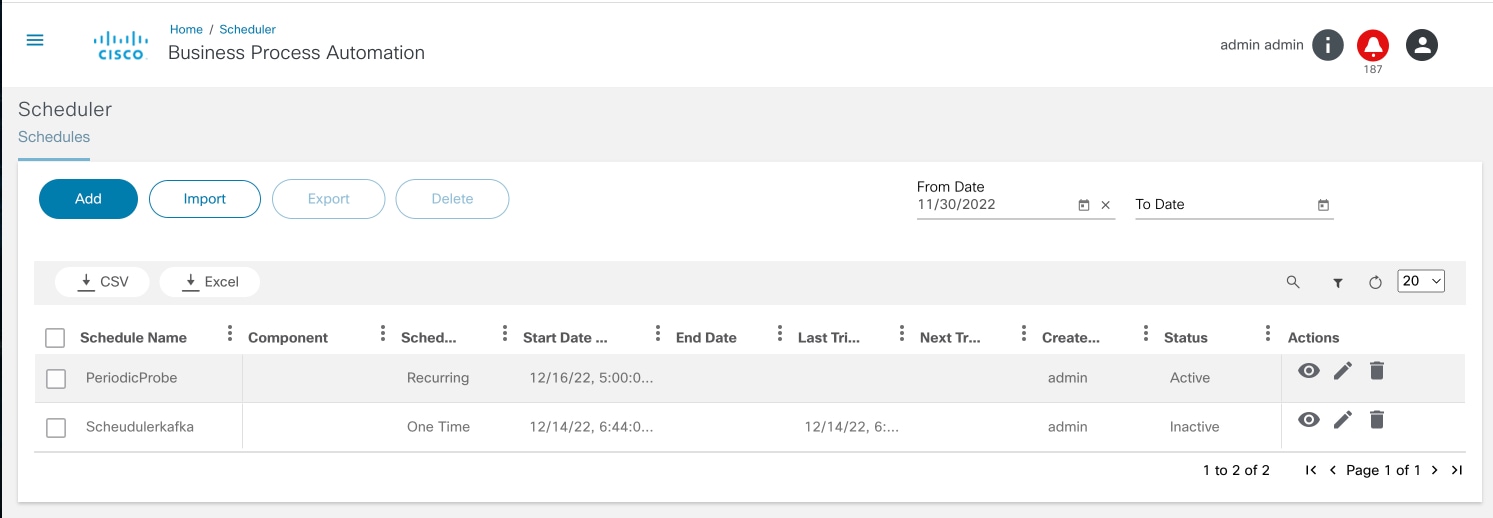

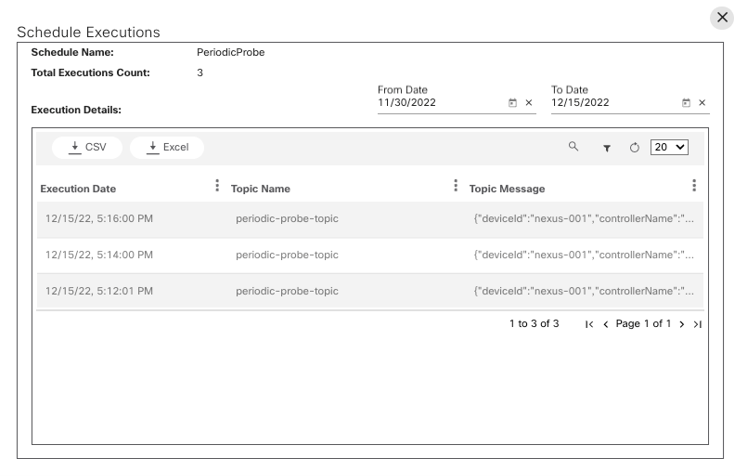

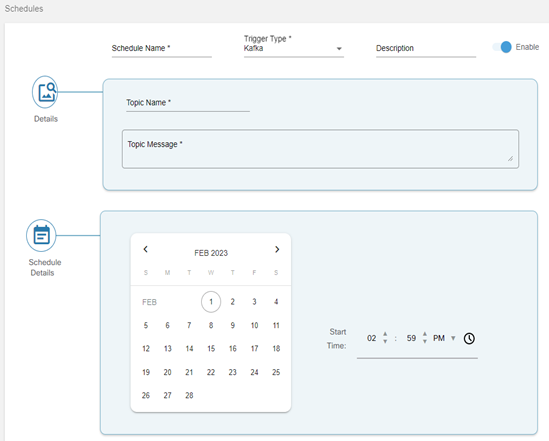

Planer

Die Scheduler-Anwendung ist ein gängiger Dienst, mit dem andere Anwendungsfälle und Bereitstellungsteams beliebige Aufgaben planen können. Der Zeitplan kann einmalig oder wiederkehrend sein. Der Zeitplan löst Kafka-Nachrichten aus und benachrichtigt die Endbenutzer, die von der empfangenden Anwendung verbraucht werden.

Weitere Informationen finden Sie im Abschnitt Arbeiten mit dem Scheduler.

Betriebssystem-Upgrade

Das Betriebssystem-Upgrade-Framework ist eine umfassende, domänenübergreifende und Controller-übergreifende Lösung, die auf der BPA v4.0-Plattform für Software-Upgrades basiert. Sie unterstützt mehrere Controller, beginnend mit der Unterstützung für Cisco Catalyst Center, vManage und NSO in dieser Version, und wird erweitert, um zusätzliche Controller in späteren Versionen zu integrieren.

Weitere Informationen finden Sie im BPA-Benutzerhandbuch zum Betriebssystem-Upgrade.

CI/CD-CT

Continuous Integration, Continuous Delivery - Continuous Testing (CI/CD-CT) ist eine Lösung für Produkte mit minimalem Lebenszyklus, die die Erstellung und Ausführung von Anwendungsfall-Pipelines mit begrenztem Funktionsumfang unterstützt.

Beschreibung und Hauptfunktionen

Das BPA-Dashboard bietet einheitliche Transparenz für die folgenden CI/CD-CT-Pipelinedienste:

| Service | Beschreibung |

|---|---|

| NFV | End-to-End VNF-Orchestrierung (Virtual Network Function) mit relevanten Vor- und Nachprüfungen Integration der NFV-Pipeline: - GitHub für Artefakte wie .sol Dateien und Day0 Konfigurationen - CXTM zur Durchführung von Testfällen vor und nach der Prüfung - Sicherheitsscan-Tools zum Ausführen von Schwachstellenüberprüfungen - JFrog Artifactory zum Hochladen von Artefakten zur Überprüfung/Verwendung in verschiedenen Umgebungen - NFV MANO-Stack zur Ausführung dieser Pipeline und Orchestrierung der VNF-Instanzen |

| Goldene Konfigurationsvorlage (GCT) | Unterstützt die Anwendung bestimmter Konfigurationen auf Geräte mithilfe von BPA GCT-Anwendungen. Zu den GCT-Pipelineintegrationen gehören: - GitHub für Artefakte wie Konfigurationen - CXTM zur Durchführung von Testfällen vor und nach der Prüfung - Sicherheitsscan-Tools zum Ausführen von Schwachstellenüberprüfungen - JFrog Artifactory zum Hochladen erfolgreich ausgeführter Artefakte zur Überprüfung oder Verwendung in verschiedenen Umgebungen |

| Externe Jenkins-Pipelines | Externe Jenkins-Pipelines Ermöglicht Benutzern die Integration in extern ausgeführte Jenkins-Pipelines sowie die Überwachung und den Betrieb dieser Pipelines über einheitliche BPA-Dashboards. |

Wichtigste Vorteile

- BPA bietet ein einheitliches Dashboard mit allen erstellten und ausgeführten Pipelines.

- Die CI/CD-CT-Pipeline ermöglicht die Erstellung von Pipelines für die Entwicklungsphase und wird automatisch in Pre-Prod- und Produktionsumgebungen hochgestuft.

- Pipelines sind mit GitHub-Bots integriert. Die Pipelineausführung wird automatisch ausgelöst, wenn sich die Artefakte in GitHub ändern.

Unterstützte Controller und Plattformen

| Domäne | BPA | Controller |

|---|---|---|

| Allgemein | Version 4.0.2 | NSO |

Weitere Informationen finden Sie im BPA-Benutzerhandbuch CI/CD-CT.

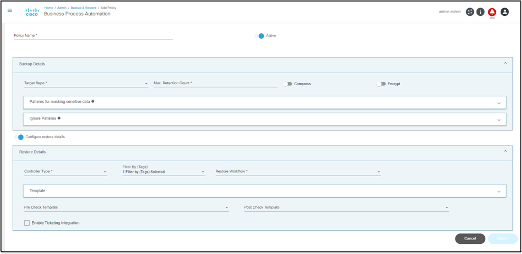

Sichern und Wiederherstellen

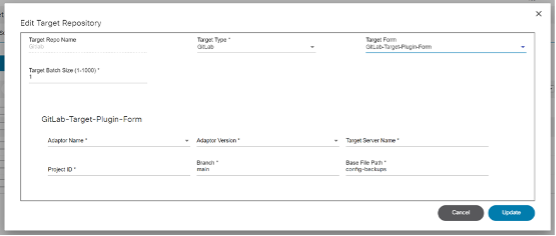

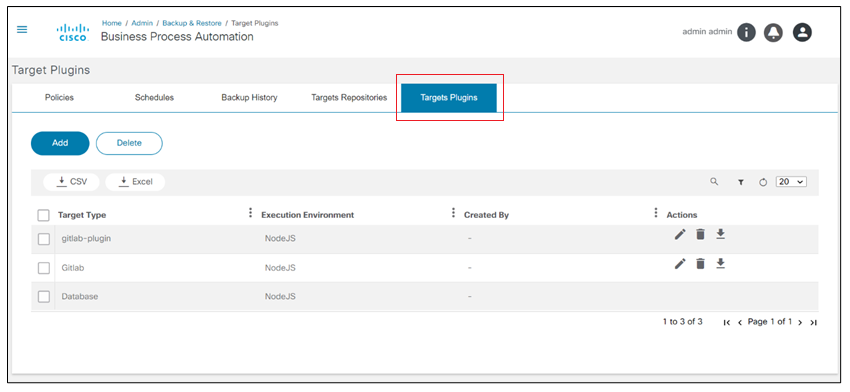

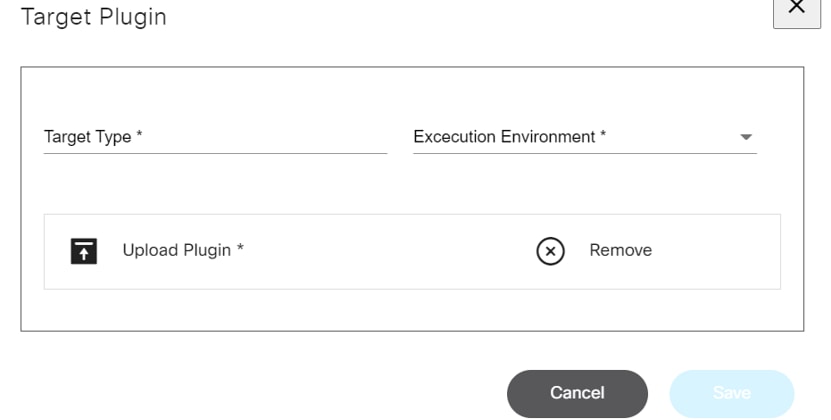

Das Sicherungs- und Wiederherstellungs-Framework ist eine umfassende, domänenübergreifende, controllerübergreifende Lösung, die auf der BPA v4.0-Plattform basiert, um die Gerätekonfiguration von oder auf Geräten zu sichern und wiederherzustellen. Das Framework implementiert einen auf Agenten-Funktionen basierenden Ansatz zum Abrufen der Konfiguration von Geräten. Die Wiederherstellungsfunktion wird mithilfe von Workflows implementiert, die eine einfache Anpassung ermöglichen. Das Framework unterstützt die Speicherung der Gerätekonfiguration in einem externen System mithilfe eines Plugins.

Weitere Informationen finden Sie im BPA-Benutzerhandbuch "Sichern und Wiederherstellen".

Referenzdaten-Management

RefD ist eine Anwendung, die die lokalen und externen Daten in BPA verwaltet und von anderen BPA-Anwendungsfällen zum dynamischen Abrufen von Variablendaten verwendet wird.

Beschreibung und Hauptfunktionen

RefD bietet ein einheitliches Dashboard zur Verwaltung der hierarchischen Datenknoten. Zu den wichtigsten Funktionen gehören:

- Eine Schnittstelle zum Erstellen von Variablendaten-Hierarchieknoten, zum Auffüllen der lokalen Variablendaten oder zum Anhängen einer externen Quelle zum regelmäßigen Abrufen der Variablendaten

- Eine robuste Abfrage-API zum Abrufen von Schlüssel-Wert-Paaren über alle Knotenhierarchien oder Zielknoten hinweg

- RefD-APIs können von Anwendungen und Anwendungsfällen zum Abrufen und Verwalten dynamischer Variablen verwendet werden.

- Fungiert als Proxy zum Abrufen externer Variablen aus Anwendungen (z. B. IP Address Management (IPAM), GitHub, Gitlab, Simple Storage Service, NSO usw.) mithilfe des Plug-in-Frameworks

- Unterstützt Zugriffsrichtlinien über Ressourcengruppen für detaillierten Zugriff auf Knoten

- Unterstützt verschiedene Datentypen (z. B. JSON, CSV, YAML, Eigenschaften und generische BPA-Formulare)

Wichtigste Vorteile

- Management flacher oder hierarchischer Daten für Anwendungen innerhalb oder außerhalb von BPA

- Erweitern einer Datenaktualisierung auf jedes neue externe System ist Plug-in-fähig

- Einheitliches Dashboard vereinfacht die Verwaltung aller Node-CRUD- und Suchvorgänge

- Unterstützt Datenmaskierung und kontrollierten Zugriff auf Daten mithilfe von Zugriffsrichtlinien und rollenbasierten Zugriffskontrolle (RBAC)

Unterstützte Controller und Plattformen

| Domäne | BPA | Controller |

|---|---|---|

| Allgemein | Version 4.1.1 | NSO |

Weitere Informationen finden Sie im BPA-Benutzerhandbuch zur Referenzdatenverwaltung.

Portal für klassische BPA-Benutzeroberfläche

In diesem Kapitel werden alle Benutzeroberflächenvorgänge beschrieben, die mit der Anwendung BPA Classic Portal durchgeführt werden können.

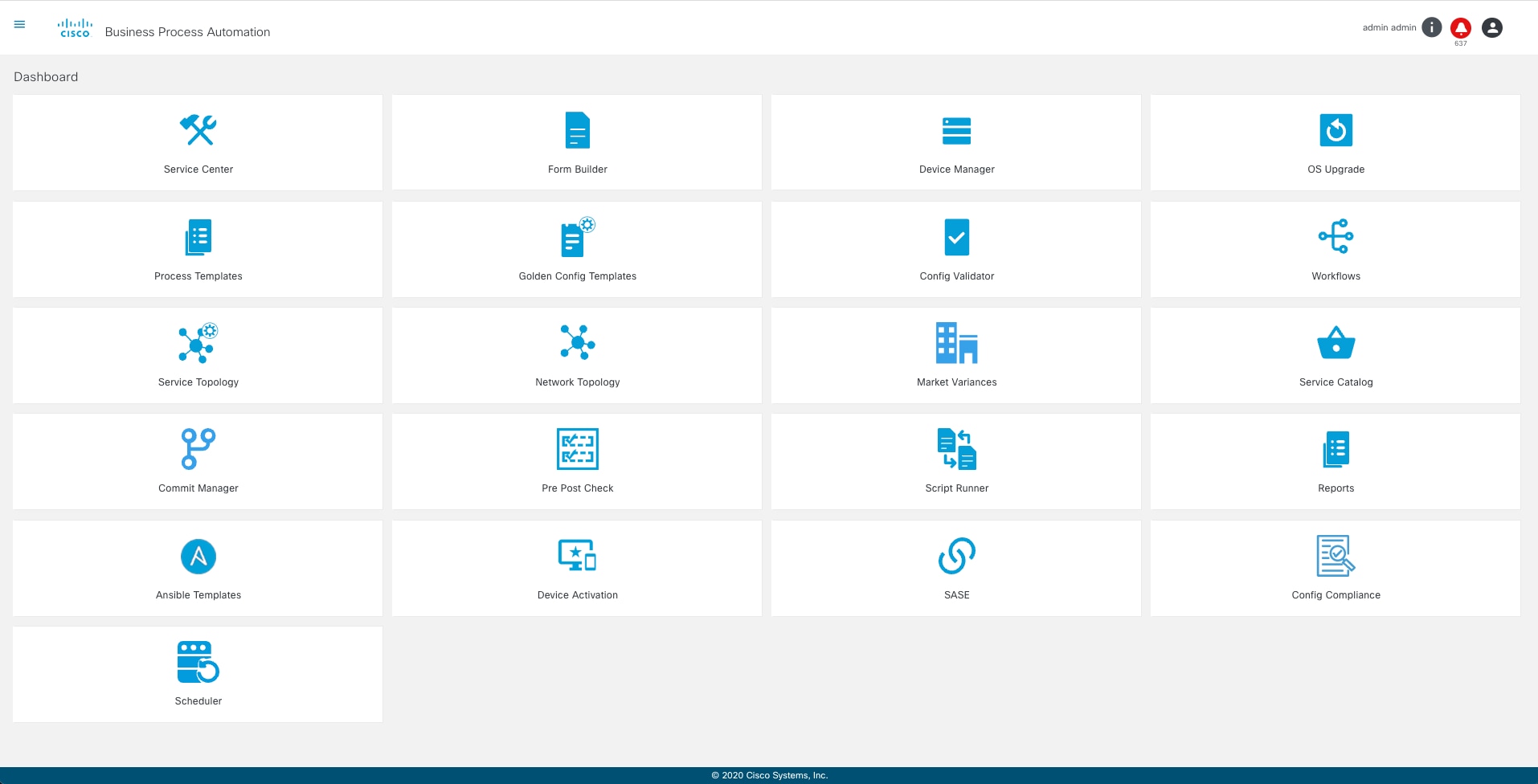

Grundlegende Anwendungsnavigation

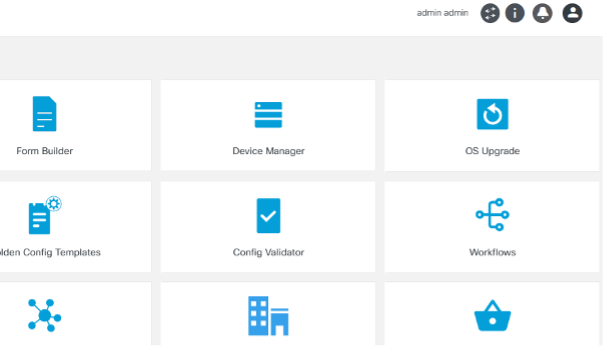

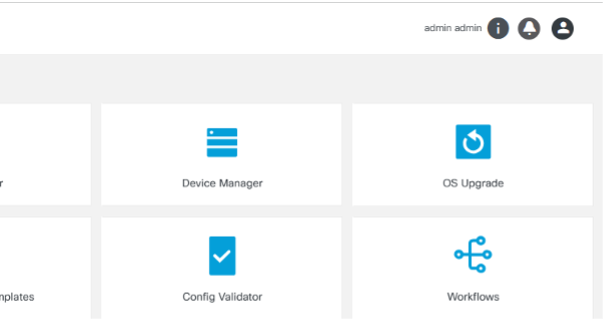

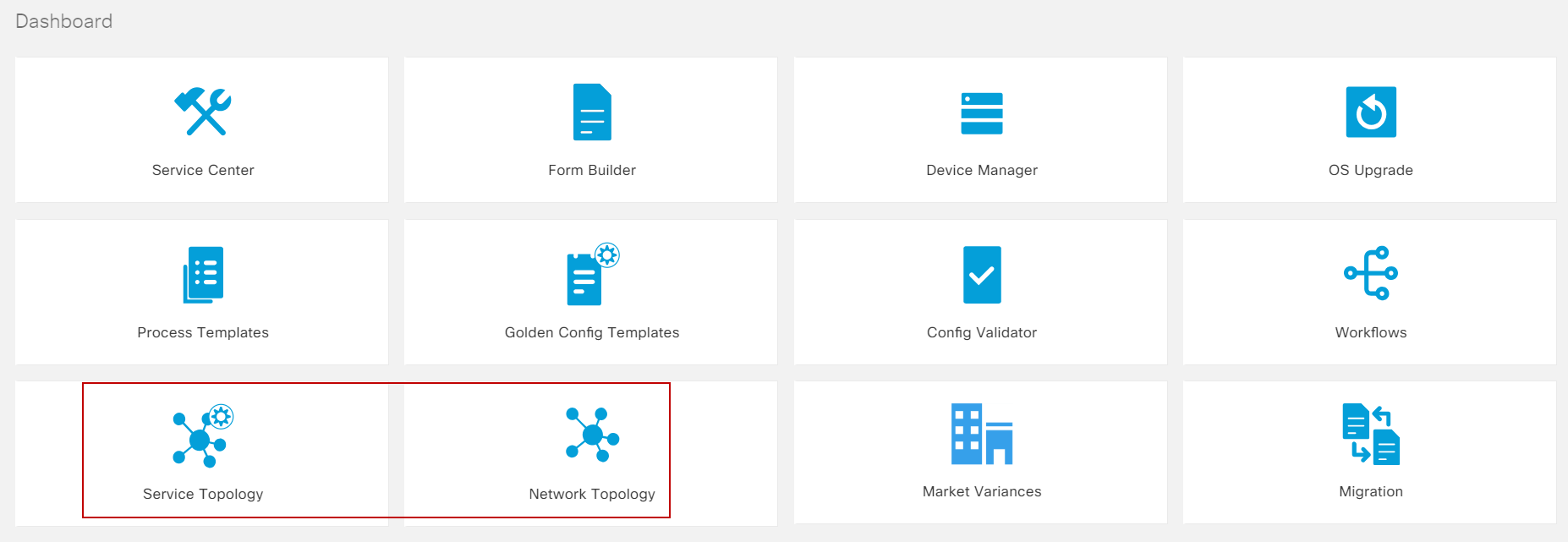

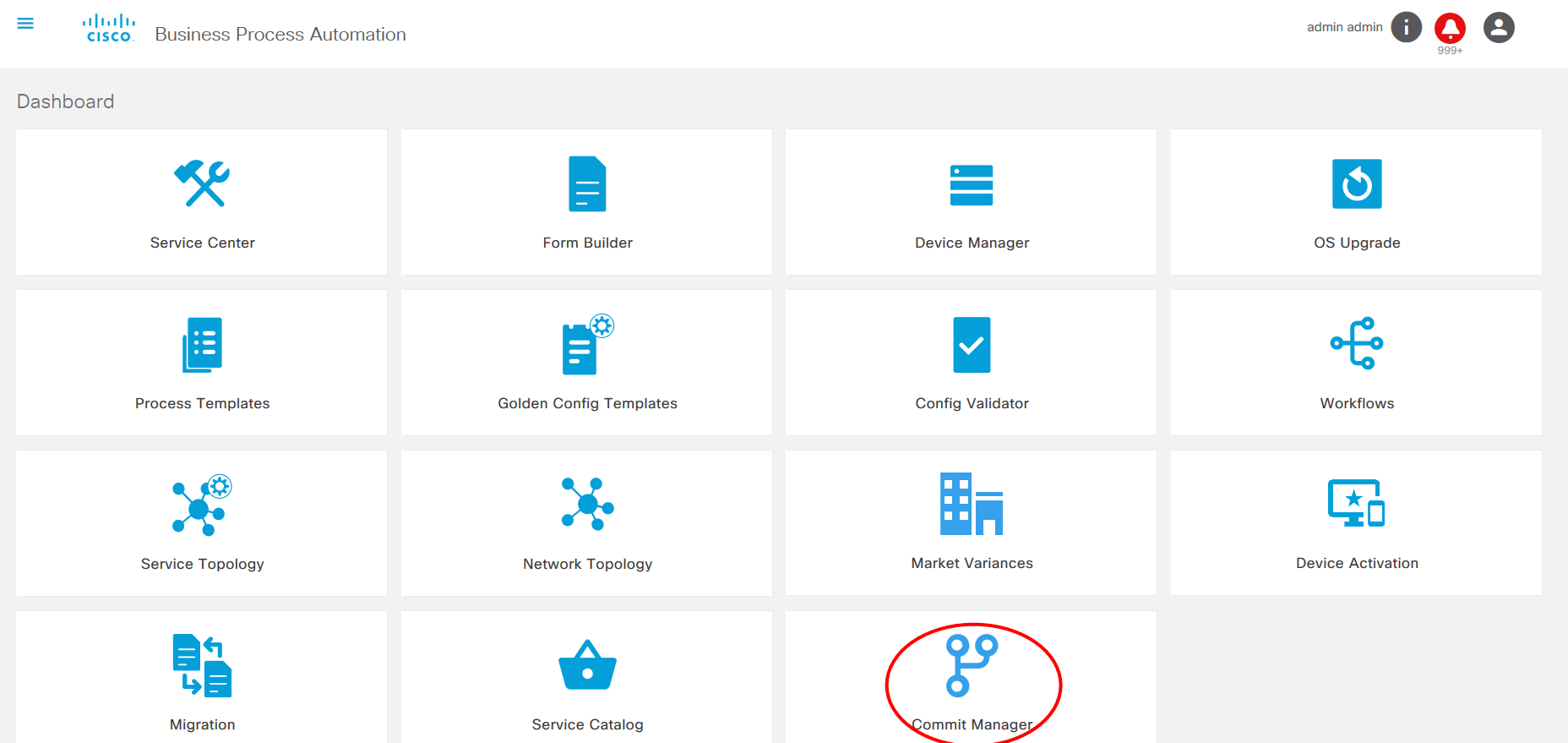

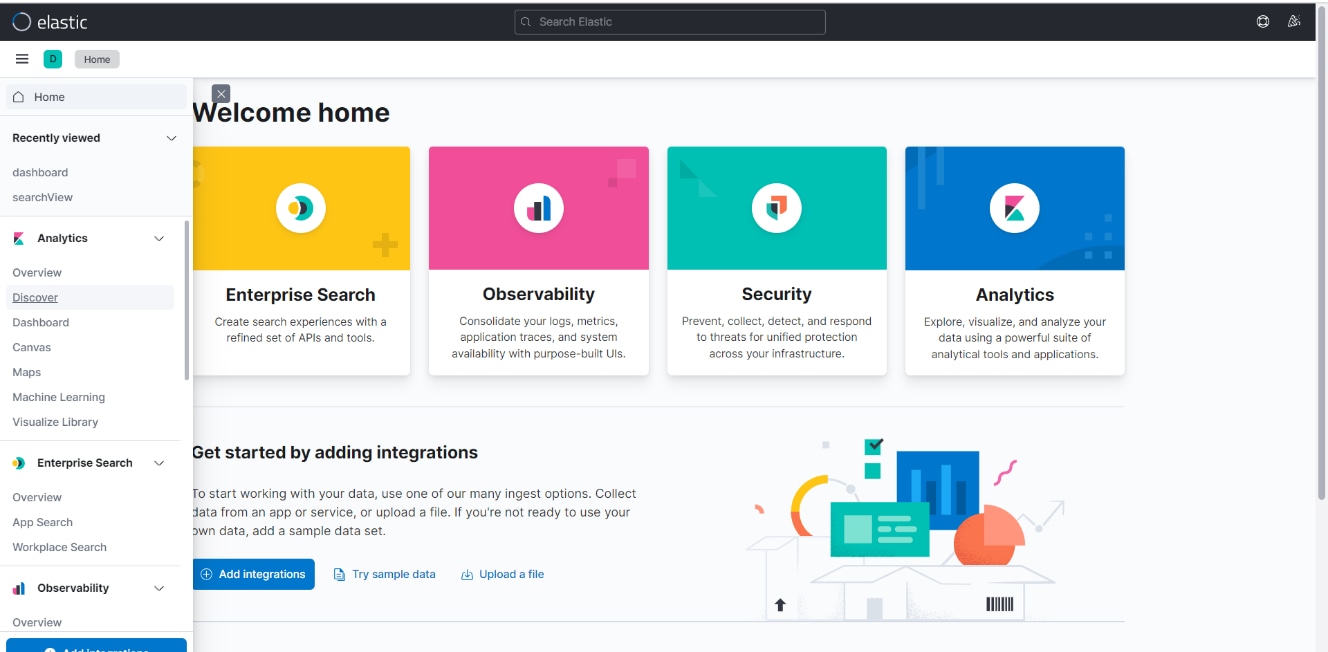

Das folgende Bild zeigt die Anwendung, wie sie normalerweise angezeigt wird, wenn Benutzer auf sie zugreifen. Auf der Startseite werden Geschäftsanwendungen angezeigt, die auf den Berechtigungen basieren, die den zugewiesenen Benutzergruppen erteilt wurden. Das Symbol Notification (Benachrichtigung) benachrichtigt Benutzer mit Warnungen von den Anwendungen.

Die folgenden Anwendungen werden auf der Startseite angezeigt:

- Service Center

- Formular-Generator

- Gerätemanager

- Betriebssystem-Upgrade

- Prozessvorlagen

- GCT

- Konfigurationsüberprüfung

- Workflows

- Topologie

- Marktabweichungen

- Geräteaktivierung

- Migration

- Servicekatalog

- Commitmanager

- Skript-Runner

- Mögliche Vorlagen

- Konfigurationskonformität

- Planer

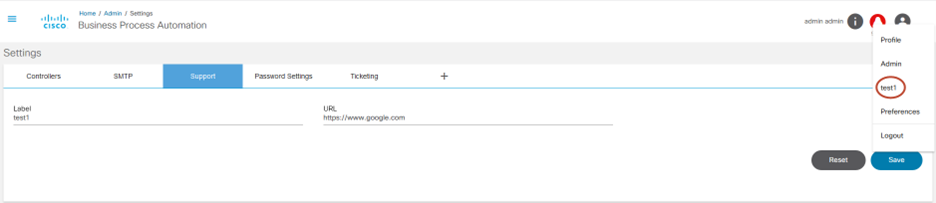

Das Symbol Benutzerprofil enthält die folgenden Optionen:

- Profil

- Admin (sichtbar für Admin-Benutzer)

- Voreinstellungen

- Abmelden

Weitere Informationen finden Sie im Abschnitt Arbeiten mit Geschäftsanwendungen.

Allgemeine Symbolbeschreibungstabelle

In der Tabelle unten werden die in der Anwendung häufig verwendeten Symbole veranschaulicht.

| Symbol | Beschreibung |

|---|---|

|

Liste der Anwendungen anzeigen |

|

Enthält die folgenden Optionen: Profil, Admin, Voreinstellungen und Abmeldung |

|

Details zur Automatisierung von Geschäftsprozessen anzeigen, z. B. Versionsdetails für Core-Service und Auth-Service |

|

Benachrichtigungen anzeigen |

|

Ausführen des Bearbeitungsvorgangs |

|

Löschen durchführen |

|

Daten aktualisieren |

|

Einstellungen anzeigen und bearbeiten |

|

Diagramm anzeigen |

|

Aktion anhalten |

|

Aktion anhalten |

|

Ausgabeergebnis anzeigen |

|

Herunterladen |

|

Gerätedetails anzeigen |

|

Stellt einen Dienst dar |

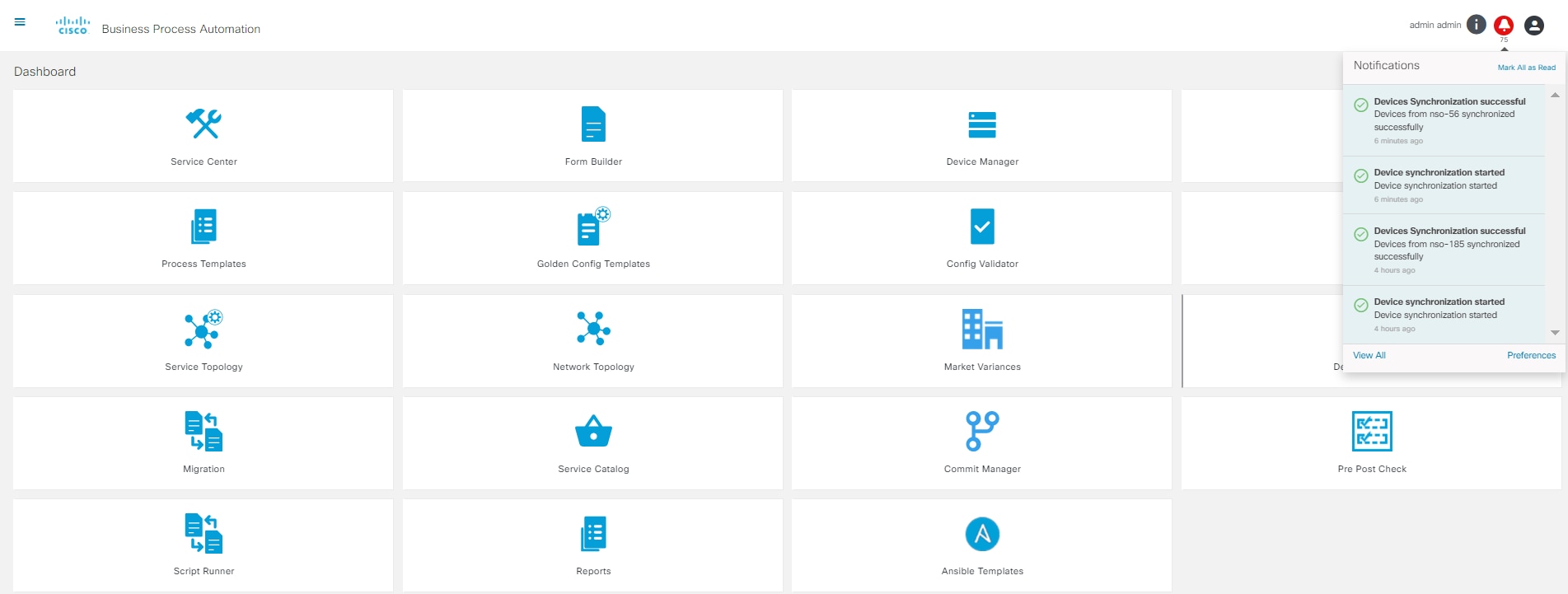

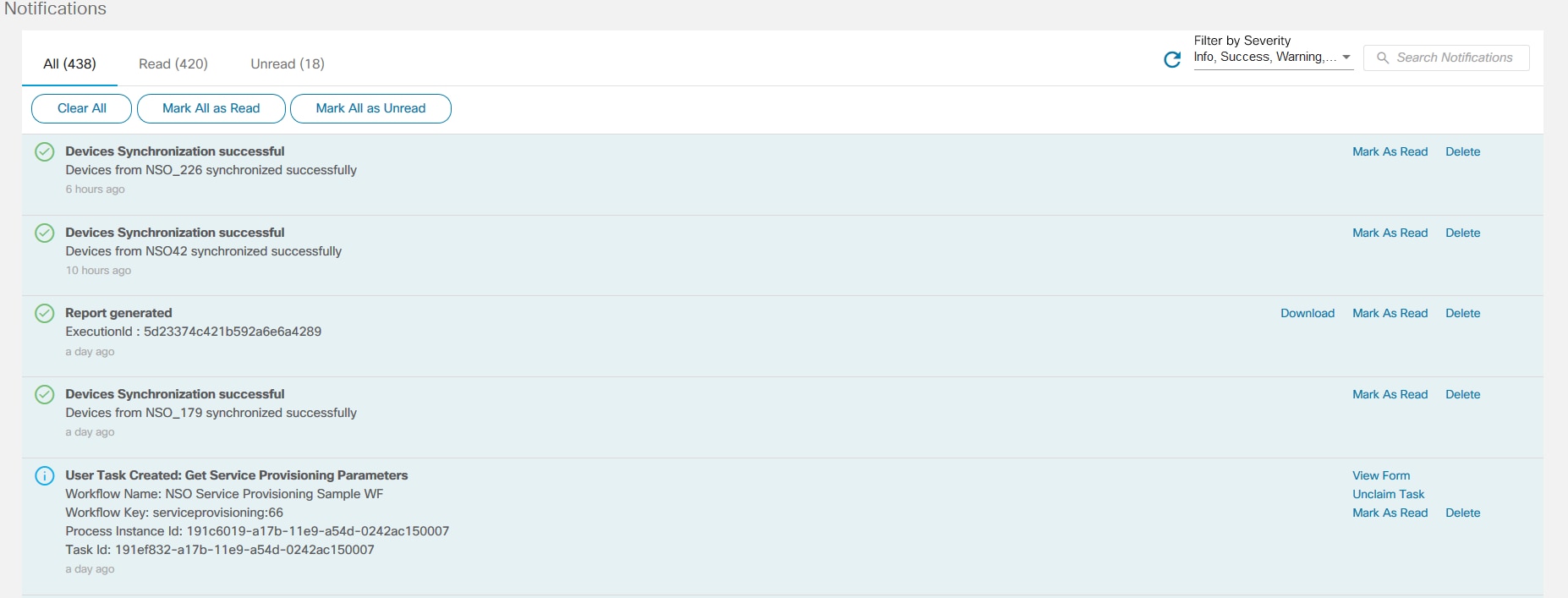

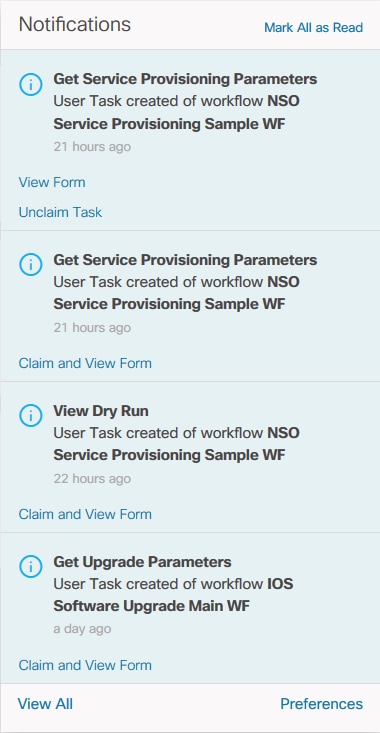

Benachrichtigungen

Benachrichtigungen werden Benutzern angezeigt, wenn bestimmte Ereignisse in BPA auftreten. Warnungen werden angezeigt für Ereignisse wie:

- NetConf-Benachrichtigungen für konfigurierte NSOs (jeder NSO muss unter conf/snmp-trap/config.json konfiguriert werden)

- Aktualisierte Netzwerktopologie

- Ablauf des Kennworts

- Eine Anwendung oder ein Workflow sendet eine Nachricht an Benutzer, während vom Benutzer angeforderte Vorgänge ausgeführt werden.

- Eine Aufgabe wird einem Benutzer zugewiesen.

Wählen Sie rechts auf der Seite das Symbol Notification (Benachrichtigung) aus, um Benachrichtigungen anzuzeigen.

Um alle Benachrichtigungen anzuzeigen, wählen Sie Alle anzeigen. Benachrichtigungen können nach Schweregrad gefiltert werden.

Relevante Benutzeraufgaben in einem Workflow können als Benachrichtigungen empfangen werden, wenn die Benachrichtigungseinstellung workflow.usertask.notifications aktiviert ist. Auf diese Weise kann der Benutzer die Benutzeraufgaben direkt über das Benachrichtigungsfenster anfordern und entsprechende Maßnahmen ergreifen.

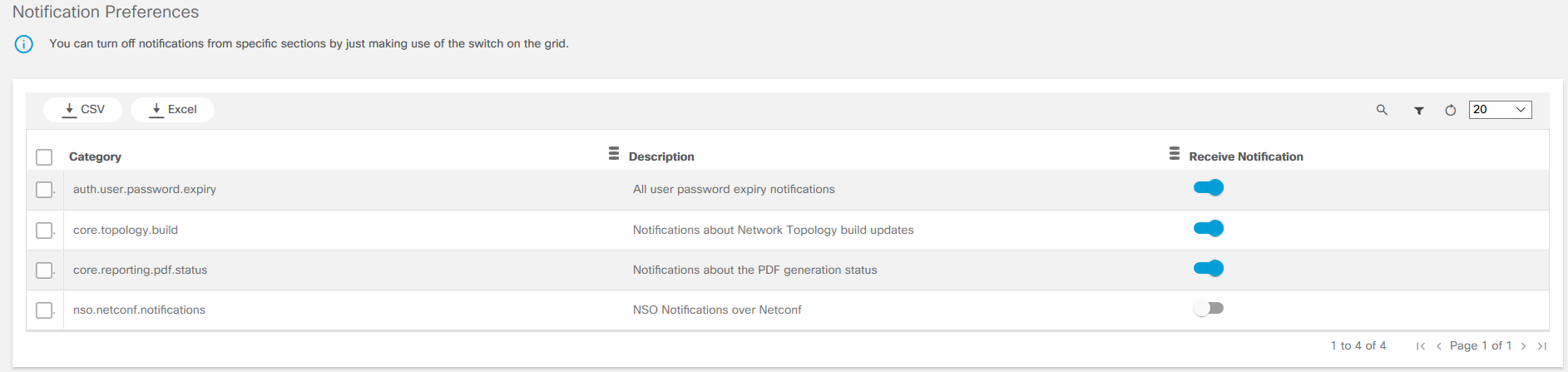

Um Benachrichtigungsvoreinstellungen festzulegen, wählen Sie Voreinstellungen aus.

Sortier- und Suchvorgänge

Die verschiedenen Seiten in der Anwendung bieten Sortier- und Suchoptionen in der Benutzeroberfläche. Klicken Sie auf die Spaltenüberschrift, um die angezeigte Liste zu sortieren. Das Feld Suchen ist auf einigen Seiten verfügbar, z. B. auf Vorlagen, definierten Workflows usw., sodass Benutzer bestimmte Daten filtern können.

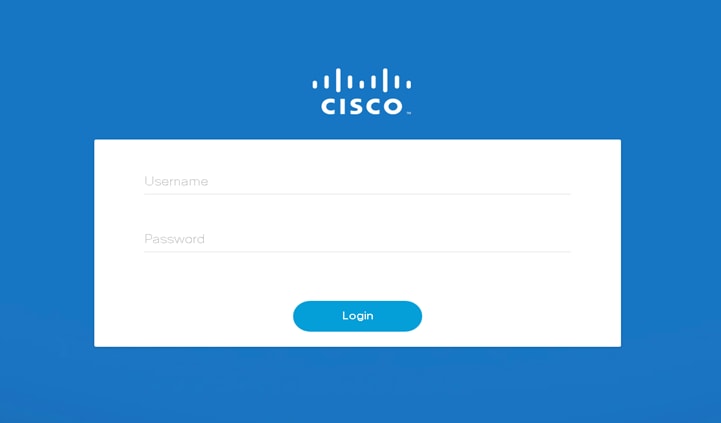

Anmelden bei der BPA-Anwendung

- Navigieren Sie mithilfe eines der unterstützten Browser zur Anwendung.

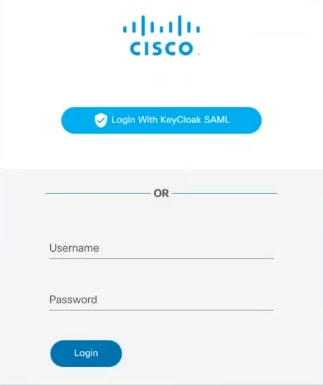

- Geben Sie einen Benutzernamen und ein Kennwort ein, und klicken Sie auf Anmelden. Wenn das folgende Fenster Security Assertion Markup Language (SAML) geöffnet wird, wird die Authentifizierung aktiviert.

Verwenden Sie die SAML-Serveroption für die Authentifizierung, wenn die Single-Sign-On-Authentifizierung erforderlich ist.

- Klicken Sie auf Anmelden mit <SSO-Server>, um zum SAML-Server zu navigieren.

- Geben Sie den Benutzernamen und das Kennwort ein, und klicken Sie auf Anmelden. Die BPA-Startseite wird angezeigt. Wenden Sie sich an einen Systemadministrator, um bei Bedarf Details zum Anmeldeschlüssel zu erhalten.

Wenn die Zwei-Faktor-Authentifizierung aktiviert ist, müssen Benutzer Anmeldeinformationen und ein Einmalkennwort (One-Time Password, OTP) für die Anmeldung angeben. Weitere Informationen finden Sie im Abschnitt Enable OTP im BPA-Installationshandbuch.

- Verwenden Sie BPA-Anmeldeinformationen, um TACACS zu aktivieren und sich anzumelden. Weitere Informationen finden Sie im Abschnitt Konfigurieren von TACACS im BPA-Installationshandbuch.

Nach erfolgreicher Anmeldung wird die Startseite angezeigt.

Abmelden aus der BPA-Anwendung

Um nicht autorisierte Zugriffe durch andere Benutzer zu verhindern, wird empfohlen, dass sich die Benutzer bei jeder Verwendung von BPA abmelden. Um sich abzumelden, wählen Sie das Symbol User Profile (Benutzerprofil) > Logout (Abmelden).

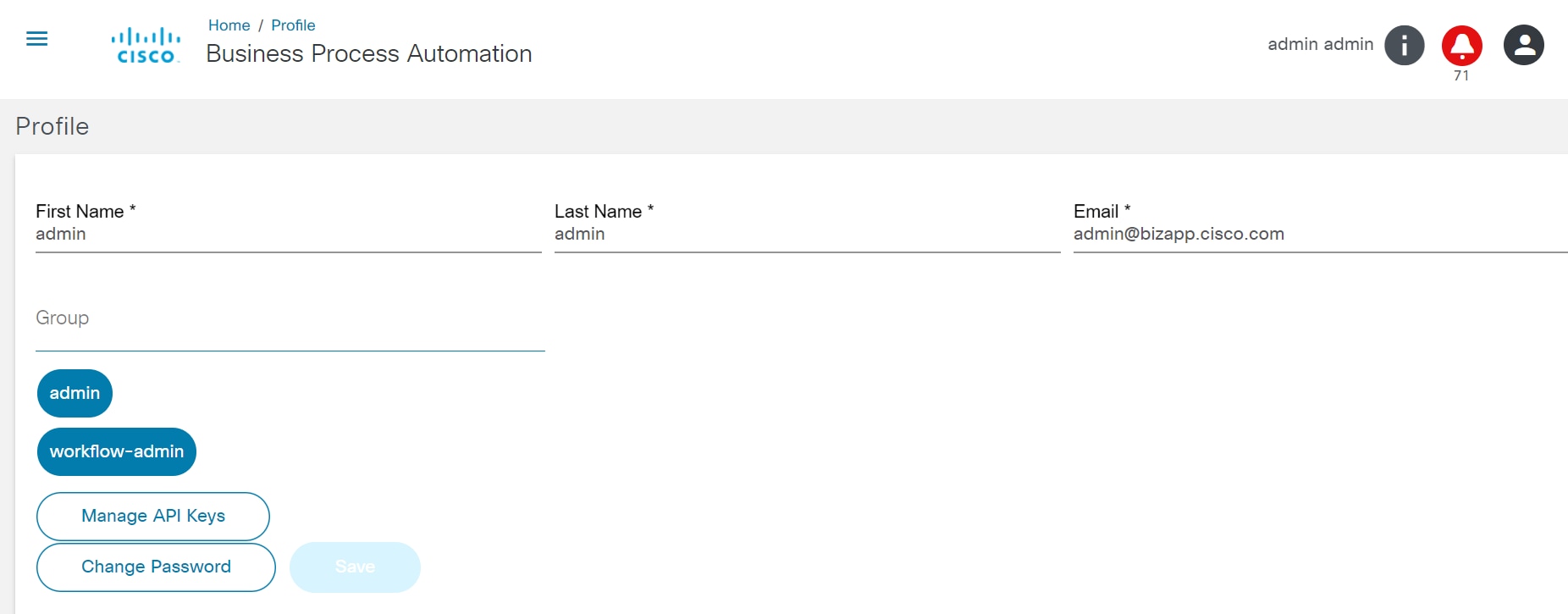

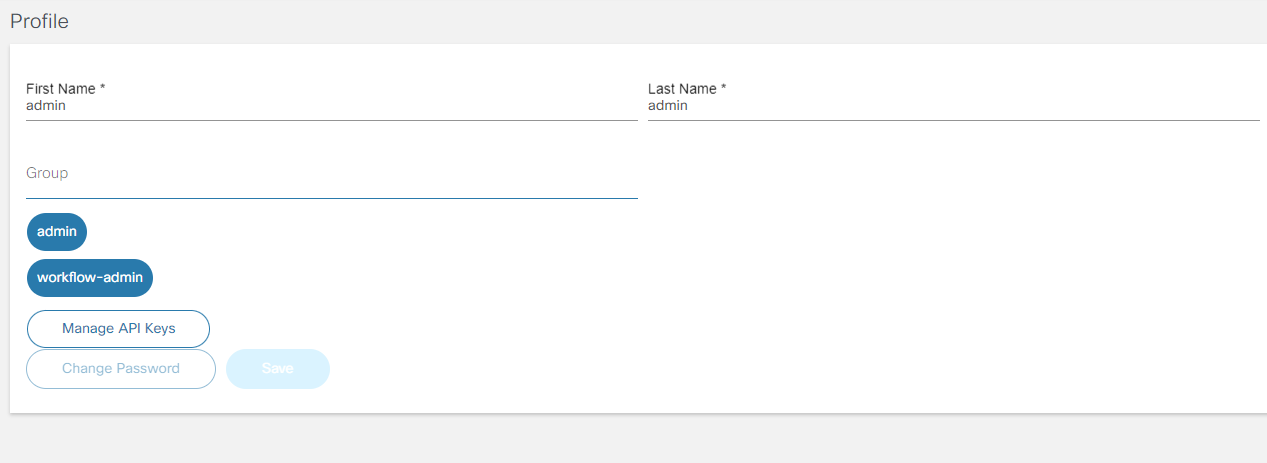

Profildetails anzeigen

Über die Menüoption "Profil" können Benutzer ihre Informationen wie Vorname, Nachname und E-Mail anzeigen und aktualisieren. Außerdem werden alle zugewiesenen Gruppen aufgelistet, und der Benutzer kann das Kennwort ändern.

Um die Profildetails anzuzeigen, wählen Sie das Symbol Benutzerprofil > Profil aus. Die Seite "Profil" wird angezeigt.

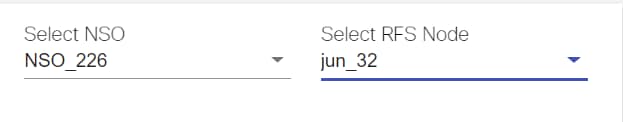

Die Einstellungsoption wird angezeigt, wenn Sie mehr als einen NSO hinzufügen.

Bearbeiten von Profildetails

So bearbeiten Sie Benutzeranmeldeinformationen:

- Wählen Sie das Symbol Benutzerprofil > Profil aus. Die Seite "Profil" wird angezeigt.

- Bearbeiten Sie die Details.

- Klicken Sie auf Speichern.

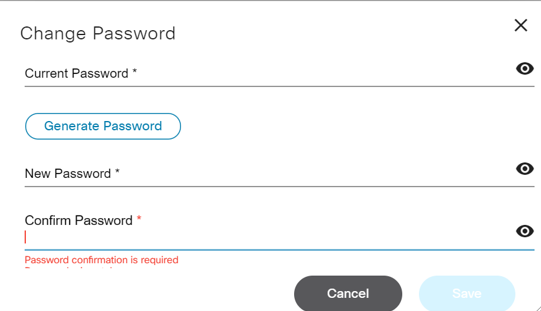

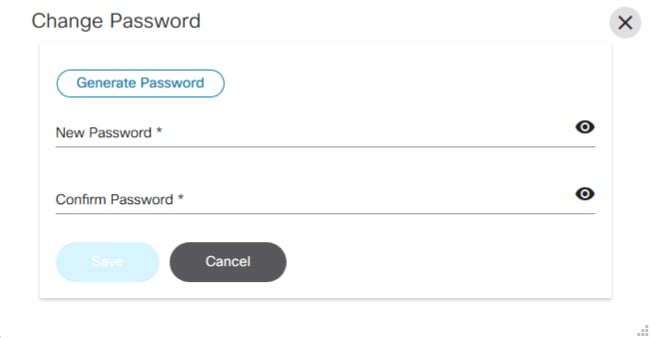

So bearbeiten Sie das Kennwort:

- Wählen Sie das Symbol Benutzerprofil > Profil aus. Die Seite "Profil" wird angezeigt.

- Klicken Sie auf Kennwort ändern.

- Geben Sie das aktuelle und das neue Kennwort ein, und bestätigen Sie das neue Kennwort.

- Klicken Sie auf Speichern.

Es wird empfohlen, dass Benutzer ihr Kennwort regelmäßig (d. h. alle 90 Tage) oder bei Verdacht auf eine mögliche Beeinträchtigung der Kontosicherheit ändern. Kennwortänderungen können erst nach erfolgreicher Anmeldung initiiert werden.

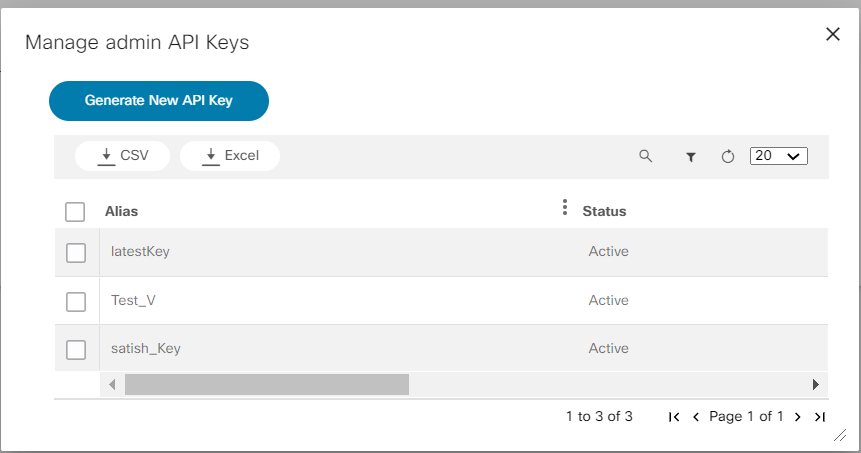

API-Schlüsselauthentifizierung

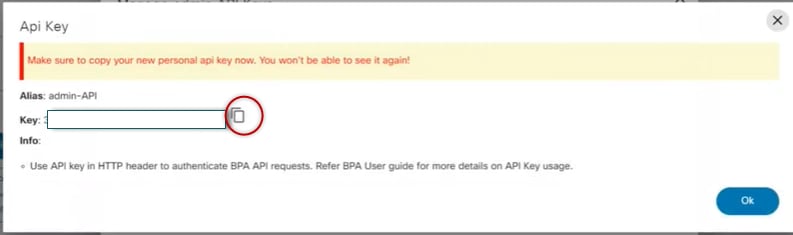

Wenn einzelne Benutzer oder Administratoren neue API-Schlüssel erstellen müssen, müssen sie die folgenden Schritte ausführen:

- Wählen Sie das Symbol Benutzerprofil > Profil aus. Die Seite "Profil" wird angezeigt.

- Klicken Sie auf API-Schlüssel verwalten. Das Fenster Manage admin API Keys (Admin-API-Schlüssel verwalten) wird geöffnet.

- Klicken Sie auf Neuen API-Schlüssel generieren, und geben Sie den Alias gemäß der Anmeldung ein.

- Klicken Sie auf Speichern, um einen einmaligen API-Schlüssel zu generieren. Das Fenster API-Schlüssel wird geöffnet.

- Kopieren Sie den API-Schlüssel, und speichern Sie ihn, indem Sie auf das Symbol "Kopieren" klicken, um den API-Schlüssel automatisch in die Zwischenablage zu kopieren. Sobald der Schlüssel generiert wurde, kann er überall in der Anwendung verwendet werden.

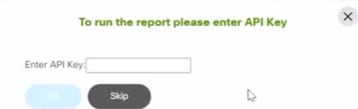

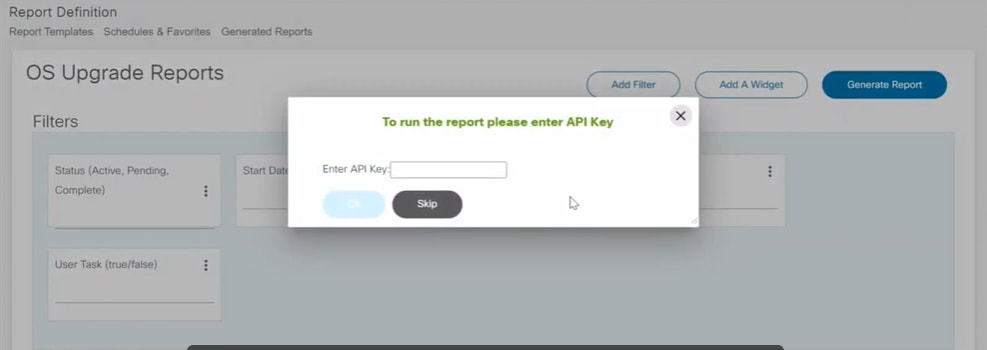

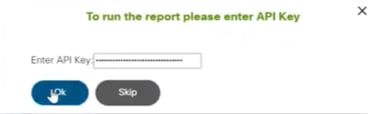

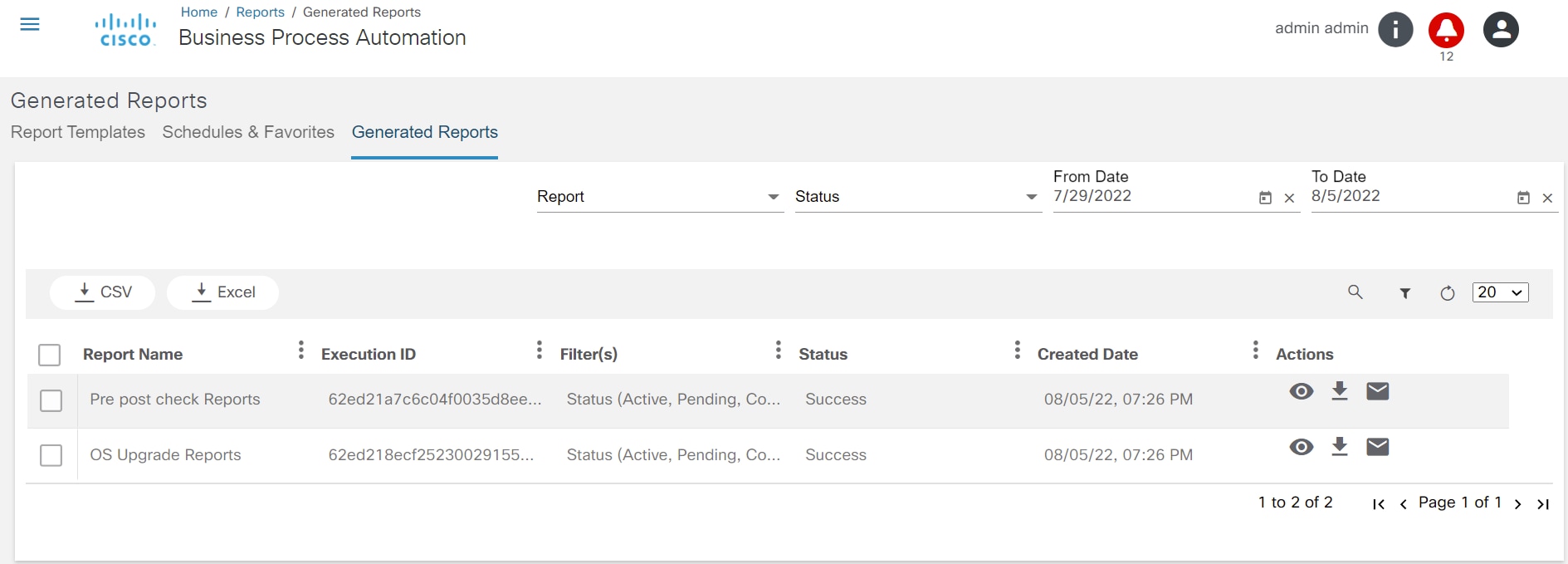

So erstellen Sie Berichte über die Registerkarte "Berichte" mit dem API-Schlüssel:

- Klicken Sie auf Bericht erstellen, und geben Sie den gespeicherten API-Schlüssel ein. Ein anderer oder falscher API-Schlüssel funktioniert nicht.

- Klicken Sie nach Eingabe des API-Schlüssels für die erfolgreiche Berichterstellung auf OK.

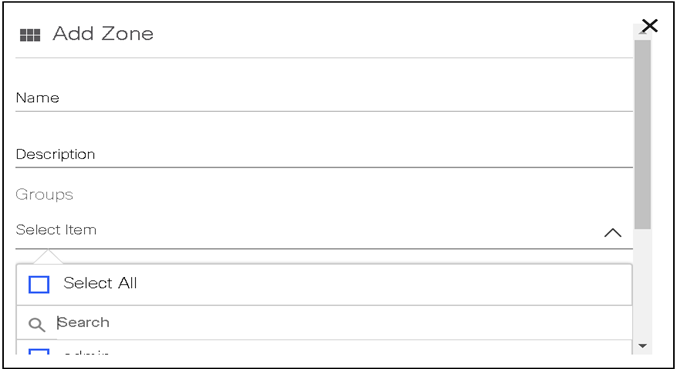

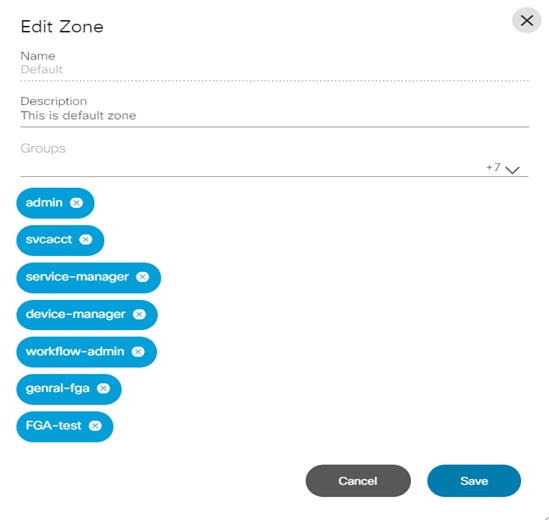

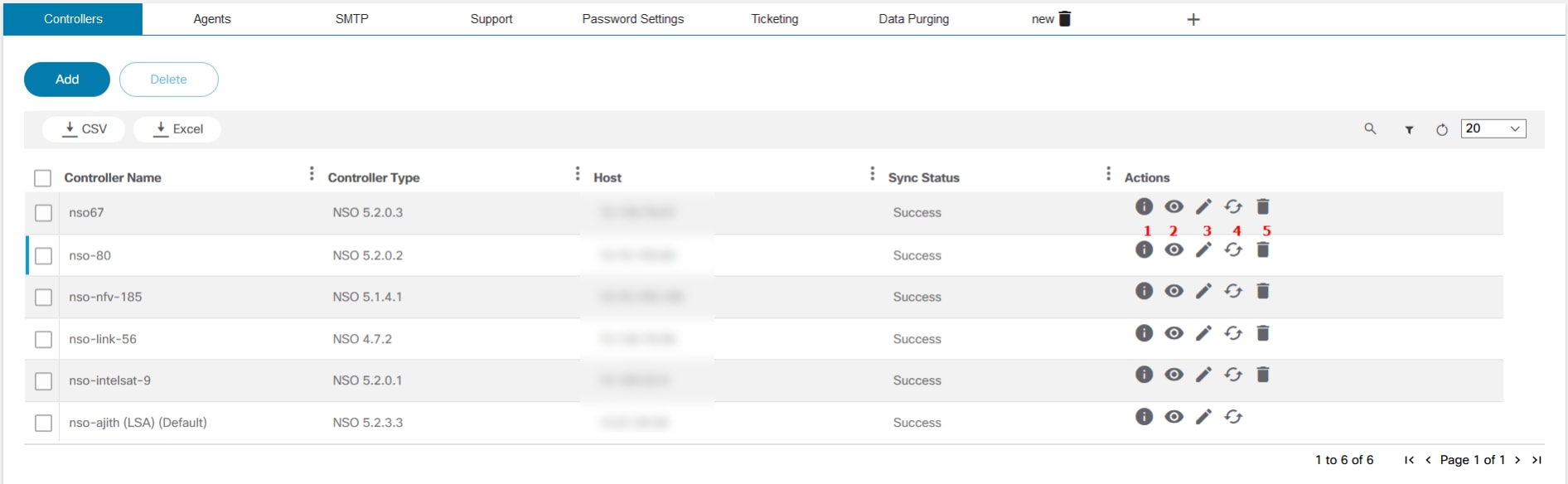

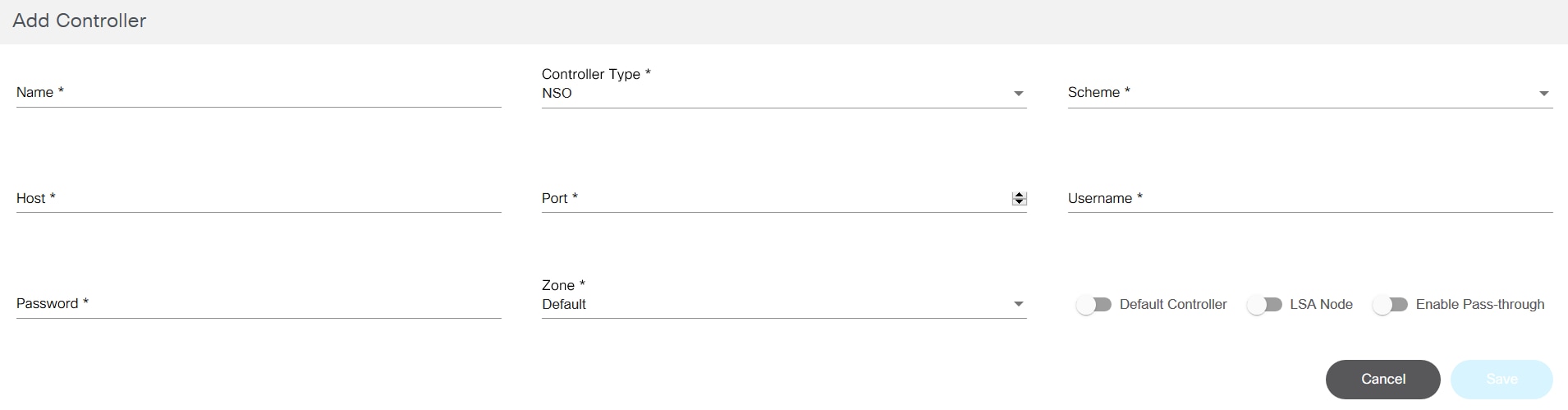

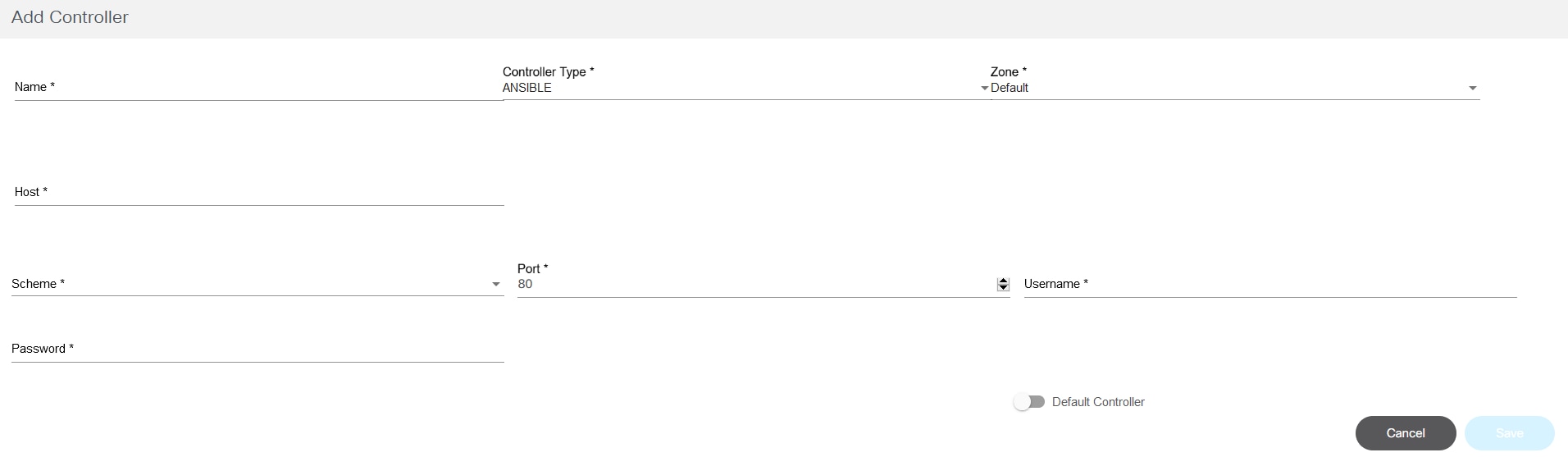

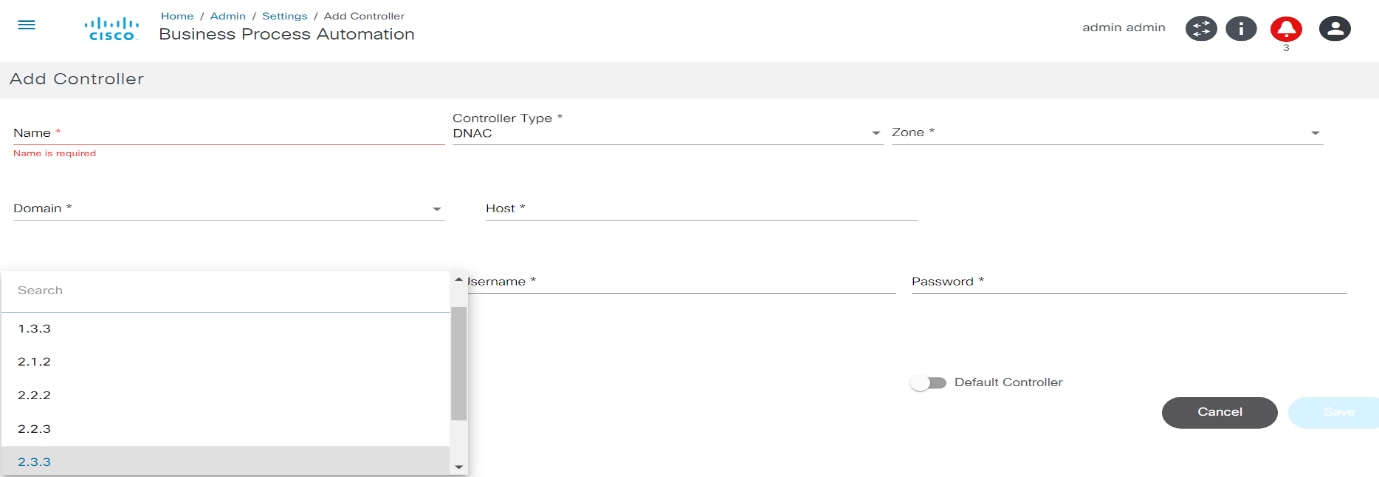

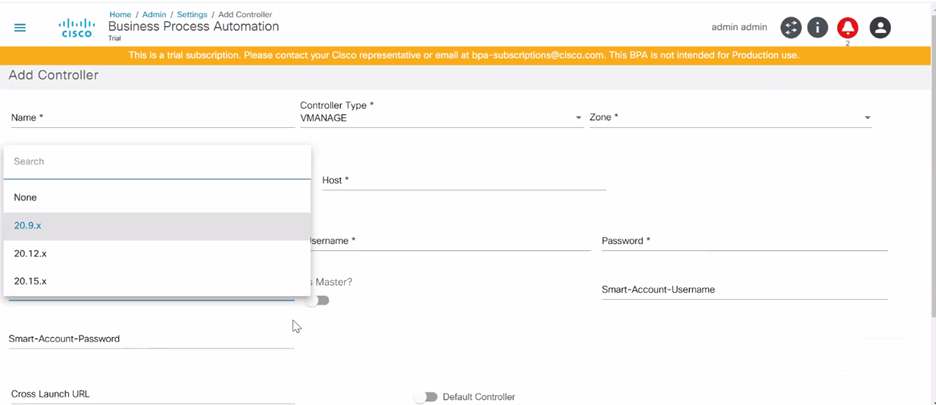

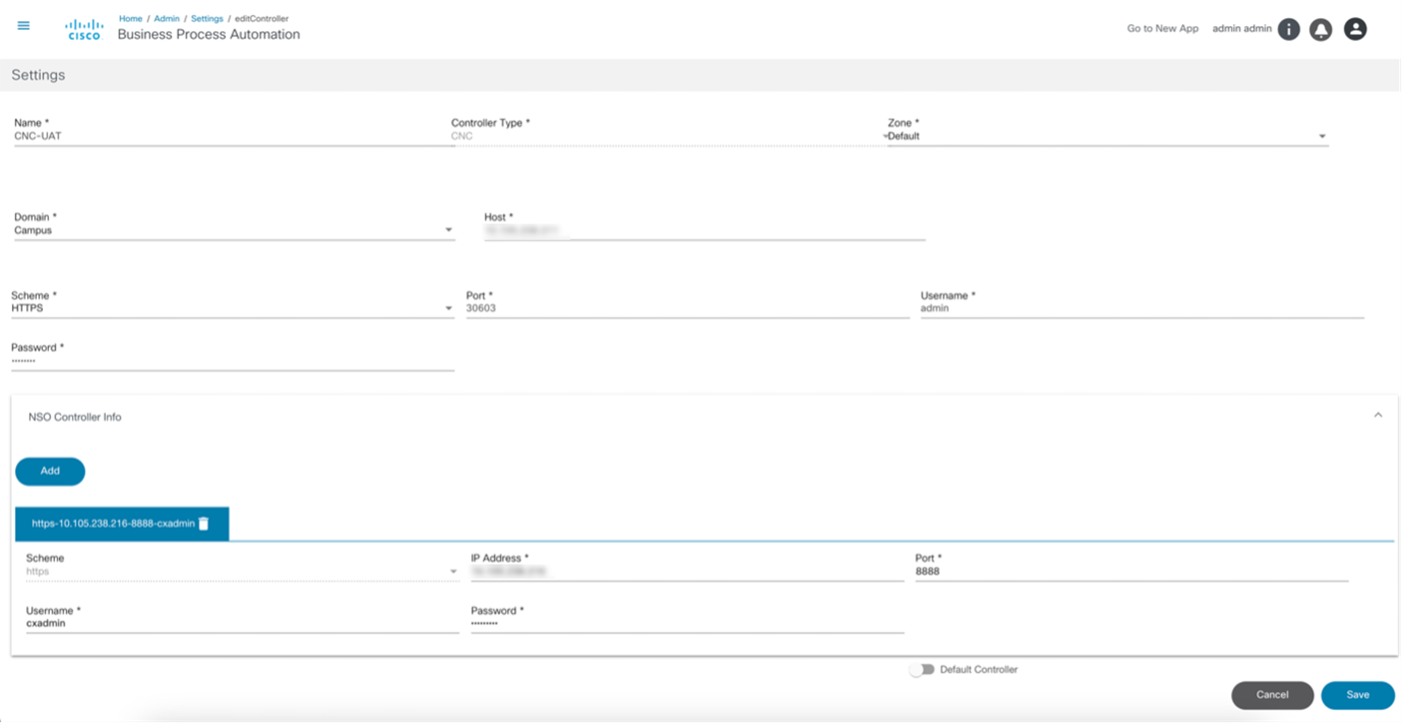

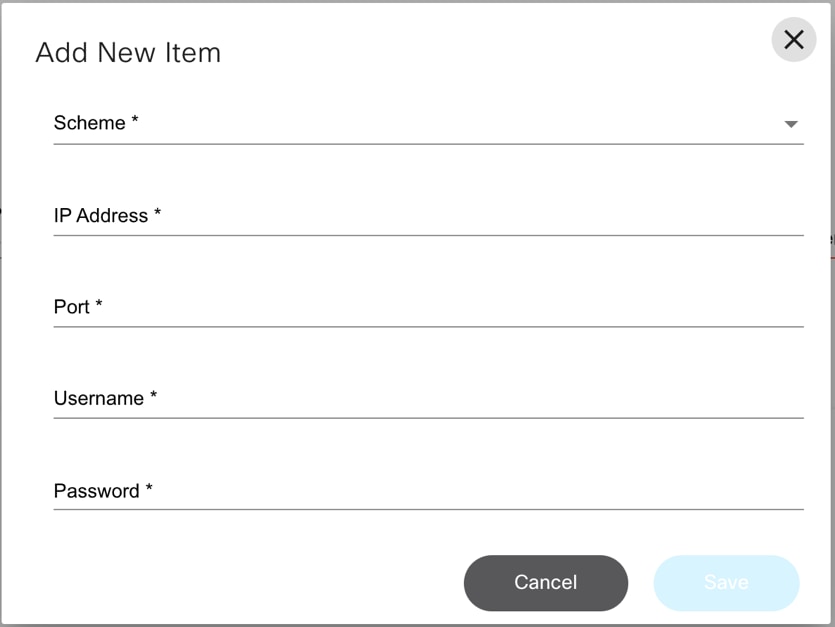

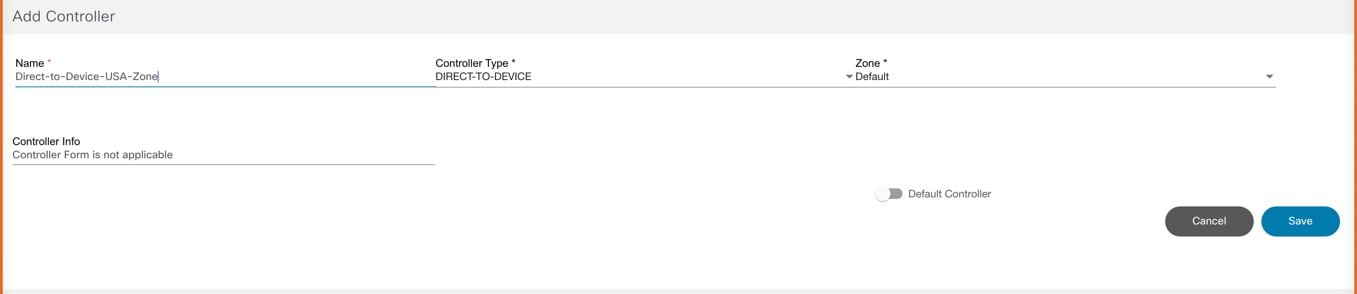

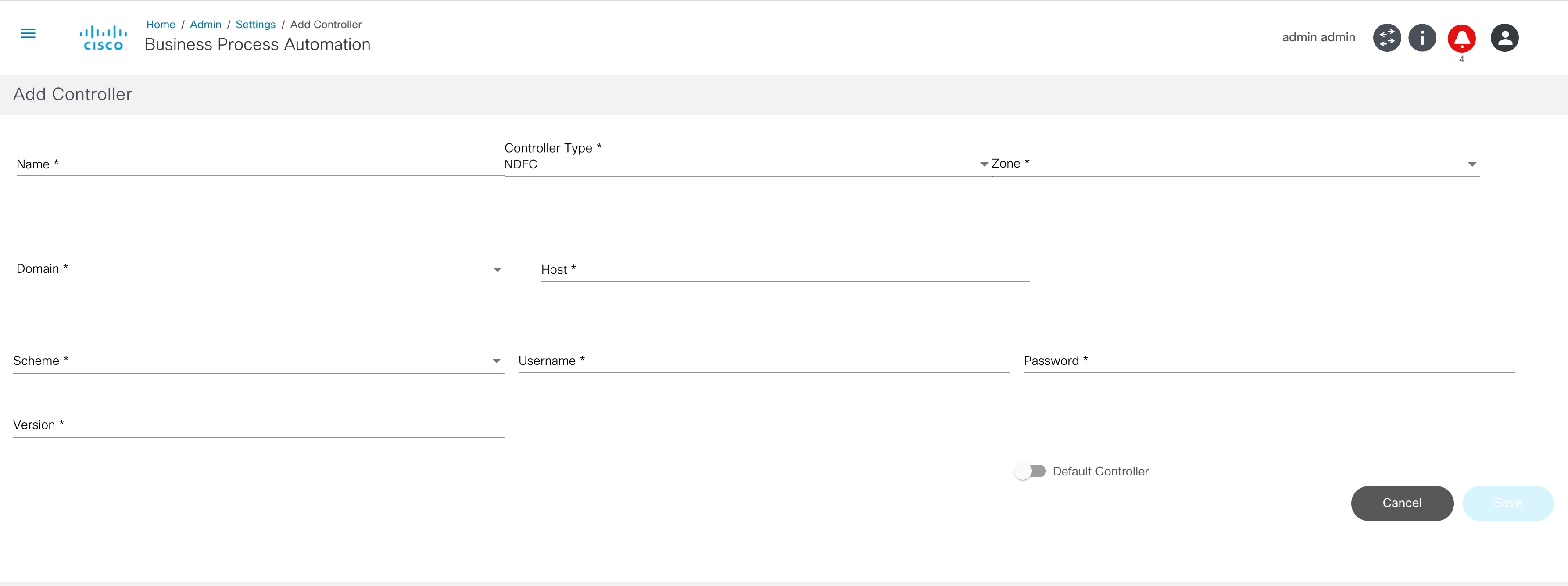

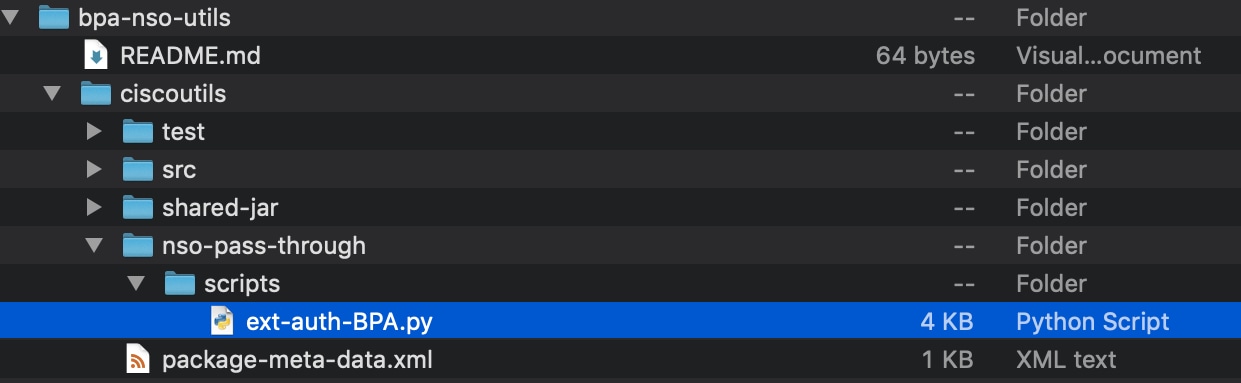

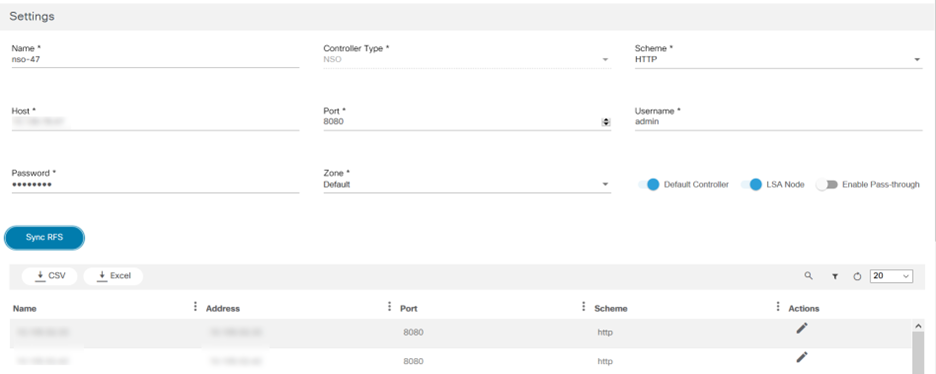

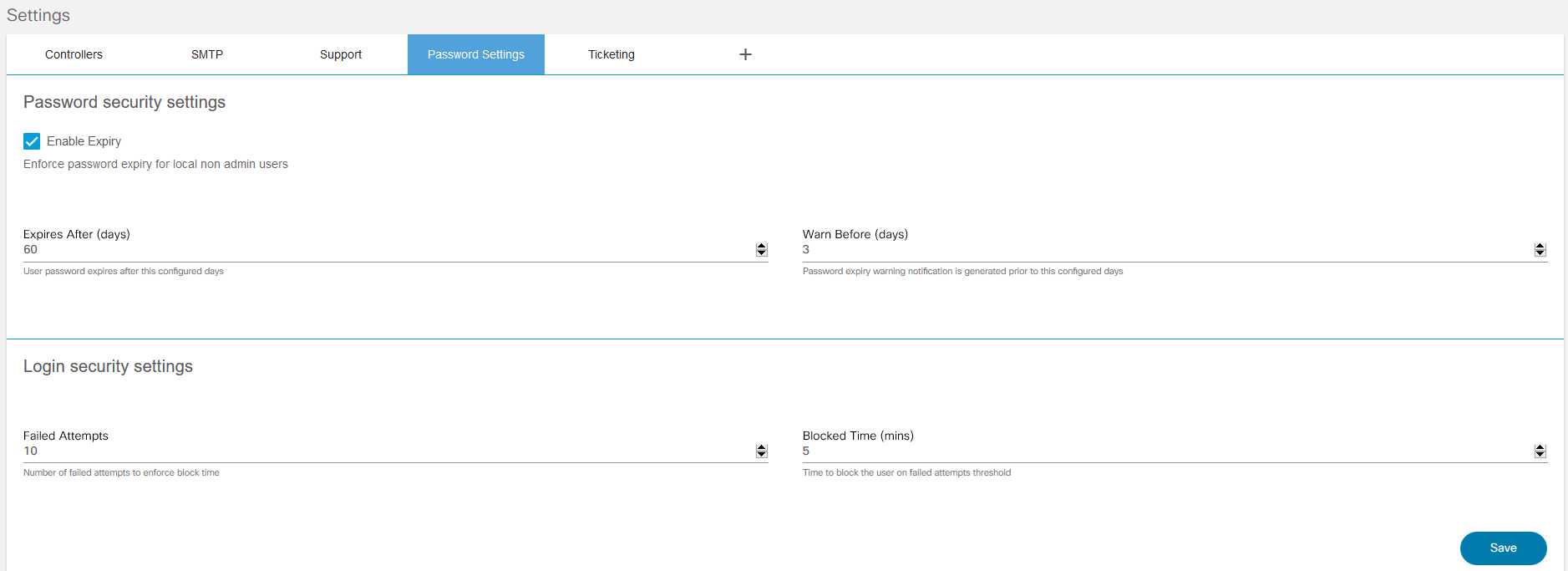

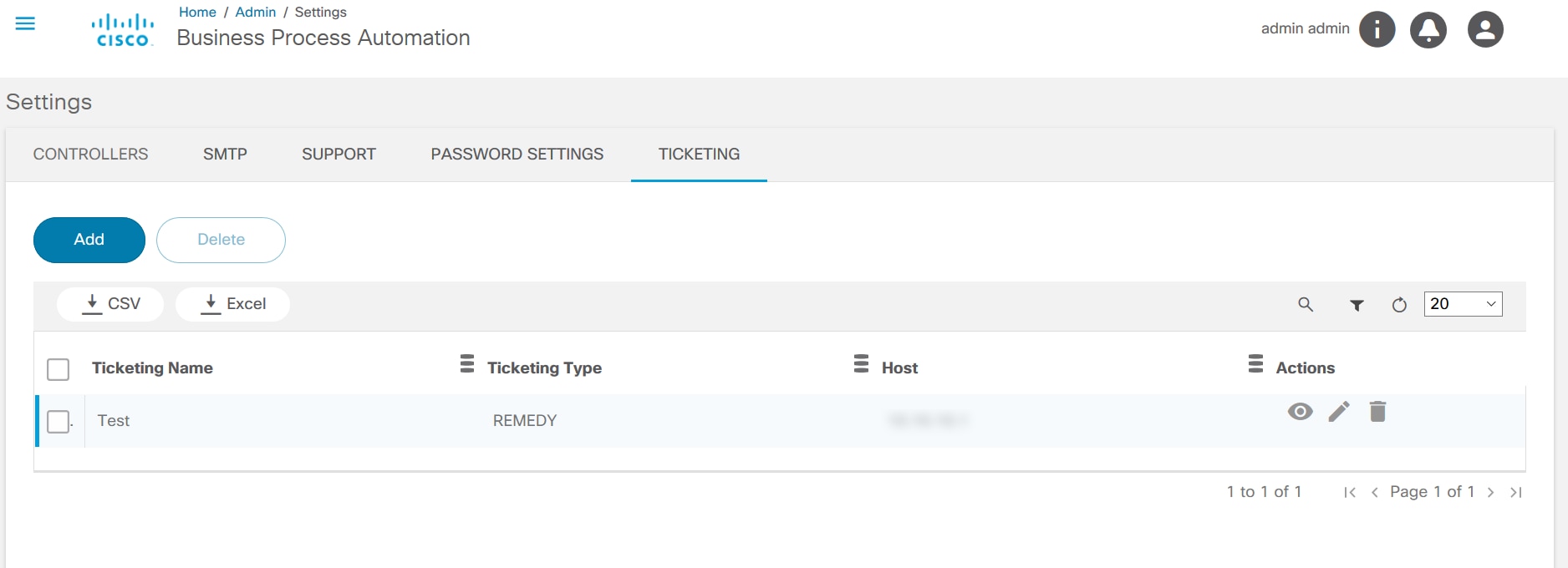

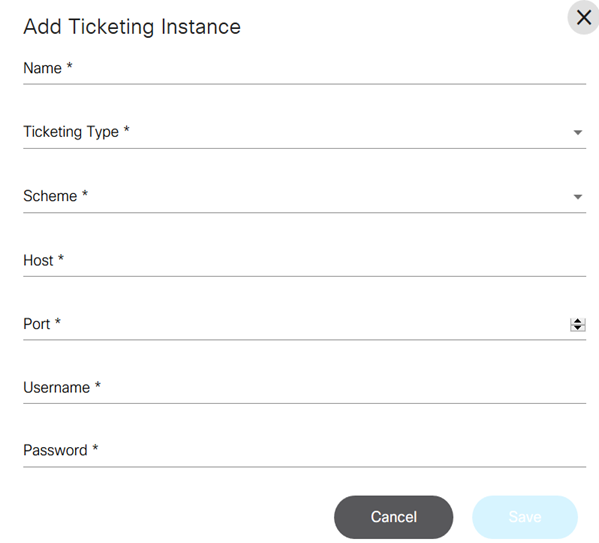

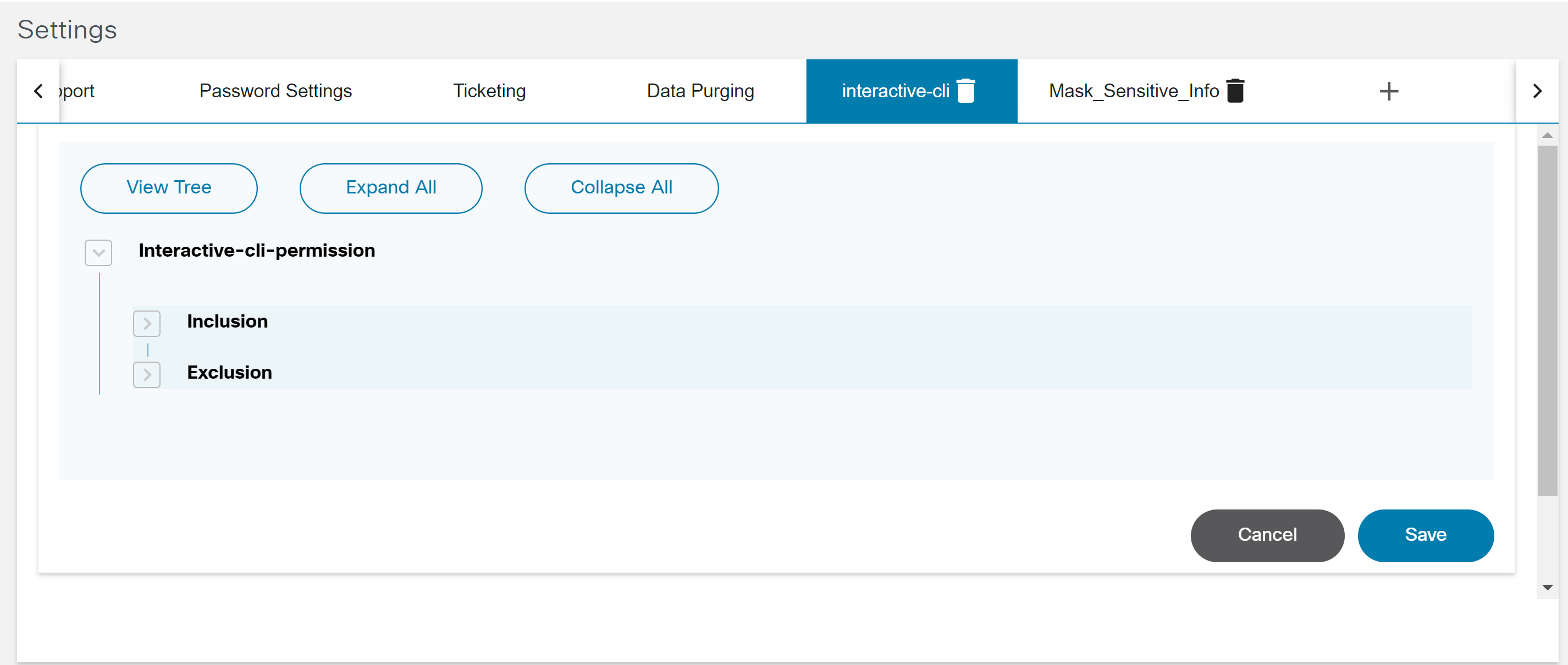

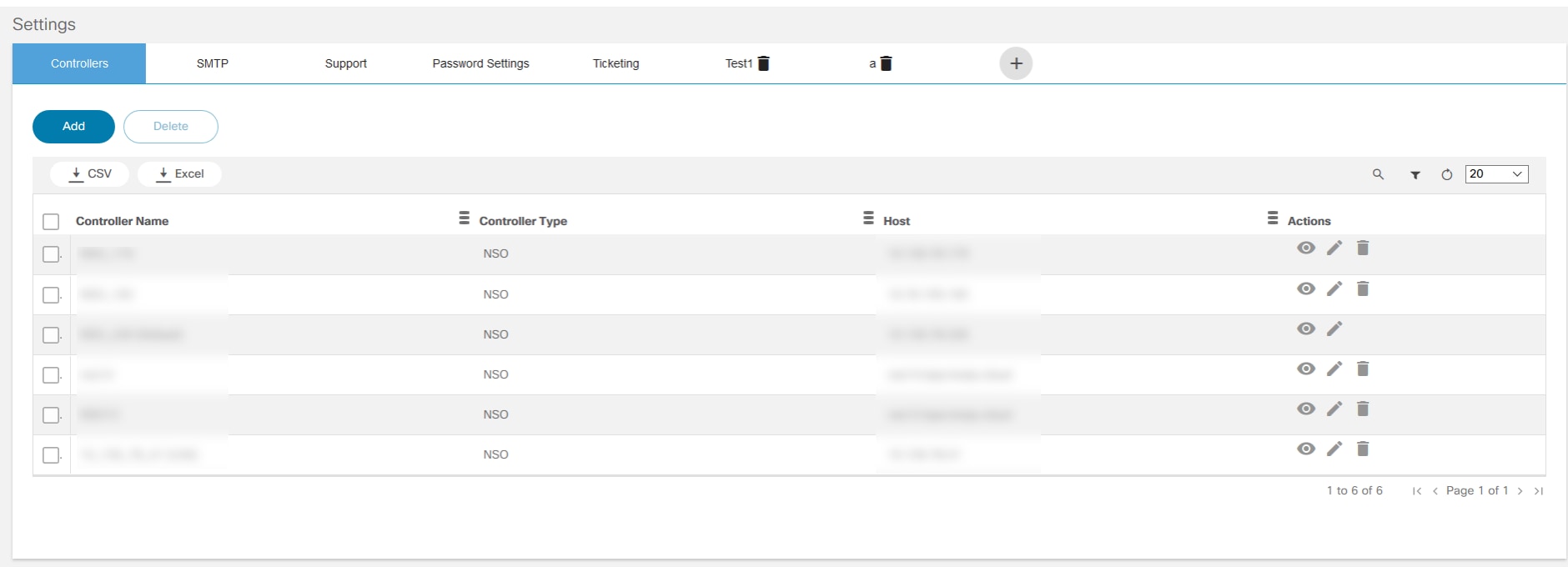

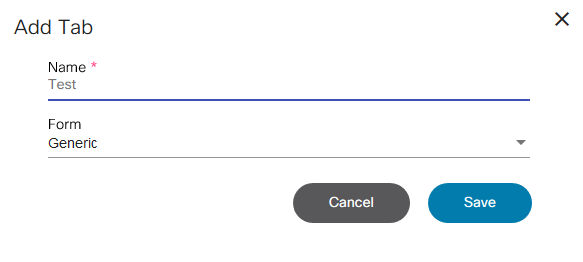

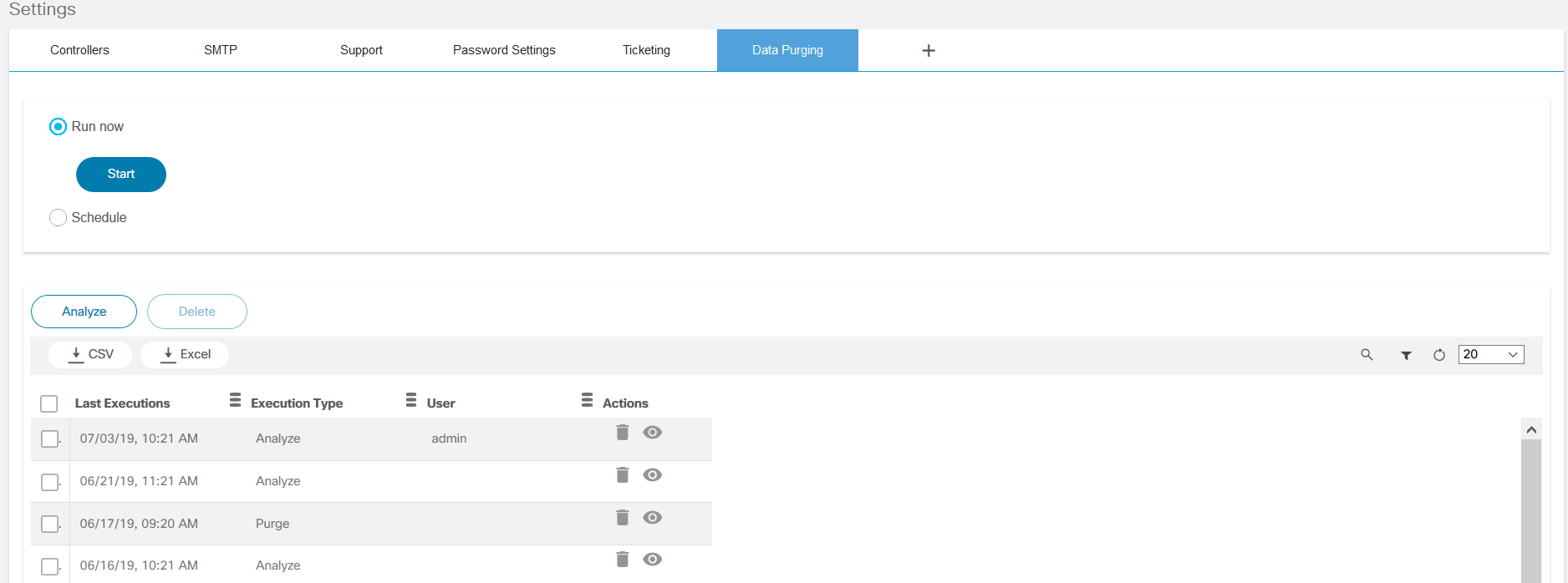

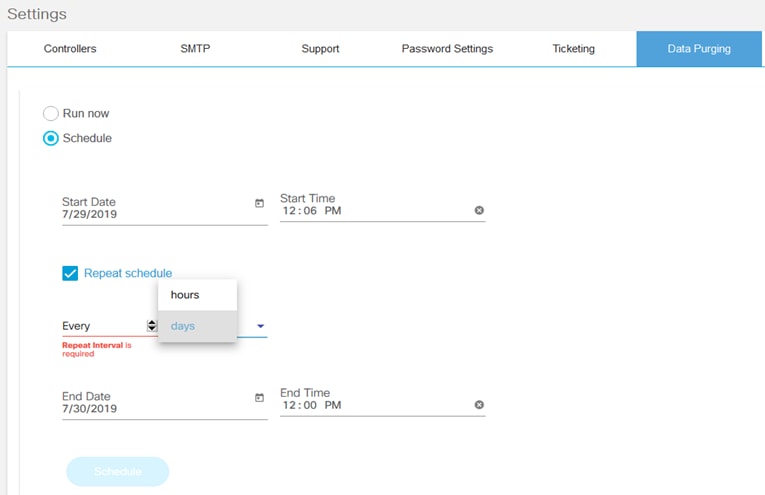

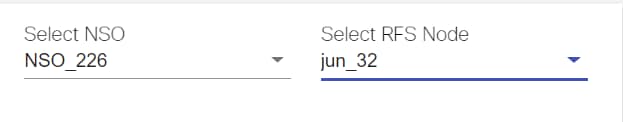

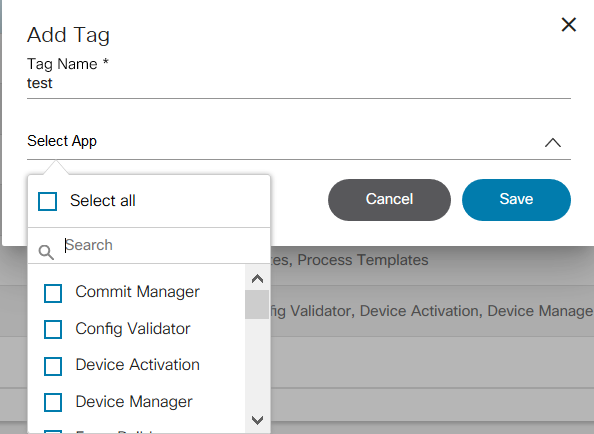

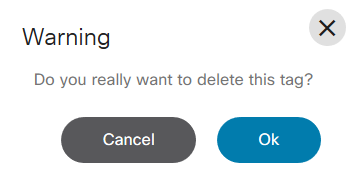

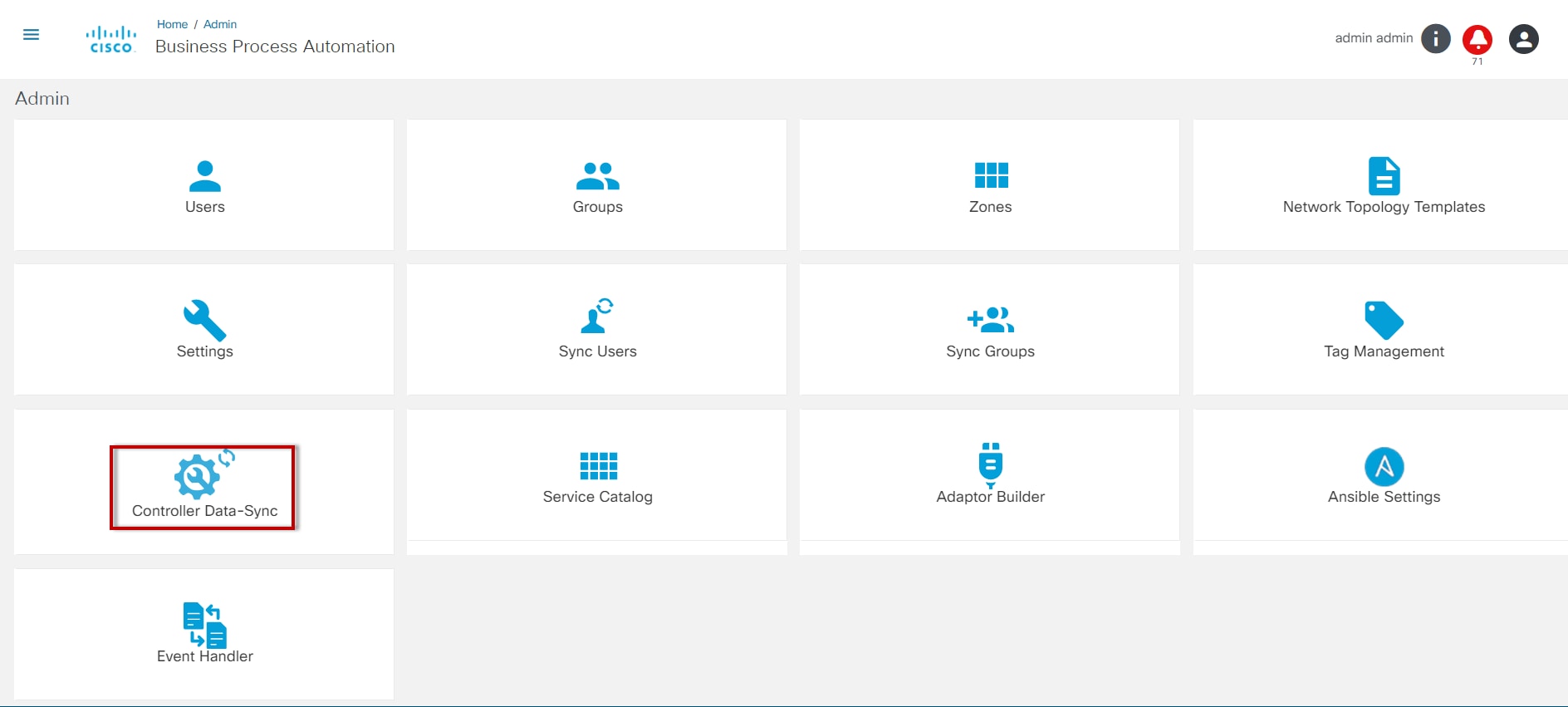

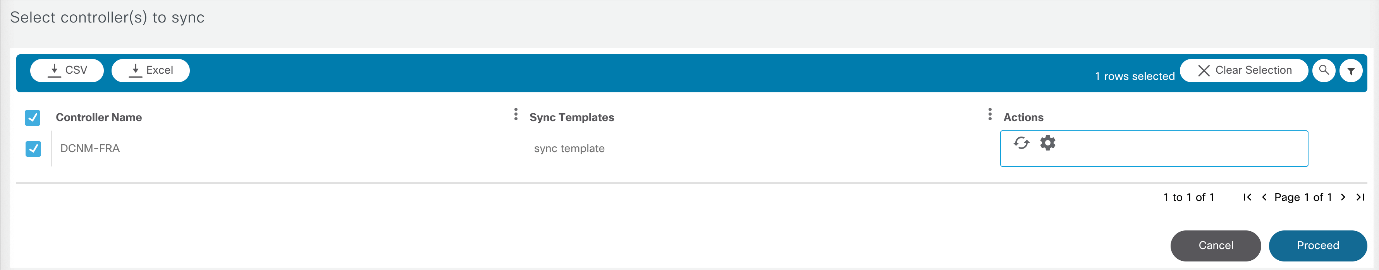

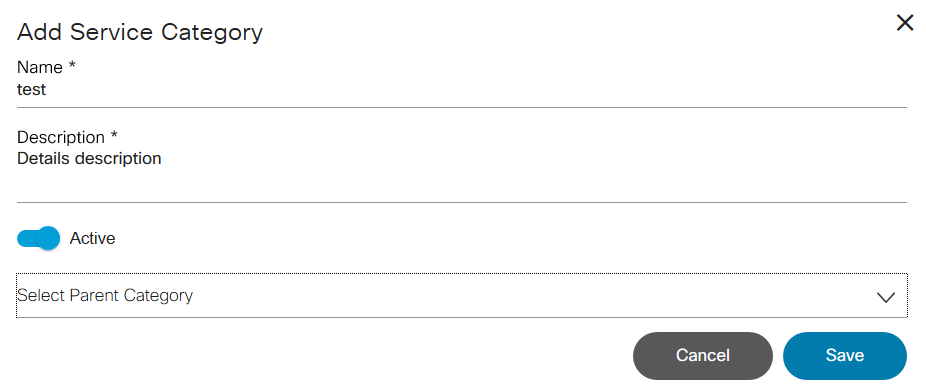

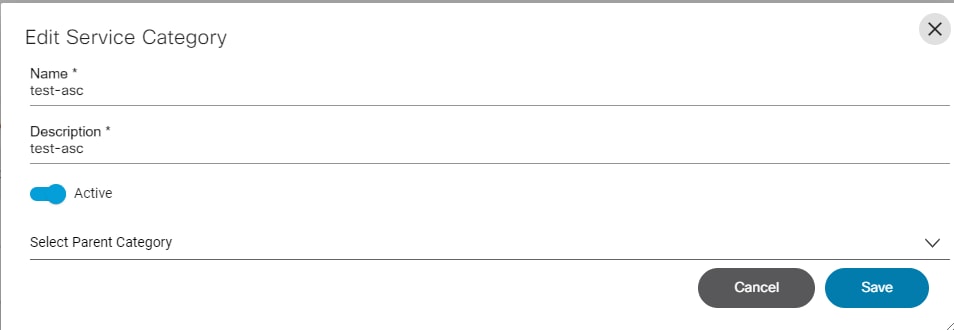

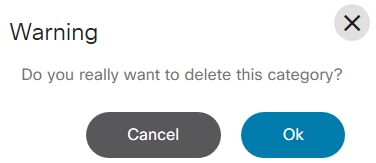

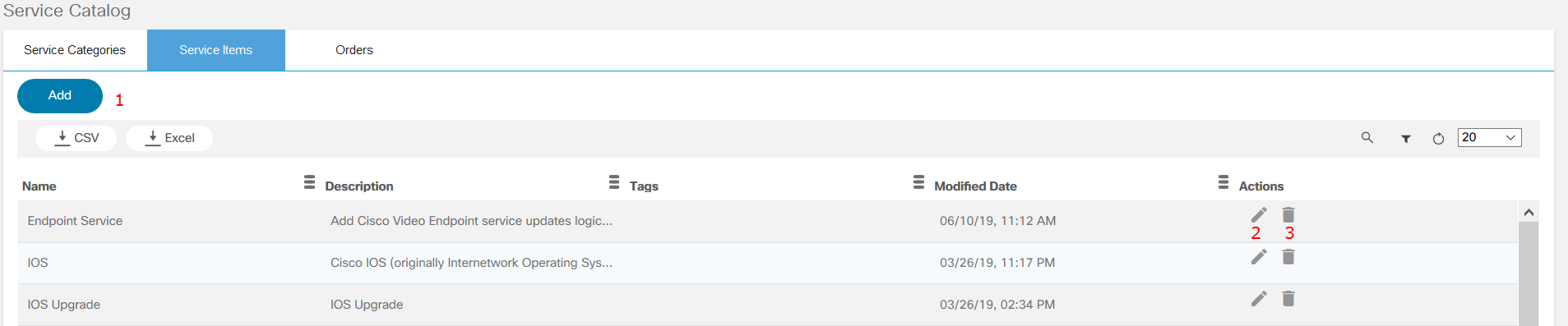

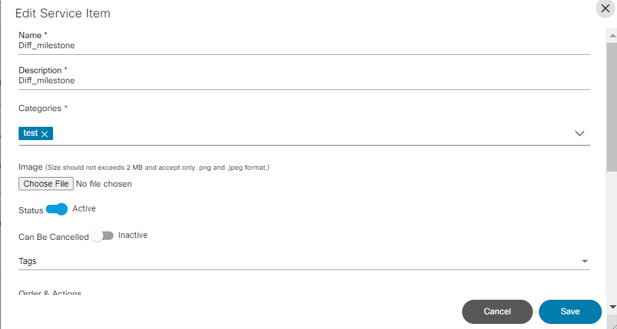

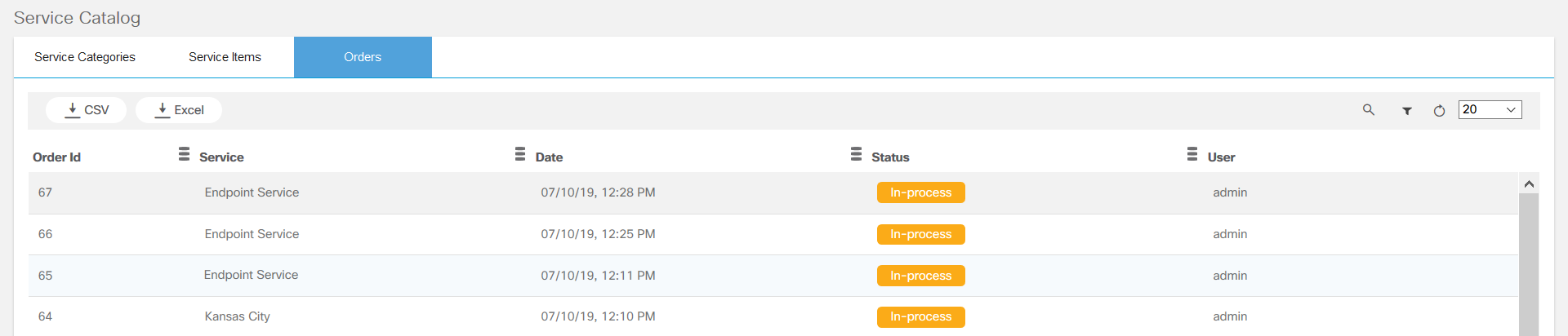

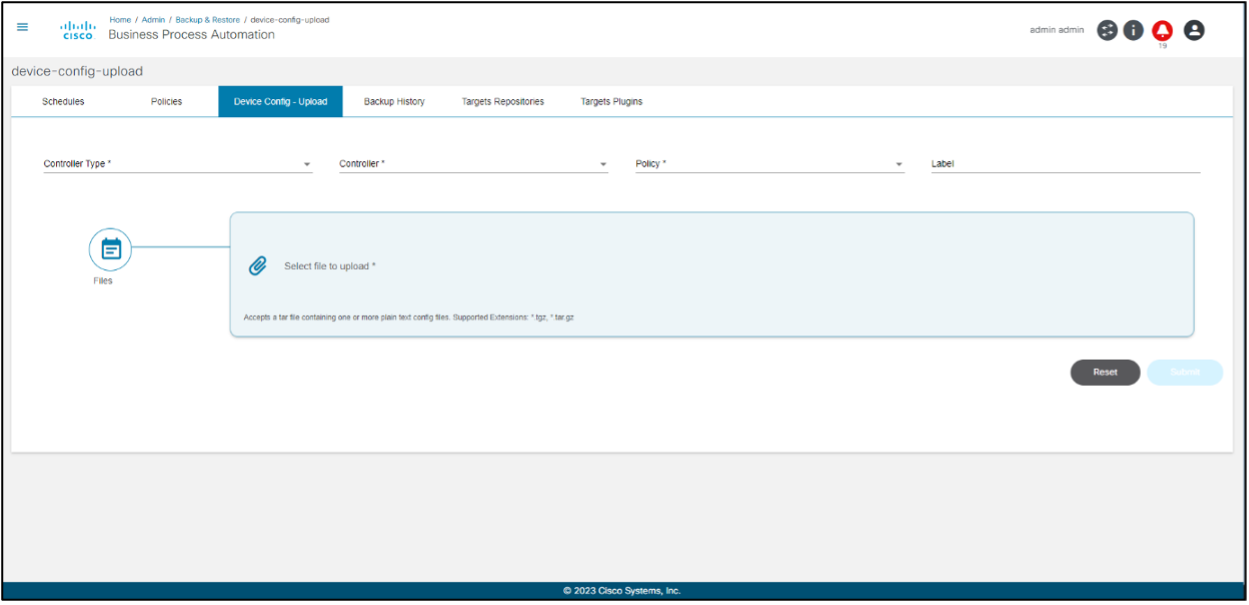

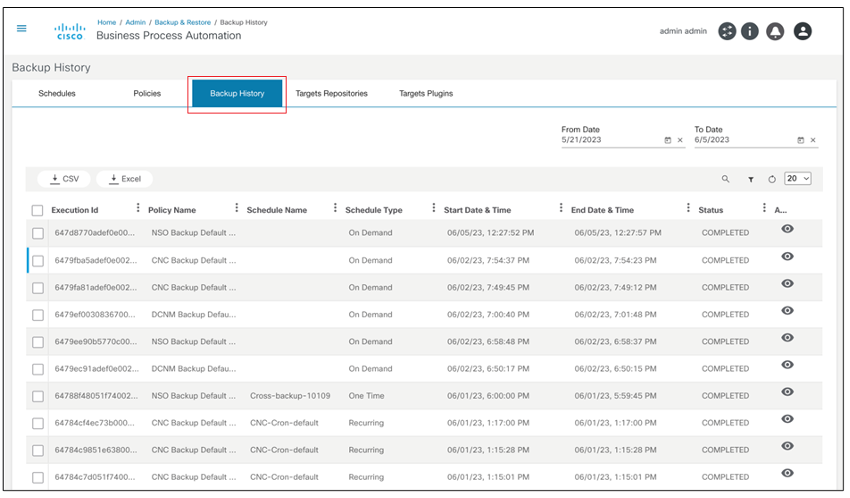

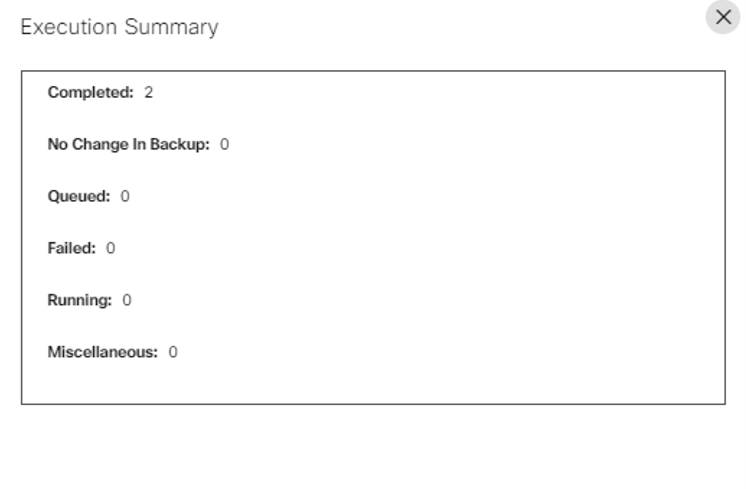

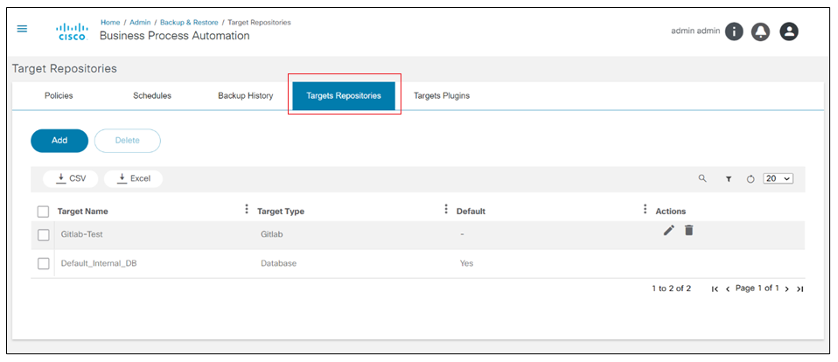

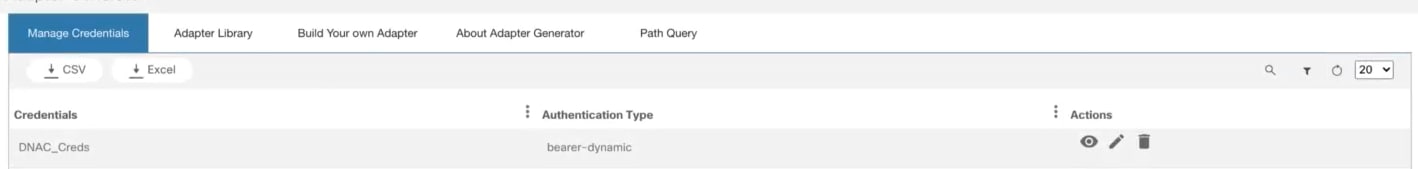

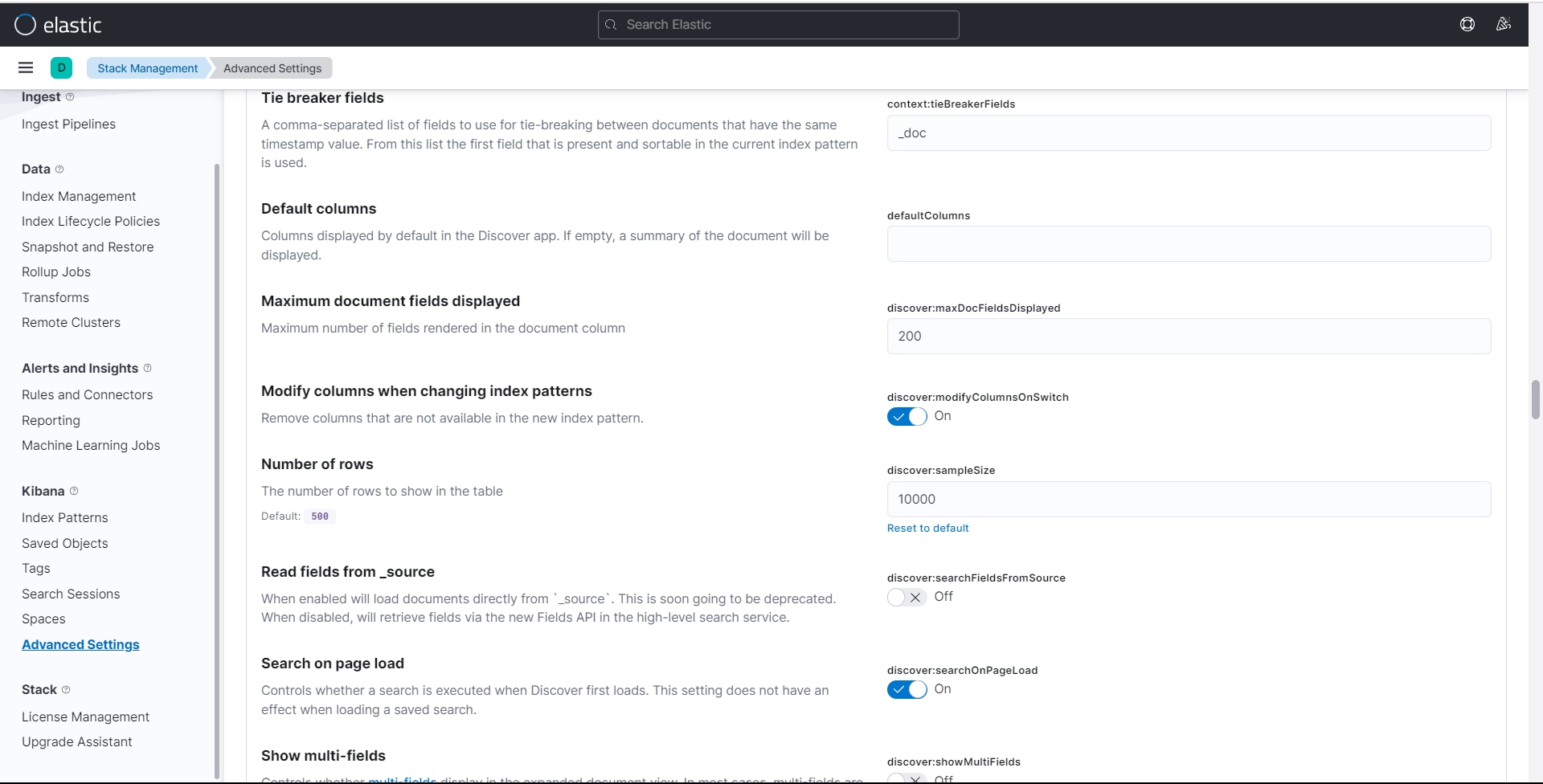

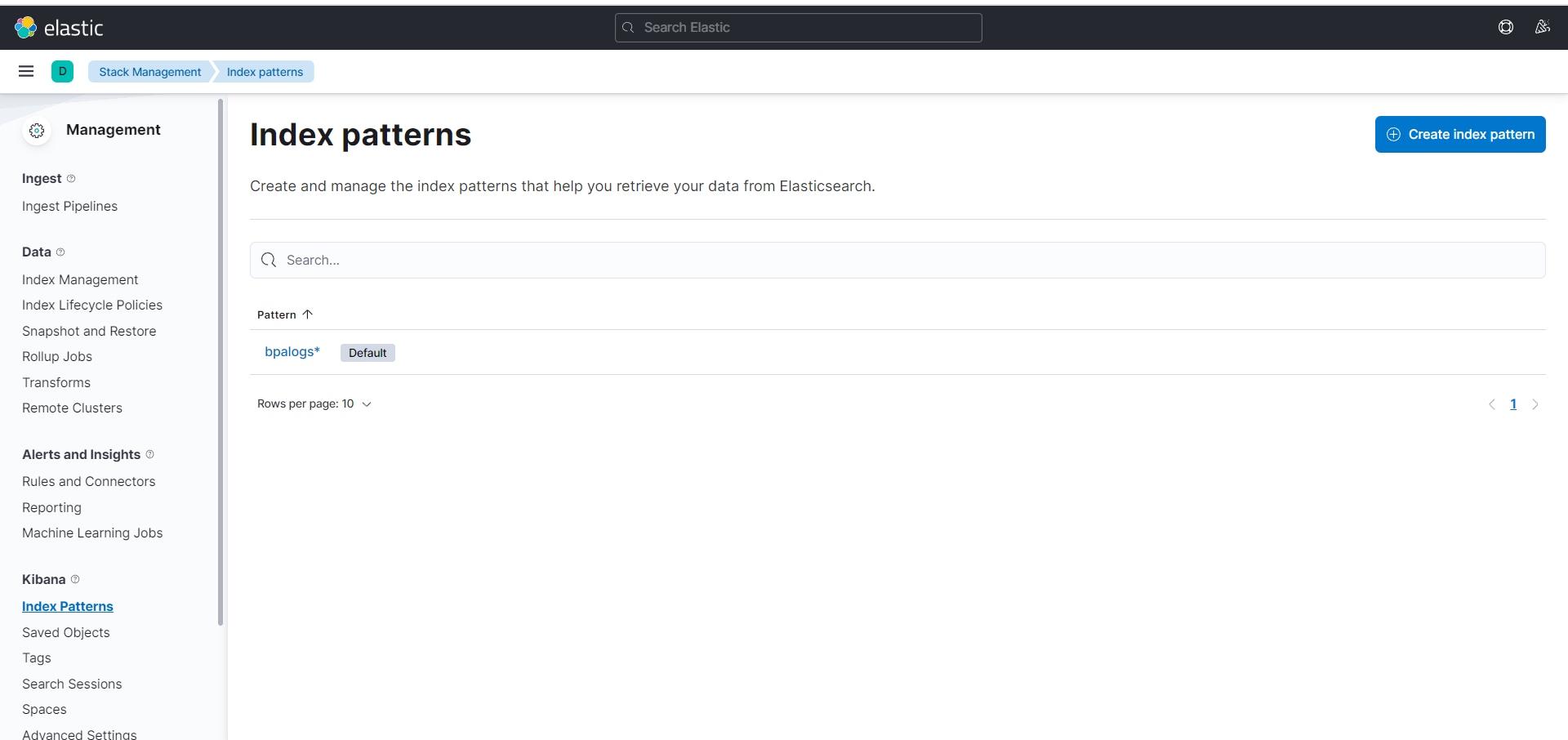

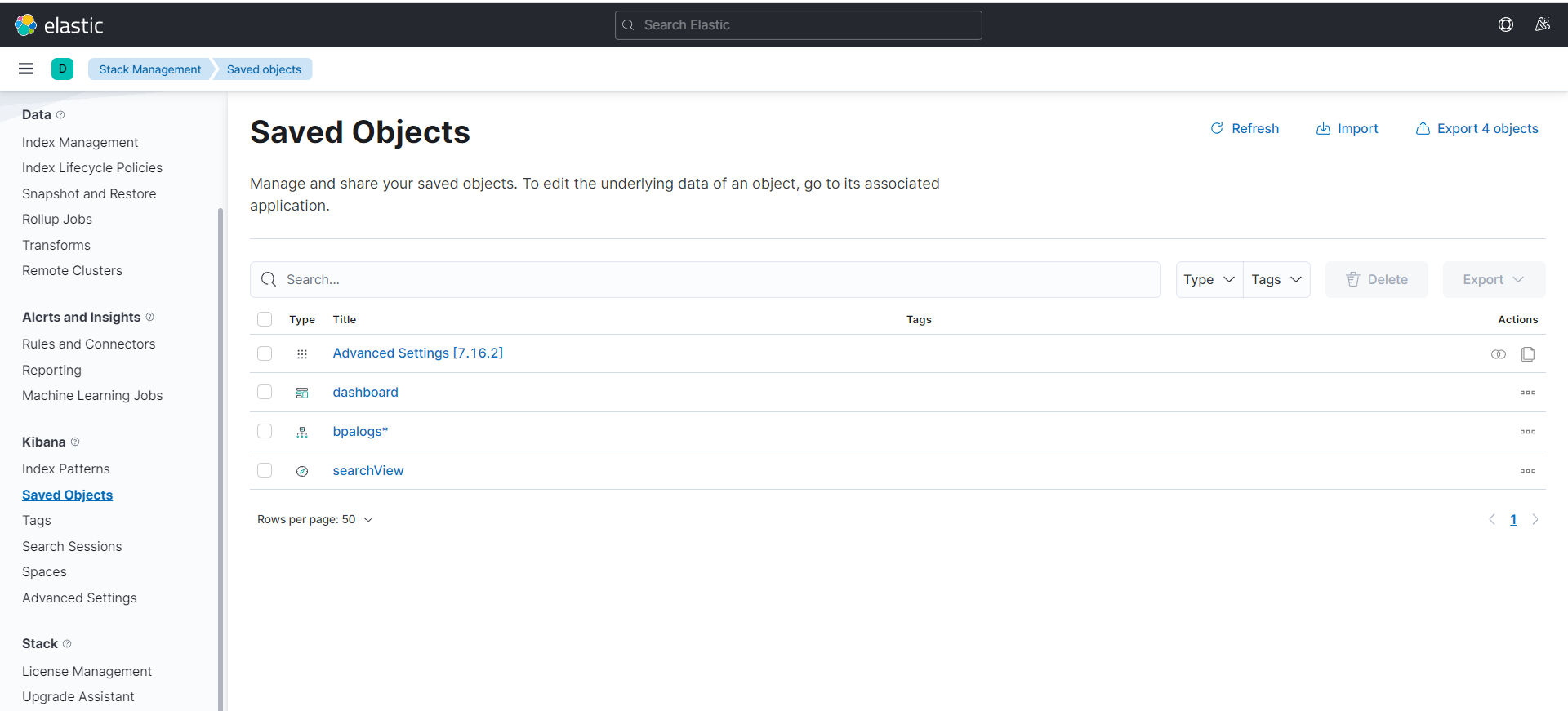

Systemkonfiguration