Cisco Jabber 10.6 展開およびインストレーション ガイド

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年5月28日

章のタイトル: リモート アクセス

目次

- リモート アクセス

- Expressway Mobile and Remote Access の展開

- サポートされるサービス

- Cisco AnyConnect の展開

- アプリケーション プロファイル

- VPN 接続の自動化

- 信頼ネットワーク接続のセットアップ

- Connect On Demand VPN の設定

- Cisco Unified Communications Manager での自動 VPN アクセスのセットアップ

- 証明書ベースの認証の設定

- SCEP を使用した証明書の配布

- Mobileconfig ファイルを使用したクライアント証明書の配布

- セッション パラメータ

- ASA セッション パラメータの設定

- グループ ポリシーおよびプロファイル

- Trusted Network Detection

- トンネル ポリシー

- Survivable Remote Site Telephony

Expressway Mobile and Remote Access の展開

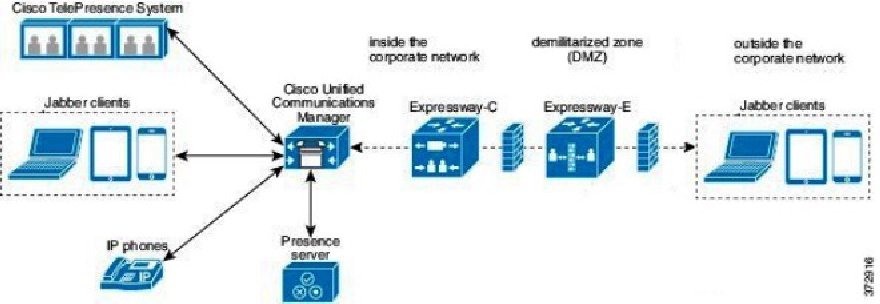

Cisco Unified Communications Manager の Expressway for Mobile and Remote Access を使用すれば、ユーザは VPN クライアントを使用せずに企業のファイアウォールの外側からコラボレーション ツールにアクセスできます。 シスコのコラボレーション ゲートウェイを使用して、クライアントは公衆 Wi-Fi ネットワークやモバイル データ ネットワークなどのリモート ロケーションから社内ネットワークに安全に接続できます。

-

Cisco Expressway-E と Cisco Expressway-C を使用して Expressway for Mobile and Remote Access をサポートするようにサーバをセットアップします。*

-

Cisco Expressway サーバをセットアップするには、次のマニュアルを参照してください。 * すでに Cisco TelePresence Video Communications Server(VCS)環境を展開している場合は、Expressway for Mobile and Remote Access をセットアップできます。 詳細については、『Cisco VCS Basic Configuration (Control with Expressway) Deployment Guide』および『Mobile and Remote Access via Cisco VCS Deployment Guide』を参照してください。

-

関係するサーバをすべて Cisco Expressway-C サーバのホワイト リストに追加して、クライアントが社内ネットワーク内部に配置されたサービスにアクセスできることを保証します。

Cisco Expressway-C ホワイト リストにサーバを追加するには、[HTTPサーバ許可(HTTP server allow)] 設定を使用します。

このリストには、ボイス メールや連絡先の写真をホストするサーバを含めることができます。

-

-

クライアントに Expressway for Mobile and Remote Access サーバの検索を許可するように _collab-edge DNS SRV レコードを含む外部 DNS サーバを設定します。

-

IM and Presence サーバのドメインが音声サーバのドメインと異なるハイブリッド クラウド ベース アーキテクチャを展開する場合、音声サービス ドメインを設定するようにします。

音声サービス ドメインを使用すれば、クライアントは _collab-edge レコードを含む DNS サーバを検索できます。

次のいずれかの方法で、音声サービス ドメインを設定できます。

サポートされるサービス

| サービス | サポート済み | 非サポート対象 | |

|---|---|---|---|

[ディレクトリ(Directory)] |

|||

UDS ディレクトリ検索 |

X |

||

LDAP ディレクトリ検索 |

X |

||

ディレクトリ写真解決 |

X * Cisco Expressway-C 上で HTTP ホワイト リストを使用 |

||

| ドメイン内フェデレーション |

X * 連絡先検索のサポートはコンタクト ID の形式に依存します。 詳細については、以下の注記を参照してください。 |

||

| ドメイン間フェデレーション |

X |

||

| インスタント メッセージおよびプレゼンス | |||

オンプレミス |

X |

||

クラウド |

X |

||

チャット(Chat) |

X |

||

グループ チャット |

X |

||

ハイ アベイラビリティ:オンプレミス展開 |

X |

||

ファイル転送:オンプレミス展開(デスクトップ クライアントのみ) |

X Cisco Unified Communications Manager IM and Presence サービス10.5(2) 以降を使用したファイル転送に使用可能な高度なオプション、後述の注意を参照してください。 |

X |

|

ファイル転送:クラウド展開(デスクトップ クライアントのみ) |

X デスクトップ クライアント。一部のファイル転送機能はモバイル クライアントでサポートされます。 |

||

ビデオ画面共有:BFCP |

X(モバイル クライアント向け Cisco Jabber は BFCP 受信のみをサポートします)。 |

||

| オーディオとビデオ | |||

音声コールとビデオ コール |

X * Cisco Unified Communications Manager 9.1(2) 以降 |

||

デスクフォン制御モード(CTI)(デスクトップ クライアントのみ) |

X |

||

Extend and connect(デスクトップ クライアントのみ) |

X |

||

Dial via Office - リバース(モバイル クライアントのみ) |

X |

||

セッションの永続性 |

X |

||

アーリー メディア |

X |

||

セルフケアポータル アクセス |

X |

||

| ボイスメール | |||

ビジュアル ボイスメール |

X * Cisco Expressway-C 上で HTTP ホワイト リストを使用 |

||

| Cisco WebEx Meetings | |||

オンプレミス |

X |

||

クラウド |

X |

||

Cisco WebEx 画面共有(デスクトップ クライアントのみ) |

X |

||

| インストール(デスクトップ クライアント) | |||

インストーラ更新 |

X * Cisco Expressway-C 上で HTTP ホワイト リストを使用 |

X Cisco Jabber for Mac ではサポートされない |

|

| カスタマイズ(Cisco Jabber for Windows) | |||

カスタム HTML タブ |

X * Cisco Expressway-C 上で HTTP ホワイト リストを使用 |

||

| セキュリティ | |||

エンドツーエンド暗号化 |

X |

||

CAPF 登録 |

X |

||

| トラブルシューティング(デスクトップ クライアントのみ) | |||

問題レポートの生成 |

X |

||

問題レポートのアップロード |

X |

||

| ハイ アベイラビリティ(フェールオーバー) | |||

| 音声およびビデオ サービス |

X |

||

| ボイスメール サービス |

X |

||

| IM and Presence サービス |

X |

||

[ディレクトリ(Directory)]

-

LDAP を使用した連絡先解決:企業ファイアウォールの外側のクライアントは連絡先解決に LDAP を使用することができません。 代わりに、連絡先解決に UDS を使用する必要があります。

ユーザが企業ファイアウォールの内側にいる場合は、クライアントは連絡先解決に UDS と LDAP のいずれかを使用できます。 企業ファイアウォールの内側に LDAP を展開する場合は、LDAP ディレクトリ サーバを Cisco Unified Communications Manager と同期させ、ユーザが企業ファイアウォールの外側にいるときにクライアントを UDS に接続できるようにすることをお勧めします。

-

ディレクトリ写真解決:クライアントが連絡先写真を確実にダウンロードできるようにするには、Cisco Expressway-C サーバのホワイト リストに、連絡先写真をホストするサーバを追加する必要があります。 Cisco Expressway-C ホワイト リストにサーバを追加するには、[HTTPサーバ許可(HTTP server allow)] 設定を使用します。 詳細については、関連する Cisco Expressway のマニュアルを参照してください。

-

ドメイン内フェデレーション:ドメイン内フェデレーションを展開して、クライアントがファイアウォールの外側から Expressway for Mobile and Remote Access に接続した場合は、連絡先 ID に次の形式のいずれかが使用されている場合にのみ連絡先検索がサポートされます。

インスタント メッセージおよびプレゼンス

クライアントが Expressway for Mobile and Remote Access を使用してサービスに接続した場合は、次の制限付きでインスタント メッセージングとプレゼンスがサポートされます。

-

Cisco WebEx クラウド展開では、ファイル転送がサポートされます。

-

Cisco Unified Communication IM and Presence サービス 10.5(2) 以降を使用したオンプレミス展開では、[マネージドファイル転送(Managed File Transfer)] オプションはサポートされますが、[ピアツーピア(Peer-to-Peer)] オプションはサポートされません。

-

Cisco Unified Communications Manager IM and Presence サービス 10.0(1) 以前を使用したオンプレミス展開では、ファイル転送がサポートされません。

音声コールとビデオ コール

-

Cisco Unified Communications Manager:Expressway for Mobile and Remote Access は、Cisco Unified Communications Manager バージョン 9.1.2 以降でビデオおよび音声通話をサポートします。 Cisco Unified Communications Manager バージョン 8.x では Expressway for Mobile and Remote Access がサポートされません。

-

デスクフォン制御モード(CTI)(デスクトップ クライアントのみ):クライアントは、エクステンション モビリティを含むデスクフォン制御モード(CTI)をサポートしません。

-

Extend and connect(デスクトップ クライアントのみ):クライアントを以下の目的に使用することはできません。 -

Dial via Office - リバース(モバイル クライアントのみ):クライアントは、ファイアウォールの外側から Dial via Office - リバース コールを発信できません。

-

セッション永続性:クライアントが使用するネットワークが切り替わると、音声コールおよびビデオ コールが切断され、復帰できません。 たとえば、ユーザがオフィス内で Cisco Jabber コールを開始してから、建物を出て Wi-Fi 接続が切断されると、クライアントが Expressway for Mobile and Remote Access を使用するように切り替わるため、コールが切断されます。

-

アーリー メディア:アーリー メディアを使用すれば、クライアントは、接続が確立される前にエンドポイント間でデータを交換できます。 たとえば、ユーザが同じ組織に属さない通話者にコールを発信し、相手側がこれを拒否したまたはコールに応答しなかった場合、アーリー メディアによってユーザがビジー トーンを受け取るか、ボイスメールがユーザに送信されます。

Expressway for Mobile and Remote Access を使用している場合は、電話の相手がコールを拒否するか、応答しないと、ビジー トーンが鳴りません。 代わりに、ユーザは、コールが終了するまで約 1 分無音を受信します。

-

セルフ ケア ポータル アクセス(デスクトップ クライアントのみ):ユーザは、ファイアウォールの外側にいるときに Cisco Unified Communications Manager のセルフ ケア ポータルにアクセスできません。 外部から Cisco Unified Communications Manager のユーザ ページにアクセスできません。

Cisco Expressway-E は、ファイアウォールの内側のクライアントとユニファイド コミュニケーション サービス間のすべての通信をプロキシします。 ただし、Cisco Expressway-E は Cisco Jabber アプリケーションではないブラウザからアクセスされるサービスをプロキシしません。

ボイスメール

ボイスメール サービスは、クライアントが Expressway for Mobile and Remote Access を使用してサービスに接続した場合にサポートされます。

(注) |

クライアントがボイスメール サービスに確実にアクセスできるようにするには、Cisco Expressway-C サーバのホワイト リストにボイスメール サーバを追加する必要があります。 Cisco Expressway-C ホワイト リストにサーバを追加するには、[HTTPサーバ許可(HTTP server allow)] 設定を使用します。 詳細については、関連する Cisco Expressway のマニュアルを参照してください。 |

Cisco WebEx Meetings

クライアントが Expressway for Mobile and Remote Access を使用してサービスに接続した場合は、Cisco WebEx Meeting Center を使用したクラウドベースの会議だけをサポートします。

クライアントは、Cisco WebEx Meetings Server にアクセスしたり、Cisco WebEx の社内会議に参加したり、開始したりできません。

インストール

Cisco Jabber for Mac:クライアントが Expressway for Mobile and Remote Access を使用してサービスに接続した場合は、インストーラ更新がサポートされません。

(注) |

クライアントがインストーラ更新を確実にダウンロードできるようにするには、Cisco Expressway-C サーバのホワイト リストにインストーラ更新をホストするサーバを追加する必要があります。 Cisco Expressway-C ホワイト リストにサーバを追加するには、[HTTPサーバ許可(HTTP server allow)] 設定を使用します。 詳細については、関連する Cisco Expressway のマニュアルを参照してください。 |

カスタマイゼーション

Cisco Jabber for Windows のみ。 クライアントが Expressway for Mobile and Remote Access を使用してサービスに接続した場合は、デスクトップ クライアント用のカスタム HTML タブ設定がサポートされます。

(注) |

クライアントがカスタム HTML タブ設定を確実にダウンロードできるようにするには、Cisco Expressway-C サーバのホワイト リストにカスタム HTML タブ設定をホストするサーバを追加する必要があります。 Cisco Expressway-C ホワイト リストにサーバを追加するには、[HTTPサーバ許可(HTTP server allow)] 設定を使用します。 詳細については、関連する Cisco Expressway のマニュアルを参照してください。 |

セキュリティ

-

初期 CAPF 登録:Certificate Authority Proxy Function(CAPF)登録は、Cisco Jabber(または他のクライアント)に証明書を発行する Cisco Unified Communications Manager Publisher 上で動作するセキュリティ サービスです。 正常に CAPF を登録するために、クライアントはファイアウォールの内側から接続するか VPN 接続を使用する必要があります。

-

エンドツーエンド暗号化:ユーザが Expressway for Mobile and Remote Access 経由で接続し、コールに参加する場合: -

メディアは、Cisco Expressway-C と、Cisco Unified Communications Manager に登録されたデバイスの間のコール パス上で、Expressway for Mobile and Remote Access を使用して暗号化されます。

-

Cisco Jabber または内部デバイスが暗号化セキュリティ モードに設定されていない場合は、メディアは Cisco Expressway-C と、Cisco Unified Communications Manager にローカルに登録されたデバイスの間のコール パス上で暗号化されません。

-

Cisco Jabber と内部デバイスの両方が暗号化セキュリティ モードに設定されている場合は、メディアが Expressway-C と、Cisco Unified Communnication Manager にローカルに登録されたデバイス間のコール パス上で暗号化されます。

-

トラブルシューティング(Troubleshooting)

Cisco Jabber for Windows のみ。 問題レポート アップロード:デスクトップ クライアントが Expressway for Mobile and Remote Access を使用してサービスに接続した場合は、問題レポートが HTTPS 経由で指定された内部サーバにアップロードされるため、問題レポートを送信できません。

この問題を回避するには、ユーザはレポートをローカルに保存し、別の方法でレポートを送信できます。

ハイ アベイラビリティ(フェールオーバー)

ハイ アベイラビリティとは、クライアントがプライマリ サーバに接続できない場合に、サービスをほとんどまたは全く中断させることなく、セカンダリ サーバにフェールオーバーすることを意味します。 Expressway for Mobile and Remote Access 上でサポートされるハイ アベイラビリティの場合は、フェイルオーバーする Cisco Expressway-E サーバではなく、特定のサービスをセカンダリ サーバ(インスタント メッセージおよびプレゼンスなど)にフェールオーバーするサーバを意味します。

ハイ アベイラビリティについてサポートされない一部のサービスが Expressway for Mobile and Remote Access 上で使用できます。 これは、ユーザが社内ネットワークの外部からクライアントに接続している場合に、Instant Messaging and Presence サーバがフェールオーバーしても、サービスが通常どおり提供されることを意味します。 ただし、音声およびビデオ サーバまたはボイスメール サーバがフェールオーバーした場合は、関連するサーバがハイ アベイラビリティをサポートしないため、それらのサービスは提供されません。

Cisco AnyConnect の展開

Cisco AnyConnect は、クライアントが Wi-Fi ネットワークやモバイル データ ネットワークなどのリモートの場所から社内ネットワークに安全に接続できるようにするサーバ/クライアント インフラストラクチャを意味します。

このセクションでは、Cisco AnyConnect セキュア モビリティ クライアントを使用して Cisco 適応型セキュリティ アプライアンス(ASA)を展開する場合に考慮すべき情報を提供します。 Cisco AnyConnect は、Cisco Jabber for Android と Cisco Jabber for iPhone and iPad 用にサポートされている VPN です。 サポートされていない VPN クライアントを使用している場合は、該当するサード パーティのマニュアルを使用して VPN クライアントがインストールされ、設定されていることを確認します。

Cisco AnyConnect は、Cisco 5500 シリーズ ASA へのセキュアな IPsec(IKEv2)または SSL VPN 接続をリモート ユーザに提供します。 また、Cisco AnyConnect は、ASA からまたは社内ソフトウェア展開システムを使用してリモート ユーザに展開できます。 ASA から展開する場合は、リモート ユーザが、クライアントレス SSL VPN 接続を許可するように設定された ASA のブラウザで IP アドレスまたは DNS 名を入力することによって、ASA への初期 SSL 接続を確立します。 その後で、ASA が、ブラウザ ウィンドウにログイン画面を表示し、ユーザがログインと認証を満たした場合に、コンピュータのオペレーティング システムにマッチするクライアントをダウンロードします。 ダウンロード後、クライアントは自動的にインストールおよび設定され、ASA への IPsec(IKEv2)接続または SSL 接続が確立されます。

Cisco 適応型セキュリティ アプライアンスと Cisco AnyConnect セキュア モビリティ クライアントの要件については、「ソフトウェア要件」のトピックを参照してください。

アプリケーション プロファイル

ユーザが Cisco AnyConnect セキュア モビリティ クライアントをデバイスにダウンロードしたら、ASA がコンフィギュレーション プロファイルをアプリケーションにプロビジョニングする必要があります。

Cisco AnyConnect セキュア モビリティ クライアントのコンフィギュレーション プロファイルには、会社の ASA VPN ゲートウェイ、接続プロトコル(IPSec または SSL)、オンデマンド ポリシーなどの VPN ポリシー情報が含まれています。

ASDM

次のいずれかの方法で、Cisco Jabber for iPhone のアプリケーション プロファイルをプロビジョニングすることができます。

ASA Device Manager(ASDM)のプロファイル エディタを使用して、Cisco AnyConnect セキュア モビリティ クライアントの VPN プロファイルを定義することをお勧めします。

この方法を使用すると、Cisco AnyConnect セキュア モビリティ クライアントが初めて VPN 接続を確立した以降は、VPN プロファイルが自動的にそのクライアントにダウンロードされます。 この方法は、すべてのデバイスおよび OS タイプに使用でき、VPN プロファイルを ASA で集中管理できます。

詳細については、ご使用のリリースの『Cisco AnyConnect Secure Mobility Client Administrator Guide』の「Creating and Editing an AnyConnect Profile」のトピックを参照してください。

iPCU

iPhone Configuration Utility(iPCU)を使用して作成する Apple コンフィギュレーション プロファイルを使用して iOS デバイスをプロビジョニングできます。 Apple コンフィギュレーション プロファイルは、デバイスのセキュリティ ポリシー、VPN コンフィギュレーション情報、および Wi-Fi、メール、カレンダーの各種設定などの情報が含まれた XML ファイルです。

MDM

サード パーティの Mobile Device Management(MDM)ソフトウェアを使用して作成する Apple コンフィギュレーション プロファイルを使用して iOS デバイスをプロビジョニングできます。 Apple コンフィギュレーション プロファイルは、デバイスのセキュリティ ポリシー、VPN コンフィギュレーション情報、および Wi-Fi、メール、カレンダーの各種設定などの情報が含まれた XML ファイルです。

ASDM

次のいずれかの方法で、Cisco Jabber for iPhone and iPad のアプリケーション プロファイルをプロビジョニングすることができます。

ASA Device Manager(ASDM)のプロファイル エディタを使用して、Cisco AnyConnect セキュア モビリティ クライアントの VPN プロファイルを定義することをお勧めします。

この方法を使用すると、Cisco AnyConnect セキュア モビリティ クライアントが初めて VPN 接続を確立した以降は、VPN プロファイルが自動的にそのクライアントにダウンロードされます。 この方法は、すべてのデバイスおよび OS タイプに使用でき、VPN プロファイルを ASA で集中管理できます。

詳細については、ご使用のリリースの『Cisco AnyConnect Secure Mobility Client Administrator Guide』の「Creating and Editing an AnyConnect Profile」のトピックを参照してください。

iPCU

iPhone Configuration Utility(iPCU)を使用して作成する Apple コンフィギュレーション プロファイルを使用して iOS デバイスをプロビジョニングできます。 Apple コンフィギュレーション プロファイルは、デバイスのセキュリティ ポリシー、VPN コンフィギュレーション情報、および Wi-Fi、メール、カレンダーの各種設定などの情報が含まれた XML ファイルです。

MDM

サード パーティの Mobile Device Management(MDM)ソフトウェアを使用して作成する Apple コンフィギュレーション プロファイルを使用して iOS デバイスをプロビジョニングできます。 Apple コンフィギュレーション プロファイルは、デバイスのセキュリティ ポリシー、VPN コンフィギュレーション情報、および Wi-Fi、メール、カレンダーの各種設定などの情報が含まれた XML ファイルです。

Cisco Jabber for Android のアプリケーション プロファイルをプロビジョニングするには、ASA Device Manager(ASDM)のプロファイル エディタを使用して、Cisco AnyConnect セキュア モビリティ クライアントの VPN プロファイルを定義します。 Cisco AnyConnect セキュア モビリティ クライアントが初めて VPN 接続を確立した以降は、VPN プロファイルが自動的にそのクライアントにダウンロードされます。 この方法は、すべてのデバイスおよび OS タイプに使用でき、VPN プロファイルを ASA で集中管理できます。 詳細については、ご使用のリリースの『Cisco AnyConnect Secure Mobility Client Administrator Guide』の「Creating and Editing an AnyConnect Profile」のトピックを参照してください。

VPN 接続の自動化

ユーザが企業の Wi-Fi ネットワーク外から Cisco Jabber を開く場合、Cisco Jabber には、Cisco UC アプリケーション サーバにアクセスするための VPN 接続が必要です。 Cisco AnyConnect Secure Mobility Client が、バックグラウンドで VPN 接続を自動的に確立できるようにシステムを設定できます。これは、シームレスなユーザ エクスペリエンスの提供に役立ちます。

(注) |

VPN が自動接続に設定されていても、Expressway for Mobile and Remote Access の方が接続優先順位が高いため、VPN は起動されません。 |

- 信頼ネットワーク接続のセットアップ

- Connect On Demand VPN の設定

- Cisco Unified Communications Manager での自動 VPN アクセスのセットアップ

信頼ネットワーク接続のセットアップ

Trusted Network Detection 機能は、ユーザの場所を基にして VPN 接続を自動化することによって、ユーザの体感品質を向上させます。 ユーザが社内 Wi-Fi ネットワークの中にいる場合、Cisco Jabber は直接 Cisco UC インフラストラクチャに到達できます。 ユーザが社内 Wi-Fi ネットワークを離れると、Cisco Jabber が自動的に信頼ネットワークの外側にいることを検出します。 この状況が発生すると、Cisco AnyConnect セキュア モビリティ クライアントは UC インフラストラクチャへの接続を確保するため VPN を開始します。

(注) |

Trusted Network Detection 機能には、証明書ベース認証およびパスワード ベース認証の両方を使用できます。 ただし、証明書ベース認証の方が、よりシームレスな体感を与えることができます。 |

Connect On Demand VPN の設定

Apple iOS Connect On Demand 機能は、ユーザのドメインに基づいて VPN 接続を自動化することにより、ユーザ エクスペリエンスを強化します。

ユーザが社内 Wi-Fi ネットワークの中にいる場合、Cisco Jabber は直接 Cisco UC インフラストラクチャに到達できます。 ユーザが企業の Wi-Fi ネットワーク外に出ると、Cisco AnyConnect は、AnyConnect クライアント プロファイルで指定されたドメインに接続されているか自動的に検出します。 その場合、アプリケーションは VPN を開始して、UC インフラストラクチャへの接続を確認します。 Cisco Jabber を含めて、デバイス上のすべてのアプリケーションがこの機能を利用できます。

(注) |

Connect On Demand は、証明書で認証された接続だけをサポートします。 |

この機能では、次のオプションを使用できます。

-

[常に接続(Always Connect)]:Apple iOS は、常にこのリスト内のドメインへの VPN 接続を開始しようとします。

-

[必要に応じて接続(Connect If Needed)]:Apple iOS は、DNS を使用してアドレスを解決できない場合のみ、このリスト内のドメインへの VPN 接続を開始しようとします。

-

[接続しない(Never Connect)]:Apple iOS は、このリスト内のドメインへの VPN 接続を開始しようとしません。

Apple は近い将来に、[常に接続する(Always Connect)] オプションを削除する予定です。 [常に接続する(Always Connect)] オプションの削除後は、ユーザは [必要に応じて接続する(Connect if Needed)] オプションを選択できます。 Cisco Jabber ユーザが [必要に応じて接続(Connect if Needed)] オプションを使用したときに問題が発生する場合があります。 たとえば、Cisco Unified Communications Manager のホスト名が社内ネットワークの外部で解決可能な場合は、iOS が VPN 接続をトリガーしません。 ユーザは、コールを発信する前に、手動で Cisco AnyConnect セキュア モビリティ クライアントを起動することによって、この問題を回避できます。

| ステップ 1 | ASDM プロファイル エディタ、iPCU、または MDM ソフトウェアを使用して、AnyConnect クライアント プロファイルを開きます。 |

| ステップ 2 |

AnyConnect クライアント プロファイルの [必要に応じて接続する(Connect if Needed)] セクションで、オンデマンド ドメインのリストを入力します。 ドメイン リストは、ワイルドカード オプション(たとえば、cucm.cisco.com、cisco.com、および *.webex.com)を含むことができます。 |

Cisco Unified Communications Manager での自動 VPN アクセスのセットアップ

-

モバイル デバイスで、証明書ベースの認証での VPN へのオンデマンド アクセスが設定されている必要があります。 VPN アクセスの設定については、VPN クライアントおよびヘッド エンドのプロバイダーにお問い合わせください。

-

Cisco AnyConnect セキュア モビリティ クライアントと Cisco Adaptive Security Appliance の要件については、「ソフトウェア要件」のトピックを参照してください。

-

Cisco AnyConnect のセットアップ方法については、『Cisco AnyConnect VPN Client Maintain and Operate Guides』を参照してください。

| ステップ 1 |

クライアントがオンデマンドで VPN を起動する URL を指定します。

|

| ステップ 2 | [Cisco Unified CM の管理(Cisco Unified CM Administration)] インターフェイスを開きます。 |

| ステップ 3 | ユーザのデバイス ページに移動します。 |

| ステップ 4 |

[プロダクト固有の設定(Product Specific Configuration Layout)] セクションの [オンデマンドVPNのURL(On-Demand VPN URL)] フィールドに、ステップ 1 で Cisco AnyConnect で特定して使用した URL を入力します。 URL は、ドメイン名だけを含む必要があります。プロトコルやパスを含まないようにしてください。 |

| ステップ 5 |

[保存(Save)] を選択します。 Cisco Jabber が開くと、URL への DNS クエリを開始します(たとえば、ccm-sjc-111.cisco.com)。 この URL が、この手順で定義した On Demand のドメイン リストのエントリ(たとえば、cisco.com)に一致する場合、Cisco Jabber は間接的に AnyConnect VPN 接続を開始します。 |

次の作業

-

この機能をテストしてください。

-

この URL を iOS デバイスのインターネット ブラウザに入力し、VPN が自動的に起動することを確認します。 ステータス バーに、VPN アイコンが表示されます。

-

VPN を使用して、iOS デバイスが社内ネットワークに接続できることを確認します。 たとえば、社内イントラネットの Web ページにアクセスしてください。 iOS デバイスが接続できない場合は、ご利用の VPN 製品のプロバイダーに問い合わせてください。

-

VPN が特定のタイプのトラフィックへのアクセスを制限(管理者が電子メールと予定表のトラフィックだけが許可されるようにシステムを設定している場合など)していないことを IT 部門に確認します。

-

-

クライアントが、社内ネットワークに直接接続されるように設定されていることを確認します。

証明書ベースの認証の設定

証明書ベースの認証を使用して、Cisco AnyConnect セキュア モビリティ クライアントから Cisco Adaptive Security Appliance へのセキュアな接続をネゴシエートすることをお勧めします。

ASA は、Cisco IOS CA、Microsoft Windows 2003、Windows 2008 R2、Entrust、VeriSign、RSA Keon などの標準認証局(CA)サーバが発行した証明書をサポートします。 ここでは、証明書ベースの認証のために ASA を設定するための高レベルな手順を説明します。 適切な ASA コンフィギュレーション ガイドの順を追った手順については、「Configuring Digital Certificates」のトピックを参照してください。

| ステップ 1 | ルート証明書を CA から ASA にインポートします。 |

| ステップ 2 | ASA の ID 証明書を生成します。 |

| ステップ 3 | SSL 認証用の ASA の ID 証明書を使用します。 |

| ステップ 4 | 証明書失効リスト(CRL)または Online Certificate Status Protocol(OCSP)を設定します。 |

| ステップ 5 | 認証にクライアント証明書を要求するように、ASA を設定します。 |

次の作業

ASA で証明書ベースの認証を設定した後、ユーザに証明書を配布する必要があります。 詳細については、「SCEP を使用した証明書の配布」のトピックを参照してください。

SCEP を使用した証明書の配布

Microsoft Windows Server の Simple Certificate Enrollment Protocol(SCEP)を使用して、クライアント認証のための証明書を安全に発行し、更新できます。

SCEP を使用して証明書を配布するには、Microsoft Windows Server に SCEP モジュールをインストールする必要があります。 詳細については、次のトピックを参照してください。

Mobileconfig ファイルを使用したクライアント証明書の配布

証明書を含むモバイル コンフィギュレーション ファイルを作成するには、次の手順を実行します。 このファイルを使用して、証明書をユーザに配布できます。

| ステップ 1 | iPCU ソフトウェアを使用して mobileconfig ファイルを作成し、証明書(.pfx)ファイルを組み込みます。 |

| ステップ 2 | mobileconfig ファイルをユーザに転送します。 |

| ステップ 3 | Cisco ISE のネイティブ サプリカント プロビジョニング プロセスを使用して、ユーザ証明書を配布します。 |

| ステップ 4 | Enterprise MDM ソフトウェアを使用して、登録済みデバイスに証明書をプロビジョニングおよびパブリッシュします。 |

セッション パラメータ

-

[Datagram Transport Layer Security](DTLS):DTLS は、遅延とデータ消失を防ぐデータ パスを提供する SSL プロトコルです。

-

[自動再接続(Auto Reconnect)]:自動再接続またはセッション永続性を使用すれば、Cisco AnyConnect Secure Mobility Client はセッション中断から回復して、セッションを再確立できます。

-

[セッション永続性(Session Persistence)]:このパラメータを使用すると、VPN セッションをサービス中断から回復し、接続を再確立できます。

-

[アイドルタイムアウト(Idle Timeout)]:アイドル タイムアウトは、通信アクティビティが発生しない場合に、ASA がセキュア接続を切断するまでの期間を定義します。

-

[デッドピア検出(Dead Peer Detection)](DTD):DTD は、ASA と Cisco AnyConnect Secure Mobility Client が、障害が発生した接続をすばやく検出できることを保証します。

ASA セッション パラメータの設定

Cisco AnyConnect Secure Mobility Client のエンドユーザのユーザ エクスペリエンスを最適化するために、次のように ASA セッション パラメータを設定することを推奨します。

| ステップ 1 |

DTLS を使用するように、Cisco AnyConnect を設定します。 詳細については、『Cisco AnyConnect VPN Client Administrator Guide, Version 2.0』の「Configuring AnyConnect Features Using ASDM」の章の、「Enabling Datagram Transport Layer Security (DTLS) with AnyConnect (SSL) Connections」のトピックを参照してください。 |

| ステップ 2 |

セッションの永続性(自動再接続)を設定します。

詳細については、ご使用のリリースの『Cisco AnyConnect Secure Mobility Client Administrator Guide』の「Configuring AnyConnect Features」の章(リリース 2.5)または「Configuring VPN Access」の章(リリース 3.0 または 3.1)の「Configuring Auto Reconnect」のトピックを参照してください。 |

| ステップ 3 |

アイドル タイムアウト値を設定します。

詳細については、ご使用のリリースの『Cisco ASA 5580 Adaptive Security Appliance Command Reference』の「vpn-idle-timeout」のセクションを参照してください。 |

| ステップ 4 |

Dead Peer Detection(DPD)を設定します。

詳細については、『Cisco ASA 5500 Series Configuration Guide using the CLI, 8.4 and 8.6』の「Configuring VPN」の章の、「Enabling and Adjusting Dead Peer Detection」のトピックを参照してください。 |

グループ ポリシーおよびプロファイル

グループ ポリシー、クライアント プロファイル、および接続プロファイルを作成するために、ASA デバイス マネージャ(ASDM)を使用する必要があります。 最初にグループ ポリシーを作成し、次にそのポリシーをプロファイルに適用します。 ASDM を使用してプロファイルを作成すると、Cisco AnyConnect セキュア モビリティ クライアントが初めて ASA への接続を確立した後にプロファイルをダウンロードすることが保証されます。 ASDM では、中央のロケーションでプロファイルとポリシーを管理および維持することができます。

ASDM を使用したポリシーとプロファイルの作成手順については、『Cisco AnyConnect Secure Mobility Client Administrator Guide』を参照してください。

Trusted Network Detection

Trusted Network Detection は、ユーザ ロケーションに基づいてセキュア接続を自動化する機能です。 ユーザが社内ネットワークを離れると、Cisco AnyConnect Secure Mobility Client が信頼ネットワークの外部にいることを自動的に検出して、セキュアなアクセスを開始します。

クライアント プロファイルの一部として ASA に Trusted Network Detection を設定します。 詳細については、ご使用のリリースの『Cisco AnyConnect Secure Mobility Client Administrator Guide』の「Trusted Network Detection」のトピックを参照してください。

トンネル ポリシー

-

フル トンネル ポリシー:すべてのトラフィックをセキュアな接続経由で ASA ゲートウェイに送信できるようにします。

-

ネットワーク ACL を使用したスプリット包含ポリシー:宛先 IP アドレスに基づいてセキュアな接続を制限できるようにします。 たとえば、オンプレミス展開で、Cisco Unified Communications Manager、Cisco Unified Presence、TFTP サーバ、およびその他のサーバの IP アドレスを指定して、セキュアな接続をクライアントのトラフィックのみに制限できます。

-

スプリット除外ポリシー:特定のトラフィックをセキュアな接続から除外できるようにします。 セキュア接続を介したクライアントのトラフィックを許可し、特定の宛先サブネットからトラフィックを除外できます。

Survivable Remote Site Telephony

(注) |

SRST バージョン 8.5 および 8.6 がサポートされます。 |

SRST が基本的なコール制御を提供し、システムがフェールオーバー中は、開始、終了、保留、保留解除、ミュート、ミュート解除、およびデュアルトーン マルチ周波数シグナリング(DTMF)のみが有効になります。

次のサービスは、フェールオーバー中に使用できません。

SRST の設定方法については、該当するリリースの『Cisco Unified Communication Manager Administration Guide』を参照してください。

目次

- リモート アクセス

- Expressway Mobile and Remote Access の展開

- サポートされるサービス

- Cisco AnyConnect の展開

- アプリケーション プロファイル

- VPN 接続の自動化

- 信頼ネットワーク接続のセットアップ

- Connect On Demand VPN の設定

- Cisco Unified Communications Manager での自動 VPN アクセスのセットアップ

- 証明書ベースの認証の設定

- SCEP を使用した証明書の配布

- Mobileconfig ファイルを使用したクライアント証明書の配布

- セッション パラメータ

- ASA セッション パラメータの設定

- グループ ポリシーおよびプロファイル

- Trusted Network Detection

- トンネル ポリシー

- Survivable Remote Site Telephony

Expressway Mobile and Remote Access の展開

Cisco Unified Communications Manager の Expressway for Mobile and Remote Access を使用すれば、ユーザは VPN クライアントを使用せずに企業のファイアウォールの外側からコラボレーション ツールにアクセスできます。 シスコのコラボレーション ゲートウェイを使用して、クライアントは公衆 Wi-Fi ネットワークやモバイル データ ネットワークなどのリモート ロケーションから社内ネットワークに安全に接続できます。

Expressway for Mobile and Remote Access 機能をセットアップするには、次の手順を実行する必要があります。

Cisco Expressway-E と Cisco Expressway-C を使用して Expressway for Mobile and Remote Access をサポートするようにサーバをセットアップします。*

* すでに Cisco TelePresence Video Communications Server(VCS)環境を展開している場合は、Expressway for Mobile and Remote Access をセットアップできます。 詳細については、『Cisco VCS Basic Configuration (Control with Expressway) Deployment Guide』および『Mobile and Remote Access via Cisco VCS Deployment Guide』を参照してください。

関係するサーバをすべて Cisco Expressway-C サーバのホワイト リストに追加して、クライアントが社内ネットワーク内部に配置されたサービスにアクセスできることを保証します。

Cisco Expressway-C ホワイト リストにサーバを追加するには、[HTTPサーバ許可(HTTP server allow)] 設定を使用します。

このリストには、ボイス メールや連絡先の写真をホストするサーバを含めることができます。

クライアントに Expressway for Mobile and Remote Access サーバの検索を許可するように _collab-edge DNS SRV レコードを含む外部 DNS サーバを設定します。

IM and Presence サーバのドメインが音声サーバのドメインと異なるハイブリッド クラウド ベース アーキテクチャを展開する場合、音声サービス ドメインを設定するようにします。

音声サービス ドメインを使用すれば、クライアントは _collab-edge レコードを含む DNS サーバを検索できます。

重要:ほとんどの場合、ユーザは Expressway for Mobile and Remote Access を使用して初めて企業のファイアウォールの外側からサービスに接続したときにクライアントにサインインできます。 ただし、次の場合にユーザは最初のサインインを社内ネットワーク内で実行する必要があります。サポートされるサービス

次の表に、クライアントが Expressway for Mobile and Remote Access を使用してリモートで Cisco Unified Communications Manager に接続した場合にサポートされるサービスと機能の概要を示します。

表 1 Expressway for Mobile and Remote Access でサポートされるサービスの概要サービス サポート済み 非サポート対象 [ディレクトリ(Directory)]

UDS ディレクトリ検索

X

LDAP ディレクトリ検索

X

ディレクトリ写真解決

X

* Cisco Expressway-C 上で HTTP ホワイト リストを使用

ドメイン内フェデレーション

X

* 連絡先検索のサポートはコンタクト ID の形式に依存します。 詳細については、以下の注記を参照してください。

ドメイン間フェデレーション

X

インスタント メッセージおよびプレゼンス オンプレミス

X

クラウド

X

チャット(Chat)

X

グループ チャット

X

ハイ アベイラビリティ:オンプレミス展開

X

ファイル転送:オンプレミス展開(デスクトップ クライアントのみ)

X

Cisco Unified Communications Manager IM and Presence サービス10.5(2) 以降を使用したファイル転送に使用可能な高度なオプション、後述の注意を参照してください。

X

ファイル転送:クラウド展開(デスクトップ クライアントのみ)

X

デスクトップ クライアント。一部のファイル転送機能はモバイル クライアントでサポートされます。

ビデオ画面共有:BFCP

X(モバイル クライアント向け Cisco Jabber は BFCP 受信のみをサポートします)。

オーディオとビデオ 音声コールとビデオ コール

X

* Cisco Unified Communications Manager 9.1(2) 以降

デスクフォン制御モード(CTI)(デスクトップ クライアントのみ)

X

Extend and connect(デスクトップ クライアントのみ)

X

Dial via Office - リバース(モバイル クライアントのみ)

X

セッションの永続性

X

アーリー メディア

X

セルフケアポータル アクセス

X

ボイスメール ビジュアル ボイスメール

X

* Cisco Expressway-C 上で HTTP ホワイト リストを使用

Cisco WebEx Meetings オンプレミス

X

クラウド

X

Cisco WebEx 画面共有(デスクトップ クライアントのみ)

X

インストール(デスクトップ クライアント) インストーラ更新

X

* Cisco Expressway-C 上で HTTP ホワイト リストを使用

X

Cisco Jabber for Mac ではサポートされない

カスタマイズ(Cisco Jabber for Windows) カスタム HTML タブ

X

* Cisco Expressway-C 上で HTTP ホワイト リストを使用

セキュリティ エンドツーエンド暗号化

X

CAPF 登録

X

トラブルシューティング(デスクトップ クライアントのみ) 問題レポートの生成

X

問題レポートのアップロード

X

ハイ アベイラビリティ(フェールオーバー) 音声およびビデオ サービス

X

ボイスメール サービス

X

IM and Presence サービス

X

[ディレクトリ(Directory)]

クライアントが Expressway for Mobile and Remote Access を使用してサービスに接続した場合は、次の制限付きでディレクトリ統合がサポートされます。

LDAP を使用した連絡先解決:企業ファイアウォールの外側のクライアントは連絡先解決に LDAP を使用することができません。 代わりに、連絡先解決に UDS を使用する必要があります。

ユーザが企業ファイアウォールの内側にいる場合は、クライアントは連絡先解決に UDS と LDAP のいずれかを使用できます。 企業ファイアウォールの内側に LDAP を展開する場合は、LDAP ディレクトリ サーバを Cisco Unified Communications Manager と同期させ、ユーザが企業ファイアウォールの外側にいるときにクライアントを UDS に接続できるようにすることをお勧めします。

ディレクトリ写真解決:クライアントが連絡先写真を確実にダウンロードできるようにするには、Cisco Expressway-C サーバのホワイト リストに、連絡先写真をホストするサーバを追加する必要があります。 Cisco Expressway-C ホワイト リストにサーバを追加するには、[HTTPサーバ許可(HTTP server allow)] 設定を使用します。 詳細については、関連する Cisco Expressway のマニュアルを参照してください。

インスタント メッセージおよびプレゼンス

クライアントが Expressway for Mobile and Remote Access を使用してサービスに接続した場合は、次の制限付きでインスタント メッセージングとプレゼンスがサポートされます。

デスクトップ クライアントのファイル転送には次の制限があります。

Cisco WebEx クラウド展開では、ファイル転送がサポートされます。

Cisco Unified Communication IM and Presence サービス 10.5(2) 以降を使用したオンプレミス展開では、[マネージドファイル転送(Managed File Transfer)] オプションはサポートされますが、[ピアツーピア(Peer-to-Peer)] オプションはサポートされません。

Cisco Unified Communications Manager IM and Presence サービス 10.0(1) 以前を使用したオンプレミス展開では、ファイル転送がサポートされません。

音声コールとビデオ コール

クライアントが Expressway for Mobile and Remote Access を使用してサービスに接続した場合は、次の制限付きで音声およびビデオ通話がサポートされます。

Cisco Unified Communications Manager:Expressway for Mobile and Remote Access は、Cisco Unified Communications Manager バージョン 9.1.2 以降でビデオおよび音声通話をサポートします。 Cisco Unified Communications Manager バージョン 8.x では Expressway for Mobile and Remote Access がサポートされません。

デスクフォン制御モード(CTI)(デスクトップ クライアントのみ):クライアントは、エクステンション モビリティを含むデスクフォン制御モード(CTI)をサポートしません。

Dial via Office - リバース(モバイル クライアントのみ):クライアントは、ファイアウォールの外側から Dial via Office - リバース コールを発信できません。

セッション永続性:クライアントが使用するネットワークが切り替わると、音声コールおよびビデオ コールが切断され、復帰できません。 たとえば、ユーザがオフィス内で Cisco Jabber コールを開始してから、建物を出て Wi-Fi 接続が切断されると、クライアントが Expressway for Mobile and Remote Access を使用するように切り替わるため、コールが切断されます。

アーリー メディア:アーリー メディアを使用すれば、クライアントは、接続が確立される前にエンドポイント間でデータを交換できます。 たとえば、ユーザが同じ組織に属さない通話者にコールを発信し、相手側がこれを拒否したまたはコールに応答しなかった場合、アーリー メディアによってユーザがビジー トーンを受け取るか、ボイスメールがユーザに送信されます。

Expressway for Mobile and Remote Access を使用している場合は、電話の相手がコールを拒否するか、応答しないと、ビジー トーンが鳴りません。 代わりに、ユーザは、コールが終了するまで約 1 分無音を受信します。

セルフ ケア ポータル アクセス(デスクトップ クライアントのみ):ユーザは、ファイアウォールの外側にいるときに Cisco Unified Communications Manager のセルフ ケア ポータルにアクセスできません。 外部から Cisco Unified Communications Manager のユーザ ページにアクセスできません。

Cisco Expressway-E は、ファイアウォールの内側のクライアントとユニファイド コミュニケーション サービス間のすべての通信をプロキシします。 ただし、Cisco Expressway-E は Cisco Jabber アプリケーションではないブラウザからアクセスされるサービスをプロキシしません。

ボイスメール

ボイスメール サービスは、クライアントが Expressway for Mobile and Remote Access を使用してサービスに接続した場合にサポートされます。

(注)

クライアントがボイスメール サービスに確実にアクセスできるようにするには、Cisco Expressway-C サーバのホワイト リストにボイスメール サーバを追加する必要があります。 Cisco Expressway-C ホワイト リストにサーバを追加するには、[HTTPサーバ許可(HTTP server allow)] 設定を使用します。 詳細については、関連する Cisco Expressway のマニュアルを参照してください。

Cisco WebEx Meetings

クライアントが Expressway for Mobile and Remote Access を使用してサービスに接続した場合は、Cisco WebEx Meeting Center を使用したクラウドベースの会議だけをサポートします。

クライアントは、Cisco WebEx Meetings Server にアクセスしたり、Cisco WebEx の社内会議に参加したり、開始したりできません。

インストール

Cisco Jabber for Mac:クライアントが Expressway for Mobile and Remote Access を使用してサービスに接続した場合は、インストーラ更新がサポートされません。

Cisco Jabber for Windows:クライアントが Expressway for Mobile and Remote Access を使用してサービスに接続した場合は、インストーラ更新がサポートされます。

(注)

クライアントがインストーラ更新を確実にダウンロードできるようにするには、Cisco Expressway-C サーバのホワイト リストにインストーラ更新をホストするサーバを追加する必要があります。 Cisco Expressway-C ホワイト リストにサーバを追加するには、[HTTPサーバ許可(HTTP server allow)] 設定を使用します。 詳細については、関連する Cisco Expressway のマニュアルを参照してください。

カスタマイゼーション

Cisco Jabber for Windows のみ。 クライアントが Expressway for Mobile and Remote Access を使用してサービスに接続した場合は、デスクトップ クライアント用のカスタム HTML タブ設定がサポートされます。

(注)

クライアントがカスタム HTML タブ設定を確実にダウンロードできるようにするには、Cisco Expressway-C サーバのホワイト リストにカスタム HTML タブ設定をホストするサーバを追加する必要があります。 Cisco Expressway-C ホワイト リストにサーバを追加するには、[HTTPサーバ許可(HTTP server allow)] 設定を使用します。 詳細については、関連する Cisco Expressway のマニュアルを参照してください。

セキュリティ

クライアントが Expressway for Mobile and Remote Access を使用してサービスに接続した場合は、次の制限付きでほとんどのセキュリティ機能がサポートされます。

初期 CAPF 登録:Certificate Authority Proxy Function(CAPF)登録は、Cisco Jabber(または他のクライアント)に証明書を発行する Cisco Unified Communications Manager Publisher 上で動作するセキュリティ サービスです。 正常に CAPF を登録するために、クライアントはファイアウォールの内側から接続するか VPN 接続を使用する必要があります。

メディアは、Cisco Expressway-C と、Cisco Unified Communications Manager に登録されたデバイスの間のコール パス上で、Expressway for Mobile and Remote Access を使用して暗号化されます。

Cisco Jabber または内部デバイスが暗号化セキュリティ モードに設定されていない場合は、メディアは Cisco Expressway-C と、Cisco Unified Communications Manager にローカルに登録されたデバイスの間のコール パス上で暗号化されません。

Cisco Jabber と内部デバイスの両方が暗号化セキュリティ モードに設定されている場合は、メディアが Expressway-C と、Cisco Unified Communnication Manager にローカルに登録されたデバイス間のコール パス上で暗号化されます。

トラブルシューティング(Troubleshooting)

Cisco Jabber for Windows のみ。 問題レポート アップロード:デスクトップ クライアントが Expressway for Mobile and Remote Access を使用してサービスに接続した場合は、問題レポートが HTTPS 経由で指定された内部サーバにアップロードされるため、問題レポートを送信できません。

この問題を回避するには、ユーザはレポートをローカルに保存し、別の方法でレポートを送信できます。

ハイ アベイラビリティ(フェールオーバー)

ハイ アベイラビリティとは、クライアントがプライマリ サーバに接続できない場合に、サービスをほとんどまたは全く中断させることなく、セカンダリ サーバにフェールオーバーすることを意味します。 Expressway for Mobile and Remote Access 上でサポートされるハイ アベイラビリティの場合は、フェイルオーバーする Cisco Expressway-E サーバではなく、特定のサービスをセカンダリ サーバ(インスタント メッセージおよびプレゼンスなど)にフェールオーバーするサーバを意味します。

ハイ アベイラビリティについてサポートされない一部のサービスが Expressway for Mobile and Remote Access 上で使用できます。 これは、ユーザが社内ネットワークの外部からクライアントに接続している場合に、Instant Messaging and Presence サーバがフェールオーバーしても、サービスが通常どおり提供されることを意味します。 ただし、音声およびビデオ サーバまたはボイスメール サーバがフェールオーバーした場合は、関連するサーバがハイ アベイラビリティをサポートしないため、それらのサービスは提供されません。

Cisco AnyConnect の展開

Cisco AnyConnect は、クライアントが Wi-Fi ネットワークやモバイル データ ネットワークなどのリモートの場所から社内ネットワークに安全に接続できるようにするサーバ/クライアント インフラストラクチャを意味します。

Cisco AnyConnect 環境は、次のコンポーネントで構成されます。このセクションでは、Cisco AnyConnect セキュア モビリティ クライアントを使用して Cisco 適応型セキュリティ アプライアンス(ASA)を展開する場合に考慮すべき情報を提供します。 Cisco AnyConnect は、Cisco Jabber for Android と Cisco Jabber for iPhone and iPad 用にサポートされている VPN です。 サポートされていない VPN クライアントを使用している場合は、該当するサード パーティのマニュアルを使用して VPN クライアントがインストールされ、設定されていることを確認します。

Cisco AnyConnect は、Cisco 5500 シリーズ ASA へのセキュアな IPsec(IKEv2)または SSL VPN 接続をリモート ユーザに提供します。 また、Cisco AnyConnect は、ASA からまたは社内ソフトウェア展開システムを使用してリモート ユーザに展開できます。 ASA から展開する場合は、リモート ユーザが、クライアントレス SSL VPN 接続を許可するように設定された ASA のブラウザで IP アドレスまたは DNS 名を入力することによって、ASA への初期 SSL 接続を確立します。 その後で、ASA が、ブラウザ ウィンドウにログイン画面を表示し、ユーザがログインと認証を満たした場合に、コンピュータのオペレーティング システムにマッチするクライアントをダウンロードします。 ダウンロード後、クライアントは自動的にインストールおよび設定され、ASA への IPsec(IKEv2)接続または SSL 接続が確立されます。

Cisco 適応型セキュリティ アプライアンスと Cisco AnyConnect セキュア モビリティ クライアントの要件については、「ソフトウェア要件」のトピックを参照してください。

アプリケーション プロファイル

ユーザが Cisco AnyConnect セキュア モビリティ クライアントをデバイスにダウンロードしたら、ASA がコンフィギュレーション プロファイルをアプリケーションにプロビジョニングする必要があります。

Cisco AnyConnect セキュア モビリティ クライアントのコンフィギュレーション プロファイルには、会社の ASA VPN ゲートウェイ、接続プロトコル(IPSec または SSL)、オンデマンド ポリシーなどの VPN ポリシー情報が含まれています。

ASDM

次のいずれかの方法で、Cisco Jabber for iPhone のアプリケーション プロファイルをプロビジョニングすることができます。

ASA Device Manager(ASDM)のプロファイル エディタを使用して、Cisco AnyConnect セキュア モビリティ クライアントの VPN プロファイルを定義することをお勧めします。

この方法を使用すると、Cisco AnyConnect セキュア モビリティ クライアントが初めて VPN 接続を確立した以降は、VPN プロファイルが自動的にそのクライアントにダウンロードされます。 この方法は、すべてのデバイスおよび OS タイプに使用でき、VPN プロファイルを ASA で集中管理できます。

詳細については、ご使用のリリースの『Cisco AnyConnect Secure Mobility Client Administrator Guide』の「Creating and Editing an AnyConnect Profile」のトピックを参照してください。

iPCU

iPhone Configuration Utility(iPCU)を使用して作成する Apple コンフィギュレーション プロファイルを使用して iOS デバイスをプロビジョニングできます。 Apple コンフィギュレーション プロファイルは、デバイスのセキュリティ ポリシー、VPN コンフィギュレーション情報、および Wi-Fi、メール、カレンダーの各種設定などの情報が含まれた XML ファイルです。

MDM

サード パーティの Mobile Device Management(MDM)ソフトウェアを使用して作成する Apple コンフィギュレーション プロファイルを使用して iOS デバイスをプロビジョニングできます。 Apple コンフィギュレーション プロファイルは、デバイスのセキュリティ ポリシー、VPN コンフィギュレーション情報、および Wi-Fi、メール、カレンダーの各種設定などの情報が含まれた XML ファイルです。

ASDM

次のいずれかの方法で、Cisco Jabber for iPhone and iPad のアプリケーション プロファイルをプロビジョニングすることができます。

ASA Device Manager(ASDM)のプロファイル エディタを使用して、Cisco AnyConnect セキュア モビリティ クライアントの VPN プロファイルを定義することをお勧めします。

この方法を使用すると、Cisco AnyConnect セキュア モビリティ クライアントが初めて VPN 接続を確立した以降は、VPN プロファイルが自動的にそのクライアントにダウンロードされます。 この方法は、すべてのデバイスおよび OS タイプに使用でき、VPN プロファイルを ASA で集中管理できます。

詳細については、ご使用のリリースの『Cisco AnyConnect Secure Mobility Client Administrator Guide』の「Creating and Editing an AnyConnect Profile」のトピックを参照してください。

iPCU

iPhone Configuration Utility(iPCU)を使用して作成する Apple コンフィギュレーション プロファイルを使用して iOS デバイスをプロビジョニングできます。 Apple コンフィギュレーション プロファイルは、デバイスのセキュリティ ポリシー、VPN コンフィギュレーション情報、および Wi-Fi、メール、カレンダーの各種設定などの情報が含まれた XML ファイルです。

MDM

サード パーティの Mobile Device Management(MDM)ソフトウェアを使用して作成する Apple コンフィギュレーション プロファイルを使用して iOS デバイスをプロビジョニングできます。 Apple コンフィギュレーション プロファイルは、デバイスのセキュリティ ポリシー、VPN コンフィギュレーション情報、および Wi-Fi、メール、カレンダーの各種設定などの情報が含まれた XML ファイルです。

Cisco Jabber for Android のアプリケーション プロファイルをプロビジョニングするには、ASA Device Manager(ASDM)のプロファイル エディタを使用して、Cisco AnyConnect セキュア モビリティ クライアントの VPN プロファイルを定義します。 Cisco AnyConnect セキュア モビリティ クライアントが初めて VPN 接続を確立した以降は、VPN プロファイルが自動的にそのクライアントにダウンロードされます。 この方法は、すべてのデバイスおよび OS タイプに使用でき、VPN プロファイルを ASA で集中管理できます。 詳細については、ご使用のリリースの『Cisco AnyConnect Secure Mobility Client Administrator Guide』の「Creating and Editing an AnyConnect Profile」のトピックを参照してください。

VPN 接続の自動化

ユーザが企業の Wi-Fi ネットワーク外から Cisco Jabber を開く場合、Cisco Jabber には、Cisco UC アプリケーション サーバにアクセスするための VPN 接続が必要です。 Cisco AnyConnect Secure Mobility Client が、バックグラウンドで VPN 接続を自動的に確立できるようにシステムを設定できます。これは、シームレスなユーザ エクスペリエンスの提供に役立ちます。

(注)

VPN が自動接続に設定されていても、Expressway for Mobile and Remote Access の方が接続優先順位が高いため、VPN は起動されません。

- 信頼ネットワーク接続のセットアップ

- Connect On Demand VPN の設定

- Cisco Unified Communications Manager での自動 VPN アクセスのセットアップ

信頼ネットワーク接続のセットアップ

手順Trusted Network Detection 機能は、ユーザの場所を基にして VPN 接続を自動化することによって、ユーザの体感品質を向上させます。 ユーザが社内 Wi-Fi ネットワークの中にいる場合、Cisco Jabber は直接 Cisco UC インフラストラクチャに到達できます。 ユーザが社内 Wi-Fi ネットワークを離れると、Cisco Jabber が自動的に信頼ネットワークの外側にいることを検出します。 この状況が発生すると、Cisco AnyConnect セキュア モビリティ クライアントは UC インフラストラクチャへの接続を確保するため VPN を開始します。

(注)

Trusted Network Detection 機能には、証明書ベース認証およびパスワード ベース認証の両方を使用できます。 ただし、証明書ベース認証の方が、よりシームレスな体感を与えることができます。

ステップ 1 ASDM を使用して、Cisco AnyConnect のクライアント プロファイルを開きます。 ステップ 2 クライアントが社内 Wi-Fi ネットワークの中にいるときにインターフェイスで受信可能な、信頼できる DNS サーバおよび信頼できる DNS ドメイン サフィックスのリストを入力します。 Cisco AnyConnect クライアントは、現在のインターフェイス DNS サーバおよびドメイン サフィックスを、このプロファイルの設定と比較します。

(注) Trusted Network Detection 機能が正しく動作するためには、DNS サーバをすべて指定する必要があります。 TrustedDNSDomains と TrustedDNSServers の両方をセットアップした場合は、信頼ネットワークとして定義した両方の設定とセッションが一致する必要があります。

Trusted Network Detection をセットアップするための詳細な手順については、ご使用のリリースの『Cisco AnyConnect Secure Mobility Client Administrator Guide』の「Configuring AnyConnect Features」の章(リリース 2.5)または「Configuring VPN Access」の章(リリース 3.0 または 3.1)の「Trusted Network Detection」のセクションを参照してください。

Connect On Demand VPN の設定

手順Apple iOS Connect On Demand 機能は、ユーザのドメインに基づいて VPN 接続を自動化することにより、ユーザ エクスペリエンスを強化します。

ユーザが社内 Wi-Fi ネットワークの中にいる場合、Cisco Jabber は直接 Cisco UC インフラストラクチャに到達できます。 ユーザが企業の Wi-Fi ネットワーク外に出ると、Cisco AnyConnect は、AnyConnect クライアント プロファイルで指定されたドメインに接続されているか自動的に検出します。 その場合、アプリケーションは VPN を開始して、UC インフラストラクチャへの接続を確認します。 Cisco Jabber を含めて、デバイス上のすべてのアプリケーションがこの機能を利用できます。

(注)

Connect On Demand は、証明書で認証された接続だけをサポートします。

この機能では、次のオプションを使用できます。

[常に接続(Always Connect)]:Apple iOS は、常にこのリスト内のドメインへの VPN 接続を開始しようとします。

[必要に応じて接続(Connect If Needed)]:Apple iOS は、DNS を使用してアドレスを解決できない場合のみ、このリスト内のドメインへの VPN 接続を開始しようとします。

[接続しない(Never Connect)]:Apple iOS は、このリスト内のドメインへの VPN 接続を開始しようとしません。

注目:Apple は近い将来に、[常に接続する(Always Connect)] オプションを削除する予定です。 [常に接続する(Always Connect)] オプションの削除後は、ユーザは [必要に応じて接続する(Connect if Needed)] オプションを選択できます。 Cisco Jabber ユーザが [必要に応じて接続(Connect if Needed)] オプションを使用したときに問題が発生する場合があります。 たとえば、Cisco Unified Communications Manager のホスト名が社内ネットワークの外部で解決可能な場合は、iOS が VPN 接続をトリガーしません。 ユーザは、コールを発信する前に、手動で Cisco AnyConnect セキュア モビリティ クライアントを起動することによって、この問題を回避できます。

ステップ 1 ASDM プロファイル エディタ、iPCU、または MDM ソフトウェアを使用して、AnyConnect クライアント プロファイルを開きます。 ステップ 2 AnyConnect クライアント プロファイルの [必要に応じて接続する(Connect if Needed)] セクションで、オンデマンド ドメインのリストを入力します。 ドメイン リストは、ワイルドカード オプション(たとえば、cucm.cisco.com、cisco.com、および *.webex.com)を含むことができます。

Cisco Unified Communications Manager での自動 VPN アクセスのセットアップ

はじめる前に手順

モバイル デバイスで、証明書ベースの認証での VPN へのオンデマンド アクセスが設定されている必要があります。 VPN アクセスの設定については、VPN クライアントおよびヘッド エンドのプロバイダーにお問い合わせください。

Cisco AnyConnect セキュア モビリティ クライアントと Cisco Adaptive Security Appliance の要件については、「ソフトウェア要件」のトピックを参照してください。

Cisco AnyConnect のセットアップ方法については、『Cisco AnyConnect VPN Client Maintain and Operate Guides』を参照してください。

ステップ 1 クライアントがオンデマンドで VPN を起動する URL を指定します。

ステップ 2 [Cisco Unified CM の管理(Cisco Unified CM Administration)] インターフェイスを開きます。 ステップ 3 ユーザのデバイス ページに移動します。 ステップ 4 [プロダクト固有の設定(Product Specific Configuration Layout)] セクションの [オンデマンドVPNのURL(On-Demand VPN URL)] フィールドに、ステップ 1 で Cisco AnyConnect で特定して使用した URL を入力します。 URL は、ドメイン名だけを含む必要があります。プロトコルやパスを含まないようにしてください。

ステップ 5 [保存(Save)] を選択します。 Cisco Jabber が開くと、URL への DNS クエリを開始します(たとえば、ccm-sjc-111.cisco.com)。 この URL が、この手順で定義した On Demand のドメイン リストのエントリ(たとえば、cisco.com)に一致する場合、Cisco Jabber は間接的に AnyConnect VPN 接続を開始します。

次の作業

この機能をテストしてください。

この URL を iOS デバイスのインターネット ブラウザに入力し、VPN が自動的に起動することを確認します。 ステータス バーに、VPN アイコンが表示されます。

VPN を使用して、iOS デバイスが社内ネットワークに接続できることを確認します。 たとえば、社内イントラネットの Web ページにアクセスしてください。 iOS デバイスが接続できない場合は、ご利用の VPN 製品のプロバイダーに問い合わせてください。

VPN が特定のタイプのトラフィックへのアクセスを制限(管理者が電子メールと予定表のトラフィックだけが許可されるようにシステムを設定している場合など)していないことを IT 部門に確認します。

クライアントが、社内ネットワークに直接接続されるように設定されていることを確認します。

証明書ベースの認証の設定

手順証明書ベースの認証を使用して、Cisco AnyConnect セキュア モビリティ クライアントから Cisco Adaptive Security Appliance へのセキュアな接続をネゴシエートすることをお勧めします。

ASA は、Cisco IOS CA、Microsoft Windows 2003、Windows 2008 R2、Entrust、VeriSign、RSA Keon などの標準認証局(CA)サーバが発行した証明書をサポートします。 ここでは、証明書ベースの認証のために ASA を設定するための高レベルな手順を説明します。 適切な ASA コンフィギュレーション ガイドの順を追った手順については、「Configuring Digital Certificates」のトピックを参照してください。

ステップ 1 ルート証明書を CA から ASA にインポートします。 ステップ 2 ASA の ID 証明書を生成します。 ステップ 3 SSL 認証用の ASA の ID 証明書を使用します。 ステップ 4 証明書失効リスト(CRL)または Online Certificate Status Protocol(OCSP)を設定します。 ステップ 5 認証にクライアント証明書を要求するように、ASA を設定します。

次の作業

ASA で証明書ベースの認証を設定した後、ユーザに証明書を配布する必要があります。 次のいずれかの方法を使用できます。ASA で証明書ベースの認証を設定した後、ユーザに証明書を配布する必要があります。 詳細については、「SCEP を使用した証明書の配布」のトピックを参照してください。

SCEP を使用した証明書の配布

セッション パラメータ

セキュア接続のパフォーマンスを向上するために ASA セッション パラメータを設定できます。 最良のユーザ エクスペリエンスを得るために、次の ASA セッション パラメータを設定する必要があります。

[Datagram Transport Layer Security](DTLS):DTLS は、遅延とデータ消失を防ぐデータ パスを提供する SSL プロトコルです。

[自動再接続(Auto Reconnect)]:自動再接続またはセッション永続性を使用すれば、Cisco AnyConnect Secure Mobility Client はセッション中断から回復して、セッションを再確立できます。

[セッション永続性(Session Persistence)]:このパラメータを使用すると、VPN セッションをサービス中断から回復し、接続を再確立できます。

[アイドルタイムアウト(Idle Timeout)]:アイドル タイムアウトは、通信アクティビティが発生しない場合に、ASA がセキュア接続を切断するまでの期間を定義します。

[デッドピア検出(Dead Peer Detection)](DTD):DTD は、ASA と Cisco AnyConnect Secure Mobility Client が、障害が発生した接続をすばやく検出できることを保証します。

ASA セッション パラメータの設定

手順Cisco AnyConnect Secure Mobility Client のエンドユーザのユーザ エクスペリエンスを最適化するために、次のように ASA セッション パラメータを設定することを推奨します。

ステップ 1 DTLS を使用するように、Cisco AnyConnect を設定します。 詳細については、『Cisco AnyConnect VPN Client Administrator Guide, Version 2.0』の「Configuring AnyConnect Features Using ASDM」の章の、「Enabling Datagram Transport Layer Security (DTLS) with AnyConnect (SSL) Connections」のトピックを参照してください。

ステップ 2 セッションの永続性(自動再接続)を設定します。

- ASDM を使用して VPN クライアント プロファイルを開きます。

- [自動再接続の動作(Auto Reconnect Behavior)] パラメータを [復帰後に再接続(Reconnect After Resume)] に設定します。

詳細については、ご使用のリリースの『Cisco AnyConnect Secure Mobility Client Administrator Guide』の「Configuring AnyConnect Features」の章(リリース 2.5)または「Configuring VPN Access」の章(リリース 3.0 または 3.1)の「Configuring Auto Reconnect」のトピックを参照してください。

ステップ 3 アイドル タイムアウト値を設定します。 詳細については、ご使用のリリースの『Cisco ASA 5580 Adaptive Security Appliance Command Reference』の「vpn-idle-timeout」のセクションを参照してください。

ステップ 4 Dead Peer Detection(DPD)を設定します。 詳細については、『Cisco ASA 5500 Series Configuration Guide using the CLI, 8.4 and 8.6』の「Configuring VPN」の章の、「Enabling and Adjusting Dead Peer Detection」のトピックを参照してください。

グループ ポリシーおよびプロファイル

グループ ポリシー、クライアント プロファイル、および接続プロファイルを作成するために、ASA デバイス マネージャ(ASDM)を使用する必要があります。 最初にグループ ポリシーを作成し、次にそのポリシーをプロファイルに適用します。 ASDM を使用してプロファイルを作成すると、Cisco AnyConnect セキュア モビリティ クライアントが初めて ASA への接続を確立した後にプロファイルをダウンロードすることが保証されます。 ASDM では、中央のロケーションでプロファイルとポリシーを管理および維持することができます。

ASDM を使用したポリシーとプロファイルの作成手順については、『Cisco AnyConnect Secure Mobility Client Administrator Guide』を参照してください。

Trusted Network Detection

Trusted Network Detection は、ユーザ ロケーションに基づいてセキュア接続を自動化する機能です。 ユーザが社内ネットワークを離れると、Cisco AnyConnect Secure Mobility Client が信頼ネットワークの外部にいることを自動的に検出して、セキュアなアクセスを開始します。

クライアント プロファイルの一部として ASA に Trusted Network Detection を設定します。 詳細については、ご使用のリリースの『Cisco AnyConnect Secure Mobility Client Administrator Guide』の「Trusted Network Detection」のトピックを参照してください。

トンネル ポリシー

トンネル ポリシーは、Cisco AnyConnect Secure Mobility Client がセキュアな接続経由でどのようにトラフィックを転送するかを設定します。このポリシーには次の種類があります。

フル トンネル ポリシー:すべてのトラフィックをセキュアな接続経由で ASA ゲートウェイに送信できるようにします。

ネットワーク ACL を使用したスプリット包含ポリシー:宛先 IP アドレスに基づいてセキュアな接続を制限できるようにします。 たとえば、オンプレミス展開で、Cisco Unified Communications Manager、Cisco Unified Presence、TFTP サーバ、およびその他のサーバの IP アドレスを指定して、セキュアな接続をクライアントのトラフィックのみに制限できます。

スプリット除外ポリシー:特定のトラフィックをセキュアな接続から除外できるようにします。 セキュア接続を介したクライアントのトラフィックを許可し、特定の宛先サブネットからトラフィックを除外できます。

Survivable Remote Site Telephony

Cisco Unified Communications Manager アプリケーションが到達不能または WAN がダウンしている場合は、Cisco Unified Survivable Remote Site Telephony(SRST)を使用して、リモート Cisco Jabber ユーザの基本的なテレフォニー サービスを維持します。 接続が失われた場合は、 Cisco Jabber がリモート サイトのローカル ルータにフェールオーバーします。

(注)

SRST バージョン 8.5 および 8.6 がサポートされます。

SRST が基本的なコール制御を提供し、システムがフェールオーバー中は、開始、終了、保留、保留解除、ミュート、ミュート解除、およびデュアルトーン マルチ周波数シグナリング(DTMF)のみが有効になります。

フィードバック

フィードバック