|

抑制和报告

|

|

抑制重复失败的客户端和重复审计

|

|

抑制重复失败的客户端和重复审计

|

选中此复选框可抑制因相同原因导致身份验证重复失败的客户端。系统会从审核日志中抑制这些客户端,如果已启用拒绝重复失败客户端的 RADIUS 请求 (Reject RADIUS Requests from Clients with Repeated Failures) 选项,还会在指定时间段内拒绝来自这些客户端的请求。

|

注

|

即使启用此选项,也不会抑制与 CTS 相关的日志,这些日志始终包含在实时日志中。

|

|

|

检测两次失败的时间范围 (Detect Two Failures Within)

|

输入以分钟为单位的时间间隔。如果客户端在该时间段内因相同原因导致两次身份验证失败,则系统会从审核日志中将其抑制,并且,如果已启用拒绝重复失败客户端的 RADIUS 请求 (Reject RADIUS Requests from Clients with Repeated Failures) 选项,还会拒绝来自此客户端的请求。默认值为 5 分钟。有效范围为 5 至 30 分钟。

|

|

每几分钟报告一次故障 (Report Failures Once Every)

|

以分钟为单位输入报告失败身份验证的时间间隔。默认值为 15 分钟。有效范围为 15 至 60 分钟。

例如,如果此值设置为 15 分钟,则每 15 分钟在审核日志中仅报告一次重复身份验证失败的客户端,从而防止过度报告。

|

|

忽略重复记账更新的时间范围 (Ignore Repeated Accounting Updates Within)

|

在此期间内发生的重复记账更新将被忽略。默认值为 300 秒。有效范围为 1 至 86400 秒。

|

|

切记

|

-

如果选中抑制重复失败的客户端 (Suppress Repeated Failed Clients) 复选框,并且在检测两次失败的时间范围 (Detect Two Failures Within) 指定的时间内发生两次故障,则终端被视为配置错误。配置错误的终端需要管理员的干预才能确保身份验证成功。当终端首次身份验证失败时,管理员的控制面板中会显示相关信息。具有相同原因的后续身份验证失败不包含任何添加的管理员信息。因此,在报告失败次数 (Report Failures Once Every) 字段中指定的持续时间内,由于特定原因,终端的身份验证重复失败不会在审核日志中报告。

在报告失败次数间隔 (Report Failures Once Every) 字段中指定的持续时间过后,有关错误配置的终端的 TotalFailedAttempts 和 TotalFailedTime 信息将报告给监控节点。

-

如果选中抑制重复失败的客户端 (Suppress Repeated Failed Clients) 复选框,并且在检测两次失败的时间范围 (Detect Two Failures Within) 中指定的时间内发生两次故障,则在审核日志中将失败的终端身份验证尝试报告为单独的实例,即使身份验证的原因是故障保持不变。

-

思科 ISE 允许终端执行多个具有不同故障原因的连续故障,因为终端可以具有各种请求方配置文件。因此,如果终端由于不同的失败原因多次进行身份验证,则思科 ISE 会单独计算每个失败原因。

|

|

|

拒绝重复失败客户端的 RADIUS 请求 (Reject RADIUS Requests from Clients with Repeated Failures)

|

选中此复选框可自动拒绝来自身份验证重复失败的客户端的 RADIUS 请求。您可以启用此选项,以避免思科 ISE 进行不必要的处理,并防范潜在的拒绝服务攻击。

|

|

切记

|

-

如果选中拒绝重复失败客户端的 RADIUS 请求 (Reject RADIUS Requests from Clients with Repeated Failures) 复选框,并且终端遇到的身份验证失败次数等于自动拒绝前的失败次数 (Failures Prior to Automatic Rejection) 字段中提到的次数,则终端将被视为配置错误并被拒绝。思科 ISE 将立即拒绝包含来自此终端的身份验证请求的第一个 RADIUS 消息,因此不允许终端完成身份验证。不会为终端生成审核日志。终端在持续拒绝请求的时长 (Continue Rejecting Requests for) 字段中指定的持续时间内保持拒绝状态。终端可以在继续拒绝请求 (Continue Rejecting Requests for) 中指定的持续时间后发送身份验证请求,并且如果身份验证成功,则会配置终端。

-

您可以在情景可视性()页面中查看和放行被拒绝的终端。选择被拒绝的终端,然后点击释放已拒绝 (Release Rejected) 以释放被拒绝的终端。被释放终端的审计日志将被发送到监控节点。

-

如果被错误配置的端点在六小时内没有任何活动,它将不再被视为被错误配置。

|

|

|

自动拒绝前的失败次数 (Failures Prior to Automatic Rejection)

|

输入身份验证失败次数,超过此次数后,会自动拒绝来自重复失败客户端的请求。在配置的时间段内(在持续拒绝请求的时长 (Continue Rejecting Requests for) 字段中指定),系统会自动拒绝从这些客户端收到的所有请求。在该间隔到期后, 系统会处理来自这些客户端的身份验证请求。默认值为 5。有效范围为 2 到 100。

|

|

持续拒绝请求的时长 (Continue Rejecting Requests for)

|

输入一个时间间隔(分钟),在此间隔内会拒绝来自重复失败客户端的请求。默认值为 5 分钟。有效范围为 5 至 180 分钟。

|

| 抑制成功报告 (Suppress Successful Reports)

|

|

Suppress Repeated Successful Authentications

|

选中此复选框以防重复报告前 24 小时内在身份情景、网络设备和授权方面没有变更的成功身份验证。

|

注

|

在身份验证过程中,如果以下属性保持不变,则视为重复身份验证;若启用了相应设置,该身份验证的实时日志记录会被抑制。但是,如果新身份验证过程中以下任一属性发生变化,则视为新身份验证,这会反映在实时会话详情和日志中。

|

|

|

身份验证详细信息 (Authentications Details)

|

|

突出显示长于该值的步骤 (Highlight Steps Longer Than)

|

以毫秒为单位输入时间间隔。如果单个步骤的执行超出指定阈值,则在身份验证详细信息页面中使用时钟图标来标记此步骤。默认值为 1000 毫秒。有效范围为 500 到 10,000 毫秒。

|

|

检测 RADIUS 请求的高速率 (Detect High Rate of RADIUS Requests)

|

|

检测 Radius 请求的高速率 (Detect High Rate of Radius Requests)

|

选中此复选框可在超过 RADIUS 请求持续时间 (Duration of RADIUS requests) 字段和 RADIUS 请求总数 (Total number of RADIUS requests) 字段中指定的限制时,发出高 RADIUS 请求负载警报。

|

|

RADIUS 请求持续时间 (Duration of RADIUS Requests)

|

输入将用于计算 RADIUS 速率的时间段(以秒为单位)。默认值为 60 秒。有效范围为 20 至 86400 秒。

|

|

RADIUS 请求总数 (Total Number of RADIUS Requests)

|

输入将用于计算 RADIUS 速率的请求限制。默认值为 72000 个请求。有效范围为 24000 到 103680000 个请求。

|

|

UDP 端口

|

|

身份验证端口

|

指定将用于 RADIUS UDP 身份验证流程的端口。您可以指定最多 4 个端口号(用逗号分隔)。默认情况下,使用端口 1812 和端口 1645。有效范围为 1024 到 65535。

|

|

记帐端口

|

指定将用于 RADIUS UDP 记帐流程的端口。您可以指定最多 4 个端口号(用逗号分隔)。默认情况下,使用端口 1813 和端口 1646。有效范围为 1024 到 65535。

|

|

DTLS

|

|

身份验证和记账端口

|

指定将用于 RADIUS DTLS 身份验证和记帐流程的端口。默认情况下,使用端口 2083。有效范围为 1024 到 65535。

|

|

Idle Timeout(空闲超时)

|

如果没有从网络设备收到数据包,请输入希望思科 ISE 在关闭 TLS 会话之前等待的时间(以秒为单位)。默认值为 120 秒。有效范围为 60 至 600 秒。

|

|

启用 RADIUS/DTLS 客户端身份验证 (Enable RADIUS/DTLS Client Identity Verification)

|

如果希望思科 ISE 在 DTLS 握手期间验证 RADIUS/DTLS 客户端的身份,请选中此复选框。如果客户端身份无效,则思科 ISE 握手失败。默认网络设备会跳过身份检查(如果已配置)。身份检查按以下顺序执行:

-

如果客户端证书包含使用者备用名称 (SAN) 属性:

-

如果证书不包含 SAN,则使用者 CN 会与为思科 ISE 中的网络设备配置的 DNS 名称进行比较。如果不匹配,则思科 ISE 握手失败。

|

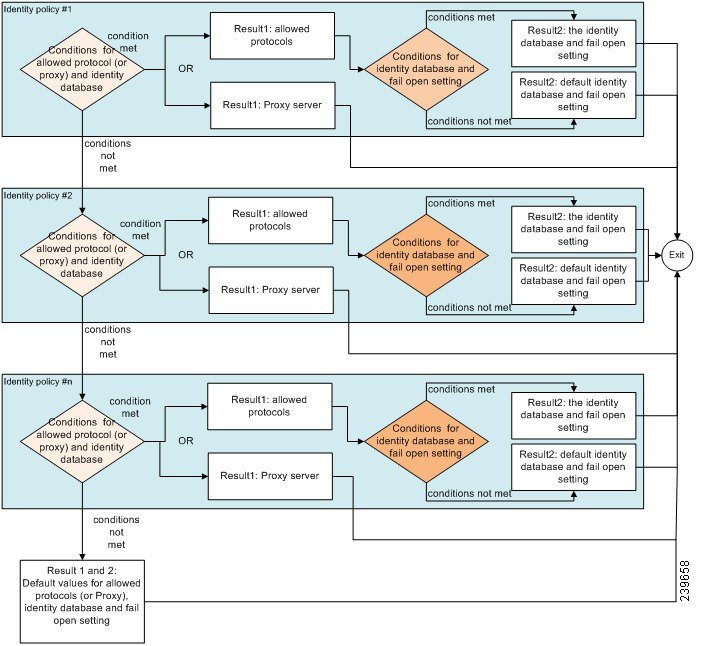

,查看并选择不同的操作:

,查看并选择不同的操作:

,以便访问所有策略集详细信息并创建身份验证和授权策略以及策略例外。

,以便访问所有策略集详细信息并创建身份验证和授权策略以及策略例外。

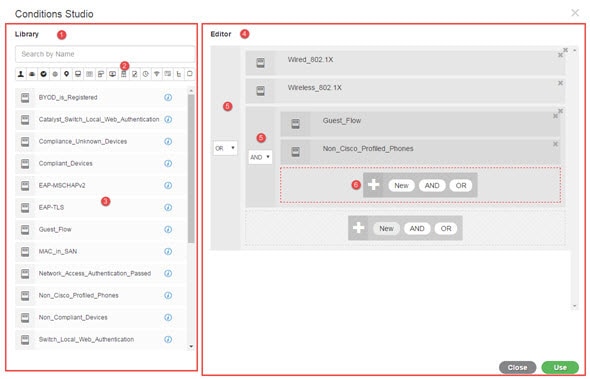

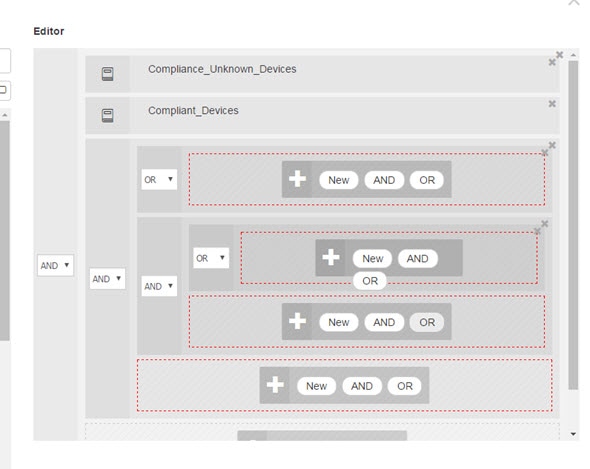

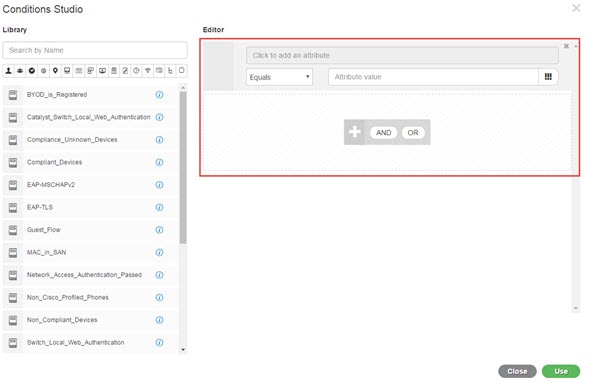

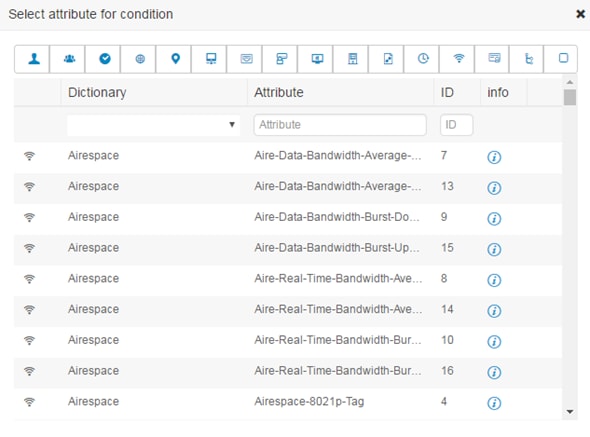

。Conditions Studio 将打开。有关详细信息,请参阅

。Conditions Studio 将打开。有关详细信息,请参阅 ,选择

,选择

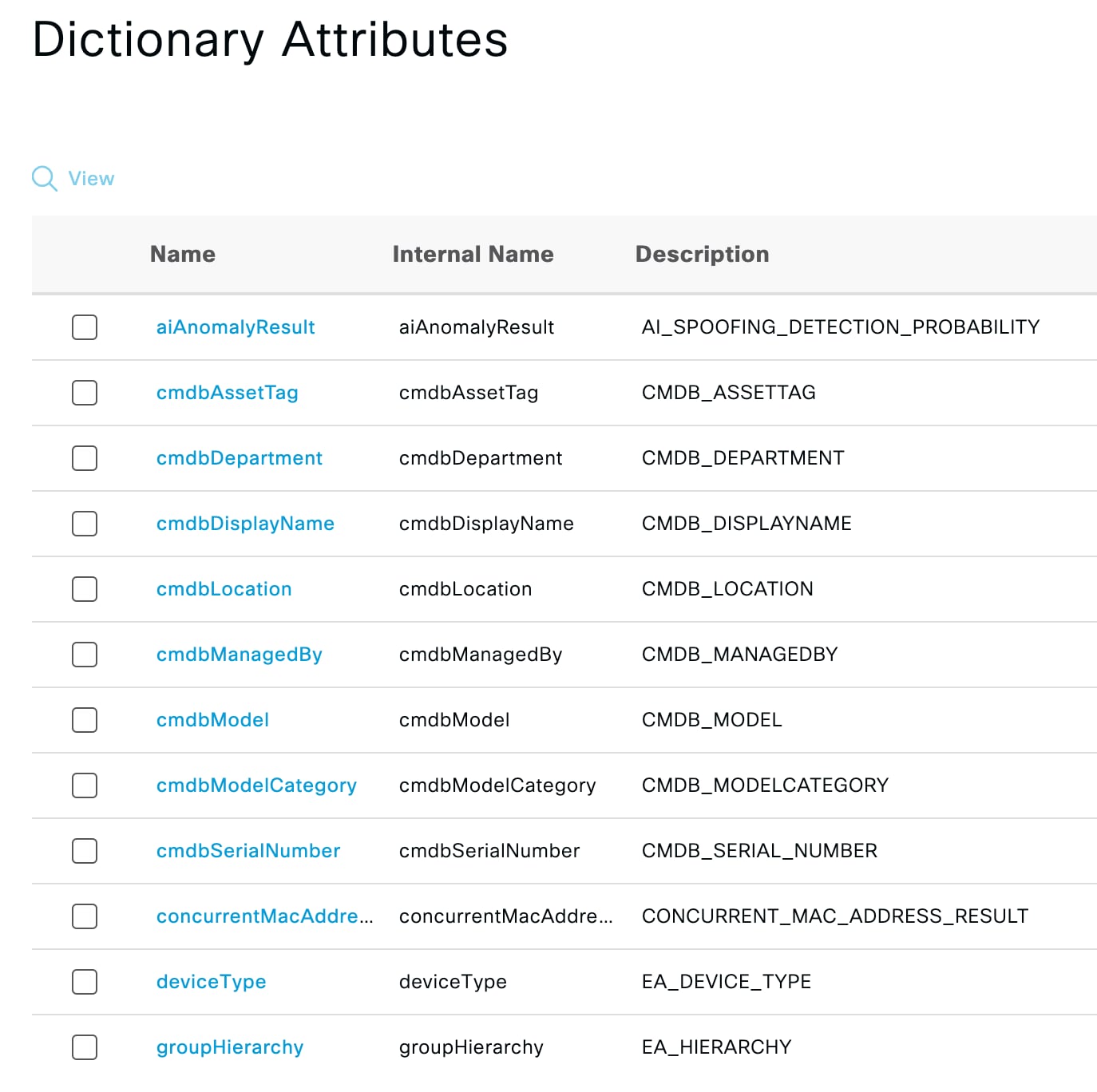

表示,原因是条件可以与多个类别相关联。

表示,原因是条件可以与多个类别相关联。

反馈

反馈