防病毒扫描概述

邮件网关包括来自第三方公司 Sophos 和 McAfee 的集成病毒扫描引擎。您可以获取邮件网关的许可密钥,以便使用其中一种或这两种病毒扫描引擎来扫描邮件中的病毒,然后将邮件网关设备配置为使用任一种防病毒扫描引擎扫描病毒。

McAfee 和 Sophos 引擎包含执行以下操作所需的程序逻辑:在特定位置扫描文件、处理和模式匹配病毒定义与在您的文件中找到的数据、在模拟环境下解密和运行病毒代码、应用启发式技术以识别新病毒,以及从合法文件中删除受感染代码。

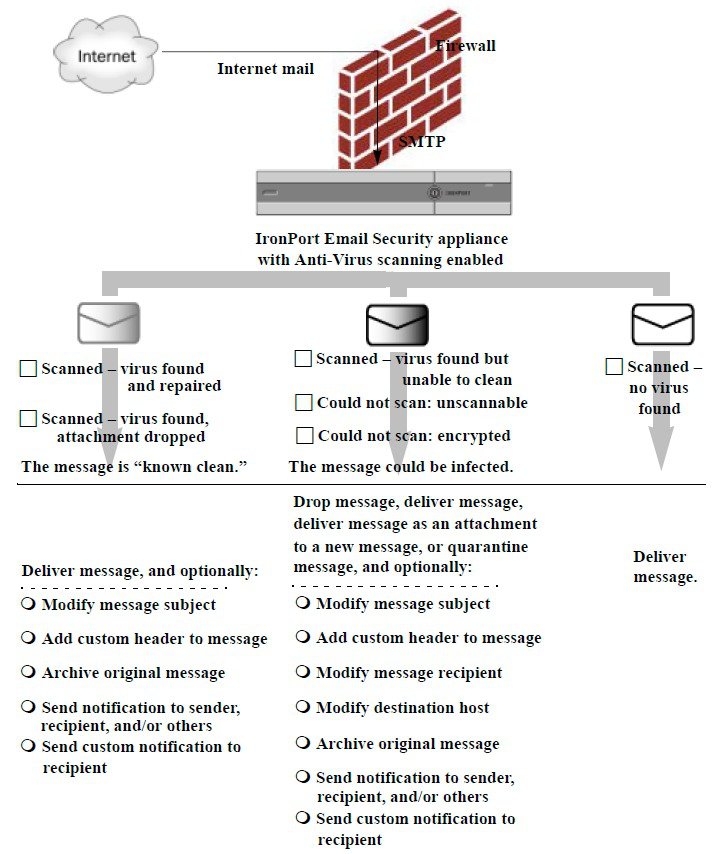

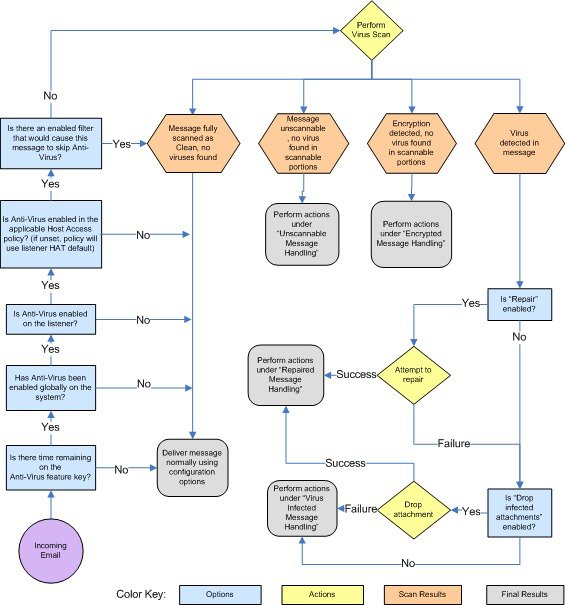

您可以将邮件网关配置为扫描邮件病毒(根据匹配的传入或外发邮件策略),如果发现病毒,则对该邮件执行不同的操作(包括“修复”病毒邮件、修改主题信头、添加额外的 X-Header、将邮件发送到备用地址或邮件主机、存档邮件或删除邮件)。

如果启用,则在邮件网关的“工作队列”中进行反垃圾邮件扫描后,立即执行病毒扫描。(请参阅邮件管道和安全服务。)

默认情况下,默认传入和外发邮件策略启用病毒扫描。

相关主题

试用版密钥

邮件网关为每个可用的防病毒扫描引擎附送 30 天的试用版密钥。通过以下方式可启用试用版密钥:访问“系统设置向导”(System Setup Wizard) 或“安全服务”(Security Services) >“Sophos/McAfee 防病毒”(Sophos/McAfee

Anti‑Virus) 页面中的许可协议,或者运行 antivirusconfig 或 systemsetup 命令(在 CLI 中)。一旦接受许可协议,默认情况下将为默认传入和外发邮件策略启用防病毒扫描引擎。有关在 30 天试用期过后如何启用该功能的信息,请与思科销售代表联系。可以通过系统管理 (System Administration) > 功能密钥 (Feature Keys) 页面或发出 featurekey 命令来查看评估的剩余时间。(有关详细信息,请参阅 功能密钥。)

使用多个防病毒扫描引擎扫描邮件

AsyncOS 支持使用多个防病毒扫描引擎扫描邮件 - 多层防病毒扫描。您可以将邮件网关配置为:基于每个邮件策略使用一个或两个许可的防病毒扫描引擎。例如,可以为高管创建一个邮件策略,并将该策略配置为同时使用 Sophos 和 McAfee 引擎扫描邮件。

使用多个扫描引擎扫描邮件可结合 Sophos 和 McAfee 防病毒扫描引擎的优势,提供“深度防御”。每个引擎都具有领先的防病毒捕获率,但由于每种引擎依赖不同的技术基础(在McAfee 防病毒过滤和Sophos 防病毒过滤中已讨论)来检测病毒,所以多次扫描方法更为有效。使用多个扫描引擎可能造成系统吞吐量下降,有关详细信息,请与您的思科支持代表联系。

无法配置病毒扫描的顺序。启用多层防病毒扫描时,McAfee 引擎首先扫描病毒,其次 Sophos 引擎再扫描病毒。如果 McAfee 引擎确定某封邮件无病毒,Sophos 引擎再扫描邮件,可添加第二层保护。如果 McAfee 引擎确定某封邮件包含病毒,邮件网关将跳过 Sophos 扫描,并根据您配置的设置对病毒邮件执行操作。

反馈

反馈