安装规划

查看影响规划决策的信息

- 如果您要配置虚拟邮件网关,请先参阅思科内容安全虚拟设备安装指南,然后再继续阅读本章。

- 如果配置的是 M 系列思科安全邮件和 Web 管理器,请参阅在思科安全邮件和 Web 管理器(M 系列)上集中管理服务。

- 我们建议在安装之前先查看了解邮件通道,因为某些特性和功能可能会影响您的基础设施中邮件网关的放置。

计划将邮件网关放置在网络外围

您的邮件网关旨在用作 SMTP 网关,也称为邮件交换 (MX)。为获得最佳效果,某些功能要求邮件网关是具有可直接访问互联网的 IP 地址的第一台机器(即它是外部 IP 地址)才能发送和接收邮件。

根据收件人的信誉过滤,反垃圾邮件、防病毒和病毒爆发过滤器功能(请参阅 IronPort 反垃圾邮件过滤、Sophos 防病毒过滤和爆发过滤器)旨在处理互联网和内部网络邮件的直接流量。您可以配置邮件网关,对传入及传出企业的所有邮件流量进行策略实施(有关定义允许连接哪些主机的概述)。

确保邮件网关可通过公共互联网访问,且是您的邮件基础设施中的“第一跳”。如果允许另一个 MTA 位于网络周界并处理所有外部连接,则邮件网关将无法确定发件人的 IP 地址。需要发件人的 IP 地址才能识别和区分邮件流监控中的发件人,以查询 IP 信誉服务 获得发件人的 IP 信誉得分,以及提高反垃圾邮件和病毒爆发过滤器功能的效果。

Note |

如果无法将邮件网关配置为从互联网接收邮件的第一台机器,仍可以使用邮件网关上提供的一些安全服务。有关详细信息,请参阅 通过传入中继确定部署中的发件人 IP 地址。 |

当您将邮件网关用作 SMTP 网关时:

在 DNS 中注册邮件安全设备

恶意邮件发件人会主动搜索公共 DNS 记录寻找新的受害者。为了充分利用反垃圾邮件、病毒爆发过滤器、McAfee 防病毒和 Sophos 防病毒功能,请确保在 DNS 中注册邮件网关。

要在 DNS 中注册邮件网关,请创建一条 A 记录,将邮件网关的主机名映射到其 IP 地址,再创建一条 MX 记录,将您的公共域映射到邮件网关的主机名。您必须为 MX 记录指定优先级,才能将邮件网关公布为域的主 MTA 或备用 MTA。

在下面的示例中,邮件网关 (ironport.example.com) 是域 example.com 的备用 MTA,因为其 MX 记录具有更高的优先级值 (20)。换句话说,该数值越大,MTA 的优先级越低。

|

|

|

通过在 DNS 中注册邮件网关,无论如何设置 MX 记录的优先级,都将吸引垃圾邮件攻击。但是,病毒攻击很少会瞄准备用 MTA。在这种情况下,如果您最终分地挖掘出防病毒引擎的潜能,请将邮件网关的 MX 记录优先级值设置为等于或高于其他 MTA 值。

安装情景

您可以采用多种方式在现有网络基础设施中安装邮件网关。

以下情景代表了大多数客户的网络配置。如果您的网络配置有很大的差异,并且您需要获得有关安装规划方面的帮助,请联系思科客户支持(请参阅思科客户支持)。

配置概述

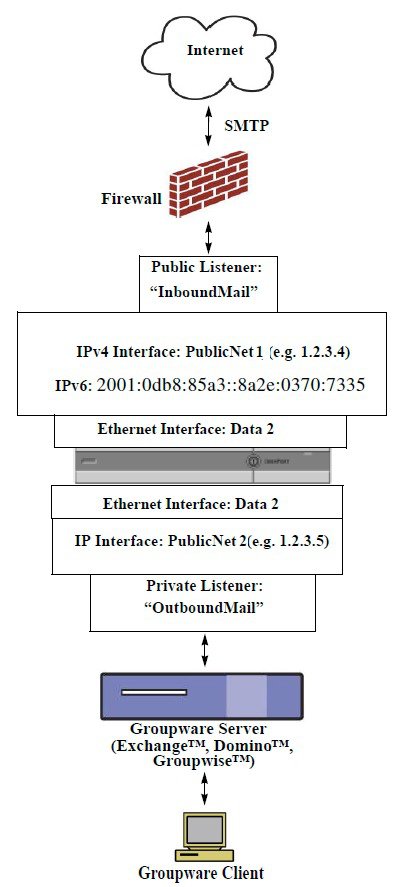

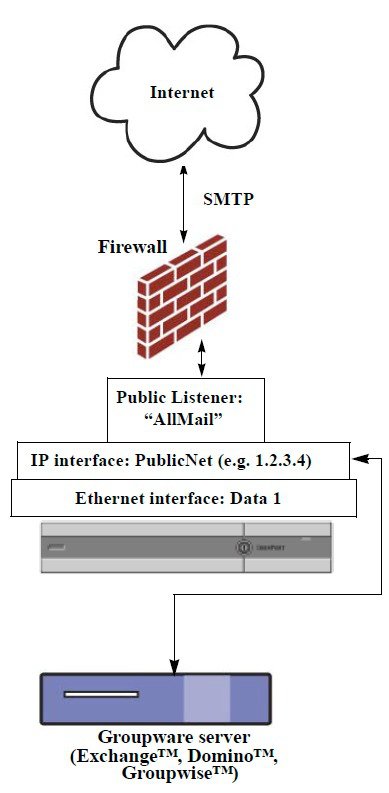

下图显示邮件网关在企业网络环境中的典型安装。

在某些情况下,邮件网关位于网络“DMZ”内,此时邮件网关和组件服务器之间会有一道额外的防火墙。

下面介绍以下网络方案:

- 防火墙背后:两个侦听程序配置(图 - 防火墙背后情景/2 个侦听程序配置)

选择与您的基础设施最匹配的配置。然后继续下一部分为系统设置做好准备。

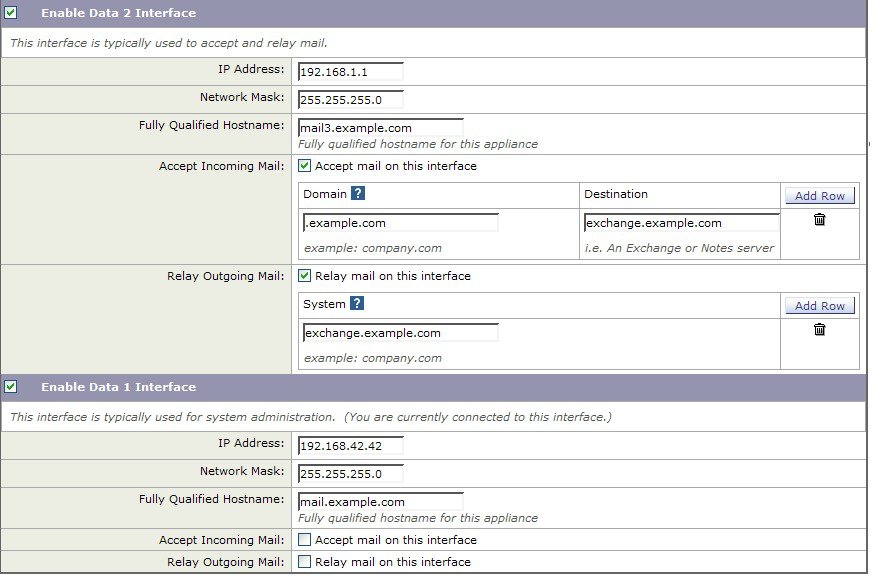

传入

- 您指定的本地域接受传入邮件。

- 所有其他域都将被拒绝。

- 外部系统直接连接到邮件网关以在本地域中传输邮件,邮件网关通过 SMTP 路由将邮件中继到适当的组件服务器(例如,Exchange™、Groupwise™、Domino™)。(请参阅路由本地域的邮件。)

传出

- 内部用户发送的传出邮件通过组件服务器路由邮件网关。

- 邮件网关根据私人侦听程序的主机访问表中的设置接受传出邮件。(有关详细信息,请参阅 使用侦听程序。)

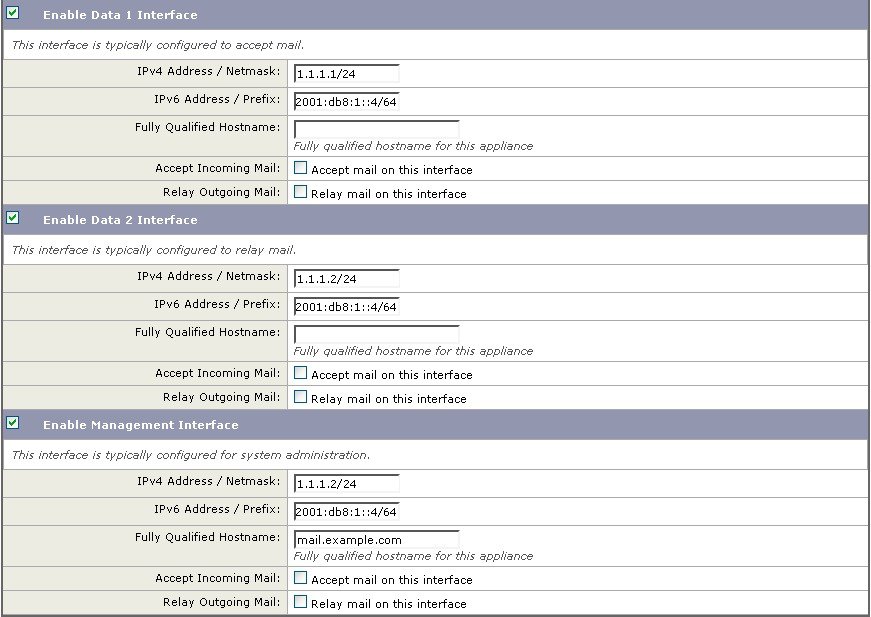

以太网接口

在这些配置中,只需要邮件网关上的一个可用以太网接口。但是,您可以配置两个以太网接口,并将您的内部网络与外部互联网连接分开。

有关将多个 IP 地址分配到可用接口的详细信息,请参阅使用 Virtual Gateway™ 技术为所有托管的域配置邮件网关和分配网络和 IP 地址。

硬件端口

硬件设备上端口的数量和类型取决于型号:

|

端口 |

类型 |

C190 |

C390 |

C690 |

C690F |

C195 |

C395 |

C695 |

C695F |

|---|---|---|---|---|---|---|---|---|---|

|

管理 |

以太网 |

0 |

1 |

1 |

1 |

0 |

1 |

1 |

1 |

|

数据 |

以太网 |

2* |

5 |

5 |

3 |

2* |

5 |

5 |

3 |

|

控制台 |

序列 |

RJ-45 |

RJ-45 |

RJ-45 |

RJ-45 |

RJ-45 |

RJ-45 |

RJ-45 |

RJ-45 |

|

远程电源管理 (RPC) |

以太网 |

支持 |

支持 |

支持 |

支持 |

支持 |

支持 |

支持 |

支持 |

*对于没有专用管理端口的设备,请使用 Data1 端口进行管理。

有关端口的详细信息,请参阅您的设备型号对应的硬件安装指南。

相关主题

高级配置

除了图 - 防火墙后情景/2 个侦听程序配置和图 - 1 个侦听程序配置中显示的配置之外,还可以配置:

- 使用集中管理功能的多个邮件网关。请参阅 使用集群进行集中管理

- 网络接口卡级别的冗余,方法是使用 NIC 配对功能“组合”邮件网关上的两个以太网接口。请参阅高级网络配置

防火墙设置(NAT,端口)

SMTP 和 DNS 服务必须具有互联网访问权限。其他服务可能也需要打开的防火墙端口。有关详细信息,请参阅防火墙信息。

反馈

反馈