Upstream-proxy configureren in Secure Web Appliance

Inhoud

Inleiding

In dit document worden de stappen beschreven voor het configureren van Upstream Proxy in Secure Web Appliance (SWA).

Voorwaarden

Vereisten

Cisco raadt kennis van de volgende onderwerpen aan:

- SWA-beheer.

- Basisprotocollen voor netwerken en proxy's.

Cisco raadt u aan deze hulpprogramma's te installeren:

- Fysieke of virtuele SWA

- Administratieve toegang tot de grafische gebruikersinterface (GUI) van SWA

- Administratieve toegang tot de SWA Command Line Interface (CLI)

Gebruikte componenten

Dit document is niet beperkt tot specifieke software- en hardware-versies.

De informatie in dit document is gebaseerd op de apparaten in een specifieke laboratoriumomgeving. Alle apparaten die in dit document worden beschreven, hadden een opgeschoonde (standaard)configuratie. Als uw netwerk live is, moet u zorgen dat u de potentiële impact van elke opdracht begrijpt.

Upstream-proxy configureren

Gebruik deze stappen om een upstream-proxy in SWA te configureren.

| Stappen |

Stappen |

| Stap 1. (Optioneel) Maak een aangepaste URL-categorie voor de URL's |

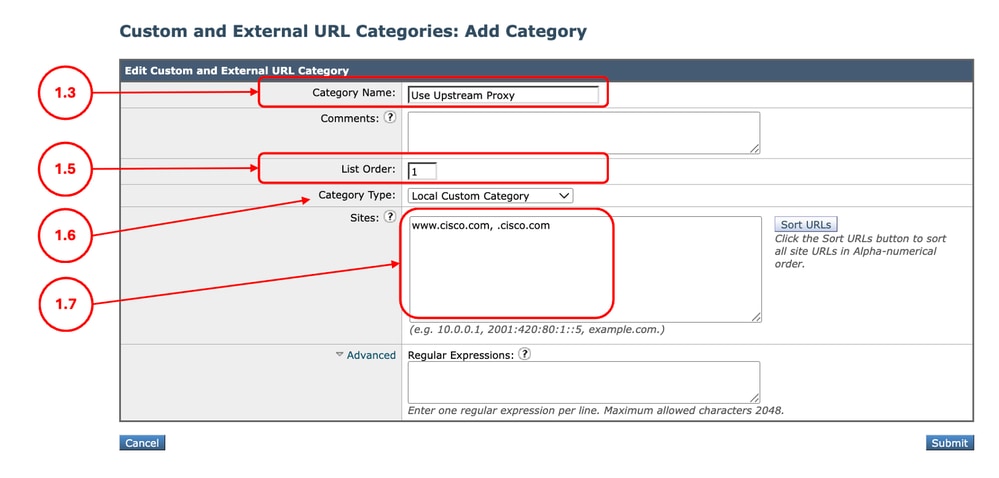

Stap 1.1.Kies Web Security Manager van GUI en klik op Aangepaste en Externe URL-categorieën. Stap 1.5. Kies in Lijstvolgorde de eerste categorie die u bovenaan wilt plaatsen. Stap 1.6. Kies in de vervolgkeuzelijst Categorie de optie Lokale aangepaste rubriek. Stap 1.7. Voeg de gewenste URL's toe in de sectie Sites. Stap 1.8. Verzenden.

|

Stap 2. (Optioneel) Maak een identificatieprofiel om de upstream-proxy te gebruiken |

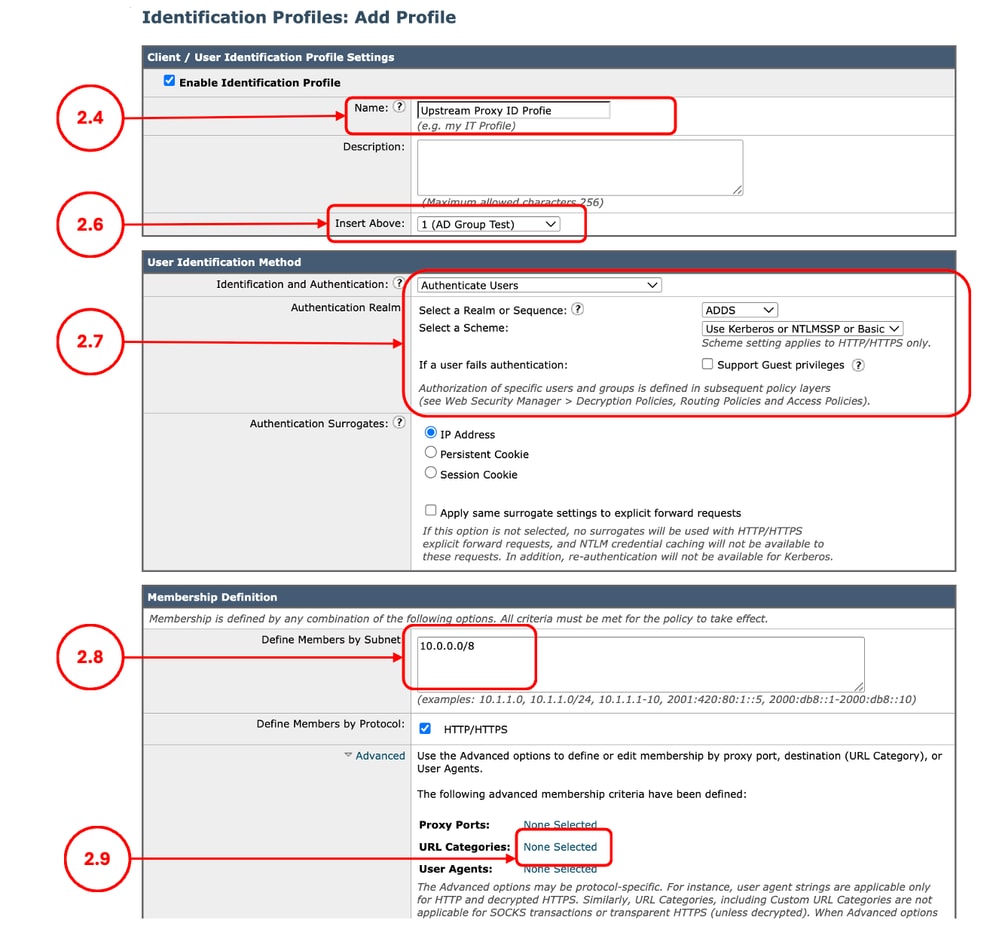

Stap 2.1.Kies Web Security Manager van GUI en klik op Identificatieprofielen. Stap 2.7. Als u niet wilt verifiëren welke gebruikers op dit beleid van toepassing zijn, kiest u in het gedeelte Gebruikersidentificatiemethoden de optie Vrijstellen van verificatie/identificatie, anders configureert u de verificatieparameters. Stap 2.8.In de Leden definiëren op subnet, laat dit veld leeg om alle client IP-adres op te nemen, tenzij u wilt passeren door het verkeer voor een bepaald IP-adres. Stap 2.9. (Optioneel: Als u een upstream-proxy moet gebruiken voor specifieke gebruikers die toegang hebben tot bepaalde websites, voltooit u deze stap.) Kies in de sectie Geavanceerd de optie Aangepaste URL-categorieën en voeg de Aangepaste URL-categorie toe die is gemaakt in stap 1 Stap 2.10. Verzenden.

|

Stap 3. De upstream proxy maken |

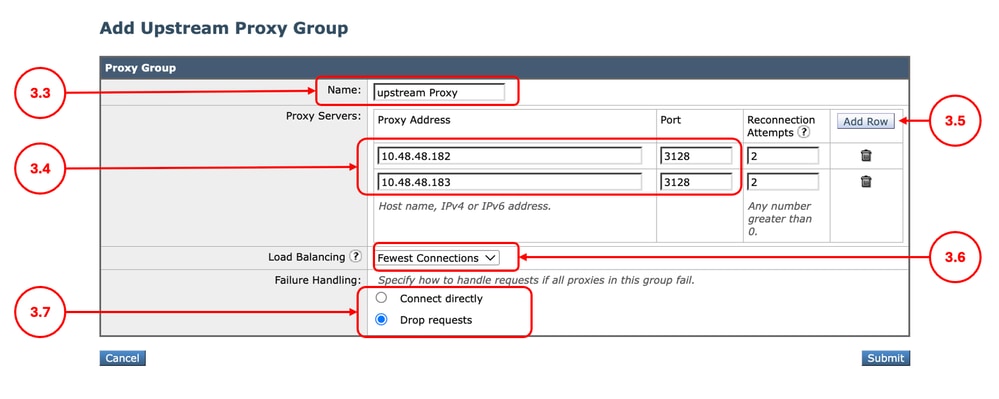

Stap 3.1.Van GUI, Kies Network en klik vervolgens op Upstream Proxy. Stap 3.2. Klik op Groep toevoegen. Stap 3.3.Een unieke naam toewijzen. Stap 3.6. (Optioneel) Als u meer dan één Upstream-proxy hebt ingevoerd in het gedeelte Load Balancing, definieert u de gewenste Load Balancing-methode,

Stap 3.7. Kies de optie Mislukking is afhankelijk van uw interne beleid.

Stap 3.8. Verzenden.

|

Stap 4. (Optioneel) Upload het decoderingscertificaat |

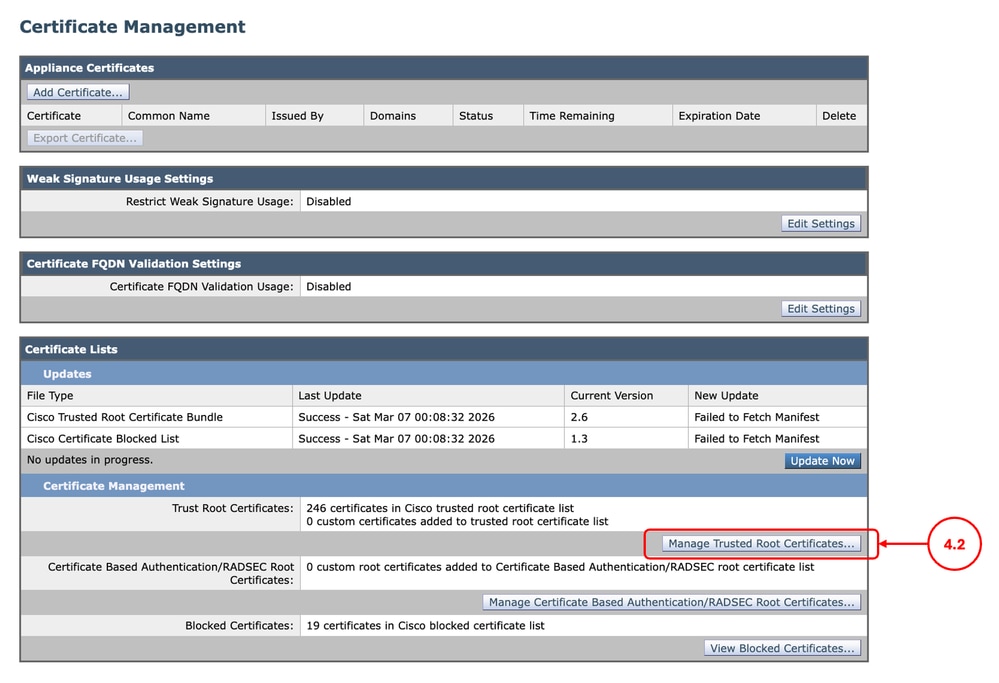

Stap 4.1.Van GUI, Kies Network en klik vervolgens op Certificate Management. Stap 4.2. Klik in het gedeelte Certificaatbeheer op Vertrouwde basiscertificaten beheren.

Stap 4.3. Verzenden en wijzigingen vastleggen. |

Stap 5. Het routeringsbeleid configureren |

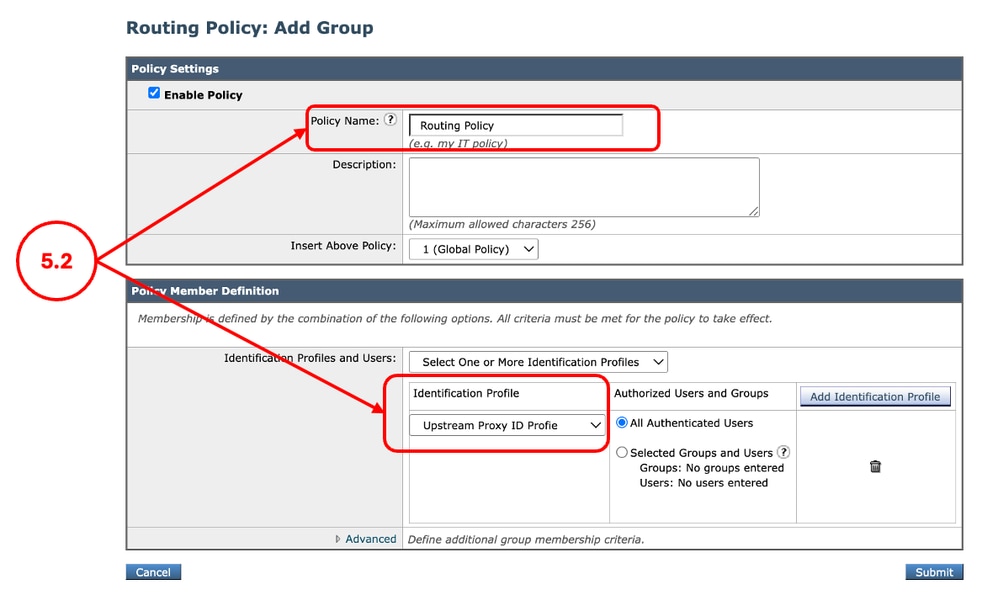

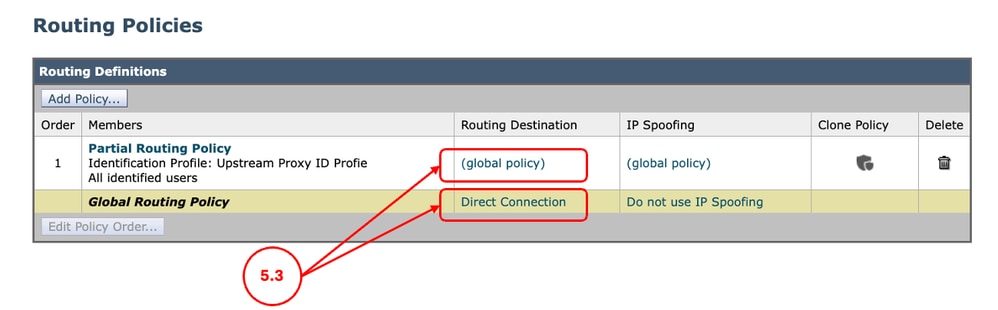

Stap 5.1. Kies Web Security Manager in GUI en klik op Routeringsbeleid. Stap 5.2. (Optioneel) Als u de upstream-proxy voor specifieke gebruikers of websites wilt gebruiken, klikt u op Beleid toevoegen en selecteert u het identificatieprofiel dat u in stap 2 hebt gemaakt.

Stap 5.3. Voor de gewenste voorwaarden, die u wilt gebruiken de upstream proxy, klikt u op Routing Destination link en selecteer de Upstream Proxy Group die u hebt gemaakt op stap 3.

Stap 5.4. Verzenden en vastleggen van de wijzigingen. |

Stap 6. (Optioneel) De instellingen voor de niet-reagerende upstream-proxy configureren |

Stap 6.1. Meld u aan bij de CLI en voer geavanceerde proxyconfig uit Stap 6.2. Selecteer DIVERSEN Stap 6.3. Druk op Enter totdat u Enter minimum idle timeout ziet voor het controleren van niet-reagerende upstream proxy (in seconden). u kunt de minimale hoeveelheid tijd configureren, SWA wacht om de upstream proxy die eerder ziek was verklaard opnieuw te proberen. De standaardwaarde is 10 seconden. Stap 6.4. Druk op Enter om door te gaan naar de volgende instelling. Wanneer u de maximale time-out voor inactieve tijd definieert voor het controleren van een niet-reagerende upstream-proxy, moet u er rekening mee houden dat als deze time-outwaarde wordt bereikt voordat het geconfigureerde aantal herverbindingspogingen is uitgeput (stap 3), de SWA de upstream-proxy offline beschouwt. Stap 6.7. Blijf op Enter drukken totdat u de wizard afsluit, voer commit uit om de wijzigingen op te slaan. |

Logboekregistratie

Accessoires

In de Accesslogs wordt het verkeer dat naar upstream proxy is geleid weergegeven als DEFAULT_PARENT gevolgd door de naam van de upstream proxy. Hier is een voorbeeld:

1775659642.780 462 10.20.3.15 TCP_MISS_SSL/200 129 CONNECT tunnel://www.cisco.com:443/ "AMOJARRA\amojarra" DEFAULT_PARENT/10.48.48.182 - DECRYPT_WEBCAT_7-DPurl-Auith-NONE-NONE-NONE-DefaultGroup-NONE <"IW_comp",8.7,1,"-",-,-,-,-,"-",-,-,-,"-",-,-,"-","-",-,-,"IW_comp",-,"-","Computers and Internet","-","Unknown","Unknown","-","-",2.23,0,-,"-","-",-,"-",-,-,"-","-",-,-,"-",-,-> - -proxylogen

Vanuit de proxylogs kunt u de gezondheidsstatus van de upstream-proxy's controleren.

Hier zijn enkele voorbeelden, omdat we de herverbindingspogingen in stap 3 tot twee keer hebben geconfigureerd, wordt de upstream-proxy na twee fouten verbinding maken met de upstream-proxy als dad verklaard en SWA verwijdert deze upstream-proxy uit de lijst totdat het proxyproces opnieuw wordt gestart.

Thu Apr 2 13:52:35 2026 Info: PROX_CONNTRACK : 940 : [15968:0] Peer-upstream 10.48.48.182:3128 was healthy, now sick.

Thu Apr 2 13:52:36 2026 Info: PROX_CONNTRACK : 940 : [15968:0] Peer 10.48.48.182:3128 was sick, now healthy.

...

Thu Apr 2 13:59:37 2026 Info: PROX_CONNTRACK : 60 : [71197:0] Peer 10.48.48.183:3128 remains sick after 2 failures.

Thu Apr 2 13:59:39 2026 Warning: PROX_CONNTRACK : 70 : [71197:0] Peer-upstream 10.48.48.183:3128 declared dead.Gerelateerde informatie

- Gebruikershandleiding voor AsyncOS 15.0 voor Cisco Secure Web Appliance

- Aangepaste URL-categorieën configureren in Secure Web Appliance - Cisco

- Hoe Office 365-verkeer vrij te stellen van verificatie en decodering op Cisco Web Security Appliance (WSA) - Cisco

- Best practices voor veilige webapparaten gebruiken - Cisco

- Verkeer blokkeren in Secure Web Appliance

- Uploadverkeer blokkeren in Secure Web Appliance

- Executable File Download blokkeren in SWA

- Microsoft Updates-verkeer omzeilen in Secure Web Appliance

- Verificatie omzeilen in Secure Web Appliance - Cisco

Revisiegeschiedenis

| Revisie | Publicatiedatum | Opmerkingen |

|---|---|---|

1.0 |

28-Apr-2026

|

Eerste vrijgave |

Feedback

Feedback