Security Cloud Control 테넌트 생성

디바이스를 온보딩하고 관리하기 위해 새 Security Cloud Control 테넌트를 프로비저닝할 수 있습니다. 온프레미스 방화벽 Management Center 버전 7.2 이상을 사용하고 이를 Cisco Security Cloud와 통합하려는 경우 통합 워크플로우의 일부로 Security Cloud Control 테넌트를 생성할 수도 있습니다.

절차

-

Security Cloud Control 테넌트를 프로비저닝하려는 지역을 선택하고 Sign Up(등록)을 클릭합니다.

-

Security Cloud Sign On(보안 클라우드 로그인) 페이지에서 자격 증명을 입력합니다.

-

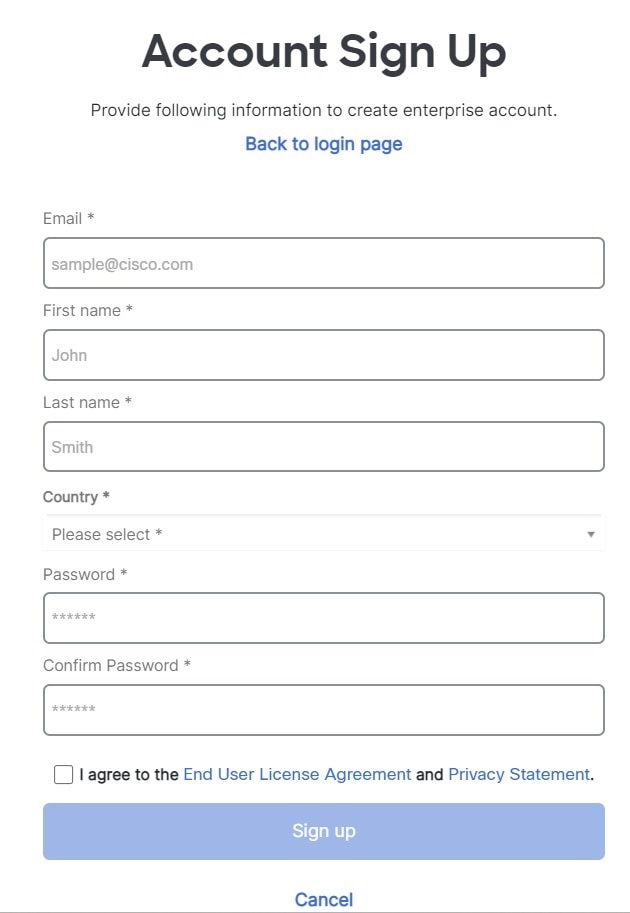

Security Cloud Sign On 어카운트가 없고 새로 생성하려는 경우, Sign up now(지금 등록)를 클릭합니다.

-

어카운트를 생성하기 위한 정보를 입력하십시오.

다음은 몇 가지 팁입니다.

-

Email(이메일): Security Cloud Control에 로그인하는 데 사용할 이메일 주소를 입력합니다.

-

Password(암호): 강력한 암호를 입력하십시오.

-

-

Sign up(등록하기)을 클릭합니다. Cisco는 등록한 주소로 확인 이메일을 보냅니다.

-

메일을 열고 메일 및 Security Cloud Sign On(보안 클라우드 로그인) 페이지에서 Activate account(어카운트 활성화)를 클릭합니다.

-

선택한 디바이스에서 Duo를 사용하여 다단계 인증을 구성하고 Log in with Duo(Duo로 로그인)을 클릭하고 Finish(마침)를 클릭합니다.

Note

휴대전화에 Duo Security 앱을 설치하는 것이 좋습니다. Duo 설치에 대한 질문은 Duo 2단계 인증 가이드: 등록 가이드를 참조하십시오.

-

- 테넌트의 이름을 제공하고 Create new account(새 어카운트 생성)를 클릭합니다.

-

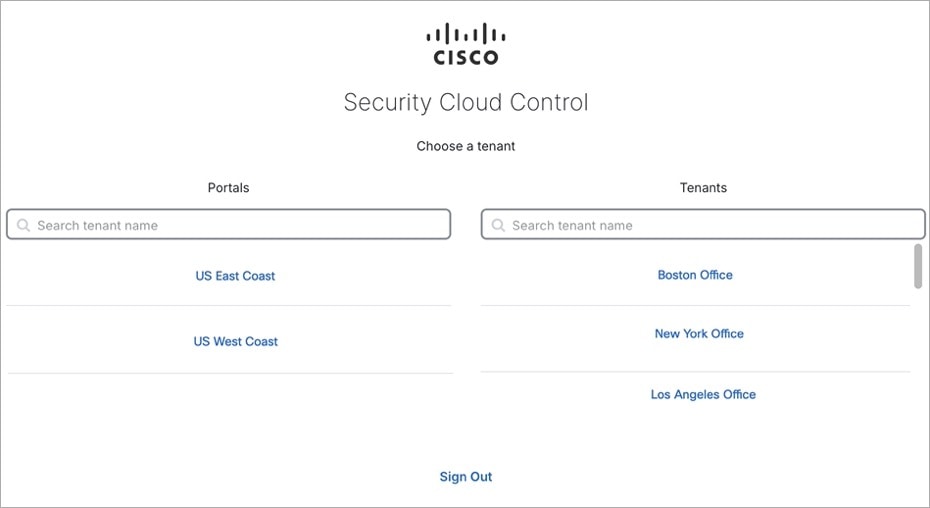

선택한 지역에 새 Security Cloud Control 테넌트가 생성됩니다. 생성되는 Security Cloud Control 테넌트에 대한 세부 정보가 포함된 이메일도 받게 됩니다. 여러 Security Cloud Control 테넌트와 이미 연결되어 있는 경우 Choose a tenant(테넌트 선택) 페이지에서 로그인하기 위해 방금 생성한 테넌트를 선택합니다. 처음으로 새 Security Cloud Control 테넌트를 생성하는 경우 테넌트에 직접 로그인됩니다.

Security Cloud Control 테넌트에 처음으로 로그인하는 방법에 대한 자세한 내용은 새 Security Cloud Control 테넌트에 최초 로그인을 참조하십시오.

Security Cloud Control 테넌트 및 다양한 테넌트 설정 관리에 대한 자세한 내용은 테넌트 관리를 참조하십시오.

Security Cloud Control 테넌트를 정식 버전으로 업그레이드

Security Cloud Control의 무료 평가판을 사용 중인 경우 평가판 기간이 남은 기간 동안 Security Cloud Control의 무료 평가판을 사용 중이라는 배너가 계속 표시됩니다. 평가판 기간 중 언제든지 Security Cloud Control 테넌트를 정식 버전으로 업그레이드할 수 있습니다. 시스코 영업 담당자에게 문의하거나 시스코 영업팀에 연락하면 영업팀에서 대신 주문하고 세일즈 오더 번호를 받을 수 있습니다.

세일즈 오더 번호를 받으면 배너에서 정식 버전으로 업그레이드를 클릭하고 주문 번호를 입력하면 정식 버전의 Security Cloud Control를 사용할 수 있습니다.

Security Cloud Control 평가판 기간 연장 요청

평가판을 30일 동안 계속 사용하려면 Request for an extension(연장 요청)을 클릭합니다.

DUO Security 설치. 휴대전화에 Duo Security 앱을 설치하는 것이 좋습니다. Duo 설치에 대한 질문은

DUO Security 설치. 휴대전화에 Duo Security 앱을 설치하는 것이 좋습니다. Duo 설치에 대한 질문은

)을 클릭하여

)을 클릭하여

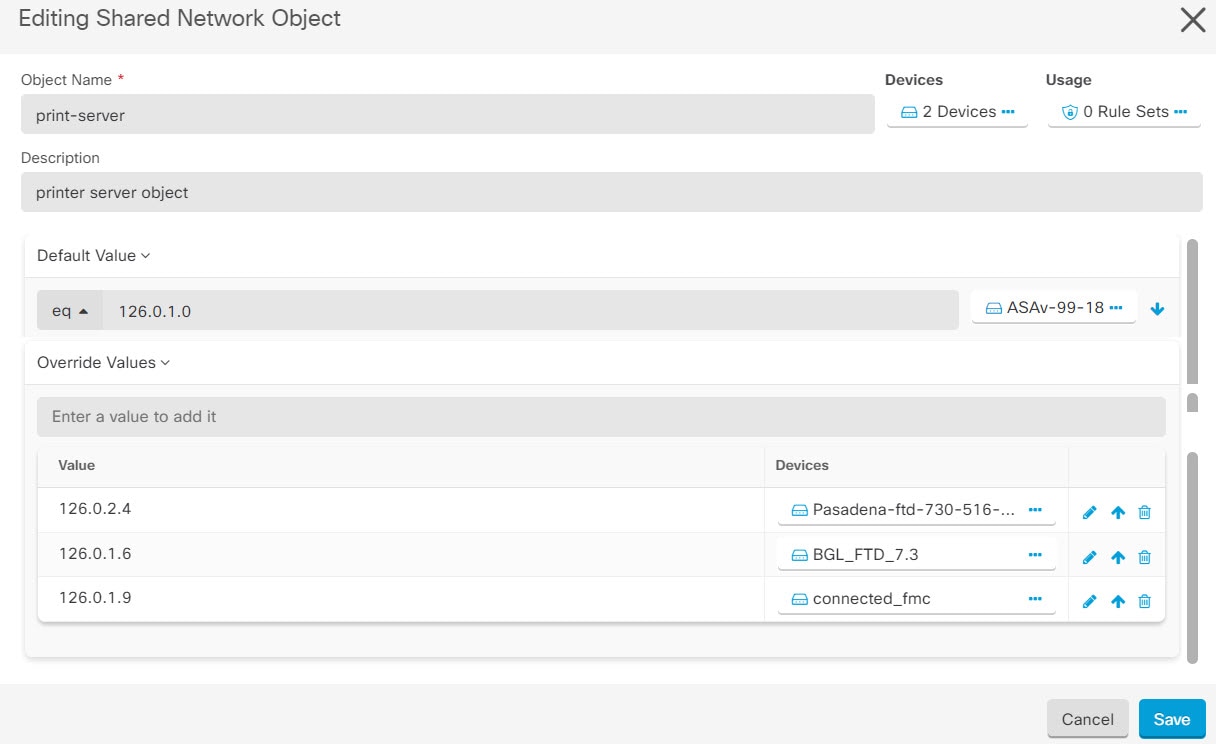

로 식별합니다.

로 식별합니다.

로 식별됩니다.

로 식별됩니다.

로 식별됩니다.

로 식별됩니다.

로 식별됩니다.

로 식별됩니다.

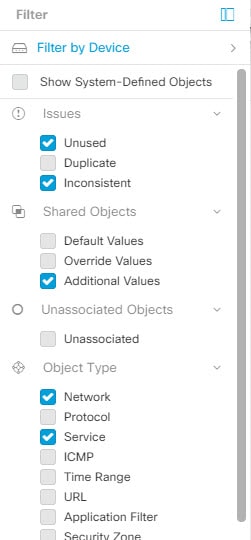

를 클릭하고 Unassociated(연결되지 않음) 체크 박스를 선택합니다.

를 클릭하고 Unassociated(연결되지 않음) 체크 박스를 선택합니다.

를 클릭합니다.

를 클릭합니다.

를 클릭합니다.

를 클릭합니다.

를 클릭합니다.

를 클릭합니다.

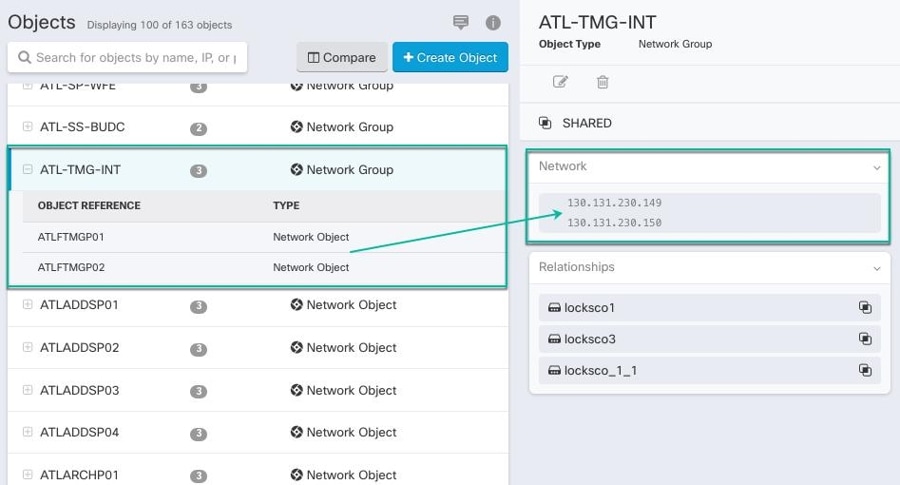

를 사용하여 새 개체를 생성합니다.

를 사용하여 새 개체를 생성합니다.

피드백

피드백