Secure Device Connector 문제 해결

다음 주제를 사용하여 온프레미스 SDC(Secure Device Connector) 문제를 해결합니다.

이러한 시나리오와 일치하지 않는 경우 Cisco 기술 지원 센터에서 케이스를 엽니다.

SDC에 연결할 수 없음

Security Cloud Control에서 연속으로 두 개의 하트비트 요청에 응답하지 못한 경우 SDC는 "도달할 수 없음" 상태입니다. SDC에 연결할 수 없는 경우 테넌트는 온보딩한 디바이스와 통신할 수 없습니다.

Security Cloud Control는 다음과 같은 방식으로 SDC에 연결할 수 없음을 나타냅니다.

-

"일부 SDC(Secure Device Connector)에 연결할 수 없습니다."라는 메시지가 표시됩니다. Security Cloud Control 홈페이지에서 이러한 SDC와 연결된 디바이스와 통신할 수 없습니다.

-

Services(서비스) 페이지에서 SDC의 상태는 "연결할 수 없음"입니다.

먼저 이 문제를 해결하려면 SDC를 테넌트에 다시 연결해 봅니다.

-

SDC 가상 머신이 실행 중이고 해당 지역의 Security Cloud Control IP 주소에 도달할 수 있는지 확인합니다.

매니지드 디바이스에 Security Cloud Control 연결을 참조하십시오.

-

하트비트를 수동으로 요청하여 Security Cloud Control와 SDC를 다시 연결해 봅니다. SDC가 하트비트 요청에 응답하면 "활성" 상태로 돌아갑니다. 하트비트를 수동으로 요청하려면 다음과 같이 작업합니다.

-

왼쪽 창에서 를 선택합니다.

-

연결할 수 없는 SDC를 클릭합니다.

-

작업 창에서 Request Heartbeat(하트비트 요청)를 클릭합니다.

-

Reconnect(다시 연결)를 클릭합니다.

-

-

테넌트에 수동으로 다시 연결하려고 시도한 후에도 SDC가 활성 상태로 돌아가지 않으면, 구축 후 SDC 상태가 Security Cloud Control에서 활성화되지 않음의 지침을 따르십시오.

.

구축 후 SDC 상태가 Security Cloud Control에서 활성화되지 않음

Security Cloud Control가 구축 후 약 10분 동안 SDC가 활성 상태임을 나타내지 않으면 SDC를 구축할 때 생성한 Security Cloud Control 사용자 및 암호를 사용하여 SSH로 SDC VM에 연결합니다.

Procedure

|

Step 1 |

Security Cloud Control에서 활성 상태로 표시되지 않는 SDC를 클릭하고 Request Heartbeat(하트비트 청)를 클릭합니다. |

|

Step 2 |

다음 명령을 사용하여 컨테이너가 실행 중인지 확인합니다.

|

|

Step 3 |

SDC 로그를 보고 명령을 사용하여 오류를 확인합니다.

|

|

Step 4 |

다음 명령을 사용하여 컨테이너를 다시 시작합니다.

|

SDC의 변경된 IP 주소가 Security Cloud Control에 반영되지 않음

SDC의 업데이트된 IP 주소를 보려면, 이전에 제공된 단계를 사용하여 하트비트를 요청한 다음 브라우저를 새로 고칩니다.

하트비트 요청

Security Cloud Control에서 활성 상태로 표시되지 않는 SDC를 클릭하고, 사이드바 에서 Request Heartbeat(하트비트 요청)를클릭합니다.

-

docker ps명령을 사용하여 컨테이너가 실행 중인지 확인합니다. -

sdc show logs명령을 사용하여 SDC 로그를 보고 오류를 확인합니다. -

sdc restart명령을 사용하여 컨테이너를 다시 시작합니다.

SDC와의 디바이스 연결 문제 해결

이 도구를 사용하여 Security Cloud Control에서 SDC(Secure Device Connector)를 통해 디바이스로의 연결을 테스트합니다. 디바이스가 온보딩에 실패하거나 온보딩 전에 Security Cloud Control가 디바이스에 연결할 수 있는지 확인하려는 경우 이 연결을 테스트할 수 있습니다.

Procedure

|

Step 1 |

왼쪽 창에서 를 클릭하고 Secure Connector(보안 커넥터) 탭을 클릭합니다. |

|

Step 2 |

SDC를 선택합니다. |

|

Step 3 |

오른쪽의 Troubleshooting(문제 해결) 창에서 Device Connectivity(디바이스 연결)를 클릭합니다. |

|

Step 4 |

문제 해결을 시도하거나 연결을 시도하는 디바이스의 유효한 IP 주소 또는 FQDN 및 포트 번호를 입력하고 Go(이동)를 클릭합니다. Security Cloud Control는 다음 검증을 수행합니다. |

|

Step 5 |

디바이스에 대한 온보딩 또는 연결 문제가 계속 발생하는 경우 Security Cloud Control 지원에 문의하십시오. |

간헐적으로 또는 SDC에 연결되지 않음

SDC(Secure Device Connector)는 지금까지 CentOS 7 가상 머신에 설치되었습니다. 그러나 CentOS는 단종되어 Security Cloud 제어의 방화벽에서 더 이상 지원되지 않으므로 CentOS 7의 모든 SDC를 Ubuntu 가상 머신으로 마이그레이션하는 것이 좋습니다.

자세한 내용은 온프레미스 Secure Device Connector 및 Secure Event Connector를 CentOS 7 가상 머신에서 Ubuntu 가상 머신으로 마이그레이션을 참조하십시오.

이 절차는 여전히 CentOS를 사용하는 경우에 온프레미스 SDC에만 적용됩니다.

증상: 간헐적으로 또는 SDC에 연결되지 않음

진단: 이 문제는 디스크 공간이 거의 찼을 때(80% 이상) 발생할 수 있습니다.

디스크 공간 사용량을 확인하려면 다음 단계를 수행합니다.

-

SDC(Secure Device Connector) VM용 콘솔을 엽니다.

-

사용자 이름 cdo로 로그인합니다.

-

최초 로그인 시 생성한 비밀번호를 입력합니다.

-

먼저 df -h를 입력하여 사용 가능한 디스크 공간이 없는지 확인하여 디스크 여유 공간을 확인합니다.

Docker에서 디스크 공간을 소비한 것을 확인할 수 있습니다. 정상적인 디스크 사용량은 2GB 미만일 것으로 예상됩니다.

-

Docker 폴더의 디스크 사용량을 보려면,

sudo du -h /var/lib/docker | sort -h를 실행합니다.

Docker 폴더의 디스크 공간 사용량을 볼 수 있습니다.

절차

Docker 폴더의 디스크 공간 사용량이 거의 가득 찬 경우 docker 구성 파일에서 다음을 정의합니다.

-

최대 크기: 현재 파일이 최대 크기에 도달하면 로그 회전을 강제합니다.

-

최대 파일: 최대 한도에 도달했을 때 초과 회전된 로그 파일을 삭제합니다.

다음을 수행하십시오.

-

sudo vi /etc/docker/daemon.json를 실행합니다.

-

파일에 다음 줄을 삽입합니다.

{

"log-driver": "json-file",

"log-opts": {"max-size": "100m", "max-file": "5" }

}

-

ESC 키를 누른 다음 :wq!를 입력합니다. 변경 사항을 쓰고 파일을 닫습니다.

참고

sudo cat /etc/docker/daemon.json을 실행하여 파일의 변경 사항을 확인할 수 있습니다.

-

sudo systemctl restart docker를 실행하여 doker 파일을 다시 시작합니다.

변경 사항이 적용되려면 몇 분 정도 걸립니다. sudo du -h /var/lib/docker | sort -h를 실행하여 docker 폴더의 업데이트된 디스크 사용량을 봅니다.

-

df -h를 실행하여 사용 가능한 디스크 크기가 증가했는지 확인합니다.

-

SDC 상태를 Unreachable(연결 불가)에서 Active(활성)로 변경하려면 먼저 에서 Secure Connector(보안 커넥터) 탭으로 이동하여 Actions(작업) 메뉴에서 Request Reconnect(재연결 요청)를 클릭해야 합니다.

Secure Device Connector에 영향을 미치는 컨테이너 권한 상승 취약점: cisco-sa-20190215-runc

Cisco PSIRT(제품 보안 사고 대응 팀)는 Docker의 심각도가 높은 취약성에 대해 설명하는 보안 자문 cisco-sa-20190215-runc를 게시했습니다. 취약성에 대한 전체 설명은 전체 PSIRT 팀 자문을 참조하십시오.

이 취약성은 모든 Security Cloud Control 고객에게 영향을 미칩니다.

-

Security Cloud Control의 클라우드 구축 SDC(Secure Device Connector)를 사용하는 고객은 Security Cloud Control 운영팀에서 교정 단계를 이미 수행했으므로 아무 작업도 수행할 필요가 없습니다.

-

온프레미스에 구축된 SDC를 사용하는 고객은 최신 Docker 버전을 사용하도록 SDC 호스트를 업그레이드해야 합니다. 다음 지침에 따라 이 작업을 수행할 수 있습니다.

Security Cloud Control-표준 SDC 호스트 업데이트

-

SDC(Secure Device Connector)는 지금까지 CentOS 7 가상 머신에 설치되었습니다. 그러나 CentOS는 단종되어 Security Cloud 제어의 방화벽에서 더 이상 지원되지 않으므로 CentOS 7의 모든 SDC를 Ubuntu 가상 머신으로 마이그레이션하는 것이 좋습니다.

자세한 내용은 온프레미스 Secure Device Connector 및 Secure Event Connector를 CentOS 7 가상 머신에서 Ubuntu 가상 머신으로 마이그레이션을 참조하십시오.

이 절차는 여전히 CentOS를 사용하는 경우에 적용됩니다.

-

Security Cloud Control 이미지를 사용하여 SDC를 구축한 경우 이 지침을 사용합니다.

프로시저

|

단계 1 |

SSH 또는 하이퍼바이저 콘솔을 사용하여 SDC 호스트에 연결합니다. |

||

|

단계 2 |

다음 명령을 실행하여 Docker 서비스 버전을 확인합니다. |

||

|

단계 3 |

최신 VM(가상 머신) 중 하나를 실행 중인 경우 다음과 같은 출력이 표시됩니다. |

||

|

단계 4 |

다음 명령을 실행하여 Docker를 업데이트하고 서비스를 다시 시작하십시오.

|

||

|

단계 5 |

docker version 명령을 다시 실행하십시오. 다음 출력이 표시되어야 합니다. |

||

|

단계 6 |

마쳤습니다. 이제 패치가 적용된 최신 버전의 Docker로 업그레이드되었습니다. |

사용자 지정 SDC 호스트 업데이트

SDC(Secure Device Connector)는 지금까지 CentOS 7 가상 머신에 설치되었습니다. 그러나 CentOS는 단종되어 Security Cloud 제어의 방화벽에서 더 이상 지원되지 않으므로 CentOS 7의 모든 SDC를 Ubuntu 가상 머신으로 마이그레이션하는 것이 좋습니다.

자세한 내용은 온프레미스 Secure Device Connector 및 Secure Event Connector를 CentOS 7 가상 머신에서 Ubuntu 가상 머신으로 마이그레이션을 참조하십시오.

이 절차는 여전히 CentOS를 사용하는 경우에 적용됩니다.

-

자체 SDC 호스트를 생성한 경우 Docker 설치 방법에 따라 업데이트 지침을 따라야 합니다. CentOS, yum 및 Docker-ce(커뮤니티 에디션)를 사용한 경우 이전 절차가 작동합니다.

-

Docker-ee(엔터프라이즈 버전)를 설치했거나 다른 방법을 사용하여 Docker를 설치한 경우 Docker의 고정 버전이 다를 수 있습니다. Docker 페이지를 확인하여 설치할 올바른 버전(Docker 보안 업데이트 및 컨테이너 보안 모범 사례)을 결정할 수 있습니다.

버그 추적

Cisco는 이 취약성을 계속 평가하고 있으며 추가 정보가 제공되는 대로 권고를 업데이트할 것입니다. 권고가 최종으로 표시되면 관련 Cisco 버그에서 자세한 내용을 참조할 수 있습니다.

올바르지 않은 시스템 시간

SDC(Secure Device Connector)는 지금까지 CentOS 7 가상 머신에 설치되었습니다. 그러나 CentOS는 단종되어 Security Cloud 제어의 방화벽에서 더 이상 지원되지 않으므로 CentOS 7의 모든 SDC를 Ubuntu 가상 머신으로 마이그레이션하는 것이 좋습니다.

자세한 내용은 온프레미스 Secure Device Connector 및 Secure Event Connector를 CentOS 7 가상 머신에서 Ubuntu 가상 머신으로 마이그레이션을 참조하십시오.

이 절차는 여전히 CentOS를 사용하는 경우에 적용됩니다.

-

Security Cloud Control에서는 SDC(Secure Device Connector)와의 새로운 통신 방식을 채택하고 있습니다. 이를 위해 Security Cloud Control는 2024년 2월 1일까지 기존 SDC를 새 통신 방법으로 마이그레이션해야 합니다.

참고

SDC가 2024년 2월 1일까지 마이그레이션되지 않으면 Security Cloud Control는 더 이상 SDC를 통해 디바이스와 통신할 수 없습니다.

-

Security Cloud Control의 운영팀이 SDC 마이그레이션을 시도했지만 SDC 시스템 시간이 AWS 시스템 시간보다 15분 빠르거나 늦어 마이그레이션에 성공하지 못했습니다.

프로시저

|

단계 1 |

VM 터미널을 통해 또는 SSH 연결을 통해 SDC VM에 로그인합니다. |

|

단계 2 |

프롬프트에서 |

|

단계 3 |

이제 SDC를 처음 설정하는 것처럼 SDC 설정 질문에 응답해야 합니다. NTP 서버 주소를 제외하고는 이전과 동일한 비밀번호와 네트워크 정보를 모두 다시 입력합니다.

|

|

단계 4 |

프롬프트에서 |

다음에 수행할 작업

이러한 단계를 완료했거나 오류가 발생하는 경우에는 Cisco Technical Assistance Center(TAC)에 문의하십시오. 이 단계를 성공적으로 완료하면 Security Cloud Control 운영팀에서 새로운 통신 방법으로의 SDC 마이그레이션을 완료할 수 있습니다.

SDC 버전이 202311****보다 낮음

SDC(Secure Device Connector)는 지금까지 CentOS 7 가상 머신에 설치되었습니다. 그러나 CentOS는 단종되어 Security Cloud 제어의 방화벽에서 더 이상 지원되지 않으므로 CentOS 7의 모든 SDC를 Ubuntu 가상 머신으로 마이그레이션하는 것이 좋습니다.

자세한 내용은 온프레미스 Secure Device Connector 및 Secure Event Connector를 CentOS 7 가상 머신에서 Ubuntu 가상 머신으로 마이그레이션을 참조하십시오.

이 절차는 여전히 CentOS를 사용하는 경우에 적용됩니다.

-

Security Cloud Control에서는 SDC(Secure Device Connector)와의 새로운 통신 방식을 채택하고 있습니다. 이를 위해 Security Cloud Control는 2024년 2월 1일까지 기존 SDC를 새 통신 방법으로 마이그레이션해야 합니다.

참고

SDC가 2024년 2월 1일까지 마이그레이션되지 않으면 Security Cloud Control는 더 이상 SDC를 통해 디바이스와 통신할 수 없습니다.

-

Security Cloud Control의 운영팀이 SDC 마이그레이션을 시도했지만 테넌트가 202311****보다 낮은 버전을 실행하고 있어 실패했습니다.

-

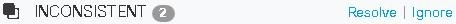

SDC의 현재 버전은 Security Cloud Control 탐색 메뉴, 에서 보안 커넥터로 이동하면 보안 커넥터 페이지에 나열됩니다. SDC를 선택하면 화면 오른쪽의 Details(세부 사항) 창에서 버전 번호를 확인할 수 있습니다.

프로시저

|

단계 1 |

SDC VM에 로그인하고 인증합니다. |

|

단계 2 |

프롬프트에 |

|

단계 3 |

프롬프트에

|

|

단계 4 |

메시지가 표시되면 |

|

단계 5 |

SDC의 새 버전을 확인합니다.

|

다음에 수행할 작업

이러한 단계를 완료했거나 오류가 발생하는 경우에는 Cisco Technical Assistance Center(TAC)에 문의하십시오. 이러한 단계를 성공적으로 완료하면 Security Cloud Control 운영팀이 마이그레이션 프로세스를 다시 실행할 수 있습니다.

AWS 서버의 인증서 또는 연결 오류

Security Cloud Control에서는 SDC(Secure Device Connector)와의 새로운 통신 방식을 채택하고 있습니다. 이를 위해 Security Cloud Control는 2024년 2월 1일까지 기존 SDC를 새 통신 방법으로 마이그레이션해야 합니다.

참고 |

SDC가 2024년 2월 1일까지 마이그레이션되지 않으면 Security Cloud Control는 더 이상 SDC를 통해 디바이스와 통신할 수 없습니다. |

아래 단계에 따라 연결 문제를 해결하십시오. 이 문제가 해결되면 마이그레이션을 진행할 수 있습니다.

프로시저

|

단계 1 |

포트 443에서 해당 지역의 도메인에 대한 아웃바운드 프록시 연결을 허용하는 방화벽 규칙을 생성합니다.

|

||||

|

단계 2 |

아래 명령 중 하나를 사용하여 방화벽의 "허용 목록"에 추가해야 하는 전체 IP 주소 목록을 확인할 수 있습니다.

|

다음에 수행할 작업

이러한 단계를 완료했거나 오류가 발생하는 경우에는 Cisco Technical Assistance Center(TAC)에 문의하십시오. 이 단계를 성공적으로 완료하면 Security Cloud Control 운영팀에서 새로운 통신 방법으로의 SDC 마이그레이션을 완료할 수 있습니다.

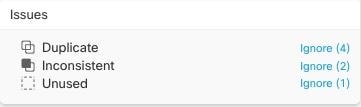

는 이름은 다르지만 값은 동일한 디바이스에 있는 두 개 이상의 개체입니다. 이러한 개체는 대개 실수로 생성되고 유사한 용도로 사용되며 다른 정책에서 사용됩니다. 중복 개체 문제를 해결한 후

는 이름은 다르지만 값은 동일한 디바이스에 있는 두 개 이상의 개체입니다. 이러한 개체는 대개 실수로 생성되고 유사한 용도로 사용되며 다른 정책에서 사용됩니다. 중복 개체 문제를 해결한 후

는 디바이스 구성에 존재하지만 다른 개체, 액세스 목록 또는 NAT 규칙에서 참조하지 않는 개체입니다.

는 디바이스 구성에 존재하지만 다른 개체, 액세스 목록 또는 NAT 규칙에서 참조하지 않는 개체입니다.

를 클릭하여

를 클릭하여

는 두 개 이상의 디바이스에서 이름은 같지만 값이 다른 개체입니다. 사용자가 동일한 이름 및 콘텐츠를 사용하여 서로 다른 구성에서 개체를 생성하지만 시간이 지남에 따라 이러한 개체의 값이 달라지므로 불일치가 발생하는 경우가

있습니다.

는 두 개 이상의 디바이스에서 이름은 같지만 값이 다른 개체입니다. 사용자가 동일한 이름 및 콘텐츠를 사용하여 서로 다른 구성에서 개체를 생성하지만 시간이 지남에 따라 이러한 개체의 값이 달라지므로 불일치가 발생하는 경우가

있습니다.

피드백

피드백