Direct Server Return について

Didrect Server Return 機能により、サーバはロード バランサを通過する必要なく、クライアントに直接応答できます。これにより、サーバからクライアントへのパスにおけるボトルネックが解消されます。従来のロード バランサの導入では、ロード バランサは、クライアントとサーバとの通信のパス(クライアントからサーバへの要求パスとサーバからクライアントへの応答パスの両方)に存在します。クライアントからサーバ方向の要求内のデータの量は比較的少ないものの、サーバからクライアントへの応答トラフィックはかなり大きく、クライアントからサーバへの要求データの約 10 倍になります。この大量の応答トラフィックがあるパス内のロード バランサがボトルネックになり、通信に悪影響を及ぼします。

Direct Server Return の導入では、ロード バランサとサーバとで仮想 IP アドレスが共有されます。クライアントは、ロード バランサに到達することを目的とした仮想 IP アドレスに常に要求を送信し、また、サーバからクライアントへの直接応答ではこの仮想 IP アドレスを送信元アドレスとして使用します。IP 送信元アドレスのデータパスの取得が有効になっているCisco Application Centric Infrastructure(ACI)は、サーバからクライアントへのトラフィックの仮想 IP アドレスを取得する際に問題を引き起こし、クライアントからロード バランサへの要求トラフィックを途絶させることになります。Direct Server Return の導入を適切に動作させるには、ACI ファブリックは通信中のエンドポイント間の要求と応答のトラフィックを目的の宛先に正しく配信されるようにする必要があります。これには、リーフ上でのデータパス IP アドレスの取得を、クライアントからロード バランサへのトラフィック、ロード バランサからサーバへのトラフィック、およびサーバからクライアントへのトラフィックに割り込みを生じさせないように制御することが必要です。

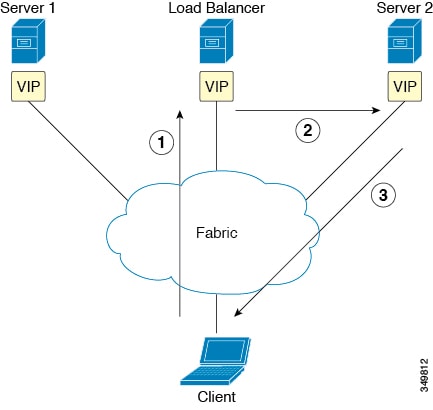

次の図に、Direct Server Return の導入のデータ パスを示します。

-

ロード バランサとすべてのバックエンド サーバが仮想 IP アドレスで設定されています。ロード バランサのみが、この仮想 IP アドレス宛の Address Resolution Protocol(ARP)要求に応答します。クライアント要求のロード バランシング後に、ロード バランサはパケット内の宛先 MAC アドレスを書き換えて、その MAC アドレスをバックエンド サーバの 1 つに転送します。

-

仮想 IP アドレスはバックエンド サーバ上に設定されますが、ARP が無効になっているため、この仮想 IP アドレス宛の ARP 要求にバックエンド サーバは応答できません。

-

サーバはリターン トラフィックをクライアントに直接送信してロード バランサをバイパスします。

レイヤ 2 の Direct Server Return

レイヤ 2 の Direct Server Return は一般的な導入または従来型の導入であり、ダイレクト ルーティング、SwitchBack、または nPath とも呼ばれます。この導入では、ロード バランサとサーバで仮想 IP アドレスが共有されます。ロード バランサとサーバはレイヤ 2 隣接である必要があります。レイヤ 2 の Direct Server Return の導入には、次の制限があります。

-

サーバ配置の柔軟性が失われる

-

クライアントの仮想 IP アドレス要求への Address Resolution Protocol(ARP)応答を抑制するために、追加のサーバ設定が必要になる

-

ポート選択はレイヤ 3 で行われ、プロトコルに依存する。ポート選択はレイヤ 2(サーバ通信に対するロード バランサ)で行われない

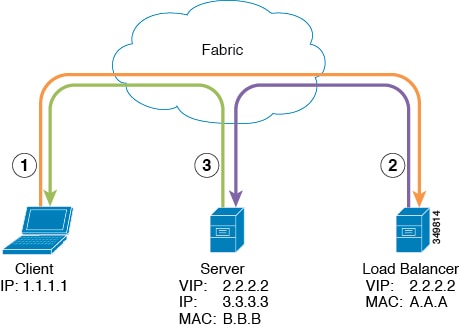

レイヤ 2 の Direct Server Return の導入には、次のトラフィック フローがあります。

-

クライアントからロード バランサへ

Source IP Address

1.1.1.1

Destination IP Address

2.2.2.2

宛先 MAC アドレス

A.A.A

-

ロード バランサからサーバへ

Source IP Address

1.1.1.1

Destination IP Address

2.2.2.2

宛先 MAC アドレス

B.B.B

-

サーバからクライアントへ

Source IP Address

2.2.2.2

Destination IP Address

1.1.1.1

宛先 MAC アドレス

デフォルト ゲートウェイの MAC アドレス

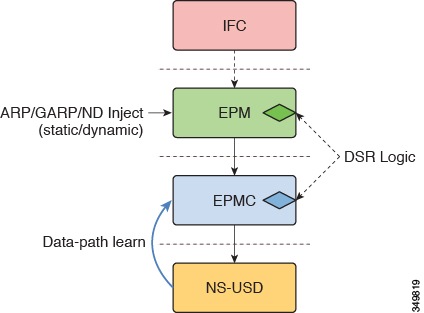

でのレイヤ 2 Direct Server Return の導入について Cisco Application Centric Infrastructure

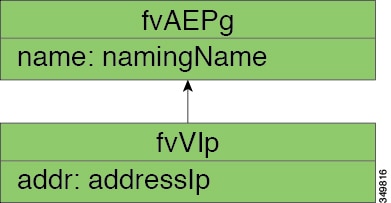

次の情報は、Cisco Application Centric Infrastructure(ACI)でのレイヤ 2 Direct Server Return の導入に当てはまります。

-

仮想 IP アドレス(2.2.2.2)は ACI ファブリック内を移動する

-

同じ送信元仮想 IP アドレス(2.2.2.2)を持つロード バランサからサーバおよびサーバからクライアントへのトラフィック

-

サーバからクライアントへのトラフィックはルーティングされ、トラフィックはファブリック内のゲートウェイ MAC アドレス宛になる

-

サーバからの送信元 IP アドレスのデータ パスの取得はファブリック内の仮想 IP アドレスに移動する

-

-

異なる送信元から表示されるクライアント IP アドレス(1.1.1.1)についての問題はない

-

クライアント IP アドレスはファブリック内のクライアントとロード バランサの両方からの送信元 IP アドレスとして表示される

-

ロード バランサとサーバは、レイヤ 2 隣接であり、ロード バランサからサーバへのトラフィックはレイヤ 2 に転送される

-

ファブリック内のレイヤ 2 転送トラフィックからのデータパス IP アドレスの取得はない

-

クライアント IP アドレスがファブリック内のロード バランサからの送信元 IP アドレスとして表示された場合も、クライアント IP アドレスは取得されない

-

Direct Server Return の設定に関する注意事項と制約事項

Direct Server Return を展開する際には、次の注意事項と制約事項に従ってください:

-

VRF (VIP が展開される) は、「強制」モードに設定する必要があります。

-

VRF は、「入力」の強制を設定する必要があります。

-

共有サービスは、この設定ではサポートされていません。

-

EP 移動検出モード: GARP ベースの検出をブリッジ ドメインで有効にする必要があります。

-

ユニキャスト ルーティングをブリッジ ドメインで有効にする必要があります。

-

VIP がある EPG には、それに関連付けられている契約が必要です (契約はハードウェアの設定を進めます) 。

-

VRF 下の VZAny 契約は L4 ~ L7 VIP をプログラムしません。契約は EPG 下で引き続き許可されます。

-

クライアントから VIP へのトラフィックは、必ずプロキシ スパインを通る必要があります。

-

ロード バランサはワンアーム モードにする必要があります。

-

サーバとロード バランサ EPG を同じデバイス上に配置するか、ロード バランサ EPG をすべてのサーバ EPG ToR に展開する必要があります。

-

サーバ EPG とロード バランサ EPG は、同じブリッジ ドメインにある必要があります。

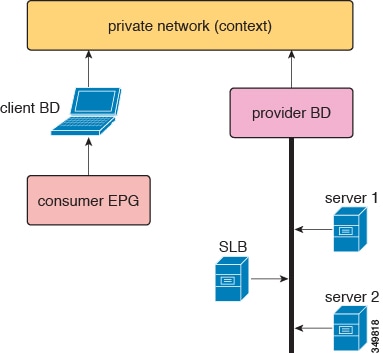

サポートされている Direct Server Return の設定

次の図に、サポートされている Direct Server Return の設定を示します。

サポートされている設定に次の情報が適用されます。

- サーバ ロード バランサとサーバは同じサブネットとブリッジ ドメインにある

- サーバ ロード バランサは 1 ARM モードで動作する必要があり、サーバ ロード バランサの内部レッグと外部レッグは同じブリッジ ドメインを指している必要がある

- コンシューマ エンドポイント グループとプロバイダー エンドポイント グループは、同じプライベート ネットワークの下にある必要がある。共有サービス設定はサポートされていない

フィードバック

フィードバック