- はじめに

- 製品の概要

- CLI

- スイッチのIPアドレスおよびデフォル ト ゲートウェイの設定

- イーサネット、ファスト イーサネット、 ギガビット イーサネット、および10ギ ガビット イーサネット スイッチング の設定

- イーサネットVLANトランクの設定

- EtherChannelの設定

- IEEE 802.1Qトンネリングおよびレイ ヤ2プロトコル トンネリングの設定

- スパニングツリーの設定

- スパニングツリーPortFast、 UplinkFast、BackboneFast、および ループ ガードの設定

- VTPの設定

- VLANの設定

- VLAN間ルーティングの設定

- CEF for PFC2およびCEF for PFC3A の設定

- MLSの設定

- NDEの設定

- アクセス制御の設定

- GVRPの設定

- VMPSによるダイナミック ポート VLANメンバーシップの設定

- ステータスおよび接続の確認

- スイッチの管理

- AAAによるスイッチ アクセスの設定

- 冗長機能の設定

- スイッチの起動設定の変更

- フラッシュ ファイル システムの使用

- システム ソフトウェア イメージの操作

- コンフィギュレーション ファイルの操 作

- システム メッセージ ロギングの設定

- DNSの設定

- CDPの設定

- UDLDの設定

- DHCPスヌーピングおよびIPソース ガードの設定

- NTPの設定

- ブロードキャスト抑制の設定

- レイヤ3プロトコル フィルタリングの 設定

- IP許可リストの設定

- ポート セキュリティの設定

- 802.1x認証の設定

- ユニキャスト フラッディング ブロッ クの設定

- SNMPの設定

- RMONの設定

- SPANおよびRSPANの設定

- スイッチTopNレポートの使用方法

- マルチキャスト サービスの設定

- QoSの設定

- 自動QoSの使用

- ASLBの設定

- スイッチ ファブリック モジュールの 設定

- VoIPネットワークの設定

- 略語

- 索引

Catalyst 6500 シリーズ スイッチ ソフトウェア コンフィギュレーション ガイド Software Release 8.4

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年5月27日

章のタイトル: 802.1x認証の設定

- 802.1x認証の機能

- 認証のデフォルト設定

- 認証設定時の注意事項

- スイッチ上での802.1x認証の設定

- 802.1xのグローバルなイネーブル化

- 802.1xのグローバルなディセーブル化

- 各ポートに対する802.1x認証のイネーブル化

- 複数802.1x認証のイネーブル化

- ホストの自動再認証の設定およびイネーブル化

- 手動でのホストの再認証

- 複数ホストのイネーブル化

- 複数ホストのディセーブル化

- 待機時間の設定

- シャットダウン タイムアウト時間の設定

- 認証者からホストへのEAP-Request/Identityフレーム再送信時間の設定

- バックエンド認証者からホストへのEAP-Requestフレーム再送信時間の設定

- バックエンド認証者から認証サーバへのトランスポート レイヤ パケット再送信時間の設定

- バックエンド認証者からホストへの再送信フレーム数の設定

- 802.1xコンフィギュレーション パラメータのデフォルト値へのリセット

- DHCPリレー エージェントでの802.1x認証のイネーブル化

- DHCPリレー エージェントでの802.1x認証のディセーブル化

- 802.1xゲストVLANへのホストの追加

- 802.1x単一方向制御ポートの設定

- ACL割り当てでの802.1xの設定

- 802.1xユーザ分散の設定

- 802.1x RADIUSアカウンティングとトラッキングのイネーブル化およびディセーブル化

- 認証済みIDとポート説明のマッピングの設定

- RADIUSサーバ設定のDNSレゾリューションの設定

- 認証失敗VLANの設定

- RADIUSサーバ フェールオーバーの設定

- showコマンドの使用方法

802.1x認証の設定

この章では、Catalyst 6500シリーズ スイッチ上でIEEE 802.1x認証を設定する方法について説明します。

(注) この章で使用しているコマンドの完全な構文および使用方法の詳細については、『Catalyst 6500 Series Switch Command Reference』を参照してください。

(注) ホストMACアドレスに基づいてトラフィックを許可または制限するようにポートを設定する手順については、第36章「ポート セキュリティの設定」を参照してください。

(注) Authentication, Authorization, Accounting(AAA;認証、許可、アカウンティング)を設定して、Catalyst 6500シリーズ スイッチのCLI(コマンドライン インターフェイス)へのアクセスをモニタおよび制御する方法については、第21章「AAAによるスイッチ アクセスの設定」を参照してください。

802.1x認証の機能

802.1x規格では、クライアント/サーバベースのアクセス制御および認証プロトコルを定義しています。このプロトコルは、無許可の装置が公的にアクセス可能なポートからLANにアクセスするのを制限します。802.1xは、ポートごとに2つの個別の仮想アクセス ポイントを作成してネットワーク アクセスを制御します。一方のアクセス ポイントが未制御のポートで、もう一方は制御ポートです。1つのポートを通過するトラフィックはすべて、両方のアクセス ポイントで利用できます。802.1xは、スイッチまたはLANが提供するサービスを利用できるようにする前に、スイッチのポートに接続されている各ユーザ デバイスを認証し、そのポートをVLAN(仮想LAN)に割り当てます。802.1xアクセス制御によりデバイスが認証されるまでは、Extensible Authentication Protocol over LAN(EAPOL)トラフィックだけしか、そのデバイスの接続ポートを通過できません。認証に成功すると、通常のトラフィックがポートを通過できるようになります。双方向のトラフィックまたは着信トラフィックのみを制限できます。

•![]() 「認証サーバ」

「認証サーバ」

•![]() 「RADIUSサーバを使用した802.1x VLAN割り当ての概要」

「RADIUSサーバを使用した802.1x VLAN割り当ての概要」

•![]() 「補助VLANトラフィック用に設定されたポート上での802.1x認証の概要」

「補助VLANトラフィック用に設定されたポート上での802.1x認証の概要」

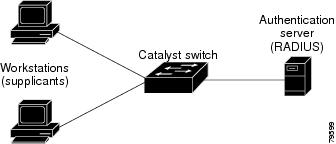

デバイスの役割

802.1xポートベース認証を使用すると、ネットワーク内のデバイスには特定の役割が割り当てられます(図37-1を参照)。

•![]() 要求元 ― LANおよびスイッチ サービスへのアクセスを要求し、スイッチの要求に応答します。ワークステーションは、802.1x準拠のソフトウェアを実行している必要があります。

要求元 ― LANおよびスイッチ サービスへのアクセスを要求し、スイッチの要求に応答します。ワークステーションは、802.1x準拠のソフトウェアを実行している必要があります。

(注) 802.1x では、クライアントまたはホストに対して要求元という用語を使用します。Catalyst 6500シリーズCLIの構文ではホストが使用されるので、このマニュアルでは、要求元ではなくホストを使用します。

•![]() 認証サーバ ― 実際にホストの認証を行います。認証サーバは、ホストのIDを確認し、LANおよびスイッチ サービスへのホストのアクセスを許可するかどうかをスイッチに通知します。スイッチはプロキシとして機能するので、認証サービスはホストにトランスペアレントです。このリリースでは、Extensible Authentication Protocol(EAP)拡張機能搭載のRemote Authentication Dial-In User Service(RADIUS)セキュリティ システムが唯一のサポート対象認証サーバです。Cisco Secure Access Control Serverバージョン3.0で利用できます。RADIUSは、RADIUSサーバと1つまたは複数のRADIUSクライアント間で安全な認証情報が交換されるクライアント/サーバ モデルで動作します。

認証サーバ ― 実際にホストの認証を行います。認証サーバは、ホストのIDを確認し、LANおよびスイッチ サービスへのホストのアクセスを許可するかどうかをスイッチに通知します。スイッチはプロキシとして機能するので、認証サービスはホストにトランスペアレントです。このリリースでは、Extensible Authentication Protocol(EAP)拡張機能搭載のRemote Authentication Dial-In User Service(RADIUS)セキュリティ システムが唯一のサポート対象認証サーバです。Cisco Secure Access Control Serverバージョン3.0で利用できます。RADIUSは、RADIUSサーバと1つまたは複数のRADIUSクライアント間で安全な認証情報が交換されるクライアント/サーバ モデルで動作します。

•![]() スイッチ ― ホストの認証ステータスに基づいてネットワークへの物理的なアクセスを制御します。スイッチは、ホストと認証サーバとの間の媒介(プロキシ)として機能し、ホストにID情報を要求し、その情報を認証サーバで確認し、ホストに応答をリレーします。スイッチはRADIUSクライアントと対話します。RADIUSクライアントはEAPフレームのカプセル化およびカプセル化解除を行い、認証サーバと対話します。

スイッチ ― ホストの認証ステータスに基づいてネットワークへの物理的なアクセスを制御します。スイッチは、ホストと認証サーバとの間の媒介(プロキシ)として機能し、ホストにID情報を要求し、その情報を認証サーバで確認し、ホストに応答をリレーします。スイッチはRADIUSクライアントと対話します。RADIUSクライアントはEAPフレームのカプセル化およびカプセル化解除を行い、認証サーバと対話します。

スイッチがEAPOLフレームを受信して認証サーバにリレーすると、イーサネット ヘッダーが取り除かれ、残りのEAPフレームがRADIUS形式で再度カプセル化されます。EAPフレームはカプセル化の間は変更や検査が行われず、認証サーバはネイティブのフレーム形式内でEAPをサポートする必要があります。スイッチが認証サーバからフレームを受信すると、サーバのフレーム ヘッダーが削除され、EAPフレームが残ります。これがイーサネット用にカプセル化されてホストに送信されます。

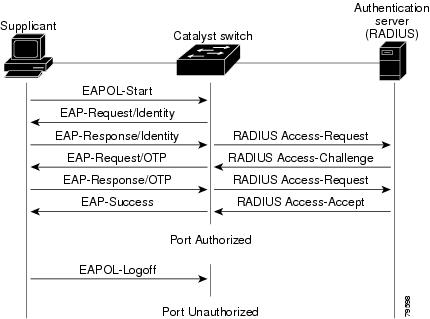

認証の開始とメッセージ交換

スイッチまたはホストは、認証を開始できます。set port dot1x mod/port port-control auto コマンドを使用してポート上で認証をイネーブルにする場合、スイッチは、ポートのリンク ステートがダウンからアップに移行したことを確認したときに、認証を開始する必要があります。スイッチは、EAP-Request/Identityフレームをホストに送信してIDを要求します(一般に、スイッチは最初のID/要求フレームを送信して、そのあとで1つまたは複数の認証情報の要求を送信します)。ホストは、フレームを受信するとEAP-Response/Identityフレームを送信します。

起動中に、ホストがスイッチからEAP-Request/Identityフレームを受信しない場合は、ホストはEAPOL-Startフレームを送信して認証を開始できます。これにより、スイッチはホストのIDを要求するようになります。

(注) ネットワーク アクセス装置で802.1xがイネーブルになっていないかサポートされていない場合は、ホストからのEAPOLフレームは廃棄されます。認証の開始を3回試行してもホストがEAP-Request/Identityフレームを受信しない場合は、ホストはポートが許可ステートにあるかのようにフレームを送信します。許可ステートにあるポートは、ホストが正常に認証されたということです。詳細については、「許可および無許可ステートのポート」を参照してください。

ホストがIDを供給すると、スイッチは媒介として動作し、認証が成功または失敗するまでホストと認証サーバとの間でEAPフレームを受け渡します。認証が成功すると、スイッチのポートは許可された状態になります。詳細については、「許可および無許可ステートのポート」を参照してください。

特定のEAPフレーム交換は、使用される認証方式に左右されます。図37-2に、RADIUSサーバでOne Time Password(OTP;ワンタイム パスワード)認証方式を使用するホストによって開始されるメッセージ交換を示します。

許可および無許可ステートのポート

スイッチ ポートのステートによって、ホストがネットワーク アクセスを許可されているかどうかがわかります。ポートは、 無許可 ステートで開始します。このステートでは、ポートは、802.1xプロトコル パケットを除いてすべての入力トラフィックおよび出力トラフィックを許可していません。ホストが正常に認証されると、ポートは 許可 ステートに移行し、そのホストへのすべてのトラフィックは通常のフローが許可されます。

802.1xをサポートしていないホストが無許可の802.1xポートに接続している場合は、スイッチはホストにIDを要求します。この場合、ホストは要求に応答できないので、ポートは無許可ステートのままで、ホストはネットワーク アクセスが許可されません。

802.1x対応ホストが802.1xプロトコルを実行していないポートに接続している場合、ホストはEAPOL-Startフレームを送信して認証プロセスを開始します。応答が得られなかった場合、ホストは要求を固定回数だけ送信します。応答が得られないので、ホストはポートが許可ステートにあるかのようにフレームの送信を開始します。

ポートの許可ステートを制御するには、set port dot1x mod/port port-control コマンドと以下のキーワードを使用します。

•![]() force-authorized ― 802.1x認証をディセーブルにして、認証交換なしでポートを許可ステートに移行させます。ポートは、ホストの802.1xベースの認証なしで通常のトラフィックを送受信します。これがデフォルト設定です。

force-authorized ― 802.1x認証をディセーブルにして、認証交換なしでポートを許可ステートに移行させます。ポートは、ホストの802.1xベースの認証なしで通常のトラフィックを送受信します。これがデフォルト設定です。

•![]() force-unauthorized ― ポートを無許可ステートのままにし、ホストが認証を試みてもすべて無視します。スイッチは、インターフェイスを介してホストに認証サービスを提供できません。

force-unauthorized ― ポートを無許可ステートのままにし、ホストが認証を試みてもすべて無視します。スイッチは、インターフェイスを介してホストに認証サービスを提供できません。

•![]() auto ― 802.1x認証をイネーブルにして、ポートに無許可ステートを開始させ、EAPOLフレームだけがポートを通じて送受信できるようにします。ポートのリンク ステートがダウンからアップに移行するか、EAPOL-Startフレームを受信すると、認証プロセスが開始されます。スイッチは、ホストのIDを要求し、ホストと認証サーバ間で認証メッセージのリレーを開始します。ネットワークにアクセスしようとする各ホストは、ホストのMAC(メディア アクセス制御)アドレスを使用して一意に識別されます。

auto ― 802.1x認証をイネーブルにして、ポートに無許可ステートを開始させ、EAPOLフレームだけがポートを通じて送受信できるようにします。ポートのリンク ステートがダウンからアップに移行するか、EAPOL-Startフレームを受信すると、認証プロセスが開始されます。スイッチは、ホストのIDを要求し、ホストと認証サーバ間で認証メッセージのリレーを開始します。ネットワークにアクセスしようとする各ホストは、ホストのMAC(メディア アクセス制御)アドレスを使用して一意に識別されます。

ホストが正常に認証されると(認証サーバからAcceptフレームを受信する)、ポート ステートが許可に切り替わり、認証されたホストのフレームはすべてそのポートを通じて許可されます。認証が失敗した場合は、ポートは無許可ステートのままですが、認証を再試行できます。スイッチは、認証サーバにアクセスできない場合、要求を再送信できます。指定された試行回数のあとでもサーバから応答が得られない場合は、認証が失敗し、ネットワーク アクセスは許可されません。

ホストがログオフすると、サーバはEAPOL-Logoffメッセージを送信し、スイッチ ポートを無許可ステートに移行させます。

ポートのリンク ステートがアップからダウンに移行した場合、またはEAPOL-Logoffメッセージを受信した場合は、ポートは無許可ステートに戻ります。

表37-1 に、802.1xの用語の説明を示します。

|

|

|

|---|---|

認証者PAE1 |

ポイントツーポイントLANセグメントの一端のエンティティで、ホストの認証を実行します。(「認証者」エンティティともいいます。)認証者は実際の認証方式からは独立しており、認証交換のパススルーとしてのみ機能します。認証者はホストと対話し、ホストからの情報を認証サーバに引き渡し、認証サーバから指示されればホストを認証します。 |

認証者PAEに対して認証サービスを提供するエンティティ。ホストPAEの証明書を確認してから、ホストPAEがLAN/スイッチ サービスへのアクセスを許可するかどうかを、クライアントである認証者PAEに通知します。 |

|

EAPOL2 |

|

要求元3PAE |

|

認証サーバ

認証者と認証サーバとの間で交換されたフレームは、認証メカニズムによって異なるので、802.1x規格では定義されていません。他のプロトコルを使用できますが、特に認証サーバがリモートに配置されているときは認証にはRADIUSの使用を推奨します。RADIUSには、内蔵のEAPフレームのカプセル化をサポートする拡張機能が搭載されているためです。

スイッチに設定可能な802.1xパラメータ

スイッチ上で設定できる802.1xパラメータは、次のとおりです。

•![]() Force-Authorized、Force-Unauthorized、または自動802.1xポート制御を指定

Force-Authorized、Force-Unauthorized、または自動802.1xポート制御を指定

•![]() バックエンド認証者からホストに再送信されるフレーム数の指定

バックエンド認証者からホストに再送信されるフレーム数の指定

RADIUSサーバを使用した802.1x VLAN割り当ての概要

Release 7.2(2)より前のスーパバイザ エンジン ソフトウェア リリースでは、802.1xクライアントが認証されると、そのクライアントはNVRAM(不揮発性RAM)に設定されたVLANに加入します。Release 7.2(2)以降のソフトウェア リリースでは、認証後に802.1xホストはそのVLAN割り当てをRADIUSサーバから受信できます。

このVLAN割り当て機能によって、特定のVLANに対するユーザ アクセスを制限できます。たとえば、ゲスト ユーザはネットワークへのアクセスが制限されたVLANに割り当てることが可能です。

802.1x認証を受けたポートは、そのポートに接続されているホストのユーザ名に基づいて、VLANに割り当てられます。この機能は、ユーザ名とVLANのマッピングが保存されているRADIUSサーバと連動します。

あるポートの802.1x認証が完了すると、RADIUSサーバからVLANが送信され、ユーザはそのVLANへのアクセス権を与えられます。VLAN割り当て機能に関連した802.1xポートの動作は以下のとおりです。

•![]() リンク確立時、802.1xポートはNVRAMに設定されている元のVLANに配置されています。

リンク確立時、802.1xポートはNVRAMに設定されている元のVLANに配置されています。

•![]() リンク確立後、RADIUSが提供するVLANが有効であり、管理ドメイン内でアクティブな状態であれば、ポートはRADIUS提供のVLANに割り当てられます。

リンク確立後、RADIUSが提供するVLANが有効であり、管理ドメイン内でアクティブな状態であれば、ポートはRADIUS提供のVLANに割り当てられます。

•![]() ポートが別のVLANに属している場合、そのポートはRADIUSが提供するVLANに移動します。

ポートが別のVLANに属している場合、そのポートはRADIUSが提供するVLANに移動します。

•![]() RADIUSが提供するVLANが管理ドメイン内でアクティブな状態でない場合、そのポートは非アクティブ ステートになります。

RADIUSが提供するVLANが管理ドメイン内でアクティブな状態でない場合、そのポートは非アクティブ ステートになります。

•![]() RADIUS提供のVLANが無効であるか、またはポートのハードウェアに問題がある場合、そのポートは802.1x未許可ステートになります。

RADIUS提供のVLANが無効であるか、またはポートのハードウェアに問題がある場合、そのポートは802.1x未許可ステートになります。

•![]() 1つの802.1xポートに対して複数ホスト オプションをイネーブルにした場合は、最初の認証済みユーザが受信したRADIUS提供VLANと同じVLANにすべてのホストが入ります。

1つの802.1xポートに対して複数ホスト オプションをイネーブルにした場合は、最初の認証済みユーザが受信したRADIUS提供VLANと同じVLANにすべてのホストが入ります。

•![]() 802.1x設定モジュールがダウン状態の場合は、802.1xポートのすべてのEnhanced Address Recognition Logic(EARL)エントリが消去されます。

802.1x設定モジュールがダウン状態の場合は、802.1xポートのすべてのEnhanced Address Recognition Logic(EARL)エントリが消去されます。

•![]() 802.1x設定モジュールがアップ状態に戻ると、すべての802.1xポートがNVRAMに設定されているVLANに割り当てられます。

802.1x設定モジュールがアップ状態に戻ると、すべての802.1xポートがNVRAMに設定されているVLANに割り当てられます。

•![]() 802.1x設定モジュールのコンフィギュレーションが消去された場合、すべての802.1xポートがNVRAM設定VLANに移動し、802.1xポートのEARLエントリはすべて消去されます。

802.1x設定モジュールのコンフィギュレーションが消去された場合、すべての802.1xポートがNVRAM設定VLANに移動し、802.1xポートのEARLエントリはすべて消去されます。

•![]() 802.1xポートが許可ステートから未許可ステートに移行すると、そのポートはNVRAMに設定されたVLANに移動します。

802.1xポートが許可ステートから未許可ステートに移行すると、そのポートはNVRAMに設定されたVLANに移動します。

「RADIUSサーバを使用した802.1x VLANの割り当て」の機能を正常に完了させるには、RADIUSサーバによって以下の3つのRFC2868属性を認証者(認証ホストと接続しているシスコ製スイッチ)に戻す必要があります。

•![]() [65] Tunnel-Medium-Type = 802

[65] Tunnel-Medium-Type = 802

•![]() [81] Tunnel-Private-Group-Id = VLAN NAME

[81] Tunnel-Private-Group-Id = VLAN NAME

属性[64]には、[VLAN]値(タイプ 13)が含まれる必要があります。属性[65]には、[802]値(タイプ 6)が含まれる必要があります。属性[81]では、正常に認証された802.1x認証ホストを割り当てたVLAN名を指定します。

(注) VLANは、番号ではなく名前で指定する必要があります。

DHCPでの802.1x認証の機能

802.1x認証はDynamic Host Configuration Protocol(DHCP)をサポートしており、認証済みユーザのIDをDHCP検出プロセスに付加することによって、DHCPサーバが異なるエンド ユーザのクラスにIPアドレスを割り当てることを可能にします。これを利用すれば、エンド ユーザに付与されたIPアドレスをアカウンティングのために保護したり、レイヤ3の基準に準拠したサービスを提供したりできます。RADIUSサーバが要求元を認証すると、DHCPサーバはIPアドレスのリースに関連付けられた認証済みユーザのIDを保持します。この認証済みユーザのIDは、DHCP検出プロセスに付加されます。それにより、異なるユーザのクラスごとに異なるアドレスを割り当てることができます。

要求元とRADIUSサーバとの間で802.1x認証が成功すると、スイッチはポートをフォワーディング ステートに設定し、RADIUSサーバから受信した属性を格納します。この属性は、DHCPサーバ内のアドレス プールへのマッピングに使用されます。スイッチはDHCPリレー エージェントとして機能できるため、DHCPメッセージを受け取り、そのメッセージを他のインターフェイスで伝送するために再生成できます。要求元が(認証後に)DHCPを検出すると、スーパバイザ エンジン上のDHCPリレー エージェントがパケットを受信し、RADIUSサーバから受信して格納した属性をDHCP発見パケットに付加し、再びブロードキャストします。ユーザとIPアドレスは、1対1、1対多、多対多でマッピングできます。1対多のマッピングを使用すれば、同じユーザが複数のポートの802.1xホストを通じて認証できます。

補助VLANトラフィック用に設定されたポート上での802.1x認証の概要

Multiple VLAN Access Port(MVAP)の802.1xをイネーブルにできます。また、802.1xポートの補助VLAN IDをイネーブルにできます。

802.1x認証および補助VLAN用に設定されたポートを単一ホスト認証モードにして、IP Phoneからの補助VLANタグ付きパケットを転送する必要があります。IP PhoneにはホストPAE機能が装備されていないので、802.1x認証用に設定されたポート上でIP Phoneからの補助VLANタグ付きパケットを受信したときは、パケットは許可トラフィックとして転送されます。

IP Phoneの先に接続されているホストPAEは認証されます。IP Phoneの先のホストPAEからのトラフィックだけが認証後に転送されます。

(注) 802.1x対応VLANポートに接続したIP PhoneにホストPAEを接続した場合は、古いホストを取り外したあとで新しいホストPAEが認証されます。新しいホストPAEからのトラフィックだけが認証後に転送されます。

ゲストVLANに対する802.1x認証の概要

(注) ゲストVLAN機能を認証失敗VLAN機能と対比させてください。従来型の802.1xポートでは、スイッチはポートに接続された要求元のID情報が認証サーバで検証されて認証されるまで、ネットワークへのアクセスを提供しません。認証失敗VLAN機能を使用すれば、ポート単位で認証失敗VLANを設定できます。要求元による802.1x認証が3回失敗すると、ポートは要求元からのネットワーク アクセスが可能な認証失敗VLANに移動されます。

認証失敗VLANは、ゲストVLANとは無関係です。ただし、ゲストVLANと認証失敗VLANを同じVLANにすることができます。802.1x非対応ホストと認証失敗ホストを区別しない場合は、両方を同じVLAN(ゲストVLANまたは認証失敗VLAN)に設定できます。

詳細については、「認証失敗VLANの設定」を参照してください。

ゲストVLAN機能によって、802.1x非対応ホストは802.1x認証を使用するネットワークにアクセスできます。802.1x認証をサポートするようにシステムをアップグレードするときに、ゲストVLANを使用できます。

802.1xゲストVLANとしてVLANを設定すると、802.1x非対応ホストはすべてこのVLANに入れられます。どのようなVLAN(プライベートVLANとRSPAN VLANを除く)もゲストVLANとして設定できます。ポートがすでにゲストVLANで転送を行っているときに、そのホストのネットワーク インターフェイス上での802.1xサポートをイネーブルにすると、ポートはただちにゲストVLANから除外され、認証者は認証発生待ちとなります。

ポート上での802.1x認証をイネーブルにすると、802.1xプロトコルが実行されます。ホストが一定時間内に認証者からのパケットに応答できない場合、認証者はそのホストをゲストVLANに入れます。

Windows XPホストでのゲストVLANに対する802.1x認証の際の使用上の注意事項

ここでは、Windows XPホストでのゲストVLANに対する802.1x認証を設定する際の注意事項について説明します。

•![]() ゲストVLANがポートでイネーブルの場合、そのポートは単一方向のポートとして設定できません。また、その逆に単一方向ポートをゲストVLANに設定できません。

ゲストVLANがポートでイネーブルの場合、そのポートは単一方向のポートとして設定できません。また、その逆に単一方向ポートをゲストVLANに設定できません。

•![]() ホストが認証者に応答できない場合、ポートは180秒間接続されたままです。180秒が経過すると、ログイン/パスワード ウィンドウはホストに表示されません。解決策はユーザに接続を解除させ、ネットワーク インターフェイス ケーブルを再接続することです。

ホストが認証者に応答できない場合、ポートは180秒間接続されたままです。180秒が経過すると、ログイン/パスワード ウィンドウはホストに表示されません。解決策はユーザに接続を解除させ、ネットワーク インターフェイス ケーブルを再接続することです。

•![]() 不正なログイン/パスワードに応答するホストは、認証に失敗します。認証に失敗したホストはゲストVLANに入れられません。ホストが初めて認証に失敗すると、待機時間タイマーが始動し、稼働している間はアクティビティが一切発生しません。待機時間タイマーが満了すると、ホストにログイン/パスワード ウィンドウが表示されます。ホストが2度めも認証に失敗すると、待機時間タイマーが再度始動し、稼働している間はアクティビティが一切発生しません。ホストに3度めのログイン/パスワード ウィンドウが表示されます。3度めも失敗すると、ポートは接続しているが未許可ステートに入れられます。解決策はユーザに接続を解除させ、ネットワーク インターフェイス ケーブルを再接続することです。

不正なログイン/パスワードに応答するホストは、認証に失敗します。認証に失敗したホストはゲストVLANに入れられません。ホストが初めて認証に失敗すると、待機時間タイマーが始動し、稼働している間はアクティビティが一切発生しません。待機時間タイマーが満了すると、ホストにログイン/パスワード ウィンドウが表示されます。ホストが2度めも認証に失敗すると、待機時間タイマーが再度始動し、稼働している間はアクティビティが一切発生しません。ホストに3度めのログイン/パスワード ウィンドウが表示されます。3度めも失敗すると、ポートは接続しているが未許可ステートに入れられます。解決策はユーザに接続を解除させ、ネットワーク インターフェイス ケーブルを再接続することです。

•![]() ホストが認証者PAEからのユーザ名およびパスワード認証要求に応答しない場合、それはゲストVLANに配置されます。

ホストが認証者PAEからのユーザ名およびパスワード認証要求に応答しない場合、それはゲストVLANに配置されます。

(注) ゲストVLANはローカル スイッチに限定され、VTPを通じて伝播されることはありません。

ポート セキュリティでの802.1x認証の機能

802.1x認証はポート セキュリティ機能と互換性があります(詳細については、 第36章「ポート セキュリティの設定」 を参照)。特定ポートの1つだけのMACアドレスのポート セキュリティをイネーブルにした場合は、そのMACアドレスだけがRADIUSサーバを介して認証されます。それ以外のMACアドレスを通じて接続しているユーザはすべて、アクセスが拒否されます。複数のMACアドレスのポート セキュリティをイネーブルにしている場合は、各アドレスは802.1x RADIUSサーバを介して認証が必要です。

(注) 警告CSCin25663のため、ポート セキュリティ用に設定するMACアドレスからlogoffメッセージを受信した場合、またはその特定のMACアドレスの再認証に失敗した場合、そのMACアドレスは削除されます。この問題は今後のソフトウェア リリースで解決されます。

(注) 802.1x認証とポート セキュリティが任意の802.1xポート上でイネーブルになっているときは、ポート上では802.1x認証がポート セキュリティに優先されます。まずホストが認証され、それからポート セキュリティによって保護されます。

802.1xモード(単一認証モード、複数ホスト モード、または複数認証モード)に対してポート セキュリティをイネーブルにできます。1つのポート上で一度にイネーブルにできるのは1つのモードだけです。デフォルトのポート モードは単一認証モードです。

単一認証モードおよび複数ホスト モードのポート セキュリティをディセーブルにできます。ただし、複数認証モードのポート セキュリティはディセーブルにできません。

802.1x認証を、MACアドレス ベースのポート セキュリティについてもイネーブルに設定されているポートでイネーブルにすると、最大許容数のMACアドレスを設定していないかぎりは、ポート上で802.1x認証は発生しません。802.1x単一ホスト モード認証もイネーブルに設定されているポートに対して、最大許容数未満のMACアドレスを設定すると、設定済みのMACアドレスを削除するかどうかを尋ねるシステム メッセージが表示されます。このメッセージに[yes]と応答すると、MACアドレス ベースのポート セキュリティに対して設定されたMACアドレスは削除され、ポートは802.1x認証を使用して認証されます。その他のモードに対して802.1x認証がイネーブルに設定されている場合は、メッセージは表示されず、MACアドレスは保持されます。

複数認証モードでは、すべての接続ホストは802.1xを使用して認証され、ポート セキュリティを使用して保護されています。802.1xは、MACアドレスを認証してからMACアドレスにポート セキュリティを施して保護します。MACアドレスがEAPOL-Logoffパケットを送信すると、ポート セキュリティ テーブルからMACアドレスが削除されます。

ARPトラフィック検査での802.1x認証の機能

(注) この機能を使用できるのは、PFC2搭載のSupervisor Engine 2、PFC3A/PFC3B/PFC3BXL搭載のSupervisor Engine 720、およびPFC3B/PFC3BXL搭載のSupervisor Engine 32だけです。

(注) ARPトラフィック検査と802.1xの設定は相互に排他的な関係にあります。

ARPトラフィック検査によって、セキュリティACL(VACL)フレームワーク内に順序依存型の一連のルールを設定してARPテーブルへの攻撃を防止できます。ARPトラフィック検査は802.1xポート認証プロトコルを補完するもので、認証されたクライアントのMACアドレスをポートにバインドしてから、IP/MACアドレスのバインドを追加することで追加のスプーフ検査に対するMACアドレスのスプーフィングの可能性を排除します。

ARPトラフィック検査を802.1x認証と併用することにより、悪意のあるユーザ/ホストが他のホストのARPテーブルを破壊する可能性を排除し、ポートおよびユーザのセキュリティを強化できます。要求元の802.1x認証が成功したあと、ARPトラフィック検査(要求元のIPアドレスおよびMACアドレスをバインドします)が実行され、スプーフィングの可能性を排除します。

ARPは認証メカニズムを備えていない簡易プロトコルで、ARP要求および応答が正しいかどうかを確認する方法がありません。認証メカニズムがなければ、悪意のあるユーザ/ホストによってレイヤ2ネットワークまたはブリッジ ドメインにある同じVLAN上の他のホストのARPテーブルが破壊される可能性があります。

たとえば、ユーザ/ホストA(悪意のあるユーザ)が、デフォルト ルータのIPアドレスとホストAのMACアドレスで、非送信請求ARP応答(不必要なARPパケット)をサブネット上の他のホストに送信することがあります。従来のOS(オペレーティング システム)では、デフォルト ルータのスタティックARPエントリがホストにすでにある場合でも、ホストAからの新たにアドバタイズされたバインディングが学習されます。ホストAがIP転送をイネーブルにし、すべてのパケットを「スプーフィングされた」ホストとルータ間でやり取りする場合、ホストAは(たとえばdsniffプログラムを使用して)man-in-the-middle攻撃を実行できます。スプーフィングされたホストでは、そのトラフィックのすべてにスニッフィングが行われていることを認識しません。

また、ARP検査を実行することで、(イーサネット ヘッダーにある)送信元イーサネットMACアドレスがARPヘッダーの送信元MACアドレスと異なるパケットを廃棄できます。 set security acl arp-inspection match-mac { enable [ drop [ log ]] | disable }コマンドをCLIから入力することで、この機能をイネーブル(またはディセーブル)にできます。

ARPトラフィック検査の設定については、「ARPトラフィックの検査」を参照してください。

認証のデフォルト設定

表37-2 に、802.1x認証のデフォルト設定を示します。

|

|

|

|---|---|

認証設定時の注意事項

ここでは、スイッチ上で802.1x認証を設定する際の注意事項について説明します。

•![]() 802.1xは他のプロトコルでも機能しますが、リモートに配置された認証サーバではRADIUSを使用することを推奨します。

802.1xは他のプロトコルでも機能しますが、リモートに配置された認証サーバではRADIUSを使用することを推奨します。

•![]() 802.1xはイーサネット ポート上でのみサポートされています。

802.1xはイーサネット ポート上でのみサポートされています。

•![]() Release 7.5(1)のソフトウェア リリースでは、2つの帯域内管理インターフェイスのsc0とsc1をサポートしています。802.1x認証は、RADIUSサーバと通信するときは、常に認証者のIDとしてsc0インターフェイスを使用します。sc1インターフェイスでは802.1x認証はサポートされていません。

Release 7.5(1)のソフトウェア リリースでは、2つの帯域内管理インターフェイスのsc0とsc1をサポートしています。802.1x認証は、RADIUSサーバと通信するときは、常に認証者のIDとしてsc0インターフェイスを使用します。sc1インターフェイスでは802.1x認証はサポートされていません。

•![]() 802.1xをトランク ポート上でイネーブルに設定するには、そのポートのトランキングをオフにする必要があります。802.1xポート上でトランキングをイネーブルに設定することはできません。

802.1xをトランク ポート上でイネーブルに設定するには、そのポートのトランキングをオフにする必要があります。802.1xポート上でトランキングをイネーブルに設定することはできません。

•![]() 802.1xをダイナミック ポート上でイネーブルに設定するには、そのポートのDVLANをオフにする必要があります。802.1xポート上でDVLANをイネーブルに設定することはできません。

802.1xをダイナミック ポート上でイネーブルに設定するには、そのポートのDVLANをオフにする必要があります。802.1xポート上でDVLANをイネーブルに設定することはできません。

•![]() 802.1xをチャネリング ポート上でイネーブルに設定するには、そのポートのチャネリングをオフにする必要があります。802.1xポート上でチャネリングをイネーブルに設定することはできません。

802.1xをチャネリング ポート上でイネーブルに設定するには、そのポートのチャネリングをオフにする必要があります。802.1xポート上でチャネリングをイネーブルに設定することはできません。

•![]() Switched Port Analyzer(SPAN;スイッチド ポート アナライザ)宛先ポート上では802.1xをイネーブルに設定することはできません。また、802.1xポート上でSPAN宛先を設定することはできません。ただし、802.1xポートをSPAN送信元ポートとして設定することはできます。

Switched Port Analyzer(SPAN;スイッチド ポート アナライザ)宛先ポート上では802.1xをイネーブルに設定することはできません。また、802.1xポート上でSPAN宛先を設定することはできません。ただし、802.1xポートをSPAN送信元ポートとして設定することはできます。

•![]() 補助VLANを dot1p または untagged に設定できません。また、補助VLANは802.1x対応ポート上のネイティブVLANと同じにしてはなりません。

補助VLANを dot1p または untagged に設定できません。また、補助VLANは802.1x対応ポート上のネイティブVLANと同じにしてはなりません。

•![]() 802.1x対応補助VLANポート上では、複数認証オプションをイネーブルにできません。802.1x対応AUXポート上で複数ホスト オプションをイネーブルにすることは推奨できません。

802.1x対応補助VLANポート上では、複数認証オプションをイネーブルにできません。802.1x対応AUXポート上で複数ホスト オプションをイネーブルにすることは推奨できません。

•![]() 802.1x対応補助VLANポートは、ポート上の補助VLANがゲストVLANと同じ場合は、ゲストVLANに入れられないので、補助VLANと同じゲストVLANを割り当てないでください。

802.1x対応補助VLANポートは、ポート上の補助VLANがゲストVLANと同じ場合は、ゲストVLANに入れられないので、補助VLANと同じゲストVLANを割り当てないでください。

•![]() 802.1x対応ポートでは、管理上設定されたVLANは補助VLANと同じにすることはできません。

802.1x対応ポートでは、管理上設定されたVLANは補助VLANと同じにすることはできません。

•![]() プライベートVLANおよび802.1xの設定は相互に排他的な関係にあります。

プライベートVLANおよび802.1xの設定は相互に排他的な関係にあります。

•![]() PFC3A/PFC3B/PFC3BXLを使用することにより、 set rate-limit l2port-security コマンドを使用してスイッチ上で802.1xポート セキュリティ レート リミッタをグローバルにイネーブル、ディセーブル、または設定できます。レート制限の設定の詳細については、「スイッチ上でのレイヤ2 PDUレート制限の設定」を参照してください。

PFC3A/PFC3B/PFC3BXLを使用することにより、 set rate-limit l2port-security コマンドを使用してスイッチ上で802.1xポート セキュリティ レート リミッタをグローバルにイネーブル、ディセーブル、または設定できます。レート制限の設定の詳細については、「スイッチ上でのレイヤ2 PDUレート制限の設定」を参照してください。

スイッチ上での802.1x認証の設定

ここでは、スイッチ上で802.1x 認証を設定する手順について説明します。

(注) VLAN割り当てに関するRADIUSサーバの使用については、「RADIUSサーバを使用した802.1x VLAN割り当ての概要」を参照してください。

•![]() 「認証者からホストへのEAP-Request/Identityフレーム再送信時間の設定」

「認証者からホストへのEAP-Request/Identityフレーム再送信時間の設定」

•![]() 「バックエンド認証者からホストへのEAP-Requestフレーム再送信時間の設定」

「バックエンド認証者からホストへのEAP-Requestフレーム再送信時間の設定」

•![]() 「バックエンド認証者から認証サーバへのトランスポート レイヤ パケット再送信時間の設定」

「バックエンド認証者から認証サーバへのトランスポート レイヤ パケット再送信時間の設定」

•![]() 「バックエンド認証者からホストへの再送信フレーム数の設定」

「バックエンド認証者からホストへの再送信フレーム数の設定」

•![]() 「802.1xコンフィギュレーション パラメータのデフォルト値へのリセット」

「802.1xコンフィギュレーション パラメータのデフォルト値へのリセット」

•![]() 「DHCPリレー エージェントでの802.1x認証のイネーブル化」

「DHCPリレー エージェントでの802.1x認証のイネーブル化」

•![]() 「DHCPリレー エージェントでの802.1x認証のディセーブル化」

「DHCPリレー エージェントでの802.1x認証のディセーブル化」

•![]() 「802.1x RADIUSアカウンティングとトラッキングのイネーブル化およびディセーブル化」

「802.1x RADIUSアカウンティングとトラッキングのイネーブル化およびディセーブル化」

•![]() 「RADIUSサーバ設定のDNSレゾリューションの設定」

「RADIUSサーバ設定のDNSレゾリューションの設定」

802.1xのグローバルなイネーブル化

各ポートに対して802.1x認証を設定するには、先にシステム全体でイネーブルに設定する必要があります。802.1x認証をグローバルにイネーブルにすると、802.1x認証の要求する特定の要件を各ポートが満たしていれば、各ポートに802.1x認証を設定できます。各ポートに802.1x認証を設定する手順については、「各ポートに対する802.1x認証のイネーブル化」を参照してください。

802.1x認証をグローバルにイネーブルにするには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

次に、802.1x認証をグローバルにイネーブルにする例を示します。

802.1xのグローバルなディセーブル化

802.1x認証をシステム全体に対してイネーブルに設定しているときは、これをグローバルにディセーブルにできます。802.1x認証をグローバルにディセーブルにすると、それまで802.1x認証を設定していたポートを含め、どのポートでも802.1x認証を利用できなくなります。

802.1x認証をグローバルにディセーブルにするには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

次に、802.1x認証をグローバルにディセーブルにする例を示します。

各ポートに対する802.1x認証のイネーブル化

802.1x認証をグローバルにイネーブルにすると、コンソールから各ポートに対して802.1x認証をイネーブルにする必要があります。802.1x認証をグローバルにイネーブルに設定する手順については、「802.1xのグローバルなイネーブル化」を参照してください。

(注) スイッチ上で802.1x認証をイネーブルにする前に、少なくとも1つのRADIUSサーバを指定する必要があります。詳細については、第21章「AAAによるスイッチ アクセスの設定」を参照してください。

スイッチへのアクセスのための802.1x認証をイネーブルにするには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

次に、モジュール3のポート1上で802.1x認証をイネーブルにし、設定を確認する例を示します。

(注) 新しい認証のために現状のマシンを消去するには、set port dot1x mod/port initializeコマンドを入力します。

複数802.1x認証のイネーブル化

複数のホストが802.1xポートにアクセスできるように、複数認証を指定できます。シスコ独自の複数認証機能では、1つのポート上で複数のdot1xホストの認証が可能で、すべてのホストが別個に認証されます。複数802.1x認証をイネーブルにする際は次の注意事項に従ってください。

•![]() 複数の認証済みポートの非802.1xホストからのトラフィックはブロックされます。

複数の認証済みポートの非802.1xホストからのトラフィックはブロックされます。

•![]() ゲストVLANは、複数の認証済みポート上でイネーブルにできません。

ゲストVLANは、複数の認証済みポート上でイネーブルにできません。

•![]() 複数の認証済みポートはポートVLANになり、RADIUS指定のVLANにはなりません。

複数の認証済みポートはポートVLANになり、RADIUS指定のVLANにはなりません。

•![]() ポート上で複数認証をイネーブルにするには、先にポート セキュリティをポート上でイネーブルにする必要があります。

ポート上で複数認証をイネーブルにするには、先にポート セキュリティをポート上でイネーブルにする必要があります。

•![]() 複数の認証済みポート上では、ポート セキュリティをディセーブルにできません。

複数の認証済みポート上では、ポート セキュリティをディセーブルにできません。

•![]() ポート セキュリティ タイマーは、複数の認証済みポートで使用します。再認証タイマーは、複数の認証済みポートでは使用しません。

ポート セキュリティ タイマーは、複数の認証済みポートで使用します。再認証タイマーは、複数の認証済みポートでは使用しません。

複数802.1x認証をイネーブルにするには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

set port dot1x mod / port multiple-authentication { enable | disable } |

||

次に、モジュール3のポート1上で複数802.1x認証をイネーブルにし、設定を確認する例を示します。

ホストの自動再認証の設定およびイネーブル化

802.1xホストの自動再認証をイネーブルに設定する前であれば、802.1x認証がホストを再認証する頻度を指定できます。ホストの自動再認証をイネーブルに設定する前に期間を指定しない場合は、802.1xは3,600秒をデフォルト設定とします(有効な値は1~65,535秒です)。

特定ポートに接続したホストの802.1xホスト自動再認証をイネーブルにできます。特定ポートに接続したホストを手動で再認証する手順については、「手動でのホストの再認証」を参照してください。

802.1x認証がホストを再認証する頻度を設定し、802.1x自動再認証をイネーブルにするには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

次に、自動再認証を7,200秒に設定し、ポート3/1で802.1x再認証をイネーブルにし、設定を確認する例を示します。

手動でのホストの再認証

特定のポートに接続したホストは、いつでも手動で再認証できます。802.1xホストに自動再認証の設定をする場合は、「ホストの自動再認証の設定およびイネーブル化」を参照してください。

特定のポートに接続したホストを手動で再認証するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

次に、モジュール3のポート1に接続したホストを手動で再認証する例を示します。

複数ホストのイネーブル化

特定ポートをイネーブルにして複数ユーザのアクセスを可能にします。ポートが複数のユーザに対してイネーブルで、そのポートに接続したホストが正常に許可されているとき、MACアドレスを持つホストはすべて、そのポートに対してトラフィックを送受信することができます。そのあとでハブを介して複数のホストをそのポートに接続すると、そのポートのセキュリティ レベルを低くすることができます。

特定のポート上で複数ホストのアクセスをイネーブルにするには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

次に、モジュール3のポート1上で複数ホストのアクセスをイネーブルにする例を示します。

複数ホストのディセーブル化

イネーブルに設定されているポート上で複数ユーザのアクセスをディセーブルに設定できます。

特定のポート上で複数ホストのアクセスをディセーブルにするには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

次に、モジュール3のポート1上で複数ホストのアクセスをディセーブルにする例を示します。

待機時間の設定

認証者がホストを認証できないときは、一定時間のアイドル状態を経て再試行します。アイドル時間は、quiet-periodの値によって決まります(デフォルトの設定は60秒です)。この値は、0~65,535秒の範囲で設定できます。

待機時間の値を設定するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

シャットダウン タイムアウト時間の設定

セキュリティ違反のためにポートがシャットダウンした場合、手動で再度イネーブルにするか、シャットダウン タイムアウト時間を設定してポートが再びイネーブルになるようにする必要があります。この値は、1 ~65,535秒の範囲で設定できます。

セキュリティ違反のあとにポートがディセーブルになる期間を設定するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

次に、シャットダウン タイムアウト時間を設定する例を示します。

認証者からホストへのEAP-Request/Identityフレーム再送信時間の設定

ホストは、EAP-Request/Identityフレームを受信したことを認証者に通知します。認証者は、この通知を受信しないときは、一定時間待機してから、フレームを再送信します。認証者が通知を待つ時間を1~65,535秒の範囲で設定できます(デフォルトの設定は30秒です)。

認証者からホストへのEAP-Request/Identityフレームの再送信時間を設定するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

次に、認証者からホストへのEAP-Request/Identityフレームの再送信時間を15秒に設定する例を示します。

バックエンド認証者からホストへのEAP-Requestフレーム再送信時間の設定

ホストは、EAP-Requestフレームを受信したことをバックエンド認証者に通知します。バックエンド認証者は、この通知を受信しないときは、一定時間待機してから、フレームを再送信します。バックエンド認証者が通知を待つ時間を1~65,535秒の範囲で設定できます(デフォルトの設定は30秒です)。

バックエンド認証者からホストへのEAP-Requestフレーム再送信時間を設定するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

次に、バックエンド認証者からホストへのEAP-Requestフレーム再送信時間を15秒に設定する例を示します。

バックエンド認証者から認証サーバへのトランスポート レイヤ パケット再送信時間の設定

認証サーバは、トランスポート レイヤ パケットを受信するたびにバックエンド認証者に通知します。バックエンド認証者は、パケットの送信後この通知を受信しないときは、一定時間待機してから、パケットを再送信します。バックエンド認証者が通知を待つ時間を1~65,535秒の範囲で設定できます(デフォルトの設定は30秒です)。

バックエンド認証者から認証サーバへのトランスポート レイヤ パケットの再送信時間の値を設定するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

次に、バックエンド認証者から認証サーバへの、トランスポート レイヤ パケットの再送信時間を15秒に設定する例を示します。

バックエンド認証者からホストへの再送信フレーム数の設定

認証サーバは、一定数のフレームを受信するたびにバックエンド認証者に通知します。バックエンド認証者は、フレーム送信後にこの通知を受信しないときは、一定時間待機してから、そのフレームを再送信します。バックエンド認証者が再送信するフレーム数を1~10の範囲(デフォルトは2)で設定できます。

バックエンド認証者からホストに再送信されるフレーム数を設定するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

次に、バックエンド認証者からホストに再送信されるフレーム数を4に設定する例を示します。

802.1xコンフィギュレーション パラメータのデフォルト値へのリセット

1つのコマンドで、802.1xコンフィギュレーション パラメータをデフォルト値に戻すことができます。これは802.1xをグローバルにディセーブルにすることにもなります。

802.1xコンフィギュレーション パラメータをデフォルト値に戻すには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

次に、802.1xコンフィギュレーション パラメータをデフォルト値に戻し、設定を確認する例を示します。

DHCPリレー エージェントでの802.1x認証のイネーブル化

DHCPリレー エージェントが特定のVLANの802.1xパラメータをDHCPサーバに送信できるようにするには、イネーブル モードで次の作業を行います。

(注) 管理VLAN(sc0またはsc1インターフェイスで設定されているVLAN)を、dot1x-dhcp ACEのあるACL(アクセス制御リスト)にマッピングできません。VLAN 1またはVLAN 2がdot1x-dhcp ACEのあるACLにマッピングされる際に、clear config interfaceコマンドを使用できません。

|

|

|

|

|---|---|---|

DHCPリレー エージェントの802.1x認証をイネーブルにします。

(注) このコマンドは、指定されたACL名でACEエントリを生成します。このACLは他のACEエントリを持つこともできますが、DHCPのACEエントリが優先されます。 |

||

次に、802.1xのDHCPリレー トラフィック用のACLエントリを作成する例を示します。

Successfully configured Dot1x Dhcp ACL for dhcp_relay. Use ‘commit’ command to save changes

次に、ACLエントリを作成後、DHCP以外のトラフィックを許可するようにACLを設定する例を示します。

Commit operation in progress

次に、dhcp-relay-aclに適用するVLANをマッピングする例を示します。

Mapping in progress...

クライアントからサーバに転送されるDHCPパケットには、DHCPリレー エージェント情報フィールドが追加されます。[dhcp-relay-acl]にマッピングされていないVLANとすべてのDHCPパケットは変更なく従来どおりスイッチされます。

DHCPリレー エージェントでの802.1x認証のディセーブル化

DHCPリレー エージェントが特定のVLANの802.1xパラメータをDHCPサーバに送信しないようにするには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

次に、VLAN1~3および20の802.1x認証パラメータを送信しないようにDHCPリレー エージェントを設定し、設定を確認する例を示します。

Successfully cleared mapping between ACL dhcp_relay and VLAN 1.

802.1xゲストVLANへのホストの追加

一般的に、ゲストVLANは最小限のサービスをサポートし、最小限のネットワーク アクセスを行います。ホストは、set port dot1x mod/port port-control autoコマンド オプションが使用された場合にだけ、ゲストVLANに追加されます。set port dot1x mod/port port-controlコマンド オプションをautoから force-authorizedまたはforce-unauthorizedに変更すると、ホストはゲストVLANから削除され、ポートVLANに戻されます。

ポートを802.1xゲストVLANに追加するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

次に、ポート3/1を802.1xゲストVLAN 200に追加する例を示します。

802.1x単一方向制御ポートの設定

IEEE 802.1xにより、スイッチに接続されているホストにおける無人システムのバックアップまたはソフトウェア アップグレードを実行するために、ウェイクオンLANテクノロジー(リモート ウェイクアップともいう)を使用できます。

単一方向制御ポートが設定されている場合、ホスト認証の前にポートは発信方向のみのトラフィックを許可します。この動作により、管理ステーションは選択されたホストへウェイクオンLANフレームを送信できます。このフレームは、ホストに対して電源投入とブート、認証、およびその後の無人操作を実行するトリガとなります。

(注) ウェイクオンLANテクノロジーではホストに特定のハードウェアが必要ですが、これはこのマニュアルの範囲ではありません。

Release 8.3(1)より前のソフトウェア リリースでは、デフォルトで802.1xブリッジ ポートが双方向ステートに設定されています。このステートでは制御は無許可のポートで双方向のプロトコル交換に影響します。単一方向制御ポート機能により、 set port dot1x mod/port port-control-direction コマンドを使用して、802.1x対応ポートを単一方向( in キーワード)または双方向( both キーワード)ステートに設定できます。

単一方向ステート

ポートを単一方向ポート( in キーワード)として設定して set port dot1x mod/port port-control auto コマンドを使用してポートを auto に設定する場合、ブリッジ ポートはスパニングツリー「フォワーディング」ステートに移行します。この場合、ポートに向かうすべてのトラフィックがスーパバイザ エンジンに転送されて処理されます。ウェイクオンLAN機能により、接続ホストがスリープ モードまたは電源切断ステートの場合、ホストはネットワークの他のデバイスとトラフィックを交換しません。単一方向ポートと接続されたホストはトラフィックをネットワーク外に送信できず、ネットワーク内の他のデバイスからのトラフィックのみを受信できます。単一方向ポートが何らかの入力トラフィックを認識した場合、ポートは双方向ステート(デフォルト)に戻ってスパニング ツリー ステートが「ブロッキング」モードに移行し、入出力トラフィックが廃棄されます。ポートの認証者システムが「初期化」ステートに移行し、EAPOLパケット交換以外のトラフィックは許可されません。ポートが双方向ステートに戻る際、5分タイマーが起動してタイマーが切れるまでにポートが認証されなかった場合、ポートは単一方向ステートに戻ります。

双方向ステート

ポートを双方向ポート( both キーワード)として設定して set port dot1x mod/port port-control auto コマンドを使用してポートを auto に設定する場合、ポートは双方向でアクセス制御されます。このステートは、ポートでの入力パケットの受信および出力パケットの伝送をディセーブルにします。ポートが双方向ポートとして設定される場合、Release 8.3(1)より前のソフトウェア リリースのように動作し、ポートはスパニング ツリー「ブロッキング」ステートになり通常の認証プロセスに従います。

設定時の注意事項

ここでは、802.1x単一方向ポートを設定する上での注意事項を説明します。

•![]() 補助VLAN ― ポートを単一方向ポートとして設定する際にポートで補助VLANをサポートするには、接続されたIP Phoneが確実に即座に動作するよう補助VLANがスパニング ツリー「フォワーディング」ステートに移行します。入力トラフィックの障害を避けるために、まずポートVLANもスパニング ツリー「フォワーディング」ステートに移行し、トラフィックがポートVLANで確認されたら、ポートはすべての追加トラフィックを廃棄するためにスパニング ツリー「ブロッキング」ステートに移行します。そこで接続ホストはトラフィックの送信許可を得るように要求されます。

補助VLAN ― ポートを単一方向ポートとして設定する際にポートで補助VLANをサポートするには、接続されたIP Phoneが確実に即座に動作するよう補助VLANがスパニング ツリー「フォワーディング」ステートに移行します。入力トラフィックの障害を避けるために、まずポートVLANもスパニング ツリー「フォワーディング」ステートに移行し、トラフィックがポートVLANで確認されたら、ポートはすべての追加トラフィックを廃棄するためにスパニング ツリー「ブロッキング」ステートに移行します。そこで接続ホストはトラフィックの送信許可を得るように要求されます。

•![]() ゲストVLAN ― ゲストVLANは、双方向ポートとして設定されているポートでのみサポートされます。ゲストVLANがポートでイネーブルの場合、そのポートは単一方向のポートとして設定できません。また、その逆に単一方向ポートをゲストVLANに設定できません。

ゲストVLAN ― ゲストVLANは、双方向ポートとして設定されているポートでのみサポートされます。ゲストVLANがポートでイネーブルの場合、そのポートは単一方向のポートとして設定できません。また、その逆に単一方向ポートをゲストVLANに設定できません。

•![]() ポート モード ― 単一方向ポートとして設定されているポートのポート モード(単一認証モード、複数ホストモード、または複数認証モード)は単一認証モード(デフォルトのポート モード)でなければなりません。

ポート モード ― 単一方向ポートとして設定されているポートのポート モード(単一認証モード、複数ホストモード、または複数認証モード)は単一認証モード(デフォルトのポート モード)でなければなりません。

CLIを使用した802.1x単一方向または双方向ポートの設定

in キーワードを指定する場合、すべての入力トラフィックは廃棄されて出力トラフィックは許可されます。 both キーワード(デフォルト)を指定した場合、ポート上のすべての受信トラフィックおよび送信トラフィックが廃棄されます。ポートを802.1x単一方向ポートまたは双方向ポートとして設定するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

set port dot1x mod/port port-control-direction [ both | in ] |

次に、ポートを単一方向または双方向ステートに設定して設定を変更する例を示します。

ACL割り当てでの802.1xの設定

ここでは、ACL割り当てでの802.1xを設定する手順について説明します。

•![]() 「概要」

「概要」

概要

ACL割り当てで802.1xを設定する場合、ユーザの802.1x認証に基づいてアクセス制御ポリシーをインターフェイスに動的に割り当てるのにIDベースのACLが使用されます。この機能は、ユーザを特定のネットワーク セグメントに限定し、機密性の高いサーバへのアクセスを制限し、使用可能なプロトコルとアプリケーションを制限します。また、この機能を使用すると、ユーザの移動性に支障が出たり、管理上のオーバーヘッドが大幅に増加したりすることなく、ごく特定のIDベースのセキュリティを提供できます。

ACL割り当てで802.1xを設定する場合、ユーザが物理的な位置を変更するたびに発生する、IPアドレスまたはMACアドレスに基づいたアクセス制御ポリシーの作成、変更、削除における問題を解消できます。この機能によって、VLAN-based Policy(VACL;VLANベース ポリシー)やPort-based Policy(PACL;ポートベース ポリシー)の代わりにIDベースのセキュリティ アクセス ポリシーを作成する際に、ユーザの移動性を損なうことなくポリシーを作成できます。この機能を使用することで、ユーザの物理的な位置を変更したり、ネットワーク接続を変更したりするたびに、ユーザはアクセス ポリシーの変更についてネットワーク管理者に依存する必要はありません。

新しい group group_name キーワードは、ポリシーをグループとして分類するのに使用します。グループとは、ポリシーを適用するユーザ(IPアドレス)のセットです。この機能を実行する前に、ユーザ セットへのIPアクセスを許可したい場合、ACL ACEに各ユーザのIPアドレスを指定する必要があります。ACEごとに設定可能なIPアドレスは1つだけです。この新しい機能を使用する場合、 set security acl ip grpacl permit ip group ip-permit-group any のように、ACEに group_name を指定します。 ip-permit-group はグループで、そのグループ内のすべてのユーザは認証されます。ユーザ認証が成功してユーザのIPアドレスが取得されたら、ユーザがグループに属している場合、ユーザのIPアドレスがグループに追加され、新しいACEが作成されてハードウェア(PFC)にインストールされます。ACLはユーザ認証およびログオフにより動的に伸縮します。すなわちACLは動的で、ポリシーは認証済みで有効なユーザに対してのみインストールされます。

ACL割り当てで802.1xを設定する場合、ユーザが認証されるたびに自動的にQoS(サービス品質)ACLおよびVACLをユーザに設定できます。RADIUSサーバは、認証成功パケットとともにQoS VLANベースACL、QoSポートベースACL、またはVACLポリシー名を送信します。ポリシー名に関連付けられたポリシーは、すでにCLIを使用してスイッチに設定されています。ポリシーはACEのセットに変換されて、スイッチにインストールされます。

ACLをIPアドレスに適用できますが、802.1x認証がユーザ名で実行されMACアドレスと結びついているもののIPアドレスは認証時には認識されていないため(認証に成功したあとでのみDHCPがホストで開始されます)、ACEのインストールが実行されるのは、DHCPスヌーピングまたはダイナミックARP検査を通じてIPアドレスが認識されたあとになります。

ACL割り当てで802.1xを設定する場合、主に次の2種類の設定作業があります。

•![]() RADIUSサーバ内にあるユーザのグループ名の関連付けと設定

RADIUSサーバ内にあるユーザのグループ名の関連付けと設定

•![]() スイッチのCLIを使用したスイッチ上のグループの設定、コミット、ACLのマッピング

スイッチのCLIを使用したスイッチ上のグループの設定、コミット、ACLのマッピング

802.1x ACL割り当てが設定されると、スイッチは次の作業を実行します。

設定時の注意事項

ここでは、ACL割り当てで802.1xを設定する上での注意事項を説明します。

•![]() ACL割り当てでの802.1xに設定されているポートのポート モード(単一認証モード、複数ホストモード、または複数認証モード)は単一認証モード(デフォルトのポート モード)でなければなりません。

ACL割り当てでの802.1xに設定されているポートのポート モード(単一認証モード、複数ホストモード、または複数認証モード)は単一認証モード(デフォルトのポート モード)でなければなりません。

•![]() (DHCPスヌーピングまたはダイナミックARP検査を通じて取得した)動的に学習されたIPアドレスは、グループ名を拡張するのに使用します。ACL割り当てでの802.1xは、スタティックIPアドレスでもサポートされています(スタティックIPアドレスがRADIUSサーバにも設定されている必要があります)。

(DHCPスヌーピングまたはダイナミックARP検査を通じて取得した)動的に学習されたIPアドレスは、グループ名を拡張するのに使用します。ACL割り当てでの802.1xは、スタティックIPアドレスでもサポートされています(スタティックIPアドレスがRADIUSサーバにも設定されている必要があります)。

•![]() グループはポリシー グループで、ポリシー グループの例としては、IPアドレスのセットに対する「httpアクセスの拒否」などのポリシーです。

グループはポリシー グループで、ポリシー グループの例としては、IPアドレスのセットに対する「httpアクセスの拒否」などのポリシーです。

•![]() ユーザは永続的にグループと結びついているわけではなく、ユーザは同時に複数のポリシー グループに属することができます。複数のポリシーを定義したい場合、たとえば、「httpアクセスの拒否」 と 「FTPアクセスの拒否」の両方を定義したい場合、2つのポリシー グループ(1つは「httpアクセスの拒否」を定義したグループ、もう1つは「FTPアクセスの拒否」を定義したグループ)を定義できます。

ユーザは永続的にグループと結びついているわけではなく、ユーザは同時に複数のポリシー グループに属することができます。複数のポリシーを定義したい場合、たとえば、「httpアクセスの拒否」 と 「FTPアクセスの拒否」の両方を定義したい場合、2つのポリシー グループ(1つは「httpアクセスの拒否」を定義したグループ、もう1つは「FTPアクセスの拒否」を定義したグループ)を定義できます。

•![]() RADIUSサーバは、認証成功パケット内の特定のユーザに適用されなければならないすべてのポリシーを送信でき、ユーザはこれらのグループをすべてスイッチに追加できます。RADIUSサーバが送信したポリシー グループはスイッチに設定されていませんが、ポリシーは無視されるか、ポートが無許可ステートになります。RADIUSサーバがスイッチのACL内に存在しないグループIDを送信すると、認証が失敗します。

RADIUSサーバは、認証成功パケット内の特定のユーザに適用されなければならないすべてのポリシーを送信でき、ユーザはこれらのグループをすべてスイッチに追加できます。RADIUSサーバが送信したポリシー グループはスイッチに設定されていませんが、ポリシーは無視されるか、ポートが無許可ステートになります。RADIUSサーバがスイッチのACL内に存在しないグループIDを送信すると、認証が失敗します。

•![]() Release 8.3(1)以降のソフトウェア リリースでは、1つのグループ名に設定されている802.1x認証済みユーザをVLAN間で均一に分散することにより、負荷を分散できます。設定の詳細については、「802.1xユーザ分散の設定」を参照してください。

Release 8.3(1)以降のソフトウェア リリースでは、1つのグループ名に設定されている802.1x認証済みユーザをVLAN間で均一に分散することにより、負荷を分散できます。設定の詳細については、「802.1xユーザ分散の設定」を参照してください。

CLIを使用したACL割り当てでの802.1xの設定

(注) ここでは、ACL割り当てでの802.1xの設定に使用する、Release 8.3(1)のソフトウェア リリースで導入されたCLIについて説明します。ACLの設定手順全体については、第16章「アクセス制御の設定」を参照してください。

ACL割り当てで802.1xをイネーブルにするには、イネーブル モードで次の作業を行います。

次に、802.1xグループのグループ名を指定してグループが設定済みであることを確認する例を示します。

QoS ACLでの802.1xの設定

ここでは、QoS ACLで802.1xを設定する手順について説明します。

RADIUSサーバは、ポリシー名を802.1xクライアントに送信します。ポリシーはすでにスイッチに定義されていてコミットされています。ユーザは、QoSポリシーを設定する際にすべての既存のQoS機能を完全に利用できます。802.1xクライアントは、QoSサブシステムと対話して認証が行われたあとにインターフェイスにポリシーを適用します。ポリシーは、認証済みクライアントがインターフェイスから脱退する際に削除されます。802.1xがインターフェイスにポリシーを付加した場合でも、スイッチのCLIから直接ポリシーのマッピングを解除できます。

QoS ACLでの802.1x設定時の注意事項

ここでは、QoS ACLで802.1xを設定する上での注意事項を説明します。

•![]() QoSポリシーの設定に誤りがあり802.1xがインターフェイスでユーザを認証しようとした場合、認証が失敗します。

QoSポリシーの設定に誤りがあり802.1xがインターフェイスでユーザを認証しようとした場合、認証が失敗します。

•![]() 802.1xがインターフェイスで適切に認証されたあとにQoSポリシーを誤って設定した場合、同じQoSポリシーを使用してインターフェイスで再認証が行われる際に、認証が失敗します。

802.1xがインターフェイスで適切に認証されたあとにQoSポリシーを誤って設定した場合、同じQoSポリシーを使用してインターフェイスで再認証が行われる際に、認証が失敗します。

•![]() 複数のQoSポリシー(入力および出力ポリシー)が同時に適用される場合、QoSポリシーが失敗すると、認証も失敗します。

複数のQoSポリシー(入力および出力ポリシー)が同時に適用される場合、QoSポリシーが失敗すると、認証も失敗します。

•![]() ポートベース ポリシーおよびVLANベース ポリシーを同じインターフェイスに適用すると、認証が失敗します。

ポートベース ポリシーおよびVLANベース ポリシーを同じインターフェイスに適用すると、認証が失敗します。

•![]() 802.1xユーザがログインする際にのみ、802.1xセキュリティおよびQoSポリシーが適用されます。スイッチまたはRADIUSサーバで802.1xセキュリティ ポリシーとQoSポリシーの一方または両方を変更する場合、802.1xユーザが再認証されるまで変更は適用されません。再認証がイネーブル(デフォルトでない)の場合、ポリシーは通常1時間以内に有効になります。再認証がディセーブル(デフォルト)の場合、各802.1xユーザがログアウトし、再びログインするまでポリシー変更は有効になりません。

802.1xユーザがログインする際にのみ、802.1xセキュリティおよびQoSポリシーが適用されます。スイッチまたはRADIUSサーバで802.1xセキュリティ ポリシーとQoSポリシーの一方または両方を変更する場合、802.1xユーザが再認証されるまで変更は適用されません。再認証がイネーブル(デフォルトでない)の場合、ポリシーは通常1時間以内に有効になります。再認証がディセーブル(デフォルト)の場合、各802.1xユーザがログアウトし、再びログインするまでポリシー変更は有効になりません。

•![]() 既存のQoSコマンドは、QoSポリシー情報の作成と表示に使用されます。コマンドは set qos enable 、 set qos acl 、および commit qos acl ですが、これに限定されません。スケジューリング コマンドおよびポートベースQoSコマンドもダイナミックQoSポリシーの作成に使用できます。

既存のQoSコマンドは、QoSポリシー情報の作成と表示に使用されます。コマンドは set qos enable 、 set qos acl 、および commit qos acl ですが、これに限定されません。スケジューリング コマンドおよびポートベースQoSコマンドもダイナミックQoSポリシーの作成に使用できます。

•![]() QoSポリシーをスイッチに定義したあとは、( set qos acl map コマンドを使用して)ポリシーをVLANまたはポートにマッピングし、さらにポリシー マッピングが成功したことを確認する必要があります。確認後、ACLマッピングを消去して802.1xをインターフェイスに設定します。

QoSポリシーをスイッチに定義したあとは、( set qos acl map コマンドを使用して)ポリシーをVLANまたはポートにマッピングし、さらにポリシー マッピングが成功したことを確認する必要があります。確認後、ACLマッピングを消去して802.1xをインターフェイスに設定します。

(注) QoS ACLの名前付けには注意してください。QoS ACL名は、RADIUSサーバに指定されているポリシー名と一致する必要があります。

QoS ACLでの802.1x設定例

次の例では、QoSがイネーブルで[Dot1xDscp5Policy]という802.1x QoSポリシーが作成されます。その後、ポリシーはコミットされます。さらに、同じポリシー名(Dot1xDscp5Policy)がRADIUSサーバに作成されます。一定期間が経過したあと、802.1xがクライアントを認証してポリシーが適用されたあとでそのポリシーがポート3/1に適用されたことが確認できます。ポリシー マッピングがマッピング コマンドのコンフィギュレーション(config)表示にないことが確認できます(これは実行コンフィギュレーションにのみあります)。

RADIUSサーバのAVペアには[qos:inpacl=Dot1xDscp5Policy]という入力が必要です。ポート3/1の要求元認証を実行後、ポート3/1に対するQoSランタイム マッピングが実行されます。

AVペアに対する他のオプションは、qos:invacl=<policy-name>およびqos:outpacl=<policy-name>です。

AVペアのポリシー名がスイッチのポリシー名と一致しない場合、要求元は認証されません。

次の例では、 show qos acl map コマンドを使用してダイナミックQoSポリシー情報が表示されます。 runtime キーワードを使用すると、どのダイナミック ポリシーがどのインターフェイスに適用されるかを確認できます。 config キーワードではダイナミックQoSポリシー マッピングを表示できないことに注意してください。

RADIUSサーバの設定

Cisco Secure Access Control Server(ASC)3.x以降を使用する場合、認証済みクライアントと関連付けられるQoSポリシー名を設定する必要があります。ACSホーム ページで次のステップを実行します。

ステップ 1![]() network configuration を選択します。

network configuration を選択します。

ステップ 2![]() NAS IPをクリックして、属性のRADIUS IOS/PIXスタイルをオンにします。Authenticate Using(認証使用)フィールドが表示されます。

NAS IPをクリックして、属性のRADIUS IOS/PIXスタイルをオンにします。Authenticate Using(認証使用)フィールドが表示されます。

ステップ 3![]() IOS/PIX オプションを選択して実行します。

IOS/PIX オプションを選択して実行します。

ステップ 4![]() interface config を選択します。

interface config を選択します。

ステップ 5![]() RADIUS (IOS/PIX) を選択します。

RADIUS (IOS/PIX) を選択します。

ステップ 6![]() AVペア オプションの前にある両方のチェック ボックスをオンにします。最初のオプションはAVペアです。

AVペア オプションの前にある両方のチェック ボックスをオンにします。最初のオプションはAVペアです。

AVペア ボックスがすべてのユーザに表示されます。チェック ボックスをオンにしてAVペア文字列をウィンドウに入力します。この場合の文字列は、各ユーザに関連付けるQoSポリシー名を表します。複数のAVペア文字列を送信する場合、各AVペアを別の26/9/1属性として送信できるように別の行に分ける必要があります。

802.1xユーザ分散の設定

802.1xユーザ分散を設定することにより、同じグループ名を持つユーザを複数のVLANに分散できます。Release 8.3(1)より前のソフトウェア リリースでは、802.1xでサポートされていたRADIUS VLAN割り当て機能はRADIUSサーバから取得したVLAN番号を使用し、すべてのユーザをそのVLANに追加しました。Release 8.3(1)以降のソフトウェア リリースでは、1つのグループ名に設定されている802.1x認証済みユーザをVLAN間で均一に分散することにより、負荷を分散できます。

これらの2つの方法は、異なるVLANでユーザのロード バランシングを実現するために使用します。VLANはRADIUSサーバから提供されるか、スイッチのCLIを通じてVLANグループ名に設定されます。

•![]() ユーザに対して複数のVLAN名を送信するようにRADIUSサーバを設定します。ユーザへの応答の一部として複数のVLAN名を送信できます。802.1xユーザ分散では、特定のVLAN内にあるすべてのユーザを追跡し、許可済みユーザをユーザが最も少ないVLANに移動することでロード バランシングを実現しています。

ユーザに対して複数のVLAN名を送信するようにRADIUSサーバを設定します。ユーザへの応答の一部として複数のVLAN名を送信できます。802.1xユーザ分散では、特定のVLAN内にあるすべてのユーザを追跡し、許可済みユーザをユーザが最も少ないVLANに移動することでロード バランシングを実現しています。

•![]() ユーザにVLANグループ名を送信するようにRADIUSサーバを設定します。ユーザへの応答の一部としてVLANグループ名を送信できます。選択されたVLANグループ名は、Catalyst CLIを使用して設定されたVLANグループ名の中から検索されたものです(CLIを使用した802.1xユーザ分散の設定を参照)。VLANグループ名が見つかると、このVLANグループ名の下に設定された対応するVLANが検索されてユーザの割り当てが最も少ないVLANを探し、対応する許可済みユーザをそのVLANに移動することでロード バランシングを実現します。

ユーザにVLANグループ名を送信するようにRADIUSサーバを設定します。ユーザへの応答の一部としてVLANグループ名を送信できます。選択されたVLANグループ名は、Catalyst CLIを使用して設定されたVLANグループ名の中から検索されたものです(CLIを使用した802.1xユーザ分散の設定を参照)。VLANグループ名が見つかると、このVLANグループ名の下に設定された対応するVLANが検索されてユーザの割り当てが最も少ないVLANを探し、対応する許可済みユーザをそのVLANに移動することでロード バランシングを実現します。

設定時の注意事項

ここでは、802.1xユーザ分散機能を設定する際の注意事項について説明します。

•![]() 少なくとも1つのVLANがVLANグループにマッピングされていることを確認します。

少なくとも1つのVLANがVLANグループにマッピングされていることを確認します。

•![]() VLANグループはVLANを追加または削除することで変更できます。

VLANグループはVLANを追加または削除することで変更できます。

•![]() VLANグループ名から既存のVLANを削除する場合、VLANに認証されたポートは消去されませんが、マッピングは既存のVLANから削除されます。

VLANグループ名から既存のVLANを削除する場合、VLANに認証されたポートは消去されませんが、マッピングは既存のVLANから削除されます。

•![]() VLANグループ名から最後のVLANを消去すると、VLANグループが削除されます。

VLANグループ名から最後のVLANを消去すると、VLANグループが削除されます。

•![]() アクティブVLANがグループにマッピングされていてもVLANグループを消去できます。VLANグループを消去する際、グループ内のいずれかのVLANにある認証ステートのポートまたはユーザは消去されませんが、VLANグループへのVLANマッピングは消去されます。

アクティブVLANがグループにマッピングされていてもVLANグループを消去できます。VLANグループを消去する際、グループ内のいずれかのVLANにある認証ステートのポートまたはユーザは消去されませんが、VLANグループへのVLANマッピングは消去されます。

•![]() set dot1x radius-vlan-assignment disable コマンドを入力すると、RADIUSサーバから送信されたVLAN情報は無視されて、ポートはNVRAM設定VLANのままになります。このコマンドは、VLAN割り当て機能をグローバルにイネーブルまたはディセーブルにするのに使用します。このコマンドがイネーブルの場合、スイッチはトンネル属性を使用してRADIUSアクセス受入れメッセージ内のVLAN名を抽出します。このコマンドは、デフォルトではイネーブルです。

set dot1x radius-vlan-assignment disable コマンドを入力すると、RADIUSサーバから送信されたVLAN情報は無視されて、ポートはNVRAM設定VLANのままになります。このコマンドは、VLAN割り当て機能をグローバルにイネーブルまたはディセーブルにするのに使用します。このコマンドがイネーブルの場合、スイッチはトンネル属性を使用してRADIUSアクセス受入れメッセージ内のVLAN名を抽出します。このコマンドは、デフォルトではイネーブルです。

CLIを使用した802.1xユーザ分散の設定

VLANグループを設定してそれにVLANをマッピングするには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

clear dot1x vlan-group [ all { vlan-group-name } [{ vlans }]] |

次に、VLANグループを設定し、VLANをグループにマッピングし、VLANグループが設定されていて特定のVLANにマッピングされていることを確認する例を示します。

次に、VLANを既存のVLANグループに追加して、VLANが追加されたことを確認する例を示します。

次に、すべてのVLANがVLANグループから消去された場合にVLANグループが消去される例を示します。

次に、すべての既存のVLANグループを消去する例を示します。

802.1x RADIUSアカウンティングとトラッキングのイネーブル化およびディセーブル化

802.1x RADIUSアカウンティングおよびトラッキングを使用して、802.1xユーザ アカウンティング情報をRADIUSサーバに送信できます。この機能はUDPポート番号1813を使用します。

802.1xアカウンティング パケットは、次の情報をRADIUSサーバに提供できます。

アカウンティング パケットの属性は次のとおりです(オプションの属性もあります)。

•![]() 属性[1] USERNAME ― 認証されようとしているユーザ名

属性[1] USERNAME ― 認証されようとしているユーザ名

•![]() 属性[4] NAS-IP ― 認証およびアカウント セッションを開始するスイッチのIPアドレス(通常、sc0インターフェイスIPアドレス)

属性[4] NAS-IP ― 認証およびアカウント セッションを開始するスイッチのIPアドレス(通常、sc0インターフェイスIPアドレス)

•![]() 属性[40] ACCT-STATUS-TYPE ― START/STOP/INTERIM

属性[40] ACCT-STATUS-TYPE ― START/STOP/INTERIM

–![]() 認証が成功してポートが許可ステートに移行する際にSTARTが送信されます。

認証が成功してポートが許可ステートに移行する際にSTARTが送信されます。

–![]() ユーザがlogoffを送信するか、リンクがダウンするか、再認証が失敗した場合にSTOPが送信されます。

ユーザがlogoffを送信するか、リンクがダウンするか、再認証が失敗した場合にSTOPが送信されます。

•![]() 属性[44] ACCT-SESSION-ID ― すべてのアカウンティング セッションに関連付けられた固有のセッションIDT

属性[44] ACCT-SESSION-ID ― すべてのアカウンティング セッションに関連付けられた固有のセッションIDT

アカウンティング パケット フォーマットの例は次のとおりです。

上記に挙げた属性は、(START/STOP/INTERIMの)ACCT-STATUS-TYPEの属性に関係なく、共通です。

•![]() 属性[8] FRAMED-IP-ADDRESS ― ユーザに割り当てられたIPアドレス(このアドレスはスタティック割り当てまたはDHCPを通じて取得可能)

属性[8] FRAMED-IP-ADDRESS ― ユーザに割り当てられたIPアドレス(このアドレスはスタティック割り当てまたはDHCPを通じて取得可能)

•![]() 属性[81] TUNNEL-PRIVATE-GROUP-ID ― RADIUSサーバが送信する実際のVLAN名

属性[81] TUNNEL-PRIVATE-GROUP-ID ― RADIUSサーバが送信する実際のVLAN名

[Interim Accounting Request]内の上記の属性とともに送信されるCISCO-AV-PAIRSは次のとおりです。

–![]() AAA: ip-addr-method ― IP割り当てがDHCPを通じたものか静的に設定されるかを送信します。

AAA: ip-addr-method ― IP割り当てがDHCPを通じたものか静的に設定されるかを送信します。

–![]() AAA: vlan-assign-method ― ローカル デバイスまたはRADIUSによる割り当て

AAA: vlan-assign-method ― ローカル デバイスまたはRADIUSによる割り当て

RADIUSサーバがVLANを送信しない場合のタイプは「ローカル デバイス」になります。この場合、管理上設定されたポートVLANはユーザのVLANです。RADIUSサーバがVLANを送信した場合、タイプは「RADIUSによる割り当て」になります。

•![]() 属性[49] ACCT-TERMINATION-CAUSE ― 原因はユーザのログオフ、ポートのダウン、再認証失敗などが考えられます。

属性[49] ACCT-TERMINATION-CAUSE ― 原因はユーザのログオフ、ポートのダウン、再認証失敗などが考えられます。

CLIを使用した802.1x RADIUSアカウンティングおよびトラッキングのイネーブル化およびディセーブル化

802.1x RADIUSアカウンティングおよびトラッキングをグローバルにイネーブルまたはディセーブルにするには、イネーブル モードで次の作業を行います(デフォルトはディセーブル)。

|

|

|

|---|---|

次に、802.1x RADIUSアカウンティングとトラッキングをグローバルにイネーブルまたはディセーブルにする例を示します。

認証済みIDとポート説明のマッピングの設定

認証済みIDとポート説明のマッピングを使用して、RADIUSサーバから受信した情報に基づいてポート名を802.1xポートに割り当てることができます。この機能はAVペア「要求元名」を使用して一意に認証済みユーザのポート名を割り当てます。現在サポートされているのは、認証サーバから送信されるシスコのサポートするAVペアのみで、他のベンダー固有のAVペアは無視されます。

RADIUSサーバから受信されるポート名を表示するには、 show port コマンドを入力します。スイッチが20文字以上の認証済みポート名を受信する場合、名前は19文字に切り捨てられて#記号が名前に付加されます(合計で20文字が許可され、 set port name コマンドと互換性があります)。 set port name コマンドを入力する場合、最終結果は、認証済みIDとポート説明のマッピング機能を使用した場合と同じですが、この機能は802.1x認証で動的に名前を割り当てるところが異なっています。動的に割り当てられたポート名の例は次のとおりです。

RADIUSサーバ設定のDNSレゾリューションの設定

RADIUSサーバ用のDNS(ドメイン ネーム システム)レゾリューションを設定する場合、IPアドレスに加えてDNS名を使用してRADIUSサーバを設定できます。DNS名とIPアドレスを関連付けるのに設定されたDNSサーバを使用して、スイッチが自動的にDNS名を解決します。設定済みのDNS名は、プライマリまたはセカンダリとして設定された他のIPアドレスと共存できます。DNS名はNVRAMに保存されます。DNSレゾリューションが機能するために、RADIUSキープアライブ機能をイネーブルにする必要があります。DNSレゾリューション機能により、スイッチの知識なしにRADIUSサーバのIPアドレスを透過的に変更できます。次に、スイッチは修正されたIPアドレスを使用してDNS名を解決します。

スイッチは、DNS名の初期設定時、802.1xがディセーブルまたはイネーブルになるとき、802.1xポート認証中、またはRADIUSサーバへの要求がタイムアウトの場合に、IPアドレスに対するDNS名のレゾリューションを再び実行します(2回めの解決)。このレゾリューションは、DNS名とIPアドレスのマッピングがDNSサーバ側で変更されていないかをチェックします。

DNS名がRADIUSサーバのIPアドレスの代わりに設定されている場合に、 show config または show radius コマンドを入力してDNS名を表示します。最大3つのRADIUSサーバを設定できます。設定済みのRADIUSサーバ パラメータを表示するには、次のように show radius コマンドを入力します。

認証失敗VLANの設定

従来型の802.1xポートでは、スイッチはポートに接続された要求元のID情報が認証サーバで検証されて認証されるまで、ネットワークへのアクセスを提供しません。認証失敗VLAN機能を使用すれば、ポート単位で認証失敗VLANを設定できます。要求元による802.1x認証が3回失敗すると、ポートは要求元からのネットワーク アクセスが可能な認証失敗VLANに移動されます。

(注) 認証失敗VLAN機能をゲストVLAN機能と対比させてください。ゲストVLAN機能によって、802.1x非対応ホストは802.1x認証を使用するネットワークにアクセスできます。802.1x認証をサポートするようにシステムをアップグレードしているときに、ゲストVLANを使用できます。一般的に、ゲストVLANは最小限のサービスをサポートし、最小限のネットワーク アクセスを行います。

認証失敗VLANは、ゲストVLANとは無関係です。ただし、ゲストVLANと認証失敗VLANを同じVLANにすることができます。802.1x非対応ホストと認証失敗ホストを区別しない場合は、両方を同じVLAN(ゲストVLANまたは認証失敗VLAN)に設定できます。

詳細については、「ゲストVLANに対する802.1x認証の概要」を参照してください。

設定時の注意事項および制限事項

ここでは、認証失敗VLANの設定時の注意事項および制限事項について説明します。

•![]() 要求元による802.1x認証が3回失敗すると、ポートは要求元からのネットワーク アクセスが可能な認証失敗VLANに移動されます。3回の試行では、ポートが認証失敗VLANでイネーブルにされ、EAP成功パケットが要求元に送信されるまで3分間の遅延が生じます(失敗したあとにデフォルト待機時間の60秒に基づいて、それぞれの失敗で1分間の遅延が生じます)。

要求元による802.1x認証が3回失敗すると、ポートは要求元からのネットワーク アクセスが可能な認証失敗VLANに移動されます。3回の試行では、ポートが認証失敗VLANでイネーブルにされ、EAP成功パケットが要求元に送信されるまで3分間の遅延が生じます(失敗したあとにデフォルト待機時間の60秒に基づいて、それぞれの失敗で1分間の遅延が生じます)。

•![]() 失敗した802.1x認証の回数は、リンク確立後からポートが認証失敗VLANに移動するまでの間に数えられます。ポートが認証失敗VLANに移動すると、失敗回数カウンタがリセットされます。

失敗した802.1x認証の回数は、リンク確立後からポートが認証失敗VLANに移動するまでの間に数えられます。ポートが認証失敗VLANに移動すると、失敗回数カウンタがリセットされます。

•![]() 認証に失敗したユーザだけが認証失敗VLANに移動されます。

認証に失敗したユーザだけが認証失敗VLANに移動されます。

•![]() 認証失敗VLANは、単一認証モード(デフォルト ポート モード)でのみサポートされています。

認証失敗VLANは、単一認証モード(デフォルト ポート モード)でのみサポートされています。

•![]() 認証失敗VLANは、単一方向ポートとして設定されたポートではサポートされていません。

認証失敗VLANは、単一方向ポートとして設定されたポートではサポートされていません。

•![]() 要求元のMACアドレスがCAMテーブルに追加され、このMACアドレスだけが認証失敗VLANポートで許可されます。ポートに新たに現れるMACアドレスは、セキュリティ違反として扱われます。

要求元のMACアドレスがCAMテーブルに追加され、このMACアドレスだけが認証失敗VLANポートで許可されます。ポートに新たに現れるMACアドレスは、セキュリティ違反として扱われます。

•![]() 認証失敗VLANポートをRSPAN VLANまたはプライベートVLANの一部にすることはできません。

認証失敗VLANポートをRSPAN VLANまたはプライベートVLANの一部にすることはできません。

•![]() MVAPでは、認証失敗VLANと補助VLANを同じにすることはできません。

MVAPでは、認証失敗VLANと補助VLANを同じにすることはできません。

•![]() 認証失敗VLANおよびポート セキュリティ機能は、相互に競合しません。さらに、Dynamic ARP Inspection(DAI)、DHCPスヌーピング、およびIPソース ガードなどの他のセキュリティ機能を認証失敗VLANで個別にイネーブルまたはディセーブルにできます。

認証失敗VLANおよびポート セキュリティ機能は、相互に競合しません。さらに、Dynamic ARP Inspection(DAI)、DHCPスヌーピング、およびIPソース ガードなどの他のセキュリティ機能を認証失敗VLANで個別にイネーブルまたはディセーブルにできます。

•![]() 認証失敗VLANは、ゲストVLANとは無関係です。ただし、ゲストVLANと認証失敗VLANを同じVLANにすることができます。802.1x非対応ホストと認証失敗ホストを区別しない場合は、両方を同じVLAN(ゲストVLANまたは認証失敗VLAN)に設定できます。

認証失敗VLANは、ゲストVLANとは無関係です。ただし、ゲストVLANと認証失敗VLANを同じVLANにすることができます。802.1x非対応ホストと認証失敗ホストを区別しない場合は、両方を同じVLAN(ゲストVLANまたは認証失敗VLAN)に設定できます。

認証失敗VLANの作成および802.1xポートの追加

認証失敗VLANを作成し、VLANに802.1xポートを追加するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

次に、認証失敗VLAN(VLAN 81)を作成し、ポート3/33を追加する例を示します。

次に、認証失敗VLANのアクティブ ユーザおよびポートを表示する例を示します。

RADIUSサーバ フェールオーバーの設定

Release 8.4(1)より前のソフトウェア リリースでは、アクティブRADIUSサーバがダウンまたは到達不能になった場合に、バックアップRADIUSサーバがアクティブになる前に802.1x認証がタイムアウトしていました。Release 8.4(1)およびこれ以降のソフトウェア リリースでは、一部のRADIUSサーバ タイマー値を設定することが可能で、 show radius コマンドはアクティブRADIUSサーバを表示するように拡張されました。

RADIUSサーバ フェールオーバーの問題を回避するには、次のコマンドを入力します。

•![]() set dot1x max-req ― ステート マシンが認証セッションをタイムアウトするまでに、ステート マシンが要求元にEAP-Requestフレームを再送信する最大回数を指定します。有効な値は、1~10です。デフォルトは2です。次に例を示します。

set dot1x max-req ― ステート マシンが認証セッションをタイムアウトするまでに、ステート マシンが要求元にEAP-Requestフレームを再送信する最大回数を指定します。有効な値は、1~10です。デフォルトは2です。次に例を示します。

•![]() set dot1x server-timeout ― バックエンド認証者から認証サーバへのパケット再送信の時間定数を指定します。有効な値は、1~65535秒です。認証サーバがバックエンド認証者に特定のパケットを受信したことを通知しない場合、バックエンド認証者は一定期間(サーバ タイムアウト秒数のパラメータを入力して設定)待機してから、パケットを再送信します。デフォルトは30です。次に例を示します。

set dot1x server-timeout ― バックエンド認証者から認証サーバへのパケット再送信の時間定数を指定します。有効な値は、1~65535秒です。認証サーバがバックエンド認証者に特定のパケットを受信したことを通知しない場合、バックエンド認証者は一定期間(サーバ タイムアウト秒数のパラメータを入力して設定)待機してから、パケットを再送信します。デフォルトは30です。次に例を示します。

次に、 show radius コマンドを入力して、RADIUSサーバ コンフィギュレーションを表示し、アクティブなRADIUSサーバを確認する例を示します。

showコマンドの使用方法

802.1x認証とその設定に関する情報を表示するには、showコマンドを使用します。

show port dot1xコマンドの使用方法のオプションを表示するには、ユーザ モードで次の作業を行います。

|

|

|

|---|---|

次に、show port dot1xコマンドの使用方法のオプションを表示する例を示します。

特定モジュールの特定ポート上での認証者PAEおよびバックエンド認証者に関するすべてのパラメータの値を表示するには、ユーザ モードで次の作業を行います。

|

|

|

|---|---|

特定モジュールの特定ポート上での、認証者PAEおよびバックエンド認証者に関するすべての設定可能なパラメータ値および現在のステート パラメータ値を表示します。 |

次に、モジュール3のポート1上での認証者PAEおよびバックエンド認証者に関するすべてのパラメータ値を表示する例を示します。

特定モジュールの特定ポート上で認証者によって送受信されるEAPフレーム別の統計情報を表示するには、ユーザ モードで次の作業を行います。

|

|

|

|---|---|

次に、モジュール3のポート1上で認証者によって送受信されるEAPフレーム別の統計情報を表示する例を示します。

グローバル802.1xパラメータを表示するには、ユーザ モードで次の作業を行います。

|

|

|

|---|---|

PAE機能、プロトコルのバージョン、system-auth-control、およびその他のグローバルdotlxパラメータを表示します。 |

次に、グローバル802.1xパラメータを表示する例を示します。

802.1x認証MACアドレスを表示するには、ユーザ モードで次の作業を行います。

|

|

|

|---|---|

次に、802.1x認証MACアドレスを表示する例を示します。この例では、802.1xとポート セキュリティの両方がイネーブルに設定されています。

フィードバック

フィードバック