- はじめに

- 製品の概要

- CLI

- スイッチのIPアドレスおよびデフォル ト ゲートウェイの設定

- イーサネット、ファスト イーサネット、 ギガビット イーサネット、および10ギ ガビット イーサネット スイッチング の設定

- イーサネットVLANトランクの設定

- EtherChannelの設定

- IEEE 802.1Qトンネリングおよびレイ ヤ2プロトコル トンネリングの設定

- スパニングツリーの設定

- スパニングツリーPortFast、 UplinkFast、BackboneFast、および ループ ガードの設定

- VTPの設定

- VLANの設定

- VLAN間ルーティングの設定

- CEF for PFC2およびCEF for PFC3A の設定

- MLSの設定

- NDEの設定

- アクセス制御の設定

- GVRPの設定

- VMPSによるダイナミック ポート VLANメンバーシップの設定

- ステータスおよび接続の確認

- スイッチの管理

- AAAによるスイッチ アクセスの設定

- 冗長機能の設定

- スイッチの起動設定の変更

- フラッシュ ファイル システムの使用

- システム ソフトウェア イメージの操作

- コンフィギュレーション ファイルの操 作

- システム メッセージ ロギングの設定

- DNSの設定

- CDPの設定

- UDLDの設定

- DHCPスヌーピングおよびIPソース ガードの設定

- NTPの設定

- ブロードキャスト抑制の設定

- レイヤ3プロトコル フィルタリングの 設定

- IP許可リストの設定

- ポート セキュリティの設定

- 802.1x認証の設定

- ユニキャスト フラッディング ブロッ クの設定

- SNMPの設定

- RMONの設定

- SPANおよびRSPANの設定

- スイッチTopNレポートの使用方法

- マルチキャスト サービスの設定

- QoSの設定

- 自動QoSの使用

- ASLBの設定

- スイッチ ファブリック モジュールの 設定

- VoIPネットワークの設定

- 略語

- 索引

Catalyst 6500 シリーズ スイッチ ソフトウェア コンフィギュレーション ガイド Software Release 8.4

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年5月27日

章のタイトル: DHCPスヌーピングおよびIPソース ガードの設定

DHCPスヌーピングおよびIPソース ガードの設定

この章では、Catalyst 6500シリーズ スイッチでDynamic Host Configuration Protocol(DHCP;ダイナミック ホスト コンフィギュレーション プロトコル)スヌーピングおよびソース ガードを設定する方法について説明します。

(注) この章で使用しているスイッチ コマンドの完全構文および使用方法の詳細については、『Catalyst 6500 Series Switch Command Reference』を参照してください。また、次の関連資料も参照してください。

http://www.cisco.com/univercd/cc/td/doc/product/lan/cat6000/sw_8_3/cmd_ref/index.htm

DHCPスヌーピングの機能概要

DHCPスヌーピングは、DHCPパケットをフィルタリングし、DHCPスヌーピング バインディング テーブルを作成し維持することにより、DHCPメッセージを使用して開始されたDoS攻撃に対するセキュリティを提供します。DHCPスヌーピングは、trustedおよびuntrustedポートの両方を使用します。trustedポートからのすべてのDHCPトラフィックは、DHCPバインディング テーブルを使用して検証され、チェックなしで通過できます。untrustedポートは、特定のタイプのメッセージの送信のみできます。

trustedポートから受信したDHCPパケットは、検証なしで転送されます。一般的に、trustedポートはDHCPサーバまたはリレー エージェントに到達するのに使用します。スイッチがuntrustedポートからDHCPパケットを受信すると、DHCPスヌーピングは、クライアントからのDHCPパケットのみが許可されて、情報のスヌーピングが実行されていないことを確認します。

DHCPスヌーピング バインディング テーブルには、スイッチのuntrustedポート上にあるDHCPクライアントに関するMAC(メディア アクセス制御)アドレス、IPアドレス、リース期間(秒)、およびVLAN(仮想LAN)ポート情報が含まれています。DHCPスヌーピング バインディング テーブルに含まれる情報は、リース期間が終了するかDHCPスヌーピングがVLANでディセーブルになると、バインディング テーブルから削除されます。

これらのDHCPメッセージは、DHCPバインディング テーブルを作成するのに使用します。

•![]() DHCPACK ― バインディング エントリがない場合、新しいダイナミックDHCPバインディング エントリを追加します。

DHCPACK ― バインディング エントリがない場合、新しいダイナミックDHCPバインディング エントリを追加します。

•![]() DHCPNAK ― 既存のDHCPバインディング エントリを削除します。

DHCPNAK ― 既存のDHCPバインディング エントリを削除します。

•![]() DHCPRELEASE ― バインディング エントリがある場合にダイナミックDHCPエントリを削除します。

DHCPRELEASE ― バインディング エントリがある場合にダイナミックDHCPエントリを削除します。

•![]() DHCPDECLINE ― バインディング エントリがある場合にダイナミックDHCPバインディング エントリを削除します。

DHCPDECLINE ― バインディング エントリがある場合にダイナミックDHCPバインディング エントリを削除します。

各スイッチでは、ローカルのuntrustedポートだけに対するDHCPスヌーピング バインディング テーブルを保持しています。テーブルには、他のスイッチに直接接続されているホストのDHCPスヌーピング バインディング テーブルに関する情報は保存されず、trustedポート経由で接続されているホストの情報も含まれていません。trustedポートには、リレー エージェントまたはDHCPサーバなどの直接接続されているエンティティや、そのようなエンティティへの転送パスがあります。リレー エージェントまたはDHCPサーバへのパスは、信頼されている必要があります。

DHCPスヌーピング設定時の注意事項

ここでは、ネットワークにDHCPを設定する際の注意事項について説明します。

•![]() DHCPスヌーピングをイネーブルにしてハイ アベイラビリティではないスイッチオーバーを実行した場合、DHCPスヌーピング バインディング テーブルの内容が消失します。この設定を使用することは推奨しません。

DHCPスヌーピングをイネーブルにしてハイ アベイラビリティではないスイッチオーバーを実行した場合、DHCPスヌーピング バインディング テーブルの内容が消失します。この設定を使用することは推奨しません。

•![]() DHCPスヌーピングは、Policy Feature Card(PFC;ポリシー フィーチャ カード)およびこれ以降のバージョンでサポートされます。

DHCPスヌーピングは、Policy Feature Card(PFC;ポリシー フィーチャ カード)およびこれ以降のバージョンでサポートされます。

•![]() DHCPスヌーピング バインディング テーブルは、16,384エントリに制限されています。制限に到達すると、古いエントリがリース期間に到達するまで新しいエントリを追加できません。

DHCPスヌーピング バインディング テーブルは、16,384エントリに制限されています。制限に到達すると、古いエントリがリース期間に到達するまで新しいエントリを追加できません。

•![]() 802.1x-DHCPおよびDHCPスヌーピングは相互に排他的です。802.1x-DHCPとDHCPスヌーピングの両方にVLANを設定できません。ACL(アクセス制御リスト)に802.1xおよびDHCPスヌーピングの両方を設定した場合、ACL内で高い位置にいる方がもう一方の機能を上書きします。

802.1x-DHCPおよびDHCPスヌーピングは相互に排他的です。802.1x-DHCPとDHCPスヌーピングの両方にVLANを設定できません。ACL(アクセス制御リスト)に802.1xおよびDHCPスヌーピングの両方を設定した場合、ACL内で高い位置にいる方がもう一方の機能を上書きします。

•![]() Dynamic ARP Inspection(DAI;ダイナミックARP検査)、DHCPスヌーピング、およびIPソース ガードを使用する場合、ハイ アベイラビリティをイネーブルにすることを推奨します。ハイ アベイラビリティがイネーブルでない場合、スイッチオーバー後にこれらの機能が動作するようにクライアントはIPアドレスを更新する必要があります。設定の詳細については、「ダイナミックARP検査」を参照してください。

Dynamic ARP Inspection(DAI;ダイナミックARP検査)、DHCPスヌーピング、およびIPソース ガードを使用する場合、ハイ アベイラビリティをイネーブルにすることを推奨します。ハイ アベイラビリティがイネーブルでない場合、スイッチオーバー後にこれらの機能が動作するようにクライアントはIPアドレスを更新する必要があります。設定の詳細については、「ダイナミックARP検査」を参照してください。

VLANでのDHCPスヌーピングの設定

一般的に、DHCPスヌーピングは、配線クローゼットなどのアクセスレベル ネットワークで使用されます。VLANでDHCPスヌーピングをイネーブルにするには、そのVLAN上のDHCPクライアントに対するIPアドレスとMACアドレスとのバインディング テーブルを作成します。

(注) 管理VLAN sc0 およびsc1でDHCPをイネーブルにできません。

ここでは、DHCPスヌーピングを設定する手順について説明します。

•![]() 「プライベートVLANでのDHCPスヌーピングのイネーブル化」

「プライベートVLANでのDHCPスヌーピングのイネーブル化」

•![]() 「DHCPスヌーピング ホスト トラッキング情報オプションのイネーブル化」

「DHCPスヌーピング ホスト トラッキング情報オプションのイネーブル化」

•![]() 「DHCPスヌーピングのMACアドレス一致オプションのイネーブル化」

「DHCPスヌーピングのMACアドレス一致オプションのイネーブル化」

DHCPスヌーピングのデフォルト設定

DHCPスヌーピングはディセーブルがデフォルトの設定です。 表31-1 に、各DHCPスヌーピング オプションのデフォルトの設定値を示します。デフォルトの設定値を変更したい場合、「DHCPスヌーピングのイネーブル化」を参照してください。

|

|

|

|---|---|

ARP検査および802.1x-DHCPで1000 ppsを共有します。レート制限は、PFC2およびこれ以降のバージョンでサポートされます。 |

|

DHCPスヌーピングのイネーブル化

DHCPスヌーピングは、セキュリティVLAN Access Control List(VACL)を介してVLANでイネーブルになっています。DHCPスヌーピングAccess Control Entry(ACE;アクセス制御エントリ)を新規または既存のセキュリティACLに追加することにより、DHCPスヌーピングはVLANでイネーブルに設定します。DHCPパケットのポリシーにしたがって、ACL内のDHCPスヌーピングの位置を決定する必要があります。たとえば、特定のホストからDHCPパケットを拒否して他のDHCPパケットに対してDHCPスヌーピングを実行したい場合、DHCPスヌーピングACEの前に拒否ACEを配置する必要があります。

VLANでDHCPスヌーピングをイネーブルにするには、次の作業を行います。

|

|

|

|

|---|---|---|

次に、VLAN上でDHCPスヌーピングを設定する例を示します。

(注) DHCPスヌーピングをイネーブルにするためだけにVACLを作成する場合、VACLにはリストの最後に暗黙の拒否があり、他のパケットは暗黙の許可がないかぎり許可されません。

(注) 802.1x-DHCPおよびDHCPスヌーピングは相互に排他的です。VLANに両方の機能を設定しないでください。

プライベートVLANでのDHCPスヌーピングのイネーブル化

プライマリおよびセカンダリ(隔離またはコミュニティ)Private VLAN(PVLAN;プライベートVLAN)で別々にDHCPスヌーピングをイネーブルにする必要があります。DHCPスヌーピング バインディング テーブルには、プライマリVLANのバインディング情報のみが含まれていてセカンダリVLANの情報は含まれていません。DHCPスヌーピングをPVLANでイネーブルにしてセカンダリVLANでイネーブルにしない場合、パケットはPVLANで確認されていても、DHCPスヌーピング バインディング テーブル エントリは追加されません。

DHCPスヌーピング ホスト トラッキング情報オプションのイネーブル化

ホスト トラッキング情報オプションをイネーブルにする場合、DHCPリレー エージェント情報オプション(オプション82)が転送されるクライアント パケットに追加されます。リレー エージェント オプションにはエージェント回線IDおよびエージェント リモートID情報が含まれています。回線IDサブオプションには、クライアントのポートおよびVLAN番号が含まれています。リモートIDサブオプションにはスイッチのMACアドレスが含まれています。ホストトラッキング情報を挿入する前に、スイッチはDHCPメッセージに既存のリレー情報オプションやゼロ以外のgiaddrフィールドがないことを確認します。ホストトラッキング情報を削除する前に、スイッチは、DHCP応答メッセージがtrustedポートからのもので、リモートIDとローカル スイッチのMACアドレスが一致することを確認します。パケットがtrustedポートからきたものでアドレスが一致しない場合、パケットは転送されます。

DHCPスヌーピングのホストトラッキング情報オプションを設定するには、次の作業を行います。

|

|

|

|

|---|---|---|

次に、DHCPスヌーピング ホストトラッキング情報オプションを設定する例を示します。

DHCPスヌーピングのMACアドレス一致オプションのイネーブル化

MACアドレス一致オプションをイネーブルにする場合、イーサネット ヘッダーの送信元MACアドレスが、untrustedポートからくるDHCPパケットのDHCPペイロードにあるchaddrフィールドと一致します。一致しない場合、パケットは廃棄されてuntrustedポートで廃棄されたパケットのカウンタが増加します。この機能は、デフォルトではイネーブルです。

DHCPスヌーピングのMACアドレス一致オプションを設定するには、次の作業を行います。

|

|

|

|

|---|---|---|

次に、DHCPスヌーピングのMACアドレス一致オプションを設定する例を示します。

DHCPスヌーピングの設定例

例1:DHCPスヌーピングのイネーブル化

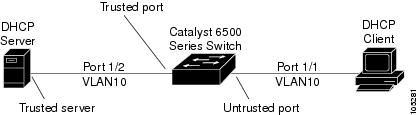

次に、DHCPサーバがポート1/2にあるVLAN 10のDHCPスヌーピングをイネーブルにする例を示します。

(注) DHCPスヌーピングをイネーブルにしたあとにDHCPスヌーピング ホスト トラッキングを設定したい場合、set dhcp-snooping information-option host-trackingコマンドを入力します。

図31-1図31-1に、クライアント/サーバ ネットワークにDHCPスヌーピングを設定するのに使用する一般的なトポロジーを示します。

図31-1 クライアントおよびサーバ用に設定されたDHCPスヌーピング

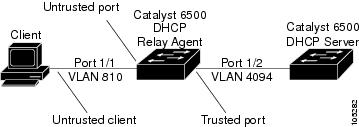

例2:MSFCをDHCPリレー エージェントとして使用したDHCPスヌーピングのイネーブル化

次に、DHCPホスト トラッキングをイネーブルにしてMultilayer Switch Feature Card(MSFC;マルチレイヤ スイッチ フィーチャ カード)をリレー エージェントとして設定する例を示します。

(注) この例では、クライアントは信頼性がなく、MSFCをリレー エージェントとするスイッチにアクセスします。MFSCリレー エージェント スイッチは、信頼できるトランク ポートを介してMSFC DHCPサーバ スイッチに接続します。

次に、MFSCをDHCPリレー エージェントとして設定する例を示します。

(注) MSFCポートは、DHCPスヌーピングのtrustedポートとしてシステムに設定されています。

図31-1図31-2に、MSFCをリレー エージェントとして設定した場合の一般的なトポロジーを示します。

DHCPスヌーピング情報の表示

ここにあるコマンドを使用してDHCPスヌーピング バインディング テーブルと設定情報を表示できます。

バインディング テーブルの表示

各スイッチのDHCPスヌーピング バインディング テーブルには、untrustedポートに対応するバインディング エントリがあります。各相互接続スイッチには独自のバインディング テーブルがあるため、このテーブルにはtrustedポートと相互接続しているホストに関する情報はありません。

|

|

|

|---|---|

次に、スイッチのDHCPスヌーピング バインディング情報を表示する例を示します。

表31-2 に、 show dhcp-snooping binding コマンドの出力に含まれるフィールドを説明します。

|

|

|

|---|---|

DHCPスヌーピング設定と統計情報の表示

|

|

|

|---|---|

次に、DHCPスヌーピング ホスト トラッキングおよび一致MAC設定を表示する例を示します。

|

|

|

|---|---|

次に、スイッチのDHCPスヌーピング統計情報を表示する例を示します。

|

|

|

|---|---|

次に、スイッチのDHCPスヌーピング ポート設定を表示する例を示します。

IPソース ガードの機能概要

IPソース ガードは、特定のポートのDHCPスヌーピングを介して取得したIPアドレスのみを許可することで、IPスプーフィングを回避します。最初に、DHCPスヌーピングでキャプチャされたDHCPパケットを除く、ポート上のすべてのIPトラフィックがブロックされます。クライアントがDHCPサーバから有効なIPアドレスを受信する場合、Port Access Control List(PACL;ポートアクセス制御リスト)がそのIPアドレスからのトラフィックを許可するポートにインストールされます。このプロセスでは、クライアントIPトラフィックを、DHCPサーバから取得した送信元IPアドレスに制限します。PACL許可リストにない送信元IPアドレスを持つIPトラフィックはフィルタリングで除外されます。このフィルタリングによって、隣接ホストのIPアドレスを要求することによるホストのネットワーク攻撃能力を制限できます。

(注) DHCPスヌーピングをイネーブルしているVLANが大量にあるトランク ポートで、IPソース ガードをイネーブルにする場合、ACLハードウェア リソースが不足し、そのポートに接続しているクライアントがトラフィックを送信できなくなる可能性があります。ポートごとに10個のIPアドレスに制限されているため、このような設定は推奨しません。

IPソース ガードは、送信元IPアドレス フィルタリングを使用します。これは、その送信元IPアドレスに基づいたIPトラフィックをフィルタリングするものです。IP送信元バインディング エントリと一致する送信元IPアドレスがあるIPトラフィックのみが許可されます。

ポートの新しいDHCPスヌーピング バンディング エントリが作成されたり削除されたりする際に、ポートのIP送信元アドレス フィルタが変更されます。IP送信元バインディングの変更を反映させるために、ポートPACLがハードウェアで変更されて再び適用されます。デフォルトで、ポートでDHCPスヌーピング バインディングなしでIPソース ガードをイネーブルにする場合、すべてのIPトラフィックを拒否するデフォルトのPACLがポートにインストールされます。IPソース ガードをディセーブルにする場合、IP送信元フィルタPACLがポートから削除されます。

IPソース ガードの設定時の注意事項

ここでは、ネットワークでIPソース ガードを設定する際の注意事項について説明します。

•![]() IPソース ガードは、PFC3およびこれ以降のバージョンでサポートされます。

IPソース ガードは、PFC3およびこれ以降のバージョンでサポートされます。

•![]() IPソース ガードは、EtherChannel対応ポートでサポートされていません。またEtherChannelはIPソース ガード対応ポートではサポートされていません。

IPソース ガードは、EtherChannel対応ポートでサポートされていません。またEtherChannelはIPソース ガード対応ポートではサポートされていません。

•![]() IPソース ガードをイネーブルにすると、スタティックARP検査などのVLANベースのACL機能はディセーブルになります。

IPソース ガードをイネーブルにすると、スタティックARP検査などのVLANベースのACL機能はディセーブルになります。

•![]() DAI、DHCPスヌーピング、およびIPソース ガードを使用する場合、ハイ アベイラビリティをイネーブルにすることを推奨します。ハイ アベイラビリティがイネーブルでない場合、スイッチオーバー後にこれらの機能が動作するようにクライアントはIPアドレスを更新する必要があります。設定の詳細については、「ダイナミックARP検査」を参照してください。

DAI、DHCPスヌーピング、およびIPソース ガードを使用する場合、ハイ アベイラビリティをイネーブルにすることを推奨します。ハイ アベイラビリティがイネーブルでない場合、スイッチオーバー後にこれらの機能が動作するようにクライアントはIPアドレスを更新する必要があります。設定の詳細については、「ダイナミックARP検査」を参照してください。

ポートでのIPソース ガードのイネーブル化

IPソース ガードをイネーブルにするには、次の作業を行います。

|

|

|

|

|---|---|---|

(注) IPソース ガードをイネーブルにする前に、ポートが属するVLANのDHCPスヌーピングをイネーブルにする必要があります。ポートをセキュリティACLのポート ベースまたはマージ モードに設定する必要があります。DHCPスヌーピングuntrustedポートでのみIPソース ガードをイネーブルにします。

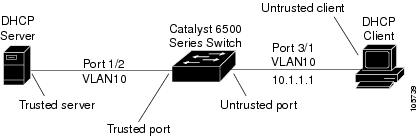

図31-1図31-3に、untrustedポートでIPソース ガードを設定する場合の一般的なトポロジーを示します。

図31-3 untrustedポートでイネーブルなIPソース ガード

IPソース ガード情報の表示

show port dhcp-snooping コマンドを使用して、スイッチ上のすべてのポートのIPソース ガード情報を表示できます。モジュールでIPソース ガードの情報を表示するには、次の作業を行います。

|

|

|

|---|---|

次に、ポートでIPソース ガードの設定を表示する例を示します。

フィードバック

フィードバック