SNMPの用語

表39-1 に、SNMPで使用する用語を定義します。

表39-1 SNMPの用語

|

|

|

認証 |

データ整合性、データ オリジン認証など、メッセージ整合性およびメッセージ再送に対する保護を行うプロセス |

信頼できるSNMPエンジン |

ネットワーク通信に使用されるSNMPの1つが、メッセージの再送、遅延、転送に対して保護する許容SNMPエンジンに指定されます。SNMPv3パケットの認証および暗号化に使用されるセキュリティ キーは、信頼できるSNMPエンジンのIDおよびユーザ パスワードと同等の機能を持ちます。応答を返すSNMPメッセージ(たとえば、get exact、get next、set request)の場合、このメッセージの受信側が信頼できる相手となります。応答を返さないSNMPメッセージの場合、送信側が信頼できる相手となります。 |

コミュニティ ストリング |

管理ステーションとSNMPv1またはSNMPv2cエンジンとの間でメッセージの認証に使用する文字列 |

データ整合性 |

不正な方法でメッセージ パケットが変更または破壊されていないデータの状態(ステート) |

データ オリジン認証 |

メッセージの送信先と思われるユーザのIDを確認する能力。この能力により、別のSNMPエンジンによるメッセージ取り込みと再送からユーザを保護します。また、誤ったパスワードまたはセキュリティ レベルを使用する特定のユーザとのパケット送受信からも保護します。 |

暗号化 |

SNMPパケットの内容をスクランブルして不正なユーザからデータを隠す方法 |

グループ |

特定のセキュリティ モデルに属すユーザの集合。グループは、そこに属するすべてのユーザのアクセス権を定義します。アクセス権は、読み取り、書き込み、作成ができるSNMPオブジェクトを定義します。また、グループはユーザが受け取りを許可される通知も定義します。 |

通知ホスト |

通知(トラップおよび通知)の送信先となるSNMPエンティティ |

通知ビュー |

各グループのビューの名前(最大64文字)。ビュー名は、グループ内の各ユーザに送信できる通知リストを定義します。 |

プライバシ |

SNMPパケットの内容の暗号化されたステート。このステートでは、内容はネットワーク上で公開されないようになっています。暗号化は、CBC-DES(DES-56)と呼ばれるアルゴリズムで実行されます。 |

読み取りビュー |

各グループのビューの名前(最大64文字)。ビュー名は、グループ内の各ユーザが読み取りできるObject Identifier(OID;オブジェクト識別子)リストを定義します。 |

セキュリティ レベル |

各SNMPパケット上で実行されるセキュリティ アルゴリズムのタイプ。noauth、auth、およびprivの3つのレベルがあります。noauthレベルは、ユーザ名のストリング照合によってパケットを認証します。authレベルは、HMAC MD5またはSHAアルゴリズムを使用してパケットを認証します。privレベルは、HMAC MD5またはSHAアルゴリズムを使用してパケットを認証し、CBC-DES(DES-56)アルゴリズムでパケットを暗号化します。 |

セキュリティ モデル |

SNMPエージェントが使用するセキュリティ戦略。現在、Cisco IOSソフトウェアはSNMPv1、SNMPv2c、およびSNMPv3という3種類のセキュリティ モデルをサポートしています。 |

SNMP |

ネットワーク装置をモニタおよび制御し、設定、統計情報収集、パフォーマンス、およびセキュリティを管理する手段を備えたネットワーク管理プロトコル |

SNMPv2c |

SNMPの2番めのバージョン。中央集中および分散型ネットワーク管理計画をサポートし、SMI、プロトコル動作、管理アーキテクチャ、およびセキュリティ機能が強化されています。 |

SNMPエンジン |

ローカルまたはリモート装置に常駐できるSNMP |

SNMPエンティティ |

SNMPv1やSNMPv2cと異なり、SNMPv3では、SNMPエージェントやSNMPマネージャなどの用語は廃止されています。これらの概念を統合してSNMPエンティティと呼びます。SNMPエンティティは、SNMPエンジンとSNMPアプリケーションで構成されます。 |

SNMPグループ |

アクセス ポリシーを定義する共通SNMPリストに属するSNMPユーザの集合で、ここではOID番号は読み取りアクセスも書き込みアクセスもともに可能です。特定のSNMPグループに属するユーザは、そのグループによって定義されたこれらの属性をすべて継承します。 |

SNMPユーザ |

SNMP管理操作のサービス対象者。ユーザとは情報を受信するリモートSNMPエンジン上にいる人のことです。 |

SNMPビュー |

SNMPオブジェクトとそのオブジェクトが利用できるアクセス権との間のマッピング。オブジェクトは、それぞれのビューにさまざまなアクセス権を持っています。アクセス権は、コミュニティ ストリングまたはユーザがオブジェクトにアクセス可能かどうかを示します。 |

書き込みビュー |

各グループのビューの名前(最大64文字)。ビュー名は、グループ内の各ユーザが作成または変更できるOIDリストを定義します。 |

SNMPの機能

SNMPはアプリケーションレイヤ プロトコルで、ネットワーク装置間の管理情報の交換を容易にします。SNMPを使用することにより、ネットワーク管理者はネットワーク パフォーマンスの管理、ネットワーク障害の発見と解決、ネットワーク拡大の計画立案ができます。

SNMPには次の3つのバージョンがあります。

• バージョン1(SNMPv1) ― SNMPの初期の実装です。機能の詳細については、RFC 1157を参照してください。SNMPv1の詳細については、「SNMPv1およびSNMPv2cの機能」を参照してください。

バージョン1(SNMPv1) ― SNMPの初期の実装です。機能の詳細については、RFC 1157を参照してください。SNMPv1の詳細については、「SNMPv1およびSNMPv2cの機能」を参照してください。

• バージョン2(SNMPv2c) ― SNMPの2番めのリリースで、RFC 1902に規定されており、データ型、カウンタ サイズ、およびプロトコルの動作について、機能の追加および拡張が施されています。SNMPv2cの詳細については、「SNMPv1およびSNMPv2cの機能」を参照してください。

バージョン2(SNMPv2c) ― SNMPの2番めのリリースで、RFC 1902に規定されており、データ型、カウンタ サイズ、およびプロトコルの動作について、機能の追加および拡張が施されています。SNMPv2cの詳細については、「SNMPv1およびSNMPv2cの機能」を参照してください。

• バージョン3(SNMPv3) ― SNMPの最新バージョンで、詳細はRFC 2571、RFC 2572、RFC 2573、RFC 2574、RFC 2575に規定されています。SNMPv1およびSNMPv2c対応のCatalystエンタープライズLANスイッチでのSNMP機能は変わりませんが、管理およびセキュリティについては大幅に機能が強化されています。SNMPv3の詳細については、「SNMPv3の機能」を参照してください。

バージョン3(SNMPv3) ― SNMPの最新バージョンで、詳細はRFC 2571、RFC 2572、RFC 2573、RFC 2574、RFC 2575に規定されています。SNMPv1およびSNMPv2c対応のCatalystエンタープライズLANスイッチでのSNMP機能は変わりませんが、管理およびセキュリティについては大幅に機能が強化されています。SNMPv3の詳細については、「SNMPv3の機能」を参照してください。

セキュリティ モデルおよびセキュリティ レベル

セキュリティ モデルは、ユーザと、ユーザが属するグループに対して設定された認証戦略です。セキュリティ レベルとは、セキュリティ モデル内のセキュリティの許可されたレベルです。セキュリティ モデルとセキュリティ レベルの組み合わせによって、SNMPパケットの処理の際に採用されるセキュリティ メカニズムが決まります。SNMPv1、SNMPv2c、およびSNMPv3の3つのセキュリティ モデルがあります。 表39-2 に、セキュリティ モデルとセキュリティ レベルの組み合わせを示します。

表39-2 SNMPセキュリティ レベル

|

|

|

|

|

|

v1 |

noAuthNoPriv |

コミュニティ ストリング |

なし |

認証にコミュニティ ストリングの照合を使用します。 |

v2c |

noAuthNoPriv |

コミュニティ ストリング |

なし |

認証にコミュニティ ストリングの照合を使用します。 |

v3 |

noAuthNoPriv |

ユーザ名 |

なし |

認証にユーザ名の照合を使用します。 |

v3 |

authNoPriv |

MD5またはSHA |

なし |

HMAC-MD5またはHMAC-SHAアルゴリズムに基づいて認証を行います。 |

v3 |

authPriv |

MD5またはSHA |

DES |

HMAC-MD5またはHMAC-SHAアルゴリズムに基づいて認証を行います。認証の他に、CBC-DES(DES-56)に基づくDES 56ビット暗号化を行います。 |

SNMPv3オブジェクトについて次の事項に注意してください。

• 各ユーザは1つのグループに属します。

各ユーザは1つのグループに属します。

• グループは、ユーザの集合に対するアクセス ポリシーを定義します。

グループは、ユーザの集合に対するアクセス ポリシーを定義します。

• SNMPオブジェクトは、読み取り、書き込み、および作成のアクセス ポリシーを参照します。

SNMPオブジェクトは、読み取り、書き込み、および作成のアクセス ポリシーを参照します。

• グループによって、ユーザが受信できる通知リストが決まります。

グループによって、ユーザが受信できる通知リストが決まります。

• グループは、そのユーザのセキュリティ モデルおよびセキュリティ レベルも定義します。

グループは、そのユーザのセキュリティ モデルおよびセキュリティ レベルも定義します。

SNMP ifindex持続機能

SNMP ifIndex持続機能は常にイネーブルです。ifIndex持続機能により、次に示す処理が発生したあとも、ポートおよびVLANのifIndex値は常に保持および使用されます。

• スイッチの再起動

スイッチの再起動

• ハイアベイラビリティ スイッチオーバー

ハイアベイラビリティ スイッチオーバー

• ソフトウェア アップグレード

ソフトウェア アップグレード

• モジュールのリセット

モジュールのリセット

• モジュールの取り外し、および同じタイプのモジュールの取り付け

モジュールの取り外し、および同じタイプのモジュールの取り付け

Fast EtherChannelおよびGigabit EtherChannelインターフェイスの場合、ifIndex値が保持および使用されるのは、ハイアベイラビリティ スイッチオーバーが発生したあとのみです。

SNMPv1およびSNMPv2cの機能

SNMPv1およびSNMPv2cネットワーク管理で使用するコンポーネントは、次の3つのカテゴリに分類されます。

• 管理対象装置(スイッチなど)

管理対象装置(スイッチなど)

• 管理対象装置で実行されるSNMPエージェントおよびMIB(管理情報ベース)(Remote Monitoring [RMON] MIBなど)

管理対象装置で実行されるSNMPエージェントおよびMIB(管理情報ベース)(Remote Monitoring [RMON] MIBなど)

• エージェントと通信して管理対象装置から統計情報およびアラートを入手する、CiscoWorks2000などのSNMPネットワーク管理アプリケーション。CiscoWorks2000の詳細については、「CiscoWorks2000の使用方法」を参照してください。

エージェントと通信して管理対象装置から統計情報およびアラートを入手する、CiscoWorks2000などのSNMPネットワーク管理アプリケーション。CiscoWorks2000の詳細については、「CiscoWorks2000の使用方法」を参照してください。

(注) SNMP管理アプリケーションおよびSNMP管理アプリケーションを実行するコンピュータをNetwork Management System(NMS;ネットワーク管理システム)といいます。

管理対象装置の使用方法

Catalyst 6500シリーズ スイッチは、次の機能を使用したSNMPネットワーク管理をサポートする管理対象装置です。

• SNMPトラップ(CLIでのSNMPv1およびSNMPv2cの設定を参照)

SNMPトラップ(CLIでのSNMPv1およびSNMPv2cの設定を参照)

• スーパバイザ エンジン ソフトウェアのRMON( 第40章「RMONの設定」 を参照)

スーパバイザ エンジン ソフトウェアのRMON( 第40章「RMONの設定」 を参照)

• 外部SwitchProbe装置のRMONおよびRMON2

外部SwitchProbe装置のRMONおよびRMON2

SNMPエージェントおよびMIBの使用方法

SNMPネットワーク管理では、次のSNMPエージェント機能を使用します。

• MIB変数へのアクセス ― この機能は、NMSからの要求への応答として、SNMPエージェントによって実行されます。SNMPエージェントは要求されたMIB変数の値を検索し、NMSにこれらの値を戻します。

MIB変数へのアクセス ― この機能は、NMSからの要求への応答として、SNMPエージェントによって実行されます。SNMPエージェントは要求されたMIB変数の値を検索し、NMSにこれらの値を戻します。

• MIB変数の設定 ― この機能もまた、NMSからのメッセージへの応答として、SNMPエージェントにより実行されます。SNMPエージェントは、MIB変数の値をNMSから要求された値に変更します。

MIB変数の設定 ― この機能もまた、NMSからのメッセージへの応答として、SNMPエージェントにより実行されます。SNMPエージェントは、MIB変数の値をNMSから要求された値に変更します。

(注) MIBの詳細については、

http://www.cisco.com/public/sw-center/netmgmt/cmtk/mibs.shtmlを参照してください。

• SNMPトラップ ― この機能は、エージェントで重大イベントが発生したことをNMSに通知するために使用されます。次のいずれかのトラップ イベントが発生すると、SNMPエージェントはトラップ レシーバーとして指定されたNMSに対して、SNMPトラップ メッセージを送信します。

SNMPトラップ ― この機能は、エージェントで重大イベントが発生したことをNMSに通知するために使用されます。次のいずれかのトラップ イベントが発生すると、SNMPエージェントはトラップ レシーバーとして指定されたNMSに対して、SNMPトラップ メッセージを送信します。

– ポートまたはモジュールがアップまたはダウンした場合

ポートまたはモジュールがアップまたはダウンした場合

– 温度が制限値を超えた場合

温度が制限値を超えた場合

– スパニングツリー トポロジーが変更された場合

スパニングツリー トポロジーが変更された場合

– 認証に失敗した場合

認証に失敗した場合

– 電源障害が発生した場合

電源障害が発生した場合

• SNMPコミュニティ ストリング ― SNMPコミュニティ ストリングは、MIBオブジェクトへのアクセスを認証する組み込みパスワードです。

SNMPコミュニティ ストリング ― SNMPコミュニティ ストリングは、MIBオブジェクトへのアクセスを認証する組み込みパスワードです。

– read-only ― コミュニティ ストリング以外のすべてのMIBオブジェクトへの読み取りアクセスを許可しますが、書き込みアクセスは許可しません。

read-only ― コミュニティ ストリング以外のすべてのMIBオブジェクトへの読み取りアクセスを許可しますが、書き込みアクセスは許可しません。

– read-write ― すべてのMIBオブジェクトへの読み書きアクセスを許可しますが、コミュニティ ストリングへのアクセスは許可しません。

read-write ― すべてのMIBオブジェクトへの読み書きアクセスを許可しますが、コミュニティ ストリングへのアクセスは許可しません。

– read-write-all ― コミュニティ ストリングを含むすべてのMIBオブジェクトへの読み書きアクセスを許可します。

read-write-all ― コミュニティ ストリングを含むすべてのMIBオブジェクトへの読み書きアクセスを許可します。

(注) NMSのコミュニティ ストリング定義は、スイッチの3つのコミュニティ ストリング定義の少なくとも1つと一致している必要があります。

CiscoWorks2000の使用方法

CiscoWorks2000は、シスコのエンタープライズ系ネットワークおよび装置を管理する、管理プラットフォームに依存しないWebベース製品ファミリーの1つです。CiscoWorks2000には、スイッチド インターネットワークの配置、設定、モニタ、管理、およびトラブルシューティングを実行できるResource Manager EssentialsおよびCWSI Campusが統合されています。詳細については、次のマニュアルを参照してください。

• 『Getting Started With Resource Manager Essentials』

『Getting Started With Resource Manager Essentials』

• 『Getting Started With CWSI Campus』

『Getting Started With CWSI Campus』

SNMPv3の機能

SNMPv3にはSNMPv1およびSNMPv2cの機能がすべて搭載されているだけでなく、管理とセキュリティについて機能が大幅に強化されています。SNMPv3は相互運用が可能な標準ベースのプロトコルであり、ネットワーク上でパケットを認証および暗号化して装置に安全にアクセスできるようにします。SNMPv3に搭載されているセキュリティ機能には、次のものがあります。

• メッセージ整合性 ― 不正変更または破壊することなくデータを安全に収集します。

メッセージ整合性 ― 不正変更または破壊することなくデータを安全に収集します。

• 認証 ― メッセージが有効な送信元からのものかどうかを判別します。

認証 ― メッセージが有効な送信元からのものかどうかを判別します。

• 暗号化 ― パケットの内容をスクランブルして許可されていない送信元から見えないようにします。

暗号化 ― パケットの内容をスクランブルして許可されていない送信元から見えないようにします。

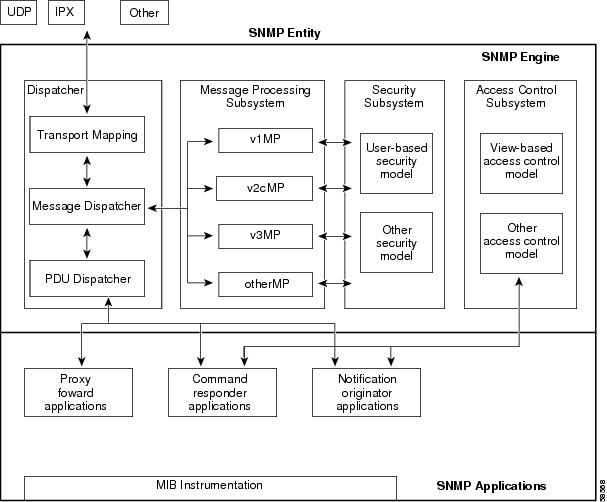

SNMPエンティティ

SNMPv1やSNMPv2cと異なり、SNMPv3では、 SNMPエージェント や SNMPマネージャ などの概念は廃止されています。これらの概念は SNMPエンティティ として統合されています。SNMPエンティティは、SNMPエンジンとSNMPアプリケーションで構成されます。SNMPエンジンは、次の4つのコンポーネントで構成されます。

• ディスパッチャ

ディスパッチャ

• メッセージ処理サブシステム

メッセージ処理サブシステム

• セキュリティ サブシステム

セキュリティ サブシステム

• アクセス制御サブシステム

アクセス制御サブシステム

図39-1に、SNMPエンティティを示します。

ディスパッチャ

ディスパッチャは、メッセージを送受信するトラフィック マネージャです。メッセージの受信後、ディスパッチャは、メッセージのバージョン番号を調べてからそのメッセージを該当するメッセージ処理モデルに渡します。ディスパッチャには、アプリケーションにProtocol Data Unit(PDU;プロトコル データ ユニット)をディスパッチし、メッセージ送信用のトランスポートを選択する役割もあります。

図39-1 従来のSNMPエージェントに対するSNMPエンティティ

メッセージ処理サブシステム

メッセージ処理サブシステムは、ディスパッチャからの発信PDUを受け入れ、メッセージ ヘッダーでラップしてディスパッチャに戻すことで伝送の準備をします。また、ディスパッチャからの着信メッセージも受け入れ、各メッセージ ヘッダーを処理し、同封されたPDUをディスパッチャに戻します。メッセージ処理サブシステムを実装すると、SNMP(SNMPv1、SNMPv2c、SNMPv3)の1つのバージョンに対応する1つのメッセージ形式をサポートするか、それぞれが異なるバージョンのSNMPをサポートしている多数のモジュールを装備することになります。

セキュリティ サブシステム

セキュリティ サブシステムは、メッセージを認証して暗号化します。各発信メッセージは、メッセージ処理サブシステムからセキュリティ サブシステムに渡されます。セキュリティ サブシステムは、必要なサービスに応じて同封されたPDUとメッセージ ヘッダーの一部のフィールドを暗号化します。また、認証コードを生成してメッセージ ヘッダーに挿入します。メッセージは、暗号化のあと、メッセージ処理サブシステムに戻されます。

各着信メッセージは、メッセージ処理サブシステムからセキュリティ サブシステムに渡されます。セキュリティ サブシステムは、必要に応じて認証コードをチェックし、復号化を実行します。処理されたメッセージは、メッセージ処理サブシステムに戻されます。セキュリティ サブシステムを実装すると、1つまたは複数の個別のセキュリティ モデルがサポートされます。現在、唯一定義されているセキュリティ モデルはSNMPv3対応のUser-based Security Model(USM)で、RFC 2274に規定されています。

USMは、以下のセキュリティ上の潜在的な脅威からSNMPv3メッセージを保護します。

• 未許可のSNMPエンティティによって送信中に変更されたメッセージを送信する許可ユーザ

未許可のSNMPエンティティによって送信中に変更されたメッセージを送信する許可ユーザ

• 許可ユーザになりすます不正ユーザ

許可ユーザになりすます不正ユーザ

• メッセージ ストリームを変更するユーザ

メッセージ ストリームを変更するユーザ

• メッセージを傍受する不正ユーザ

メッセージを傍受する不正ユーザ

USMは現在、認証プロトコルとしてHMAC-MD5-96およびHMAC-SHA-96、プライバシ プロトコルとしてCBC-DESを定義しています。

SNMPv1およびSNMPv2cセキュリティ モデルはコミュニティ名の認証しか備えておらず、プライバシは備えていません。

アクセス制御サブシステム

アクセス制御サブシステムは、管理対象オブジェクトへのアクセスを許可するかどうかを決定します。View-based Access Control Model(VACM)を使用することで、どのユーザのどの操作がどの管理対象オブジェクトにアクセスできるかを制御できます。

アプリケーション

SNMPv3アプリケーションとは、SNMPエンティティ内の内部アプリケーションを指します。この内部アプリケーションでは、次の処理を行います。

• SNMPメッセージの生成

SNMPメッセージの生成

• 受信したSNMPメッセージへの応答

受信したSNMPメッセージへの応答

• 通知の生成および受信

通知の生成および受信

• SNMPエンティティ間のメッセージの転送

SNMPエンティティ間のメッセージの転送

現在、5種類のアプリケーションがあります。

• コマンド ジェネレータ ― SNMPコマンドを生成して管理データを収集または設定します。

コマンド ジェネレータ ― SNMPコマンドを生成して管理データを収集または設定します。

• コマンド レスポンダ ― 管理データにアクセスします。たとえば、コマンド レスポンダ アプリケーションでは、processing get、get-next、get- bulk 、 およびset pdus が使用されます。

コマンド レスポンダ ― 管理データにアクセスします。たとえば、コマンド レスポンダ アプリケーションでは、processing get、get-next、get- bulk 、 およびset pdus が使用されます。

• 通知作成 ― トラップまたは情報メッセージを起動します。

通知作成 ― トラップまたは情報メッセージを起動します。

• 通知受信 ― トラップまたは情報メッセージを受信し処理します。

通知受信 ― トラップまたは情報メッセージを受信し処理します。

• プロキシ転送 ― SNMPエンティティでメッセージを転送します。

プロキシ転送 ― SNMPエンティティでメッセージを転送します。

SNMP処理のイネーブル化およびディセーブル化

ここでは、 set snmp enable | disable コマンドを使用して、スイッチに対するSNMP要求とスイッチからのSNMPトラップの処理をイネーブルまたはディセーブルに設定する手順を説明します。

SNMPを イネーブル モードに設定した場合、そのスイッチに対する他のSNMP設定と競合しなければ、スイッチへのSNMP要求が処理されて、SNMPトラップが送出されます。

SNMPを ディセーブル モードに設定した場合、そのスイッチに対する他のSNMP設定とは関係なく、SNMP要求は無視され、SNMPトラップは送出されません。

いずれのSNMPモードでも(イネーブルまたはディセーブル)、他のSNMP設定を変更できます。RMON関連の処理は、いずれのモードにも影響しません。

CLI(コマンド ライン インターフェイス)を使用してSNMP処理をイネーブルにするには、イネーブル モードで次の作業を行います(SNMP処理は イネーブル モード がデフォルトです)。

|

|

|

ステップ 1 |

SNMP処理をイネーブルにします。 |

set snmp enable | disable |

ステップ 2 |

SNMP処理がイネーブルに設定されたことを確認します。 |

show snmp |

次に、SNMP処理をイネーブルにする例を示します。

Console> (enable) set snmp enable

次に、SNMP処理をディセーブルにする例を示します。

Console> (enable) set snmp disable

次に、SNMPの設定を確認する例を示します。

Console> (enable) show snmp

Extended RMON Netflow Enabled : None.

Memory usage limit for new RMON entries: 85 percent

Community-Access Community-String

---------------- --------------------

Trap-Rec-Address Trap-Rec-Community Trap-Rec-Port Trap-Rec-Owner Trap-Rec-Index

---------------- ------------------ ------------- -------------- --------------

スイッチ上でのSNMPv1およびSNMPv2cの設定

ここでは、SNMPv1およびSNMPv2cの基本設定について説明します。Catalyst 6500シリーズ スイッチによってサポートされるSNMPコマンドの詳細については、『 Catalyst 6500 Series Switch Command Reference 』を参照してください。

SNMPv1およびSNMPv2cのデフォルト設定

ここに記載されている各コマンドのSNMPデフォルト設定については、『 Catalyst 6500 Series Switch Command Reference 』を参照してください。

NMSでのSNMPv1およびSNMPv2cの設定

NMSでのSNMPの設定手順については、NMSのマニュアルを参照してください(CiscoWorks2000の使用方法を参照)。

スイッチは、RMON2トラップ宛先テーブルに指定された20までのトラップ レシーバーをサポートしています。RMON2トラップ宛先テーブルは、NMSを使用して設定します。

CLIでのSNMPv1およびSNMPv2cの設定

(注) Release 7.5(1)のソフトウェア リリースの拡張SNMP機能については、「Release 7.5(1)ソフトウェア リリースのSNMPv1およびSNMPv2c拡張機能」を参照してください。

CLIを使用してSNMPを設定するには、イネーブル モードで次の作業を行います。

|

|

|

ステップ 1 |

各アクセス タイプについてSNMPコミュニティ ストリングを定義します。 |

set snmp community read-only community_string

set snmp community read-write community_string

set snmp community read-write-all community_string |

ステップ 2 |

トラップ レシーバーおよびコミュニティを指定します。最大10のトラップ レシーバーを指定できます。 |

set snmp trap rcvr_address rcvr_community |

ステップ 3 |

トラップ レシーバーに送信するSNMPトラップを指定します。 |

set snmp trap enable [ all | auth | bridge | chassis | config | entity | entityfru | envfan | envpower | envshutdown | envtemp | flashinsert | flashremove | ippermit | module | stpx | syslog | system | vlancreate | vlandelete | vmps | vtp ] |

ステップ 4 |

SNMPの設定を確認します。 |

show snmp |

次に、コミュニティ ストリングを定義し、トラップ レシーバーを割り当て、トラップ レシーバーに送信するトラップを指定する例を示します。

Console> (enable) set snmp community read-only Everyone

SNMP read-only community string set to 'Everyone'.

Console> (enable) set snmp community read-write Administrators

SNMP read-write community string set to 'Administrators'.

Console> (enable) set snmp community read-write-all Root

SNMP read-write-all community string set to 'Root'.

Console> (enable) set snmp trap 172.16.10.10 read-write

SNMP trap receiver added.

Console> (enable) set snmp trap 172.16.10.20 read-write-all

SNMP trap receiver added.

Console> (enable) set snmp trap enable all

Console> (enable) show snmp

Extended RMON: Extended RMON module is not present

Port,Module,Chassis,Bridge,Repeater,Vtp,Auth,ippermit,Vmps,config,entity,stpx

Port Traps Enabled: 1/1-2,4/1-48,5/1

Community-Access Community-String

---------------- --------------------

read-write Administrators

Trap-Rec-Address Trap-Rec-Community

---------------------------------------- --------------------

172.16.10.20 read-write-all

(注) SNMPコミュニティへのアクセスをディセーブルにするには、そのコミュニティのコミュニティ ストリングを空白にします(コミュニティ ストリングには値を入力しないでください)。

Release 7.5(1)ソフトウェア リリースのSNMPv1およびSNMPv2c拡張機能

ここでは、Release 7.5(1)ソフトウェア リリースに追加された拡張機能について説明します。

• 「複数のSNMPコミュニティ ストリングの設定」

「複数のSNMPコミュニティ ストリングの設定」

• 「SNMPコミュニティ ストリングの消去」

「SNMPコミュニティ ストリングの消去」

• 「ホストのアクセス番号の指定」

「ホストのアクセス番号の指定」

• 「アクセス番号に対応付けられたIPアドレスの消去」

「アクセス番号に対応付けられたIPアドレスの消去」

• 「インターフェイス エイリアスの指定、表示、および消去」

「インターフェイス エイリアスの指定、表示、および消去」

複数のSNMPコミュニティ ストリングの設定

community-ext キーワードを使用すると、複数のSNMPコミュニティ ストリングを設定できます。 community-ext キーワードを使用して定義したコミュニティ ストリングは、既存のコミュニティ ストリングの複製にはできません。 community-ext キーワードを使用して新しいコミュニティ ストリングを追加すると、vacmAccessTable(ビューを指定した場合)、snmpCommunityTable、およびvacmSecurityToGroupのテーブルに該当するエントリが作成されます。

CLIを使用して複数のSNMPコミュニティ ストリングを設定するには、イネーブル モードで次の作業を行います。

|

|

|

ステップ 1 |

複数のSNMPコミュニティ ストリングを設定します。 |

set snmp community-ext community_string { read-only | read-write | read-write-all } [ view view_oid ] [ access access_number ] |

ステップ 2 |

SNMPの設定を確認します。 |

show snmp |

次に、追加SNMPコミュニティ ストリングを設定する例を示します。

Console> (enable) set snmp community-ext public1 read-only

Community string public1 is created with access type as read-only

次に、コミュニティ ストリングをアクセス番号に制限する例を示します。

Console> (enable) set snmp community-ext private1 read-write access 2

Community string private1 is created with access type as read-write access number 2

次に、コミュニティ ストリングのアクセス番号を変更する例を示します。

Console> (enable) set snmp community-ext private1 read-write access 3

Community string private1 is updated with access type as read-write access

次に、SNMP設定を表示する例を示します。

Console> (enable) show snmp

Extended RMON Netflow Enabled :None.

Memory usage limit for new RMON entries:85 percent

Community-Access Community-String

---------------- --------------------

Community-String Access-Type Number View

-------------------- -------------- ------- -----------------------------------

private1 read-write 2 1.3.6

secret1 read-write-all 500 1.3.6.1.4.1.9.9

Trap-Rec-Address Trap-Rec-Community Trap-Rec-Port Trap-Rec-Owner Trap-Rec-Index

---------------- ------------------ ------------- -------------- --------------

SNMPコミュニティ ストリングの消去

コミュニティ ストリングは、 clear snmp community-ext community-string コマンドを使用すると消去できます。このコマンドを使用してコミュニティ ストリングを消去すると、vacmAccessTableおよびvacmSecurityToGroup テーブルの対応するエントリも削除されます。

CLIを使用してSNMPコミュニティ ストリングを消去するには、イネーブル モードで次の作業を行います。

|

|

|

ステップ 1 |

SNMPコミュニティ ストリングを消去します。 |

clear snmp community-ext community-string |

ステップ 2 |

SNMPの設定を確認します。 |

show snmp |

次に、SNMPコミュニティ ストリングを消去する例を示します。

Console> (enable) clear snmp community-ext public1

Community string public1 has been removed

ホストのアクセス番号の指定

1つまたは複数のホストに対応付けられたアクセス番号のリストを指定して、特定のコミュニティ ストリングを使用してシステムにアクセスできるホストを制限できます。各IPアドレスをスペースで区切って、アクセス番号に対応付けられた複数のIPアドレスを指定できます。既存のアクセス番号が使用されている場合は、新しいIPアドレスはリストに追加されます。

CLIを使用してホストのアクセス番号を指定するには、イネーブル モードで次の作業を行います。

|

|

|

ステップ 1 |

ホストのアクセス番号を指定します。 |

set snmp access-list access_number IP_address [ ipmask maskaddr ] |

ステップ 2 |

SNMPの設定を確認します。 |

show snmp access-list |

次に、ホストのアクセス番号を指定する例を示します。

Console> (enable) set snmp access-list 1 172.20.60.100

Access number 1 has been created with new IP Address 172.20.60.100

Console> (enable) set snmp access-list 2 172.20.60.100 mask 255.0.0.0

Access number 2 has been created with new IP Address 172.20.60.100 mask 255.0.0.0

Console> (enable) set snmp access-list 2 172.20.60.7

Access number 2 has been updated with new IP Address 172.20.60.7

Console> (enable) set snmp access-list 2 172.20.60.7 mask 255.255.255.0

Access number 2 has been updated with existing IP Address 172.20.60.7 mask 255.255.255.0

次に、SNMP設定を表示する例を示します。

Console> (enable) show snmp access-list

Access-Number IP-Addresses/IP-Mask

------------- -------------------------

1 172.20.60.100/255.0.0.0

アクセス番号に対応付けられたIPアドレスの消去

CLIを使用してアクセス番号に対応付けられたIPアドレスを消去するには、イネーブル モードで次の作業を行います。

|

|

|

ステップ 1 |

アクセス番号に対応付けられたIPアドレスを消去します。 |

clear snmp access-list access_number IP_address [[ IP_address ] ...] |

ステップ 2 |

SNMPの設定を確認します。 |

show snmp access-list |

次に、アクセス番号に対応付けられたIPアドレスを消去する例を示します。

Console> (enable) clear snmp access-list 101

All IP addresses associated with access-number 101 have been cleared.

Console> (enable) clear snmp access-list 2 172.20.60.8

Access number 2 no longer associated with 172.20.60.8

インターフェイス エイリアスの指定、表示、および消去

インターフェイス エイリアスの指定、表示、および消去ができます。エイリアスには最大64文字まで使用できます。

(注) バイナリ コンフィギュレーション モードでは、set snmp ifaliasコマンドを使用できません。このコマンドを入力する場合、またはifaliasがNVRAM(不揮発性RAM)に保存されてない場合は、テキスト ファイル コンフィギュレーション モードを使用する必要があります。

インターフェイス エイリアスの指定、表示、および消去を行うには、イネーブル モードで次の作業を行います。

|

|

|

ステップ 1 |

インターフェイス エイリアスを指定します。 |

set snmp ifalias { ifIndex } [ ifAlias ] |

ステップ 2 |

インターフェイス エイリアスを表示します。 |

show snmp ifalias [ ifIndex ] |

ステップ 3 |

インターフェイス エイリアスを消去します。 |

clear snmp ifalias { ifIndex } all |

次に、インターフェイス エイリアスを指定、表示、および消去する例を示します。

Console> (enable) set snmp ifalias 1 Inband port

Console> (enable) show snmp ifalias 1

---------- -------------------- ---------------------------------

Console> (enable) clear snmp ifalias all

スイッチ上でのSNMPv3の設定

ここでは、SNMPv3の基本設定について説明します。Catalyst 6500シリーズ スイッチによってサポートされるSNMPコマンドの詳細については、『 Catalyst 6500 Series Switch Command Reference 』を参照してください。

SNMPv3のデフォルト設定

ここに記載されている各コマンドのSNMPデフォルト設定については、『 Catalyst 6500 Series Switch Command Reference 』を参照してください。

NMSでのSNMPv3の設定

NMSでのSNMPの設定手順については、NMSのマニュアルを参照してください(CiscoWorks2000の使用方法を参照)。

スイッチは、RMON2トラップ宛先テーブルに指定された20までのトラップ レシーバーをサポートしています。RMON2トラップ宛先テーブルは、NMSを使用して設定します。

CLIでのSNMPv3の設定

CLIを使用してSNMPv3を設定するには、イネーブル モードで次の作業を行います。

|

|

|

ステップ 1 |

ローカルSNMPエンジンに対してSNMPサーバエンジンID名を設定します。 |

set snmp engineid engineid |

ステップ 2 |

MIBビューを設定します。 |

set snmp view [ -hex ] { viewname } { subtree } [ mask ] [ included | excluded ] [ volatile | nonvolatile ] |

ステップ 3 |

各種のセキュリティ レベルで1つの特定のセキュリティ モデルを持つグループのアクセス権を設定します。 |

set snmp access [ -hex ] { groupname } { security-model v3 } { noauthentication | authentication | privacy } [ read [ -hex ] { readview }] [ write [ -hex ] { writeview }] [ notify [ -hex ] { notifyview }] [ context [ -hex ] { contextname } [ exact | prefix ]] [ volatile | nonvolatile ] |

ステップ 4 |

通知用のターゲット アドレスを指定します。 |

set snmp notify [ -hex ] { notifyname } tag [ -hex ] { notifytag } [ trap | inform ] [ volatile | nonvolatile ] |

ステップ 5 |

ターゲット アドレス テーブルにsnmpTargetAddrEntryを設定します。 |

set snmp targetaddr [ -hex ] { addrname } param [ -hex ] { paramsname } { ipaddr } [ udpport { port }] [ timeout { value }] [ retries { value }] [ volatile | nonvolatile ] [ taglist {[ -hex ] tag } [[ -hex ] tag ]] |

ステップ 6 |

ターゲットへのメッセージ生成に使用するSNMPパラメータを設定します。 |

set snmp targetparams [ -hex ] { paramsname } user [ -hex ] { username } { security-model v3 } { message-processing v3 } { noauthentication | authentication | privacy } [ volatile | nonvolatile ] |

ステップ 7 |

新しいユーザを設定します。 |

set snmp user [ -hex ] { username } [ remote { engineid }] [{ authentication [ md5 | sha ] { authpassword }] [ privacy { privpassword }] [ volatile | nonvolatile ] |

ステップ 8 |

指定されたセキュリティ モデルでユーザをグループに関連付けます。 |

set snmp group [ -hex ] { groupname } user [ -hex ] { username } { security-model v1 | v2 | v3 } [ volatile | nonvolatile ] |

ステップ 9 |

システムのデフォルト部分用のコミュニティ テーブルを設定します。これは、SNMPの旧バージョンのコミュニティ ストリングをSNMPv3にマッピングします。 |

set snmp community { r ead-only | read-write | read-write-all } [ community_string ] |

ステップ 10 |

各種コミュニティ ストリングとフル アクセス権を備えたセキュリティ モデルとの間のマッピング用のコミュニティ テーブルを設定します。 |

set snmp community index { index_name } name [ community_string ] security { security_name } context { context_name } transporttag { tag_value } [ volatile | nonvolatile ] |

ステップ 11 |

SNMPの設定を確認します。 |

show snmp |

次に、interfacesMibViewにMIBビューを設定する例を示します。

Console> (enable) set snmp view interfacesMibView 1.3.6.1.2.1.2 included

Snmp view name was set to interfacesMibView with subtree 1.3.6.1.2.1.2 included, nonvolatile.

次に、guestgroupというグループにSNMPv3認証読み取りモードに対するアクセス権を設定する例を示します。

Console> (enable) set snmp access guestgroup security-model v3 authentication read interfacesMibView

Snmp access group was set to guestgroup version v3 level authentication,

readview interfacesMibView, context match:exact, nonvolatile.

次に、ターゲット アドレスを指定する例を示します。

Console> (enable) set snmp notify notifytable1 tag routers trap

Snmp notify name was set to notifytable1 with tag routers notifyType trap, and storageType nonvolatile.

次に、ターゲット アドレス テーブルにsnmpTargetAddrEntryを設定する例を示します。

Console> (enable) set snmp targetaddr router_1 param p1 172.20.21.1

Snmp targetaddr name was set to router_1 with param p1

ipAddr 172.20.21.1, udpport 162, timeout 1500, retries 3, storageType nonvolatile.

Console> (enable) set snmp targetaddr router_2 param p2 172.20.30.1

Snmp targetaddr name was set to router_2 with param p2

ipAddr 172.20.30.1, udpport 162, timeout 1500, retries 3, storageType nonvolatile.

次に、SNMPターゲット パラメータの設定例を示します。

Console> (enable) set snmp targetparams p1 user guestuser1 security-model v3 message-processing v3 authentication

Snmp target params was set to p1 v3 authentication, message-processing v3,

user guestuser1 nonvolatile.

Console> (enable) set snmp targetparams p2 user guestuser2 security-model v3 message-processing v3 privacy

Snmp target params was set to p2 v3 privacy, message-processing v3,

user guestuser2 nonvolatile.

次に、ユーザとしてguestuser1およびguestuser2を設定する例を示します。

Console> (enable) set snmp user guestuser1 authentication md5 guestuser1password privacy privacypasswd1

Snmp user was set to guestuser1 authProt md5 authPasswd guestuser1password privProt des privPasswd

privacypasswd1 with engineid 00:00:00:09:00:10:7b:f2:82:00:00:00 nonvolatile.

Console> (enable) set snmp user guestuser2 authentication sha guestuser2password

Snmp user was set to guestuser2 authProt sha authPasswd guestuser2password privProt no-priv with engineid

00:00:00:09:00:10:7b:f2:82:00:00:00 nonvolatile.

次に、グループguestgroupおよびmygroupのメンバーとしてguestuser1およびguestuser2を設定する例を示します。

Console> (enable) set snmp group guestgroup user guestuser1 security-model v3

Snmp group was set to guestgroup user guestuser1 and version v3, nonvolatile.

Console> (enable) set snmp group mygroup user guestuser1 security-model v3

Snmp group was set to mygroup user guestuser1 and version v3, nonvolatile.

Console> (enable) set snmp group mygroup user guestuser2 security-model v3

Snmp group was set to mygroup user guestuser2 and version v3, nonvolatile.

次に、ワークステーションでguestuser1に対するSNMPv3セットアップを確認する例を示します。

workstation% getnext -v3 10.6.4.201 guestuser1 ifDescr.0

Enter Authentication password :guestuser1password

Enter Privacy password :privacypasswd1

次に、ワークステーションでsnmpEngineID MIBのguestgroupに対するSNMPv3セットアップを確認する例を示します。

workstation% getnext -v3 10.6.4.201 guestuser1 snmpEngineID

Enter Authentication password :guestuser1pasword

Enter Privacy password :privacypasswd1

snmpEngineID = END_OF_MIB_VIEW_EXCEPTION

次に、ワークステーションで公開アクセスに対するSNMPv2cセットアップを確認する例を示します。

workstation% getnext -v2c 10.6.4.201 public snmpEngineID

00 00 00 09 00 10 7b f2 82 00 00 00

次に、guestgroupのアクセス権を引き上げて、snmpEngineMibViewの読み取り権限を設定する例を示します。

Console> (enable) set snmp view snmpEngineMibView 1.3.6.1.6.3.10.2.1 included

Snmp view name was set to snmpEngineMibView with subtree 1.3.6.1.6.3.10.2.1 included, nonvolatile

Console> (enable) set snmp access guestgroup security-model v3 authentication read snmpEngineMibView

Snmp access group was set to guestgroup version v3 level authentication,

readview snmpEngineMibView, nonvolatile.

次に、ワークステーションでguestuser1に対するSNMPv3アクセス権を確認する例を示します。

workstation% getnext -v3 10.6.4.201 guestuser1 snmpEngineID

Enter Authentication password :guestuser1password

Enter Privacy password :privacypasswd1

00 00 00 09 00 10 7b f2 82 00 00 00

次に、guestgroupのアクセス権を削除する例を示します。

Console> (enable) clear snmp acc guestgroup security-model v3 authentication

Cleared snmp access guestgroup version v3 level authentication.

次に、ワークステーションでguestuser1のアクセス権が削除されたことを確認する例を示します。

workstation% getnext -v3 10.6.4.201 guestuser1 ifDescr.1

Enter Authentication password :guestuser1password

Enter Privacy password :privacypasswd1

Error code set in packet - AUTHORIZATION_ERROR:1.

次に、ワークステーションでguestuser2のアクセス権を確認する例を示します。

workstation% getnext -v3 10.6.4.201 guestuser2 ifDescr.1

Enter Authentication password :guestuser2password

Enter Privacy password :privacypasswd2

REPORT received, cannot recover:

usmStatsUnsupportedSecLevels.0 = 1

![]() 「スイッチ上でのSNMPv1およびSNMPv2cの設定」

「スイッチ上でのSNMPv1およびSNMPv2cの設定」![]() 「Release 7.5(1)ソフトウェア リリースのSNMPv1およびSNMPv2c拡張機能」

「Release 7.5(1)ソフトウェア リリースのSNMPv1およびSNMPv2c拡張機能」

![]() バージョン1(SNMPv1) ― SNMPの初期の実装です。機能の詳細については、RFC 1157を参照してください。SNMPv1の詳細については、「SNMPv1およびSNMPv2cの機能」を参照してください。

バージョン1(SNMPv1) ― SNMPの初期の実装です。機能の詳細については、RFC 1157を参照してください。SNMPv1の詳細については、「SNMPv1およびSNMPv2cの機能」を参照してください。![]() バージョン2(SNMPv2c) ― SNMPの2番めのリリースで、RFC 1902に規定されており、データ型、カウンタ サイズ、およびプロトコルの動作について、機能の追加および拡張が施されています。SNMPv2cの詳細については、「SNMPv1およびSNMPv2cの機能」を参照してください。

バージョン2(SNMPv2c) ― SNMPの2番めのリリースで、RFC 1902に規定されており、データ型、カウンタ サイズ、およびプロトコルの動作について、機能の追加および拡張が施されています。SNMPv2cの詳細については、「SNMPv1およびSNMPv2cの機能」を参照してください。![]() バージョン3(SNMPv3) ― SNMPの最新バージョンで、詳細はRFC 2571、RFC 2572、RFC 2573、RFC 2574、RFC 2575に規定されています。SNMPv1およびSNMPv2c対応のCatalystエンタープライズLANスイッチでのSNMP機能は変わりませんが、管理およびセキュリティについては大幅に機能が強化されています。SNMPv3の詳細については、「SNMPv3の機能」を参照してください。

バージョン3(SNMPv3) ― SNMPの最新バージョンで、詳細はRFC 2571、RFC 2572、RFC 2573、RFC 2574、RFC 2575に規定されています。SNMPv1およびSNMPv2c対応のCatalystエンタープライズLANスイッチでのSNMP機能は変わりませんが、管理およびセキュリティについては大幅に機能が強化されています。SNMPv3の詳細については、「SNMPv3の機能」を参照してください。![]() グループは、ユーザの集合に対するアクセス ポリシーを定義します。

グループは、ユーザの集合に対するアクセス ポリシーを定義します。![]() SNMPオブジェクトは、読み取り、書き込み、および作成のアクセス ポリシーを参照します。

SNMPオブジェクトは、読み取り、書き込み、および作成のアクセス ポリシーを参照します。![]() モジュールの取り外し、および同じタイプのモジュールの取り付け

モジュールの取り外し、および同じタイプのモジュールの取り付け![]() 管理対象装置で実行されるSNMPエージェントおよびMIB(管理情報ベース)(Remote Monitoring [RMON] MIBなど)

管理対象装置で実行されるSNMPエージェントおよびMIB(管理情報ベース)(Remote Monitoring [RMON] MIBなど)![]() エージェントと通信して管理対象装置から統計情報およびアラートを入手する、CiscoWorks2000などのSNMPネットワーク管理アプリケーション。CiscoWorks2000の詳細については、「CiscoWorks2000の使用方法」を参照してください。

エージェントと通信して管理対象装置から統計情報およびアラートを入手する、CiscoWorks2000などのSNMPネットワーク管理アプリケーション。CiscoWorks2000の詳細については、「CiscoWorks2000の使用方法」を参照してください。

![]() SNMPトラップ(CLIでのSNMPv1およびSNMPv2cの設定を参照)

SNMPトラップ(CLIでのSNMPv1およびSNMPv2cの設定を参照)![]() スーパバイザ エンジン ソフトウェアのRMON( 第40章「RMONの設定」 を参照)

スーパバイザ エンジン ソフトウェアのRMON( 第40章「RMONの設定」 を参照)![]() MIB変数へのアクセス ― この機能は、NMSからの要求への応答として、SNMPエージェントによって実行されます。SNMPエージェントは要求されたMIB変数の値を検索し、NMSにこれらの値を戻します。

MIB変数へのアクセス ― この機能は、NMSからの要求への応答として、SNMPエージェントによって実行されます。SNMPエージェントは要求されたMIB変数の値を検索し、NMSにこれらの値を戻します。![]() MIB変数の設定 ― この機能もまた、NMSからのメッセージへの応答として、SNMPエージェントにより実行されます。SNMPエージェントは、MIB変数の値をNMSから要求された値に変更します。

MIB変数の設定 ― この機能もまた、NMSからのメッセージへの応答として、SNMPエージェントにより実行されます。SNMPエージェントは、MIB変数の値をNMSから要求された値に変更します。

![]() SNMPトラップ ― この機能は、エージェントで重大イベントが発生したことをNMSに通知するために使用されます。次のいずれかのトラップ イベントが発生すると、SNMPエージェントはトラップ レシーバーとして指定されたNMSに対して、SNMPトラップ メッセージを送信します。

SNMPトラップ ― この機能は、エージェントで重大イベントが発生したことをNMSに通知するために使用されます。次のいずれかのトラップ イベントが発生すると、SNMPエージェントはトラップ レシーバーとして指定されたNMSに対して、SNMPトラップ メッセージを送信します。![]() SNMPコミュニティ ストリング ― SNMPコミュニティ ストリングは、MIBオブジェクトへのアクセスを認証する組み込みパスワードです。

SNMPコミュニティ ストリング ― SNMPコミュニティ ストリングは、MIBオブジェクトへのアクセスを認証する組み込みパスワードです。![]() read-only ― コミュニティ ストリング以外のすべてのMIBオブジェクトへの読み取りアクセスを許可しますが、書き込みアクセスは許可しません。

read-only ― コミュニティ ストリング以外のすべてのMIBオブジェクトへの読み取りアクセスを許可しますが、書き込みアクセスは許可しません。![]() read-write ― すべてのMIBオブジェクトへの読み書きアクセスを許可しますが、コミュニティ ストリングへのアクセスは許可しません。

read-write ― すべてのMIBオブジェクトへの読み書きアクセスを許可しますが、コミュニティ ストリングへのアクセスは許可しません。![]() read-write-all ― コミュニティ ストリングを含むすべてのMIBオブジェクトへの読み書きアクセスを許可します。

read-write-all ― コミュニティ ストリングを含むすべてのMIBオブジェクトへの読み書きアクセスを許可します。

![]() メッセージ整合性 ― 不正変更または破壊することなくデータを安全に収集します。

メッセージ整合性 ― 不正変更または破壊することなくデータを安全に収集します。![]() 認証 ― メッセージが有効な送信元からのものかどうかを判別します。

認証 ― メッセージが有効な送信元からのものかどうかを判別します。![]() 暗号化 ― パケットの内容をスクランブルして許可されていない送信元から見えないようにします。

暗号化 ― パケットの内容をスクランブルして許可されていない送信元から見えないようにします。

![]() 未許可のSNMPエンティティによって送信中に変更されたメッセージを送信する許可ユーザ

未許可のSNMPエンティティによって送信中に変更されたメッセージを送信する許可ユーザ![]() コマンド ジェネレータ ― SNMPコマンドを生成して管理データを収集または設定します。

コマンド ジェネレータ ― SNMPコマンドを生成して管理データを収集または設定します。![]() コマンド レスポンダ ― 管理データにアクセスします。たとえば、コマンド レスポンダ アプリケーションでは、processing get、get-next、get- bulk 、 およびset pdus が使用されます。

コマンド レスポンダ ― 管理データにアクセスします。たとえば、コマンド レスポンダ アプリケーションでは、processing get、get-next、get- bulk 、 およびset pdus が使用されます。![]() 通知作成 ― トラップまたは情報メッセージを起動します。

通知作成 ― トラップまたは情報メッセージを起動します。

![]() 「インターフェイス エイリアスの指定、表示、および消去」

「インターフェイス エイリアスの指定、表示、および消去」

フィードバック

フィードバック