- はじめに

- 製品の概要

- CLI

- スイッチのIPアドレスおよびデフォル ト ゲートウェイの設定

- イーサネット、ファスト イーサネット、 ギガビット イーサネット、および10ギ ガビット イーサネット スイッチング の設定

- イーサネットVLANトランクの設定

- EtherChannelの設定

- IEEE 802.1Qトンネリングおよびレイ ヤ2プロトコル トンネリングの設定

- スパニングツリーの設定

- スパニングツリーPortFast、 UplinkFast、BackboneFast、および ループ ガードの設定

- VTPの設定

- VLANの設定

- VLAN間ルーティングの設定

- CEF for PFC2およびCEF for PFC3A の設定

- MLSの設定

- NDEの設定

- アクセス制御の設定

- GVRPの設定

- VMPSによるダイナミック ポート VLANメンバーシップの設定

- ステータスおよび接続の確認

- スイッチの管理

- AAAによるスイッチ アクセスの設定

- 冗長機能の設定

- スイッチの起動設定の変更

- フラッシュ ファイル システムの使用

- システム ソフトウェア イメージの操作

- コンフィギュレーション ファイルの操 作

- システム メッセージ ロギングの設定

- DNSの設定

- CDPの設定

- UDLDの設定

- DHCPスヌーピングおよびIPソース ガードの設定

- NTPの設定

- ブロードキャスト抑制の設定

- レイヤ3プロトコル フィルタリングの 設定

- IP許可リストの設定

- ポート セキュリティの設定

- 802.1x認証の設定

- ユニキャスト フラッディング ブロッ クの設定

- SNMPの設定

- RMONの設定

- SPANおよびRSPANの設定

- スイッチTopNレポートの使用方法

- マルチキャスト サービスの設定

- QoSの設定

- 自動QoSの使用

- ASLBの設定

- スイッチ ファブリック モジュールの 設定

- VoIPネットワークの設定

- 略語

- 索引

Catalyst 6500 シリーズ スイッチ ソフトウェア コンフィギュレーション ガイド Software Release 8.4

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年5月27日

章のタイトル: AAAによるスイッチ アクセスの設定

AAAによるスイッチ アクセスの設定

この章では、Authentication, Authorization, Accounting(AAA;認証、許可、アカウンティング)を設定して、Catalyst 6500シリーズ スイッチ上でCLI(コマンドライン インターフェイス)へのアクセスをモニタおよび制御する方法について説明します。

(注) この章で使用しているコマンドの完全な構文および使用方法の詳細については、『Catalyst 6500 Series Switch Command Reference』を参照してください。

(注) 802.1x認証の設定により、アクセスを許可されているポートから不正なデバイスがLAN接続するのを制限する手順については、第37章「802.1x認証の設定」を参照してください。

(注) ホストMACアドレスに基づいてトラフィックを許可または制限するようにポートを設定する手順については、第36章「ポート セキュリティの設定」を参照してください。

•![]() 「認証の機能」

「認証の機能」

•![]() 「許可の機能」

「許可の機能」

認証の機能

•![]() 「認証の概要」

「認証の概要」

認証の概要

次の認証方式を任意に組み合わせて設定することにより、スイッチに対するアクセスを制御できます。

(注) 認証方式としてTACACS+を使用している場合、Kerberos認証は機能しません。

ローカル認証を1つまたは複数の他の認証方式と併用してイネーブルにすると、ローカル認証は常に最後に試行されます。ただし、コンソール接続とTelnet接続には異なる認証方式を指定することができます。たとえば、コンソール接続にローカル認証を使用して、Telnet接続にRADIUS認証を使用することができます。

ログイン認証の機能

ログイン認証は、不正ユーザにパスワードを推測させないようにすることで、セキュリティを向上させます。ユーザはスイッチに正常にログインするまでのログイン試行回数が制限されています。ユーザがパスワード認証に失敗した場合、システムはアクセスを延期し、SyslogおよびSNMP(簡易ネットワーク管理プロトコル)トラップにステーションのユーザIDおよびIPアドレスを記録します。

ログイン試行回数の最大値は、set authentication login attempt countコマンドを使用して、CLIおよびSNMPで設定できます。イネーブル モードへのアクセスに対してログイン制限を設定するには、set authentication enable attempt countコマンドを入力します。設定範囲は3(デフォルト)~10回です。ログイン認証をゼロ(0)に設定すると、この機能はディセーブルになります。

すべての認証方式(Remote Access Dial-In User Service[RADIUS]、Terminal Access Controller Access Control System Plus[TACACS+]、Kerberos、またはローカル)がサポートされています。

ロックアウト(遅延)時間は、set authentication login lockout timeコマンドを使用して、CLIおよびSNMPで設定できます。イネーブル モードへのアクセスに対して遅延時間を設定するには、set authentication enable lockout timeコマンドを使用します。設定範囲は30~43,200秒です。ロックアウト時間をゼロ(0)に設定すると、この機能はディセーブルになります。

ユーザがコンソールでロックアウトされると、ロックアウト時間が経過するまで、コンソールにログインすることはできません。Telnetセッションでロックアウトされた場合は、制限時間に達すると接続が終了します。スイッチは、ロックアウト時間が経過するまで、そのステーションからの以降のアクセスを無効にし、適切な通知を表示します。

ローカル認証の機能

ローカル認証では、ローカルで設定されたログイン パスワードとイネーブル パスワードを使用して、ログイン試行を認証します。ログイン パスワードおよびイネーブル パスワードは、各スイッチにローカルであり、個々のユーザ名とは対応付けられません。

デフォルトでは、ローカル認証はイネーブルに設定されています。1つまたは複数の他の認証方式をイネーブルにしたときだけ、ローカル認証をディセーブルにできます。ただし、ローカル認証がディセーブルのときに、その他すべての認証方式をディセーブルにすると、ローカル認証が自動的に再びイネーブルになります。

ローカル認証とともに、1つまたは複数の他の認証方式を同時にイネーブルにできます。ローカル認証は、他の認証方式が失敗した場合に限って、スイッチによって試行されます。

ローカル ユーザ認証の機能

ローカル ユーザ認証では、ローカル ユーザのログイン試行の確認のために作成するローカル ユーザ アカウントとパスワードを使用します。各スイッチで最大25のローカル ユーザ アカウントを設定できます。ローカル ユーザ認証をイネーブルにするには、先に少なくとも1つのローカル ユーザ アカウントを定義します。

ローカル ユーザ アカウントを設定するには、ローカル ユーザごとに一意のユーザ名およびパスワードの組み合わせを作成します。各ユーザ名は64文字以内の英数字を使用できます(少なくとも1文字は英字であること)。

ローカル ユーザ アカウントごとに権限レベルを設定します。有効な権限レベルは0~15です。ユーザ名およびパスワードの組み合わせに割り当てられた権限レベルにより、認証成功後にユーザーがユーザ モードまたはイネーブル モードのいずれでログインするかが決まります。権限レベルが0のユーザは、自動的にユーザ モードでログインします。権限レベルが15のユーザはイネーブル モードでログインします。権限レベルが0のユーザも、enableコマンドとパスワードの組み合わせを入力して、イネーブル モードにアクセスできます。ローカル ユーザがログインした場合、表示できるのは、その権限レベルで使用可能なコマンドのみです。

(注) CiscoViewイメージを実行しているか、HTTPログインを使用してログインしている場合は、システムの初期認証がユーザ名とパスワードの組み合わせで実行されます。ローカル ユーザに15の権限レベルが設定されていれば、権限パスワードを入力するかユーザ名とパスワードの組み合わせを使用するとイネーブル モードを開始できます。

TACACS+認証の機能

TACACS+は、ネットワーク装置と中央データベースの間でNetwork Access Server(NAS)情報を交換し、ユーザまたはエンティティのアイデンティティを判別することにより、ネットワーク装置に対するアクセスを制御します。TACACS+は、RFC 1492で規定されているUDPベースのアクセス制御プロトコル、TACACSの拡張バージョンです。TACACS+はTCPを使用して、ネットワーク装置上のTACACS+サーバとTACACS+デーモン間のすべてのトラフィックを暗号化し、信頼性の高い配信を保証します。

TACACS+は、固定パスワード、ワンタイム パスワード、チャレンジ応答認証など、多数の認証タイプをサポートしています。TACACS+認証は、通常、次の状況で実行されます。

権限が必要なサービスまたは制限付きのサービスを要求すると、TACACS+により、MD5暗号化アルゴリズムに基づいてユーザのパスワード情報が暗号化され、TACACS+パケット ヘッダーが付加されます。このヘッダー情報には、送信パケットのタイプ(認証パケットなど)、パケット シーケンス番号、使用した暗号タイプ、パケット合計長が含まれています。このパケットがTACACS+プロトコルによってTACACS+サーバに転送されます。

TACACS+サーバは、認証、許可、およびアカウンティングの機能を実行します。いずれのサービスもTACACS+の機能ですが、それぞれ独立しているので、TACACS+設定ごとに任意の組み合わせで使用できます。

パケットを受信したTACACS+サーバは、次のように動作します。

•![]() ユーザ情報を認証し、認証の成否をクライアントに通知します。

ユーザ情報を認証し、認証の成否をクライアントに通知します。

•![]() 認証処理が続けられること、および追加情報が必要なことをクライアントに通知します。このチャレンジ応答プロセスは、認証の成否が確定するまで繰り返されます。

認証処理が続けられること、および追加情報が必要なことをクライアントに通知します。このチャレンジ応答プロセスは、認証の成否が確定するまで繰り返されます。

クライアントおよびサーバにTACACS+鍵を設定できます。スイッチ上でこの鍵を設定する場合、TACACS+サーバ上で設定されている鍵と一致させなければなりません。TACACS+クライアント/サーバはこの鍵を使用して、送信対象のすべてのTACACS+パケットを暗号化します。TACACS+鍵を設定しなかった場合、パケットは暗号化されません。

•![]() スイッチへのアクセスがユーザに許可されているかどうかを判別するTACACS+認証のイネーブル化およびディセーブル化

スイッチへのアクセスがユーザに許可されているかどうかを判別するTACACS+認証のイネーブル化およびディセーブル化

•![]() イネーブル モードへのアクセスがユーザに許可されているかどうかを判別するTACACS+認証のイネーブル化およびディセーブル化

イネーブル モードへのアクセスがユーザに許可されているかどうかを判別するTACACS+認証のイネーブル化およびディセーブル化

•![]() サーバ デーモンの応答に関するタイムアウト インターバル

サーバ デーモンの応答に関するタイムアウト インターバル

•![]() directed request(指定要求)オプションのイネーブル化およびディセーブル化

directed request(指定要求)オプションのイネーブル化およびディセーブル化

TACACS+認証は、ディセーブルがデフォルトの設定です。TACACS+認証とローカル認証の両方を同時にイネーブルに設定できます。

ローカル認証がディセーブルのときに、その他すべての認証方式をディセーブルにすると、ローカル認証が自動的に再度イネーブルになります。

RADIUS認証の機能

RADIUSは、ネットワーク装置への接続を試みるユーザを認証する際に、NASが使用するクライアント/サーバ認証および許可アクセス プロトコルです。NASはクライアントとして動作するとき、1つまたは複数のRADIUSサーバにユーザ情報を引き渡します。NASは、1つまたは複数のRADIUSサーバから受信した応答に基づいて、ユーザに対してネットワーク アクセスを許可または拒否します。RADIUSでは、RADIUSクライアントとサーバ間の伝送にUDPを使用します。

クライアントおよびサーバ上でRADIUS鍵を設定できます。クライアント上でこの鍵を設定する場合、RADIUSサーバ上で設定されている鍵と一致させなければなりません。RADIUSクライアントおよびサーバは、鍵を使用して、転送されたRADIUSパケットをすべて暗号化します。RADIUS鍵を設定しないと、パケットは暗号化されません。鍵自体がネットワーク上を転送されることはありません。

(注) RADIUSプロトコルの詳細説明については、RFC 2138「Remote Authentication Dial In User Service(RADIUS)」を参照してください。

スイッチ上で設定できるRADIUSパラメータは次のとおりです。

•![]() ログイン アクセスを制御するためのRADIUS認証のイネーブル化およびディセーブル化

ログイン アクセスを制御するためのRADIUS認証のイネーブル化およびディセーブル化

•![]() イネーブル アクセスを制御するためのRADIUS認証のイネーブル化およびディセーブル化

イネーブル アクセスを制御するためのRADIUS認証のイネーブル化およびディセーブル化

•![]() RADIUSサーバのIPアドレスおよびUDPポートの指定

RADIUSサーバのIPアドレスおよびUDPポートの指定

•![]() RADIUSパケットの暗号化に使用するRADIUS鍵の指定

RADIUSパケットの暗号化に使用するRADIUS鍵の指定

RADIUS認証のデフォルト設定は、ディセーブルです。RADIUS認証とその他の認証方式は同時にイネーブルにできます。最初に使用する方式は、 primary キーワードを使用して指定できます。

ローカル認証がディセーブルのときに、その他すべての認証方式をディセーブルにすると、ローカル認証が自動的に再度イネーブルになります。

Kerberos認証の機能

Kerberosは、クライアント/サーバ ベースの秘密鍵ネットワーク認証方式で、信頼できるKerberosサーバを使用して、サービスとユーザの両方に対するセキュア アクセスを確認します。Kerberosでは、この信頼できるサーバをKey Distribution Center(KDC;鍵発行局)といいます。KDCはユーザおよびサービスを検証するためにチケットを発行します。チケットは、特定のサービスに関してクライアントのアイデンティティを確認するための一時的な一連の電子信用情報です。

このチケットには有効期限があり、サービスがチケットの発行元であるKerberosサーバを信頼している場合、標準のパスワード ペアによる認証メカニズムの代わりにチケットを使用できます。標準のユーザ パスワード方式を使用する場合は、Kerberosがユーザのパスワードを暗号化してチケットに組み込み、パスワードがネットワーク上をクリア テキストとして流れないようにします。Kerberosを使用した場合、パスワードは、Kerberosサーバ以外の装置上で保存されるのは数秒以下です。Kerberosを使用すると、暗号化されたチケットをネットワークから盗もうとする侵入者に対しても防御できます。

表21-1 に、Kerberosの用語を定義します。

Catalyst 6500シリーズ スイッチでは、コンソール ポートおよび帯域内管理ポートの両方で、TelnetクライアントおよびサーバをKerberos対応にすることができます。

(注) 認証メカニズムとしてTACACS+を使用している場合、Kerberos認証は機能しません。

(注) モデムまたは端末サーバからコンソールにログインする場合は、Kerberos対応のログイン手順を使用できません。

Kerberos対応のログイン手順を使用する場合

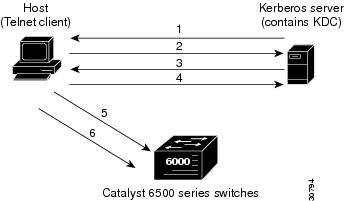

帯域内管理ポートからログインする場合は、Kerberos対応のTelnetセッションを使用できます。TelnetクライアントおよびサービスがKerberos対応になっている場合、ユーザは次の手順でスイッチにTelnetでアクセスします。

1.![]() Telnetクライアントはユーザ名を要求し、Kerberosサーバ上のKDCにTGT要求を出します。

Telnetクライアントはユーザ名を要求し、Kerberosサーバ上のKDCにTGT要求を出します。

2.![]() KDCがTGTを作成します。TGTにはユーザのアイデンティティ、KDCのアイデンティティ、TGTの有効期限が指定されます。KDCはさらに、ユーザのパスワードとともにTGTを暗号化し、そのTGTをクライアントに送信します。

KDCがTGTを作成します。TGTにはユーザのアイデンティティ、KDCのアイデンティティ、TGTの有効期限が指定されます。KDCはさらに、ユーザのパスワードとともにTGTを暗号化し、そのTGTをクライアントに送信します。

3.![]() 暗号化されたTGTを受け取ったTelnetクライアントは、パスワードを要求します。Telnetクライアントが入力されたパスワードを使用してTGTを解読できた場合、KDCの認証が正常に得られます。クライアントはその後、サービス証明書要求を作成してKDCに送信します。この要求には、ユーザのアイデンティティ、およびスイッチにTelnetで接続することを伝えるメッセージが含まれます。この要求はTGTを使用して暗号化されます。

暗号化されたTGTを受け取ったTelnetクライアントは、パスワードを要求します。Telnetクライアントが入力されたパスワードを使用してTGTを解読できた場合、KDCの認証が正常に得られます。クライアントはその後、サービス証明書要求を作成してKDCに送信します。この要求には、ユーザのアイデンティティ、およびスイッチにTelnetで接続することを伝えるメッセージが含まれます。この要求はTGTを使用して暗号化されます。

4.![]() KDCがクライアントに発行したTGTを使用してサービス証明書要求を正しく解読できた場合、スイッチへのサービスが用意されます。サービス証明書にはクライアントのアイデンティティ、および所定のTelnetサーバのアイデンティティが指定されます。KDCはさらに、スイッチのTelnetサーバと共通のパスワードを使用して証明書を暗号化し、生成されたパケットをTelnetクライアントのTGTで暗号化して、クライアントにパケットを送信します。

KDCがクライアントに発行したTGTを使用してサービス証明書要求を正しく解読できた場合、スイッチへのサービスが用意されます。サービス証明書にはクライアントのアイデンティティ、および所定のTelnetサーバのアイデンティティが指定されます。KDCはさらに、スイッチのTelnetサーバと共通のパスワードを使用して証明書を暗号化し、生成されたパケットをTelnetクライアントのTGTで暗号化して、クライアントにパケットを送信します。

5.![]() Telnetクライアントはまず、自身のTGTを使用してパケットを解読します。暗号化に問題がなければ、クライアントからスイッチのTelnetサーバへ、生成されたパケットを送信します。この時点では、パケットはまだ、スイッチのTelnetサーバとKDCが共有するパスワードで暗号化された状態です。

Telnetクライアントはまず、自身のTGTを使用してパケットを解読します。暗号化に問題がなければ、クライアントからスイッチのTelnetサーバへ、生成されたパケットを送信します。この時点では、パケットはまだ、スイッチのTelnetサーバとKDCが共有するパスワードで暗号化された状態です。

6.![]() Telnetクライアントは指示された場合、TGTをスイッチに転送します。その結果、別のTGTを取得しなくても、スイッチの別のネットワーク サービスを使用できます。

Telnetクライアントは指示された場合、TGTをスイッチに転送します。その結果、別のTGTを取得しなくても、スイッチの別のネットワーク サービスを使用できます。

図21-1に、Kerberos対応Telnetの接続プロセスを示します。

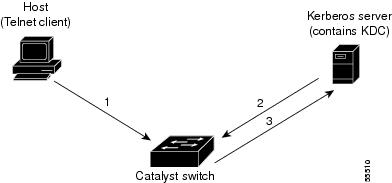

Kerberos非対応のログイン手順を使用する場合

Kerberos非対応のログイン手順を使用してスイッチにログインする場合、スイッチがログイン クライアントの代わりに、KDCに対する認証を処理します。ただし、ユーザ パスワードはクリア テキストの状態でログイン クライアントからスイッチに転送されます。

(注) Kerberos非対応のログインは、モデムまたは端末サーバから、帯域内管理ポートを使用して実行できます。Telnetは、Kerberos非対応のログインをサポートしていません。

Kerberos非対応のログインを開始した場合、手順は次のようになります。

1.![]() ユーザ名およびパスワードを入力するように要求されます。

ユーザ名およびパスワードを入力するように要求されます。

2.![]() スイッチからKDCにTGTを要求します。その結果、ユーザはスイッチの認証を受けることができます。

スイッチからKDCにTGTを要求します。その結果、ユーザはスイッチの認証を受けることができます。

3.![]() KDCがスイッチに暗号化されたTGTを送信します。TGTにはユーザのアイデンティティ、KDCのアイデンティティ、TGTの有効期限が指定されます。

KDCがスイッチに暗号化されたTGTを送信します。TGTにはユーザのアイデンティティ、KDCのアイデンティティ、TGTの有効期限が指定されます。

4.![]() スイッチはユーザが入力したパスワードを使用して、TGTを解読します。解読が正常に完了した場合、ユーザはスイッチの認証が得られます。

スイッチはユーザが入力したパスワードを使用して、TGTを解読します。解読が正常に完了した場合、ユーザはスイッチの認証が得られます。

5.![]() 他のネットワーク サービスにアクセスする場合は、KDCに直接アクセスして認証を受ける必要があります。TGTを取得するには、Kerberosパッケージに付属しているクライアント ソフトウェア プログラム[kinit]を使用します。

他のネットワーク サービスにアクセスする場合は、KDCに直接アクセスして認証を受ける必要があります。TGTを取得するには、Kerberosパッケージに付属しているクライアント ソフトウェア プログラム[kinit]を使用します。

図21-2に、Kerberos非対応のログイン プロセスを示します。

スイッチ上での認証の設定

ここでは、さまざまな認証方式を設定する手順について説明します。

•![]() 「認証の例」

「認証の例」

認証のデフォルト設定

表21-2 に、認証のデフォルト設定を示します。

|

|

|

|---|---|

認証設定時の注意事項

ここでは、スイッチでの認証設定時の注意事項について説明します。

•![]() console キーワードまたは telnet キーワードを使用して、接続タイプ別に使用する認証方式を指定しないかぎり、認証の設定はコンソール接続とTelnet接続の両方に適用されます。

console キーワードまたは telnet キーワードを使用して、接続タイプ別に使用する認証方式を指定しないかぎり、認証の設定はコンソール接続とTelnet接続の両方に適用されます。

•![]() スイッチ上でRADIUSまたはTACACS+鍵を設定した場合は、同じ鍵をRADIUSまたはTACACS+サーバ上で設定しなければなりません。

スイッチ上でRADIUSまたはTACACS+鍵を設定した場合は、同じ鍵をRADIUSまたはTACACS+サーバ上で設定しなければなりません。

•![]() スイッチ上でRADIUSまたはTACACS+をイネーブルにする前に、RADIUSサーバまたはTACACS+サーバを指定する必要があります。

スイッチ上でRADIUSまたはTACACS+をイネーブルにする前に、RADIUSサーバまたはTACACS+サーバを指定する必要があります。

•![]() 複数のRADIUSサーバまたはTACACS+サーバを設定する場合は、最初に設定するサーバがプライマリ サーバになり、認証要求はそのサーバに最初に送信されます。特定のサーバをプライマリとして指定する場合は、 primary キーワードを使用します。

複数のRADIUSサーバまたはTACACS+サーバを設定する場合は、最初に設定するサーバがプライマリ サーバになり、認証要求はそのサーバに最初に送信されます。特定のサーバをプライマリとして指定する場合は、 primary キーワードを使用します。

•![]() RADIUSおよびTACACS+は、1つのイネーブル モードだけをサポートします(レベル1)。

RADIUSおよびTACACS+は、1つのイネーブル モードだけをサポートします(レベル1)。

•![]() 認証メカニズムとしてTACACS+も使用している場合、Kerberos認証は機能しません。

認証メカニズムとしてTACACS+も使用している場合、Kerberos認証は機能しません。

•![]() ローカル ユーザ認証をイネーブルにするには、先に少なくとも1つのユーザ名を定義します。

ローカル ユーザ認証をイネーブルにするには、先に少なくとも1つのユーザ名を定義します。

•![]() ローカル ユーザ アカウントおよびパスワードは64文字以内で、英数字を使用できます。ただし、ローカル ユーザ アカウントには少なくとも1文字は英字を使用します。

ローカル ユーザ アカウントおよびパスワードは64文字以内で、英数字を使用できます。ただし、ローカル ユーザ アカウントには少なくとも1文字は英字を使用します。

ログイン認証の設定

スイッチ上でのログイン認証の試行回数の設定

スイッチ上でログイン認証を設定するには、イネーブル モードで次の作業を行います。

次に、ログイン試行回数を5回に制限し、コンソール接続とTelnet接続の両方についてロックアウト時間を50秒に設定し、その設定を確認する例を示します。

イネーブル モードのログイン認証試行回数の設定

イネーブル モードのログイン認証を設定するには、イネーブル モードで次の作業を行います。

次に、イネーブル モードのログイン試行回数を5回に制限し、コンソール接続とTelnet接続の両方でイネーブル モード ロックアウト時間を50秒に設定し、その設定を確認する例を示します。

ローカル認証の設定

ローカル認証のイネーブル化

(注) ローカル ログイン認証およびイネーブル認証は、デフォルトの設定として、コンソール接続とTelnet接続の両方でイネーブルです。デフォルト設定を変更する場合、またはローカル認証をディセーブルにしている場合を除き、次の作業は不要です。

スイッチ上でローカル認証をイネーブルにするには、イネーブル モードで次の作業を行います。

次に、ローカル ログインをイネーブルに設定し、コンソール接続とTelnet接続の両方で認証をイネーブルにして、その設定を確認する例を示します。

ログイン パスワードの設定

ログイン パスワードによって、ユーザ モードのCLIへのアクセスを制御します。パスワードには大文字と小文字の区別があり、任意の印刷可能な文字をスペースも含めて19文字まで使用できます。

(注) Release 5.4より前のソフトウェア リリースのバージョンで設定したパスワードには、大文字と小文字の区別がありません。Release 5.4のソフトウェア リリースをインストール後に、大文字と小文字の区別があるパスワードに再度設定する必要があります。

ローカル認証用にログイン パスワードを設定するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

アクセスのためのログイン パスワードを設定します。以前のパスワードを入力し(パスワードが設定されていない場合には Return キーを押し)、新しいパスワードを入力して、さらにもう一度、新しいパスワードを入力します。 |

次に、スイッチ上でログイン パスワードを設定する例を示します。

イネーブル パスワードの設定

ログイン パスワードによって、ユーザ モードのCLIへのアクセスを制御します。パスワードには大文字と小文字の区別があり、任意の印刷可能な文字をスペースも含めて19文字まで使用できます。

(注) Release 5.4より前のソフトウェア リリースのバージョンで設定したパスワードには、大文字と小文字の区別がありません。Release 5.4のソフトウェア リリースをインストール後に、大文字と小文字の区別があるパスワードに再度設定する必要があります。

ローカル認証用にイネーブル パスワードを設定するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

イネーブル モードのパスワードを設定します。以前のパスワードを入力し(パスワードが設定されていない場合には Return キーを押し)、新しいパスワードを入力して、さらにもう一度、新しいパスワードを入力します。 |

次に、スイッチ上でイネーブル パスワードを設定する例を示します。

ローカル認証のディセーブル化

スイッチ上でローカル認証をディセーブルにするには、イネーブル モードで次の作業を行います。

(注) RADIUSまたはTACACS+認証をイネーブルにしてから、ローカル認証をディセーブルにします。

次に、ローカル ログイン認証をディセーブルに設定し、コンソール接続とTelnet接続の両方で認証をイネーブルにして、その設定を確認する例を示します。

パスワードの回復

ローカル認証パスワードを回復するには、次の手順に従います。ステップ3~7は、いったん電源を切ってから再投入したあと、30秒以内に行う必要があります。そうでない場合は、パスワードの回復に失敗します。ログイン パスワードとイネーブル パスワードを両方とも忘れた場合には、パスワードごとに手順を繰り返してください。

パスワードを回復するには、イネーブル モードで次の作業を行います。

ステップ 1![]() スーパバイザ エンジンのコンソール ポートからスイッチに接続します。Telnet接続の場合はパスワードを回復することはできません。

スーパバイザ エンジンのコンソール ポートからスイッチに接続します。Telnet接続の場合はパスワードを回復することはできません。

ステップ 2![]() reset system コマンドを入力してスイッチを再起動します。

reset system コマンドを入力してスイッチを再起動します。

ステップ 3![]() [Enter Password]のプロンプトで Return キーを押します(コンソール ポートに接続してから30秒間、ログイン パスワードは空白です)。

[Enter Password]のプロンプトで Return キーを押します(コンソール ポートに接続してから30秒間、ログイン パスワードは空白です)。

ステップ 4![]() enable コマンドを使用してイネーブル モードを開始します。

enable コマンドを使用してイネーブル モードを開始します。

ステップ 5![]() [Enter Password]のプロンプトで Return キーを押します( コンソール ポートに接続してから30秒間、イネーブル パスワードは空白です)。

[Enter Password]のプロンプトで Return キーを押します( コンソール ポートに接続してから30秒間、イネーブル パスワードは空白です)。

ステップ 6![]() set password コマンドまたは set enablepass コマンドを入力します。

set password コマンドまたは set enablepass コマンドを入力します。

ステップ 7![]() 以前のパスワードを要求するプロンプトに対して、 Return キーを押します。

以前のパスワードを要求するプロンプトに対して、 Return キーを押します。

ローカル ユーザ認証の設定

ローカル ユーザ アカウントの作成

ローカル ユーザ アカウントおよびパスワードは64文字以内で、英数字を使用できます。ただし、ローカル ユーザ アカウントには、少なくとも1文字は英字を使用します。

スイッチ上でローカル ユーザ アカウントを作成するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

set localuser user username password pwd privilege privilege_level |

||

次に、ローカル ユーザ アカウントとパスワードを作成して権限レベルを設定し、その設定を確認する例を示します。

ローカル ユーザ認証のイネーブル化

スイッチ上でローカル ユーザ認証をイネーブルにするには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

次に、ローカル ユーザ アカウントを作成してローカル ユーザ認証をイネーブルにし、その設定を確認する例を示します。

ローカル ユーザ認証のディセーブル化

スイッチ上でローカル ユーザ認証をディセーブルにするには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

次に、スイッチのローカル ユーザ認証をディセーブルにし、設定を確認する例を示します。

ローカル ユーザ アカウントの削除

スイッチ上でローカル ユーザ アカウントを削除するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

次に、スイッチのローカル ユーザ認証を削除し、設定を確認する例を示します。

TACACS+認証の設定

TACACS+サーバの指定

1つまたは複数のTACACS+サーバを指定してから、スイッチ上でTACACS+認証をイネーブルにします。 primary キーワードでプライマリにするサーバを明示的に指定しないかぎり、最初に指定したサーバがプライマリ サーバになります。

1つまたは複数のTACACS+サーバを指定するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

次に、TACACS+サーバを指定し、設定を確認する例を示します。

TACACS+認証のイネーブル化

(注) 少なくとも1つのTACACS+サーバを指定してから、スイッチ上でTACACS+認証をイネーブルにします。TACACS+サーバの指定方法については、「TACACS+サーバの指定」を参照してください。

スイッチに対するログイン アクセスおよびイネーブル アクセスに関して、TACACS+認証をイネーブルに設定できます。状況に応じて、 console キーワードまたは telnet キーワードを指定すると、コンソール接続、またはTelnet接続に限ってTACACS+認証を使用できます。RADIUSとTACACS+の両方を使用する場合は、 primary キーワードを使用して、スイッチに最初にTACACS+認証を試行させることができます。

TACACS+認証をイネーブルにするには、イネーブル モードで次の作業を行います。

次に、コンソール接続とTelnet接続の両方でTACACS+認証をイネーブルにして、設定を確認する例を示します。

TACACS+鍵の指定

(注) クライアント上でTACACS+鍵を設定する場合、TACACS+サーバ上で設定されている鍵と一致させなければなりません。

TACACS+鍵を指定するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

次に、TACACS+鍵を指定し、設定を確認する例を示します。

TACACS+タイムアウト インターバルの指定

TACACS+サーバに再送信するまでのタイムアウト インターバルを指定できます。デフォルトのタイムアウト値は5秒です。

TACACS+タイムアウト インターバルを指定するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

次に、サーバ タイムアウト インターバルを設定し、設定を確認する例を示します。

TACACS+ログイン試行回数の指定

ログインの最大試行回数を指定するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

次に、ログイン最大試行回数を指定し、設定を確認する例を示します。

TACACS+指定要求のイネーブル化

TACACS+指定要求がイネーブルの場合、設定されているTACACS+サーバのホスト名をオプションとして指定することにより、その特定のTACACS+サーバにTACACS+認証要求を渡すことができます。スイッチが通信するサーバに、ログインを試行しているユーザに対するアカウントがない場合、認証は失敗します。

TACACS+指定要求をイネーブルにするには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

次に、TACACS+指定要求をイネーブルにして、設定を確認する例を示します。

TACACS+指定要求のディセーブル化

TACACS+指定要求をディセーブルにするには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

次に、TACACS+指定要求をディセーブルにする例を示します。

TACACS+サーバの消去

1つまたは複数のTACACS+サーバを消去するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

設定から消去するTACACS+サーバのIPアドレスを指定します。設定からサーバをすべて消去するには、 all キーワードを使用します。 |

||

次に、設定から特定のTACACS+サーバを消去する例を示します。

次に、設定からすべてのTACACS+サーバを消去する例を示します。

TACACS+鍵の消去

TACACS+鍵を消去するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

TACACS+認証のディセーブル化

ローカル認証がディセーブルで、TACACS+認証だけがイネーブルのときに、TACACS+認証をディセーブルにすると、ローカル認証が再び自動的にイネーブルになります。

TACACS+認証をディセーブルにするには、イネーブル モードで次の作業を行います。

次に、コンソール接続とTelnet接続の両方でTACACS+認証をディセーブルにして、設定を確認する例を示します。

RADIUS認証の設定

RADIUSサーバの指定

1つまたは複数のRADIUSサーバを指定するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

3つまでのRADIUSサーバのIPアドレスを指定します。 primary キーワードを使用して、プライマリ サーバを指定します。さらにオプションとして、サーバ上で使用する宛先UDPポートを指定します。 |

||

次に、RADIUSサーバを指定し、設定を確認する例を示します。

RADIUS鍵の指定

(注) クライアント上でRADIUS鍵を指定する場合は、必ずRADIUSサーバ上で指定されている鍵と同じものにします。

RADIUSクライアントとサーバとの間のすべての通信を暗号化し、認証するために、RADIUS鍵が使用されます。クライアントとRADIUSサーバ上では、同じ鍵を設定しなければなりません。

鍵の長さは65文字に制限されています。タブ以外の印字可能な任意のASCII文字を使用できます。

RADIUS鍵を指定するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

次に、RADIUS鍵を指定し、設定を確認する例を示します(ユーザ モードの場合、RADIUS鍵値は表示されません)。

RADIUS認証のイネーブル化

(注) スイッチ上でRADIUS認証をイネーブルにする前に、少なくとも1つのRADIUSサーバを指定します。RADIUSサーバの指定手順については、「RADIUSサーバの指定」を参照してください。

スイッチへのログイン アクセスおよびイネーブル アクセスについて、RADIUS認証をイネーブルにできます。必要な場合は、 console キーワードまたは telnet キーワードを使用して、RADIUS認証をコンソール接続、またはTelnet接続だけに使用するように設定できます。RADIUS とTACACS+の両方を使用する場合は、 primary キーワードを使用して、スイッチに最初にRADIUS認証を試行させることができます。

RADIUSユーザ名を設定して、RADIUS認証をイネーブルにするには、イネーブル モードで次の作業を行います。

(注) イネーブル モードのRADIUS 認証を使用するには、RADIUSサーバ上にユーザ$enab15$を作成し、そのユーザにパスワードを割り当てる必要があります。RADIUSサーバにユーザ名とパスワード(たとえば、ユーザ名john、パスワードhello)を割り当てるだけでなく、このユーザも作成する必要があります。割り当てられたユーザ名およびパスワード(john/hello)を使用してCatalyst 6500シリーズ スイッチにログインしたら、$enab15$ユーザに割り当てられたパスワードを使用してイネーブル モードを開始できます。

RADIUSサーバが$enab15$ユーザ名をサポートしていない場合は、RADUISユーザのService-Type属性(属性6)をAdministrative(値6)に設定すると、個別にイネーブル パスワードを要求されることなく、直接イネーブル モードを起動できます。

次に、RADIUS認証をイネーブルにして、設定を確認する例を示します。

RADIUSタイムアウト インターバルの指定

RADIUSサーバに再送信するまでのタイムアウト インターバルを指定できます。デフォルトのタイムアウト値は5秒です。

RADIUSのタイムアウト インターバルを指定するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

次に、RADIUSタイムアウト インターバルを設定し、設定を確認する例を示します。

RADIUS再送信試行回数の指定

スイッチがRADIUSサーバとの接続を試行する最大回数を指定できます。この回数を超えると、設定済みの次のサーバとの接続が試行されます。デフォルトの設定では、各RADIUSサーバとの接続は2回試行されます。

RADIUSの再送信試行回数を指定するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

次に、RADIUS再送信試行回数を指定し、設定を確認する例を示します。

RADIUS待機時間の指定

RADIUSサーバが認証要求に応答しなかった場合、待機時間によって指定された期間は待機状態であるというマークをそのサーバに付けるように、スイッチを設定できます。待機時間内に受信された認証要求はいずれも(そのスイッチへのログインを試行している他のユーザなど)、待機状態とマークされたRADIUSサーバには送信されません。待機時間を設定しておけば、待機状態のRADIUSサーバへの再送信やタイムアウトを省くことができるため、認証プロセスを高速化できます。

1つのRADIUSサーバだけを設定した場合、または設定されたサーバがすべて待機状態とマークされている場合、使用可能な代替サーバがないため、待機時間は無視されます。

RADIUS待機時間を設定するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

次に、RADIUS待機時間を設定し、設定を確認する例を示します。

RADIUSサーバのオプションの属性の指定

RADIUS ACCESS_REQUESTパケットにオプションの属性を指定できます。 set radius attribute コマンドによって、Framed-IP address、NAS-Port、Called-Station-Id、Calling-Station-Idなどの特定の属性オプションの伝送を指定できます。属性の伝送の設定は、属性番号または属性名で行えます。属性の伝送は、デフォルトでディセーブルに設定されています。

(注) Release 7.5(1)のソフトウェア リリースでは、Framed-IP address(属性8)だけをサポートしています。

RADIUSサーバのオプション属性を指定するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

set radius attribute [ number | name ] include-in-access-req [ enable | disable ] |

||

次に、Framed-IP address属性を番号で指定してイネーブルにし、設定を確認する例を示します。

次に、Framed-IP address属性を名前で指定してディセーブルにする例を示します。

RADIUSサーバの消去

1つまたは複数のRADIUSサーバを消去するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

設定から消去するRADIUSサーバのIPアドレスを指定します。設定からサーバをすべて消去するには、 all キーワードを使用します。 |

||

次に、設定から単一のRADIUSサーバを消去する例を示します。

次に、設定からすべてのRADIUSサーバを消去する例を示します。

RADIUS鍵の消去

RADIUS鍵を消去するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

RADIUS認証のディセーブル化

ローカル認証がディセーブルで、RADIUS認証だけがイネーブルのときに、RADIUS認証をディセーブルにすると、ローカル認証が自動的に再びイネーブルになります。

RADIUS認証をディセーブルにするには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

set authentication login radius disable [ all | console | http | telnet ] |

||

set authentication enable radius disable [ all | console | http | telnet ] |

||

次に、RADIUS認証をディセーブルにして、設定を確認する例を示します。

Kerberos認証の設定

ここでは、スイッチ上でKerberos認証を設定する手順について説明します。

Kerberosサーバの設定

スイッチ上の認証方式としてKerberosを使用するには、先にKerberosサーバを設定する必要があります。KDC用のデータベースを作成し、そのデータベースにスイッチを追加してください。

(注) Kerberos認証を使用するには、Network Time Protocol(NTP)がイネーブルになっている必要があります。また、DNSをイネーブルにすることも推奨します。

Kerberosサーバを設定するには、次の手順を実行します。

ステップ 1![]() Kerberosサーバの鍵テーブルにスイッチを入力する前に、KDCが使用するためのデータベースを作成しなければなりません。次の例では、CISCO.EDUというデータベースを作成します。

Kerberosサーバの鍵テーブルにスイッチを入力する前に、KDCが使用するためのデータベースを作成しなければなりません。次の例では、CISCO.EDUというデータベースを作成します。

ステップ 2![]() データベースにスイッチを追加します。次の例では、Cat6509というスイッチをCISCO.EDUデータベースに追加します。

データベースにスイッチを追加します。次の例では、Cat6509というスイッチをCISCO.EDUデータベースに追加します。

ステップ 5![]() 次のようにadmin.local ktaddコマンドを使用して、データベースにスイッチ用のエントリを作成します。

次のようにadmin.local ktaddコマンドを使用して、データベースにスイッチ用のエントリを作成します。

ステップ 6![]() スイッチがアクセスできる場所にKEYTABファイルを移します。

スイッチがアクセスできる場所にKEYTABファイルを移します。

Kerberosのイネーブル化

Kerberos認証をイネーブルにするには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

set authentication login kerberos enable [ all | console | http | telnet ] [ primary ] |

||

次に、Telnetログイン認証方式としてKerberosをイネーブルにし、設定を確認する例を示します。

次に、コンソールのログイン認証方式としてKerberosをイネーブルにし、設定を確認する例を示します。

Kerberosローカル レルムの定義

Kerberosレルムは、Kerberosサーバに登録されたユーザ、ホスト、およびネットワーク サービスで構成されるドメインです。Kerberosデータベースで定義されたユーザを認証するために、スイッチはKDCが稼働しているホストのホスト名またはIPアドレス、およびKerberosレルム名を認識している必要があります。

スイッチが特定のKerberosレルムでKDCの認証を受けるように設定するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

(注) レルムは必ず大文字で入力してください。レルムを小文字で入力すると、Kerberosはユーザを認証しません。

次に、ローカル レルムを定義し、設定を確認する例を示します。

Kerberosサーバの指定

特定のKerberosレルムで使用するKDCをスイッチに対して指定できます。任意で、KDCにモニタさせるポート番号も指定できます。入力したKerberosサーバ情報は、1つのKerberosレルムに対して1エントリとして、テーブルで維持されます。テーブルの最大エントリ数は100です。

Kerberosサーバを指定するには、イネーブル モードで次の作業を行います。

次に、特定のKerberosレルムでKDCとして動作するKerberosサーバを指定し、エントリを消去する例を示します。

Kerberosレルムとホスト名またはDNSドメインのマッピング

任意で、ホスト名またはDomain Name System(DNS;ドメイン ネーム システム)ドメインとKerberosレルムをマッピングすることができます。

Kerberosレルムをホスト名またはDNSドメインにマッピングするには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

次に、KerberosレルムをDNSドメインにマッピングし、エントリを消去する例を示します。

SRVTABファイルのコピー

リモート ユーザがKerberosの証明書を使用して、スイッチの認証を受けることができるようにするには、スイッチとKDC間で秘密鍵を共有しなければなりません。そのためには、KDCに保存されているファイルの鍵のコピーをスイッチに与える必要があります。このファイルをスイッチではSRVTABファイル、サーバではKEYTABファイルといいます。

Kerberosレルム内のホストにSRVTABファイルをコピーする方法としては、ファイルを物理メディアにコピーして、各ホストを回り、手動でシステムにファイルをコピーするのが最も安全です。物理メディア ドライブを備えていないスイッチにSRVTABファイルをコピーするには、Trivial File Transfer Protocol(TFTP;簡易ファイル転送プロトコル)を使用し、ネットワークを介してファイルを転送する必要があります。

スイッチからKDCにSRVTABファイルをコピーする場合、スイッチがファイル内の情報を解析し、Kerberos SRVTABエントリ フォーマットで実行コンフィギュレーションに保存します。スイッチにSRVTABを直接入力する場合は、スイッチ上のKerberosプリンシパル(サービス)ごとに1つずつエントリを作成します。エントリはSRVTABテーブルで維持されます。テーブルの最大サイズは20エントリです。

KDCからスイッチがSRVTABファイルを取得するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

set kerberos srvtab remote { hostname | ip_address } filename |

||

set kerberos srvtab entry kerberos_principal principal_type timestamp key_version number key_type key_length encrypted_keytab |

次に、KDCからSRVTABファイルを取得し、スイッチにSRVTABを直接入力し、設定を確認する例を示します。

kerberos> (enable)

SRVTABエントリの削除

SRVTABエントリを削除にするには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

clear kerberos srvtab entry kerberos_principal principal_type |

証明書転送のイネーブル化

Kerberos対応スイッチの認証を受けたユーザは、TGTが与えられ、そのTGTを使用してネットワーク上のホストの認証を受けることができます。ただし、転送が禁止されている場合、ユーザがホストの認証を受けたあとで証明書を表示しようとすると、Kerberosの証明書が存在しないことを示す出力になります。

証明書を転送できるようにするには、ユーザがスイッチの認証を受けたあとで、Kerberos対応Telnetを使用して、スイッチからKerberos対応リモート ホストへ、ユーザのTGTを転送するようにスイッチを設定します。

セキュリティを強化する手段として、ユーザがスイッチの認証を受けたあとで、Kerberos対応のクライアントを使用しなければ、そのユーザがネットワーク上の他のサービスに対して認証を得られないようにスイッチを設定できます。Kerberos認証を必須にしなかった場合、Kerberos認証が得られないと、アプリケーションはそのネットワーク サービスでデフォルトの認証方式を使用して、ユーザを認証しようとします。たとえば、Telnetの場合はパスワードを要求します。

クライアントがKerberosレルム内の他のホストに接続するときに、ユーザの証明書を転送するように設定するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

次に、ユーザの証明書を転送するようにクライアントを設定し、その設定を確認する例を示します。

次に、他のネットワーク サービスの認証を受けるユーザにKerberosクライアントが必須となるように、スイッチを設定する例を示します。

証明書転送のディセーブル化

証明書転送をディセーブルにするには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

次に、証明書転送の設定をディセーブルにし、設定を確認する例を示します。

Kerberosクライアント必須の設定を消去するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

次に、クライアント必須の設定を消去し、設定を確認する例を示します。

プライベートDES鍵の定義および消去

スイッチ用のプライベートDES鍵を定義できます。プライベートDES鍵を使用すると、スイッチがKDCと共有する秘密鍵が暗号化され、show kerberosコマンドの実行時に、秘密鍵がクリア テキストで表示されなくなります。鍵の長さは8文字以下にしなければなりません。

DES鍵を定義するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

DES鍵を消去するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

Telnetセッションの暗号化

Kerberosを使用してスイッチの認証を受けたユーザが、別のスイッチまたはホストにTelnetでアクセスする場合に、それがKerberos対応のTelnetになるかどうかは、Telnetサーバで使用している認証方式によって決まります。Telnetサーバが認証にKerberosを使用している場合は、Telnetセッションが続いている間、あらゆるアプリケーション データ パケットを暗号化することを選択できます。Telnetセッションを暗号化するには、telnetコマンドで encrypt kerberos オプションを選択します。

Telnetセッションを暗号化するには、次の作業を行います。

|

|

|

|---|---|

次に、Kerberos認証および暗号化対応としてTelnetセッションを設定する例を示します。

Kerberos設定の表示および消去

次のコマンドを使用すると、スイッチのKerberos設定を表示または消去することができます。

Kerberos設定を表示するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

Kerberos証明書を表示するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

すべてのKerberos証明書を消去するには、イネーブル モードで次の作業を行います。

|

|

|

|---|---|

次に、スイッチからすべてのKerberos証明書を消去する例を示します。

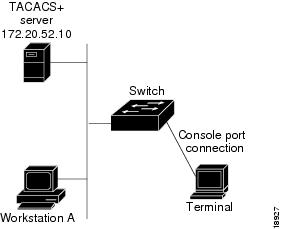

認証の例

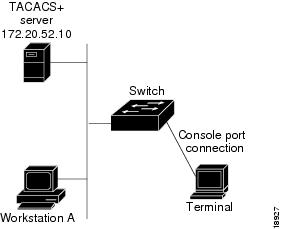

図21-3に、TACACS+を使用した単純なネットワーク トポロジーを示します。

この例では、すべてのTelnet接続において、スイッチへのログイン アクセスとイネーブル アクセスの両方について、TACACS+認証がイネーブルに設定され、ローカル認証がディセーブルに設定されています。ワークステーションAがスイッチに接続する場合、ユーザはTACACS+ユーザ名およびパスワードを入力するように要求されます。

ただし、コンソール ポート上では、ログイン アクセスとイネーブル アクセスの両方について、ローカル認証だけがイネーブルに設定されます。直接接続されているターミナルにアクセスできるユーザは、ログインおよびイネーブル パスワードを使用してスイッチにアクセスできます。

次に、Telnet接続についてTACACS+認証がイネーブルにされ、コンソール接続についてローカル認証がイネーブルにされ、TACACS+暗号化鍵が指定されるように、スイッチを設定する例を示します。

許可の機能

•![]() 「許可の概要」

「許可の概要」

•![]() 「許可イベント」

「許可イベント」

•![]() 「TACACS+プライマリ オプションおよび代替オプション」

「TACACS+プライマリ オプションおよび代替オプション」

許可の概要

Catalyst 6500シリーズ スイッチは、TACACS+およびRADIUS許可をサポートしています。許可機能では、ユーザ名/パスワードのペアに基づくアクセス リスト(またはユーザ プロファイル)を動的に適用することにより、アクセスを特定のユーザに制限します。アクセス リストは、TACACS+サーバまたはRADIUSサーバが稼働するホスト上に存在します。サーバは、アクセス リスト番号でユーザ パスワード情報に応答し、それによって特定のリストが適用されます。

許可イベント

•![]() コマンド ― コマンドに対する許可をイネーブルに設定した場合、ユーザは特定のコマンドを実行するために有効なユーザ名/パスワードのペアを入力しなければなりません。すべてのコマンドに許可を設定することも、コンフィギュレーション(イネーブル モード)コマンドだけに許可を設定することもできます。ユーザがコマンドを発行すると、許可サーバはそのコマンドとユーザ情報を受信し、アクセス リストと照合します。ユーザにそのコマンドを発行する権限があれば、コマンドが実行されます。そうでない場合、コマンドは実行されません。

コマンド ― コマンドに対する許可をイネーブルに設定した場合、ユーザは特定のコマンドを実行するために有効なユーザ名/パスワードのペアを入力しなければなりません。すべてのコマンドに許可を設定することも、コンフィギュレーション(イネーブル モード)コマンドだけに許可を設定することもできます。ユーザがコマンドを発行すると、許可サーバはそのコマンドとユーザ情報を受信し、アクセス リストと照合します。ユーザにそのコマンドを発行する権限があれば、コマンドが実行されます。そうでない場合、コマンドは実行されません。

•![]() EXECモード(ユーザ ログイン) ― EXECモードに対する許可をイネーブルに設定した場合、ユーザはEXECモードにアクセスするために有効なユーザ名/パスワードのペアを入力しなければなりません。許可機能をイネーブルに設定した場合に限り、許可が必須になります。

EXECモード(ユーザ ログイン) ― EXECモードに対する許可をイネーブルに設定した場合、ユーザはEXECモードにアクセスするために有効なユーザ名/パスワードのペアを入力しなければなりません。許可機能をイネーブルに設定した場合に限り、許可が必須になります。

•![]() イネーブル モード(イネーブル ログイン) ― イネーブル モードに対する許可をイネーブルに設定した場合、ユーザはイネーブル モードにアクセスするために有効なユーザ名/パスワードのペアを入力しなければなりません。イネーブル モードに対する許可をイネーブルに設定した場合に限り、許可が必須になります。

イネーブル モード(イネーブル ログイン) ― イネーブル モードに対する許可をイネーブルに設定した場合、ユーザはイネーブル モードにアクセスするために有効なユーザ名/パスワードのペアを入力しなければなりません。イネーブル モードに対する許可をイネーブルに設定した場合に限り、許可が必須になります。

TACACS+プライマリ オプションおよび代替オプション

許可プロセスで使用するプライマリ オプションと代替オプションを指定できます。使用できるオプションおよび代替オプションは、次のとおりです。

•![]() tacacs+ ― ユーザがすでに認証されており、TACACS+サーバから応答がない場合、許可はただちに成功します。

tacacs+ ― ユーザがすでに認証されており、TACACS+サーバから応答がない場合、許可はただちに成功します。

•![]() deny ― denyは常に代替オプションです。TACACS+サーバが応答しない場合、許可は失敗します。これがデフォルトの動作です。

deny ― denyは常に代替オプションです。TACACS+サーバが応答しない場合、許可は失敗します。これがデフォルトの動作です。

•![]() if-authenticated ― ユーザがすでに認証されており、TACACS+サーバから応答がない場合、許可は ただちに 成功します。

if-authenticated ― ユーザがすでに認証されており、TACACS+サーバから応答がない場合、許可は ただちに 成功します。

TACACS+コマンドの許可

すべてのコマンドに許可を設定することも、コンフィギュレーション(イネーブル モード)コマンドだけに許可を設定することもできます。コンフィギュレーション コマンドは、次のとおりです。

入力するすべてのコマンドについて、次に示すTACACS+許可プロセスが行われます。

•![]() コマンド許可機能をディセーブルに設定すると、TACACS+サーバはスイッチ上でのすべてのコマンド実行を許可します。

コマンド許可機能をディセーブルに設定すると、TACACS+サーバはスイッチ上でのすべてのコマンド実行を許可します。

•![]() コンフィギュレーション コマンドだけについて許可機能をイネーブルにすると、スイッチは引数として入力された文字列がここに記載したいずれかのコマンドに一致するかどうかを確認します。一致するコマンドがない場合、スイッチはそのコマンドを実行します。一致するコマンドがある場合、スイッチはそのコマンドをNASに転送して許可を求めます。

コンフィギュレーション コマンドだけについて許可機能をイネーブルにすると、スイッチは引数として入力された文字列がここに記載したいずれかのコマンドに一致するかどうかを確認します。一致するコマンドがない場合、スイッチはそのコマンドを実行します。一致するコマンドがある場合、スイッチはそのコマンドをNASに転送して許可を求めます。

RADIUS許可

RADIUSの許可機能は限られています。この認証プロトコルには、許可情報を提供するService-Typeという属性があります。この属性は、ユーザ プロファイルの一部分です。

Administrative/Shell (6) Service-Typeアクセス権のないユーザがRADIUS認証を使用してログインすると、NASがそのユーザの認証を行い、認証が成功すればEXECモードにログインさせます。Administrative/Shell (6) Service-Typeアクセス権のあるユーザの場合は、NASはそのユーザの認証を行い、イネーブル モードにログインさせます。

スイッチ上での許可の設定

TACACS+許可のデフォルト設定

表21-3 に、TACACS+許可のデフォルト設定を示します。

|

|

|

|---|---|

TACACS+許可の設定時の注意事項

ここでは、スイッチ上でのTACACS+許可の設定時の注意事項について説明します。

•![]() TACACS+許可は、ディセーブルがデフォルトの設定です。

TACACS+許可は、ディセーブルがデフォルトの設定です。

•![]() 許可の設定は、コンソール接続、Telnet接続、または両方のタイプの接続に適用されます。

許可の設定は、コンソール接続、Telnet接続、または両方のタイプの接続に適用されます。

•![]() 許可をイネーブルにするときは、モード、オプション、代替オプション、および接続タイプを指定する必要があります。

許可をイネーブルにするときは、モード、オプション、代替オプション、および接続タイプを指定する必要があります。

•![]() 許可をイネーブルにする前に、RADIUSサーバおよびTACACS+サーバの設定を行います。サーバの設定の詳細については、「TACACS+サーバの指定」または「RADIUSサーバの指定」を参照してください。

許可をイネーブルにする前に、RADIUSサーバおよびTACACS+サーバの設定を行います。サーバの設定の詳細については、「TACACS+サーバの指定」または「RADIUSサーバの指定」を参照してください。

•![]() 許可をイネーブルにする前に、プロトコル パケット暗号化のためのRADIUS鍵およびTACACS+鍵を設定します。鍵設定の詳細については、「TACACS+鍵の指定」または「RADIUS鍵の指定」を参照してください。

許可をイネーブルにする前に、プロトコル パケット暗号化のためのRADIUS鍵およびTACACS+鍵を設定します。鍵設定の詳細については、「TACACS+鍵の指定」または「RADIUS鍵の指定」を参照してください。

TACACS+許可の設定

TACACS+許可のイネーブル化

スイッチ上でTACACS+許可をイネーブルにするには、イネーブル モードで次の作業を行います。

次に、コンソール ポート接続およびTelnet接続の両方で、TACACS+によるEXECモードの許可をイネーブルにする例を示します。 tacacs+ オプションを使用して許可を設定します。代替オプションは deny です。

次に、コンソール ポート接続およびTelnet接続の両方で、TACACS+によるイネーブル モードの許可をイネーブルにする例を示します。 tacacs+ オプションを使用して許可を設定します。代替オプションは deny です。

次に、コンソール ポート接続およびTelnet接続の両方で、TACACS+コマンドの許可をイネーブルにする例を示します。 tacacs+ オプションを使用して許可を設定します。代替オプションは deny です。

TACACS+許可のディセーブル化

スイッチ上でTACACS+許可をディセーブルにするには、イネーブル モードで次の作業を行います。

次に、コンソール ポート接続およびTelnet接続の両方で、TACACS+によるEXECモードの許可をディセーブルにして、設定を確認する例を示します。

次に、コンソール ポート接続およびTelnet接続の両方で、TACACS+によるイネーブル モードの許可をディセーブルにして、設定を確認する例を示します。

次に、コンソール ポート接続およびTelnet接続の両方で、TACACS+によるコマンドの許可をディセーブルにして、設定を確認する例を示します。

RADIUS許可の設定

RADIUS許可のイネーブル化

スイッチ上でRADIUSの許可と認証をイネーブルにするには、イネーブル モードで次の作業を行います。

ステップ 1![]() イネーブル モードで set authentication login radius enable コマンドを入力します。このコマンドによって、RADIUSの認証と許可が両方イネーブルになります。

イネーブル モードで set authentication login radius enable コマンドを入力します。このコマンドによって、RADIUSの認証と許可が両方イネーブルになります。

ステップ 2![]() ユーザがRADIUSサーバでイネーブル モードを開始できるようにするため、RADIUSサーバのそのユーザのService-Type(RADIUS属性6)をAdministrative(値6)に設定します。Service-Typeを6のAdministrative以外に設定した場合(たとえば、1のlogin、7のshell、または2のframed)は、イネーブル プロンプトではなく、そのスイッチのEXECプロンプトが与えられます。

ユーザがRADIUSサーバでイネーブル モードを開始できるようにするため、RADIUSサーバのそのユーザのService-Type(RADIUS属性6)をAdministrative(値6)に設定します。Service-Typeを6のAdministrative以外に設定した場合(たとえば、1のlogin、7のshell、または2のframed)は、イネーブル プロンプトではなく、そのスイッチのEXECプロンプトが与えられます。

RADIUS許可のディセーブル化

RADIUS許可をディセーブルにするには、イネーブル モードで set authentication login radius disable コマンドを入力します。

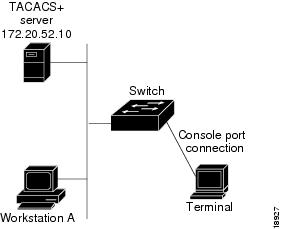

許可の例

図21-4に、TACACS+を使用した単純なネットワーク トポロジーを示します。

ワークステーションAがスイッチ上でコマンドの実行を試みると、スイッチはその要求をTACACS+デーモンに登録します。TACACS+デーモンは、そのユーザがその機能の使用を許可されているかどうかを判別し、コマンドを実行するか、またはアクセス拒否の応答を送信します。

この例では、Telnet接続およびコンソール ポート接続で、スイッチへのイネーブル モード アクセスと、コンフィギュレーション コマンドの入力についてTACACS+許可をイネーブルにします。

アカウンティングの機能

アカウンティングの概要

スイッチへのアクセスをモニタするために、次のアカウンティング方式を設定できます。

アカウンティング機能を利用して、特定のホストに対するユーザ アクティビティ、ネットワーク上での不審な接続の試み、およびNASの設定の不当な変更を追跡することができます。アカウンティング情報はアカウンティング サーバに送られ、レコードとして保存されます。アカウンティング情報には一般に、ユーザのアクション、およびアクションの継続時間が含まれます。アカウンティングは、セキュリティ、課金、およびリソース配分の目的で使用できます。

アカウンティング プロトコルは、転送プロトコルとしてTCPを使用し、クライアント/サーバ モデルで動作します。NASがクライアント、アカウンティング サーバがデーモンとして動作します。NASはサーバにアカウンティング情報を送信します。サーバはその情報を正常に処理すると、NASに要求の確認応答を送信します。NASとサーバ間で行われるすべてのトランザクションは、鍵による認証が行われます。

アカウンティングをイネーブルに設定した場合、システム上でアカウンティングの対象となるイベントが発生すると、アカウンティング情報がメモリに動的に収集されます。イベントが終了すると、アカウンティング レコードが作成され、NASに送信されます。その後、メモリからレコードが削除されます。NASがアカウンティングのために使用するメモリの量は、並行して発生するアカウンティング対象イベントの数によって異なります。

アカウンティング イベント

•![]() EXECモード アカウンティング ― NAS上でのユーザのEXECセッション(ユーザ ログイン セッション)に関する情報を提供します(EXECセッションの接続時間は含まれますが、トラフィック統計情報は含まれません)。

EXECモード アカウンティング ― NAS上でのユーザのEXECセッション(ユーザ ログイン セッション)に関する情報を提供します(EXECセッションの接続時間は含まれますが、トラフィック統計情報は含まれません)。

•![]() 接続アカウンティング ― NASからのすべての発信コネクション(Telnet、rloginなど)についての情報を提供します。

接続アカウンティング ― NASからのすべての発信コネクション(Telnet、rloginなど)についての情報を提供します。

(注) ログインしてただちに接続が確立し、接続が打ち切られた場合は、EXECイベントとconnectイベントがオーバーラップするため、イベントの開始時刻と終了時刻がほぼ同じになります。

•![]() システム アカウンティング ― ユーザには無関係のシステム イベントに関する情報(システム リセット、システム ブート、アカウンティングのユーザ設定など)を提供します。

システム アカウンティング ― ユーザには無関係のシステム イベントに関する情報(システム リセット、システム ブート、アカウンティングのユーザ設定など)を提供します。

•![]() コマンド アカウンティング ― ユーザが発行するコマンドごとに1つのレコードを送信します。この機能によって監査情報を収集できます。

コマンド アカウンティング ― ユーザが発行するコマンドごとに1つのレコードを送信します。この機能によって監査情報を収集できます。

アカウンティング レコードを作成する場合の指定

アカウンティング情報を収集してレコードを作成するようにスイッチを設定できます。( set accounting コマンドを使用して)アカウンティングを設定すると、スイッチは次の2種類のレコードを生成できるようになります。

•![]() startレコード ― イベントについての部分的な情報(イベントの開始時刻、サービス タイプ、およびトラフィック統計情報)が含まれます。

startレコード ― イベントについての部分的な情報(イベントの開始時刻、サービス タイプ、およびトラフィック統計情報)が含まれます。

•![]() stopレコード ― イベントについての完全な情報(イベントの開始時刻、継続時間、サービス タイプ、およびトラフィック統計情報)が含まれます。

stopレコード ― イベントについての完全な情報(イベントの開始時刻、継続時間、サービス タイプ、およびトラフィック統計情報)が含まれます。

次の2つのイベントで、アカウンティング レコードが作成されてサーバに送信されます。

•![]() start-stop ― アクションに継続時間がある場合、その開始時および終了時の両方でレコードが送信されます。NASがアクションの開始時にアカウンティング レコードを送信できなかった場合にも、ユーザはアクションを続行できます。

start-stop ― アクションに継続時間がある場合、その開始時および終了時の両方でレコードが送信されます。NASがアクションの開始時にアカウンティング レコードを送信できなかった場合にも、ユーザはアクションを続行できます。

•![]() stop-only ― イベントの終了時にだけ、レコードが送信されます。コマンド アカウンティングの場合、各コマンドの継続時間はゼロとみなされるので、stopレコードだけが作成されます。システム イベントにはユーザは対応付けられません。したがって、 set accounting system コマンドの start-stop オプションは、システム イベントについては無視されます。

stop-only ― イベントの終了時にだけ、レコードが送信されます。コマンド アカウンティングの場合、各コマンドの継続時間はゼロとみなされるので、stopレコードだけが作成されます。システム イベントにはユーザは対応付けられません。したがって、 set accounting system コマンドの start-stop オプションは、システム イベントについては無視されます。

(注) stopレコードには、イベントについての完全な情報(イベントの開始時刻、継続時間、およびトラフィック統計情報)が含まれます。ただし、冗長性のある設定を行う場合は、NAS上で発生するイベントのstartおよびstopレコードの両方をモニタすることもできます。

RADIUSサーバの指定

1つまたは複数のRADIUSサーバを指定するには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

3つまでのRADIUSサーバのIPアドレスを指定します。 primary キーワードを使用して、プライマリ サーバを指定します。さらにオプションとして、サーバ上で使用する宛先UDPポートを指定します。 |

||

次に、RADIUSサーバを指定し、設定を確認する例を示します。

サーバのアップデート

スイッチがTACACS+サーバにアカウンティング情報を送信するように設定することができます。次の2つのオプションがあります。

•![]() newinfo ― 新しいアカウンティング情報が発生したときにだけ、アカウンティング情報をサーバに送信します。

newinfo ― 新しいアカウンティング情報が発生したときにだけ、アカウンティング情報をサーバに送信します。

•![]() periodic ― アカウンティングのアップデート レコードを定期的にサーバに送信します。このオプションを使用すれば、NASが再起動され、最初のstart時刻のデータが消失した場合にも、接続およびセッションについての情報が常に最新の状態に保たれます。定期的アップデートの間隔を指定する必要があります。有効な間隔は、1~71,582分です。

periodic ― アカウンティングのアップデート レコードを定期的にサーバに送信します。このオプションを使用すれば、NASが再起動され、最初のstart時刻のデータが消失した場合にも、接続およびセッションについての情報が常に最新の状態に保たれます。定期的アップデートの間隔を指定する必要があります。有効な間隔は、1~71,582分です。

アカウンティングの抑制

set accounting suppress null-username enable コマンドを使用して、ユーザ名を持たない未知のユーザがスイッチにアクセスした場合にアカウンティングを抑制するように設定することができます。

(注) RADIUSアカウンティングとTACACS+アカウンティングはほぼ同じです。ただし、RADIUSではコマンド アカウンティング、定期アップデート、またはnull-username抑制は実行できません。

スイッチ上でのアカウンティングの設定

ここでは、TACACS+およびRADIUSでアカウンティングを設定する手順を説明します。

アカウンティングのデフォルト設定

表21-4 に、アカウンティングのデフォルト設定を示します。

|

|

|

|---|---|

アカウンティング設定時の注意事項

ここでは、スイッチ上でのアカウンティング設定時の注意事項について説明します。

•![]() アカウンティングをイネーブルにする前に、RADIUSサーバおよびTACACS+サーバの設定を行います。サーバの設定の詳細については、「TACACS+サーバの指定」または「RADIUSサーバの指定」を参照してください。

アカウンティングをイネーブルにする前に、RADIUSサーバおよびTACACS+サーバの設定を行います。サーバの設定の詳細については、「TACACS+サーバの指定」または「RADIUSサーバの指定」を参照してください。

•![]() アカウンティングをイネーブルにする前に、プロトコル パケット暗号化のためのRADIUS鍵およびTACACS+鍵を設定します。鍵設定の詳細については、「TACACS+鍵の指定」または「RADIUS鍵の指定」を参照してください。

アカウンティングをイネーブルにする前に、プロトコル パケット暗号化のためのRADIUS鍵およびTACACS+鍵を設定します。鍵設定の詳細については、「TACACS+鍵の指定」または「RADIUS鍵の指定」を参照してください。

(注) 1つのアカウンティング イベントに割り当てられるDRAMスペースは、約500バイトです。アカウンティングが使用するDRAMの総スペースは、システムで並行して発生するアカウンティング対象イベントの数によって異なります。

アカウンティングの設定

アカウンティングのイネーブル化

スイッチ上でアカウンティングをイネーブルにするには、イネーブル モードで次の作業を行います。

次に、stop-onlyのTACACS+アカウンティングをイネーブルにする例を示します。

次に、未知のユーザのアカウンティングを抑制する例を示します。

アカウンティングのディセーブル化

スイッチ上でRADIUSアカウンティングをディセーブルにするには、イネーブル モードで次の作業を行います。

|

|

|

|

|---|---|---|

次に、stop-onlyのアカウンティングをディセーブルにする例を示します。

次に、未知のユーザのアカウンティングの抑制をディセーブルにする例を示します。

アカウンティングの例

図21-5に、TACACS+を使用した単純なネットワーク トポロジーを示します。

ワークステーションAがスイッチ上でアカウンティング対象のイベントを開始すると、スイッチはイベント情報を収集し、イベントの終了時にその情報をサーバに転送します。イベントの終了時にアカウンティング情報が収集されます。未知のユーザについてはアカウンティングを抑制し、120分ごとにシステムをアップデートします。

この例では、接続アカウンティング、EXECモード アカウンティング、システム アカウンティング、およびすべてのコマンド アカウンティングについて、TACACS+アカウンティングをイネーブルに設定しています。

フィードバック

フィードバック