Management Center によって管理されるデバイスが SSE の [Devices] ページに正しく表示されない

(6.4.0.4 より前のリリース)デバイスに手動で一意の名前を付けます。[Devices] リストの各行の [Edit] アイコンをクリックします。推奨:[Description] から IP アドレスをコピーします。

この変更はこの [Devices] リストに対してのみ有効であり、導入環境内のどの場所にも表示されません。

(リリース6.4.0.4 〜 6.6)デバイス名は、SSE への初期登録時にのみ Management Center から SSE に送信され、デバイス名が Management Center で変更されても SSE で更新されません。

予期していたイベントが [Events] リストにない

-

正しい地域クラウドとアカウントを使用していることを確認します。

-

デバイスがクラウドに到達できること、および必要なすべてのアドレスへのファイアウォールを介したトラフィックが許可されていることを確認します。

-

[Events] ページの [Refresh] ボタンをクリックしてリストを更新し、想定されるイベントが表示されることを確認します。

-

SSE の [Cloud Services] ページの [Eventing] の設定で、自動削除(イベントのフィルタアウト処理)の設定を確認します。

-

その他のトラブルシューティングのヒントについては、SSE のオンラインヘルプを参照してください。

一部のイベントがありません

-

すべての接続イベントをクラウドに送信すると、SecureX と Cisco SecureX Threat Response の統合ではセキュリティ接続イベントのみが使用されます。

-

Management Center でグローバルブロックリスト、許可リスト、 Secure Firewall Threat Intelligence Director などのカスタム セキュリティ インテリジェンス オブジェクトを使用している場合は、それらのオブジェクトを使用して処理されるイベントを自動昇格するように SSE を設定する必要があります。イベントのインシデントへの昇格については、SSE オンラインヘルプの情報を参照してください。

SecureX 設定の保存に失敗する

Management Center ページで SecureX の設定を保存できない場合、以下を実行します。

タイムアウトが発生し、SecureX の有効化に失敗した

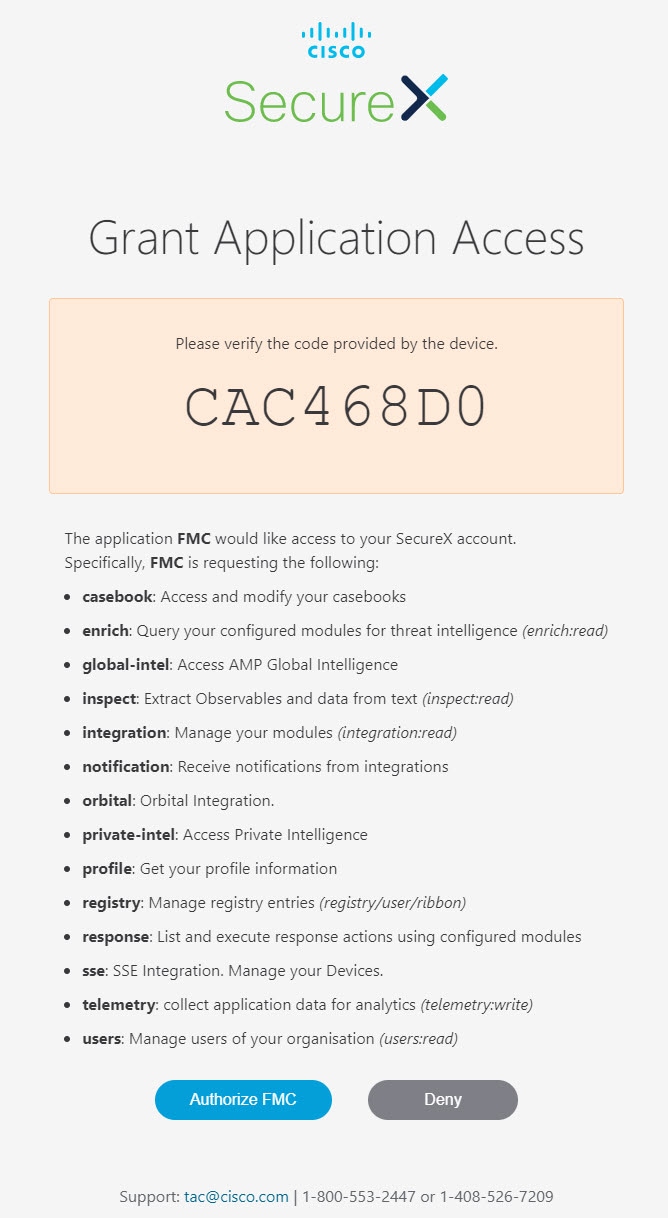

Management Center ページは設定を開始してから認証を受け取るまで 15 分間待機した後にタイムアウトします。15 分以内に認証を完了してください。タイムアウト後に新しい認証リクエストを開始するには、[Enable SecureX] をクリックします。

SecureX 組織の SSE にファイアウォールデバイスを登録できない

Management Center が管理対象デバイスを SecureX 組織の SSE に登録できない場合、 の下にメッセージが表示されます。Management Center では元の設定が復元されます。デバイスの登録に失敗した場合は、次のことを確認します。

SecureX の設定を無効にしてから再度有効にし、ファイアウォールデバイスを SSE にもう一度登録します。

フィードバック

フィードバック