管理に関する FAQ

このセクションでは、Cisco Secure Email Encryption Service(Encryption Service)企業アカウント管理者のロールについてよく寄せられる質問(FAQ)の回答を示します。

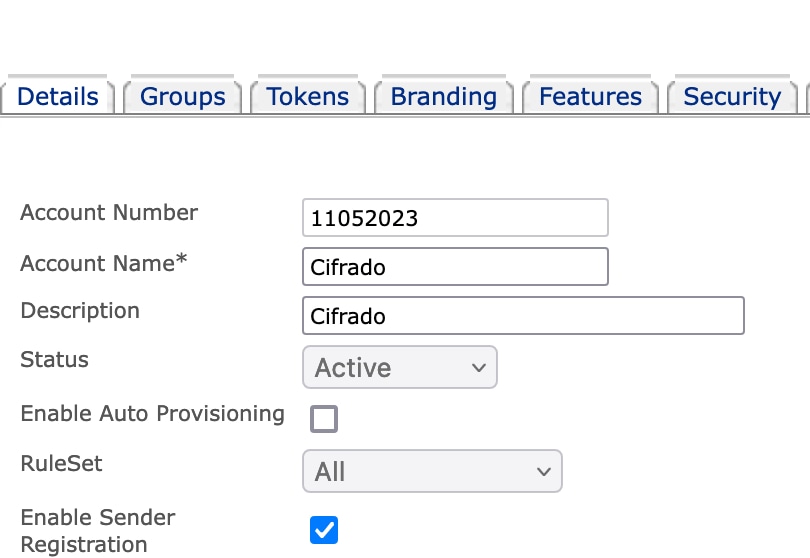

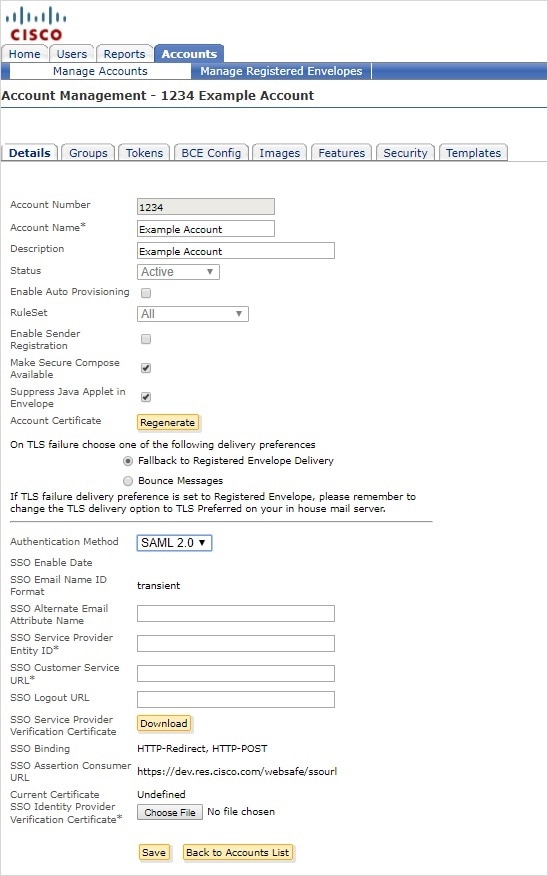

Q. Cisco Secure Email Encryption Service 企業アカウントとは何ですか。

A:暗号化テクノロジーおよび Encryption Service を使用する各組織には、サービスの企業アカウントがあります。このアカウントは、暗号化されたメッセージを送信する 1 つ以上の Cisco Secure Email Gateway と組み合わせて使用できます。

通常、組織には単一の企業のアカウントがあり、アカウント管理者はそのアカウントだけを管理します。

Q. アカウント管理者の一般的なタスクとは何ですか?

A. 一般的な管理タスクは次のとおりです。

-

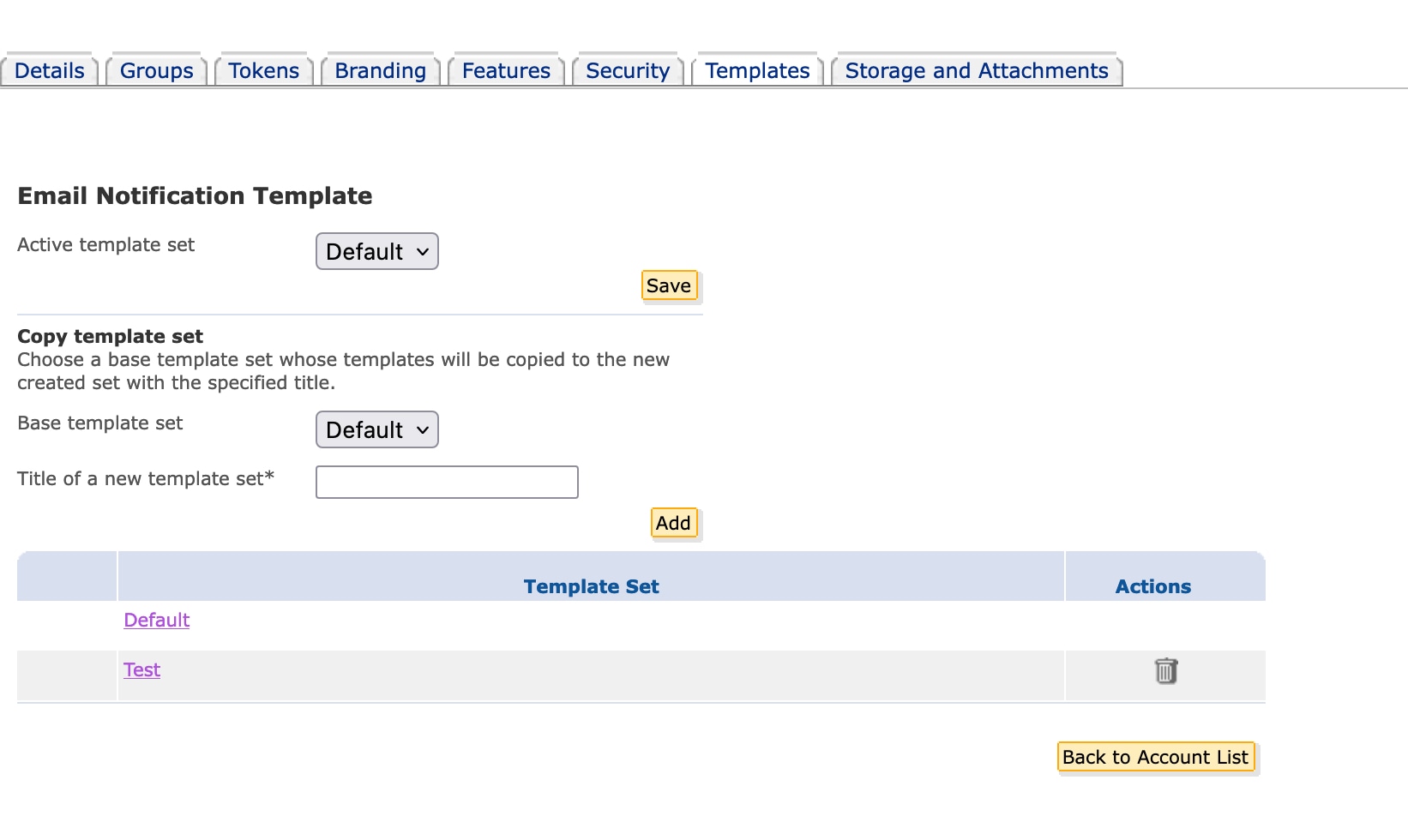

企業アカウントの構成(たとえば、組織のロゴをアップロードして、アカウントを使用して送信されるセキュア メッセージに表示すること)

。 -

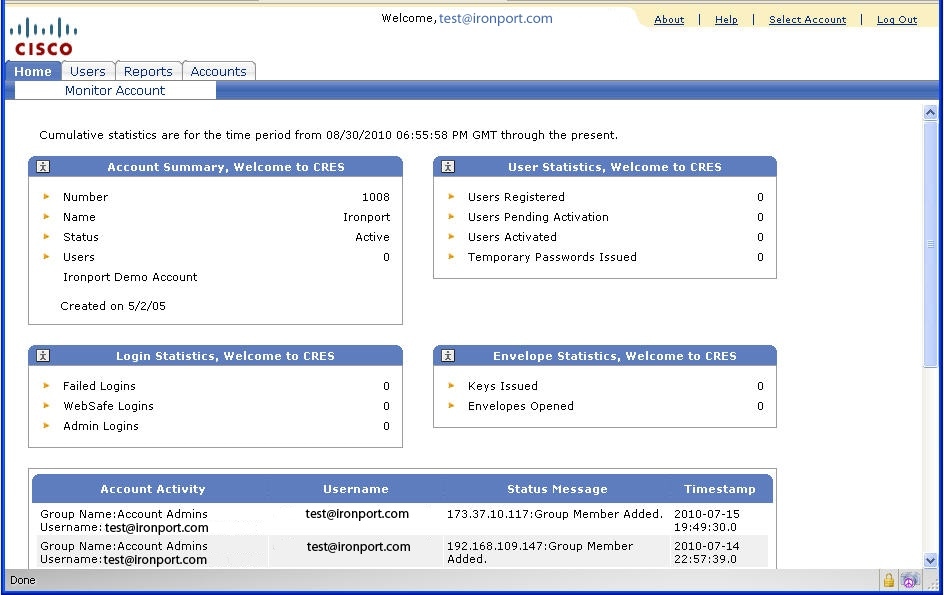

アカウント使用状況のモニタリング(たとえば、ユーザー登録およびユーザー アカウント アクティベーションの統計情報を表示します)。

-

このアカウントを使用して送信されるメッセージの管理(たとえば、特定メッセージへのアクセスを無効にします)。

Note |

アカウント管理者は、Administration Console で管理するユーザー メッセージのコンテンツにアクセスできません。 |

管理タスクの詳細については、共通タスクを参照してください。

Q. このガイドでは、どのような電子メール管理トピックが説明されますか?

A. Cisco セキュア電子メールソリューションの管理には、2 つの異なる責任領域があります:

-

Cisco Secure Email Gateways と Encryption アプライアンスの管理

-

Encryption Service 企業アカウントの管理

このガイドでは、Encryption Service 企業アカウントの管理について説明します。Cisco Secure Email Gateways の管理については、シスコのカスタマー サポート ポータルで入手可能な製品ドキュメントを参照してください。

Q. 受信者の登録とは何ですか?

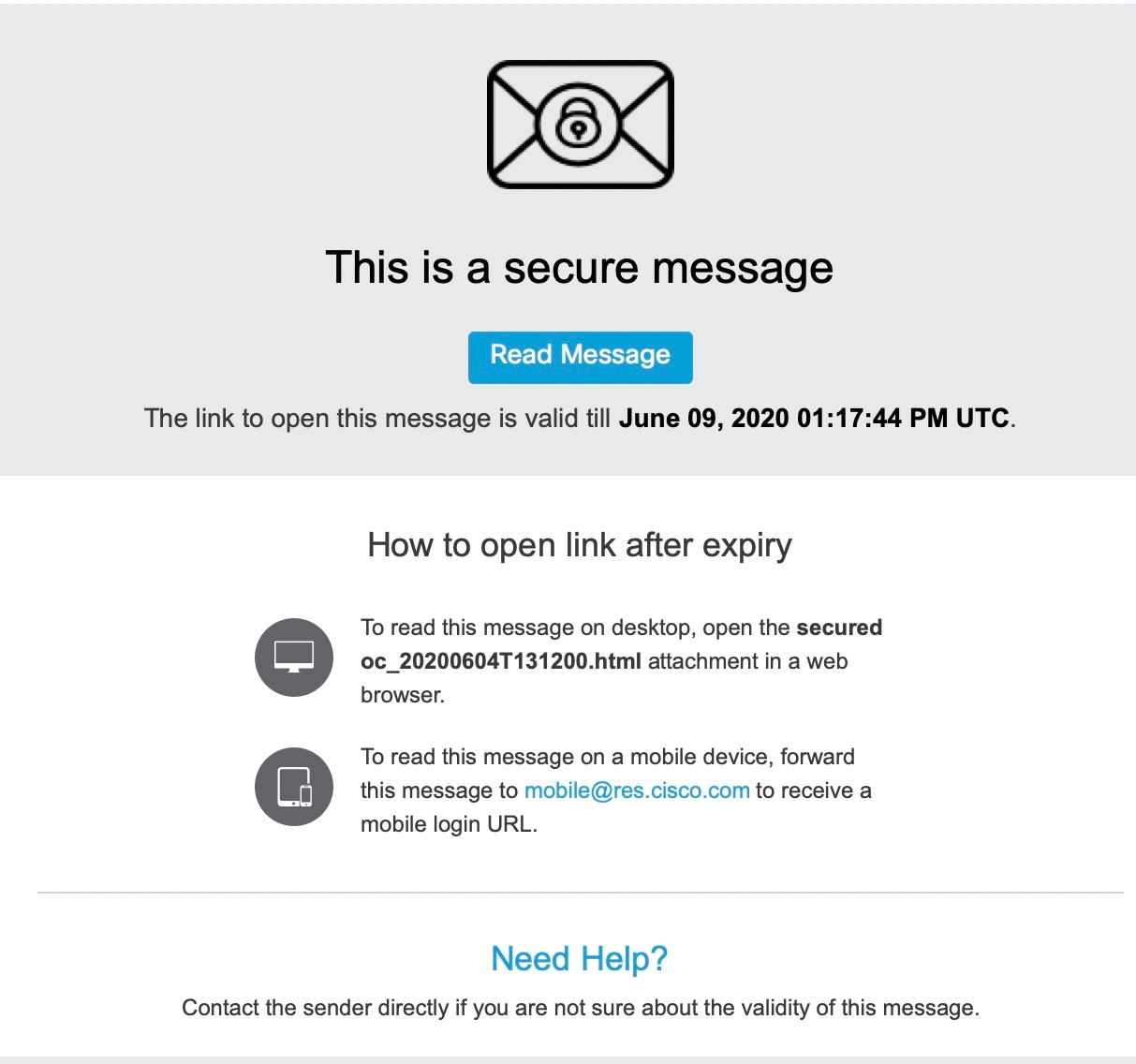

A. 受信者の登録は、ユーザー登録とも呼ばれ、登録済みセキュア メッセージの初回受信者となる Encryption Service ユーザーのアカウントを作成するプロセスです。ほとんどのメッセージ受信者は、受信した暗号化されたメッセージを開封する前に、ユーザープロファイル情報を提供し、パスワードを選択することによって、登録プロセスを完了する必要があります。ただし、メッセージが低セキュリティを使用している場合、ユーザーは登録せずにメッセージを開くことができます。

Cisco Secure Email Encryption Service アカウント

Q. ユーザーが Encryption Service に登録するときに、そのユーザーは、なぜ特定の送信者の企業アカウントに関連付けられないのですか?

A:送信者と受信者には Encryption Service アカウントがあります。送信者の Encryption Service アカウントでは、暗号化されたメッセージの送信者は、メッセージを期限切れにするか取り消しにすることで、セキュアなメッセージを管理できます。

ユーザー

ユーザー アカウントの管理は、Encryption Service でシステム管理者によって処理されます。通常、企業アカウントの管理者は、個々のユーザー アカウントを管理しません。

企業管理者は、パスワードのリセットや既存アカウントのロックのために、内部 Encryption Service ユーザーを管理します。Encryption Service の管理者がユーザー アカウントを管理する場合は、カスタマー サポート チケットを提出して、管理対象ドメインをアカウントに追加する必要があります。

Q. ユーザグループとロールとは何ですか?

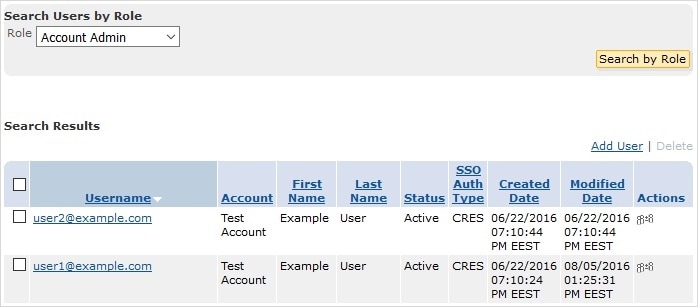

A. グループとは、登録ユーザーのリストです。ロールとは、グループに関連付けることができる権限セットです。たとえば、アカウント管理者を作成するには、アカウントの管理権限を持つ担当者がユーザをアカウント管理者グループに追加する必要があります。ロールはユーザに関連付けられません。

Note |

特定のアカウント管理者グループ内のユーザーは、そのアカウントを管理できます。 |

フィードバック

フィードバック