|

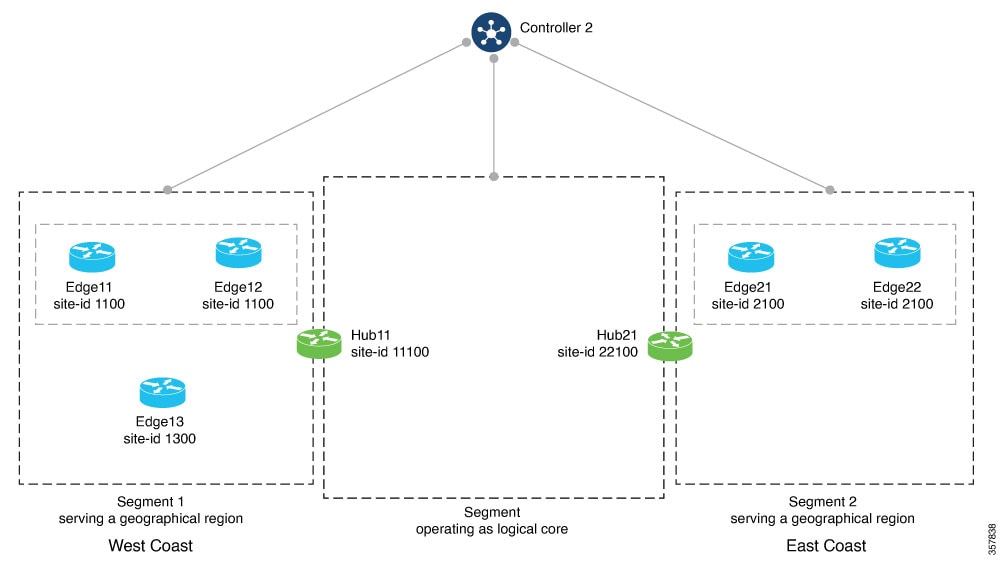

1. (a)セグメント 1 内のルータが互いにトラフィックを直接送信できるようにする、および(b)セグメント 2 宛てのすべてのトラフィックが最初のホップとして Hub11 を使用するように指示する、セグメント 1 の制御ポリシーを作成します。このようにして、Hub11 はセグメント 2 へのトラフィックのハブとして機能します。

|

CP1 という制御ポリシーを作成して、次のことを行います。

-

シーケンス 1:セグメント 1 のすべてのデバイスに、セグメント 1 の他のデバイスの TLOC へのアクセスを提供します。これには、エッジルータとハブルータが含まれます。これにより、セグメント 1 にフルメッシュ接続が作成されます。

-

シーケンス 2:宛先が Hub11 またはセグメント 2 のデバイスのいずれかであるセグメント 1 のすべてのトラフィックについて、最初のホップが Hub11 である必要があることを確認します。

-

シーケンス 3:セグメント 1 内のすべてのトラフィックについて、デバイスがトラフィックをリージョン内の宛先デバイスに直接転送するようにします。

|

control-policy CP1

sequence 1

match tloc

site-list SEGMENT1_HUB1

!

action accept

!

!

sequence 2

match route

site-list HUB1_HUB2_SEGMENT2

!

action accept

set

tloc-list HUB1_TLOCS

!

!

!

sequence 3

match route

site-list SEGMENT1

!

action accept

!

!

default-action reject

!

|

|

2. 前の行で説明した制御ポリシー CP1 を、発信トラフィックのセグメント 1 に適用します。

|

|

apply-policy

site-list SEGMENT1

control-policy CP1 out

|

|

3. (a)セグメント 2 内のルータが互いにトラフィックを直接送信できるようにする、および(b)セグメント 1 宛てのすべてのトラフィックが最初のホップとして Hub21 を使用するように指示する、セグメント 2 の制御ポリシーを作成します。このようにして、Hub21

はセグメント 1 へのトラフィックのハブとして機能します。

|

CP4 という制御ポリシーを作成して、次のことを行います。

-

シーケンス 1:セグメント 2 のすべてのデバイスに、セグメント 2 の他のデバイスの TLOC へのアクセスを提供します。これには、エッジルータとハブルータが含まれます。これにより、セグメント 2 にフルメッシュ接続が作成されます。

-

シーケンス 2:宛先が Hub21 またはセグメント 1 のデバイスのいずれかであるセグメント 2 のすべてのトラフィックについて、最初のホップが Hub21 である必要があることを確認します。

-

シーケンス 3:セグメント 2 内のすべてのトラフィックについて、デバイスがトラフィックをリージョン内の宛先デバイスに直接転送するようにします。

|

control-policy CP4

sequence 1

match tloc

site-list HUB2_SEGMENT2

!

action accept

!

!

sequence 2

match route

site-list HUB1_HUB2_SEGMENT1

!

action accept

set

tloc-list HUB2_TLOCS

!

!

!

sequence 3

match route

site-list SEGMENT2

!

action accept

!

!

default-action reject

!

!

|

|

4. 前の行で説明した制御ポリシー CP4 を、発信トラフィックのセグメント 2 に適用します。

|

|

apply-policy

site-list SEGMENT2

control-policy CP4 out

|

|

5. (a)セグメント 1 のデバイスとのフルメッシュ接続を提供する、および(b)他のハブルータ(Hub21)とのフルメッシュ接続を提供する、セグメント 1 のハブルータ Hub11 の制御ポリシーを作成します。

|

CP2 という制御ポリシーを作成して、次のことを行います。

-

シーケンス 1:セグメント 1 のデバイスの TLOC およびセグメント 2 のハブルータの TLOC へのアクセスを提供します。これにより、(a)セグメント 1 のハブルータとセグメント 1 の他のルータとのフルメッシュ接続、および(b)セグメント

1 と 2 のハブルータ間のフルメッシュ接続が作成されます。

-

シーケンス 2:宛先がセグメント 1 のデバイスであるすべてのトラフィックについて、トラフィックをデバイスに直接転送するようにします。

-

シーケンス 3:宛先がセグメント 2 のデバイスであるすべてのトラフィック(ハブおよびエッジルータを含む)について、トラフィックを Hub21 に転送するようにします。

|

control-policy CP2

sequence 1

match tloc

site-list SEGMENT1_HUB2

!

action accept

!

!

sequence 2

match route

site-list SEGMENT1

!

action accept

!

!

sequence 3

match route

site-list HUB2_SEGMENT2

!

action accept

set

tloc-list HUB2_CORE_TLOC

!

!

!

default-action reject

!

|

|

6. 前の行で説明した制御ポリシー CP2 を、セグメント 1 のハブルータに適用します。

|

|

apply-policy

site-list HUB1

control-policy CP2 out

!

|

|

7. (a)セグメント 2 のデバイスとのフルメッシュ接続を提供する、および(b)他のハブルータ(Hub11)とのフルメッシュ接続を提供する、セグメント 2 のハブルータ Hub21 の制御ポリシーを作成します。

|

CP3 という制御ポリシーを作成して、次のことを行います。

-

シーケンス 1:セグメント 2 のデバイスの TLOC およびセグメント 1 のハブルータの TLOC へのアクセスを提供します。これにより、(a)セグメント 2 のハブルータとセグメント 2 の他のルータとのフルメッシュ接続、および(b)セグメント

1 と 2 のハブルータ間のフルメッシュ接続が作成されます。

-

シーケンス 2:宛先がセグメント 2 のデバイスであるすべてのトラフィックについて、トラフィックをデバイスに直接転送するようにします。

-

シーケンス 3:宛先がセグメント 1 のデバイスであるすべてのトラフィック(ハブおよびエッジルータを含む)について、トラフィックを Hub11 に転送するようにします。

|

control-policy CP3

sequence 1

match tloc

site-list HUB1_SEGMENT2

!

action accept

!

!

sequence 2

match route

site-list SEGMENT2

!

action accept

!

!

sequence 3

match route

site-list SEGMENT1_HUB1

!

action accept

set

tloc-list HUB1_CORE_TLOC

!

!

!

default-action reject

!

|

|

8. 前の行で説明した制御ポリシー CP3 を、セグメント 2 のハブルータに適用します。

|

|

apply-policy

site-list HUB2

control-policy CP3 out

!

|

フィードバック

フィードバック