ファブリックの基本情報の確認

ファブリックの基本情報を確認して、スムーズなアップグレードに必要なものがすべて揃っていることを確認します。具体的には、すべての障害をクリアすることが重要です。いくつかの障害は アップグレードまたは、ダウングレードの失敗を引き起こす可能性のある設定と条件の確認 で特定の問題として説明されていますが、ステージング フェーズでの設定が原因で予想される障害を除き、アップグレードを実行する前に必ず障害をクリアする必要があります。

この製品のドキュメントセットは、偏向のない言語を使用するように配慮されています。このドキュメントセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブ ランゲージの取り組みの詳細は、こちらをご覧ください。

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

ファブリックの基本情報を確認して、スムーズなアップグレードに必要なものがすべて揃っていることを確認します。具体的には、すべての障害をクリアすることが重要です。いくつかの障害は アップグレードまたは、ダウングレードの失敗を引き起こす可能性のある設定と条件の確認 で特定の問題として説明されていますが、ステージング フェーズでの設定が原因で予想される障害を除き、アップグレードを実行する前に必ず障害をクリアする必要があります。

Cisco Application Centric Infrastructure (ACI)のアップグレード前の検証を実行するための 3 つの異なるツールがあります。

アップグレード前検証ツール(APIC):Cisco Application Policy Infrastructure Controller(APIC)アップグレード構成に組み込まれている検証ツール。これは、Cisco APIC またはスイッチの更新グループを設定するときに自動的に実行されます。

アップグレード前検証ツール(App Center アプリケーション):dcappcenter.cisco.com からダウンロードできるアプリケーションとして Cisco APIC にインストールできる検証ツール。アプリをインストールすると、アプリを使用して Cisco Cloud から最新の検証スクリプトをダウンロードできます。これはオンデマンドで実行でき、リリース 5.2 以降でサポートされています。

スクリプト:アップグレード前検証ツールに現在実装されていない機能の場合、アップグレード前にスタンドアロン スクリプトを Cisco APIC に直接実行して、既存の問題を検証できます。スクリプトは、ソフトウェアのすべてのバージョンをサポートします。このツールを使用することを強くお勧めします。スクリプトの詳細については、https://github.com/datacenter/ACI-Pre-Upgrade-Validation-Script を参照してください。

スクリプトでサポートされている検証のリストと、他のツール(アップグレード前の検証ツール(APIC、App Center アプリ)との比較については、 https://datacenter.github.io/ACI-Pre-Upgrade-Validation-Script/validations/ を参照してください。

Cisco APIC リリース 6.0(2)内以降では、32 ビットと 64 ビット Cisco ACI モード スイッチ イメージを Cisco APIC にダウンロードします。一つのイメージしかダウンロードしない場合、アップグレード中にエラーが生じることがあります。詳細については、アップグレードまたは、ダウングレードに関するガイドラインおよび制限事項 を参照してください。

Pre_Upgrade チェッカー スクリプトは、実行中のバージョンのソフトウェアに以下の廃止された管理対象のオブジェクトが存在するかどうかを確認し、構成に存在する場合はアップグレードをブロックします。新しい管理対象のオブジェクトを使用するには、スクリプトまたはコードを更新する必要があります。

Class: config:RsExportDestination

Class: config:RsImportSource

Class: fabric:RsResMonFabricPol

Class: infra:RsResMonInfraPol

Class: fabric:RsResMonCommonPol

Class: trig:Triggered

Class: trig:Triggered

Class: fv:CCg

Class: fv:RsToCtrct

Class: mgmt:RsOobEpg

Class: mgmt:RsInbEpg

Class: vns:RsCIfAtt

Class: fault:RsHealthCtrlrRetP

Class: fv:PndgCtrctCont

Class: vz:RsAnyToCtrct

Class: fv:PndgCtrctEpgCont

Class: fv:AREpPUpd

Class: vns:Chkr

Class: aaa:RsFabricSetup

Class: ap:PluginPol

Class: tag:ExtMngdInst

Class: telemetry:Server

Class: telemetry:FltPolGrp

Class: telemetry:FilterPolicy

Class: telemetry:Server

Class: pol:RsFabricSelfCAEp

Class: fabric:PodDhcpServer

Class: fabric:SetupAllocP

Class: fabric:AssociatedSetupP

Class: cloud:AEPgSelector

Class: fv:VmmSelCont

一般に、アップグレードと同じチェックリストをダウングレードに適用する必要があります。さらに、古いバージョンではまだサポートされていない可能性がある新機能に注意する必要があります。このような機能を使用している場合は、ダウングレードの前に設定を無効にするか、変更する必要があります。そうしないと、ダウングレード後に一部の機能が停止します。

次に、ダウングレードの前に注意する必要がある機能の例を示します。ただし、次のリストは完全ではないため、使用している機能が古いリリースでもサポートされていることを確認するために、リリース ノートまたは設定ガイドを確認することを強く推奨します。

Cisco Application Policy Infrastructure Controller(APIC)にログインする際の認証方式として DUO アプリケーションを使用する機能が、 Cisco APICリリース 5.0 (1)で導入されました。リリース 5.0(1) を実行していて、デフォルトの認証方式として [DUO] が設定されていて、リリース 5.0 (1) から以前のリリースに DUO がサポートされていない場合は、その後で、リリース 5.0 (1) より前のリリース (ローカル、LDAP、RADIUS など) にデフォルトの認証方式を変更することを推奨します。この状況でダウングレードする前にデフォルトの認証方式を変更しない場合は、ダウングレード後にフォールバック オプションを使用してログインする必要があります。その後、認証方式をリリース5.0(1) より前に使用可能なオプションに変更する必要があります。

に移動し、ページの )[デフォルト認証 (default authentication)] エリアの [Realm (領域)] フィールドの設定を変更して、システムをダウングレードする前にデフォルトの認証方式を変更します。また、ダウングレード後に、手動で DUO ログイン ドメインを削除する必要があります。

SHA-2 認証タイプはサポートされていません。

認証タイプを MD5 に変更するか、対応する SNMPv3 ユーザを削除して続行するかを選択できます。

Cisco APICのコンテナ ブリッジ IP アドレスの変更は、Cisco APICリリース 4.2(1)以降でのみサポートされます。AppCenter の Cisco APIC のコンテナ ブリッジ IP アドレスがデフォルト以外の IP アドレスで設定されている場合は、4.2(1)よりも古いバージョンにダウングレードする前に、デフォルトの172.17.0.1/16 に戻します。

[テナント(Tenants)] のインバンドおよび/またはアウトオブバンド EPG のスタティック ルート(MO:mgmtStaticRoute)は、Cisco APICリリース 5.1 以降でのみサポートされます。この設定を削除し、必要なサービスがダウングレード前に他の手段で到達可能であることを確認します。

新しく追加されたマイクロセグメンテーション EPG 設定は、サポートしていないソフトウェア リリースにダウングレードする前に削除する必要があります。

リーフ スイッチから始まるファブリックをダウングレードすると、障害コード F 1371 の policy-deployment-failed のような障害が発生します。

FIPS をサポートしているリリースから FIPS をサポートしていないリリースにファームウェアをダウングレードする必要がある場合、最初に Cisco ACI ファブリックで FIPS を無効にして、FIPS 設定の変更のためファブリック内のすべてのスイッチをリロードする必要があります。

エニーキャストサービスを Cisco ACI ファブリックで設定している場合は、Cisco APIC 3.2(x) から前のリリースにダウングレードする前に、外部デバイスでエニーキャストゲートウェイ機能を無効にしてエニーキャストサービスを停止する必要があります。

Cisco APIC 3.0(1) より前のリリースにダウングレードする前に、CiscoN9K-C9508-FM-E2 ファブリックモジュールを物理的に削除する必要があります。同じことが、サポートされているバージョンの新しいモジュールにも適用されます。

Cisco APIC リリース 4.0(1) 以降からリリース 3.2(x) 以前のものにダウングレードする場合、リリース間でサポートされる QoS クラスの違いにより、ファブリックで小規模のトラフィックドロップが発生する可能性があります。詳細については、CSCwa32037 を参照してください。

リモートリーフスイッチを展開している場合、Cisco APIC ソフトウェアをリリース 3.1(1) またはそれ以降からリモートリーフスイッチ機能をサポートしていない前のリリースにダウングレードする場合は、ダウングレードする前にノードの使用を停止する必要があります。リモート リーフ スイッチのダウン グレードの前提条件に関する詳細は、「Cisco APIC レイヤ 3 ネットワー キング設定ガイド 」の「リモート リーフ スイッチ」の章を参照してください 。

次の条件が満たされている場合、

5.2(4) リリースを実行中で、Cisco APIC で 1 つまたは複数のシステム生成ポリシーが作成されている場合。

Cisco APIC を 5.2(4) リリースからダウングレードし、次に 5.2(4) リリースにアップグレード直した場合。

この場合、次のいずれかの動作が発生します。

Cisco APIC が作成しようとしているシステム生成ポリシーと同じ名前とパラメータを持つポリシーが見つかった場合、Cisco APIC ではそのポリシーの所有権を取得するため、ポリシーは変更できません。これは、5.2(4) リリースからダウングレードした後で、ポリシーを変更しなかった場合に発生します。

Cisco APIC で Cisco APIC が作成しようとしているシステム生成ポリシーと同じ名前のポリシーが見つかったがパラメータが異なる場合、 Cisco APIC ではそのポリシーをカスタムポリシーと見なし、ポリシーを変更できます。これは、5.2(4) リリースからダウングレードした後で、ポリシーを変更した場合に発生します。

この動作のため、5.2(4) リリースからダウングレードした後は、システム生成ポリシーを変更しないでください。

Transport Layer Security (TLS) バージョン 1.3 をサポートする Cisco APICリリースからダウングレードし、管理アクセス ポリシーで TLS 1.3 を有効にしていて、ターゲットの Cisco APIC リリースが TLS 1.3 をサポートしていない場合は、TLS 1.3 を無効化して、代わりに TLS 1.2 を有効にする必要があります。

イメージをダウングレードする前に、Cisco APIC に接続されているサポートされていないリーフ スイッチをデコミッションし、ケーブルをファブリックの一部である他のリーフ スイッチに移動する必要があります。

Cisco APIC6.0(2)リリース以降で、クラスタの検出モードが「strict」に設定されていて、4.2 以前のリリースにダウングレードする場合は、最初に検出モードを「permissive」に変更する必要があります。

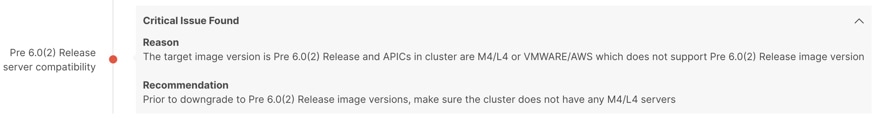

APIC-M4/L4 サーバは、 Cisco APIC 6.0(2) リリース以降および 5.3(1) リリース以降でサポートされています。ただし、6.0(2) または 6.0(3) リリースから 5.3 リリースにダウングレードすると、APIC-M4/L4 サーバがサポートされていないことを示すアップグレード前の検証警告が表示されます。この場合、警告は無視してかまいません。

次のスクリーンショットは、このアップグレード前の検証警告の例を示しています。

警告メッセージが GUI で表示される場合は、次の 3 つの状況が考えられます。

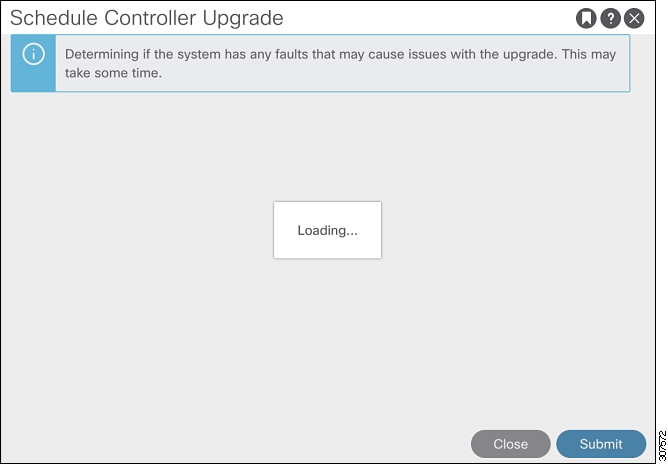

クエリのロード中に、次のようなメッセージが表示される場合があります。

これは、クエリからデータをロードするのに少し時間がかかることがあるために発生する可能性があります。この状況では、システムがクエリからのデータのロードを完了するまでしばらく待ちます。

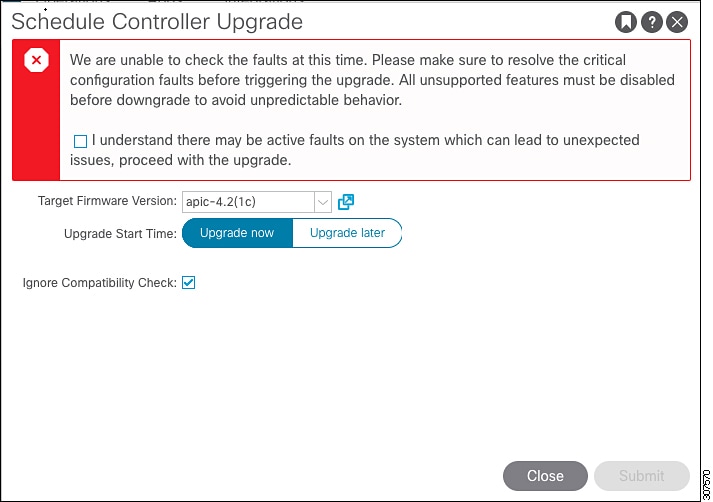

何らかの理由でクエリが失敗した場合は、次のようなメッセージが表示されることがあります。

この警告は、何らかの理由でクエリが失敗した場合に表示されます (たとえば、システムで過負荷が発生している可能性があります)。この場合、アップグレードに問題が発生する原因となる障害があるかどうかを確認する必要があります。

ただし、失敗したクエリの問題に対処せずにブロックをオーバーライドし、アップグレードまたはダウングレードを続行する場合は、[予期していない問題につながることがあるアクティブな障害がシステムに存在している可能性があることを理解しました。アップグレードを続行します (I understand there may be active faults on the system which can lead to unexpected issues, proceed with the upgrade)] フィールドの横にあるボックスをオンにします。これにより、失敗したクエリに関する問題に対処せずに、アップグレードまたはダウングレード プロセスを続行できます。

障害のクエリが完了すると、次のようなメッセージが表示される場合があります:

この警告メッセージは、障害クエリが完了して、システムが 1 つ以上の障害を検出したときに表示されます。この状況では、 [ここをクリック (Click Here )] リンクをクリックして、システムが検出した障害の詳細情報を取得してください。

可能な場合は、アップグレードまたはダウングレード プロセスに進む前に、障害で発生した問題を解決することを推奨します。これらの障害と推奨処置の詳細については、CISCO APIC System fault/Events Search Tool および Cisco ACI System Messages Reference Guide を参照してください。

ただし、障害で発生した問題に対処せずにブロックをオーバーライドし、アップグレードまたはダウングレードを続行する場合は、[予期していない問題につながることがあるアクティブな障害がシステムに存在していることを理解しました。アップグレードを続行します (I understand there are active faults on the system which can lead to unexpected issues, proceed with the upgrade)] フィールドの横にあるボックスをオンにします。これにより、検出された障害に対処せずに、アップグレードまたはダウングレードプロセスを続行できます。

NX-OS スタイルの CLI を使用してソフトウェアをアップグレードしようとすると、次のようになる可能性があります。

apic# firmware upgrade controller-groupファブリックの障害が検出された場合は、次のようなエラー メッセージが表示されることがあります。

Error: Migration cannot proceed due to 23 active critical config faults. Resolve the faults to proceed可能な場合は、アップグレードまたはダウングレード プロセスに進む前に、障害で発生した問題を解決することを推奨します。これらの障害と推奨処置の詳細については、『CISCO APIC システムの障害/イベント検索ツール』および『Cisco ACI システム メッセージ参照ガイド』を参照してください。

ただし、ブロックをオーバーライドして、障害で発生した問題に対処せずにアップグレードまたはダウングレードを続行する場合は、ignore-validation オプションを使用してアップグレードを続行します。

apic# firmware upgrade controller-group ignore-validation