シスコ アプリケーション セントリック インフラストラクチャの基本

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年6月26日

章のタイトル: Virtual Machine Manager のドメイン

目次

- Virtual Machine Manager のドメイン

- Virtual Machine Manager のドメイン

- VMM ポリシー モデル

- vCenter ドメイン設定のワークフロー

- vCenter および vShield ドメイン設定のワークフロー

- アプリケーション EPG のポリシー解決の作成と展開の緊急性

この章の内容は、次のとおりです。

- Virtual Machine Manager のドメイン

- VMM ポリシー モデル

- vCenter ドメイン設定のワークフロー

- vCenter および vShield ドメイン設定のワークフロー

- アプリケーション EPG のポリシー解決の作成と展開の緊急性

Virtual Machine Manager のドメイン

APIC は、アクセス ポリシーおよびレイヤ 4 ~ レイヤ 7 サービスを含むすべての仮想および物理ワークロードに対するネットワーキング全体を自動化する一括管理コントローラです。 VMware vCenter の場合、分散仮想スイッチ(VDS)およびポート グループのすべてのネットワーキング機能は APIC を使用して実行されます。 vCenter の管理者が vCenter で実行する必要がある唯一の機能は、vNIC を APIC により作成された適切なグループに配置することです。

VM コントローラ:VMware vCenter、VMware vShield、Microsoft System Center Virtual Machine Manager(SCVMM)などの外部仮想マシンの管理システムを表します。

Virtual Machine Manager(VMM)のドメイン:VM コントローラを同様のネットワーキング ポリシー要件でグループ化します。 たとえば、VM コントローラは、VLAN または Virtual Extensible Local Area Network(VXLAN)の領域およびアプリケーション エンドポイント グループ(EPG)を共有できます。 APIC はコントローラと通信し、のちに仮想ワークロードに適用されるポート グループなどのネットワーク設定を公開します。

(注) |

単一の VMM ドメインには、VM コントローラの複数のインスタンスを含めることができますが、同じベンダーから取得する必要があります(たとえば VMware や Microsoft から)。 |

VMM ドメインでの EPG のプロビジョニング:次のように VMM ドメインにアプリケーション プロファイル EPG を関連付けます。

-

APIC は、これらの EPG をポート グループとして VM コントローラにプッシュします。 次にコンピューティングの管理者がこれらのポート グループに vNIC を配置します。

-

1 つの EPG は、複数の VMM ドメインをカバーでき、1 つの VMM ドメインには複数の EPG を含めることができます。

ファブリックの EPG スケーラビリティ:EPG は複数の VMM ドメインを使用して次を行うことができます。

-

VMM ドメイン内の EPG は、APIC によって自動的に管理されるカプセル化識別子を使用して識別されます。 たとえば、VLAN、仮想ネットワーク ID(VXLAN 用の VNID)、または仮想サブネット ID(NVGRE 用の VSID)です。

-

EPG は複数の物理ドメイン(baremetal サーバの場合)または仮想ドメインにマッピングできます。 各ドメインで異なる VLAN、VNID、VSID ID のカプセル化を使用できます。

-

入力リーフ スイッチは、パケットからファブリックのローカル VXLAN VNID(セグメント ID)へのカプセル化(VLAN/VNID/VSID)を正常化し変換します。これにより、EPG のカプセル化がリーフ スイッチにローカライズされます。

-

異なるリーフ スイッチ間でカプセル化 ID を再利用することができます。 たとえば、VLAN ベースのカプセル化では VMM ドメイン内の EPG の数が 4096 に制限されます。 複数の VMM ドメインを作成して EPG を増やし、複数の VMM ドメイン間で同じ EPG を関連付けることができます。

(注) |

重複する VLAN プールがない場合は、複数の VMM ドメインを同じリーフ スイッチに接続できます。 次の図を参照してください。 同様に、同じリーフ スイッチを使用していない場合は、同じ VLAN プールを異なるドメイン間で使用できます。 |

接続エンティティ プロファイル

ACI ファブリックにより、リーフ ポートを通して baremetal サーバ、ハイパーバイザ、レイヤ 2 スイッチ(たとえば、Cisco UCS ファブリック インターコネクト)、レイヤ 3 ルータ(たとえば、Cisco Nexus 7000 シリーズ スイッチ)などのさまざまな外部エンティティに接続する複数の接続ポイントが提供されます。 これらの接続ポイントは、リーフ スイッチ上の物理ポート、ポート チャネル、または仮想ポート チャネル(vPC)にすることができます。

接続可能エンティティ プロファイル(AEP)は、同様のインフラストラクチャ ポリシー要件を持つ外部エンティティのグループを表します。 インフラストラクチャ ポリシーは、物理インターフェイス ポリシーで構成され、たとえば Cisco Discovery Protocol(CDP)、Link Layer Discovery Protocol(LLDP)、最大伝送単位(MTU)、Link Aggregation Control Protocol(LACP)などがあります。

VM 管理(VMM)ドメインは、AEP に関連付けられたインターフェイス ポリシー グループから物理インターフェイス ポリシーを自動的に取得します。

-

AEP でオーバーライド ポリシーを VMM ドメイン用の別の物理インターフェイス ポリシーを指定するために使用できます。 このポリシーは、ハイパーバイザが中間レイヤ 2 ノードを介してリーフ スイッチに接続され、異なるポリシーがリーフ スイッチおよびハイパーバイザの物理ポートで要求される場合に役立ちます。 たとえば、リーフ スイッチとレイヤ 2 ノード間で LACP を設定できます。 同時に、AEP オーバーライド ポリシーで LACP をディセーブルにすることで、ハイパーバイザとレイヤ 2 スイッチ間の LACP をディセーブルにできます。

AEP は、リーフ スイッチで VLAN プールを展開するのに必要です。 異なるリーフ スイッチ間でカプセル化プール(たとえば VLAN)を再利用することができます。 AEP は、(VMM ドメインに関連付けられた)VLAN プールの範囲を物理インフラストラクチャに暗黙的に提供します。

Pools

VMM ポリシー モデル

VM ドメイン プロファイルには、次の MO が含まれます。

-

クレデンシャル:ユーザを VM ドメインに関連付けます。

-

コントローラ:含む側のポリシー適用ドメインの一部である VMM コントローラへの接続方法を指定します。 たとえば、コントローラは VM ドメインの一部である VMware vCenter への接続を指定します。

-

アプリケーション EPG:アプリケーション エンドポイント グループは、ポリシーの範囲内でエンドポイント間の接続性と可視性を調整するポリシーです。

-

接続可能エンティティ プロファイル:リーフ ポートの大規模セットでハイパーバイザ ポリシーを展開するためのテンプレートを提供し、VM ドメインと物理ネットワーク インフラストラクチャの関連付けも提供します。 接続可能エンティティ プロファイルには次が含まれます。

-

VLAN プール:VLAN プールは、VMM ドメインが消費する VLAN カプセル化に使用するアドレスを指定します。

vCenter ドメイン設定のワークフロー

-

APIC 管理者は、vCenter ドメイン ポリシーを APIC で設定します。 次の図を参照してください。 APIC 管理者は、次の vCenter 接続情報を提供します。 -

vCenter IP アドレス、vCenter クレデンシャル、VMM ドメイン ポリシー、VMM ドメイン SPAN

-

ポリシー(VLAN プール、VMware VDS などのドメイン タイプ、Cisco Nexus 1000V スイッチ)

-

物理リーフ インターフェイスへの接続性(接続エンティティ プロファイルを使用)

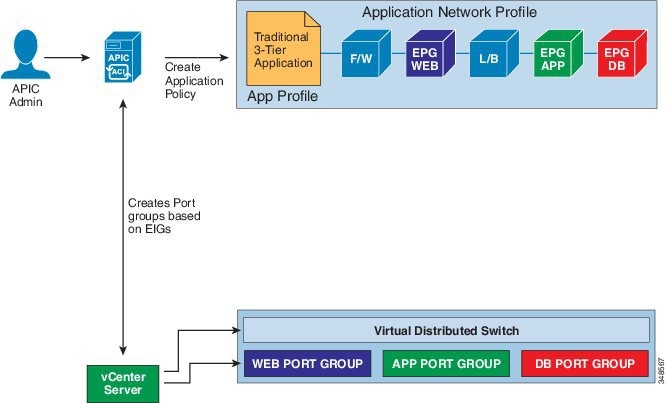

図 3. APIC 管理者による vCenter ドメイン ポリシーの設定

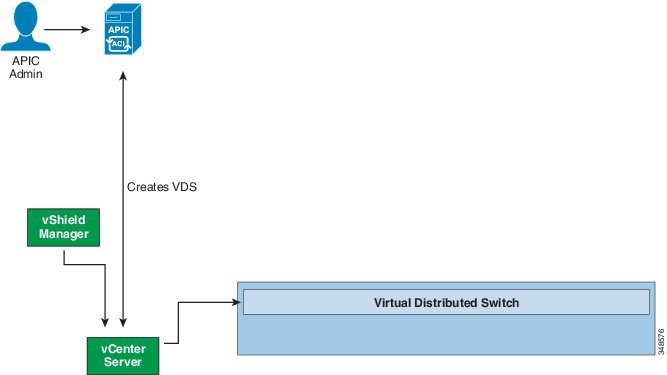

APIC は、vCenter に自動的に接続し、vCenter 下で VDS を作成します。 次の図を参照してください。

(注)

VDS 名は、VMM ドメイン名とデータセンター名を連結したものです。

図 4. vCenter での VDS の作成

-

-

APIC 管理者は、アプリケーション EPG を作成し、VMM ドメインにそれを関連付けます。

次の図を参照してください。

(注)

図 5. VMM ドメインへのアプリケーション EPG の関連付け

-

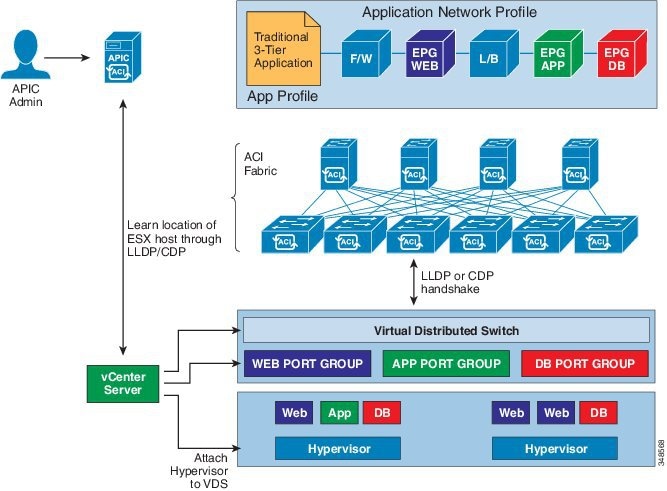

vCenter の管理者やコンピューティングの管理ツールは、APIC VDS に ESX ホストまたはハイパーバイザを追加し、APIC VDS 上にアップリンクとして ESX ホスト ハイパーバイザ ポートを割り当てます。 これらのアップリンクは ACI リーフ スイッチを接続する必要があります。

図 6. 管理ツールを使用した VDS へのハイパーバイザの接続

-

vCenter の管理者やコンピューティングの管理ツールは、VM をインスタンス化しポート グループに割り当てます。

vCenter および vShield ドメイン設定のワークフロー

このワークフローでは、VMware で提供されるハイパーバイザ VXLAN 機能を使用するために APIC がどのように vShield Manager と統合するかを示します。

(注) |

APIC は vShield Manager で VXLAN 全体の準備と導入を制御および自動化するので、ユーザは vShield Manager で操作を実行する必要がありません。 |

-

vCenter Server の IP アドレスは vShield Manager で設定する必要があります。

-

ファブリック インフラストラクチャ VLAN はハイパーバイザ ポートに拡張する必要があります。 ファブリック インフラストラクチャ VLAN は、VXLAN データ パケットのイーサネット ヘッダーで外部 VLAN として使用されます。 VXLAN 用に APIC VDS を準備するときに、APIC はファブリック インフラストラクチャ VLAN を vShield Manager に自動的にプッシュします。

-

データ パスが機能するようにするには、ファブリック インフラストラクチャ VLAN をハイパーバイザ ポートに拡張する必要があります。

-

APIC 管理者は、vCenter および vShield のドメイン ポリシーを APIC で設定します。

-

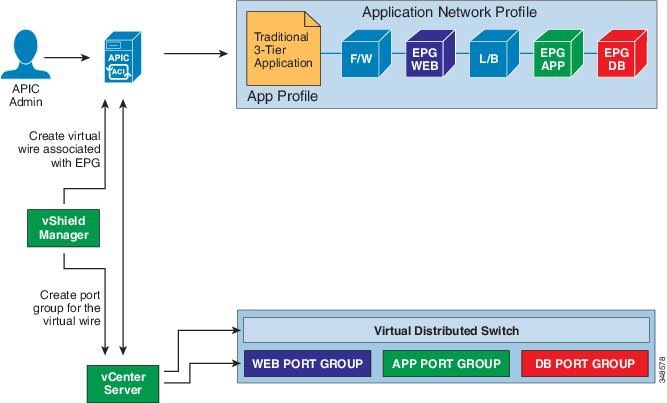

APIC 管理者は、アプリケーション プロファイルと EPG を作成し、それらを VMM ドメインに関連付けます。 次の図を参照してください。

-

APIC は、VDS 下の vShield Manager で仮想ワイヤを自動的に作成します。

-

APIC は、vShield Manager から送信される VXLAN 仮想ワイヤからセグメント ID とマルチキャスト アドレスを読み込みます。

-

vShield Manager は、VDS 下で vCenter Server のポート グループとして仮想ワイヤをプッシュします。

(注)

仮想ワイヤ名は、テナント名、アプリケーション プロファイル名および EPG 名を連結したものです。

図 10. アプリケーション プロファイルと EPG の作成

-

-

vCenter の管理者やコンピューティングの管理ツールは、VDS にハイパーバイザを接続します。 次の図を参照してください。

図 11. VDS へのハイパーバイザの接続

-

vCenter の管理者やコンピューティングの管理ツールは、VM をインスタンス化しポート グループに割り当てます。

APIC は、ACI ファブリックにポリシーを自動的にプッシュします。 次の図を参照してください。 図 12. ACI ファブリックへのポリシーのプッシュ

アプリケーション EPG のポリシー解決の作成と展開の緊急性

EPG が VMM ドメインに関連付けられるたびに、管理者は解決と展開の優先順位を選択して、ポリシーをいつプッシュするかを指定できます。

解決の緊急性

展開の緊急性

ポリシーがリーフ ソフトウェアにダウンロードされると、ポリシーがハードウェアのポリシー CAM にプッシュされるときに、インストルメンテーションの緊急性が指定できます。

目次

この章の内容は、次のとおりです。

- Virtual Machine Manager のドメイン

- VMM ポリシー モデル

- vCenter ドメイン設定のワークフロー

- vCenter および vShield ドメイン設定のワークフロー

- アプリケーション EPG のポリシー解決の作成と展開の緊急性

Virtual Machine Manager のドメイン

APIC は、アクセス ポリシーおよびレイヤ 4 ~ レイヤ 7 サービスを含むすべての仮想および物理ワークロードに対するネットワーキング全体を自動化する一括管理コントローラです。 VMware vCenter の場合、分散仮想スイッチ(VDS)およびポート グループのすべてのネットワーキング機能は APIC を使用して実行されます。 vCenter の管理者が vCenter で実行する必要がある唯一の機能は、vNIC を APIC により作成された適切なグループに配置することです。

VM コントローラ:VMware vCenter、VMware vShield、Microsoft System Center Virtual Machine Manager(SCVMM)などの外部仮想マシンの管理システムを表します。

Virtual Machine Manager(VMM)のドメイン:VM コントローラを同様のネットワーキング ポリシー要件でグループ化します。 たとえば、VM コントローラは、VLAN または Virtual Extensible Local Area Network(VXLAN)の領域およびアプリケーション エンドポイント グループ(EPG)を共有できます。 APIC はコントローラと通信し、のちに仮想ワークロードに適用されるポート グループなどのネットワーク設定を公開します。

(注) |

単一の VMM ドメインには、VM コントローラの複数のインスタンスを含めることができますが、同じベンダーから取得する必要があります(たとえば VMware や Microsoft から)。 |

VMM ドメインでの EPG のプロビジョニング:次のように VMM ドメインにアプリケーション プロファイル EPG を関連付けます。

-

APIC は、これらの EPG をポート グループとして VM コントローラにプッシュします。 次にコンピューティングの管理者がこれらのポート グループに vNIC を配置します。

-

1 つの EPG は、複数の VMM ドメインをカバーでき、1 つの VMM ドメインには複数の EPG を含めることができます。

ファブリックの EPG スケーラビリティ:EPG は複数の VMM ドメインを使用して次を行うことができます。

-

VMM ドメイン内の EPG は、APIC によって自動的に管理されるカプセル化識別子を使用して識別されます。 たとえば、VLAN、仮想ネットワーク ID(VXLAN 用の VNID)、または仮想サブネット ID(NVGRE 用の VSID)です。

-

EPG は複数の物理ドメイン(baremetal サーバの場合)または仮想ドメインにマッピングできます。 各ドメインで異なる VLAN、VNID、VSID ID のカプセル化を使用できます。

-

入力リーフ スイッチは、パケットからファブリックのローカル VXLAN VNID(セグメント ID)へのカプセル化(VLAN/VNID/VSID)を正常化し変換します。これにより、EPG のカプセル化がリーフ スイッチにローカライズされます。

-

異なるリーフ スイッチ間でカプセル化 ID を再利用することができます。 たとえば、VLAN ベースのカプセル化では VMM ドメイン内の EPG の数が 4096 に制限されます。 複数の VMM ドメインを作成して EPG を増やし、複数の VMM ドメイン間で同じ EPG を関連付けることができます。

(注) |

重複する VLAN プールがない場合は、複数の VMM ドメインを同じリーフ スイッチに接続できます。 次の図を参照してください。 同様に、同じリーフ スイッチを使用していない場合は、同じ VLAN プールを異なるドメイン間で使用できます。 |

接続エンティティ プロファイル

ACI ファブリックにより、リーフ ポートを通して baremetal サーバ、ハイパーバイザ、レイヤ 2 スイッチ(たとえば、Cisco UCS ファブリック インターコネクト)、レイヤ 3 ルータ(たとえば、Cisco Nexus 7000 シリーズ スイッチ)などのさまざまな外部エンティティに接続する複数の接続ポイントが提供されます。 これらの接続ポイントは、リーフ スイッチ上の物理ポート、ポート チャネル、または仮想ポート チャネル(vPC)にすることができます。

接続可能エンティティ プロファイル(AEP)は、同様のインフラストラクチャ ポリシー要件を持つ外部エンティティのグループを表します。 インフラストラクチャ ポリシーは、物理インターフェイス ポリシーで構成され、たとえば Cisco Discovery Protocol(CDP)、Link Layer Discovery Protocol(LLDP)、最大伝送単位(MTU)、Link Aggregation Control Protocol(LACP)などがあります。

VM 管理(VMM)ドメインは、AEP に関連付けられたインターフェイス ポリシー グループから物理インターフェイス ポリシーを自動的に取得します。

-

AEP でオーバーライド ポリシーを VMM ドメイン用の別の物理インターフェイス ポリシーを指定するために使用できます。 このポリシーは、ハイパーバイザが中間レイヤ 2 ノードを介してリーフ スイッチに接続され、異なるポリシーがリーフ スイッチおよびハイパーバイザの物理ポートで要求される場合に役立ちます。 たとえば、リーフ スイッチとレイヤ 2 ノード間で LACP を設定できます。 同時に、AEP オーバーライド ポリシーで LACP をディセーブルにすることで、ハイパーバイザとレイヤ 2 スイッチ間の LACP をディセーブルにできます。

AEP は、リーフ スイッチで VLAN プールを展開するのに必要です。 異なるリーフ スイッチ間でカプセル化プール(たとえば VLAN)を再利用することができます。 AEP は、(VMM ドメインに関連付けられた)VLAN プールの範囲を物理インフラストラクチャに暗黙的に提供します。

VMM ポリシー モデル

VM ドメイン プロファイルには、次の MO が含まれます。

-

クレデンシャル:ユーザを VM ドメインに関連付けます。

-

コントローラ:含む側のポリシー適用ドメインの一部である VMM コントローラへの接続方法を指定します。 たとえば、コントローラは VM ドメインの一部である VMware vCenter への接続を指定します。

-

アプリケーション EPG:アプリケーション エンドポイント グループは、ポリシーの範囲内でエンドポイント間の接続性と可視性を調整するポリシーです。

-

接続可能エンティティ プロファイル:リーフ ポートの大規模セットでハイパーバイザ ポリシーを展開するためのテンプレートを提供し、VM ドメインと物理ネットワーク インフラストラクチャの関連付けも提供します。 接続可能エンティティ プロファイルには次が含まれます。

-

VLAN プール:VLAN プールは、VMM ドメインが消費する VLAN カプセル化に使用するアドレスを指定します。

vCenter ドメイン設定のワークフロー

-

APIC 管理者は、vCenter ドメイン ポリシーを APIC で設定します。 次の図を参照してください。 APIC 管理者は、次の vCenter 接続情報を提供します。

-

APIC 管理者は、アプリケーション EPG を作成し、VMM ドメインにそれを関連付けます。

次の図を参照してください。

(注)

-

vCenter の管理者やコンピューティングの管理ツールは、APIC VDS に ESX ホストまたはハイパーバイザを追加し、APIC VDS 上にアップリンクとして ESX ホスト ハイパーバイザ ポートを割り当てます。 これらのアップリンクは ACI リーフ スイッチを接続する必要があります。

-

vCenter の管理者やコンピューティングの管理ツールは、VM をインスタンス化しポート グループに割り当てます。

vCenter および vShield ドメイン設定のワークフロー

このワークフローでは、VMware で提供されるハイパーバイザ VXLAN 機能を使用するために APIC がどのように vShield Manager と統合するかを示します。

(注) |

APIC は vShield Manager で VXLAN 全体の準備と導入を制御および自動化するので、ユーザは vShield Manager で操作を実行する必要がありません。 |

-

vCenter Server の IP アドレスは vShield Manager で設定する必要があります。

-

ファブリック インフラストラクチャ VLAN はハイパーバイザ ポートに拡張する必要があります。 ファブリック インフラストラクチャ VLAN は、VXLAN データ パケットのイーサネット ヘッダーで外部 VLAN として使用されます。 VXLAN 用に APIC VDS を準備するときに、APIC はファブリック インフラストラクチャ VLAN を vShield Manager に自動的にプッシュします。

-

データ パスが機能するようにするには、ファブリック インフラストラクチャ VLAN をハイパーバイザ ポートに拡張する必要があります。

-

APIC 管理者は、vCenter および vShield のドメイン ポリシーを APIC で設定します。

-

APIC 管理者は、アプリケーション プロファイルと EPG を作成し、それらを VMM ドメインに関連付けます。 次の図を参照してください。

-

APIC は、VDS 下の vShield Manager で仮想ワイヤを自動的に作成します。

-

APIC は、vShield Manager から送信される VXLAN 仮想ワイヤからセグメント ID とマルチキャスト アドレスを読み込みます。

-

vShield Manager は、VDS 下で vCenter Server のポート グループとして仮想ワイヤをプッシュします。

(注)

仮想ワイヤ名は、テナント名、アプリケーション プロファイル名および EPG 名を連結したものです。

-

-

vCenter の管理者やコンピューティングの管理ツールは、VDS にハイパーバイザを接続します。 次の図を参照してください。

-

vCenter の管理者やコンピューティングの管理ツールは、VM をインスタンス化しポート グループに割り当てます。

フィードバック

フィードバック