Cisco Crosswork Data Gateway の概要

Cisco Crosswork Data Gateway は、マルチベンダーデバイスからネットワークデータを収集するためのセキュアな共通の収集プラットフォームです。これは、MDT、SNMP、CLI、gNMI、および Syslog を含む複数のデータ収集プロトコルをサポートするネットワークデバイスの近くに展開される、オンプレミスのアプリケーションです。

(注) |

NETCONF データ収集のサポートは、CNC 5.0 リリース以降では廃止されています。 |

必要な Crosswork Data Gateway の数は、サポートされるデバイスの数、処理するデータの量、収集する頻度、およびネットワークアーキテクチャによって異なります。

Crosswork Data Gateway が Cisco Crosswork インフラストラクチャ(このガイドでは Cisco Crosswork とも呼ばれます)とともに展開されている場合、Cisco Crosswork はコントローラアプリケーションとして機能します。

Crosswork Data Gateway では次の概念を使用します。

-

Crosswork Data Gateway インスタンス:インストールする Crosswork Data Gateway インスタンス。

- Crosswork Data Gateway プロファイル:Crosswork Data Gateway は、次の展開プロファイルをサポートしています。

-

[標準(Standard)]:Crosswork Health Insights と Crosswork Service Health(Automated Assurance)を除くすべての Crosswork アプリケーションで使用します。

-

[拡張(Extended)]:Crosswork Health Insights と Crosswork Service Health(Automated Assurance)で使用します。

注目

[追加のリソースを備えた標準(Standard with Extra Resources)] プロファイルは、利用制限付きの機能として使用できますが、データセンターに Crosswork Data Gateway を展開している間は使用しないでください。支援が必要な場合は、シスコ カスタマー エクスペリエンス チームにお問い合わせください。

-

-

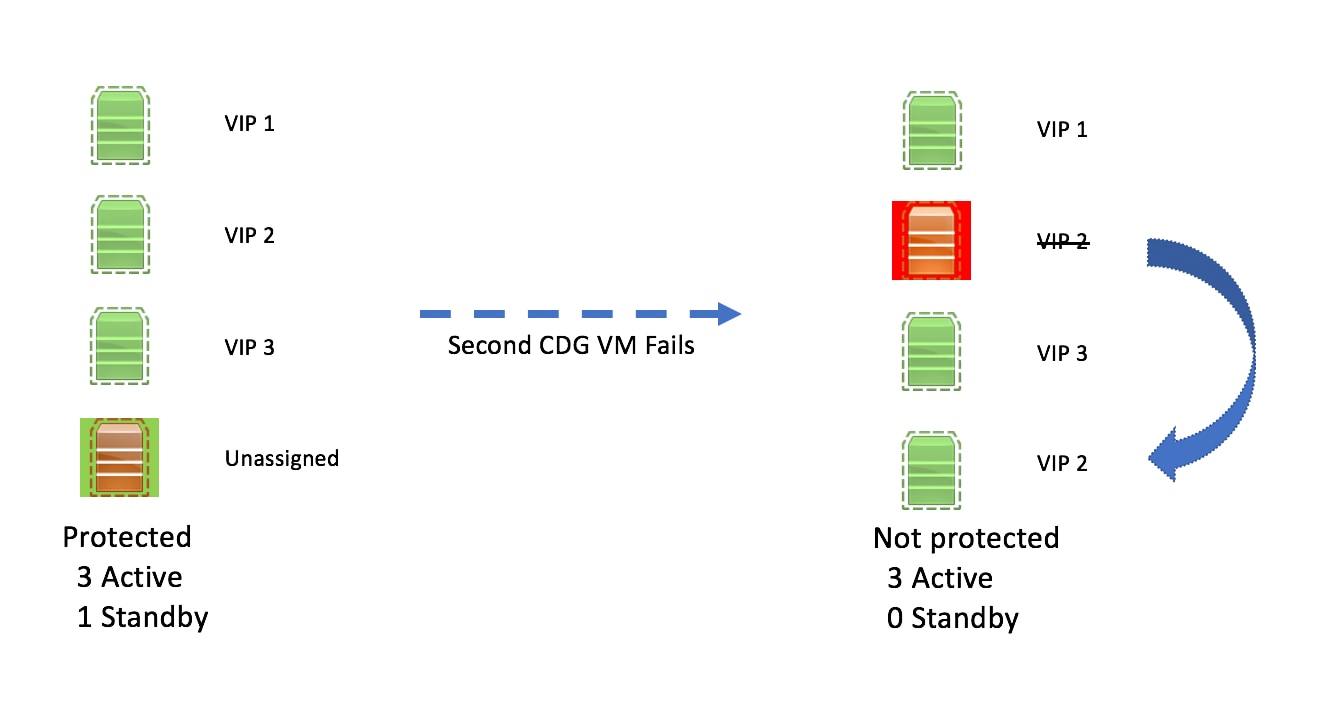

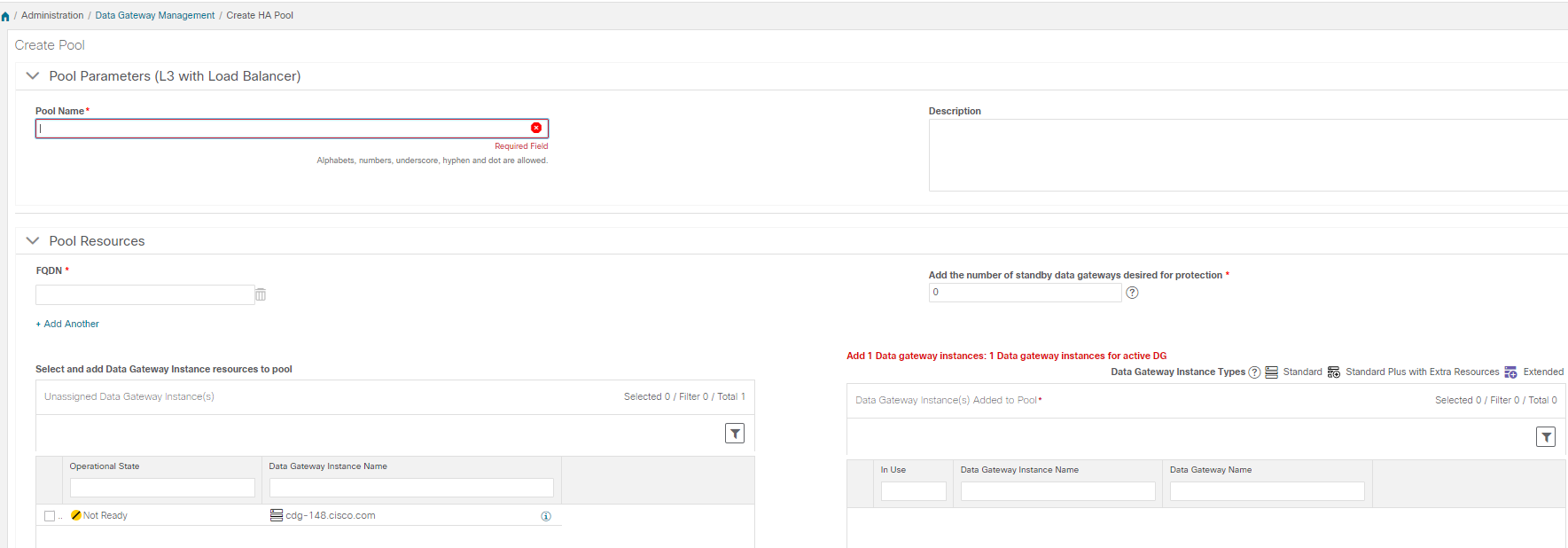

Crosswork Data Gateway プール:高可用性を有効にするオプションを備えた 1 つ以上の Crosswork Data Gateway インスタンスで構成される論理ユニット。Crosswork Data Gateway インスタンスがダウンすると、Cisco Crosswork は自動的にインスタンスをプールのスペアで置き換えてデバイスを管理し、データ収集の中断を最小限に抑えます。

-

Crosswork Data Gateway:仮想 IP アドレスが Crosswork Data Gateway プールに追加されたときに割り当てられる Crosswork Data Gateway インスタンス。

デバイスの接続または切断、収集ジョブの作成などの操作は、Crosswork Data Gateway で行われます。

-

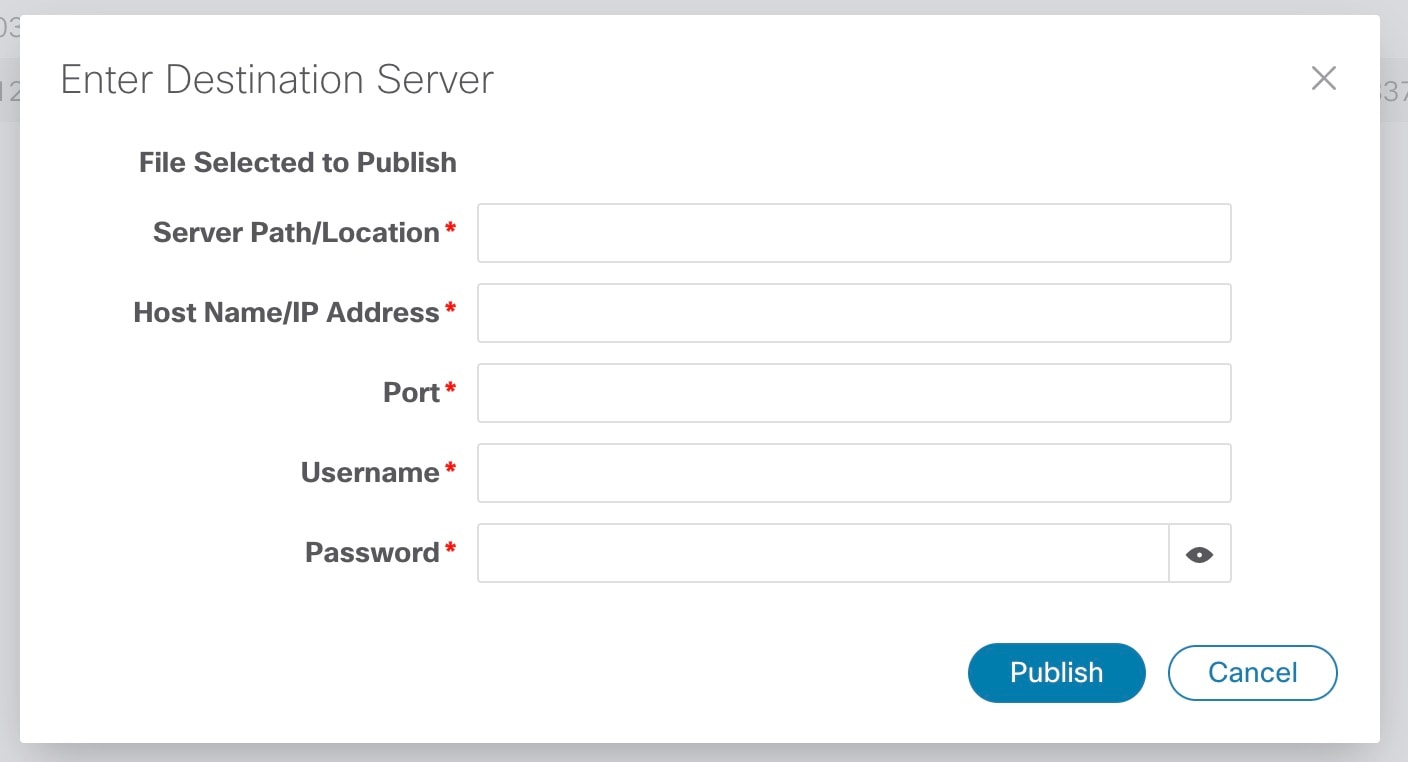

データ送信先:Crosswork Data Gateway によって収集されたデータの内部または外部の受信者。デフォルトでは、Cisco Crosswork はデータの接続先として定義されます。その他の接続先(外部ユーザー)は、Cisco Crosswork の UI または API を使用して定義できます。

-

収集ジョブ:Crosswork Data Gateway がデータを収集するために実行する必要があるタスク。Crosswork アプリケーションは、デバイスの到達可能性を確認し、ネットワークとサービスの正常性を判断するために必要なテレメトリデータを収集する収集ジョブを作成します。Cisco Crosswork の UI と API を使用すると、Crosswork 以外のアプリケーションの収集ジョブを設定できます。

-

カスタム ソフトウェア パッケージ:デバイスカバレッジを拡張し、現在サポートされていないデバイスからのデータ収集をサポートするためのファイルとデバイスモデルの定義。

(注) |

この章では、Cisco Crosswork の UI を介してアクセスできる Cisco Crosswork Data Gateway の機能についてのみ説明します。 Cisco Crosswork Data Gateway インスタンスのインタラクティブコンソールとその管理方法の詳細については、「付録 A:Crosswork Data Gateway インスタンスの設定」を参照してください。 |

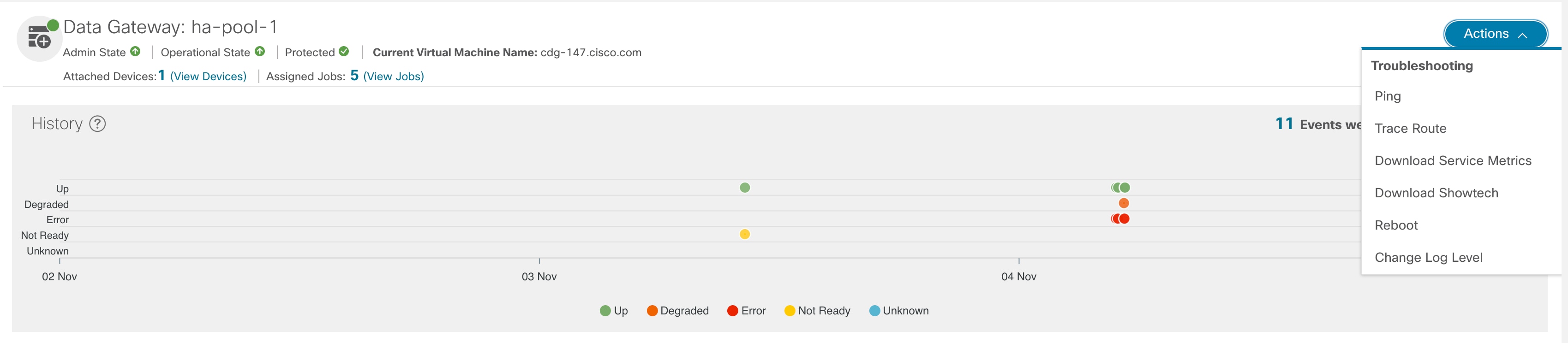

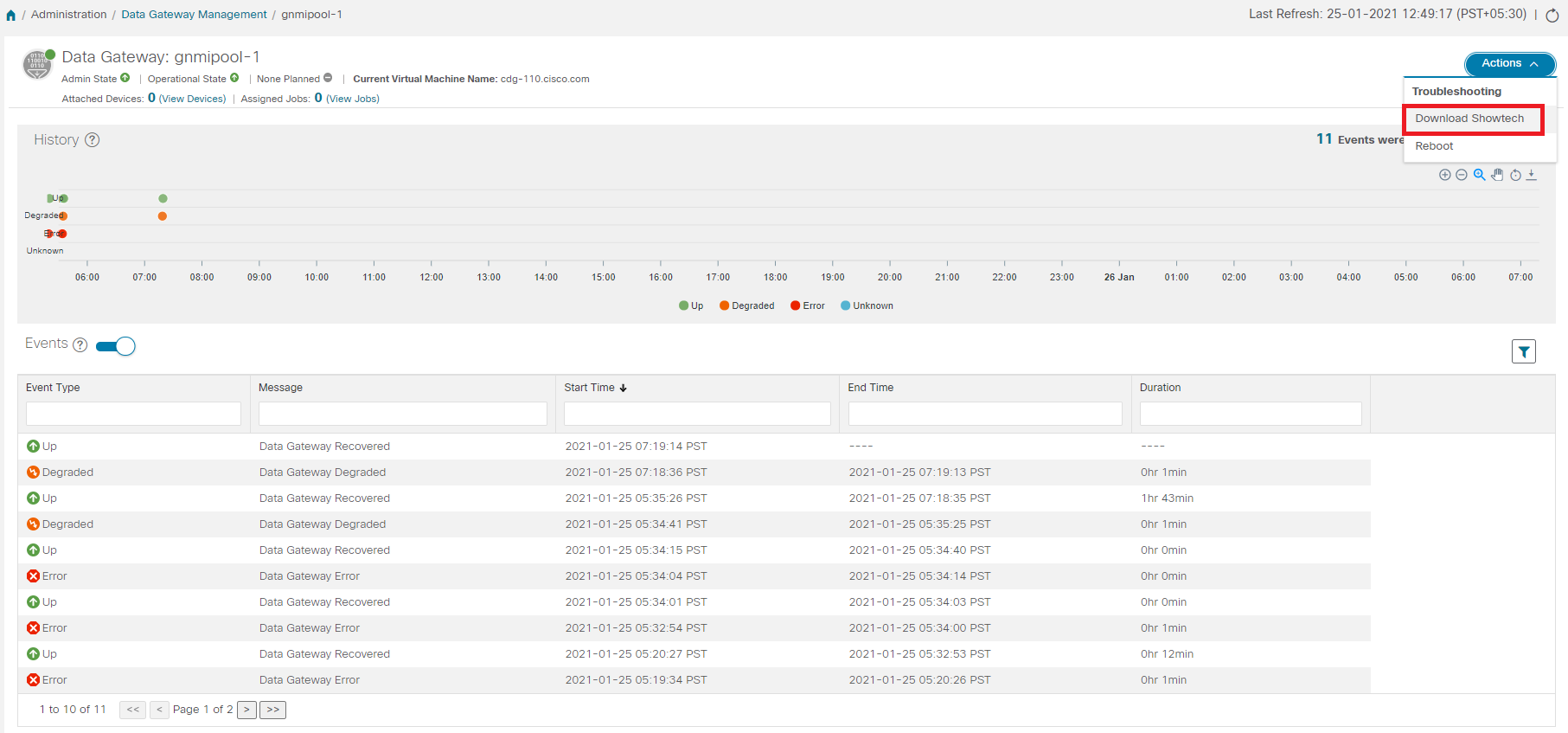

Crosswork Data Gateway の UI の概要

Cisco Crosswork Data Gateway の管理ビューを開くには、Cisco Crosswork にログインし、左側のナビゲーションバーから を選択します。

[Data Gateway の管理(Data Gateway Management)] ページには、次の 3 つのタブがあります。

-

Data Gateways:ネットワーク内の仮想 Cisco Crosswork Data Gateway の詳細を表示します。このタブから Data Gateway にデバイスを接続または切断できます。

-

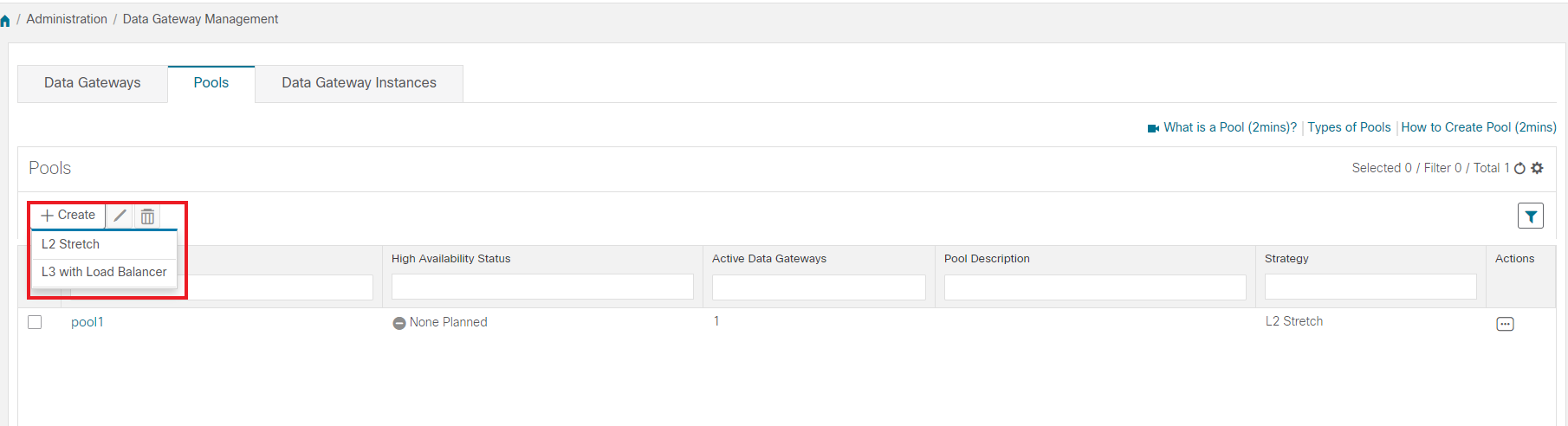

[プール(Pools)]:Cisco Crosswork Data Gateway プールを管理します。

-

[データゲートウェイインスタンス(Data Gateways Instances)]:物理的な Cisco Crosswork Data Gateway インスタンスを管理します。

ドーナツグラフの可視化の横にある凡例をクリックして、テーブルをフィルタリングできます。たとえば、管理状態が [アップ(Up)] になっているプールを表示するには、[管理状態(Administration State)] チャートの横にある [アップ(Up)] アイコンをクリックします。テーブルは、[アップ(Up)] 状態のプールをフィルタリングします。

テーブルに表示する必要がある列を選択するには、テーブルの右上隅にある [設定(Settings)] アイコンをクリックし、関連するチェックボックスをオンにします。列を非表示にするには、チェックボックスをオフにします。

Crosswork Data Gateway UI のすべてのテーブルでは、空のフィールドをクリックし、メニューから [すべて選択(Select all)] を選択することで、項目を複数選択できます。選択したすべての項目がテーブルに表示されます。選択を解除するには、選択した項目の横にある [X] アイコンをクリックします。

次の表では、[データゲートウェイの管理(Data Gateway Management)] ページのさまざまな列について説明します。

|

カラム |

説明 |

||

|---|---|---|---|

|

動作状態(Operational State) |

Cisco Crosswork Data Gateway インスタンスの動作状態。 Crosswork Data Gateway インスタンスの動作状態は次のとおりです。

|

||

|

管理状態(Administration State) |

Cisco Crosswork Data Gateway インスタンスの管理状態。

|

||

|

高可用性のステータス(High Availability Status) |

Crosswork Data Gateway の高可用性のステータスは次のいずれかです。

|

||

|

デバイス(Devices) |

Cisco Crosswork Data Gateway のプールに接続されているデバイスの数。 |

||

|

Name |

Cisco Crosswork Data Gateway インスタンスの名前。 名前の横にある

インスタンス名をクリックして、Crosswork Data Gateway のバイタルページを開きます。このページには、Crosswork Data Gateway の動作と正常性の概要が表示されます。 |

||

|

プール名(Pool Name) |

Crosswork Data Gateway プールの名前。プール名をクリックすると、Crosswork Data Gateway のバイタルページが開きます。 |

||

|

停止履歴(Outage History) |

Cisco Crosswork Data Gateway インスタンスの 14 日間の停止履歴。 1 日の状態集約は、[エラー(Error)]、[低下(Degraded)]、[アップ(Up)]、[不明(Unknown)]、[準備中(Not Ready)] の優先順位で実行されます。 たとえば、Crosswork Data Gateway インスタンスが [不明(Unknown)] から [低下(Degraded)] の後、[アップ(Up)] になった場合、当日は [低下(Degraded)] の色(オレンジ)で表示されます。これは、[アップ(Up)] や [不明(Unknown)] よりも [低下(Degraded)] のほうが優先されるためです。 Crosswork Data Gateway がその日の任意の時点で [エラー(Error)] 状態になった場合、タイルは赤になります。Data Gateway が [エラー(Error)] ではなく、[低下(Degraded)] 状態の場合、そのタイルはオレンジ色になります。DG が [エラー(Error)] または [低下(Degraded)] 状態ではなく、[アップ(Up)] のみであった場合、タイルは緑色です。 |

||

|

平均可用性(Average Availability) |

Cisco Crosswork Data Gateway インスタンスの正常性を示す値。このパーセンテージは、最初のイベントの開始時刻と最後のイベントの終了時刻の間に、Crosswork Data Gateway が稼働状態であった合計時間(ミリ秒単位)として計算されます。

|

||

|

データゲートウェイインスタンス名(Data Gateway Instance Name) |

Crosswork Data Gateway インスタンスをプールに追加するときに自動的に作成される Cisco Crosswork Data Gateway の名前。 インスタンス名の横にある

[追加のインターフェイスロール情報(Additional Interface Role Information)] では、Crosswork Data Gateway で使用できるインターフェイスロールについて説明します。 |

||

|

接続デバイス数(Attached Device Count) |

Cisco Crosswork Data Gateway のプールに接続されているデバイスの数を示します。 |

||

|

PDG識別子(PDG Identifier) |

Cisco Crosswork Data Gateway インスタンスの一意の識別子。 |

||

|

アクション(Actions) |

|

[Crossworkホーム(Crosswork Home)] ページ > [ダッシュボード(Dashboard)] で Crosswork Data Gateway ダッシュレットを設定できます。ダッシュボードでは、ダッシュレットをカスタマイズして、Crosswork Data Gateway インスタンスとプールの概要を表示できます。ダッシュボードの使用の詳細については、ダッシュボードでのクイックビューの取得を参照してください。

![[デバイスの接続(Attach Devices)] ウィンドウ](/c/dam/en/us/td/i/400001-500000/470001-480000/472001-473000/472147.png)

![[データゲートウェイ(Data Gateway)] ウィンドウ](/c/dam/en/us/td/i/400001-500000/470001-480000/472001-473000/472148.png)

![[Crosswork Data Gatewayの正常性(Crosswork Data Gateway Health)] ウィンドウ](/c/dam/en/us/td/i/400001-500000/460001-470000/462001-463000/462026.png)

![[サービスステータス(Service Status)] ウィンドウ](/c/dam/en/us/td/i/400001-500000/460001-470000/468001-469000/468189.png)

![[データゲートウェイの管理(Data Gateway Management)] - [HAプールの編集(Edit HA Pool)]](/c/dam/en/us/td/i/400001-500000/470001-480000/472001-473000/472149.png)

![[データゲートウェイ(Data Gateways)] ウィンドウ](/c/dam/en/us/td/i/400001-500000/460001-470000/462001-463000/462025.png)

![[接続デバイスの移動(Move Attached Devices)] ウィンドウ](/c/dam/en/us/td/i/400001-500000/450001-460000/456001-457000/456716.png)

![[デバイスの切断(Detach Devices)] ウィンドウ](/c/dam/en/us/td/i/400001-500000/470001-480000/472001-473000/472146.png)

アイコンをクリックすると、選択した Crosswork Data Gateway に接続されているデバイスのリストが表示されます。

アイコンをクリックすると、選択した Crosswork Data Gateway に接続されているデバイスのリストが表示されます。

![[データゲートウェイインスタンス(Data Gateway Instances)] ウィンドウ](/c/dam/en/us/td/i/400001-500000/450001-460000/456001-457000/456718.png)

![[データゲートウェイインスタンス(Data Gateway Instances)] ウィンドウ](/c/dam/en/us/td/i/400001-500000/450001-460000/456001-457000/456719.png)

![[メンテナンスに切り替え(Switch to Maintenance)] ポップアップウィンドウ](/c/dam/en/us/td/i/400001-500000/450001-460000/456001-457000/456720.png)

![[データゲートウェイの削除確認(Delete Data Gateway Confirmation)] ダイアログボックス](/c/dam/en/us/td/i/400001-500000/450001-460000/456001-457000/456723.png)

![[データ送信先(Data Destinations)] ウィンドウ](/c/dam/en/us/td/i/400001-500000/460001-470000/468001-469000/468190.png)

![[接続先の追加(Add Destination)] ウィンドウ](/c/dam/en/us/td/i/400001-500000/460001-470000/468001-469000/468195.png)

![[システムデバイスパッケージ(System Device Packages)] ウィンドウ](/c/dam/en/us/td/i/400001-500000/460001-470000/468001-469000/468191.png)

ボタンをクリックします。

ボタンをクリックします。

![[グローバルパラメータ(Global Parameters)] ウィンドウ](/c/dam/en/us/td/i/400001-500000/460001-470000/468001-469000/468192.png)

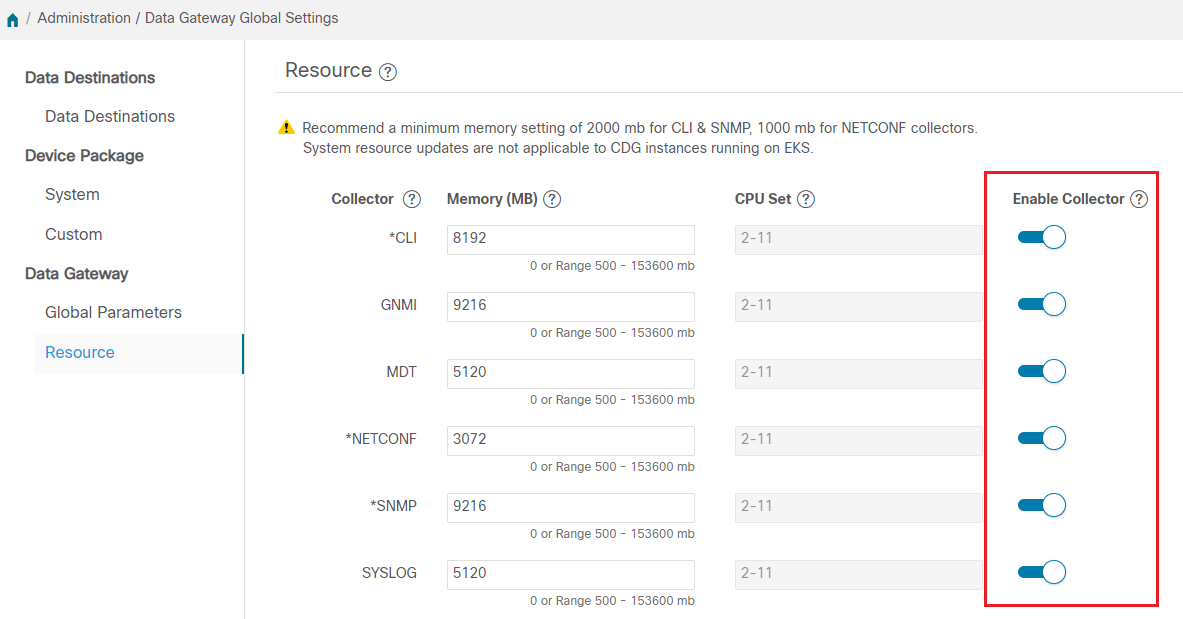

![[リソース(Resource)] ウィンドウ](/c/dam/en/us/td/i/400001-500000/470001-480000/473001-474000/473012.png)

![[証明書の追加(Add Certificate)] ウィンドウ](/c/dam/en/us/td/i/400001-500000/450001-460000/458001-459000/458140.png)

![[証明書(Certificate)] ウィンドウ](/c/dam/en/us/td/i/400001-500000/450001-460000/458001-459000/458141.png)

![[デバイスの詳細の編集(Edit Device Details)] ウィンドウ](/c/dam/en/us/td/i/400001-500000/470001-480000/477001-478000/477606.png)

![[ジョブの詳細(Job Details)] ウィンドウ](/c/dam/en/us/td/i/400001-500000/450001-460000/456001-457000/456737.png)

![[デバイスの選択(Select Devices)] ウィンドウ](/c/dam/en/us/td/i/400001-500000/450001-460000/456001-457000/456738.png)

![[センサーの詳細(Sensor Details)] ウィンドウ](/c/dam/en/us/td/i/400001-500000/450001-460000/456001-457000/456739.png)

![[CLIパスの追加(Add CLI Path)] ダイアログボックス](/c/dam/en/us/td/i/400001-500000/450001-460000/456001-457000/456742.png)

![[デバイスパッケージセンサーの追加(Add Device Package Sensor)] ダイアログボックス](/c/dam/en/us/td/i/400001-500000/450001-460000/456001-457000/456743.png)

![[センサーの詳細(Sensor Details)] ウィンドウ](/c/dam/en/us/td/i/400001-500000/450001-460000/456001-457000/456744.png)

![[SNMP MIBの追加(Add SNMP MIB)] ダイアログボックス](/c/dam/en/us/td/i/400001-500000/450001-460000/456001-457000/456745.png)

![[デバイスパッケージセンサーの追加(Add Device Package Sensor)] ダイアログボックス](/c/dam/en/us/td/i/400001-500000/450001-460000/456001-457000/456746.png)

![[Showtechのダウンロード(Download Showtech)] ポップアップウィンドウ](/c/dam/en/us/td/i/400001-500000/450001-460000/456001-457000/456722.png)

![[データゲートウェイ(Data Gateway)] - [再起動(Reboot)]](/c/dam/en/us/td/i/400001-500000/450001-460000/456001-457000/456724.png)

![[ゲートウェイの再起動(Reboot Gateway)] ポップアップウィンドウ](/c/dam/en/us/td/i/400001-500000/450001-460000/456001-457000/456725.png)

![[ログレベルの変更(Change Log Level)] ウィンドウ](/c/dam/en/us/td/i/400001-500000/460001-470000/462001-463000/462029.png)

フィードバック

フィードバック