Cisco Crosswork インフラストラクチャの要件

ここでは、Cisco Crosswork のインストールの要件について説明します。

4.0 リリースの Crosswork クラスタは、ハイブリッド構成で動作する 3 つ以上の VM で構成されます。これは、一般的なネットワークでアプリケーションをサポートするために必要な最小限の設定です。必要に応じて、ネットワークの要件に合わせて、または他のアプリケーションの導入に合わせて、後でワーカーノードを追加して展開を拡張できます。

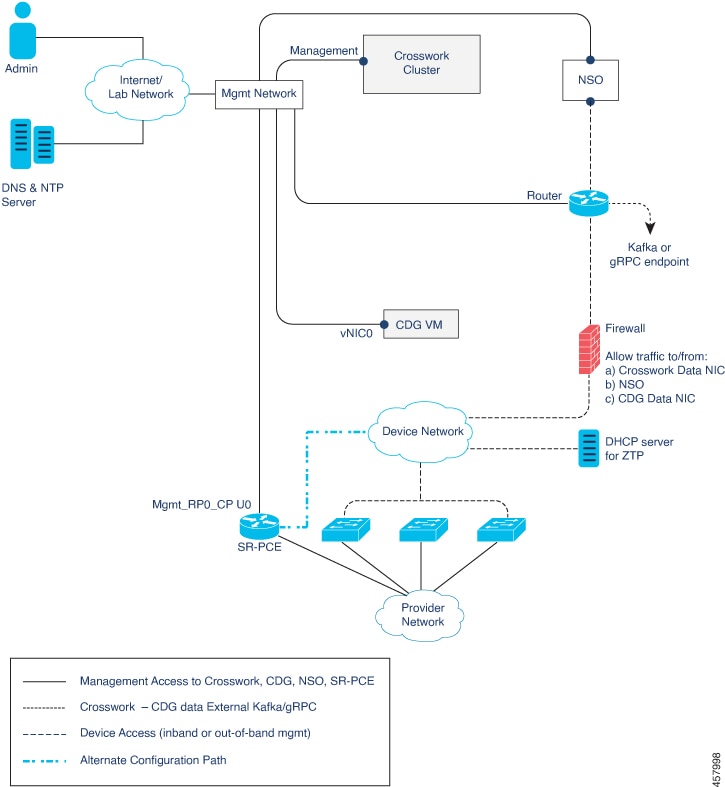

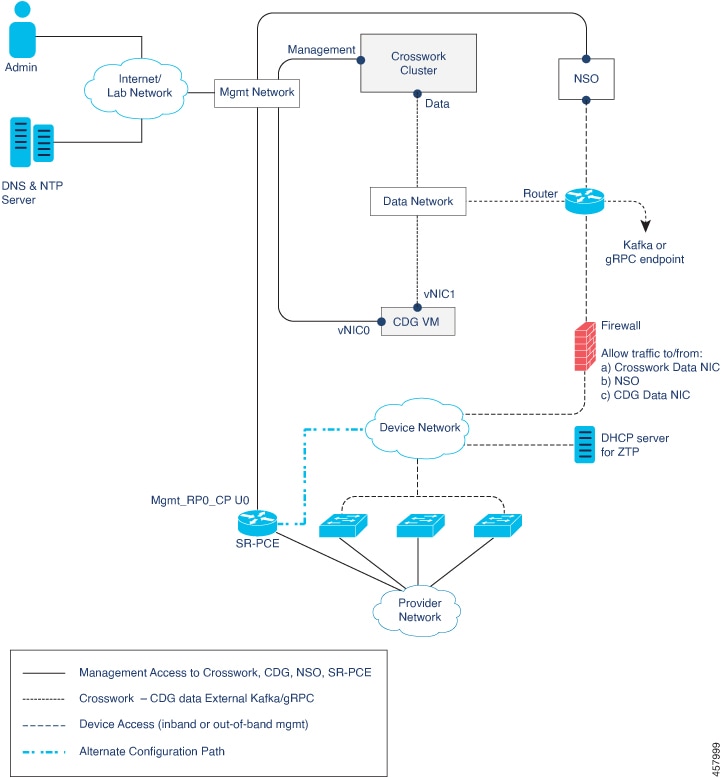

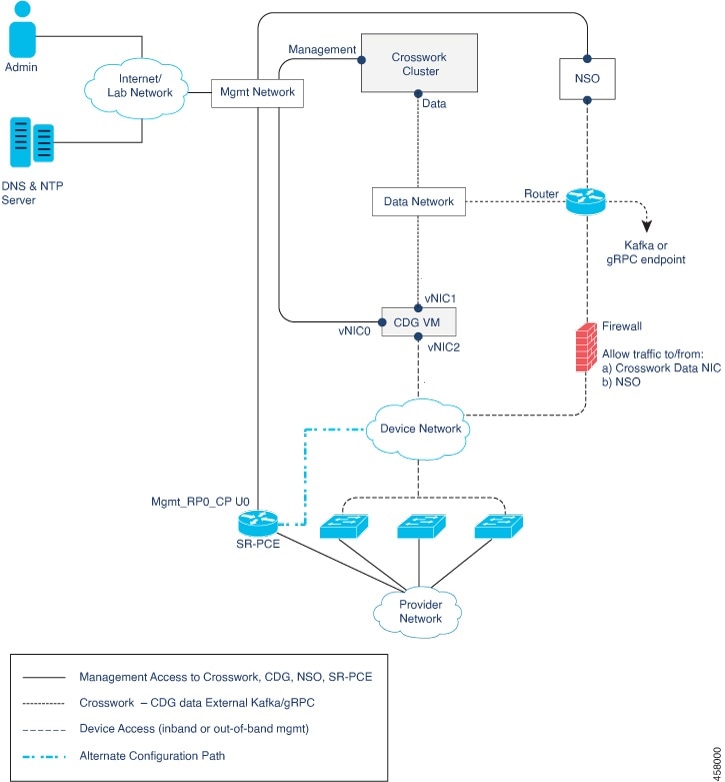

また、Crosswork Data Gateway を展開するには、1 つ以上の VM が必要です。この設定は、使用例でより多くのリソースが必要であり、Crosswork Data Gateway の高可用性(HA)をサポートする必要があると判断された場合に、リソースを追加することで拡張できます。

NSO を実行するために必要なデータセンターリソースについては、 『NSO installation Guide』で説明し、このドキュメントでは説明しません。

データセンターの要件

Cisco Crosswork は、vCenter が管理するデータセンターまたは Cisco CSP に展開できます。展開を支援するために、シスコはクラスタインストールツールを開発しました。このツールは、両方の環境で機能します。ただし、このセクションで後述するツールには制限があります。

(注) |

インストールを完了するには、インストーラを実行するマシンが Cisco Crosswork クラスタにネットワーク接続している必要があります。この必須要件を満たすことができない場合は、手動でクラスタをインストールする必要があります。手動インストールの詳細については、Cisco Crosswork の手動インストールを参照してください。 |

VMware データセンターの要件

ここでは、VMware vCenter に Cisco Crosswork をインストールするためのデータセンターの要件について説明します。

(注) |

クラスタインストーラを使用して Cisco Crosswork をインストールする場合は、次の要件が必須です。vCenter データセンターがこれらの要件を満たしていない場合は、VM を個別に展開する必要があり、VM 間で接続を手動で確立する必要があります。 |

-

VMware vSphere 6.5 以降

-

vCenter Server 6.5 Update 2d 以降(ESXi 6.5 Update 2 がホストにインストールされている)、または vCenter Server 6.7 Update 3g 以降(ESXi 6.7 Update 1 がホストにインストールされている)

-

すべての物理ホストマシンは同じ VMware データセンター内で編成する必要があります。また、すべてのクラスタノードを単一の物理ホストに展開することは可能ですが(要件を満たしている場合)、ノードは複数の物理ホストに分散することを推奨します。

-

Crosswork の管理およびデータのネットワークに必要なネットワークは、データセンター内で構築および設定し、L2 通信を許可する必要があります。Crosswork VM をホストするすべての物理ホストマシンでこれらのネットワークを使用するには、1 組のネットワーク名が必要です。

-

VRRP の使用を許可するには、DVS ポートグループを次のように不正転送設定を許可するように設定する必要があります。

プロパティ 値 無差別モード(Promiscuous mode)

拒否(Reject)

MAC アドレスの変更(MAC address changes)

拒否(Reject)

不正転送(Forged transmits)

承認(Accept)

-

vCenter へのアクセスに使用するユーザアカウントに次の権限があることを確認します。

-

VM(プロビジョニング):複製する VM で VM を複製します。

-

VM(プロビジョニング):ゲスト オペレーティング システムをカスタマイズする場合は、VM または VM フォルダをカスタマイズします。

-

VM(プロビジョニング):ゲスト オペレーティング システムをカスタマイズする場合は、ルート vCenter サーバのカスタマイズ仕様を参照してください。

-

VM(インベントリ):データセンターまたは VM フォルダの既存の VM から作成します。

-

VM(設定):データセンターまたは VM フォルダに新しいディスクを追加します。

-

リソース:接続先ホスト、クラスタ、またはリソースプールのリソースプールに VM を割り当てます。

-

データストア:接続先データストアまたはデータストアフォルダに領域を割り当てます。

-

ネットワーク:VM を割り当てるネットワークを割り当てます。

-

プロファイル駆動型ストレージ(クエリ):この権限設定は、DC ツリーレベルのルートで許可する必要があります。

-

-

また、vCenter ストレージ制御を有効にすることを推奨します。

CSP データセンターの要件

この項では、Cisco Cloud Services Platform(CSP)に Cisco Crosswork をインストールするためのデータセンターの要件について説明します。

-

Cisco CSP リリース 2.8.0.276

-

許可されたハードウェアのリスト:

UCSC-C220-M4S, UCSC-C240-M4SX

N1K-1110-X、N1K-1110-S

CSP-2100、CSP-2100-UCSD、CSP-2100-X1、CSP-2100-X2

CSP-5200、CSP-5216、CSP-5228

CSP-5400、CSP-5436、CSP-5444、CSP-5456

-

CSP ホストまたはクラスタがセットアップされ、少なくとも 2 つの物理イーサネット インターフェイスがインストールされ、1 つは管理ネットワークに、もう 1 つはデータネットワークに接続されます。

VM ホストの要件

この項では、VM ホストの要件について説明します。

|

要件 |

説明 |

||

|---|---|---|---|

|

CPU/メモリ/ストレージプロファイル(VM 単位) |

データセンターのホストプラットフォームは、次の最小構成の 3 つの VM に対応する必要があります(VMware vCenter と Cisco CSP に適用可能)。 VMware vCenter:

Cisco CSP:

以下に注意してください。

|

||

|

追加ストレージ |

Crosswork OVA(vCenter の場合)、または各 CSP ノードの Crosswork QCOW2 イメージ(CSP の場合)は(約)10 GB のストレージが必要です。 |

||

|

ネットワーク接続 |

実稼働環境への展開では、管理ネットワーク用とデータネットワーク用のデュアルインターフェイスを使用することを推奨します。 最適なパフォーマンスを得るには、管理ネットワークとデータネットワークでは 10 Gbps 以上で設定されたリンクを使用する必要があります。 |

||

|

IP アドレス |

2 つの IP サブネット(1 つは管理ネットワーク用、1 つはデータネットワーク用)で、それぞれに 4 つ以上の割り当て可能な IP アドレス(IPv4 または IPv6)が許可されます。仮想 IP(VIP)アドレスを使用してクラスタにアクセスした後、クラスタ内の VM ごとに 3 つの IP アドレスを使用します。展開にワーカーノードが必要な場合は、ワーカーノードごとに管理とデータの IP アドレスが必要です。

|

||

|

NTP サーバ |

使用する NTP サーバの IPv4 または IPv6 アドレスまたはホスト名。複数の NTP サーバを入力する場合は、それぞれをスペースで区切ります。これらは、ネットワーク全体で Crosswork アプリケーションの VM クロック、デバイス、クライアント、およびサーバを同期するために使用するものと同じ NTP サーバである必要があります。

|

||

|

DNS サーバ |

使用する DNS サーバの IPv4 または IPv6 アドレス。これらは、ネットワーク全体でホスト名を解決するために使用する DNS サーバと同じである必要があります。

|

||

|

DNS 検索ドメイン |

DNS サーバで使用する検索ドメイン(cisco.com など)。検索ドメインは 1 つのみ設定できます。 |

特記事項

-

Kubernetes は Crosswork アプリケーション VM 内で実行され、コンテナ化に Docker を使用します。コンテナの数は、アプリケーションが追加または削除されると変わります。

-

Crosswork プラットフォーム インフラストラクチャでは、デュアルスタック構成はサポートされていません。したがって、環境のアドレスはすべて IPv4 または IPv6 のいずれかである必要があります。

ポート要件

一般的なポリシーとして、不要なポートを無効にする必要があります。開いているすべてのリスニングポートのリストを表示するには、任意のCrosswork クラスタ VM に Linux CLI の管理者ユーザとしてログインし、netstat -aln コマンドを実行します。

Cisco Crosswork が正しく動作するには、次のポートが必要です。

| ポート | プロトコル | 使用方法 |

|---|---|---|

|

22 |

TCP |

リモート SSH トラフィック |

|

111 |

TCP/UDP |

GlusterFS(ポートマッパー) |

|

179 |

TCP |

Calico BGP(Kubernetes) |

|

500 |

UDP |

IPSec |

|

2379/2380 |

TCP |

Kubernetes etcd |

|

4500 |

UDP |

IPSec |

|

6443 |

TCP |

kube-apiserver(Kubernetes) |

|

9100 |

TCP |

Kubernetes メタモニタリング |

|

10250 |

TCP |

kubelet(Kubernetes) |

|

24007 |

TCP |

GlusterFS |

|

30603 |

TCP |

ユーザインターフェイス(NGINX サーバはポート 443 でセキュア接続をリッスンします) |

|

30604 |

TCP |

NGINX サーバのクラシック ゼロ タッチ プロビジョニング(クラシック ZTP)に使用されます。 |

|

30606 |

TCP |

Docker レジストリ |

|

30607 |

TCP |

Crosswork Data Gateway のバイタルコレクション |

|

30608 |

TCP |

Data Gateway VM を使用した Data Gateway gRPC チャネル |

|

30617 |

TCP |

ZTP サーバのセキュア ゼロ タッチ プロビジョニング(セキュア ZTP)に使用されます。 |

|

30649 |

TCP |

Crosswork Data Gateway の収集ステータスを設定およびモニタします。 |

|

30650 |

TCP |

Data Gateway VM で実行されている astack-client を含む astack gRPC チャネル |

|

30993、30994、30995 |

TCP |

収集されたデータを Crosswork Kafka の接続先に送信する Crosswork Data Gateway。 |

|

49152:49170 |

TCP |

GlusterFS |

| ポート | プロトコル | 使用法 |

|---|---|---|

|

7 |

TCP/UDP |

ICMP を使用したエンドポイントの検出。 |

|

22 |

TCP |

管理対象デバイスとの SSH 接続の開始。 |

|

53 |

TCP/UDP |

DNS への接続 |

|

123 |

UDP |

ネットワーク タイム プロトコル(NTP) |

|

830 |

TCP |

NETCONF の開始 |

|

2022 |

TCP |

Crosswork と Cisco NSO 間の通信に使用されます(NETCONF の場合)。 |

|

8080 |

TCP |

REST API から SR-PCE へ |

|

8888 |

TCP |

Crosswork と Cisco NSO 間の通信に使用されます(HTTPS の場合)。 |

|

20243 |

TCP |

DLM と Cisco NSO 間の通信用に DLM 機能パックによって使用されます。 |

|

20244 |

TCP |

Cisco NSO でパッケージのリロードシナリオ中に DLM 機能パックリスナーを内部的に管理するために使用されます。 |

サポートされる Web ブラウザ

次の Web ブラウザが Cisco Crosswork でサポートされています。

推奨される表示解像度は 1600 x 900 ピクセル以上(最小:1366 x 768)です。

| ブラウザ | バージョン |

|---|---|

|

Google Chrome (推奨) |

75 以降 |

|

Mozilla Firefox |

70 以降 |

サポートされているブラウザを使用することに加えて、Crosswork アプリケーション内の地理的マップ情報にアクセスするすべてのクライアントデスクトップは、標準的な HTTPS ポート 443 を使用して、mapbox.com マップデータの URL に直接アクセスできる必要があります。Crosswork アプリケーションのユーザガイドの「Configure Geographical Map Settings」で説明されているように、別のマップデータプロバイダーを選択した場合も、同様のガイダンスが適用されることがあります。

フィードバック

フィードバック