- マニュアルの概要

- クイック スタート手順

- FWSM について

- Firewall Services Module を使用する ためのスイッチの設定

- Firewall Services Module の接続およ び設定の管理

- セキュリティ コンテキストの設定

- ファイアウォール モードの設定

- インターフェイス パラメータの設定

- 基本設定

- IP ルーティングおよび DHCP サービス の設定

- IPv6 の設定

- アクセス リストでのトラフィックの 識別

- ネットワーク アクセスの許可または 拒否

- NAT の設定

- フェールオーバーの設定

- AAA サーバとローカル データベース の設定

- ネットワーク アクセスへの AAA の 適用

- フィルタリング サービスの適用

- ARP 検査およびブリッジング パラメー タの設定

- モジュラ ポリシー フレームワークの 使用

- ネットワーク攻撃の回避

- アプリケーション レイヤ プロトコル 検査の適用

- 管理アクセスの設定

- ソフトウェア、ライセンス、および設 定の管理

- FWSM のモニタリング

- FWSM のトラブルシューティング

- 仕様

- 設定例

- CLI の使用

- アドレス、プロトコル、およびポート

- 用語集

- 索引

Catalyst 6500 シリーズ スイッチ/Cisco 7600 シリーズ ルータ Firewall Services Module コンフィギュレーション ガイド Release 3.1(1)

偏向のない言語

この製品のマニュアルセットは、偏向のない言語を使用するように配慮されています。このマニュアルセットでの偏向のない言語とは、年齢、障害、性別、人種的アイデンティティ、民族的アイデンティティ、性的指向、社会経済的地位、およびインターセクショナリティに基づく差別を意味しない言語として定義されています。製品ソフトウェアのユーザーインターフェイスにハードコードされている言語、RFP のドキュメントに基づいて使用されている言語、または参照されているサードパーティ製品で使用されている言語によりドキュメントに例外が存在する場合があります。シスコのインクルーシブランゲージに対する取り組みの詳細は、こちらをご覧ください。

翻訳について

このドキュメントは、米国シスコ発行ドキュメントの参考和訳です。リンク情報につきましては、日本語版掲載時点で、英語版にアップデートがあり、リンク先のページが移動/変更されている場合がありますことをご了承ください。あくまでも参考和訳となりますので、正式な内容については米国サイトのドキュメントを参照ください。

- Updated:

- 2017年5月28日

章のタイトル: FWSM のトラブルシューティング

FWSM のトラブルシューティング

この章では、FWSMのトラブルシューティングの手順について説明します。内容は次のとおりです。

•![]() 「設定のテスト」

「設定のテスト」

•![]() 「一般的な問題」

「一般的な問題」

設定のテスト

ここでは、シングルモードのFWSM、または各セキュリティ コンテキストについて、接続テストを行う手順について説明します。FWSMのインターフェイスに ping を実行する方法、および 1 つのインターフェイス上のホストから他のインターフェイス上のホストに ping を実行する方法を示しています。

トラブルシューティングでは、ping およびデバッグに関するメッセージだけをイネーブルにすることを推奨します。FWSMのテストが終了したら、「テスト設定のディセーブル化」の手順に従ってください。

•![]() 「ICMP デバッグ メッセージおよびシステム メッセージのイネーブル化」

「ICMP デバッグ メッセージおよびシステム メッセージのイネーブル化」

ICMP デバッグ メッセージおよびシステム メッセージのイネーブル化

デバッグ メッセージおよびシステム メッセージは、ping が失敗した原因を判別する場合に役立ちます。FWSMには、FWSMのインターフェイスへの ping に関する ICMP デバッグ メッセージだけが表示されます。FWSM経由で他のホストに宛てた ping のメッセージは表示されません。デバッグ メッセージおよびシステム メッセージをイネーブルにする手順は、次のとおりです。

ステップ 1![]() 次のコマンドを入力して、FWSMのインターフェイスへの ping に関する ICMP パケット情報が表示されるように設定します。

次のコマンドを入力して、FWSMのインターフェイスへの ping に関する ICMP パケット情報が表示されるように設定します。

ステップ 2![]() 次のコマンドを入力して、Telnet または SSH セッションにシステム メッセージが送信されるように設定します。

次のコマンドを入力して、Telnet または SSH セッションにシステム メッセージが送信されるように設定します。

または、 logging buffer debug コマンドを使用してメッセージをバッファに送信し、あとで show logging コマンドを使用して表示することもできます。

ステップ 3![]() 次のコマンドを入力して、使用する Telnet または SSH セッションにシステム メッセージが送信されるように設定します。

次のコマンドを入力して、使用する Telnet または SSH セッションにシステム メッセージが送信されるように設定します。

ステップ 4![]() 次のコマンドを入力して、システム メッセージをイネーブルにします。

次のコマンドを入力して、システム メッセージをイネーブルにします。

次に、外部ホスト(209.165.201.2)からFWSMの外部インターフェイス(209.165.201.1)への ping に成功した例を示します。

この例には、ICMP パケット長(32 バイト)、ICMP パケット ID(1)、および ICMP シーケンス番号が示されています(ICMP シーケンス番号は 0 から開始され、要求が送信されるごとに増分されます)。

FWSMのインターフェイスへの ping の実行

FWSMのインターフェイスが動作していて実行中であり、FWSMと接続先ルータのルーティングが正しく実行されているかどうかをテストするには、FWSMのインターフェイスに ping を実行します。FWSMのインターフェイスに ping を実行する手順は、次のとおりです。

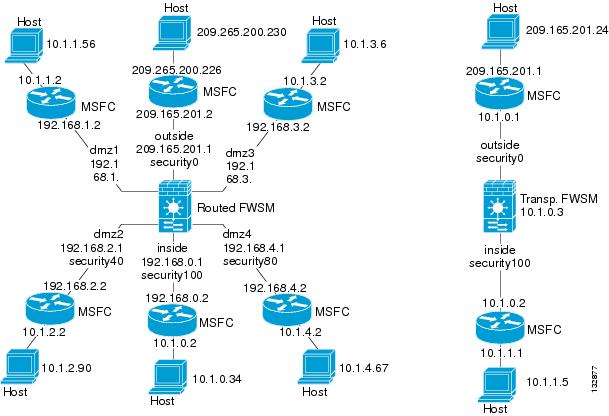

ステップ 1![]() シングルモードFWSM、またはインターフェイス名、セキュリティ レベル、および IP アドレスを明記したセキュリティ コンテキストの接続図を作成します。この接続図には、直接接続されたルータ、およびFWSMに対して ping を実行するルータの反対側のホストも明記する必要があります。この情報は、ここで説明する手順、および「FWSM 経由の ping の実行」の手順で使用します。次に例を示します。

シングルモードFWSM、またはインターフェイス名、セキュリティ レベル、および IP アドレスを明記したセキュリティ コンテキストの接続図を作成します。この接続図には、直接接続されたルータ、およびFWSMに対して ping を実行するルータの反対側のホストも明記する必要があります。この情報は、ここで説明する手順、および「FWSM 経由の ping の実行」の手順で使用します。次に例を示します。

図24-1 インターフェイス、ルータ、およびホストを明記したネットワーク接続図

ステップ 2![]() 直接接続された ルータからFWSMの各インターフェイスに ping を実行します。透過モードの場合は、管理 IP アドレスに ping を送信します。

直接接続された ルータからFWSMの各インターフェイスに ping を実行します。透過モードの場合は、管理 IP アドレスに ping を送信します。

このテストによって、FWSMのインターフェイスがアクティブで、VLAN が正しく設定されているかどうかを確認します。

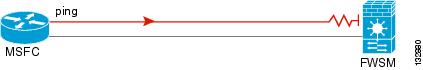

ping に失敗した場合、FWSMのインターフェイスがアクティブでないか、インターフェイスの設定が不正であるか、またはFWSMとルータ間のスイッチがダウンしている可能性があります(図24-2を参照)。失敗した場合、パケットが到達しないので、FWSM上にデバッグ メッセージまたはシステム メッセージは表示されません。

ping がFWSMに到達し、FWSMから応答が返されると、次のようなデバッグ メッセージが表示されます。

ping 応答がルータに返らない場合、スイッチ ループが発生しているか、または IP アドレスが重複している可能性があります(図24-3を参照)。

ステップ 3![]() リモート ホストからFWSMの各インターフェイスに ping を実行します。透過モードの場合は、管理 IP アドレスに ping を送信します。

リモート ホストからFWSMの各インターフェイスに ping を実行します。透過モードの場合は、管理 IP アドレスに ping を送信します。

このテストでは、直接接続されたルータがホストとFWSM間のパケットをルーティングできること、およびFWSMからホストに返されるパケットが正しくルーティングされていることを確認します。

ping に失敗した場合、FWSMに、中継ルータを経由したホストまでのルートが正しく設定されていない可能性があります(図24-4を参照)。この場合、ping に成功したことを示すデバッグ メッセージが表示されますが、システム メッセージ 110001 によりルーティング障害が発生していることが示されます。

FWSM 経由の ping の実行

FWSMのインターフェイスへの ping に成功したら、FWSM経由でトラフィックを正しく転送できるかどうかを確認する必要があります。ルーテッド モードでは、このテストによって、NAT が設定されている場合に正しく実行されるかどうかを確認できます。NAT を使用しない透過モードの場合には、このテストによってFWSMが正しく動作していることを確認します。透過モードで ping に失敗した場合は、Cisco TAC に連絡してください。

異なるインターフェイス上のホスト間で ping を実行する手順は、次のとおりです。

ステップ 1![]() 次のコマンドを入力して、任意の送信元ホストからの ICMP を許可するアクセス リストを追加します。

次のコマンドを入力して、任意の送信元ホストからの ICMP を許可するアクセス リストを追加します。

デフォルトでは、ホストがセキュリティの低いインターフェイスにアクセスする場合、すべてのトラフィックが許可されます。ただし、セキュリティの高いインターフェイスにアクセスするには、前述のアクセス リストが必要です。

ステップ 2![]() 次のコマンドを入力して、各送信元インターフェイスにアクセス リストを割り当てます。

次のコマンドを入力して、各送信元インターフェイスにアクセス リストを割り当てます。

各送信元インターフェイスについて、このコマンドを繰り返します。

ステップ 3![]() 次のコマンドを入力して、ICMP 応答が送信元ホストに戻されるように、ICMP インスペクション エンジンをイネーブルにします。

次のコマンドを入力して、ICMP 応答が送信元ホストに戻されるように、ICMP インスペクション エンジンをイネーブルにします。

または、ICMPACL アクセス リストを宛先インターフェイスに適用して、FWSM経由で ICMP トラフィックを返すことを許可することもできます。

ステップ 4![]() 送信元インターフェイス上のホストまたはルータから、他のインターフェイス上の他のホストまたはルータに ping を実行します。

送信元インターフェイス上のホストまたはルータから、他のインターフェイス上の他のホストまたはルータに ping を実行します。

確認するインターフェイスの各ペアについて、この手順を繰り返します。

ping に成功すると、ルーテッド モードのアドレス変換を確認するシステム メッセージ(305009 または 305011)、および ICMP 接続が確立されたことを示すメッセージ(302020)が表示されます。 show xlate コマンドまたは show conns コマンドを入力して、この情報を表示することもできます。

透過モードで ping に失敗した場合は、Cisco TAC に連絡してください。

ルーテッド モードで ping に失敗した場合、NAT が正しく設定されていない可能性があります(図24-5を参照)。この状況は、NAT 制御をイネーブルにしている場合によく発生します。この場合、NAT 変換に失敗したことを示すシステム メッセージ(305005 または 305006)が表示されます。外部ホストから内部ホストに ping を実行した場合、スタティック変換が設定されていないと(NAT 制御に必要)、メッセージ 106010:deny inbound icmp が表示されます。

(注) FWSMには、FWSMのインターフェイスへの ping に関する ICMP デバッグ メッセージだけが表示されます。FWSM経由で他のホストに宛てた ping のメッセージは表示されません。

図24-5 FWSMのアドレス変換の問題による ping の失敗

テスト設定のディセーブル化

テストが完了したら、FWSM宛て、または FWSM 経由の ICMP を許可し、デバッグ メッセージを出力するテスト用の設定をディセーブルにします。設定をそのまま有効にしておくと、重大なセキュリティ リスクが生じることがあります。また、デバッグ メッセージを生成すると、FWSMのパフォーマンスが遅くなります。

ステップ 1![]() 次のコマンドを入力して、ICMP デバッグ メッセージをディセーブルにします。

次のコマンドを入力して、ICMP デバッグ メッセージをディセーブルにします。

ステップ 2![]() 必要に応じて、次のコマンドを入力して、ロギングをディセーブルにします。

必要に応じて、次のコマンドを入力して、ロギングをディセーブルにします。

ステップ 3![]() 次のコマンドを入力して、ICMPACL アクセス リストを削除し、関連する access-group コマンドを削除します。

次のコマンドを入力して、ICMPACL アクセス リストを削除し、関連する access-group コマンドを削除します。

ステップ 4![]() (任意)ICMP インスペクション エンジンをディセーブルにする場合には、次のコマンドを入力します。

(任意)ICMP インスペクション エンジンをディセーブルにする場合には、次のコマンドを入力します。

FWSM のリロード

マルチモードでは、システム実行スペースからのみリロードできます。次のコマンドを入力して、FWSMをリロードします。

パスワード復旧の実行

ここでは、パスワードを忘れた場合、または AAA 設定が原因でロックアウトされた場合の回復手順について説明します。

•![]() 「アプリケーション パーティションのパスワードおよび AAA 設定の消去」

「アプリケーション パーティションのパスワードおよび AAA 設定の消去」

アプリケーション パーティションのパスワードおよび AAA 設定の消去

パスワードを忘れた場合、または AAA(認証、許可、アカウンティング)設定によってロックアウトされた場合には、パスワードおよび AAA コンフィギュレーションの一部をデフォルト値にリセットできます。この手順を実行するには、メンテナンス パーティションにログインする必要があります。

ステップ 1![]() スイッチのプロンプトで次のコマンドを入力して、現在のアプリケーション ブート パーティションを確認します。

スイッチのプロンプトで次のコマンドを入力して、現在のアプリケーション ブート パーティションを確認します。

モジュールのブート パーティションが、cf:4 または cf:5 として出力されます。このあとの手順で、パスワードを消去するブート パーティションを指定します。

ステップ 2![]() 次のコマンドを入力して、FWSMをメンテナンス パーティションで起動します。

次のコマンドを入力して、FWSMをメンテナンス パーティションで起動します。

ステップ 3![]() 次のコマンドを入力して、FWSMとのセッションを開始します。

次のコマンドを入力して、FWSMとのセッションを開始します。

ステップ 4![]() 次のコマンドを入力して、メンテナンス パーティションに root としてログインします。

次のコマンドを入力して、メンテナンス パーティションに root としてログインします。

ステップ 6![]() 次のコマンドを入力して、ログイン パスワード、イネーブル パスワード、 aaa authentication console コマンド、および aaa authorization command コマンドを消去します。

次のコマンドを入力して、ログイン パスワード、イネーブル パスワード、 aaa authentication console コマンド、および aaa authorization command コマンドを消去します。

パスワードを消去するブート パーティションを指定します。FWSMはデフォルトで、 cf:4 から起動します。ブート パーティションの表示方法の詳細については、ステップ 1を参照してください。

ステップ 7![]() 次のように、画面のプロンプトに従って入力します。

次のように、画面のプロンプトに従って入力します。

メンテナンス パーティション パスワードのリセット

メンテナンス パーティションのパスワードを忘れた場合は、デフォルト値にリセットできます。この場合、アプリケーション パーティションにログインしている必要があります。マルチモードでは、システム実行スペースからのみ、パスワードをリセットできます。

メンテナンス パスワードをリセットするには、次のコマンドを入力します。

その他のトラブルシューティング ツール

FWSMには、Cisco TAC から支援を受けるときに役立つ、他のトラブルシューティング ツールが提供されています。

デバッグ メッセージの表示

デバッグ出力には、CPU 処理の中で高いプライオリティが割り当てられるため、システム性能が低下することがあります。このため、 debug コマンドは、特別な問題のトラブルシューティングを行う場合や、Cisco TAC とのトラブルシューティング セッション中以外は使用しないでください。また、 debug コマンドの実行は、使用中のユーザが少なく、ネットワーク トラフィックが少ないときに行うようにしてください。こうすることにより、デバッグ コマンドの処理のオーバーヘッドによって被る影響が少なくなります。デバッグ メッセージをイネーブルにするときは、『 Catalyst 6500 Series Switch and Cisco 7600 Series Router Firewall Services Module Command Reference 』の debug コマンドの説明を参照してください。

パケットのキャプチャ

接続に関する問題のトラブルシューティングを行ったり、不審な動作をモニタしたりする場合には、パケットのキャプチャが役立つことがあります。FWSMでは、管理トラフィックおよびインスペクション エンジンを含め、汎用プロセッサを通過するトラフィックのパケット情報を追跡できます。(多くの転送トラフィックのように)ネットワーク プロセッサを通過するトラフィックを、FWSMでキャプチャすることはできません。パケット キャプチャ機能を使用する場合には、テクニカルサポートに連絡することを推奨します。『 Catalyst 6500 Series Switch and Cisco 7600 Series Router Firewall Services Module Command Reference 』の capture コマンドの説明を参照してください。

クラッシュ ダンプの表示

FWSMがクラッシュした場合には、クラッシュ ダンプ情報を表示できます。クラッシュ ダンプを解釈する際には、Cisco TAC に連絡することを推奨します。『 Catalyst 6500 Series Switch and Cisco 7600 Series Router Firewall Services Module Command Reference 』の show crashdump コマンドの説明を参照してください。

一般的な問題

ここでは、FWSMの一般的な問題と、解決方法について説明します。

現象 スイッチの CLI からFWSMをリセットすると、システムが常にメンテナンス パーティションで起動される。

考えられる原因 デフォルトのブート パーティションが cf:1 に設定されています。

推奨処置 「デフォルト ブート パーティションの設定」の説明に従って、デフォルトのブート パーティションを変更します。

現象 アプリケーション パーティションと同じパスワードでメンテナンス パーティションにログインできない。

考えられる原因 アプリケーション パーティションとメンテナンス パーティションのパスワード データベースが異なっています。

推奨処置 パーティションに対応するパスワードを使用します。詳細については、「パスワードの変更」を参照してください。

考えられる原因 VLAN がスイッチに設定されていないか、FWSMに割り当てられていません。

推奨処置 VLAN を設定し、「Firewall Services Module への VLAN 割り当て」の説明に従って、FWSMに VLAN を割り当てます。

現象 コンテキスト内で VLAN インターフェイスを設定できない。

考えられる原因 その VLAN はコンテキストに割り当てられていません。

推奨処置 「セキュリティ コンテキストの設定」の説明に従って、コンテキストに VLAN を割り当てます。

現象 MSFC に複数の Switched Virtual Interface(SVI)を追加できない。

考えられる原因 複数の SVI がイネーブルに設定されていません。

推奨処置 「MSFC への SVI の追加」の説明に従って、複数の SVI をイネーブルにします。

現象 FWSMのインターフェイスに Telnet または SSH(セキュア シェル)で接続できない。

考えられる原因 FWSMへの Telnet 接続または SSH 接続がイネーブルに設定されていません。

推奨処置 「Telnet アクセスの許可」または「SSH アクセスの許可」の説明に従って、FWSMへの Telnet 接続または SSH 接続をイネーブルにします。

現象 FWSMのインターフェイスに ping を実行できない。

考えられる原因 FWSMへの ICMP がイネーブルに設定されていません。

推奨処置 「FWSM との ICMP 送受信の許可」の説明に従って、FWSMへの ICMP をイネーブルにします。

現象 アクセス リストで許可されているのに、FWSMから ping を実行できない。

考えられる原因 ICMP インスペクション エンジンがイネーブルに設定されていないか、送信元インターフェイスおよび宛先インターフェイスの両方にアクセス リストが適用されていません。

推奨処置 ICMP はコネクションレス型プロトコルなので、FWSMは戻りトラフィックを自動的には許可しません。応答トラフィックを許可するには、送信元インターフェイスだけでなく宛先インターフェイスにもアクセス リストを適用するか、または ICMP インスペクション エンジンをイネーブルにして、ICMP 接続をステートフル接続として処理します。

現象 セキュリティの高いインターフェイスからセキュリティの低いインターフェイスへのトラフィックが、FWSMを通過しない。

考えられる原因 セキュリティの高いインターフェイスに、トラフィックを許可するアクセス リストが適用されていません。PIX セキュリティ アプライアンスと異なり、FWSMでは、インターフェイス間のトラフィックは自動的には許可されません。

推奨処置 送信元インターフェイスに、トラフィックを許可するアクセス リストを適用します。「拡張アクセス リストの追加」を参照してください。

現象 同じセキュリティ レベルの 2 つのインターフェイス間でトラフィックを転送できない。

考えられる原因 同じセキュリティ レベルのインターフェイス間のトラフィックを許可する機能が、イネーブルに設定されていません。

推奨処置 「同じセキュリティ レベルのインターフェイス間の通信の許可」の説明に従って、この機能をイネーブルにします。

現象 FWSMのフェールオーバーが実行されても、セカンダリ ユニットがトラフィックを転送しない。

フィードバック

フィードバック