セキュアファイアウォールのリモートアクセスVPNサービスを対象としたパスワードスプレー攻撃に対する推奨事項

更新履歴

| 改定 | 発行日 | コメント |

|---|---|---|

7.0 |

26-Oct-2024

|

「関連する動作」セクションを更新し、このドキュメントに関連する最新の脆弱性を追加。 |

6.0 |

20-Sep-2024

|

リモートアクセスVPNでサポートされるバージョンの脅威検出機能を更新。 |

5.0 |

06-Sep-2024

|

「リモートアクセスVPNの脅威検出の設定」の推奨事項を追加。 |

4.0 |

22-Apr-2024

|

「背景説明」と「推奨事項」のセクションを更新。 |

3.0 |

15-Apr-2024

|

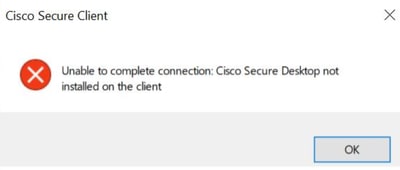

リンクされたCisco Bug ID CSCwj45822、「ホストスキャントークンの枯渇」サブセクション、「RAVPNの強化機能の追加」セクションが追加されました |

2.0 |

01-Apr-2024

|

文書のタイトルを更新し、「IoC」セクションの名前を「異常なパターンが観察される」に変更し、「推奨事項」セクションに詳細を追加。 |

1.0 |

26-Mar-2024

|

初版 |

フィードバック

フィードバック