トラブルシューティングのためのZTNAロギングの設定

はじめに

このドキュメントでは、詳細なZTAのトラブルシューティングログを収集する方法と有効にするタイミングを手順ごとに説明します。

バックグラウンド情報

ユーザ、デバイス、およびアプリケーションを保護するためにゼロトラストアーキテクチャ(ZTA)を採用する組織が増えるにつれて、接続とポリシー適用の問題のトラブルシューティングはますます複雑になっています。従来の境界ベースのモデルとは異なり、ZTAはID、デバイスポスチャ、ネットワークコンテキスト、クラウドベースのポリシーエンジンにわたる複数のリアルタイムの決定に依存します。問題が発生した場合、高レベルのログでは根本原因を特定できないことがよくあります。

詳細なZTAレベルのトレースを収集することは、クライアントの動作、ポリシーの評価、トラフィックの代行受信、およびクラウドサービスのインタラクションを詳細に可視化するうえで重要です。これらのトレースにより、エンジニアは症状に基づくトラブルシューティングの範囲を超えて、アクセス障害、パフォーマンスの低下、または予期しないポリシーの結果につながるイベントの正確なシーケンスを分析できます。

ログの収集

TACケースをオープンする前の事前チェック

これらの事前チェックは、TACチームが問題をより効率的に特定するのに役立ちます。エンジニアに次の情報を提供することで、エンジニアは問題をできるだけ迅速に解決できます。

-

問題は何ですか。また、影響を受けるユーザ数はいくつですか。

-

影響を受けるOSとバージョンは何ですか。

-

問題は一貫しているか、断続的か。断続的な場合は、ユーザ固有のものか、または広範囲のものか。

-

問題は変更後に発生したか、導入後に発生したか。

-

既知のトリガーはありますか。

-

回避策はありますか。

収集するログ

-

DARTバンドル

- ZTNAデバッグトレースモードログ

-

Wiresharkキャプチャ(ループバックを含むすべてのインターフェイス)

-

確認されたエラーメッセージ

-

問題のタイムスタンプ

-

CSC ZTAモジュールステータスのスクリーンショット

-

該当ユーザのユーザ名

次のセクションでは、これらの各ログを有効にして詳細に収集する方法について説明します。

ZTNAデバッグトレースモードの有効化

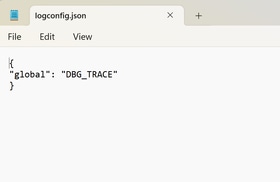

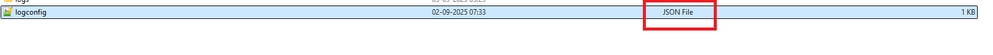

次の詳細情報を含むlogconfig.jsonという名前のファイルを作成します。

{ "global": "DBG_TRACE" }

警告:ファイルがlogconfig.jsonという名前で保存されていることを確認してください。

ファイルを作成したら、オペレーティングシステムに応じて適切な場所に配置します。

-

Windowsの場合:

C:\ProgramData\Cisco\Cisco Secure Client\ZTA -

macOS:

/opt/cisco/secureclient/zta

注:指定したファイルを作成したら、Zero Trust Access Agent(ZTA)サービスを再起動する必要があります(「ZTAサービスの再起動」の手順を確認してください)。 サービスを再起動できない場合は、コンピューターを再起動してください。

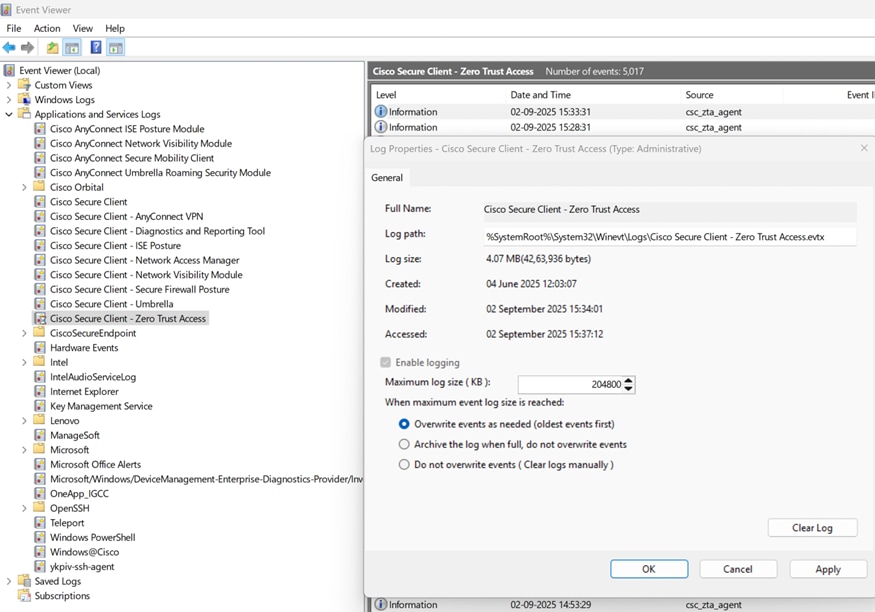

イベントビューアでのZTAログサイズの増加

Windows PCでは、トレースレベルのロギングを有効にした後、手動でZTAログファイルのサイズを増やす必要があります。

イベントビューアを開きます。- 左側のペインで、

Applications and Services Logsの順に展開します。 Cisco Secure Client - Zero Trust Accessを右クリックし、Propertiesを選択します。最大ログサイズ(KB)で、値を204800(200 MBに相当)に設定します。

完了するには、ApplyをクリックしてからOKをクリックします。

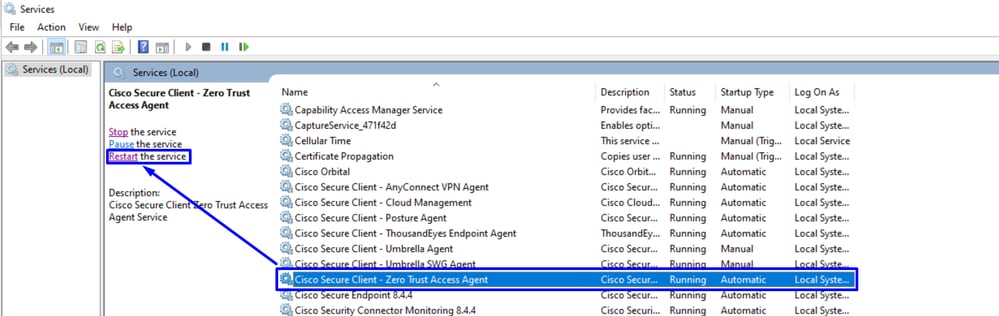

ZTAサービスを再起動しています

Windows

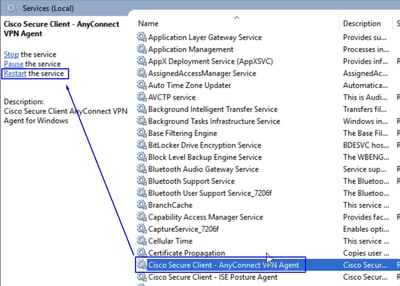

Windows + Rを使用してRun Search書き込みservices.mscを開き、Enterキーを押します。- サービス

Cisco Secure Client - Zero trust Access Agentを見つけて、Restartをクリックします。 完了したら、CSC ZTAモジュールのステータスを確認して、モジュールがアクティブであることを確認します。

注:管理アクセス権がないためにZTAサービスを再起動できない場合は、システムを完全に再起動する必要があります。

MacOS

サービスを停止します。

sudo "/opt/cisco/secureclient/zta/bin/Cisco Secure Client - Zero Trust Access.app/Contents/MacOS/Cisco Secure Client - Zero Trust Access" uninstallサービスを開始します。

open -a "/opt/cisco/secureclient/zta/bin/Cisco Secure Client - Zero Trust Access.app"

注:管理アクセス権がないためにコマンドを実行できないか、ZTAサービスを再起動できない場合は、次の選択肢としてシステムを完全に再起動します。

KDFロギング、パケットキャプチャ、Duoデバッグモード、およびDARTバンドルの有効化

Windows

管理者権限でCMDを開き、次のコマンドを実行します。

"%ProgramFiles(x86)%\Cisco\Cisco Secure Client\acsocktool.exe" -sdf 0x400080152- SysInternalからDebugViewをダウンロードして、KDFログをキャプチャします。

- DebugViewas administratororを実行し、次のメニューオプションを有効にします。

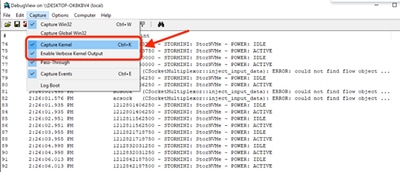

- Captureをクリックします。

Capture Kernelにチェックマークを付けます。- チェックマーク

冗長カーネル出力を有効にします。

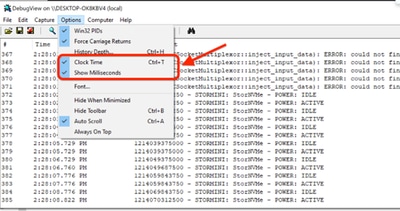

- Options

Clock Timeにチェックマークを付けます。Show Millisecondsにチェックマークを付けます。

-

管理プロンプトでクライアントサービスを再起動します。

net stop csc_vpnagent && net start csc_vpnagentnet stop csc_vpnagent && net start csc_vpnagentserviceが動作しない場合は、services.mscからCisco SecureClientserviceを再起動します。

- デバッグモードでDuoを有効にする

-

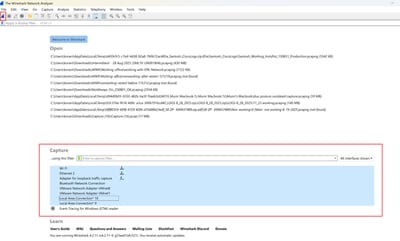

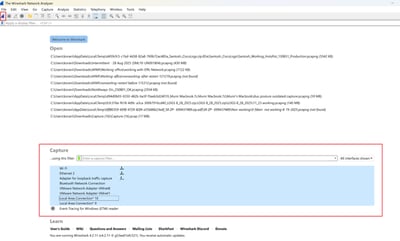

Wiresharkキャプチャを開始します。 -

すべてのインターフェイスを選択し、パケットキャプチャを開始します。

- 問題を再現し、

KDF LogandWireshark Captureを保存して、DARTバンドルをキャプチャする手順に従います。 - 管理者権限で

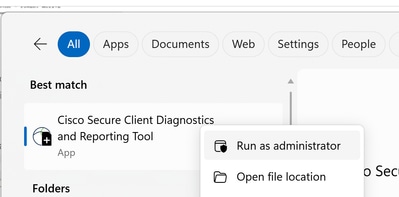

Cisco Secure Client Diagnostics & Reporting Tool(DART)を開きます。

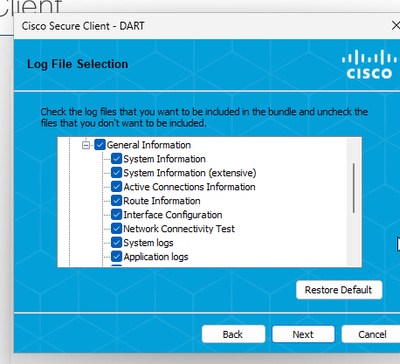

Customをクリックします。System InformationExtensive(システム情報拡張)とNetwork Connectivity Test(ネットワーク接続テスト)を含めます。

- WindowsでKDFロギングを停止するには、次のコマンドを使用します。

"%ProgramFiles(x86)%\Cisco\Cisco Secure Client\acsocktool.exe" -cdf

注:KDFログ、Wiresharkキャプチャ、およびDARTバンドルのすべてのログを収集してTACケースに提出してください。

Windows Powershellコマンドを有効または無効にするには、管理者として実行する必要があります:

#Enable ZTNA Logs

New-Item -Path "C:\ProgramData\Cisco\Cisco Secure Client\ZTA\logconfig.json" -ItemType "file" -Value '{"global" : "DBG_TRACE"}'

Limit-EventLog -LogName "Cisco Secure Client - Zero Trust Access" -MaximumSize 2240000KB

& "C:\Program Files (x86)\Cisco\Cisco Secure Client\acsocktool.exe" -sdf 0x400080152

Restart-Service csc_vpnagent

Restart-Service csc_zta_agent

#Disable ZTNA Logs

Remove-Item -Path "C:\ProgramData\Cisco\Cisco Secure Client\ZTA\logconfig.json"

Limit-EventLog -LogName "Cisco Secure Client - Zero Trust Access" -MaximumSize 6400KB

& "C:\Program Files (x86)\Cisco\Cisco Secure Client\acsocktool.exe" -cdf 0x400080152

Restart-Service csc_vpnagent

Restart-Service csc_zta_agent

MacOS

terminalを開き、次のコマンドチェーンに従ってMacOS上でKDFロギングを有効にします。

サービスを停止します。

sudo "/opt/cisco/secureclient/bin/Cisco Secure Client - AnyConnect VPN Service.app/Contents/MacOS/Cisco Secure Client - AnyConnect VPN Service" uninstallフラグを有効にします。

echo debug=0x400080152 | sudo tee /opt/cisco/secureclient/kdf/acsock.cfgサービスを開始します。

open -a "/opt/cisco/secureclient/bin/Cisco Secure Client - AnyConnect VPN Service.app"- デバッグモードでDuoを有効にします。

-

Wiresharkキャプチャを開始します。 -

すべてのインターフェイスを選択し、パケットキャプチャを開始します。

- 問題を再現し、

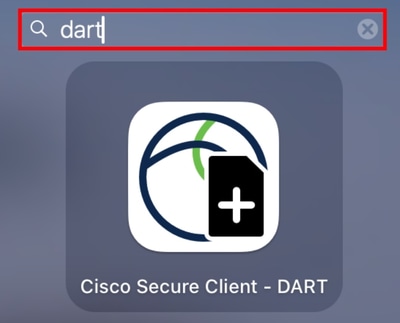

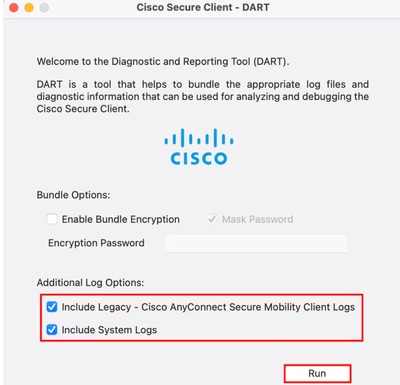

KDF LogandWireshark Captureを保存して、DARTバンドルをキャプチャする手順に従います。 Cisco Secure Client - DARTを開きます。

- 次のオプションにチェックマークを付けます。

include Legacy - Cisco AnyConnectセキュアモビリティクライアントログInclude システムログを使用します。

- [Run] をクリックします。

注:KDFログ、Wiresharkキャプチャ、およびDARTバンドルのすべてのログを収集してTACケースに提出してください。

関連情報

- シスコのテクニカルサポートとダウンロード

- Cisco Secure Accessヘルプセンター

- Cisco SASE設計ガイド

- WindowsおよびMacOS上のセキュアクライアントのKDFログの収集

更新履歴

| 改定 | 発行日 | コメント |

|---|---|---|

2.0 |

30-Mar-2026

|

代替テキストとフォーマットを更新。 |

1.0 |

31-Dec-2025

|

初版 |

フィードバック

フィードバック