はじめに

このドキュメントでは、Firepower 4100セキュリティアプライアンスにCisco Secure Firewall Threat Defense(FTD)ソフトウェアをインストールして登録する方法について説明します。

前提条件

要件

このドキュメントに関する固有の要件はありません。

使用するコンポーネント

このドキュメントの情報は、次のソフトウェアとハードウェアのバージョンに基づいています。

- FXOS 2.16(0.128)およびFTD 7.6.0が稼働するCisco Firepower 4125セキュリティアプライアンス

- 7.6.0が稼働するCisco Secure Firewall Management Center

このドキュメントの情報は、特定のラボ環境にあるデバイスに基づいて作成されました。このドキュメントで使用するすべてのデバイスは、クリアな(デフォルト)設定で作業を開始しています。本稼働中のネットワークでは、各コマンドによって起こる可能性がある影響を十分確認してください。

背景説明

FTDは、次のプラットフォームにインストールできる統合ソフトウェアイメージです。

- プライベートクラウド:

- VMware(ESXi)

- カーネルベースの仮想マシン(KVM)

- オープンスタック

- Cisco HyperFlex

- パブリッククラウド:

- Amazon Web Services(AWS)

- Microsoft Azure

- Google Cloudプラットフォーム

- Oracleクラウドインフラストラクチャ

- Nutanixクラウド

- エクイニクス

設定

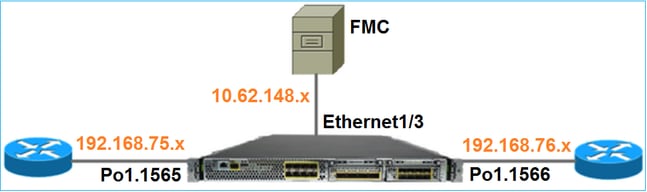

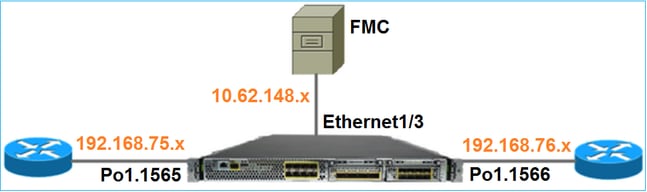

ネットワーク図

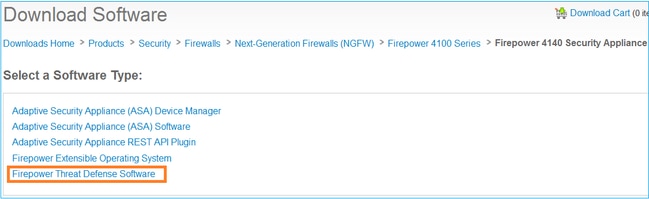

タスク 1.FTD ソフトウェアのダウンロード

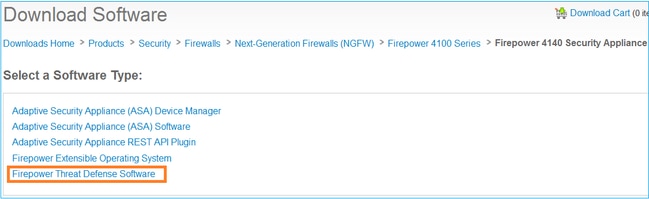

Security > Firewalls > Next-Generation Firewalls (NGFW) > Firepower 4100 Series > Firepower 4125 Security Applianceの順に移動し、次の図に示すようにFirepower Threat Defense Softwareを選択します。

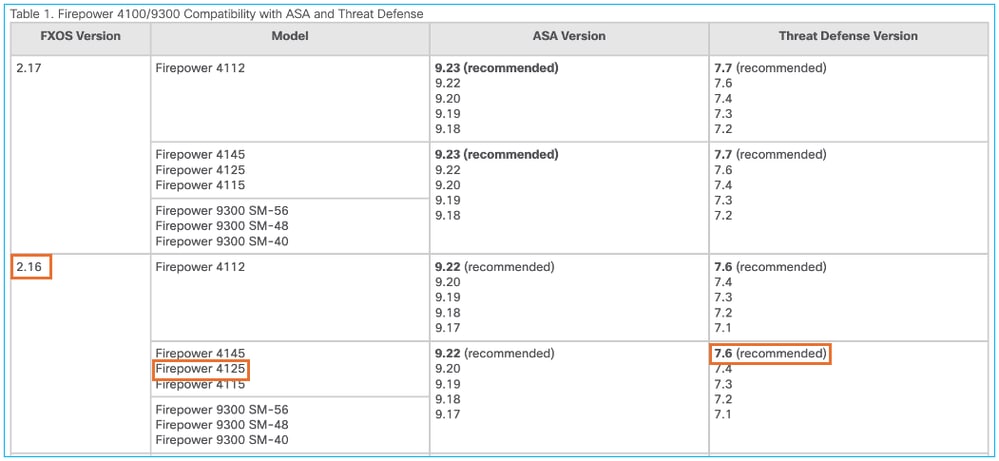

タスク 2.FXOSとFTDの互換性の確認

タスクの要件

シャーシで稼働しているFXOSのバージョンが、セキュリティモジュールにインストールするFTDのバージョンと互換性があることを確認します。

解決方法

ステップ 1:FXOSとFTDの互換性を確認します。

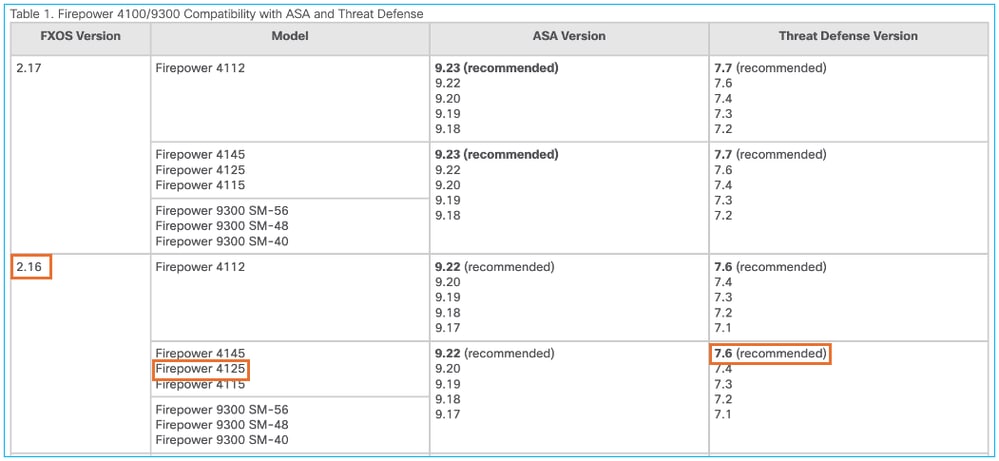

FTDイメージをモジュール/ブレードにインストールする前に、Firepowerのシャーシが互換性のあるFXOSソフトウェアを実行していることを確認します。『FXOS 互換性ガイド』で、「論理デバイスの互換性テーブル」を確認します。FTD 7.6.0を実行するために最低限必要なFXOSのバージョンは2.16です(表1を参照)。

FXOSイメージがターゲットのFTDイメージと互換性がない場合は、最初にFXOSソフトウェアをアップグレードします。

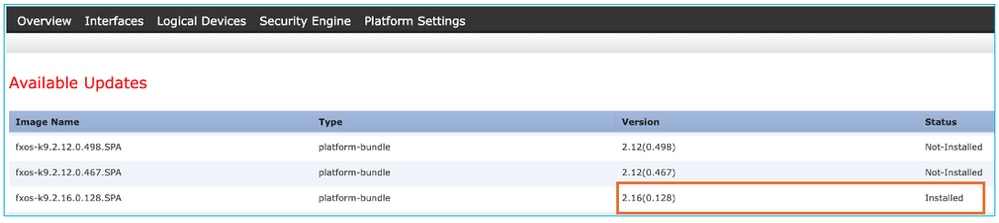

FXOSイメージの確認

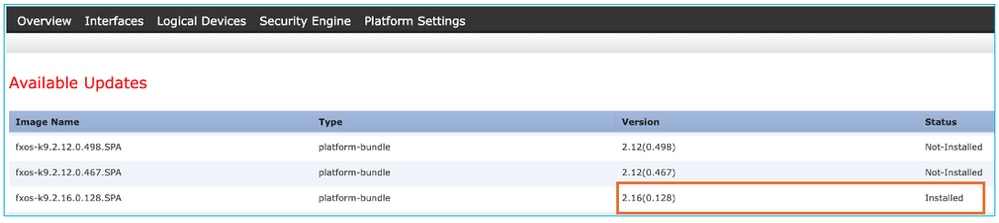

方式 1.次の図に示すように、Firepower Chassis Manager(FCM)のUIの概要ページから:

方式 2. 次の図に示すように、FCM System > Updateページに移動します。

方法 3.FXOSのCLIから:

FPR4125# show fabric-interconnect firmware

Fabric Interconnect A:

Running-Kern-Vers: 5.0(3)N2(4.160.555)

Running-Sys-Vers: 5.0(3)N2(4.160.555)

Package-Vers: 2.16(0.128)

Startup-Kern-Vers: 5.0(3)N2(4.160.555)

Startup-Sys-Vers: 5.0(3)N2(4.160.555)

Act-Kern-Status: Ready

Act-Sys-Status: Ready

Bootloader-Vers:

タスク 3.FirepowerアプライアンスへのFTDイメージのアップロード

タスクの要件

FTDイメージをFPR4100シャーシにアップロードします。

解決方法

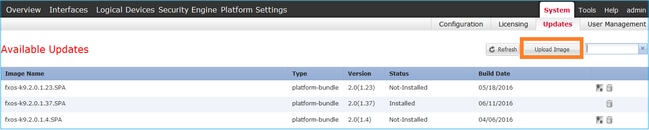

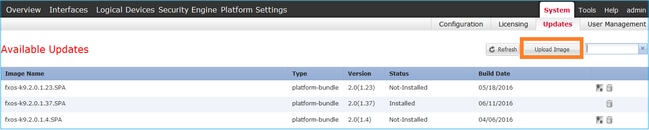

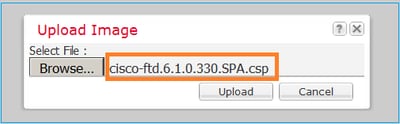

方式 1.FCMのUIからFTDイメージをアップロードします。

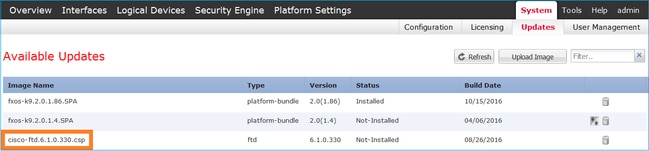

FPR4100 Chassis Managerにログインし、System > Updatesタブに移動します。Upload Imageを選択して、次の図に示すようにファイルをアップロードします。

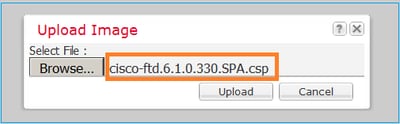

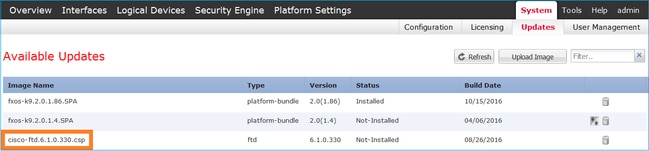

FTDイメージファイルを参照して選択し、次の図に示すようにUploadをクリックします。

エンドユーザライセンス契約書(EULA)に同意します。

検証は、次の図に示すとおりです。

方式 2.FXOS CLIからFTDイメージをアップロードします。

FTDイメージは、FTP、HTTP、HTTPS、Secure Copy(SCP)、Secure FTP(SFTP)、TFTP、またはUSB経由でアップロードできます(この例では、FTPが使用されています)。

FPR4100# scope ssa

FPR4100 /ssa # scope app-software

FPR4100 /ssa/app-software # download image ?

ftp: Location of the image file

http: Location of the image file

https: Location of the image file

scp: Location of the image file

sftp: Location of the image file

tftp: Location of the image file

usbA: Location of the image file

イメージの転送を開始する前に、シャーシ管理インターフェイスとリモートサーバの間の接続を確認します。

FPR4100# connect local-mgmt

FPR4100(local-mgmt)# ping 10.229.24.22

PING 10.229.24.22 (10.229.24.22) from 10.62.148.88 eth0: 56(84) bytes of data.

64 bytes from 10.229.24.22: icmp_seq=1 ttl=124 time=0.385 ms

64 bytes from 10.229.24.22: icmp_seq=2 ttl=124 time=0.577 ms

64 bytes from 10.229.24.22: icmp_seq=3 ttl=124 time=0.347 ms

FTDイメージをダウンロードするには、次のスコープに移動し、download imageコマンドを使用します。

FPR4100# scope ssa

FPR4100 /ssa # scope app-software

FPR4100 /ssa/app-software # download image ftp://ftp_username@10.229.24.22/cisco-ftd.7.6.0.113.SPA.csp

Password:

イメージのアップロードの進捗状況をモニタするには、次のコマンドを使用します。

FPR4100 /ssa/app-software # show download-task detail

Downloads for Application Software:

File Name: cisco-ftd.7.6.0.113.SPA.csp

Protocol: Ftp

Server: 10.229.24.22

Port: 0

Userid: ftp

Path:

Downloaded Image Size (KB): 95040

Time stamp: 2016-12-11T20:27:47.856

State: Downloading

Transfer Rate (KB/s): 47520.000000

Current Task: downloading image cisco-ftd.7.6.0.113.SPA.csp from 10.229.24.22(FSM-STAGE:sam:dme:ApplicationDownloaderDownload:Local)ダウンロードが成功したことを確認するには、次のコマンドを使用します。

FPR4100 /ssa/app-software # show download-task

Downloads for Application Software:

File Name Protocol Server Port Userid State

------------------------------ ---------- ------------- ---------- --------- -----

cisco-ftd.7.6.0.113.SPA.csp Ftp 10.229.24.22 0 ftp Downloaded

詳細情報:

KSEC-FPR4100 /ssa/app-software # show download-task fsm status expand

File Name: cisco-ftd.7.6.0.113.SPA.csp

FSM Status:

Affected Object: sys/app-catalogue/dnld-cisco-ftd.7.6.0.113.SPA.csp/fsm

Current FSM: Download

Status: Success

Completion Time: 2016-12-11T20:28:12.889

Progress (%): 100

FSM Stage:

Order Stage Name Status Try

------ ---------------------------------------- ------------ ---

1 DownloadLocal Success 1

2 DownloadUnpackLocal Success 1

File Name: Cisco_FTD_SSP_Upgrade-7.6.0-113.shシャーシ リポジトリにイメージが表示されます。

KSEC-FPR4100 /ssa/app-software # exit

KSEC-FPR4100 /ssa # show app

Application:

Name Version Description Author Deploy Type CSP Type Is Default App

---------- ---------- ----------- ---------- ----------- ----------- --------------

asa 9.6.2.3 N/A cisco Native Application No

ftd 7.6.0.113 N/A cisco Native Application No

タスク 4.FTD管理およびデータインターフェイスの設定

タスクの要件

FirepowerアプライアンスでFTDの管理インターフェイスとデータインターフェイスを設定し、有効にします。

解決方法

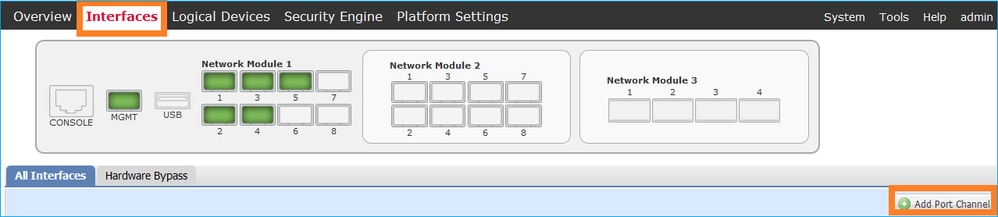

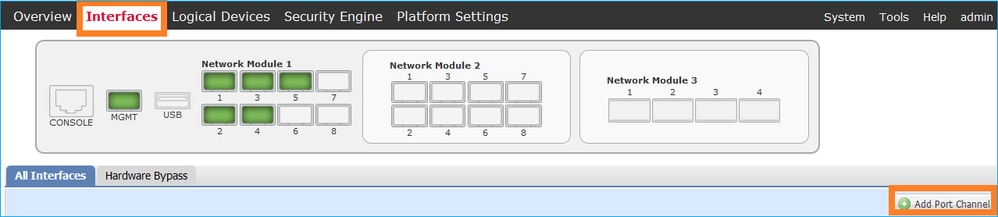

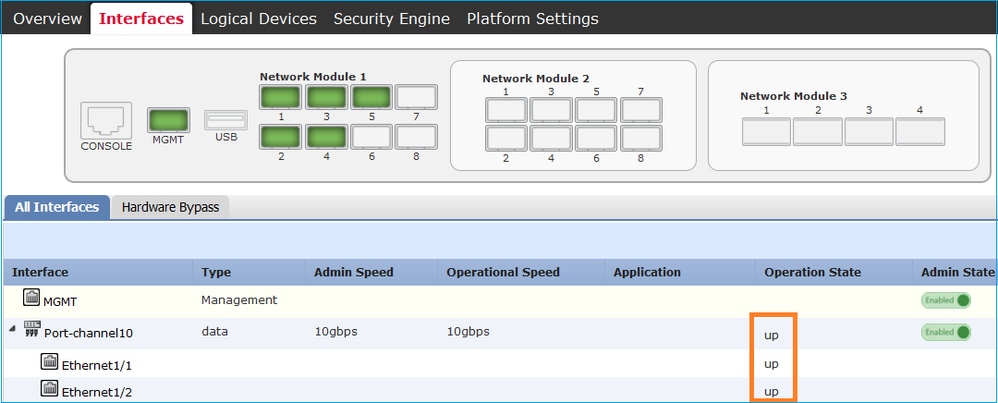

新しいインターフェイスを作成するには、FCMにログインし、Interfacesタブに移動します。現在のインターフェイスが表示されます。新しいポートチャネルインターフェイスを作成するには、図に示すように、Add New > Port Channelボタンを選択します。

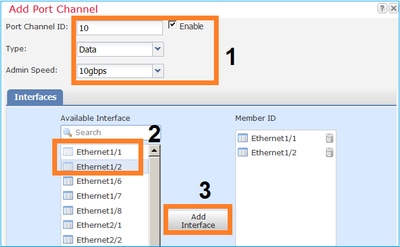

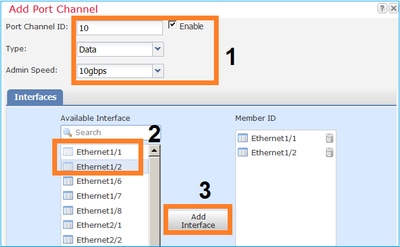

ステップ 1:ポートチャネルデータインターフェイスを作成します。

次の図に示すように、新しいポートチャネルインターフェイスを作成します。

|

Port Channel ID

|

1

|

|

Type

|

Data

|

|

[Enable]

|

Yes

|

|

Member ID

|

Ethernet1/2、Ethernet 1/3

|

Port Channel IDには、1 ~ 47の値を指定します。

注:PortChannel 48はクラスタに使用されます。

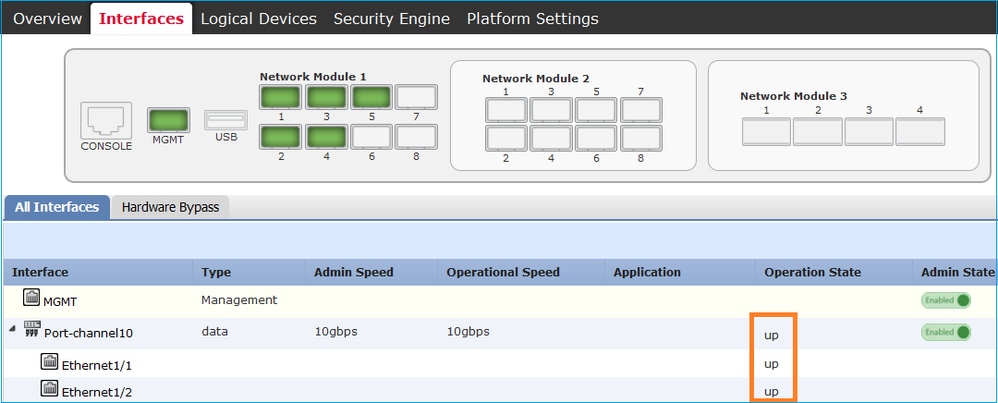

検証は、次の図に示すとおりです。

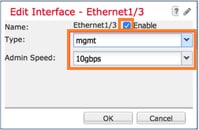

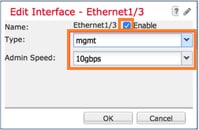

ステップ 2:管理インターフェイスを作成します。

Interfacesタブで、次の図に示すように、インターフェイスを選択し、Editを選択して、管理インターフェイスを設定します。

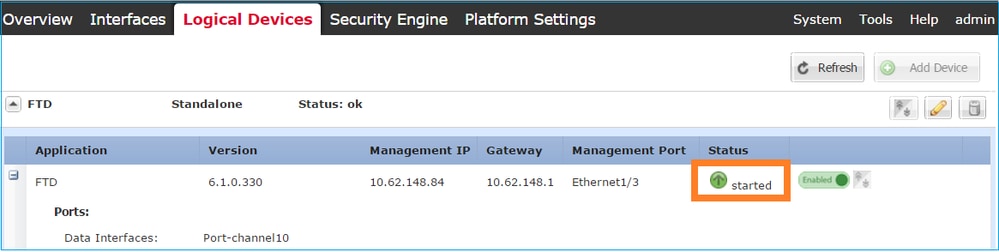

タスク 5.新しい論理デバイスの作成と設定

タスクの要件

スタンドアロン論理デバイスとしてFTDを作成し、導入します。

解決方法

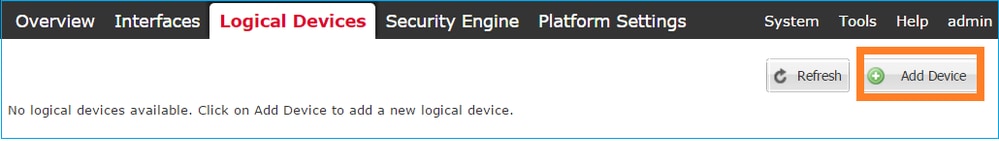

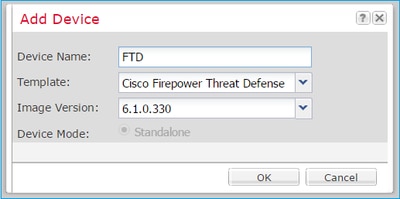

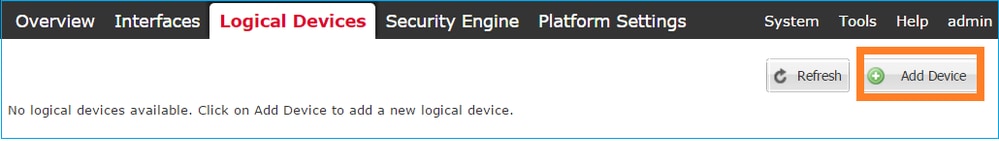

ステップ 1:論理デバイスを追加します。

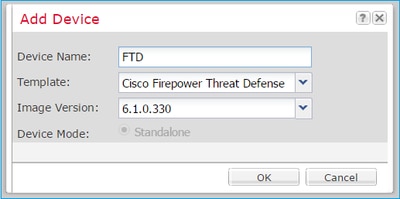

Logical Devicesタブに移動し、Add Deviceボタンを選択して、次の図に示すように新しい論理デバイスを作成します。

次の図に示すように、FTDデバイスを設定します。

|

Device Name

|

FPR4125-1

|

|

Template

|

Cisco Secure Firewall脅威対策

|

|

Image Version

|

7.6.0.113

|

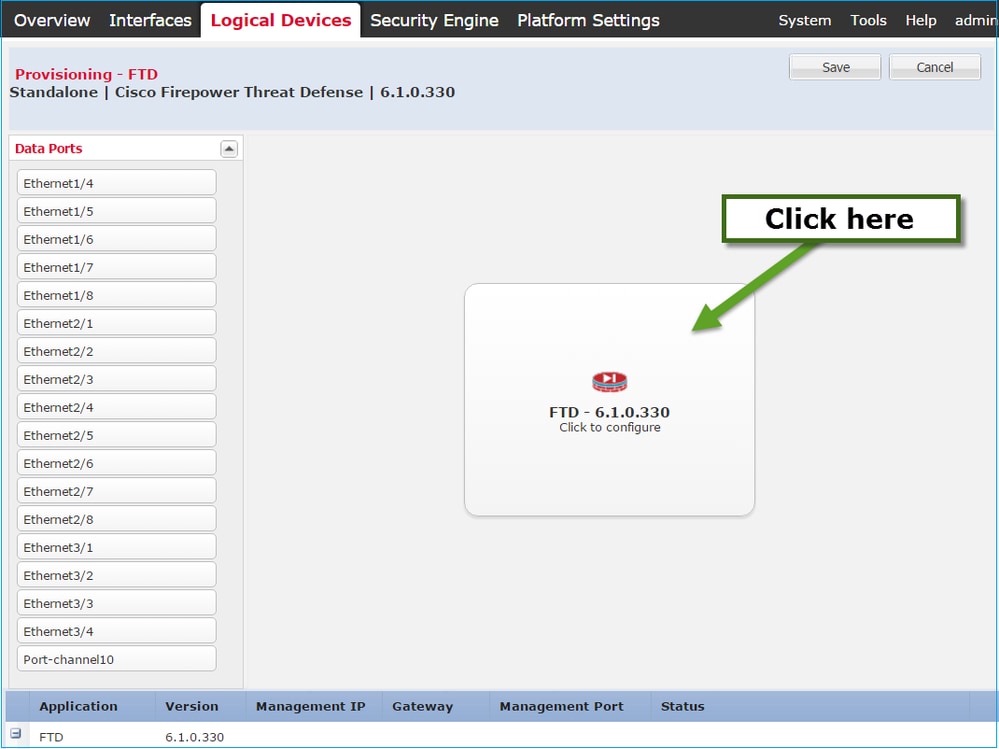

ステップ 2:論理デバイスをブートストラップします。

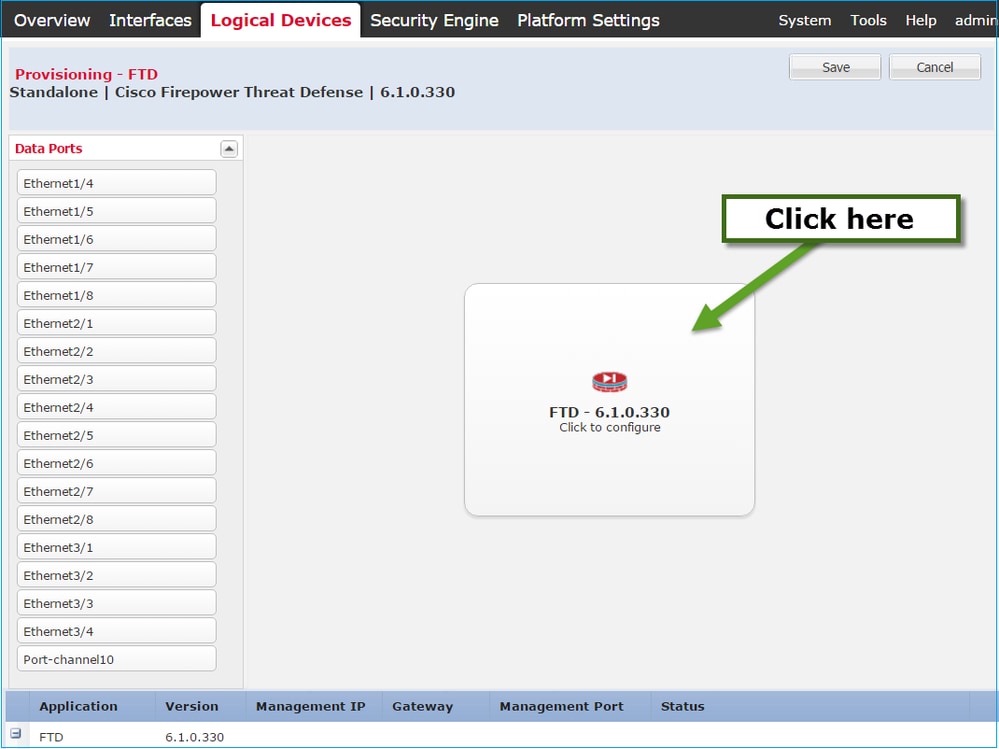

論理デバイスを作成すると、Provisioning - device_nameウィンドウが表示されます。次の図に示すように、デバイスアイコンを選択して設定を開始します。

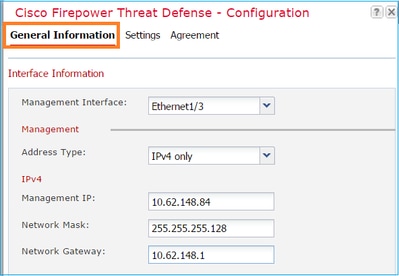

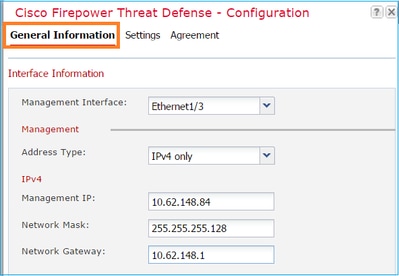

次の図に示すように、FTDのGeneral Informationタブを設定します。

|

Management Interface

|

イーサネット1/1

|

|

Address Type

|

IPv4 only

|

|

Management IP

|

10.62.148.226

|

|

ネットワークマスク

|

255.255.255.128

|

|

Network Gateway

|

10.62.148.129

|

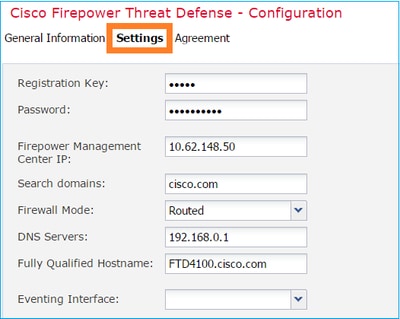

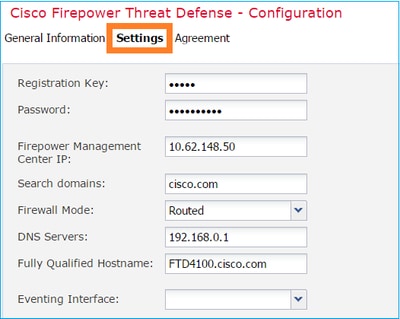

次の図に示すように、FTDのSettingsタブを設定します。

|

登録キー

|

cisco

|

|

Password

|

Pa$$w0rd |

|

Cisco Secure Firewall Management CenterのIP

|

10.62.148.43

|

|

Search domains

|

cisco.com

|

|

Firewall Mode

|

Routed

|

|

DNS Servers

|

192.168.0.2

|

|

Fully Qualified Hostname

|

FPR4125-1.cisco.com

|

|

Eventing Interface

|

-

|

契約に同意したことを確認し、OKを選択します。

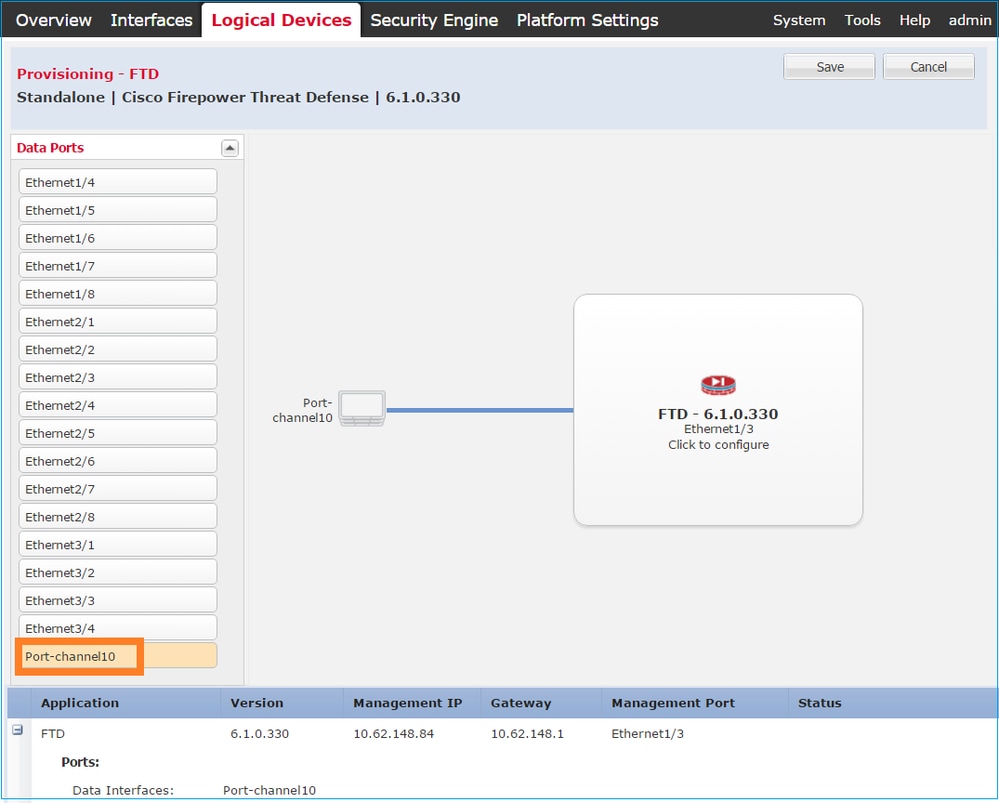

ステップ 3:データインターフェイスを割り当てます。

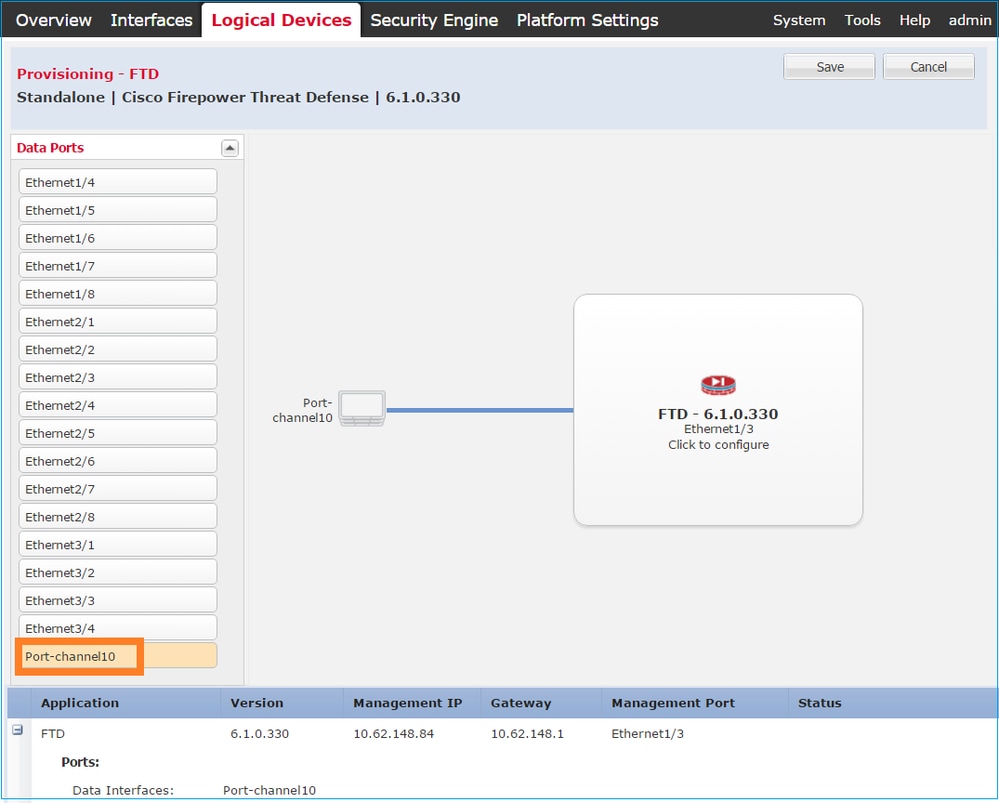

Data Ports領域を展開し、FTDに割り当てる各インターフェイスを選択します。このシナリオでは、次の図に示すように、1つのインターフェイス(Port-channel1)が割り当てられています。

Saveを選択して、設定を終了します。

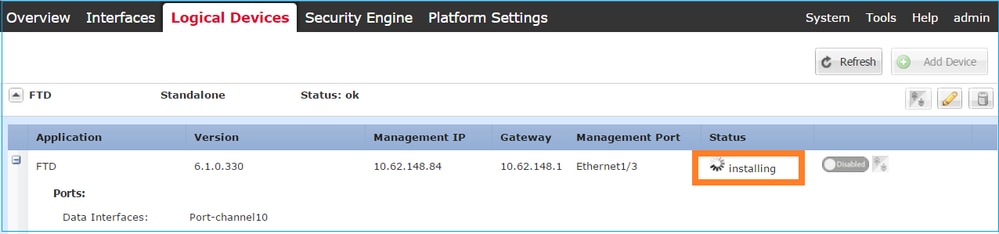

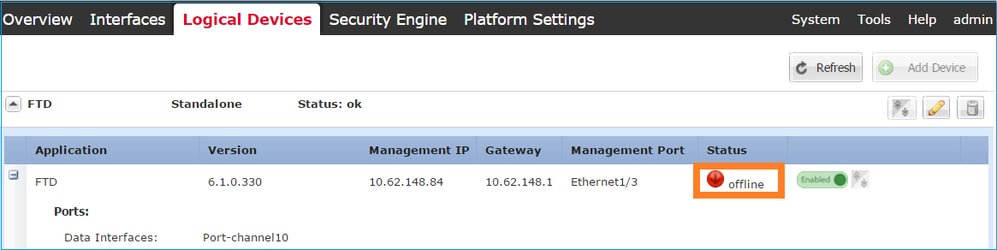

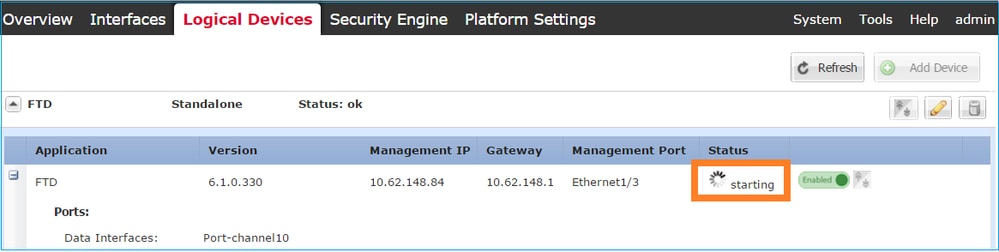

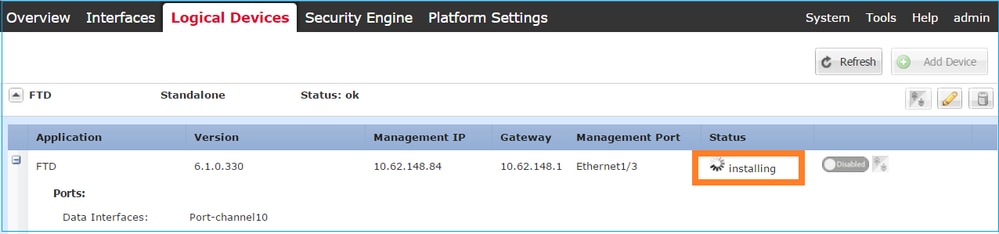

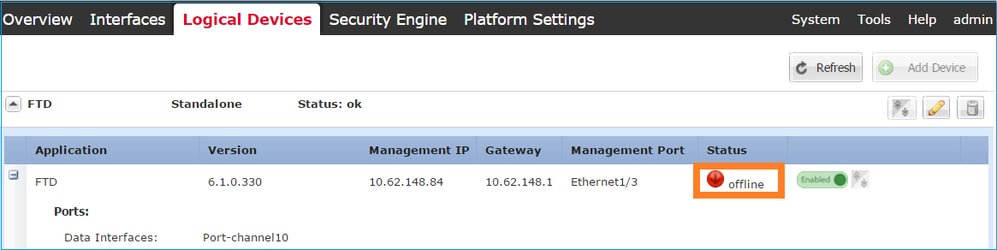

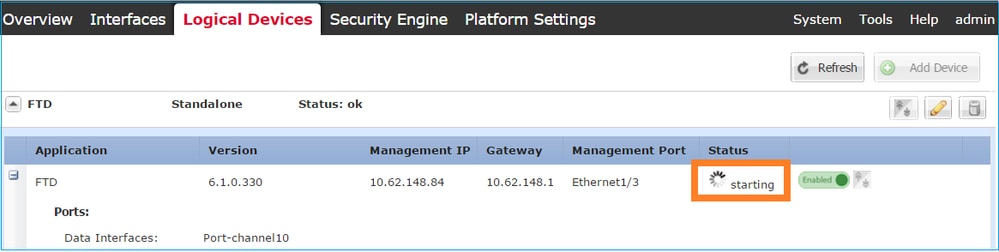

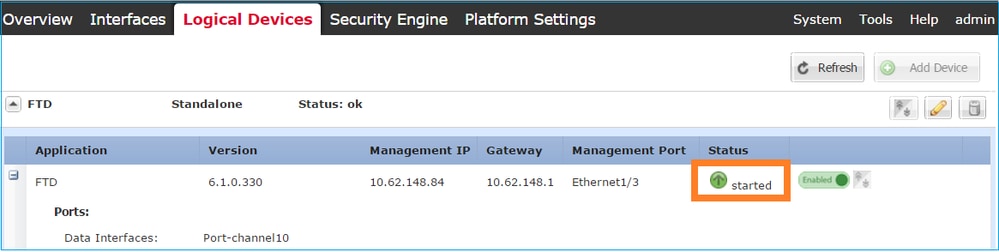

ステップ 4:インストールプロセスを監視します。

次の図に示すように、FCMのUIから監視される場合のFTDインストールの進行状況を示します。

Firepower CLIからインストールプロセスを監視します。

FPR4100# connect module 1 console

Telnet escape character is '~'.

Trying 127.5.1.1...

Connected to 127.5.1.1.

Escape character is '~'.

Firepower-module1>show services status all

Services currently running:

Application Type | Identifier | Oper State | Up Since | Instance ID

---------------- | ---------- | ---------- | -------- | -----------

ftd (native) | FPR4125-1 | RUNNING | 00:01:56 | ftd_001_JAD22360004VWC84030

タスク 6.Cisco Secure Firewall Management Center(FMC)へのFTDの登録

タスクの要件

FMCにFTDを登録します。

解決方法

ステップ 1:FTDとFMCの間の基本的な接続を確認します。

FTDをFMCに登録する前に、FTDとFMCの間の基本的な接続を確認します。

Firepower-module1>connect ftd

Connecting to ftd(FPR4125-1) console... enter exit to return to bootCLI

> ping system 10.62.148.43

PING 10.62.148.43 (10.62.148.43) 56(84) bytes of data.

64 bytes from 10.62.148.43: icmp_seq=1 ttl=63 time=0.254 ms

64 bytes from 10.62.148.43: icmp_seq=2 ttl=63 time=0.283 ms

64 bytes from 10.62.148.43: icmp_seq=3 ttl=63 time=0.217 ms

ブートストラップ設定により、FTDにはマネージャFMCがすでに設定されています。

> show managers

Type : Manager

Host : 10.62.148.43

Display name : 10.62.148.43

Identifier : 10.62.148.43

Registration : Pending

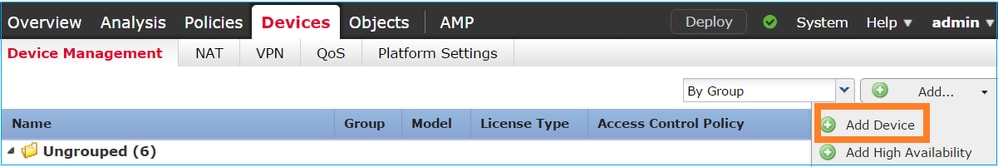

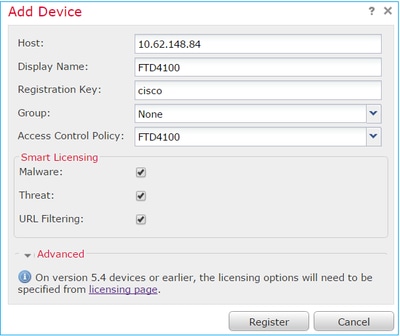

ステップ 2:FMCにFTDを追加します。

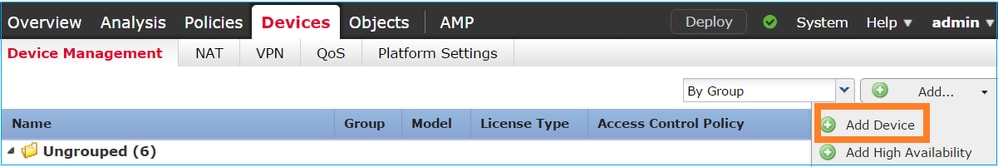

次の図に示すように、FMCでDevices> Device Managementタブに移動し、Add... > Add Deviceの順に移動します。

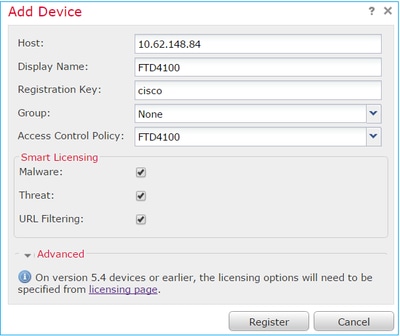

次の図に示すように、FTDデバイスを設定します。

Registerボタンを選択します。

FMCで、タスクを確認して登録の進行状況を確認します。FMCでは、登録に加えて次の処理も行います。

- FTDデバイスを検出します(現在のインターフェイス設定を取得)。

- 初期ポリシーを展開します。

登録が正常に完了すると、次の図のようになります。

登録で問題が発生した場合は、次のドキュメントを参照してください。

関連情報

フィードバック

フィードバック