关于加密可视性引擎

您可以使用加密可视性引擎 (EVE) 来识别使用传输层安全 (TLS) 加密的客户端应用和进程。EVE 无需解密即可提供对加密会话的更多可视性。根据 EVE 的调查结果,管理员可以对其环境中的流量实施策略操作。您还可以使用 EVE 识别和阻止恶意软件。

此产品的文档集力求使用非歧视性语言。在本文档集中,非歧视性语言是指不隐含针对年龄、残障、性别、种族身份、族群身份、性取向、社会经济地位和交叉性的歧视的语言。由于产品软件的用户界面中使用的硬编码语言、基于 RFP 文档使用的语言或引用的第三方产品使用的语言,文档中可能无法确保完全使用非歧视性语言。 深入了解思科如何使用包容性语言。

思科可能会在某些地方提供本内容的当地语言翻译版本。请注意,翻译版本仅供参考,如有任何不一致之处,以本内容的英文版本为准。

您可以使用加密可视性引擎 (EVE) 来识别使用传输层安全 (TLS) 加密的客户端应用和进程。EVE 无需解密即可提供对加密会话的更多可视性。根据 EVE 的调查结果,管理员可以对其环境中的流量实施策略操作。您还可以使用 EVE 识别和阻止恶意软件。

管理员可以利用和调整 EVE 的威胁评分来阻止恶意加密流量。如果传入流量是恶意的,则可以根据威胁评分将 EVE 配置为阻止连接。

一家大型企业网络使用 Snort 3 作为其主要的入侵检测和防御系统。在快速发展的威胁环境中,采用强大的网络安全措施是必要且重要的。安全团队使用加密可视性引擎 (EVE) 来增强加密流量检查,而无需实施完整的中间人 (MITM) 解密。EVE 技术使用已知恶意进程的指纹来识别和阻止恶意软件。网络管理员必须能够灵活地配置 EVE 的阻止流量阈值,以阻止基于其配置的阻止阈值的潜在恶意连接。

您必须运行管理中心 7.4.0 或更高版本,并且托管威胁防御也必须是 7.4.0 或更高版本。

确保您拥有有效的入侵防御系统 (IPS) 许可证,并且 Snort 3 是检测引擎。

EVE 分析传入流量,并判定传入流量是否为恶意软件的可能性。

如果 EVE 以一定的置信度检测到传入流量为恶意软件,则可以将 EVE 配置为阻止该流量。

首先检查数据包的恶意软件概率或威胁评分,然后将威胁评分与您设置的阻止阈值进行比较。

如果威胁评分高于配置的阈值,EVE 将阻止流量。

如果威胁评分低于配置的阈值,EVE 不采取任何措施。

此程序显示如何根据 90% 或更高的 EVE 威胁置信度分数阻止潜在的恶意流量。

|

步骤 1 |

依次选择。 |

||

|

步骤 2 |

点击要编辑的访问控制策略旁边的 编辑 ( |

||

|

步骤 3 |

从数据包流末尾的 更多 下拉箭头中选择 高级设置 。 |

||

|

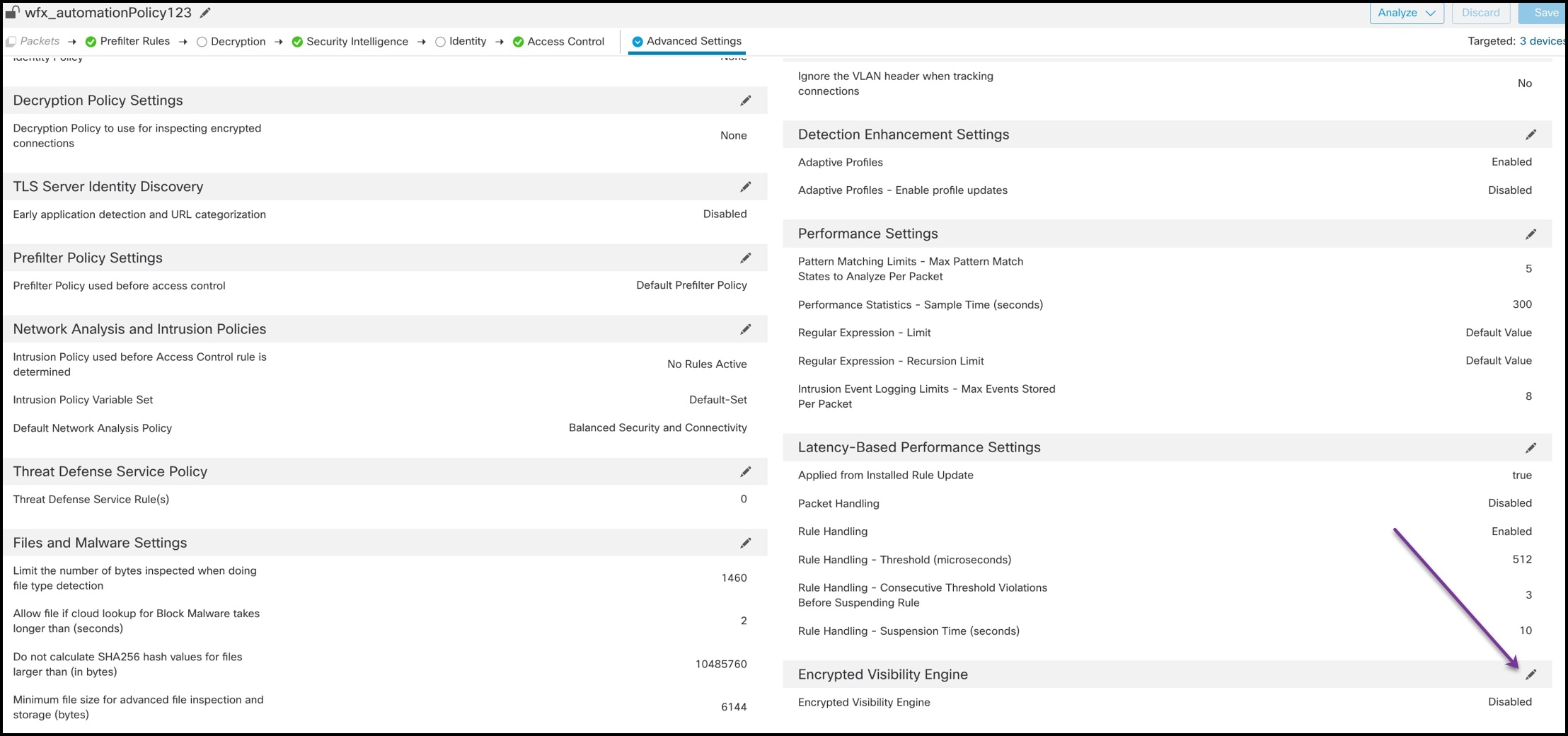

步骤 4 |

点击加密可视性引擎 (Encrypted Visibility Engine) 旁边的 编辑 (

|

||

|

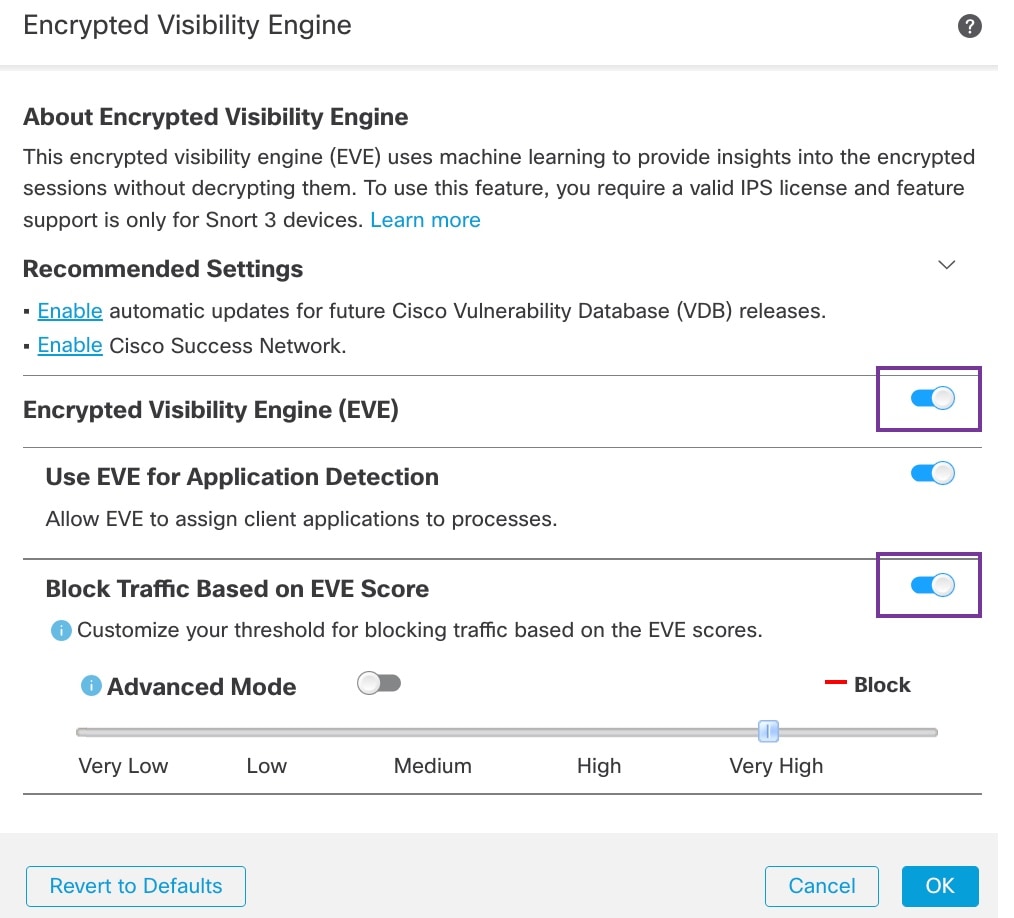

步骤 5 |

在 加密可视性引擎 页面中,启用 加密可视性引擎 (EVE) 切换按钮。 |

||

|

步骤 6 |

启用 基于 EVE 分数阻止流量 切换按钮。默认情况下,任何可能构成威胁的传入流量都会被阻止。

|

||

|

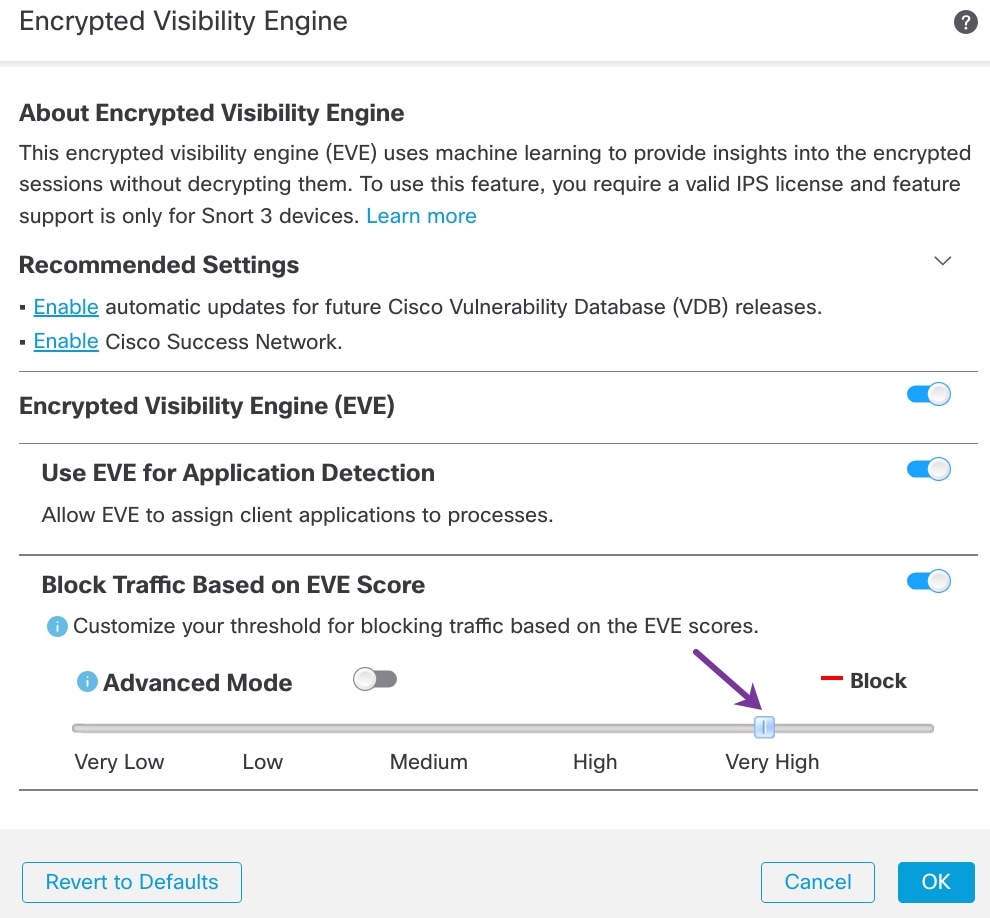

步骤 7 |

使用滑块根据 EVE 威胁置信度调整阻止阈值。范围从 非常低 到 非常高。在本例中,滑块设置为 非常高。

|

||

|

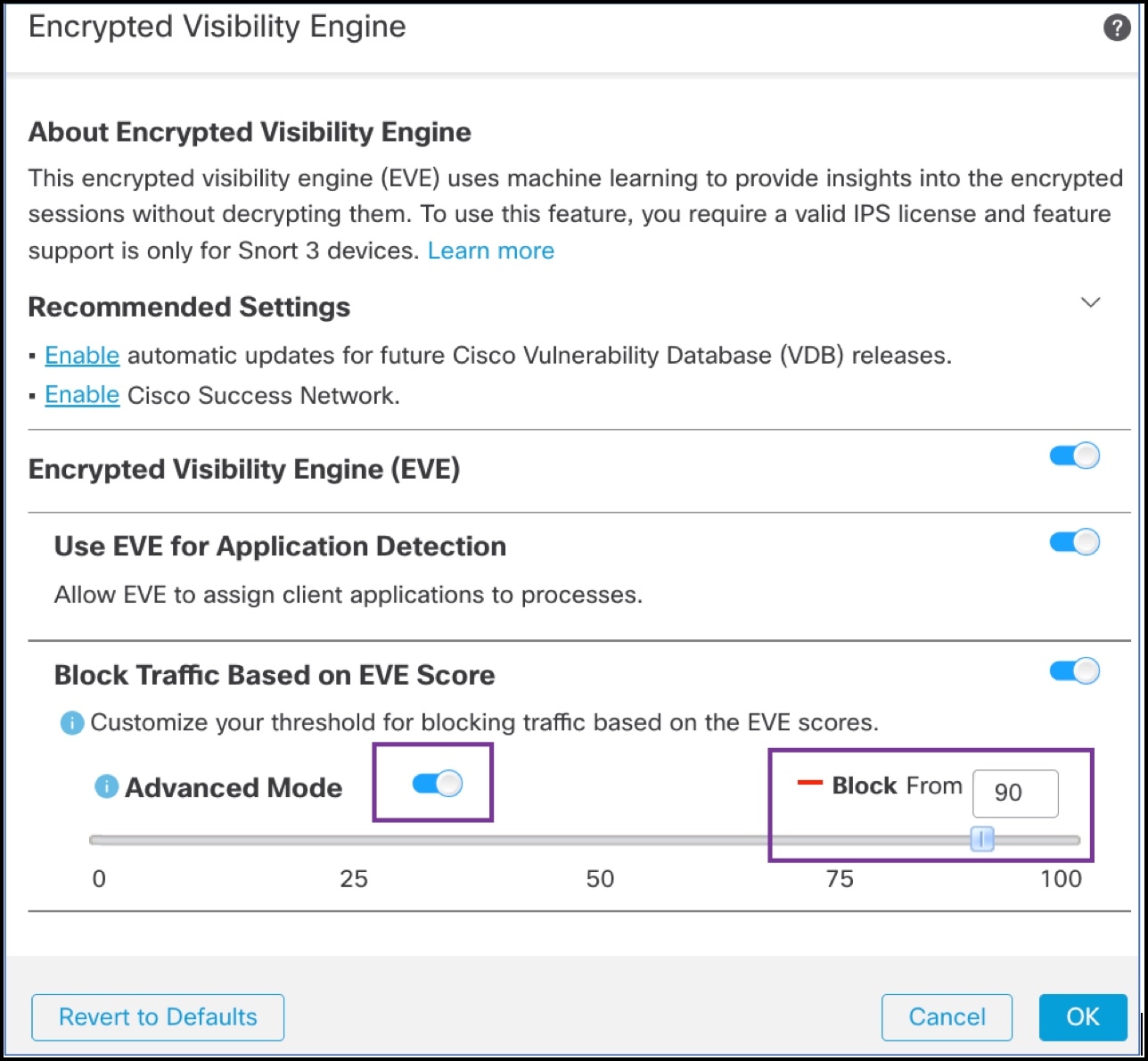

步骤 8 |

要进行进一步精细控制,请启用 高级模式 切换按钮。现在,您可以为阻止流量分配特定的 EVE 威胁置信度评分。默认阈值为 99%。 |

||

|

步骤 9 |

在本例中,将阻止阈值更改为 90 %。

|

||

|

步骤 10 |

点击确定 (OK)。 |

||

|

步骤 11 |

点击保存 (Save)。 |

部署配置更改。请参阅部署配置更改。

|

步骤 1 |

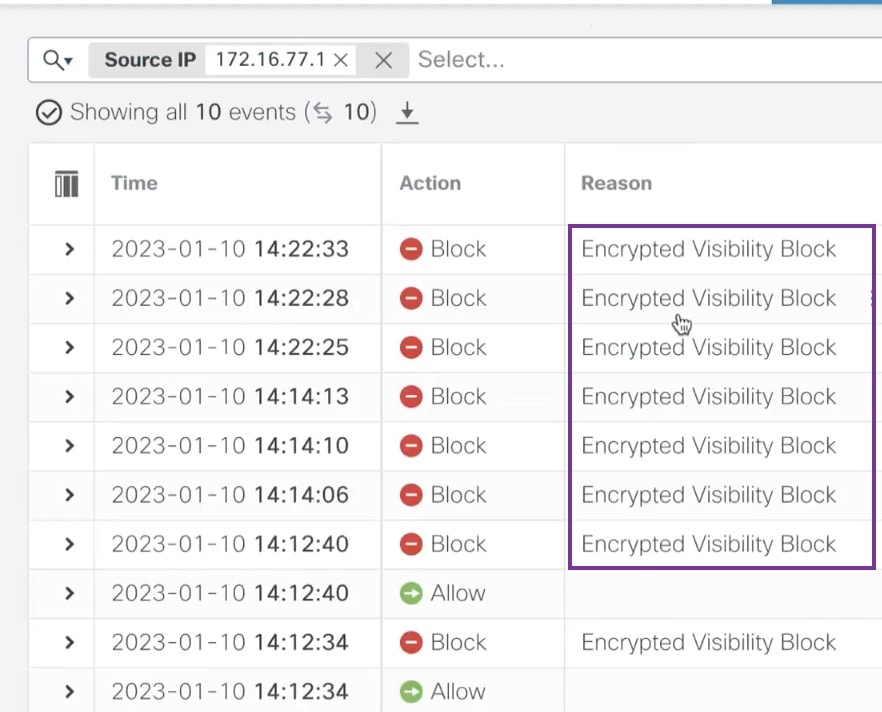

要验证阻止操作,请选择 。您还可以在 统一事件 查看器中查看事件。 |

|

步骤 2 |

如果您已将 EVE 配置为阻止流量,则 原因 字段将显示 加密可视性阻止。

|

|

步骤 3 |

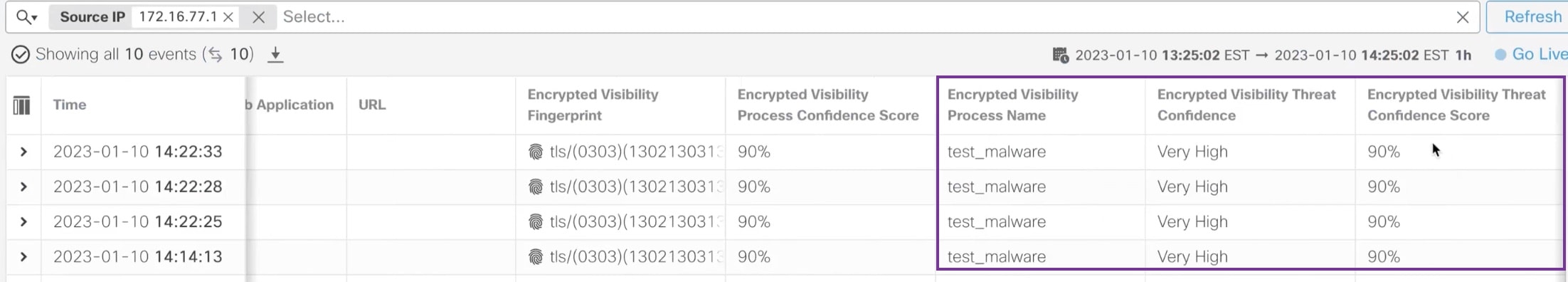

以下是 加密可视性进程名称 为 test_malware、 加密可视性威胁置信度 为 非常高、 加密可视性威胁置信度 为 90 % 的示例。

|

有关详细的概念信息,请参阅本指南中的“Snort 3 加密可视性引擎”一章或以下链接中的内容: