|

|

首席数据官

|

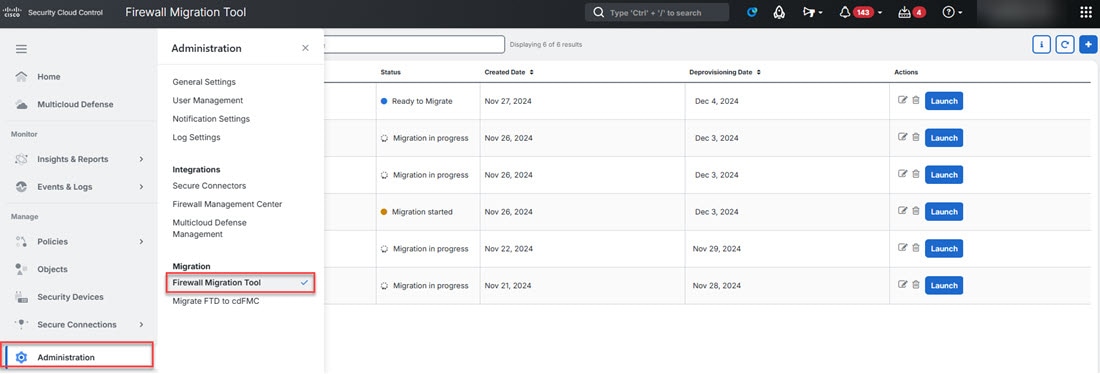

登录到您的 CDO 租户,导航至,,然后点击蓝色加号  按钮开始调配新的迁移实例。 按钮开始调配新的迁移实例。

|

|

|

ASA CLI

|

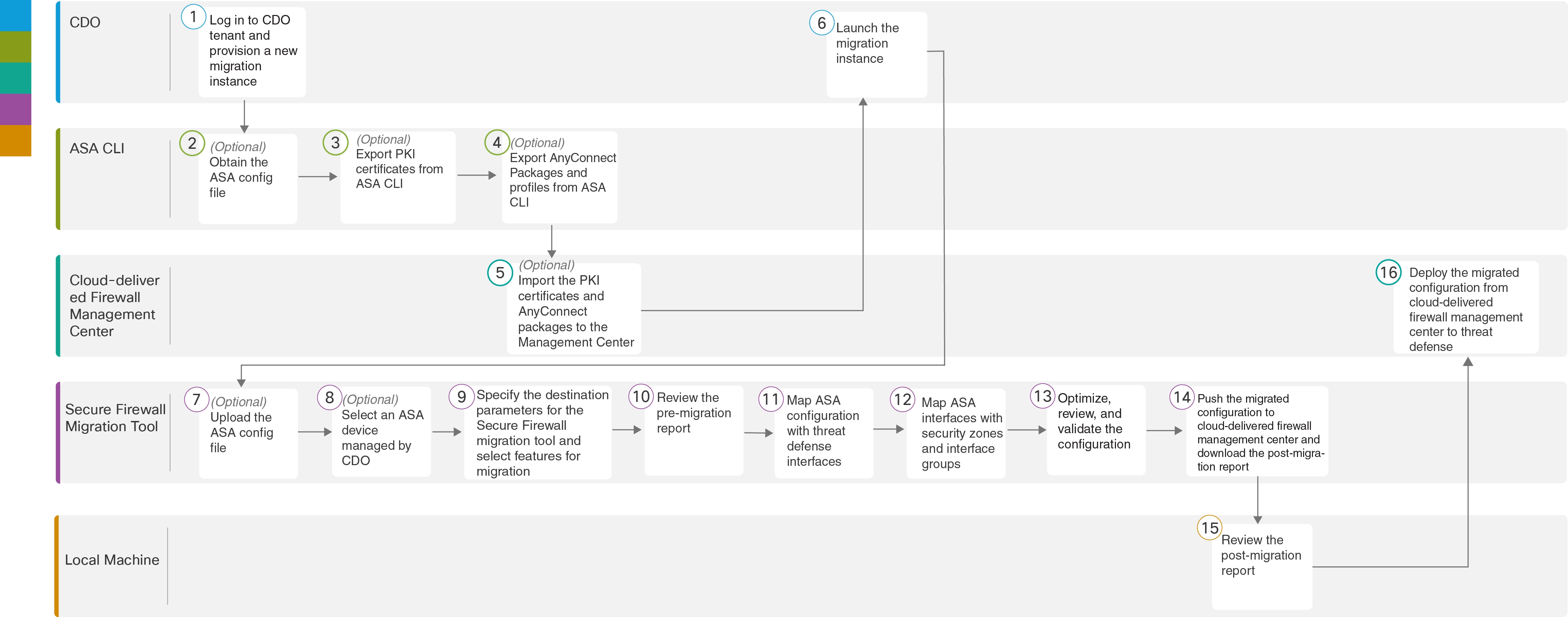

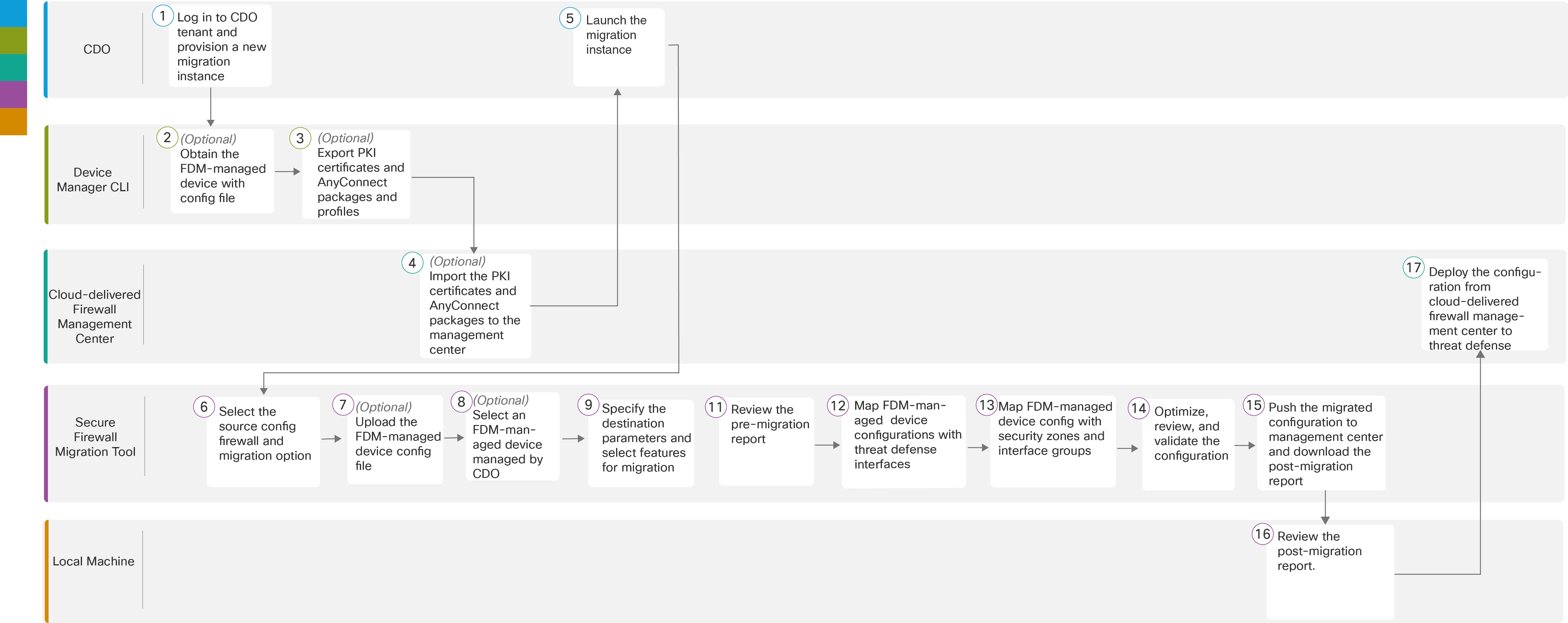

(可选)获取 ASA 配置文件:要从 ASA CLI 获取 ASA 配置文件,请参阅获取 ASA 配置文件。如果要在选择源配置 (Select Source Configuration) 中选择 CDO 管理的 ASA 设备,请跳至步骤 3。

|

|

|

ASA CLI

|

(可选)从 ASA CLI 导出公钥基础设施 (PKI) 证书:仅在打算将站点间 VPN 和 RAVPN 配置从 ASA 迁移到威胁防御时,才需要执行此步骤。要从 ASA CLI 导出 PKI 证书,请参阅从 ASA 导出 PKI 证书并导入管理中心中的步骤 1。如果您的设备上没有远程访问 VPN 配置,或者不打算迁移站点间 VPN 和远程访问 VPN,请跳至步骤 7。

|

|

|

ASA CLI

|

(可选)从 ASA CLI 导出 AnyConnect 包和配置文件:只有打算将远程访问 VPN 功能从 ASA 迁移到威胁防御时,才需要执行此步骤。要从 ASA CLI 导出 AnyConnect 软件包和配置文件,请参阅检索 AnyConnect 软件包和配置文件。

|

|

|

云交付的防火墙管理中心

|

(可选)将 PKI 证书和 AnyConnect 软件包导入管理中心:要将 PKI 证书导入管理中心,请参阅从 ASA 导出 PKI 证书并导入管理中心中的步骤 2 和检索 AnyConnect 软件包和配置文件。

|

|

|

首席数据官

|

确保您创建的迁移实例的状态为迁移就绪 (Ready to Migrate),然后点击启动 (Launch);Cisco Secure Firewall 迁移工具将在新的浏览器选项卡中打开。

|

|

Cisco Secure Firewall 迁移工具

|

(可选)上传从 ASA CLI 获取的 ASA 配置文件,请参阅上传 ASA 配置文件。如果要从 CDO 管理的 ASA 设备迁移配置,请跳至步骤 8。

|

|

|

Cisco Secure Firewall 迁移工具

|

从显示的由 CDO 租户管理的 ASA 设备列表中,选择要迁移其配置的设备。如果在 ASA 设备上配置了多个安全情景,请在主情景选择 (Primary Context Selection) 下拉列表中选择要迁移的情景,或者选择将所有情景合并到单个实例。有关详细信息,请参阅选择 ASA 主要安全情景。

|

|

|

Cisco Secure Firewall 迁移工具

|

在选择目标 (Select Target) 页面上,默认情况下会选择在 CDO 租户上调配的云交付的防火墙管理中心。

|

|

|

Cisco Secure Firewall 迁移工具

|

从由云交付的防火墙管理中心管理的威胁防御设备列表中选择目标设备,或选择不使用 FTD 继续 (Proceed without FTD) 并继续。

|

|

|

Cisco Secure Firewall 迁移工具

|

下载迁移前报告并查看已解析配置的详细摘要。有关详细步骤,请参阅查看迁移前报告。

|

|

|

Cisco Secure Firewall 迁移工具

|

使用 ASA 配置来映射 FTD 接口。

由于 ASA 和威胁防御设备上的物理接口和端口通道接口的名称并不总是相同,因此您可以选择要将 ASA 接口映射到目标威胁防御设备中的哪个接口。有关更多信息,请参阅将 ASA 配置映射到 Cisco Secure Firewall 设备管理器威胁防御接口。

|

|

|

Cisco Secure Firewall 迁移工具

|

将 ASA 接口映射到现有的威胁防御安全区域和接口组。有关详细步骤,请参阅将 ASA 接口映射到安全区域和接口组。

|

|

|

Cisco Secure Firewall 迁移工具

|

请谨慎优化、查看和验证配置,并确保按照目标威胁防御设备的预期来配置 ACL、对象、NAT、接口、路由、站点间 VPN 和远程访问 VPN 规则。请参阅优化、检查和验证配置。

|

|

|

Cisco Secure Firewall 迁移工具

|

配置验证成功后,推送配置到云交付的的防火墙管理中心。有关更多信息,请参阅将迁移的配置推送到管理中心。

|

|

|

本地计算机

|

下载并查看迁移后报告。要了解有关迁移后报告包含的信息的详细信息,请参阅查看迁移后报告和完成迁移。

|

|

|

云交付的防火墙管理中心

|

将新迁移的配置部署到威胁防御设备。

|

按钮以初始化新的迁移实例。

按钮以初始化新的迁移实例。

反馈

反馈