使用Okta IDP在CCX和高级联系中心解决方案上配置SSO

简介

本文档介绍适用于各种思科在线高级联系中心解决方案的OKTA单点登录(SSO)配置。

先决条件

要求

Cisco 建议您了解以下主题:

- Cisco Unified Contact Center Express、Cisco Unified Contact Center Enterprise(UCCE)或Packaged Contact Center Enterprise(PCCE)

- 安全断言标记语言

- OKTA

使用的组件

本文档中的信息基于以下软件和硬件版本:

- 统一联络中心快捷版(UCCX)15.0

- OKTA

本文档中的信息都是基于特定实验室环境中的设备编写的。本文档中使用的所有设备最初均采用原始(默认)配置。如果您的网络处于活动状态,请确保您了解所有命令的潜在影响。

IDS/思科端配置

1.在CLI上运行utils ids set_property IS_IdP_OKTA true命令,然后重新启动身份服务(IDS)服务。

2.如果高可用性(HA),则在两个节点上运行此命令并重新启动IDS服务。

3.登录PUB节点上的UCCX Cisco IDS管理接口https://<UCCX服务器地址>:8553/idsadmin。

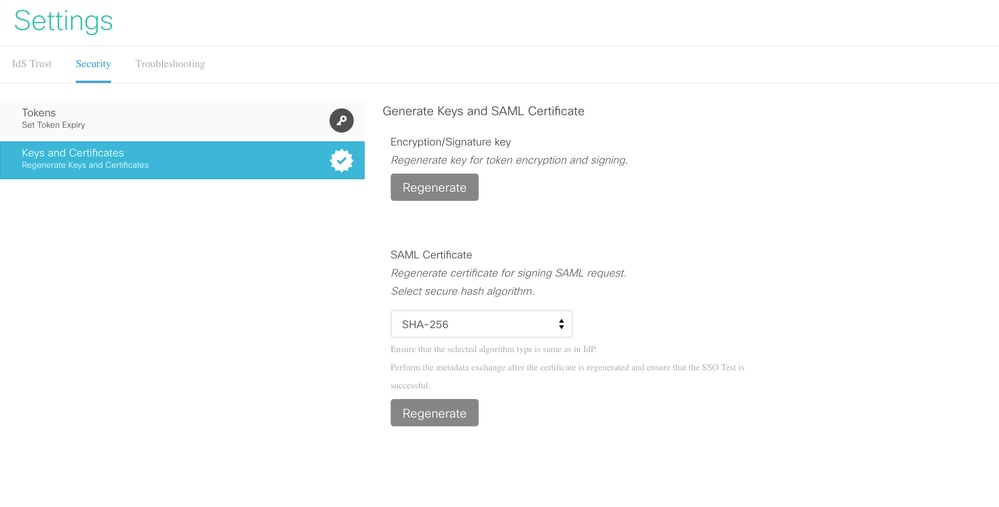

4.导航到设置>安全>密钥和证书。

5.重新生成安全断言标记语言(SAML)证书。

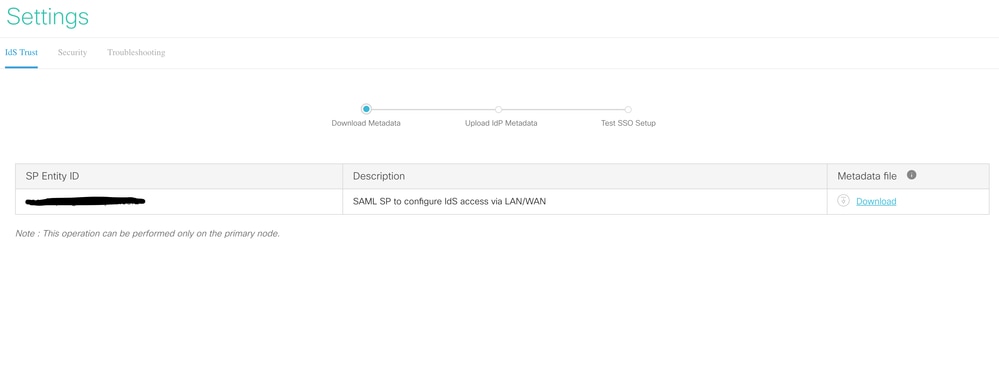

6.从“IDS信任”选项卡下,下载SAML SP元数据XML。

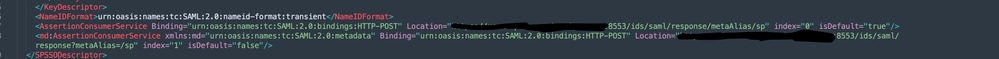

7.打开服务提供商(SP)元数据XML,并记下“AssertionConsumerService”标记中发布服务器和订用服务器ID的“Location”属性值。SAML元数据中的AssertionConsumerServiceURL现在将metaAlias作为SAML响应URL的一部分,而不是PUB的查询参数。

8.对于订户,它显示查询参数,可以忽略。

OKTA IDP端上的配置

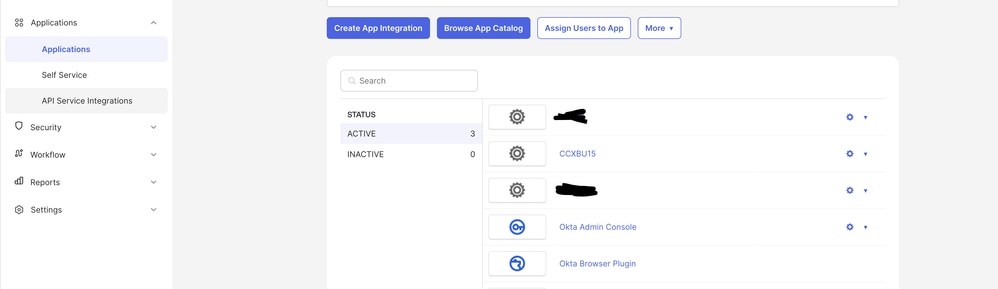

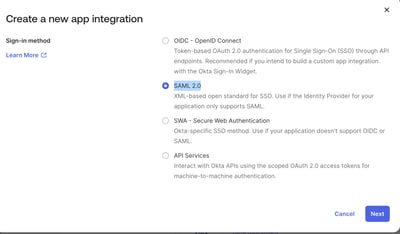

1.在Applications下,单击Create App Integration。

2.选择SAML2.0选项。

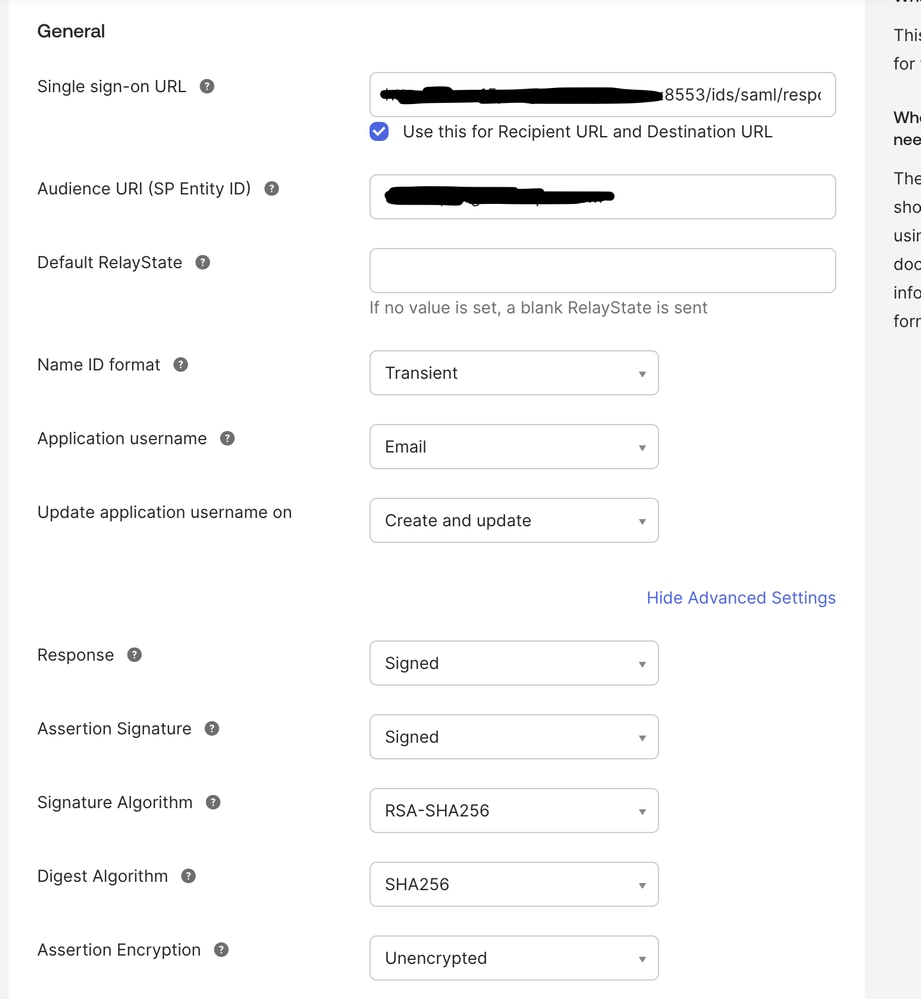

3.在SAML设置SSO URL上,在本文档的“在IDS/Cisco端配置”下提供步骤7中复制的PUB的SSO URL。在Audience Uniform resource identifier(URI)(SP Entity ID)中,将SP实体粘贴到身份服务管理中的设置的IDS trust选项卡下。

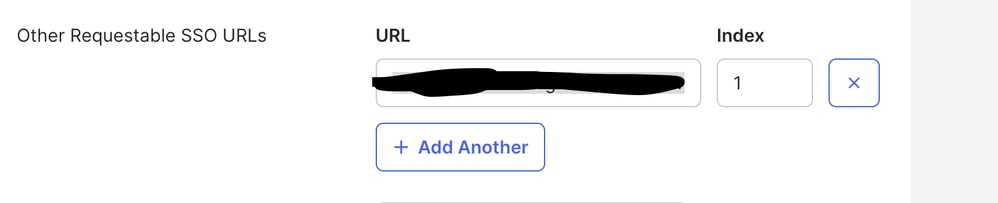

4.在“其他可请求SSO URL”下方,以给定格式输入子https://<SUBFQDN>:8553/ids/saml/response/metaAlias/sp的URL,索引值为1。

5.单击下一步和完成以完成应用程序配置。

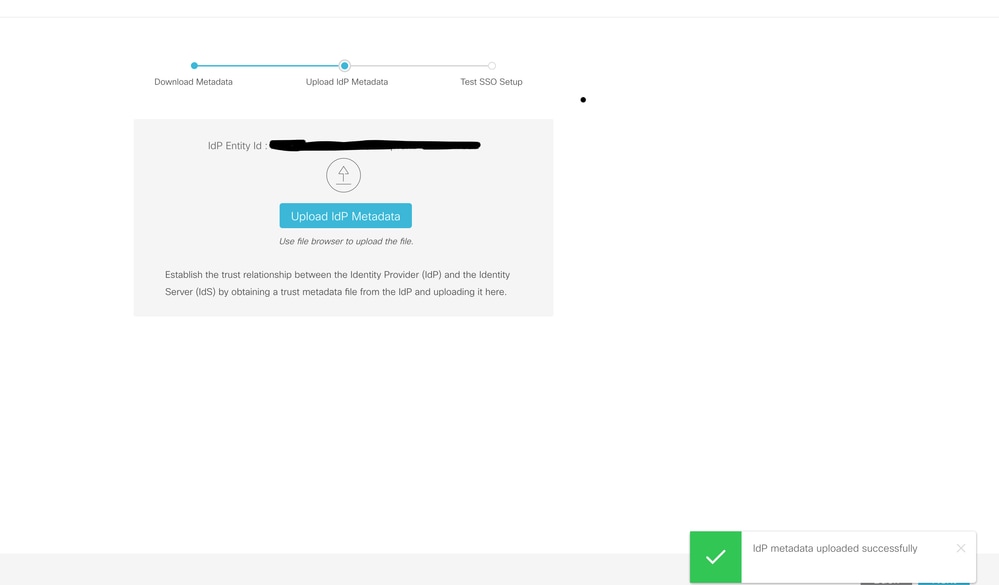

6.使用URL从“登录”选项卡复制元数据并将其保存为xml。

7.将步骤6中的元数据上传到CCX端的身份服务管理网页上。

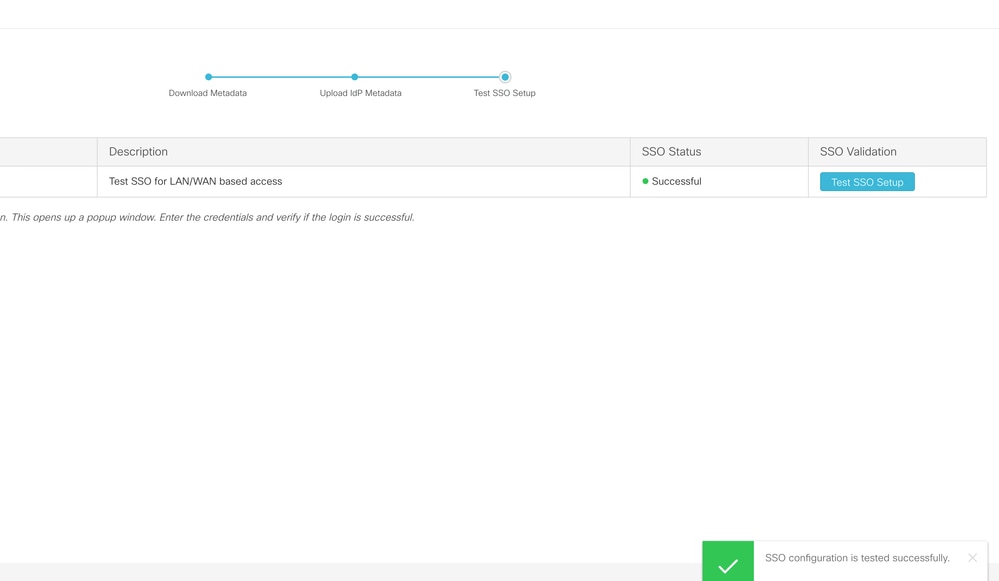

8.运行测试SSO设置,该设置必须成功。

9.使用管理员用户登录CCX上的管理员网页,然后导航到System > Single Sign On。

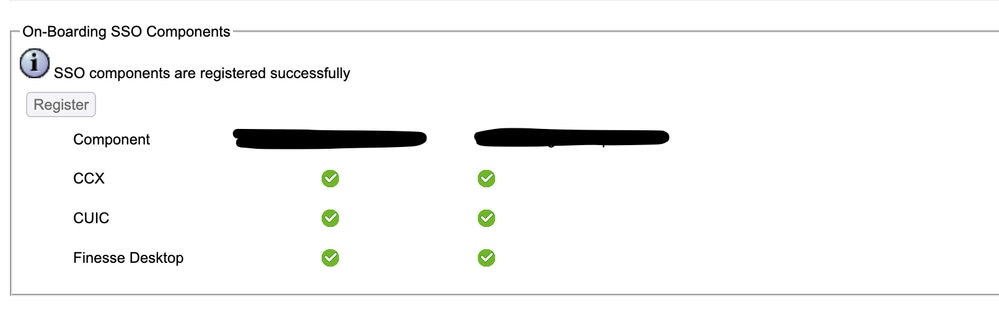

10.单击Register按钮将组件安装到主板上。

11.向Cisco Unified CCX管理员分配报告权能(在“管理员权能”视图中分配),然后执行CLI命令utils cuic user make-admin CCX\<Admin User Id>以在Cisco Unified Intelligence Center中提供管理员权限。使用已配置具有SSO测试操作管理员权限的用户。

12.运行SSO测试操作。

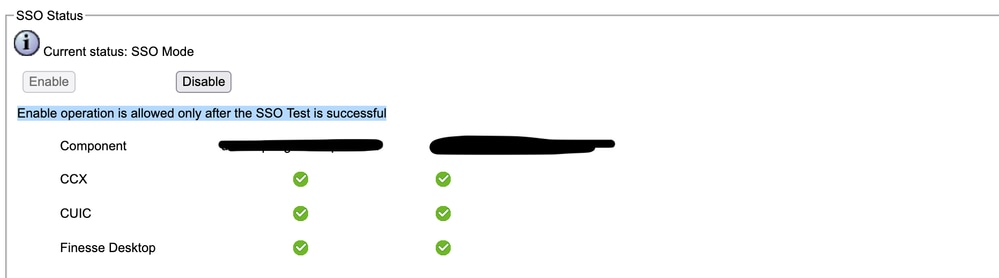

13.在SSO测试成功后,允许启用操作。

验证

在CCX、Cisco Unified Intelligence Center(CUIC)和Finesse上与代理和管理员一起检查登录操作。他们必须成功。

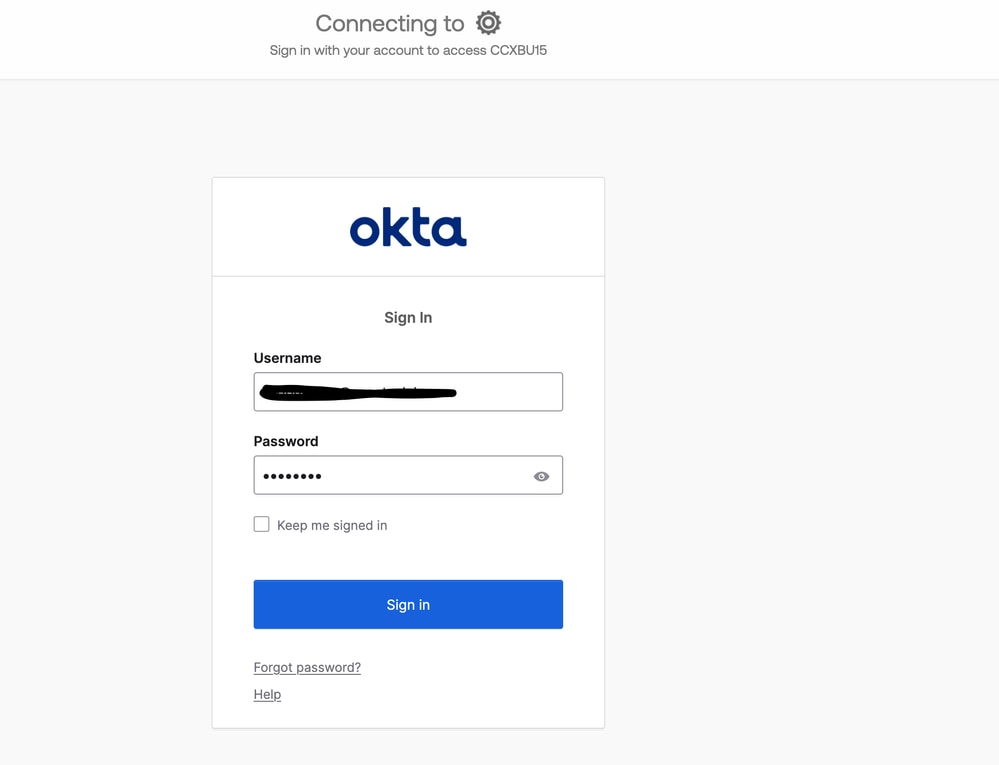

在Finesse上登录代理时,会重定向到OKTA页面。

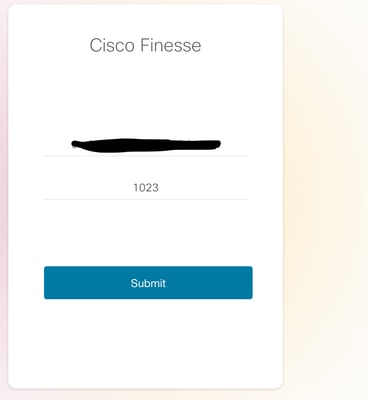

输入凭证后,它现在只在finesse登录页面上请求分机。

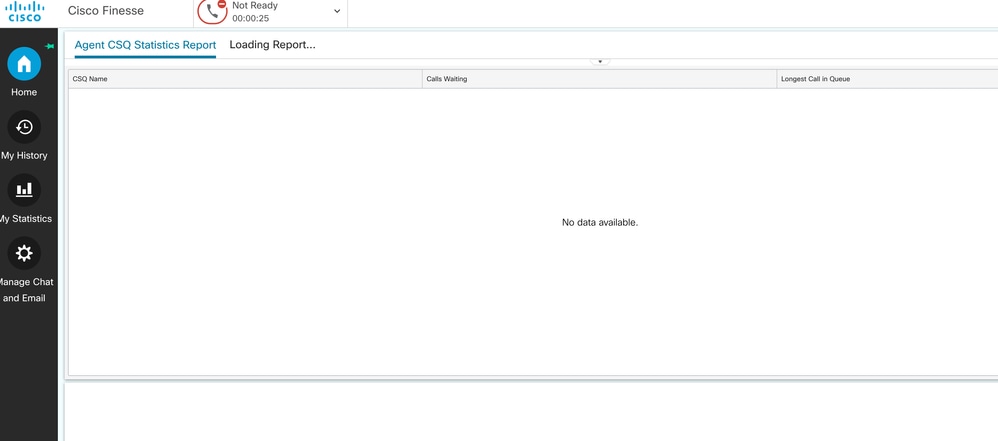

输入此命令后,登录必须成功,并且所有实时报告必须正常加载。

修订历史记录

| 版本 | 发布日期 | 备注 |

|---|---|---|

1.0 |

27-Apr-2026

|

初始版本 |

反馈

反馈