상관관계 정책 및 규칙 소개

상관관계 기능을 이용하면 상관관계 정책을 바탕으로 네트워크에 대한 위협에 실시간으로 반응할 수 있습니다.

상관관계 정책 위반은 네트워크 상의 활동이 활성 상관관계 정책 내의 상관관계 규칙이나 규정준수 허용 목록을 트리거할 때 발생합니다.

상관관계 규칙

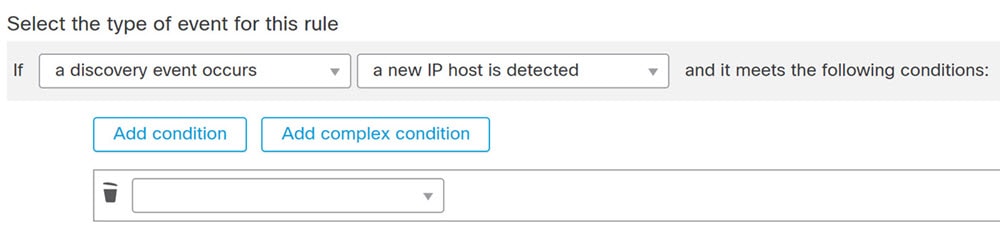

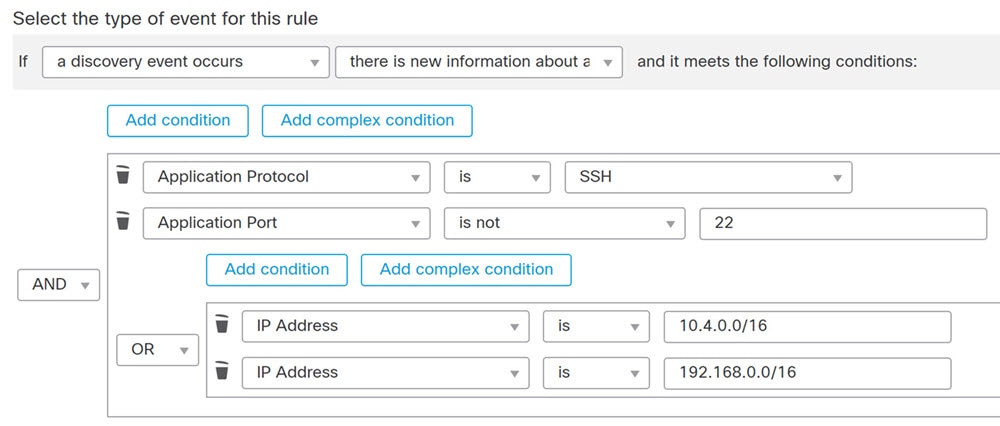

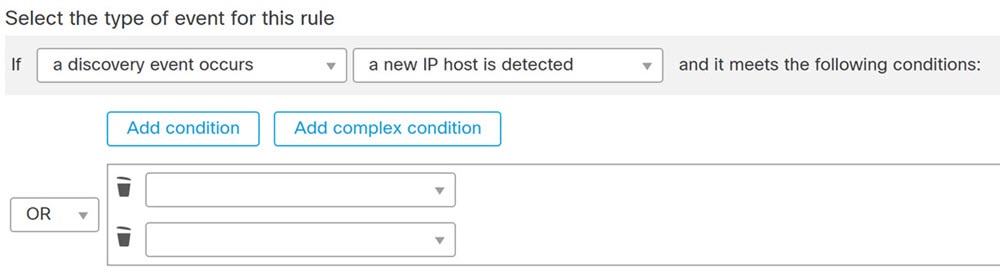

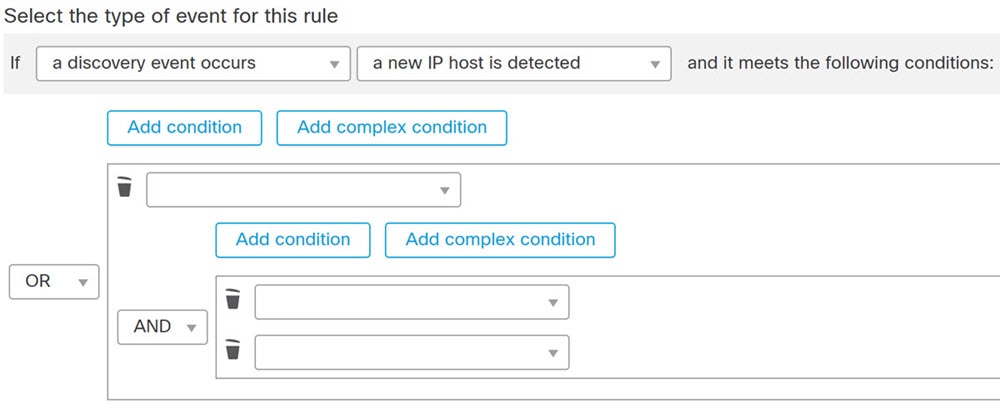

활성 상관관계 정책에서 상관관계 규칙이 트리거되면, 시스템은 상관관계 이벤트를 생성합니다. 상관관계 규칙은 다음 조건이 충족될 때 트리거됩니다.

-

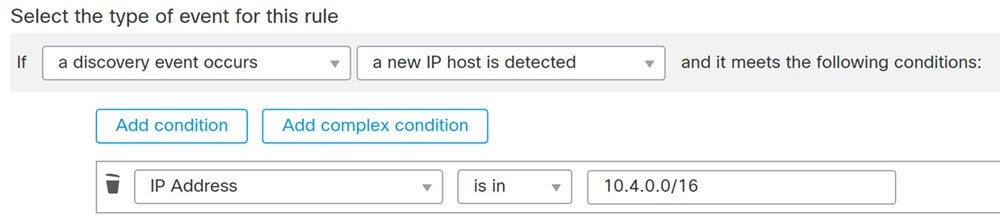

시스템이 특정 유형의 이벤트(연결, 침입, 악성코드, 검색, 사용자 활동 등)를 생성합니다.

-

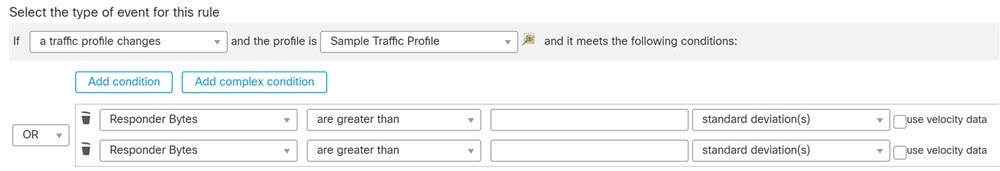

네트워크 트래픽이 자체 일반 프로파일에서 벗어납니다.

다음 방법으로 상관관계 규칙을 제한할 수 있습니다.

-

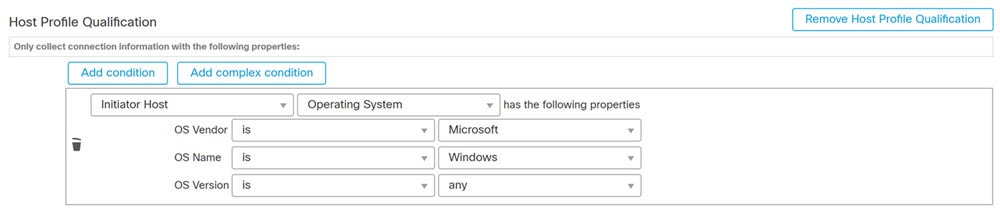

트리거링 이벤트와 관련된 호스트의 호스트 프로파일에서 정보를 사용하여 규칙을 제한하려면 호스트 프로파일 자격을 추가합니다.

-

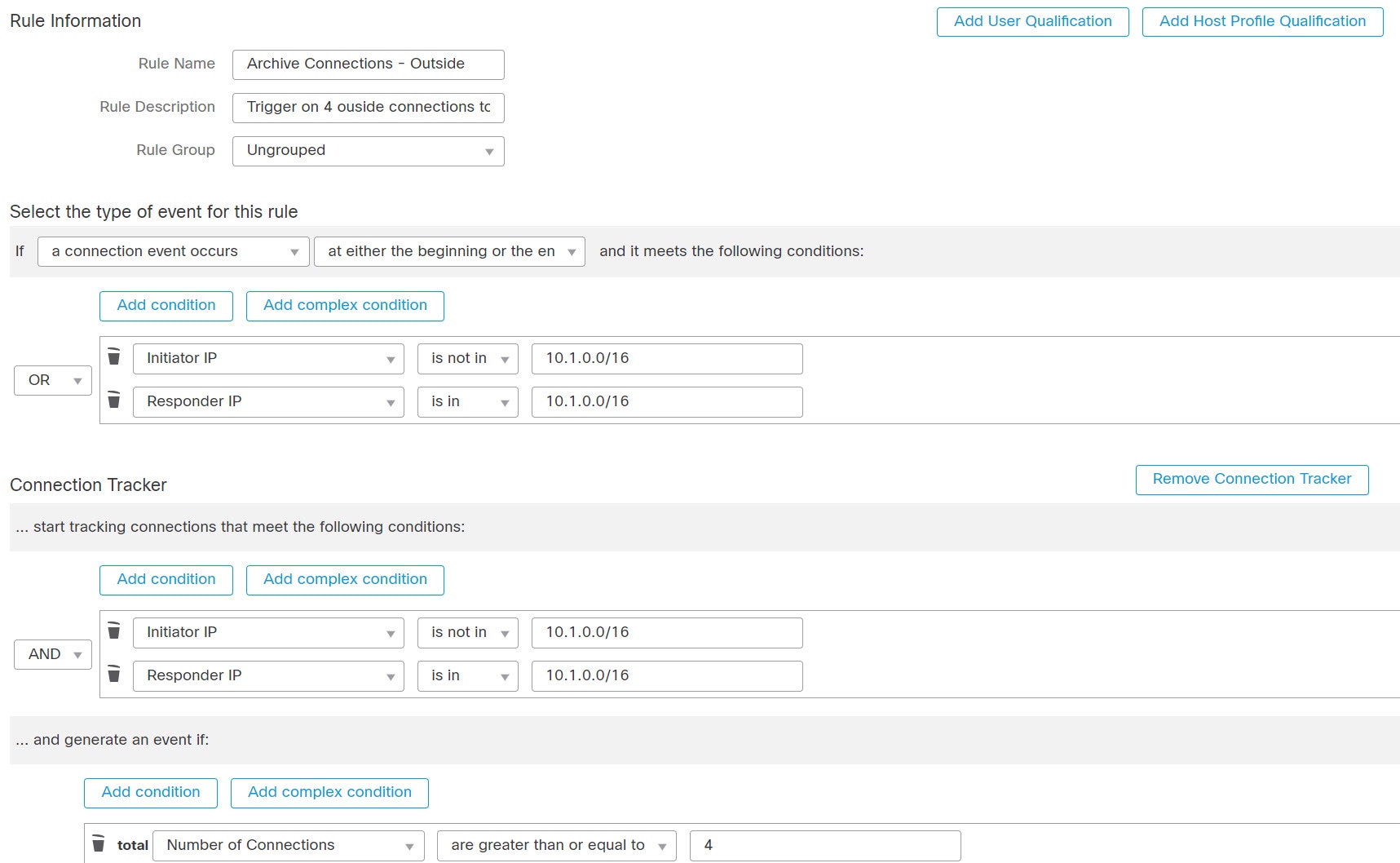

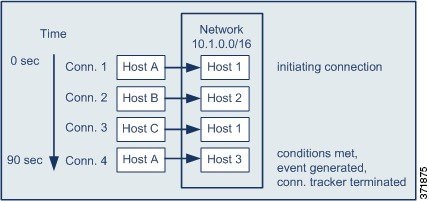

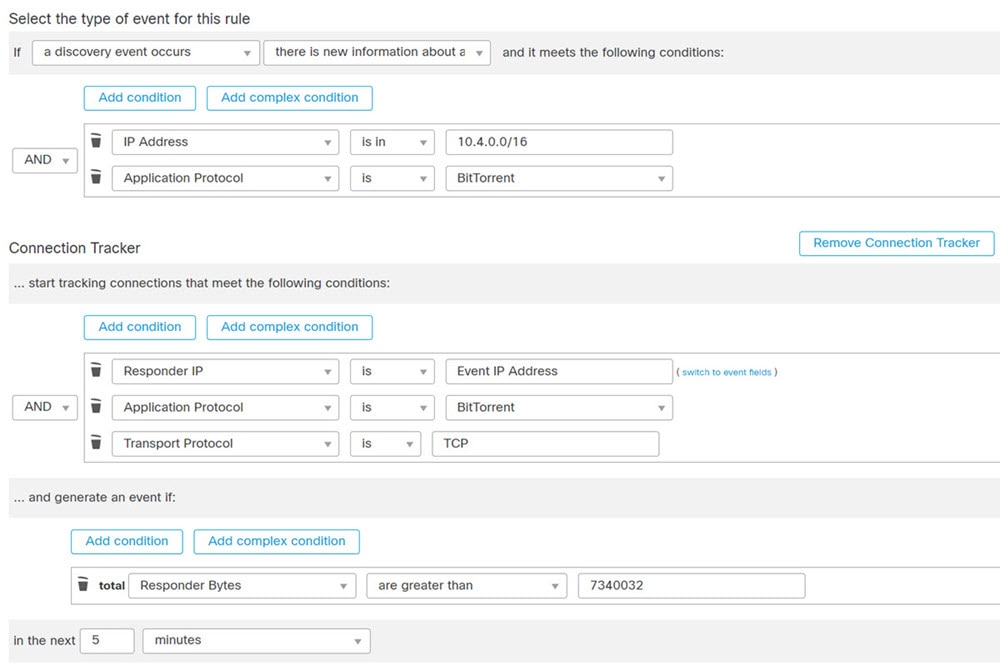

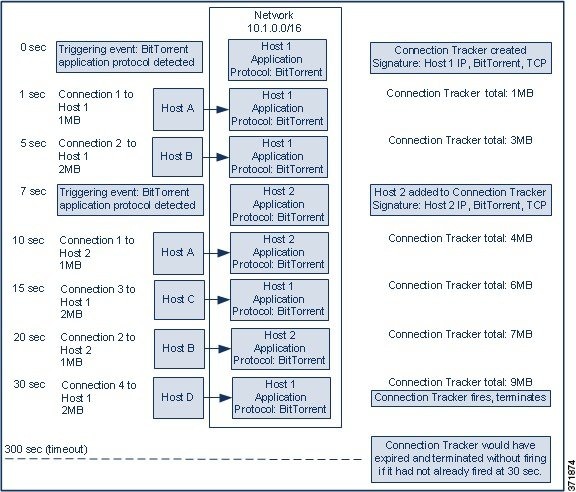

규칙의 초기 기준이 충족된 후 시스템이 특정 연결 추적을 시작할 수 있도록 하려면 상관관계 규칙에 연결 추적기를 추가합니다. 그러면 추적된 연결이 추가 조건을 충족하는 경우에만 상관관계 이벤트가 생성됩니다.

-

특정 사용자 또는 사용자 그룹을 추적하려면 상관관계 규칙에 사용자 자격을 추가합니다. 예를 들어 특정 사용자의 트래픽 또는 특정 부서의 트래픽에 대해서만 트리거하도록 상관관계 규칙을 제한할 수 있습니다.

-

스누즈 기간을 추가합니다. 상관관계 규칙이 트리거될 때, 스누즈 기간 때문에 규칙이 지정된 간격 동안 다시 트리거되지 않을 수도 있습니다. 유휴 기간이 경과하면 규칙을 다시 트리거하고 새 스누즈 기간을 시작할 수 있습니다.

-

비활성 기간을 추가합니다. 비활성 기간 중에는 상관관계 규칙이 트리거되지 않습니다.

구축을 허가받지 않고도 상관과계 규칙을 구성할 수 있지만, 허가받지 않은 구성 요소를 사용하는 규칙은 트리거되지 않습니다.

컴플라이언스 허용 목록

규정준수 허용 목록은 네트워크에서 허용할 운영체제, 애플리케이션(웹 및 클라이언트), 프로토콜을 지정합니다. 호스트가 활성 상관관계 정책에서 사용하는 허용 목록을 위반하는 경우, 시스템은 허용 목록 이벤트를 생성합니다.

상관관계 응답

상관관계 정책 위반에 대한 응답은 단순 알림 및 다양한 교정(호스트 스캔 등)을 포함합니다. 각 상관관계 규칙 또는 허용 리스트를 단일 응답 또는 응답 그룹에 연결할 수 있습니다.

네트워크 트래픽이 여러 규칙 또는 허용 리스트를 트리거하는 경우 각 규칙 및 허용 리스트와 연결된 모든 응답이 시작됩니다.

상관관계 및 멀티 테넌시

다중 도메인 구축의 경우, 각 도메인 레벨에서 사용 가능한 규칙, 허용 목록과 응답을 이용해 어떤 도메인 수준에서도 상관관계 정책을 생성할 수 있습니다. 상위 도메인 관리자는 도메인 내부 또는 도메인 간에서 상관관계를 수행할 수 있습니다.

-

도메인을 이용한 상관관계 규칙 제한은 해당 도메인의 하위 항목에서 보고하는 이벤트와 일치합니다.

-

상위 도메인 관리자는 도메인 간의 호스트를 평가하는 규정준수 허용 목록을 생성할 수 있습니다. 동일한 허용 목록에서 다른 도메인에 있는 다른 서브넷을 대상으로 지정할 수 있습니다.

참고 |

시스템은 각 리프 도메인에 대해 별도의 네트워크 맵을 작성합니다. 일반적인 설정(IP 주소, VLAN 태그, 사용자 이름 등)으로 도메인 간 상관관계 규칙을 제한하면 예기치 않은 결과가 발생할 수 있습니다. |

)

) )

) )

) )

)

피드백

피드백