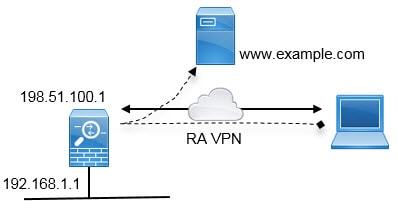

원격 액세스 VPN 개요

device manager를 사용하여 Secure Client 소프트웨어를 통한 원격 액세스 VPN over SSL을 구성할 수 있습니다.

Secure Client는 threat defense 디바이스와 SSL VPN 연결을 협상할 때 TLS(Transport Layer Security: 전송 계층 보안) 또는 DTLS(Datagram Transport Layer Security: 데이터그램 전송 계층 보안)를 사용하여 연결합니다. DTLS는 일부 SSL 연결에서 발생하는 레이턴시 및 대역폭 문제를 방지하고 패킷 지연에 민감한 실시간 애플리케이션의 성능을 높입니다. 클라이언트 및 threat defense 디바이스에서는 사용할 TLS/DTLS 버전을 협상합니다. 클라이언트가 지원하는 경우 DTLS가 사용됩니다.

디바이스 모델별 최대 동시 VPN 세션

디바이스 모델에 따라 디바이스에서 허용되는 동시 원격 액세스 VPN 세션 수에는 최대 제한이 적용됩니다. 이러한 제한은 시스템 성능이 부적절한 레벨로 저하되지 않도록 설계된 것입니다. 용량 계획 시에 이러한 제한을 사용하십시오.

|

디바이스 모델 |

최대 동시 원격 액세스 VPN 세션 |

|---|---|

|

Firepower 1010 |

75 |

|

Firepower 1120 |

150 |

|

Firepower 1140 |

400 |

|

Firepower 2110 |

1500 |

|

Firepower 2120 |

3500 |

|

Firepower 2130 |

7500 |

|

Firepower 2140 |

10,000 |

|

Secure Firewall 3110 |

1500 |

|

Secure Firewall 3120 |

3500 |

|

Secure Firewall 3130 |

7500 |

|

Secure Firewall 3140 |

10,000 |

|

Firepower 4100 Series, 모든 모델 |

10,000 |

|

Firepower 9300 Appliance, 모든 모델 |

20,000 |

|

Threat Defense Virtual: FTDv5 |

50 |

|

Threat Defense Virtual: FTDv10, FTDv20, FTDv30 |

250 |

|

Threat Defense Virtual: FTDv50 |

750 |

|

Threat Defense Virtual: FTDv100 |

10,000 |

|

ISA 3000 |

25 |

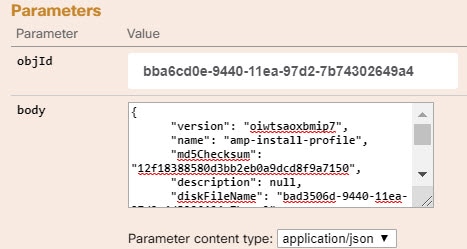

Secure Client 소프트웨어 다운로드

원격 액세스 VPN를 구성하려면 먼저 워크스테이션에 Secure Client 소프트웨어를 다운로드해야 합니다. VPN를 정의할 때 이러한 패키지를 업로드해야 합니다.

최신 기능, 버그 수정 및 보안 패치를 적용하려면 최신 Secure Client 버전을 다운로드해야 합니다. threat defense 디바이스에서 패키지를 정기적으로 업데이트합니다.

참고 |

운영 체제(Windows, Mac, Linux)별로 Secure Client 패키지를 하나씩 업로드할 수 있습니다. 지정된 OS 유형의 여러 버전을 업로드할 수는 없습니다. |

Secure Client 소프트웨어 패키지는 software.cisco.com에서 다운로드합니다. 클라이언트의 "전체 설치 패키지" 버전을 다운로드해야 합니다.

사용자가 Secure Client 소프트웨어를 설치할 수 있는 방법

VPN 연결을 완료하려면 사용자가 Secure Client 소프트웨어를 설치해야 합니다. 기존 소프트웨어 배포 방법을 사용하여 소프트웨어를 직접 설치할 수 있습니다. 또는 사용자가 threat defense 디바이스에서 Secure Client를 직접 설치하게 할 수도 있습니다.

소프트웨어를 설치하려면 사용자에게 워크스테이션에 대한 관리자 권한이 있어야 합니다.

Secure Client를 설치하고 나면 시스템에 새 Secure Client 버전을 업로드하는 경우 사용자가 다음 번에 VPN에 연결할 때 Secure Client가 새 버전을 탐지합니다. 그러면 시스템에서 업데이트된 클라이언트 소프트웨어를 다운로드하여 설치하라는 메시지를 사용자에게 자동으로 표시합니다. 이러한 자동화로 인해 개발자와 고객을 위한 소프트웨어 배포를 간소화할 수 있습니다.

사용자가 threat defense 디바이스에서 소프트웨어를 처음 설치하도록 하려면 사용자에게 다음 단계를 수행하도록 하십시오.

참고 |

안드로이드 및 iOS 사용자는 해당 앱 스토어에서 Secure Client를 다운로드해야 합니다. |

프로시저

| 단계 1 |

웹 브라우저를 사용하여 https://ravpn-address 를 엽니다. 여기서 ravpn-address 는 VPN 연결을 허용할 외부 인터페이스의 IP 주소 또는 호스트 이름입니다. 원격 액세스 VPN을 구성할 때 이 인터페이스를 식별합니다. 시스템에서 사용자에게 로그인하라는 메시지를 표시합니다. 원격 액세스 VPN 연결용 포트를 변경한 경우 URL에 맞춤형 포트를 포함해야 합니다. 예를 들어 포트를 4443으로 변경한 경우 https://ravpn.example.com:4443과 같습니다. |

| 단계 2 |

사이트에 로그인합니다. 사용자는 원격 액세스 VPN용으로 구성된 디렉터리 서버를 사용하여 인증을 합니다. 로그인이 성공해야 설치를 계속할 수 있습니다. 로그인이 성공하면 시스템은 사용자에게 필요한 Secure Client 버전이 이미 있는지를 확인합니다. 사용자 컴퓨터에 Secure Client가 없거나 클라이언트가 하위 레벨인 경우에는 시스템에서 Secure Client 소프트웨어 설치를 자동으로 시작합니다. 설치가 완료되면, Secure Client에서 원격 액세스 VPN 연결을 완료합니다. |

RADIUS 및 그룹 정책을 이용한 사용자 권한 및 속성 제어

외부 RADIUS 서버 또는 threat defense 디바이스에 정의된 그룹 정책에서 RA VPN 연결에 사용자 인증 속성(사용자 자격 또는 권한이라고도 함)을 적용할 수 있습니다. threat defense 디바이스에서 그룹 정책에 컨피그레이션된 속성과 충돌하는 속성을 AAA 서버로부터 수신하는 경우, AAA 서버에서 오는 속성이 항상 우선 적용됩니다.

threat defense 디바이스에서는 다음 순서로 속성을 적용합니다.

-

외부 AAA 서버에 정의된 사용자 속성 - 인증 및/또는 권한 부여가 성공적으로 수행되면 서버에서 이 속성을 반환합니다.

-

threat defense 디바이스에 컨피그레이션된 그룹 정책 - RADIUS 서버에서 사용자에 대해 RADIUS CLASS 속성 IETF-Class-25(OU=group-policy) 값을 반환하면 threat defense 디바이스에서는 해당 사용자를 이름이 같은 그룹 정책에 배치하고 서버에서 반환하지 않은 그룹 정책의 모든 속성을 적용합니다.

-

연결 프로파일에서 할당한 그룹 정책 - 연결 프로파일에는 연결을 위한 예비 설정이 있으며 인증 전에 사용자에게 적용되는 기본 그룹 정책을 포함합니다. threat defense 디바이스에 처음 접속하는 모든 사용자는 이 그룹에 속하며, 이를 통해 AAA 서버에서 반환한 사용자 속성 또는 사용자에게 할당된 그룹 정책에 없는 모든 속성을 제공합니다.

Threat Defense 디바이스에서는 벤더 ID가 3076인 RADIUS 속성을 지원합니다. 사용하는 RADIUS 서버에 이러한 속성이 정의되지 않은 경우, 수동으로 정의해야 합니다. 특성을 정의하려면 특성 이름 또는 번호, 유형, 값 및 공급업체 코드(3076)를 사용합니다.

다음 주제에서는 값이 RADIUS 서버에 정의되어 있는지 또는 값이 시스템에서 RADIUS 서버로 전송하는 값인지 여부에 따라 지원되는 속성을 설명합니다.

RADIUS 서버로 전송되는 속성

RADIUS 속성 146 및 150은 인증 및 권한 부여 요청을 위해 threat defense 디바이스에서 RADIUS 서버로 전송됩니다. 다음 속성 모두 계정 관리 시작, 중간 업데이트, 중단 요청을 위해 threat defense 디바이스에서 RADIUS 서버로 전송됩니다.

|

특성 |

속성 번호 |

구문, 유형 |

단일 또는 다중 값 지정 |

설명 또는 값 |

|---|---|---|---|---|

|

클라이언트 유형 |

150 |

정수 |

단일 |

VPN에 접속 중인 클라이언트의 유형:

|

|

세션 유형 |

151 |

정수 |

단일 |

연결 유형:

|

|

터널 그룹 이름 |

146 |

문자열 |

단일 |

threat defense 디바이스에 정의된 대로 세션을 설정하는 데 사용된 연결 프로파일의 이름입니다. 이름은 1~253자일 수 있습니다. |

RADIUS 서버에서 수신한 속성

다음 사용자 권한 부여 속성은 RADIUS 서버에서 threat defense 디바이스로 전송됩니다.

|

특성 |

속성 번호 |

구문, 유형 |

단일 또는 다중 값 지정 |

설명 또는 값 |

|---|---|---|---|---|

|

Access-List-Inbound |

86 |

문자열 |

단일 |

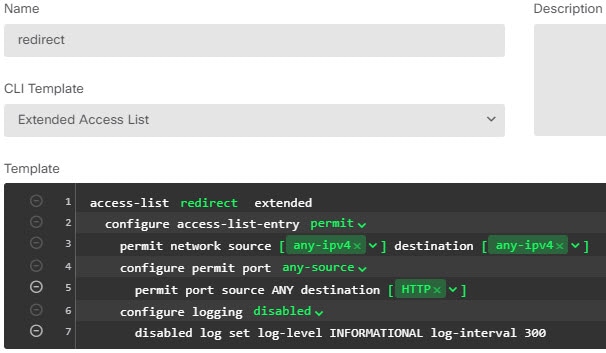

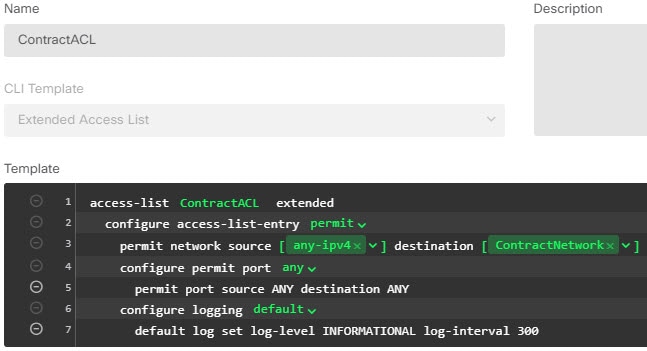

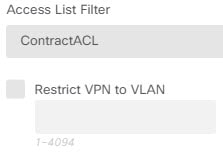

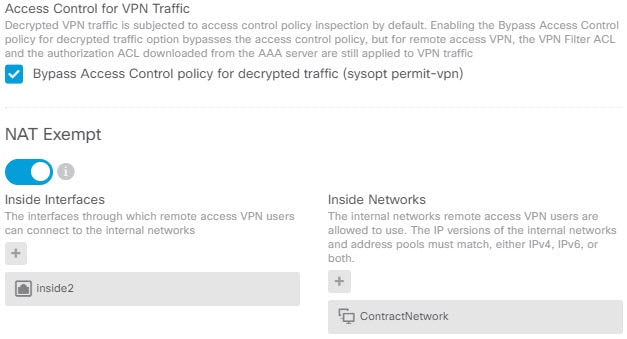

액세스 목록(Acess-List) 속성 둘 다 threat defense 디바이스에 컨피그레이션된 ACL의 이름을 따릅니다. 스마트 CLI 확장 액세스 목록 개체 유형을 사용해 이 ACL을 생성합니다( 선택). 이 ACL에서는 인바운드(threat defense 디바이스로 들어가는 트래픽) 또는 아웃바운드(threat defense 디바이스에서 나가는 트래픽) 방향으로 트래픽 흐름을 제어합니다. |

|

Access-List-Outbound |

87 |

문자열 |

단일 |

|

|

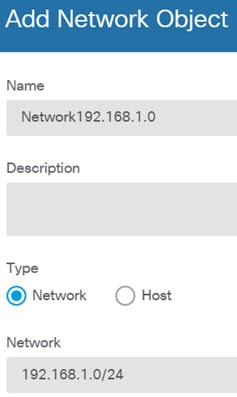

Address-Pools |

217 |

문자열 |

단일 |

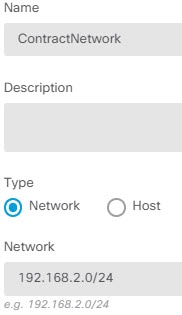

RA VPN에 접속하는 클라이언트에 대한 주소 풀로 사용될 서브넷을 식별하는 threat defense 디바이스에 정의된 네트워크 개체의 이름입니다. Objects(개체) 페이지에서 네트워크 개체를 정의합니다. |

|

Banner1 |

15 |

문자열 |

단일 |

사용자가 로그인하면 표시할 배너입니다. |

|

Banner2 |

36 |

문자열 |

단일 |

사용자가 로그인하면 표시할 배너의 두 번째 부분입니다. 배너2는 배너1에 추가됩니다. |

|

Group-Policy |

25 |

문자열 |

단일 |

연결에 사용할 그룹 정책입니다. RA VPN Group Policy(그룹 정책) 페이지에서 그룹 정책을 생성해야 합니다. 다음 형식 중 하나를 사용할 수 있습니다.

|

|

Simultaneous-Logins |

2 |

정수 |

단일 |

사용자가 설정하도록 허용되는 별도의 동시 연결 개수입니다(0~2147483647). |

|

VLAN |

140 |

정수 |

단일 |

사용자의 연결을 제한할 VLAN입니다(0~4094). 또한 threat defense 디바이스의 하위 인터페이스에 이 VLAN을 컨피그레이션해야 합니다. |

이중 인증

RA VPN에 대한 이중 인증을 컨피그레이션할 수 있습니다. 이중 인증의 경우, 사용자는 사용자 이름 및 정적 암호뿐 아니라 RSA 토큰 또는 듀오 암호와 같은 추가 항목도 제공해야 합니다. 이중 인증이 두 번째 인증 소스를 사용하는 것과 다른 점은 두 가지 인증 요소가 기본 인증 소스와 연결된 RSA/듀오 서버와의 관계에 따라 단일 인증 소스에서 컨피그레이션된다는 것입니다. 보조 인증 소스로 Duo LDAP 서버를 구성하는 Duo LDAP은 예외입니다.

시스템은 이중 인증 프로세스에서 첫 번째 요소인 RADIUS 또는 AD 서버와 함께 두 번째 요소에 대해 모바일로 푸시된 RSA 토큰 및 듀오 암호에 대한 테스트를 마쳤습니다.

RSA 이중 인증

다음 접근 방식 중 하나를 사용하여 RSA를 컨피그레이션할 수 있습니다. RSA 측 컨피그레이션에 대한 내용은 RSA 문서를 참조하십시오.

-

device manager에서 RADIUS 서버를 RSA 서버로 직접 정의하고 RA VPN에서 서버를 기본 인증 소스로 사용합니다.

이 접근 방식을 사용하는 경우, 사용자는 RSA RADIUS 서버에 컨피그레이션된 사용자 이름을 사용하여 인증하고 암호와 토큰을 쉼표로 구분하여(암호,토큰) 암호를 일회용 임시 RSA 토큰과 연결해야 합니다.

이 컨피그레이션에서는 별도의 RADIUS 서버(예: Cisco ISE에서 제공되는 것)를 사용하여 권한 부여 서비스를 제공하는 것이 일반적입니다. 두 번째 RADIUS 서버를 권한 부여 서버 및 과금 서버(선택 사항)로 컨피그레이션합니다.

-

직접 통합을 지원하는 RADIUS 또는 AD 서버와 RSA 서버를 통합하고 비 RSA RADIUS 또는 AD 서버를 기본 인증 소스로 사용하도록 RA VPN을 컨피그레이션합니다. 이 경우, RADIUS/AD 서버에서는 RSA SDI를 사용하여 클라이언트와 RSA 서버 간의 이중 인증을 위임하고 오케스트레이션합니다.

이 접근 방식을 사용하는 경우, 사용자는 비 RSA RADIUS 또는 AD 서버에 컨피그레이션된 사용자 이름을 사용하여 인증하고 암호와 토큰을 쉼표로 구분하여(암호,토큰) 암호를 일회용 임시 RSA 토큰과 연결해야 합니다.

이 컨피그레이션에서는 비 RSA RADIUS 서버도 권한 부여 서버 및 과금 서버(선택 사항)로 사용합니다.

RADIUS를 사용하는 Duo 이중 인증

듀오 RADIUS 서버를 기본 인증 소스로 컨피그레이션할 수 있습니다. 이 접근 방식에서는 듀오 RADIUS 인증 프록시를 사용합니다.

듀오를 컨피그레이션하는 세부 절차는 https://duo.com/docs/cisco-firepower의 내용을 참조하십시오.

그런 다음, 프록시 서버로 가는 인증 요청을 전달하여 다른 RADIUS 서버 또는 AD 서버를 첫 번째 인증 요소로 사용하고 듀오 클라우드 서비스는 두 번째 요소로 사용하도록 컨피그레이션합니다.

이 접근 방식을 사용하는 경우, 사용자는 듀오 인증 프록시 및 연결된 RADIUS/AD 서버 둘 다에 컨피그레이션된 사용자 이름과 RADIUS/AD 서버에 컨피그레이션된 사용자 이름의 암호(다음 듀오 코드 중 하나가 바로 뒤에 나옴)를 사용해 인증해야 합니다.

-

Dou-passcode. 예: my-password,12345.

-

push. 예: my-password,push. push(푸시)를 사용하여 듀오에게 듀오 모바일 앱으로 푸시 인증을 전송하도록 지시합니다. 사용자는 이미 이 앱을 설치하여 등록했어야 합니다.

-

SMS. 예: my-password,SMS. SMS를 사용하여 듀오에게 사용자의 모바일 디바이스로 새로운 암호 배치가 포함된 SMS 메시지를 전송하도록 지시합니다. SMS를 사용하는 경우, 사용자의 인증 시도가 실패합니다. 그러면 사용자는 다시 인증하고 두 번째 요인으로 새 암호를 입력해야 합니다.

-

phone(전화). 예: my-password,phone. 전화를 사용해 듀오에게 전화 콜백 인증을 수행하도록 지시합니다.

사용자 이름 및 암호가 인증되면 듀오 인증 프록시에서는 듀오 클라우드 서비스에 접속합니다. 이를 통해 요청이 유효한 컨피그레이션 프록시 디바이스에서 발신되었는지 확인한 다음, 지시받은 대로 사용자의 모바일 디바이스에 임시 암호를 푸시합니다. 사용자가 이 암호를 수락하면 듀오에서 세션을 인증된 것으로 표시하고 RA VPN이 설정됩니다.

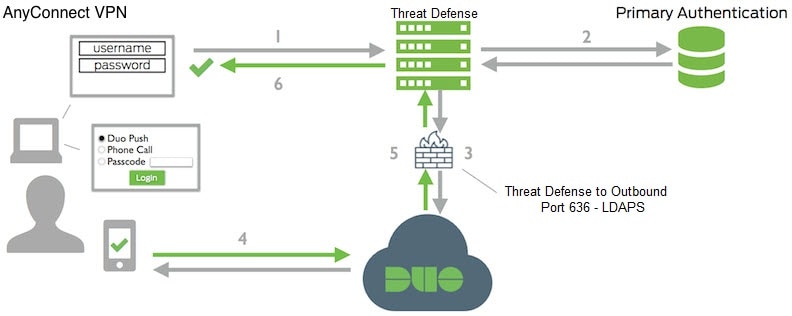

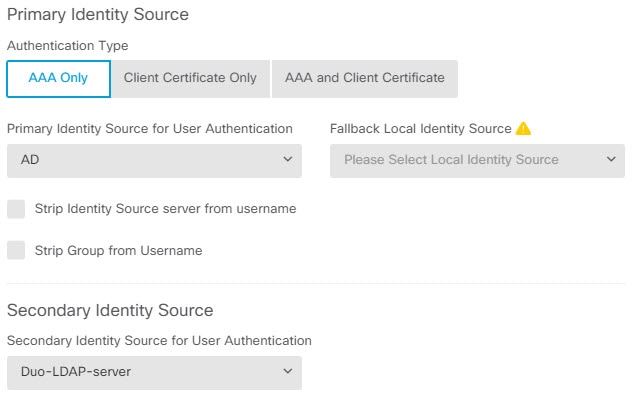

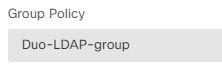

LDAP를 사용하는 Duo 이중 인증

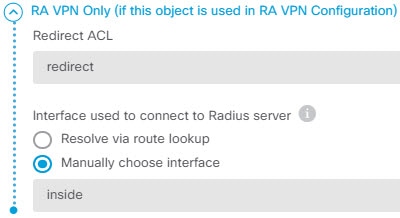

기본 소스로 Microsoft AD(Microsoft Active Directory) 또는 RADIUS 서버를 함께 사용하여 Duo LDAP 서버를 보조 인증 소스로 사용할 수 있습니다. Duo LDAP를 사용하는 경우 보조 인증에서는 Duo 암호, 푸시 알림 또는 전화 통화를 사용하여 기본 인증을 검증합니다.

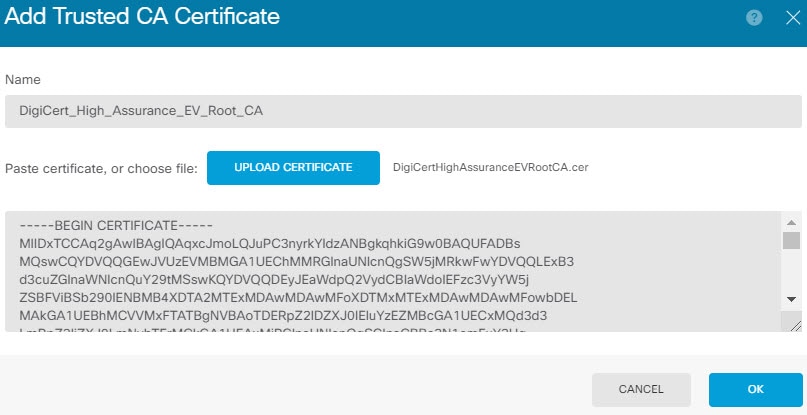

threat defense 디바이스에서는 TCP/636 포트를 통해 LDAPS를 사용하여 Duo LDAP과 통신합니다.

Duo LDAP 서버에서는 인증 서비스만 제공하며, ID 서비스는 제공하지 않습니다. 따라서, Duo LDAP를 기본 인증 소스로 사용하는 경우, 어떠한 대시보드에도 RA VPN 연결과 관련된 사용자 이름이 표시되지 않으며 이러한 사용자에 대한 액세스 제어 규칙을 작성할 수 없게 됩니다.

이 접근 방식을 사용하는 경우 사용자는 RADIUS/AD 서버 및 Duo LDAP 서버에 구성된 사용자 이름을 사용하여 인증해야 합니다. Secure Client에서 로그인하라는 프롬프트가 표시되면 사용자는 기본 Password(비밀번호) 필드에 RADIUS/AD 비밀번호를 입력하고 Secondary Password(보조 비밀번호)에는 Duo를 사용하여 인증하기 위해 다음 중 하나를 입력합니다. 자세한 내용은 https://guide.duo.com/anyconnect를 참조하십시오.

-

Duo passcode(Duo 암호) - Duo Mobile을 통해 생성되었거나 SMS를 통해 전송되었거나 하드웨어 토큰에 의해 생성되었거나 관리자가 제공한 암호를 사용하여 인증합니다. 1234567을 예로 들 수 있습니다.

-

push(푸시) - Duo Mobile 앱을 설치하고 활성화한 경우 전화기에 로그인 요청을 푸시합니다. 요청을 검토하고 Approve(승인)를 눌러 로그인합니다.

-

phone(전화기) - 전화기 콜백을 사용하여 인증합니다.

-

sms - 텍스트 메시지로 Duo 암호를 요청합니다. 로그인 시도가 실패합니다. 새 암호를 사용하여 다시 로그인합니다.

Duo LDAP 사용에 대한 자세한 설명과 예는 Duo LDAP를 사용하여 이중 인증을 구성하는 방법의 내용을 참조하십시오.

피드백

피드백