정책 분석기 및 옵티마이저 정보

방화벽용 AIOps는 인공 지능(AI)과 머신러닝(ML)을 활용하여 네트워크 방화벽의 관리 및 보안을 간소화하고 강화합니다. 동적 기준선과 고급 예측 모델을 활용하여 AIOps는 정책 변칙을 감지하고 잠재적 문제가 확대되기 전에 예측함으로써 사전 예방적 유지보수와 안정성을 보장합니다. AIOps의 주요 기능 중 하나는 정책 분석기 및 옵티마이저입니다. AIOps 인사이트를 참조하여 AIOps가 제공하는 다양한 기타 기능에 대해 자세히 알아보십시오.

광범위한 액세스 제어 정책을 사용하는 Secure Firewall Threat Defense 디바이스에는 중복되거나 섀도잉된 규칙이 많이 있을 수 있습니다. 최적화되지 않은 규칙 집합으로 인해 비대해진 디바이스 메모리 과다 사용, 규칙 로딩 지연, 검색 시간 증가로 이어져 보안 정책 적용 효율성 저하, 네트워크 속도 감소, 구축 기간 연장을 초래할 수 있습니다.

이러한 상황을 처리하기 위해 Security Cloud Control는 정책 분석기 및 옵티마이저를 제공합니다. 이 지능형 클라우드 서비스는 보안 정책을 분석하고, 변칙을 탐지하며, 정책을 최적화하기 위해 수행할 수 있는 교정에 대한 권장 사항을 제공하여 방화벽 성능을 개선합니다. 정책 분석기 및 옵티마이저는 Security Cloud Control에 온보딩된 클라우드 제공 Firewall Management Center 및 온프레미스 방화벽 Management Center 모두의 정책을 분석할 수 있습니다. 이 기능은 다음 작업도 수행할 수 있습니다.

-

적중 횟수를 기반으로 하는 분석 개요 및 정책 인사이트를 포함하여 정책 상태 정보의 포괄적인 시각화를 제공합니다.

-

예약된 간격으로 또는 원하는 경우 언제든지 정기적으로 정책을 분석합니다.

-

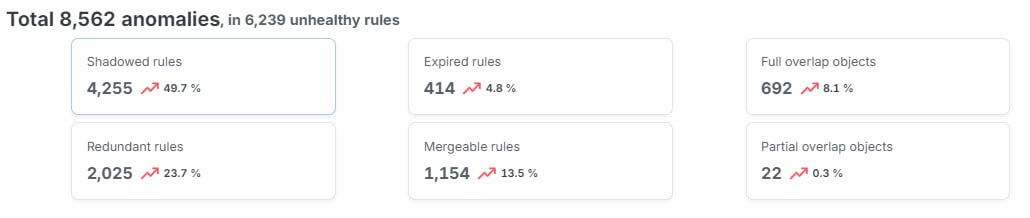

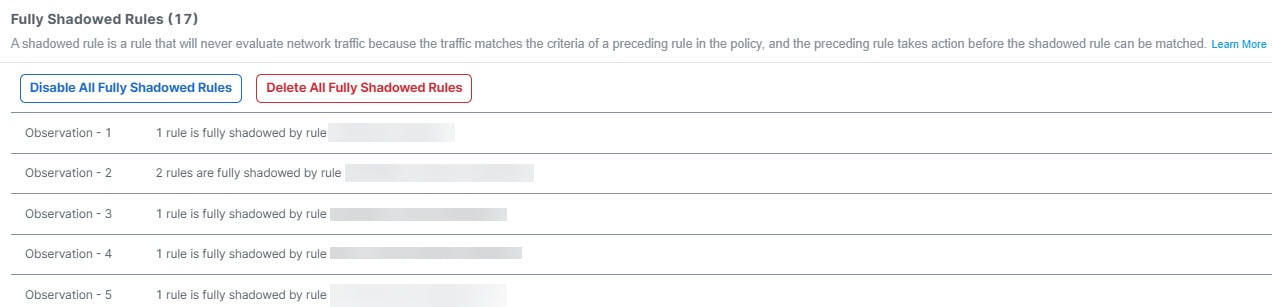

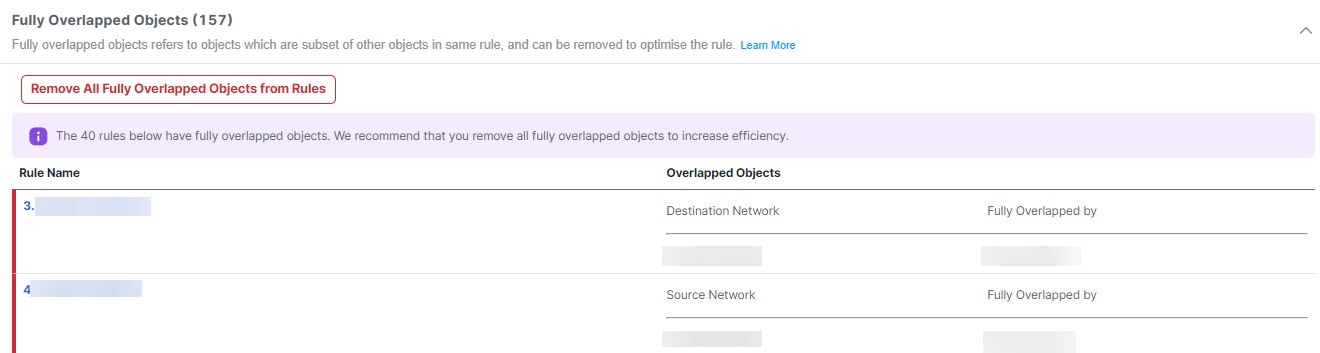

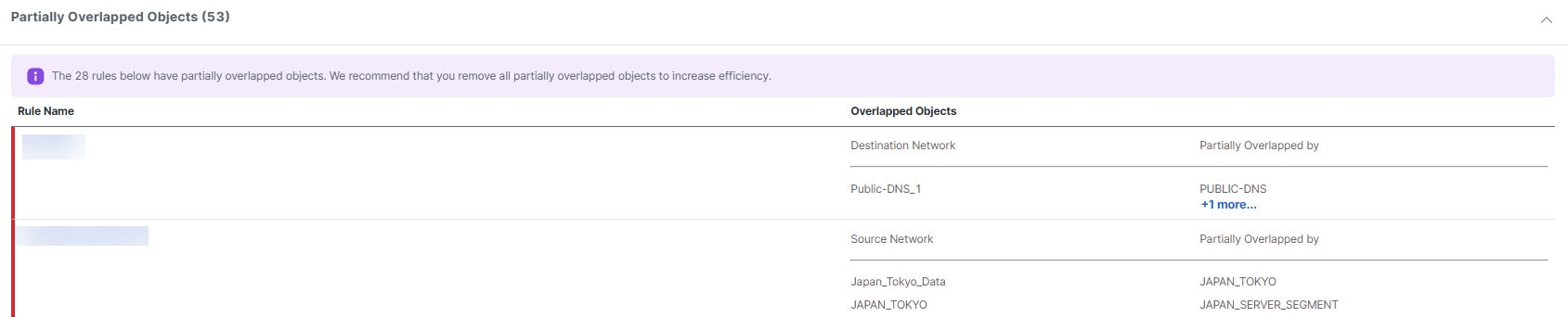

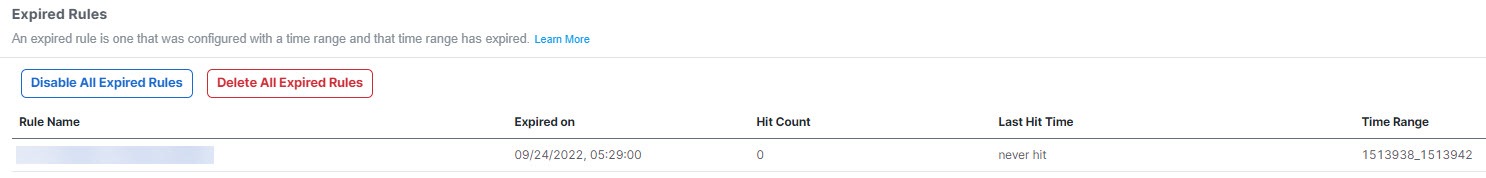

중복 규칙, 규칙에서의 개체 중복 및 만료된 규칙과 같은 규칙 변칙을 탐지합니다.

정책 분석기 및 옵티마이저는 Security Cloud Control의 Services(서비스) 페이지, 왼쪽 창의 , 관리자 편의를 위한 및 온프레미스 방화벽 Management Center의 Access Control(액세스 제어) 정책 페이지에서 실행할 수 있습니다.

분석, 교정 및 보고

정책 분석기 및 옵티마이저는 분석, 교정 및 보고 서비스를 수행합니다.

분석

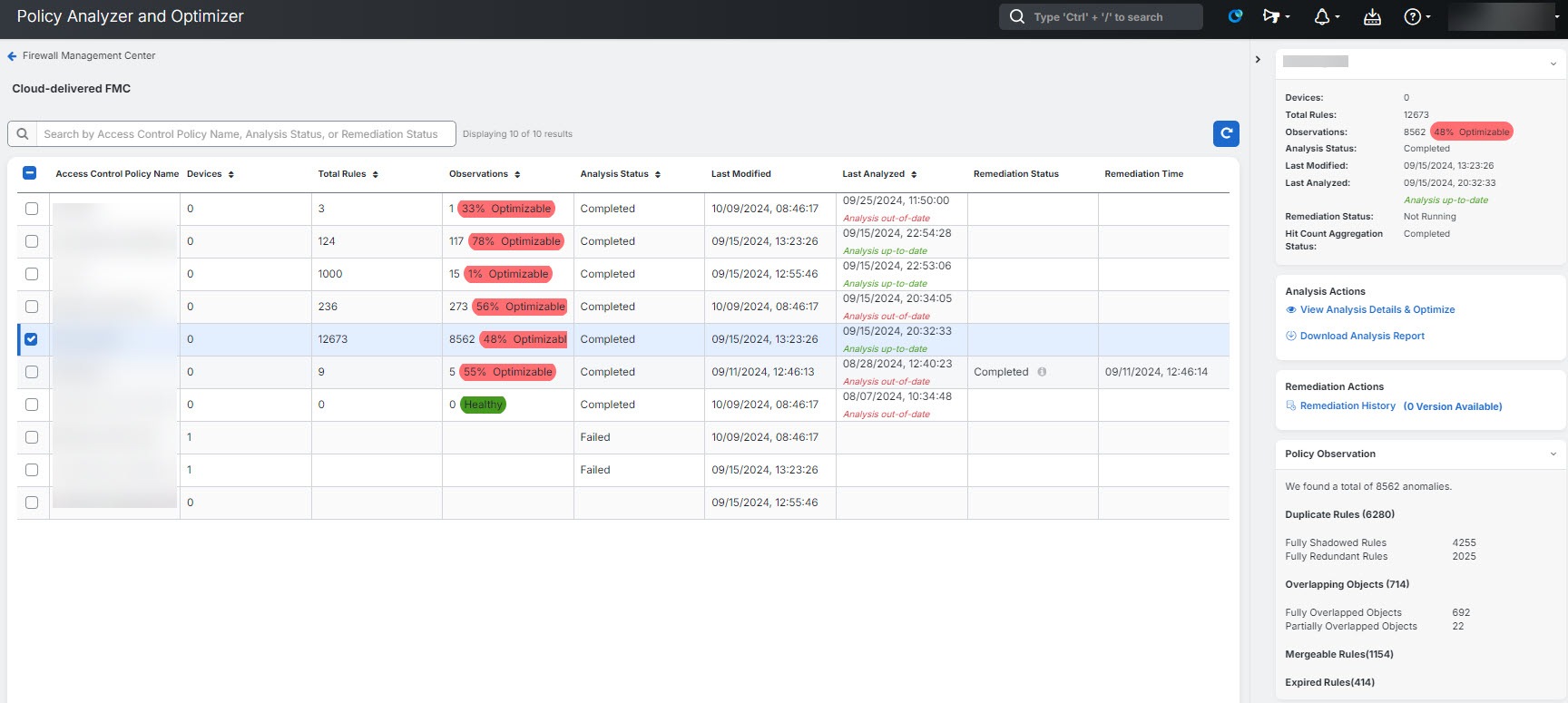

정책 분석기 및 옵티마이저는 정책에 대한 클라우드 제공 Firewall Management Center 및 온프레미스 방화벽 Management Center를 폴링하고 정책 분석기 및 옵티마이저 페이지에 표시합니다. Policy Analyzer and Optimizer(정책 분석기 및 옵티마이저) 페이지를 열려면 왼쪽 창에서 를 클릭하고 클라우드 제공 FMC 또는 임의 온프레미스 방화벽 Management Center를 선택하고 오른쪽 창에서 Policy Analyzer and Optimizer(정책 분석기 및 옵티마이저)를 선택합니다. 또는 Security Cloud Control 왼쪽 창에서 를 선택합니다. 클라우드 제공 FMC를 선택하거나 왼쪽 상단의 Data Source(데이터 소스) 탭에서 온프레미스 방화벽 Management Center를 선택합니다.

새 액세스 제어 정책을 생성하거나 가져온 정책을 정책 분석기 및 옵티마이저에서 식별하는 데 다소 시간이 걸립니다. 그 후에는 정책 분석을 수동으로 트리거할 수 있습니다. 24시간마다 제공되는 자동 분석을 기다릴 수도 있습니다.

참고 |

온프레미스 방화벽 Management Center를 Security Cloud Control에 온보딩할 수 없는 경우, 정책을 SFO 파일로 내보내고 클라우드 제공 Firewall Management Center로 가져와 분석을 트리거할 수 있습니다. |

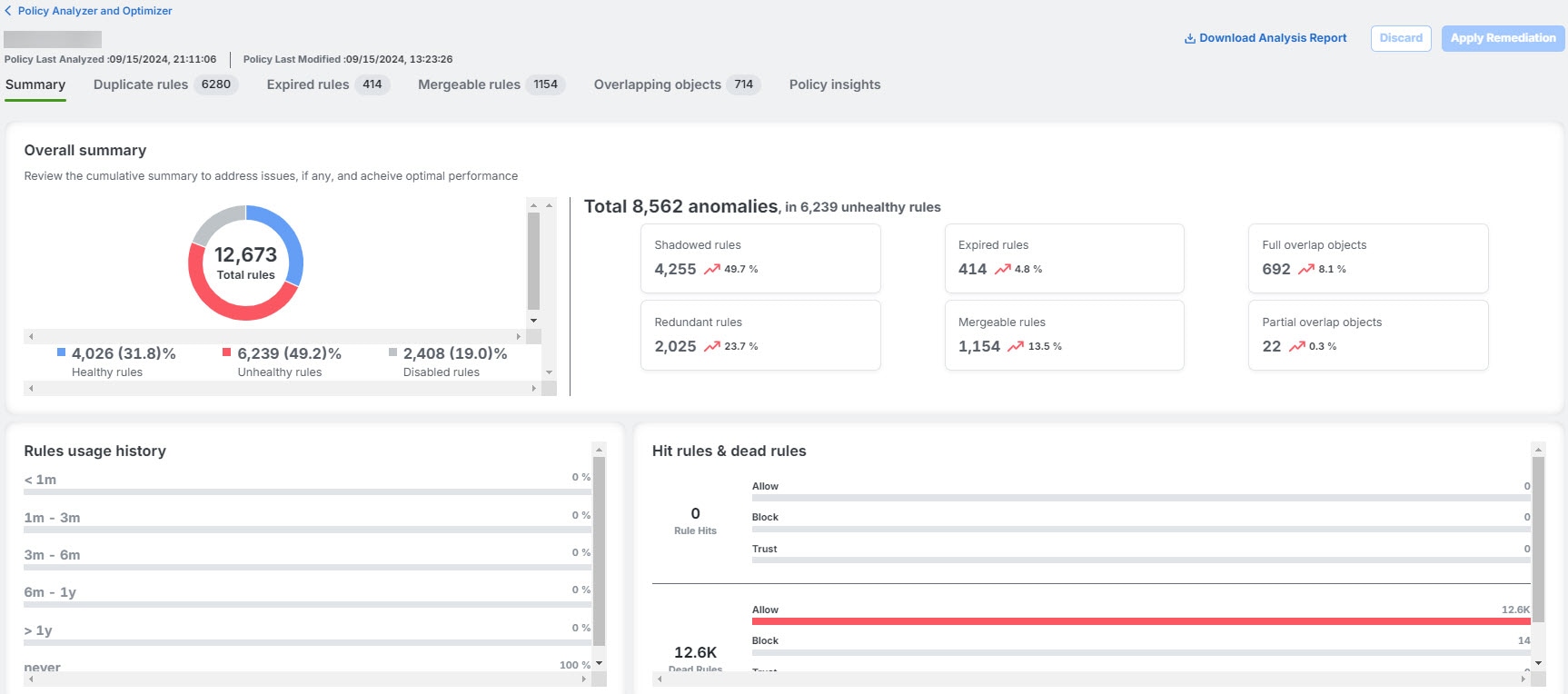

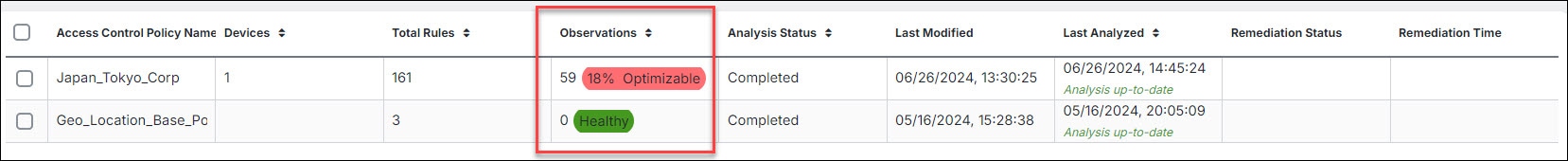

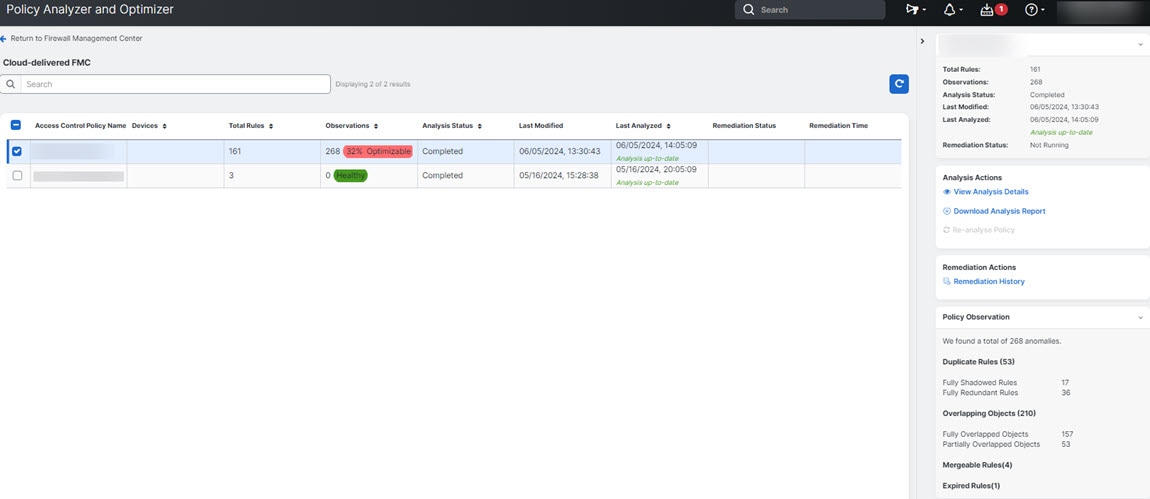

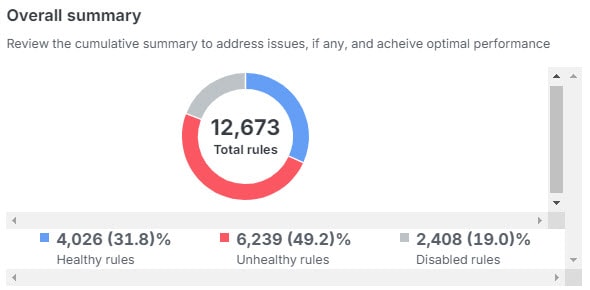

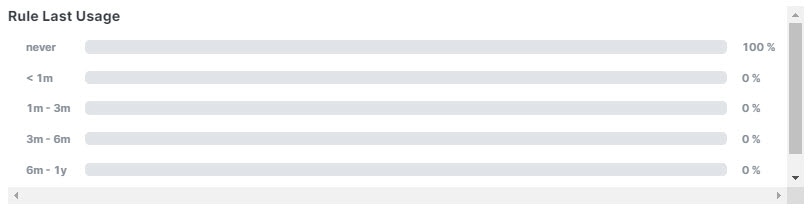

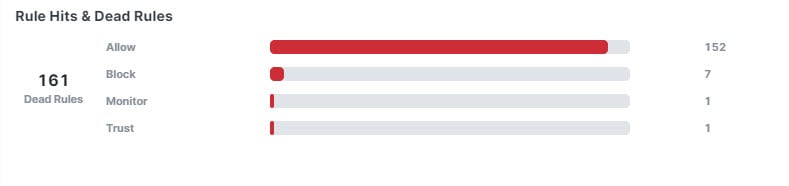

분석이 완료되면 정책 분석기 및 옵티마이저는 정책의 규칙 수, 최적화할 수 있는 정책의 비율, 그리고 규칙 상태 요약, 규칙 마지막 사용, 규칙 적중 및 사용 불능 규칙 등의 정보가 포함된 상세 요약을 제공합니다.

참고 |

Observations(관찰) 열 아래의 Optimizable(최적화 가능) 비율은 제안된 교정이 적용되는 경우 최적화할 수 있는 정책 수의 근사치입니다. |

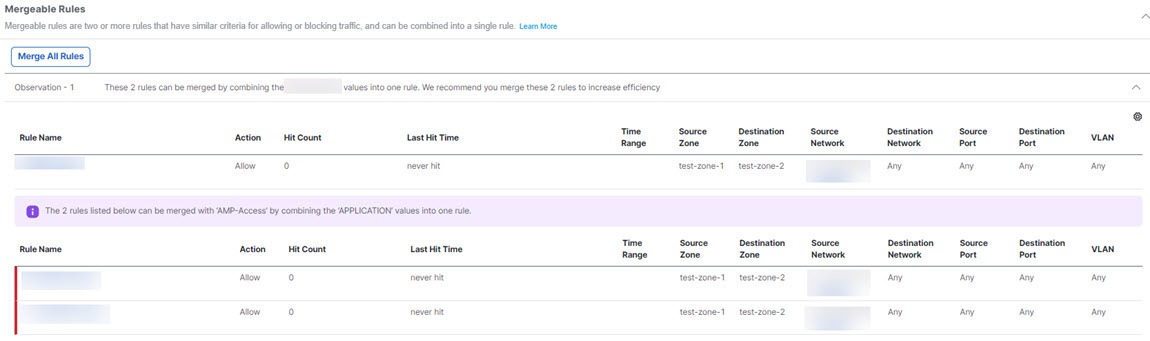

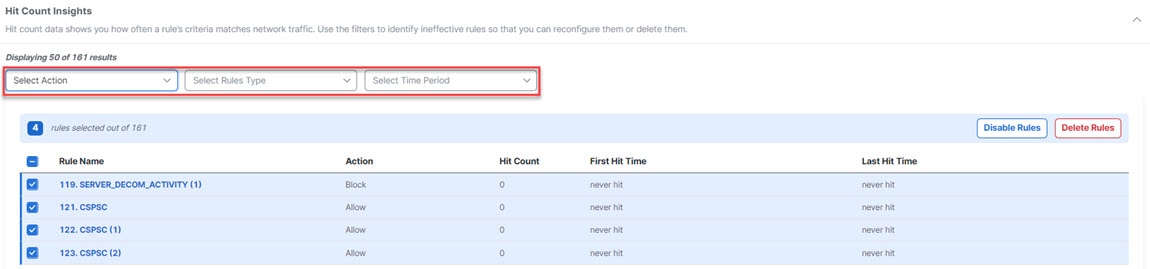

보안정책 교정

정책 분석 요약은 보안 정책의 상태를 설명하며, 정책 분석기 및 옵티마이저이 제안한 교정 중 정책에 적용할 항목을 선택할 수 있도록 합니다. 제안된 교정을 사용하여 중복 규칙, 중복 개체, 만료된 규칙을 비활성화하거나 삭제할 수 있으며, 허용 및 차단 설정이 유사한 규칙은 하나의 규칙으로 병합할 수 있습니다. 적중 횟수 데이터는 Policy Insights(정책 인사이트) 탭 아래에 나열됩니다. Apply Remediation(교정 적용)을 선택하여 선택한 교정을 정책에 적용할 수 있습니다.

보고

분석이 완료되면 자세한 분석 보고서를 사용할 수 있습니다. 정책에 교정이 적용된 후에는 교정 보고서도 사용할 수 있습니다. 교정 보고서에는 존재하는 정책 변칙 및 적용된 교정의 통합 목록이 포함되며 PDF로 다운로드할 수 있습니다.

) 버튼을 클릭하여 페이지를 수동으로 새로 고침하여 새 정책을 확인합니다.

) 버튼을 클릭하여 페이지를 수동으로 새로 고침하여 새 정책을 확인합니다.

피드백

피드백